네트워크 보안 학습

보안 네트워크는 사이버 위협에 취약하지 않도록 조직을 보호하는 데 중요합니다. 모범 사례와 보안 프레임워크를 기반으로 네트워크를 설계하면 위협과 공격에 탄력적으로 배포할 수 있습니다.

CIS OCI 랜딩 존 빠른 시작 템플리트 사용

Oracle은 테넌시 내에서 CIS OCI Foundations 벤치마크 및 전체 OCI 모범 사례를 빠르게 구현할 수 있는 CIS OCI Landing Zone 빠른 시작 템플리트를 제공합니다.

CIS OCI 랜딩 존 빠른 시작 템플리트를 사용하면 CIS OCI 벤치마크를 충족하면서 테넌시에 필요한 핵심 인프라를 빠르게 배포할 수 있습니다. CIS OCI 랜딩 존 빠른 시작 템플리트를 통해 배포 및 구성할 수 있는 몇 가지 리소스는 다음과 같습니다.

- OCI ID 및 접근 관리(IAM)

- OCI 로깅

- OCI 이벤트

- OCI 알림

- OCI Object Storage

- Oracle Key Vault

- 네트워킹

- 구획

- Cloud Guard

- 취약성 검사

NSG(Network Security Groups) 사용

예를 들어 보안 목록 규칙에서 SSH(보안 셸)를 허용하면 결국 해당 서브넷의 모든 VNIC에 대한 SSH가 허용됩니다. NSG에서 SSH를 허용하면 해당 보안 목록에 규칙이 없는 경우 해당 NSG와 연관된 VNIC에만 SSH가 허용됩니다.

참고:

NSG와 보안 목록을 함께 혼합하면 두 목록이 결합됩니다. 즉, 관련 보안 목록 또는 NSG의any에 있는 any 규칙에서 트래픽을 허용하는 경우 해당 패킷이 허용됩니다. 예를 들어, 보안 목록에서 모든 소스 (0.0.0.0/0)의 SSH를 허용하지만 NSG는 허용하지 않는 경우 SL 규칙에서 허용하므로 해당 서브넷 및 해당 NSG와 연관된 VNIC는 모든 소스의 SSH를 허용합니다.

Oracle은 다음 사항을 권장합니다.

- 향후 개선 사항을 구현할 때 Oracle이 SL보다 NSG 우선 순위를 지정하므로 모든 구성 요소에 대해 동일한 보안 상태를 갖는 NSG를 사용하십시오. 예를 들어, 다계층 구조에서는 각 계층에 대해 별도의 NSG가 있어야 합니다. 지정된 계층의 VNIC는 모두 해당 계층의 NSG에 속합니다. 지정된 계층 내에서 추가적인 특수 보안 요구 사항이 있는 계층 VNIC의 특정 하위 세트가 있을 수 있습니다. 따라서 이러한 추가 규칙에 대해 다른 NSG를 만들고 해당 VNIC의 하위 세트를 계층의 NSG 및 추가 NSG에 배치해야 합니다.

- 트래픽 플로우 요구사항이 동일한 특정 리소스 그룹(예: 애플리케이션의 각 계층에 대한 NSG)에 대한 NSG를 생성합니다.

- 모든 SL 및 NSG 규칙에 대해

allowlist접근 방식을 사용하고 애플리케이션 또는 워크로드에 필요한 특정 소스, 프로토콜 및 포트만 허용합니다. - 특정 요구 사항에 대해 잘 모르기 때문에 큰 소스, 프로토콜 및 포트를 허용하지 마십시오.

- 큰 소스, 프로토콜 및 포트를 허용할 경우 임시로(문제 해결 등) 수행하여 나중에 잠급니다.

참고:

NSG 또는 SL에서 일시적으로 트래픽을 허용하는 경우(예: 문제 해결을 위한 임시 규칙 추가) 규칙 설명에 메모를 추가하여 일시적이며 나중에 삭제할 수 있음을 나타냅니다. 준비가 되었을 때 또는 향후 검토에 필요한지 확실하지 않을 때 규칙을 제거하라는 메시지가 표시됩니다.OCI 배스천 서비스 사용

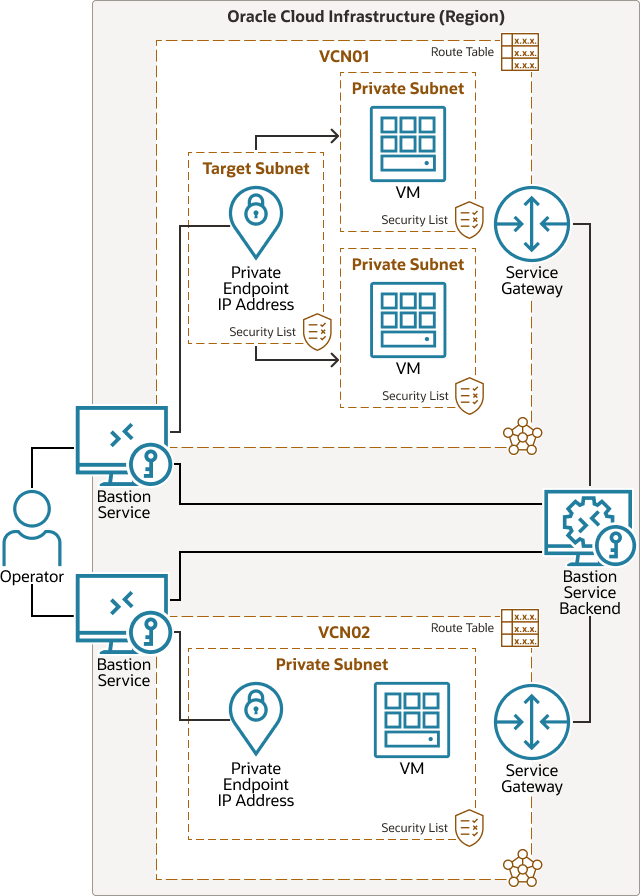

OCI Bastion 서비스는 공용 서브넷에 배스천 호스트를 배포하는 기존 방법과 비교하여 리소스에 안전하게 액세스할 수 있는 대체 방법을 제공합니다. Oracle은 다음과 같은 이점으로 인해 OCI Bastion 서비스를 권장합니다.

- 낮은 비용

- OCI IAM과 통합되어 원활한 액세스 제어 및 제한

- 복잡성 감소(공용 서브넷 또는 호스트 필요 없음)

- 배스천 세션은 시간 제한이 있음

- OCI 관리형 서비스

who/when/created/deleted/updated/fetched와 같은 관리 작업이 기록되고 OCI 이벤트 및 감사 서비스에 기록됩니다.

다음 다이어그램은 이 참조 아키텍처를 보여 줍니다.

그림 아키텍처-use-bastion-service.png에 대한 설명

Oracle은 다음 사항을 권장합니다.

- OCI Bastion 서비스를 숙지하고 공용 서브넷에 배스천 호스트를 프로비저닝하는 대신 사용

- IAM 정책을 사용하여 OCI Bastion 서비스에 대한 액세스 잠금

IAM 정책을 통해 최소 권한의 관리 액세스 구현

OCI IAM 서비스를 사용하면 클라우드 리소스에 액세스할 수 있는 사용자를 제어할 수 있습니다. 사용자 그룹이 가지는 액세스 유형 및 특정 리소스를 제어할 수 있습니다.

OCI 내부에서 프로비저닝하는 네트워크 리소스는 일반적으로 애플리케이션과 워크로드가 의존하는 아키텍처의 핵심 빌딩 블록에 속합니다. 이러한 네트워크 리소스에 대한 액세스를 제한하는 것은 OCI 보안 및 IAM 설계의 중요한 부분으로, 무단 사용자가 다운타임이나 보안 허점으로 이어질 수 있는 리소스를 생성하거나 변경하지 못하도록 하는 데 도움이 됩니다.

Oracle은 다음 사항을 권장합니다.

- 네트워크 관리자만 클라우드 네트워크를 관리할 수 있는 정책을 만들어 가장 간단한 접근 방식으로 시작합니다.

- 고급 접근 방법은 개별 네트워크 리소스에 대한 액세스를 제한하는 정책을 만드는 것입니다. 예를 들어, 한 관리자 그룹이 DRG(동적 경로 지정 게이트웨이) 및 다른 관리자 그룹을 관리하여 VCN(가상 클라우드 네트워크)을 관리할 수 있도록 별도의 정책을 생성합니다.

- 다음과 같이 비네트워크 관리자가 액세스 권한을 갖는 데 필요한

read-only정책이 필요하다고 가정합니다.- Network Visualizer

- 네트워크 경로 분석기

virtual-network-family에 대해 IAM 정책에서use및manage동사의 사용을 제한합니다.- OCI 네트워크 IAM 정책 및 설계는 전체 OCI IAM 정책 및 설계에 포함되어야 합니다.

OCI 네트워크 방화벽 또는 타사 방화벽 배치 고려

OCI의 고유 SL 또는 NSG에서 제공하는 것보다 많은 기능이 필요한 네트워크 보안 요구사항이 있는 경우 OCI는 OCI 네트워크 방화벽 또는 타사 방화벽을 배치할 것을 권장합니다.

방화벽은 일반적으로 침입 감지 및 방지(IDPS), URL 필터링, SSL(Secure Socket Layer) 검사와 같은 차세대 기능을 제공합니다.

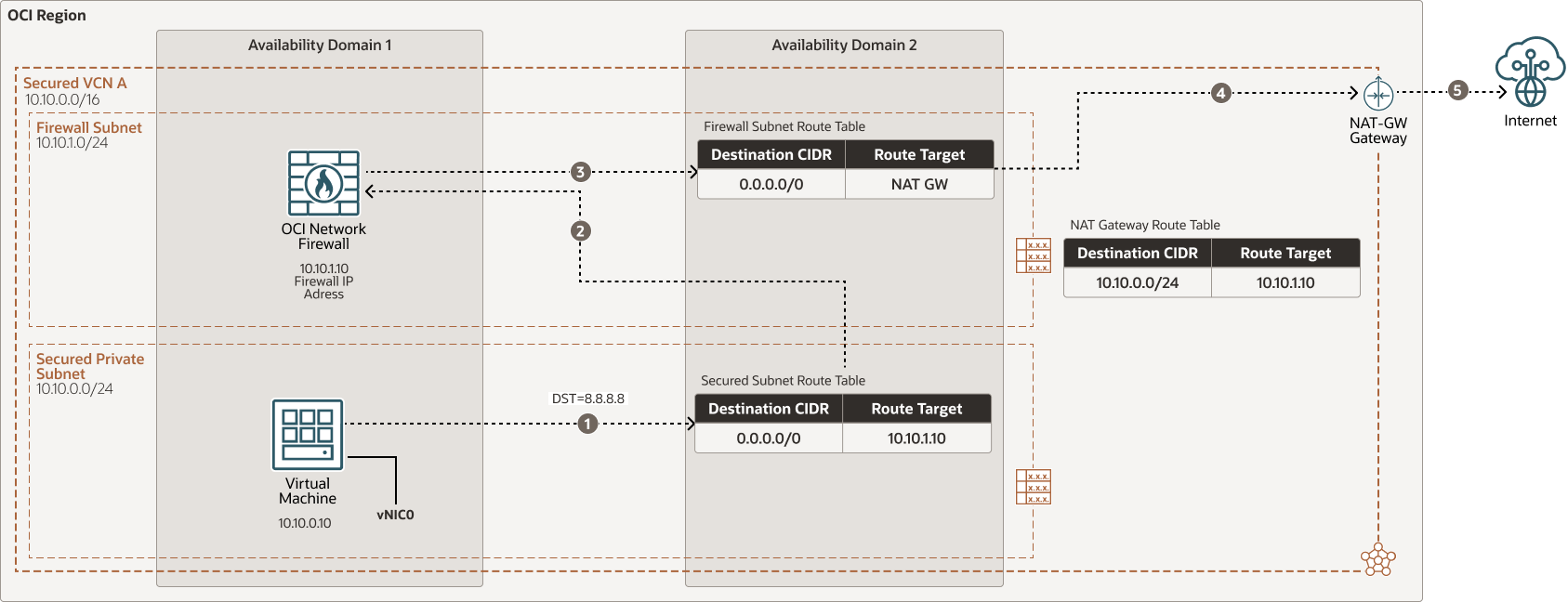

다음 다이어그램은 NAT 게이트웨이를 사용하고 보안 VCN의 OCI Network Firewall을 통과하는 남북 아웃바운드 인터넷 트래픽 플로우를 보여줍니다.

Oracle은 다음 사항을 권장합니다.

- 선호하는 타사 방화벽 공급업체가 OCI에서 플랫폼을 지원하는지 물어보십시오.

- 고유 OCI 네트워크 방화벽 사용이 요구사항을 충족하는지 여부를 조사합니다.

- 허브 및 스포크 VCN 설계를 사용하여 방화벽을 허브 VCN에 배치합니다. DRG를 사용하여 방화벽을 통해 트래픽 경로를 지정합니다.

- 처리량 및 대기 시간과 같은 OCI의 방화벽을 통해 트래픽 경로를 지정하여 네트워크 성능에 미치는 영향을 분석합니다.