Antes de Começar

Este tutorial de 30 minutos descreve o processo para planejar uma Rede Virtual na Nuvem a ser usada com o PeopleSoft Cloud Manager. Você pode criar a Rede Virtual na Nuvem como parte da instalação do Cloud Manager ou na console do Oracle Cloud Infrastructure.

Histórico

Para criar uma instância do Cloud Manager no Oracle Cloud Infrastructure, você precisa de uma VCN (Virtual Cloud Network), sub-redes públicas ou privadas, tabela de roteamento e listas de segurança para definir regras e restrições de acesso. Este tutorial inclui informações sobre como criar recursos de VCN para uso com o Cloud Manager. Para obter mais informações sobre VCNs, consulte a documentação do Oracle Cloud Infrastructure.

Observe que, se você usar o Resource Manager para instalar a pilha do Cloud Manager, poderá criar uma VCN e os recursos de rede necessários como parte do processo do Resource Manager. Nesse caso, você pode ignorar este tutorial. Este procedimento destina-se a usuários avançados que desejam configurar os recursos de rede manualmente.

Consulte Visão Geral da Rede na Documentação do Oracle Cloud Infrastructure.

Observação:

Nos lugares onde este tutorial menciona portas, refere-se a uma porta TCP, a menos que explicitamente mencionado como uma porta UDP.Este é o terceiro tutorial da série Instalar o PeopleSoft Cloud Manager. Leia os tutoriais na ordem listada. Os tutoriais opcionais oferecem métodos alternativos para configuração.

- Prepare-se para Instalar o PeopleSoft Cloud Manager

- Verificar Informações da Conta do Oracle Cloud para o PeopleSoft Cloud Manager

- Planeje a Rede Virtual na Nuvem para o PeopleSoft Cloud Manager (Opcional)

- Criar uma Rede Virtual na Nuvem para o PeopleSoft Cloud Manager na Console do Oracle Cloud Infrastructure (Opcional)

- Use Recursos de Rede Personalizados ou Privados com o PeopleSoft Cloud Manager (Opcional)

- Criar uma Imagem do Linux Personalizada para o PeopleSoft Cloud Manager (Opcional)

- Criar uma Imagem Personalizada do Windows para o PeopleSoft Cloud Manager no Oracle Cloud Infrastructure (Opcional)

- Criar Recursos do Vault para Gerenciamento de Senhas para o PeopleSoft Cloud Manager

- Gerar Chaves de Assinatura de API para o Cloud Manager PeopleSoft

- Instalar a Pilha do PeopleSoft Cloud Manager com o Resource Manager

- Faça log-in na Instância do Cloud Manager

- Especificar Definições do Cloud Manager

- Usar o File Storage Service para o Repositório do Cloud Manager PeopleSoft

- Gerenciar Usuários, Atribuições e Listas de Permissões do Cloud Manager

- Configurar um Web Proxy para o PeopleSoft Cloud Manager (Opcional)

- Criar um Balanceador de Carga no Oracle Cloud Infrastructure para Ambientes do PeopleSoft Cloud Manager (Opcional)

- Criar Tags Definidas no Oracle Cloud Infrastructure para o PeopleSoft Cloud Manager (Opcional)

- Criar Recursos do Serviço Data Science para Dimensionamento Automático no PeopleSoft Cloud Manager (Opcional)

Revisar Elementos da Rede Virtual na Nuvem

Os componentes de rede usados para ambientes do Cloud Manager incluem o seguinte:

VCN - Você pode criar uma VCN como parte da configuração da pilha do Gerenciador de Recursos do Cloud Manager ou na Console do Oracle Cloud Infrastructure.

- Ao instalar a pilha do Cloud Manager no Resource Manager, você escolhe se deseja criar uma nova VCN ou usar uma VCN existente.

Se você criar uma nova VCN, a instalação criará uma VCN com gateways, sub-redes e regras de segurança, no mesmo compartimento da instância do Cloud Manager.

- Na Console do Oracle Cloud Infrastructure, você pode criar uma VCN com recursos relacionados, que cria uma VCN com componentes padrão, incluindo sub-redes públicas ou privadas, listas de segurança, gateways de Internet ou NAT e tabelas de roteamento.

Consulte o tutorial Criar uma VCN na Console do Oracle Cloud Infrastructure.

- Você também tem a opção de criar apenas uma VCN na Console do Oracle Cloud Infrastructure e especificar os outros recursos posteriormente.

- Você pode usar VCNs separadas para alguns ambientes provisionados e migrados.

Consulte o tutorial Usar Recursos de Rede Personalizados ou Privados com o PeopleSoft Cloud Manager (Opcional).

- Os requisitos para a VCN do sistema de arquivos do serviço File Storage que é usado para o Repositório do Cloud Manager dependem do método usado para configuração.

Observação:

Como um sistema de arquivos do serviço File Storage é acessado pelo endereço IP ou DNS do ponto de acesso NFS, este tutorial às vezes se refere ao ponto de acesso NFS em vez do sistema de arquivos.Consulte o tutorial Usar o File Storage Service para o Repositório do Cloud Manager PeopleSoft para obter mais informações.

Sub-redes - Você pode criar sub-redes públicas, privadas e regionais nas VCNs do Cloud Manager. Consulte a seção Definindo Sub-redes.

- Sub-redes públicas

As instâncias que você cria em uma sub-rede pública têm endereços IP públicos e podem ser acessadas pela Internet.

- Sub-redes privadas

Quando você criar uma instância em uma sub-rede privada, ela não terá um endereço IP público. Para conceder às instâncias em sub-redes privadas acesso de saída à Internet, sem expô-las a conexões de entrada à Internet, você pode configurar um Gateway NAT (Network Address Translation) ou usar um proxy da Web. A Oracle recomenda o uso do Gateway NAT, que tende a ser mais fácil do que configurar um proxy da Web. No entanto, você também pode escolher um proxy da Web para atender aos requisitos de negócios ou segurança.

Quando você instala a pilha do Cloud Manager no Resource Manager, pode optar por criar sub-redes públicas ou privadas. Se você escolher sub-redes privadas, poderá optar por criar uma instância bastion, ou "jump host", como parte da instalação. O IP de uma sub-rede privada não pode ser acessado diretamente da Internet. Para acessar uma instância do CM em uma sub-rede privada, você pode configurar um bastion para ativar o tunelamento SSH e a conexão proxy SOCKS (Secure Socket) com o servidor Web (PIA) do Cloud Manager. A instância bastion é criada usando uma imagem de plataforma Oracle Linux e será criada dentro da nova VCN.

Consulte a documentação do Oracle Cloud Infrastructure para obter informações sobre como configurar um Gateway NAT. Consulte o tutorial Configurar um Web Proxy para o Cloud Manager para saber como definir as variáveis de ambiente necessárias na instância do Cloud Manager para uso com um proxy da Web.

- Sub-redES regionais

Uma sub-rede regional não é específica de um Domínio de Disponibilidade específico. Ele pode conter recursos em qualquer um dos Domínios de Disponibilidade da região. A Oracle os recomenda porque são mais flexíveis. Você pode criar uma sub-rede regional na console do Oracle Cloud Infrastructure, e o Cloud Manager poderá implantar instâncias do ambiente PeopleSoft nessas sub-redes regionais.

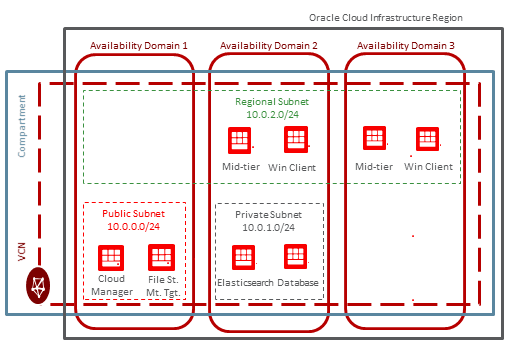

Esta ilustração mostra uma VCN simples com sub-redes públicas, privadas e regionais.

Portas e Listas de Segurança

- A seção Plan Subnets deste tutorial descreve como projetar sub-redes da VCN para acomodar a comunicação necessária entre componentes, incluindo o Cloud Manager, o ponto de acesso NFS do serviço File Storage para o sistema de arquivos, camada completa, camada intermediária etc.

- A seção Revisar Listas de Segurança para Portas Necessárias fornece um exemplo de configuração de listas de segurança para uma instância do Cloud Manager com componentes que são separados em sub-redes diferentes.

- A seção Revisar Portas do Cloud Manager lista as portas usadas pela configuração do Cloud Manager.

- Você também pode configurar Grupos de Segurança de Rede para usar com ambientes PeopleSoft provisionados e migrados. Consulte o tutorial Usar Recursos de Rede Personalizados ou Privados com o PeopleSoft Cloud Manager (Opcional).

Revisar uma Amostra de Implantação do Cloud Manager

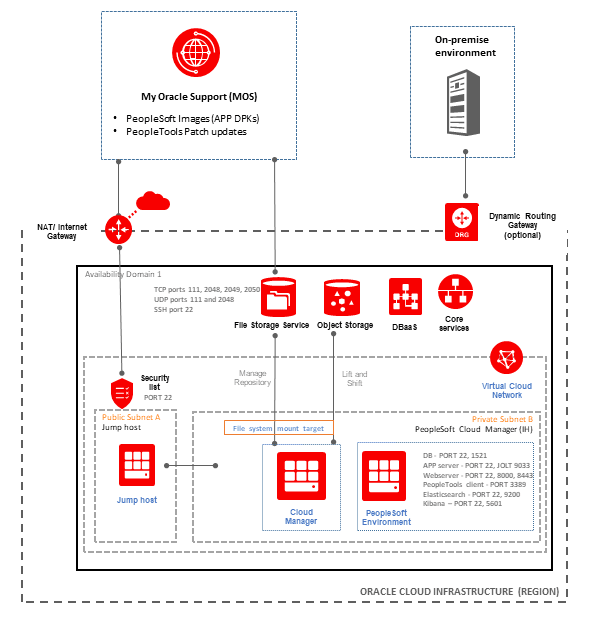

Esta ilustração mostra os componentes de rede de uma implantação de exemplo do Cloud Manager.

- Todas as instâncias e a VCN são instaladas no Domínio de Disponibilidade 1.

- A instância do Cloud Manager é instalada na Sub-rede Privada B, o que significa que ela não tem acesso à Internet.

- Os ambientes PeopleSoft provisionados são configurados na mesma Sub-rede Privada B.

- Os ambientes PeopleSoft provisionados podem incluir uma variedade de nós, incluindo Database (DB), cliente PeopleTools, Application Server (APP server), web server e Search Stack.

O nó Pesquisar Pilha pode incluir Pesquisa (OpenSearch ou Elasticsearch) e Painéis de Controle (OpenSearch Painéis de Controle ou Kibana). - Um bastion ou jump host é instalado na Sub-rede Pública A e chega à Internet por meio de um Gateway NAT.

- A instância do Cloud Manager ou os ambientes PeopleSoft provisionados devem acessar a Internet por meio do bastion.

- A instância do Cloud Manager se conecta a um sistema de arquivos configurado no File Storage Service por meio de um ponto de acesso NFS, que está na mesma Sub-rede Privada B da instância do Cloud Manager.

- As imagens do aplicativo PeopleSoft (APP DPKs) e os patches PeopleTools são baixados no sistema de arquivos do File Storage Service e disponibilizados no Repositório do Cloud Manager.

Os itens baixados também incluem softwares que você pode selecionar ao provisionar um ambiente, como COBOL DPKs, bem como bugs e PRPs.

- Você pode fazer upload de seus ambientes on-premises para o Object Storage com o processo Lift and Shift do Cloud Manager.

Na ilustração, o ambiente on-premises é conectado à VCN por meio de um Gateway de Roteamento Dinâmico.

- Os bancos de dados para ambientes provisionados podem ser hospedados no Database Service (DBaaS).

- As sub-redes têm listas de segurança que permitem o acesso às portas necessárias para os vários componentes.

A seção Revisar Portas do Cloud Manager neste tutorial lista as portas necessárias.

Sub-redes do Plano

Use sub-redes e listas de segurança para organizar componentes do ambiente de acordo com suas necessidades de segurança e comunicação.

As sub-redes que você define na sua VCN devem levar em conta os requisitos para comunicação entre o ambiente PeopleSoft e os componentes do Cloud Manager. É importante observar que todas as sub-redes devem permitir o tráfego da instância do Cloud Manager. Para isso, adicione regras a cada lista de segurança permitindo portas de ponto de acesso NFS SSH, WinRM e do serviço File Storage na sub-rede de origem (que é a sub-rede na qual o Cloud Manager reside).

Para implantações bem-sucedidas de ambientes PeopleSoft, você deve definir listas de segurança para sub-redes com base no tipo de instâncias PeopleSoft que será implantado nessa sub-rede.

Por exemplo, se você criar sub-redes separadas para camada intermediária, camada de banco de dados e Cliente Windows PeopleSoft, deverá criar listas de segurança para a sub-rede que hospeda a instância de camada intermediária de forma que ela permita todas as portas necessárias que um usuário planeja usar ao implantar ambientes PeopleSoft.

Se você planeja usar mais de uma sub-rede para suas implantações do PeopleSoft, essas sub-redes deverão permitir comunicações de uma para a outra e também da sub-rede na qual o Cloud Manager está configurado. Crie listas de segurança para sub-redes que permitam que o Cloud Manager e o ponto de acesso NFS do serviço File Storage se comuniquem com instâncias que serão implantadas em outras sub-redes. Além disso, as sub-redes devem ser capazes de se comunicar umas com as outras. Por exemplo, se estiver usando uma sub-rede de camada intermediária e uma sub-rede de banco de dados, as listas de segurança de cada sub-rede deverão ser configuradas para que a sub-rede de banco de dados permita o tráfego da sub-rede de camada intermediária, além de permitir o tráfego da sub-rede do Cloud Manager.

Ao criar uma VCN para o Cloud Manager, você escolhe entre as opções para criar uma VCN com recursos relacionados ou criar apenas uma VCN. O tutorial Criar uma Rede Virtual na Nuvem para o PeopleSoft Cloud Manager na Console do Oracle Cloud Infrastructure cria uma VCN usando a opção para criar recursos relacionados. Isso cria uma VCN com componentes padrão, incluindo uma sub-rede pública com acesso aberto, uma sub-rede privada, um gateway de Internet, uma tabela de roteamento e uma lista de segurança.Nesse caso, você deve atualizar a lista de segurança padrão com uma regra para permitir todas as portas de ponto de acesso NFS do Cloud Manager SSH, WinRM e do serviço File Storage com o CIDR da VCN como origem ou o CIDR da sub-rede do Cloud Manager como origem.

Se, em vez disso, você optar por criar apenas uma VCN, definirá as sub-redes separadamente. Nesse caso, haveria uma lista de segurança por sub-rede e você deverá atualizar cada lista de segurança para permitir o tráfego da sub-rede em que o Cloud Manager reside.

A imagem do PeopleSoft Cloud Manager contém uma instalação do servidor Web com as portas padrão 8000 (HTTP) e 8443 (HTTPS). Seus protocolos de segurança podem exigir que você use outros valores de porta. Se você usar outras portas, configure-as aqui e forneça os mesmos valores ao instalar a pilha do Cloud Manager.

Observação. A Oracle recomenda expressamente que você use o protocolo HTTPS em todas as implantações. Siga as instruções encontradas na documentação do produto PeopleTools System and Server Administration para implementar as chaves de criptografia e os certificados necessários para a criptografia Secure Sockets Layer (SSL). Consulte PeopleSoft PeopleTools no Oracle Help Center, Ajuda On-line e PeopleBooks.

A tabela a seguir mostra as regras de segurança necessárias com base nos tipos de nó PeopleSoft:

| Destinos | Origem: Ponto de Acesso NFS do Cloud Manager e do File Storage Service | Fonte: Nível médio | Origem: Banco de Dados | Origem: PeopleSoft Cliente Windows | Fonte: Full-tier (PUM) | Fonte: OpenSearch ou Elasticsearch |

|---|---|---|---|---|---|---|

| Ponto de Acesso NFS do Cloud Manager e do File Storage Service |

|

Ponto de acesso NFS do File Storage Service (portas TCP 111, 2048, 2049, 2050; portas UDP 111 e 2048) | Ponto de acesso NFS do File Storage Service (portas TCP 111, 2048, 2049, 2050; portas UDP 111 e 2048) |

Portas de banco de dados (1521, 1522) |

Ponto de acesso NFS do File Storage Service (portas TCP 111, 2048, 2049, 2050; portas UDP 111 e 2048) | Ponto de acesso NFS do File Storage Service (portas TCP 111, 2048, 2049, 2050; portas UDP 111 e 2048) |

| camada intermediária | SSH (porta 22) |

|

NA |

|

NA |

NA |

| Banco de Dados | SSH (porta 22) | Portas do banco de dados (1521) | NA |

Portas do banco de dados (1521, 1522) |

NA |

NA |

| PeopleSoft Cliente Windows |

|

NA |

NA |

NA |

NA |

NA |

| Nível Completo (PUM) |

SSH (porta 22) |

NA |

NA |

Portas de banco de dados (1521, 1522) |

NA |

|

| OpenSearch ou Elasticsearch | SSH (porta 22) | OpenSearch ou Elasticsearch HTTP (porta 9200) |

NA |

NA |

OpenSearch ou Elasticsearch (porta 9200) | NA |

Revisar Listas de Segurança para Portas Necessárias

Veja a seguir uma amostra de listas de segurança para três sub-redes criadas para uma VCN para o Cloud Manager. Isso pressupõe a seguinte definição:

- A instância do Cloud Manager e o ponto de acesso NFS do serviço File Storage são hospedados na Sub-rede Pública evQs: US-ASHBURN-AD-1 (10.0.0.0/24).

- Os componentes de camada intermediária (servidor de aplicativos, Process Scheduler e servidor Web), Cliente Windows, Camada Completa e instâncias da Pilha de Pesquisa são hospedados na Sub-rede Pública evQs: US-ASHBURN-AD-2 (10.0.1.0/24).

- As instâncias do banco de dados são hospedadas na Sub-rede Pública evQs: US-ASHBURN-AD-3 (10.0.2.0/24).

A tabela a seguir lista as regras necessárias para a lista de segurança da primeira sub-rede pública, que hospeda as instâncias do Cloud Manager e os pontos de acesso NFS do sistema de arquivos.

| CIDR de Origem | Protocolo IP | Faixa de Portas de Origem | Faixas de Portas do Destino |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Todos |

2048-2050 (ponto de acesso NFS do serviço File Storage) |

| 10.0.0.0/24 | TCP | Tudo | 111 (ponto de acesso NFS do serviço File Storage) |

| 10.0.0.0/24 | UDP | Tudo | 2048 (ponto de acesso NFS do serviço File Storage) |

| 10.0.0.0/24 | UDP | Tudo | 111 (ponto de acesso NFS do serviço File Storage) |

| 10.0.1.0/24 | TCP | Tudo | 2048-2050 (ponto de acesso NFS do serviço File Storage) |

| 10.0.1.0/24 | TCP | Tudo | 111 (ponto de acesso NFS do serviço File Storage) |

| 10.0.1.0/24 | UDP | Tudo | 2048 (ponto de acesso NFS do serviço File Storage) |

| 10.0.1.0/24 | UDP | Tudo | 111 (ponto de acesso NFS do serviço File Storage) |

| 10.0.2.0/24 | TCP | Tudo | 2048-2050 (ponto de acesso NFS do serviço File Storage) |

| 10.0.2.0/24 | TCP | Tudo | 111 (ponto de acesso NFS do serviço File Storage) |

| 10.0.2.0/24 | UDP | Tudo | 2048 (ponto de acesso NFS do serviço File Storage) |

| 10.0.2.0/24 | UDP | Tudo | 111 (ponto de acesso NFS do serviço File Storage) |

| 0.0.0.0/0 | TCP | Tudo | 22 (SSH) |

A tabela a seguir lista as regras necessárias para a lista de segurança da segunda sub-rede, que hospeda a camada intermediária, o cliente Windows PeopleSoft, a camada completa e a pilha de Pesquisa (OpenSearch ou Elasticsearch).

| CIDR de Origem | Protocolo IP | Faixa de Portas de Origem | Faixas de Porta de Destino |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Todos |

22 (SSH) |

| 10.0.0.0/24 | TCP | Tudo | 5985 e 5986 (Winrm) 139 e 445 (CIFS) |

| 10.0.0.0/24 | UDP | Tudo | 137 e 138 (CIFS) |

| 10.0.1.0/24 | TCP | Tudo |

|

| 0.0.0.0/0 | TCP | Tudo | 3389 (RDP) |

A tabela a seguir lista as regras necessárias para a lista de segurança da terceira sub-rede que hospeda o banco de dados.

| CIDR de Origem | Protocolo IP | Faixa de Portas de Origem | Faixas de Porta de Destino |

|---|---|---|---|

| 10.0.0.0/24 | TCP |

Todos |

22 (SSH) |

| 10.0.0.0/24 | TCP | Tudo | 1521 (porta banco de dados) |

Revisar Listas de Segurança para um Balanceador de Carga Público

Você pode criar um balanceador de carga público ou privado no Oracle Cloud Infrastructure e usá-lo para distribuição de tráfego para ambientes do PeopleSoft Cloud Manager. Consulte o tutorial Criar um Balanceador de Carga no Oracle Cloud Infrastructure para Ambientes do Cloud Manager PeopleSoft (Opcional).

Esta seção inclui listas de segurança de amostra para duas sub-redes com um balanceador de carga público. Isso pressupõe a seguinte definição:

| Tipo de Sub-rede | Público ou Privado | Nome da Sub-rede | CIDR |

|---|---|---|---|

| Balanceador de carga externo | Público(a) |

A |

10.0.10.0/24 |

| Instâncias de camada intermediária | Privado(a) | C | 10.0.30.0/24 |

O balanceador de carga público é hospedado na Sub-rede Pública A (10.0.10.0/24). É aberto à Internet. O listener usa a porta SSL 443.

A tabela a seguir lista as regras necessárias para a lista de segurança da sub-rede pública A.

| CIDR de Origem | Protocolo IP | Faixa de Portas de Origem | CIDR de Destino | Faixas de Porta de Destino |

|---|---|---|---|---|

| Todos os (Acesso pela Internet) |

TCP |

Todos |

10.0.10.0/24 (CIDR do balanceador de carga público, Sub-rede A) |

443 (HTTPS) |

Os componentes de camada intermediária (PIA, App Server, Process Scheduler, Search Stack) são hospedados na Sub-rede C (10.0.30.0/24). O domínio do servidor de Aplicativos está configurado com IB. O Process Scheduler está configurado com Nós de Relatório.

A tabela a seguir lista as regras necessárias para a lista de segurança da Sub-rede C, que hospeda a instância de camada intermediária. Essa sub-rede deve permitir a entrada do balanceador de carga na Sub-rede A. As portas de destino mostradas são os valores padrão.

| CIDR de Origem | Protocolo IP | Faixa de Portas de Origem | CIDR de Destino | Faixas de Porta de Destino |

|---|---|---|---|---|

| 10.0.10.0/24 (CIDR do balanceador de carga público, Sub-rede A) |

TCP |

Todos |

10.0.30.0/24 (CIDR de camada intermediária, Sub-rede C) |

8000 (PIA HTTP) 5601 (OpenSearch Dashboards ou Kibana) |

Revisar Listas de Segurança para um Balanceador de Carga Privado

Esta seção inclui listas de segurança de amostra para duas sub-redes com um balanceador de carga privado. Isso pressupõe a seguinte definição:

| Tipo de Sub-rede | Público ou Privado | Nome da Sub-rede | CIDR |

|---|---|---|---|

| Balanceador de carga interno | Privado(a) |

B |

10.0.20.0/24 |

| Instâncias de camada intermediária | Privado(a) | C | 10.0.30.0/24 |

O balanceador de carga privado é hospedado na Sub-rede B privada (10.0.20.0/24). O listener usa a porta 443. Ele precisa aceitar o tráfego dos componentes de camada intermediária na Sub-rede C (10.0.30.0/24).

A tabela a seguir lista as regras necessárias para a lista de segurança da Sub-rede privada B.

| CIDR de Origem | Protocolo IP | Faixa de Portas de Origem | CIDR de Destino | Faixas de Porta de Destino |

|---|---|---|---|---|

| 10.0.30.0/24 (CIDR de camada intermediária, Sub-rede C) |

TCP |

Todos |

10.0.20.0/24 (CIDR do balanceador de carga privado, Sub-rede B) |

443 (HTTPS) |

| CIDR para usuários finais internos (Todos os usuários internos/intranet) |

TCP | Tudo | 10.0.20.0/24 (CIDR do balanceador de carga privado, Sub-rede B) |

443 (HTTPS) |

Os componentes de camada intermediária (PIA, App Server, Process Scheduler, ELK/Kibana) são hospedados na Sub-rede C (10.0.30.0/24). O domínio do servidor de Aplicativos está configurado com IB. O Process Scheduler está configurado com Nós de Relatório.

A tabela a seguir lista as regras necessárias para a lista de segurança da Sub-rede C, que hospeda a instância de camada intermediária. Essa sub-rede deve permitir a entrada do balanceador de carga na Sub-rede B. As portas de destino mostradas são os valores padrão.

| CIDR de Origem | Protocolo IP | Faixa de Portas de Origem | CIDR de Destino | Faixas de Porta de Destino |

|---|---|---|---|---|

| 10.0.20.0/24 (CIDR do balanceador de carga privado, Sub-rede B) |

TCP |

Todos |

10.0.30.0/24 (CIDR de camada intermediária, Sub-rede C) |

8000 (PIA HTTP) 5601 (OpenSearch Dashboards ou Kibana) |

Revisar Portas do Cloud Manager

A tabela a seguir lista as portas usadas pela configuração do Cloud Manager.

| Nome da Porta | Valor | Comentário |

|---|---|---|

| RDP | 3,389 | Necessário para acesso à Área de Trabalho Remota à VM do Windows. |

| Ponto de acesso NFS do serviço File Storage | portas TCP 111, 2048, 2049 e 2050 portas UDP 111 e 2048 |

Obrigatório* |

| Winrm | 5985 e 5986 | Winrm é um protocolo de administração do Windows usado pelo Cloud Manager para se conectar remotamente às VMs do Windows. Consulte o tutorial Criar uma Imagem Personalizada do Windows para o PeopleSoft Cloud Manager no Oracle Cloud Infrastructure. |

| Processo CIFS | Portas TCP 139 e 445 portas UDP 137 e 138 |

O CIFS (Common Internet File System) é um protocolo usado para transferir arquivos das VMs do Windows para a VM do Cloud Manager. |

| NFS | Portas TCP 111, 892, 2049 e 32803 | Obrigatório na sub-rede da instância PUM para a autoatualização do Cloud Manager. |

| HTTP | 8000 (padrão) | Por motivos de segurança, a Oracle recomenda que você não use o número de porta HTTP padrão. Altere-o na configuração da pilha do Cloud Manager. |

| HTTPS | 8443 (padrão) | Por motivos de segurança, a Oracle recomenda que você não use o número de porta HTTPS padrão. Alteração na configuração da pilha do Cloud Manager. |

| WSL | 7000 (padrão) | Altere a configuração da pilha do Cloud Manager, se desejar. |

| JOLT | 9,033-9,062 | Faixa de portas para uso pelo JOLT. Altere a configuração da pilha do Cloud Manager, se desejar. |

| Porta do banco de dados | 1521 e 1522 (padrão) | A porta 1521 é necessária na sub-rede do Cloud Manager para suporte do Autonomous Database - Dedicado (referido na documentação do Cloud Manager como ADB-D). |

| Portas JMX | 10100 e 10101 | Portas JMX para um domínio do Application Server. Isso é usado para o Health Center PeopleSoft e dimensionamento automático. Entrada aberta para portas TCP 10100 e 10101 nas sub-redes para domínios do Application Server que usam dimensionamento automático. Se você implantar mais de um domínio do Servidor de Aplicativos no mesmo nó (VM), abra portas adicionais; por exemplo:

|

| Portas JMX | 10200 e 10201 | Portas JMX para um domínio do Process Scheduler. Ele é usado para o PeopleSoft Health Center. |

| OpenSearch ou porta HTTP Elasticsearch | 9200 (padrão) | Nenhum(a) |

| OpenSearch Painéis de Controle ou porta HTTP do Kibana | 5601 (padrão) | Nenhum(a) |

| Porta de transporte do cluster OpenSearch | 9300 (padrão) | A porta de transporte do cluster é necessária ao usar clusters de pesquisa em ambientes provisionados. |

* O sistema de arquivos do serviço File Storage requer entrada com monitoramento de estados nas portas TCP 111, 2048, 2049 e 2050 e entrada com monitoramento de estados nas portas UDP111 e 2048. O sistema de arquivos do serviço File Storage também requer a saída com monitoramento de estado das portas TCP 111, 2048, 2049 e 2050 e a saída com monitoramento de estado da porta UDP 111.

Consulte Configurando Regras de Lista de Segurança da VCN para Armazenamento de Arquivos na documentação do Oracle Cloud Infrastructure.

Próximas Etapas

Crie uma Rede Virtual na Nuvem para o PeopleSoft Cloud Manager na Console do Oracle Cloud Infrastructure (opcional)

Saiba Mais

- PeopleSoft Home Page do Cloud Manager, My Oracle Support, ID do Documento 2231255.2

- Ferramenta de Visão Geral de Recursos Cumulativos (Clique em Gerar um relatório de CFO e selecione PeopleSoft Cloud Manager na parte superior.)

- Documentação do Oracle Cloud no Oracle Help Center

Planeje a Rede Virtual na Nuvem para o PeopleSoft Cloud Manager (Opcional)

G41724-01

Agosto de 2025

Copyright © 2025, Oracle e/ou suas empresas afiliadas.

Revise os requisitos e planeje criar uma Rede Virtual na Nuvem para usar com o PeopleSoft Cloud Manager.

Este programa de computador e sua documentação são fornecidos sob um contrato de licença que contém restrições sobre seu uso e divulgação, sendo também protegidos pela legislação de propriedade intelectual. Exceto em situações expressamente permitidas no contrato de licença ou por lei, é proibido usar, reproduzir, traduzir, divulgar, modificar, licenciar, transmitir, distribuir, expor, executar, publicar ou exibir qualquer parte deste programa de computador e de sua documentação, de qualquer forma ou através de qualquer meio. Não é permitida a engenharia reversa, a desmontagem ou a descompilação deste programa de computador, exceto se exigido por lei para obter interoperabilidade.

No caso de software ou documentação relacionada que é entregue ao Governo dos EUA ou a qualquer pessoa que a licencie em nome do Governo dos EUA, o seguinte aviso será aplicável:

U.S. GOVERNMENT END USERS: Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs) and Oracle computer documentation or other Oracle data delivered to or accessed by U.S. Government end users are "commercial computer software" or "commercial computer software documentation" pursuant to the applicable Federal Acquisition Regulation and agency-specific supplemental regulations. As such, the use, reproduction, duplication, release, display, disclosure, modification, preparation of derivative works, and/or adaptation of i) Oracle programs (including any operating system, integrated software, any programs embedded, installed or activated on delivered hardware, and modifications of such programs), ii) Oracle computer documentation and/or iii) other Oracle data, is subject to the rights and limitations specified in the license contained in the applicable contract. The terms governing the U.S. Government’s use of Oracle cloud services are defined by the applicable contract for such services. No other rights are granted to the U.S. Government.

Este programa de computador ou equipamento foi desenvolvido para uso em diversos aplicativos de gerenciamento de informações. Ele não foi desenvolvido nem projetado para uso em aplicações inerentemente perigosas, incluindo aquelas que possam criar risco de lesões físicas. Se utilizar este programa em aplicações perigosas, você será responsável por tomar todas e quaisquer medidas apropriadas em termos de segurança, backup e redundância para garantir o uso seguro de tais programas de computador. A Oracle Corporation e suas afiliadas se isentam de qualquer responsabilidade por quaisquer danos causados pela utilização deste programa de computador em aplicações perigosas.

Oracle e Java são marcas comerciais registradas da Oracle Corporation e/ou de suas empresas afiliadas. Outros nomes podem ser marcas comerciais de seus respectivos proprietários.

Intel e Intel Inside são marcas comerciais ou marcas comerciais registradas da Intel Corporation. Todas as marcas comerciais SPARC são usadas com licença e são marcas comerciais ou marcas comerciais registradas da SPARC International, Inc. AMD, Epyc e o logotipo do AMD são marcas comerciais ou marcas comerciais registradas da Advanced Micro Devices. UNIX é uma marca comercial registrada licenciada por meio do consórcio The Open Group.

Este programa ou hardware e sua documentação podem oferecer acesso ou informações relativas a conteúdos, produtos e serviços de terceiros. A Oracle Corporation e suas empresas afiliadas não fornecem quaisquer garantias relacionadas a conteúdos, produtos e serviços de terceiros e estão isentas de quaisquer responsabilidades associadas a eles, a menos que isso tenha sido estabelecido entre você e a Oracle em um contrato vigente. A Oracle Corporation e suas empresas afiliadas não são responsáveis por quaisquer tipos de perdas, despesas ou danos incorridos em consequência do acesso ou da utilização de conteúdos, produtos ou serviços de terceiros, a menos que isso tenha sido estabelecido entre você e a Oracle em um contrato vigente.