Monitorando o Uso da Chave

Saiba como monitorar o uso da chave no Oracle Cloud Infrastructure usando dados de log.

O monitoramento do uso de chaves para operações de criptografia e decriptografia pode ser útil para vários casos de uso, incluindo o seguinte:

- Gerenciamento do ciclo de vida: Entender quando uma chave foi usada pela última vez é fundamental para tomar decisões de retenção informadas. Chaves usadas com pouca frequência, como aquelas que suportam cargas de trabalho de banco de dados, ainda podem ser operacionalmente importantes, apesar da atividade limitada. A extensão da retenção de logs por meio do OCI Connector Hub permite uma visibilidade mais profunda dos padrões históricos de uso, permitindo que as equipes tomem decisões com consciência de risco sobre reter, rotacionar ou retirar chaves.

- Segurança: O monitoramento do uso da chave pode alertá-lo sobre uma atividade incomum.

- Monitorando ou investigando o comportamento do aplicativo: Correlacionar o comportamento do aplicativo com o uso principal pode fornecer informações úteis para resolver problemas com seus aplicativos ou melhorar seu desempenho.

Este tópico detalha como você pode usar logs do OCI (Oracle Cloud Infrastructure) para monitorar o uso da chave.

Dados de Log Disponíveis

O Serviço de Log do OCI fornece vários tipos de logs, incluindo o seguinte:

Logs de Auditoria

Logs de Auditoria: Use logs de auditoria para monitorar operações de gerenciamento, como:

- Operações de criação, atualização e exclusão para gerenciar chaves e vaults

- Rotacionar operações para chaves

Os logs de auditoria não registram operações criptográficas, como Decrypt ou GenerateDataEncryptionKey (atividade do plano de dados), que são, em vez disso, opcionalmente registradas nos Logs de Serviço.

Logs de serviço

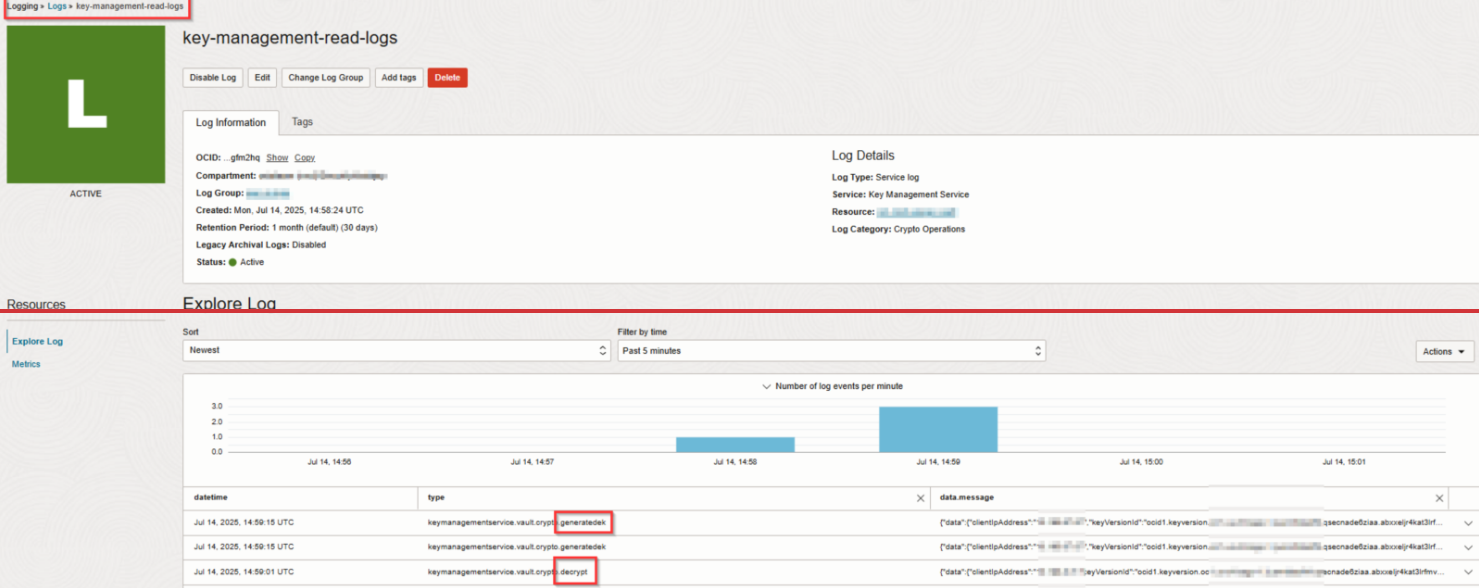

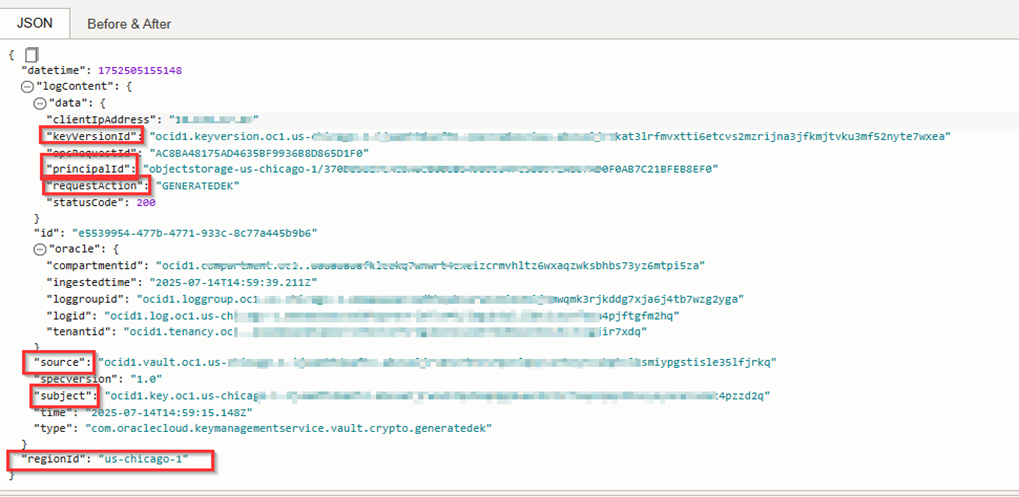

Os Logs de Serviço devem ser ativados pelo cliente para serem usados. Quando ativado para Gerenciamento de Chaves, os logs de serviço capturam metadados, incluindo:

- Chamando principal (o usuário, a função ou a instância que instiga a operação de chave)

- OCID da Chave

- Versão da chave

- Tipo de operação (por exemplo,

Decrypt) - Timestamp

- Detalhes do vault e do compartimento

Os logs de serviço não registram informações confidenciais que possam comprometer a segurança de dados da sua organização ou dos seus clientes. Consulte Detalhes do Serviço Key Management para obter detalhes completos sobre os dados que os logs de serviço coletam para o Serviço Key Management.

Ativando Logs de Serviço para um Vault

Para ativar logs de serviço, você precisa das permissões necessárias do serviço IAM. Consulte Detalhes do Serviço Logging na documentação do IAM Service para obter informações.

Observe que os logs de serviço são ativados no nível do vault. Repita as etapas deste tópico para cada vault regional para o qual você deseja ativar o registro em log.

Consulte Ativando o Registro em Log de um Recurso na documentação do Serviço Logging para obter mais informações.

Exibir e Consultar Logs do KMS

Enviando Logs para Armazenamento de Objetos ou Plataformas Externas, como SIEM

Por padrão, os logs de serviço são armazenados por 30 dias. Para retenção de longo prazo ou análise externa, use o Hub do Conector para encaminhar logs para destinos de destino, como:

- Armazenamento de Objetos

- Log Analytics

- Alvos externos como o SIEM

Consulte os seguintes tópicos para obter mais informações: