Guardrails de Acesso - Impondo Restrições de Controle de Acesso Preventivo

Os Guardrails de Acesso no Oracle Access Governance são restrições de segurança para definir e impor condições para regular e restringir o acesso a recursos confidenciais. O Access Guardrails garante que apenas identidades autorizadas que atendam a critérios predefinidos possam obter acesso. Se essas condições não forem atendidas, uma violação será acionada, permitindo que você bloqueie o acesso imediatamente ou forneça um período de tolerância para conformidade.

Visão Geral

A implementação de Guardrails de Acesso requer identidades para atender a uma condição predefinida, como possuir uma permissão de pré-requisito ou um atributo de identidade, antes de conceder uma permissão elevada. Esse modelo em camadas garante que as permissões sejam concedidas em uma sequência controlada, tornando o gerenciamento de acesso seguro e compatível.

O Access Guardrails NÃO é aplicável quando o provisionamento é feito usando as políticas do Oracle Access Governance. Use a funcionalidade de autoatendimento Solicitar Acesso do Oracle Access Governance para acionar o Access Guardrails.

O Access Guardrails ajuda os administradores de segurança a bloquear o acesso não autorizado, garantindo que as solicitações de acesso atendam aos critérios predefinidos antes do envio. Eles também dão aos aprovadores um contexto importante, permitindo que eles tomem decisões mais informadas durante o processo de aprovação.

O Access Guardrails também pode ser usado com o Identity Collections. Isso permite que os Administradores de Controle de Acesso estabeleçam medidas preventivas de controle de acesso, garantindo que apenas identidades autorizadas e compatíveis, aquelas que atendem a critérios predefinidos, sejam membros de uma Coleção de Identidades. Se essas condições não forem atendidas, uma violação será gerada e você poderá optar por bloquear o acesso imediatamente ou permitir um período de tolerância para conformidade.

Principais Características dos Guardrails de Acesso

- Modelo de Permissão em Camadas: Os Guardrails de Acesso ajudam a estruturar o acesso em camadas, começando com atribuições básicas, como DB Reader, e progredindo para atribuições de privilégio superior somente quando condições predefinidas são atendidas. Usando essa abordagem, você pode garantir que apenas os direitos mínimos necessários sejam concedidos em cada nível.

- Impede a Segregação de Violação de Responsabilidades: As restrições de segurança no Access Guardrails funcionam como uma pré-verificação para bloquear o acesso que pode entrar em conflito com as atribuições ou responsabilidades existentes. Por exemplo, no Entra ID, um usuário com a função Administrador de Usuários e Administrador de Funções Privilegiadas pode criar novos usuários de forma independente e elevar suas próprias permissões, representando um risco.

- Imposição de Acesso Condicional: Os Guardrails de Acesso exigem que os usuários atendam a condições específicas, como atribuição, associação de grupo, local etc., e monitorem continuamente a alteração nesses atributos para permitir ou bloquear o acesso.

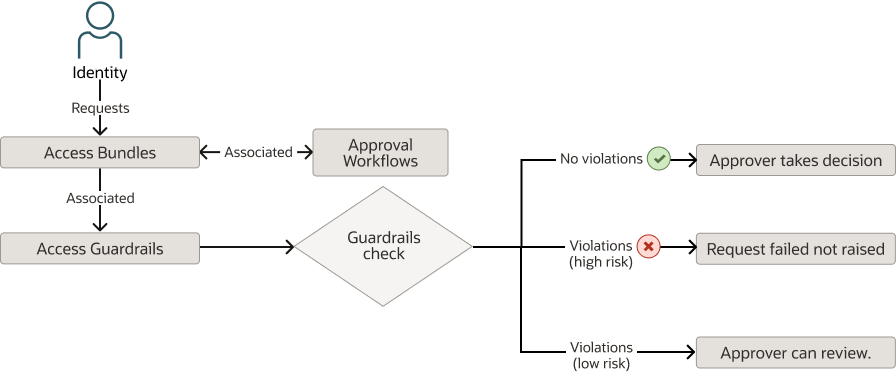

Acessar Estrutura do Fluxo de Guardrails

Veja como o Access Guardrails funciona no Oracle Access Governance.

- O administrador do Access Control associa o guardrail de acesso e o workflow de aprovação a um pacote de acesso.

- A identidade gera uma solicitação para um pacote de acesso usando a funcionalidade Solicitar Acesso.

- A solicitação é validada em relação ao guardrail de acesso. Veja o que pode acontecer com base nas configurações dos guardrails:

- Nenhuma Violação: O aprovador toma a decisão com base no workflow de aprovação.

- Violações de Alto Risco: A solicitação falha e não é gerada, gerando a violação com o status Bloqueado.

- Violação de Baixo Risco: A solicitação é gerada para o aprovador com violações no status Snoozed. O aprovador toma a decisão de aprovar ou rejeitar a solicitação. Se aprovada, a solicitação será concedida para o número definido de dias.

Exemplo de Implementação do Access Guardrails

- Restringir a concessão de acesso a identidades pertencentes a grupos em conflito, como o grupo DirectoryUserAdmins.

- Concedendo acesso somente para o departamento de identidade pertencente ao departamento CorpIT.

Veja como definir guardas de acesso para o cenário específico:

| Adicionar Detalhes |

Nome: oud-access-admin-check

Selecione Somente novas solicitações de acesso |

| Definir regras para Corrimãos de Acesso | Adicione duas condições da seguinte forma:

|

| Ação em caso de Falha | Selecione Alto Risco - Bloquear o acesso imediatamente |

Após um corrimão de acesso ser anexado ao pacote de acesso, a solicitação seria validada para essas condições. Se um usuário já pertencer ao grupo DirectoryUserAdmins ou não fizer parte do CorpIT, a solicitação não será gerada para o aprovador e as violações serão geradas com o status bloqueado.