Componentes do Identity Orchestration

Os componentes do Identity Orchestration servem como os blocos de construção que unificam diversos sistemas e gerenciam efetivamente o ciclo de vida da identidade da sua empresa. Isso inclui o agente do Oracle Access Governance para integrações indiretas, regras de transformação de dados de entrada e saída para garantir a coerência de dados, regras de correlação para criar perfis compostos e Recursos do Sistema Orquestrado para gerenciar com eficiência recursos e controlar origens usadas para carregar os dados.

Agente do Access Governance

O Agente do Oracle Access Governance é uma imagem do docker que pode ser baixada e que permite que o Oracle Access Governance seja sincronizado de maneira contínua ou periódica com Origens Autorizadas ou Sistemas Gerenciados nos quais uma conexão direta não está disponível.

O agente executa jobs programados de ETL (extração-transformação-carga) distribuídos para executar sincronização completa ou incremental de dados de identidade remota, como usuários, atribuições, instâncias do aplicativo, direitos e atribuições de direito, para o Oracle Access Governance. Depois de registrado e instalado, o agente pode ser monitorado por meio da Console do Oracle Access Governance. O agente é executado em um ambiente do docker localizado em seu ambiente local (cliente). Esse ambiente deve atender aos seguintes pré-requisitos:

- Instalação do Docker ou Podman

- Permitir conexão com o banco de dados de identidade de destino do cliente

- Permitir a conexão com a instância do Oracle Access Governance do cliente hospedada no Oracle Cloud. Se necessário, esta conexão pode ser feita através de um proxy web.

O agente extrai dados, apanhado pelo serviço de ingestão do Oracle Access Governance, e é carregado no Oracle Access Governance para consumo.

As solicitações de atendimento (provisionamento de contas ou correção de acesso de loop fechado) são passadas para os sistemas gerenciados. Por exemplo, na conclusão das campanhas de revisão de acesso, qualquer permissão que tenha sido revogada no Oracle Access Governance será corrigida gerando uma operação de revogação no sistema Orquestrado. Esta solicitação de revogação será transmitida ao sistema Gerenciado por meio do agente.

Os agentes só são aplicáveis nos casos em que não é possível estabelecer uma conexão direta com o Oracle Access Governance. Normalmente, você precisará de um agente ao se integrar aos sistemas on-premises. O agente do Oracle Access Governance atua como um árbitro que dá suporte à sincronização de Fontes Autorizadas ou Sistemas Gerenciados e do Oracle Access Governance.

Transformações dos Dados

Sistemas diferentes representam dados de forma diferente. O Oracle Access Governance permite que você manipule e transforme dados de identidade e conta de entrada de Sistemas Autorizados ou Gerenciados, ou dados de saída sendo provisionados para Sistemas Gerenciados. É possível modificar valores de dados para atender às suas necessidades, como incluir valores derivados ou garantir formatação consistente. Isso garante a coerência dos dados e a unificação do sistema.

- Aprimore os atributos de identidade de entrada que estão sendo ingeridos de uma Origem Autorizada no Oracle Access Governance usando regras de transformação de entrada. Por exemplo, você pode definir o nome de usuário como maiúsculo ou concatenar o nome da família com o nome para criar um nome de exibição.

- Aprimore os atributos da conta de entrada que estão sendo ingeridos de Sistemas Gerenciados no Oracle Access Governance usando regras de transformação de entrada. Por exemplo, você pode concatenar o nome de usuário com o domínio padrão para definir o e-mail principal no Oracle Access Governance.

- Personalize os atributos de identidade compostos criados no Oracle Access Governance para que você possa corresponder aos atributos de entrada. Por exemplo, os aplicativos Database User Management armazenam o nome de usuário em um formato específico e, como ele contém apenas dados da conta, você precisaria personalizar os atributos de identidade compostos no Oracle Access Governance para que o nome de usuário DBUM de entrada corresponda aos atributos de identidade disponíveis no Oracle Access Governance.

- Defina atributos de conta aprimorando atributos de identidade para provisionamento de conta pelo Oracle Access Governance em Sistemas Gerenciados. Por exemplo, definindo jobDescription para algum valor fixo, caso você tenha um valor nulo.

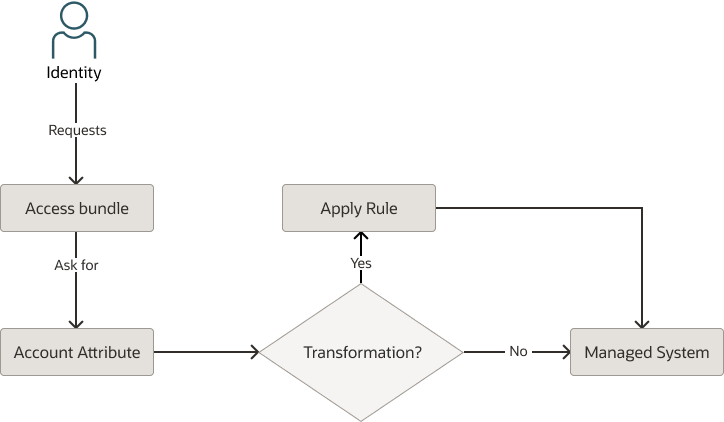

Tipos de Transformação e seu Workflow

Vamos ver os tipos de transformações disponíveis no Oracle Access Governance e seu workflow:

- Primeiro, você integra uma Origem Autorizada ao Oracle Access Governance adicionando um sistema Orquestrado. Aqui, você pode executar transformações de entrada nos dados de atributos de identidade de origem durante o processo de ingestão de dados. Por exemplo, você pode integrar o Oracle HCM como uma Origem Autorizada e aplicar transformações de entrada para criar um nome para exibição com base no nome completo. Essas transformações são exclusivas e específicas para cada sistema Orquestrado.

- Depois de integrar sistemas de origem Autoritativos, internamente, um perfil de identidade composto é construído que contém atributos Core e Custom no Oracle Access Governance. Este perfil de identidade composto pode conter atributos de identidade de várias origens Autorizadas que você integrou. Por exemplo, a identidade no Oracle Access Governance pode conter atributos jobCode ingeridos do Oracle HCM e do departamento ingeridos do Arquivo Simples. No cenário em que o mesmo atributo está disponível em mais de uma origem Autorizada, você tem a opção de selecionar e alterar o sistema Orquestrado do qual deseja trazer esse valor de atributo. Consulte Gerenciar Atributos de Identidade para obter mais detalhes. Esse perfil de identidade composto atua como uma fonte de verdade para o Oracle Access Governance executar várias operações de governança e provisionamento.

- Em seguida, você integra Sistemas Gerenciados para carregar atributos da conta. Esses atributos de conta são comparados com os atributos de identidade compostos disponíveis no Oracle Access Governance.

- Para provisionamento de saída, você manipula os atributos de identidade composta disponíveis no Oracle Access Governance para provisionamento preciso de contas em Sistemas Gerenciados.

Transformação de Dados de Entrada

As transformações de dados de entrada permitem que você controle como os valores de atributo são transformados quando são recebidos de um sistema orquestrado no Oracle Access Governance. Quando você carregar dados de um sistema Orquestrado, os atributos de identidade e conta serão importados para o Oracle Access Governance. Durante o processo de carregamento ou ingestão de dados, é possível aplicar transformações de dados aos atributos.

Um exemplo de caso de uso pode incluir alguns dos seguintes:

- Preencha o atributo de identidade primaryEmail no Oracle Access Governance concatenando FirstName, ., LastName, @mydomain.com. É assim que você consegue isso no Oracle Access Governance.

user.getFullName().getGivenName().concat('.',user.getFullName().getFamilyName())+'mydomain.com' - Defina o valor de um atributo para outro valor se o valor proveniente do sistema orquestrado for nulo. Um exemplo pode ser se a organização for nula, em seguida, defina o valor no Oracle Access Governance como um valor fixo.

user.getOrganization() != null && user.getOrganization().getDisplayName() != null ? user.getOrganization().getDisplayName() : 'Oracle Access Governance'

Transformação de Dados de Saída

A Orquestração de Identidades inclui a capacidade de provisionar contas usando a funcionalidade de acesso baseado em Solicitar Acesso (self service), Solicitar Acesso (para outros) ou política. Como parte desse processo, é possível aplicar transformações de dados aos dados provisionados na conta do sistema Gerenciado. Ao acionar operações de provisionamento, como Redefinir senha ou Criar Conta no Oracle Access Governance, as regras de transformação de dados podem ser chamadas, que derivam valores dos dados de identidade e transformam os dados usando strings e outras manipulações, para que o provisionamento de contas seja feito com identidades corretas no sistema Gerenciado.

- Preencha o atributo workEmail no sistema Gerenciado provisionado com o valor do atributo de identidade primaryEmail.

- Crie um valor para o atributo displayName no sistema Gerenciado provisionado concatenando o título de identidade, userName e employeeNumber.

- Defina o valor de um atributo para outro valor se o valor de entrada da identidade for nulo. Um exemplo pode ser se organização for nula, em seguida, defina o valor como um valor fixo na conta do sistema Gerenciado provisionado.

Atributos de Identidade: Personalizando o Perfil de Identidade Composto do Oracle Access Governance Aplicando Regras de Transformação

Quando você carrega atributos de identidade de várias Origens Autorizadas, um perfil de identidade composto é criado no Oracle Access Governance, contendo atributos de identidade de várias origens. Quando você carrega atributos de conta dos Sistemas Gerenciados, os valores disponíveis neste perfil de identidade composto são correspondidos com atributos de conta (Correspondência de Conta de Identidade). Em circunstâncias especiais, talvez você precise aplicar regras de transformação adicionais a esse perfil de identidade composto para que ele possa corresponder aos dados de entrada de vários sistemas. Normalmente, você precisa desse tipo de transformação para personalizar um atributo de identidade no Oracle Access Governance para que ele corresponda aos atributos de conta recebidos dos Sistemas Gerenciados.

As Transformações de Entrada são específicas do Sistema Orquestrado e a Personalização do Atributo de Identidade é aplicada no perfil de identidade composto criado no Oracle Access Governance. Por exemplo, se você tiver aplicado a transformação de entrada em JobCode ingerida no Oracle HCM, mas tiver selecionado Arquivo Simples como a origem desse atributo na página Gerenciar Identidades, essa transformação não terá nenhum impacto no valor disponível no Oracle Access Governance.

Cenário

Por exemplo, o DBUM (Database User Management) pode armazenar um atributo, como um nome de usuário em um formato muito específico, diferente do nome de usuário disponível no perfil de identidade composto no Oracle Access Governance. Para corresponder uma conta DBUM à identidade existente no Oracle Access Governance, você precisa personalizar o Atributo de Identidade aplicando regras de transformação. Como o DBUM é uma conta do Sistema Gerenciado, você não pode manipular dados de identidade aplicando regras de transformação de entrada. É aí que você precisa personalizar os Atributos de Identidade compostos. Por exemplo, quando você conecta o DBUM MySQL, o Oracle Access Governance adiciona um atributo de identidade interno userNameMysql, com as regras de transformação aplicáveis. Em seguida, você pode corresponder o nome de usuário recebido de Meu SQL DBUM com o atributo de identidade userNameMysql. A mesma regra é aplicada no lado da transformação de saída para que o provisionamento de contas seja feito com precisão.

| Origem Autorizada | Atributo de Identidade Composto | Sistema Gerenciado |

|---|---|---|

|

|

|

|

O nome de usuário do atributo de Identidade tem um valor diferente do Atributo de Conta userLogin e não podemos corresponder a esses atributos. A transformação de atributos de identidade composta transformará John.Doe@o.com em John_Doe@o.com e armazenará no userNameMysql criado no Oracle Access Governance. Quando terminar, o valor de entrada, John_Doe@o.com, corresponderá.

Como prática recomendada, recomendamos o uso de transformações de entrada para transformar um atributo de identidade e limitar o uso da aplicação de regras de transformação no perfil de identidade composto. Pode interferir no provisionamento de contas.

Atributos de Conta

Os Atributos de Conta no Oracle Access Governance permitem que os administradores configurem atributos de conta adicionais além dos atributos padrão suportados para um sistema orquestrado. Você pode originar valores para atributos de conta de um sistema gerenciado, do arquivo de referência de valores de chave Global ou defini-los ao criar um pacote de acesso.

Quando você configura um sistema orquestrado, ele inclui um conjunto padrão de atributos que fornecem detalhes de uma conta, conforme definido para o sistema de destino específico que você está usando como origem. Em alguns casos, talvez você precise incluir atributos adicionais em sua integração que estejam presentes no sistema de destino, mas que não sejam expostos por padrão. É aí que entram os atributos da conta.

- O usuário pode exibir atributos de conta para um sistema orquestrado especificado. O usuário pode exibir atributos padrão criados como parte da inicialização do sistema orquestrado, bem como atributos de conta criados pelo usuário.

- O usuário pode criar atributos de conta na definição do sistema orquestrado.

- O usuário pode editar atributos da conta na definição do sistema orquestrado.

- O usuário pode excluir atributos da conta na definição do sistema orquestrado.

- Os atributos da conta oferecem suporte a tipos de dados simples e complexos.

- Os atributos da conta podem ser usados em transformações de entrada e saída.

- Os atributos da conta são suportados para sistemas orquestrados configurados no modo de sistema gerenciado.

- Os atributos da conta não são suportados para:

- Sistemas orquestrados da Oracle Cloud Infrastructure (OCI).

- Sistema orquestrado do Oracle Identity Governance.

- Sistemas orquestrados configurados no modo de origem autorizado.

- Os atributos da conta criados pelo usuário não estão disponíveis para:

- Sistemas orquestrados da Tabela de Aplicativos de Banco de Dados.

- Sistemas orquestrados REST genéricos.

Vejamos alguns casos de uso simples:

Caso de Uso: Adicionar atributo da conta usando a definição do pacote de acesso

Nesse caso, o administrador criou um atributo de conta que é mapeado para o atributo Descrição no sistema gerenciado e tem uma origem de valor definida para acessar o pacote. Eles também definiram um pacote de acesso que inclui o atributo da conta. Quando um usuário solicita o pacote de acesso, ele é solicitado a informar um valor para Descrição. Depois que a solicitação do bundle de acesso é aprovada, a conta é provisionada para o sistema gerenciado. O valor do atributo Descrição informado pelo usuário pode ou não estar sujeito a uma transformação de saída. Por fim, o valor de Descrição é provisionado como parte da conta criada para o usuário.

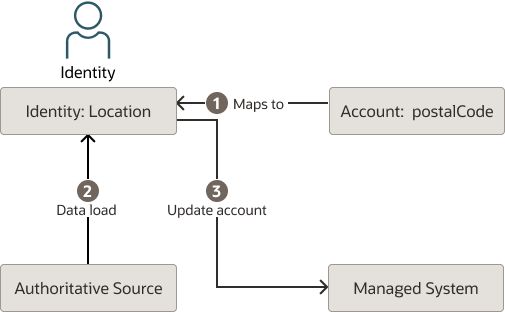

Caso de Uso: Refletir atualização do atributo de identidade no atributo da conta

Nesse caso, um administrador criou um atributo de conta postalCode que, além de ser mapeado para o sistema gerenciado, também está associado a um atributo de identidade, Local. Suponha que tenhamos uma identidade no Oracle Access Governance para um usuário, Alice. A identidade de Alice é derivada de uma origem autorizada, como o Oracle HCM. Alice move a casa, resultando em uma alteração no valor de Local no Oracle HCM. No próximo carregamento de dados, essa atualização será refletida no Oracle Access Governance, no qual o atributo identity:Location do Alice será atualizado. Com os atributos da conta, essa alteração também acionará uma atividade Atualizar conta que atualizará o valor de account:postalCode com o conteúdo de identity:Location. Dessa forma, você pode sincronizar seus atributos de conta com valores derivados de uma origem autorizada.

Perfis de Conta - Modelos Reutilizáveis para Geração de Pacote de Acesso

Os perfis de conta no Oracle Access Governance servem como modelos reutilizáveis que padronizam e simplificam a criação de novas contas de usuário em sistemas gerenciados, pré-definindo e armazenando valores padrão para seus atributos de conta. Isso agiliza o provisionamento de usuários, garantindo a consistência dos dados e reduzindo o esforço manual.

Perfis de Conta na Visão Geral do Oracle Access Governance

Ao provisionar novas contas de usuário para um sistema gerenciado do Oracle Access Governance, você precisa especificar algumas informações obrigatórias ou atributos comuns. Os perfis de conta funcionam como um plano gráfico que permite definir valores padrão uma vez para os atributos comuns necessários ao sistema gerenciado.

Isso garante a consistência no provisionamento e elimina a necessidade de inserir manualmente os detalhes da conta com frequência em cada pacote de acesso, simplificando assim o gerenciamento de permissões.

Ao definir perfis de conta, você pode optar por fornecer valores padrão ou solicitar que o solicitante forneça valores durante a solicitação de autoatendimento.

Quando você vincula um perfil de conta a um pacote de acesso, o Oracle Access Governance preenche perfeitamente as informações padrão necessárias durante o provisionamento do usuário, garantindo que a nova conta seja criada com sucesso com dados precisos e consistentes.

Um perfil de conta pode ser vinculado a vários bundles de acesso, pois não é específico de nenhum.

Você só pode atribuir um único perfil de conta a um pacote de acesso.

Principais Recursos dos Perfis da Conta

Vamos explorar os recursos dos perfis de conta examinando os principais recursos.

- Integridade Referencial: Impede a exclusão de um perfil de conta se ele estiver vinculado a um pacote de acesso, mantendo a consistência dos dados e a integridade referencial.

- Atualizações Centralizadas: A atualização de um valor de atributo de perfil de conta se propaga em todos os pacotes de acesso associados. Isso aciona solicitações de provisionamento para usuários afetados com o valor de atributo de conta atualizado. Isso elimina o esforço manual de atualização de bundles de acesso individuais.

- Modelos Reutilizáveis: Sirva como snapshots agrupados de atributos que podem ser facilmente redefinidos em diferentes pacotes de acesso, eliminando a configuração redundante.

Regras de Correspondência

O Oracle Access Governance utiliza regras de correlação ou correspondência para corresponder aos dados de identidade ingeridos de diferentes origens Autorizadas e, assim, criar um perfil de identidade composto. Da mesma forma, durante a ingestão de dados dos Sistemas Gerenciados, várias contas podem existir para uma identidade. Nesse caso, os dados da conta precisam ser ingeridos e correspondidos às respectivas identidades. As regras de correspondência de contas podem ser aproveitadas para associar contas de usuário ingeridas de aplicativos downstream a identidades no Oracle Access Governance. Caso você tenha um sistema que atue como Origem Autorizada e Sistema Gerenciado no Oracle Access Governance, poderá implementar a correspondência de identidade e a correspondência de conta para o mesmo sistema.

Você pode criar facilmente essas regras de correlação no Oracle Access Governance usando atributos de identidade e conta. Se uma conta não puder ser correspondida automaticamente a uma identidade, o Oracle Access Governance criará uma microcertificação para essa conta sem correspondência, para que ela possa ser correspondida manualmente com a identidade ou corrigida do Sistema Gerenciado.

Tipos de Regras de Correspondência

Quando os dados são recebidos de um sistema Orquestrado, o Oracle Access Governance verifica se os dados correspondem aos dados já integrados como uma identidade ou conta. O Oracle Access Governance oferece suporte aos seguintes tipos de correspondência:

- Correspondência de identidades: Esta correspondência verifica se uma identidade recebida corresponde a uma identidade existente ou é nova no Oracle Access Governance. Se for uma correspondência, os dados de entrada serão correlacionados com a identidade existente. Se não houver correspondência, os dados serão usados para criar uma nova identidade no Oracle Access Governance.

- Correspondência de contas: esta correspondência verifica se uma conta de entrada corresponde a uma identidade existente. Se houver uma correspondência, as informações da conta serão correlacionadas com a identidade correspondente. Se nenhuma correspondência for encontrada, a conta será sinalizada como não correspondente.

Insights para Resultados de Correspondência

Use os insights para exibir uma lista de contas ou identidades de entrada, incluindo identidades ou contas correspondentes, não correspondentes ou com várias correspondências.

- Nenhuma Correspondência: A identidade ou conta de entrada não está vinculada a uma identidade existente. Faça a correspondência manualmente com a identidade correta ou execute a ação de correção apropriada para o sistema.

- Regra de Correspondência: Identidades ou contas são correspondidas automaticamente com base nas regras de correspondência configuradas.

- Várias correspondências: Várias correspondências encontradas para uma identidade, Revisar contas ou identidades e corresponder manualmente à identidade correta.

- Provisionada pelo AG: A conta tem correspondência porque foi criada ou provisionada por meio do Oracle Access Governance. Se a conta não deve ser vinculada, desvincule-a.

Recursos do Sistema Orquestrado

Você pode determinar quais recursos deseja ingerir de sistemas que permitem controle total da origem usada para carregar dados no Oracle Access Governance. Você pode gerenciar quais recursos são preenchidos com base em sistemas orquestrados. Essa funcionalidade é muito específica do Oracle Identity Governance.

Um caso de uso típico pode ser o local em que você tem dados de identidade gerenciados pelo Oracle Identity Governance (OIG) e deseja governança de forma híbrida até o momento em que migra completamente para o ambiente de nuvem. Por padrão, todos os recursos ingeridos da Origem Autorizada e do Sistema Gerenciado estarão disponíveis para o Oracle Access Governance. À medida que você adiciona conexões diretas entre o Oracle Access Governance e os sistemas, pode removê-los do seu sistema de governança principal para evitar a duplicação de dados.

Conceitos Básicos de Sistemas Virtuais para um Sistema Orquestrado

Os Sistemas Virtuais permitem uma única integração orquestrada para representar e gerenciar vários aplicativos ou domínios relacionados como subsistemas lógicos. Isso é útil quando uma empresa pode ter vários domínios ou subsistemas que precisam ser gerenciados, cada um com dados diferentes, mas compartilhando o mesmo esquema estrutural.

Em vez de criar e gerenciar um sistema orquestrado separado para cada domínio, os sistemas virtuais permitem:

- Agrupe vários aplicativos em um único sistema orquestrado.

- Armazene e processe arquivos de dados por aplicativo de acordo com o mapeamento.

- Gerencie esses aplicativos individualmente para provisionamento de recursos de controle de acesso.

Aplica-se a: Arquivo Simples

Exemplo

Suponha que sua empresa integre três domínios do AD: Alfa, Beta e Gama. Sem sistemas virtuais, cada um exigiria um sistema orquestrado separado

- Configure um único sistema orquestrado (por exemplo,

Flatfile-MultiApp-01) e ative os sistemas virtuais. - Carregue um CSV como com id e nome:

ID Nome virtual_ad_123 Alfa virtual_ad_456 Beta virtual_ad_789 Gama - Após integrações bem-sucedidas, consulte a estrutura do bucket:

inbox/ IDENTITY/ virtual_ad_123 virtual_ad_456 virtual_ad_789 PERMISSION/ virtual_ad_123 virtual_ad_456 virtual_ad_789 TARGETACCOUNT/ virtual_ad_123 virtual_ad_456 virtual_ad_789

Observação

As subpastas, como virtual_ad_123, virtual_ad_456 e assim por diante, são criadas somente quando os sistemas virtuais estão ativados. - Execute as etapas de pós-configuração para adicionar os arquivos de dados nas respectivas pastas. Qualquer extensão de esquema para um sistema orquestrado seria aplicada em todos os sistemas virtuais. Para obter mais informações, consulte Integrar com Arquivo Simples - Pós-Configuração.