Pré-requisitos

Antes de configurar o ambiente do Oracle AI Database@Google Cloud, você precisa entender os pré-requisitos do método de criptografia escolhido.

- Chave gerenciada pela Oracle (OMK)

- Oracle Wallet

- Chave gerenciada pelo Cliente (CMK)

- Vault do OCI

- Oracle Key Vault (OKV)

- Serviço de Gerenciamento de Chaves do Google Cloud (Cloud KMS)

Esta seção explica os pré-requisitos necessários para configurar o Oracle AI Database@Google Cloud.

As chaves gerenciadas pela Oracle são o método padrão para proteger a criptografia de dados no Oracle AI Database@Google Cloud. No Oracle AI Database, a criptografia de dados em repouso é gerenciada pela Transparent Data Encryption. Quando você usa chaves gerenciadas pela Oracle, o sistema de banco de dados trata automaticamente todas as tarefas de gerenciamento de chaves, incluindo geração de chaves, armazenamento seguro e rotação exigidas pela TDE. Não há pré-requisitos ou etapas de configuração adicionais necessárias para usar chaves gerenciadas pela Oracle com o Oracle AI Database@Google Cloud.

Não há conteúdo para esta página no momento. A equipe do Oracle AI Database@Google Cloud pretende adicionar conteúdo aqui, e esse texto de placeholder é fornecido até que esse texto seja adicionado.

A equipe do Oracle AI Database@Google Cloud está entusiasmada com os futuros novos recursos, aprimoramentos e correções desse produto e desta documentação que o acompanha. Recomendamos fortemente que você assista esta página para essas atualizações.

Não há conteúdo para esta página no momento. A equipe do Oracle AI Database@Google Cloud pretende adicionar conteúdo aqui, e esse texto de placeholder é fornecido até que esse texto seja adicionado.

A equipe do Oracle AI Database@Google Cloud está entusiasmada com os futuros novos recursos, aprimoramentos e correções desse produto e desta documentação que o acompanha. Recomendamos fortemente que você assista esta página para essas atualizações.

O Oracle AI Database@Google Cloud agora oferece suporte à integração com o KMS (Key Management Service) do Google Cloud. Esse recurso permite gerenciar chaves de criptografia mestras (MEKs) de TDE (Transparent Data Encryption) usando CKs (Chaves Gerenciadas pelo Cliente) do GCP. Anteriormente, as chaves de criptografia mestras de TDE só podiam ser armazenadas em um Oracle Wallet baseado em arquivo, no Oracle Cloud Infrastructure (OCI) Vault ou no Oracle Key Vault (OKV).

Com essa atualização, agora você pode armazenar e gerenciar CMKs diretamente no GCP KMS, fornecendo um melhor controle do ciclo de vida das chaves e alinhamento com as políticas de segurança da sua organização. Para configurar o GCP KMS para criptografar seu banco de dados, execute as etapas de pré-requisito a seguir.

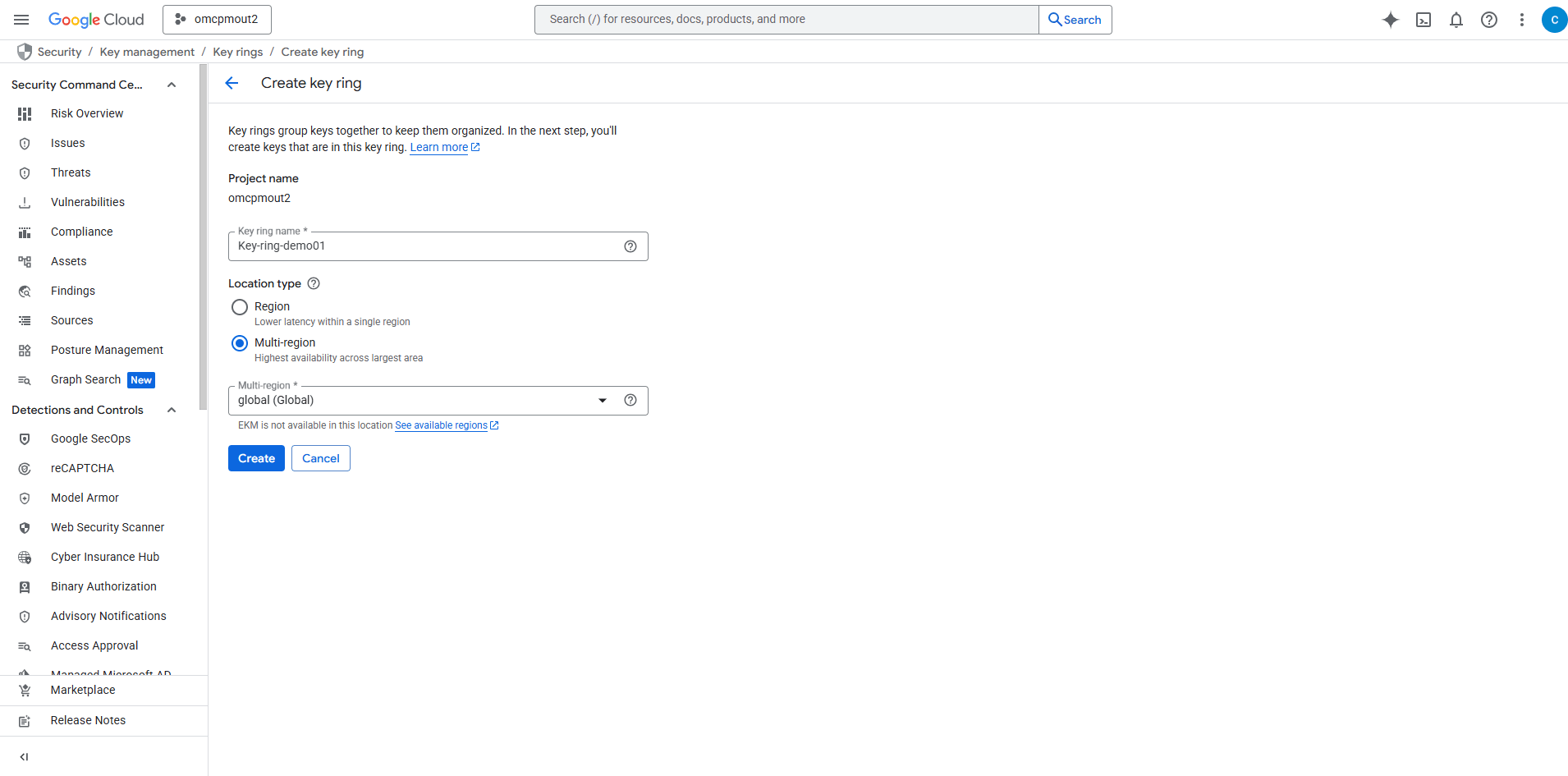

Crie um Keyring no Google Cloud KMS- Na console do Google Cloud, selecione Gerenciamento de Chaves.

- Selecione o botão Criar keyring.

- Informe um Nome do keyring descritivo. Os nomes só podem conter letras, números, sublinhados (_) e hifens (-).

- Escolha seu Tipo de local.

- Região: Permite selecionar uma região específica.

- Multirregião: Permite selecionar uma multirregião, como global.

Observação

- Anéis de chave com o mesmo nome podem existir em diferentes locais, portanto, você deve sempre especificar o local.

- Escolha uma localização próxima aos recursos que deseja proteger.

- Para Chaves de Criptografia Gerenciadas pelo Cliente, verifique se o keyring está no mesmo local que os recursos que o usarão.

Escolhendo um local para o seu Keyring:

Ao criar um keyring no Google Cloud Key Management Service (KMS), é crucial selecionar o local certo. Sua escolha afeta onde suas chaves criptográficas são armazenadas e como elas são replicadas. Para obter mais informações, consulte Localizações do Cloud KMS.

- Região:

- Os dados são armazenados em uma região geográfica específica.

- As chaves permanecem dentro dos limites desta única região.

- Ideal para:

- Aplicativos de baixa latência

- Conformidade com os requisitos de residência de dados

- Cargas de trabalho específicas da região

- Multirregião:

- Os dados são replicados em várias regiões dentro de uma área geográfica maior.

- O Google gerencia a distribuição e a replicação automaticamente.

- Não é possível selecionar data centers ou regiões individuais.

- Ideal para:

- Alta disponibilidade

- Aplicações resilientes e tolerantes a falhas

- Serviços que atendem a uma ampla área regional

- Global:

- Um tipo especial de multirregião.

- As chaves são distribuídas entre os data centers do Google em todo o mundo.

- A seleção e o controle de local não estão disponíveis.

- Ideal para:

- Aplicativos com usuários globais

- Casos de uso que precisam de redundância e alcance máximos

- Selecione o botão Criar para criar um keyring.