Federação (Opcional)

Saiba como configurar a federação de identidades para o Oracle AI Database@Google Cloud.

A configuração da federação de identidades para o Oracle AI Database@Google Cloud é opcional. A federação permite que os usuários acessem a tenancy do OCI associada ao serviço usando as credenciais do Google Cloud IAM e Admin. Embora a maioria das operações diárias de banco de dados seja executada no ambiente do Google Cloud e não exija o uso da Console do Oracle Cloud, algumas tarefas de gerenciamento de banco de dados exigem o acesso à OCI.

Use as instruções a seguir para tornar o Google Cloud IAM & Admin o provedor de identificação da tenancy do OCI.

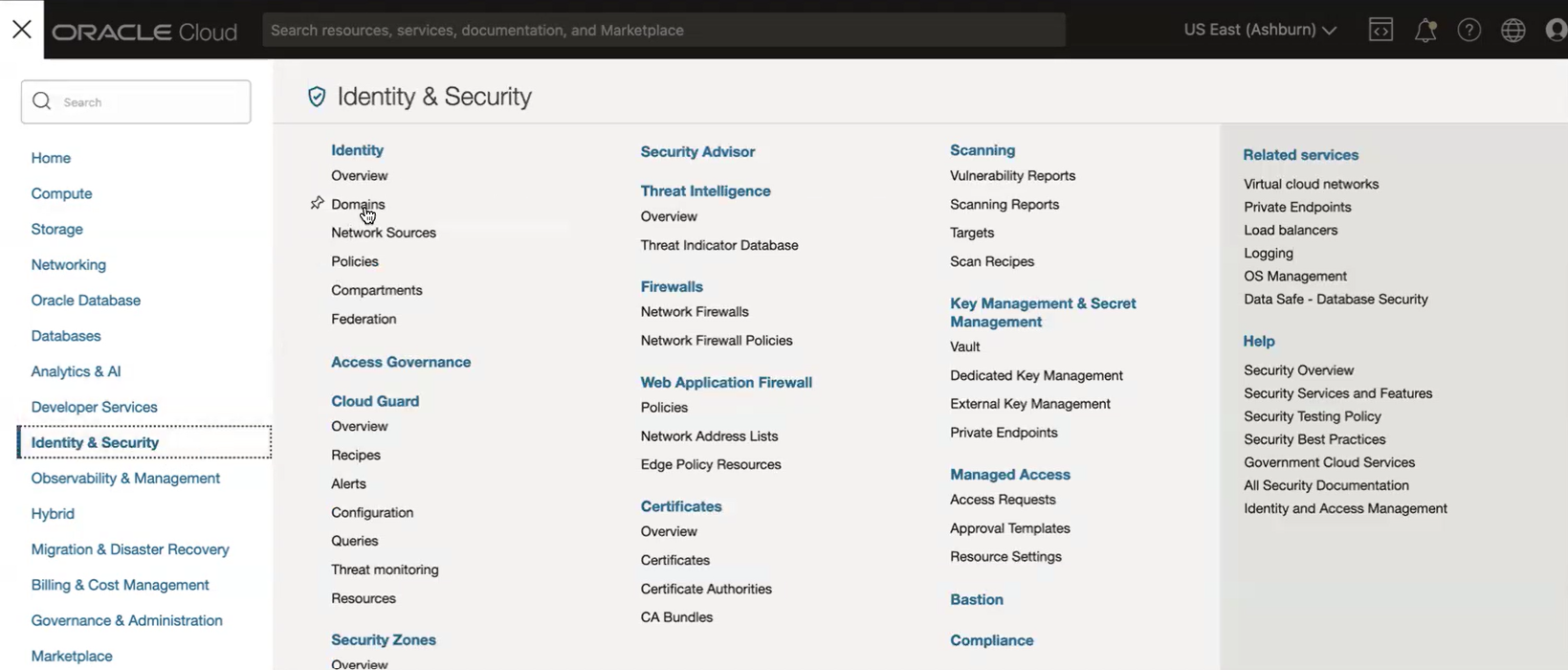

Na Console do Oracle Cloud, navegue até Identidade e Segurança e selecione Domínios.

-

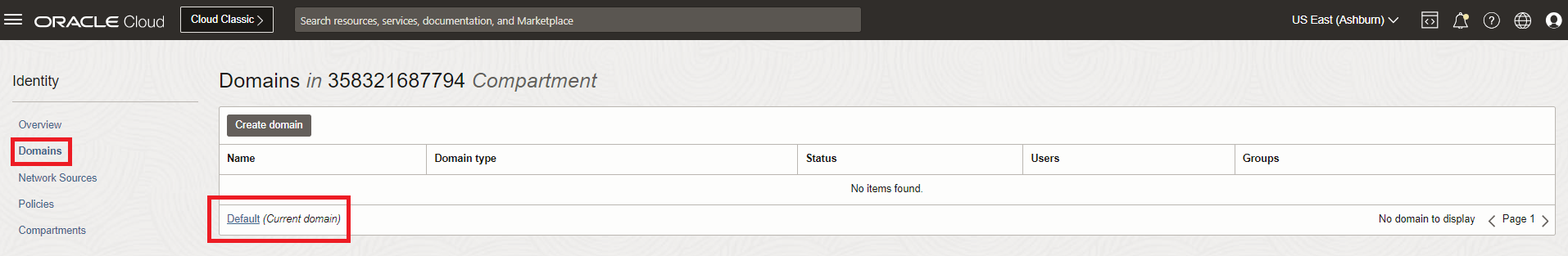

Na exibição de lista Domínios, selecione o nome do domínio "Padrão" para abrir a página de detalhes do domínio. Opcionalmente, você pode selecionar outro domínio para configurar o sign-on único (SSO) para esse domínio.

-

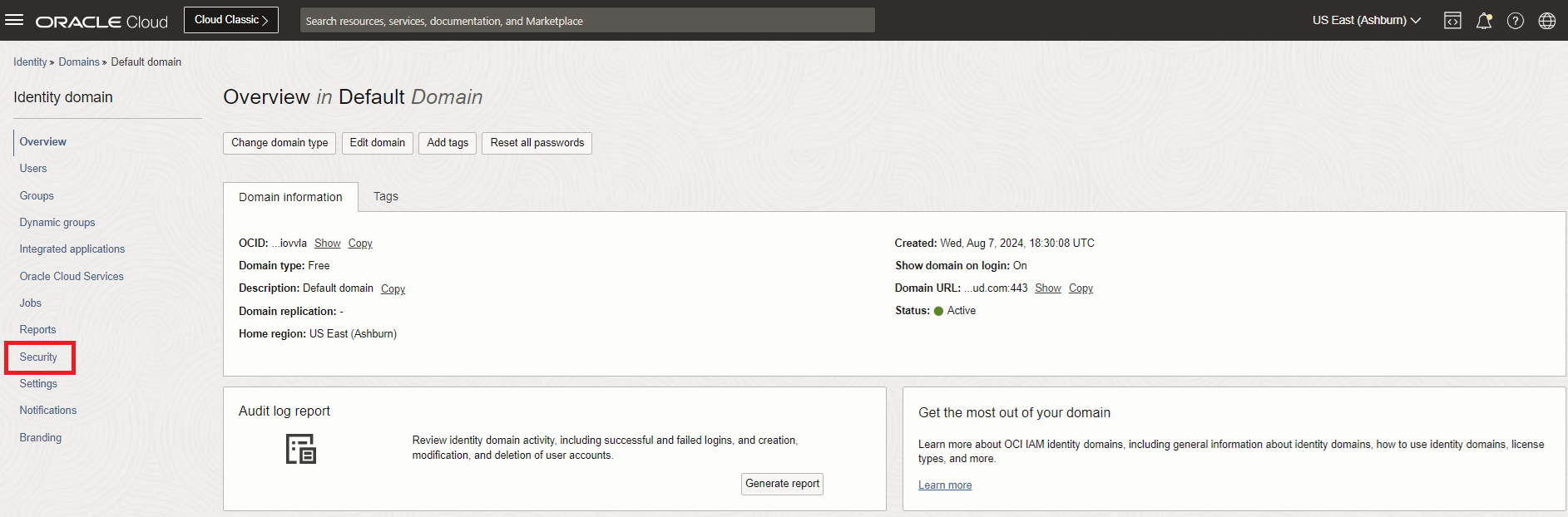

Selecione Segurança no menu de navegação esquerdo da página Visão Geral do domínio de Identidades.

-

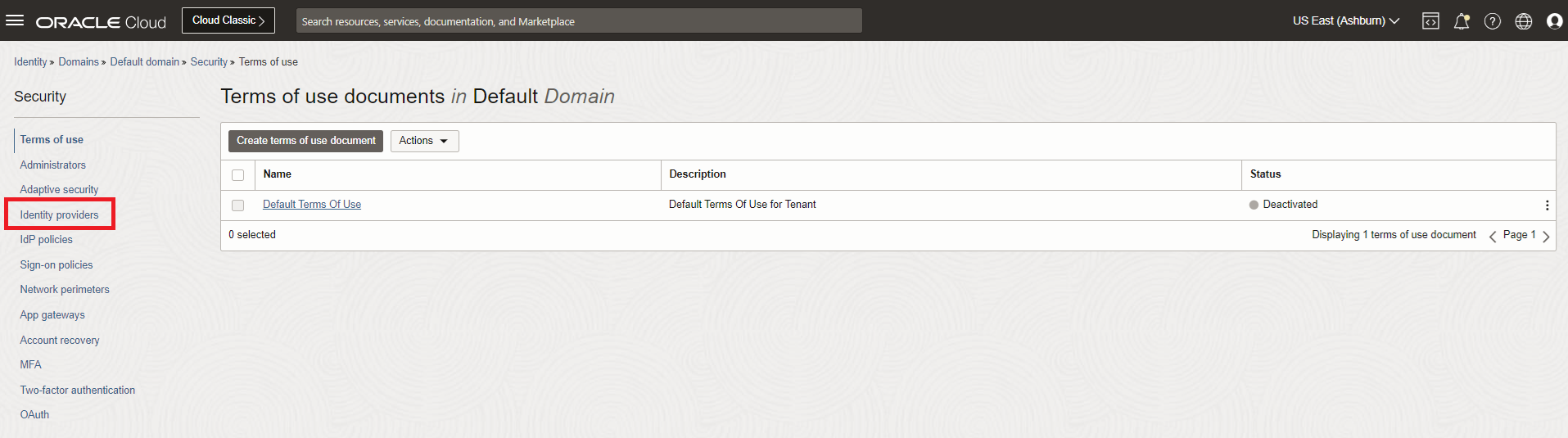

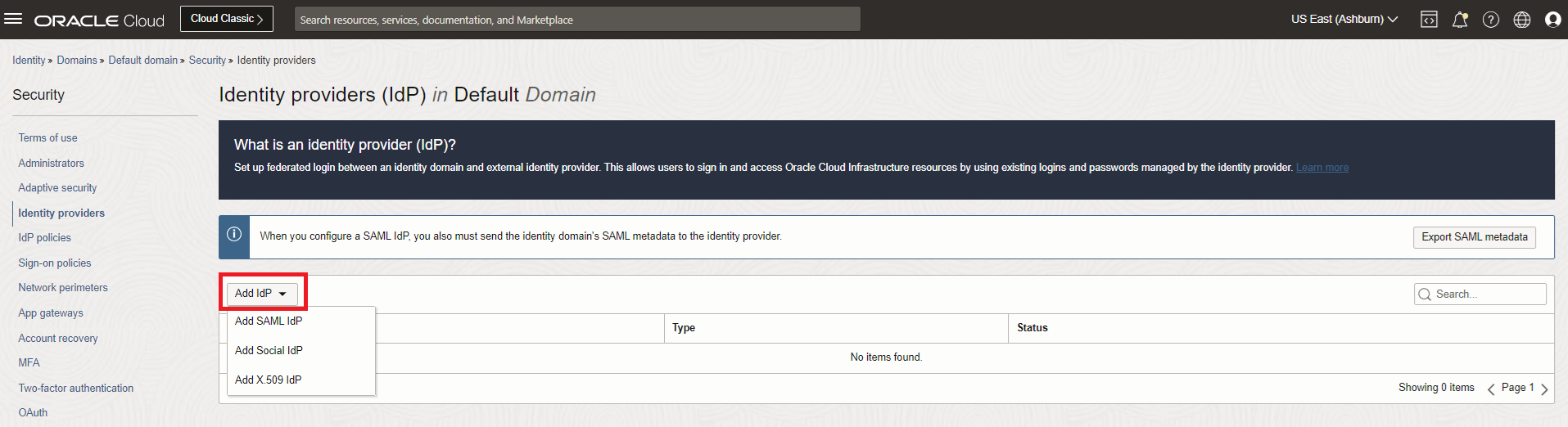

Na página Segurança do domínio, selecione Provedores de identidade no menu de navegação esquerdo.

-

Na página Provedores de identidade, selecione Adicionar IdP e, em seguida, Adicionar SAML IdP.

-

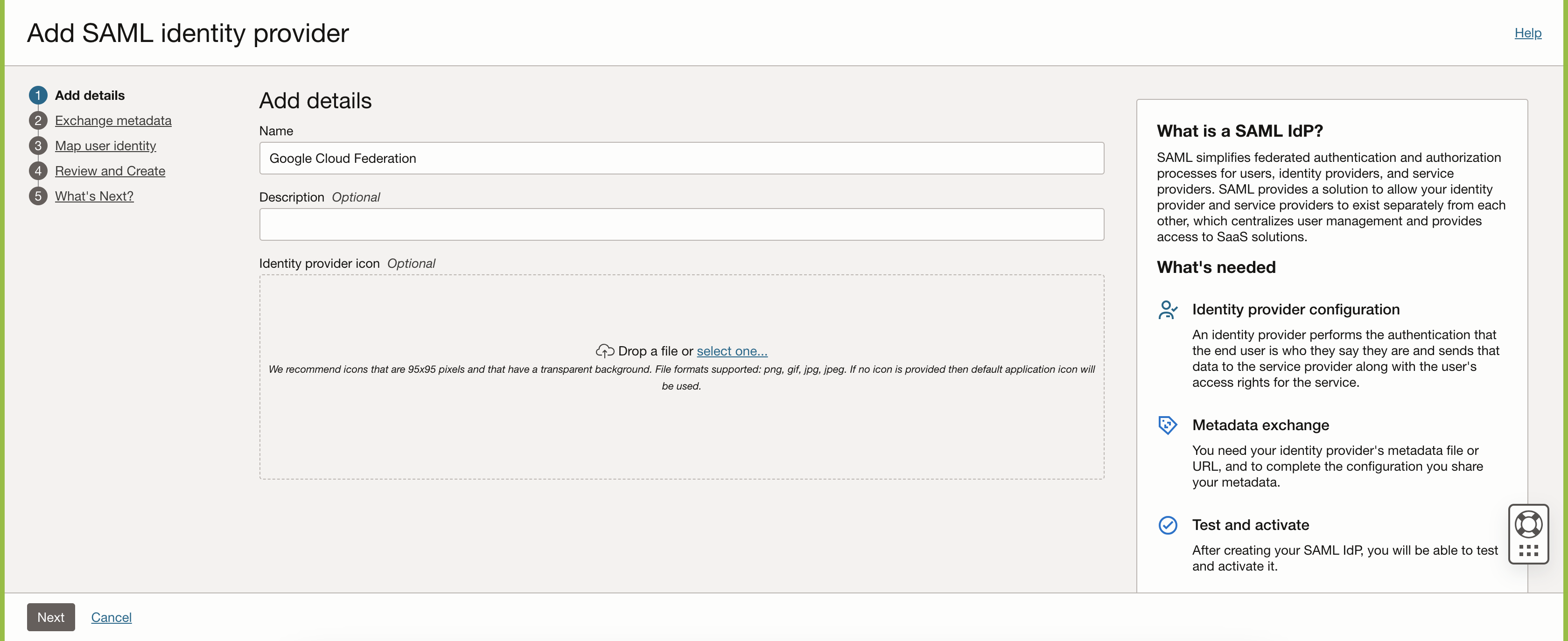

Informe o Nome que você deseja exibir na página de log-in do OCI ao usar o Sign-on Único (SSO) para acessar a Console do Oracle Cloud. Você pode adicionar uma Descrição. Selecione Próximo para continuar.

Deixe esta janela ou guia aberta enquanto você executa as próximas etapas que exigem o Console de administração do Google Cloud.

-

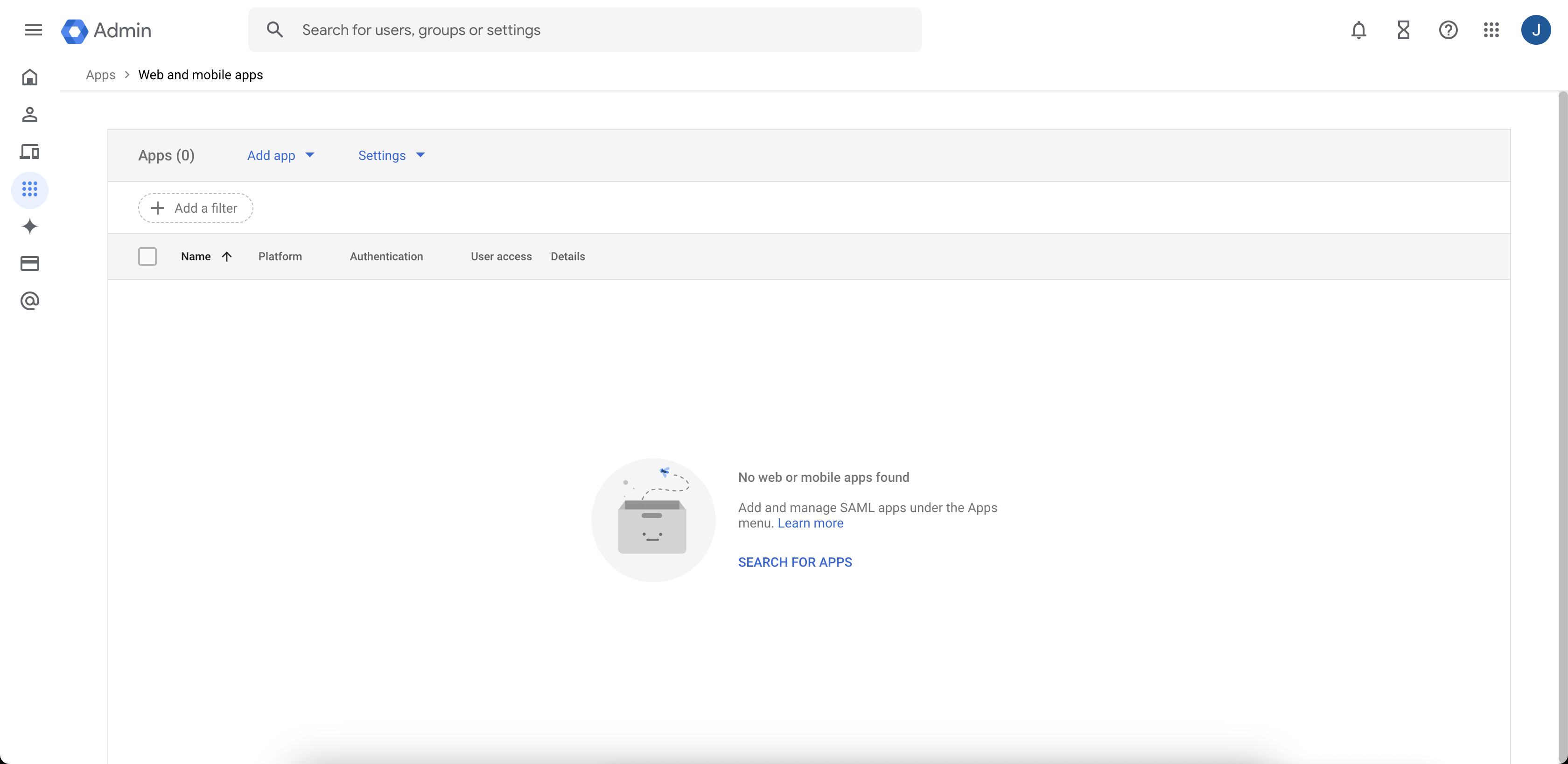

No Web browser, abra outra guia ou janela e navegue até a Console de administração do Google Cloud em https://admin.google.com/ac/apps/unified.

-

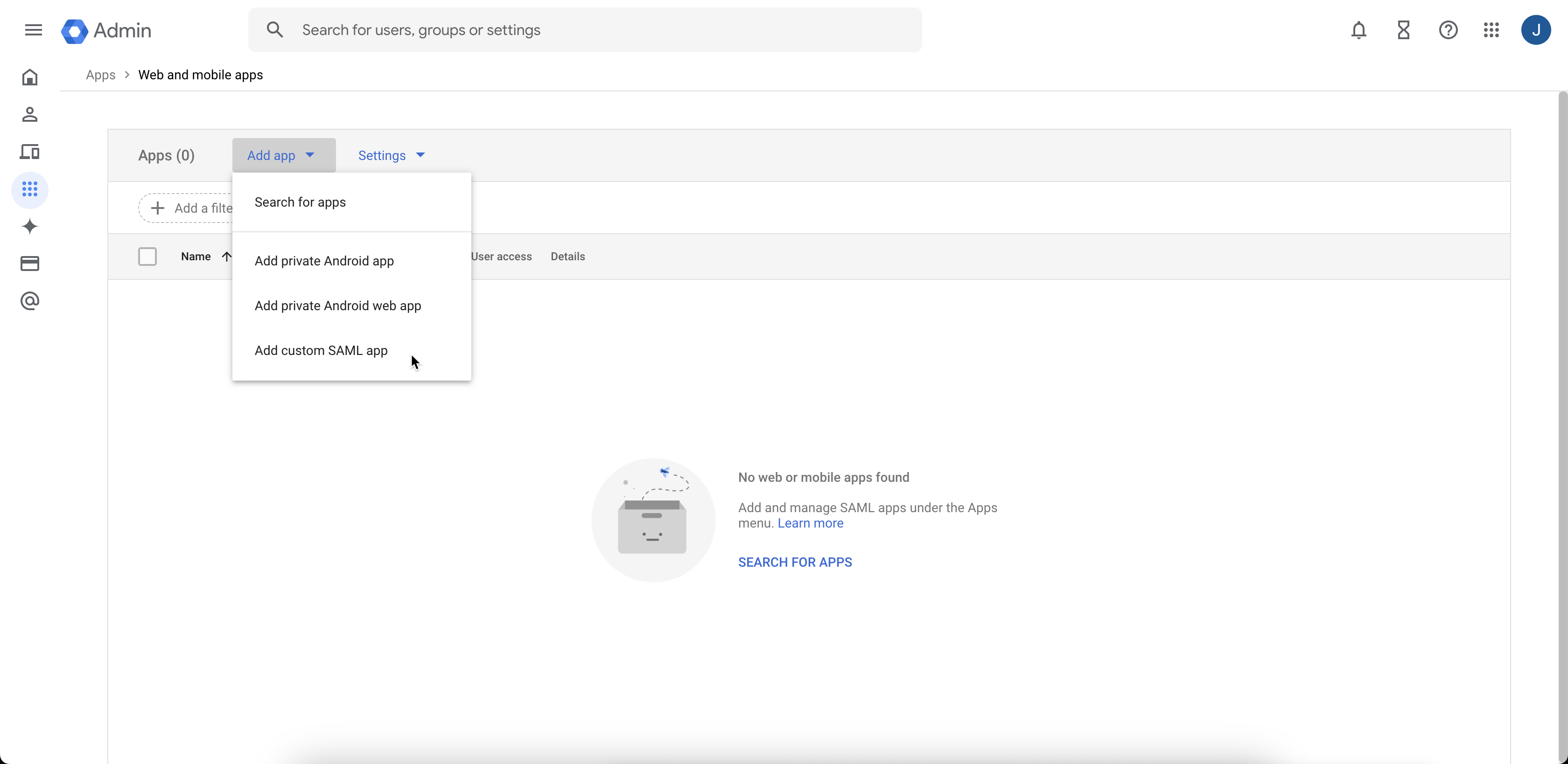

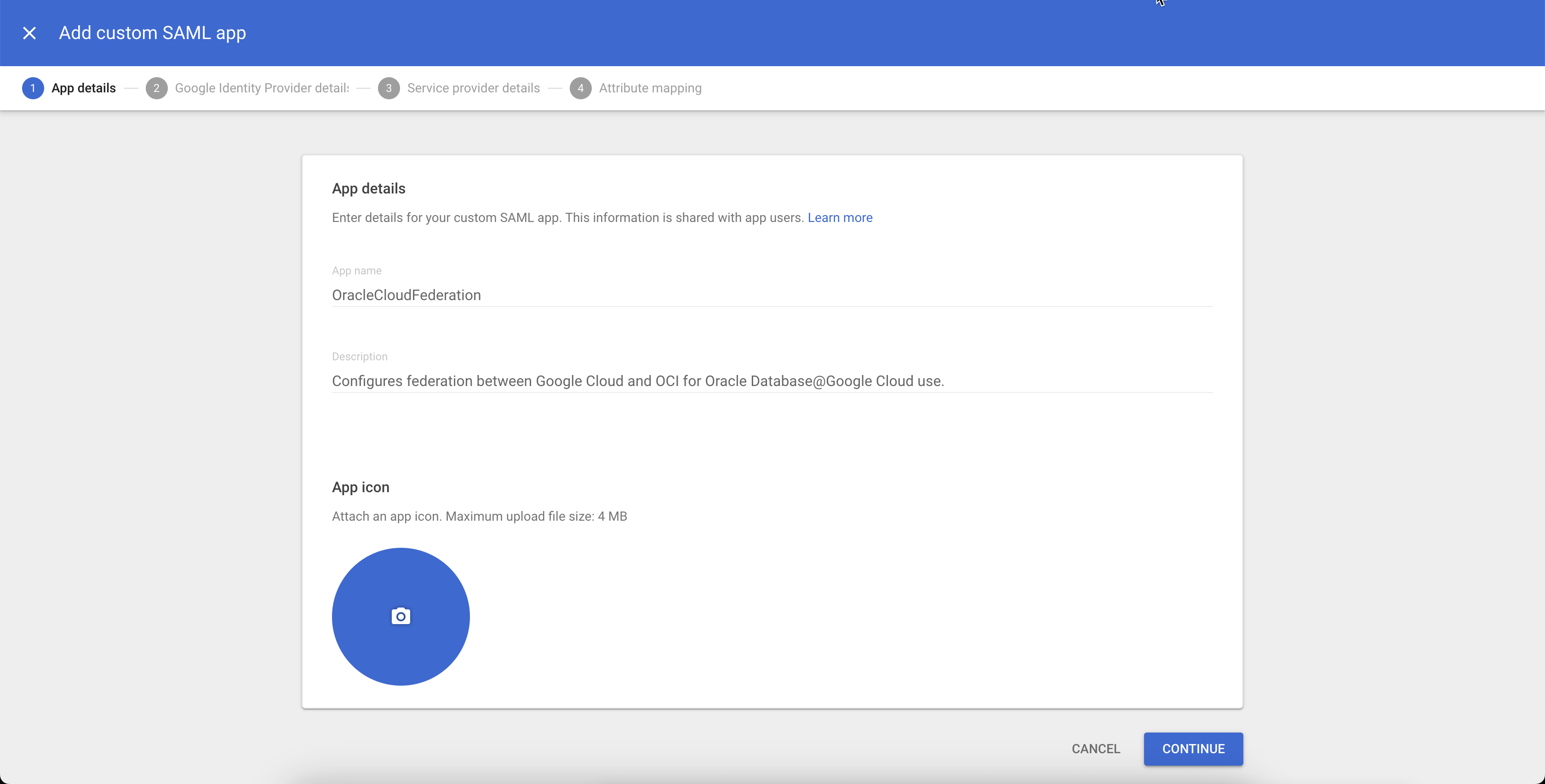

Selecione Adicionar aplicativo SAML personalizado no menu Adicionar aplicativo.

- Informe os seguintes detalhes e selecione Continuar:

- Nome do aplicativo: OracleCloudFederation

- Descrição: Configura a federação de identidade entre o Google Cloud e o Oracle Cloud para o uso do Oracle AI Database@Google Cloud.

-

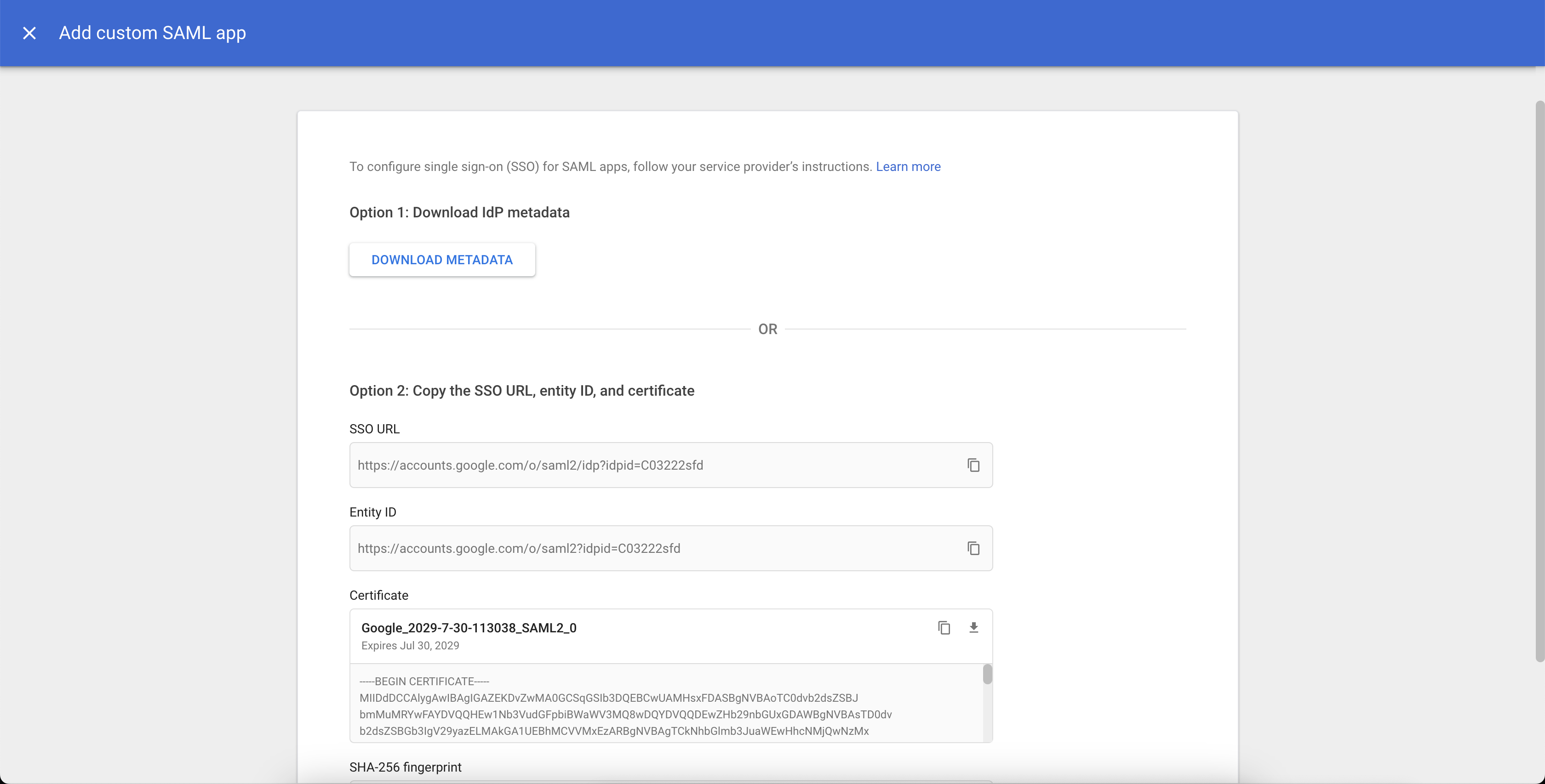

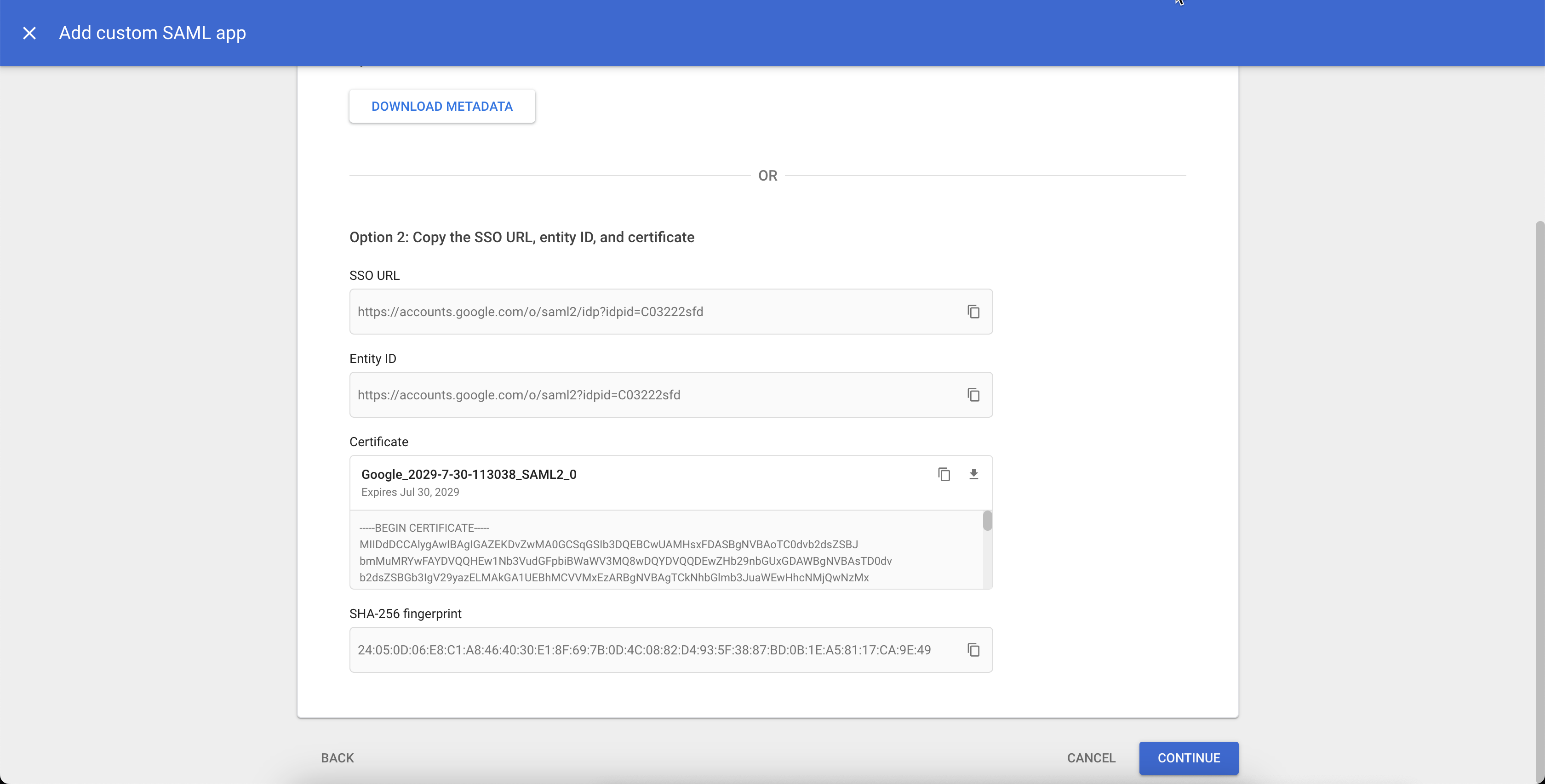

Em Option1: Fazer DOWNLOAD de metadados IdP, selecione Fazer DOWNLOAD de metadados.

Selecione CONTINUAR. Deixe esta janela ou guia aberta enquanto você executa as próximas etapas na Console do Oracle Cloud.

-

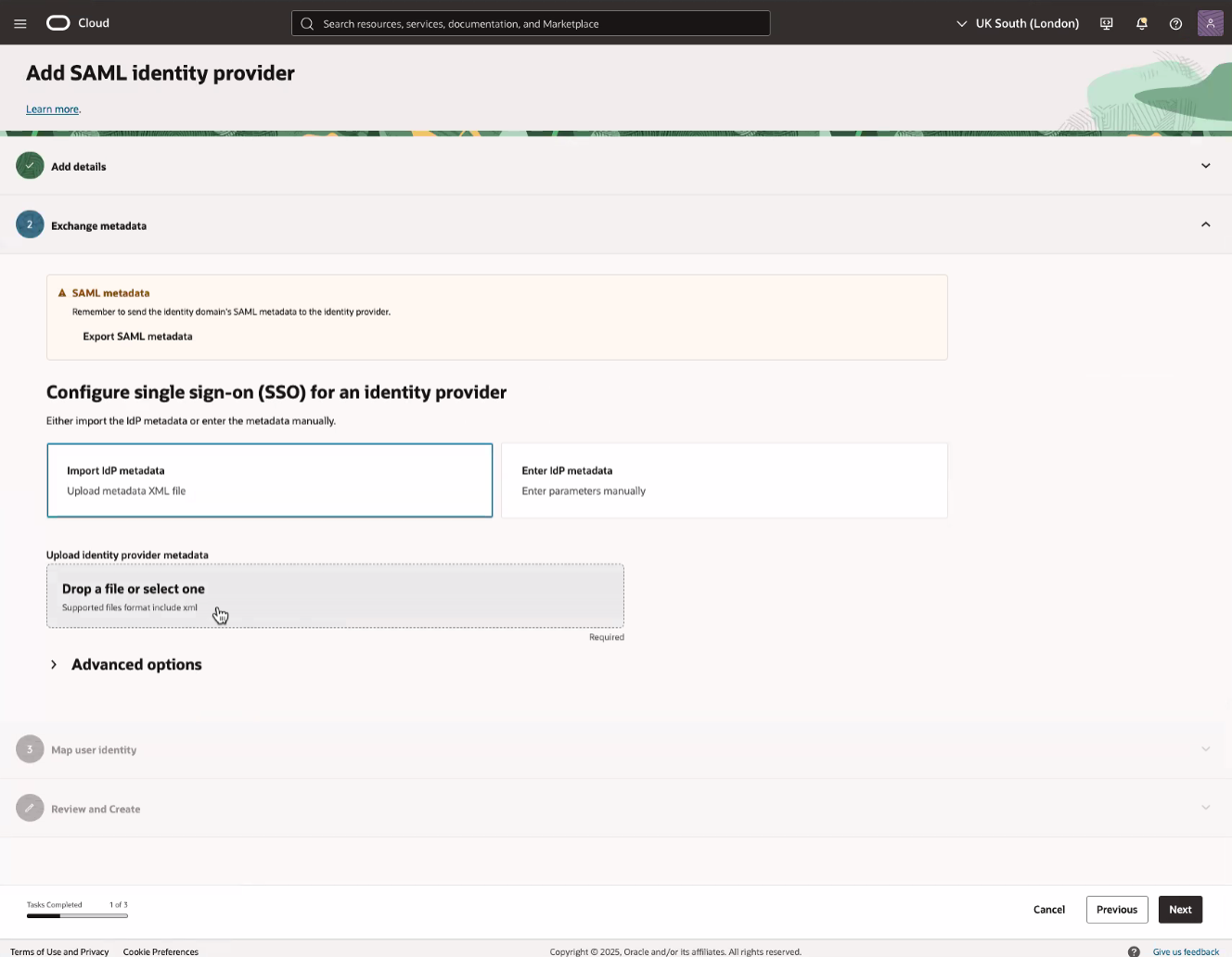

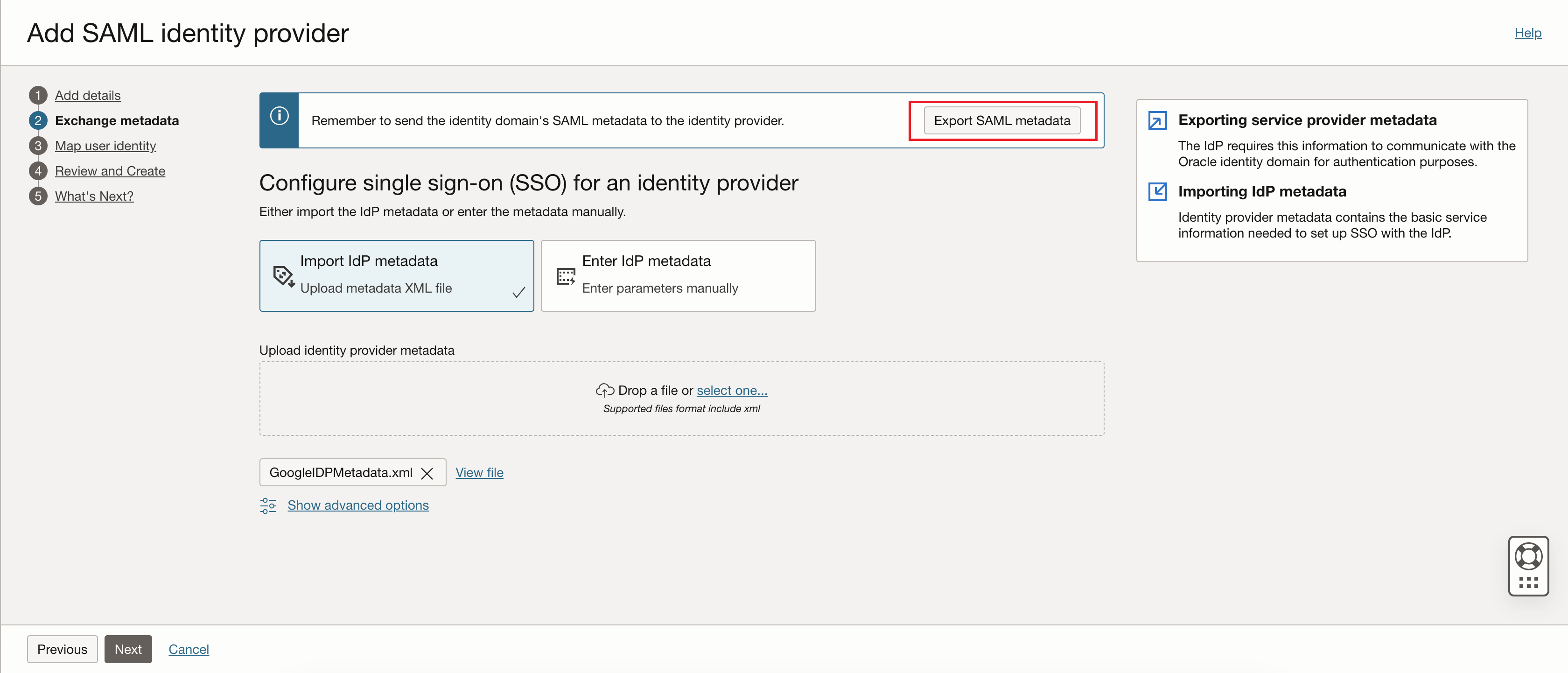

Retorne à janela ou guia que exibe a Console do Oracle Cloud. Selecione Importar arquivo XML de metadados IdP Fazer Upload de metadados. Na seção Fazer upload de metadados do provedor de identidades, selecione selecionar um... e navegue até o arquivo XML submetido a download na etapa anterior da console de administração do Google Cloud e faça upload do arquivo.

-

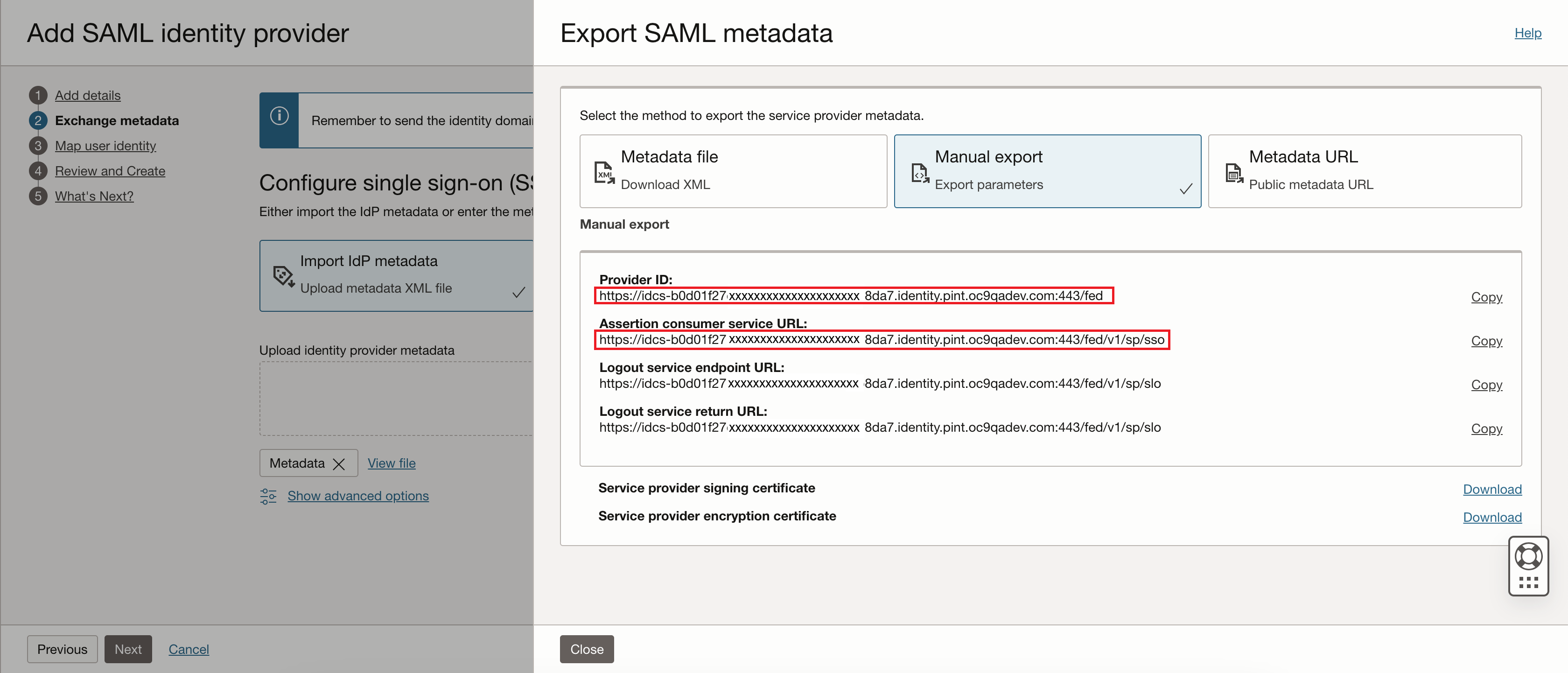

Selecione Exportar metadados SAML.

-

Na caixa de diálogo Exportar metadados SAML, selecione Exportação manual. Copie os valores de ID do Provedor e URL de serviço do consumidor de asserção em um arquivo de bloco de notas na máquina local. Deixe esta janela ou guia aberta enquanto você executa as próximas etapas que exigem o console de administração do Google Cloud.

-

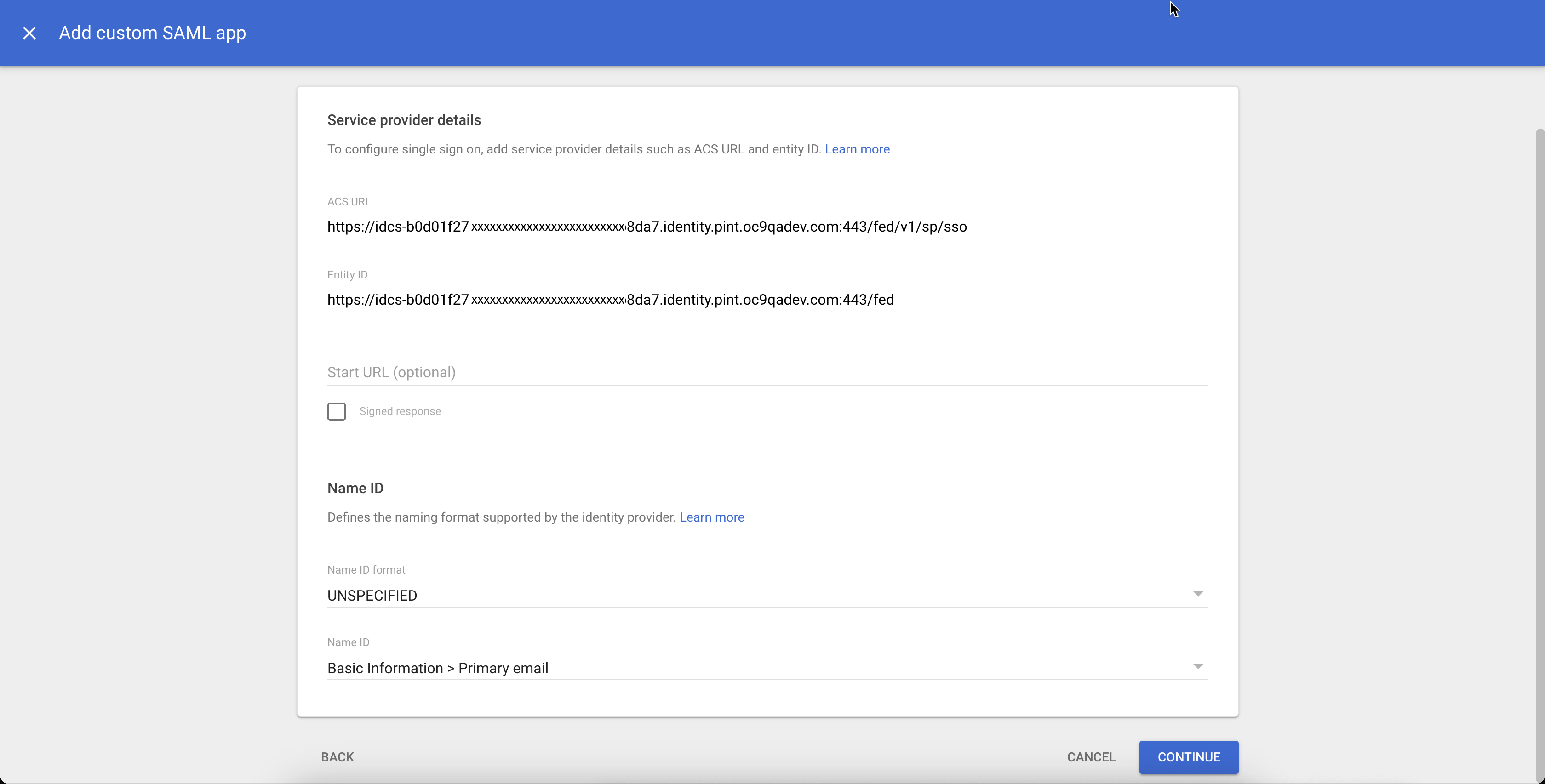

Retorne à guia ou janela que exibe o console de administração do Google Cloud. Na página Detalhes do provedor de serviço, informe o seguinte:

- URL do ACS: Informe o valor "URL do serviço do consumidor de asserção" copiado da Console do Oracle Cloud na etapa anterior.

- ID da Entidade: Informe o valor "ID do Provedor" copiado da Console do Oracle Cloud na etapa anterior.

Selecione CONTINUAR.

-

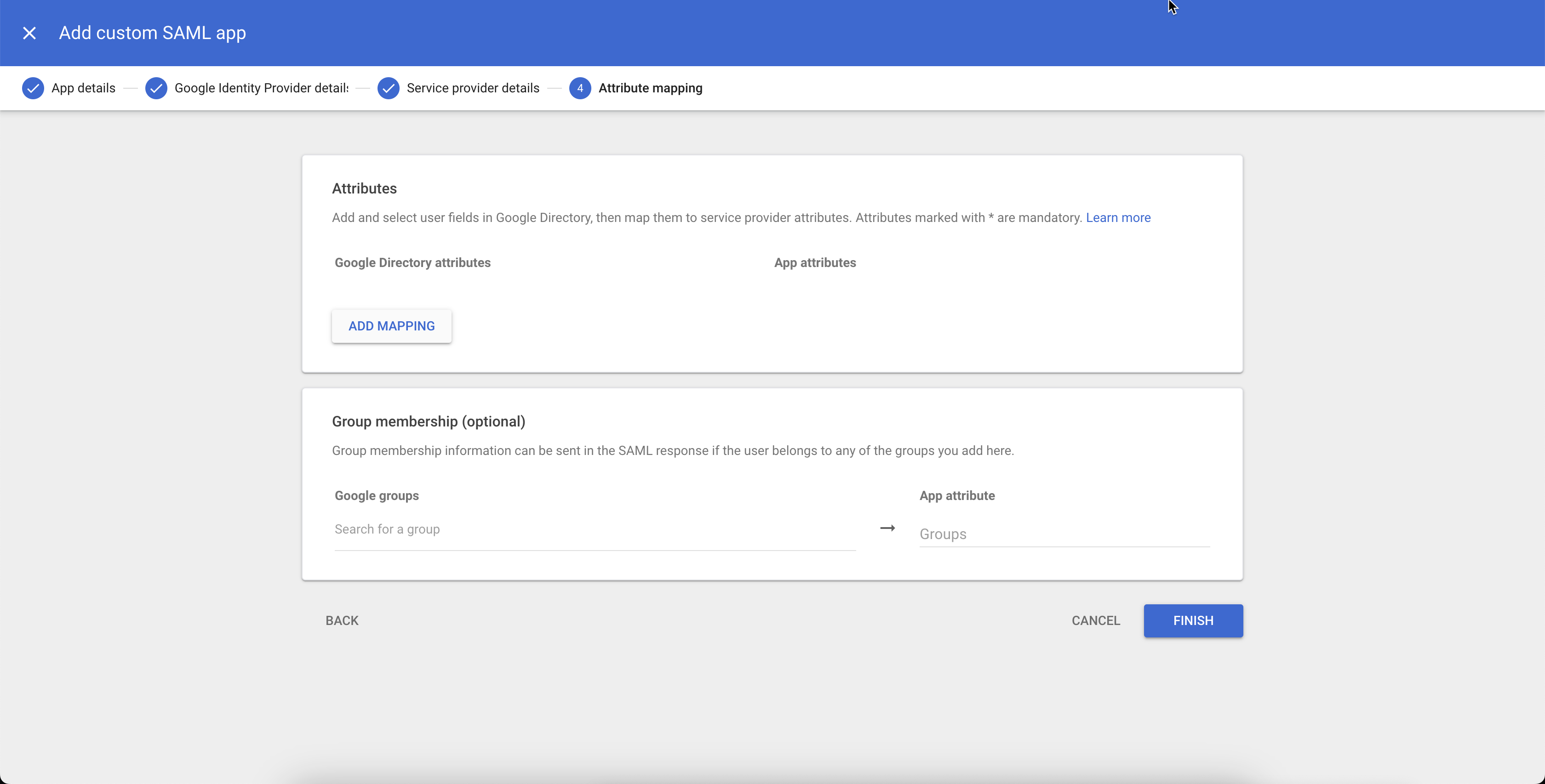

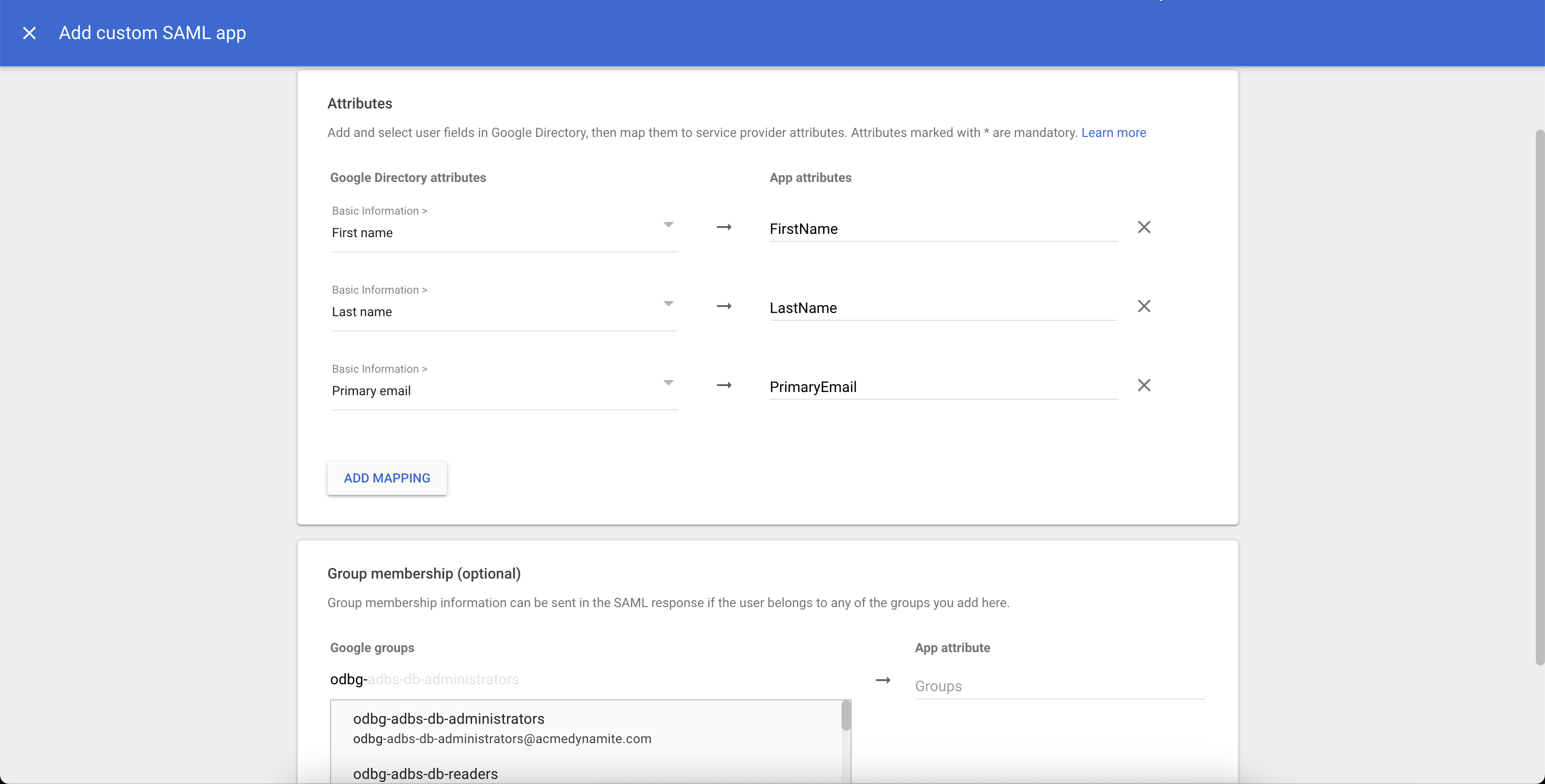

Na página Mapeamento de atributos, selecione ADICIONAR MAPPING.

-

Adicione os seguintes mapeamentos de atributo:

- Nome → FirstName

- Sobrenome → LastName

- E-mail principal → PrimaryEmail

Por exemplo, para o atributo Informações Básicas "Nome", informe o Atributo do aplicativo

FirstName. -

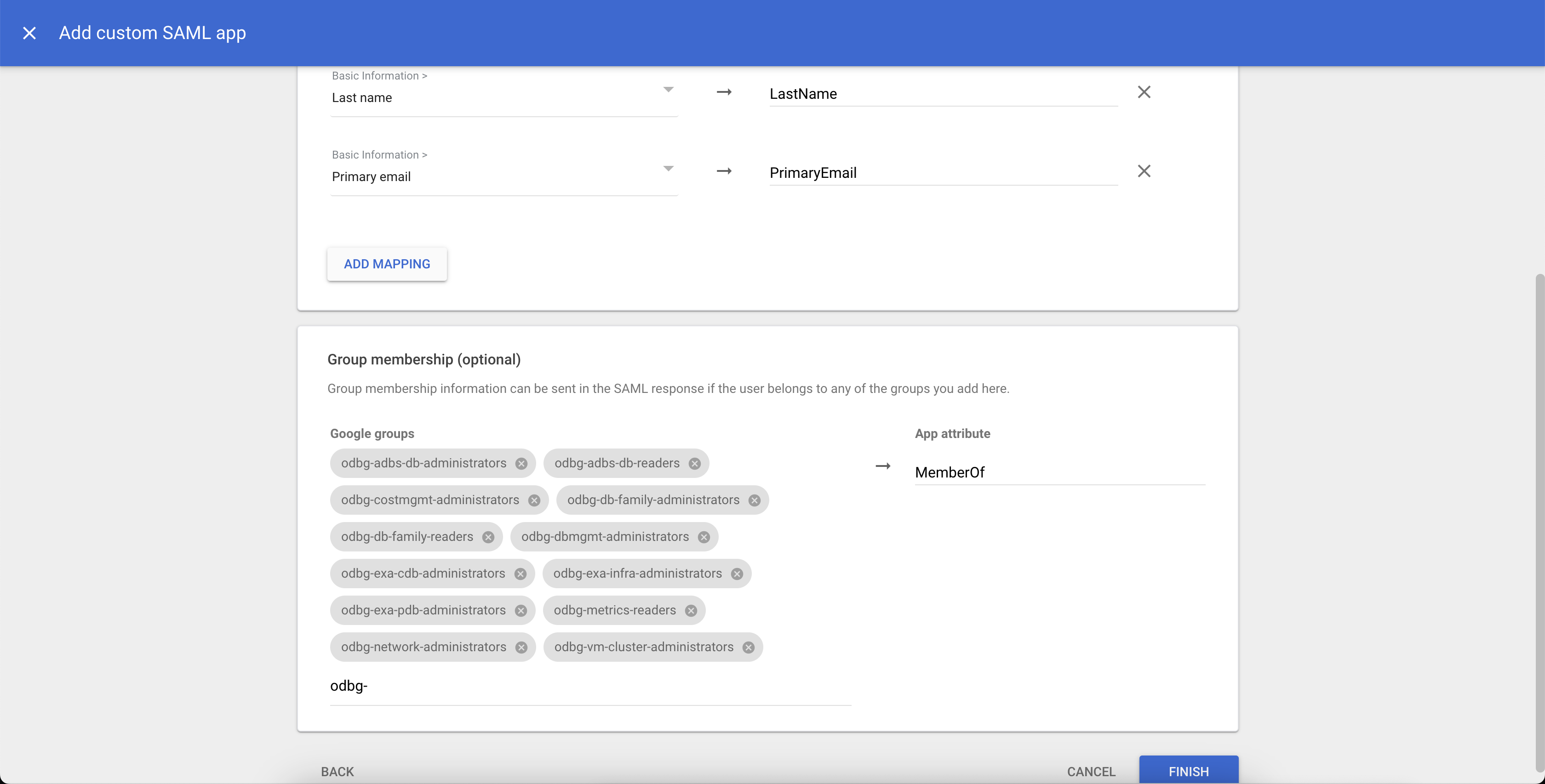

Na página Mapeamento de atributo, na seção Associação de grupo, adicione os seguintes grupos criados para o controle de acesso baseado em função (RBAC). O atributo do Aplicativo para os grupos é

MemberOf. Selecione FINISH para continuar.odbg-adbs-db-administratorsodbg-costmgmt-administratorsodbg-db-family-administratorsodbg-db-family-readersodbg-dbmgmt-administratorsodbg-exa-cdb-administratorsodbg-exa-infra-administratorsodbg-exa-pdb-administratorsodbg-exadb-vm-cluster-administratorsodbg-exascale-db-storage-vault-administratorsodbg-metrics-readersodbg-network-administratorsodbg-network-readersodbg-vm-cluster-administrator

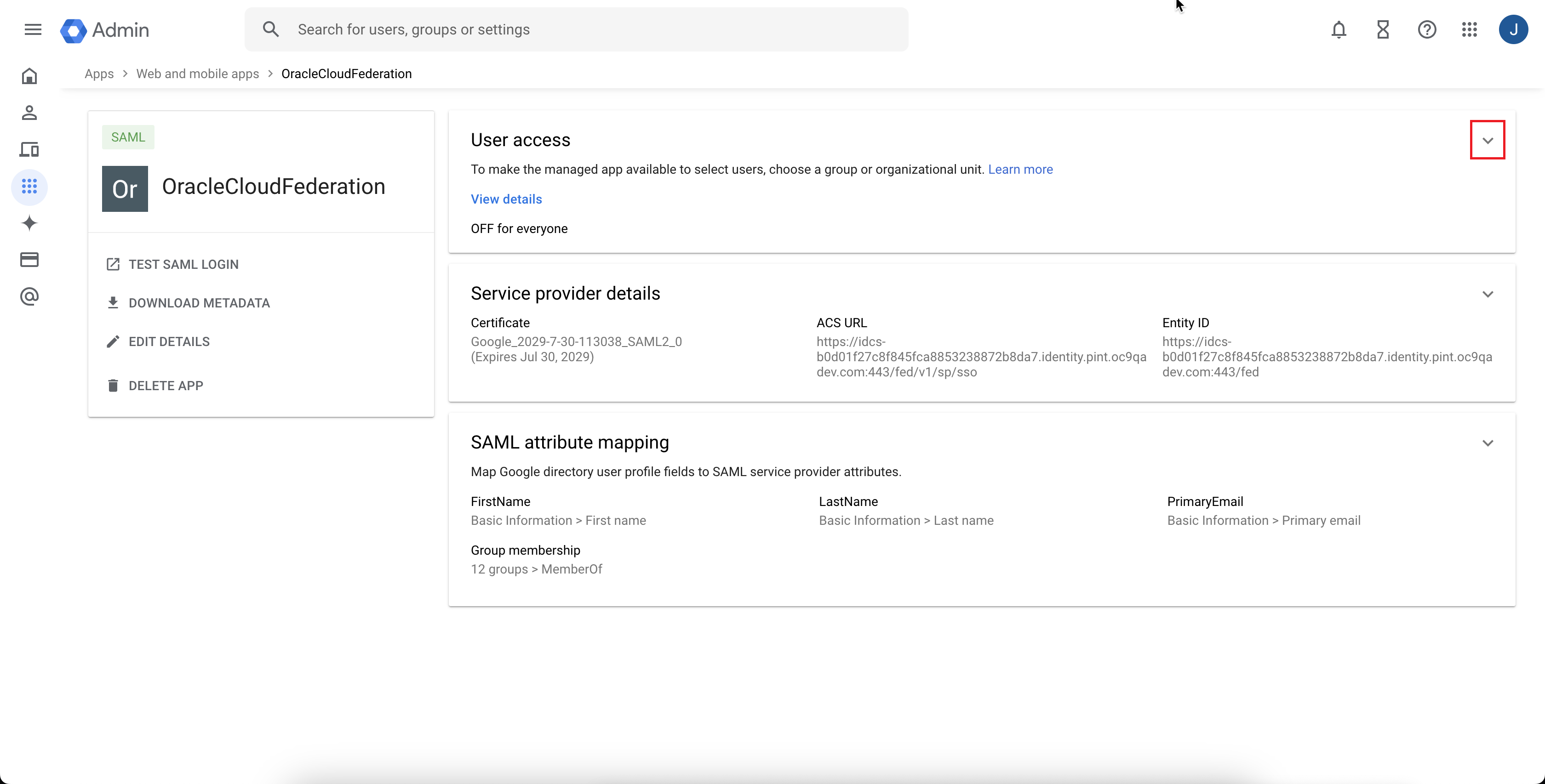

O console de administração do Google Cloud redireciona automaticamente para a página de detalhes do aplicativo SAML que você criou.

-

Expanda a seção Acesso do usuário.

-

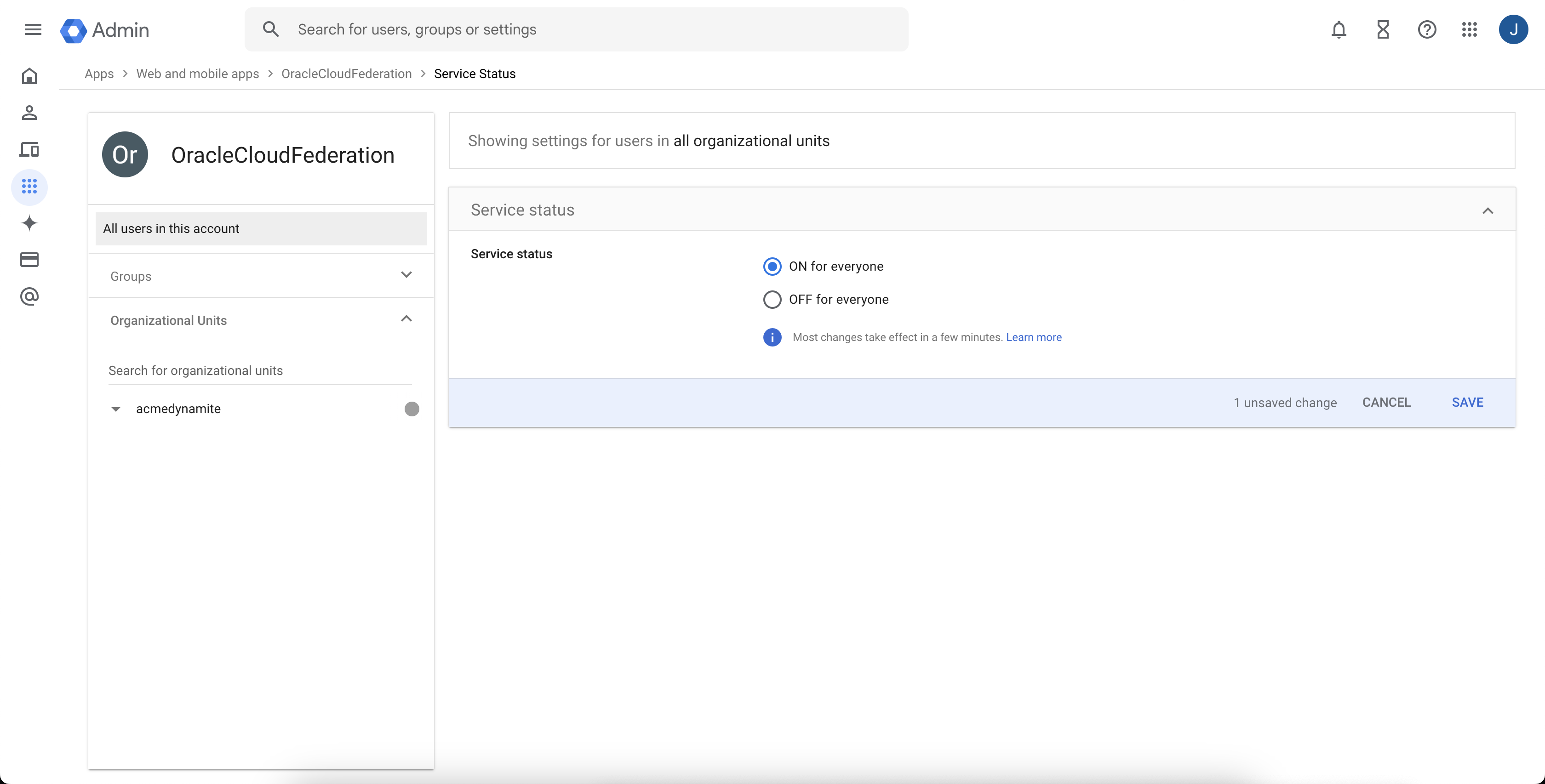

Na seção Status do serviço, selecione ON para todos e, em seguida, SAVE.

-

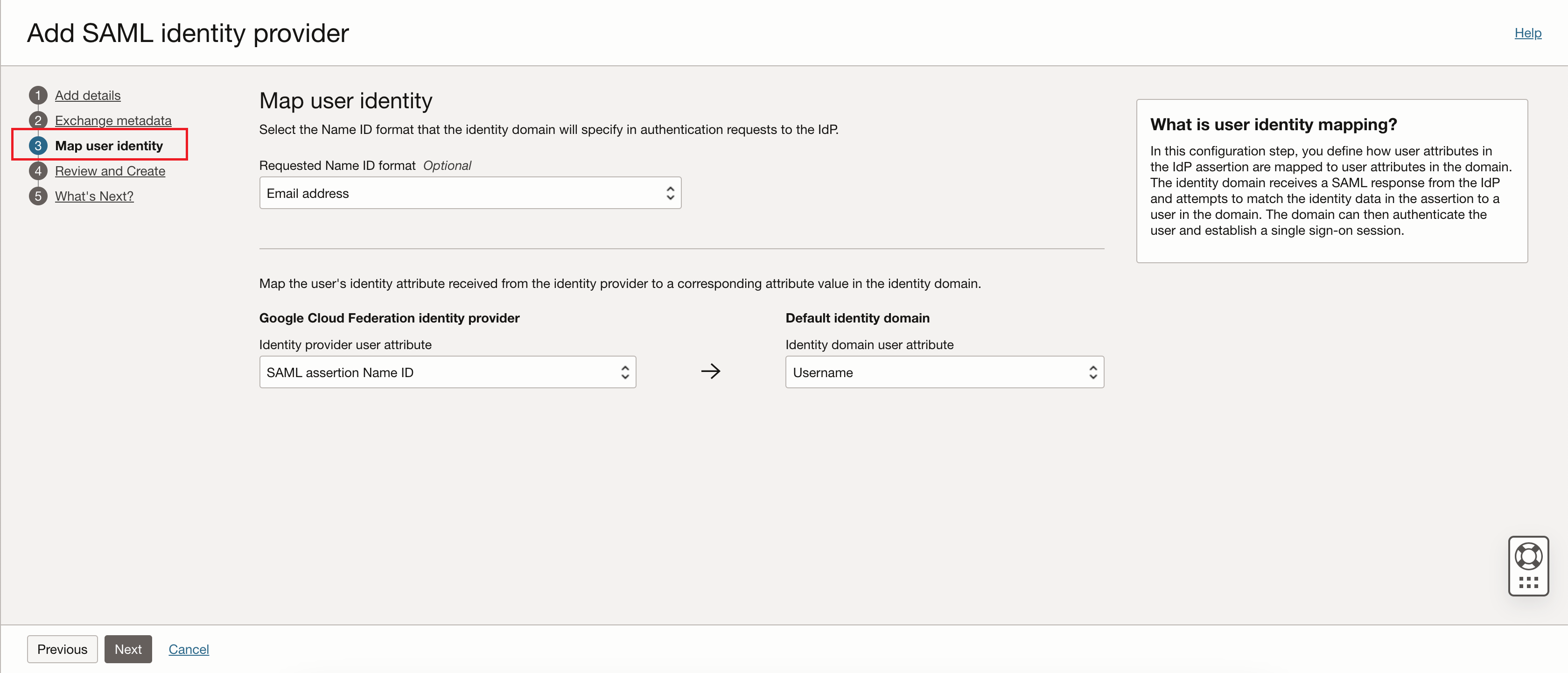

Retorne à janela ou guia que exibe a Console do Oracle Cloud. Na página Adicionar provedor de identidades SAML, selecione Mapear identidade do usuário. Informe os seguintes valores:

- Formato do ID do Nome Solicitado: Selecione "Endereço de e-mail".

- Atributo do usuário do provedor de identidades: Selecione "ID do Nome da asserção SAML"

- Atributo do usuário do domínio de identidades: Selecione o "Nome do Usuário"

-

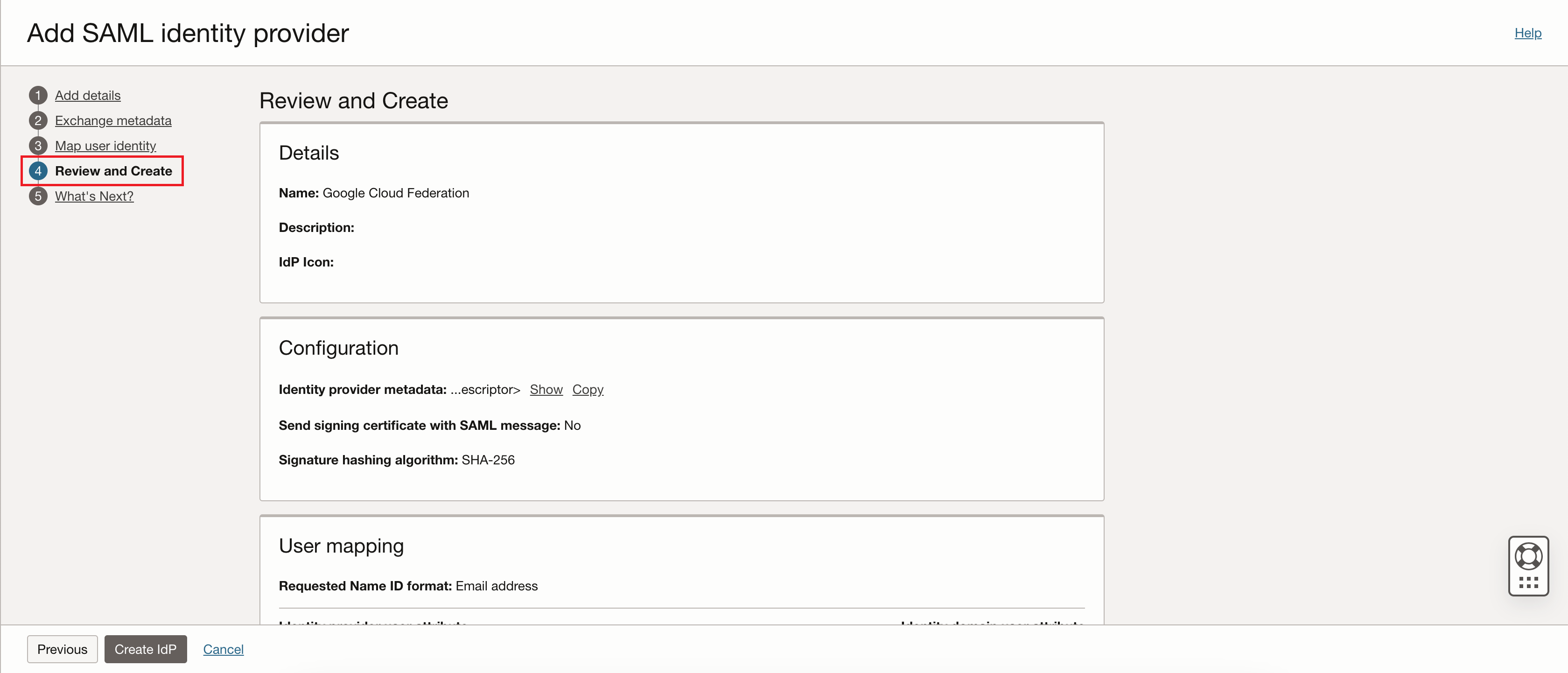

Na página Adicionar provedor de identidades SAML, selecione Revisar e Criar.

Revise os detalhes do provedor de identidades SAML e selecione Criar IdP.

-

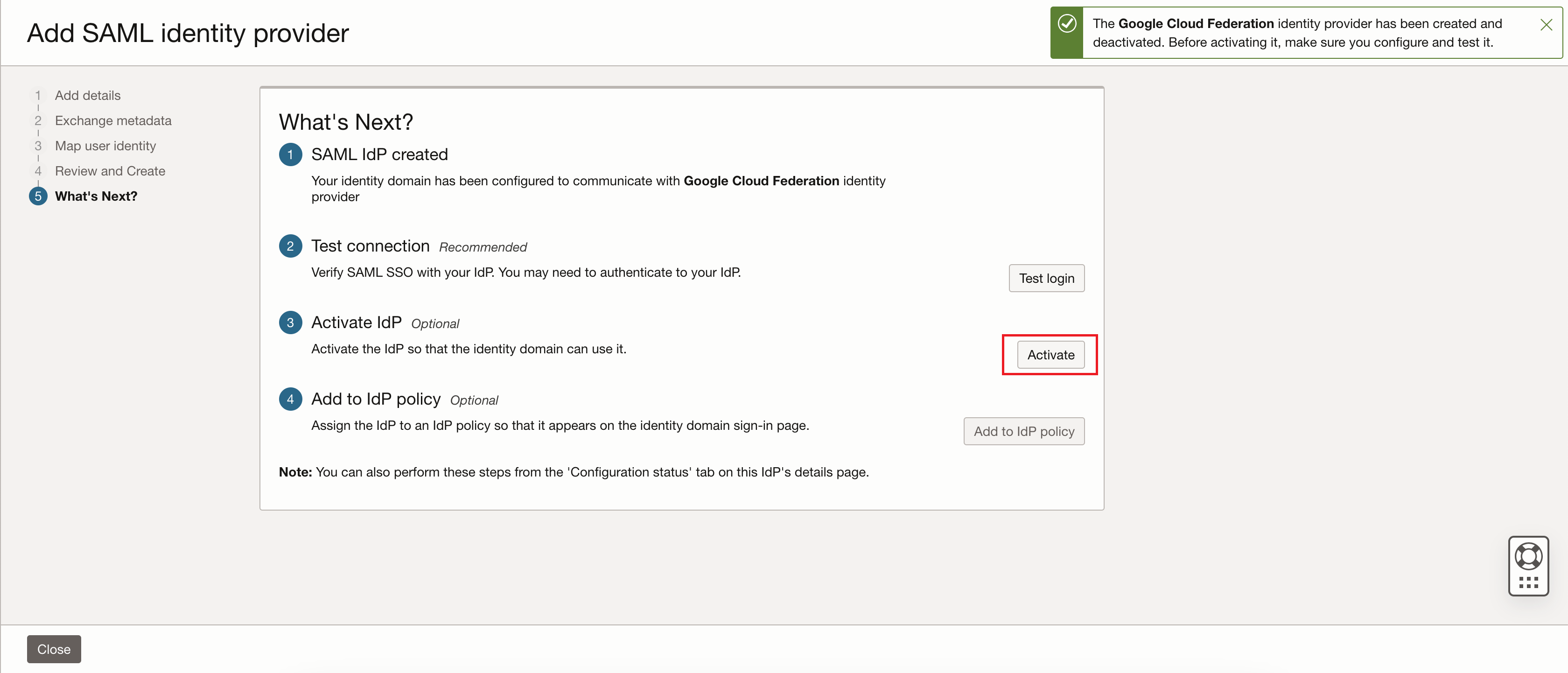

Selecione Ativar para ativar o provedor de identidades (IdP).

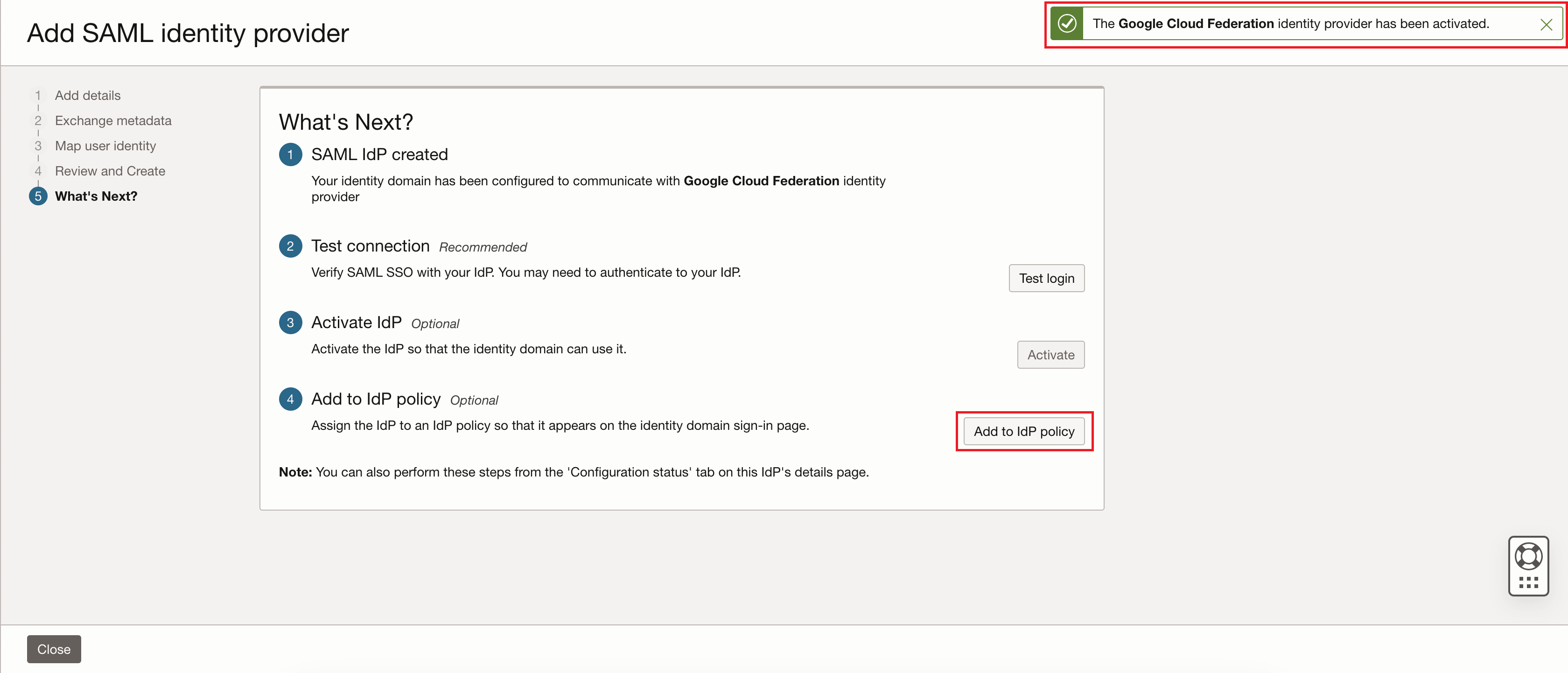

Depois de ver a mensagem de confirmação de que o provedor de identidades foi ativado, o provedor de identidades será ativado.

-

Selecione Adicionar à política IdP.

-

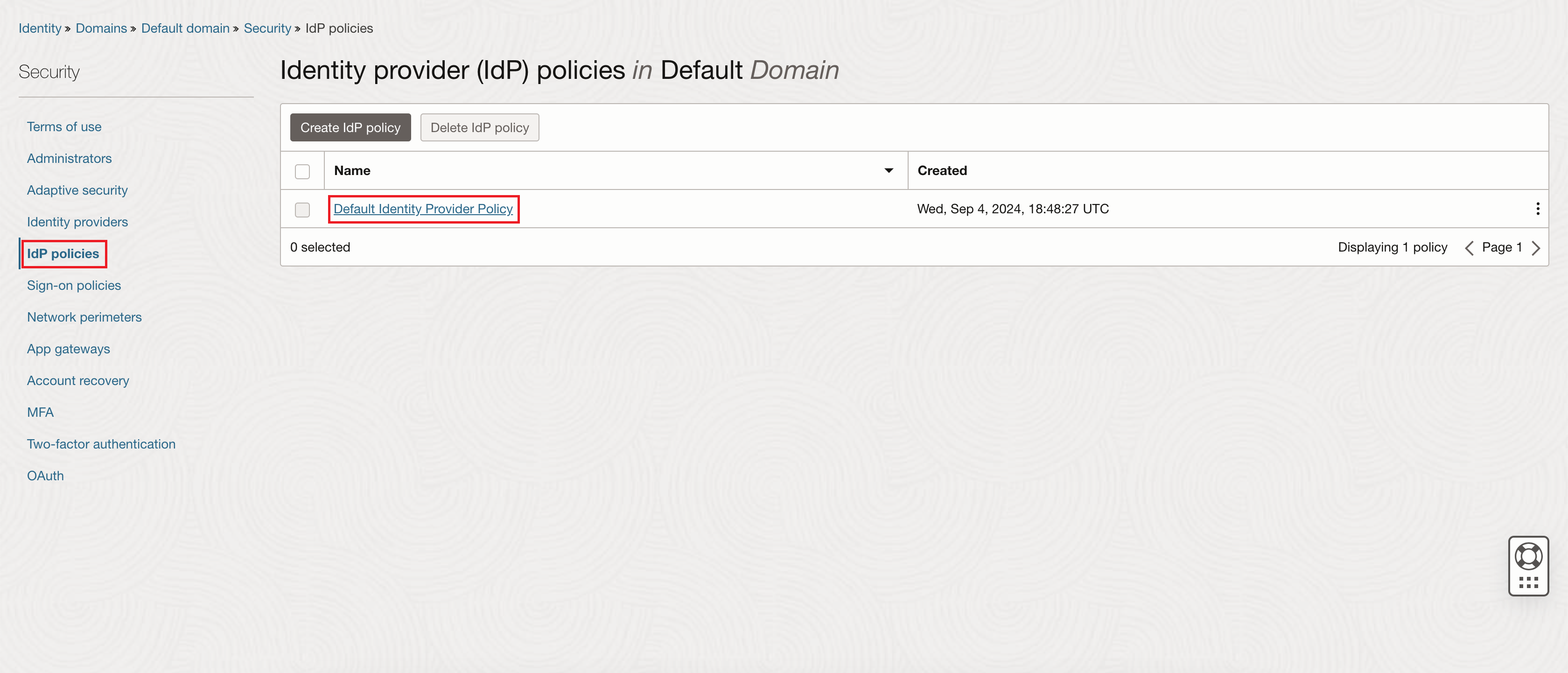

Na página Políticas do provedor de identidades (IdP), selecione Política do Provedor de Identidades Padrão na coluna Nome da lista de políticas.

-

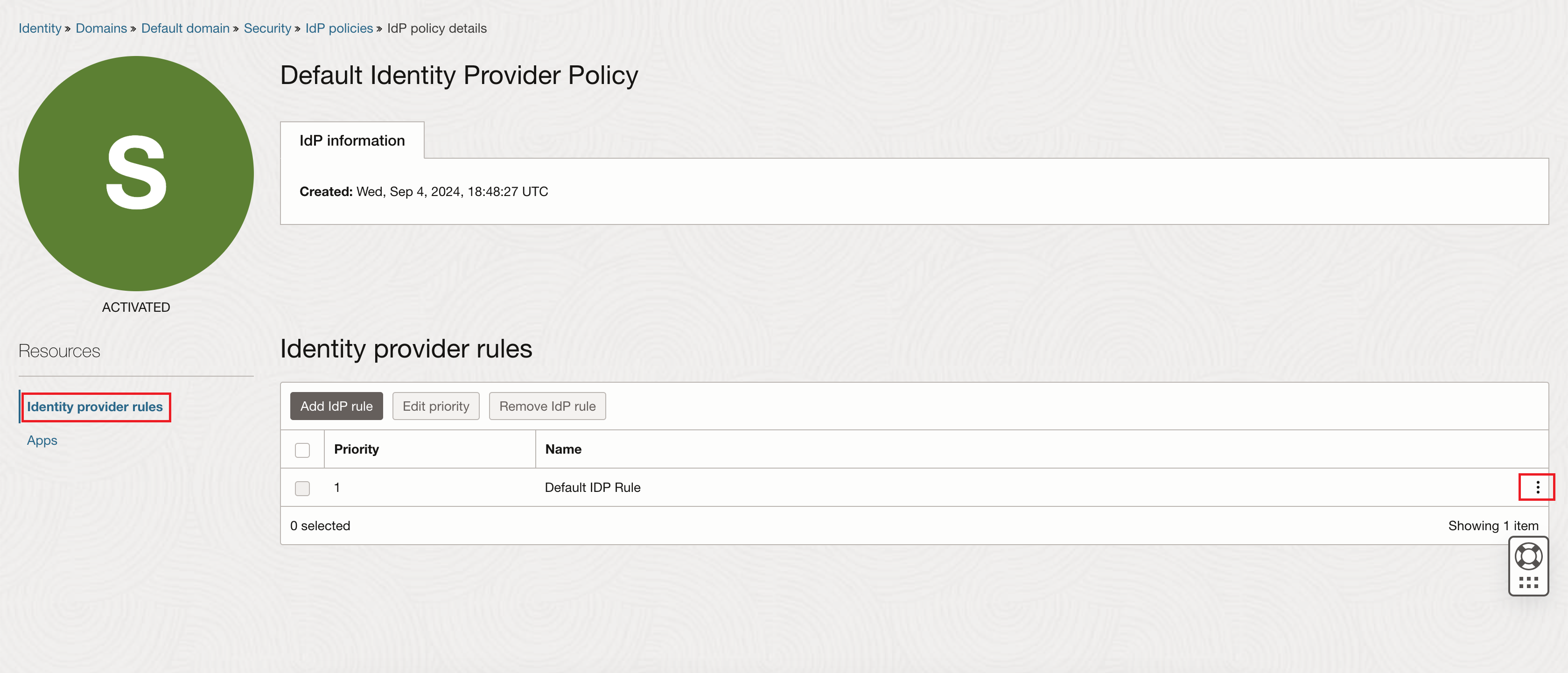

Na página de detalhes da política Política do Provedor de Identidades Padrão, na seção Regras do provedor de identidades, selecione Editar regra IdP.

-

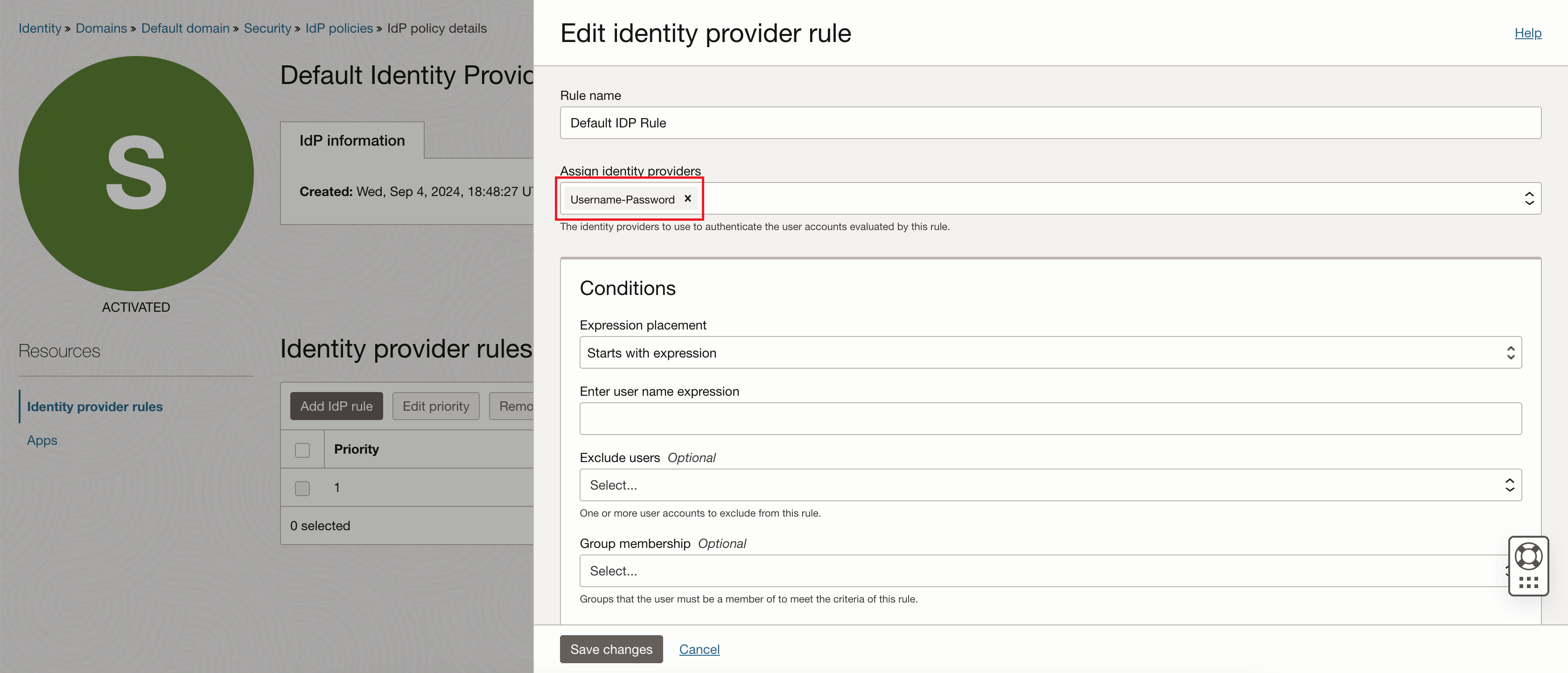

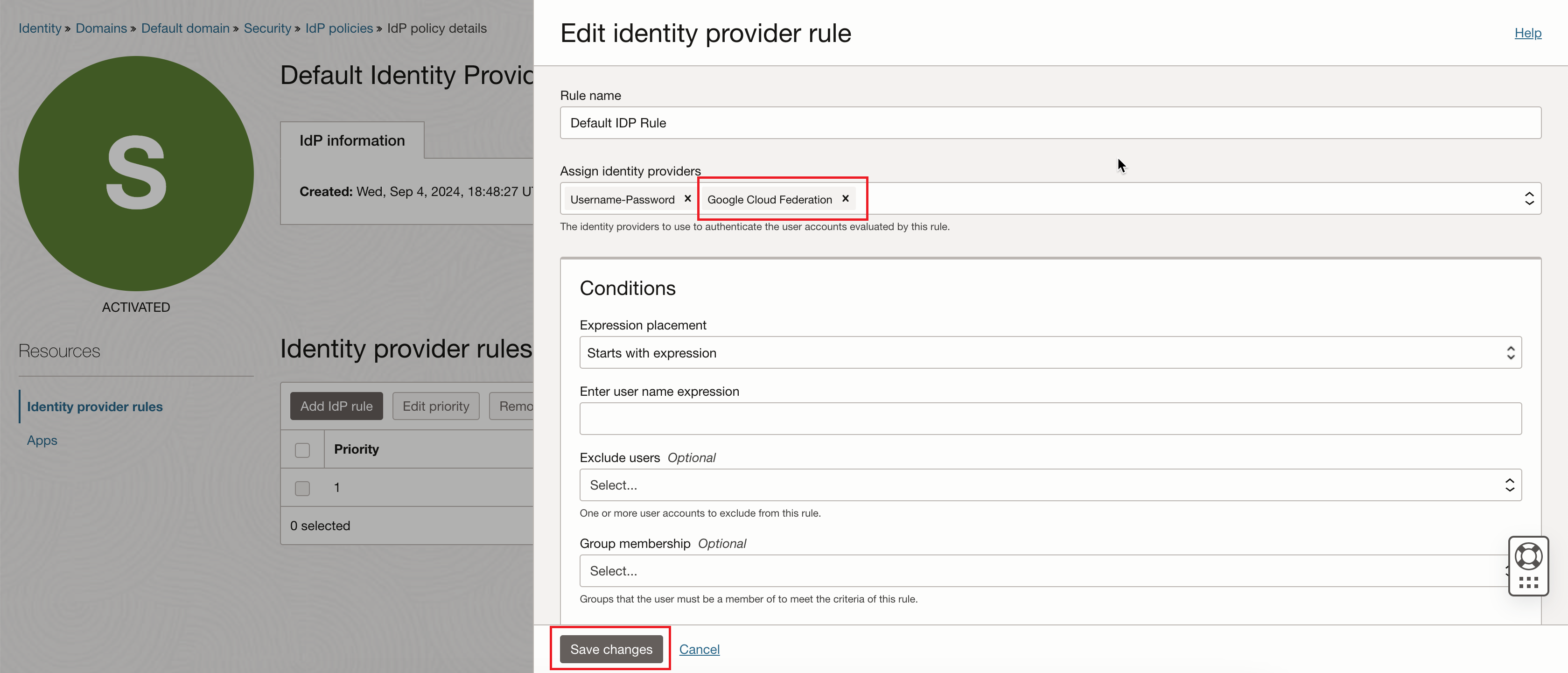

Na página Editar regra do provedor de identidades, localize o campo Designar provedores de identidades. O campo exibe "Username-Password". Adicione "Google Cloud Federation" e selecione Salvar alterações.

Depois de adicionar "Google Cloud Federation":

-

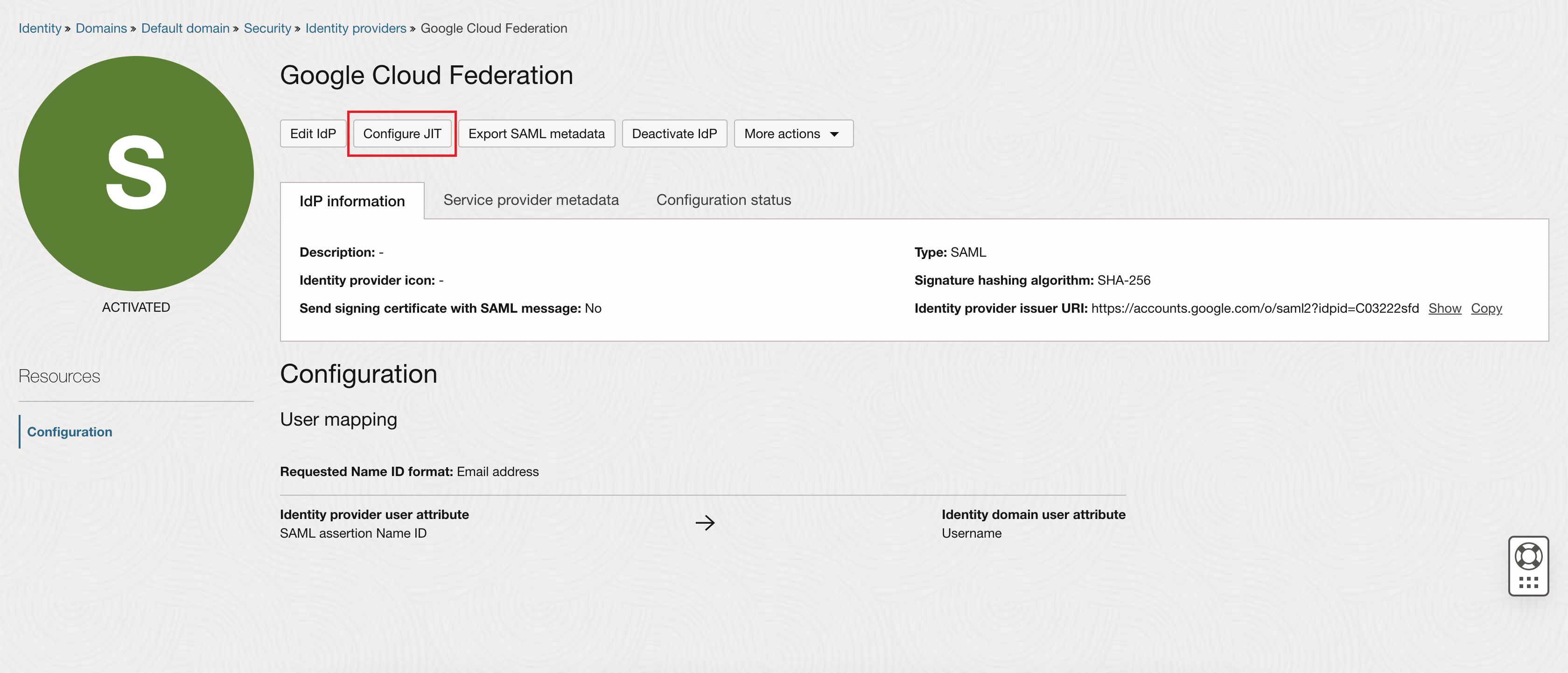

Na página de detalhes do provedor de identidades da Google Cloud Federation, selecione Configurar JIT.

-

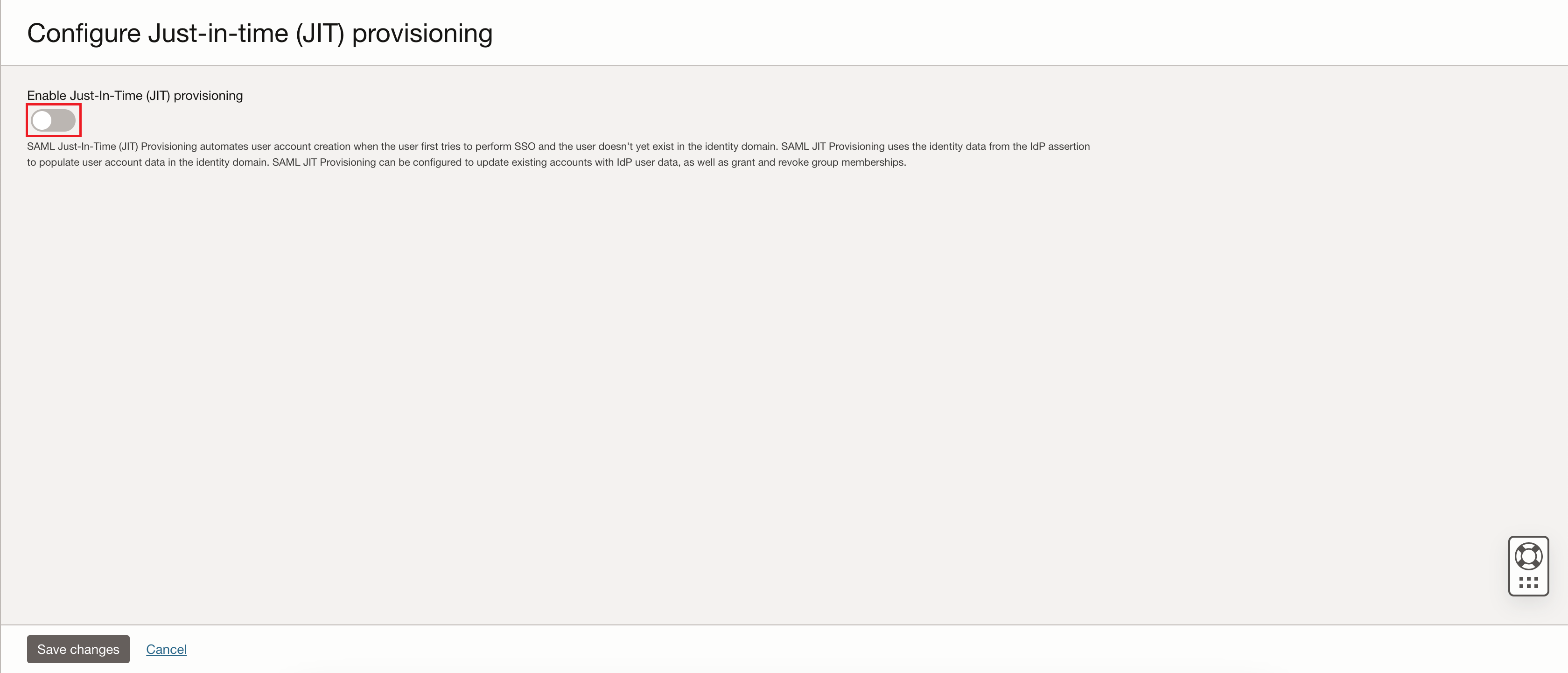

Na página Configurar provisionamento just-in-time (JIT), ative Ativar provisionamento just-in-time (JIT) usando a chave de alternância. Permaneça nesta página para os próximos passos.

-

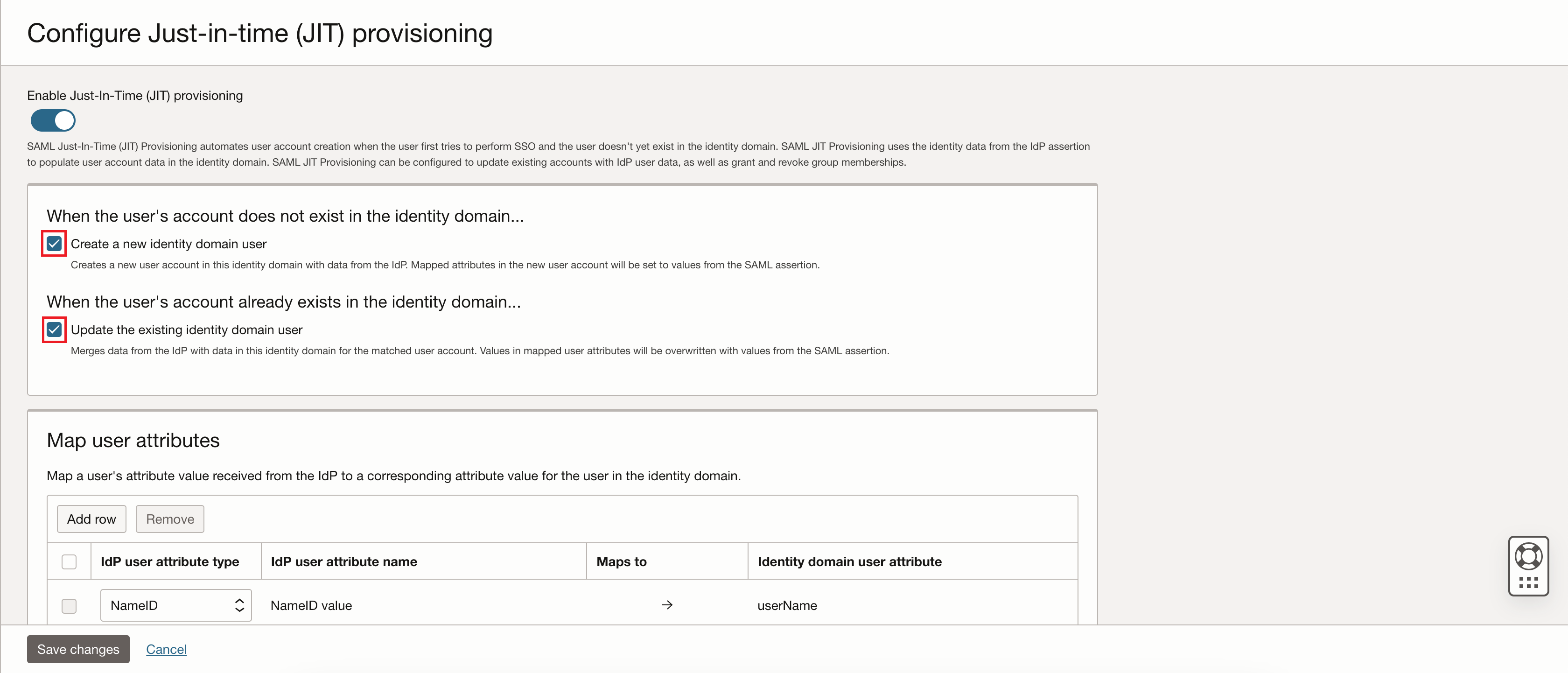

Na página Configurar provisionamento JIT (Just-in-time), selecione Criar um novo usuário do domínio de identidades e Atualizar o usuário do domínio de identidades existente.

-

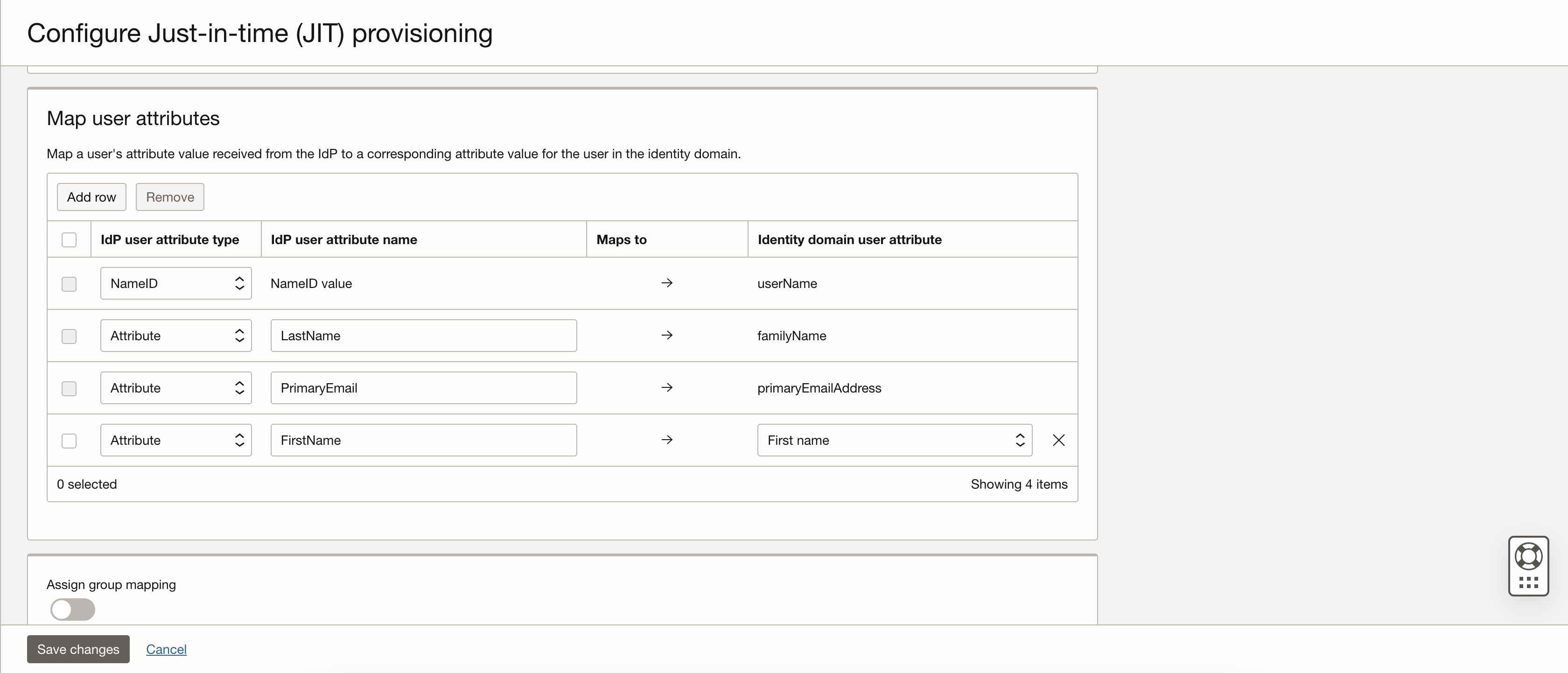

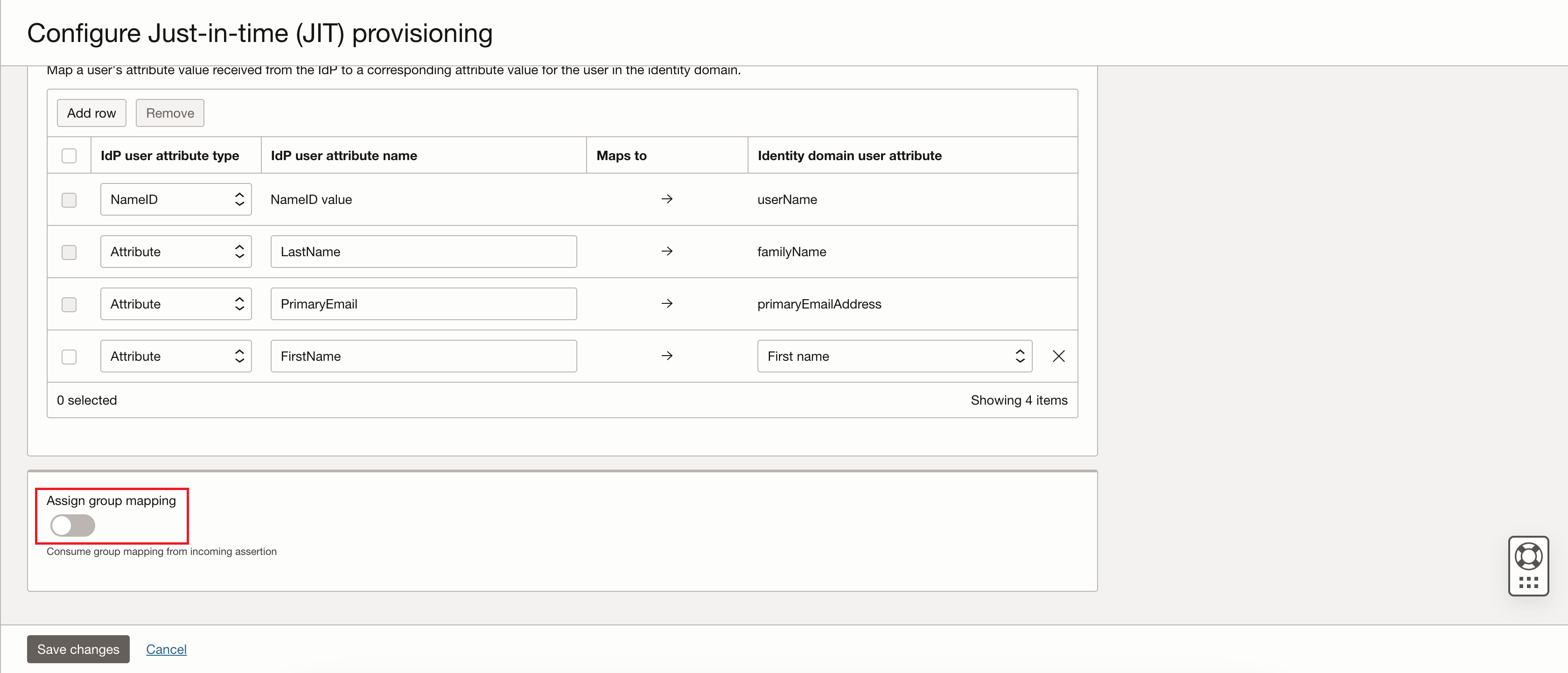

Na página Configurar provisionamento JIT (Just-in-time), mapeie os atributos do usuário da seguinte forma:

Tipo de atributo do usuário do IdP Nome do atributo do usuário do IdP Mapeia para Atributos de usuário do domínio de identidades NameID Valor NameID → userName Atributo LastName → familyName Atributo PrimaryEmail → primaryEmailAddress Atributo FirstName → firstName -

Na página Configurar provisionamento JIT (Just-in-time), alterne a opção Designar mapeamento de grupo para ativar o mapeamento de grupo configurado. A seção Atribuir mapeamento de grupo se expande para exibir opções de configuração de mapeamento de grupo (consulte a próxima etapa).

-

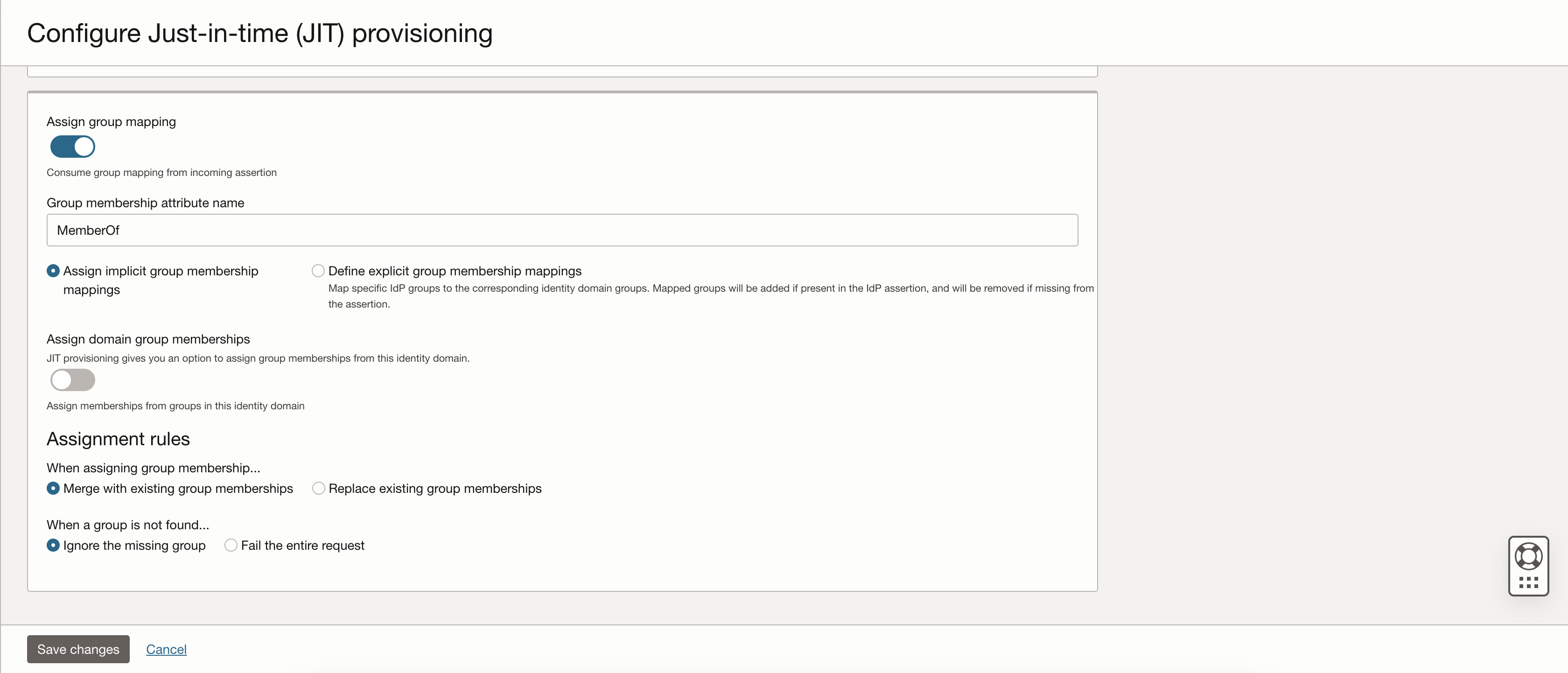

Na página Configurar provisionamento JIT (Just-in-time), selecione ou informe os seguintes valores:

- Nome do atributo de associação do grupo:

MemberOf - Designar associação de grupo implícita: Selecione o botão de opção para ativar essa opção

- Ao designar a associação de grupo...: Mesclar com associações de grupo existentes

- Quando um grupo não for encontrado...: Ignore o grupo ausente

Selecione Salvar alterações depois de selecionar e informar os valores.

Agora você concluiu as etapas necessárias para configurar a federação de identidade entre o OCI e o Google Cloud.

- Nome do atributo de associação do grupo:

-

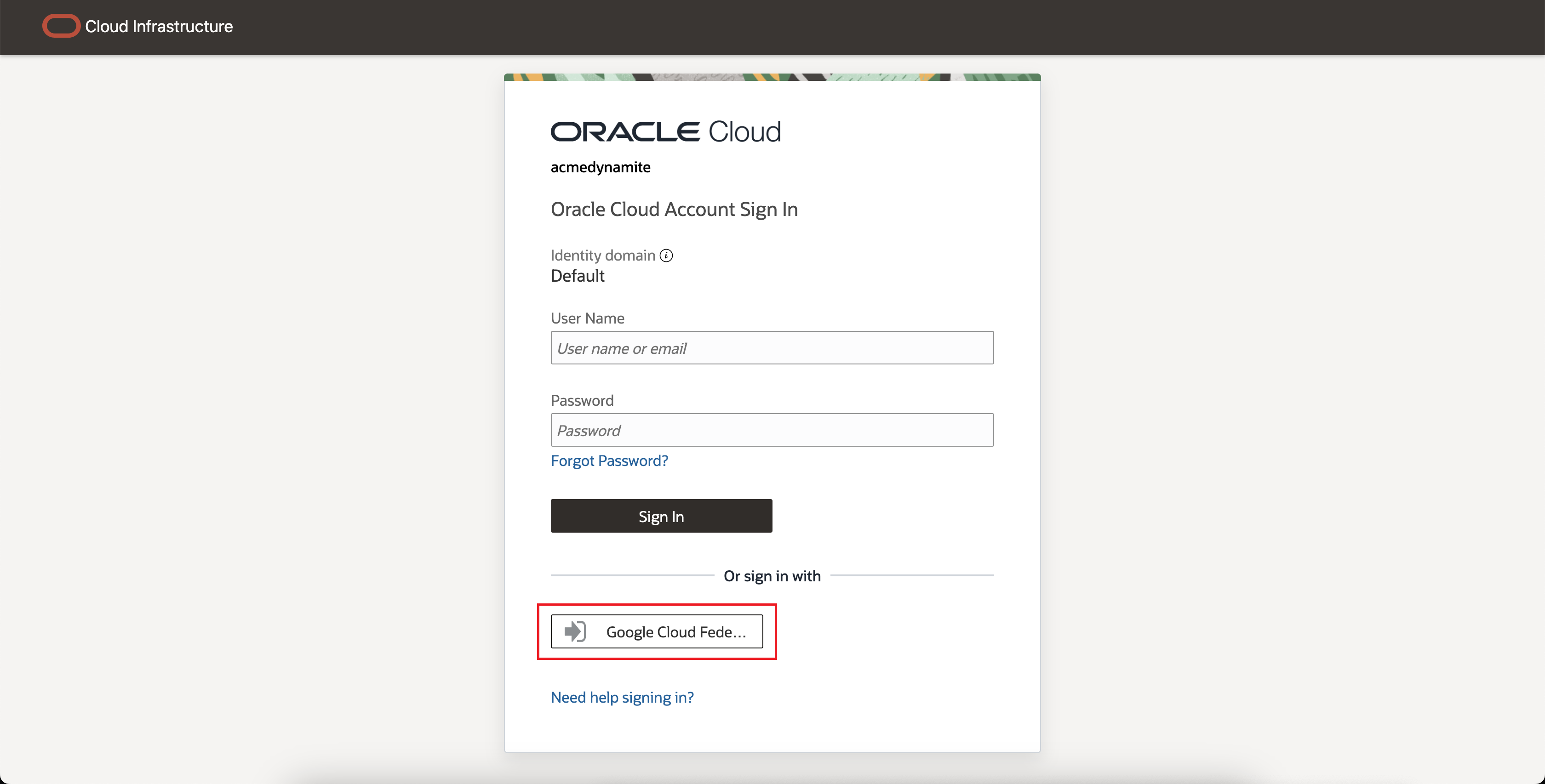

Para testar a SSO:

- Sair do Console do Oracle Cloud

- Na seção Ou acessar com da tela de log-in, selecione Google Cloud Federation.

O Que Vem a Seguir

Se você quiser permitir que usuários adicionais abram as solicitações de serviço do MOS (My Oracle Support), consulte as instruções em Registro de Suporte. A federação não concede automaticamente aos usuários acesso ao My Oracle Support.