Controle do Acesso Baseado em Atribuição

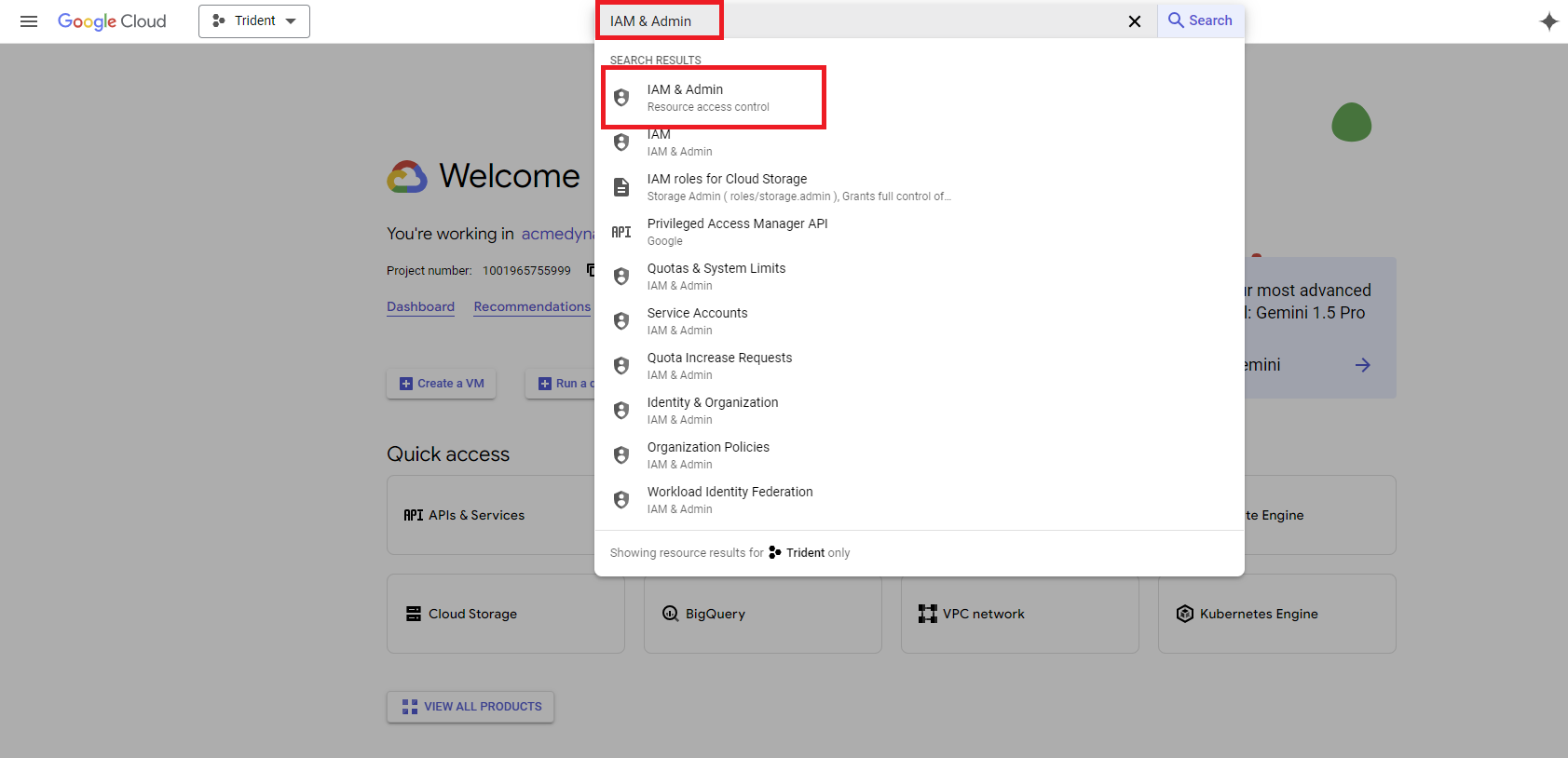

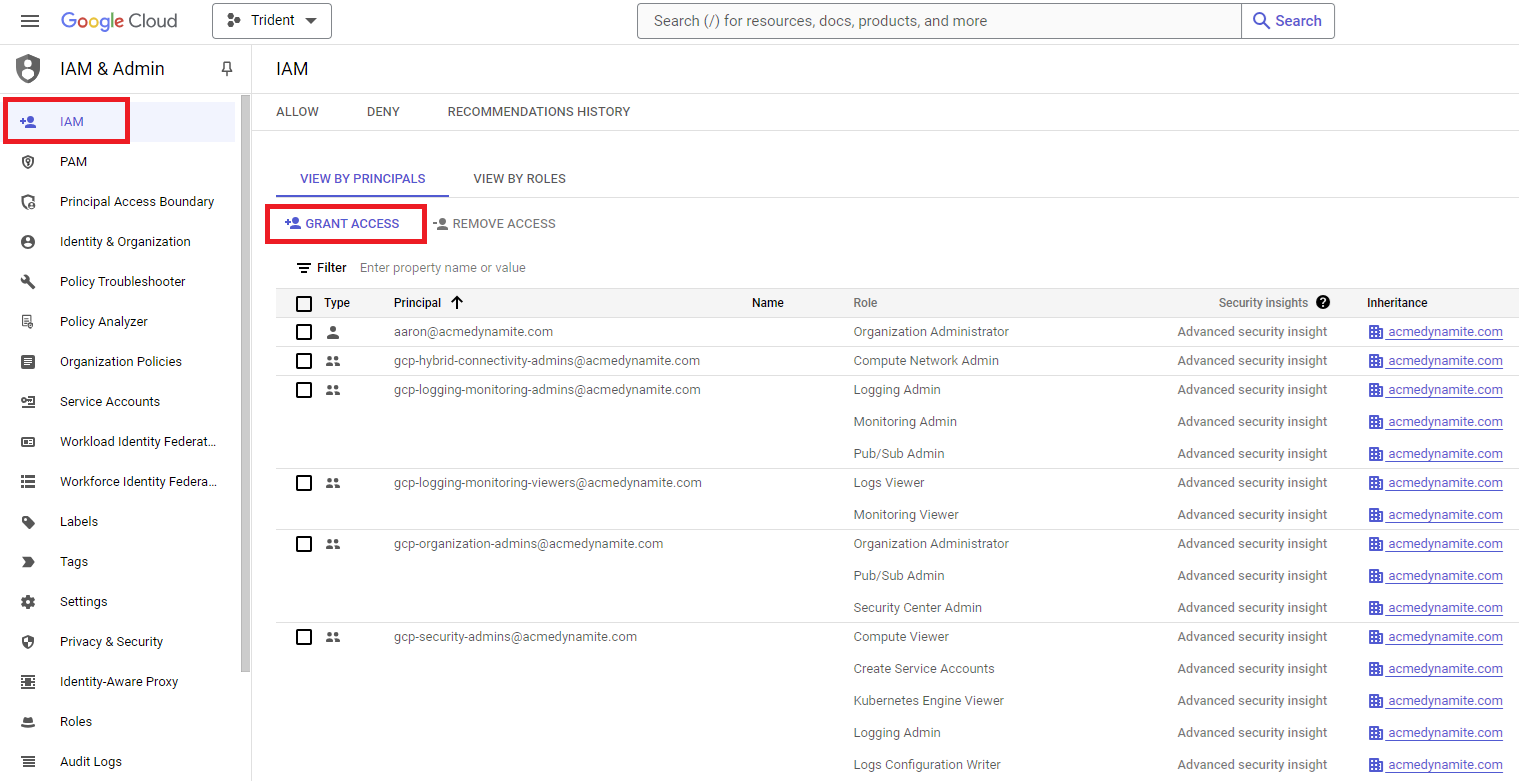

Use o RBAC (role-based access control) para controlar o acesso do usuário aos recursos do Oracle AI Database@Google Cloud.

Use o Google Cloud RBAC para Oracle Autonomous Database e Oracle Exadata Database Service para controlar o acesso do usuário.

Observe o seguinte:

- Os clientes do Pay as you go (oferta pública) só precisam preencher as instruções do Autonomous Database.

- Os clientes de oferta privada que desejam provisionar o Oracle Autonomous Database e o Exadata Database Service precisam concluir os dois conjuntos de instruções neste tópico. Caso contrário, preencha o conjunto de instruções que corresponde ao serviço de banco de dados que você planeja usar.

Configurando o Controle de Acesso baseado em atribuição para o Oracle Autonomous Database

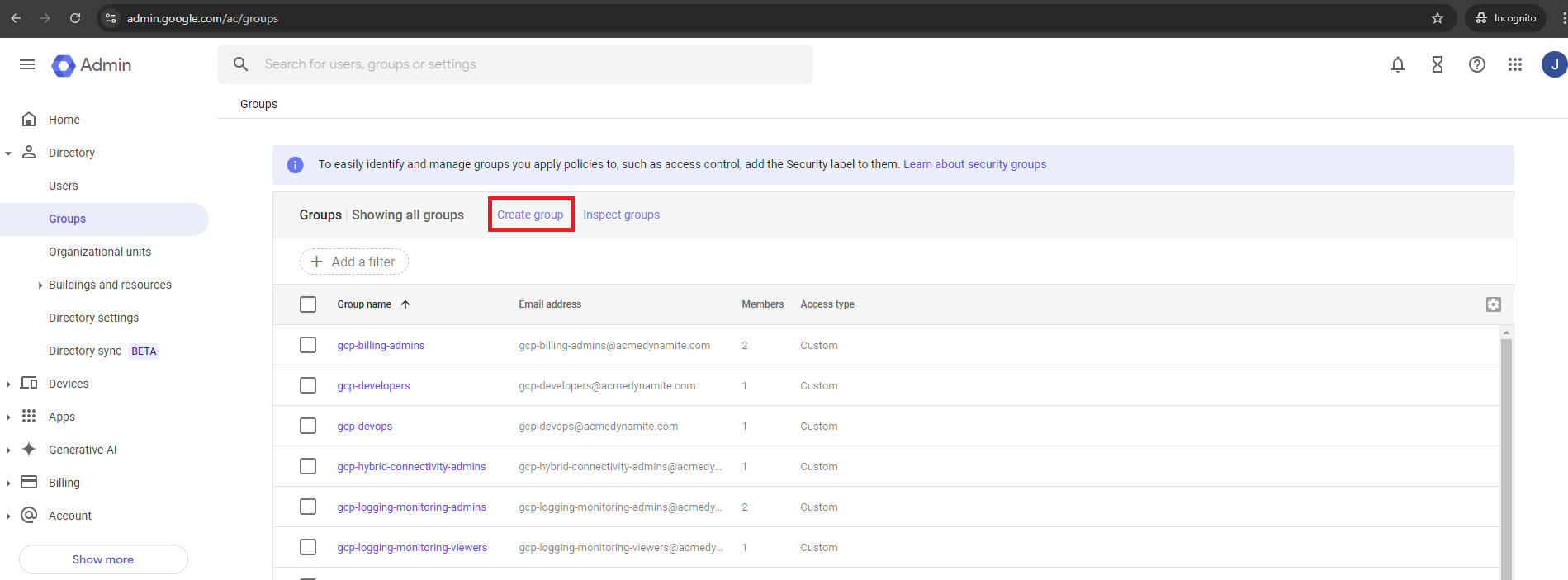

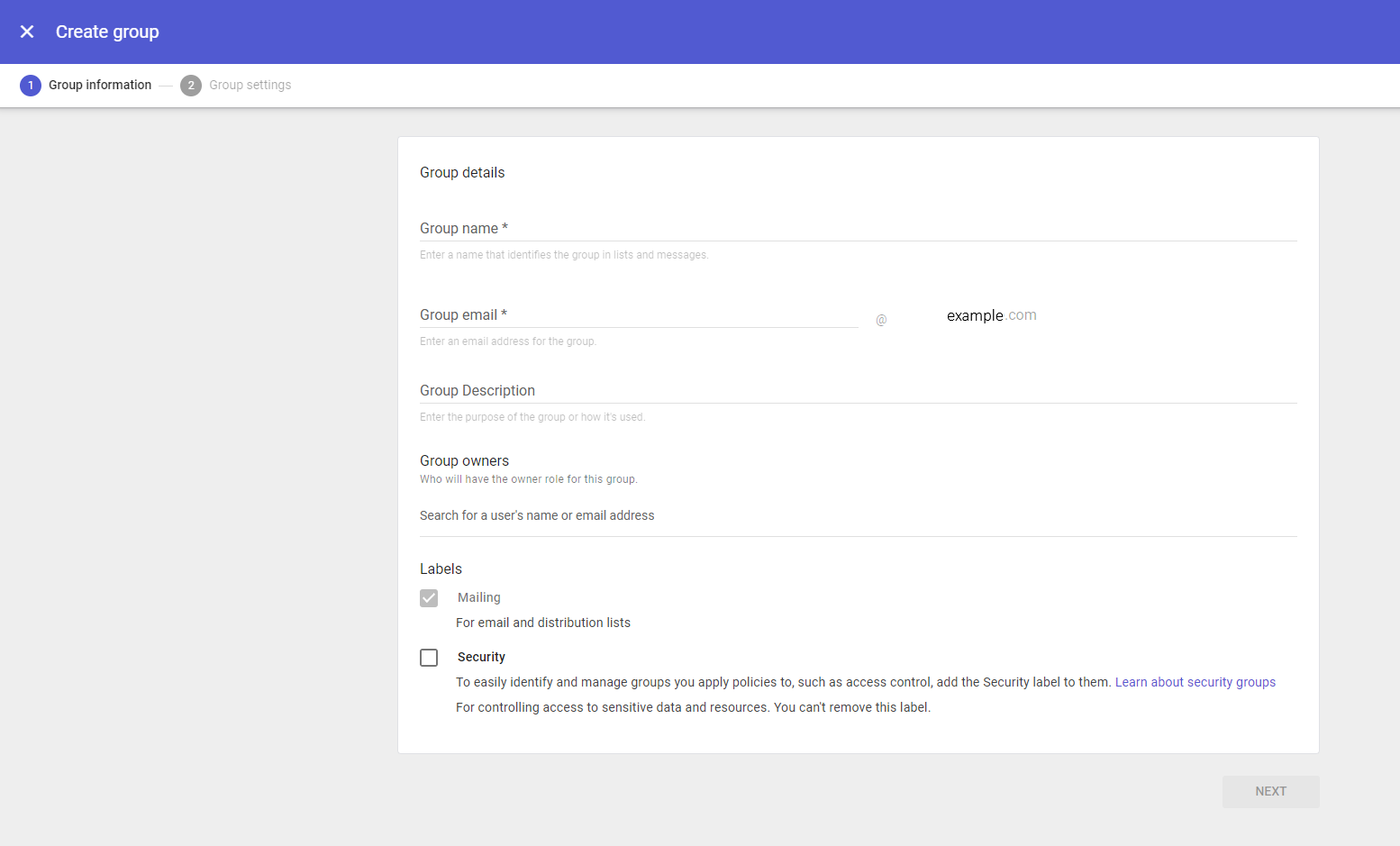

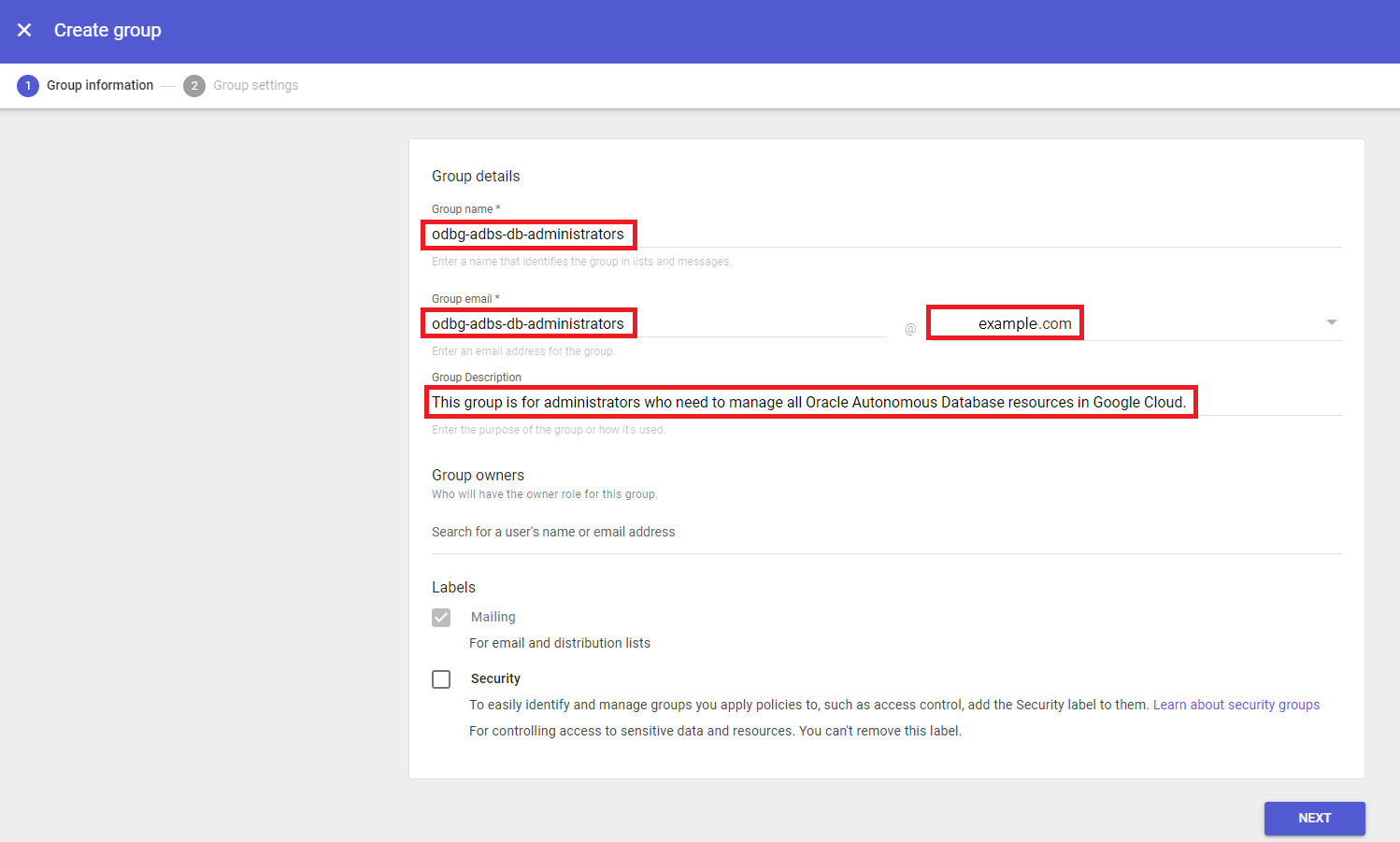

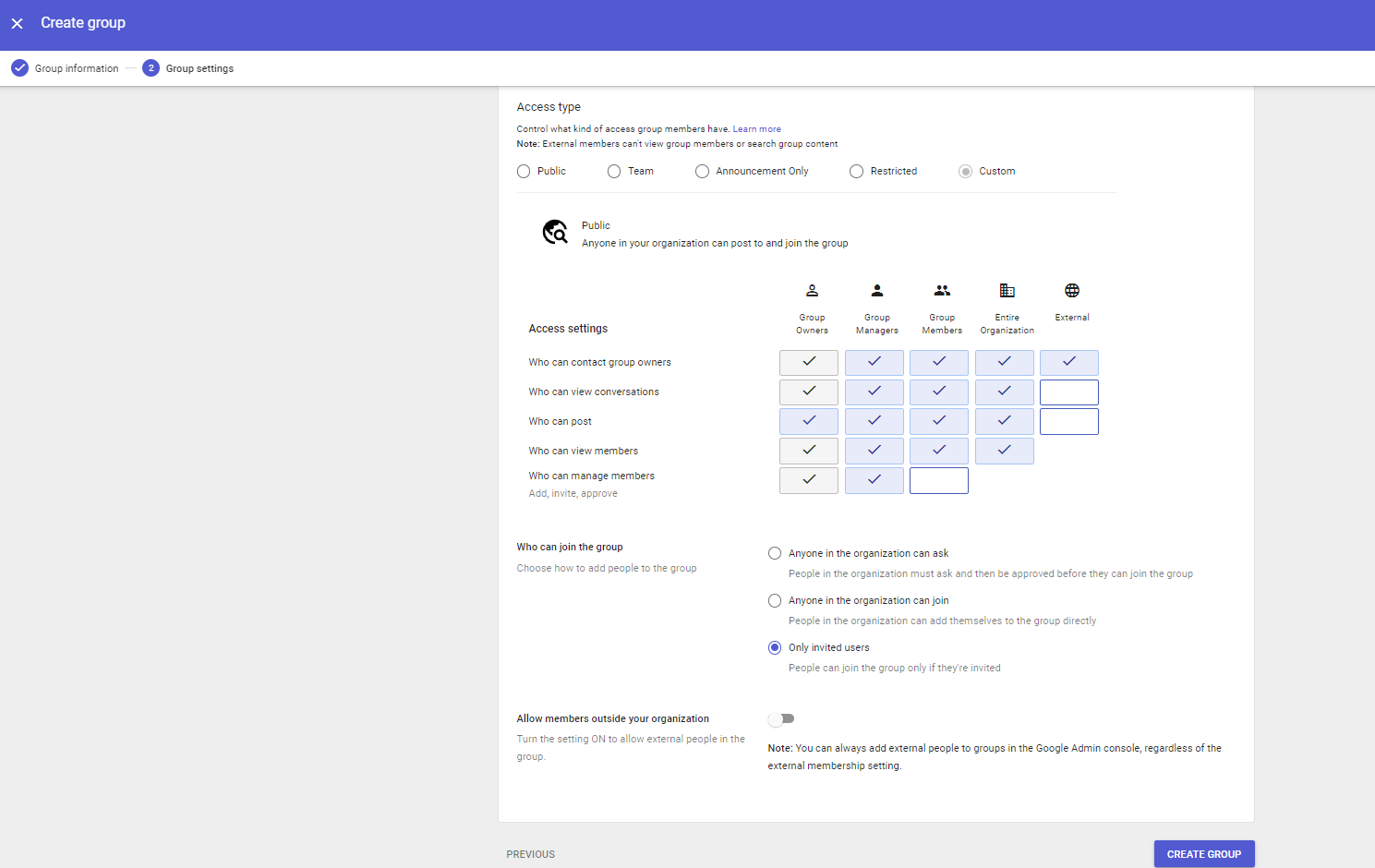

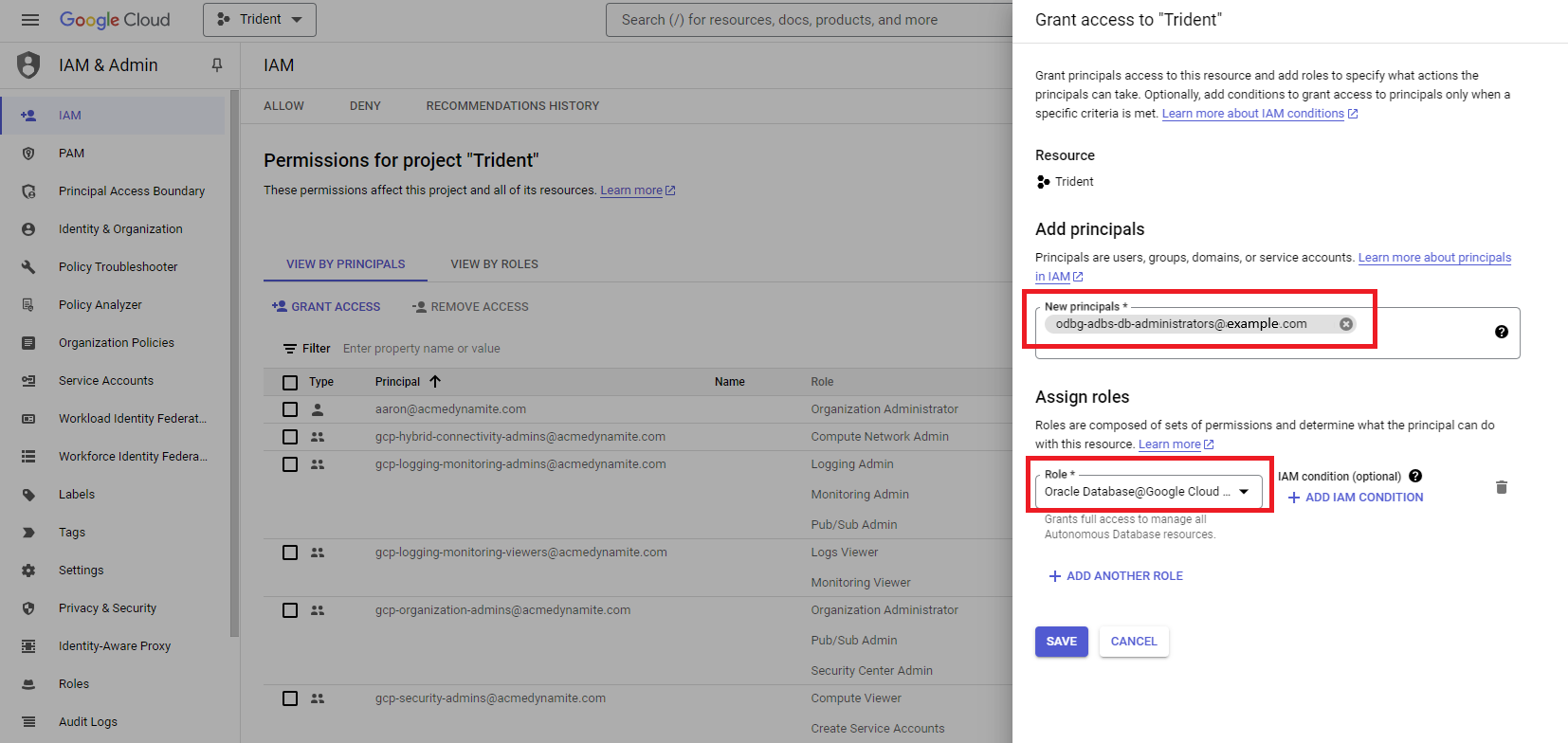

A tabela a seguir fornece detalhes para os grupos e atribuições do Google Cloud para o Autonomous Database. Os valores de e-mail do Grupo do Google Cloud fornecidos na tabela são valores sugeridos, mas você pode usar outros nomes de e-mail de grupo conforme necessário. Observe que você deve substituir a string <email_domain> pelo domínio de e-mail da sua organização. Por exemplo: odbg-adbs-db-administrators@example.com

| Nome do Grupo do Google Cloud | E-mail do Google Cloud Group | Atribuição de Função do Google Cloud | Finalidade |

|---|---|---|---|

| odbg-adbs-db-administrators | odbg-adbs-db-administrators@<email_domain> | Administrador do Oracle AI Database@Google Cloud Autonomous AI Database | Este grupo destina-se a administradores que precisam gerenciar todos os recursos do Oracle Autonomous Database no Google Cloud. |

| leitores de odbg-adbs-db | odbg-adbs-db-readers@<email_domain> | Visualizador do Oracle AI Database@Google Cloud Autonomous AI Database | Este grupo destina-se a visualizadores que precisam exibir todos os recursos do Oracle Autonomous Database no Google Cloud. |

| odbg-db-family-administrators | odbg-db-family-administrators@<email_domain> | Oracle AI Database@Google Administrador da nuvem |

Este grupo é para administradores que precisam gerenciar todos os recursos do Oracle AI Database na OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| leitores da família odbg-db | odbg-db-family-readers@<email_domain> | Visualizador de nuvem do Oracle AI Database@Google |

Este grupo destina-se a leitores que precisam exibir todos os recursos do Oracle AI Database na OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| odbg-rede-administradores | odbg-network-administrators@<email_domain> | não aplicável |

Este grupo é para administradores que precisam gerenciar todos os recursos de rede no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| odbg-costmgmt-administradores | odbg-costmgmt-administrators@<email_domain> | não aplicável |

Este grupo é para administradores que precisam gerenciar recursos de custo e faturamento no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

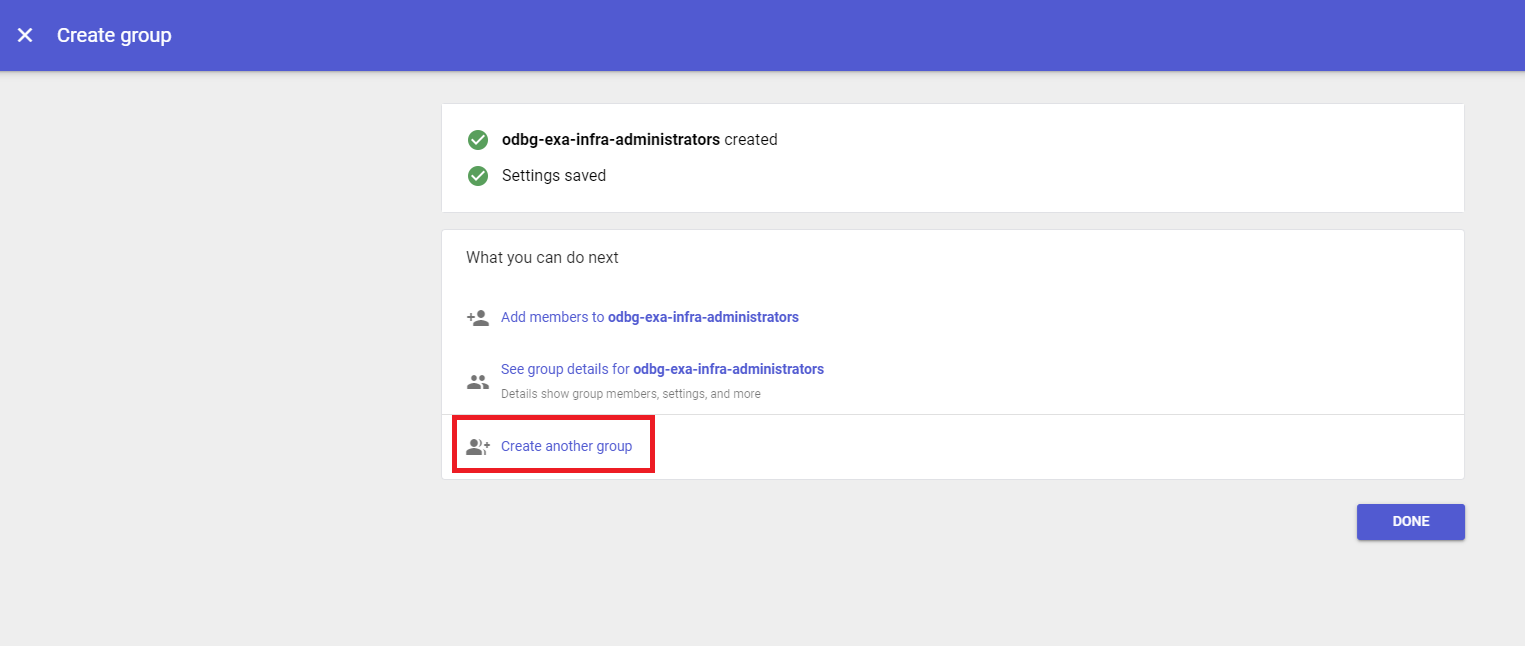

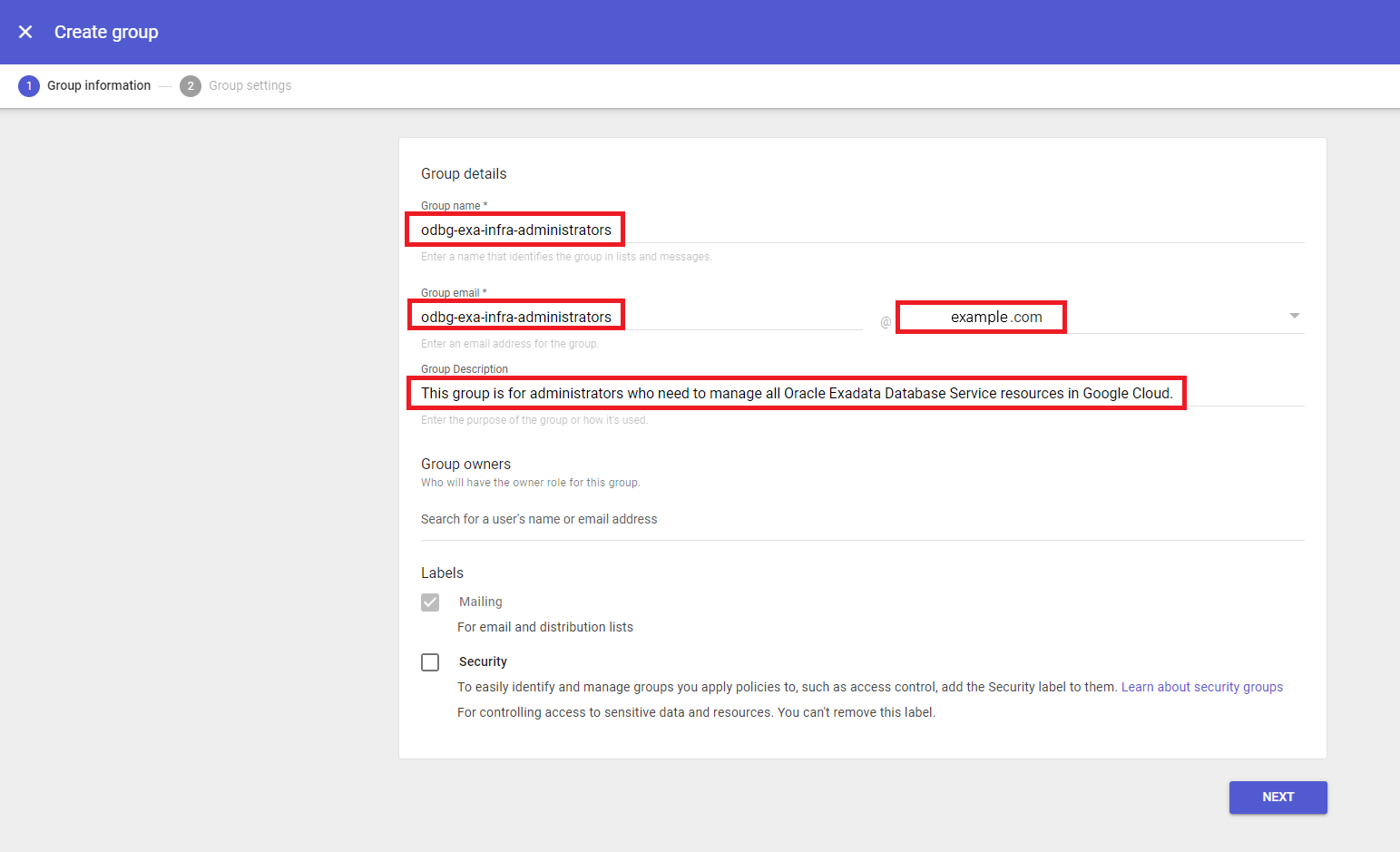

Configurando o Controle de Acesso baseado em atribuição para o Oracle Exadata Database Service

Use as informações na tabela a seguir para criar novos grupos e atribuições do Google Cloud para o Exadata Database Service. Os valores de e-mail do Grupo do Google Cloud fornecidos na tabela são valores sugeridos, mas você pode usar outros nomes de e-mail de grupo conforme necessário. Observe que você deve substituir a string <email_domain> pelo domínio de e-mail da sua organização. Por exemplo: odbg-adbs-db-administrators@example.com

| Nome do Grupo do Google Cloud | E-mail do Google Cloud Group | Atribuição de Função do Google Cloud | Finalidade |

|---|---|---|---|

| odbg-exa-infraadministradores | odbg-exa-infra-administrators@<email_domain> | Administrador do Oracle AI Database@Google Cloud Exadata Infrastructure | Este grupo destina-se a administradores que precisam gerenciar todos os recursos do Oracle Exadata Database Service no Google Cloud. |

| odbg-exa-infra-leitores | odbg-exa-infra-readers@<email_domain> | Visualizador do Oracle AI Database@Google Cloud Exadata Infrastructure | Este grupo destina-se a visualizadores que precisam exibir todos os recursos do Oracle Exadata Database Service no Google Cloud |

| odbg-vm-cluster-administradores | odbg-vm-cluster-administrators@<email_domain> | Administrador do Cluster de VMs na Nuvem do Oracle AI Database@Google | Este grupo destina-se a administradores que precisam gerenciar recursos de Clusters de VMs no Google Cloud. |

| leitores de cluster odbg-vm | odbg-vm-cluster-readers@<email_domain> | Visualizador do Cluster de VMs na Nuvem do Oracle AI Database@Google | Este grupo destina-se a visualizadores que precisam exibir recursos de Clusters de VMs no Google Cloud |

| odbg-db-family-administrators | odbg-db-family-administrators@<email_domain> | Oracle AI Database@Google Administrador da nuvem |

Este grupo é para administradores que precisam gerenciar todos os recursos do Oracle AI Database na OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| leitores da família odbg-db | odbg-db-family-readers@<email_domain> | Visualizador de nuvem do Oracle AI Database@Google |

Este grupo destina-se a leitores que precisam exibir todos os recursos do banco de dados Oracle no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| odbg-exa-cdb-administradores | odbg-exa-cdb-administrators@<email_domain> | nenhum |

Este grupo é para administradores que precisam gerenciar todos os recursos do CDB no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| odbg-exa-pdb-administradores | odbg-exa-pdb-administrators@<email_domain> | nenhum |

Este grupo é para administradores que precisam gerenciar todos os recursos do PDB no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| odbg-rede-administradores | odbg-network-administrators@<email_domain> | nenhum |

Este grupo é para administradores que precisam gerenciar todos os recursos de rede no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| odbg-costmgmt-administradores | odbg-costmgmt-administrators@<email_domain> | nenhum |

Este grupo é para administradores que precisam gerenciar recursos de custo e faturamento no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

Configurando o Controle de Acesso baseado em atribuição para o Oracle Exadata Database Service on Exascale Infrastructure

Use as informações na tabela a seguir para criar novos grupos e atribuições do Google Cloud para o Oracle Exadata Database Service on Exascale Infrastructure. Os valores de e-mail do Grupo do Google Cloud fornecidos na tabela são valores sugeridos, mas você pode usar outros nomes de e-mail de grupo conforme necessário. Observe que você deve substituir a string <email_domain> pelo domínio de e-mail da sua organização. Por exemplo: odbg-adbs-db-administrators@example.com

| Nome do Grupo do Google Cloud | E-mail do Google Cloud Group | Atribuição de Função do Google Cloud | Finalidade |

|---|---|---|---|

| odbg-exascale-db-storage-vault-administrators | odbg-exascale-db-storage-vault-administrators@<email_domain> | Administrador do Oracle Database@Google Cloud Exadata Database Service on Exascale Infrastracture Storage Vault | Este grupo destina-se a administradores que precisam gerenciar todos os recursos do Oracle Exascale Storage Vault no Google Cloud. |

| odbg-exascale-db-storage-vault-readers | odbg-exascale-db-storage-vault-readers@<email_domain> | Oracle Database@Google Cloud Exadata Database Service no Visualizador de Vault de Armazenamento Exascale Infrastracture | Este grupo destina-se a visualizadores que precisam exibir todos os recursos do Oracle Exascale Storage Vault no Google Cloud |

| odbg-exadb-vm-cluster-administradores | odbg-exadb-vm-cluster-administrators@<email_domain> | Administrador do Cluster de VMs do Oracle Database@Google Cloud Exadata Database Service on Exascale Infrastracture | Este grupo destina-se a administradores que precisam gerenciar recursos de Clusters de VMs do Oracle ExaDB no Google Cloud. |

| leitores de cluster odbg-exadb-vm | odbg-exadb-vm-cluster-readers@<email_domain> | Oracle Database@Google Cloud Exadata Database Service no Visualizador de Cluster de VMs do Exascale Infrastracture | Este grupo destina-se a visualizadores que precisam exibir recursos de Clusters de VMs do Oracle ExaDB no Google Cloud |

| odbg-db-family-administrators | odbg-db-family-administrators@<email_domain> | Oracle AI Database@Google Administrador da nuvem |

Este grupo é para administradores que precisam gerenciar todos os recursos do Oracle AI Database na OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| leitores da família odbg-db | odbg-db-family-readers@<email_domain> | Visualizador de nuvem do Oracle AI Database@Google |

Este grupo destina-se a leitores que precisam exibir todos os recursos do Oracle AI Database na OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| odbg-exa-cdb-administradores | odbg-exa-cdb-administrators@<email_domain> | nenhum |

Este grupo é para administradores que precisam gerenciar todos os recursos do CDB no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| odbg-exa-pdb-administradores | odbg-exa-pdb-administrators@<email_domain> | nenhum |

Este grupo é para administradores que precisam gerenciar todos os recursos do PDB no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| odbg-rede-administradores | odbg-network-administrators@<email_domain> | nenhum |

Este grupo é para administradores que precisam gerenciar todos os recursos de rede no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

| odbg-costmgmt-administradores | odbg-costmgmt-administrators@<email_domain> | nenhum |

Este grupo é para administradores que precisam gerenciar recursos de custo e faturamento no OCI. Esse grupo é replicado no OCI durante o processo opcional de federação de identidades. |

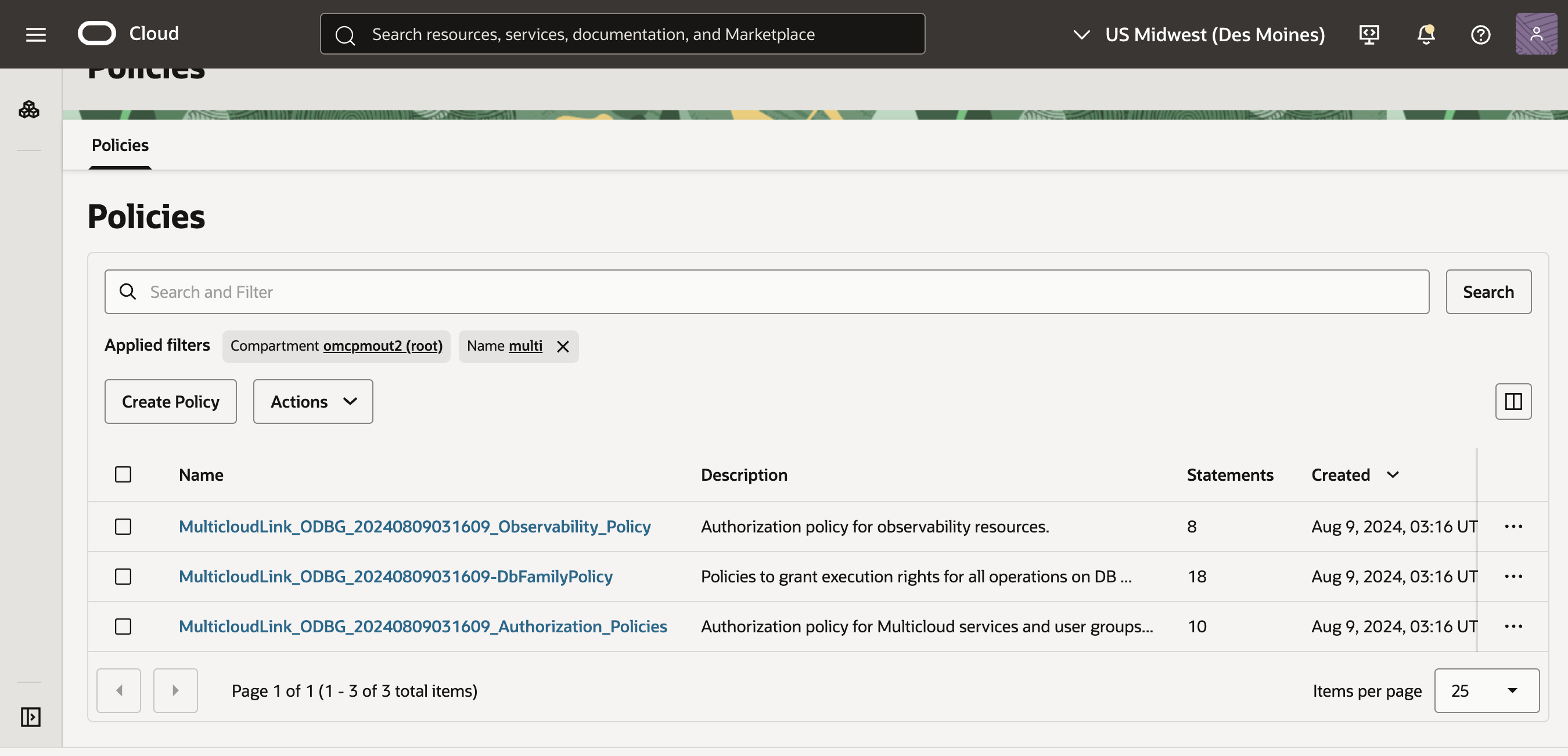

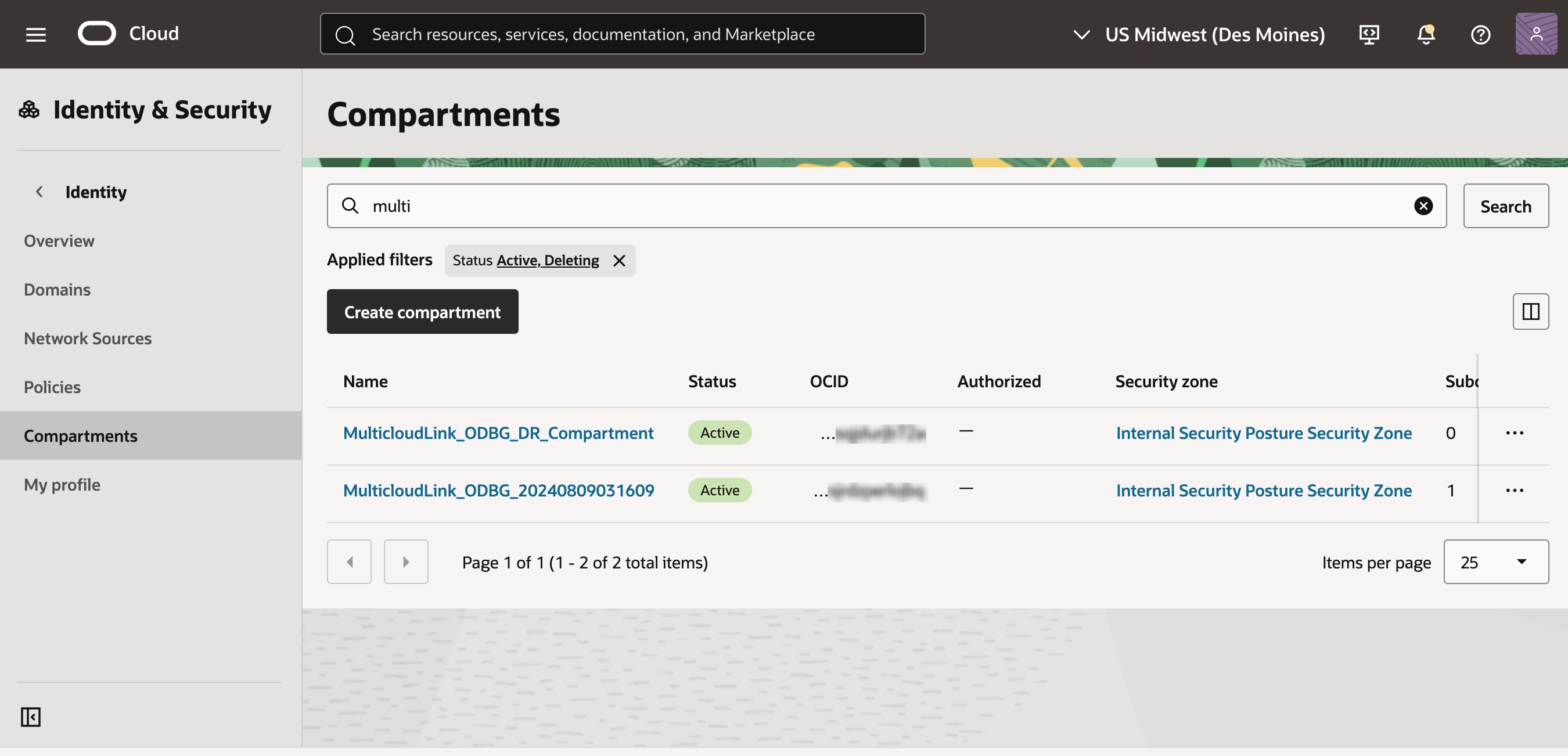

Políticas Multinuvem do OCI

Quando você integra seu ambiente do Google Cloud ao Oracle AI Database@Google Cloud, durante o processo de vinculação de contas da OCI, a OCI cria um compartimento Multicloud e as políticas do OCI Identity and Access Management (IAM) necessárias ao serviço. Esses recursos são essenciais para manter o Oracle AI Database@Google Cloud. Os administradores do OCI não devem modificar, mover ou excluir esses recursos criados automaticamente.

Você pode identificar as políticas do IAM e o compartimento pelo prefixo MulticloudLink.

Políticas de Negação de IAM (Identity and Access Manager)

As políticas do OCI IAM Deny permitem que os administradores bloqueiem explicitamente ações indesejadas, aprimorando a segurança e simplificando o controle de acesso.

Embora as políticas do OCI IAM Deny sejam uma ferramenta avançada para restringir permissões, elas devem ser usadas com extrema cautela no Oracle AI Database@Google Cloud.

Não aplique nenhuma política Negar que direcione ou afete as políticas do serviço IAM ou compartimentos prefixados com MulticloudLink.

A aplicação de políticas de Negação aos recursos do Oracle AI Database@Google Cloud interrompe a integração do serviço ODBG com a OCI, causando falhas operacionais graves ou um mau funcionamento completo do serviço.

Recuperar-se de uma Política de Negação em Toda a Tenancy que Bloqueia Funções Multinuvem

Uma política de negação em toda a tenancy, como Deny any-user to inspect all-resources in tenancy, pode bloquear todo o acesso do usuário ou bloquear a integração Multicloud.

Para recuperar:

Estas etapas usam a Console do Oracle Cloud. Como alternativa, use a CLI do OCI. Exemplo de comando da CLI:

oci iam policy update --policy-id <policy-id> --statements '["Deny group Interns to inspect all-resources in tenancy"]'