Visão Geral de Zonas de Segurança

As Zonas de Segurança permitem que você tenha certeza de que seus recursos no Oracle Cloud Infrastructure, incluindo recursos dos serviços Compute, Networking, Object Storage, Block Volume e Database, cumprem suas políticas de segurança.

Uma zona de segurança está associada a um ou mais compartimentos e a uma receita de zona de segurança. Quando você cria e atualiza recursos em uma região de segurança, o Oracle Cloud Infrastructure valida essas operações com base na lista de políticas definidas na receita da região de segurança. Se qualquer política de zona de segurança for violada, a operação será negada. Por padrão, um compartimento e quaisquer subcompartimentos estão na mesma zona de segurança, mas você também pode criar outra zona de segurança para um subcompartimento.

Por exemplo, uma política de zona de segurança proíbe a criação de buckets públicos no serviço Object Storage. Se você tentar criar um bucket público em uma zona de segurança que tenha essa política ou se tentar modificar um bucket de armazenamento existente e torná-lo público, receberá uma mensagem de erro. Da mesma forma, você não pode mover um recurso existente para um compartimento em uma zona de segurança, a menos que o recurso existente atenda a todas as políticas na zona de segurança.

Sua tenancy tem uma receita predefinida chamada Receita de Segurança Máxima, que inclui várias políticas de zona de segurança selecionadas. A Oracle gerencia essa receita e você não pode modificá-la. No entanto, você pode criar suas próprias receitas que atendam aos seus requisitos de segurança específicos.

Ative o Oracle Cloud Guard antes de criar Zonas de Segurança. O Cloud Guard ajuda a detectar violações de política nos recursos existentes que foram criados antes da zona de segurança.

Conceitos de Zonas de Segurança

Entenda os principais conceitos e componentes relacionados às Zonas de Segurança.

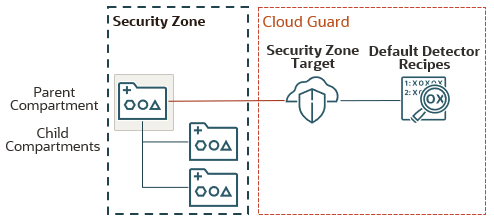

O diagrama a seguir fornece uma visão geral de alto nível das Zonas de Segurança.

- Zona de segurança

- Uma associação entre um compartimento (e zero ou mais subcompartimentos) e uma receita de zona de segurança. As operações de recursos em uma zona de segurança são validadas em relação a todas as políticas na receita.

- Receita da zona de segurança

- Uma coleção de políticas da zona de segurança que oOracle Cloud Infrastructure impõe em zonas de segurança que usam a receita.

- Política da zona de segurança

- Um requisito de segurança para recursos em uma zona de segurança. Se uma zona de segurança ativar uma política, qualquer ação que tente violar essa política será negada.

- Destino da zona de Segurança (Cloud Guard)

- Um compartimento no qual o Cloud Guard verifica periodicamente recursos em busca de violações de política de zona da segurança.

Uma política de zona de segurança difere de uma política do serviço IAM das seguintes maneiras:

- Os administradores criam políticas do serviço IAM para conceder aos usuários a capacidade de gerenciar determinados recursos em um compartimento.

- Uma política de zona de segurança garante que essas operações de gerenciamento estejam em conformidade com a arquitetura de segurança máxima e as melhores práticas da Oracle.

- Uma política de zona de segurança é validada independentemente de qual usuário esteja executando a operação.

- Uma política de zona de segurança nega determinadas ações; ela não concede recursos.

Princípios de Segurança

Em geral, as políticas das zonas de segurança se alinham aos seguintes princípios básicos de segurança.

- Os recursos de uma zona de segurança não podem ser movidos para um compartimento fora da zona de segurança porque ele pode ser menos segura.

- Todos os componentes necessários para um recurso em uma zona de segurança também devem estar localizados na mesma zona de segurança. Os recursos que não estão em uma zona de segurança podem ser vulneráveis, e os recursos em outra zona de segurança podem ter uma postura de segurança menor.

Por exemplo, uma instância (Compute) em uma zona de segurança não pode usar um volume de inicialização que não esteja na mesma zona de segurança.

- Os recursos de uma zona de segurança não devem estar acessíveis pela internet pública.

- Os recursos de uma zona de segurança devem ser criptografados usando chaves gerenciadas pelo cliente.

- Os recursos de uma zona de segurança devem ser regularmente e automaticamente submetidos a backup.

- Os dados em uma zona de segurança são considerados privilegiados e não podem ser copiados fora da zona de segurança porque pode ser menos seguro.

- Os recursos em uma zona de segurança devem usar somente configurações e modelos aprovados pela Oracle.

Zonas de Segurança e Cloud Guard

Entenda os relacionamentos entre compartimentos, zonas de segurança, receitas e destinos.

Depois que você cria uma zona de segurança para um compartimento, ela impede automaticamente operações, como criar ou modificar recursos, que violem as políticas da zona de segurança. No entanto, os recursos existentes que foram criados antes da zona de segurança também podem violar políticas. As Security Zones se integram ao Cloud Guard para identificar violações de política nos recursos existentes.

O Cloud Guard é um serviço Oracle Cloud Infrastructure que fornece um painel central para monitorar todos os seus recursos de nuvem para detectar pontos fracos na configuração, nas métricas e nos logs. Quando detecta um problema, ele pode sugerir, auxiliar ou executar ações corretivas, com base em sua configuração de Cloud Guard.

Estes são alguns dos principais conceitos do Cloud Guard:

- Receita do detector

- Define os tipos de recursos da nuvem e os problemas que você deseja monitorar do Cloud Guard.

- Destino

- Um compartimento que você quer que o Cloud Guard monitore e está associado à receita de um Cloud Guard.

- Destino da zona de segurança

- Um tipo de destino do Cloud Guard que também está associado à zona de segurança. O destino monitora recursos no compartimento para ver se há violações de política da zona de segurança.

- Exclui qualquer destino do Cloud Guard existente para o compartimento e para qualquer compartimento filho

- Cria um destino de zona de segurança para o compartimento

- Adiciona as receitas padrão do detector gerenciadas pela Oracle ao alvo da zona de segurança

O seguinte diagrama ilustra a configuração do Cloud Guard para uma nova zona em segurança:

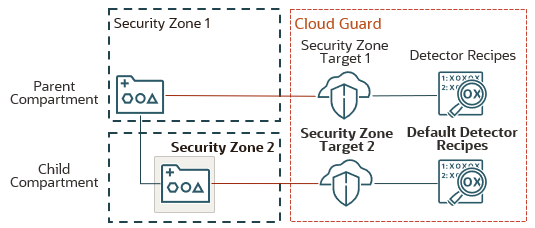

Quando você cria uma zona de segurança para um subcompartimento cujo compartimento pai já está em uma zona de segurança, o Cloud Guard executa as seguintes tarefas:

- Cria um destino da zona de segurança separado para o subcompartimento

- Adiciona as receitas padrão do detector gerenciadas pela Oracle ao novo destino da zona de segurança

Não foram feitas alterações no destino existente do Cloud Guard para o compartimento pai.

O seguinte diagrama ilustra a configuração do Cloud Guard para uma nova zona e segurança em um subcompartimento:

Um único compartimento não pode estar em várias zonas de segurança e também não pode estar em vários destinos da Cloud Guard.

Consulte Conceitos do Serviço Cloud Guard para saber mais sobre esse serviço.

Maneiras de Acessar Áreas de Segurança

Você pode acessar Zonas de Segurança usando a Console (uma interface baseada em browser), APIs REST, a Interface de Linha de Comando (CLI) ou SDKs.

Instruções para a Console, a CLI e a API estão incluídas em tópicos ao longo deste guia. Para ver uma lista de SDKs disponíveis, consulte Software Development Kits e Interface de Linha de Comando.

As APIs do Security Zones estão disponíveis dos pontos finais do Cloud Guard.

Para acessar a Console, você deve usar um browser suportado. Para ir para a página de acesso da Console, abra o Menu de Navegação na parte superior desta página e clique em Console de Infraestrutura. Você será solicitado a informar seu tenant na nuvem, seu nome de usuário e sua senha.

Autenticação e Autorização

Cada serviço do Oracle Cloud Infrastructure integra-se ao serviço IAM para autenticação e autorização em relação a todas as interfaces (a Console, SDK ou CLI e API REST).

Um administrador da sua organização precisa configurar grupos, compartimentos e políticas que controlem quais usuários podem acessar quais serviços, quais recursos e o tipo de acesso. Por exemplo, as políticas controlam quem pode criar usuários, criar e gerenciar uma VCN (rede virtual na nuvem), iniciar instâncias e criar buckets.

- Se você for um novo administrador, consulte Conceitos Básicos de Políticas.

- Para obter detalhes específicos sobre como gravar políticas para este serviço, consulte Políticas do Cloud Guard. Os tipos de recursos individuais das Zonas de Segurança são incluídos no tipo agregado

cloud-guard-family. - Para obter detalhes específicos sobre a gravação de políticas para outros serviços, consulte a Referência de Políticas.

Segurança

Além de criar políticas do IAM, siga estas outras melhores práticas de segurança para Zonas de Segurança.

Consulte Protegendo Zonas de Segurança.

Limites

Quando você se inscreve no Oracle Cloud Infrastructure, um conjunto de limites de serviço é configurado para sua tenancy. Esses limites restringem o número total de recursos das Zonas de Segurança que você pode criar.

Consulte Limites do Serviço para obter instruções sobre como solicitar um aumento do limite.

Identificadores de Recursos

Os recursos das zonas de segurança, como muitos tipos de recursos no Oracle Cloud Infrastructure, têm um identificador exclusivo designado pela Oracle chamado OCID (Oracle Cloud ID).

Para obter informações sobre o formato do OCID e outras maneiras de identificar seus recursos, consulte Identificadores de Recursos.

Monitoramento

As Security Zones se integram a outros serviços de monitoramento no Oracle Cloud Infrastructure.

- O serviço de Auditoria registra automaticamente chamadas para todos os pontos finais públicos da API do Cloud Guard como entradas de log. Esses pontos finais incluem todas as operações do Security Zones. Consulte Visão Geral do Serviço Audit.

- O serviço Events permite às suas equipes de desenvolvimento responder automaticamente quando um recurso das Zonas de Segurança alterar seu estado. Consulte Eventos de Zonas de Segurança.

Conceitos Básicos

Para começar, crie uma zona de segurança para um compartimento existente usando uma receita gerenciada pela Oracle ou personalizada e, em seguida, verifique se há violações de política.

Consulte Conceitos Básicos de Zonas de Segurança.