Configurar Dois Appliances do Cloud Key Manager do Thales CipherTrust no OCI, Criar um Cluster entre eles e Configurar Um como Autoridade de Certificação

Introdução

As organizações buscam cada vez mais maior controle sobre suas chaves criptográficas no cenário atual de nuvem como prioridade para atender aos requisitos de segurança, conformidade e soberania de dados. O Thales CipherTrust Cloud Key Manager (CCKM) oferece uma solução centralizada para gerenciar chaves e segredos de criptografia em ambientes multicloud e híbridos, incluindo a Oracle Cloud Infrastructure (OCI). Um recurso-chave dessa arquitetura é o suporte para Hold Your Own Key (HYOK), permitindo que você mantenha o controle completo sobre suas chaves de criptografia mesmo ao usar serviços de nuvem de terceiros.

Este tutorial apresenta a configuração completa de dois appliances Thales CCKM na OCI, incluindo:

- Implantando duas instâncias CCKM.

- Criando um cluster de alta disponibilidade entre eles.

- Configurar um dos appliances como uma Autoridade de Certificação (CA) para emitir e gerenciar certificados internos.

No final deste tutorial, você terá um ambiente CCKM robusto e escalável que suporta os principais casos de uso, como BYOK (Bring Your Own Key), HYOK e gerenciamento centralizado do ciclo de vida das chaves. Essa configuração é ideal para empresas que buscam estender seu controle de chave para a nuvem, respeitando os mais altos padrões de segurança de dados.

Observação: Neste tutorial, os termos Thales CipherTrust Cloud Key Manager (CCKM) e Thales CipherTrust Manager são usados de forma intercambiável. Ambos se referem ao mesmo produto.

Objetivos

- Tarefa 1: Revisar a infraestrutura da rede virtual na nuvem (VCN) do OCI.

- Tarefa 2: Implantar o primeiro appliance Thales CCKM.

- Tarefa 3: Executar a configuração inicial no primeiro appliance Thales CCKM.

- Tarefa 4: Implantar o segundo dispositivo Thales CCKM e executar a configuração inicial no CCKM.

- Tarefa 5: Revisar a conexão entre o RPC (Remote Peering Connection) dos appliances CCKM da Thales.

- Tarefa 6: Configurar DNS.

- Tarefa 7: Configurar o primeiro appliance CCKM do Thales como uma Autoridade de Certificação (CA).

- Tarefa 8: Criar um provedor de cloud service (CSR) para ambos os Appliances CCKM do Thales e assiná-los pela CA.

- Tarefa 9: Configurar o cluster do appliance Thales CCKM.

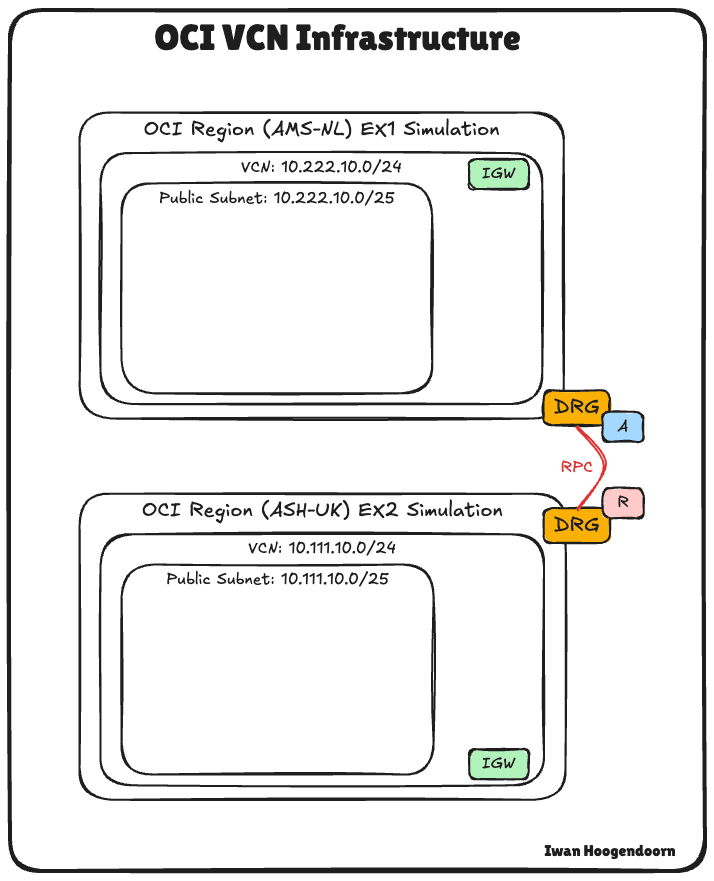

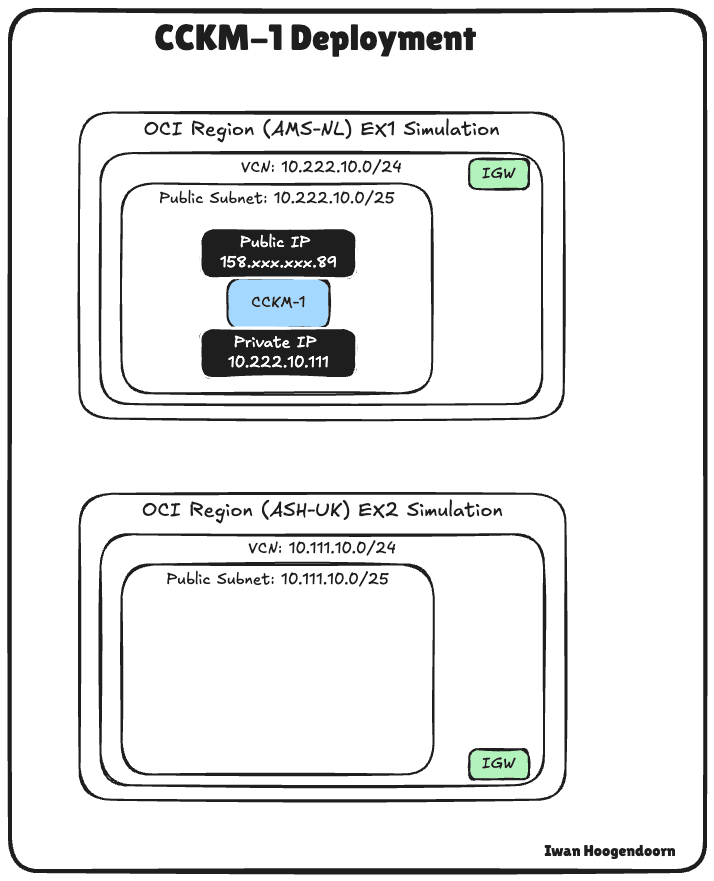

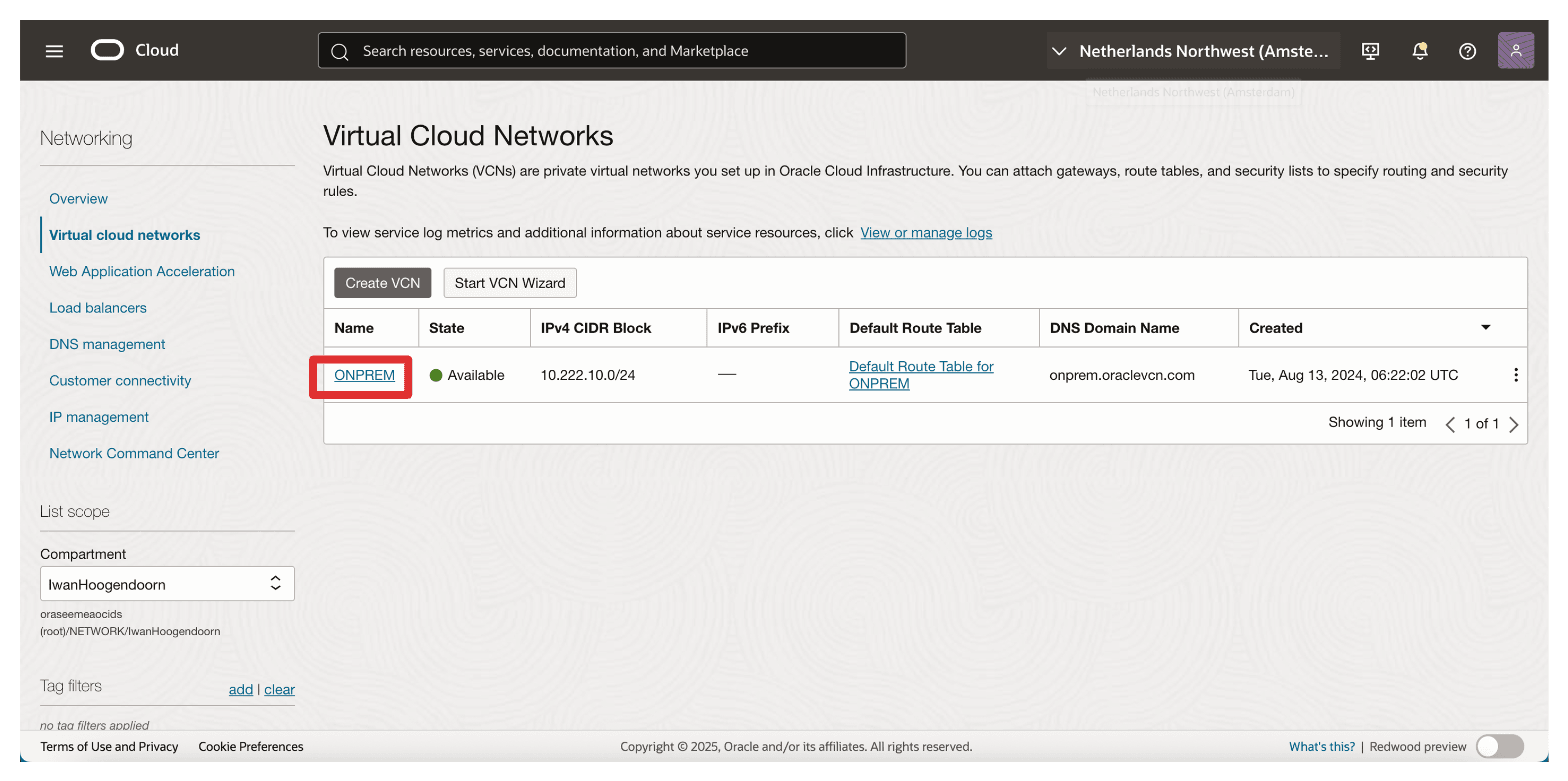

Tarefa 1: Revisar a Infraestrutura da VCN (Redes Virtuais na Nuvem) do OCI

Antes de implementar os appliances Thales CCKM, é essencial entender a arquitetura de rede subjacente da OCI que os suportará.

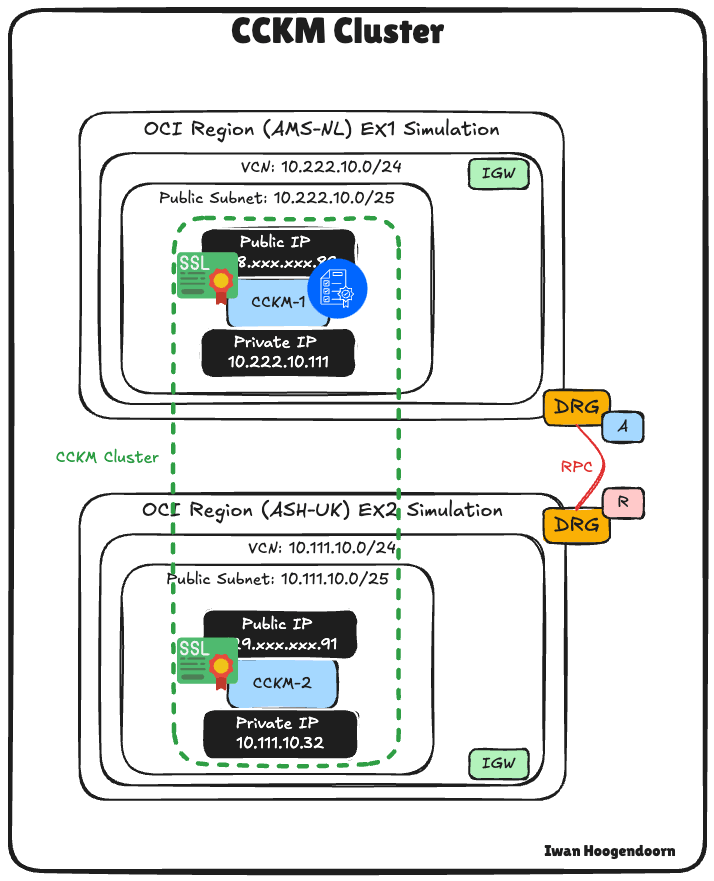

Nesta configuração, estamos usando duas VCNs separadas:

- Uma VCN está na região OCI Amsterdã (AMS).

- A segunda VCN está na região OCI Ashburn (ASH).

Essas duas regiões são conectadas por meio de uma RPC, permitindo uma comunicação segura e de baixa latência entre os dispositivos CCKM em todas as regiões. Essa conectividade entre regiões é essencial para alta disponibilidade, redundância e clusterização dos CCKMs.

Os appliances CCKM serão implantados em sub-redes públicas dentro de cada VCN para este tutorial. Essa abordagem simplifica o acesso inicial e o gerenciamento pela Internet, por exemplo, por meio do SSH ou da interface da Web. No entanto, é importante observar que as melhores práticas em ambientes de produção são implantar esses appliances em sub-redes privadas e gerenciar o acesso por meio de um bastion host ou de um servidor stepstone (jump). Isso reduz a exposição dos aparelhos à internet pública e se alinha a uma postura de rede mais segura.

Implantaremos os CCKMs nessa configuração de VCN revisada na próxima tarefa.

Tarefa 2: Implantar o primeiro Thales CCKM Appliance

Antes de implementar o primeiro appliance Thales CCKM, devemos garantir que a imagem necessária esteja disponível na OCI.

Embora a documentação oficial da Thales normalmente recomende a abertura de um caso de suporte para obter um URL do OCI Object Storage para importar diretamente a imagem CCKM para a OCI, usaremos um método alternativo.

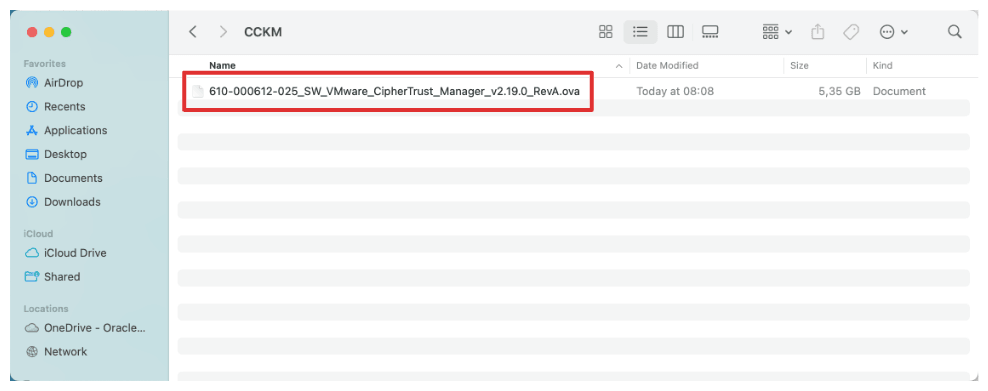

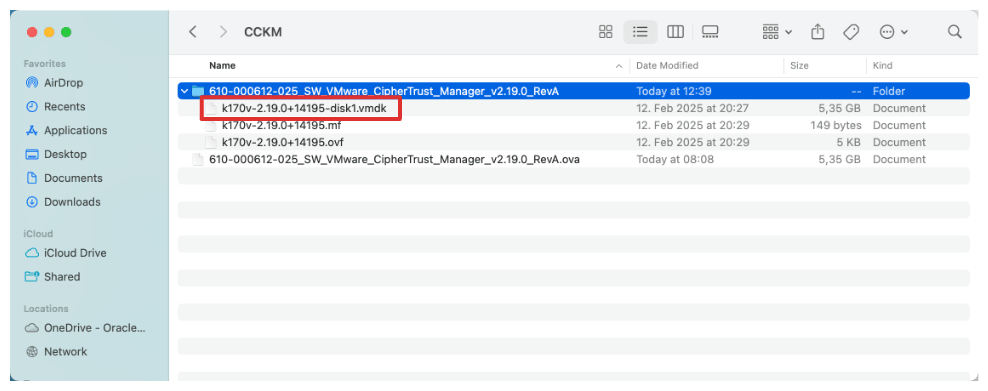

Recebemos um arquivo 610-000612-025_SW_VMware_CipherTrust_Manager_v2.19.0_RevA.ova local do Thales. Em vez de usar o URL fornecido, nós:

- Extraia o arquivo

.vmdkdo arquivo compactado.ova. - Faça upload do arquivo

.vmdkem um bucket do OCI Object Storage. - Crie uma imagem personalizada no OCI com base no arquivo

.vmdk. - Implante a instância do CCKM usando esta imagem personalizada.

Esse método nos dá controle total sobre o processo de importação de imagens e é especialmente útil em cenários de implantação personalizados ou com lacunas no ar.

-

Salve o arquivo

610-000612-025_SW_VMware_CipherTrust_Manager_v2.19.0_RevA.ovadentro de uma nova pasta no disco local.

-

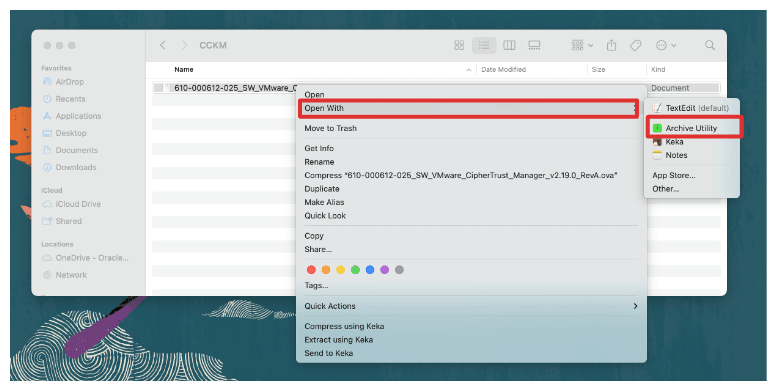

Extraia o arquivo

.ova.

-

Observe o arquivo

.vmdkna pasta extraída.

Com a infraestrutura de rede da OCI, estamos prontos para implementar o primeiro appliance Thales CCKM na região de Amsterdã (AMS). Faça log-in na Console do OCI.

-

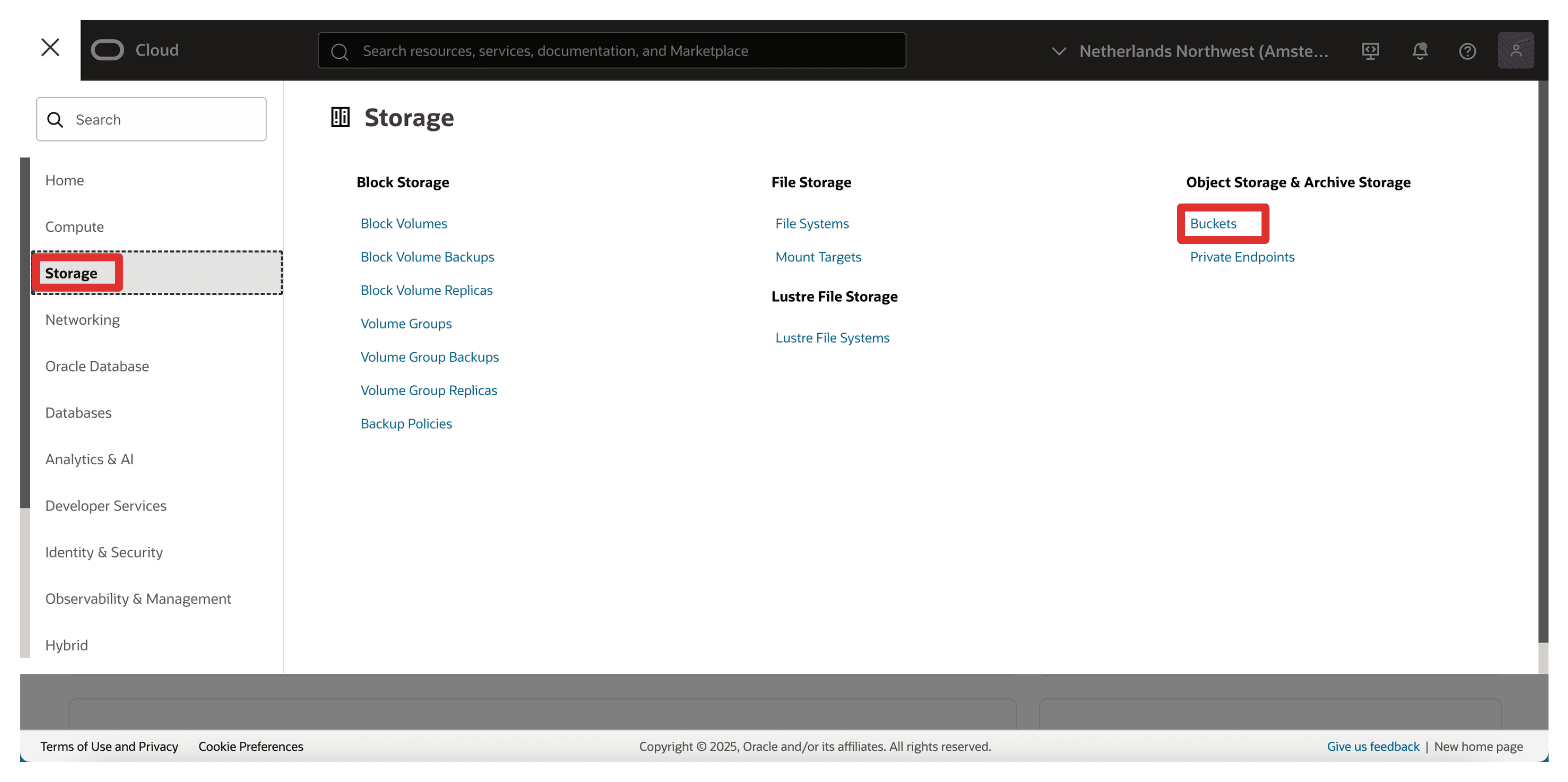

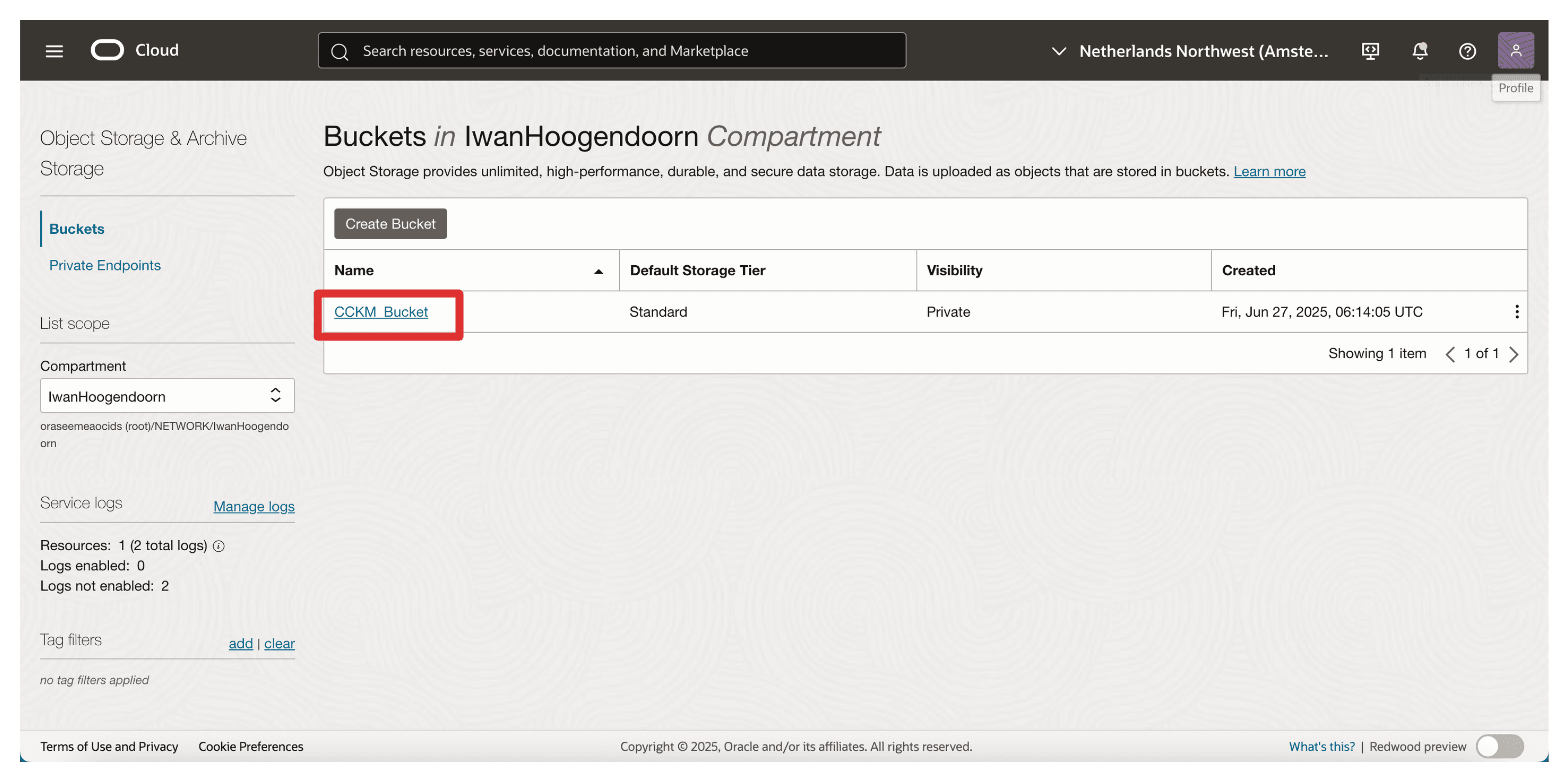

Navegue até Storage, Object Storage e clique em Buckets.

-

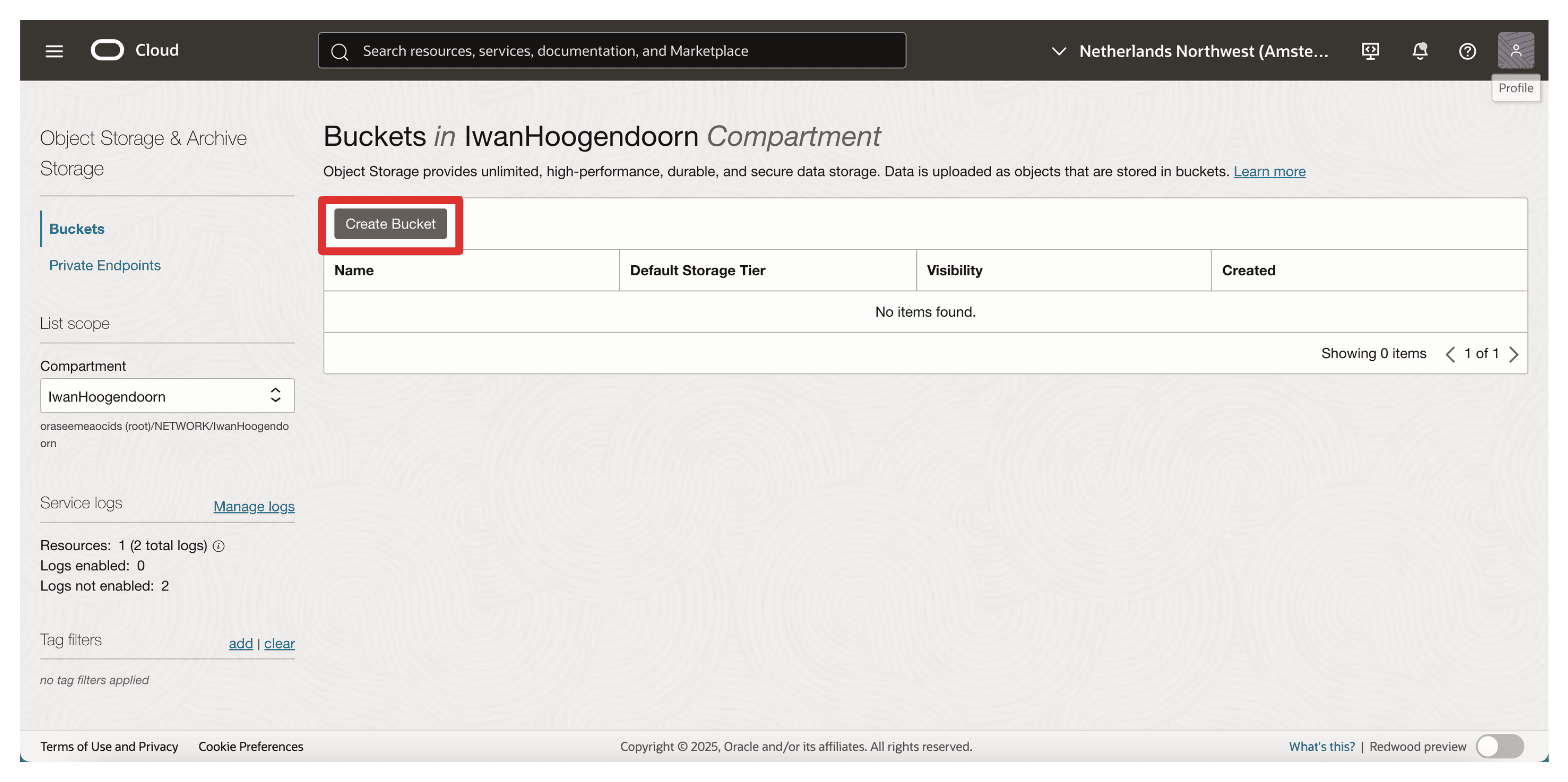

Certifique-se de estar no Compartimento correto e clique em Criar Bucket.

-

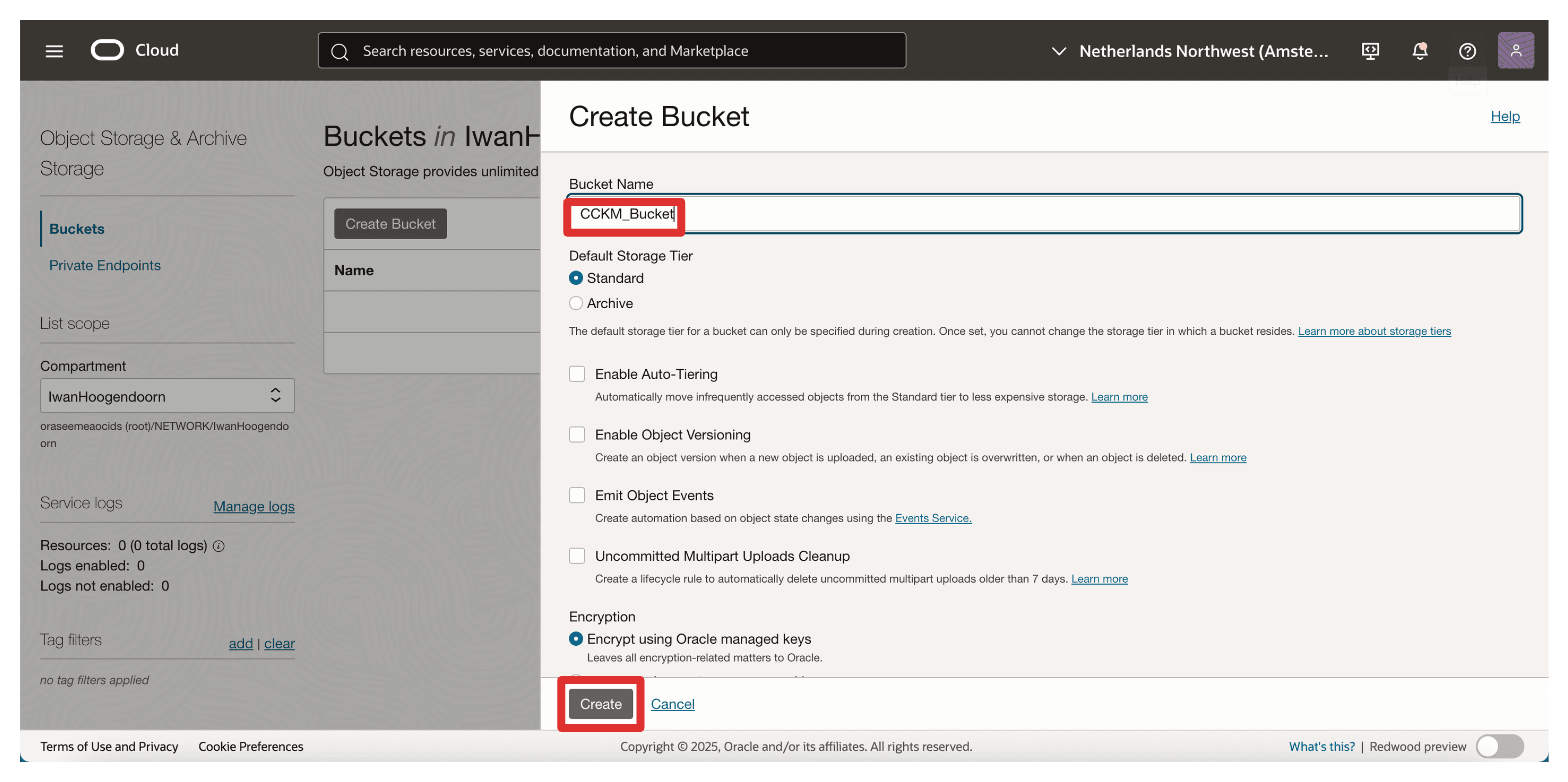

Especifique as informações a seguir e clique em Criar para finalizar.

- Bucket Name: Digite

CCKM_Bucket. - Camada de Armazenamento: Selecione Standard (default).

- Deixe todas as outras configurações padrão (a menos que políticas de criptografia ou acesso sejam necessárias para seu caso de uso).

- Bucket Name: Digite

-

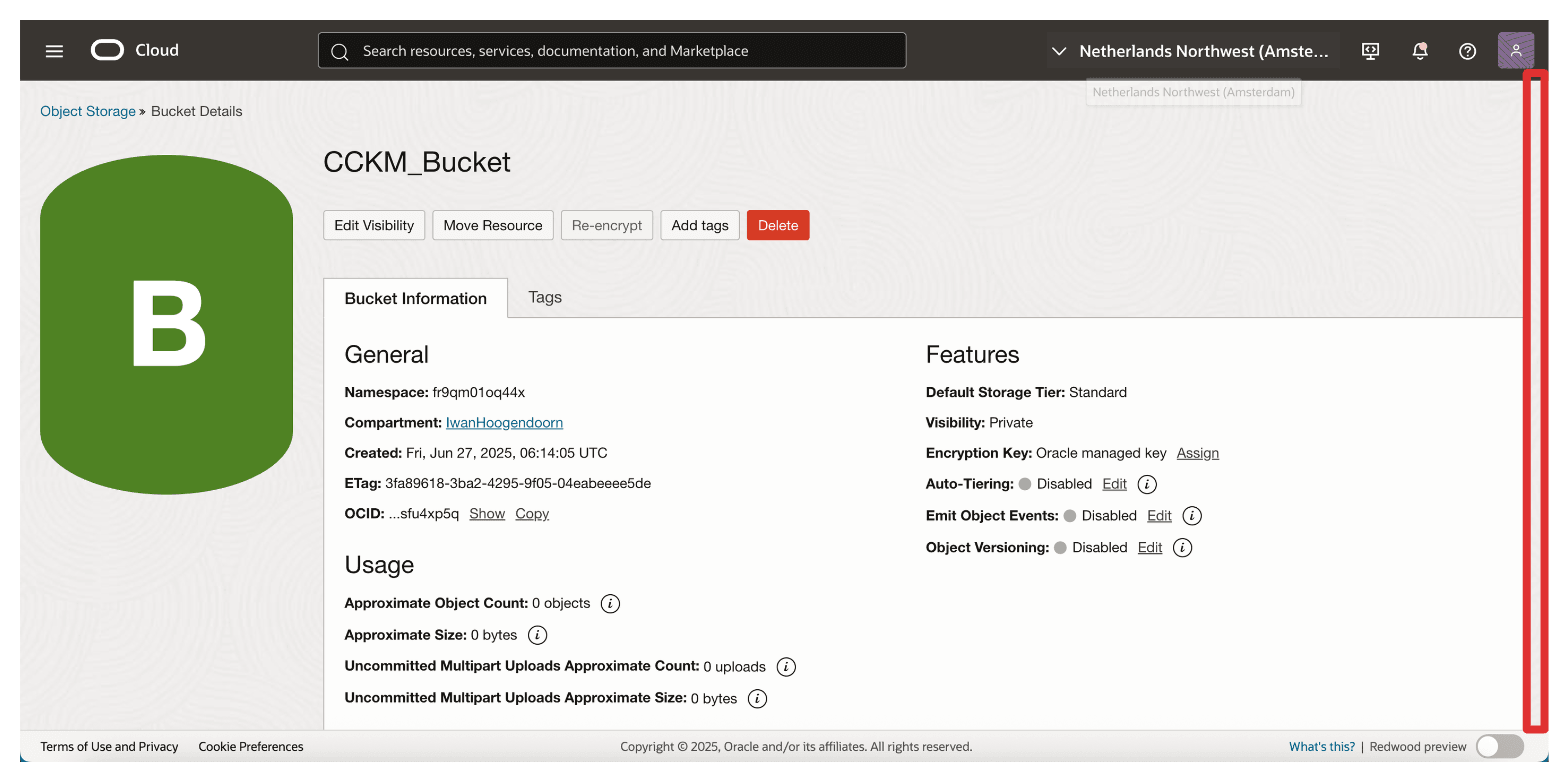

Clique no bucket do OCI Object Storage recém-criado.

-

Role para baixo.

-

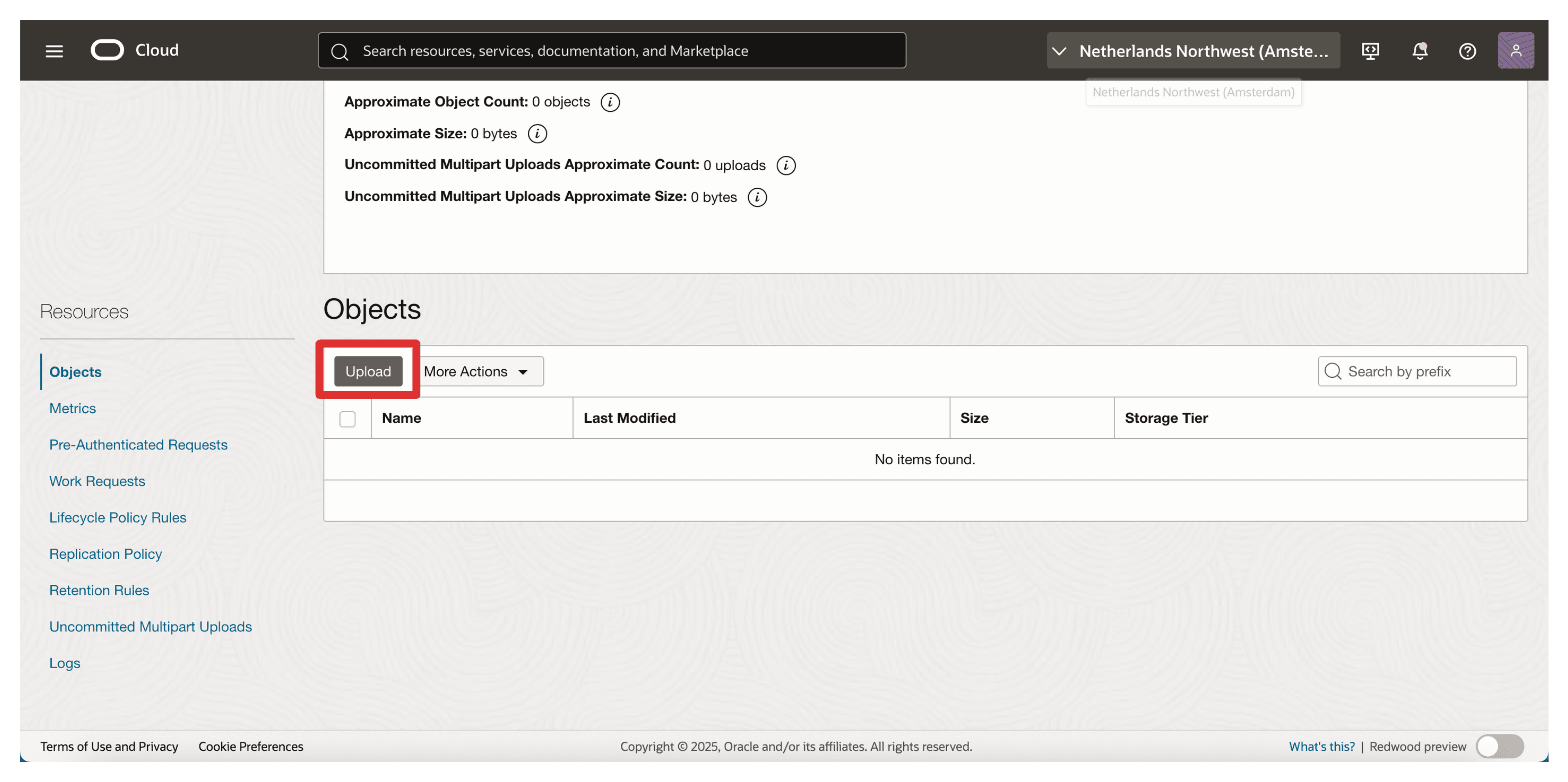

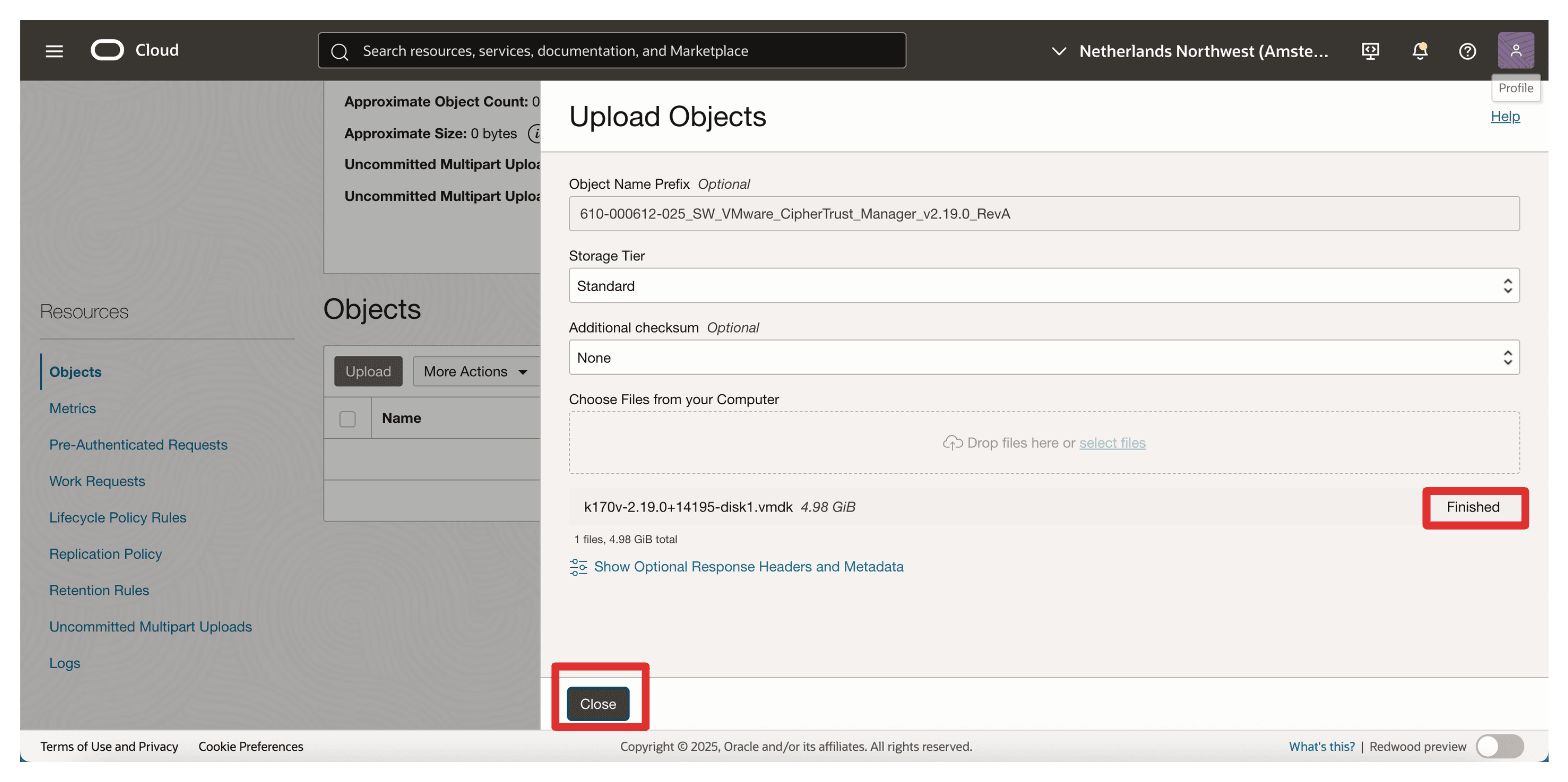

Clique em Fazer Upload.

-

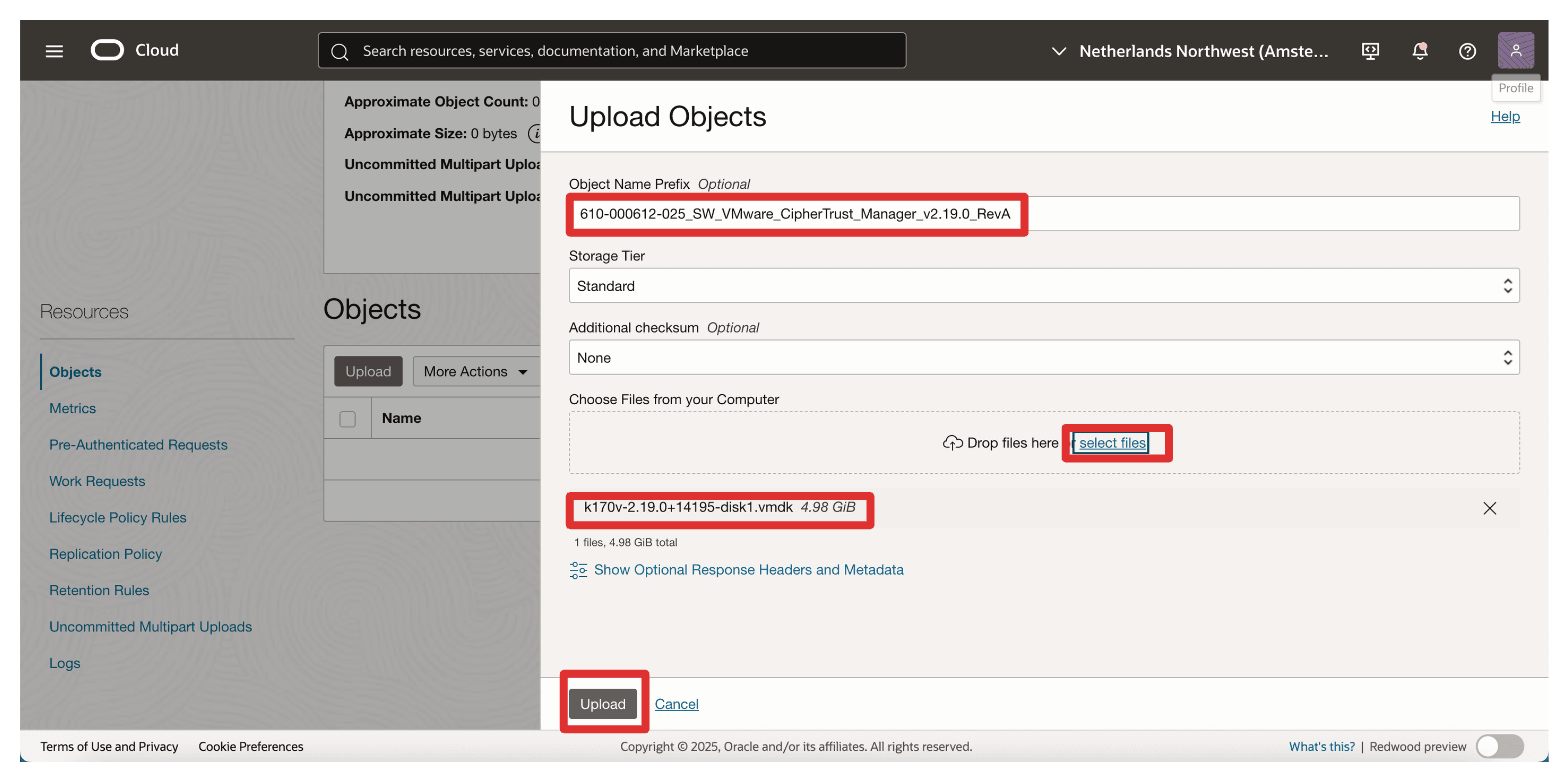

Digite as seguintes informações.

- Em Prefixo do Nome do Objeto, digite

610-000612-025_SW_VMware_CipherTrust_Manager_v2.19.0_RevA. - Deixe todas as outras definições por padrão.

- Selecione o arquivo

.vmdk(por exemplo,k170v-2.19.0+14195-disk1.vmdk) na sua máquina local e clique em Fazer Upload e aguarde a conclusão do processo.

- Em Prefixo do Nome do Objeto, digite

-

Quando o upload for concluído, clique em Fechar.

-

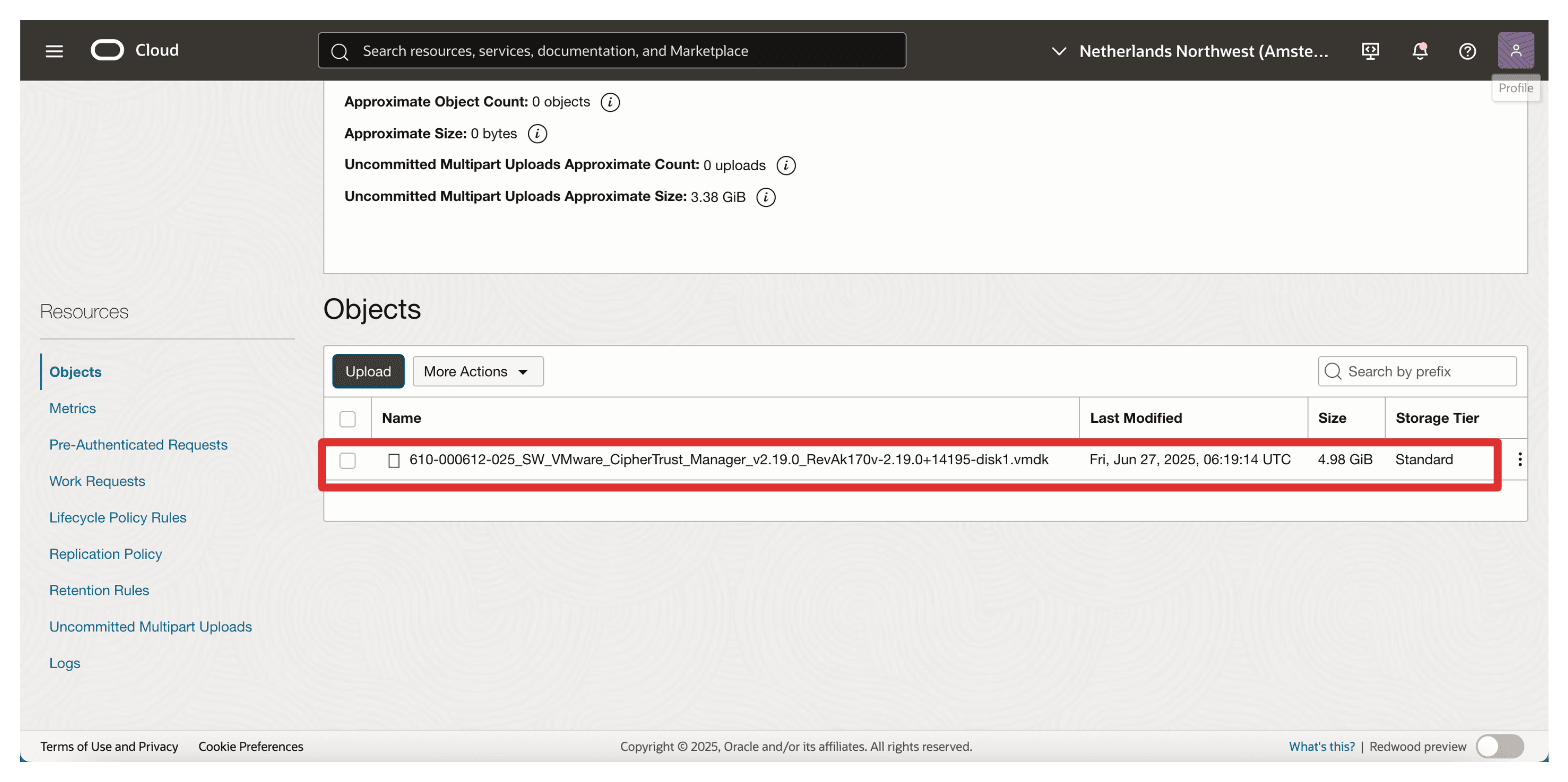

Observe que o arquivo

.vmdkfoi submetido a upload.

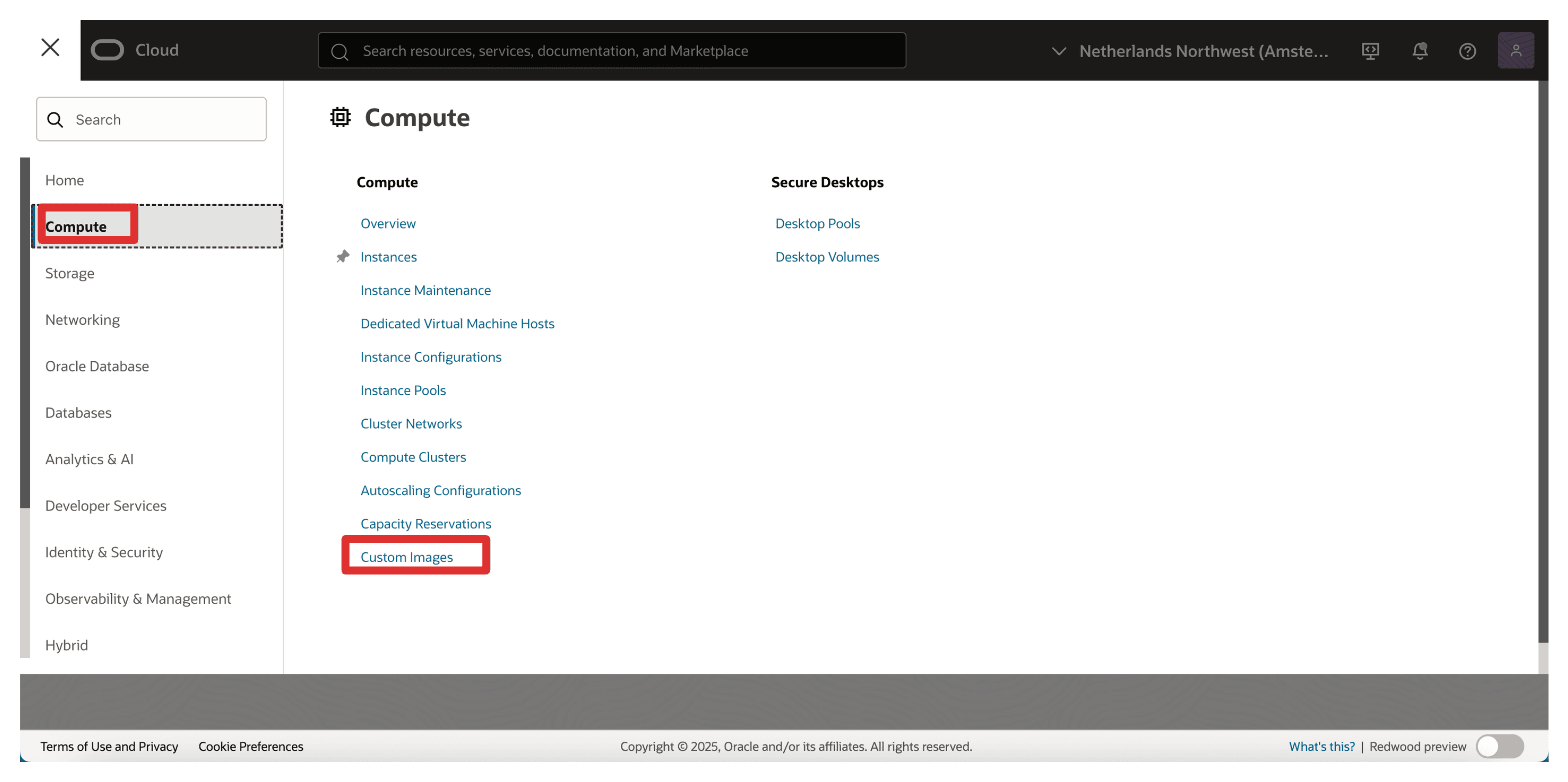

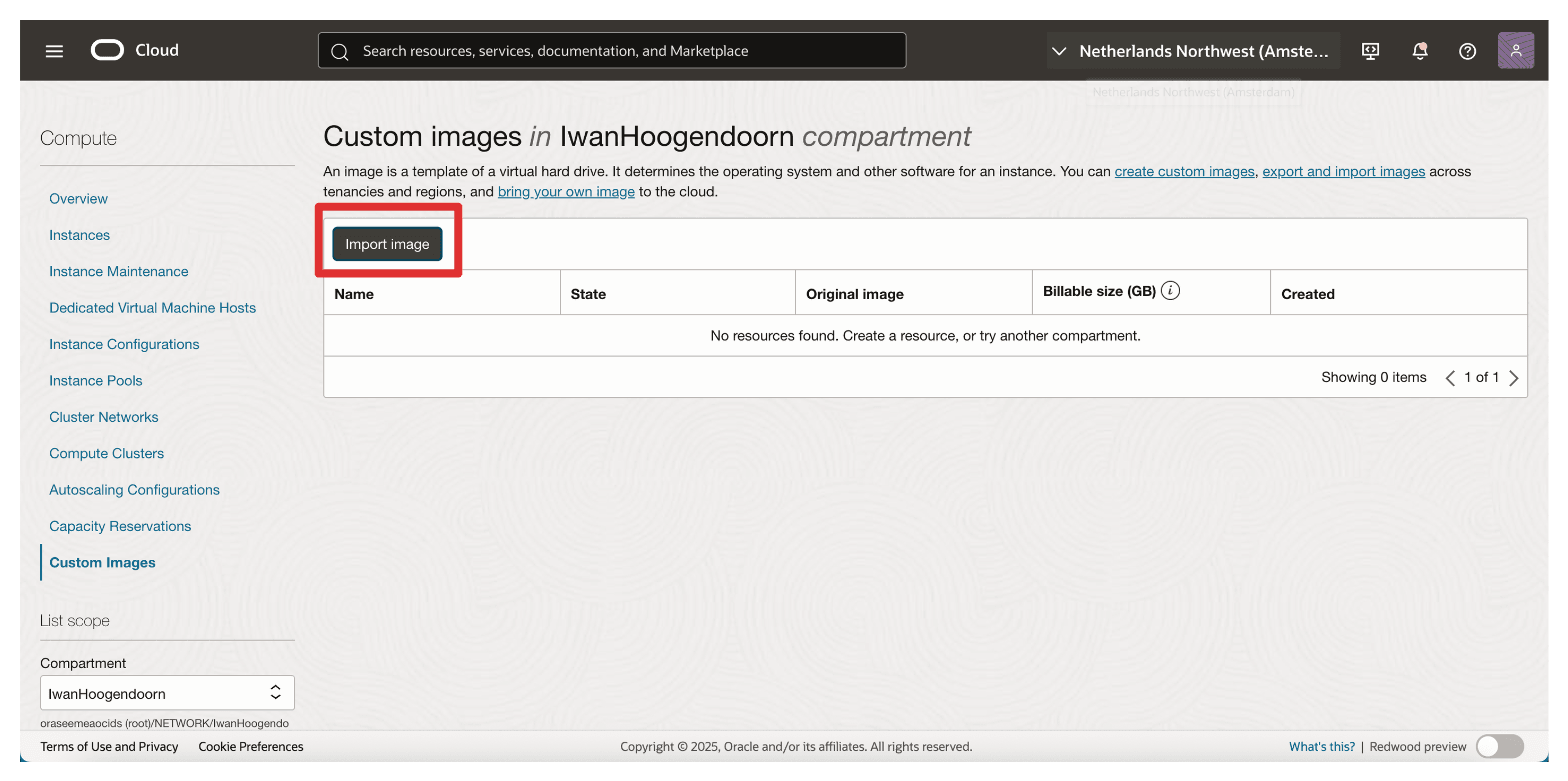

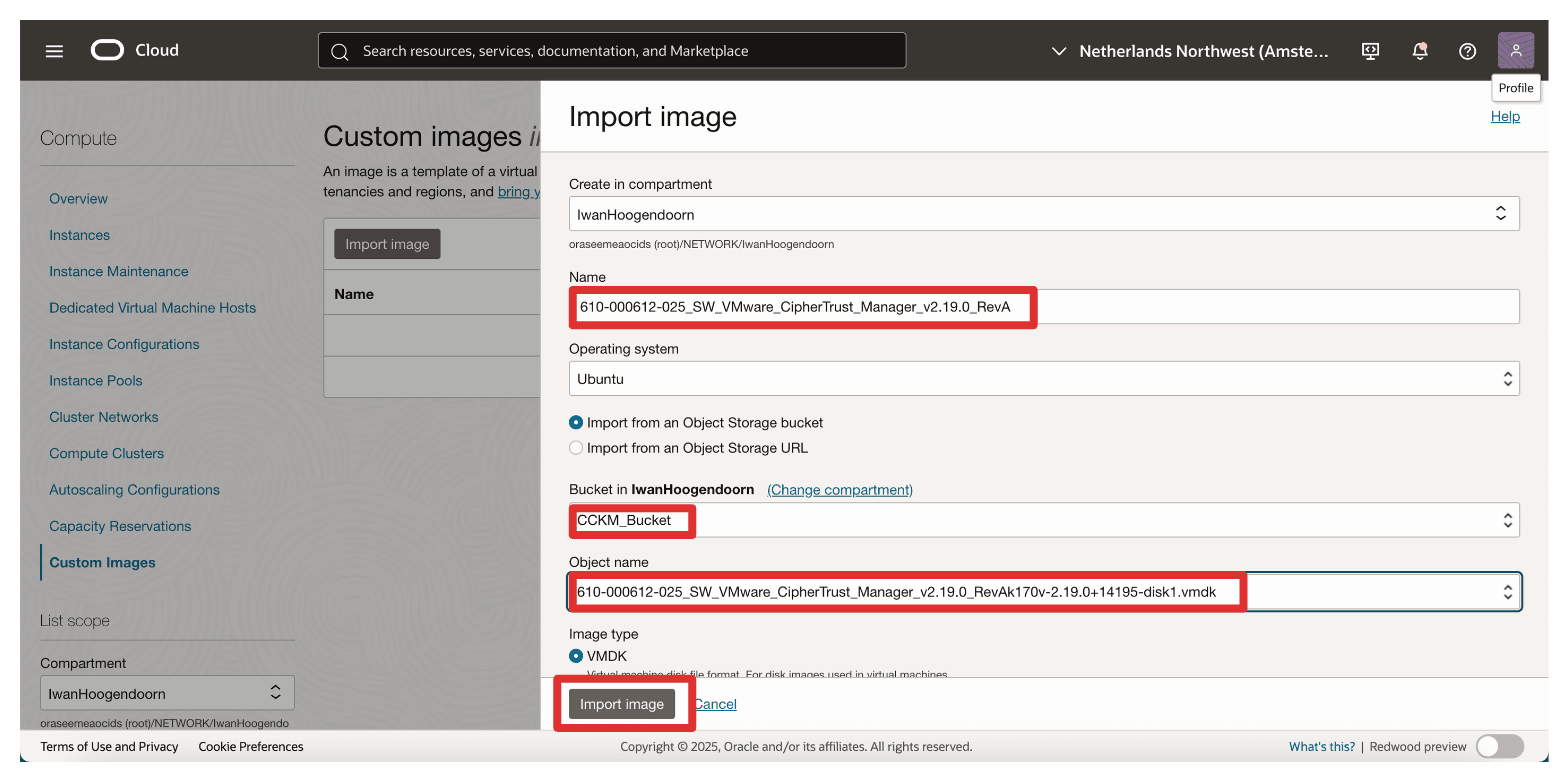

Após fazer upload do arquivo .vmdk para seu bucket do OCI Object Storage, siga estas etapas para importá-lo como uma imagem personalizada.

-

Vá para a Console do OCI, navegue até Compute e clique em Imagens Personalizadas.

-

Clique em Importar Imagem.

-

Informe o seguinte e clique em Importar Imagem.

- Nome: Digite

610-000612-025_SW_VMware_CipherTrust_Manager_v2.19.0_RevA. - Versão do Sistema Operacional: Corresponda o sistema operacional dentro da imagem do CCKM (verifique a documentação do Thales — geralmente uma versão do Debian ou do Ubuntu).

- Selecione Importar de um bucket do OCI Object Storage.

- Bucket: Selecione o bucket.

- Objeto: Selecione o objeto do qual fizemos upload na seção anterior (o arquivo

.vmdk). - Tipo de Imagem: Selecione VMDK.

- Nome: Digite

-

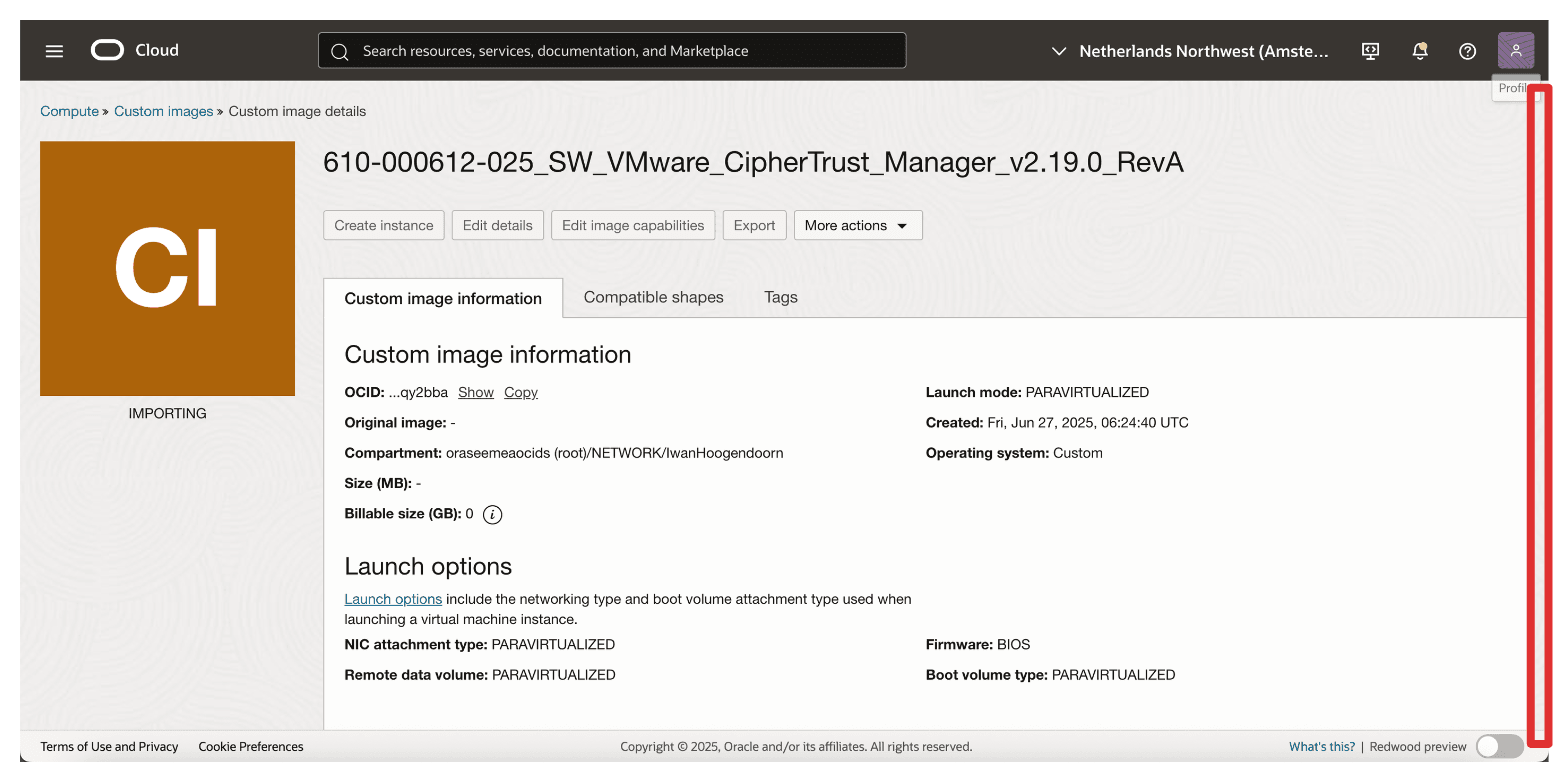

Role para baixo.

-

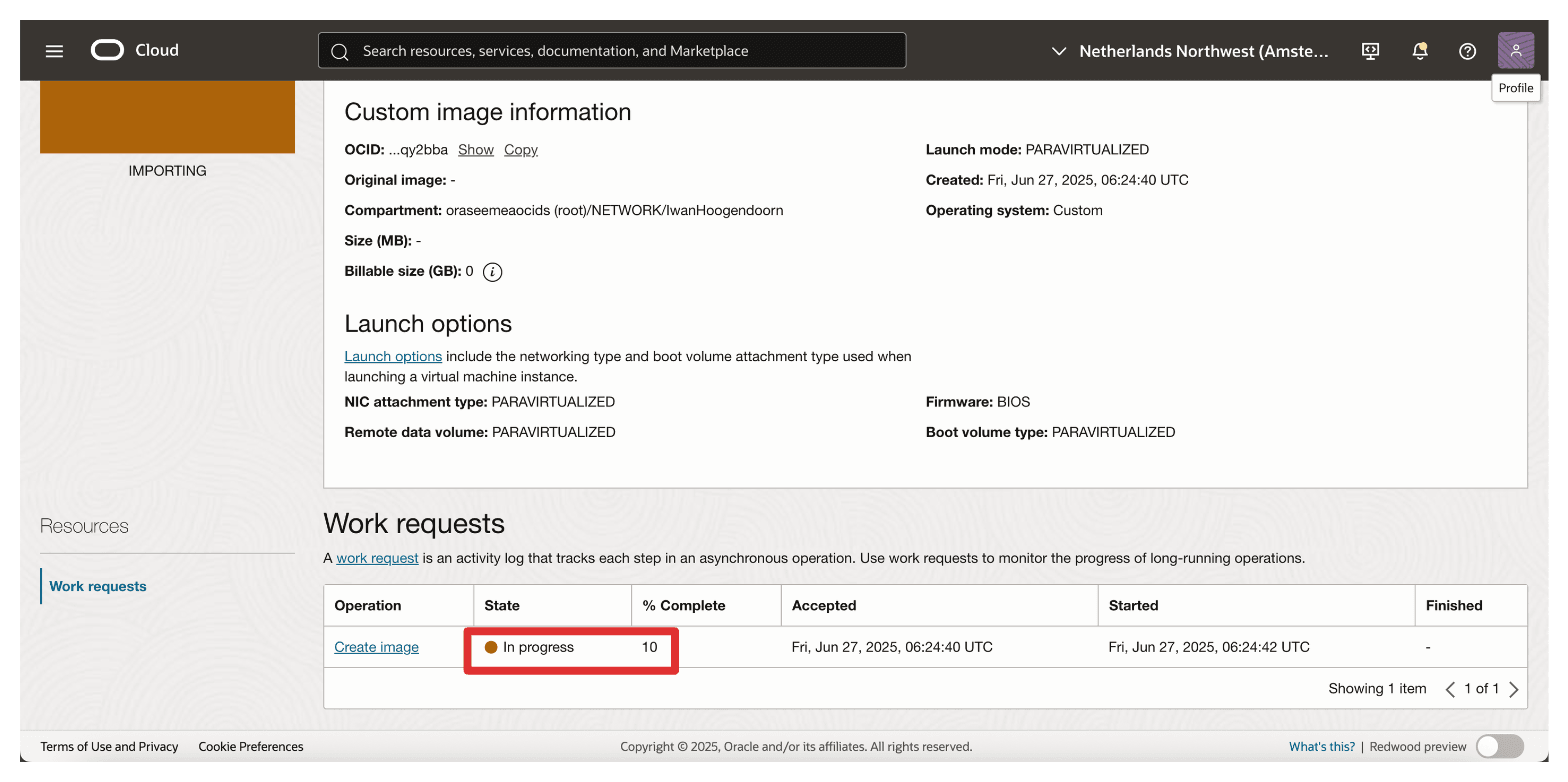

O estado de importação está em andamento, com uma porcentagem concluída durante a importação.

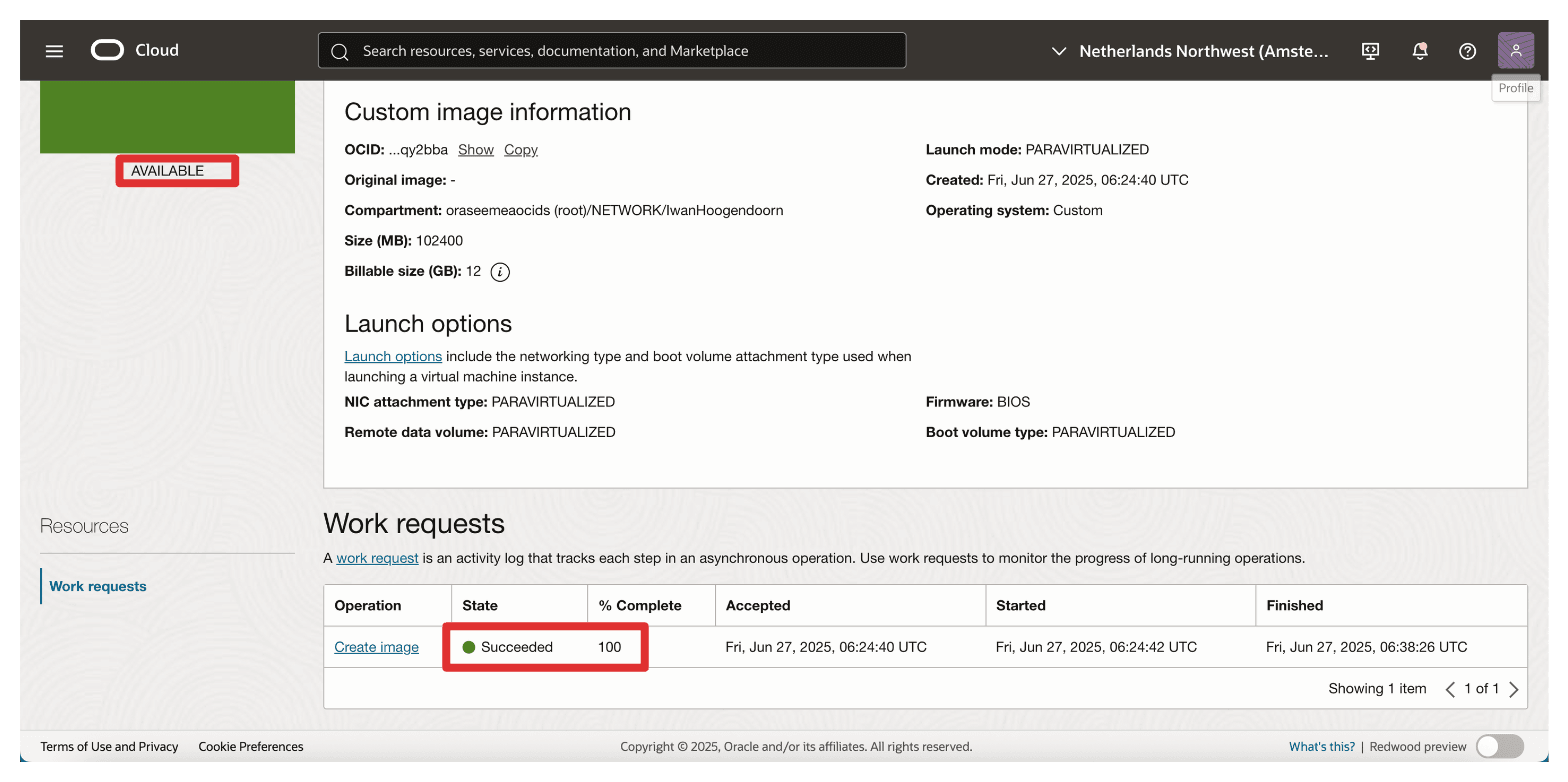

-

Quando a importação da imagem for concluída, a imagem estará disponível.

-

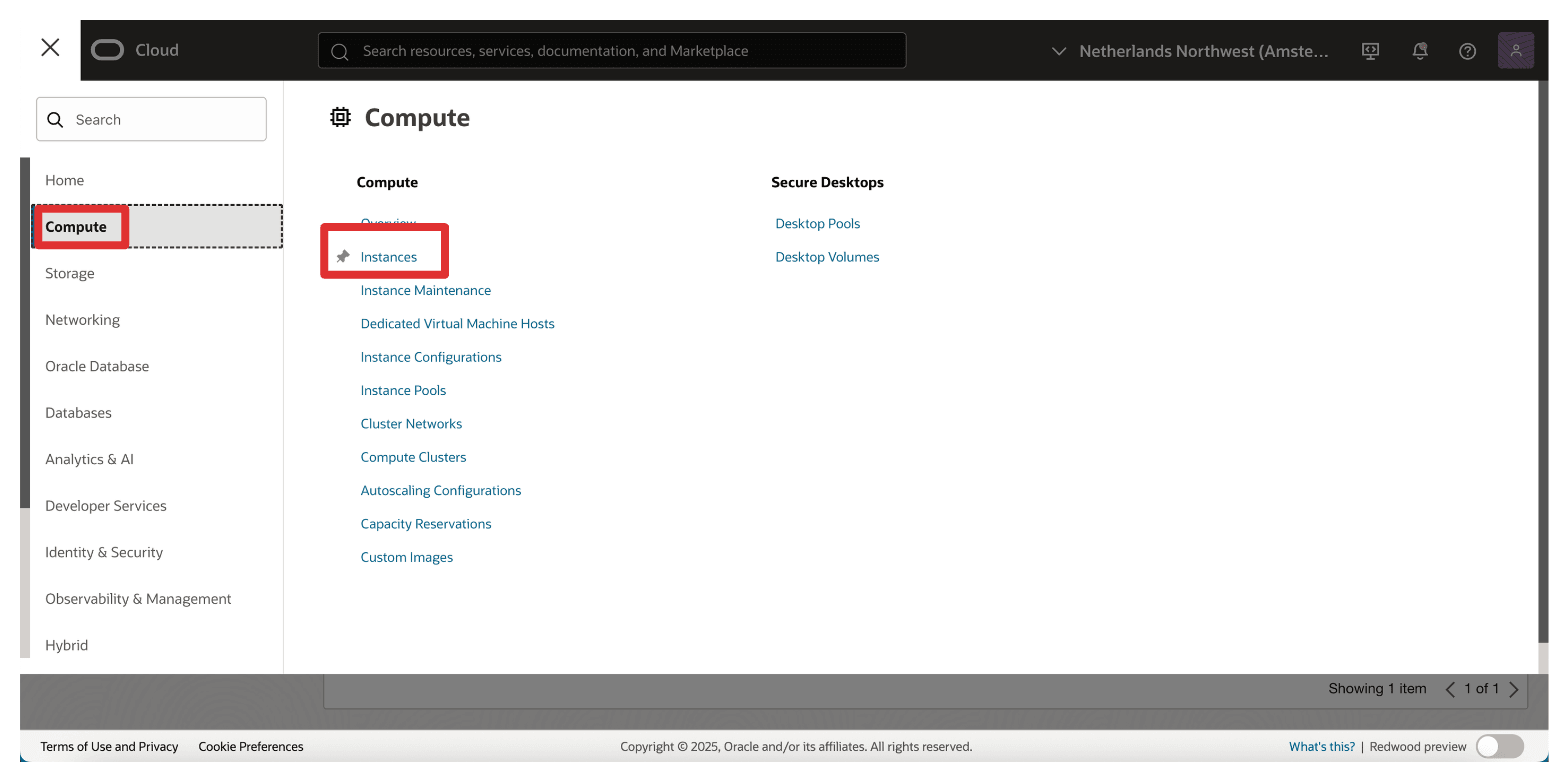

Vá para a Console do OCI, navegue até Compute e clique em Instâncias.

-

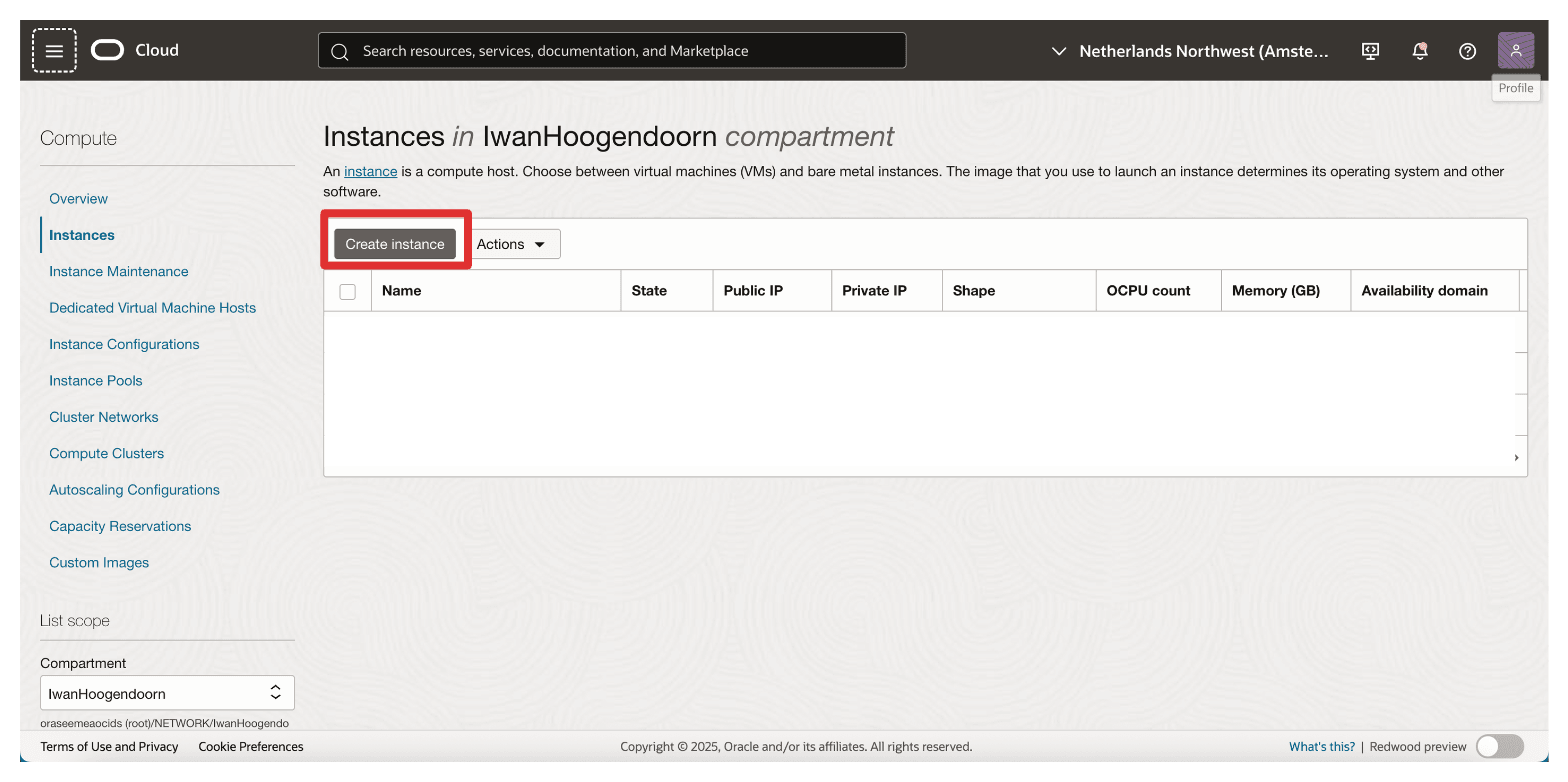

Clique em Criar Instância.

-

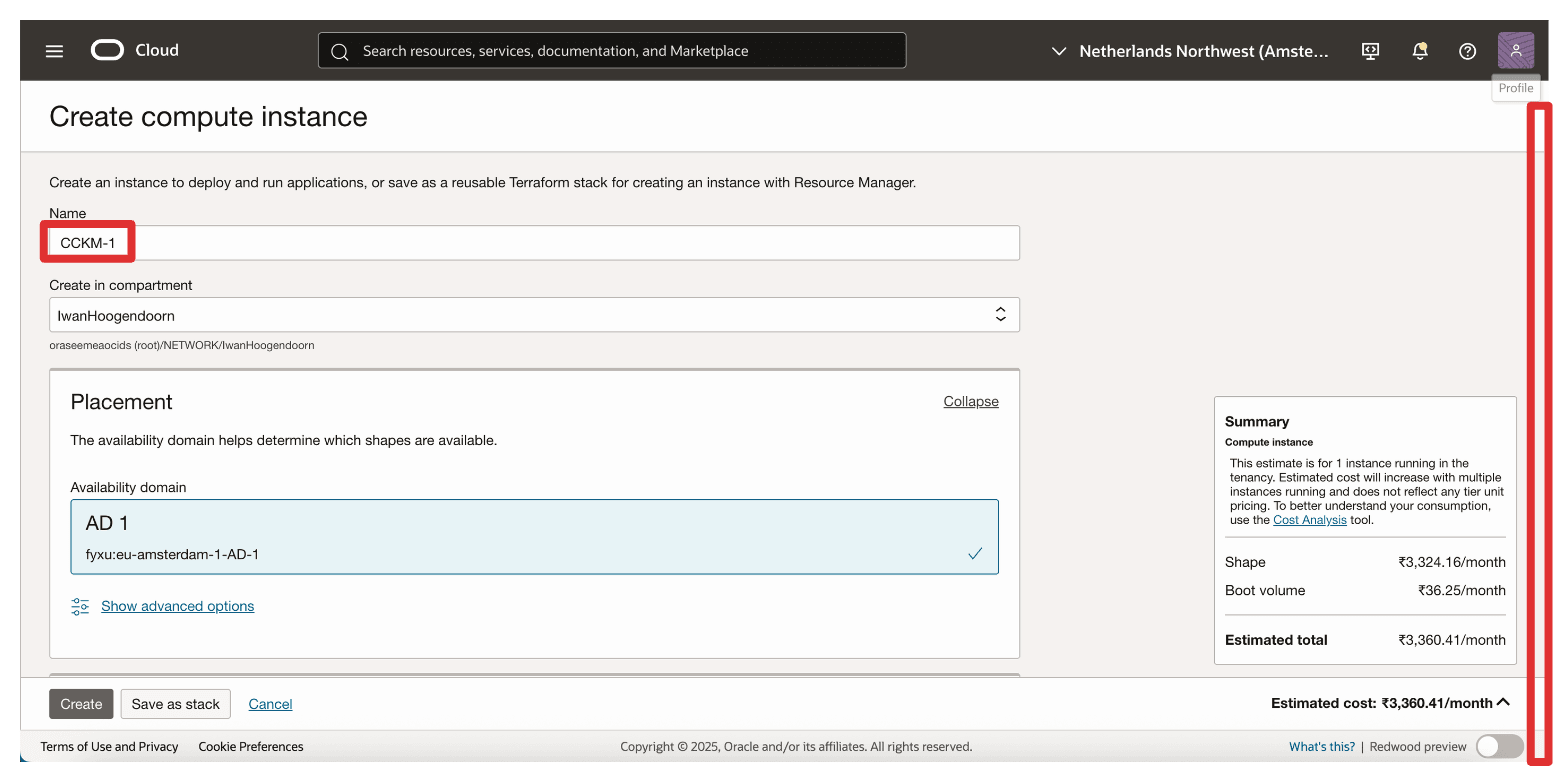

Digite as seguintes informações.

-

Nome: Digite o nome da instância. Por exemplo,

CCKM-1. -

Selecione qualquer AD disponível na região selecionada (por exemplo,

AD-1em Amsterdã).

-

-

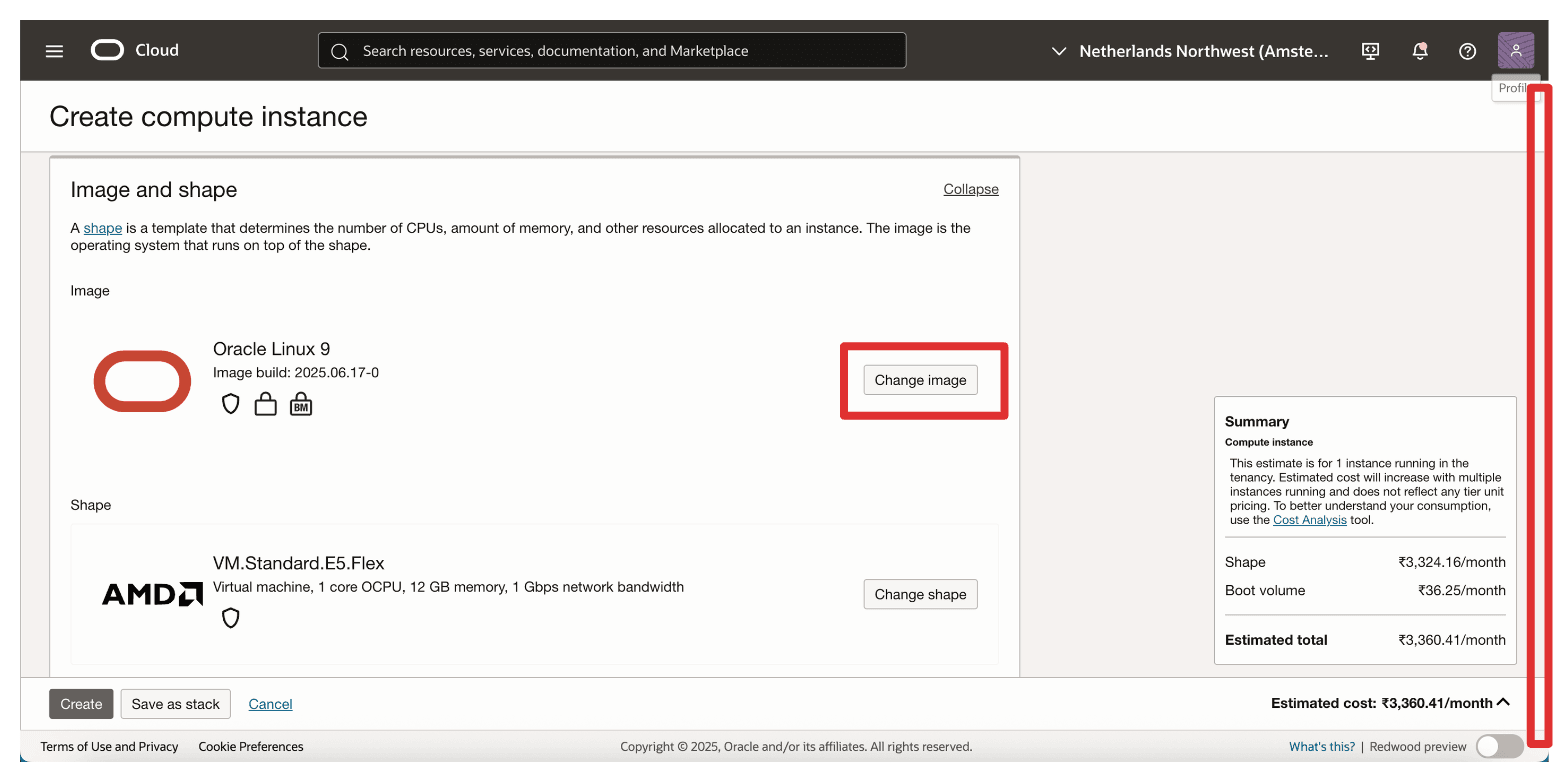

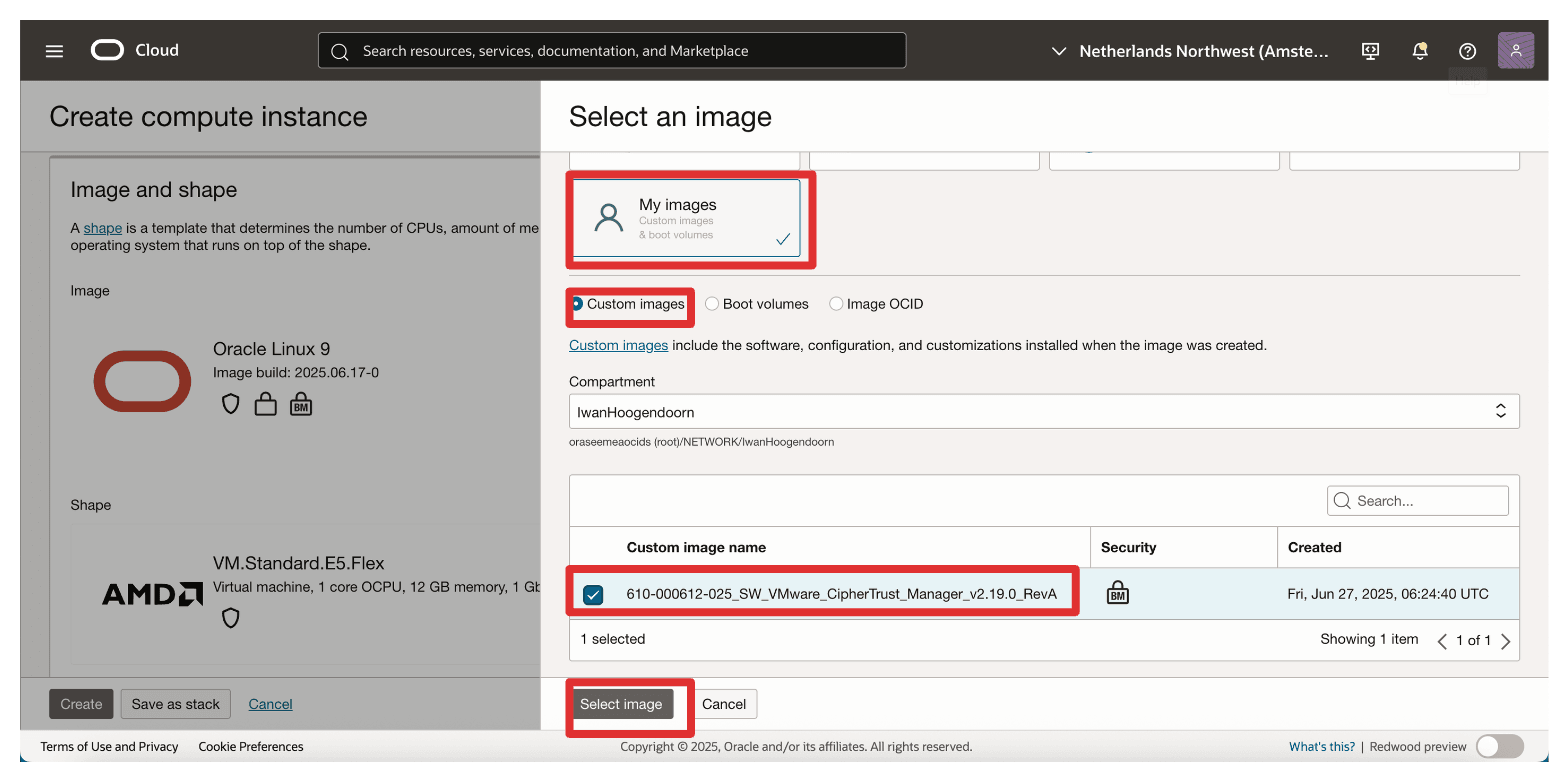

Clique em Alterar imagem na seção Imagem e forma e selecione Imagens Personalizadas.

-

Especifique as informações seguintes e clique em Selecionar Imagem.

-

Selecione Minhas imagens.

-

Selecione Imagens personalizadas.

-

Nome da imagem personalizada: Selecione a imagem importada. Por exemplo,

610-000612-025_SW_VMware_CipherTrust_Manager_v2.19.0_RevA.

-

-

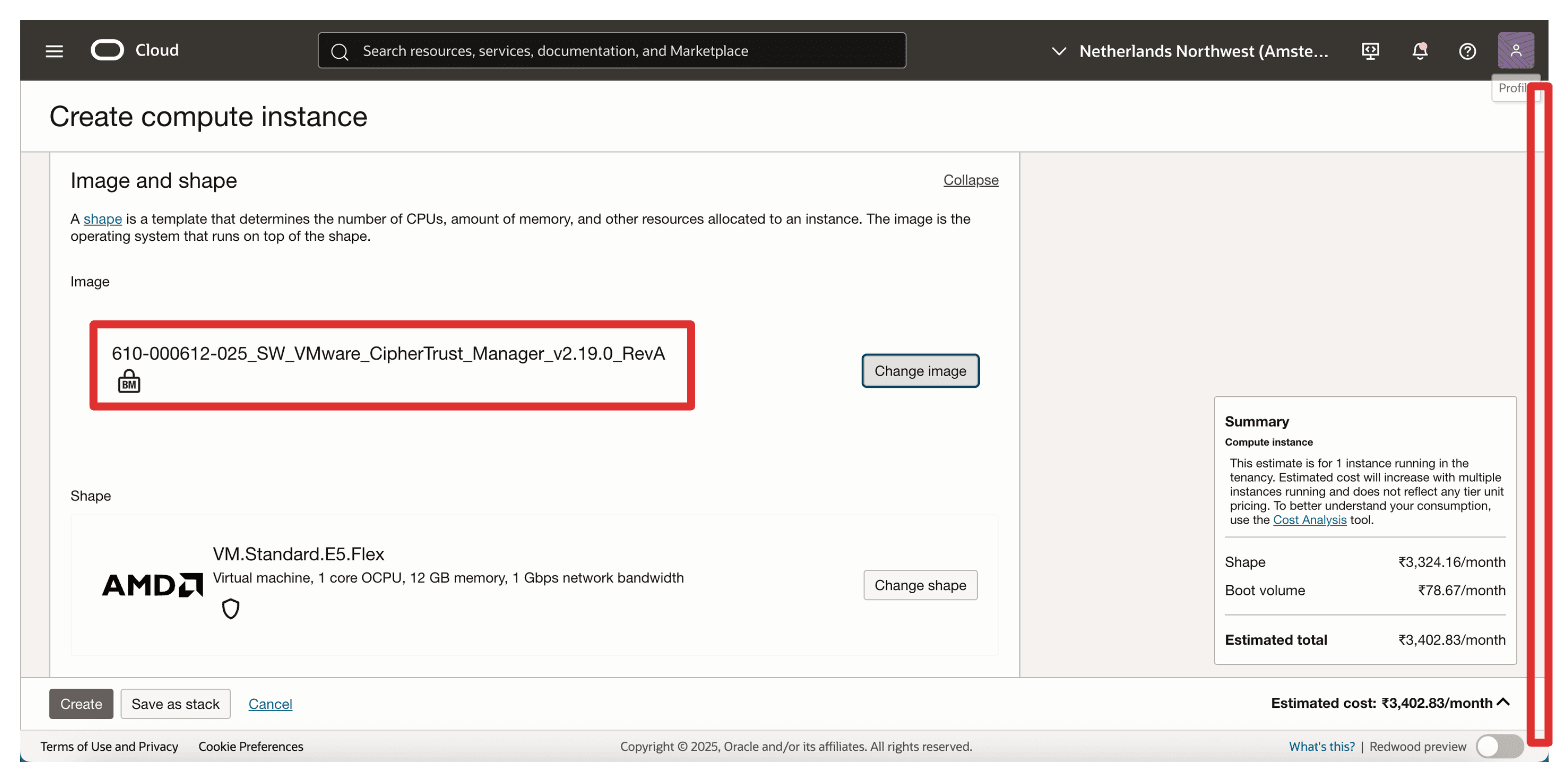

Selecione Forma (

VM.Standard.E5.Flex) e configure OCPU e memória.Observação: Verifique os requisitos mínimos de especificação do Thales para CCKM (geralmente pelo menos 2 OCPU / 8 GB de RAM).

-

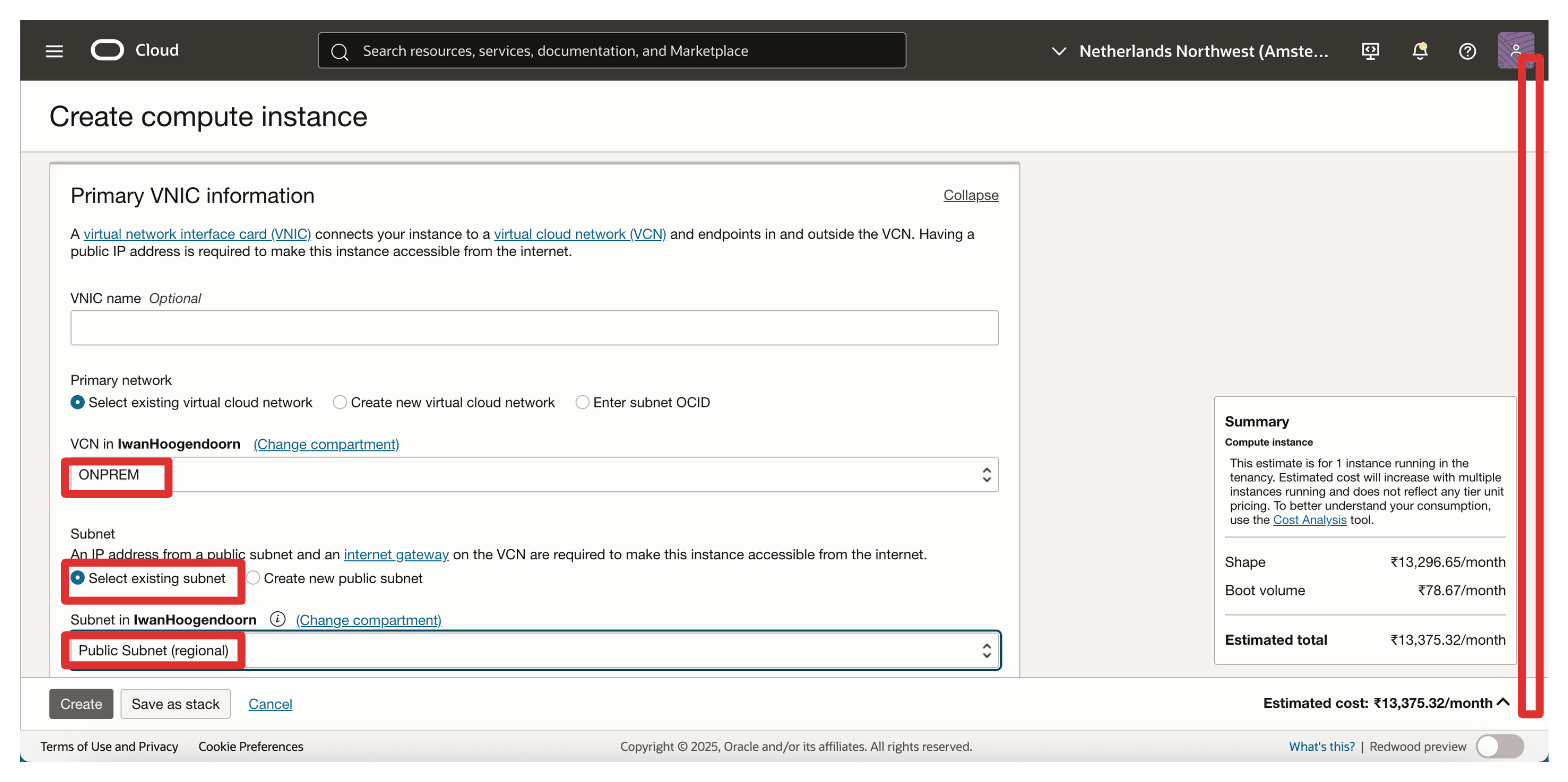

Selecione sua VCN e sua sub-rede existentes. Use uma Sub-rede Pública se quiser acesso direto via SSH/web (ou sub-rede privada com o Bastion se estiver seguindo as melhores práticas).

-

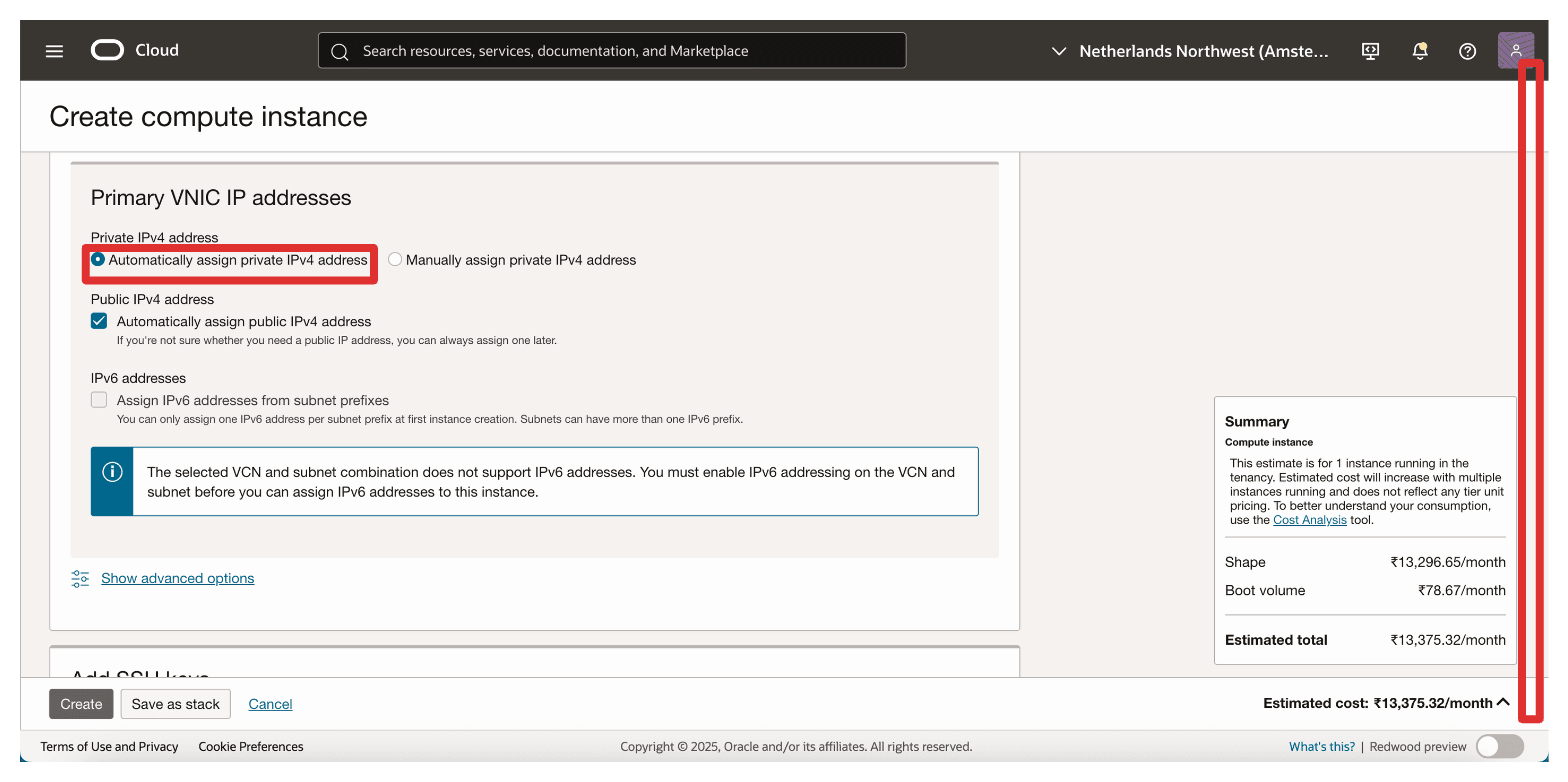

Selecione Designar automaticamente o endereço IPv4 privado e Designar automaticamente o endereço IPv4 público.

-

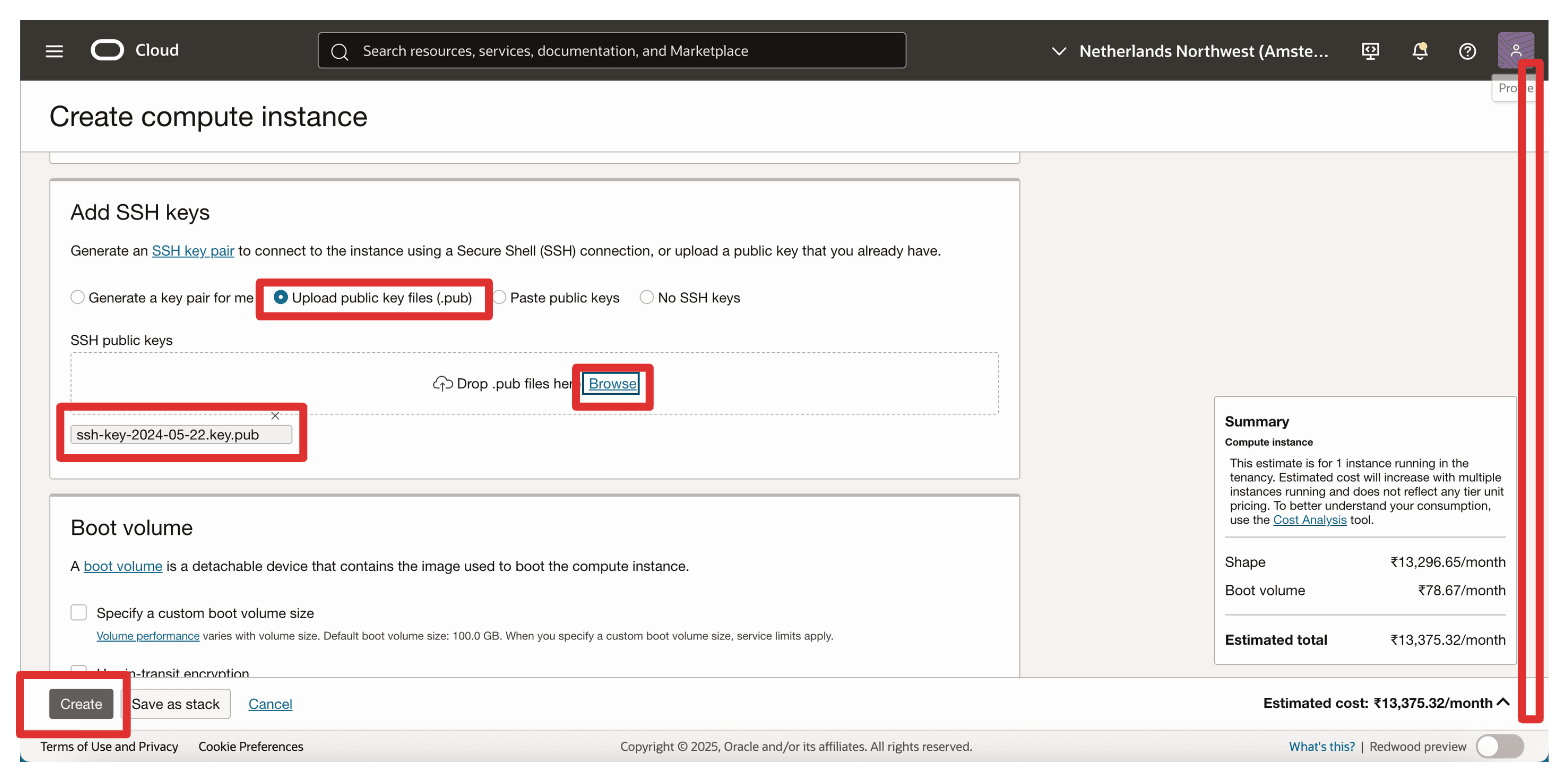

Em Adicionar chaves SSH, selecione Fazer upload de arquivos de chave pública e faça upload de um arquivo

.pub. Essa chave será usada para acessar a VM por meio de SSH. Clique em Criar.

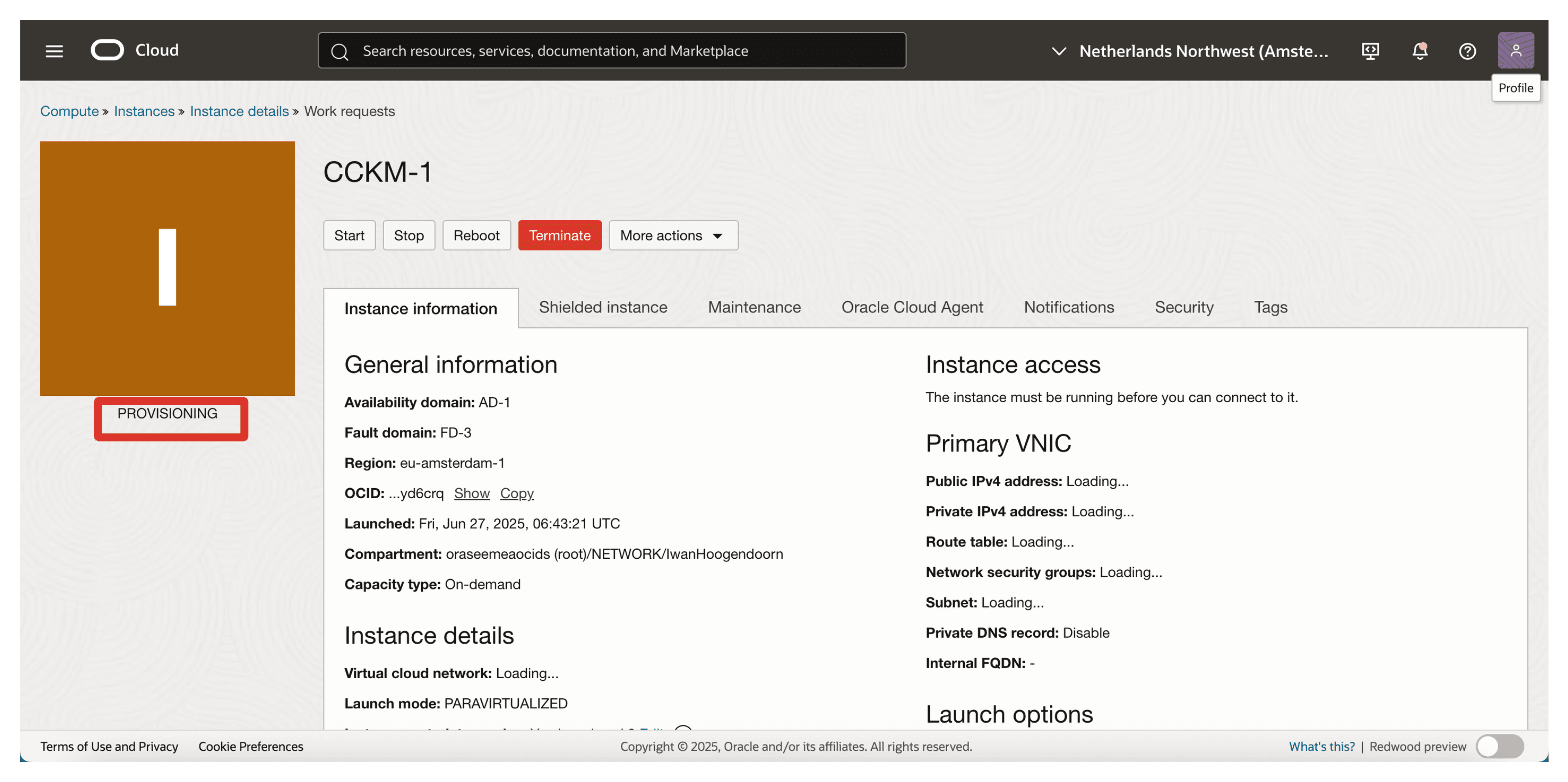

A instância está no estado PROVISIONING.

-

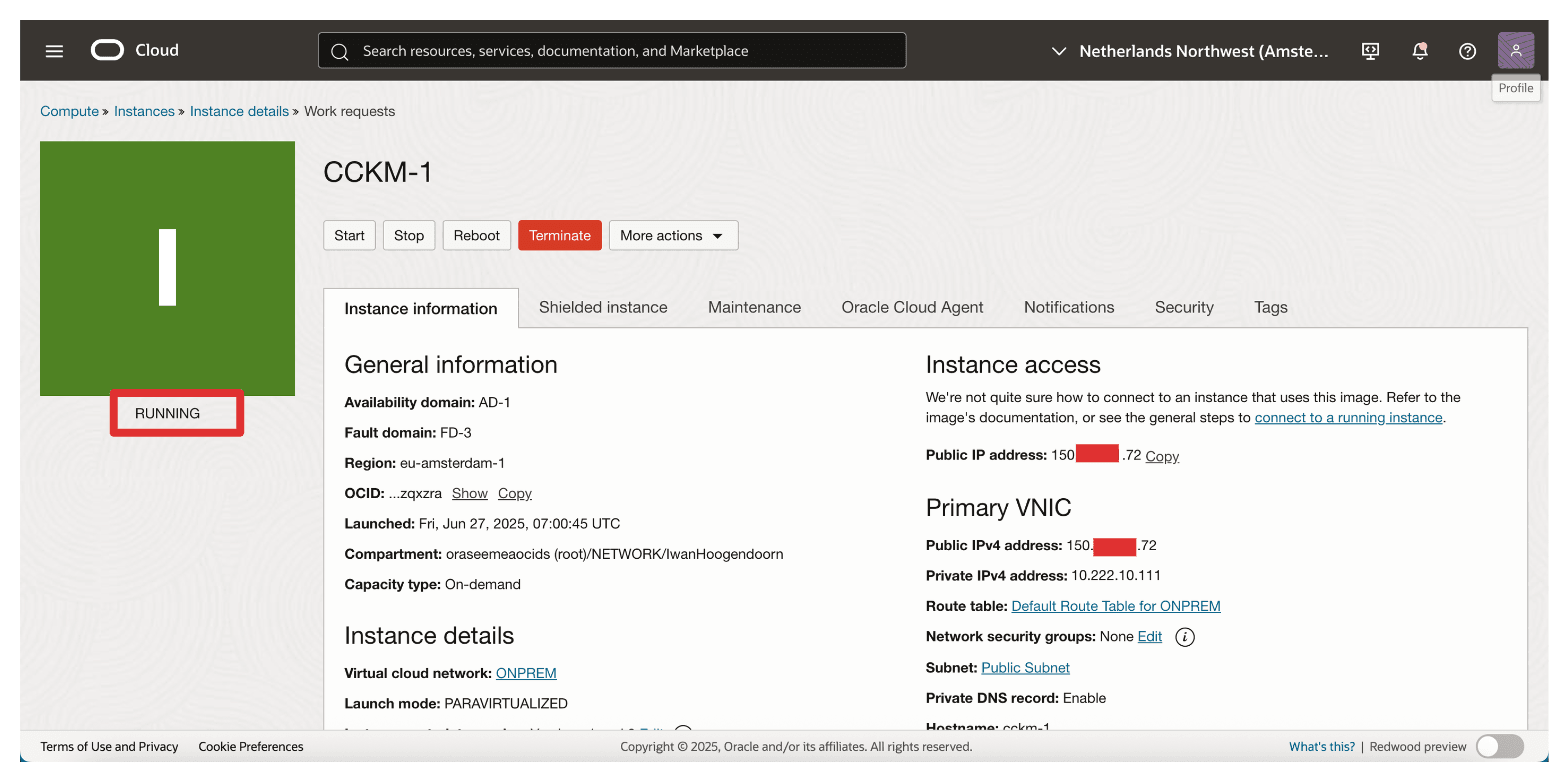

Quando o PROVISIONAMENTO tiver sido concluído com sucesso, o estado da instância será alterado para EXECUÇÃO. Observe os endereços IP públicos e privados que precisaremos para configuração e gerenciamento posteriormente.

-

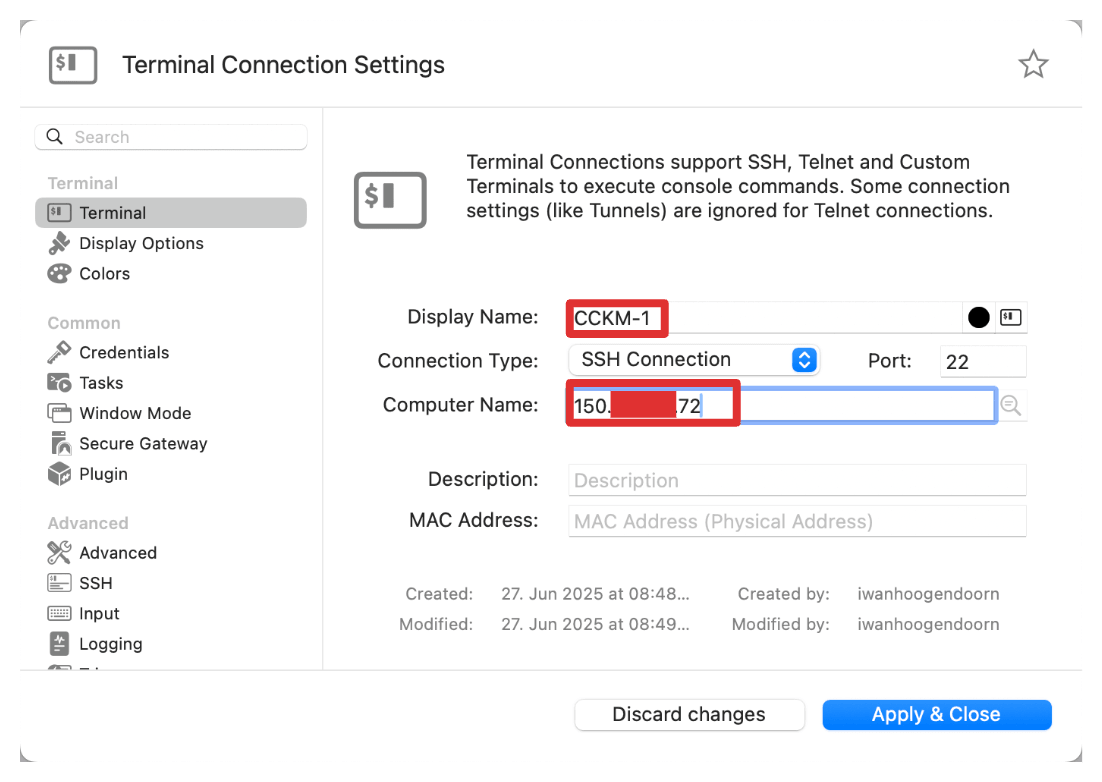

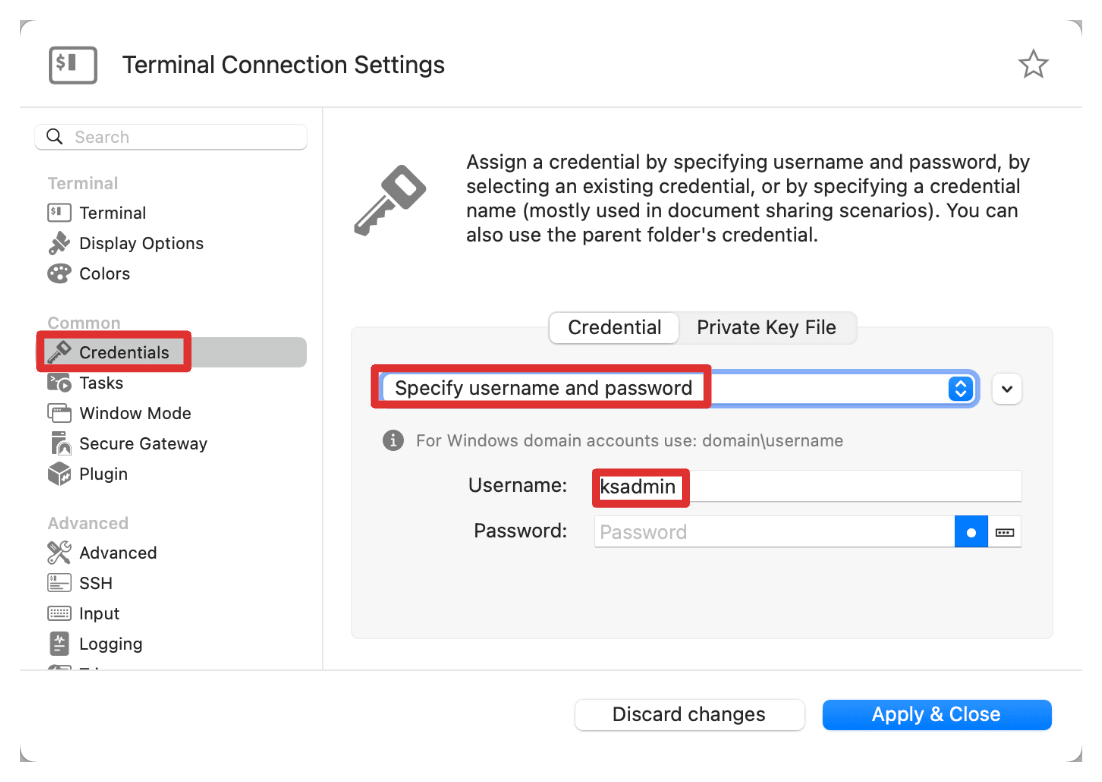

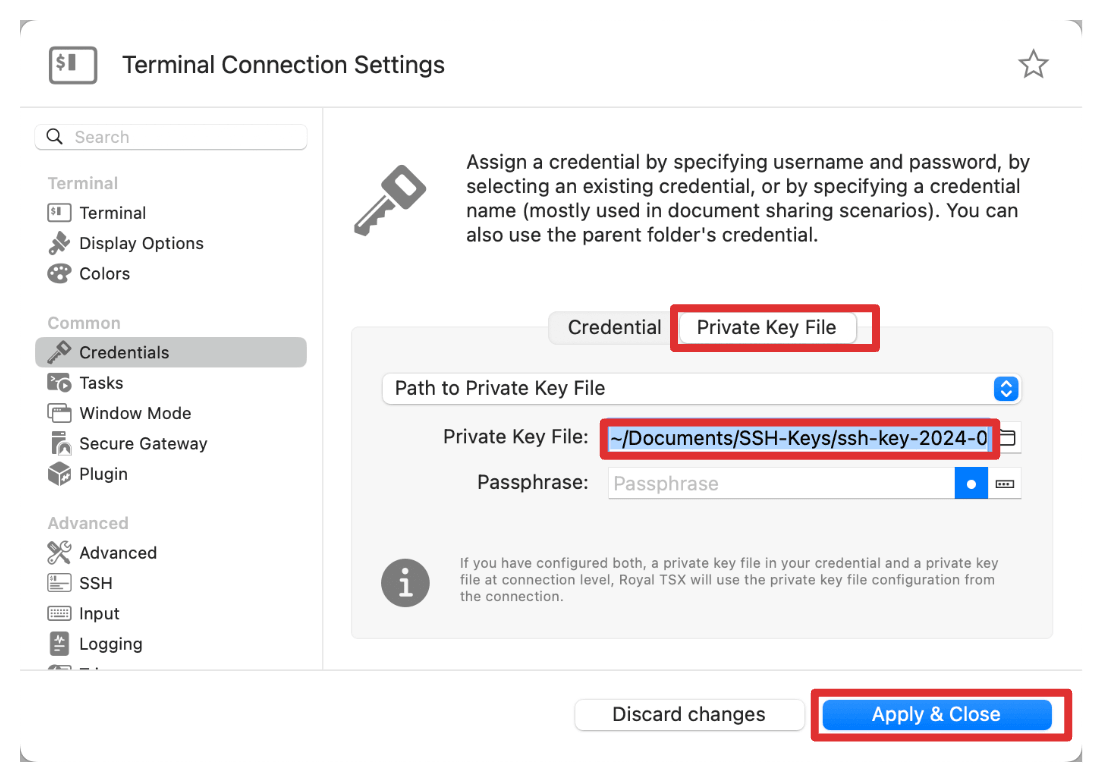

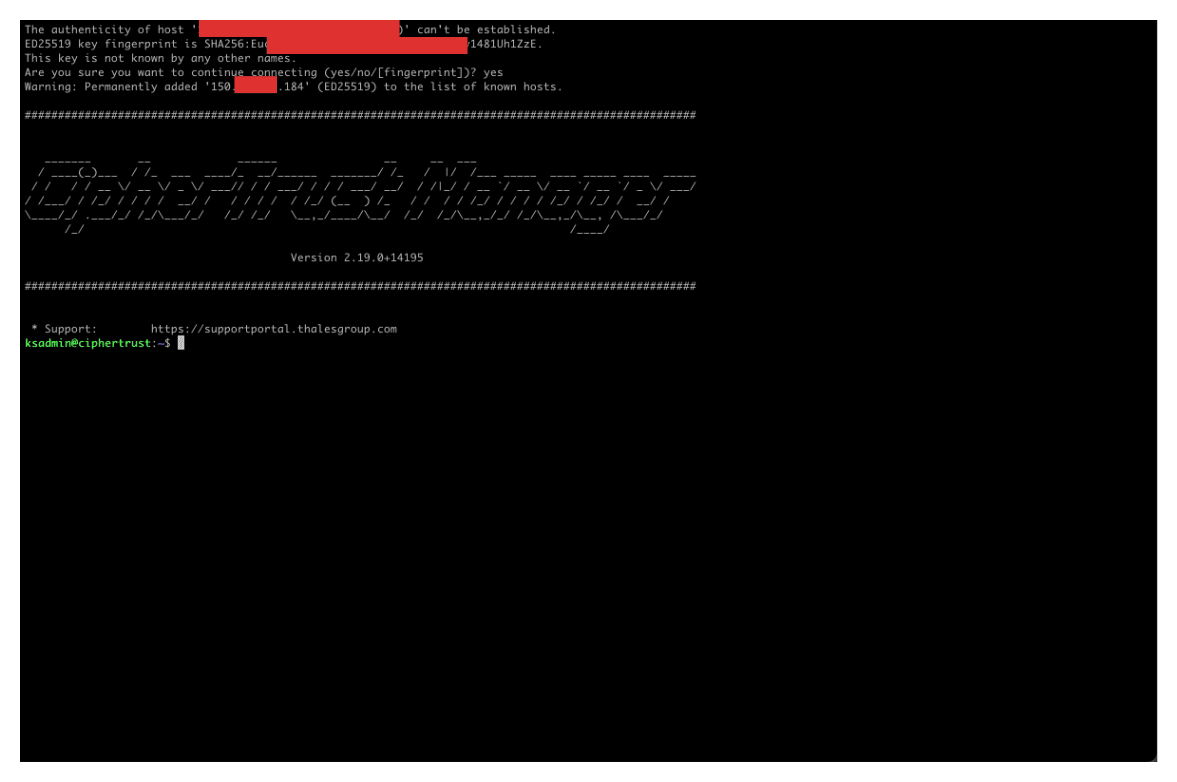

Para testar o SSH, use o aplicativo Royal TSX e configure a sessão SSH.

-

Na guia credenciais da sessão Royal TSX, especifique o nome de usuário. Por exemplo,

ksadmin.

-

Certifique-se de selecionar também o Arquivo de Chave Privada correspondente.

-

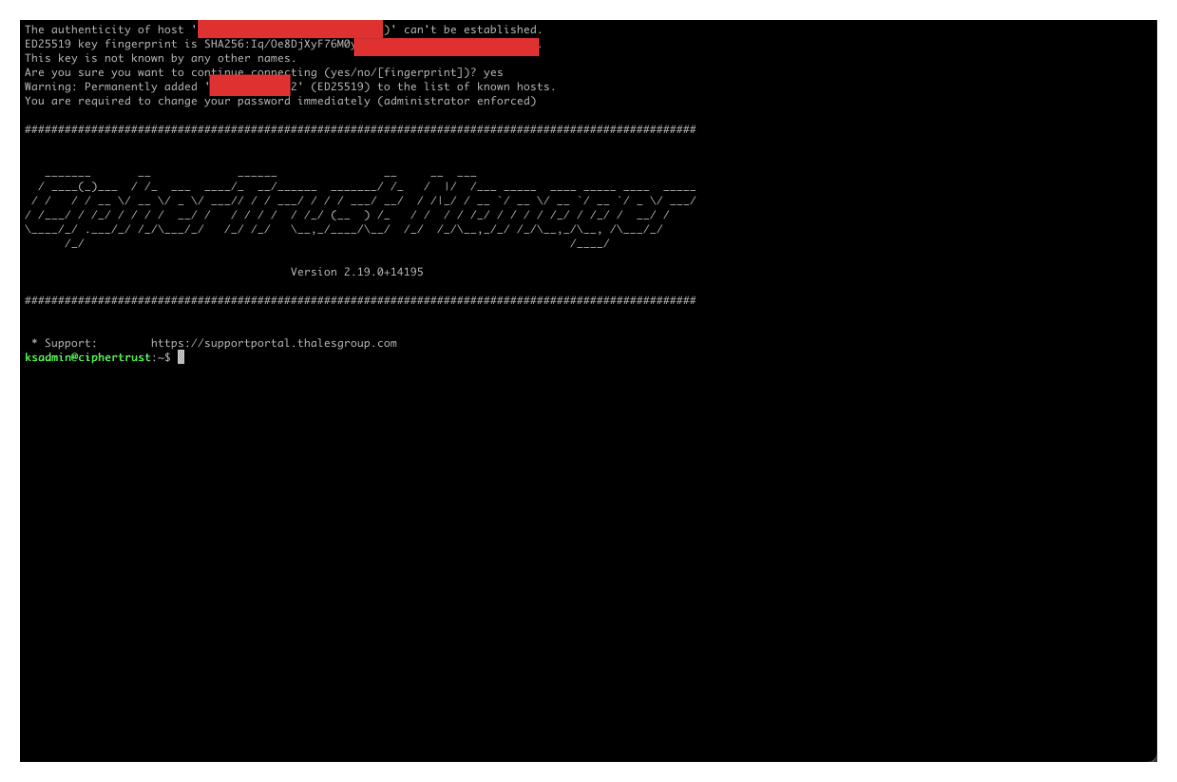

Faça log-in no CCKM recém-implantado com SSH.

-

Usaremos a GUI da Web para configurar o CCKM.

-

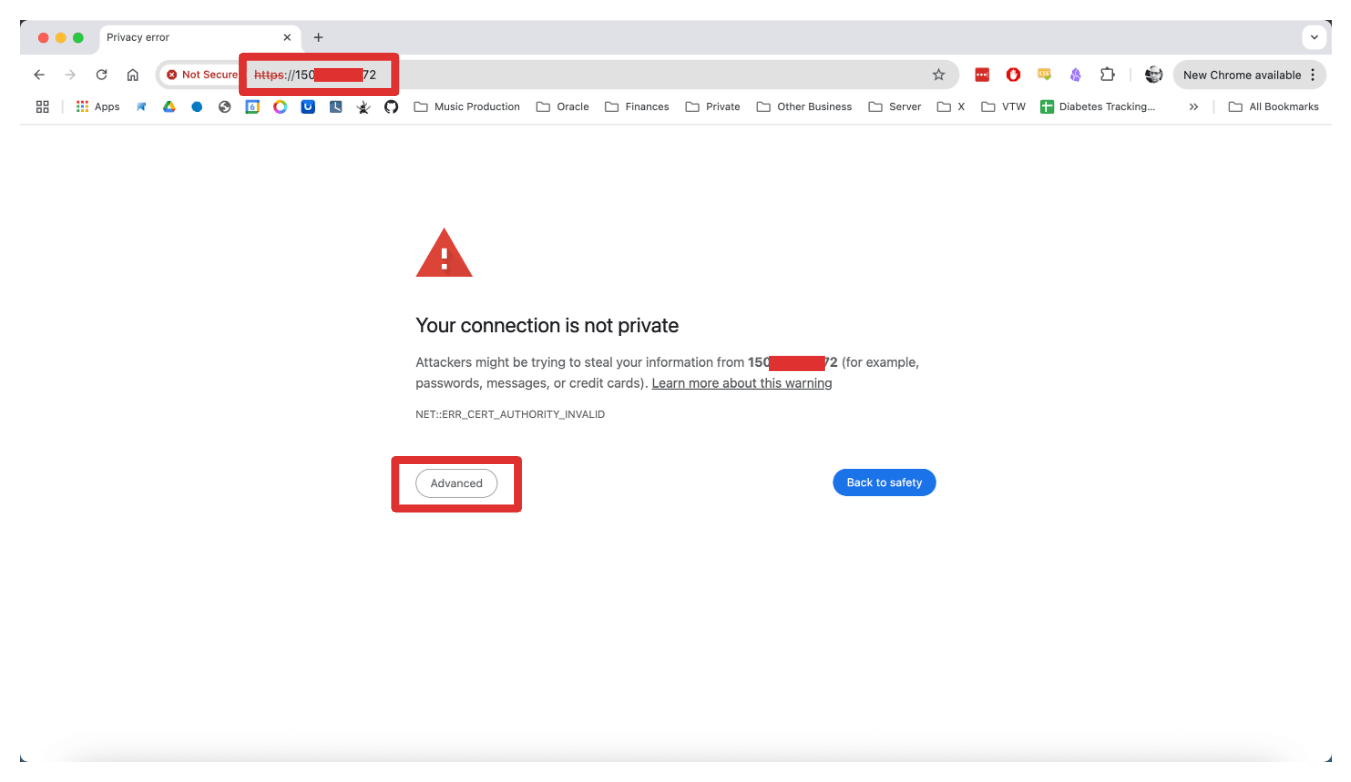

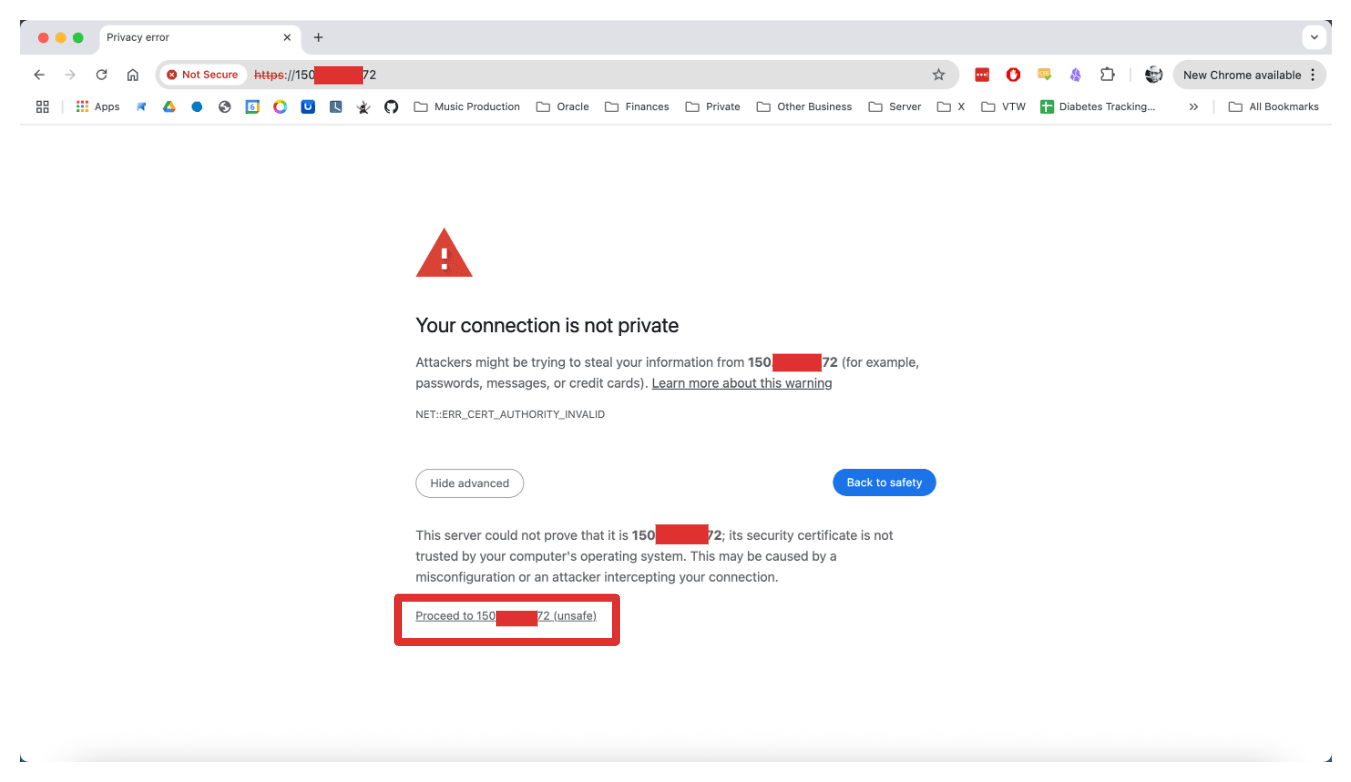

Navegue até o endereço IP público ou IP privado se você se conectar internamente usando seu navegador da Web.

-

Qualquer CA não pode validar o certificado autoassinado; portanto, clique em Avançado.

-

Continue com a conexão mesmo assim.

-

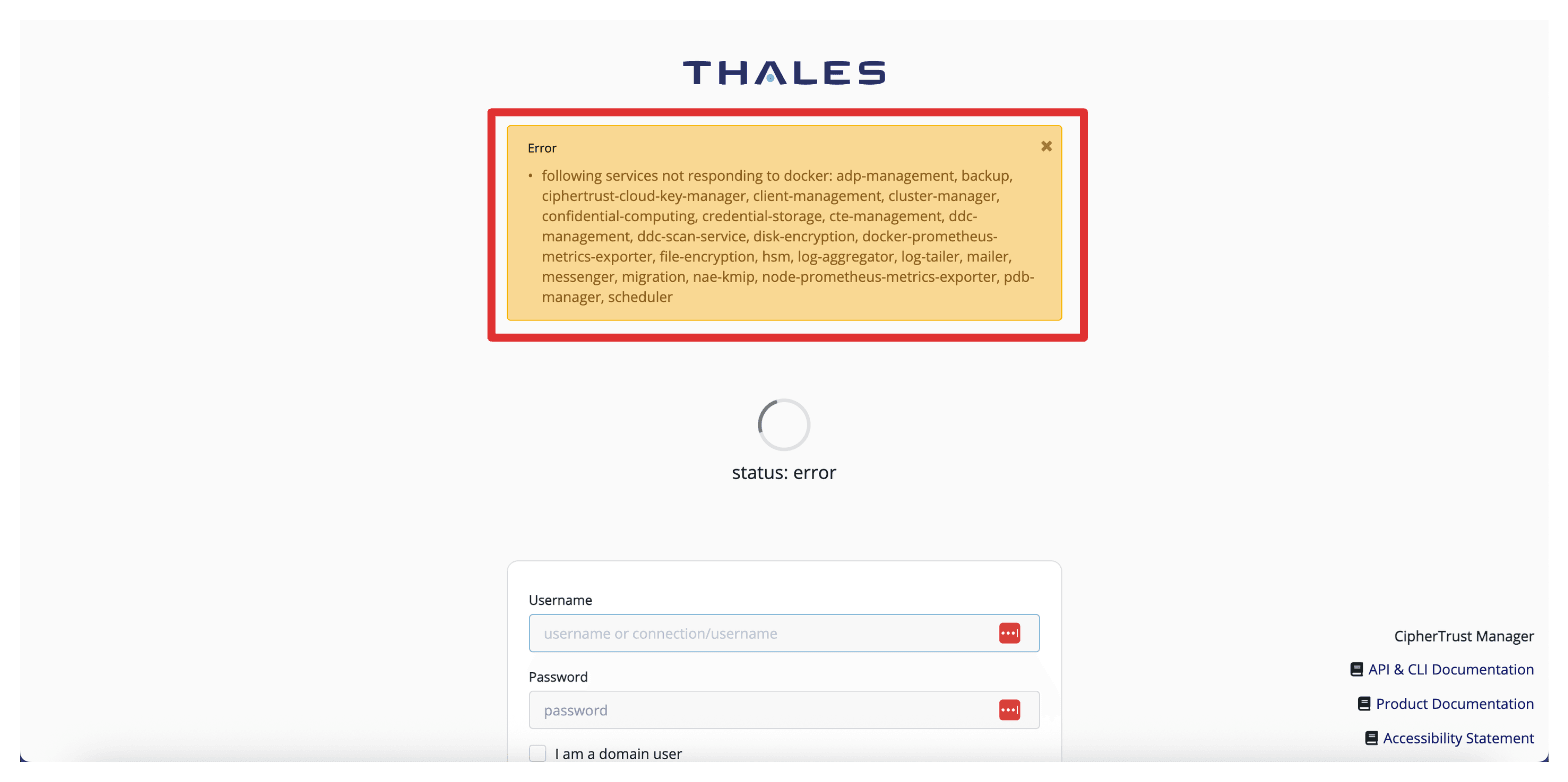

Você pode ver o erro a seguir, o que significa que nem todos os serviços na instância foram iniciados. Aguarde o início de todos os serviços; isso pode levar até 5 minutos.

-

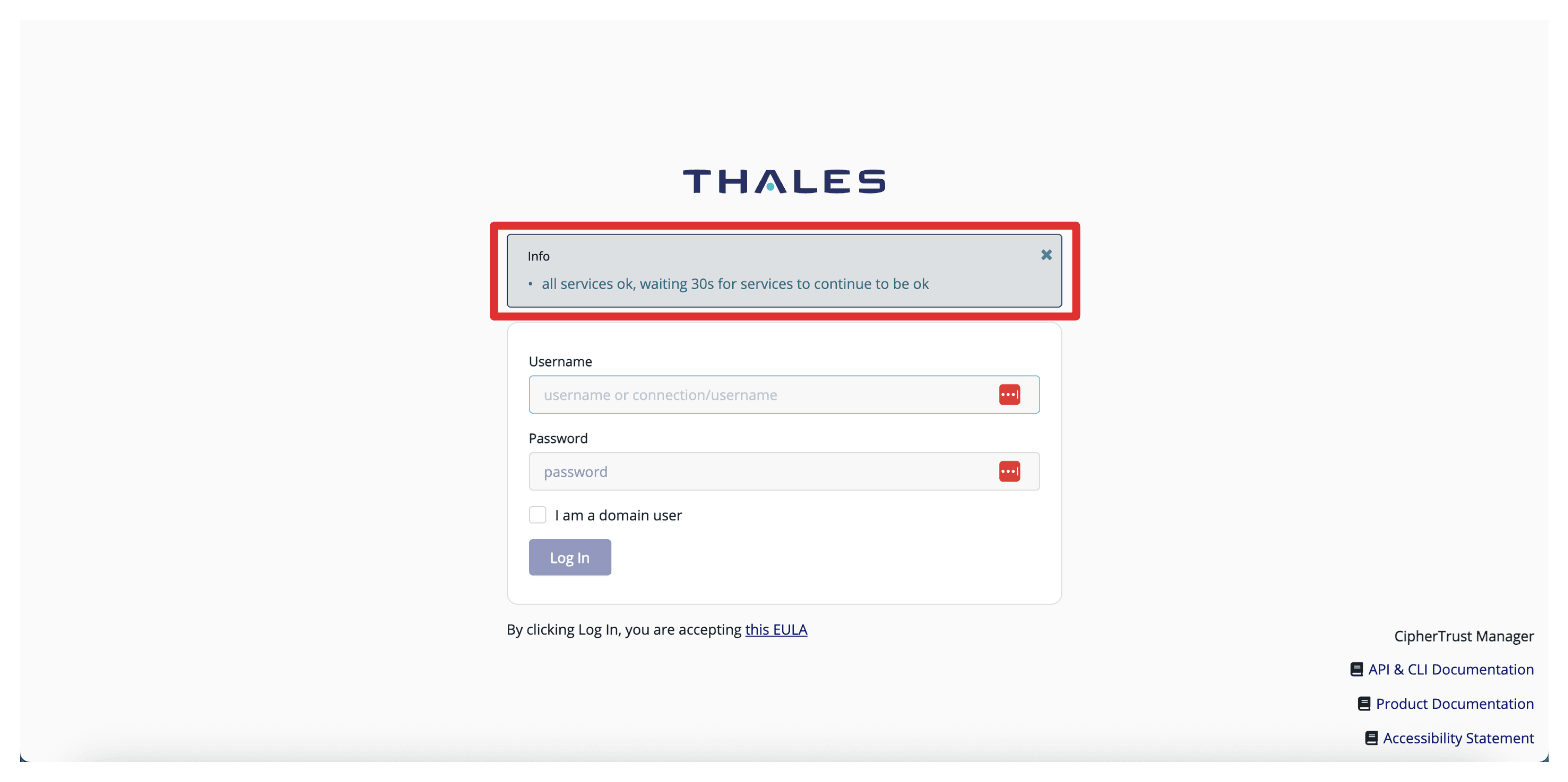

Quando todos os serviços são iniciados, você recebe uma mensagem de que todos os serviços estão bem.

-

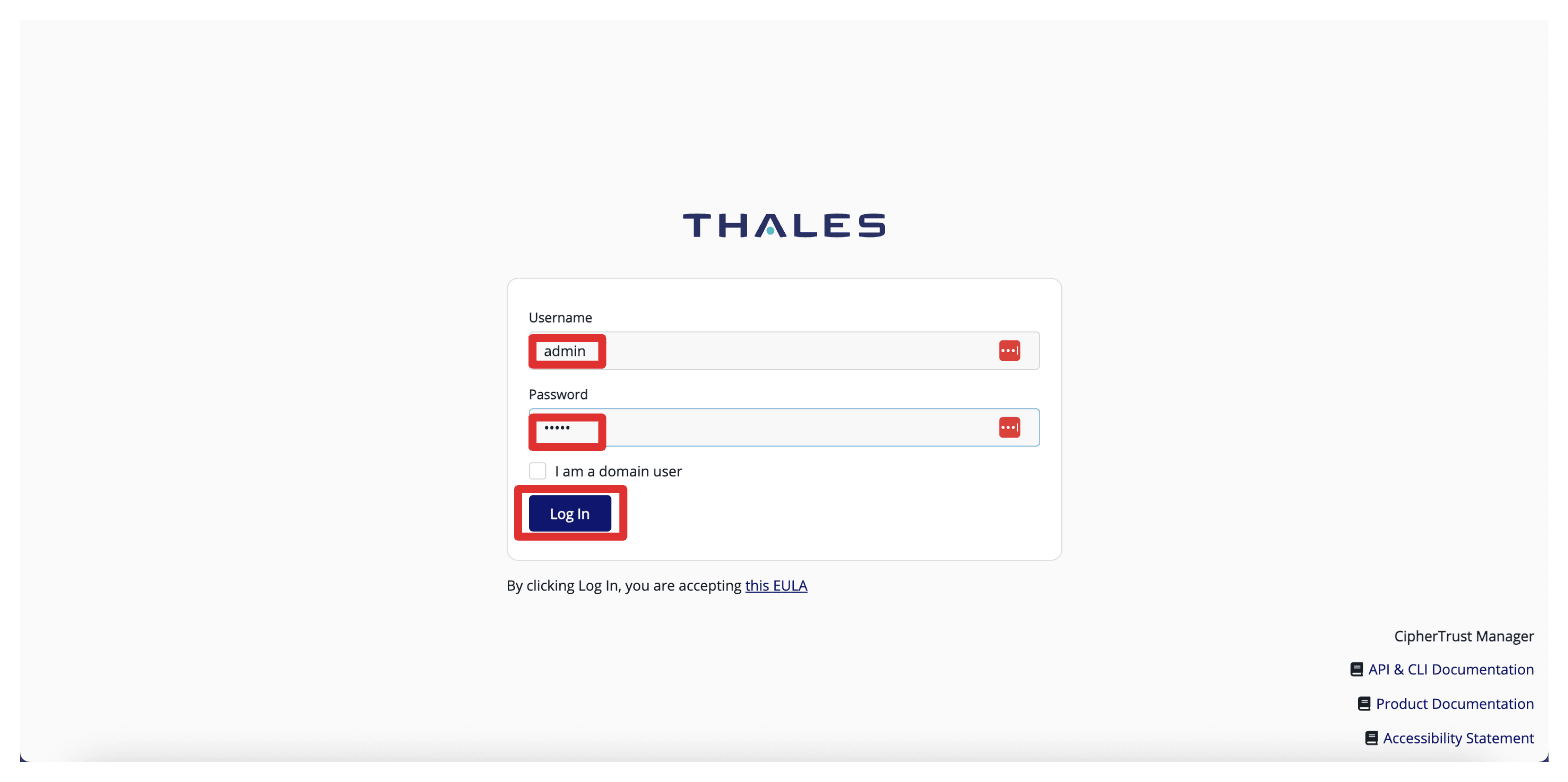

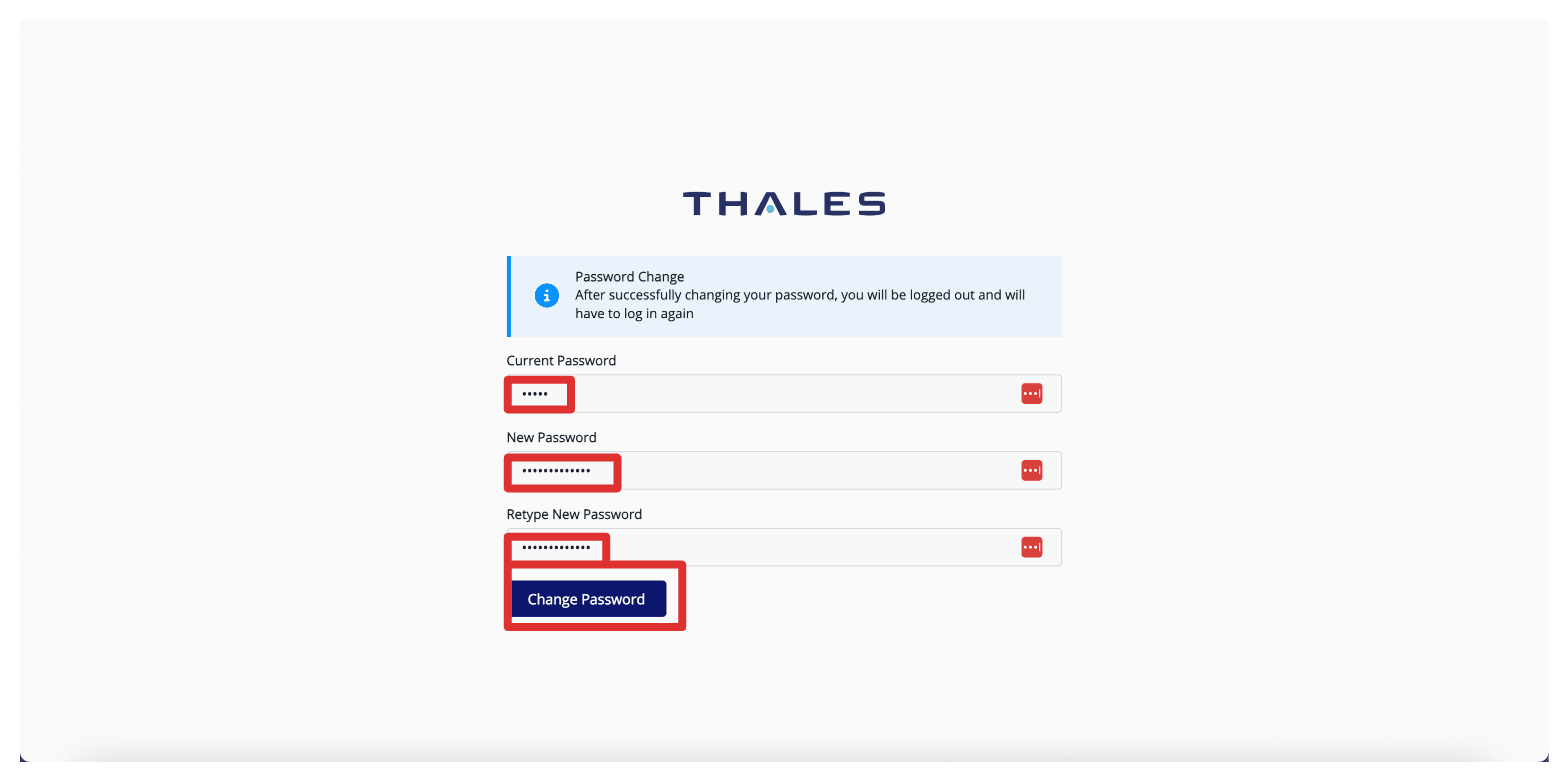

Faça login com Nome do Usuário como

admine Senha comoadmin. Após o primeiro log-in, você será solicitado a alterar a senha.

-

Altere a senha seguindo as instruções.

-

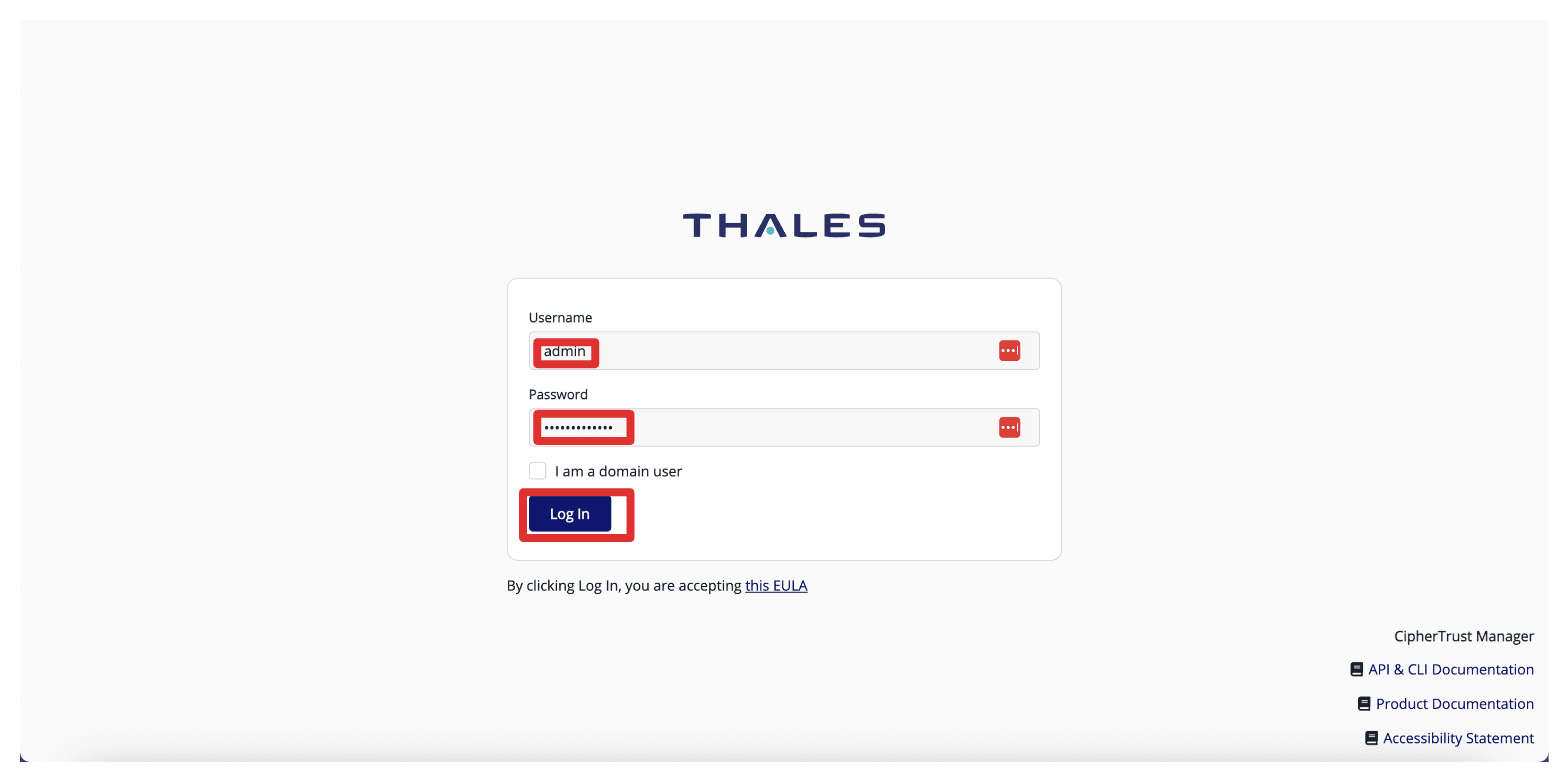

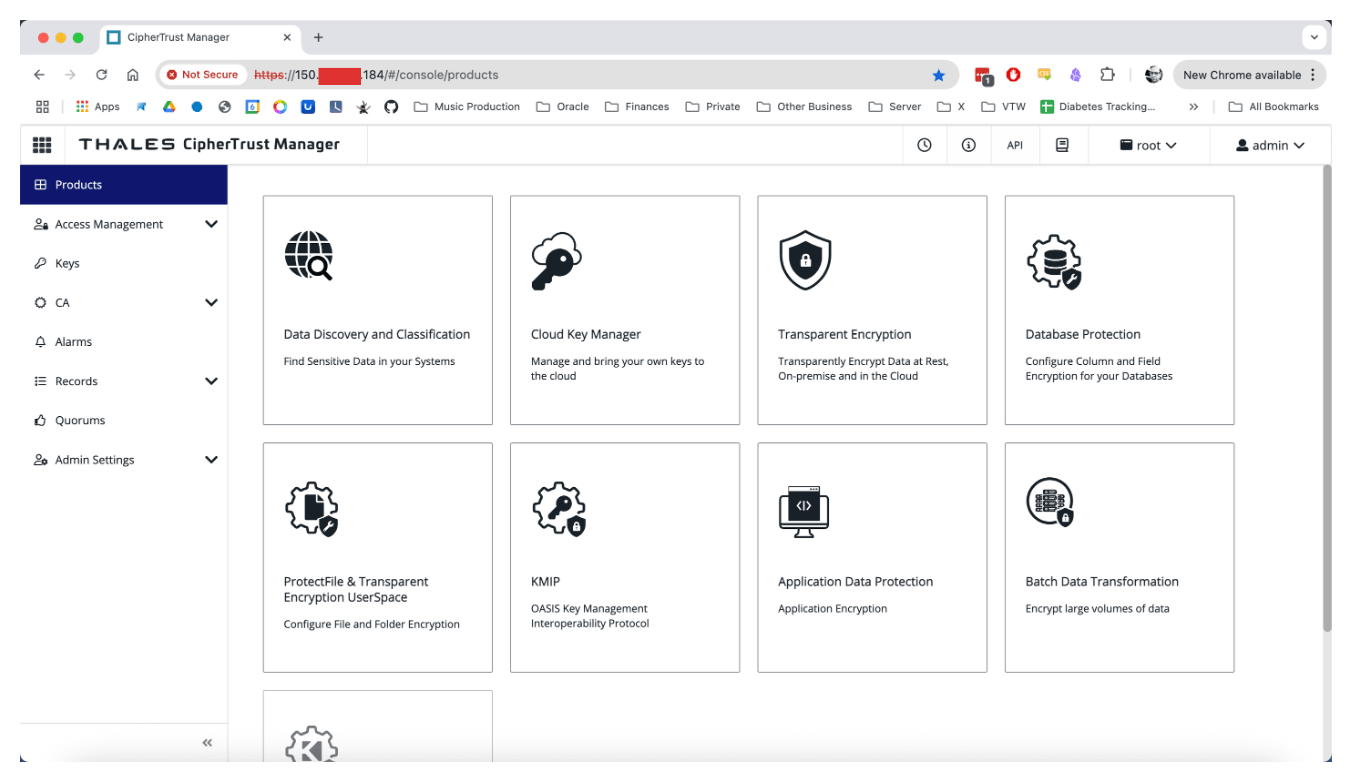

Faça login usando sua nova senha.

-

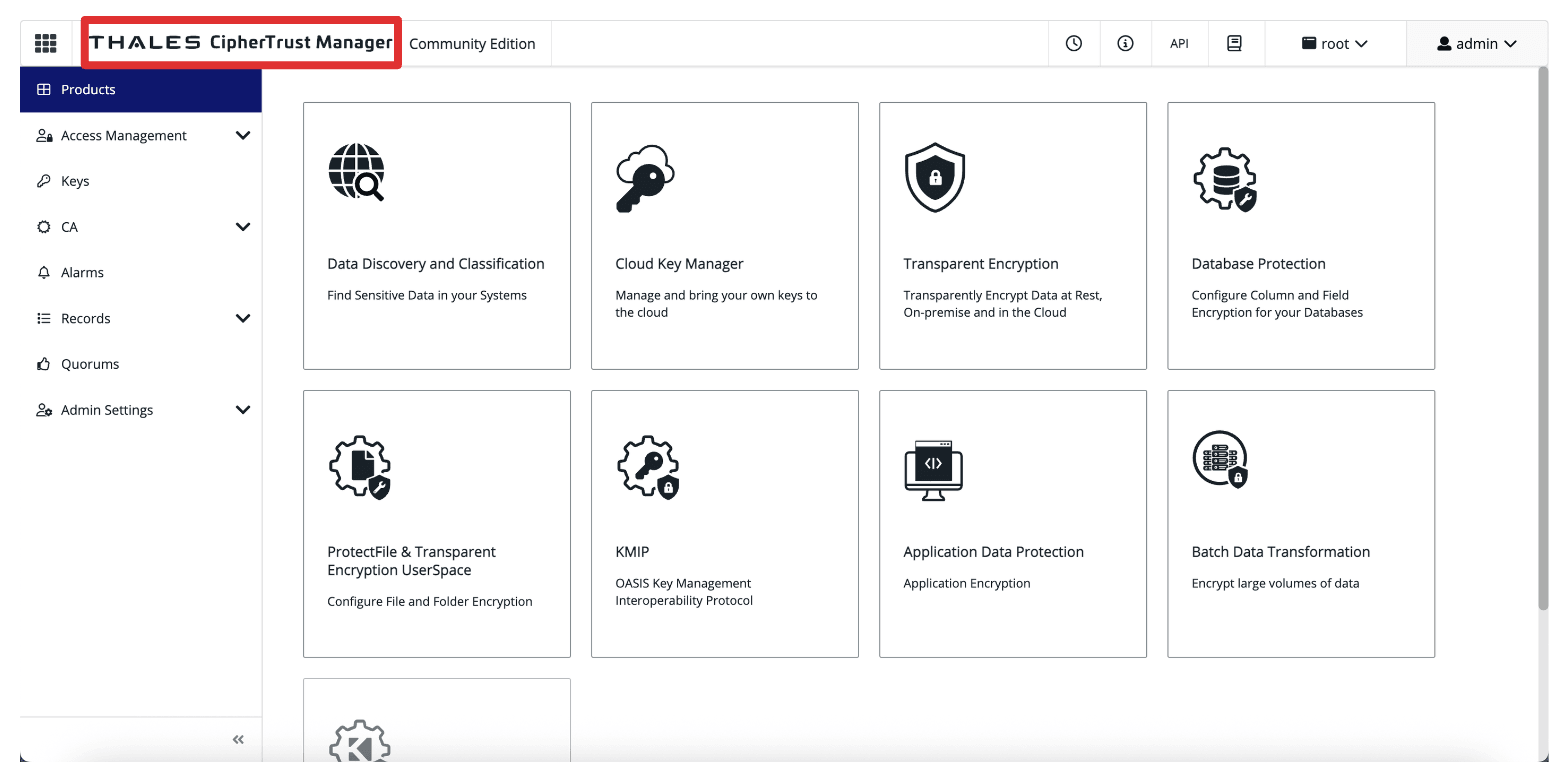

Observe que você está conectado e o CCKM foi implantado com sucesso.

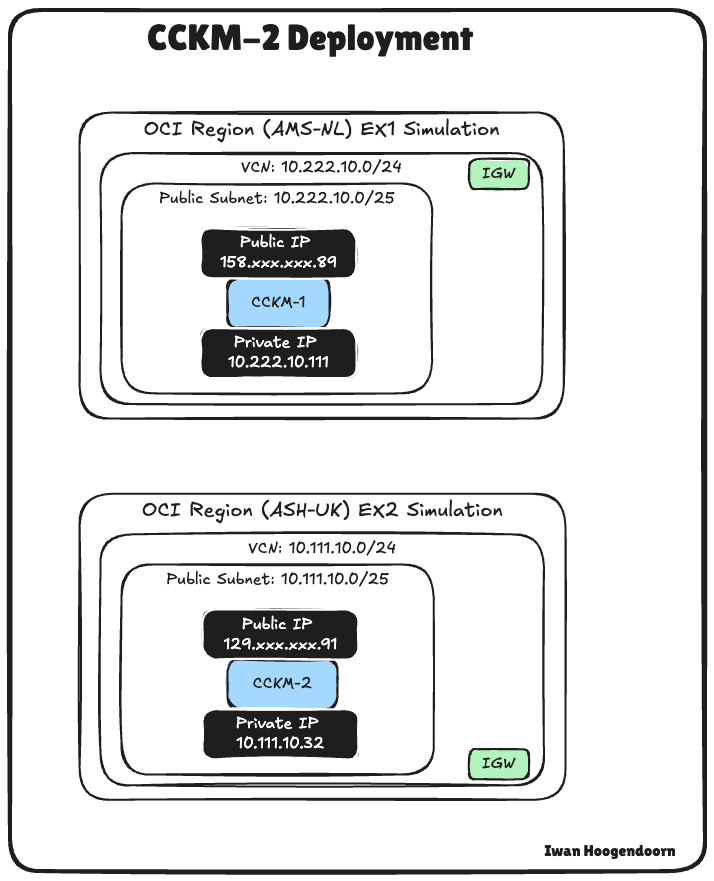

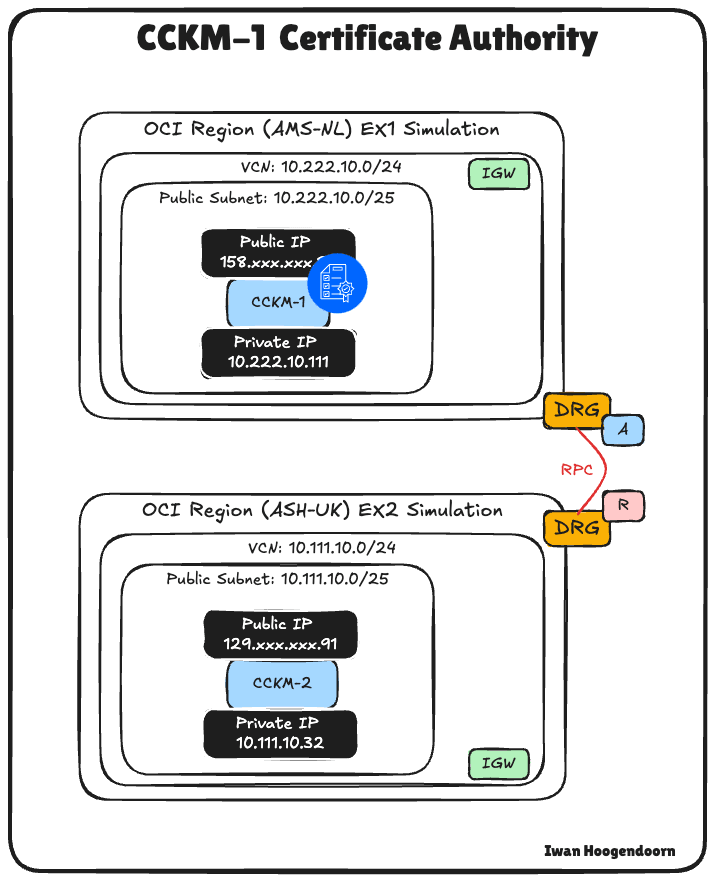

A imagem a seguir ilustra o estado atual da nossa implantação até o momento.

Tarefa 3: Executar a Configuração Inicial no Primeiro Dispositivo CCKM do Thales

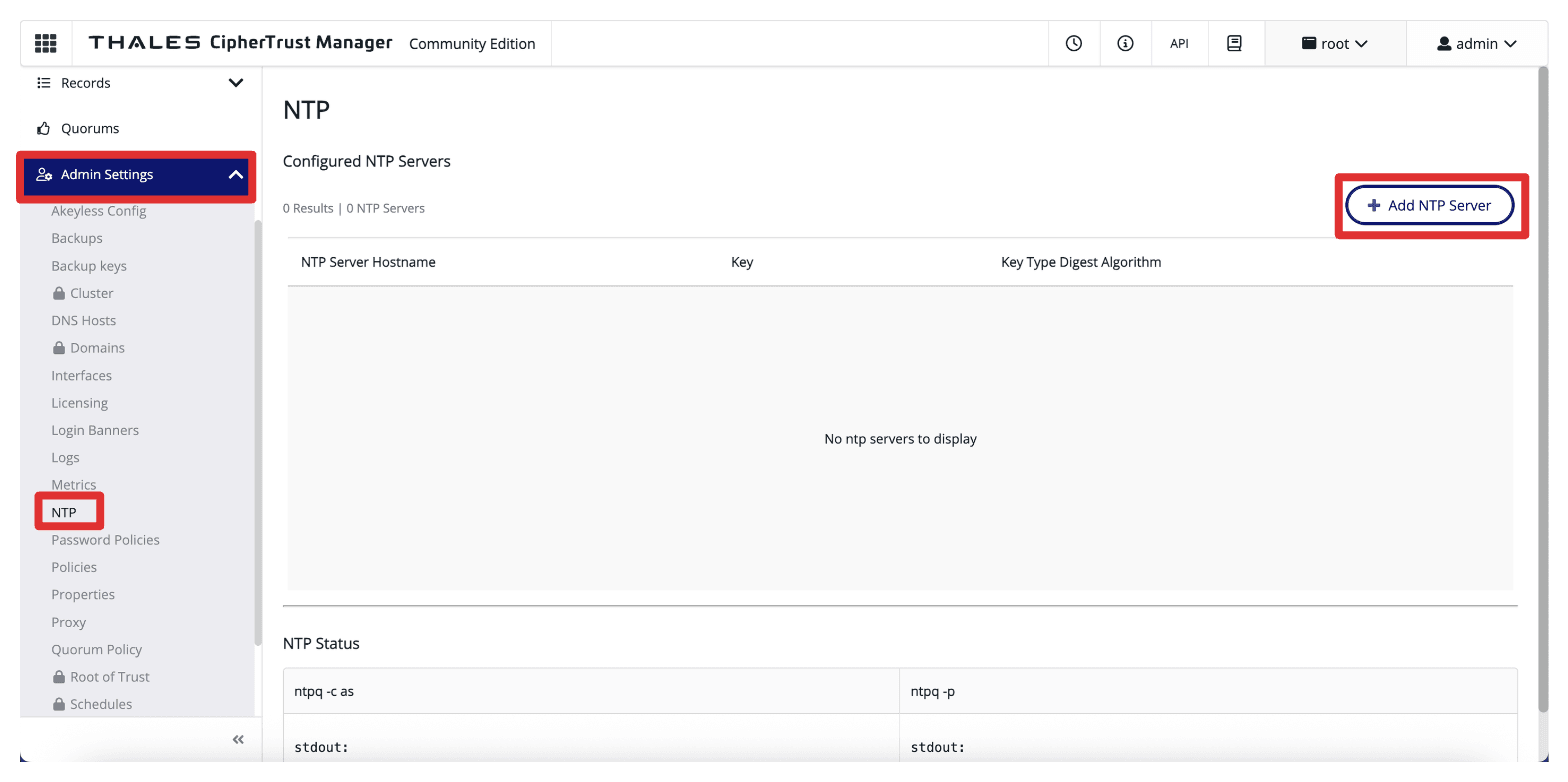

Agora que o primeiro dispositivo CCKM está implantado e acessível, é hora de executar a configuração inicial. Isso inclui configurar o relógio do sistema usando um servidor NTP e ativar a licença de avaliação ou a licença real fornecida pela Thales.

Essas etapas garantem que o appliance esteja operando com um tempo preciso crítico para gerenciamento, registro e sincronização de certificados e esteja totalmente funcional durante a fase de avaliação ou configuração.

-

Navegue até Definições de Admin, NTP e selecione Adicionar Servidor NTP.

-

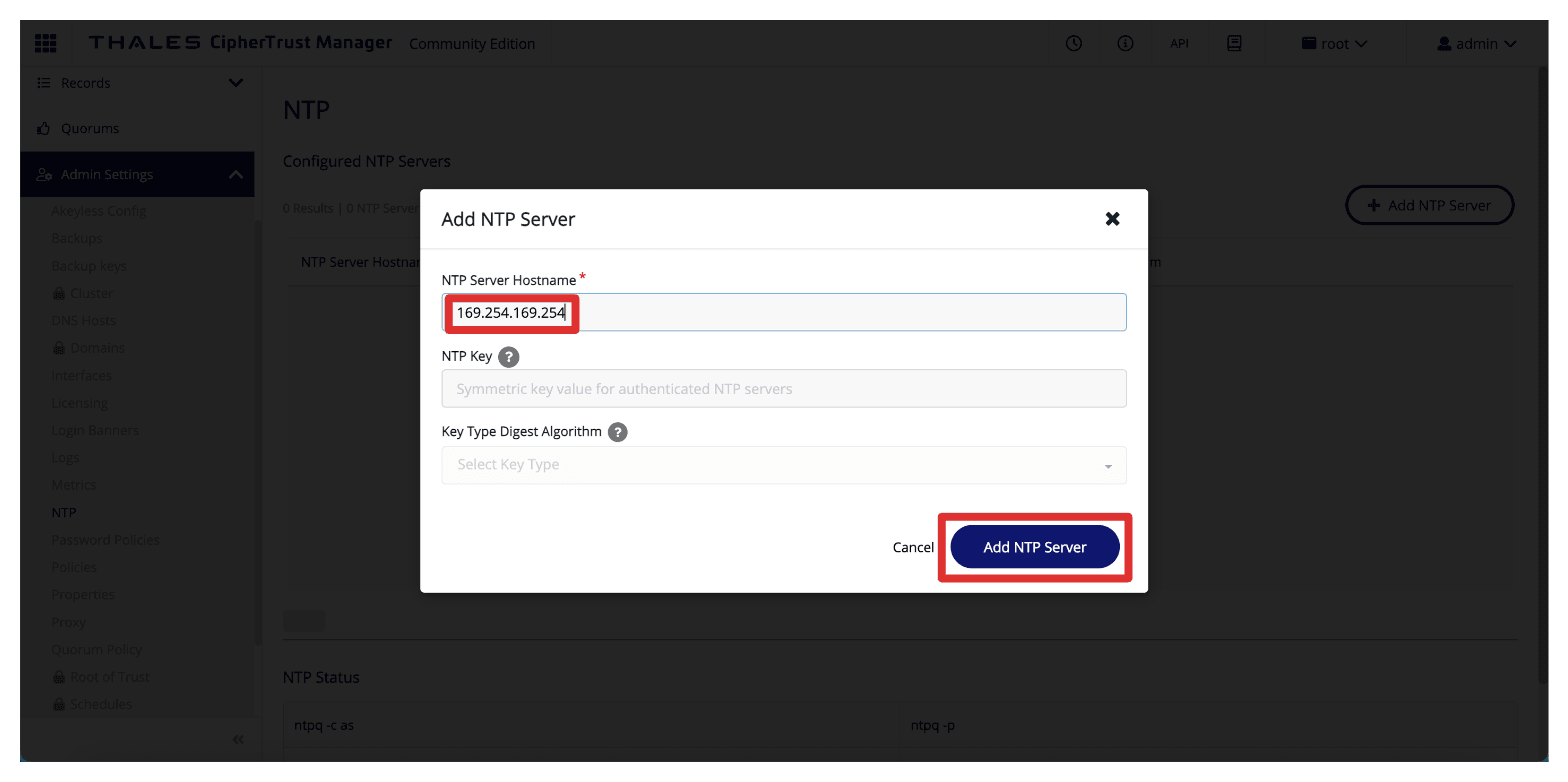

Informe um nome de host ou endereço IP do servidor NTP confiável (por exemplo,

169.254.169.254(IP do Servidor NTP público da Oracle) ou a origem NTP interna da sua organização) e clique em Adicionar Servidor NTP.

-

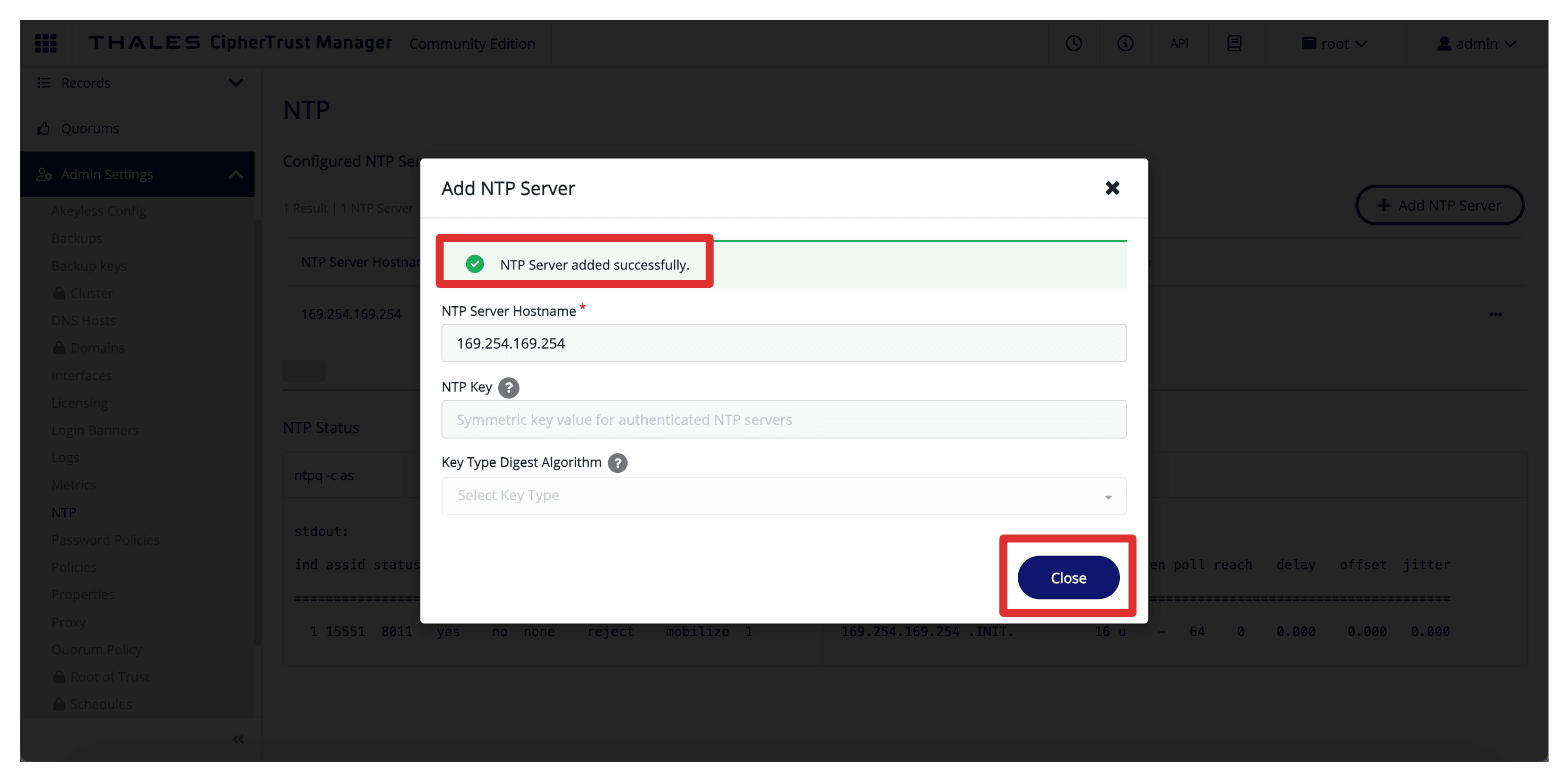

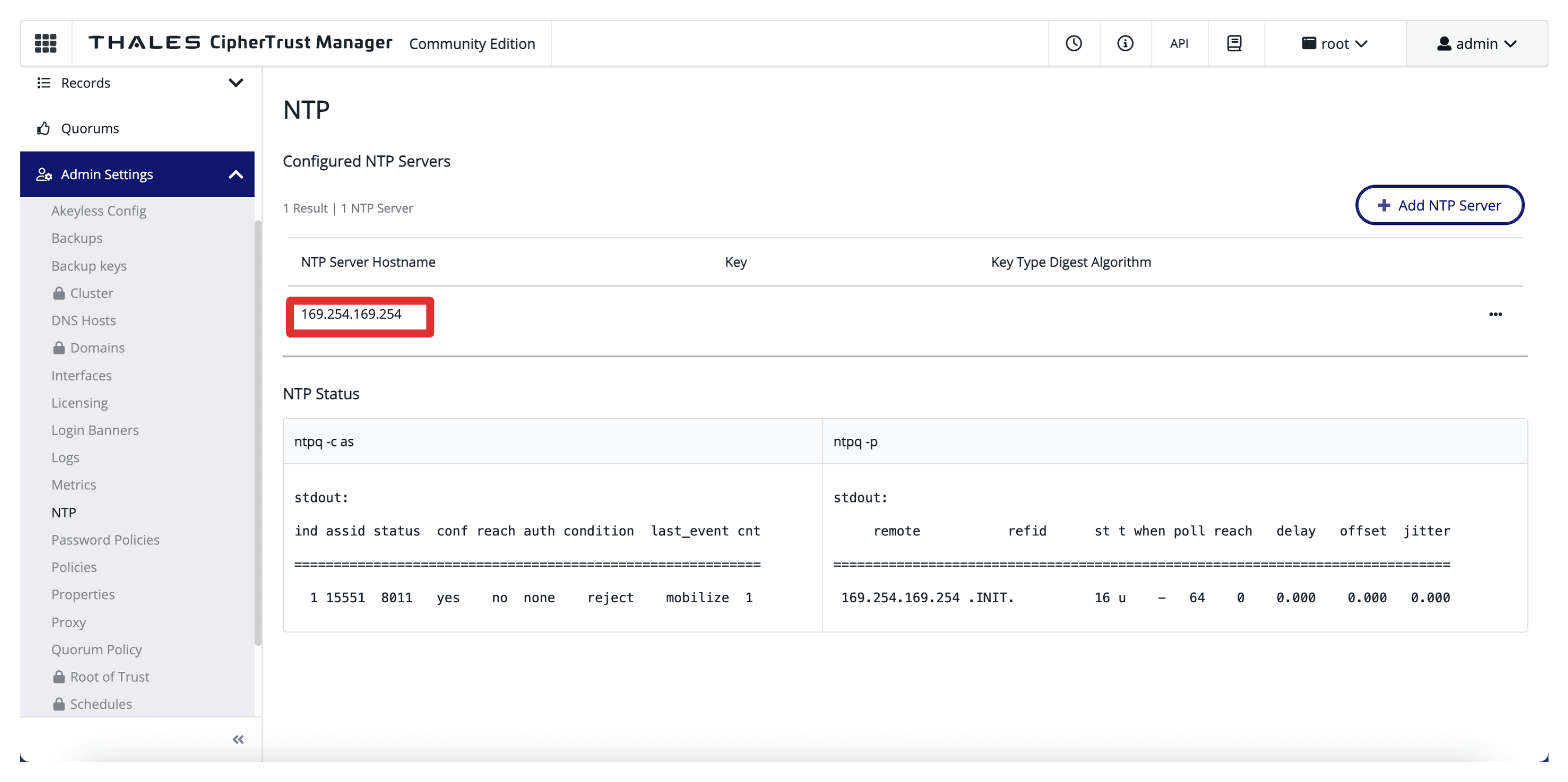

Observe que a mensagem de que o Servidor NTP foi adicionado com sucesso. Clique em Fechar.

-

Verifique se a hora está sincronizada corretamente.

-

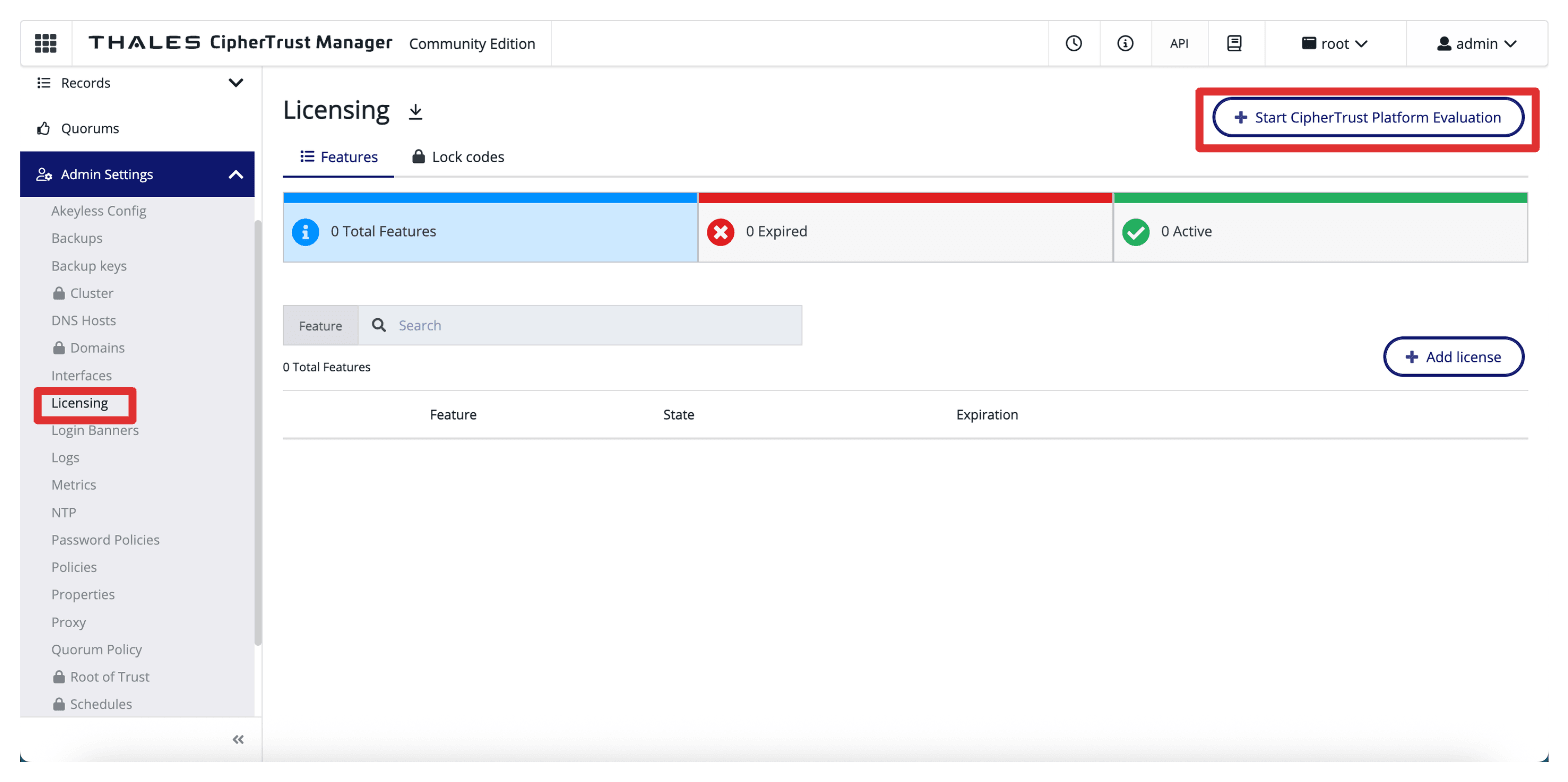

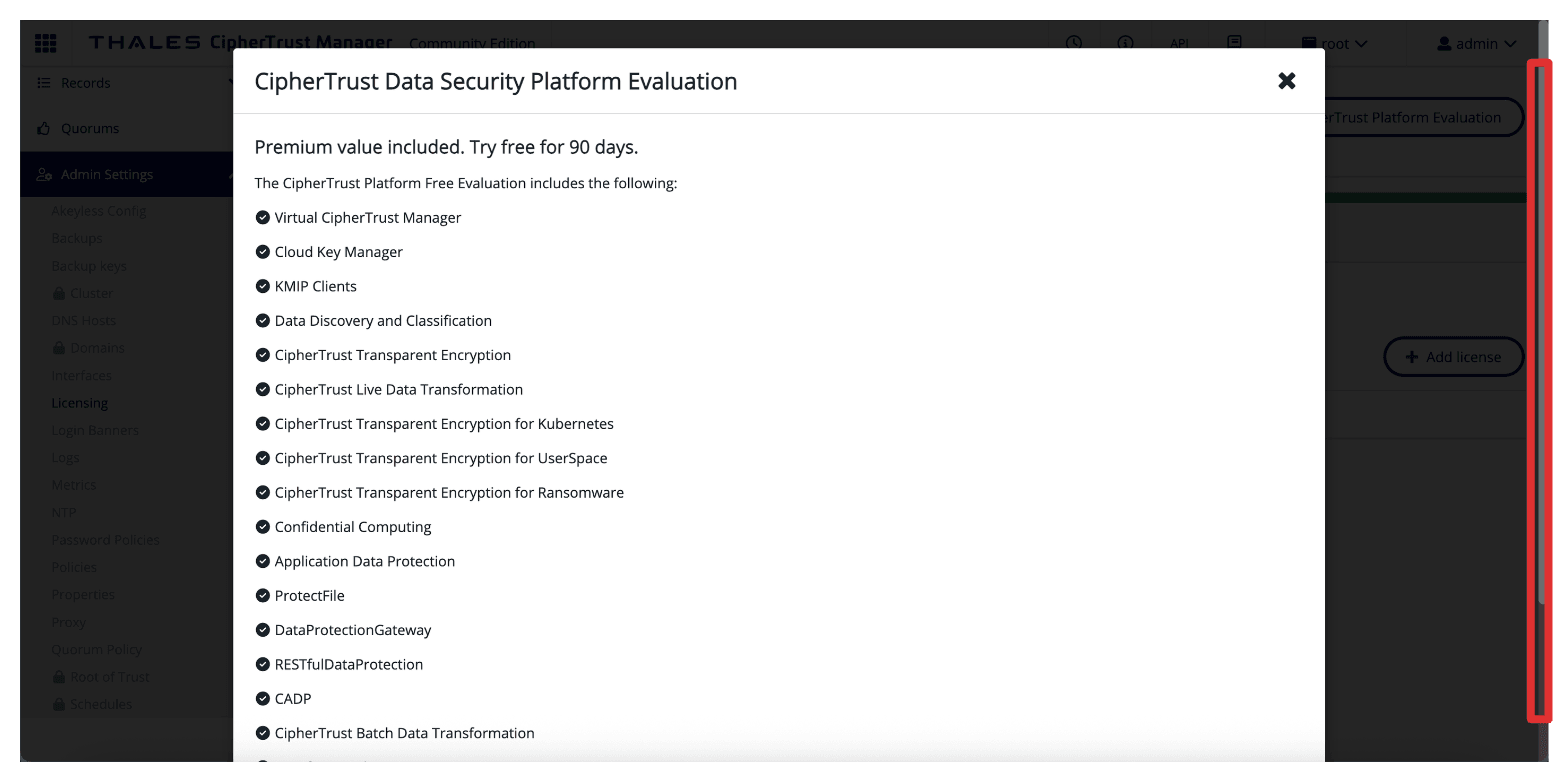

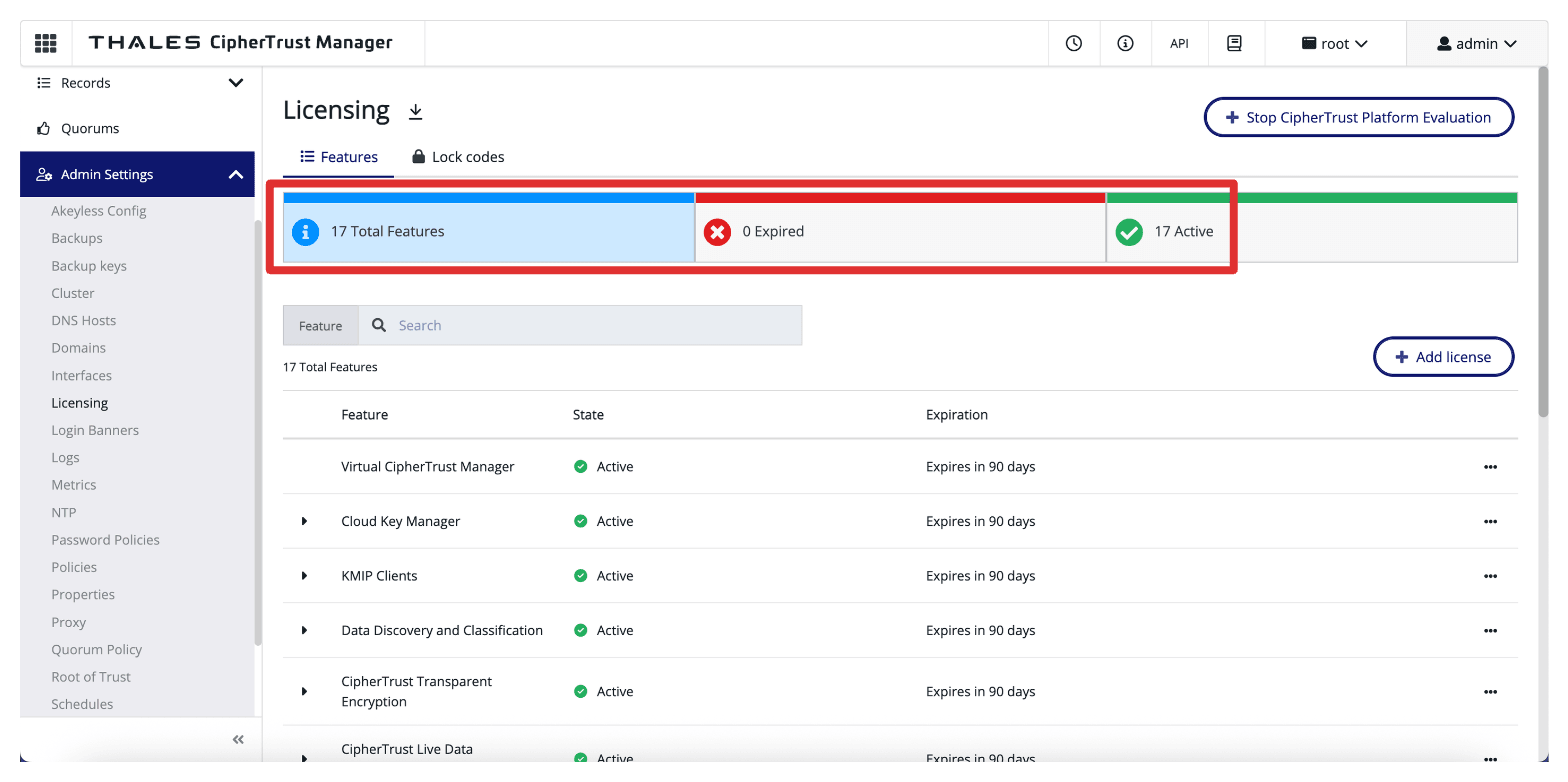

Vá para Configurações de Administração, Licenciamento e clique em Iniciar Avaliação da Plataforma CipherTrust.

-

Role para baixo.

-

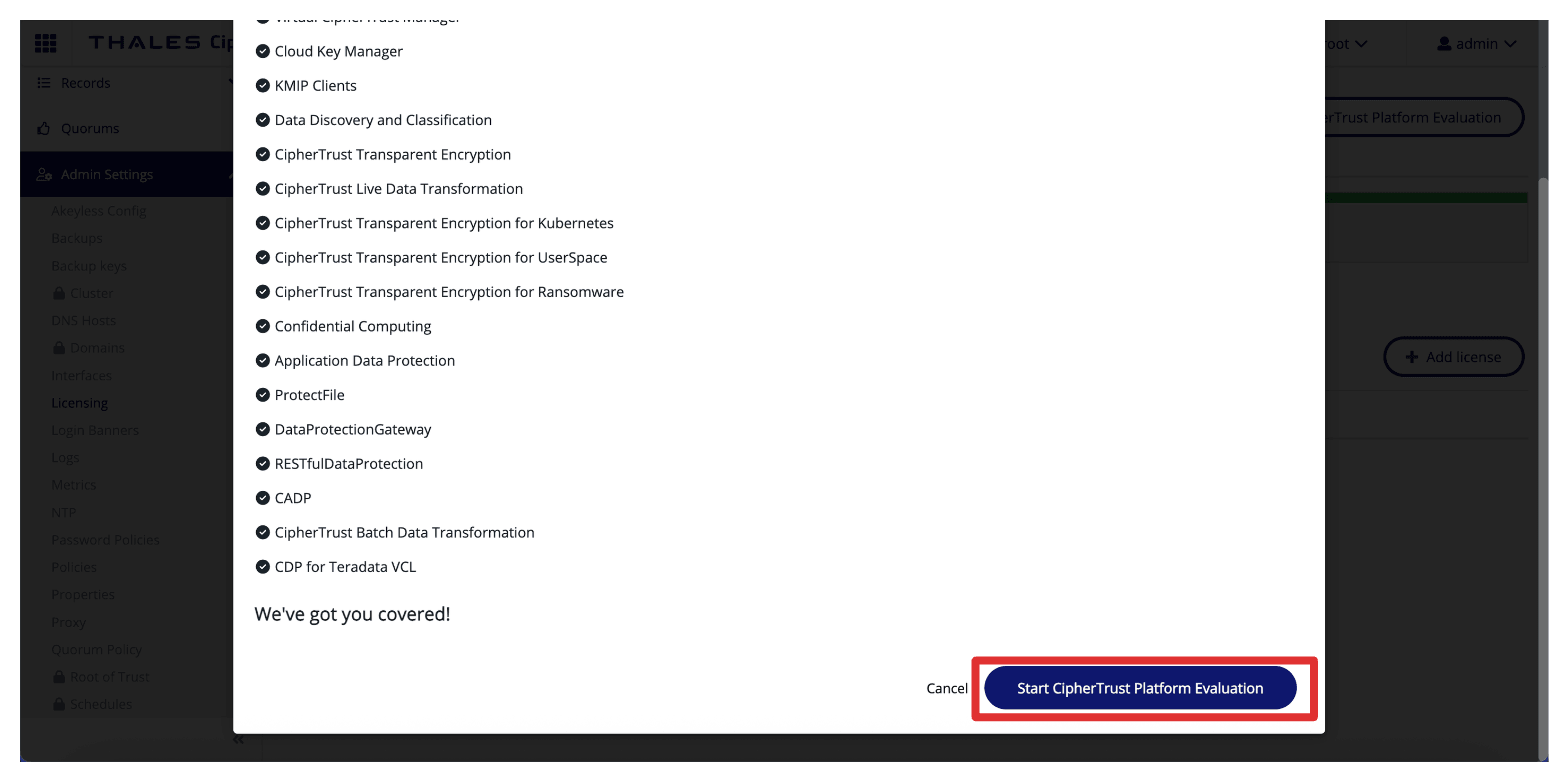

Clique em Iniciar Avaliação da Plataforma CipherTrust.

-

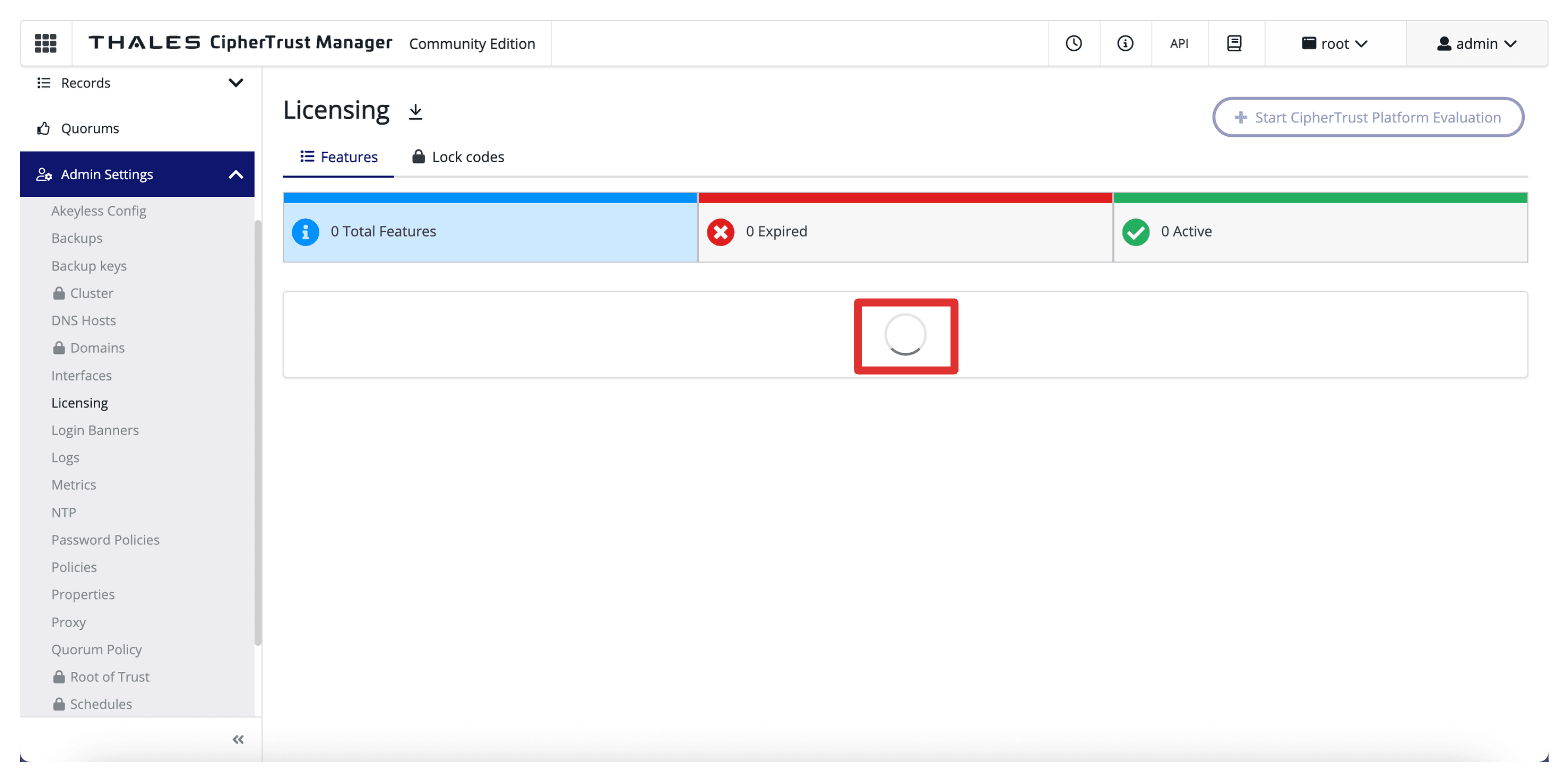

Levará alguns minutos para que a licença seja ativada.

-

Verifique a licença ativada.

Tarefa 4: Implantar o Segundo Dispositivo CCKM do Thales e Executar Configuração Inicial

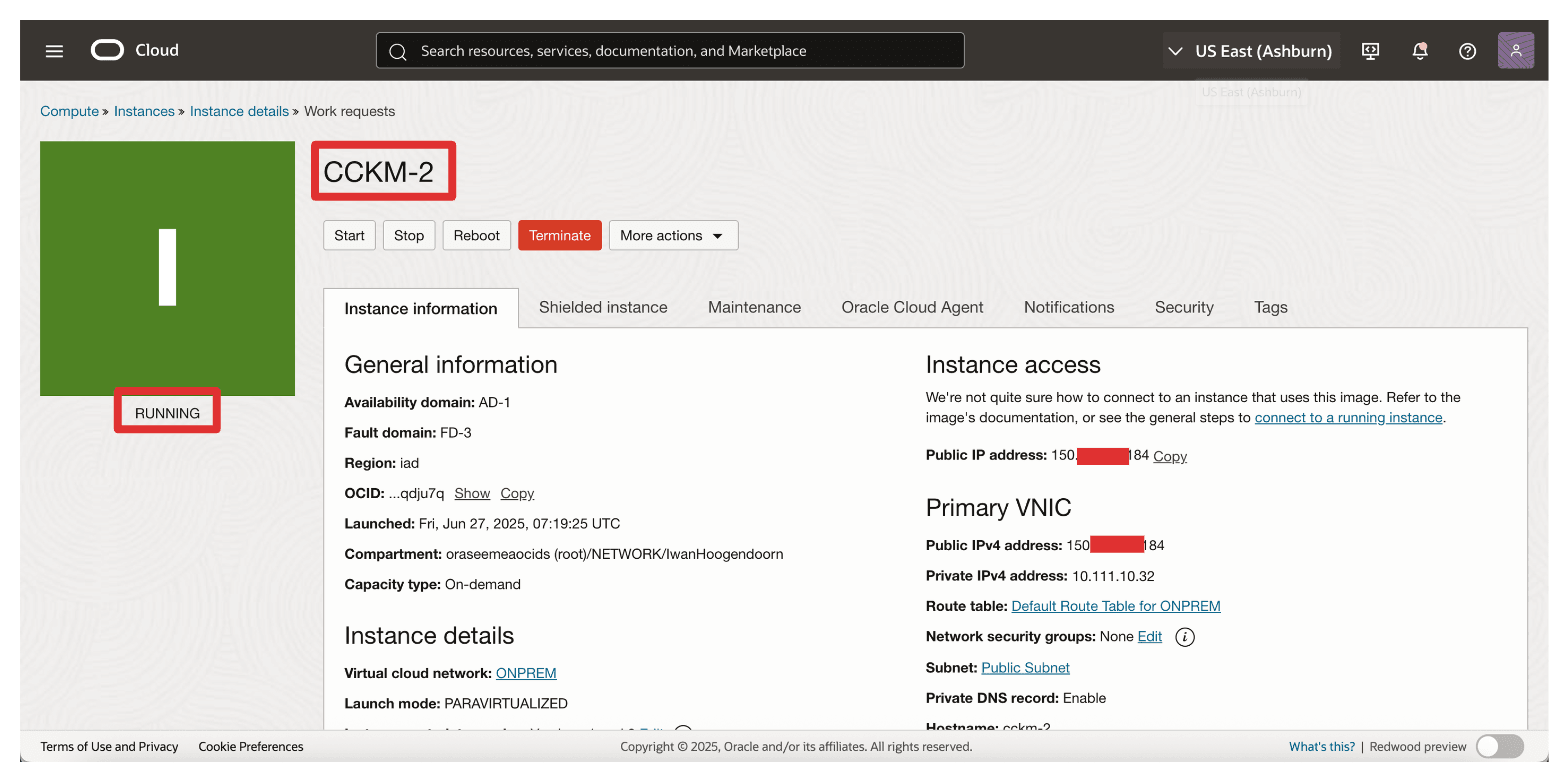

Siga as etapas fornecidas na Tarefa 2 e no Taks 3 para implantar o segundo CCKM na região ASH.

-

Certifique-se de que o segundo CCKM esteja implantado e RUNNING.

-

Teste a conexão entre o SSH e o segundo CCKM.

-

Teste a conexão entre a web e o segundo CCKM.

A imagem a seguir ilustra o estado atual da nossa implantação até o momento.

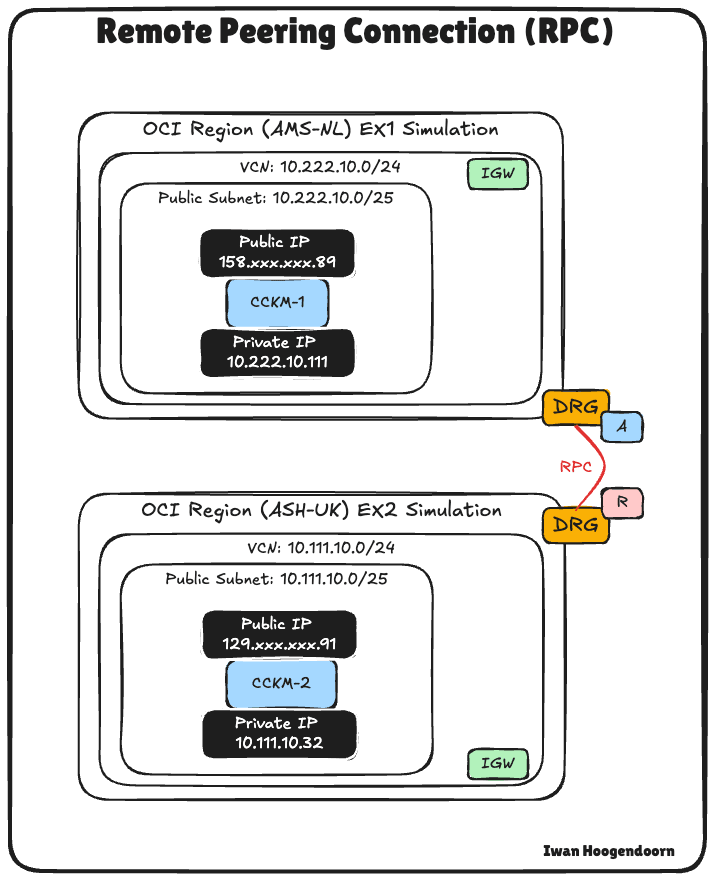

Tarefa 5: Revisar a Conexão entre o Thales CCKM Appliances RPC

Para se preparar para alta disponibilidade e clusterização entre os dois appliances Thales CCKM, é essencial garantir a conectividade adequada entre as regiões em que eles são implantados.

Em nossa configuração, foi estabelecida uma RPC entre as regiões da OCI Amsterdã (AMS) e Ashburn (ASH). Essa RPC permite uma comunicação segura e de baixa latência entre as duas VCNs em que cada appliance CCKM reside.

O que foi configurado:

- A Conexão de Pareamento Remoto (RPC) está estabelecida e ativa entre o AMS e o ASH.

- As tabelas de roteamento são configuradas adequadamente para garantir que o tráfego entre as duas VCNs seja encaminhado corretamente.

- No momento, as listas de segurança nas duas regiões estão configuradas para permitir todo o tráfego de entrada e saída. Isso é feito para simplificar o teste de Prova de Conceito (PoC) e eliminar problemas relacionados à conectividade durante o processo inicial de configuração e clusterização.

Observação:

- Em um ambiente de produção, é altamente recomendável restringir o tráfego somente às portas necessárias para cluster e gerenciamento.

- Consulte a documentação do Thales para obter os requisitos exatos de porta (por exemplo, portas TCP como

443,8443,5432e outras usadas pelo protocolo de cluster CCKM).

Esta configuração de rede entre regiões garante que os CCKMs possam se comunicar perfeitamente durante o processo de criação do cluster, que abordaremos em uma das seções a seguir.

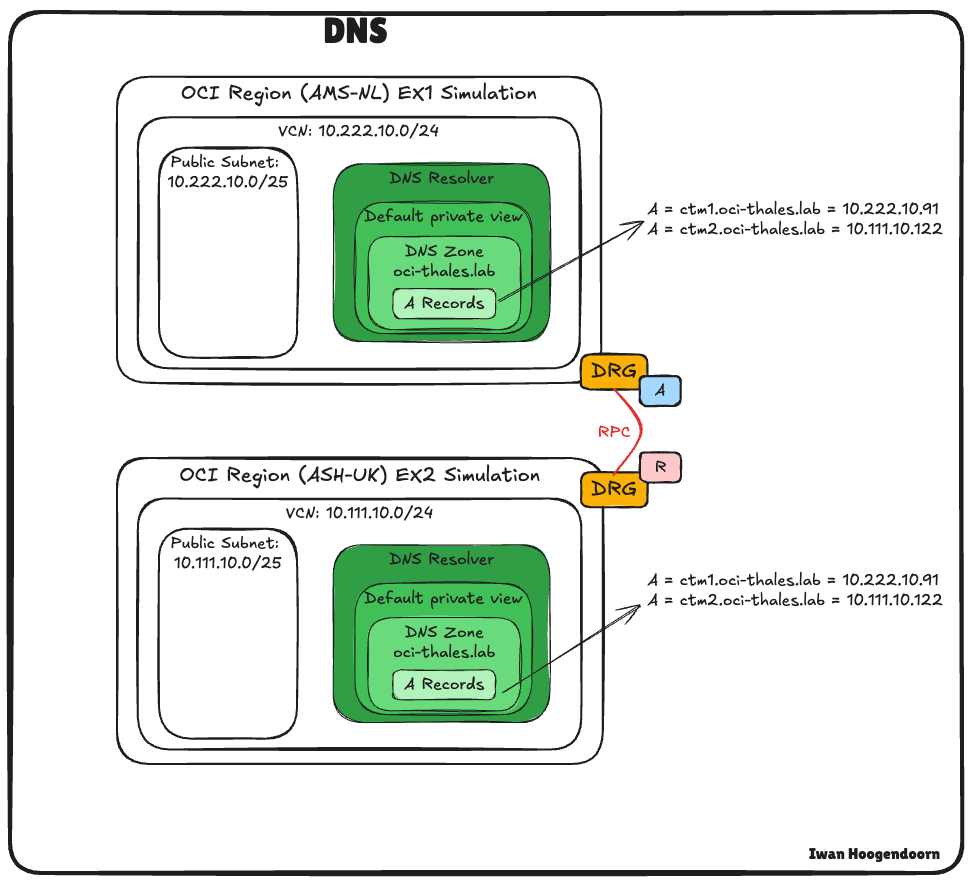

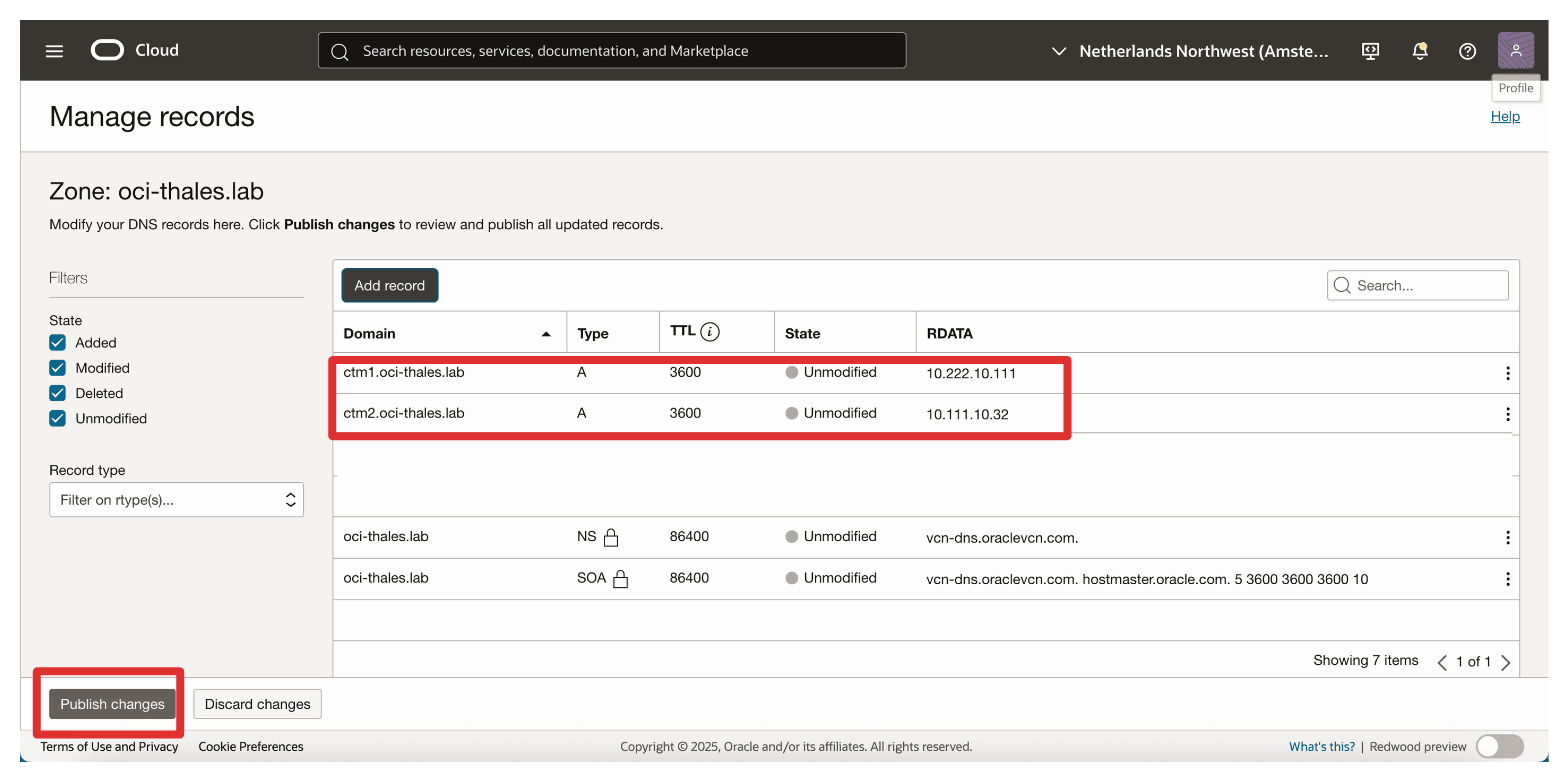

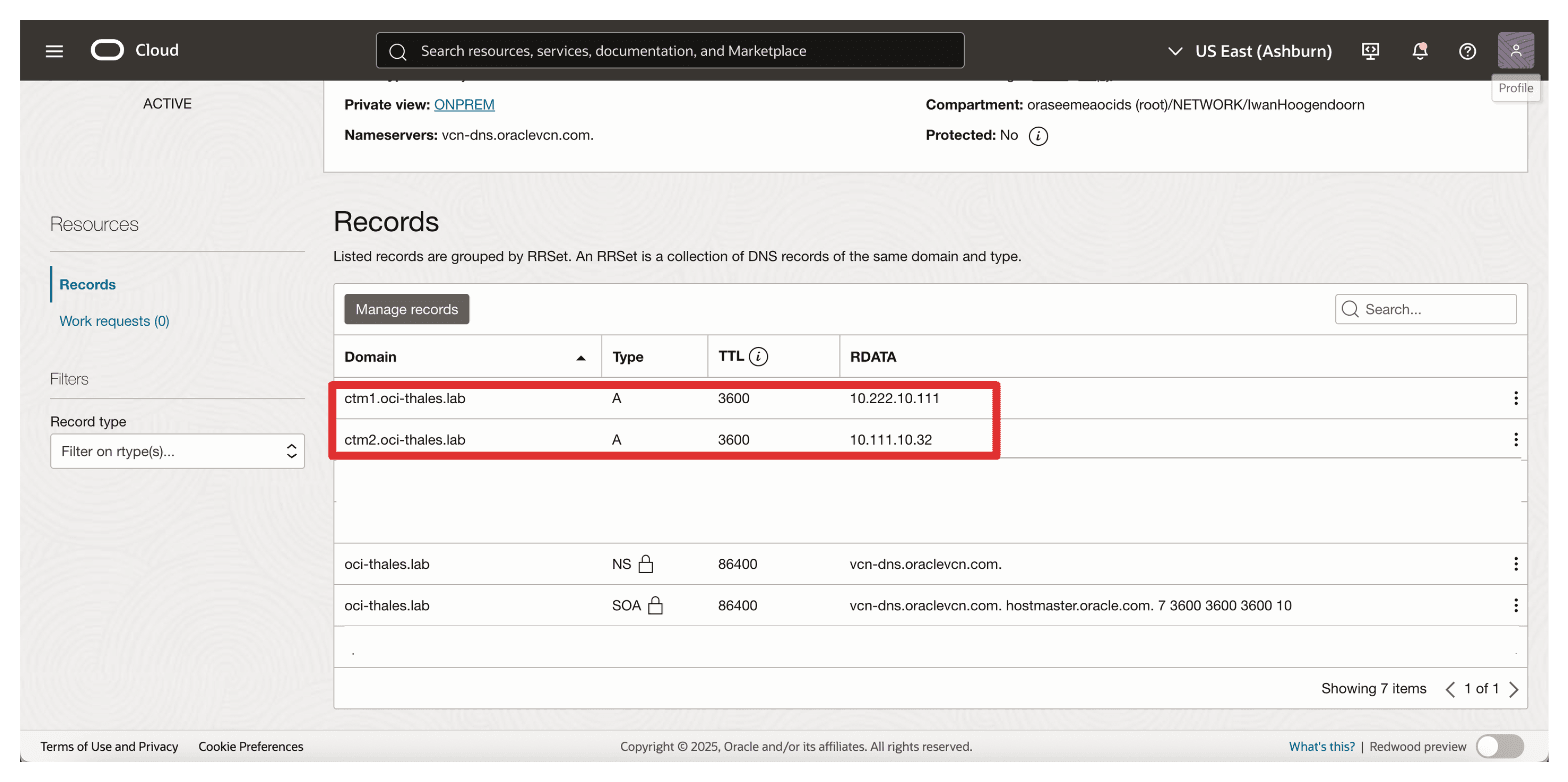

Tarefa 6: Configurar DNS

A resolução adequada de DNS é necessária para permitir uma comunicação perfeita entre os dois appliances. Isso é especialmente importante para cluster seguro, tratamento de certificados e estabilidade geral do serviço.

Observação: a partir desse ponto, vamos nos referir aos appliances Thales CCKM como Thales CipherTrust Manager, abreviação de CyberTrust Manager.

Ao usar um servidor DNS interno personalizado, estamos aproveitando os serviços de DNS do OCI com uma zona de DNS privada nesta implantação. Isso nos permite atribuir FQDNs (Nomes de Domínio Totalmente Qualificados) significativos aos Gerentes Thales CipherTrust e garante que eles possam se comunicar entre regiões sem depender de IPs estáticos.

- Nome da Zona de DNS Privado: Digite

oci-thales.lab. - Escopo: Selecione Privado.

- VCNs Associadas: VCNs AMS e ASH (para permitir a resolução de nomes entre regiões).

Criamos dois registros A na zona oci-thales.lab, apontando para os IPs privados de cada appliance do Gerenciador Thales CipherTrust:

| Nome do Host | FQDN | Pontua para |

|---|---|---|

ctm1 |

ctm1.oci-thales.lab |

IP privado do Thales CipherTrust Manager no AMS |

ctm2 |

ctm2.oci-thales.lab |

IP privado do Thales CipherTrust Manager em ASH |

O uso de FQDNs facilita o gerenciamento de certificados e configurações de cluster e evita o acoplamento da configuração a IPs fixos.

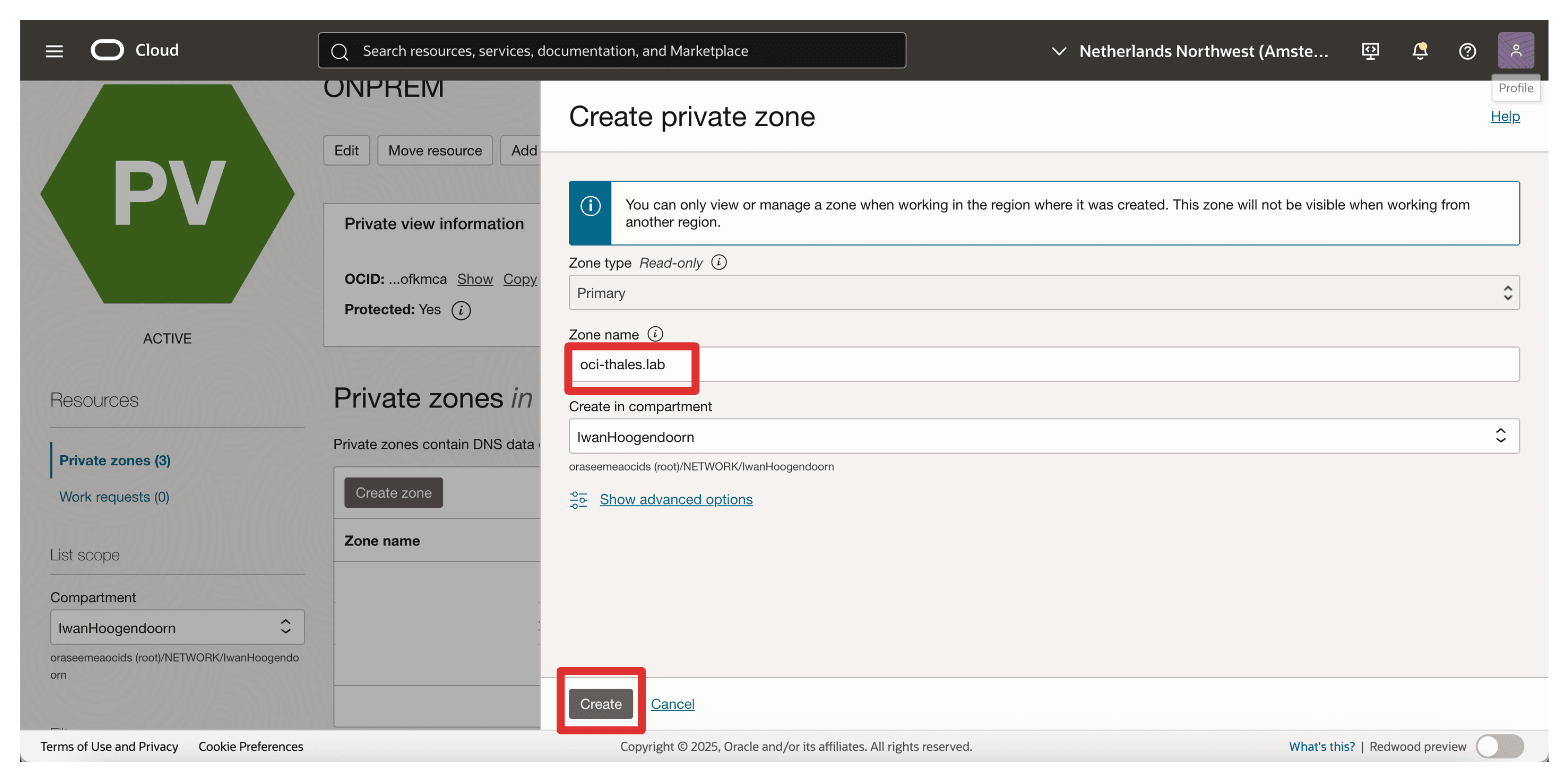

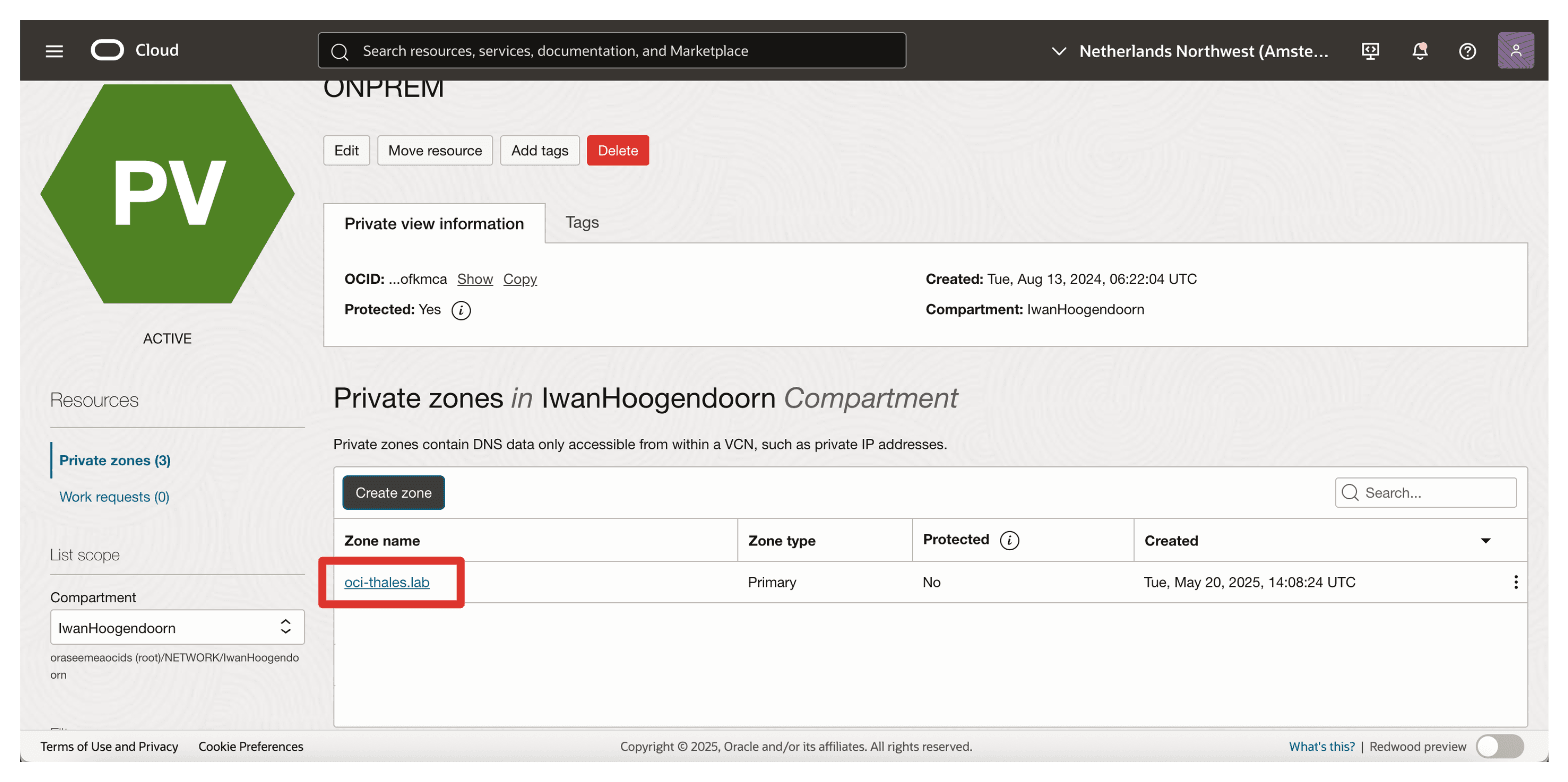

-

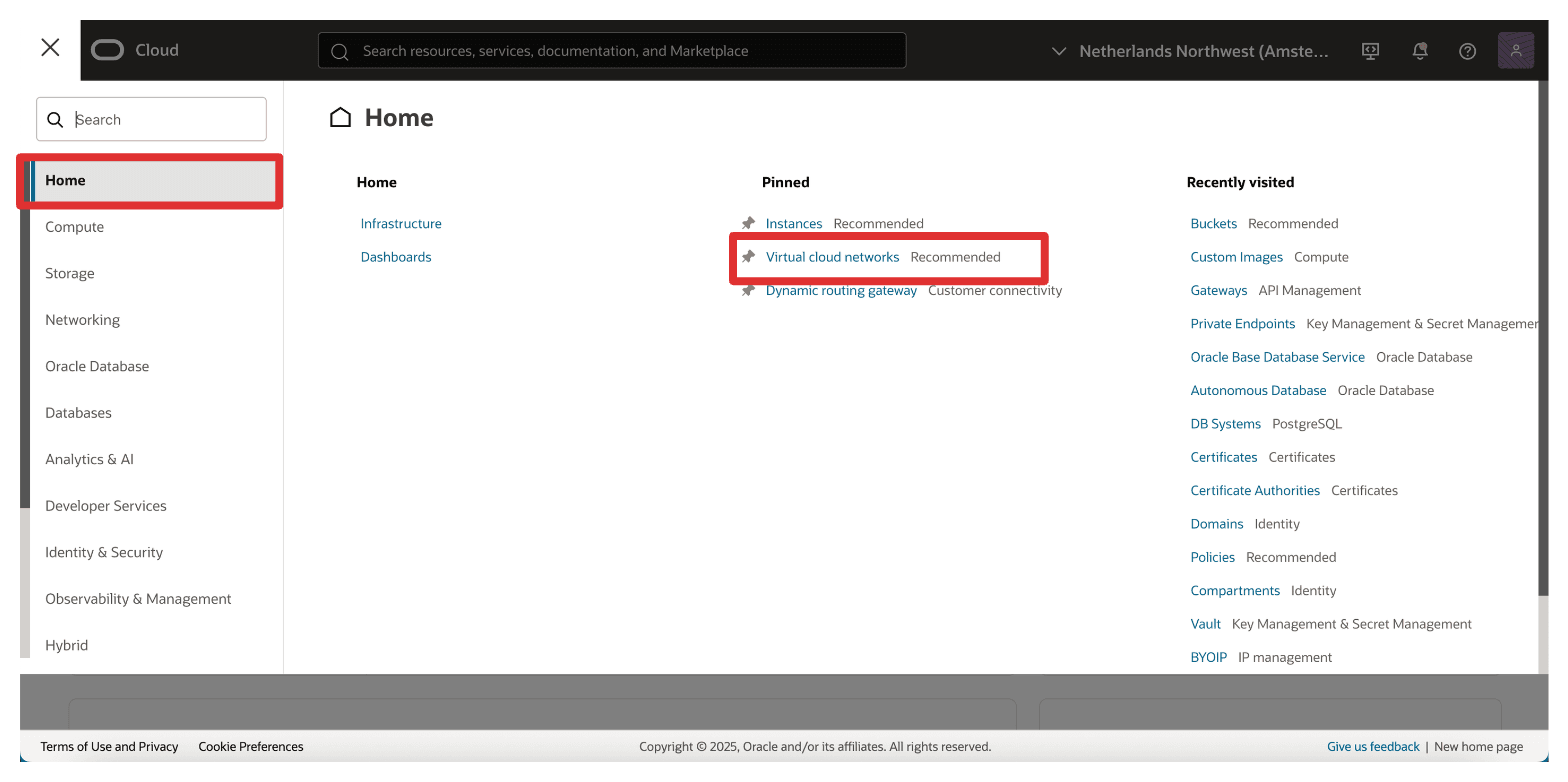

Vá para a Console do OCI e navegue até Redes Virtuais na Nuvem. Verifique se você está na região AMS.

-

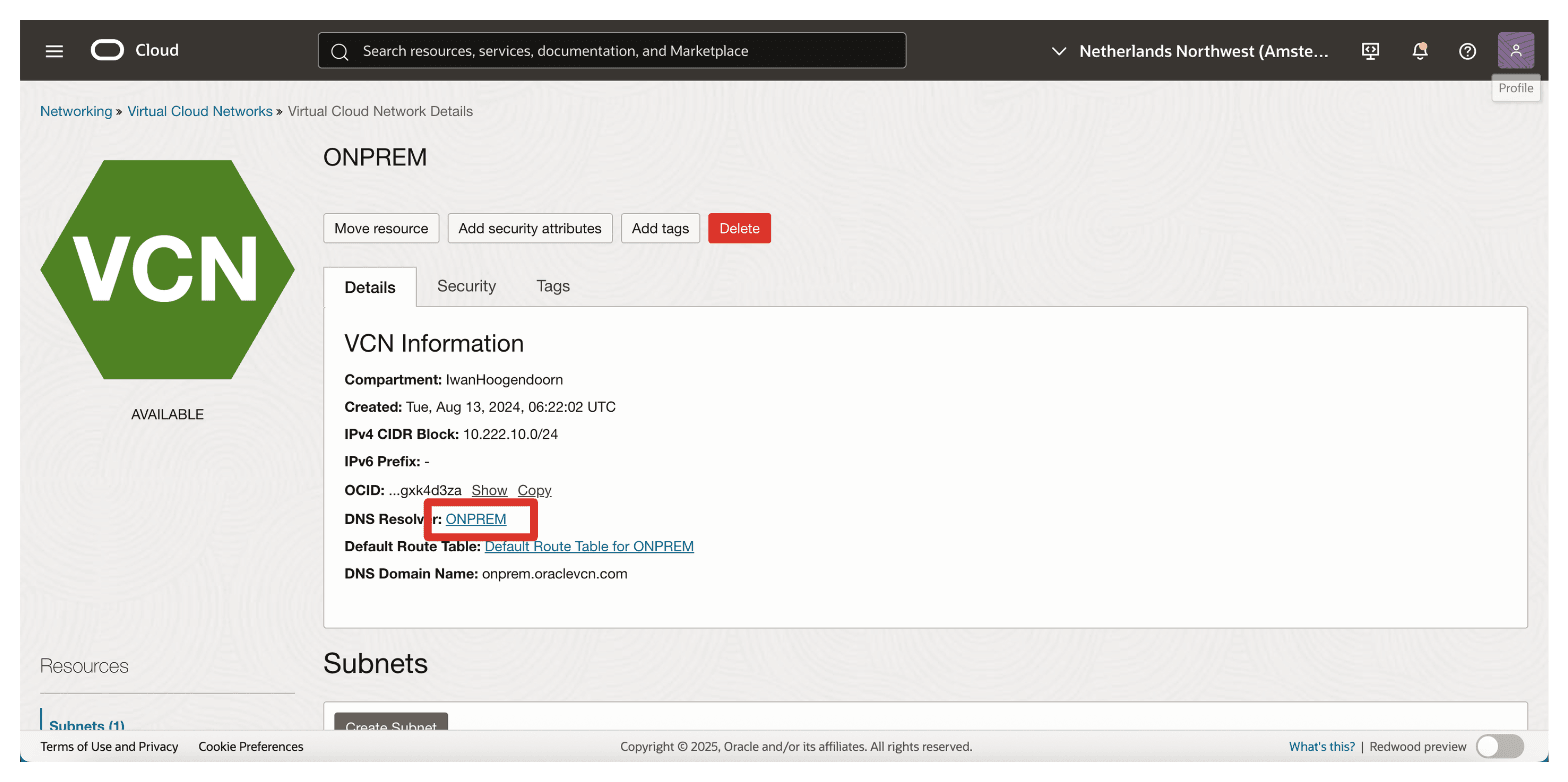

Clique na VCN.

-

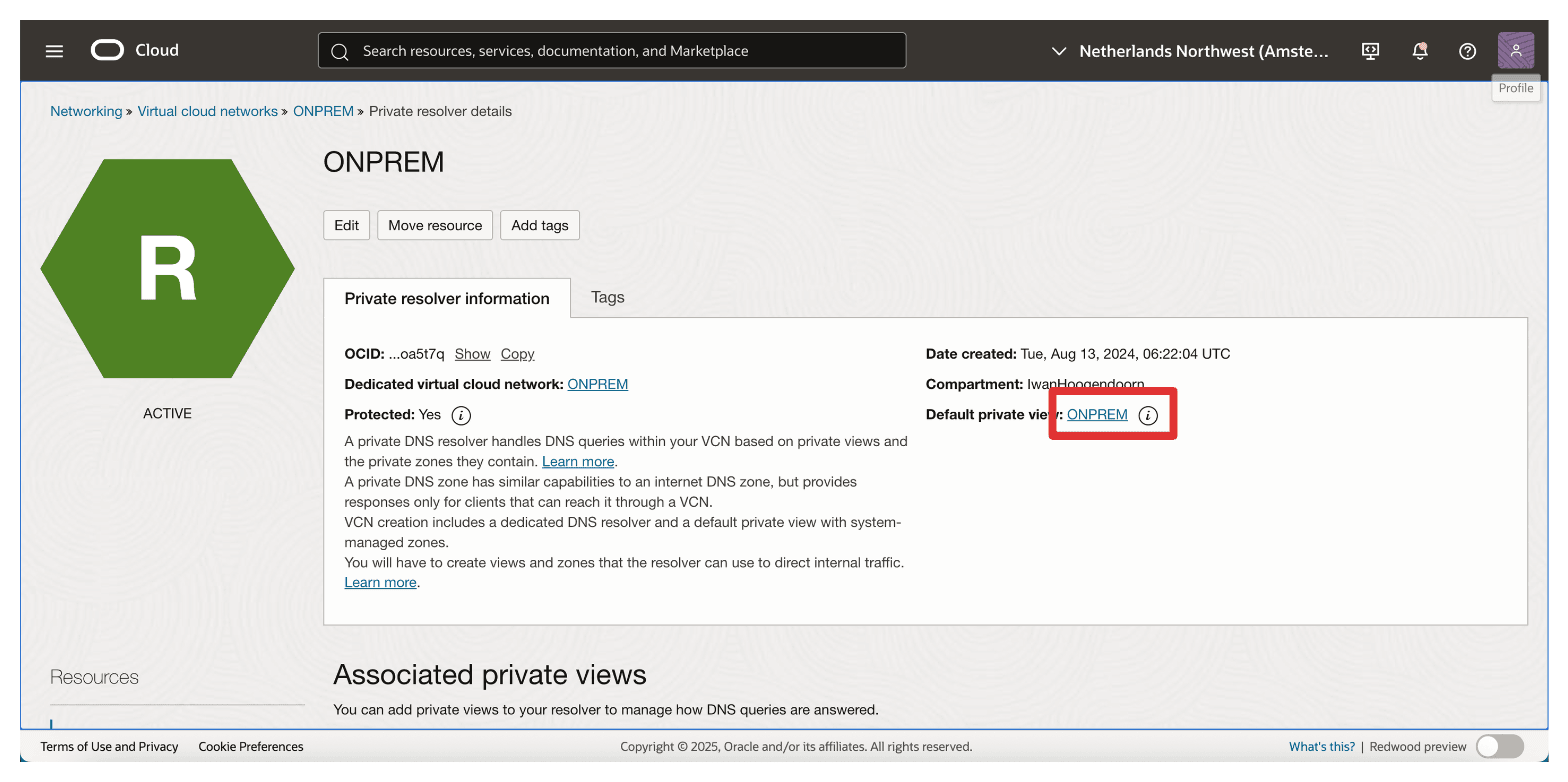

Clique no Resolvedor de DNS (para essa VCN).

-

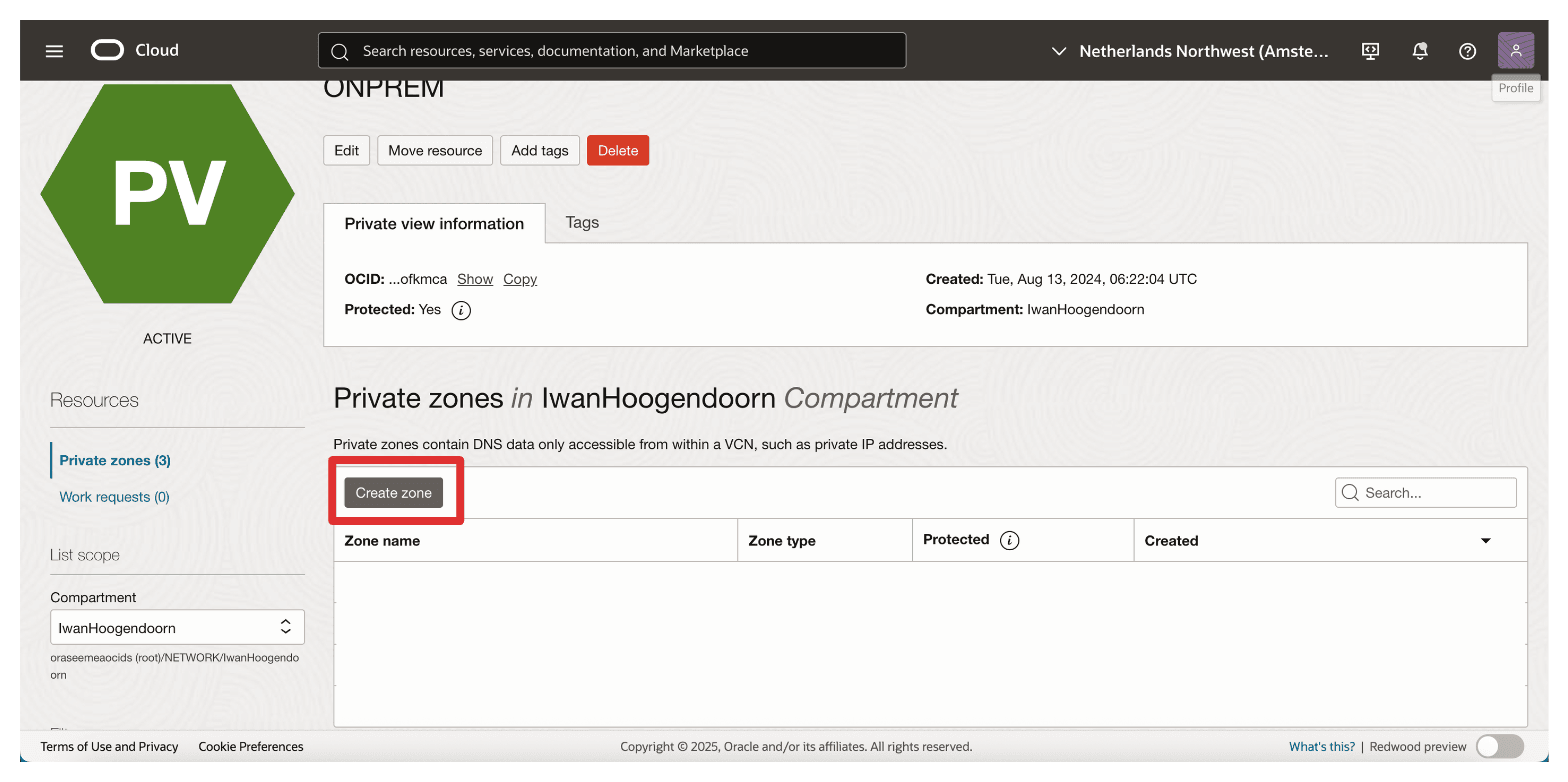

Clique na View Privada Padrão (para esse Resolvedor de DNS e VCN).

-

Clique em Criar Zona.

-

Especifique as informações a seguir e clique em Criar.

- Nome da Zona: Digite

oci-thales.lab. - Compartimento: Selecione o correto.

- Nome da Zona: Digite

-

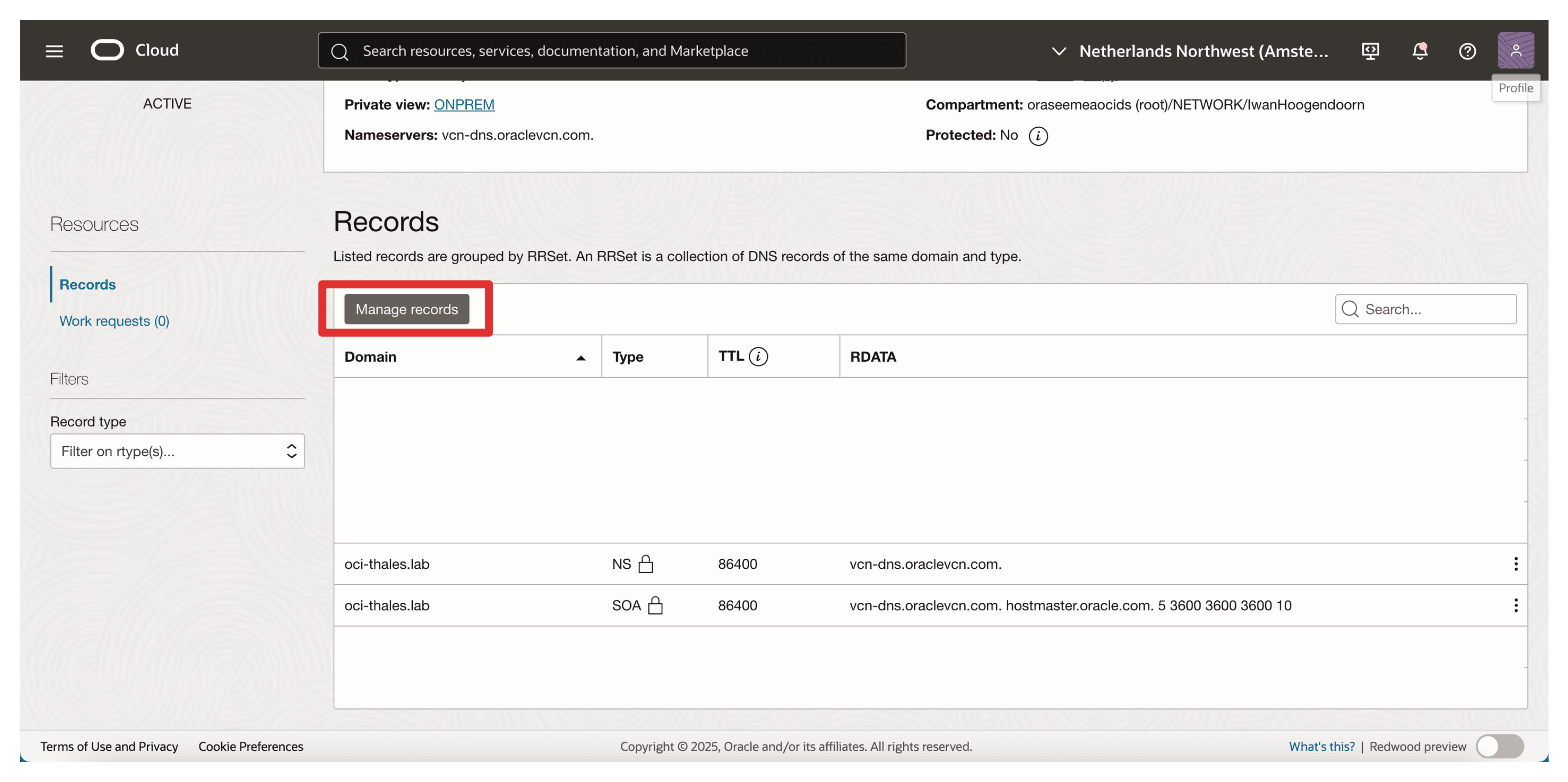

Clique na zona.

-

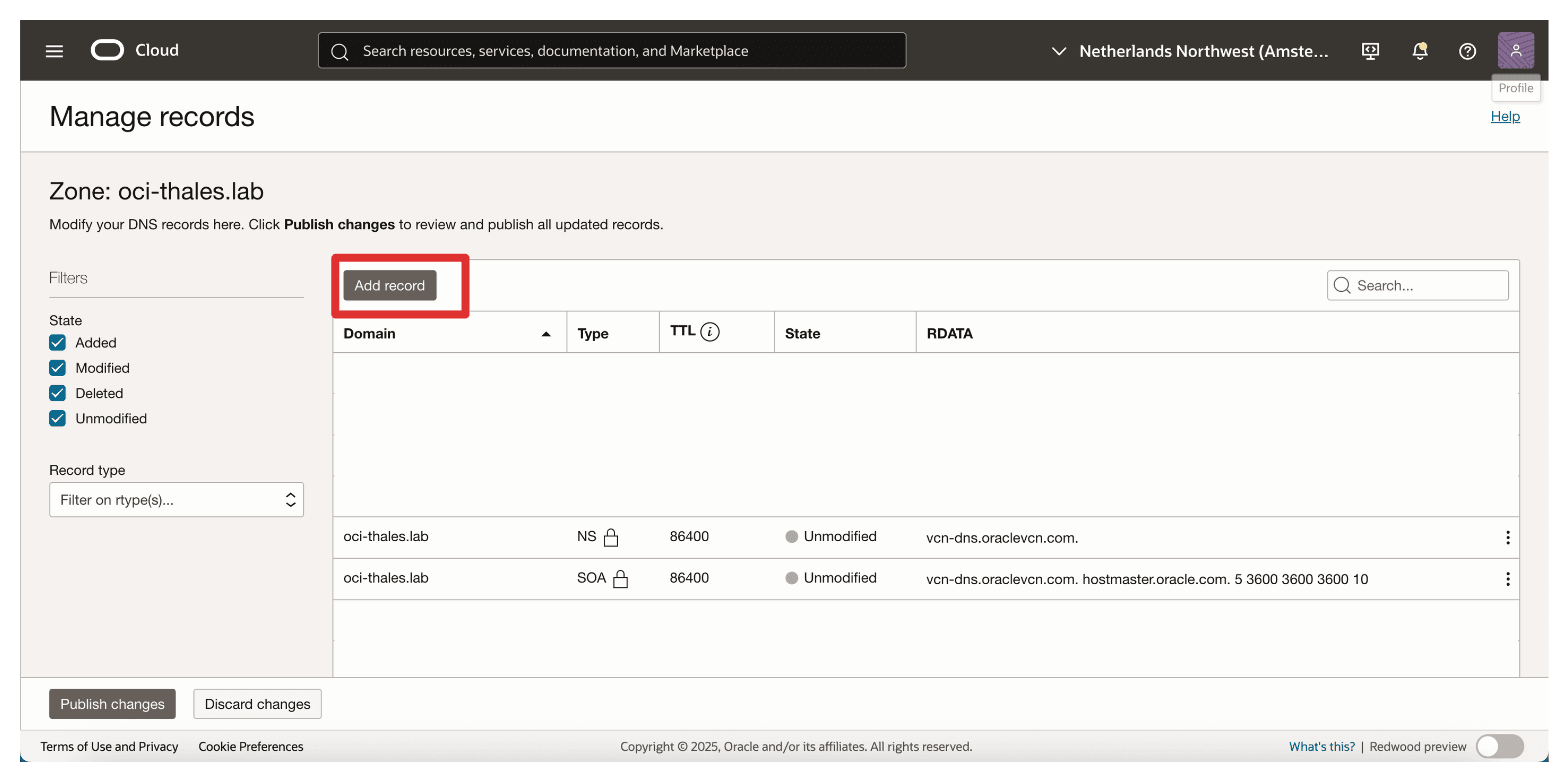

Clique em Gerenciar Registros.

-

Clique em Adicionar registro.

-

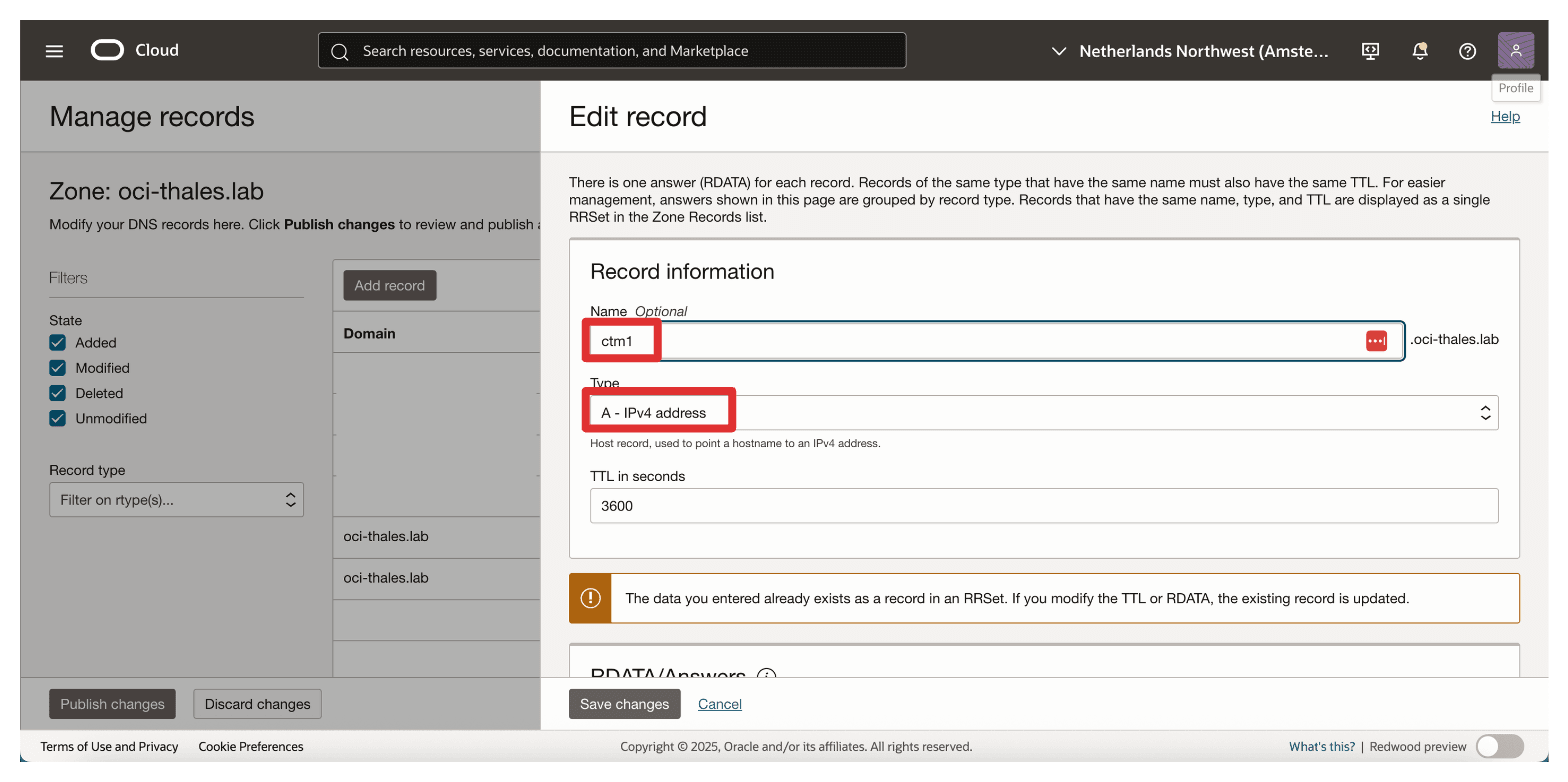

Para criar um Registro para

ctm1, insira as informações a seguir.- Tipo de Registro: Digite A - IPv4 address.

- Nome: Digite

ctm1. - TTL: Deixe o padrão (por exemplo,

300).

-

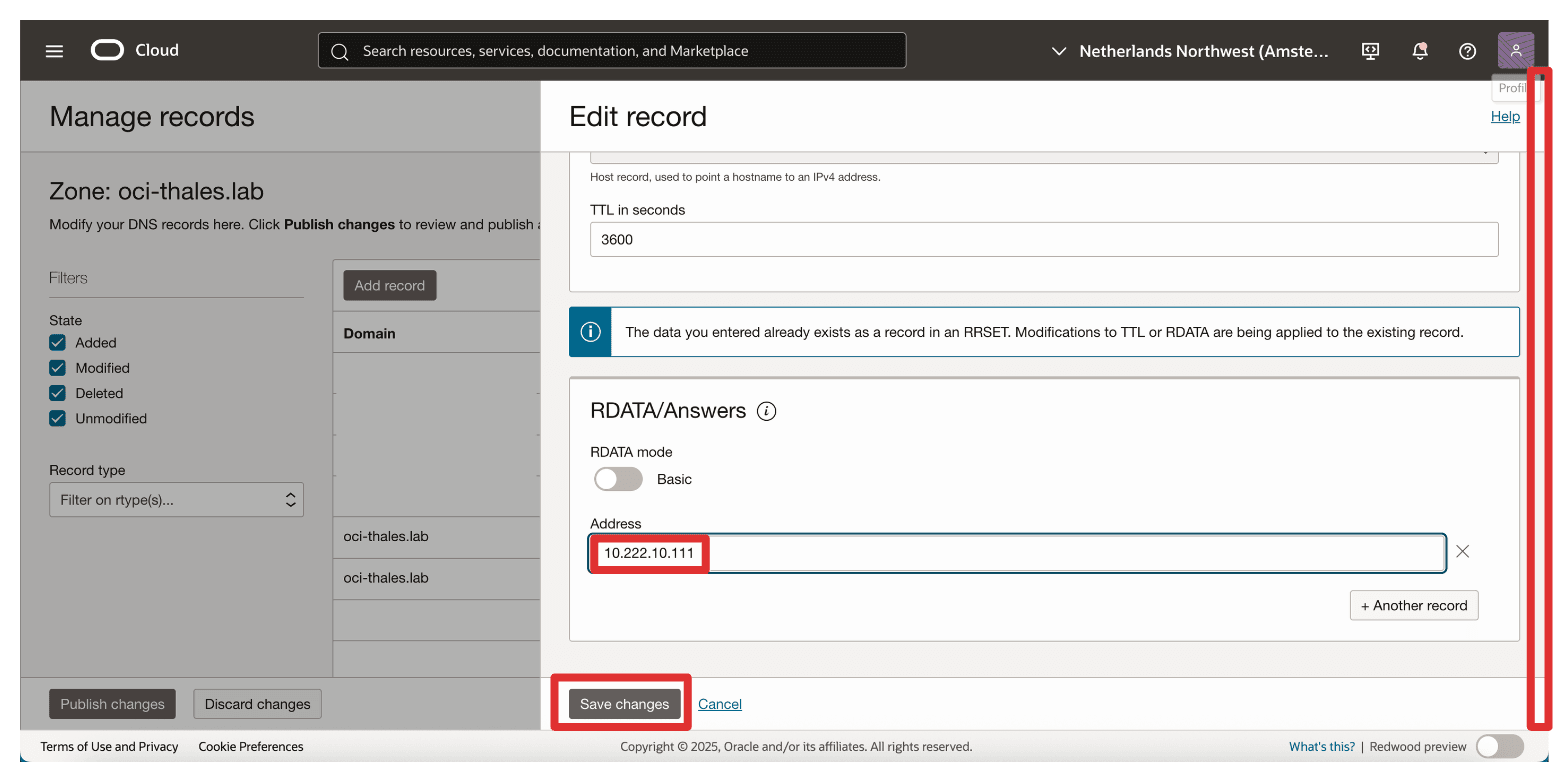

Insira IP privado do Gerenciador CipherTrust do Thales no AMS como RDATA (Endereço IP) e clique em Salvar Alterações.

-

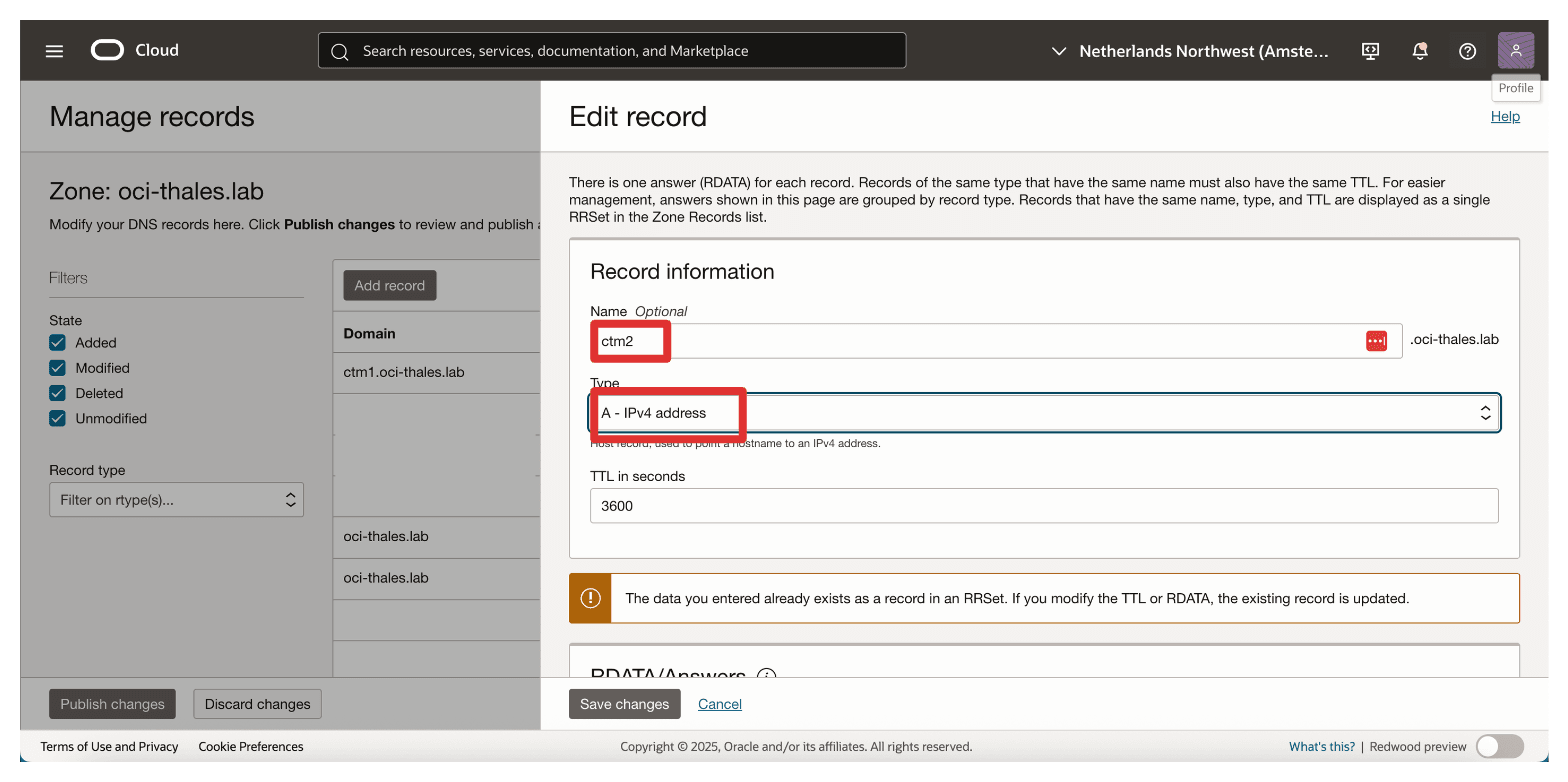

Crie um segundo registro A para

ctm2.- Tipo de Registro: Digite A - IPv4 address.

- Nome: Digite

ctm2. - TTL: Deixe o padrão (por exemplo,

300).

-

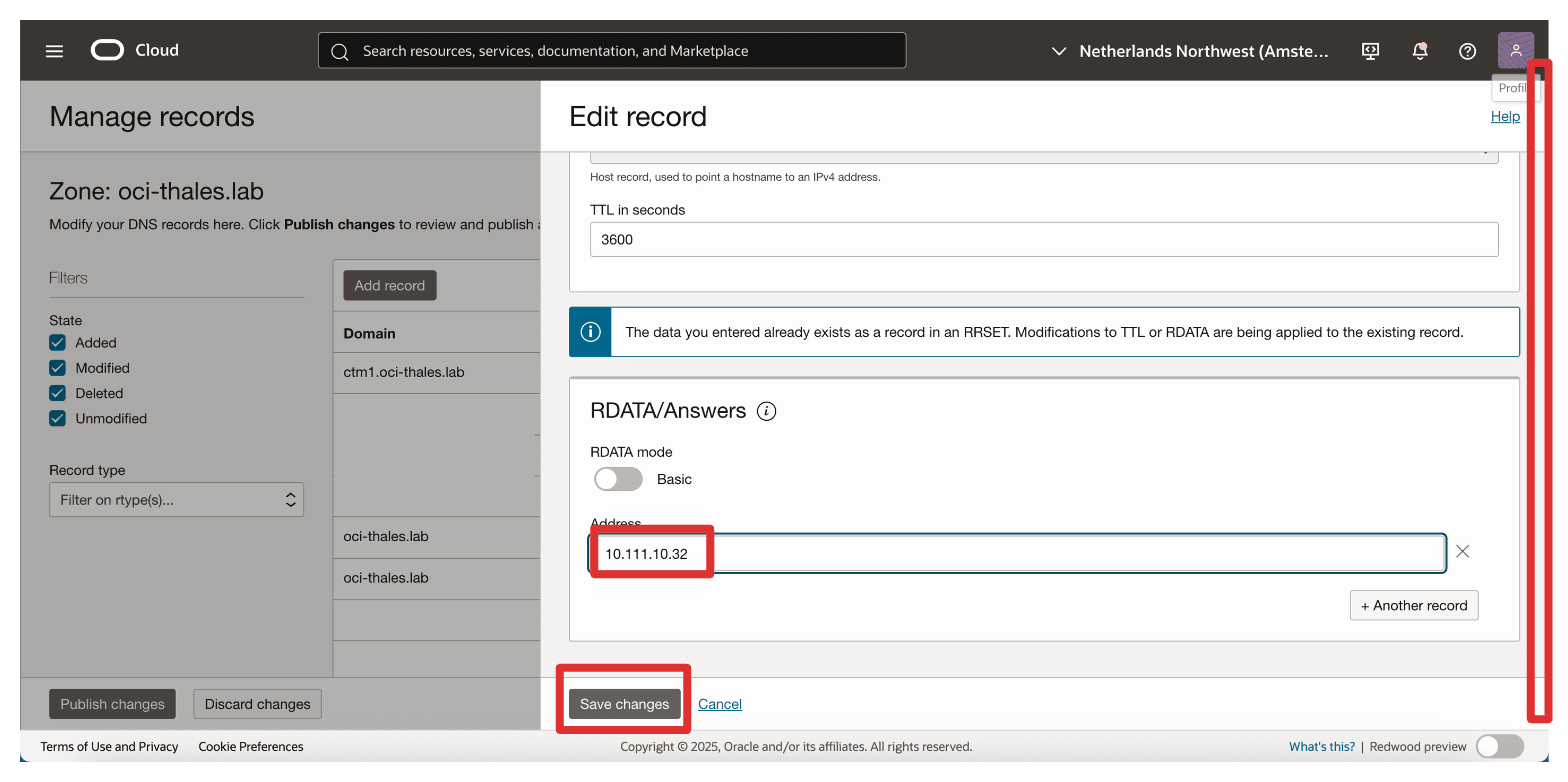

Insira IP privado do Gerenciador CipherTrust do Thales no ASH como RDATA (Endereço IP) e clique em Salvar Alterações.

-

Clique em Publicar Alterações.

-

Repita as mesmas etapas que você seguiu para o AMS agora no ASH para permitir a resolução de nomes de DNS no ASH.

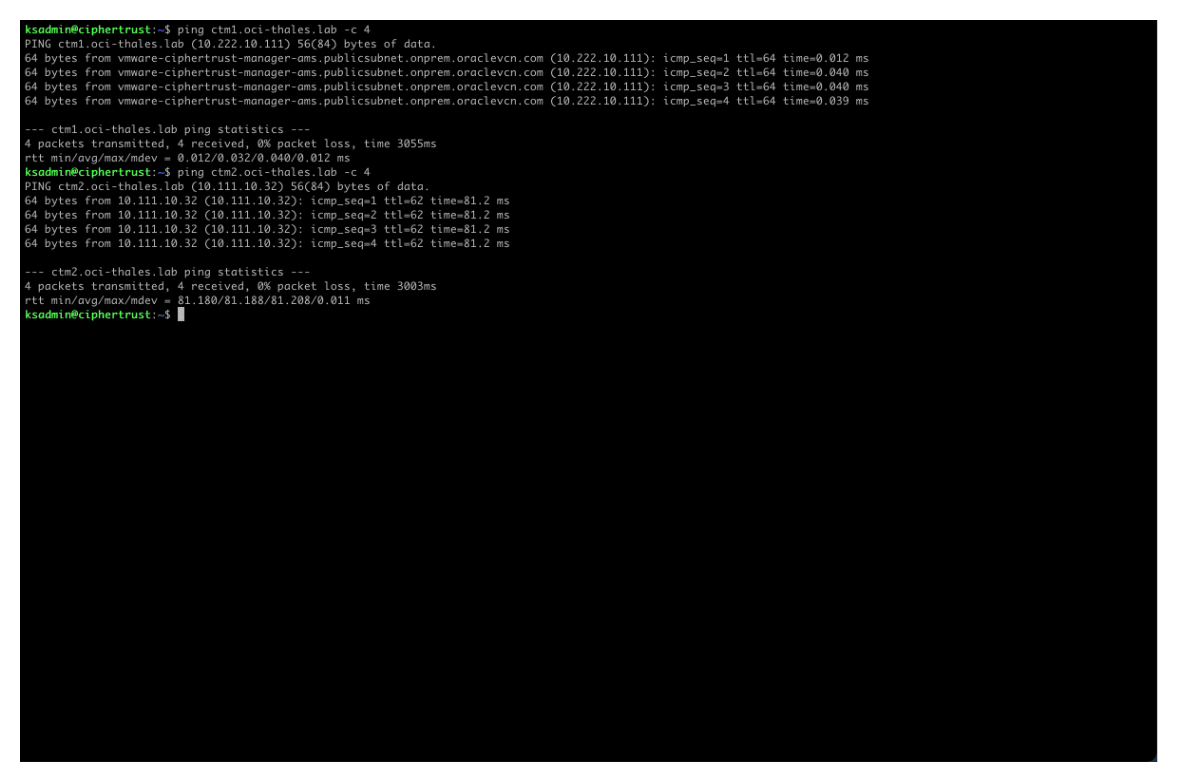

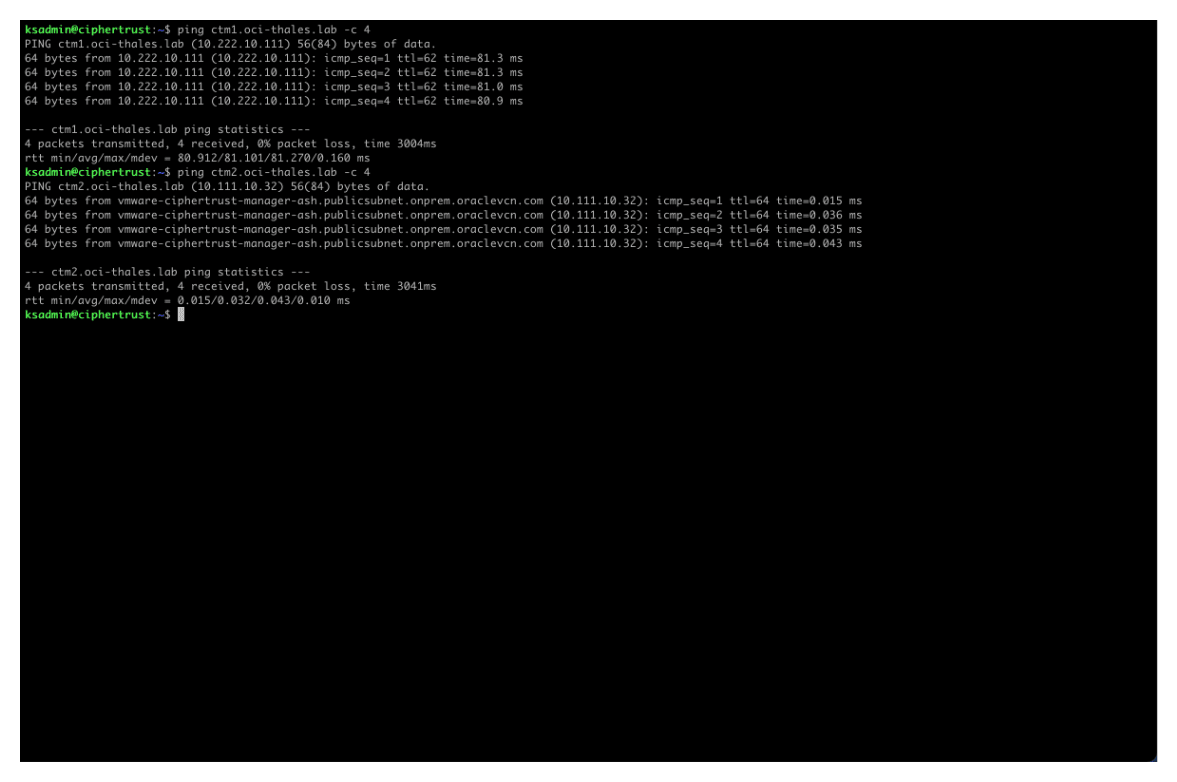

Para validar se o DNS está funcionando conforme esperado, use SSH em uma das instâncias do Gerenciador Thales CipherTrust e execute ping ctm2.oci-thales.lab no primeiro Gerenciador Thales CipherTrust (em execução no AMS).

O FQDN será resolvido para o endereço IP correto e, quando a RPC, as listas de roteamento e segurança estiverem configuradas corretamente, o ping será bem-sucedido.

Repita o ping de CTM2 (em execução no ASH) para confirmar a resolução bidirecional.

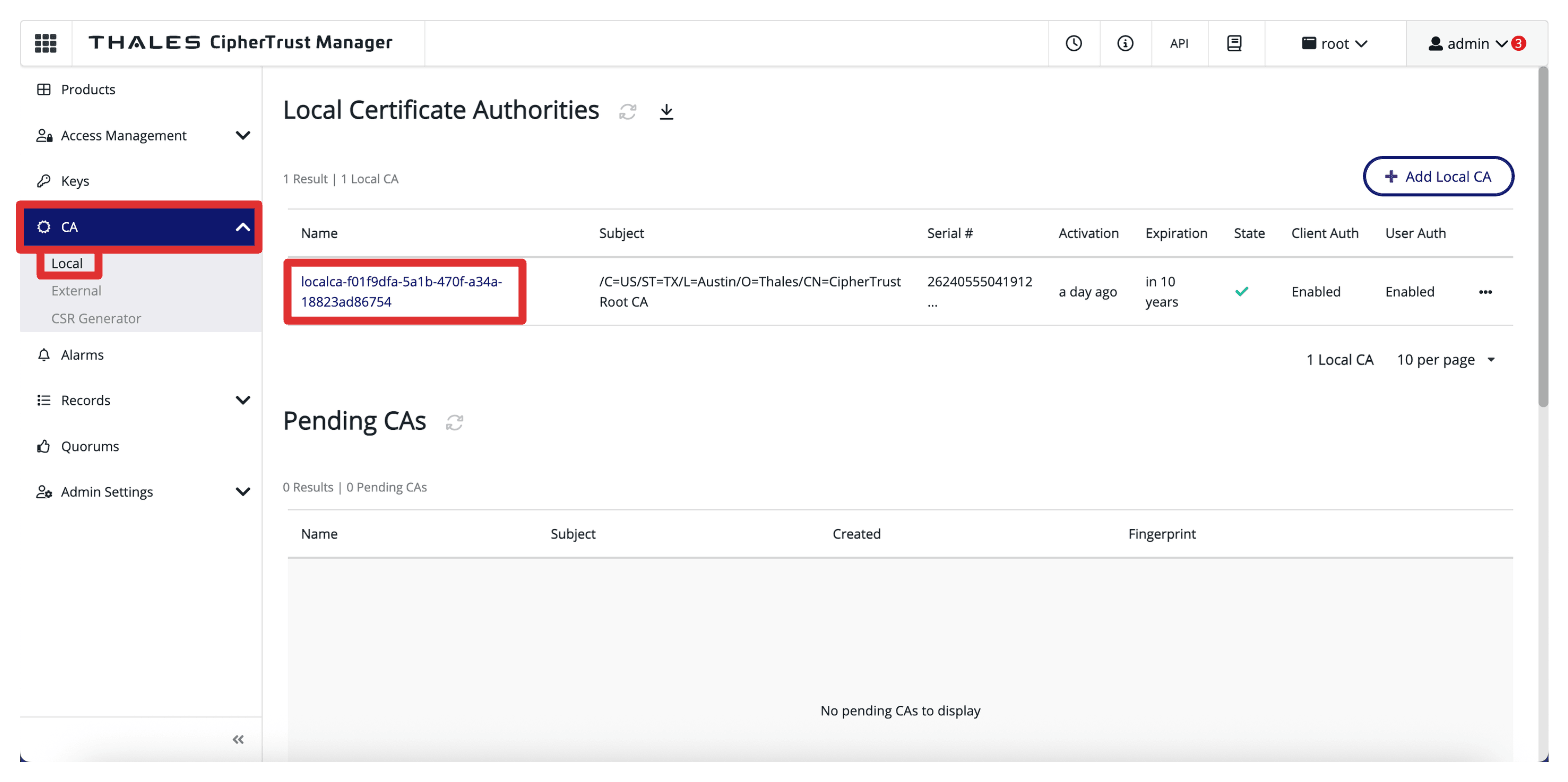

Tarefa 7: Configurar o primeiro Thales CCKM Appliance como uma Autoridade de Certificação (CA)

Na primeira vez que um Gerenciador CipherTrust é iniciado, um novo CipherTrust Manager Root CA local é gerado automaticamente. Esta CA é usada para emitir certificados iniciais do servidor para as interfaces disponíveis no sistema. Não há necessidade de criar um novo.

Observação: Certifique-se de estar no Gerente do AMS Thales CipherTrust.

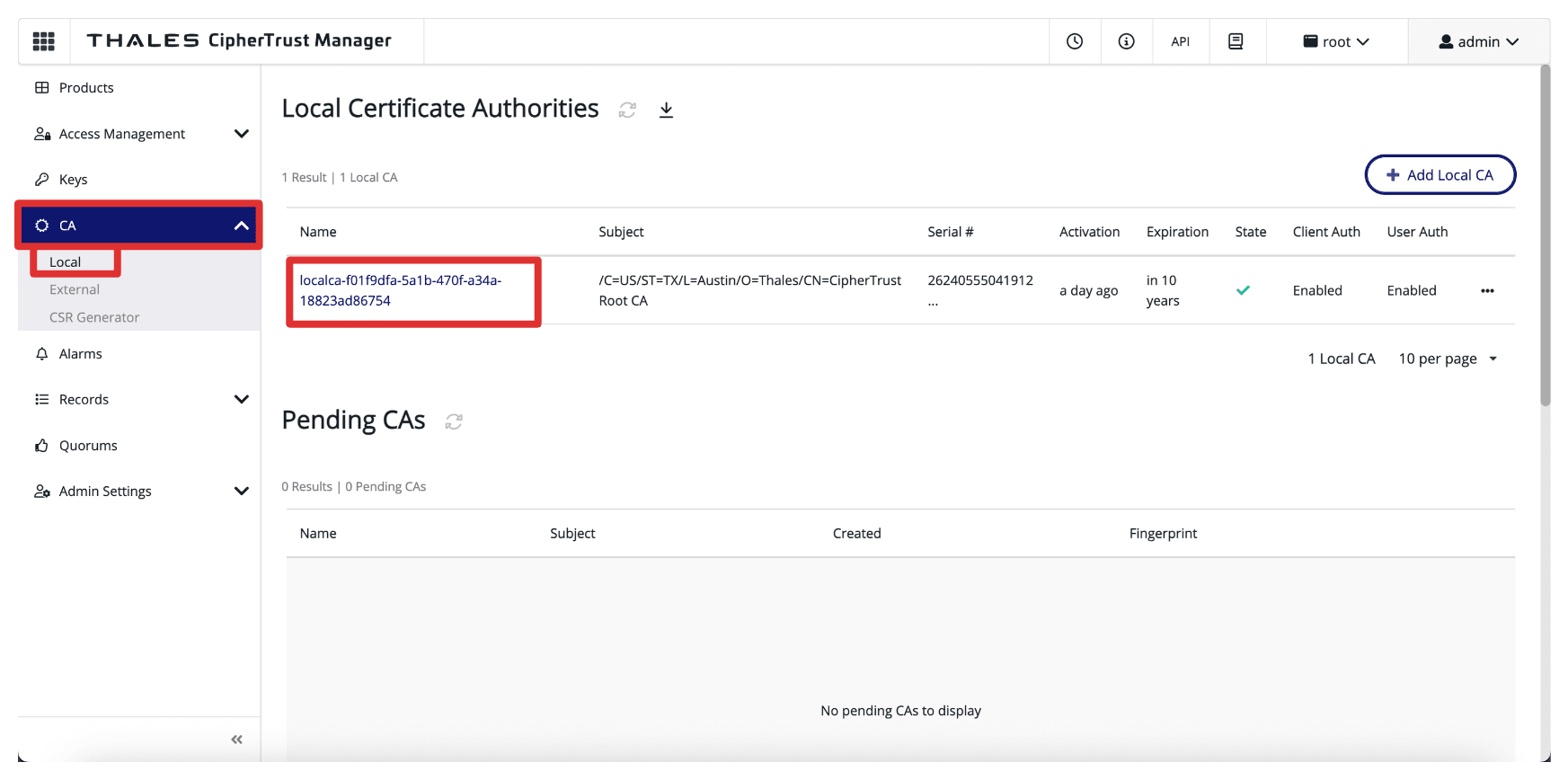

-

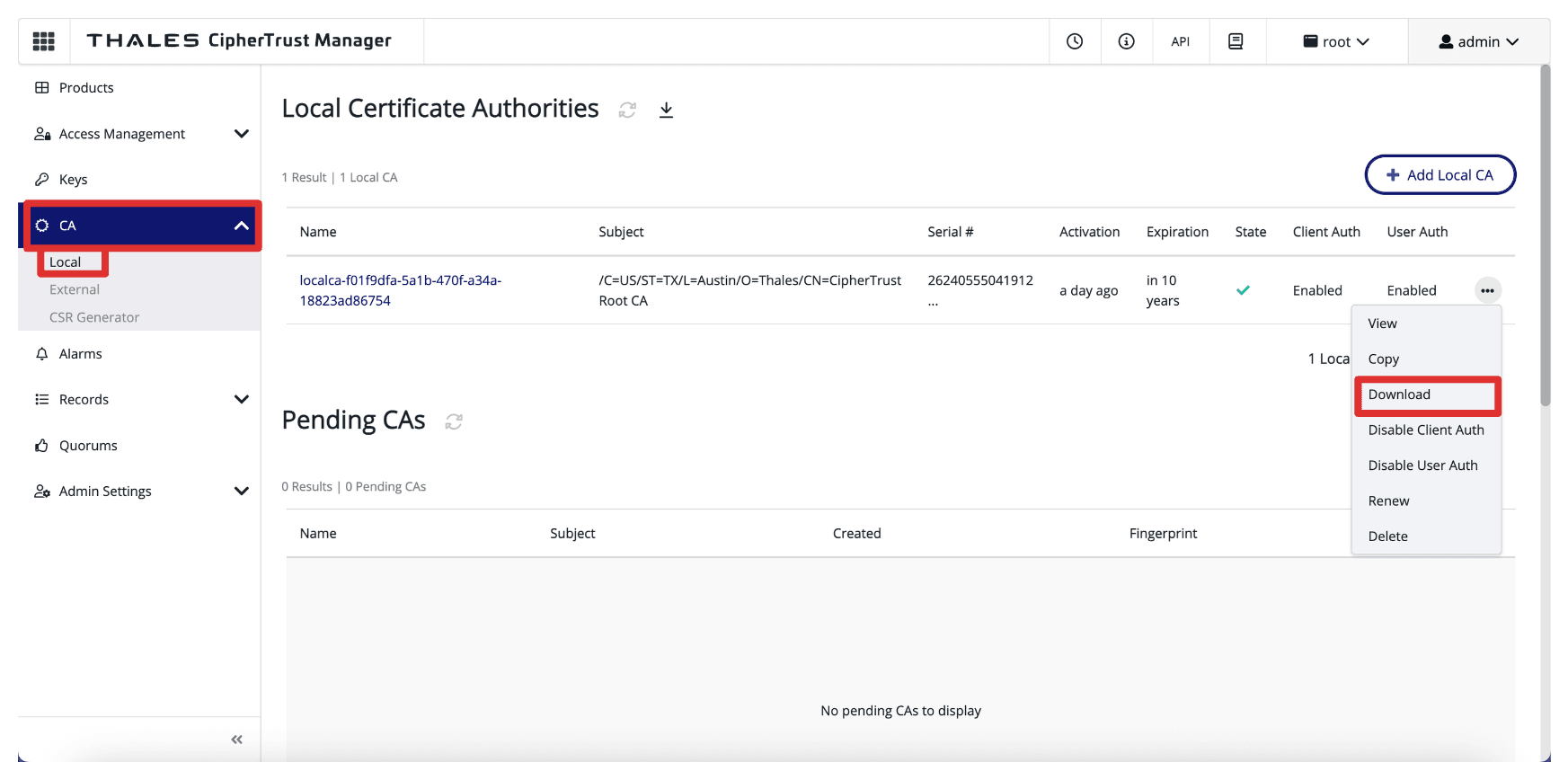

Clique em CA e selecione Local.

-

Revise a CA local gerada automaticamente (CipherTrust Manager Root CA) que usaremos para criar e assinar CSRs.

A imagem a seguir ilustra o estado atual da nossa implantação até o momento.

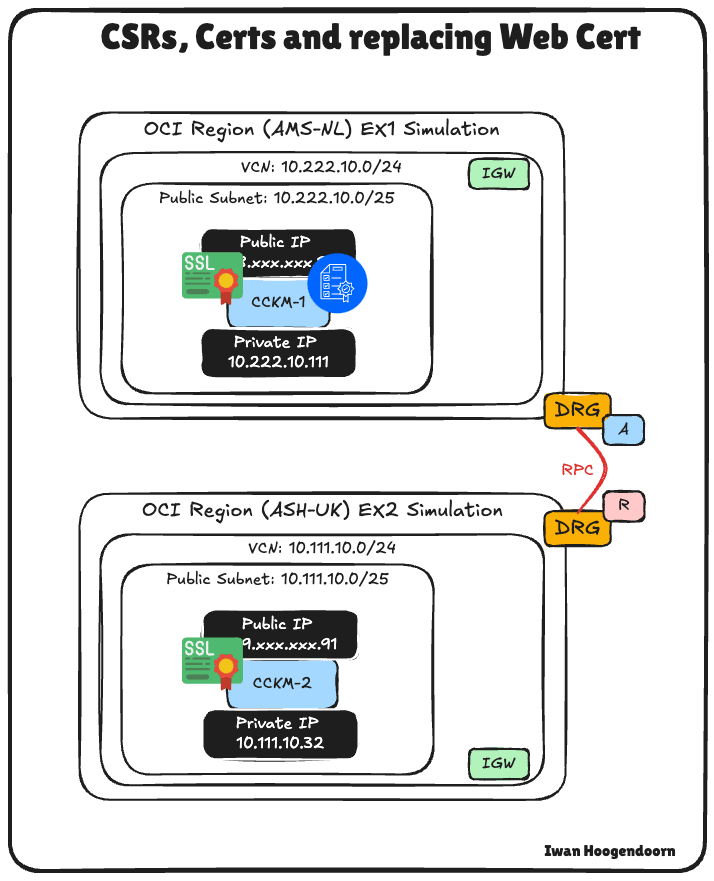

Tarefa 8: Criar um CSR para Appliances CCKM Thales e Assinar pela CA

Com os appliances do CyberTrust Manager implantados e o DNS configurado, é hora de permitir uma comunicação segura e baseada em certificado entre eles. Como o Gerente AMS Thales CipherTrust e o ASH estão configurados como CA, usaremos o Gerenciador AMS Thales CipherTrust para gerar e assinar certificados para ambos os appliances.

-

As etapas de alto nível serão:

-

Gerar Solicitações de Assinatura de Certificado (CSRs) para Gerentes Thales CipherTrust (AMS e ASH) no Gerente AMS Thales CipherTrust.

-

Use a CA do Gerente do AMS Thales CipherTrust para assinar ambos os CSRs.

-

Instale o certificado assinado em cada Gerenciador Thales CipherTrust.

-

Isso garante que toda a comunicação do Thales CipherTrust Manager-to-Thales CipherTrust Manager seja confiável e criptografada, um requisito crítico para a formação de clusters e acesso seguro à API.

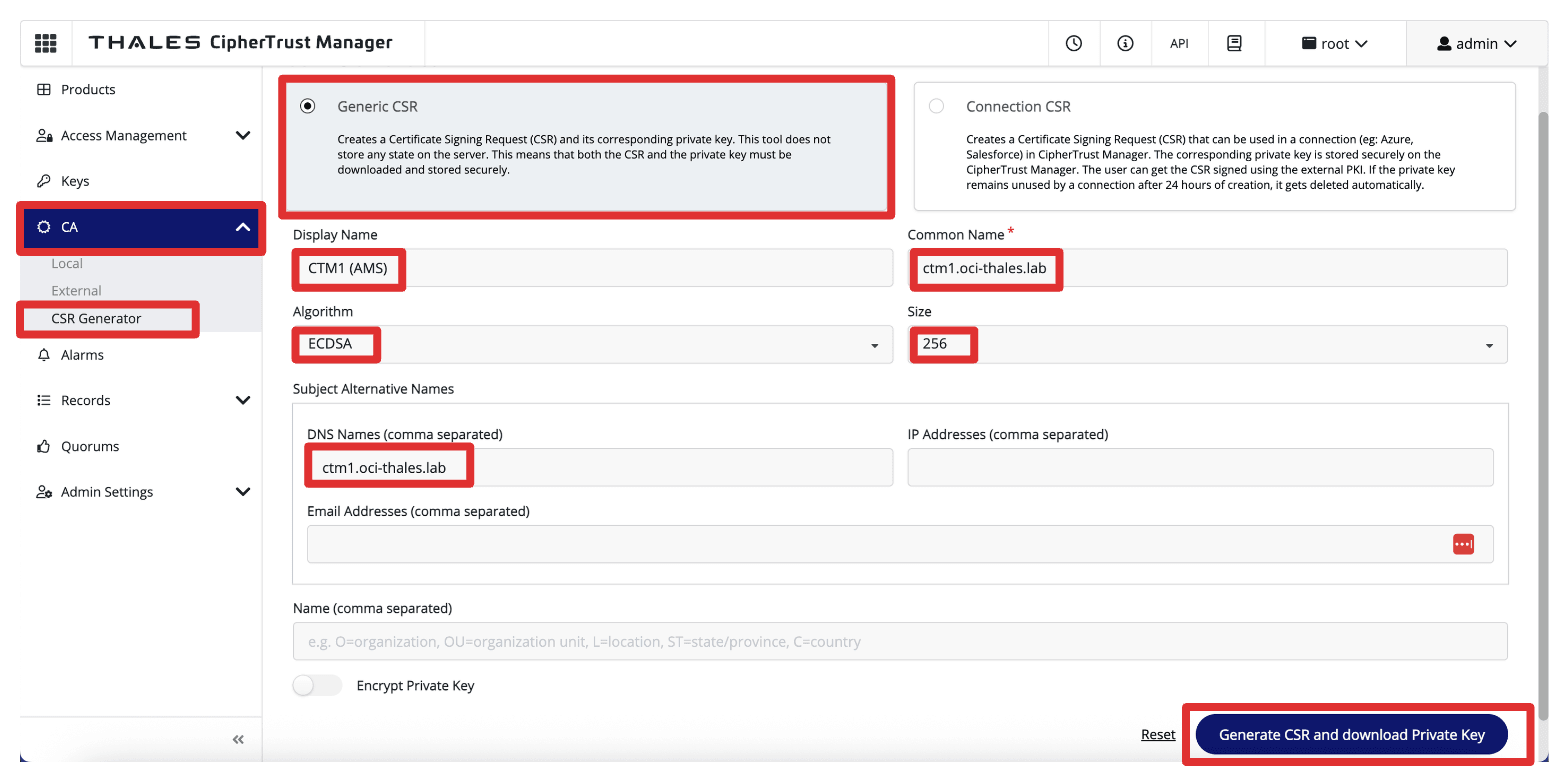

Observação: Execute estas etapas somente no Gerenciador AMS Thales CipherTrust.

-

Faça log-in na Console do AMS do Gerenciador Thales CipherTrust.

-

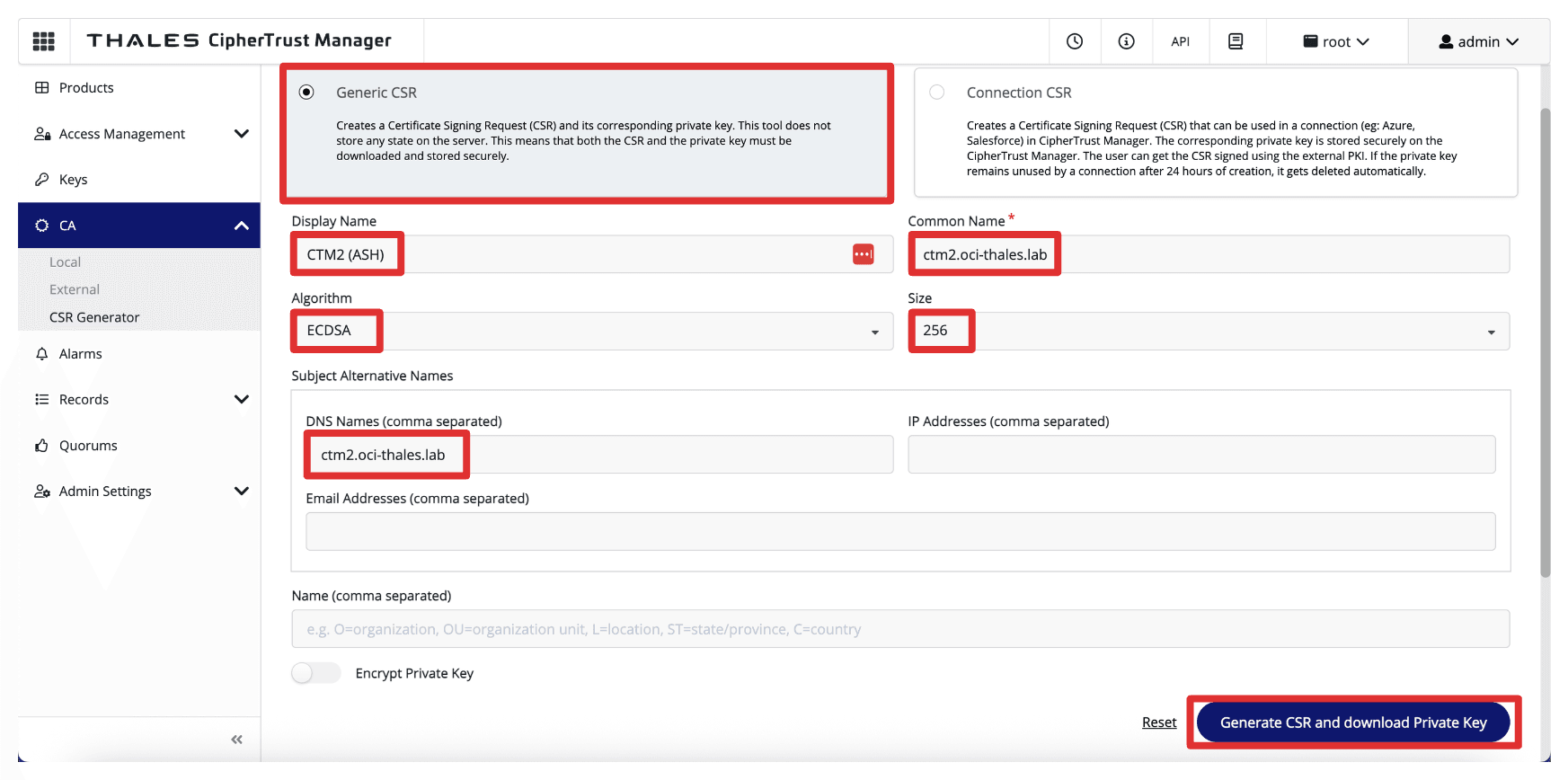

Navegue até CA e clique em Gerador CSR.

-

Especifique as informações a seguir e clique em Gerar CSR e fazer download da Chave Privada.

- Selecione CSR Genérico.

- Nome Comum: Informe o FQDN do Thales CipherTrust Manager. Por exemplo,

ctm1.oci-thales.lab. - Nome da Exibição: Informe um nome. Por exemplo,

CTM1 (AMS). - Algoritmo: Selecione ECDSA.

- Tamanho: Selecione 256.

- Nome Alternativo do Assunto: Inclua também o FQDN aqui. Por exemplo,

ctm1.oci-thales.lab.

Observação: O download da chave privada será feito automaticamente.

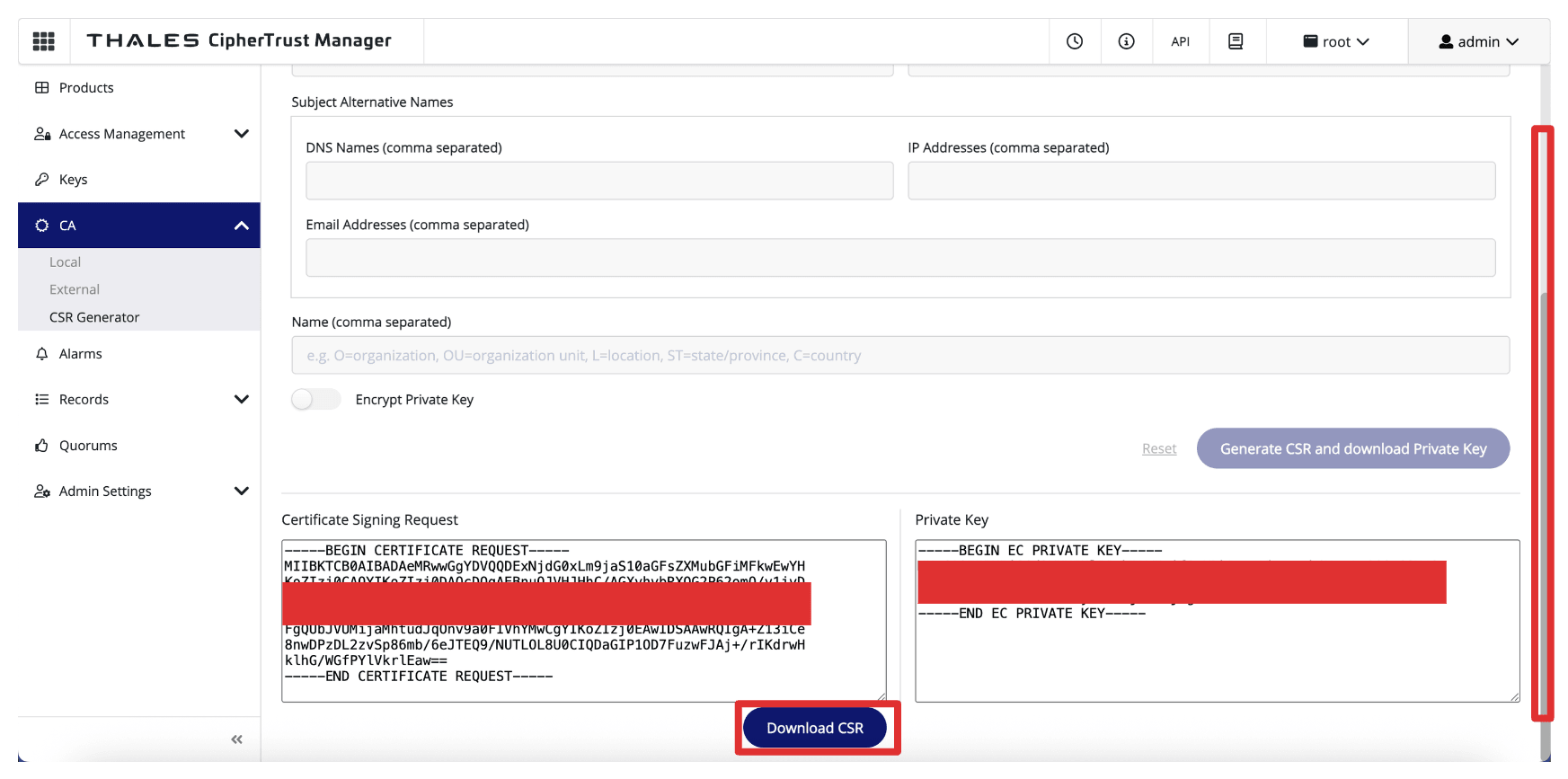

-

Clique em Fazer Download do CSR para fazer download do arquivo

.csrgerado e salvá-lo.

-

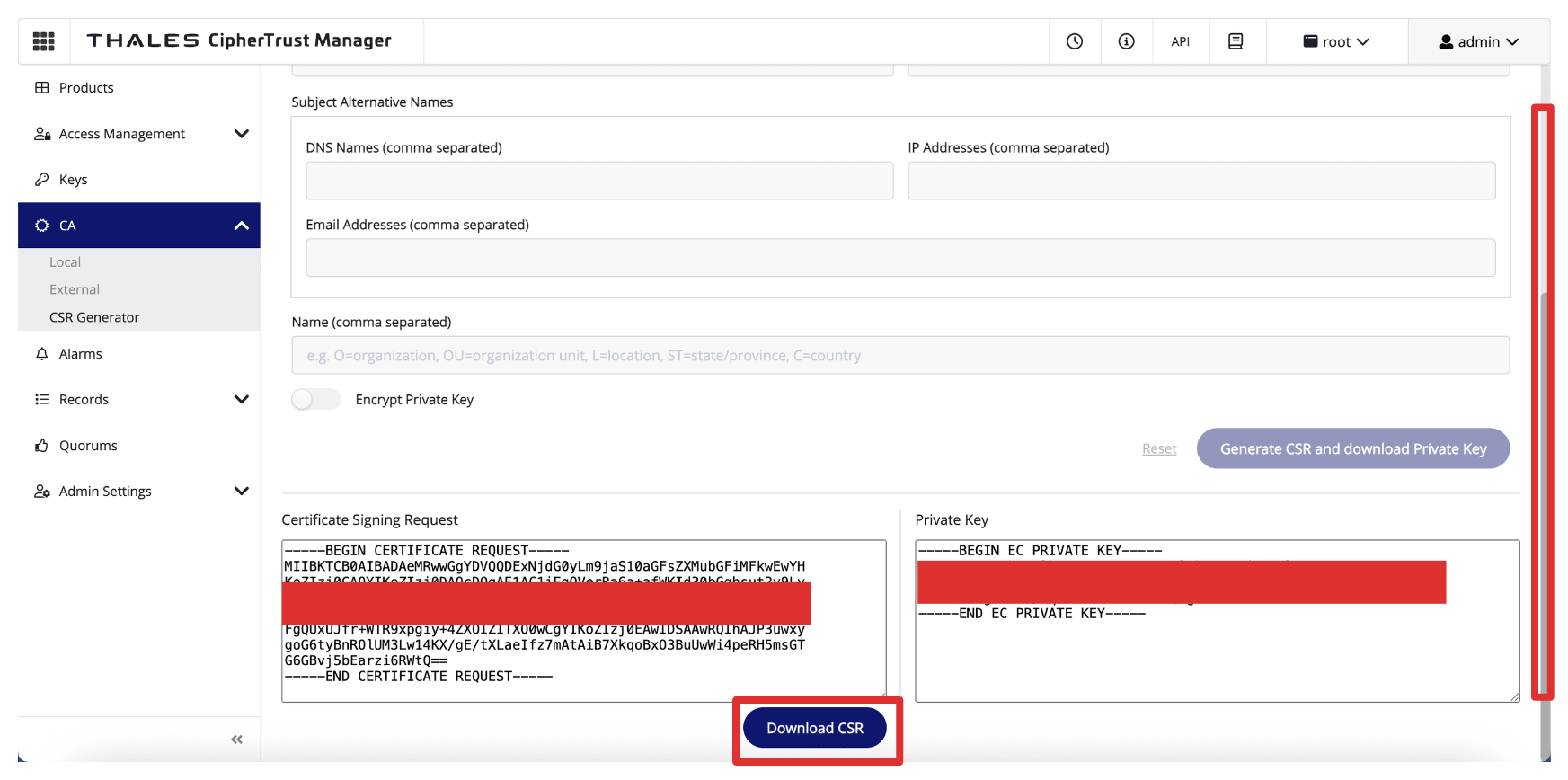

Repita as mesmas etapas (ainda na CA AMS do Thales CipherTrust Manager).

-

Especifique as informações a seguir e clique em Gerar CSR e fazer download da Chave Privada.

- Selecione CSR Genérico.

- Nome Comum: Informe o FQDN do Thales CipherTrust Manager. Por exemplo,

ctm1.oci-thales.lab. - Nome da Exibição: Informe um nome. Por exemplo,

CTM2 (AMS). - Algoritmo: Selecione ECDSA.

- Tamanho: Selecione 256.

- Nome Alternativo do Assunto: Inclua também o FQDN aqui. Por exemplo,

ctm2.oci-thales.lab.

Observação: O download da chave privada será feito automaticamente.

-

Clique em Fazer Download do CSR para fazer download do arquivo

.csrgerado e salvá-lo.

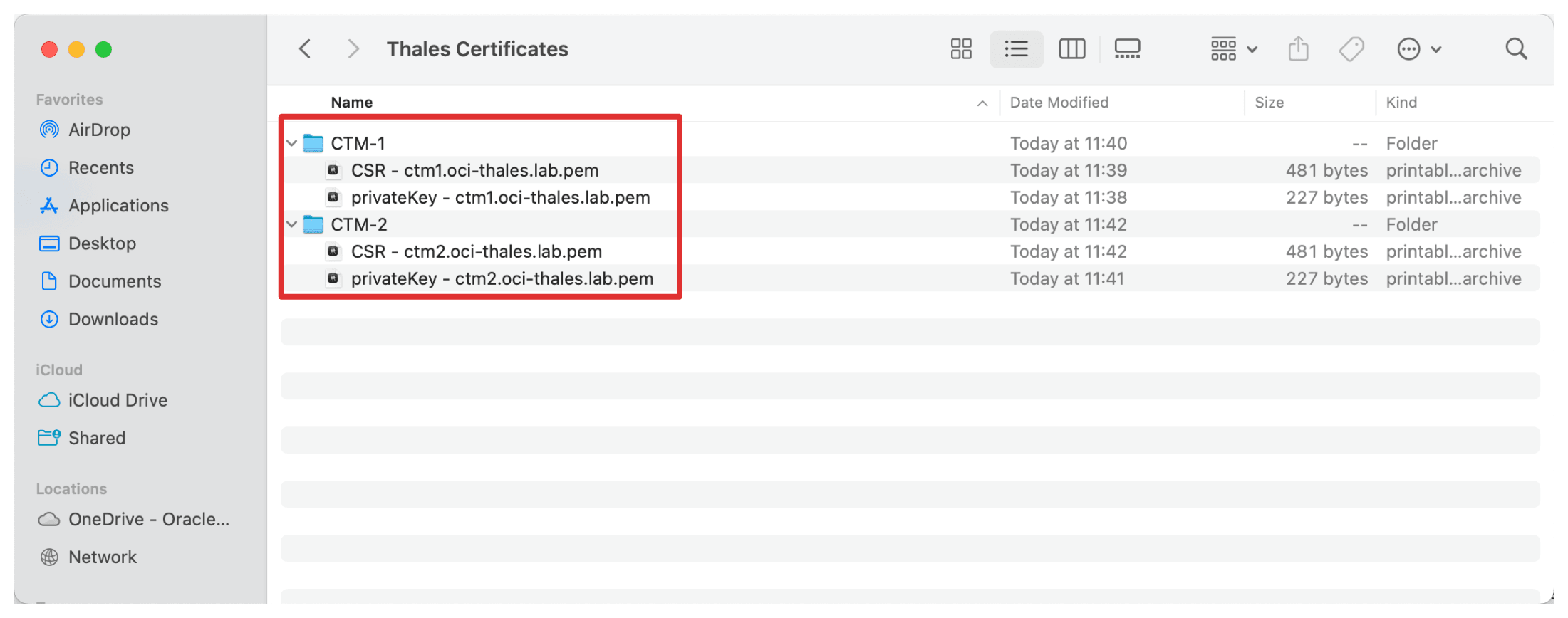

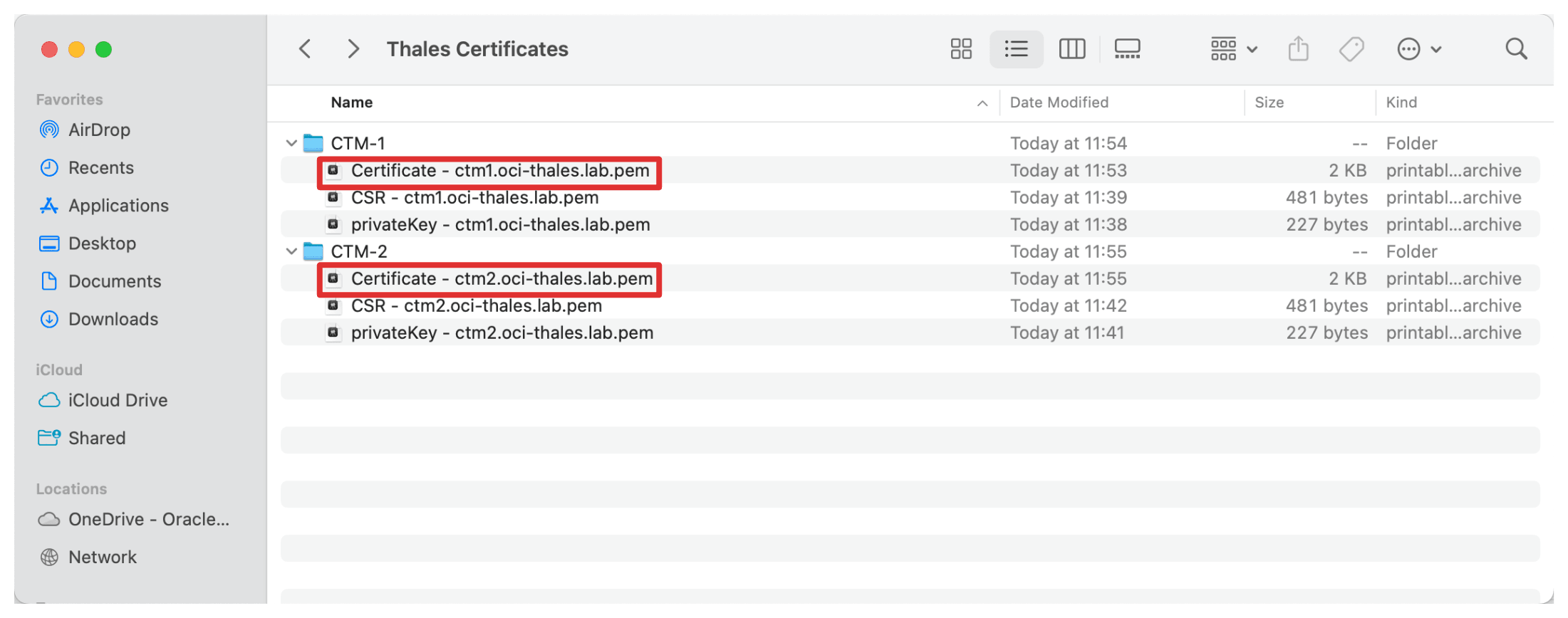

Para acompanhar as Solicitações de Assinatura de Certificado (CSRs) e as chaves privadas geradas, a criação de uma estrutura de pasta limpa em sua máquina local ou em um servidor de administração seguro é uma boa prática. Veja um exemplo simples de estrutura:

-

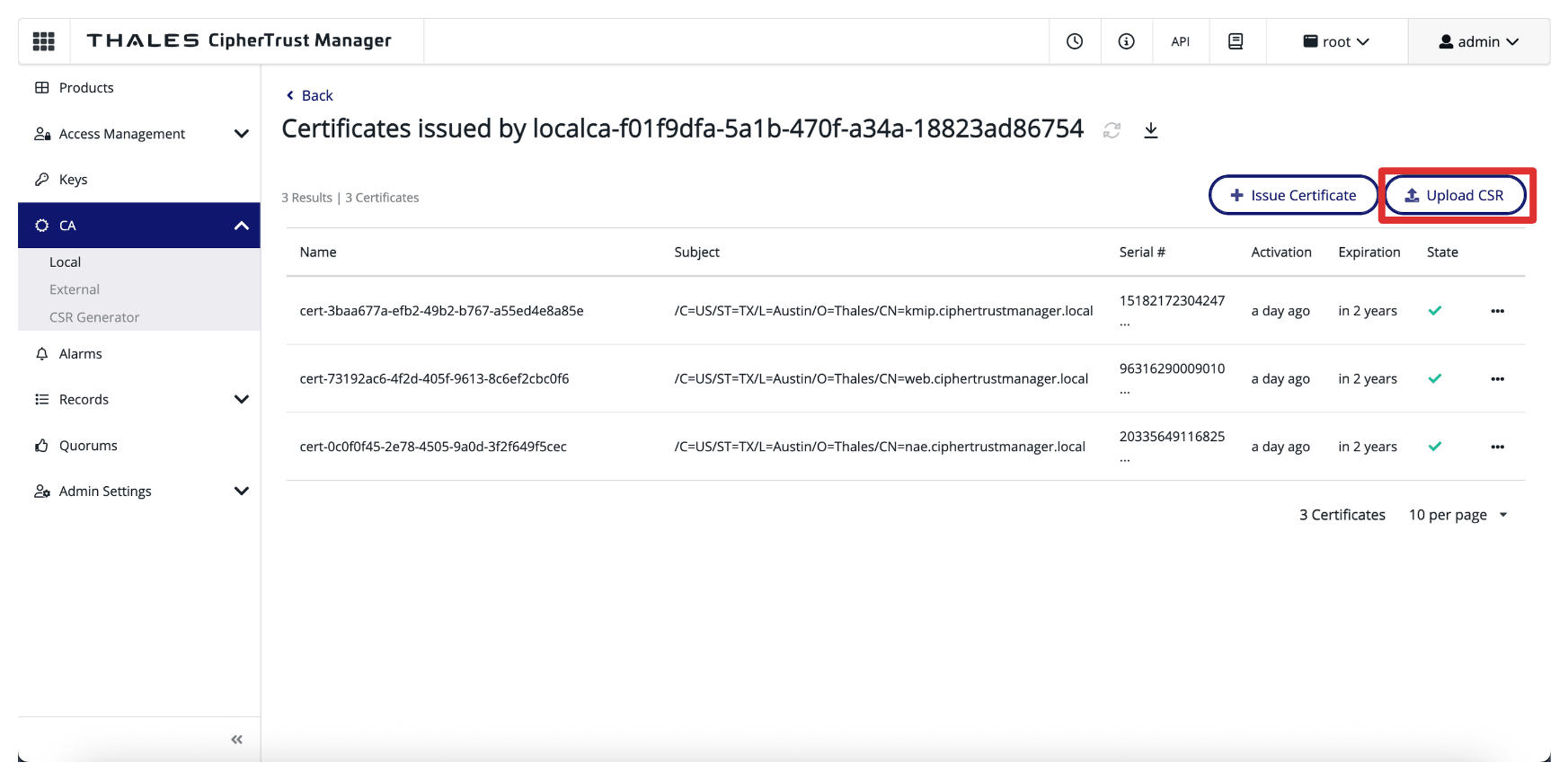

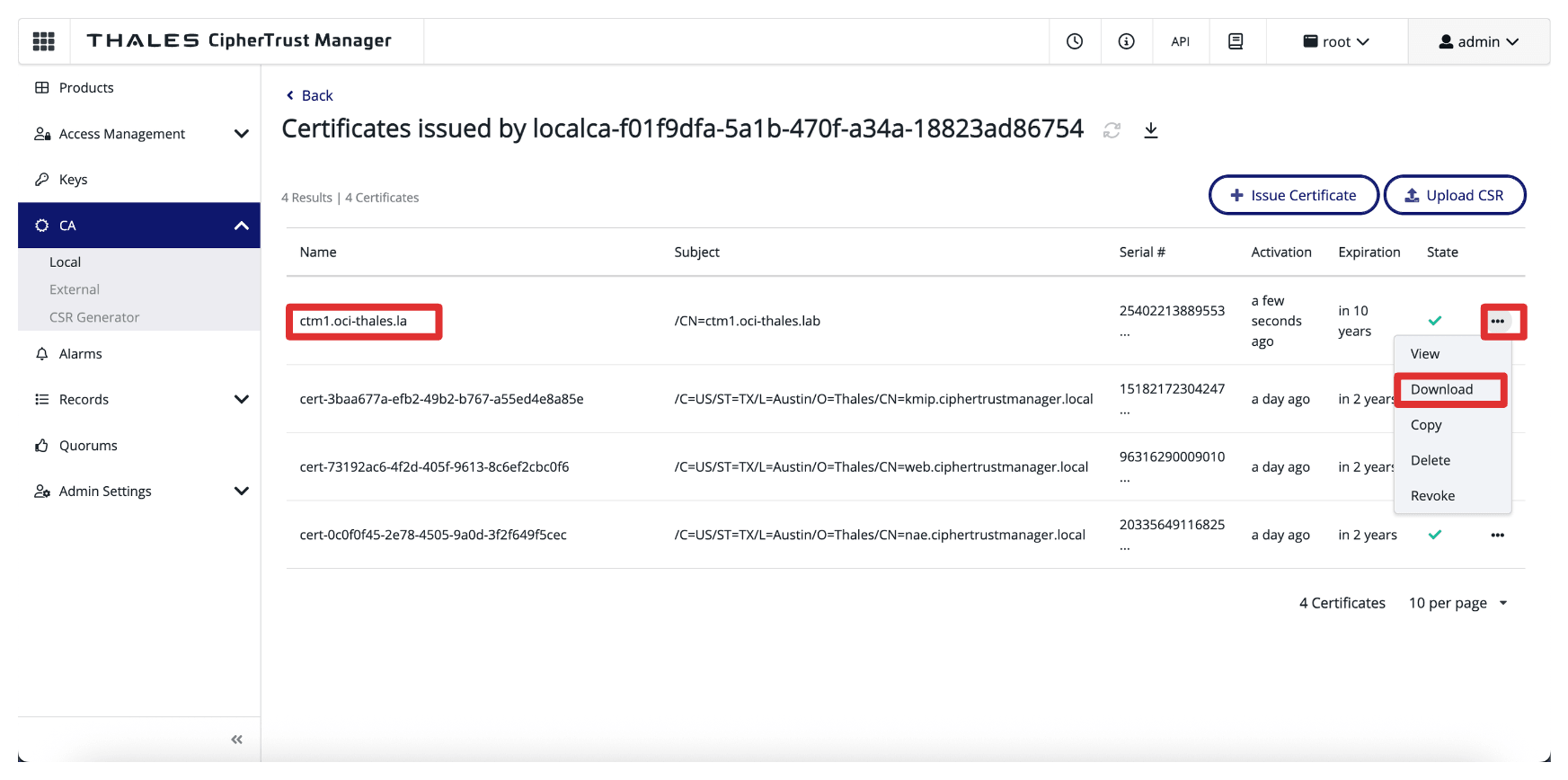

Navegue até CA, Local e selecione a CA.

-

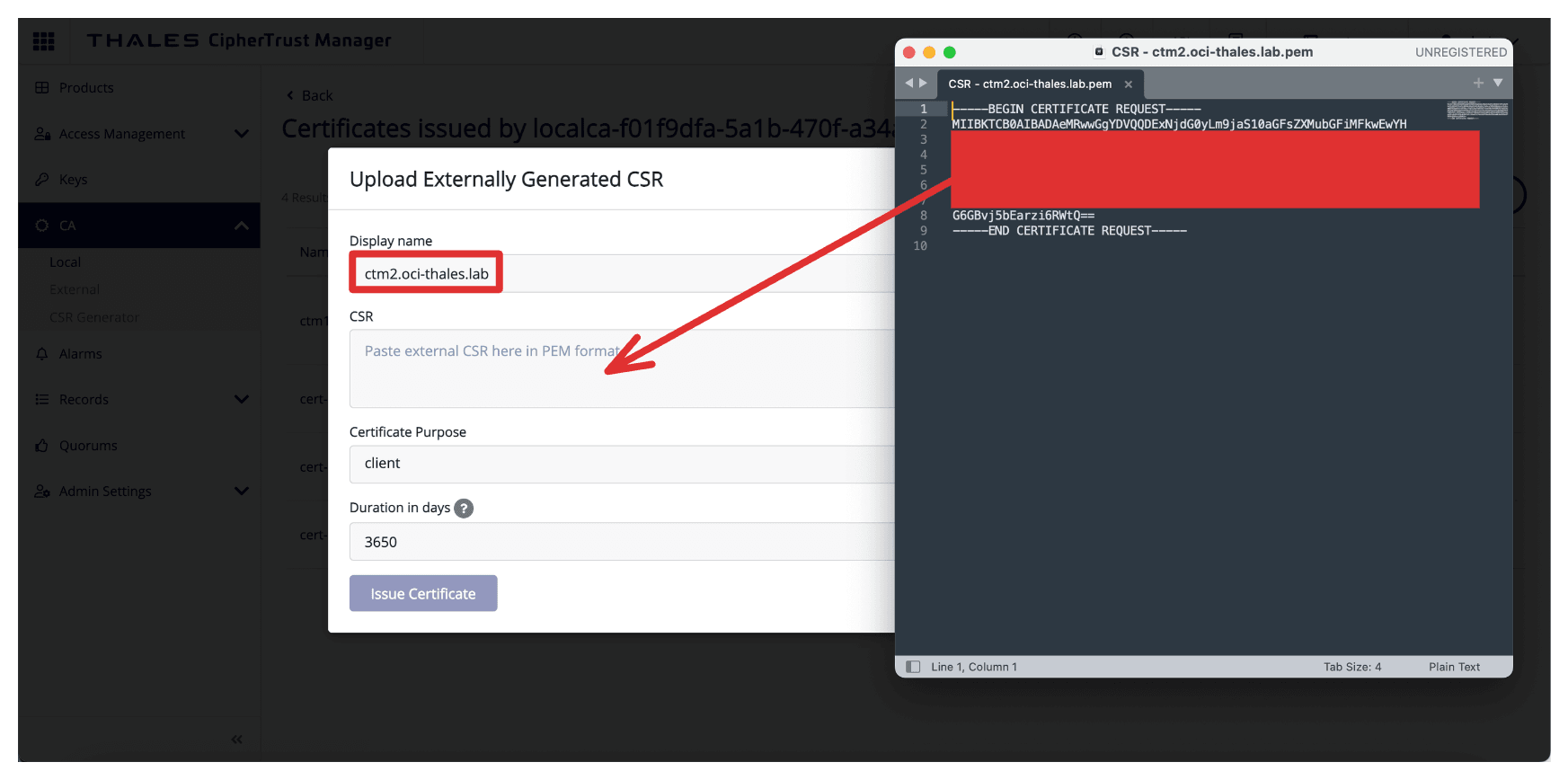

Clique em Fazer Upload do CSR.

-

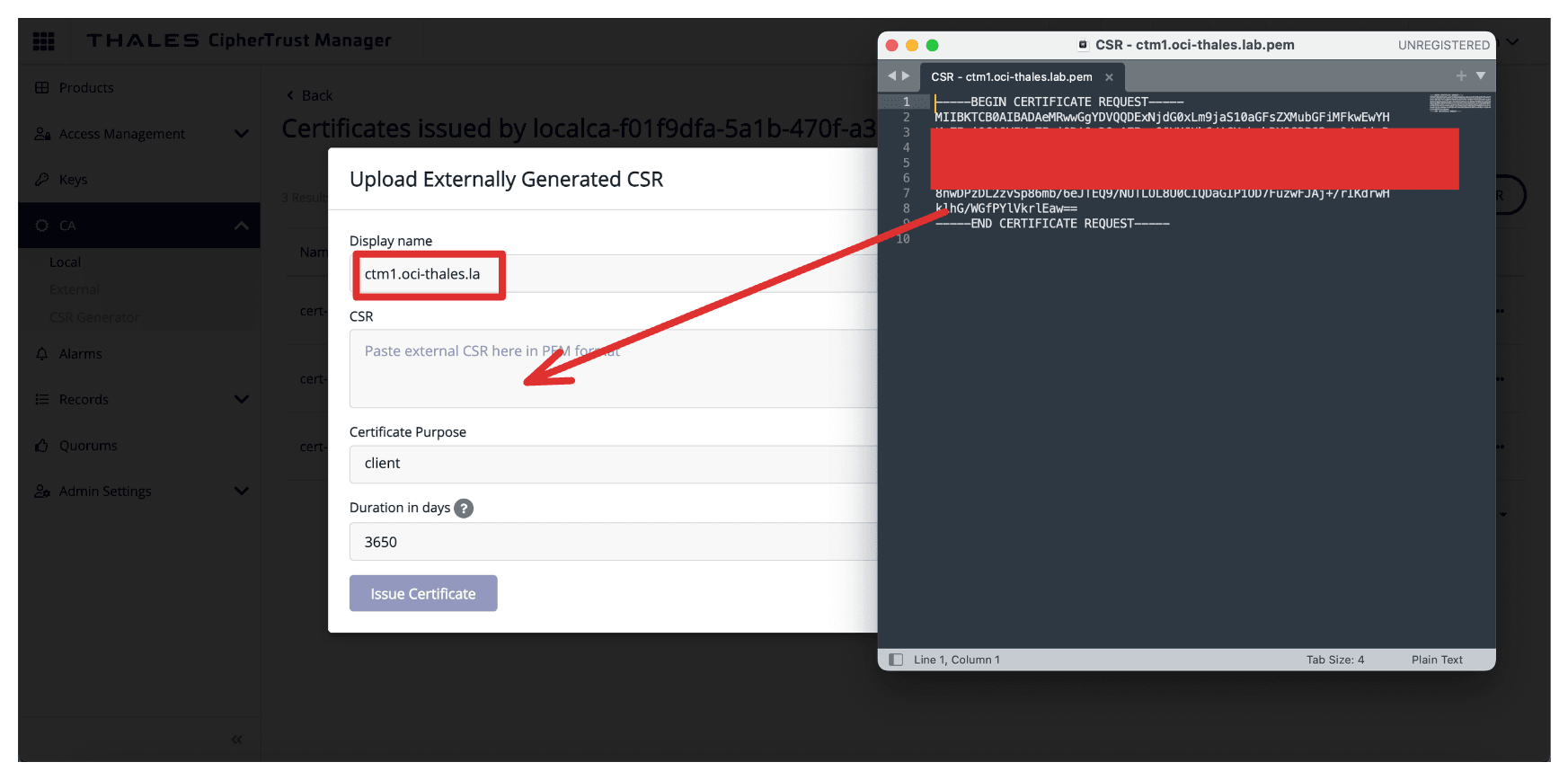

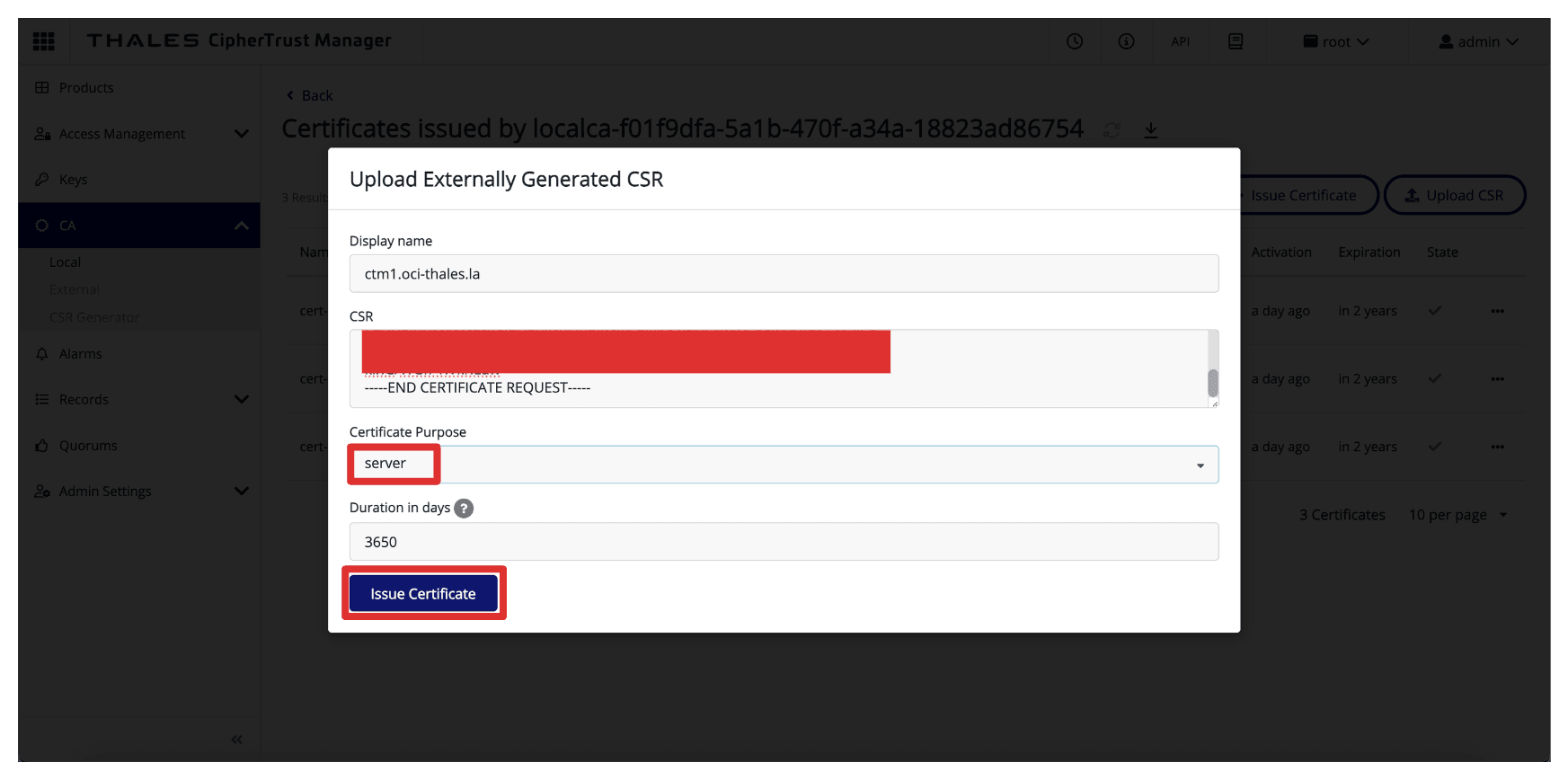

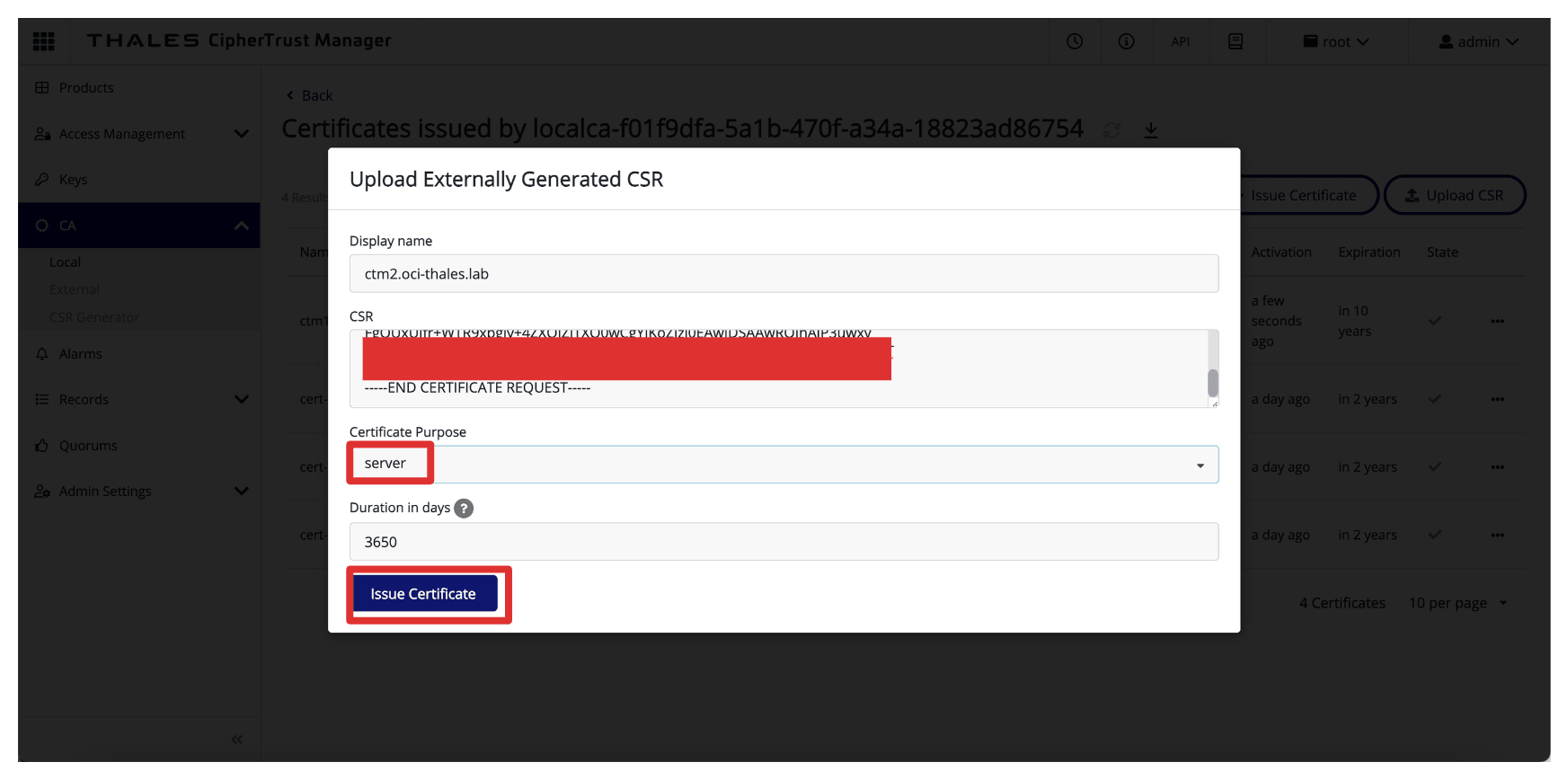

Use o FQDN do Thales CipherTrust Manager (por exemplo,

ctm1.oci-thales.lab) como Nome para Exibição e copie o conteúdo da CSR gerada no campo CSR.

-

Selecione Servidor como Finalidade do Certificado e clique em Emitir Certificado.

-

Clique nos três pontos no final da entrada do certificado assinado e clique em Fazer Download para fazer download do certificado assinado para CTM1.

-

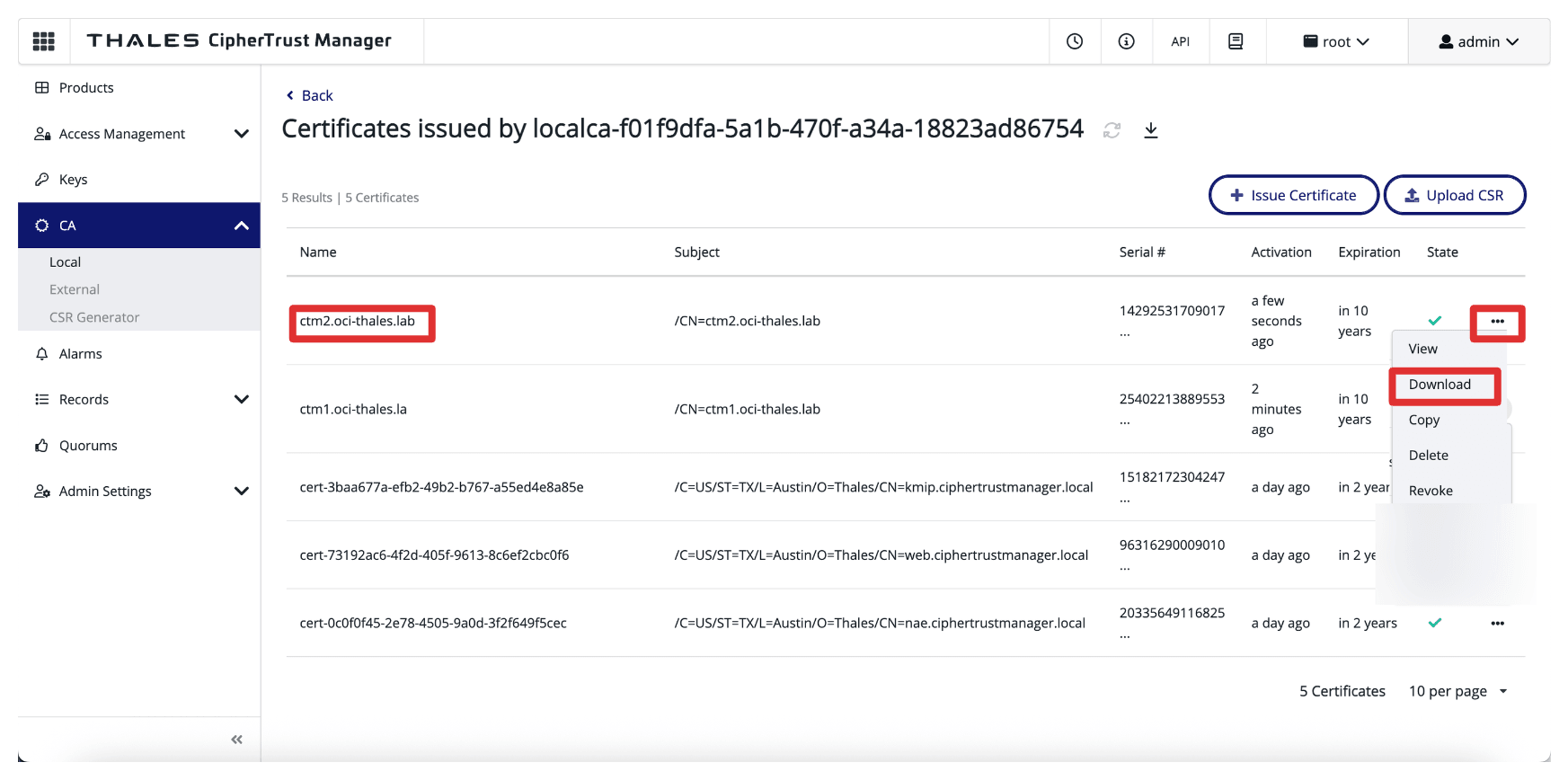

Repita as mesmas etapas (ainda na CA AMS do Thales CipherTrust Manager).

-

Use o FQDN do Thales CipherTrust Manager (por exemplo,

ctm2.oci-thales.lab) como Nome para Exibição e copie o conteúdo da CSR gerada no campo CSR.

-

Selecione Servidor como Finalidade do Certificado e clique em Emitir Certificado.

-

Clique nos três pontos no final da entrada do certificado assinado e clique em Fazer Download para fazer download do certificado assinado para CTM2.

-

Renomeie e armazene os certificados assinados na estrutura de pastas criada.

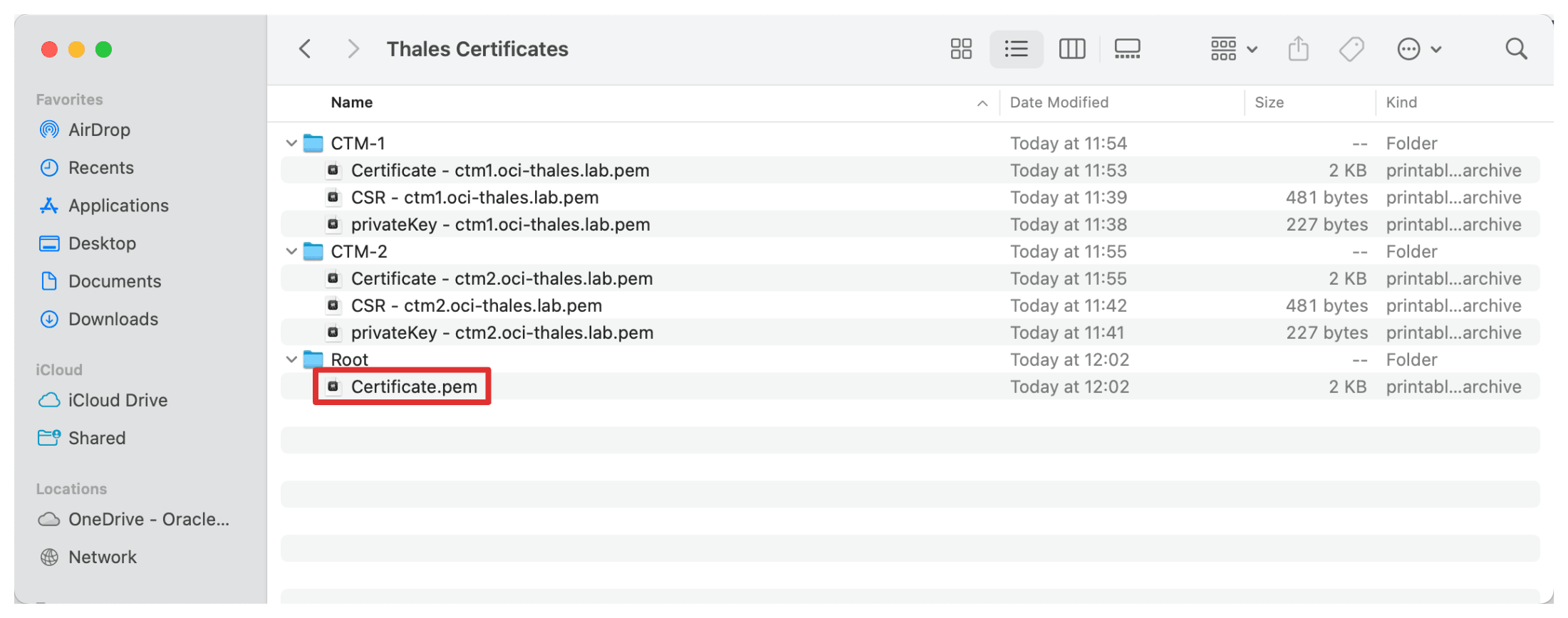

Além de assinar os certificados individuais do Thales CipherTrust Manager, o Certificado Raiz da CA é uma parte crítica da cadeia de confiança. Este certificado raiz estabelece a base de confiança para todos os certificados emitidos pelo seu Thales CipherTrust Manager, agindo como a CA.

-

Navegue até CA, Local, clique nos três pontos no final da CA AMS do Gerenciador CipherTrust do Thales e clique em Fazer Download para fazer download do certificado da CA Raiz do Gerenciador AMS do Thales CipherTrust.

-

Armazene o certificado raiz baixado na estrutura de pastas criada.

-

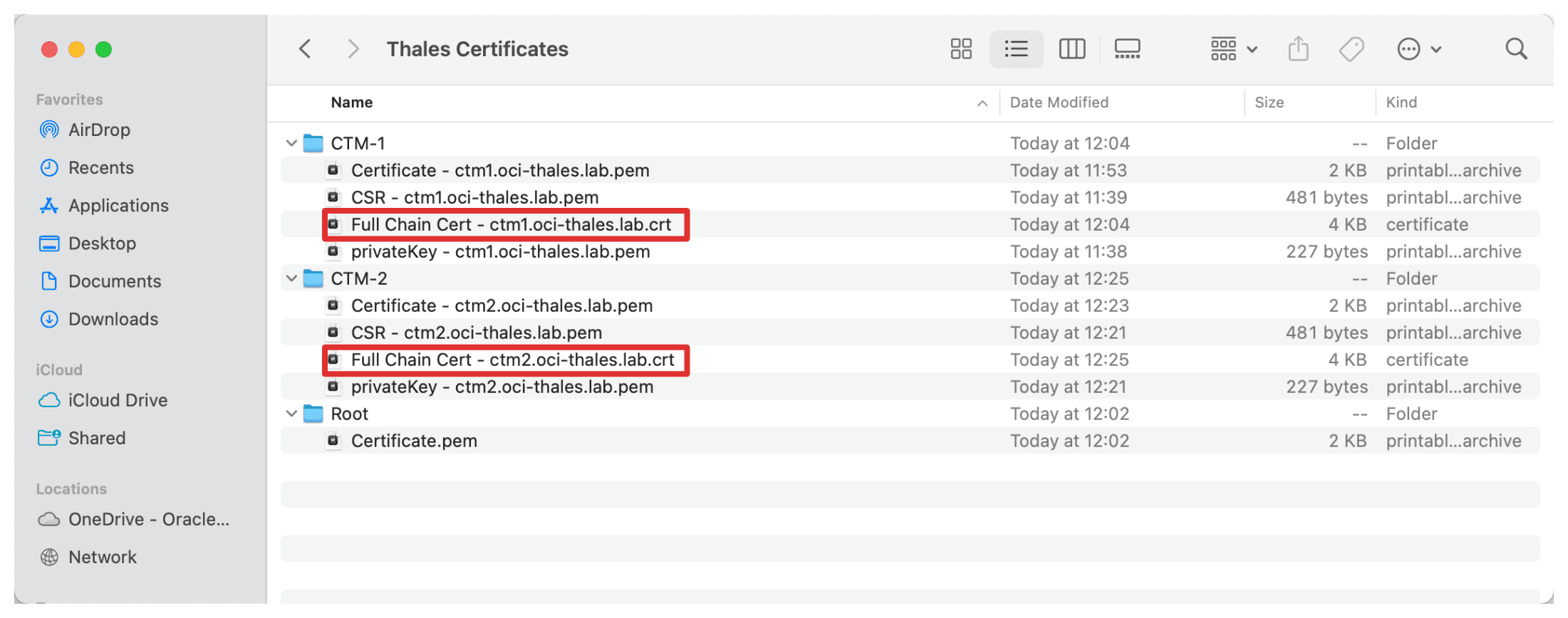

A próxima etapa é criar um arquivo de cadeia de certificados completo que agrupe seu certificado assinado, o certificado raiz da CA e sua chave privada em um único arquivo.

Isso é necessário para aplicativos ou appliances como o Thales CipherTrust Manager para uma configuração perfeita do TLS.

-----BEGIN CERTIFICATE----- Signed CTM1 Cert by CA -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- Root CA Cert -----END CERTIFICATE----- -----BEGIN EC PRIVATE KEY----- Private Key -----END EC PRIVATE KEY----- -

Faça isso para os Gerenciadores Thales CipherTrust e armazene os arquivos de certificado recém-concatenados na estrutura de pastas criada.

-

Depois de criar os certificados assinados na CA e preparar os arquivos completos da cadeia de certificados, a próxima etapa é fazer upload deles para cada appliance do Thales CipherTrust Manager.

Vamos começar com a primeira CTM1 em execução no AMS.

-

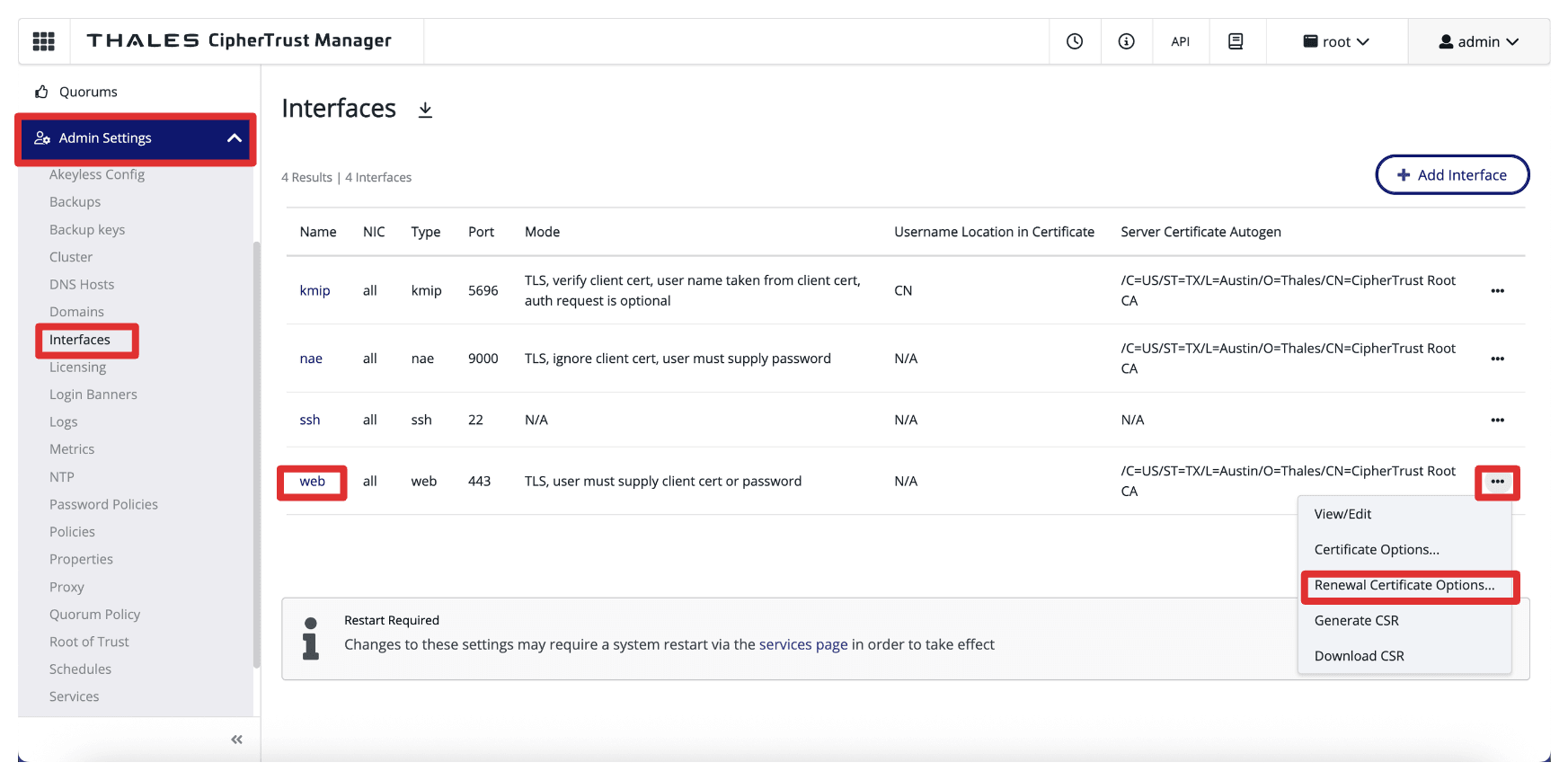

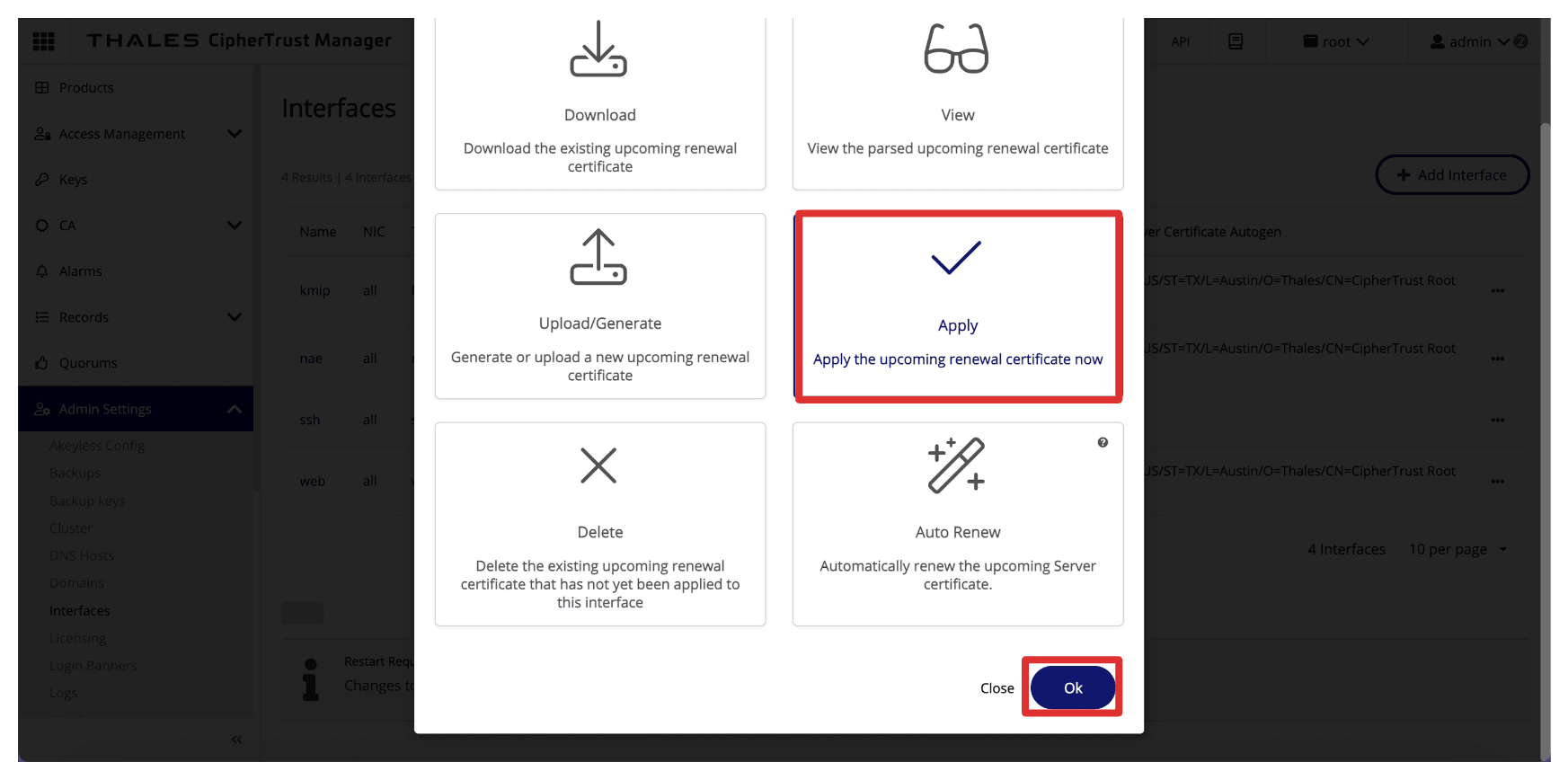

Navegue até Definições de Admin, Interfaces, clique nos três pontos da interface da Web e selecione Opções de Certificado de Renovação.

-

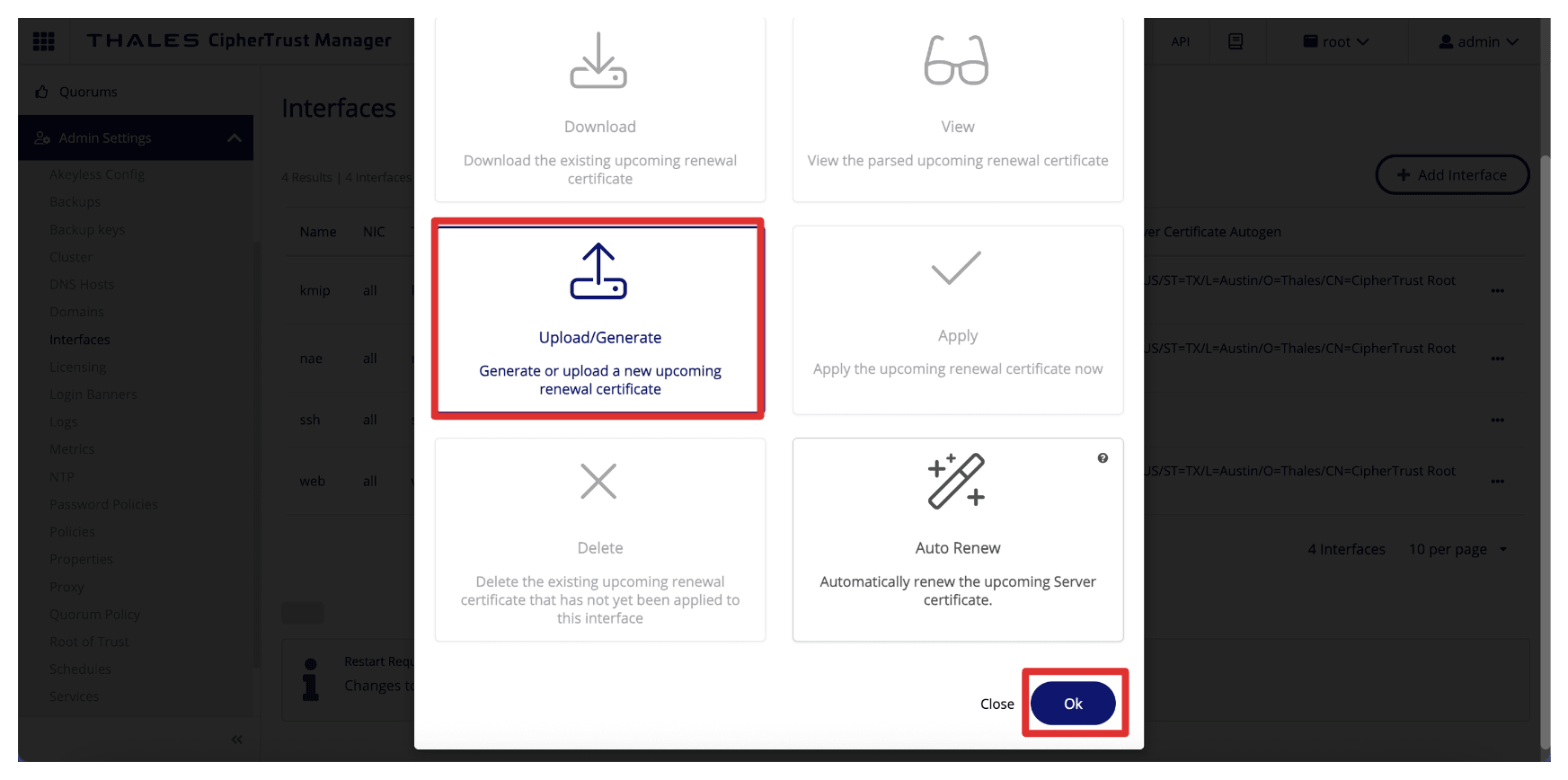

Selecione Fazer Upload/Gerar e clique em Ok.

-

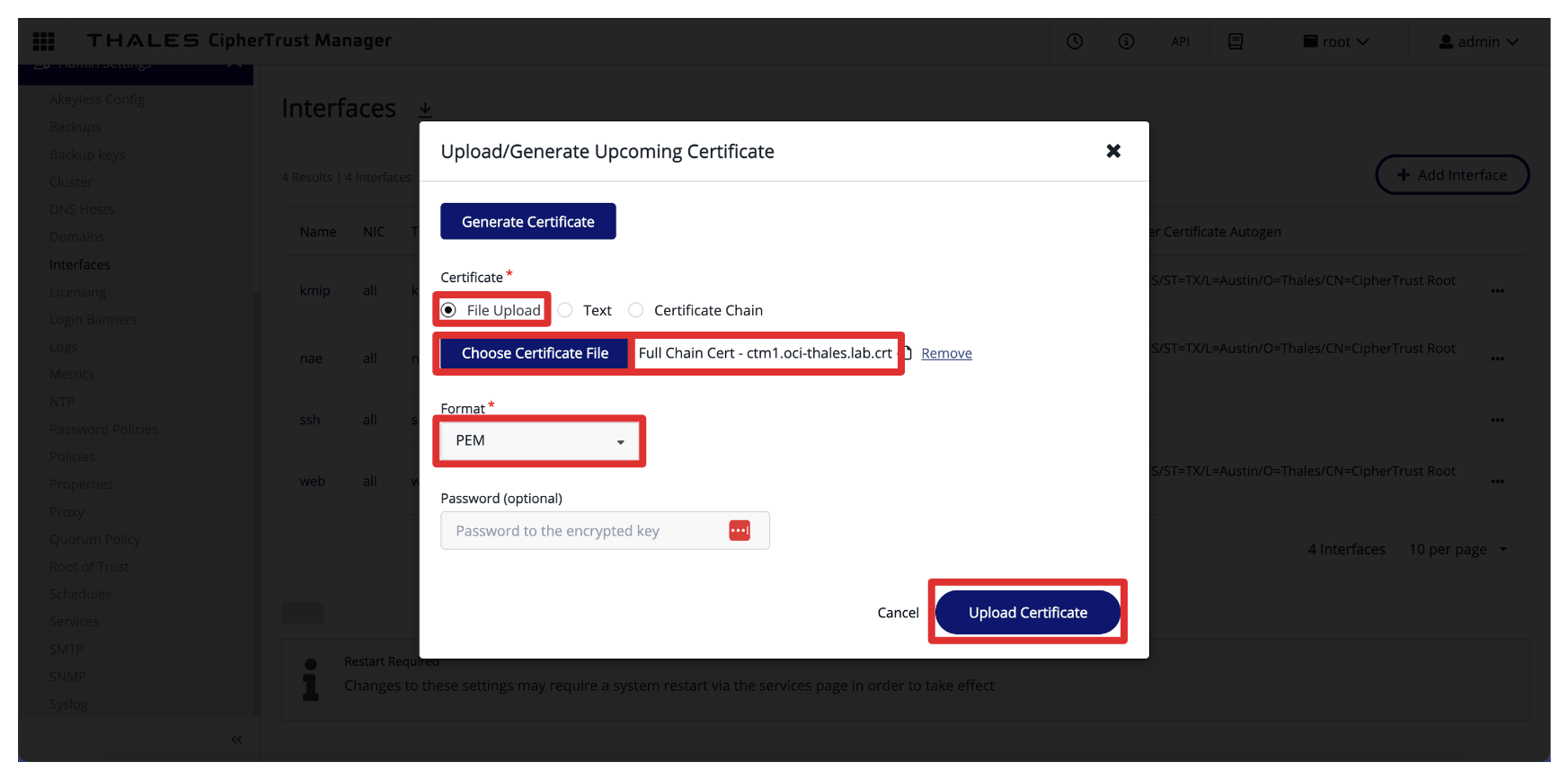

Faça upload do certificado de cadeia completa para CTM1 usando o formato PEM e clique em Fazer Upload do Certificado.

-

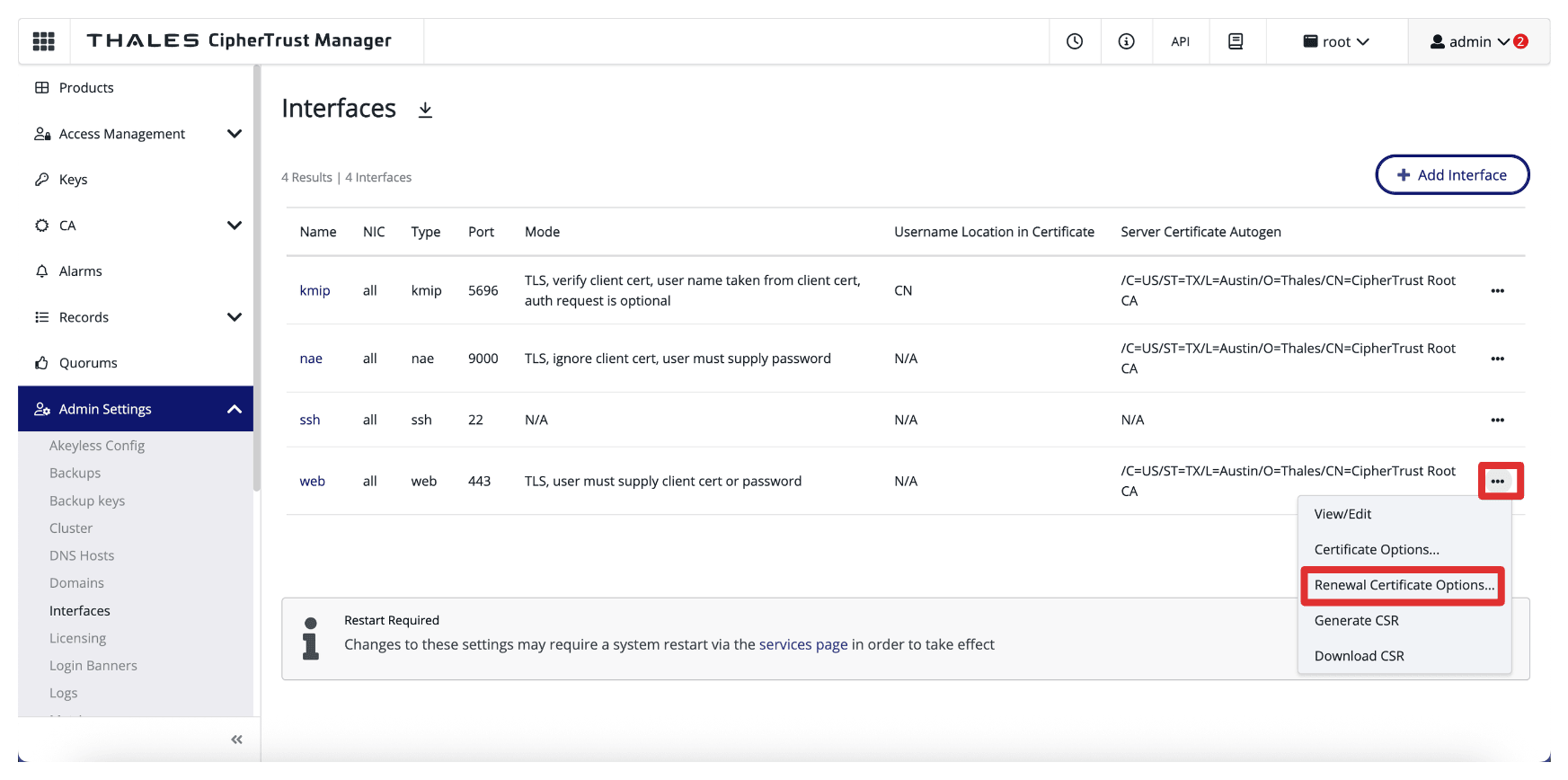

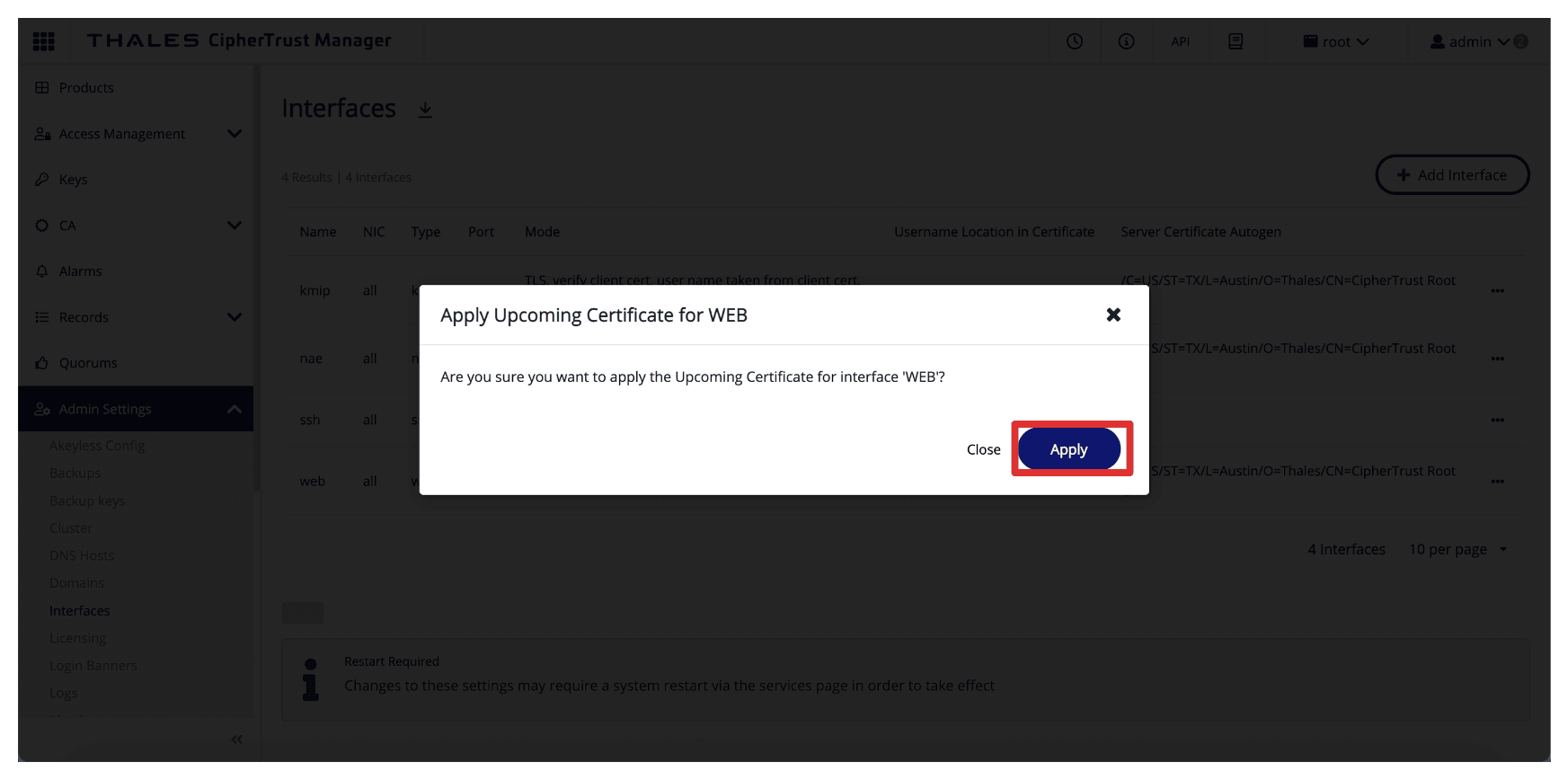

Novamente, clique nos três pontos da interface Web e selecione Opções de Certificado de Renovação.

-

Selecione Aplicar e clique em Ok.

-

Clique em Aplicar.

-

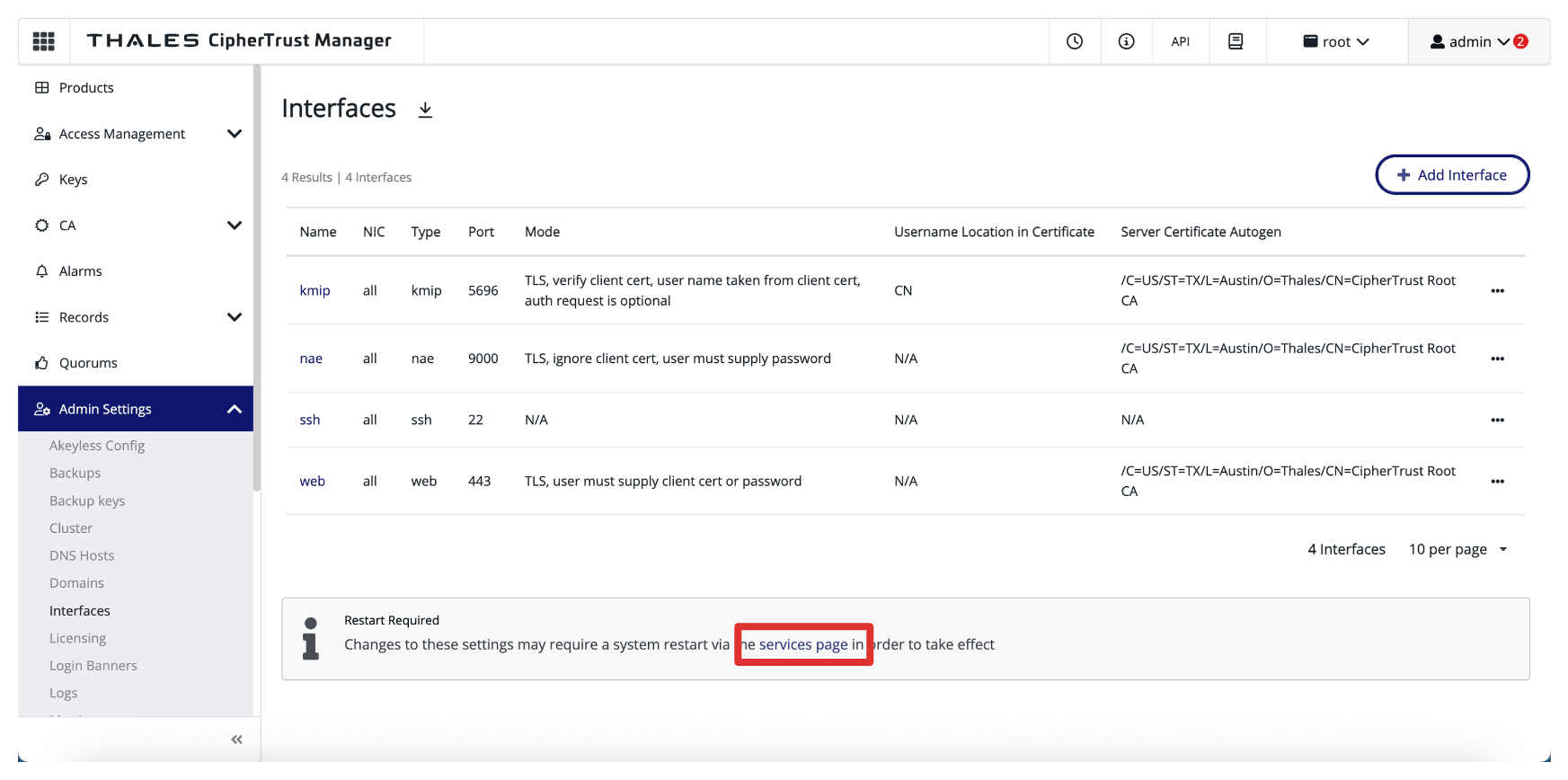

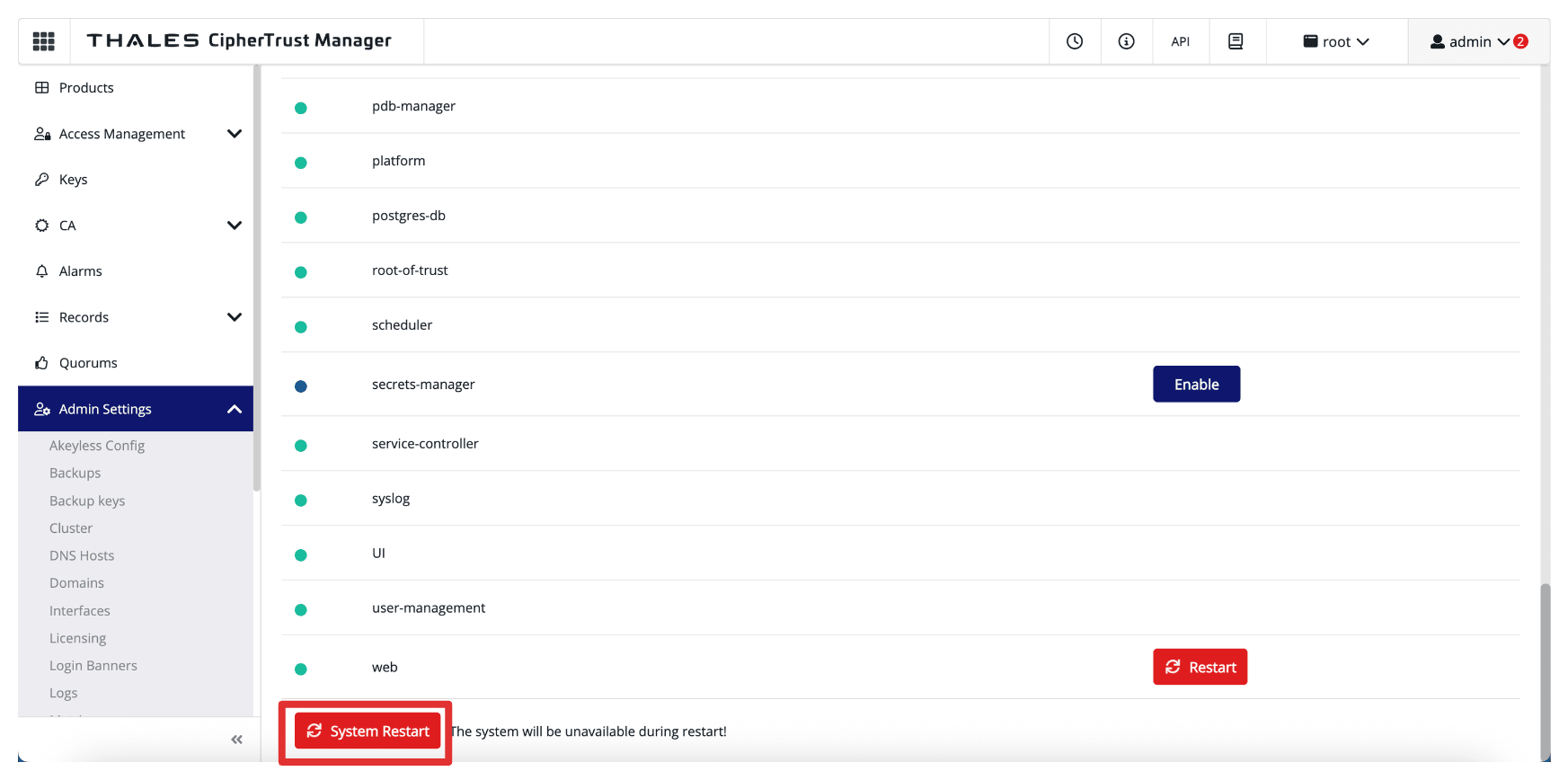

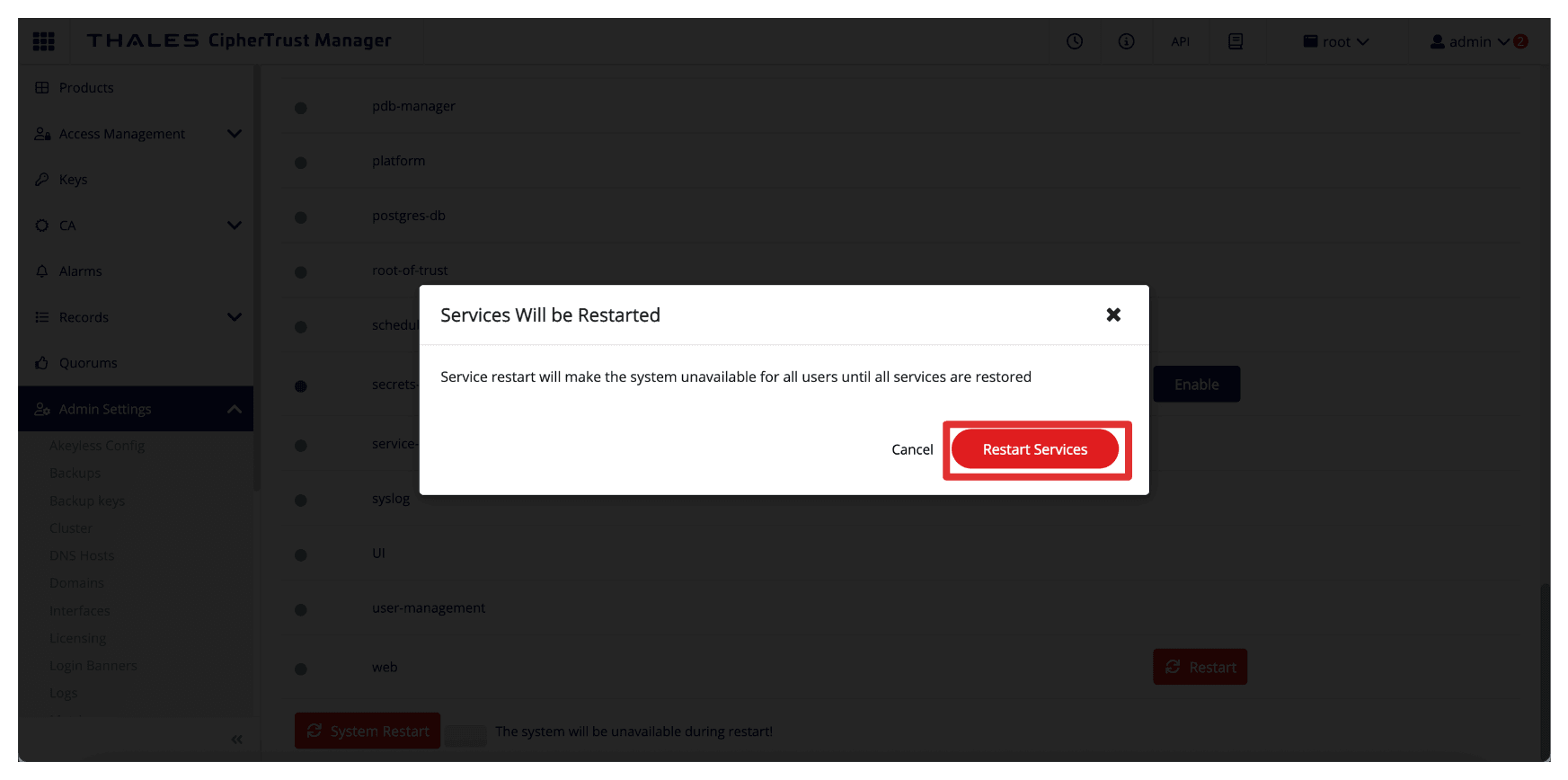

Clique em Página Serviços.

-

Clique em Reiniciar Sistema.

-

Clique em Reiniciar Serviços para reiniciar o servidor e os serviços Web para ativar o novo certificado.

-

Repita as mesmas etapas para CTM2 em execução no ASH.

-

Para testar o certificado recém-assinado no seu ambiente local usando o Google Chrome, primeiro você precisa instalá-lo e sua cadeia de CA no armazenamento de certificados confiáveis do seu sistema operacional.

Isso está fora do escopo deste tutorial, mas mostraremos como testamos os novos certificados do Thales CipherTrust Manager assinados pelo Thales CipherTrust Manager AMS CA.

-

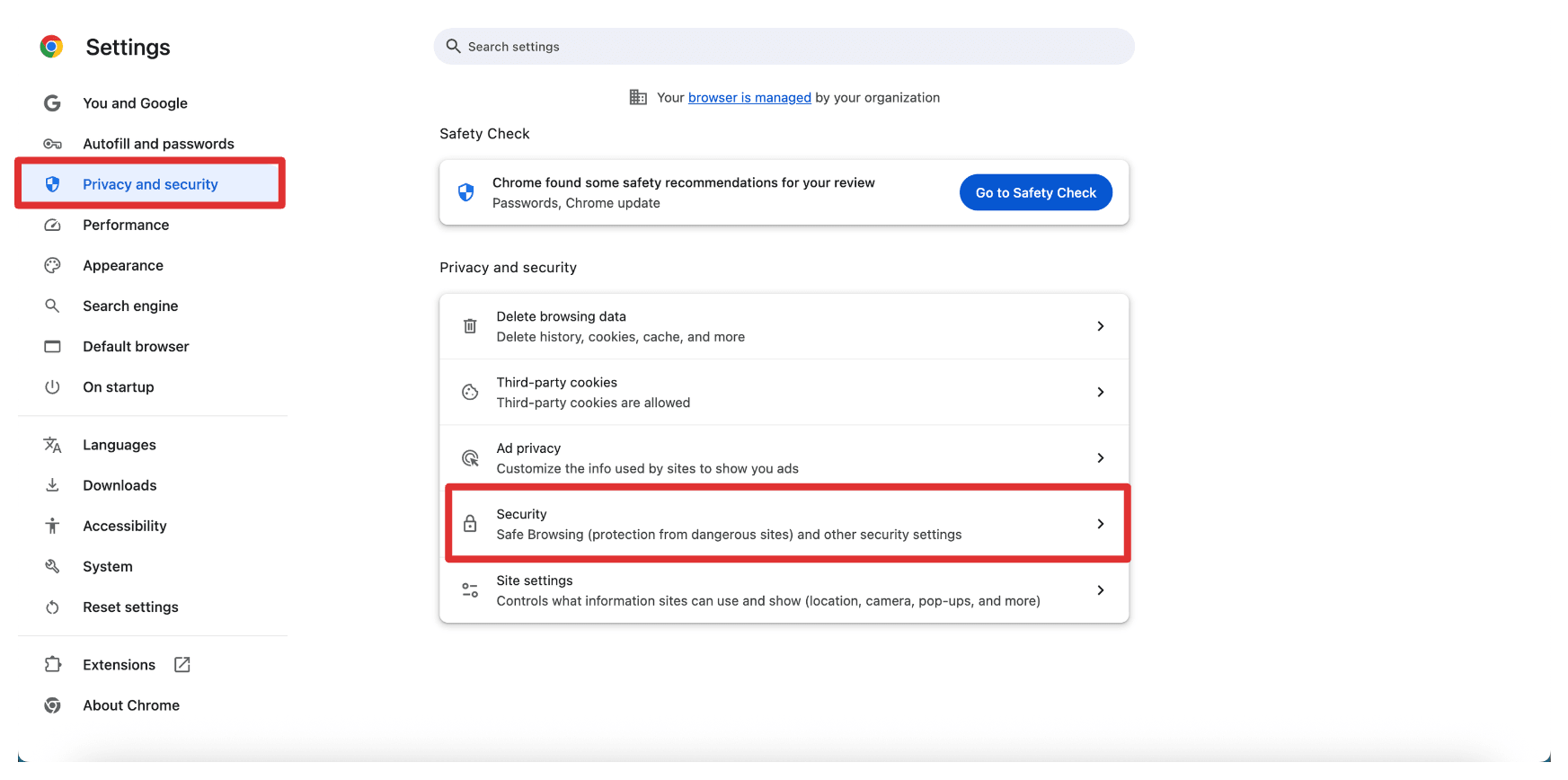

Abra as configurações do navegador Google Chrome, navegue até Privacidade e Segurança e clique em Segurança.

-

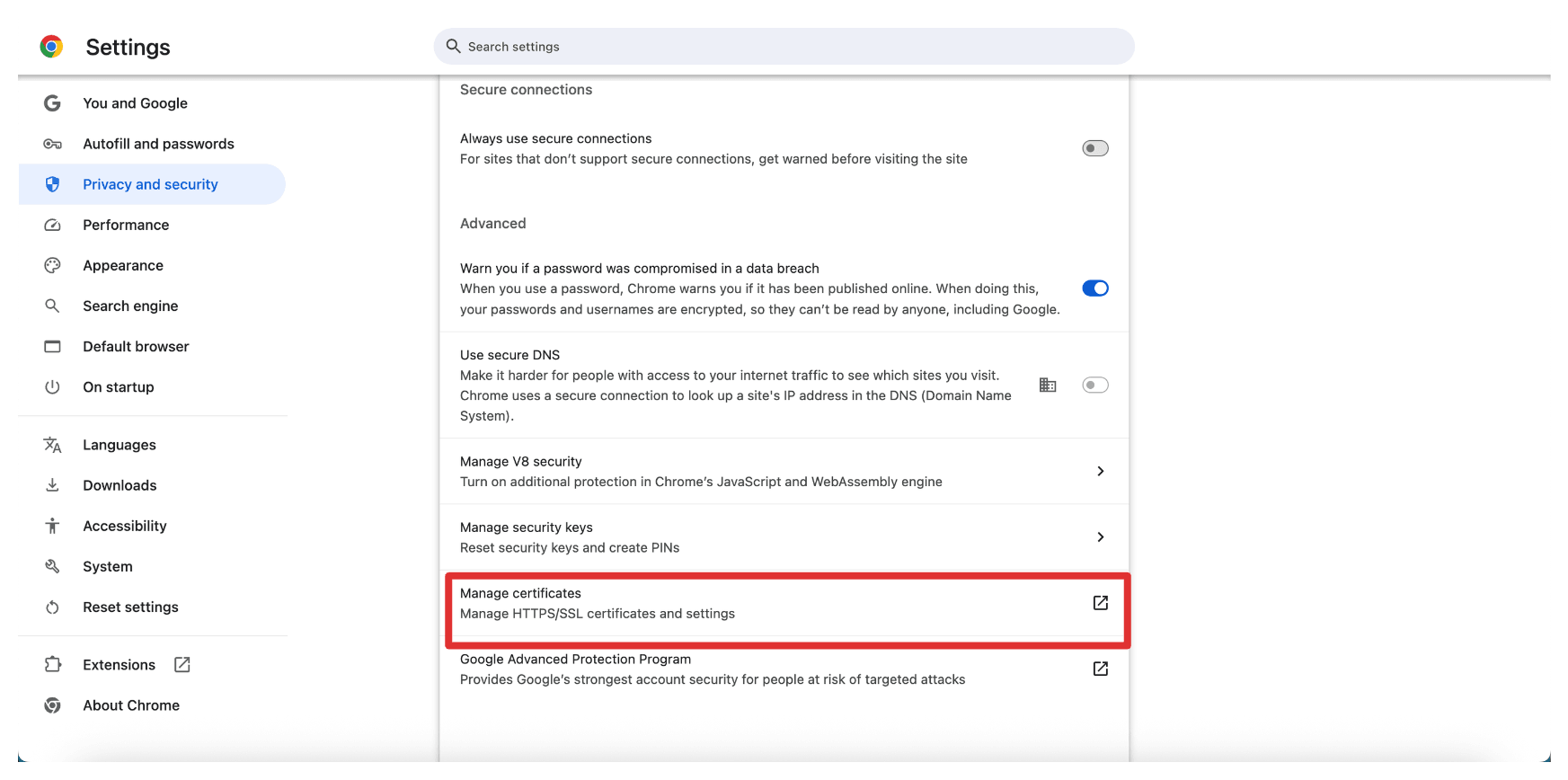

Clique em Gerenciar certificados.

-

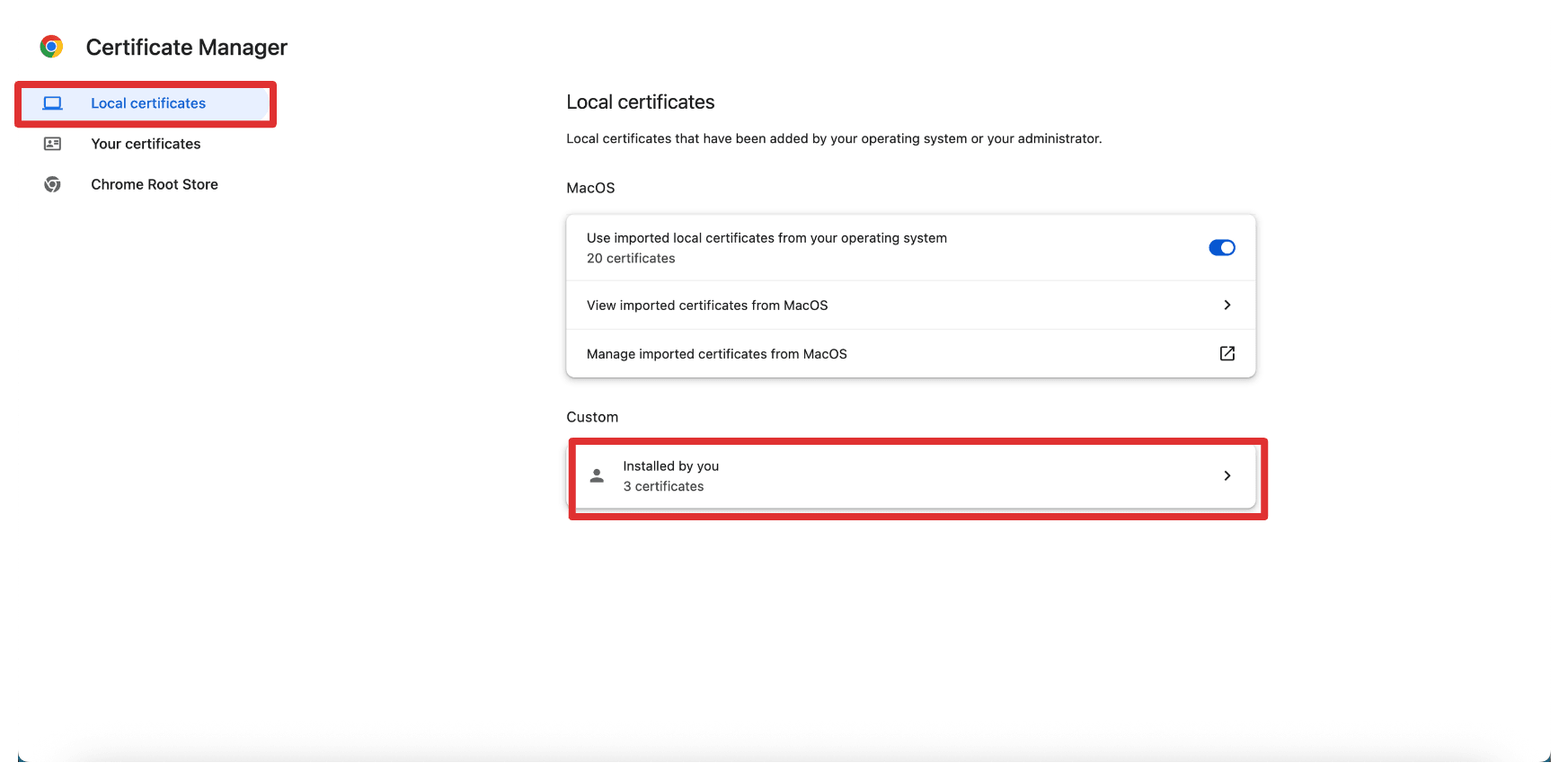

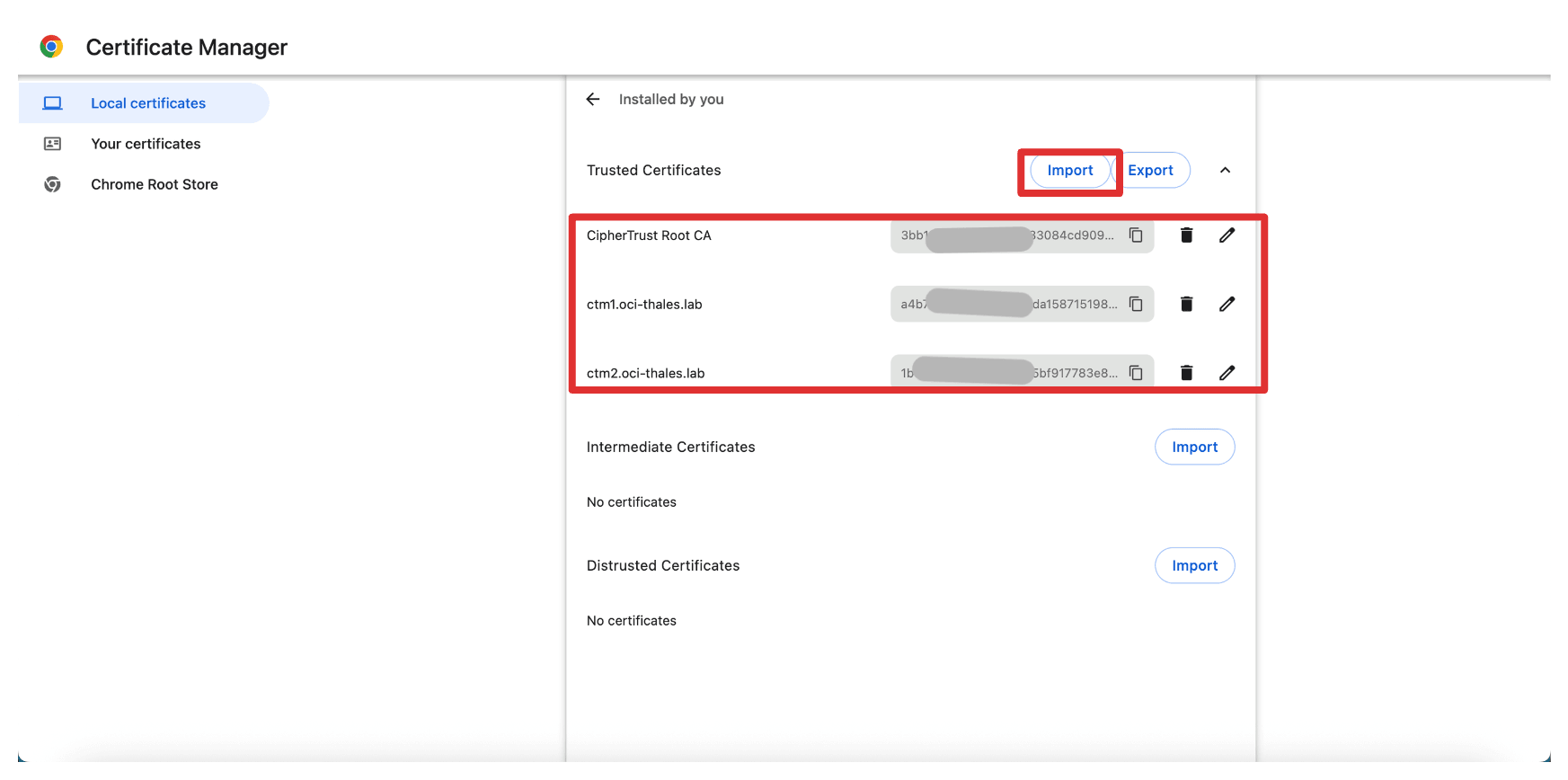

Clique em Certificados locais e, na seção Personalizado, clique em Instalado por você.

-

Já importamos OS certificados de cadeia completa e o certificado raiz no sistema operacional local.

Também é aqui que você pode importar OS certificados; este botão Importar o levará às configurações do certificado no nível do sistema operacional.

-

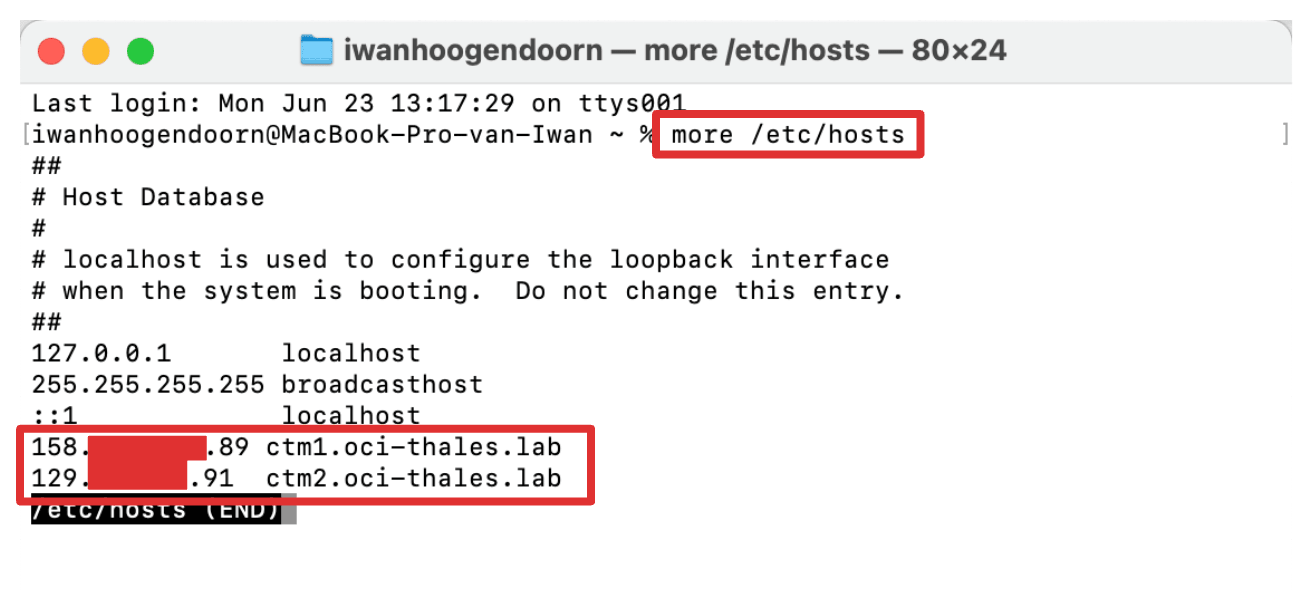

Como não configuramos o servidor DNS na internet, estamos atualizando o arquivo

/etc/hostslocal com as entradas manuais do host para testar os certificados da máquina local usando o FQDN.

-

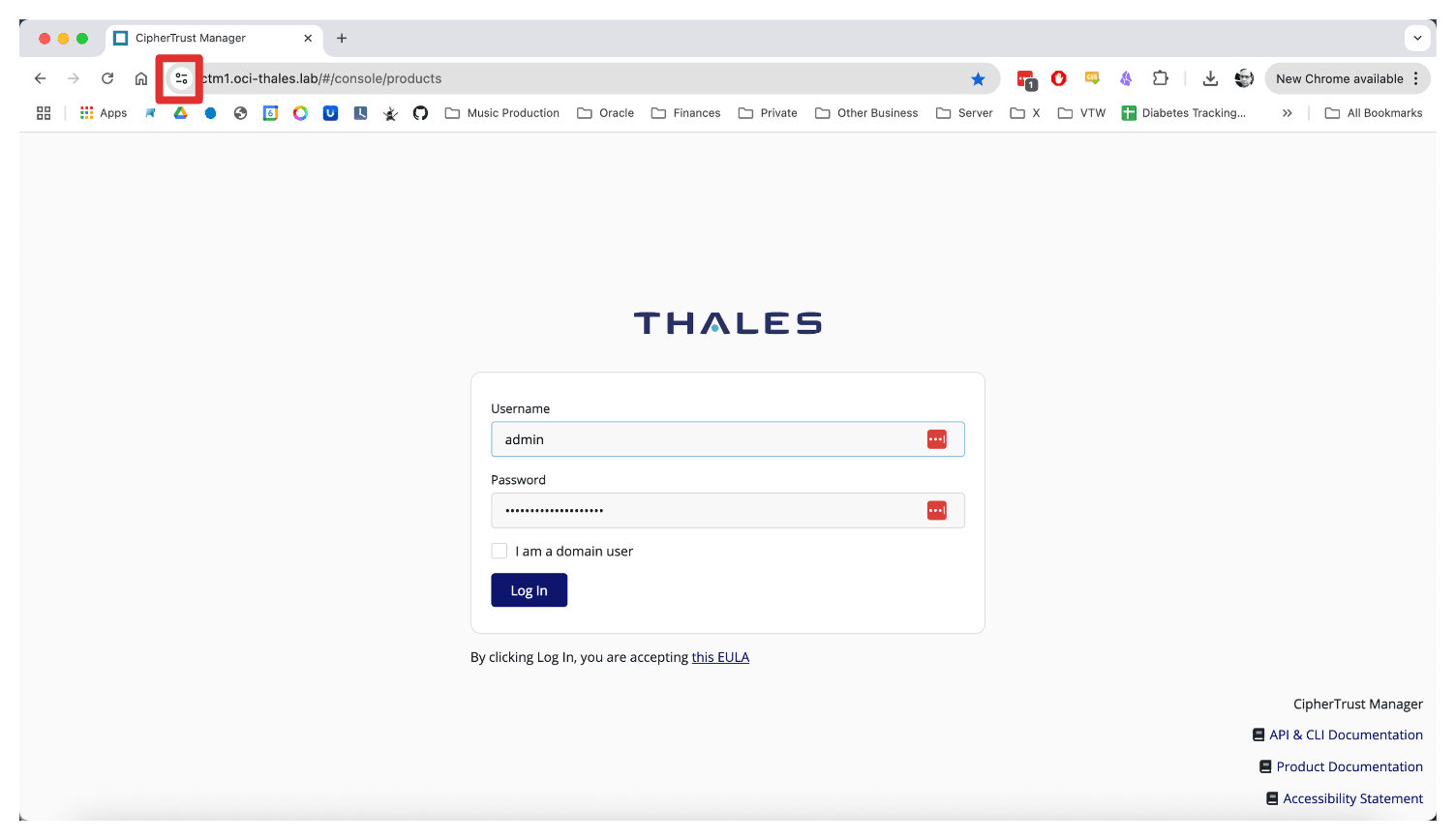

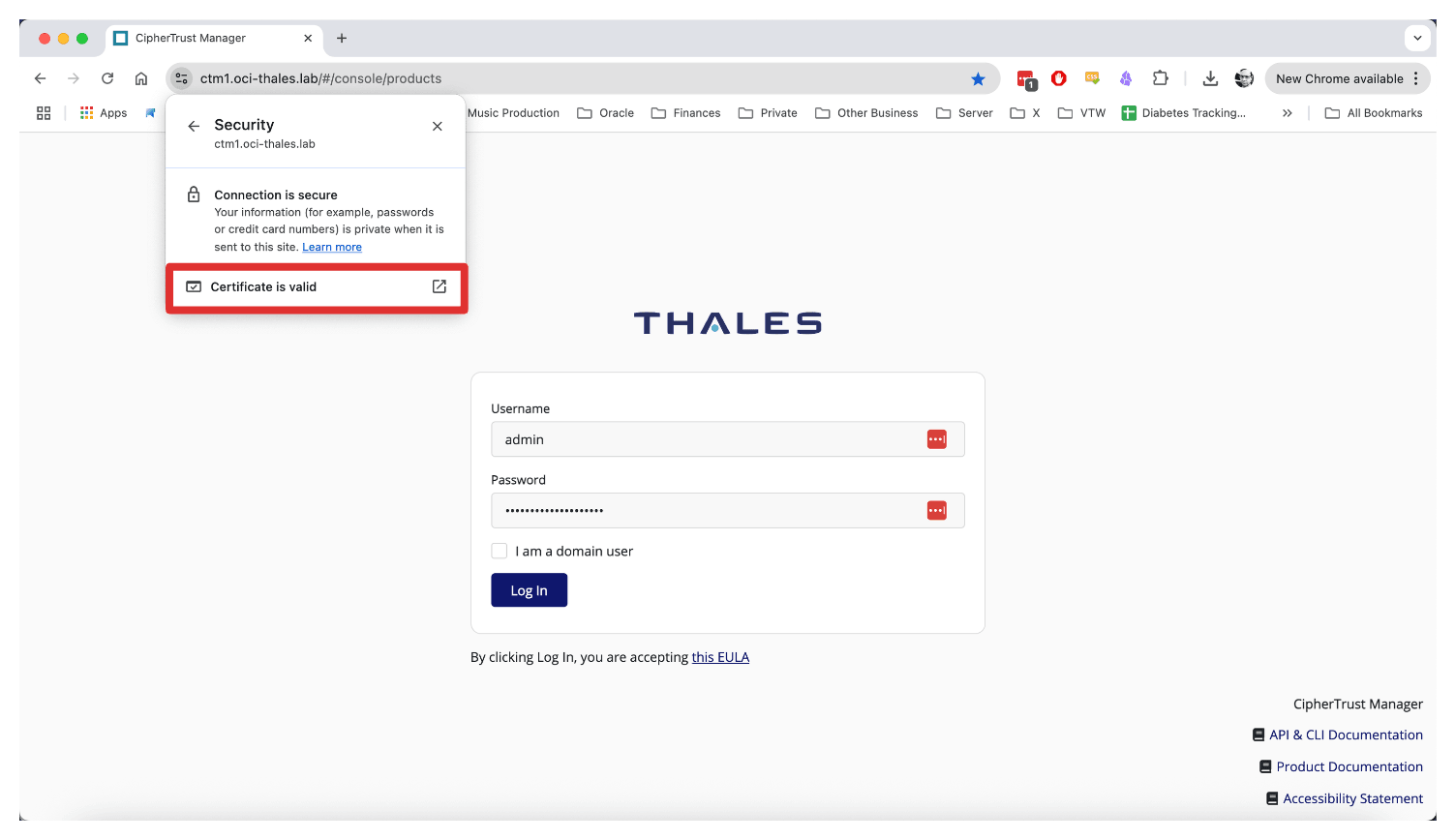

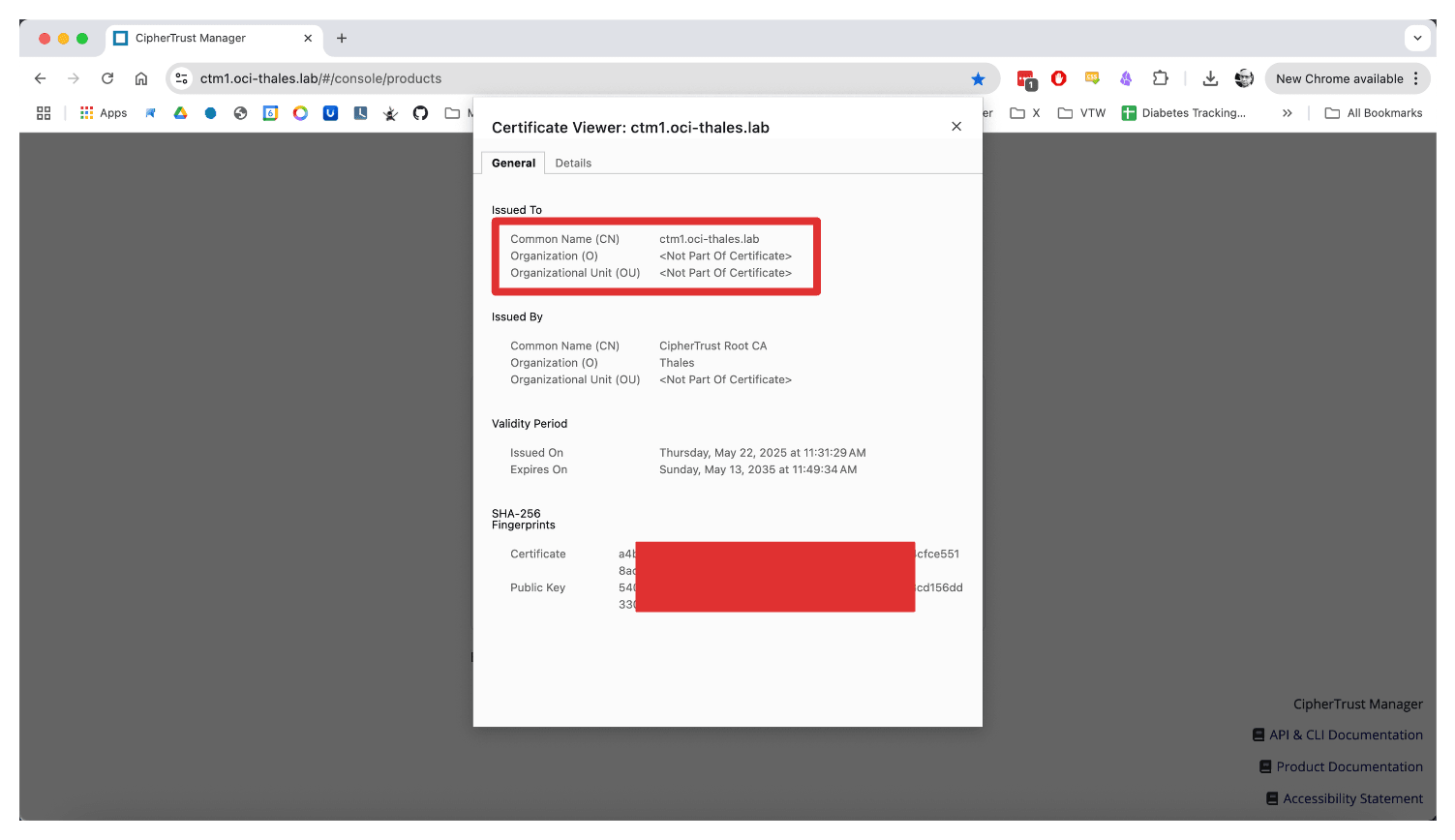

Navegue até o CTM1 FQDN usando o Google Chrome e clique nas configurações de segurança.

-

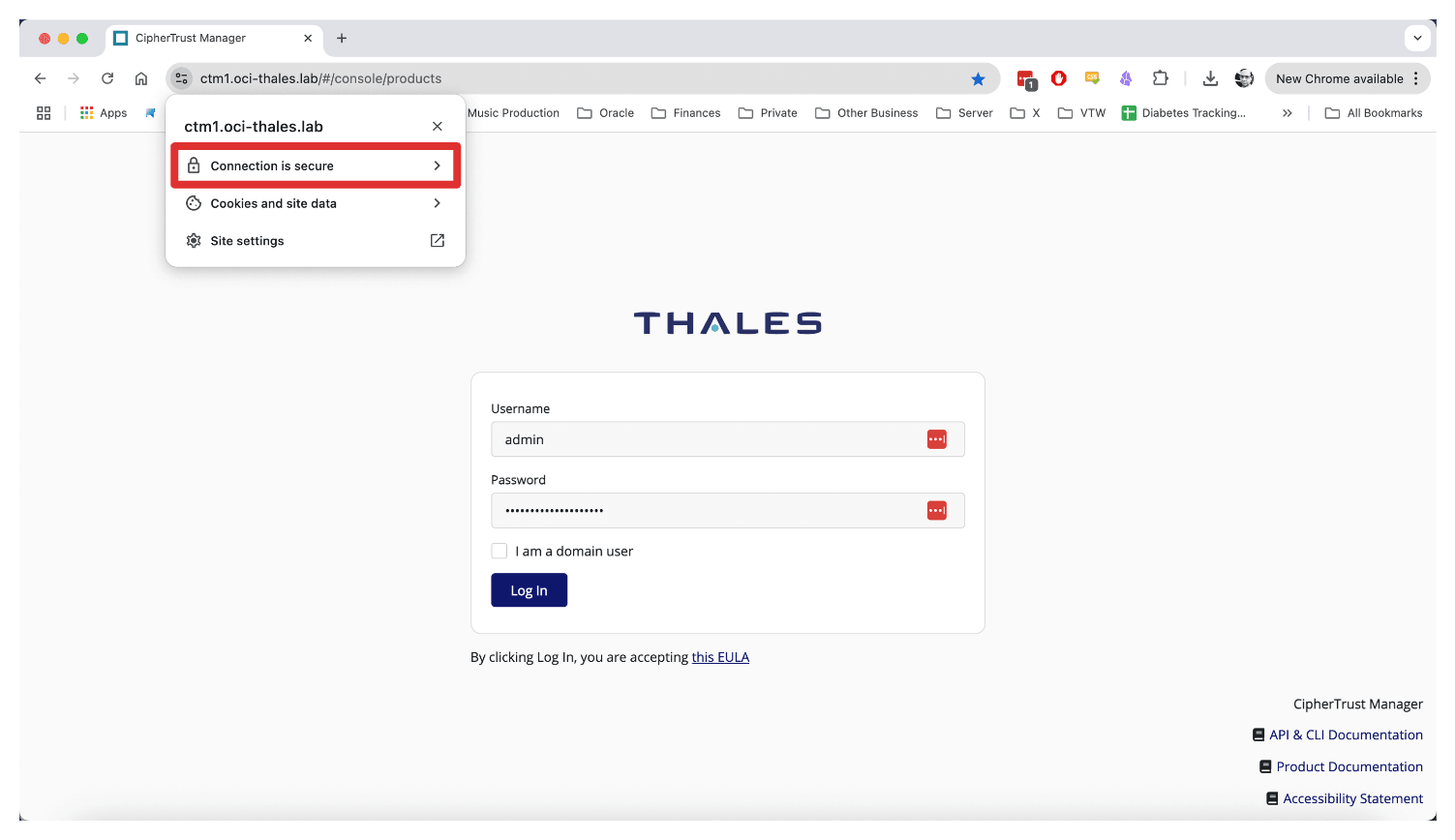

Clique em A conexão é segura.

-

Clique em O certificado é válido.

-

Verifique os detalhes de Emitido para.

Tarefa 9: Configurar Clustering do Thales CCKM Appliance

O Clustering Thales CipherTrust Cloud Key Manager (CCKM) permite alta disponibilidade e balanceamento de carga para gerenciamento de chaves criptográficas. Isso garante serviço contínuo e tolerância a falhas em sua infraestrutura de segurança.

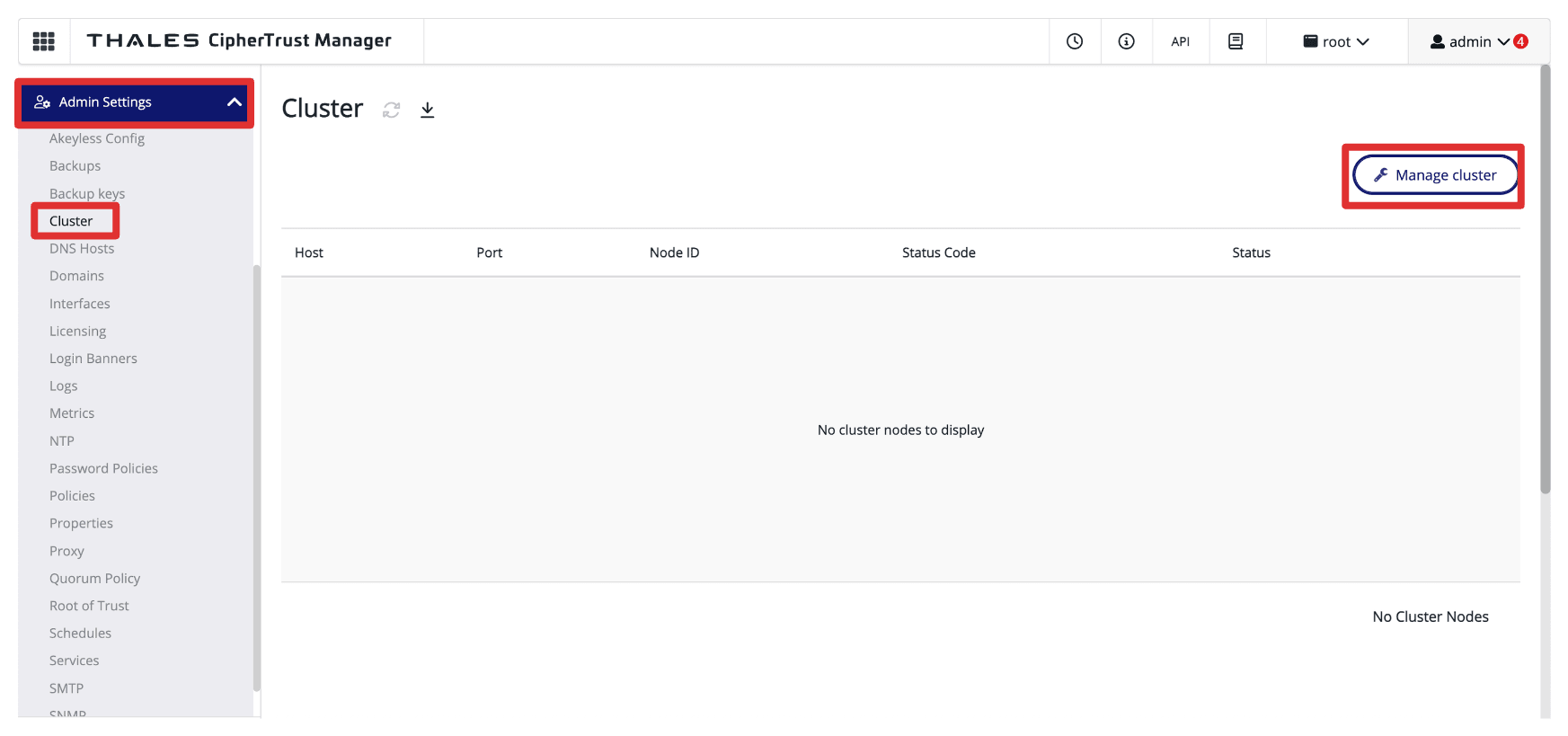

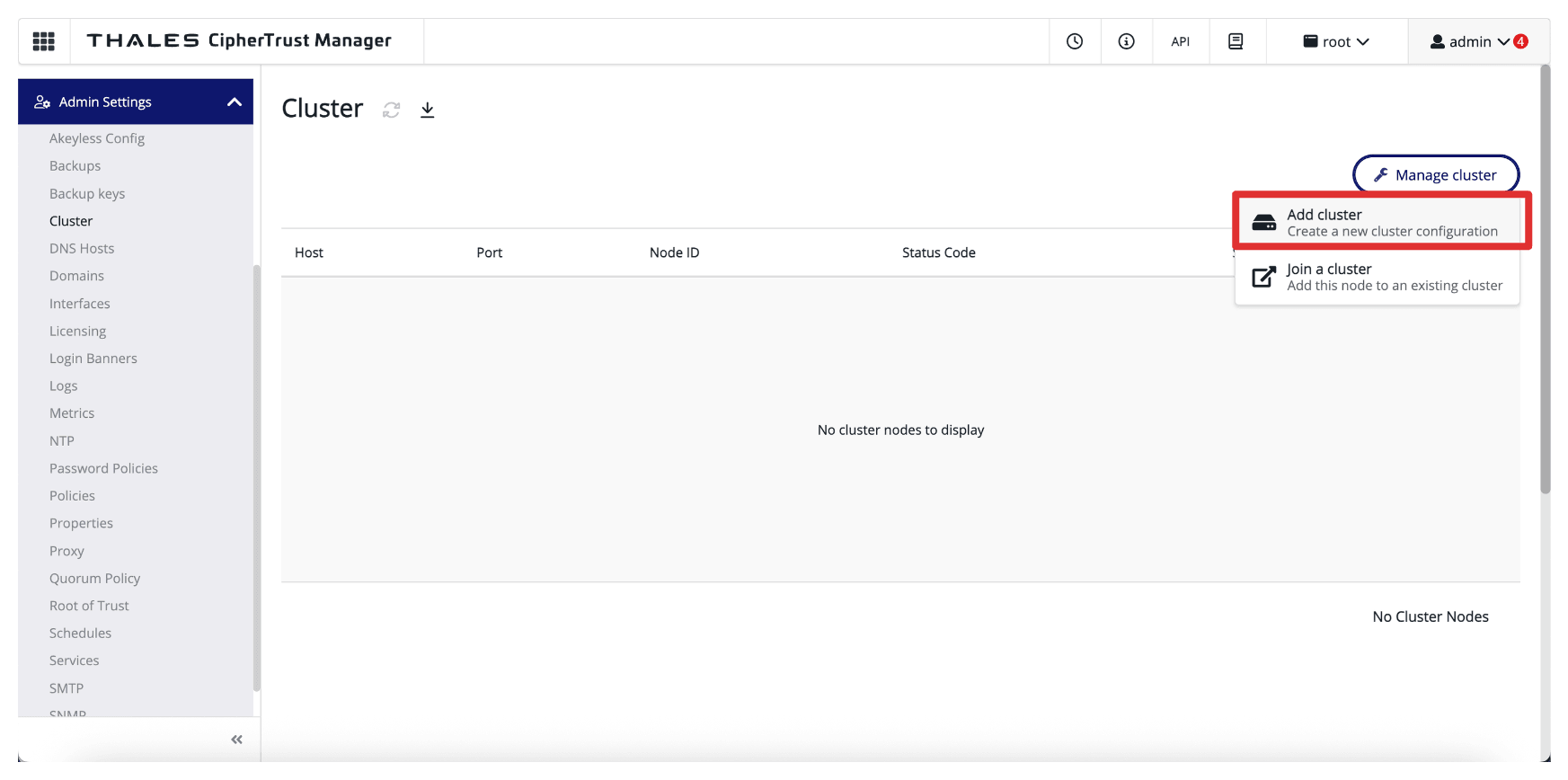

O clustering é configurado inteiramente na console de gerenciamento de um único appliance (principal) Thales CipherTrust Manager (neste exemplo, o Gerenciador Thales CipherTrust em execução no AMS). Use a interface deste appliance para criar o cluster e adicionar outros appliances do Thales CipherTrust Manager como nós do cluster.

-

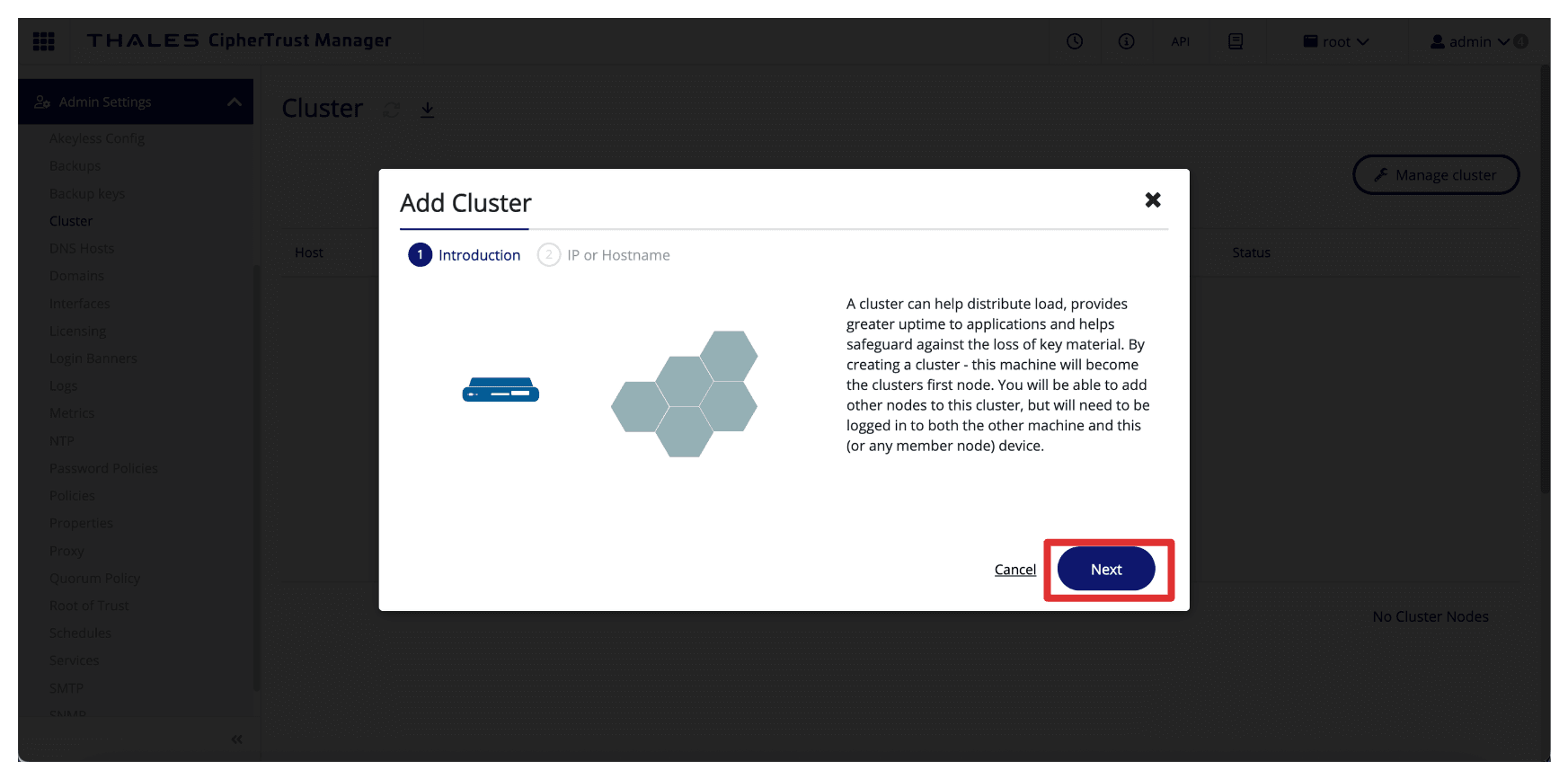

Navegue até Configurações de Administração, Cluster e clique em Gerenciar Cluster.

-

Clique em Adicionar cluster.

-

Clique em Próximo.

-

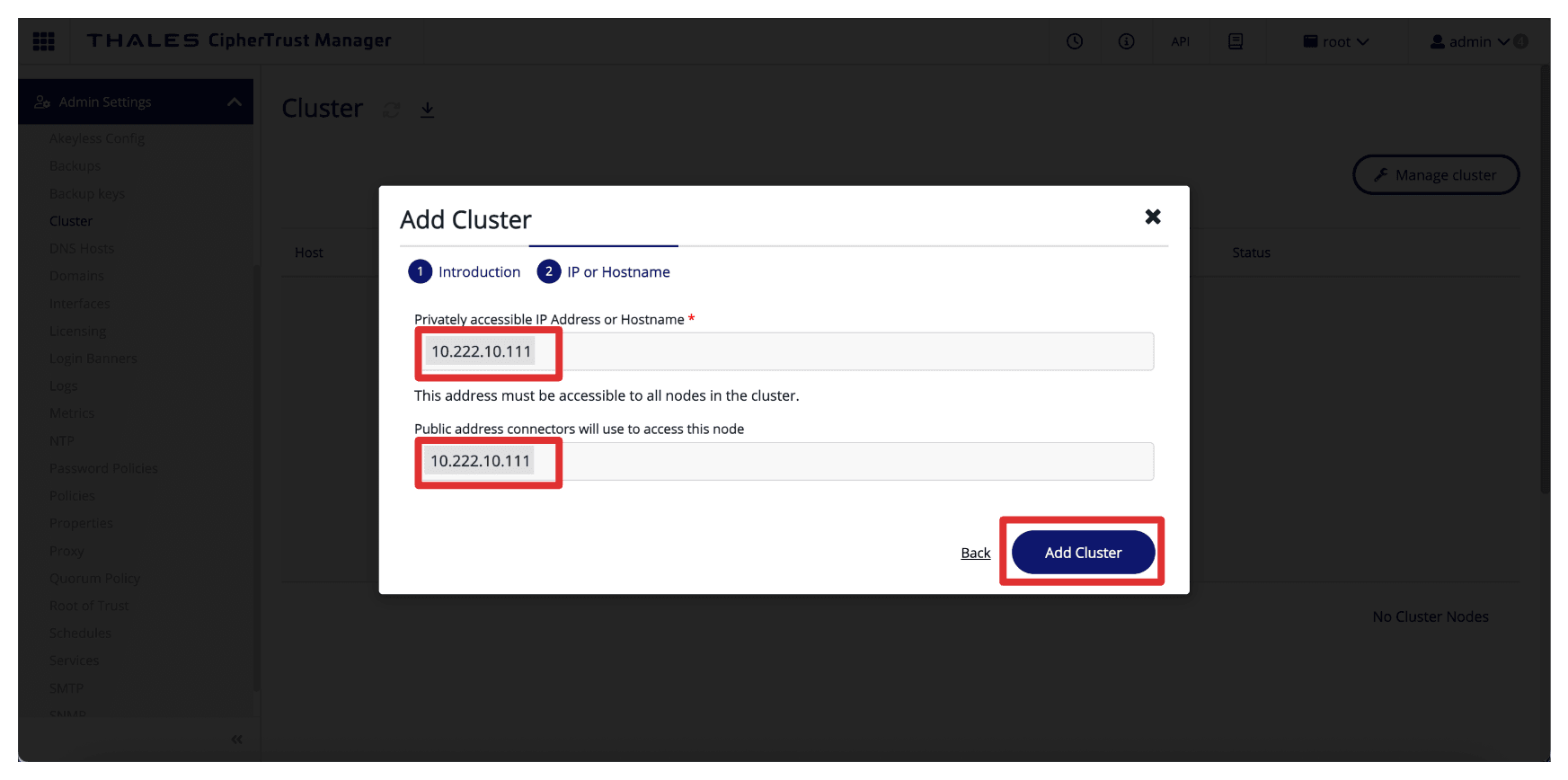

Informe o nome do host do Gerenciador CipherTrust do AMS Thales (que é o CTM1 no AMS com IP privado 10.222.10.111).

Não pretendemos usar (ou criar) um cluster pela internet usando o IP público, por isso estamos usando o endereço IP privado em ambos os campos.

-

Clique em Adicionar Cluster.

-

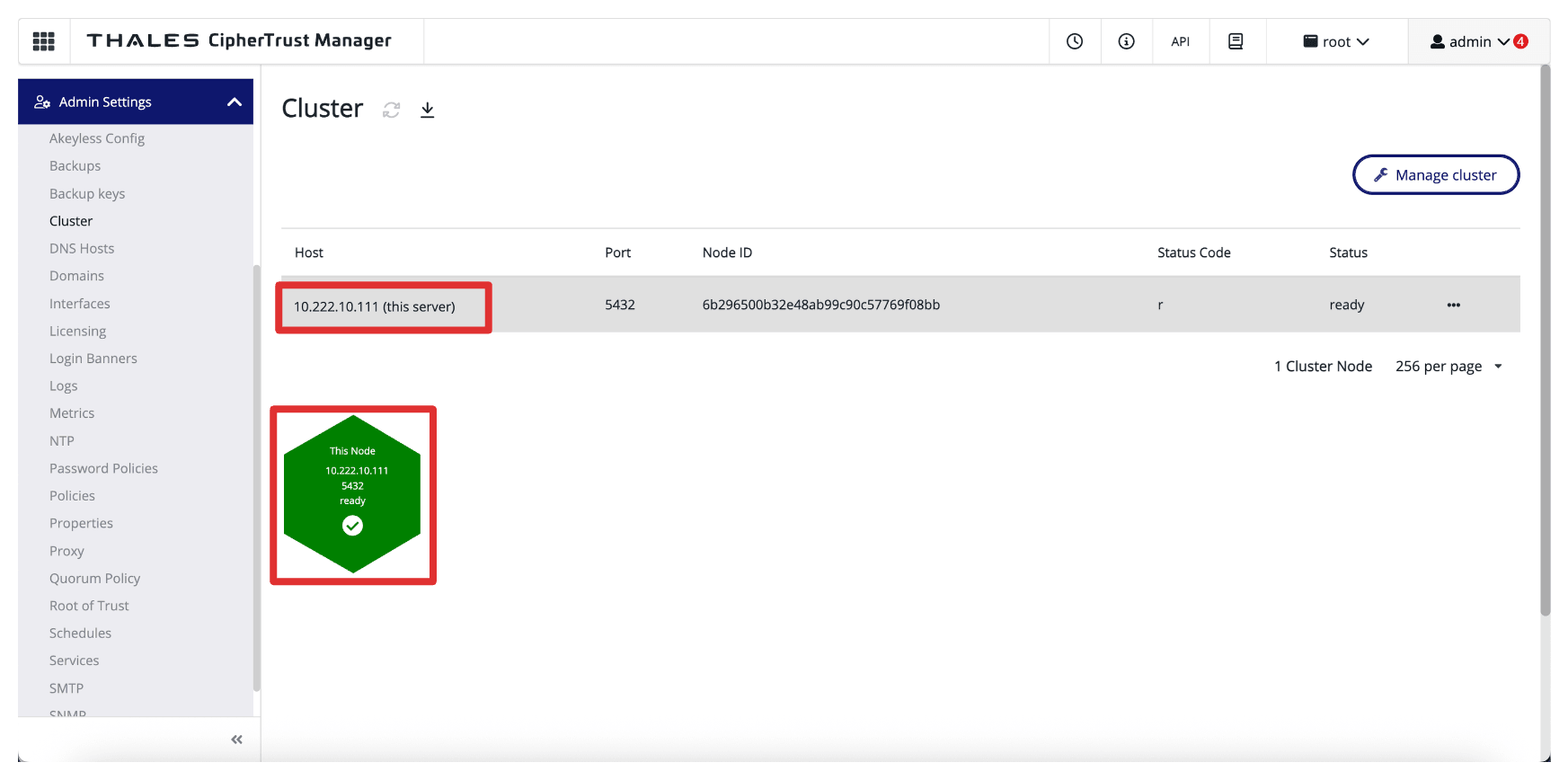

Observe que esta máquina criou um novo cluster e faz parte de seu cluster.

-

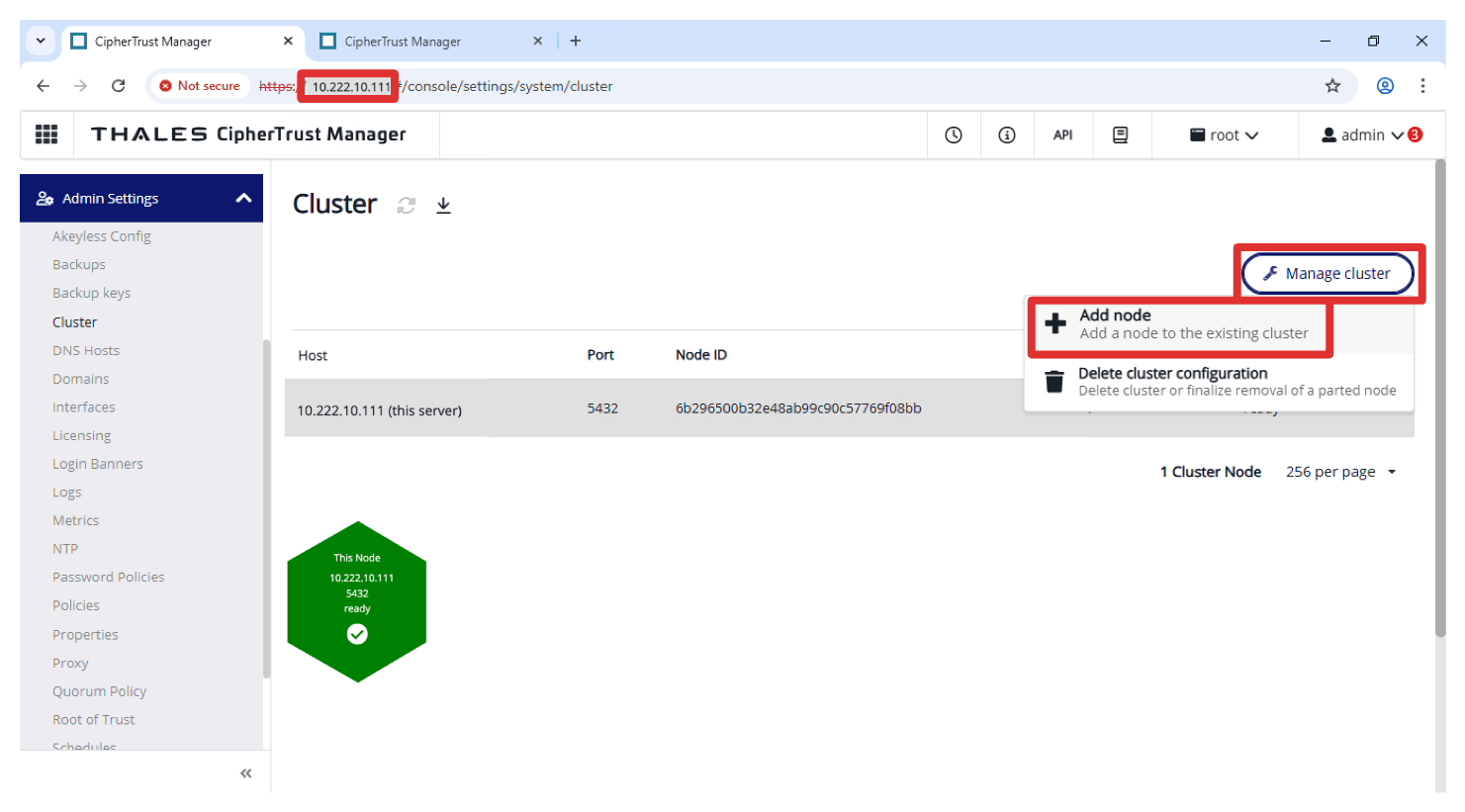

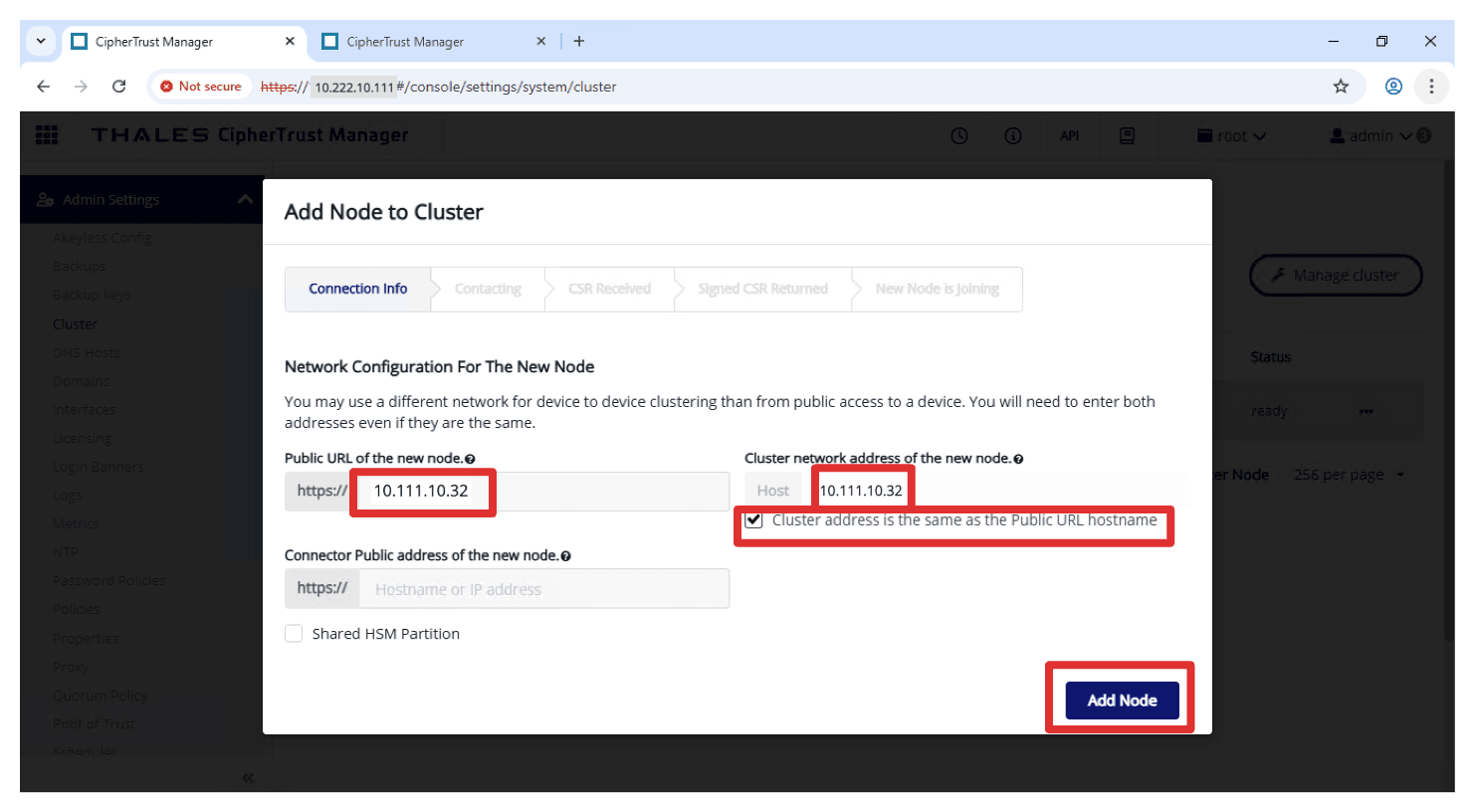

No mesmo AMS CTM1, clique em Gerenciar Cluster e selecione Adicionar Nó para adicionar o ASH CTM2.

-

Especifique o endereço IP do Gerenciador CipherTrust do ASH Thales como o nó a ser adicionado ao cluster. Podemos usar o nome DNS aqui.

-

Clique em Adicionar Nó.

-

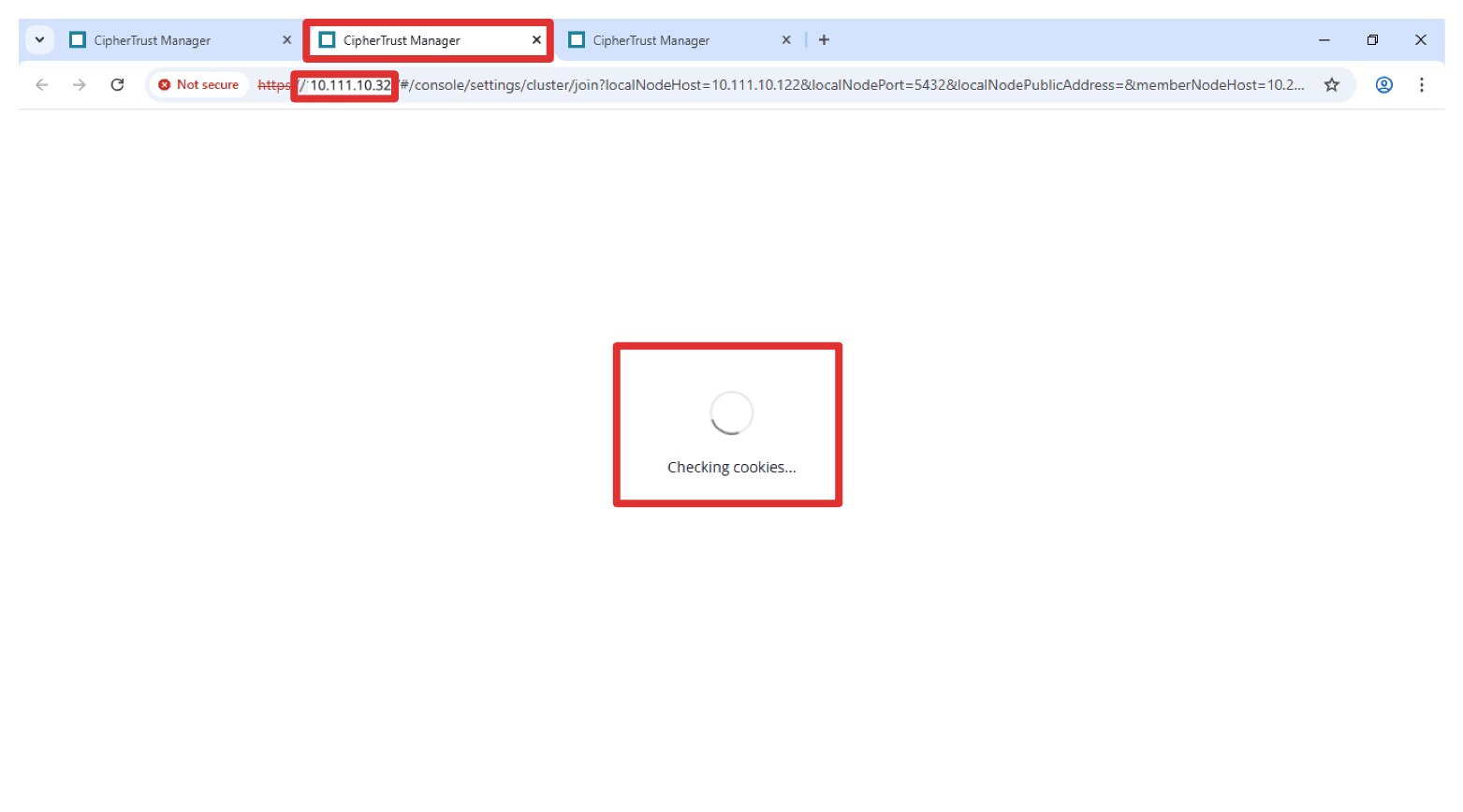

Uma nova janela/guia do navegador será aberta para o ASH CMT2. Se você não tiver feito log-in no ASH CMT2, poderá obter um prompt de log-in primeiro.

-

Alguma atividade de configuração de cluster ocorrerá em segundo plano.

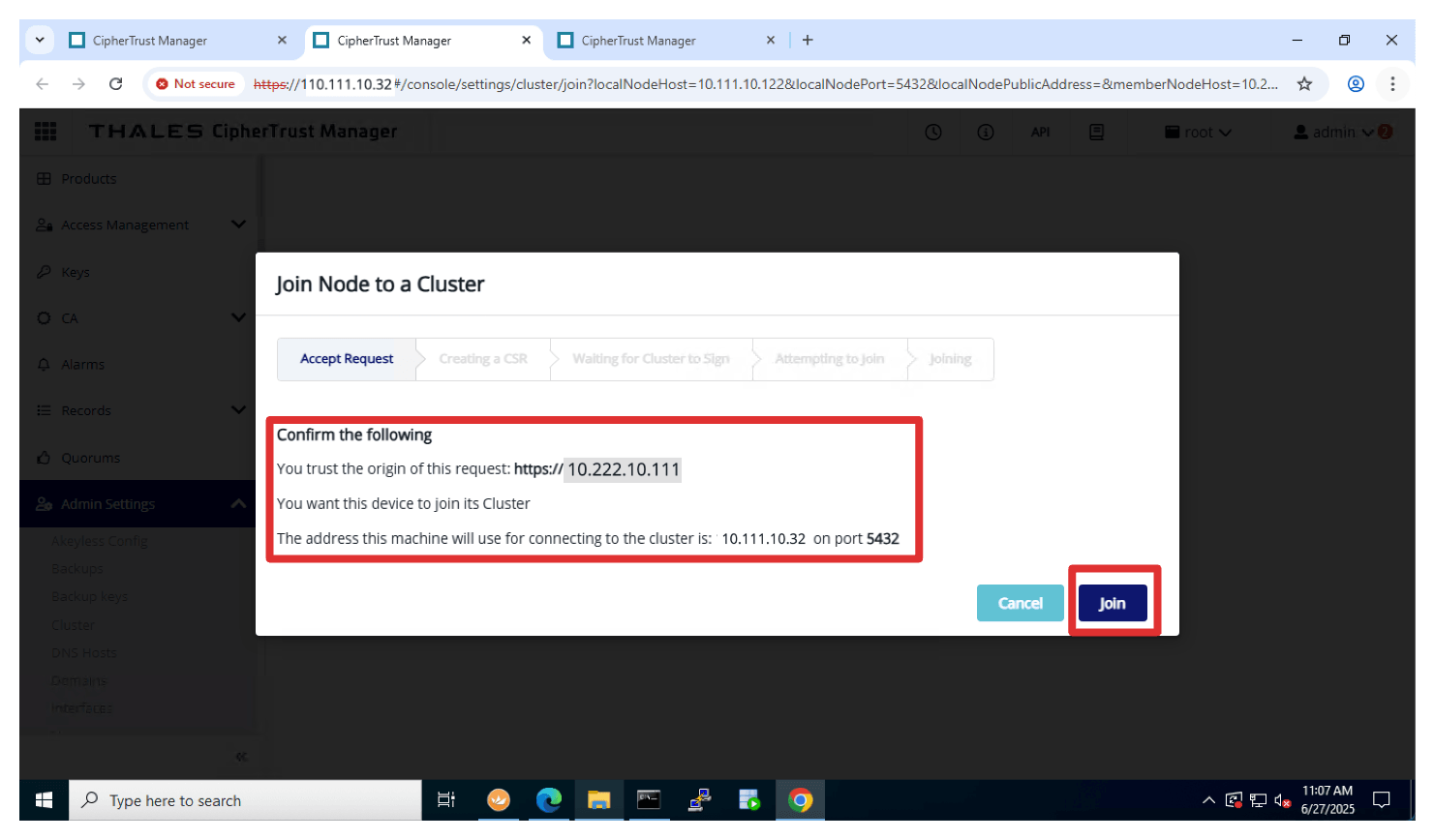

-

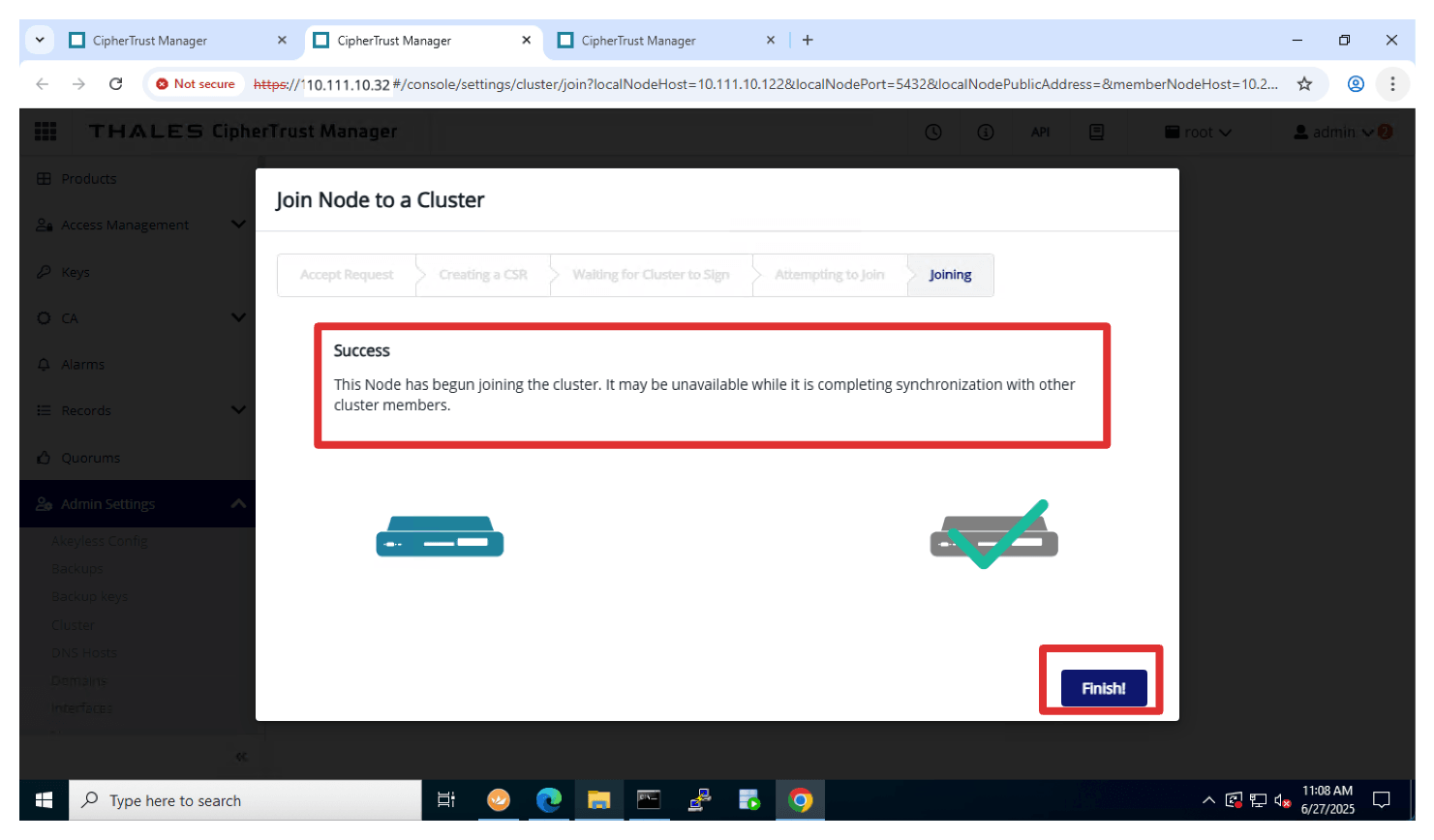

Clique em Participar para confirmar a associação.

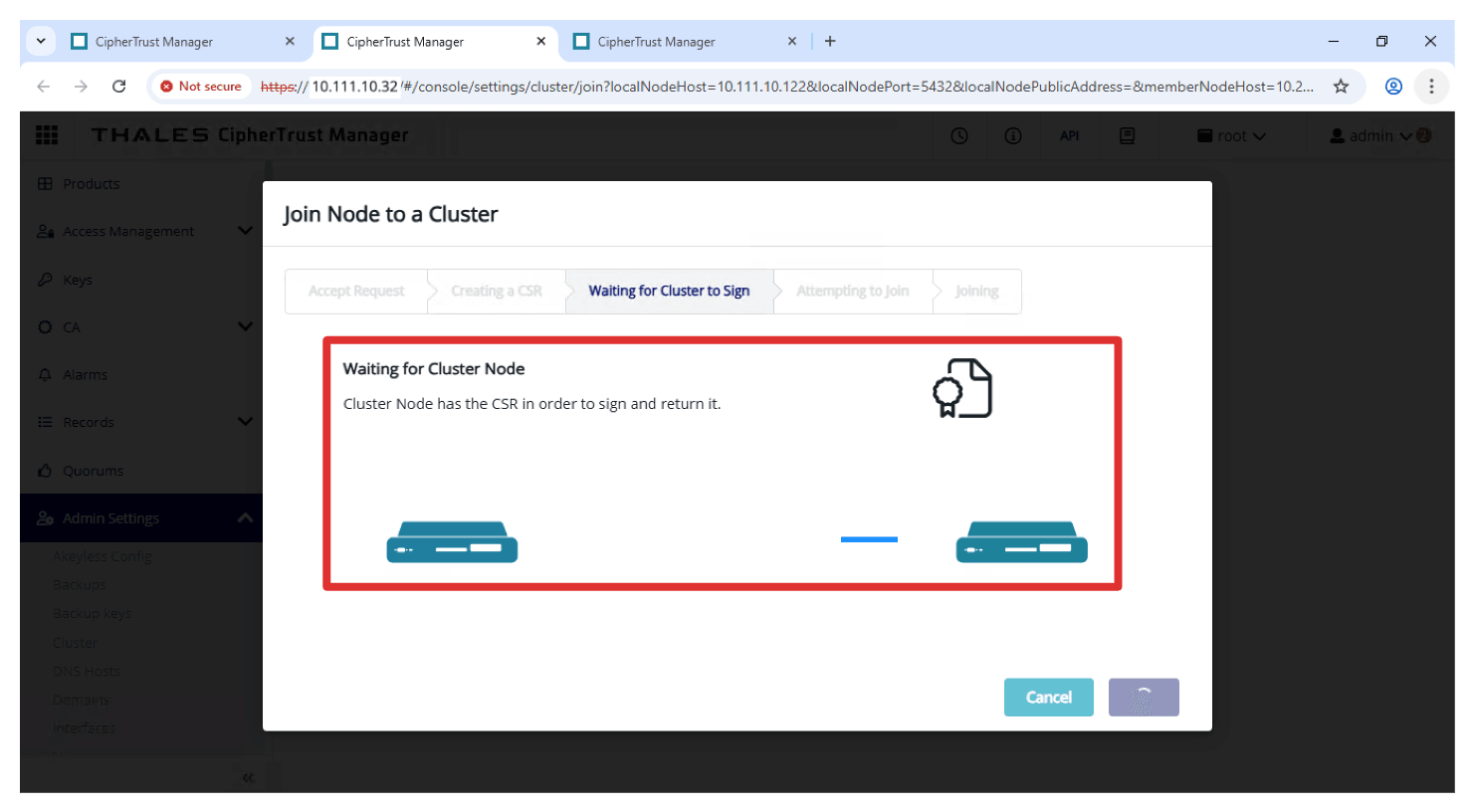

-

Mais alguma atividade de configuração de cluster acontecerá em segundo plano.

-

Clique em Concluir! para confirmar a mensagem Êxito.

-

Se a janela/guia do navegador recém-aberta ainda estiver aberta, você poderá fechá-la manualmente.

-

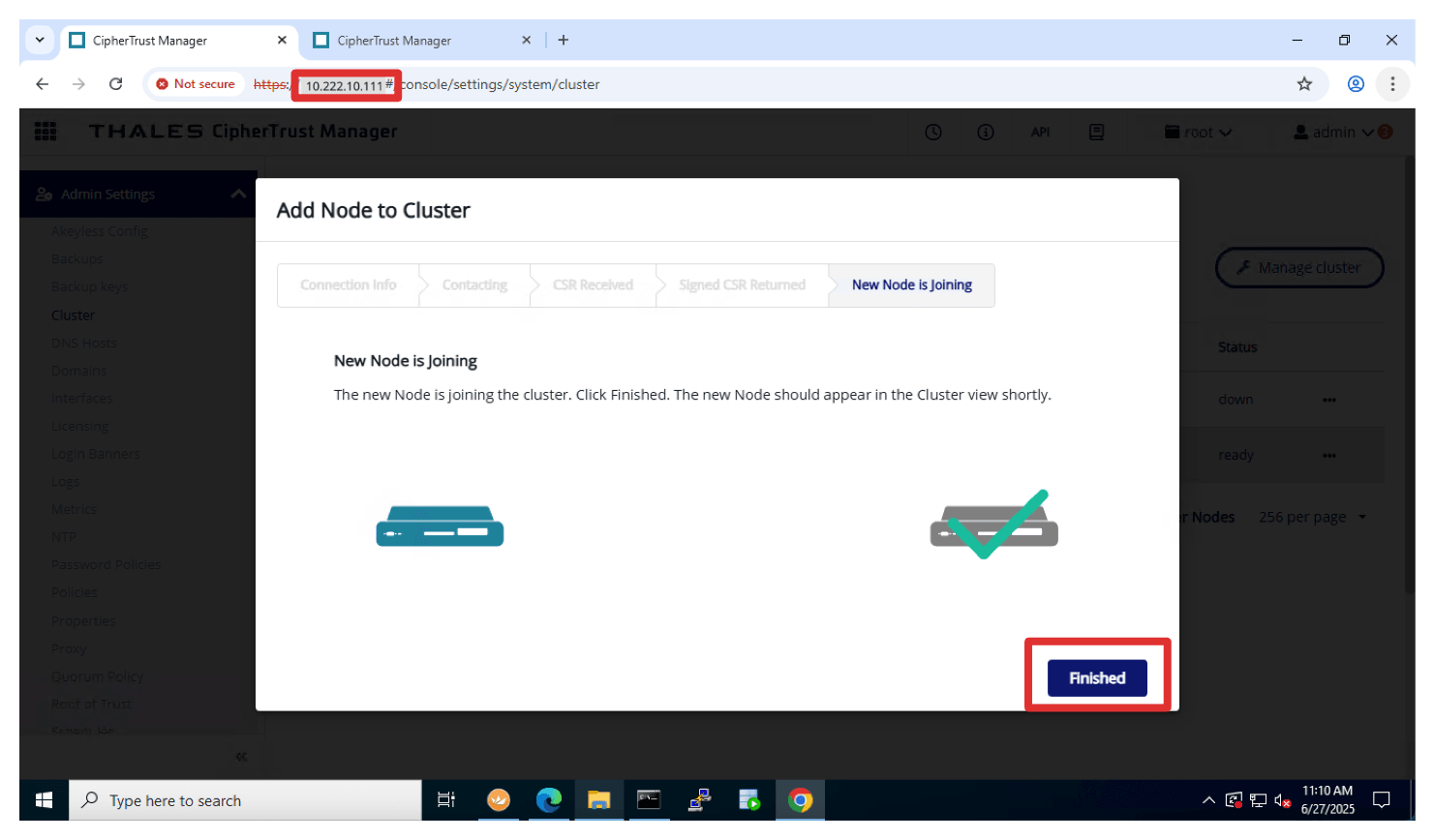

No AMS CTM1, clique em Concluído para confirmar.

-

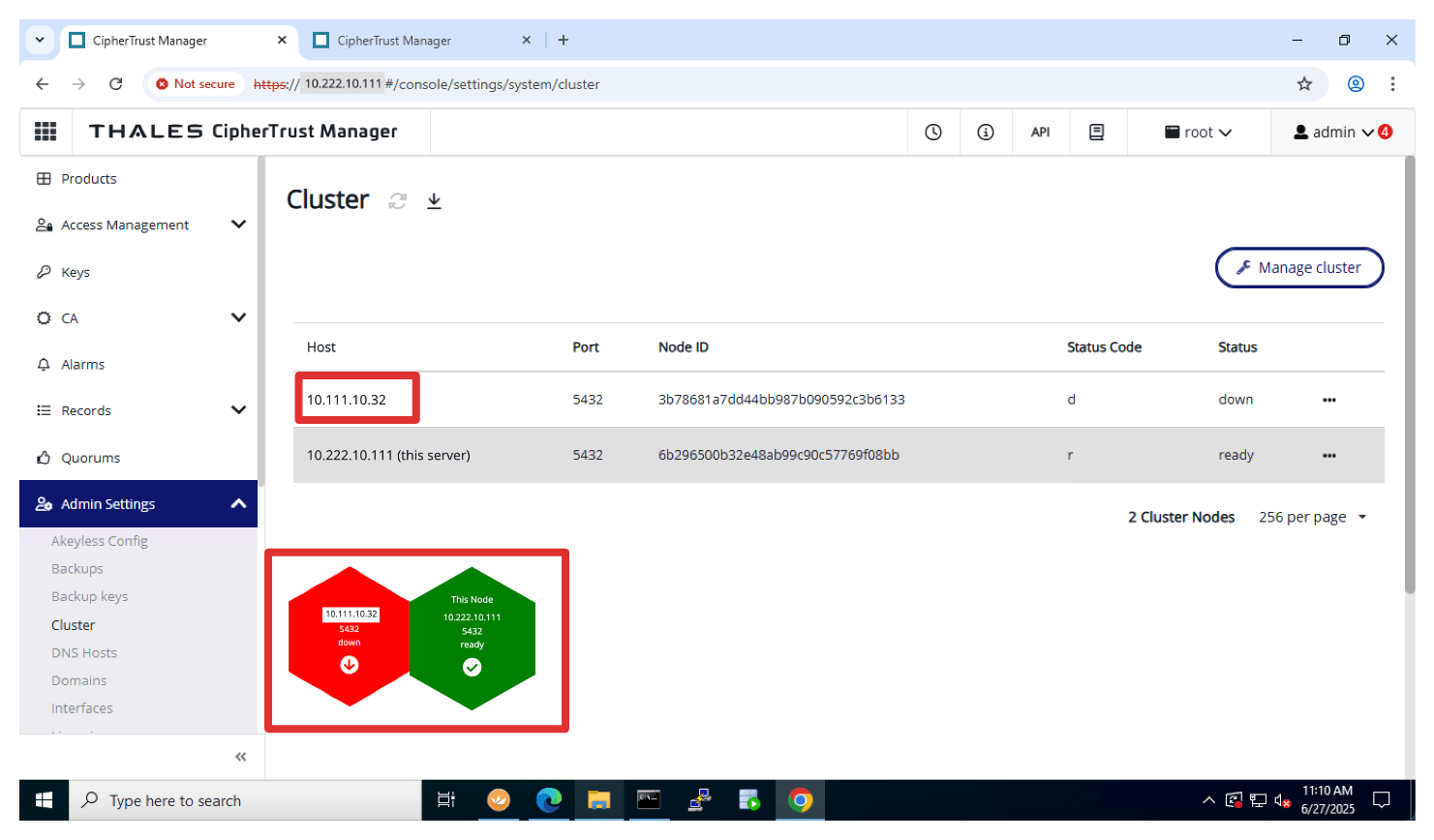

No início, o nó recém-adicionado (ASH CTM2) aparecerá inativo. Aguarde alguns minutos para que o cluster possa detectar sua presença.

-

Você também pode ver uma mensagem de erro na parte superior da tela. Isso significa que o cluster ainda está no modo de configuração. Aguarde alguns minutos para que a mensagem desapareça.

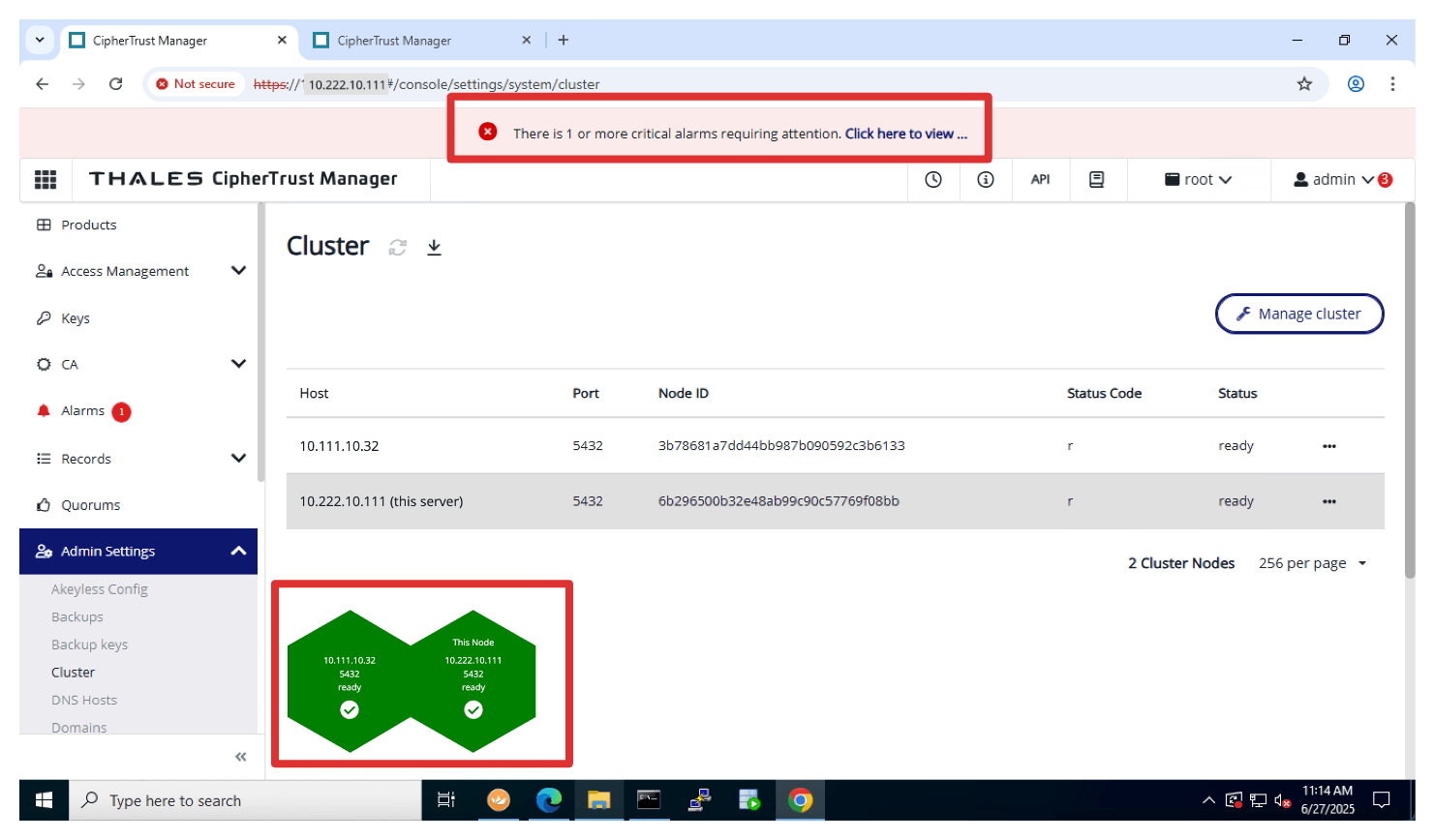

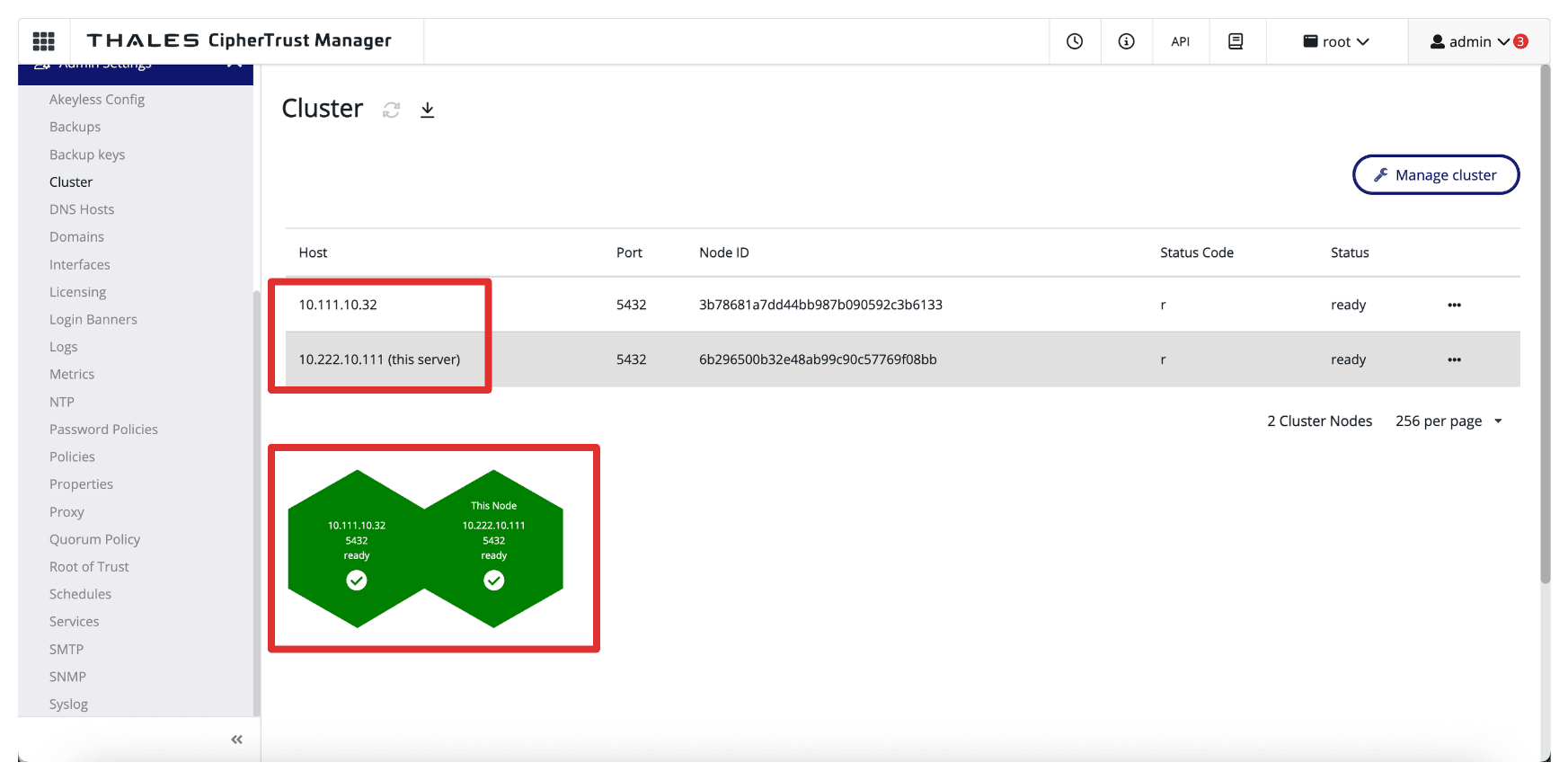

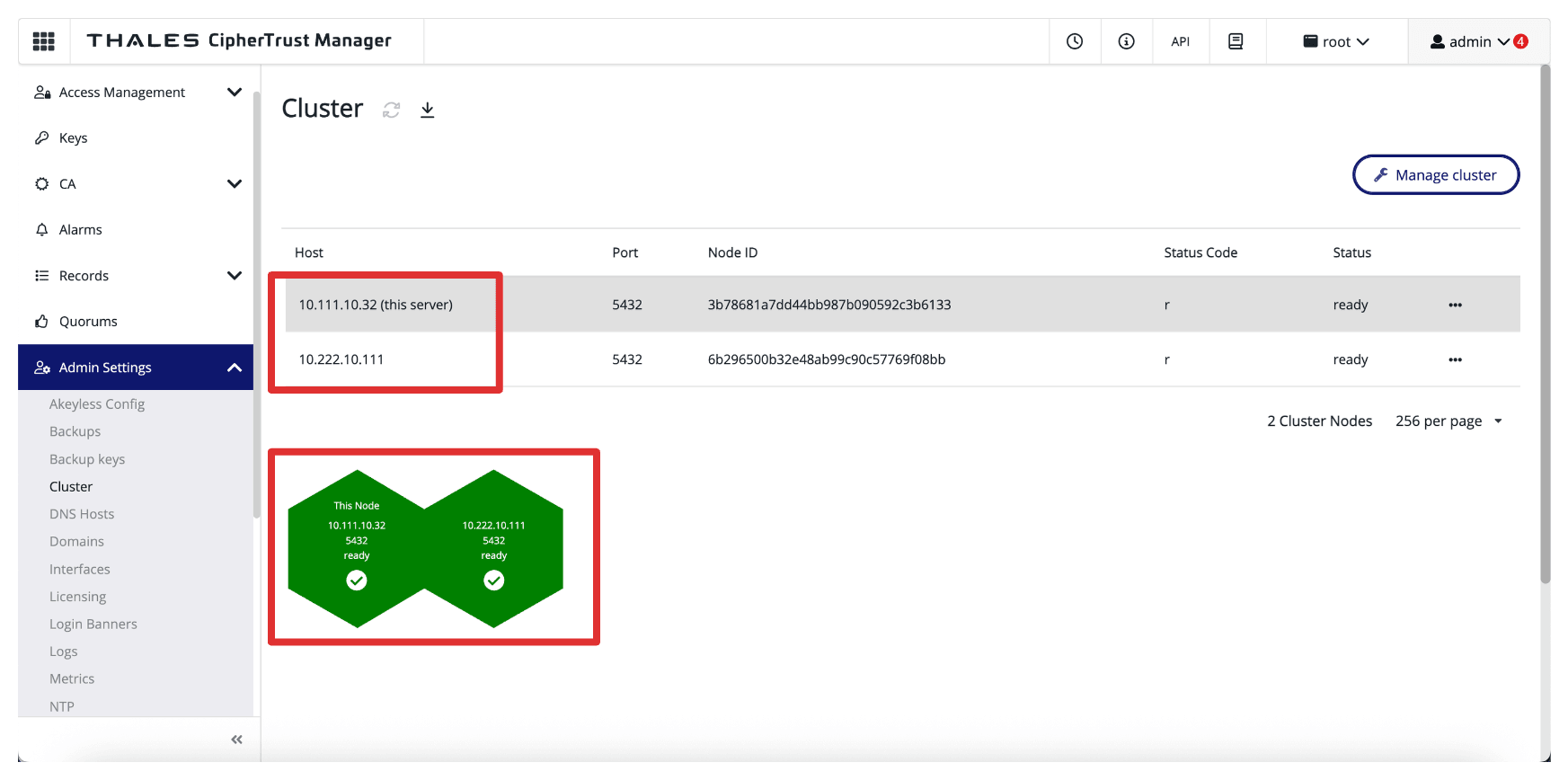

Para verificar se a configuração do cluster do Gerenciador Thales CipherTrust foi feita corretamente e se está íntegra, você pode verificar CTM1 e CTM2.

-

Em CTM1, acesse Configurações de Administração e clique em Cluster.

- Note que o endereço IP

10.222.10.111é deste servidor (AMS CTM1). - Observe o outro nó (

10.111.10.32) do servidor remoto (ASH CTM2).

- Note que o endereço IP

-

Em CTM2, acesse Configurações de Administração e clique em Cluster.

-

Observe que o endereço IP

10.111.10.32é deste servidor (ASH CTM2). -

Observe o outro nó (

10.222.10.111) do servidor remoto (AMS CTM1).

-

A imagem a seguir ilustra o estado atual da nossa implantação até o momento.

Próximas Etapas

Neste tutorial, você configurou com sucesso dois Appliances Thales CCKM na OCI, estabeleceu um cluster seguro entre eles e configurou um appliance como a CA. Você criou um ambiente de gerenciamento de chaves seguro e altamente disponível seguindo o processo passo a passo, desde a implantação dos appliances e a configuração da infraestrutura de rede até a criação e assinatura de CSRs e a ativação da clusterização. Essa configuração garante operações criptográficas robustas com gerenciamento centralizado de certificados, otimizando a segurança e a resiliência operacional em seu ambiente OCI.

Se você quiser implementar a opção Hold Your Own Key (HYOK) usando o Thales CipherTrust Manager sem o OCI API Gateway, siga este tutorial: Configure o OCI Hold Your Own Key usando o Thales CipherTrust Manager sem o OCI API Gateway.

Se você quiser implementar Hold Your Own Key (HYOK) usando o Thales CipherTrust Manager com a opção OCI API Gateway, siga este tutorial: Configure o OCI Hold Your Own Key usando o Thales CipherTrust Manager com o OCI API Gateway.

Links Relacionados

-

Thales: Assinando uma Solicitação de Certificado com uma CA Local

-

Thales CCKM versão 2.19: Renovação do Certificado da Interface Web

-

Thales CCKM versão 2.19: Criando uma Nova Configuração de Cluster

Confirmações

- Autor - Iwan Hoogendoorn (Cloud Networking Black Belt)

Mais Recursos de Aprendizado

Explore outros laboratórios em docs.oracle.com/learn ou acesse mais conteúdo de aprendizado gratuito no canal do Oracle Learning YouTube. Além disso, acesse education.oracle.com/learning-explorer para se tornar um Oracle Learning Explorer.

Para obter a documentação do produto, visite o Oracle Help Center.

Set Up Two Thales CipherTrust Cloud Key Manager Appliances in OCI, Create a Cluster between them, and Configure One as a Certificate Authority

G38091-01

Copyright ©2025, Oracle and/or its affiliates.