Saiba mais sobre os estágios do roteiro de nuvem

O objetivo desse roteiro de adoção da nuvem é ajudar você a migrar seu sistema de gerenciamento de acesso local para o Oracle Identity Cloud Service e integrar seus aplicativos locais e na nuvem com o sign-on único fornecido pelo Oracle Identity Cloud Service.

Este roteiro tem quatro etapas. O processo de migração de um estágio para outro é único porque você tem suas próprias prioridades e cronogramas de negócios. O roteiro contém os requisitos mínimos que você deve atender para cada estágio para poder migrar para o próximo estágio.

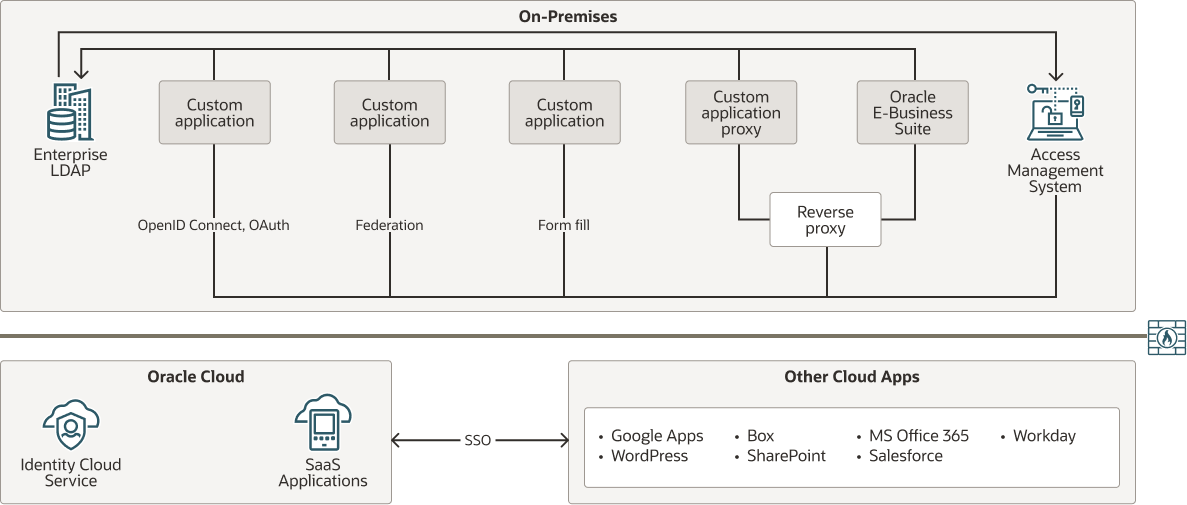

Entender o Estágio 1

Nesse estágio, você segregou ambientes para seus aplicativos locais e na nuvem. Esses aplicativos não são integrados para fins de autenticação. Os usuários devem acessar os aplicativos locais e, em seguida, acessar novamente para acessar os aplicativos em nuvem, por meio de diferentes fluxos de autenticação.

Descrição da ilustração cloud-roadmap-stage-1.png

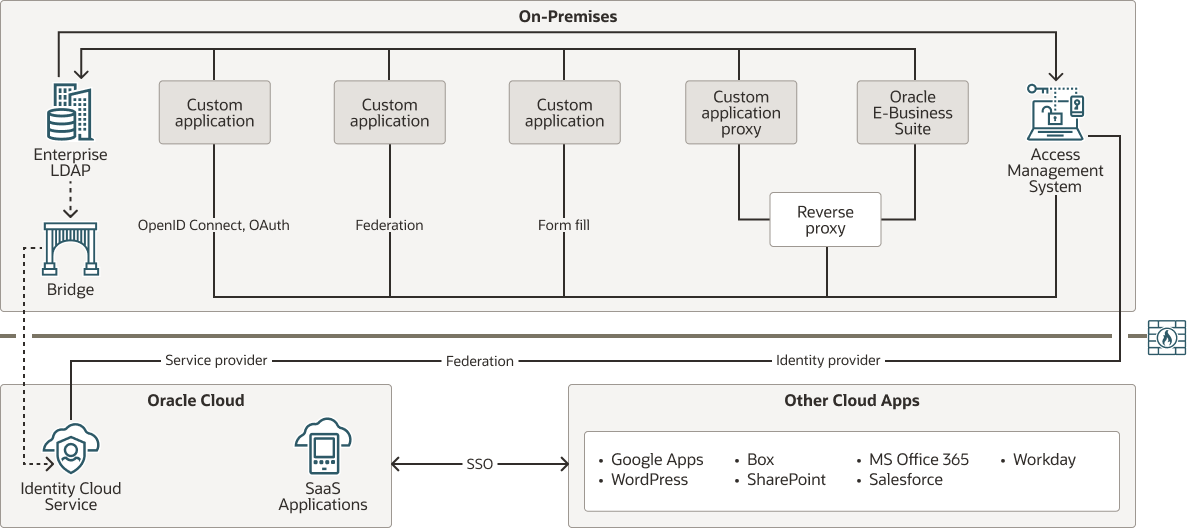

Entender o Estágio 2

Nesse estágio, você usa o Oracle Identity Cloud Service para estabelecer sign-on único (SSO) entre os aplicativos locais e na nuvem.

Se você não quiser afetar seus usuários alterando a forma como eles acessam seus aplicativos locais, poderá usar a SAML (Security Assertion Markup Language) para integrar seu sistema de gerenciamento de acesso local ao Oracle Identity Cloud Service. O sistema de gerenciamento de acesso atua como o provedor de identidades e o Oracle Identity Cloud Service funciona como o provedor de serviços.

Quando os usuários tentam acessar um aplicativo em nuvem integrado ao Oracle Identity Cloud Service, o Oracle Identity Cloud Service delega autenticação ao sistema de gerenciamento de acesso local. O sistema de gerenciamento de acesso apresenta sua página de acesso e os usuários enviam suas credenciais ao sistema.

Descrição da ilustração cloud-roadmap-stage-2.png

Como alternativa, se você quiser que seus usuários acessem seus aplicativos locais acessando o Oracle Identity Cloud Service, altere o relacionamento de confiança entre o sistema de gerenciamento de acesso local e o Oracle Identity Cloud Service. Dessa forma, o Oracle Identity Cloud Service funciona como o provedor de identidades e o sistema de gerenciamento de acesso atua como o provedor de serviços. Quando os usuários tentam acessar um aplicativo em nuvem que foi integrado ao Oracle Identity Cloud Service, o Oracle Identity Cloud Service autentica o usuário. Se o usuário tentar acessar um aplicativo local integrado ao sistema de gerenciamento de acesso local, o sistema delegará a autenticação ao Oracle Identity Cloud Service.

Usando o Oracle Identity Cloud Service como provedor de identidades, você pode aproveitar seus recursos, como os listados no estágio 4. Você também pode personalizar a página de Acesso do Oracle Identity Cloud Service ou marcar essa página para seguir os padrões da sua empresa. Dessa forma, você minimiza o efeito das alterações no fluxo de autenticação para os usuários.

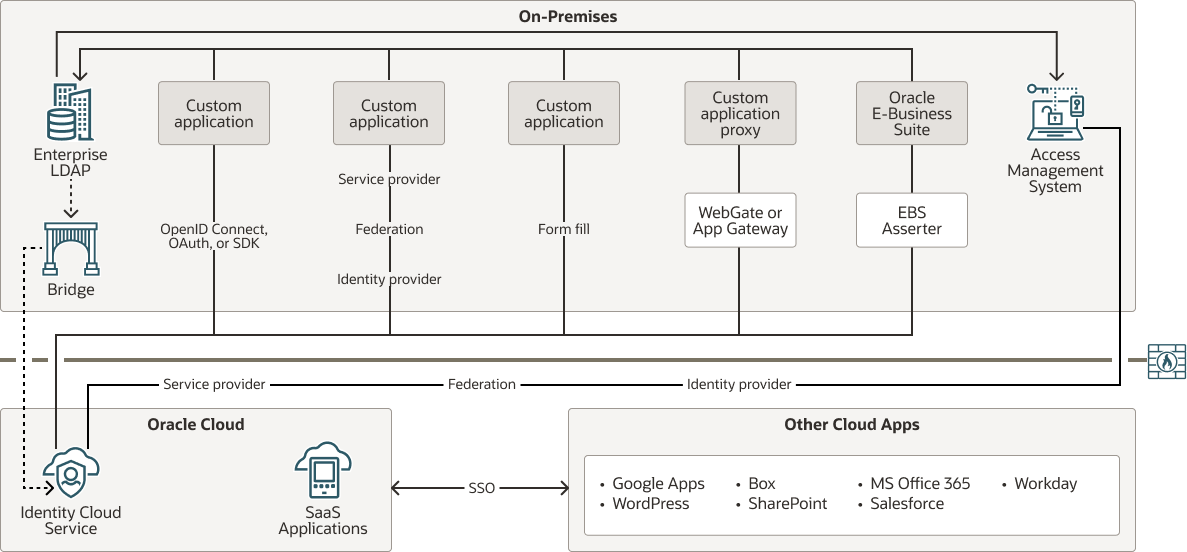

Entender o Estágio 3

Nesse estágio, você integra diretamente seus aplicativos locais ao Oracle Identity Cloud Service.

Você deve identificar os métodos de integração suportados pelo Oracle Identity Cloud Service para integrar seus aplicativos para fins de sign-on único, como os seguintes:

- Modelos de Aplicativo, para aplicativos listados no Catálogo de Aplicativos.

- Federação, para um aplicativo SAML (Security Assertion Markup Language), em que seu aplicativo é um provedor de serviços e o Oracle Identity Cloud Service é um provedor de identidades.

- OpenID Connect, para um aplicativo que suporta o OpenID Connect.

- EBS Asserter, para um aplicativo Oracle E-Business Suite.

- SDK (Software Development Kit), para um aplicativo no qual você tem acesso ao código-fonte.

- WebGate, para um aplicativo protegido por WebGate.

- Preenchimento de Formulário Seguro, quando o OpenID Connect, OAuth, SDKs ou SAML não se aplicam ao seu aplicativo.

- App Gateway, para um aplicativo empresarial suportado pelo gateway.

Descrição da ilustração cloud-roadmap-stage-3.png

Você deve avaliar o esforço necessário para migrar seus aplicativos de um sistema de gerenciamento de acesso local para o Oracle Identity Cloud Service. Além disso, talvez você não consiga migrar alguns dos seus aplicativos, portanto, esses aplicativos permanecem dependentes do seu sistema de gerenciamento de acesso.

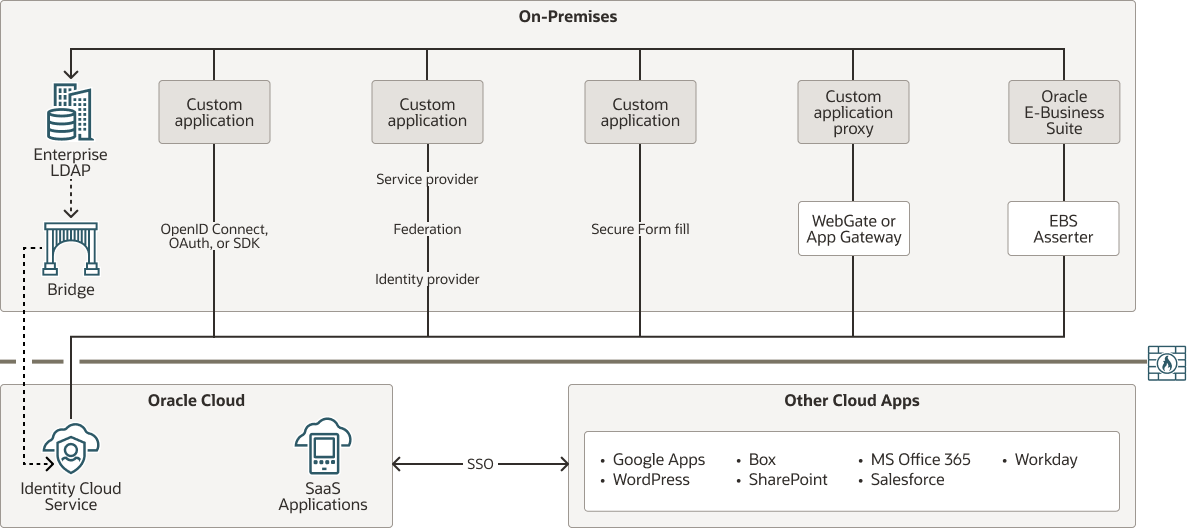

Entender o Estágio 4

Nesse estágio, os aplicativos locais não dependem mais do sistema de gerenciamento de acesso.

Você pode desconectar o Oracle Identity Cloud Service do sistema de gerenciamento de acesso local e começar a aproveitar os recursos do Oracle Identity Cloud Service. Aqui estão alguns desses recursos:

- Segurança Adaptativa: Fornece recursos de autenticação fortes com base no comportamento dos usuários no Oracle Identity Cloud Service. Quando ativado, o Adaptive Security pode analisar o perfil de risco de um usuário com base no comportamento histórico, como muitas tentativas de login malsucedidas e autenticação multifator (MFA).

- Políticas de acesso: Critérios definidos pelo administrador que permitem sign-on ou impedem que um usuário acesse o Oracle Identity Cloud Service.

- MFA: Requer dois fatores para verificar a identidade de um usuário. O primeiro fator é um prompt de nome de usuário e senha. O segundo fator é outra verificação que consiste em informações adicionais ou um segundo dispositivo para verificar a identidade do usuário e concluir o processo de acesso. Os dois fatores trabalham juntos para adicionar outra camada de segurança.

- Recuperação de conta: ajuda os usuários a acessar suas contas se tiverem problemas de acesso, estiverem bloqueados ou esquecerem suas senhas. Os administradores podem configurar três fatores de recuperação de conta: perguntas de segurança, e-mail e mensagens de texto.

- Sign-on social: Os usuários podem usar suas contas sociais para acessar o Oracle Identity Cloud Service.

Como o Oracle Identity Cloud Service agora funciona como seu sistema de gerenciamento de acesso, é importante que você avalie seus diretórios empresariais locais. Se você precisar dos diretórios, continue sincronizando seus usuários do diretório empresarial do Active Directory (AD) ou do LDAP (Lightweight Directory Access Protocol) empresarial com o Oracle Identity Cloud Service. Para fazer isso, use uma das seguintes pontes:

- Ponte do AD: Fornece um link entre a estrutura de diretório empresarial do AD e o Oracle Identity Cloud Service. O Oracle Identity Cloud Service pode sincronizar essa estrutura de diretório para que qualquer registro de usuário novo, atualizado ou excluído seja transferido para o Oracle Identity Cloud Service. A ponte sonda o AD para qualquer alteração nesses registros e traz essas alterações para o Oracle Identity Cloud Service. Portanto, se um usuário for excluído do AD, essa alteração será propagada para o Oracle Identity Cloud Service.

- Ponte de Provisionamento: Fornece um link entre o LDAP empresarial, como o Oracle Internet Directory e o Oracle Identity Cloud Service. Por meio da sincronização, os dados da conta criados e atualizados diretamente no LDAP são extraídos para o Oracle Identity Cloud Service e armazenados para os usuários correspondentes. Todas as alterações nesses registros são transferidas para o Oracle Identity Cloud Service.

Descrição da ilustração cloud-roadmap-stage-4.png

Para aplicativos que não podem ser migrados e permanecem dependentes do seu sistema de gerenciamento de acesso local, altere o relacionamento de confiança entre o sistema de gerenciamento de acesso e o Oracle Identity Cloud Service. Dessa forma, o Oracle Identity Cloud Service funciona como o provedor de identidades e o sistema de gerenciamento de acesso atua como o provedor de serviços.