使用参考体系结构配置自治 AI 数据库

此用例演示如何在专用 Exadata 基础结构上配置自治 AI 数据库资源,以更好地利用其功能。这是一种全面的建议配置,它利用专用 Exadata 基础结构上自治 AI 数据库的参考架构。

Oracle Autonomous AI Database on Dedicated Exadata Infrastructure 是一个高度自动化、完全托管的数据库环境,在 Oracle Cloud Infrastructure (OCI) 中运行,具有承诺的硬件和软件资源。这些隔离资源可帮助企业满足严格的安全性、可用性和性能要求,同时降低成本和复杂性。

提示:如果您正在寻找快速配置自治 AI 数据库 POC 环境的指导,请参阅配置自治 AI 数据库以进行概念验证 (POC) 。

先决条件知识

要充分了解和理解此用例,您应该对基于专用 Exadata 基础结构的自治 AI 数据库有基本了解,包括其部署选项、关键基础结构组件、用户角色和主要功能。有关详细信息,请参阅关于专用 Exadata 基础结构上的自治 AI 数据库。

用例

Acme Company 已选择将 Dedicated Exadata Infrastructure 上的 Autonomous AI Database 用于其内部项目应用。Acme I.T. 部门将承担组管理员的角色,负责为公司创建和管理 Exadata 基础结构 (EI) 和自治 Exadata VM 集群 (AVMC) 资源。在每个项目团队或业务部门中,指定用户将承担应用 DBA 角色,负责为其数据库用户(包括应用开发人员、测试人员和部署人员)创建自治容器数据库 (Autonomous Container Database,ACD) 和自治 AI 数据库。

注:此示例说明应用程序 DBA 创建和管理 ACD 资源。但是,您的组织可能更希望组管理员自己承担此任务。

Acme I.T. 将为各个团队分配资源,确保提供满足所需 SLA 的 AVMC。此外,为了公平地控制资源的分配,Acme I.T. 不希望任何项目团队或业务部门对底层专用基础设施具有管理访问权限。此外,根据监管审计,Acme 管理层不希望 Acme I.T. 能够访问属于不同项目团队或业务部门的数据,即存储在应用程序数据库中的数据。

AcmeHR 是 Acme 开发和使用的内部 HR 应用,它在两个不同的环境中运行:一个用于开发和测试 ( Dev ),另一个用于生产 ( Prod )。Acme I.T. 致力于在这些环境之间保持严格隔离,以防止开发团队和生产团队之间进行任何未经授权的访问或交互。

所需资源

OCI IAM 组件

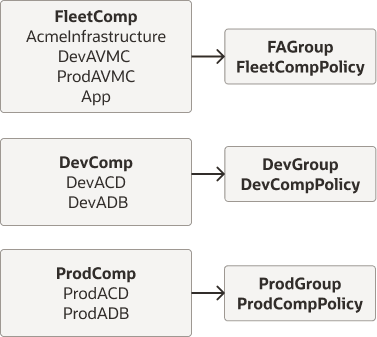

插图 configure-adb-d-resource-isolation.png 的说明

-

三个区间,用于提供资源隔离,如下所述:

-

Acme I.T. 创建的资源、网络以及开发和生产数据库使用的专用子网的 FleetComp 。

-

开发数据库的 DevComp 。

-

Prod 数据库的 ProdComp 。

-

-

可以向其分配用户的三个组,一个用于 Acme I.T、Dev 用户和 Prod 用户。这些组将命名为 FAGroup 、 DevGroup 和 ProdGroup 。

-

用于指定用户对区间和租户级别资源的访问权限的必需策略。

网络资源

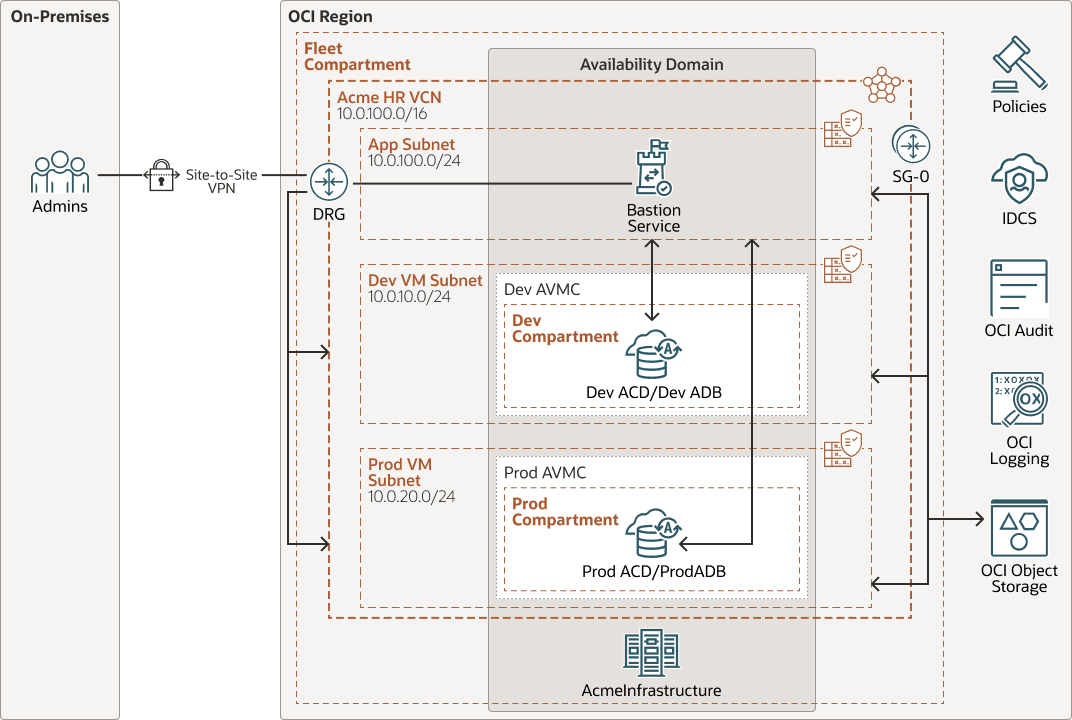

插图 configure-adbd-refarch-network.png 的说明

![]() 表示安全列表。

表示安全列表。

-

Oracle Public Cloud 部署:

-

一个 VCN,用于提供与所有专用基础设施资源的网络连接。此 VCN 将使用 IPSec VPN 连接到 Acme Company VPN,并且具有可阻止所有传入互联网流量的互联网网关资源。它将命名为 AcmeHRVCN 。

-

三个子网用于提供网络访问隔离,每个子网用于 Dev 和 Prod 环境的自治 AI 数据库资源,一个用于应用程序的客户端和中间层资源。这些子网将分别命名为 DevVMSubnet 、 ProdVMSubnet 和 AppSubnet 。

注:为了简单起见,我们使用单个 VCN 并利用子网提供网络隔离。但是,您还可以创建多个 VCN 来提供所需的网络访问隔离。在此示例中,为了简单起见,我们创建了所有三个子网: DevVMSubnet 、 ProdVMSubnet 和 FleetComp 下的 AppSubnet 。根据您的要求,您可以选择将这些子网放置在单独的区间中。

-

-

Exadata Cloud@Customer 部署:

-

设置 Preparing for Exadata Database Service on Cloud@Customer 中 Network Requirements for Oracle Exadata Database Service on Cloud@Customer 中列出的网络规则。

-

此外,开放端口 1522 允许 Autonomous Data Guard 设置中的主数据库与备用数据库之间的 TCP 流量。

-

自治 AI 数据库资源

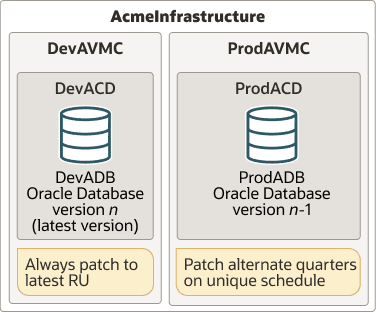

插图 configure-adb-d-resources.png 的说明

根据上述配置提供的自治 AI 数据库资源。

-

一个 Exadata 基础设施可托管两个 AVMC。名为 AcmeInfrastructure 。

-

面向开发和生产环境的 AcmeInfrastructure 中的两个 AVMC 。这些 AVMC 分别命名为 DevAVMC 和 ProdAVMC 。

-

DevAVMC :

-

分别托管 Autonomous Container Database 和 Autonomous AI Databases (分别名为 DevACD 和 DevADB ),用于开发和测试 AcmeHR 应用。

-

始终修补到最新的 RU(发行版更新)。

-

保留七 (7) 天的备份。

-

对于每个发行版更新 (RU) 或修补程序发行版,在 DevADB 上部署的 AcmeHR 将使用最新的 RU 进行测试。

-

如果出现任何严重问题,将请求一次性补丁程序。应用一次性修补程序后,AcmeHR 会再次进行验证,以确保代码稳定且适合推广到生产环境。有关一次性补丁程序的详细信息,请参阅 Autonomous AI Database Service Maintenance 。

-

-

ProdAVMC :

-

托管为 AcmeHR 应用的生产部署预配的 Autonomous Container Database 和 Autonomous AI Database 。它们分别命名为 ProdACD 和 ProdADB 。

-

始终在 N-1 软件版本上运行。

-

将备份保留更长时间。如果需要,还会启用长期备份。

-

为经过验证的软件(即在 DevAVMC 中验证的 RU)打补丁的备用季度将部署在此数据库中。

-

高级别步骤

在 Acme I.T. 开始在专用 Exadata 基础结构上配置自治 AI 数据库资源之前,它请求使用 OCI 控制台提高服务限制,以将 Exadata 基础结构资源 - 数据库服务器和存储服务器添加到租户。有关详情,请参阅请求提高服务限额。

下面列出了实施此用例的概括性步骤:

-

Acme Company 云租户的安全管理员创建了以下用于资源隔离的区间、组和区间策略:

-

FleetComp 、 DevComp 和 ProdComp 区间。

-

FAGroup 、 DevGroup 和 ProdGroup 组。

-

FleetCompPolicy 、 DevCompPolicy 和 ProdCompPolicy 策略。

-

-

对于访问隔离:

-

对于 Oracle Public Cloud 部署,Acme I.T. 或 Acme 的网络管理员会在 FleetComp 区间中创建以下网络资源:

-

VCN: AcmeHRVCN

-

专用子网: DevVMSubnet 和 ProdVMSubnet

-

公共子网: AppSubnet

-

-

对于 Exadata Cloud@Customer 部署,Acme I.T. 或 Acme 的网络管理员可确保:

-

设置 Preparing for Exadata Database Service on Cloud@Customer 中 Network Requirements for Oracle Exadata Database Service on Cloud@Customer 中列出的网络规则。

-

打开端口 1522,以在 Autonomous Data Guard 设置中允许主数据库与备用数据库之间的 TCP 流量。

-

-

-

创建网络资源后,安全管理员将指定 Acme I.T. 成员的云用户添加到 FAGroup ,从而将该用户授权为组管理员。

-

新授权的组管理员将创建以下专用基础结构资源:

-

FleetComp 区间中的 Exadata 基础结构资源 AcmeInfrastructure 。

-

FleetComp 区间中的两个自治 Exadata VM 集群 (AVMC),指定新创建的 Exadata 基础结构:

-

DevAVMC 。

对于 Oracle Public Cloud 部署,请指定 AcmeHRVCN 和 DevVMSubnet 作为其 VCN 和子网。

-

ProdAVMC 。

对于 Oracle Public Cloud 部署,请指定 AcmeHRVCN 和 ProdVMSubnet 作为其 VCN 和子网。

-

-

-

然后,安全管理员将指定的云用户添加到 DevGroup 和 ProdGroup ,从而将其授权为 Dev 和 Prod 环境的应用程序 DBA。

-

新授权的应用程序 DBA 在各自的工作环境中(即 Dev 和 Prod )创建以下资源:

-

两个自治容器数据库 (ACD):

-

DevComp 区间中的 DevACD ,指定 DevAVMC 作为其底层资源

-

ProdComp 区间中的 ProdACD ,指定 Prod AVMC 作为其底层资源。

-

-

在 DevComp 区间中名为 DevADB 的自治 AI 数据库。

-

在 ProdComp 区间中名为 ProdADB 的自治 AI 数据库。

-

步骤 1:创建区段

在此步骤中,Acme Company 云租户的安全管理员将创建 FleetComp 、 DevComp 和 ProdComp 区间。

要执行此步骤,安全管理员必须遵循 Oracle Cloud Infrastructure 文档中的管理区间中的说明,才能使用 Oracle Cloud 控制台创建区间。遵循这些说明时,安全管理员将租户的根区间指定为三个区间的每个区间的父区间。

步骤 2:创建群组

在此步骤中,安全管理员将创建 FAGroup 、 DevGroup 和 ProdGroup 组。

要执行此步骤,安全管理员应按照 Oracle Cloud Infrastructure 文档中的管理组中的说明,使用 Oracle Cloud 控制台创建组。

步骤 3。创建策略

在此步骤中,安全管理员将创建 FleetCompPolicy 、 DevCompPolicy 和 ProdCompPolicy 策略。

要执行此步骤,安全管理员请按照 Oracle Cloud Infrastructure 文档中的管理策略中的说明,使用 Oracle Cloud 控制台创建策略。

注:除了创建所需的策略语句外,在此示例中,安全管理员还创建了 "USE tag-namespaces" 策略语句,以允许组成员将现有标记分配给他们创建的资源。为了允许组成员创建标记以及使用现有标记,安全管理员将改为创建“MANAGE tag-namespaces”策略语句。

遵循 FleetCompPolicy 策略的以下说明时,安全管理员:

-

Sets the Compartment in the side menu to FleetComp before clicking Create Policy.

-

根据部署平台添加以下任一策略语句:

-

Oracle Public Cloud 部署:

-

允许组 FAGroup 在区间 FleetComp 中管理云 -exadata- 基础结构

-

允许组 FAGroup 在区间 FleetComp 中管理 cloud-autonomous-vmclusters

-

允许组 FAGroup 使用区间 FleetComp 中的 virtual-network-family

-

允许组 FAGroup 在区间 FleetComp 中使用标记名称空间

-

允许组 DevGroup 在区间 FleetComp 中读取云元数据基础结构

-

允许组 DevGroup 在区间 FleetComp 中读取云自治 vmclusters

-

允许组 DevGroup 使用区间 FleetComp 中的 virtual-network-family

-

允许组 ProdGroup 在区间 FleetComp 中读取云 -exadata- 基础结构

-

允许组 ProdGroup 在区间 FleetComp 中读取 cloud-autonomous-vmclusters

-

允许组 ProdGroup 使用区间 FleetComp 中的 virtual-network-family

-

-

Exadata Cloud@Customer 部署:

-

允许组 FAGroup 管理区间 FleetComp 中的 exadata-infrastructure

-

允许组 FAGroup 在区间 FleetComp 中管理自治 vmclusters

-

允许组 FAGroup 在区间 FleetComp 中使用标记名称空间

-

允许组 DevGroup 在区间 FleetComp 中读取 exadata-infrastructure

-

允许组 DevGroup 在区间 FleetComp 中读取自治 vmclusters

-

允许组 ProdGroup 在区间 FleetComp 中读取 exadata-infrastructures

-

允许组 ProdGroup 在区间 FleetComp 中读取自治 VM 集群

-

-

按照 DevCompPolicy 策略的以下说明操作时,安全管理员:

-

在单击创建策略之前将侧边菜单中的区间设置为 DevComp。

-

添加以下策略语句:

-

允许组 DevGroup 管理区间 DevComp 中的自治容器数据库

-

允许组 DevGroup 管理区间 DevComp 中的自治数据库

-

允许组 DevGroup 管理区间 DevComp 中的自治备份

-

允许组 DevGroup 管理区间 DevComp 中的实例系列

-

允许组 DevGroup 在区间 DevComp 中使用标记名称空间

-

允许组 DevGroup 管理区间 DevComp 中的度量

-

允许组 DevGroup 在区间 DevComp 中 INSPECT 工作请求

-

按照 ProdCompPolicy 策略的以下说明操作时,安全管理员:

-

在单击创建策略之前将侧边菜单中的区间设置为 ProdComp。

-

添加以下策略语句:

-

允许组 ProdGroup 管理区间 ProdComp 中的自治容器数据库

-

允许组 ProdGroup 管理区间 ProdComp 中的自治数据库

-

允许组 ProdGroup 管理区间 ProdComp 中的自治备份

-

允许组 ProdGroup 管理区间 ProdComp 中的实例系列

-

允许组 ProdGroup 使用区间 ProdComp 中的标记名称空间

-

允许组 ProdGroup 管理区间 ProdComp 中的度量

-

允许组 ProdGroup 在区间 ProdComp 中 INSPECT 工作请求

-

步骤 4。创建 VCN 和子网

适用于: 仅限 Oracle Public Cloud

仅限 Oracle Public Cloud

在此步骤中,Acme I.T. 或 Acme 的网络管理员将创建 AcmeHRVCN VCN 以及 FleetComp 区间中的 DevVMSubnet 、 ProdVMSubnet 和 AppSubnet 子网。

为了执行此步骤,Acme I.T. 首先向 Acme I.T. 部门的网络提供 CIDR IP 地址范围,该范围不会与公司的内部部署网络冲突。(否则,VCN 将与内部部署网络冲突,并且无法设置 IPSec VPN。)保留范围是 CIDR 10.0.0.0/16。

然后,Acme I.T. 根据 Oracle Cloud Infrastructure 文档中的方案 B:带 VPN 的专用子网中的说明,使用 Oracle Cloud 控制台创建 VCN、子网和其他网络资源。

在此示例中,以下 CIDR 块将用于 AcmeHRVCN 中的三 (3) 个子网:

-

两个专用子网:

-

DevVMSubnet 的 10.0.10.0/24

-

ProdVMSubnet 的 10.0.20.0/24

-

-

一个公共子网:

- AppSubnet 的 10.0.100.0/24

在调整这些指令时,Acme I.T. 会手动创建安全列表(而不是使用默认安全列表),以隔离和分离安全规则,从而简化网络管理。这些安全列表包括:

-

DevSeclist: DevVMSubnet 的基本安全列表。它在创建 DevVMSubnet 子网时使用。

-

ProdSeclist: ProdVMSubnet 的基本安全列表。它在创建 ProdVMSubnet 子网时使用。

-

AppSeclist: AppSubnet 的基本安全列表。它在创建 AppSubnet 子网时使用。

有关 AVMC 入站和出站要求的更多详细信息,请参见 Requirements to Provision an Autonomous Exadata VM Cluster 。

DevSeclist 中的安全规则

下面是在 DevSeclist 中创建的入站规则:

| 无状态 | 源 | IP 协议 | 源端口范围 | 目的地端口范围 | 类型和代码 | 允许 |

|---|---|---|---|---|---|---|

| 无 | 10.0.10.0/24 | ICMP | 全部 | 全部 | 全部 | ICMP 流量:全部 |

| 无 | 10.0.10.0/24 | TCP | 全部 | 全部 | 以下端口的 TCP 流量:全部 | |

| 无 | 10.0.100.0/24 | TCP | 全部 | 1521 | 端口的 TCP 流量:1521 Oracle Net | |

| 无 | 10.0.100.0/24 | TCP | 全部 | 2484 | 端口的 TCPS 流量:2484 Oracle Net | |

| 无 | 10.0.100.0/24 | TCP | 全部 | 6200 | 用于端口的 ONS/FAN:6200 | |

| 无 | 10.0.100.0/24 | TCP | 全部 | 443 | 端口的 HTTPS 流量:443 |

下面是在 DevSeclist 中创建的出站规则:

| 无状态 | 目的地 | IP 协议 | 源端口范围 | 目的地端口范围 | 类型和代码 | 允许 |

|---|---|---|---|---|---|---|

| 无 | 10.0.10.0/24 | ICMP | 全部 | 全部 | 全部 | DevVMSubnet 中的所有 ICMP 流量 |

| 无 | 10.0.10.0/24 | TCP | 全部 | 全部 | DevVMSubnet 中的所有 TCP 流量 |

ProdSeclist 中的安全规则

注:尽管 ProdSeclist 与 DevSeclist 具有相同的安全规则,但网络管理员已创建单独的安全列表,而不是为两个项目团队创建单个安全列表,以适应其中一个项目团队将来需要的任何其他安全规则。

下面是在 ProdSeclist 中创建的入站规则:

| 无状态 | 源 | IP 协议 | 源端口范围 | 目的地端口范围 | 类型和代码 | 允许 |

|---|---|---|---|---|---|---|

| 无 | 10.0.20.0/24 | ICMP | 全部 | 全部 | 全部 | ICMP 流量:全部 |

| 无 | 10.0.20.0/24 | TCP | 全部 | 全部 | 以下端口的 TCP 流量:全部 | |

| 无 | 10.0.100.0/24 | TCP | 全部 | 1521 | 端口的 TCP 流量:1521 Oracle Net | |

| 无 | 10.0.100.0/24 | TCP | 全部 | 2484 | 端口的 TCPS 流量:2484 Oracle Net | |

| 无 | 10.0.100.0/24 | TCP | 全部 | 6200 | 用于端口的 ONS/FAN:6200 | |

| 无 | 10.0.100.0/24 | TCP | 全部 | 443 | 端口的 HTTPS 流量:443 |

下面是在 ProdSeclist 中创建的出站规则:

| 无状态 | 目的地 | IP 协议 | 源端口范围 | 目的地端口范围 | 类型和代码 | 允许 |

|---|---|---|---|---|---|---|

| 无 | 10.0.20.0/24 | ICMP | 全部 | 全部 | 全部 | ProdVMSubnet 中的所有 ICMP 流量 |

| 无 | 10.0.20.0/24 | TCP | 全部 | 全部 | ProdVMSubnet 中的所有 TCP 流量 |

AppSeclist 中的安全规则

下面是在 AppSeclist 中创建的入站规则:

| 无状态 | 源 | IP 协议 | 源端口范围 | 目的地端口范围 | 类型和代码 | 允许 |

|---|---|---|---|---|---|---|

| 无 | 0.0.0.0/0 | TCP | 全部 | 22 | 全部 | 以下端口的 SSH 流量:22 |

注:建议将安全规则中的 0.0.0.0/0 更改为已批准的 CIDR 范围/IP 地址列表。

下面是在 AppSeclist 中创建的出站规则:

| 无状态 | 目的地 | IP 协议 | 源端口范围 | 目的地端口范围 | 类型和代码 | 允许 |

|---|---|---|---|---|---|---|

| 无 | 10.0.10.0/24 | TCP | 全部 | 1521 | ||

| 无 | 10.0.10.0/24 | TCP | 全部 | 2484 | ||

| 无 | 10.0.10.0/24 | TCP | 全部 | 443 | ||

| 无 | 10.0.10.0/24 | TCP | 全部 | 6200 | ||

| 无 | 10.0.20.0/24 | TCP | 全部 | 1521 | ||

| 无 | 10.0.20.0/24 | TCP | 全部 | 2484 | ||

| 无 | 10.0.20.0/24 | TCP | 全部 | 443 | ||

| 无 | 10.0.20.0/24 | TCP | 全部 | 6200 |

步骤 5。分配组管理员

在此步骤中,安全管理员将指定 Acme I.T. 成员的云用户添加到 FAGroup 。

要执行此步骤,安全管理员按照 Oracle Cloud Infrastructure 文档中管理用户中的说明,使用 Oracle Cloud 控制台将用户添加到组。

步骤 6。创建 Exadata 基础结构资源

在此步骤中,组管理员按照创建 Exadata 基础结构资源中的说明,在 FleetComp 区间中创建名为 AcmeInfrastructure 的 Exadata 基础结构资源。

步骤 7。创建自治 Exadata VM 集群资源

在此步骤中,组管理员按照创建自治 Exadata VM 集群中的说明在 FleetComp 区间中创建具有以下规范的 DevAVMC 和 ProdAVMC ,并将所有其他属性保留为其默认设置。

| 设置 | 开发环境 | 生产环境 |

|---|---|---|

| AVMC 名称 | DevAVMC | 产品 AVMC |

| 基本 Exadata 基础结构 | Acme 基础设施 | Acme 基础设施 |

| 虚拟云网络 (VCN) 仅适用于  Oracle Public Cloud Oracle Public Cloud |

公司简介 | 公司简介 |

| 子网 适用于:  仅限 Oracle Public Cloud 仅限 Oracle Public Cloud |

DevVMSubnet | 产品 VMSubnet |

步骤 8。分配应用程序 DBA

在此步骤中,安全管理员将指定的云用户添加到 DevGroup ,从而将其授权为开发资源的应用程序 DBA,然后重复 ProdGroup 的过程。

要执行此步骤,对于每个用户,安全管理员按照 Oracle Cloud Infrastructure 文档中管理用户中的说明,使用 Oracle Cloud 控制台将用户添加到组。

步骤 9。创建自治容器数据资源

在此步骤中,各个应用程序 DBA 遵循创建自治容器数据库中的说明,为 Dev 和 Prod 环境创建自治容器数据库 (ACD)。创建这些 ACD 时使用以下规范,将所有其他属性保留在默认设置中。

| 设置 | 开发环境 | 生产环境 |

|---|---|---|

| 区间 | 开发组件 | 产品组件 |

| ACD 名称 | 开发人员 | 产品 ACD |

| 基本 AVMC | DevAVMC | 产品 AVMC |

| 容器数据库软件包版本 | 最新软件版本 (N) | 软件版本的直接前身 (N-1) |

| 维护版本 | 最新 RU(发行版更新) | 下一个 RU(版本更新) |

| 备份保留期 | 7 天 | 30 天 |

步骤 10。创建自治 AI 数据库资源

在此步骤中,各个应用程序 DBA 遵循创建自治 AI 数据库中的说明,为 Dev 和 Prod 环境创建自治 AI 数据库。这些数据库是使用以下规范创建的,将所有其他属性保留在默认设置中。

| 设置 | 开发环境 | 生产环境 |

|---|---|---|

| 区间 | 开发组件 | 产品组件 |

| 数据库名称 | 开发者 | 产品 ADB |

| 基本 ACD | 开发人员 | 产品 ACD |

| 数据库实例 | 可以选择创建自治 AI 数据库或面向开发人员的自治 AI 数据库 | 自治 AI 数据库 |

专用 Exadata 基础设施上的自治 AI 数据库现已配置为开发和测试 AcmeHR 应用,并在生产环境中进行后续部署。