在 OCI 中设置两个 Thales CipherTrust Cloud Key Manager 设备,在它们之间创建集群,并将一个配置为证书颁发机构

简介

在当今的云优先环境中,企业越来越多地寻求对其加密密钥进行更大控制,以满足安全性、合规性和数据主权要求。Thales CipherTrust Cloud Key Manager (CCKM) 提供了一个集中式解决方案,可跨多云和混合环境(包括 Oracle Cloud Infrastructure (OCI))管理加密密钥和密钥。此体系结构的一项关键功能是支持自持密钥 (Hold Your Own Key,HYOK) ,即使在使用第三方云服务时,您也可以完全控制加密密钥。

本教程将引导您完成 OCI 中两个 Thales CCKM 设备的完整设置,包括:

- 部署两个 CCKM 实例。

- 在它们之间创建高可用性集群。

- 将其中一个设备配置为证书颁发机构 (Certificate Authority,CA),用于颁发和管理内部证书。

在本教程结束时,您将拥有强大且可扩展的 CCKM 环境,该环境支持自带密钥 (BYOK) 、 HYOK 和集中式密钥生命周期管理等关键用例。此设置非常适合希望将密钥控制扩展到云端,同时遵循最高数据安全标准的企业。

注意:在本教程中,术语 Thales CipherTrust Cloud Key Manager (CCKM) 和 Thales CipherTrust Manager 可以互换使用。两者均指同一产品。

目标

- 任务 1:查看 OCI 虚拟云网络 (VCN) 基础设施。

- 任务 2:部署第一个 Thales CCKM 设备。

- 任务 3:在第一个 Thales CCKM 设备上执行初始配置。

- 任务 4:部署第二个 Thales CCKM 设备并在 CCKM 上执行初始配置。

- 任务 5:查看 Thales CCKM 设备远程对等连接 (RPC) 之间的连接。

- 任务 6:配置 DNS。

- 任务 7:将第一个 Thales CCKM 设备配置为证书颁发机构 (Certificate Authority,CA)。

- 任务 8:为 Thales CCKM 设备创建 cloud service 提供程序 (CSR),然后由 CA 签名。

- 任务 9:配置 Thales CCKM 设备群集。

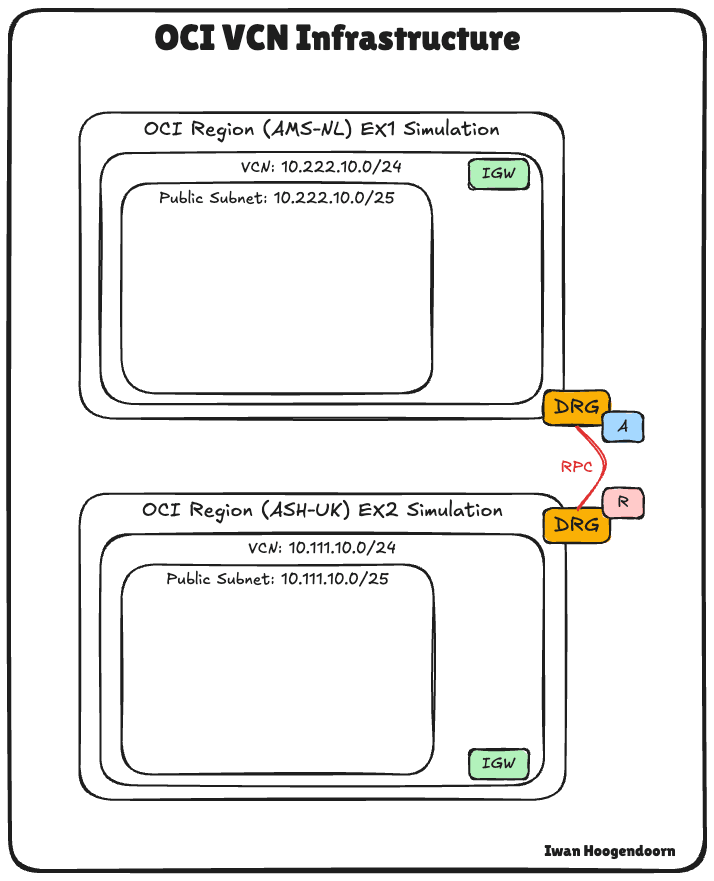

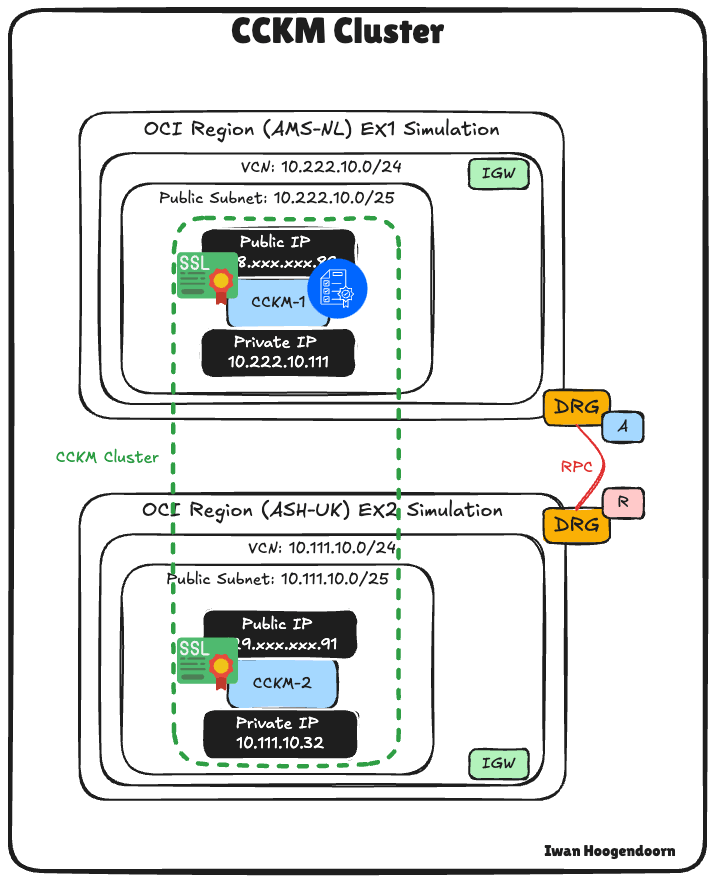

任务 1:查看 OCI 虚拟云网络 (VCN) 基础结构

在部署 Thales CCKM 设备之前,了解支持它们的底层 OCI 网络架构至关重要。

在此设置中,我们使用两个单独的 VCN:

- 一个 VCN 位于 Amsterdam (AMS) OCI 区域中。

- 第二个 VCN 位于 Ashburn (ASH) OCI 区域中。

这两个区域通过 RPC 连接,实现 CCKM 设备之间跨区域的安全和低延迟通信。这种跨区域连接对于 CCKM 的高可用性、冗余和集群至关重要。

在本教程中,将在每个 VCN 的公共子网中部署 CCKM 设备。此方法简化了通过 Internet(例如,通过 SSH 或 Web 界面)的初始访问和管理。但是,需要注意的是,生产环境中的最佳做法是在专用子网中部署这些设备,并通过堡垒主机或分步站(跳转)服务器管理访问。这减少了家电对公共互联网的暴露,并与更安全的网络态势保持一致。

我们将在下一个任务中在此审核的 VCN 设置中部署 CCKM。

任务 2:部署第一个 Thales CCKM 设备

在部署第一个 Thales CCKM 设备之前,我们必须确保在 OCI 中提供所需的映像。

虽然 Thales 官方文档通常建议打开一个支持案例来获取 OCI 对象存储 URL,以便直接将 CCKM 映像导入 OCI,但我们将使用替代方法。

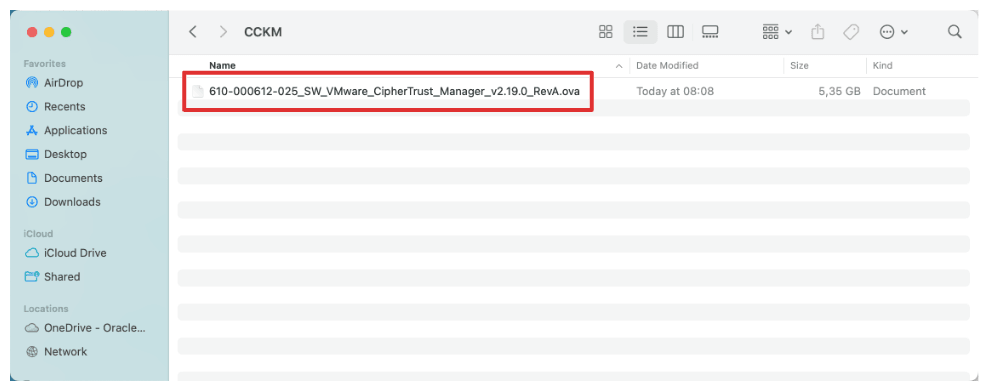

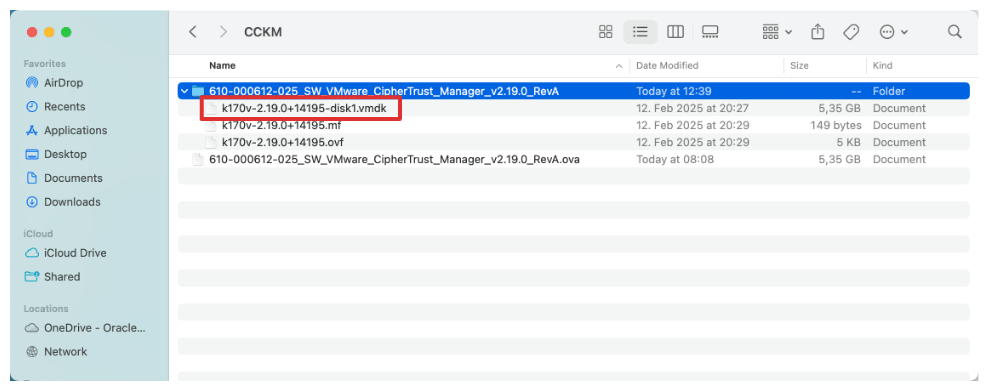

我们收到了来自 Thales 的本地 610-000612-025_SW_VMware_CipherTrust_Manager_v2.19.0_RevA.ova 文件。我们将不再使用提供的 URL,而是:

- 从

.ova归档文件中提取.vmdk文件。 - Upload the

.vmdkfile to an OCI Object Storage bucket. - 从

.vmdk文件在 OCI 中创建定制映像。 - 使用此定制映像部署 CCKM 实例。

此方法使我们能够完全控制映像导入过程,在气隙或定制部署方案中尤其有用。

-

将

610-000612-025_SW_VMware_CipherTrust_Manager_v2.19.0_RevA.ova文件保存在本地磁盘上的新文件夹中。

-

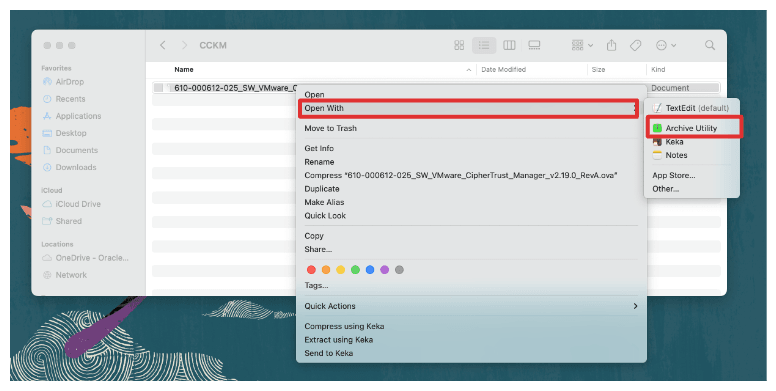

提取

.ova文件。

-

请注意提取的文件夹中的

.vmdk文件。

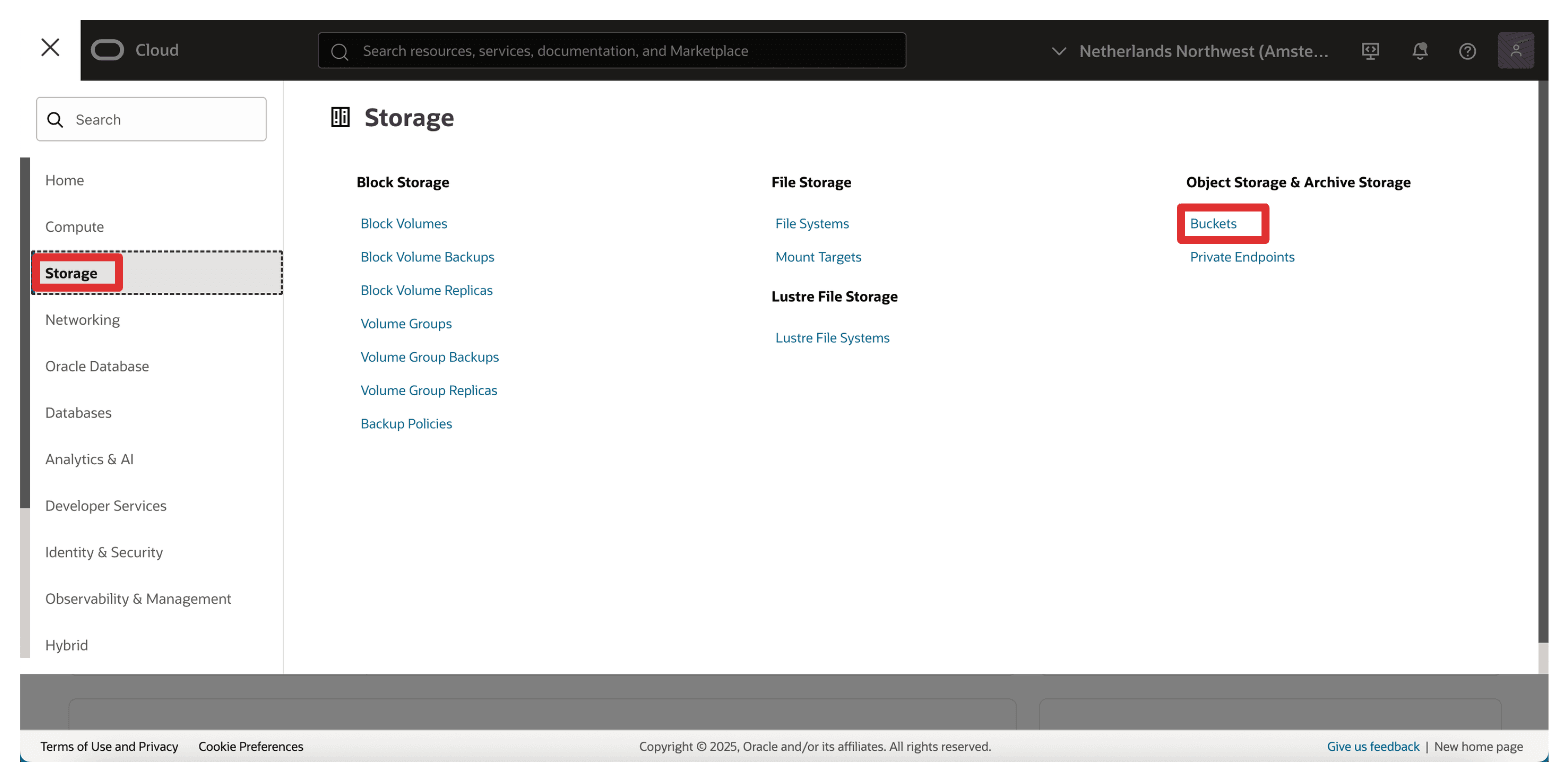

借助 OCI 网络基础设施,我们已准备好在 Amsterdam (AMS) 区域中部署首台 Thales CCKM 设备。登录到 OCI 控制台。

-

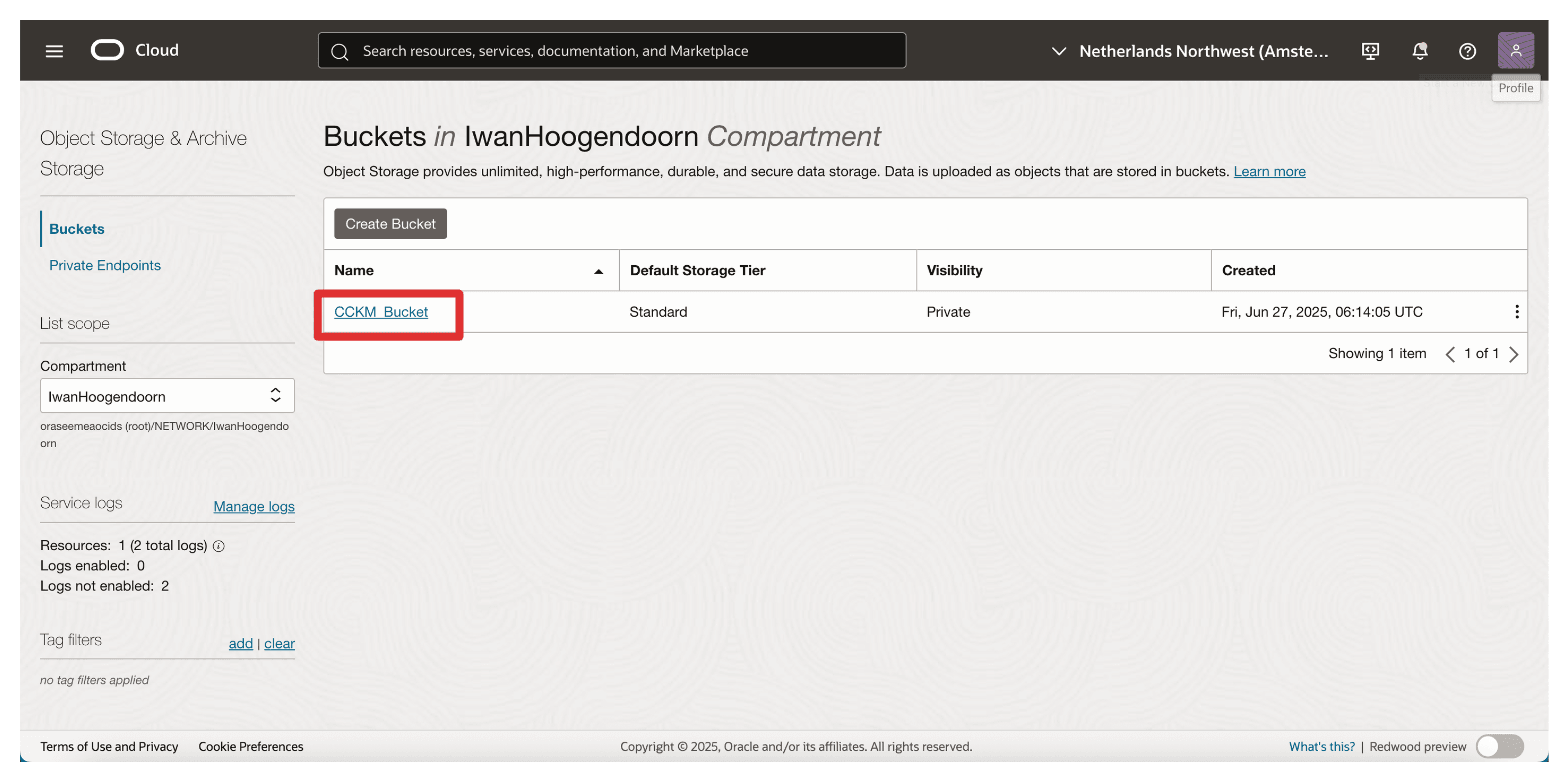

导航到 Storage(存储)和 Object Storage(对象存储),然后单击 Buckets(时段)。

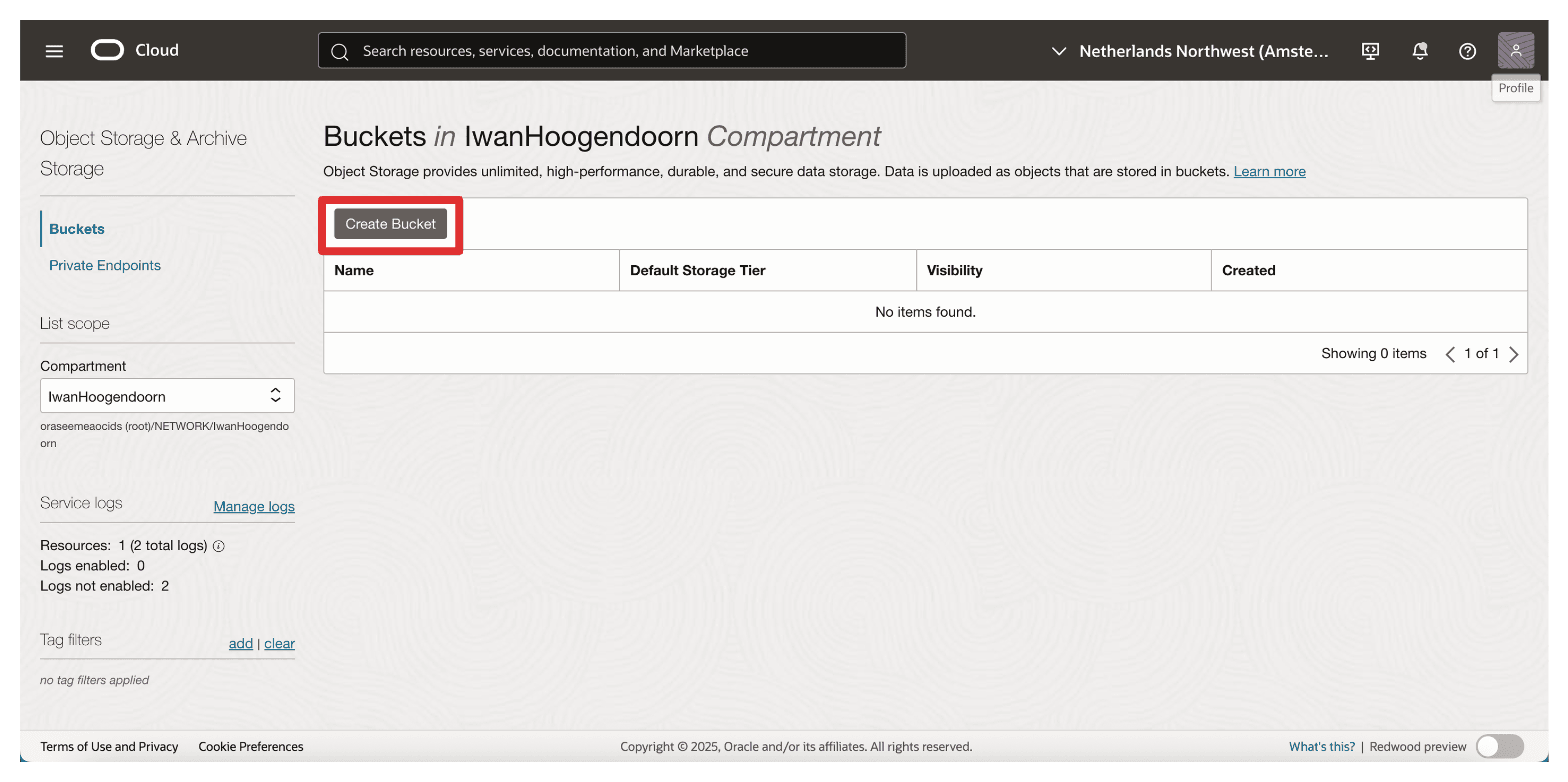

-

请确保您位于正确的区间中,然后单击创建存储桶。

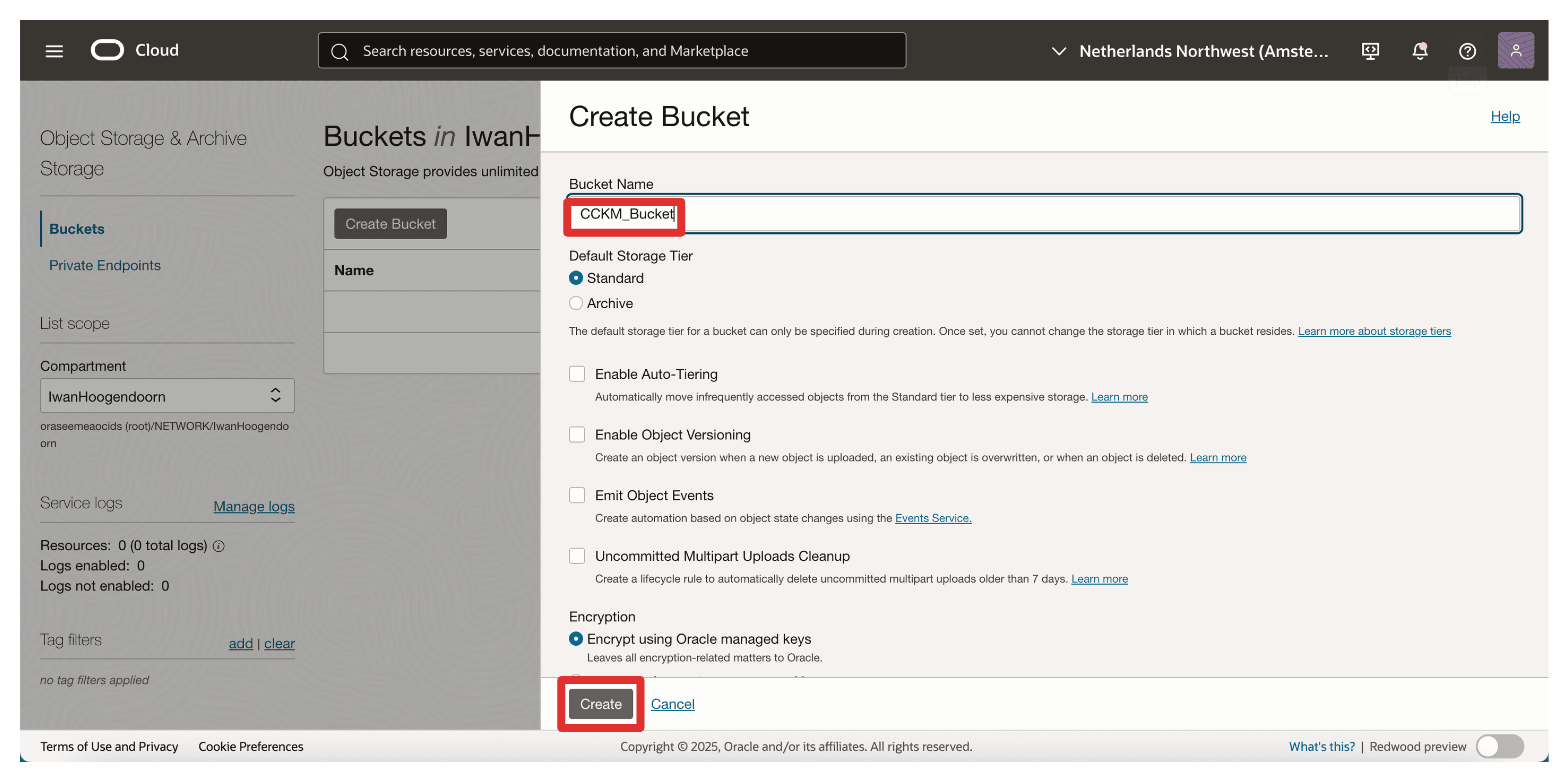

-

输入以下信息,然后单击创建以完成。

- 时段名称:输入

CCKM_Bucket。 - Storage Tier(存储层):选择 Standard (default) 。

- 默认保留所有其他设置(除非您的用例需要加密或访问策略)。

- 时段名称:输入

-

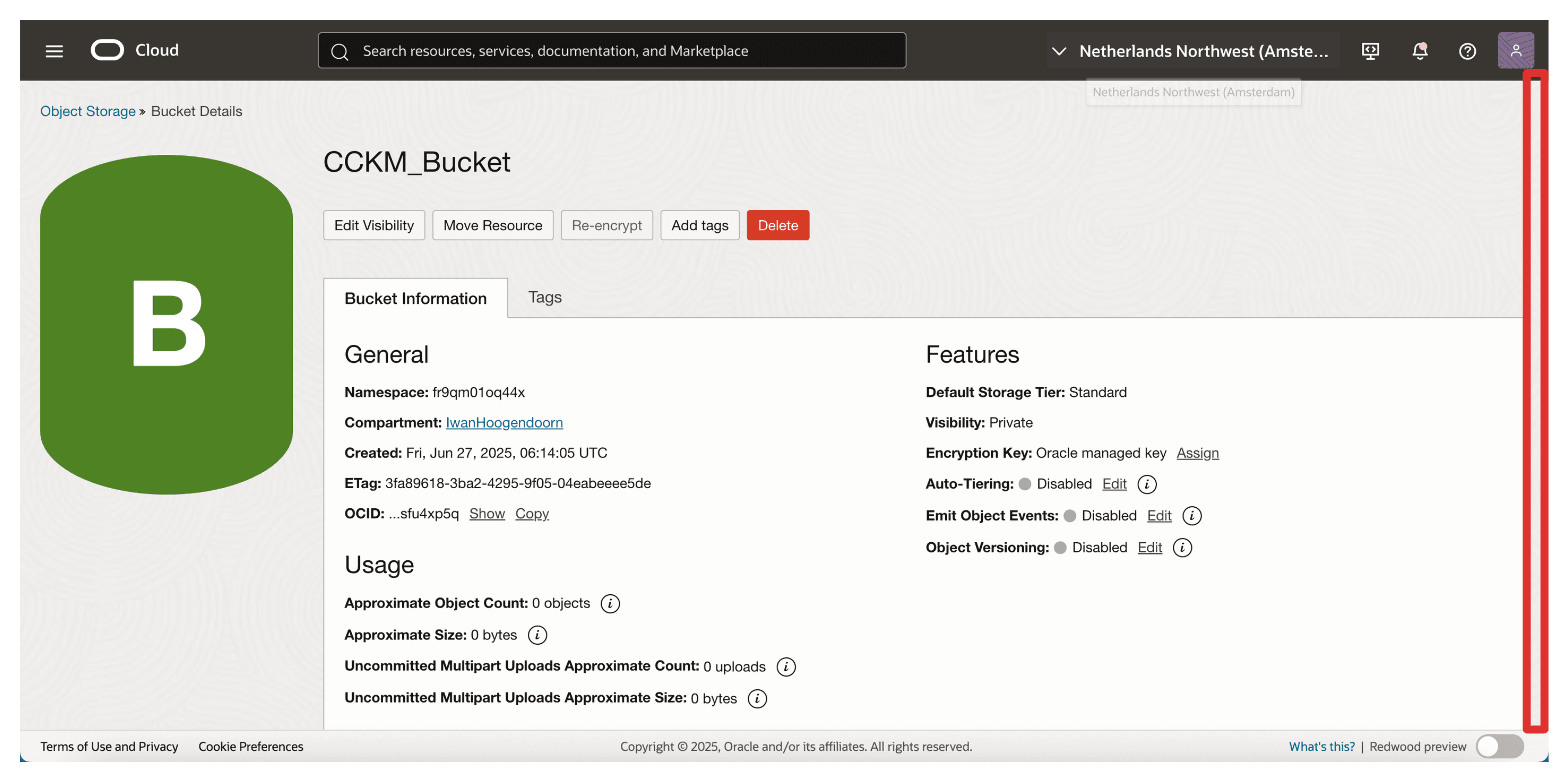

单击新创建的 OCI 对象存储存储桶。

-

向下滚动。

-

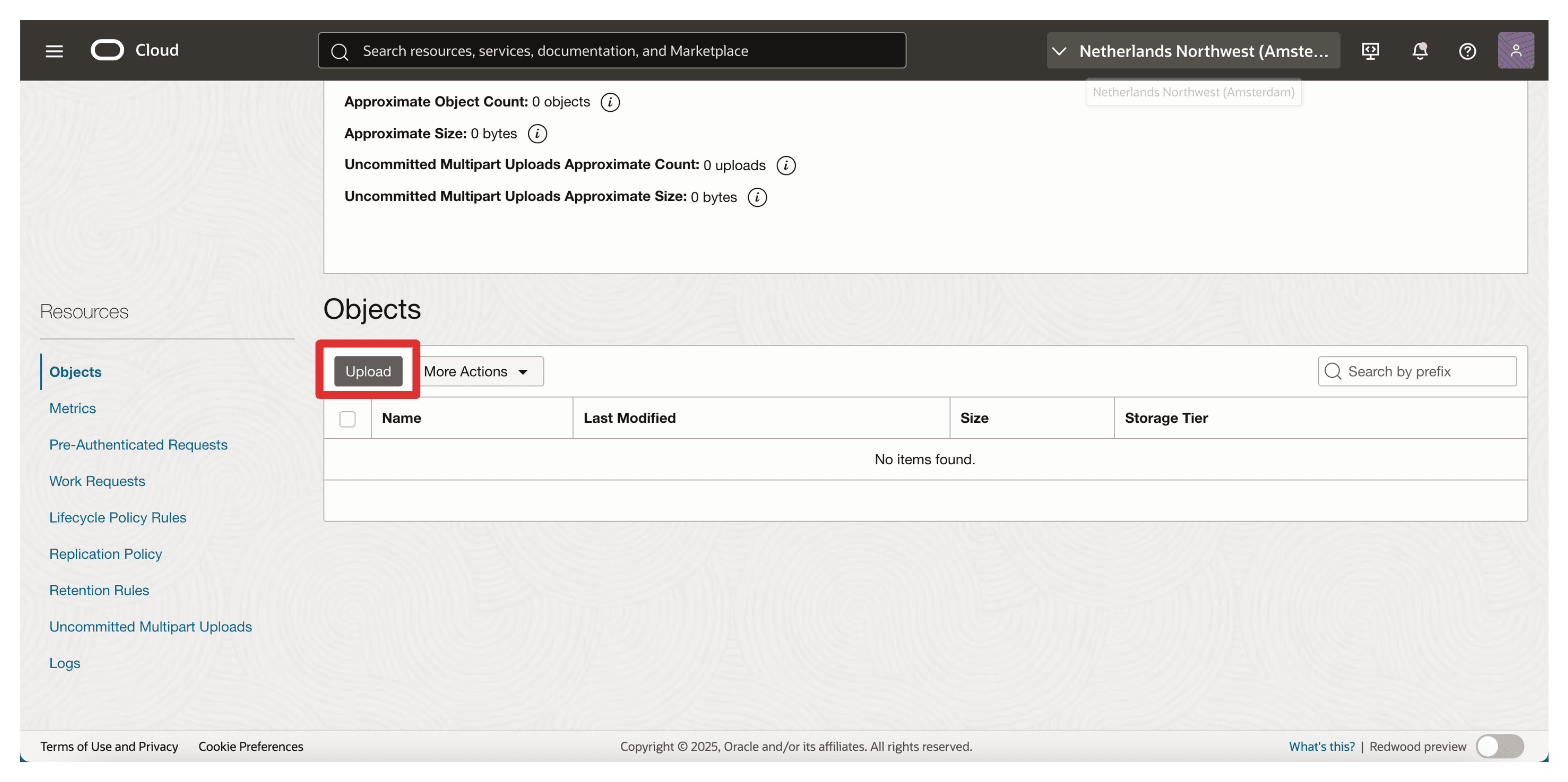

单击上传。

-

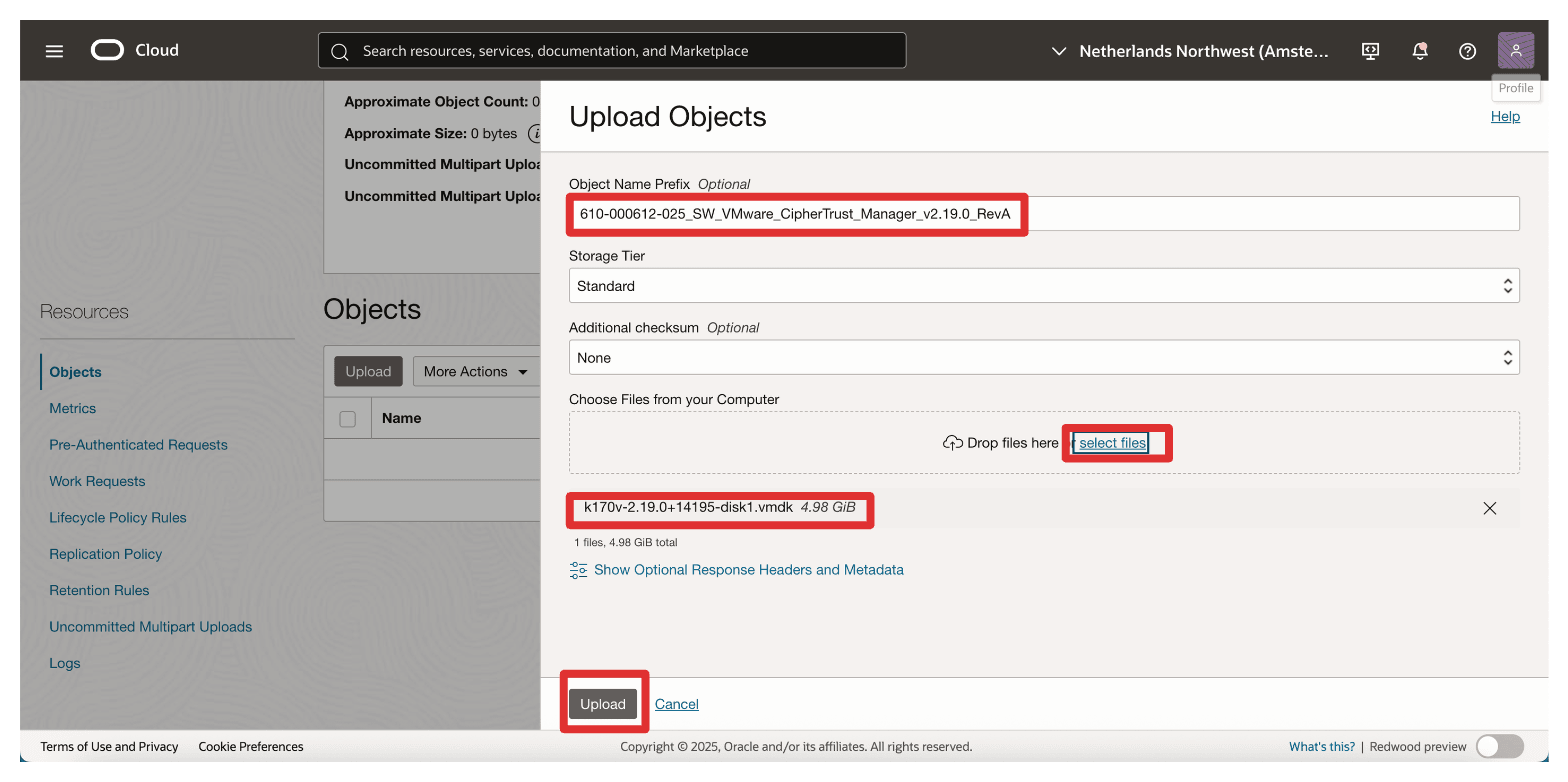

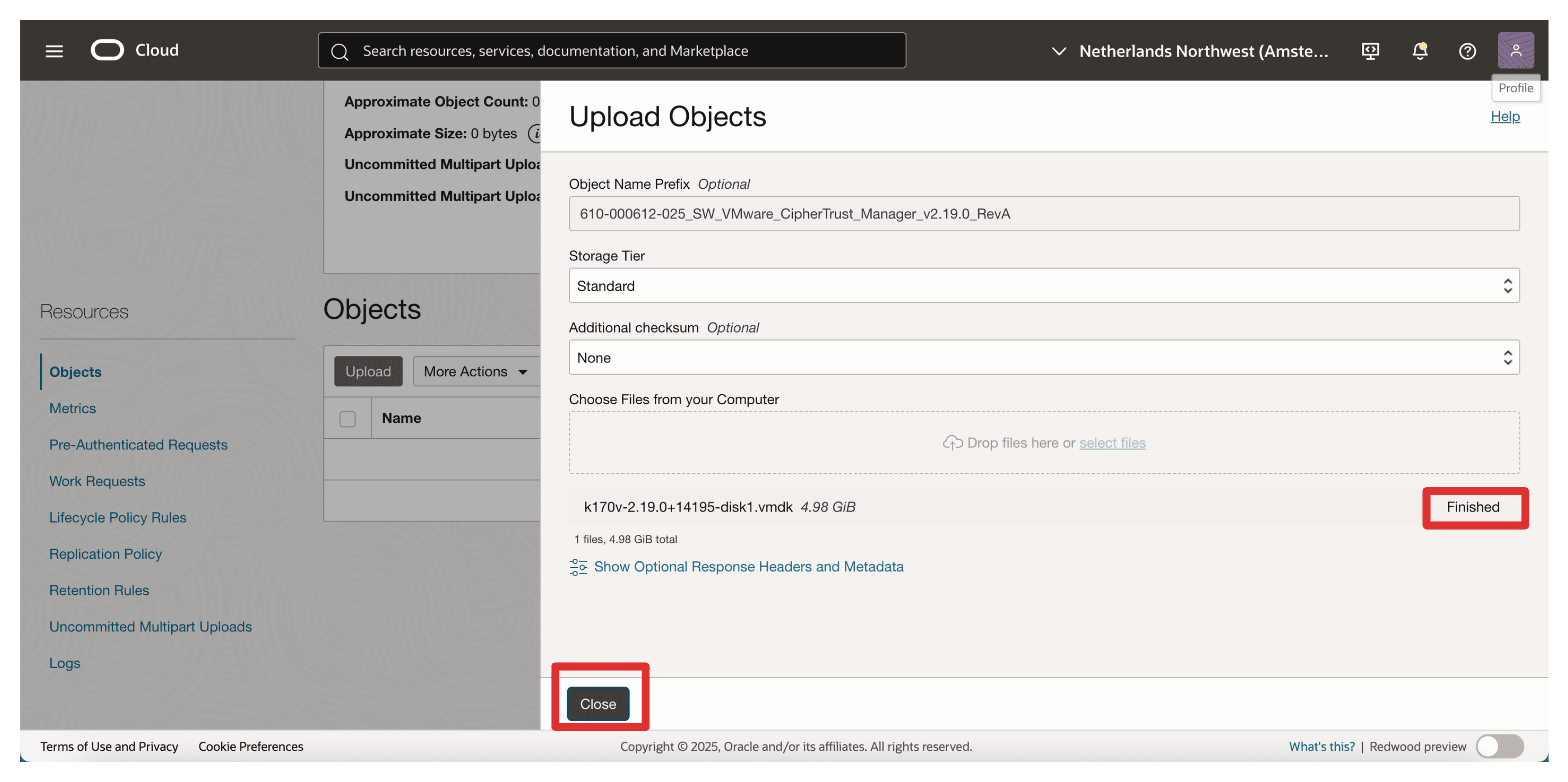

输入以下信息。

- 在 Object Name Prefix(对象名称前缀)中,输入

610-000612-025_SW_VMware_CipherTrust_Manager_v2.19.0_RevA。 - 默认保留所有其他设置。

- 从本地计算机中选择

.vmdk文件(例如k170v-2.19.0+14195-disk1.vmdk),然后单击上载并等待该过程完成。

- 在 Object Name Prefix(对象名称前缀)中,输入

-

上载完成时,单击关闭。

-

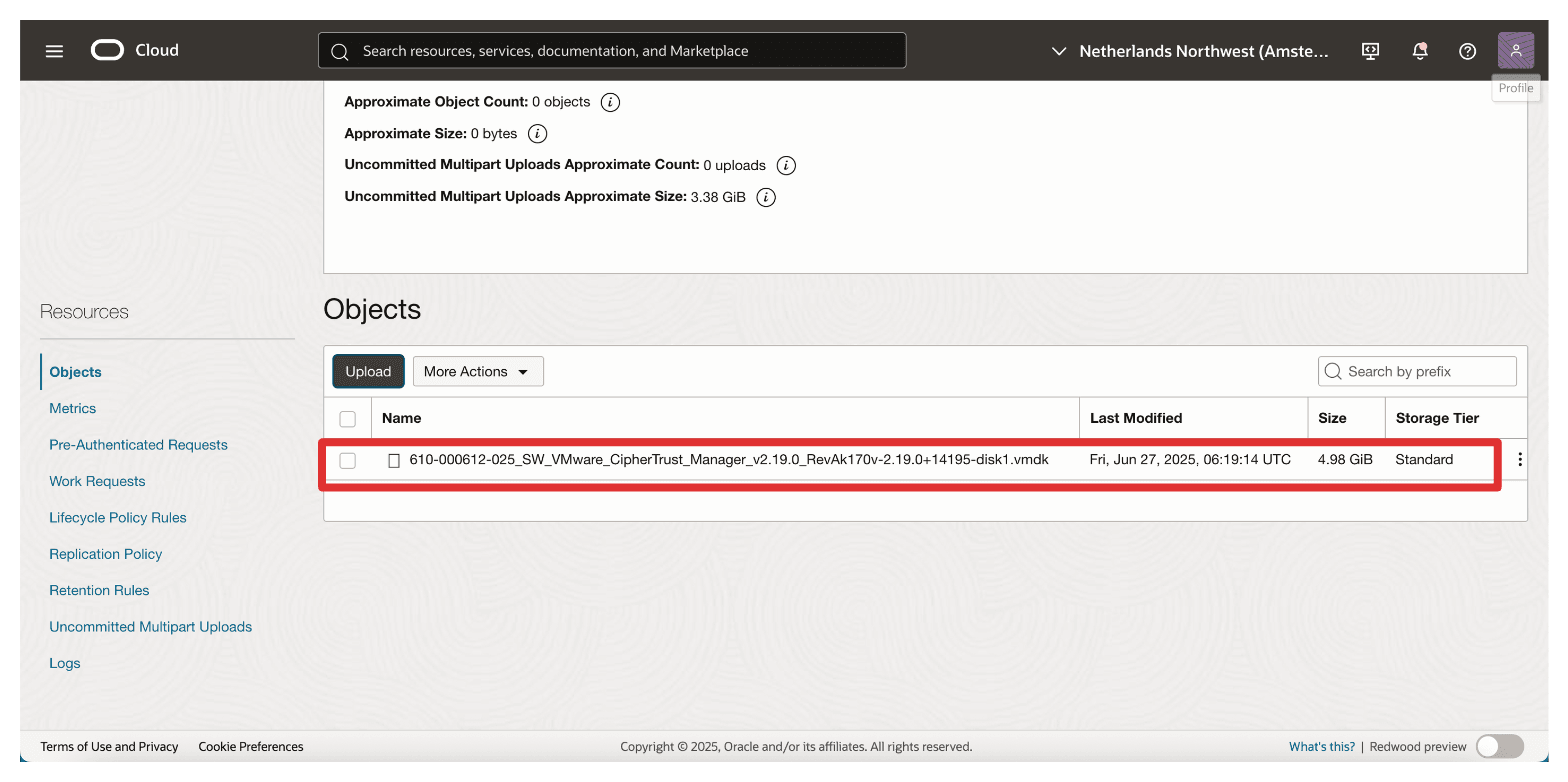

请注意,已上载

.vmdk文件。

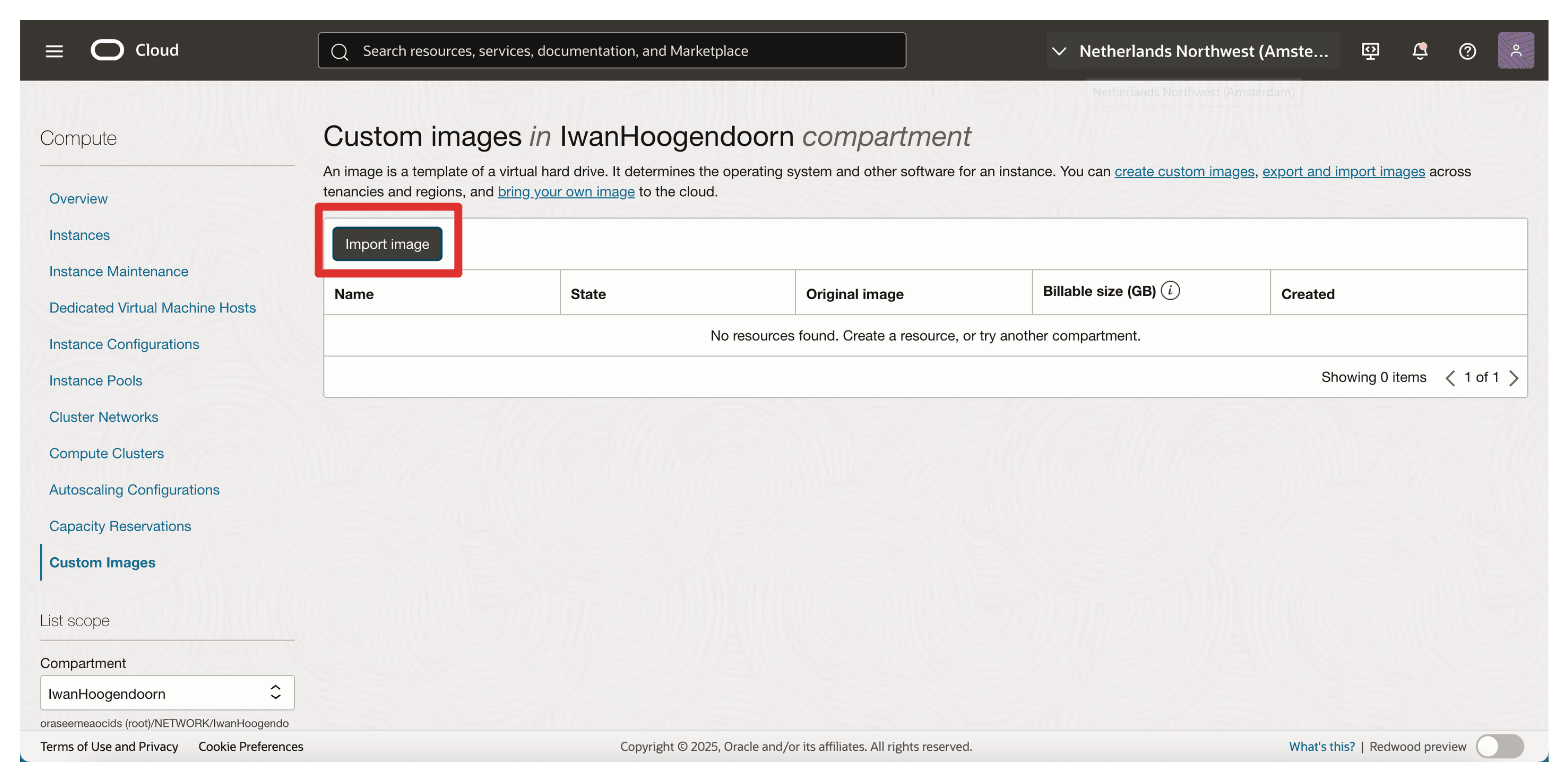

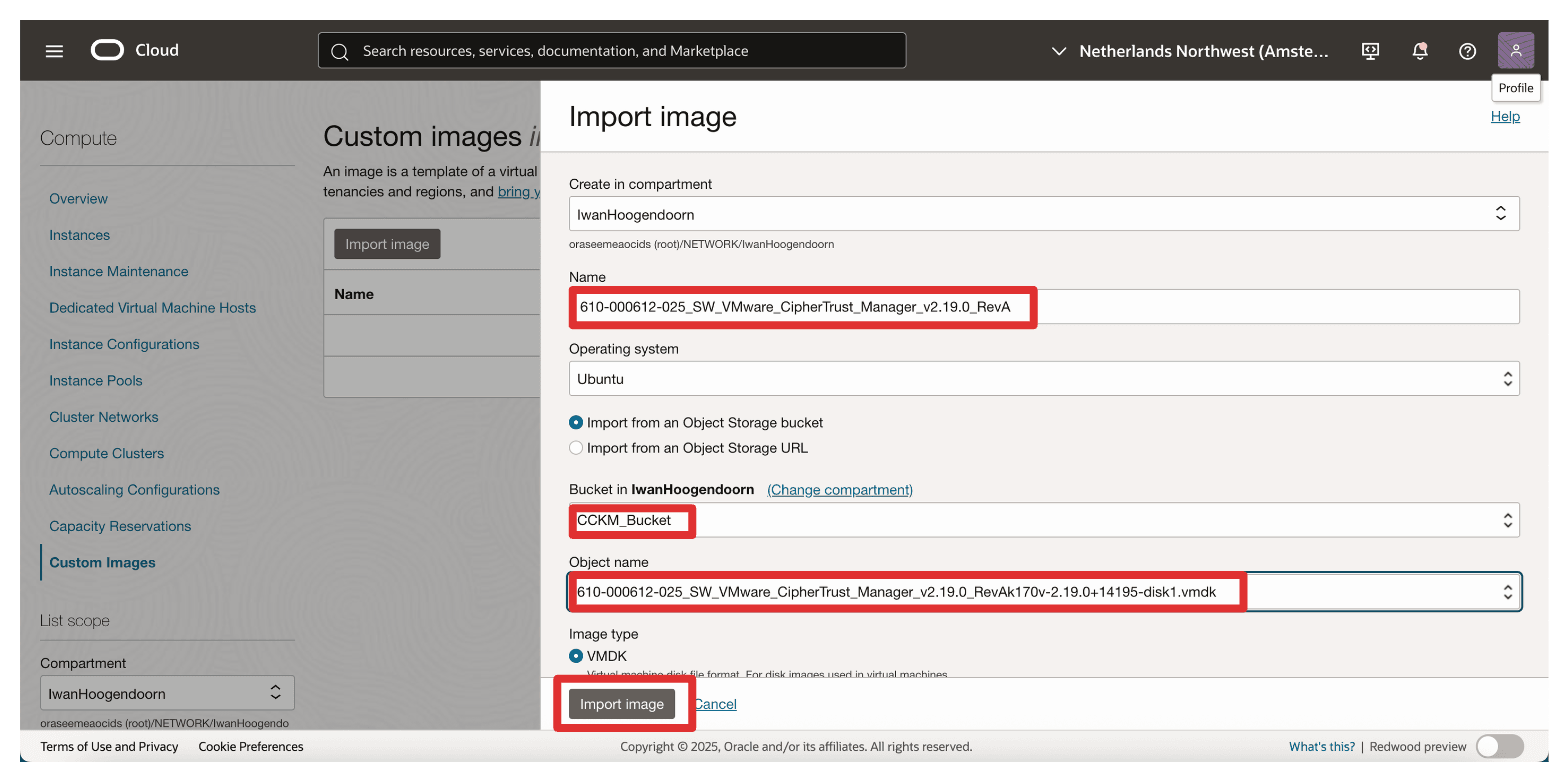

将 .vmdk 文件上载到 OCI 对象存储桶后,请按照以下步骤将其作为定制映像导入。

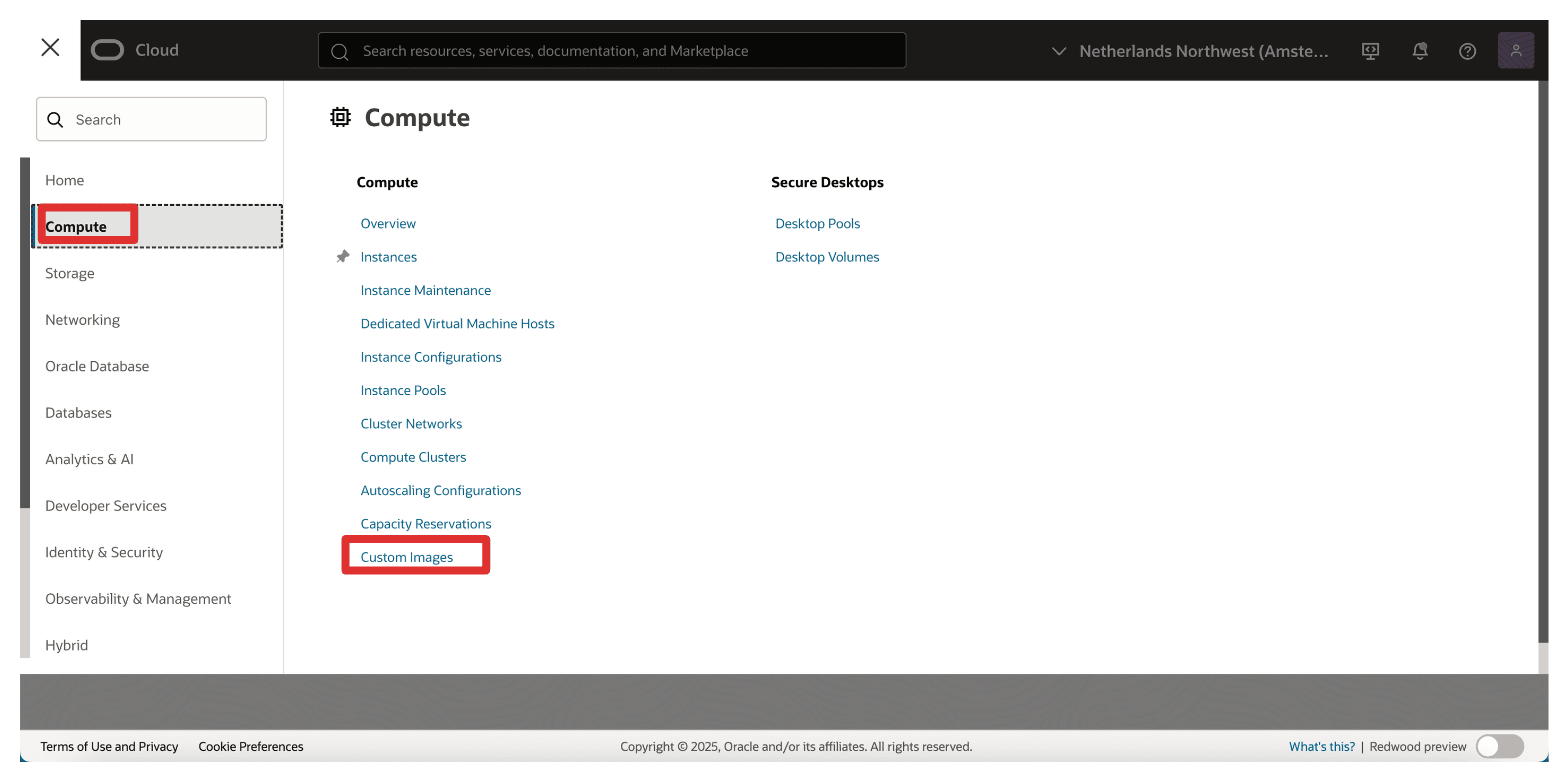

-

转到 OCI 控制台,导航到计算,然后单击定制映像。

-

单击导入图像。

-

输入以下内容,然后单击导入图像。

- 名称:输入

610-000612-025_SW_VMware_CipherTrust_Manager_v2.19.0_RevA。 - 操作系统版本:将 CCKM 映像中的 OS 匹配(请参阅 Thales 文档,通常是 Debian 或 Ubuntu 的版本)。

- 选择从 OCI 对象存储存储桶导入。

- 存储桶:选择存储桶。

- 对象:选择我们在上一节(

.vmdk文件)中上载的对象。 - 图像类型:选择 VMDK 。

- 名称:输入

-

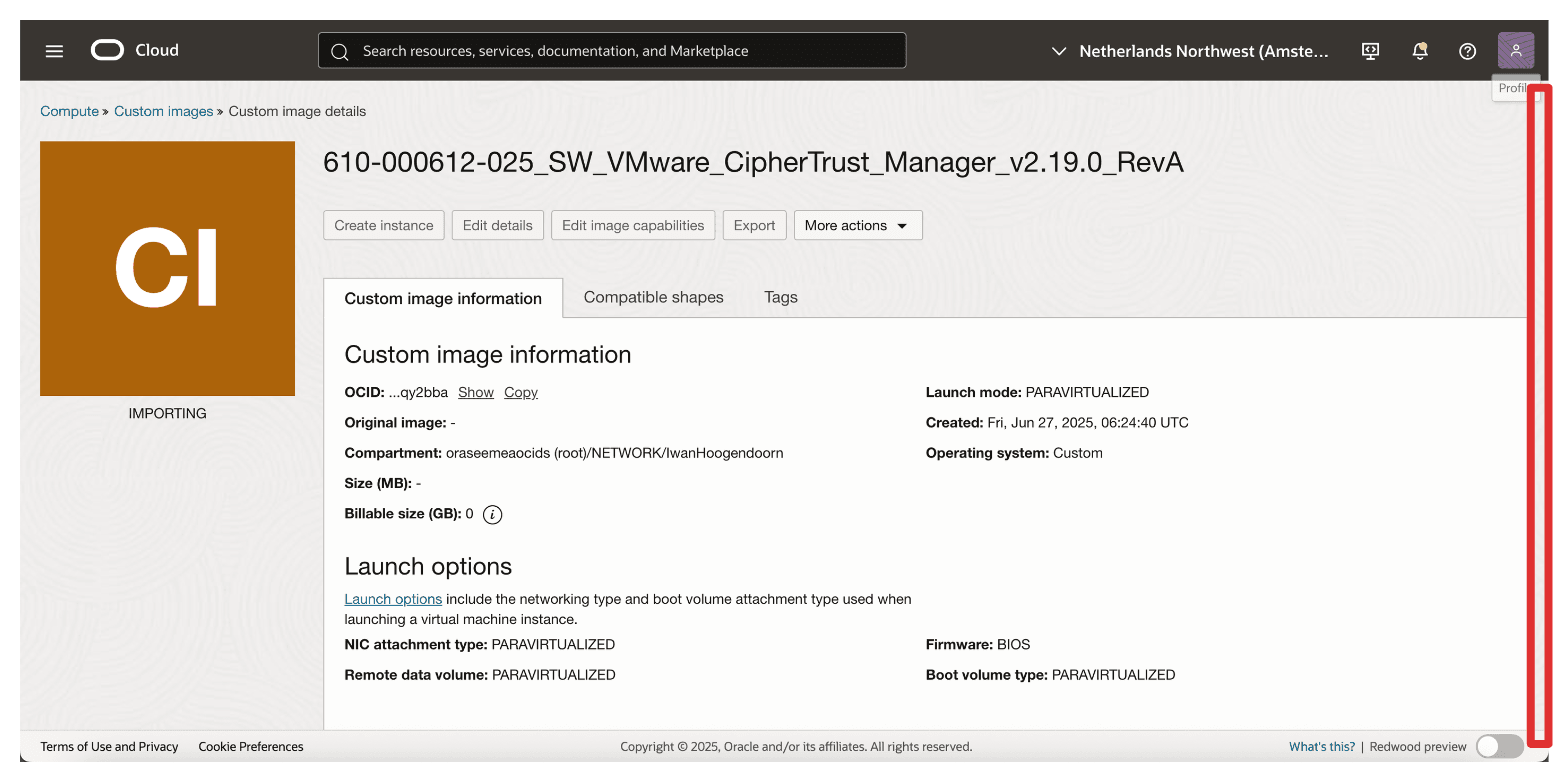

向下滚动。

-

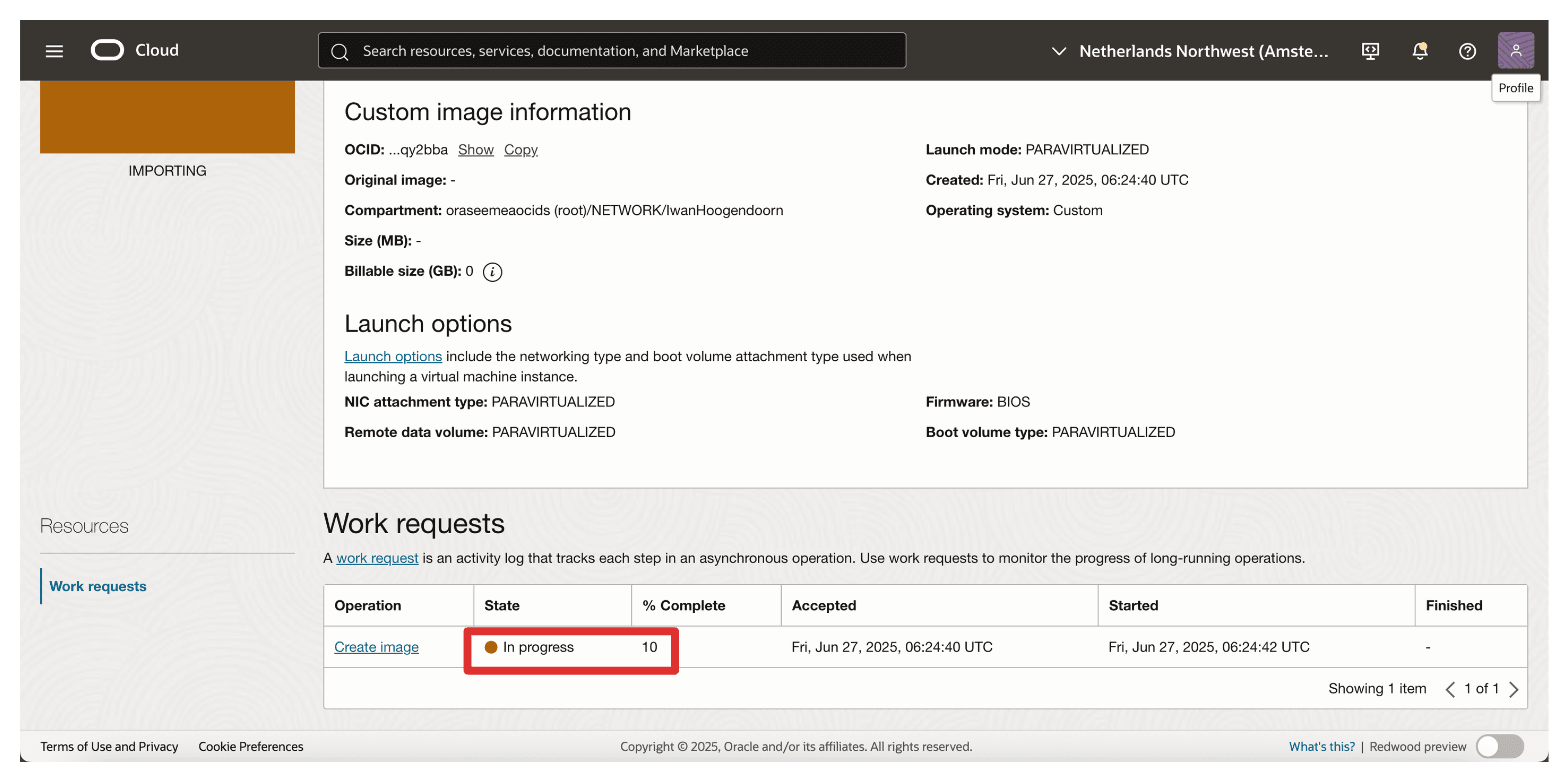

正在导入状态,导入时已完成百分比。

-

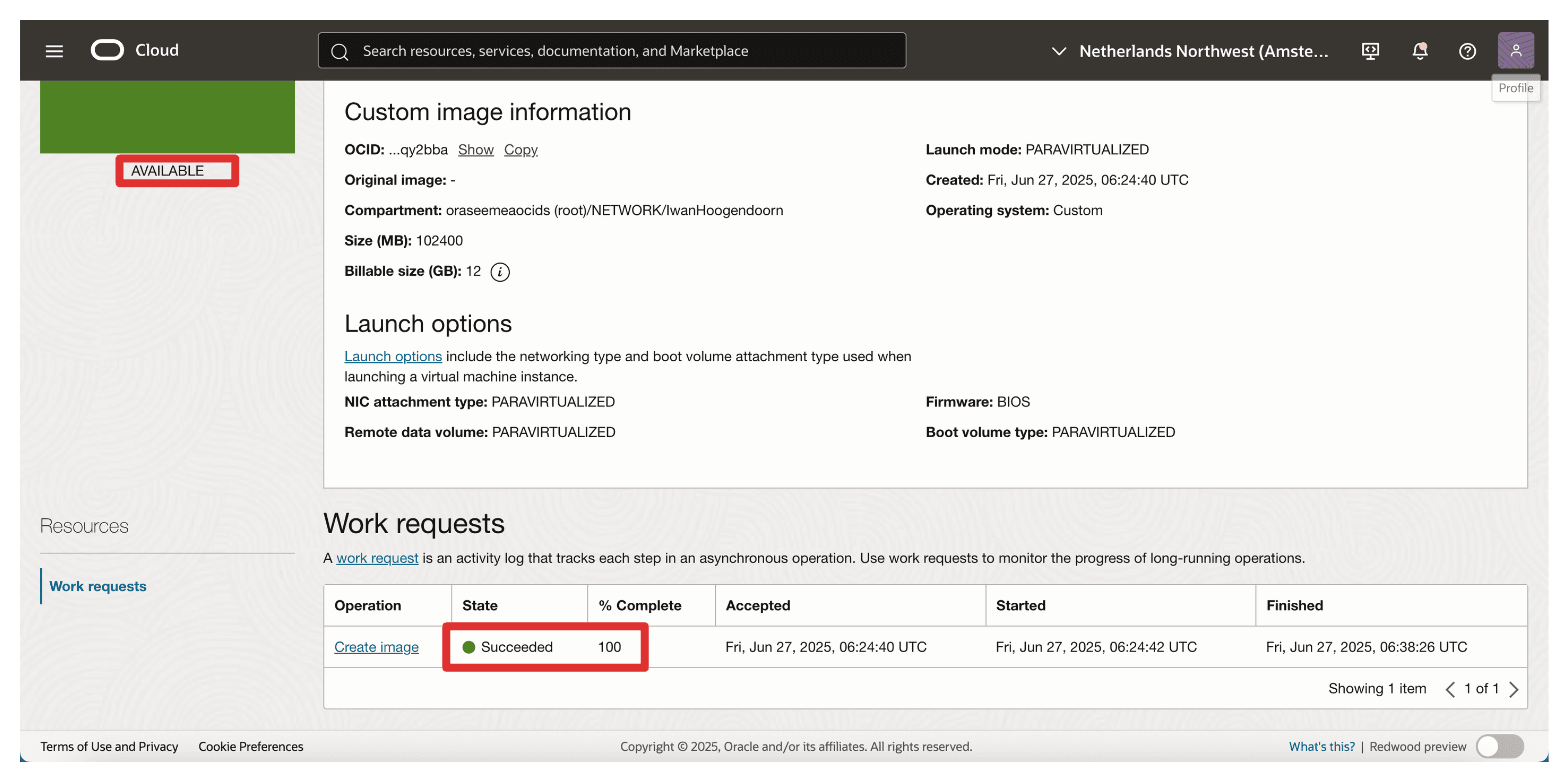

图像导入完成后,图像将可用。

-

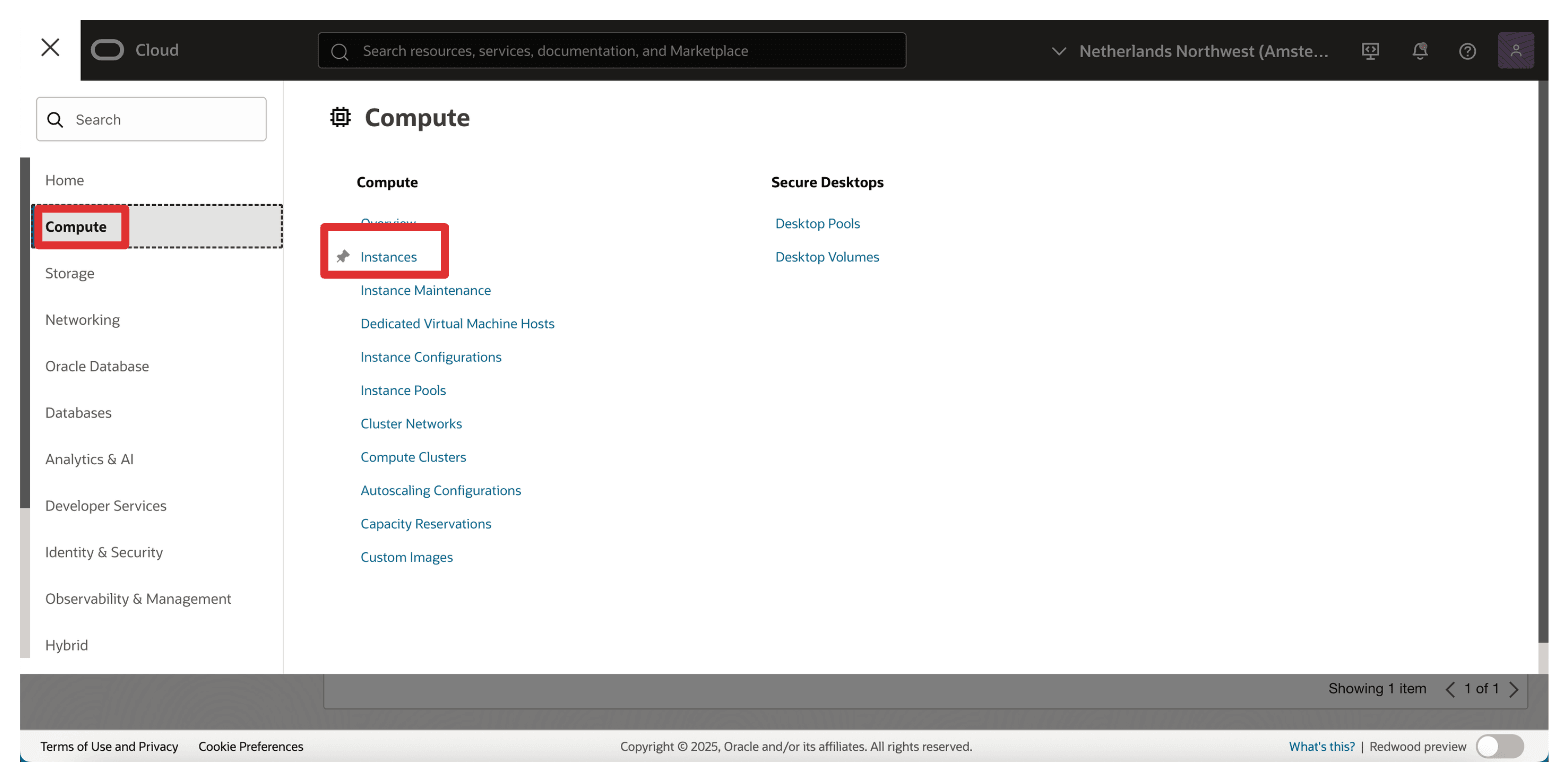

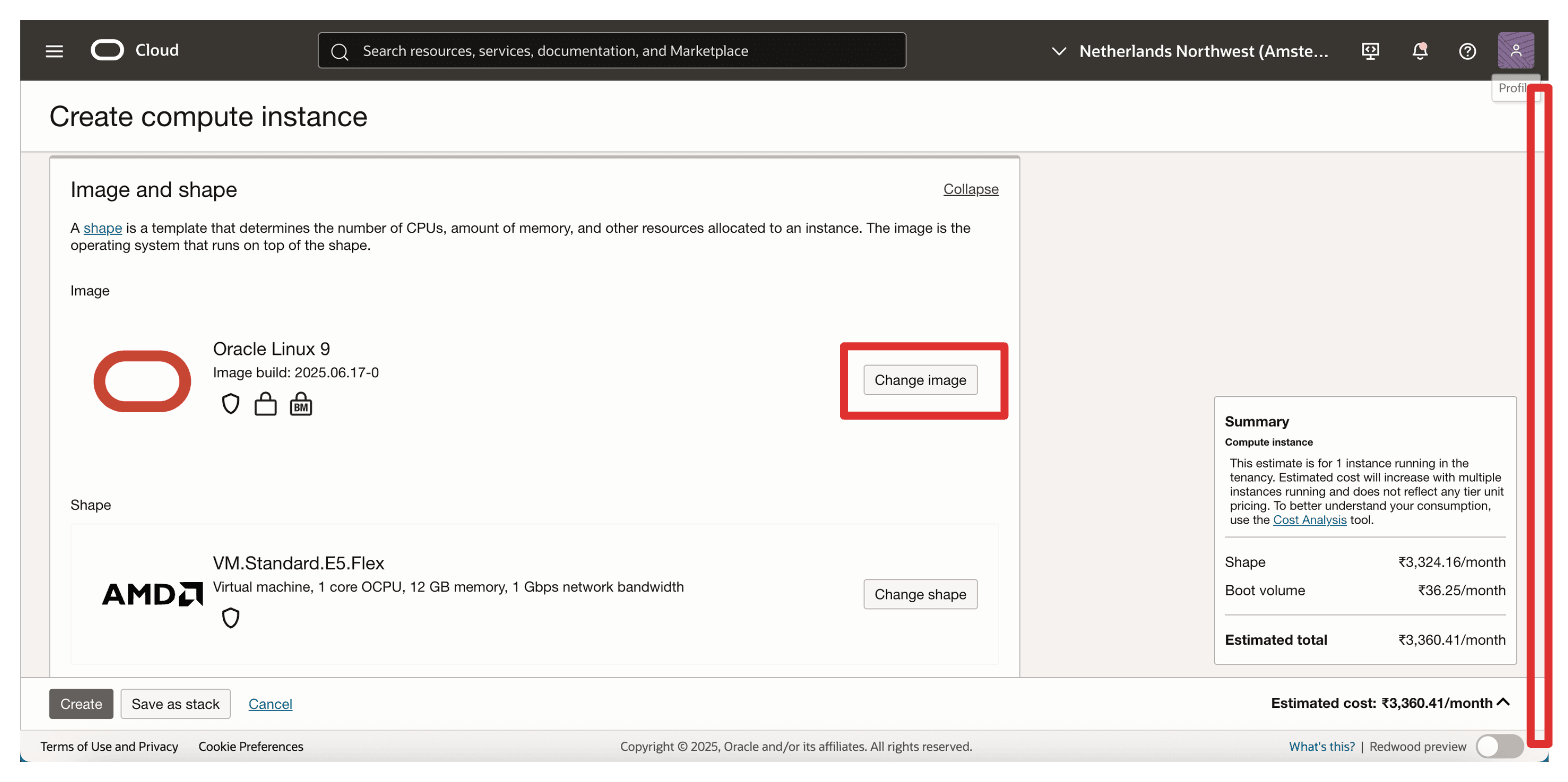

转到 OCI 控制台,导航到计算,然后单击实例。

-

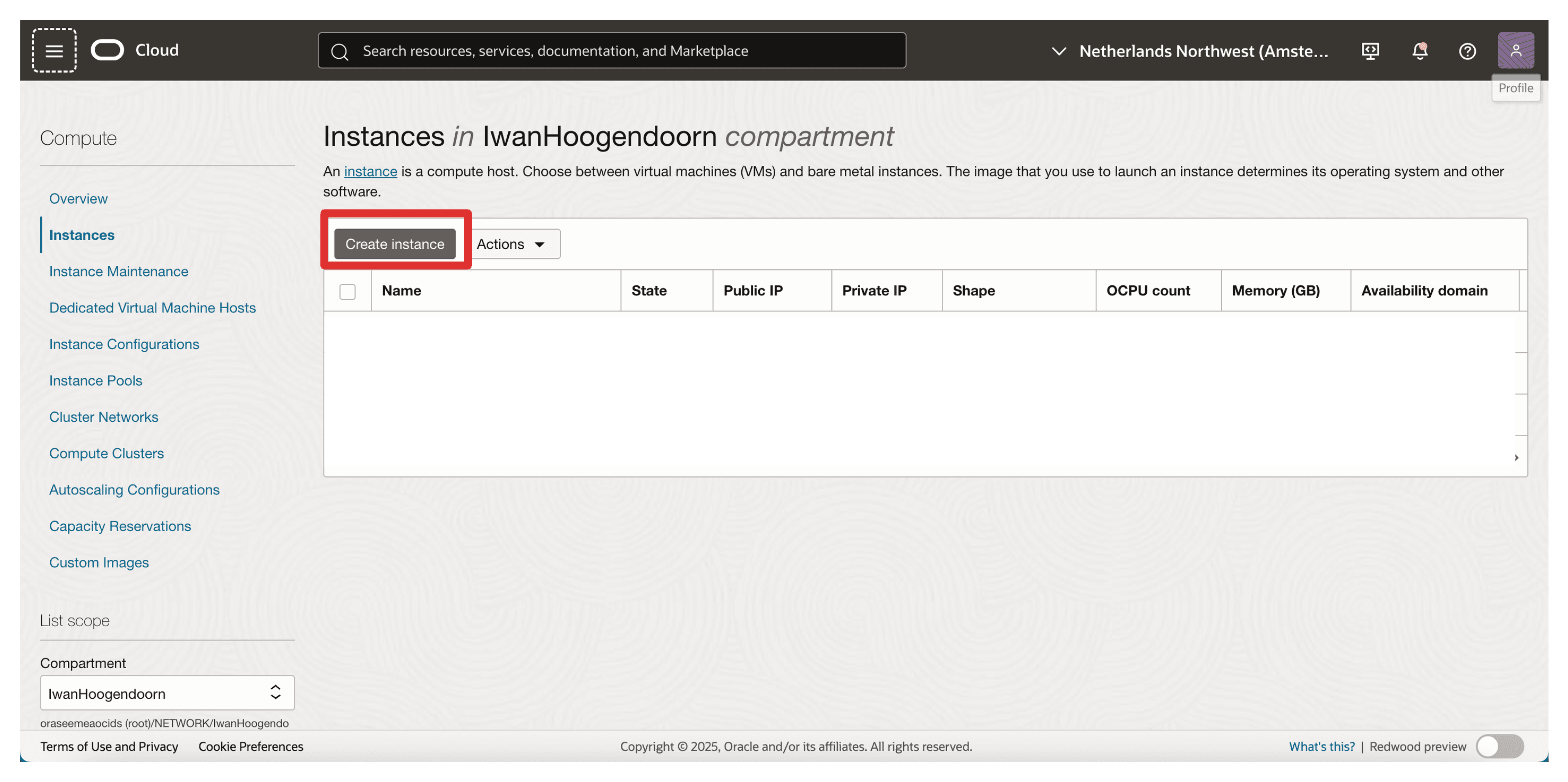

单击创建实例。

-

输入以下信息。

-

名称:输入实例名称。例如,

CCKM-1。 -

选择所选区域中的任何可用 AD(例如,阿姆斯特丹的

AD-1)。

-

-

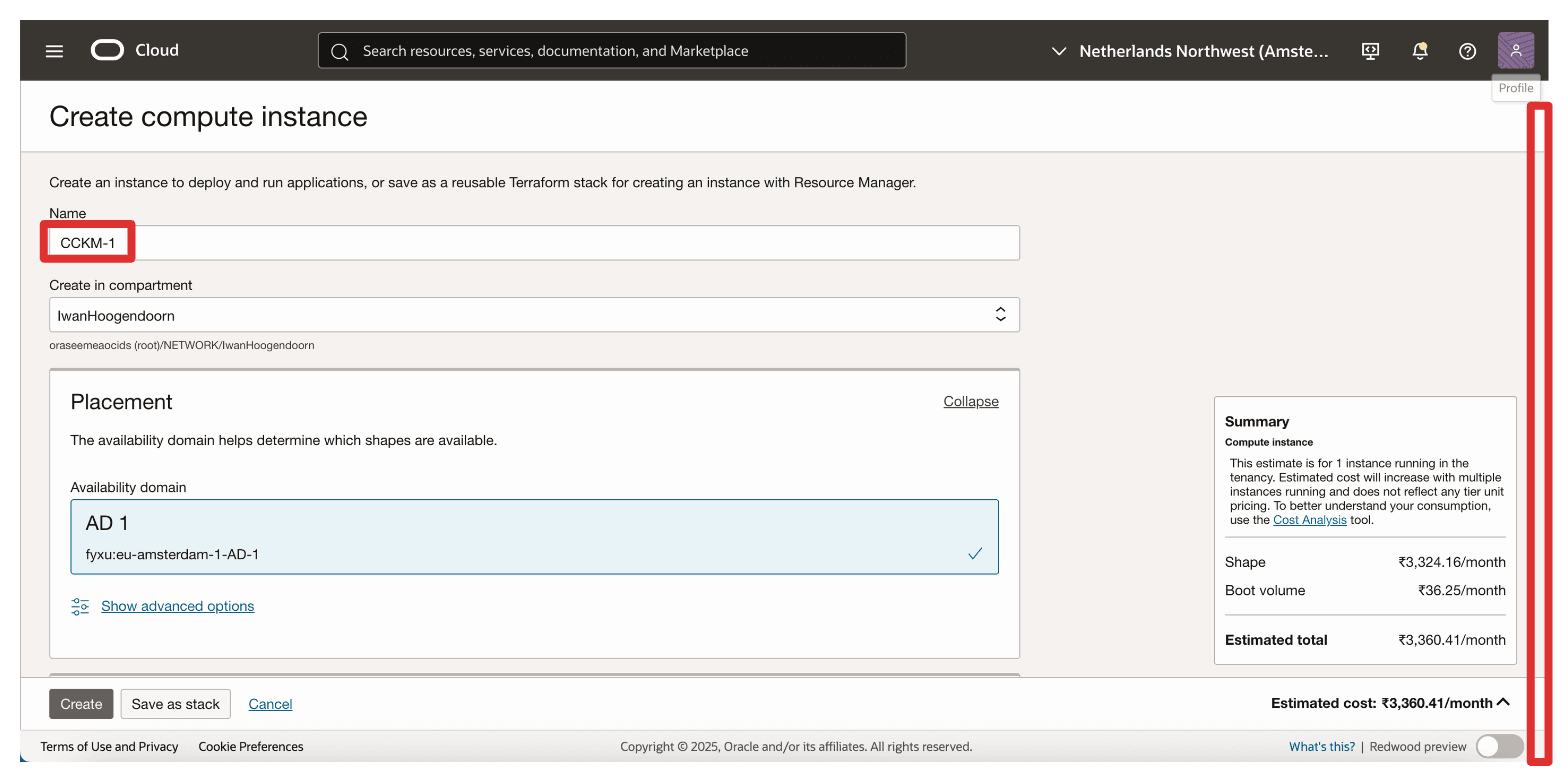

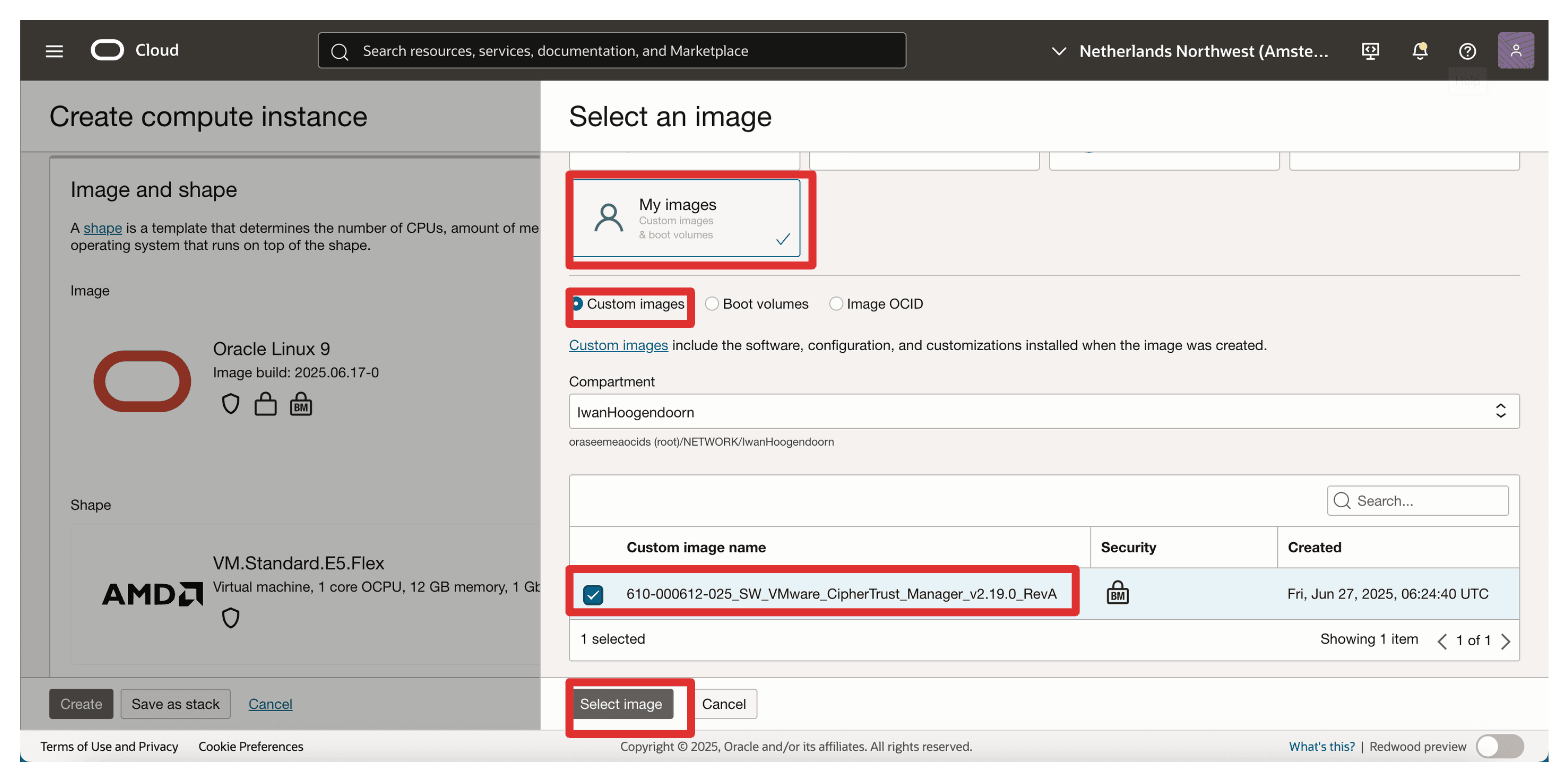

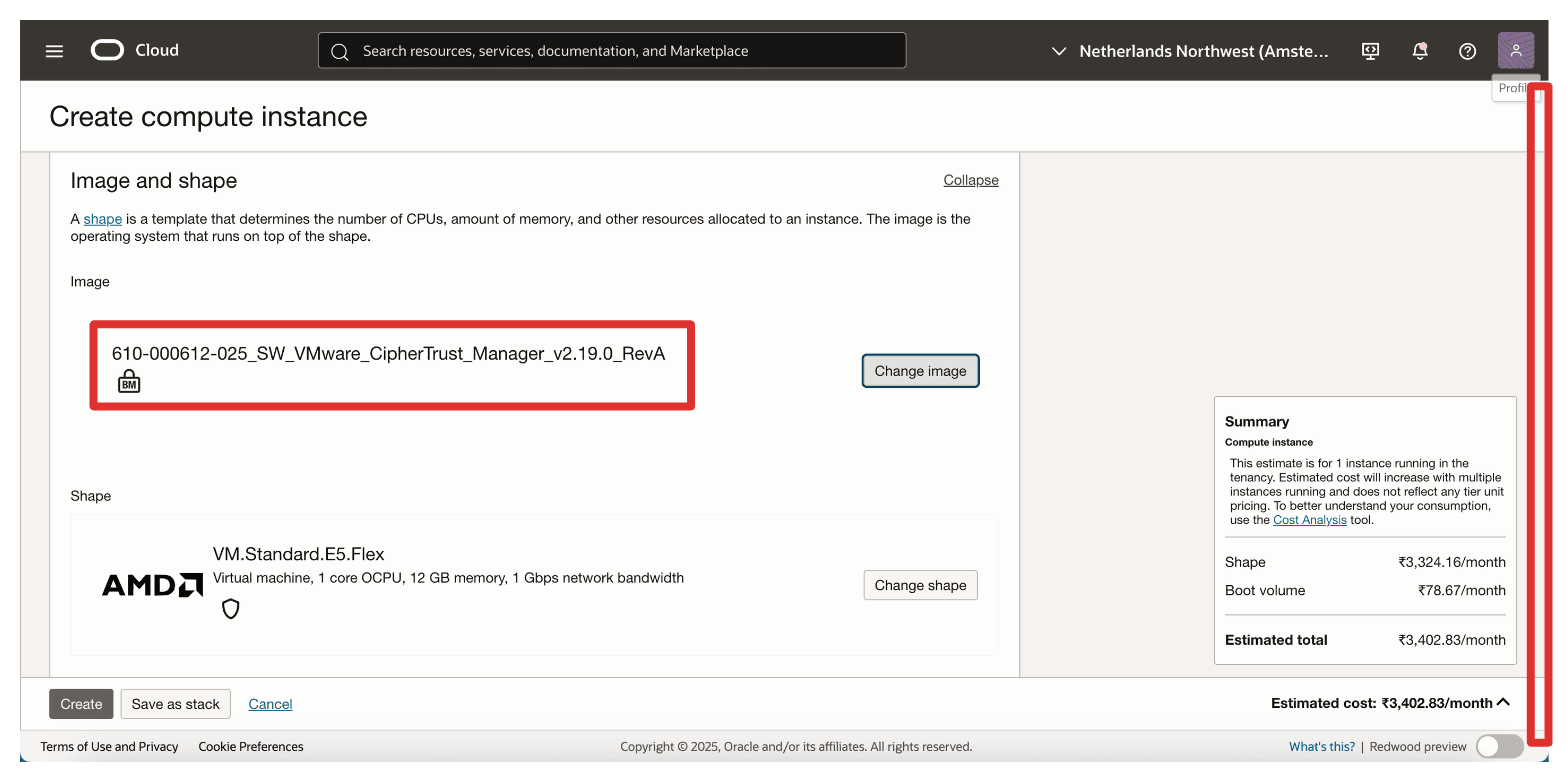

单击图像和配置部分下的更改图像,然后选择自定义图像。

-

输入以下信息并单击 Select Image(选择图像)。

-

选择我的图像。

-

选择定制映像。

-

定制映像名称:选择导入的映像。例如,

610-000612-025_SW_VMware_CipherTrust_Manager_v2.19.0_RevA。

-

-

选择 Shape(配置) (

VM.Standard.E5.Flex) 并配置 OCPU 和内存。注意:检查 Thales 对 CCKM 的最低规格要求(通常至少 2 个 OCPU / 8 GB RAM)。

-

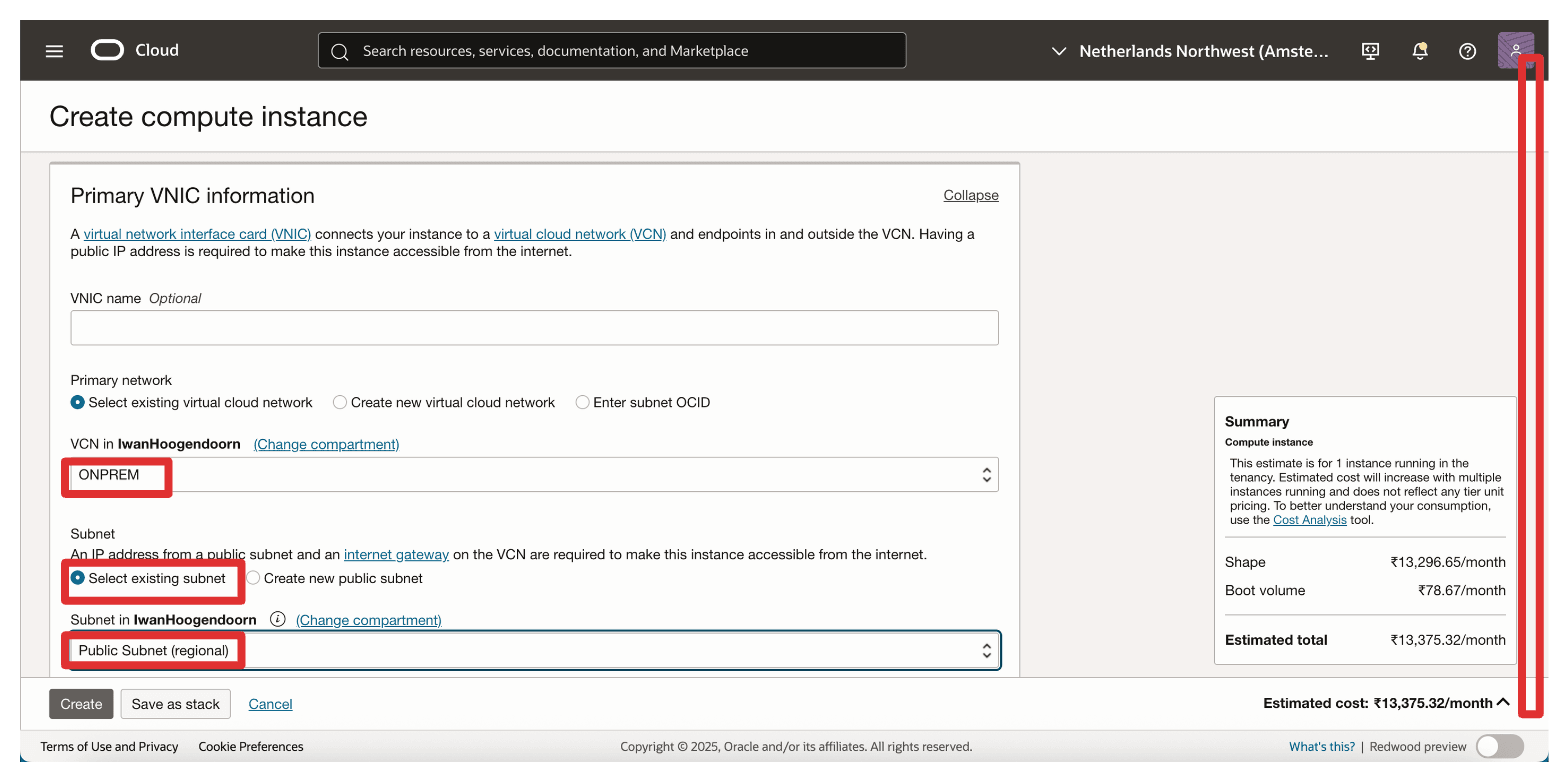

选择现有的 VCN 和子网。如果您希望通过 SSH/Web 进行直接访问(如果遵循最佳做法,则使用具有堡垒的专用子网),请使用公共子网。

-

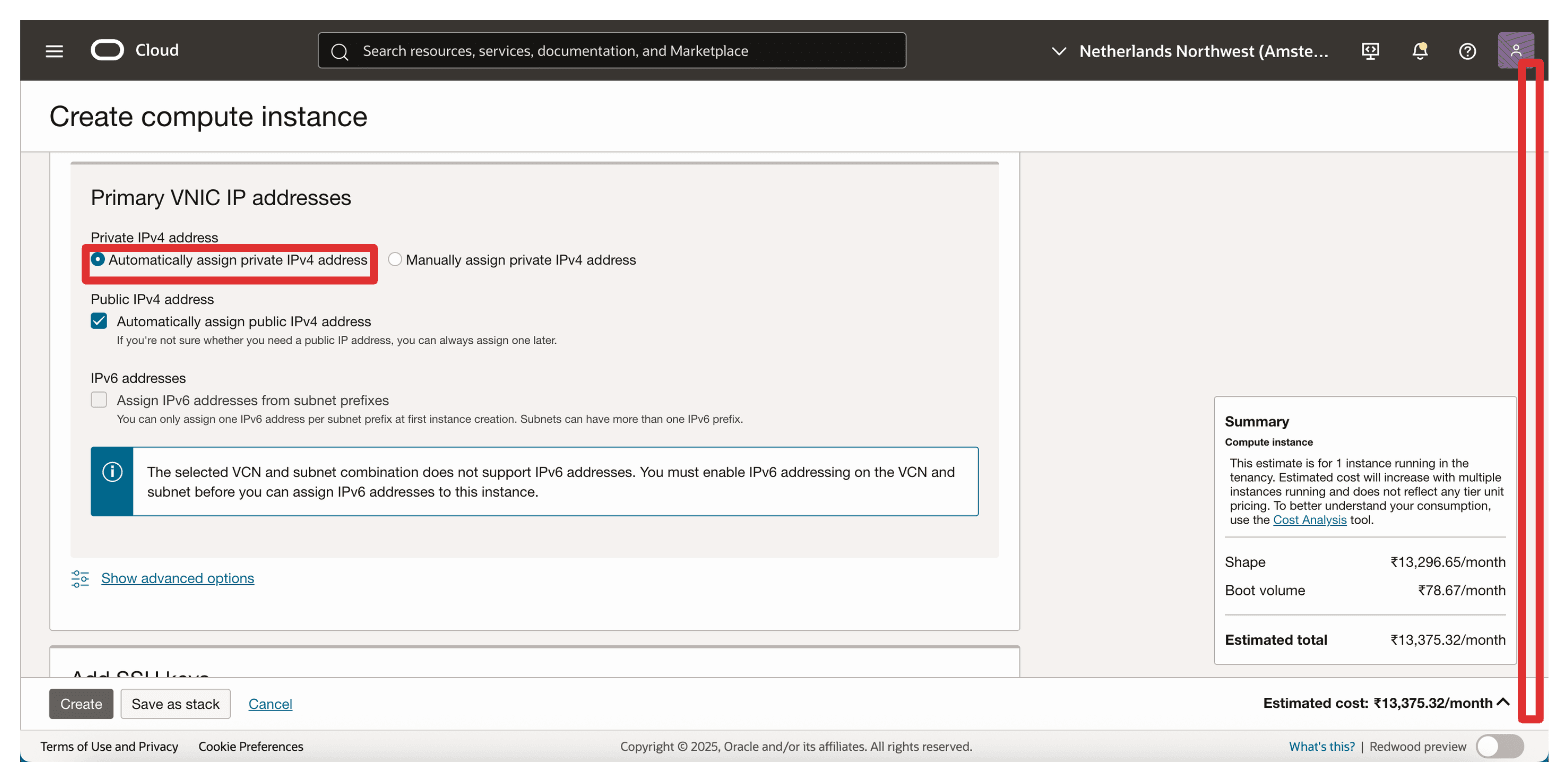

Select Automatically assign private IPv4 address and Automatically assign public IPv4 address.

-

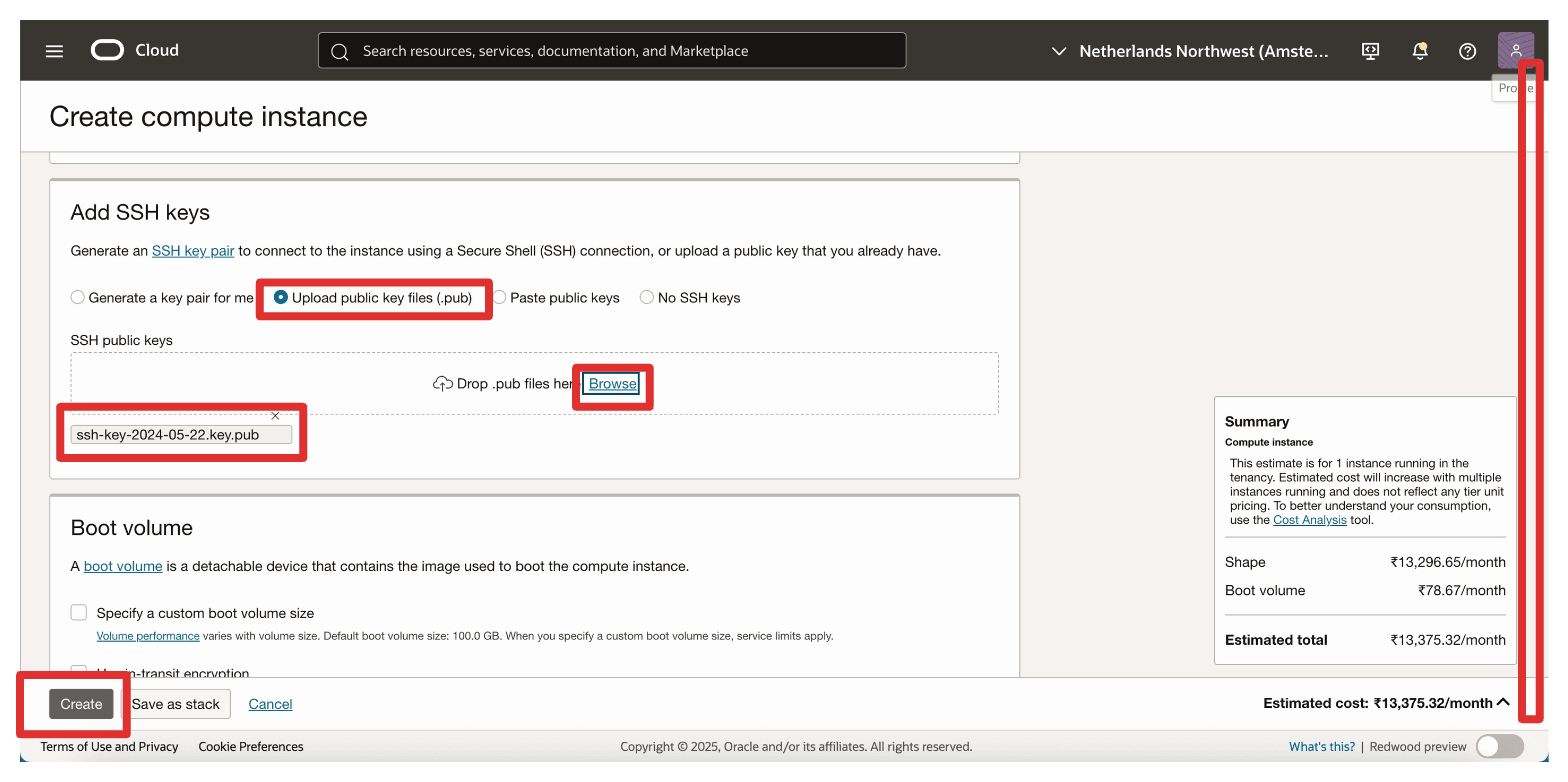

在 Add SSH keys(添加 SSH 密钥)中,选择 Upload public key files(上载公共密钥文件)并上载

.pub文件。此密钥将用于通过 SSH 访问 VM。单击创建。

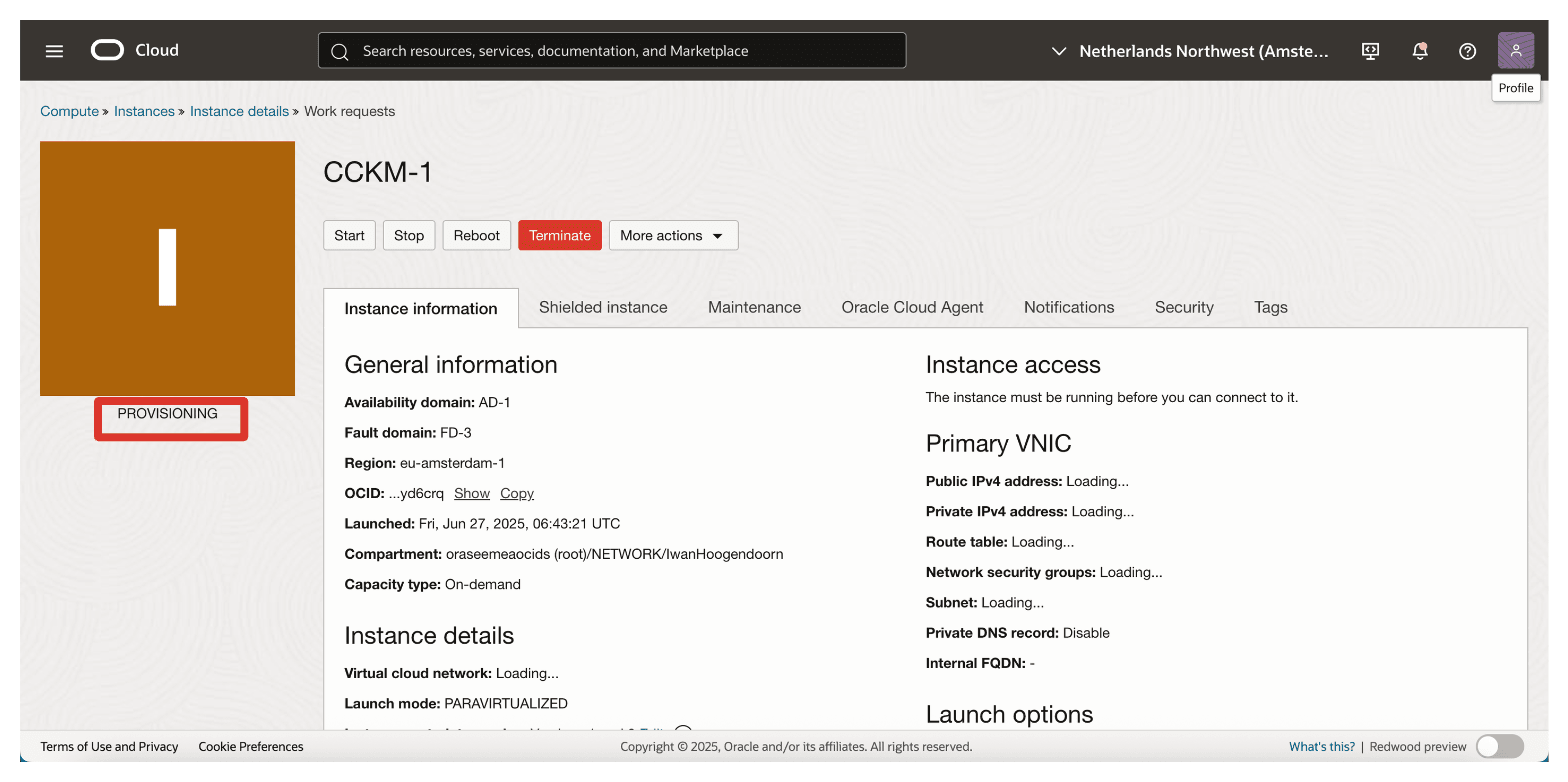

实例处于 PROVISIONING 状态。

-

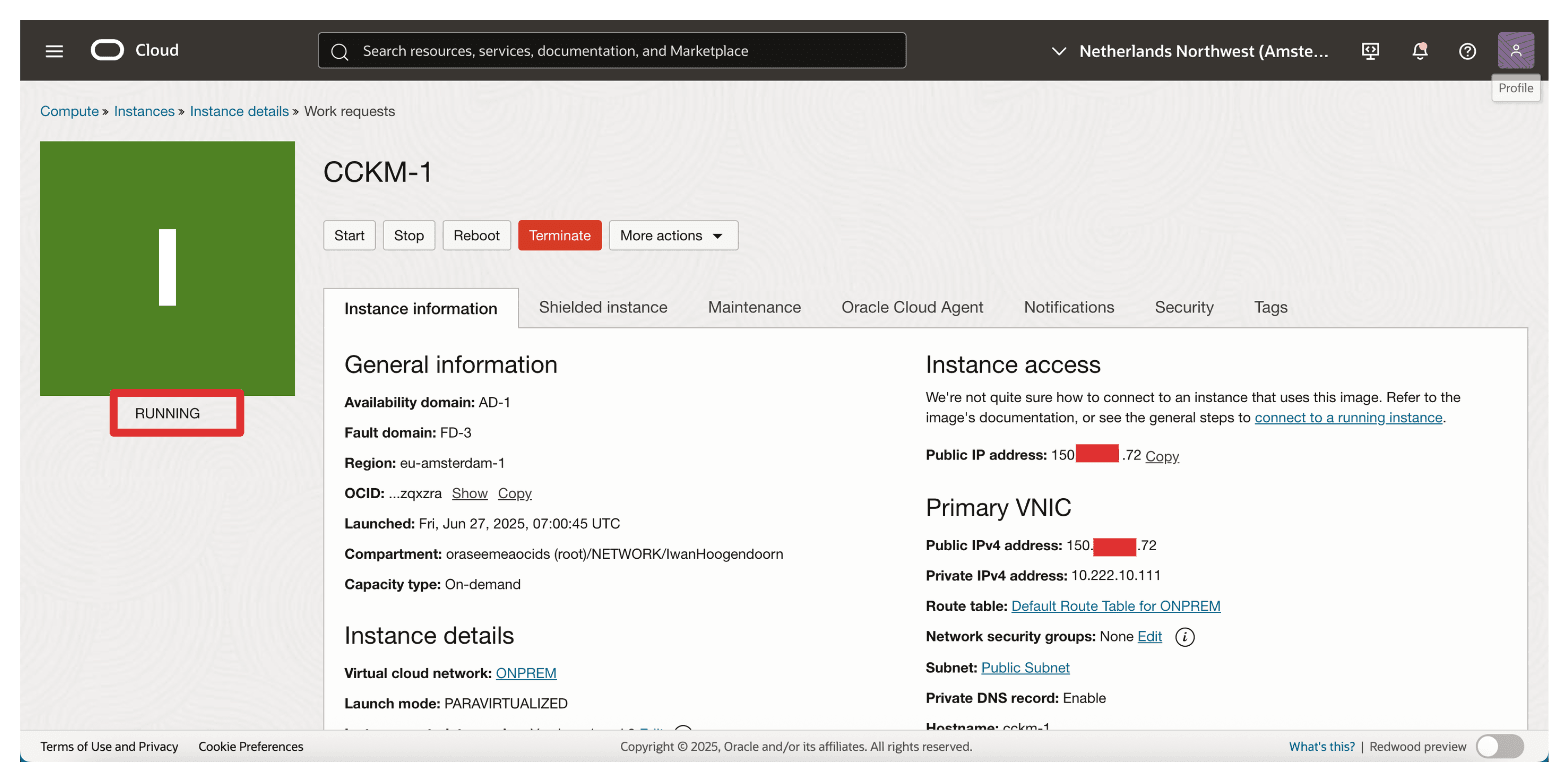

成功完成 PROVISIONING 时,实例状态将更改为 RUNNING 。请注意我们以后配置和管理所需的公共和专用 IP 地址。

-

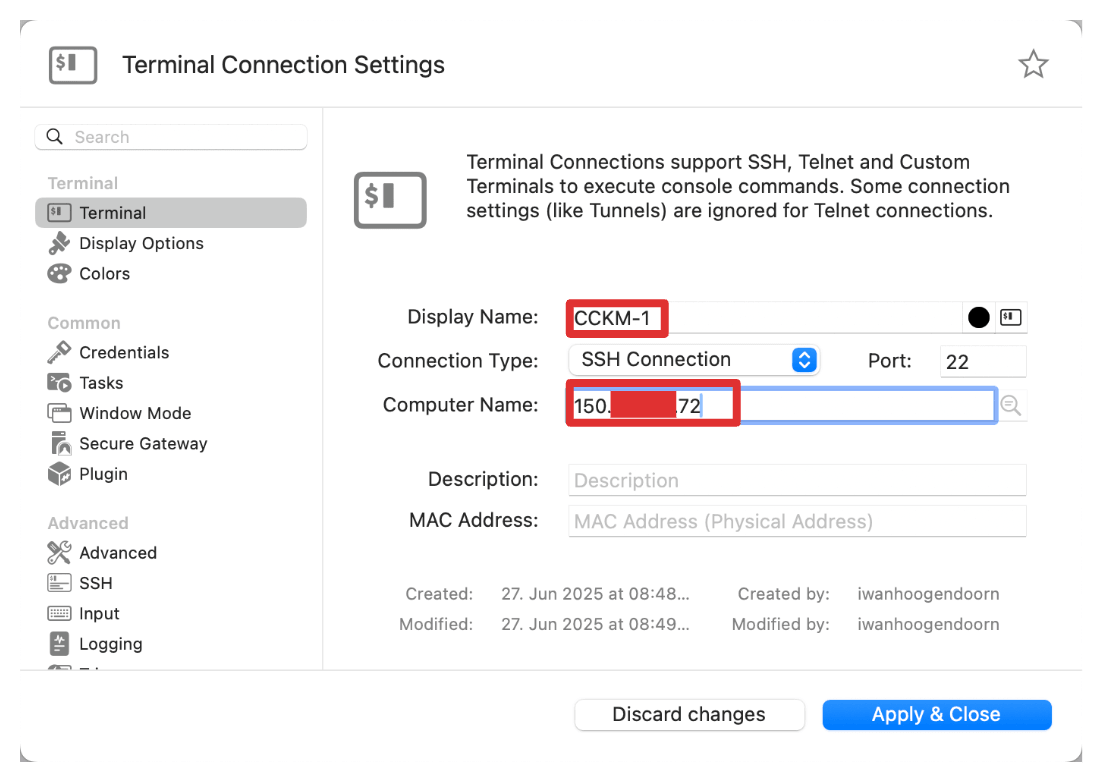

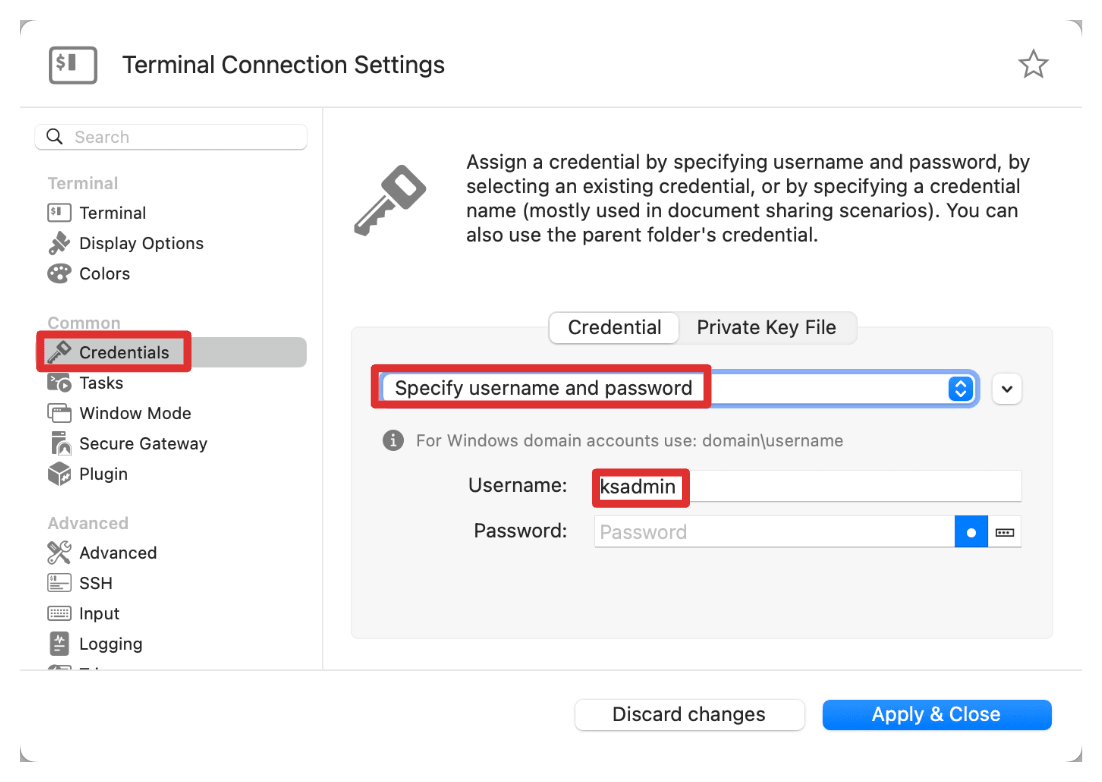

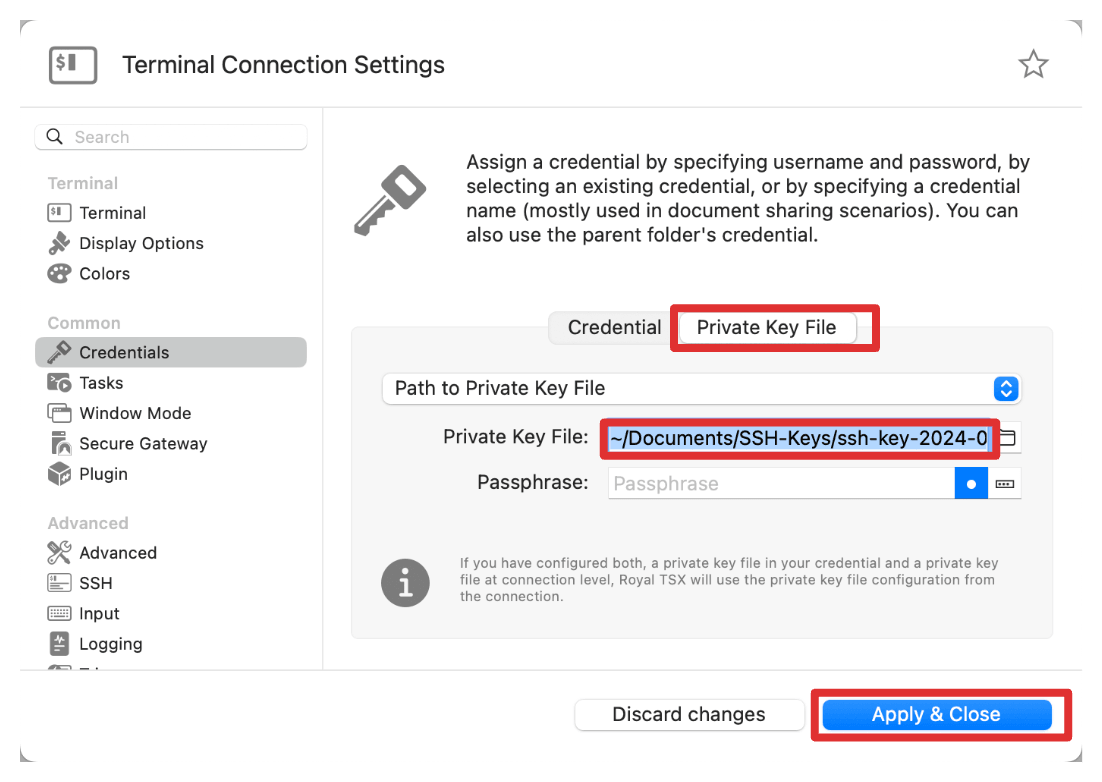

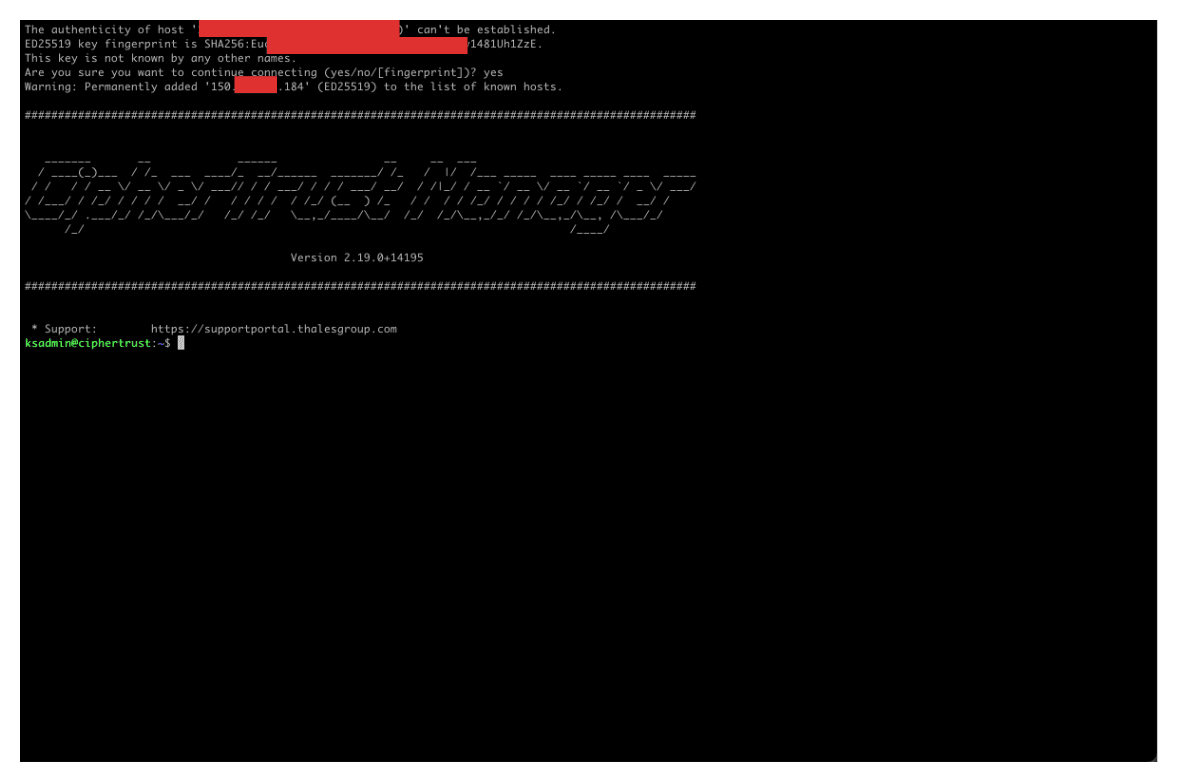

要测试 SSH,请使用 Royal TSX 应用程序并配置 SSH 会话。

-

在 Royal TSX 会话的 credentials 选项卡中,指定用户名。例如,

ksadmin。

-

确保同时选择相应的私钥文件。

-

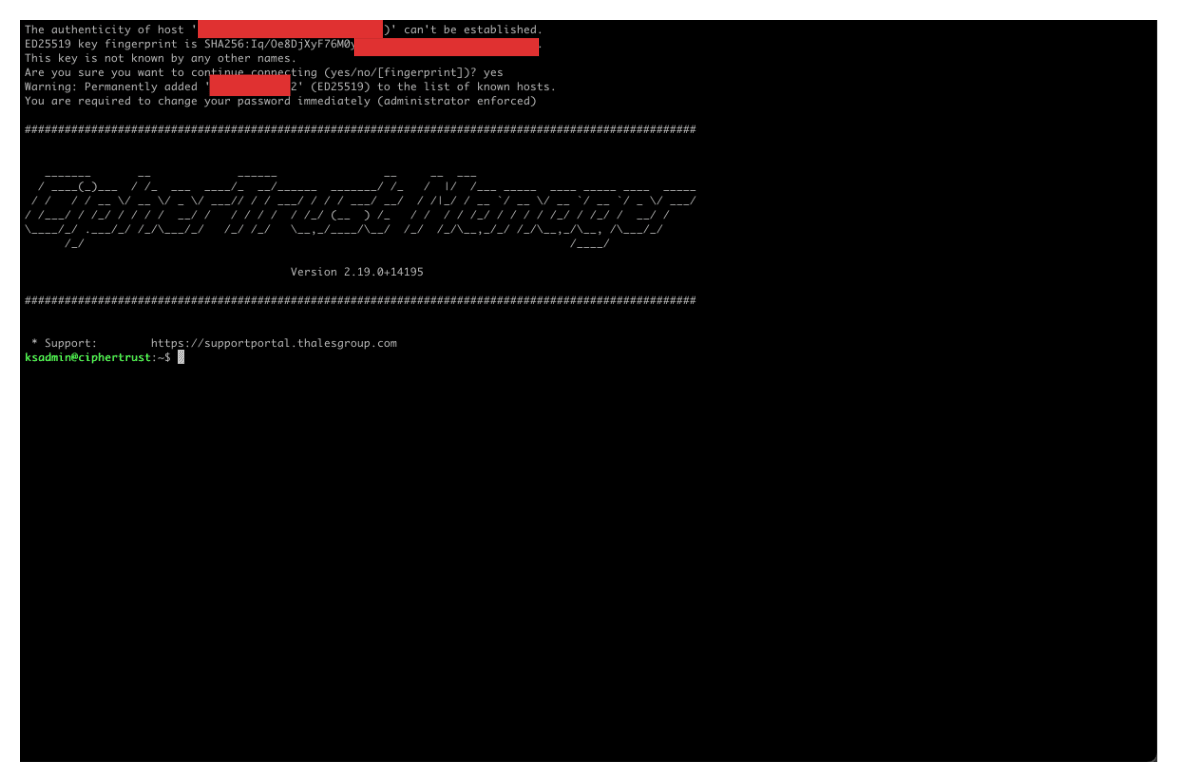

使用 SSH 登录到新部署的 CCKM。

-

我们将使用 Web GUI 配置 CCKM。

-

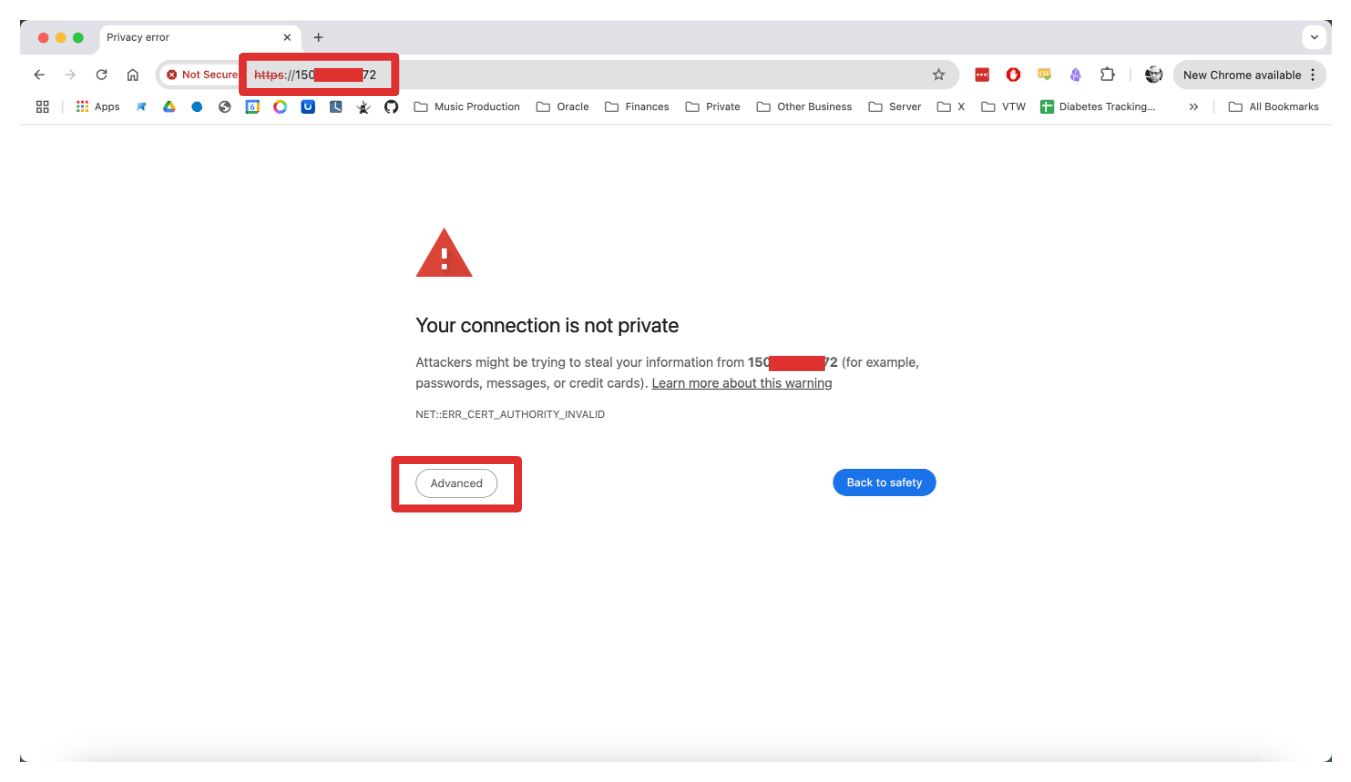

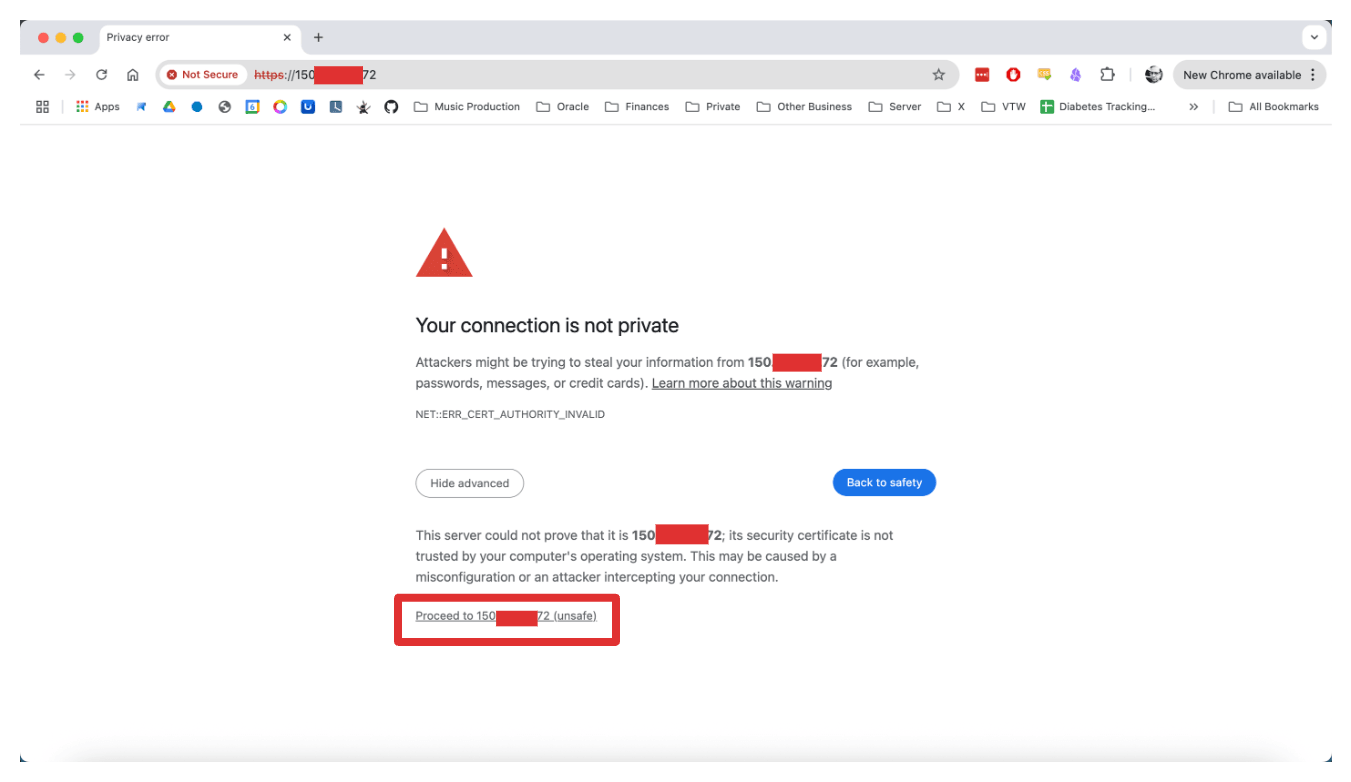

如果您使用 Web 浏览器在内部连接,请浏览到公共 IP 地址或专用 IP。

-

任何 CA 都无法验证自签名证书,因此请单击高级。

-

仍然继续连接。

-

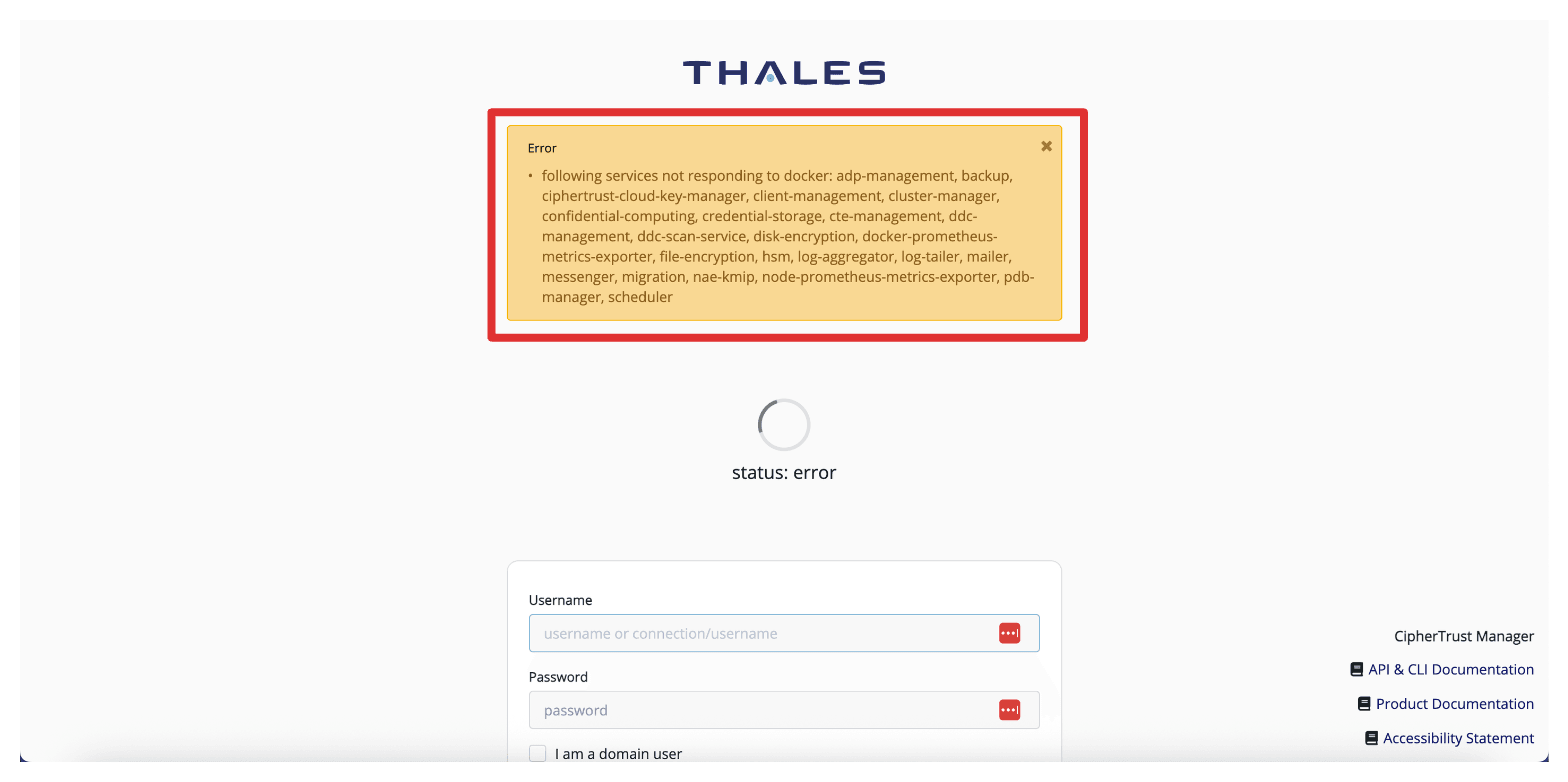

您可能会看到以下错误,这意味着并非实例上的所有服务都已启动。等待所有服务启动;这最多可能需要 5 分钟。

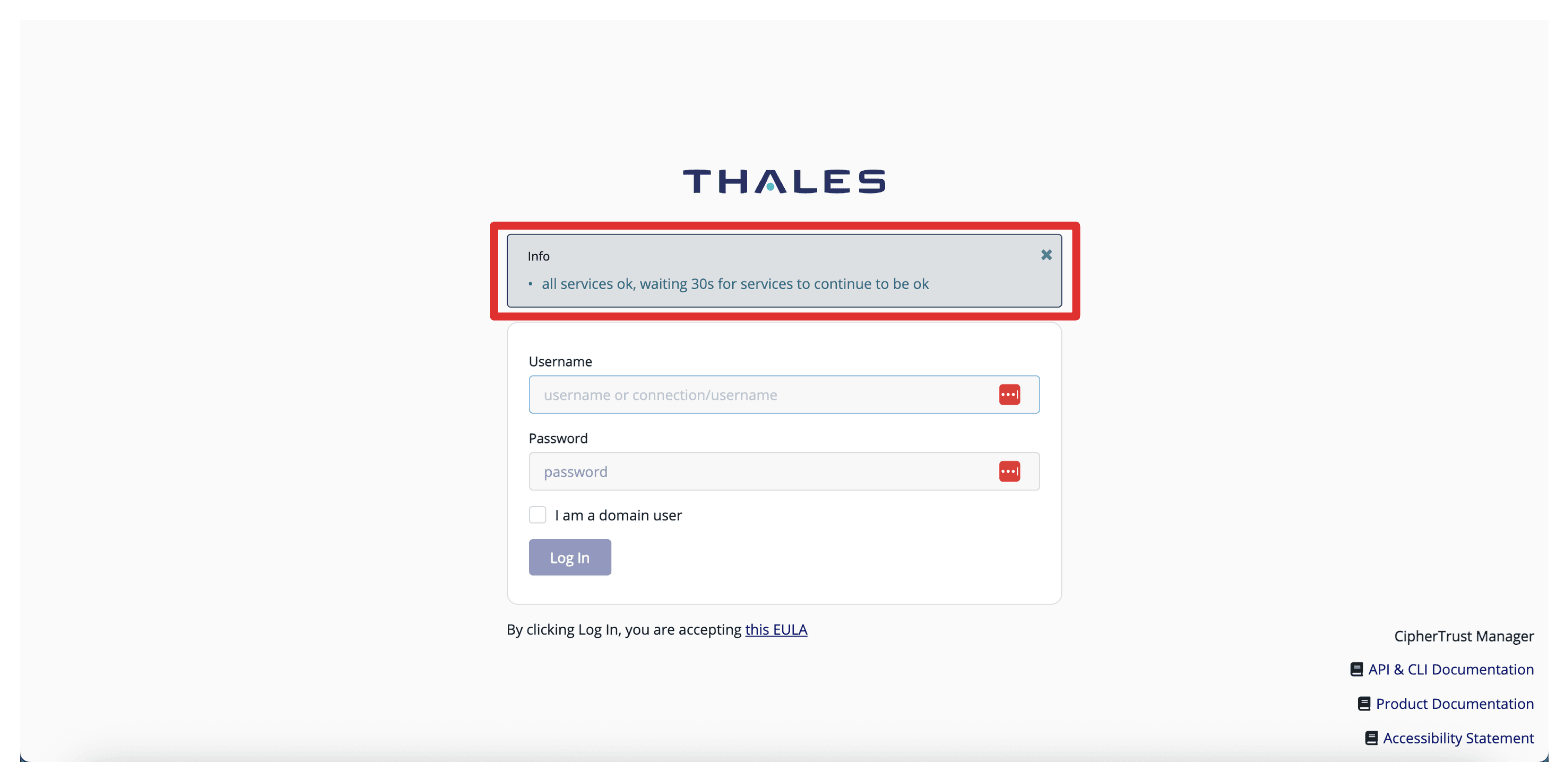

-

当所有服务启动时,您会收到一条消息,指出所有服务都正常。

-

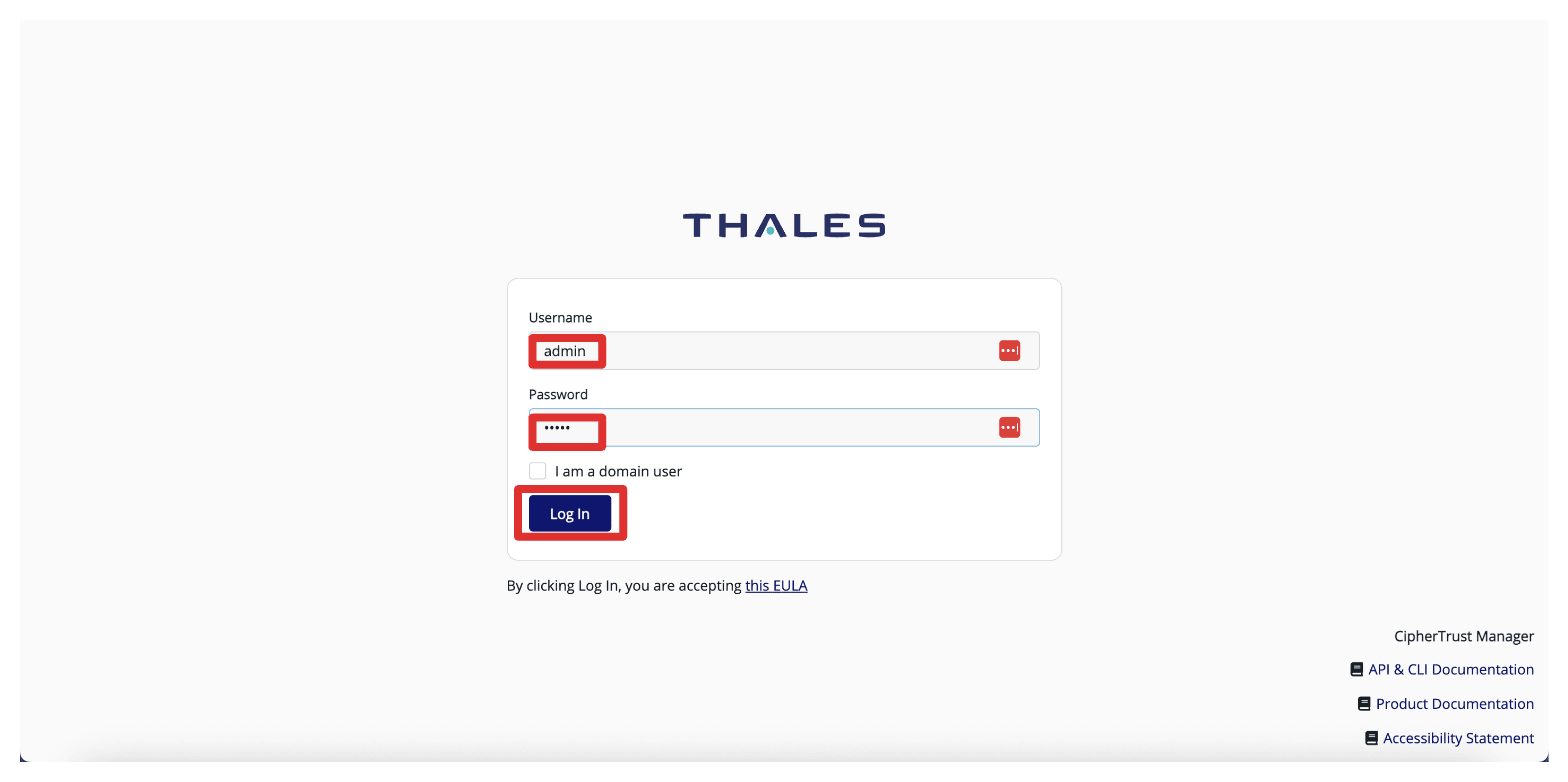

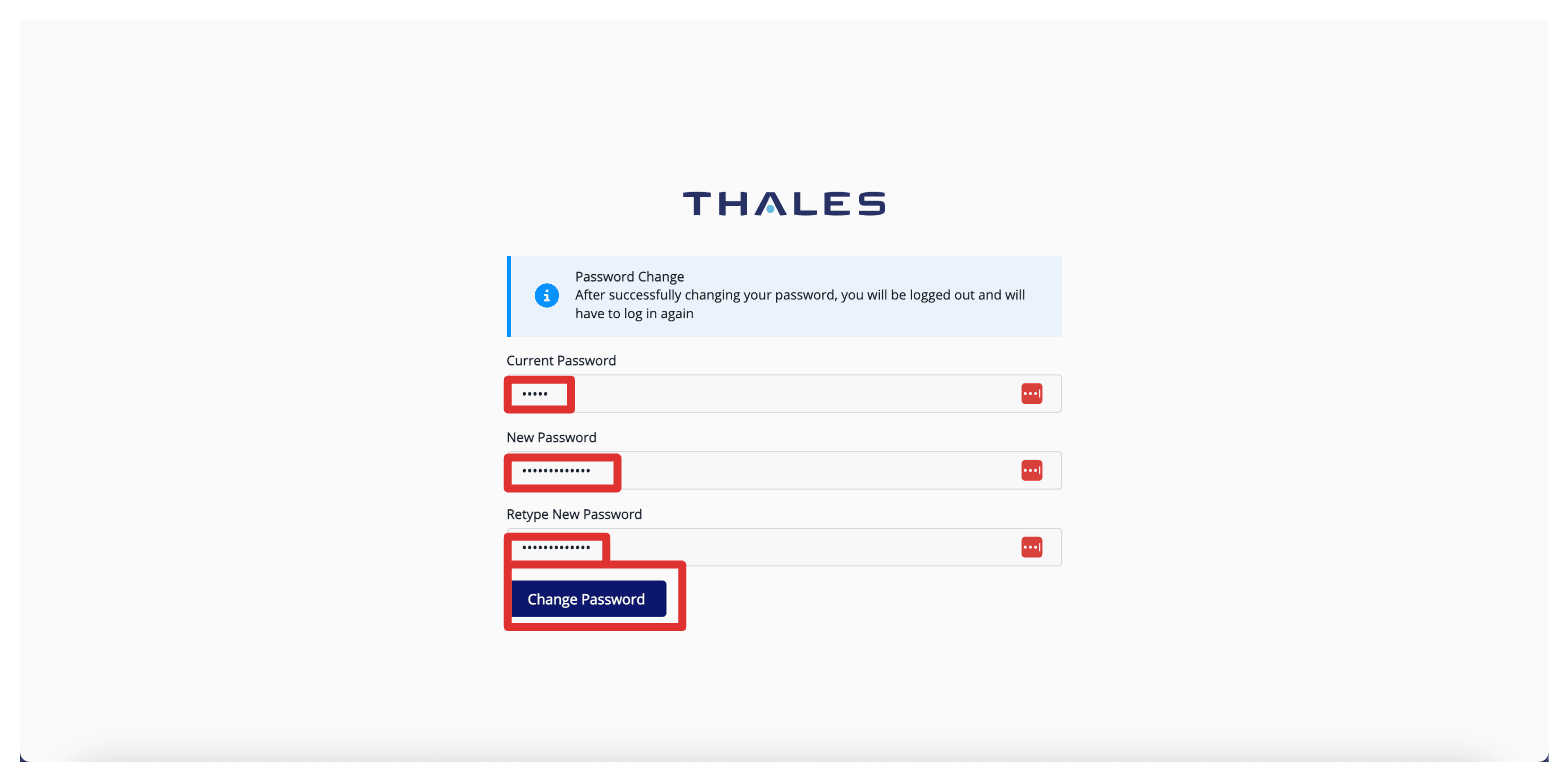

以

admin身份使用 Username 登录,以admin身份使用 Password 登录。首次登录后,系统会提示您更改口令。

-

按照说明更改口令。

-

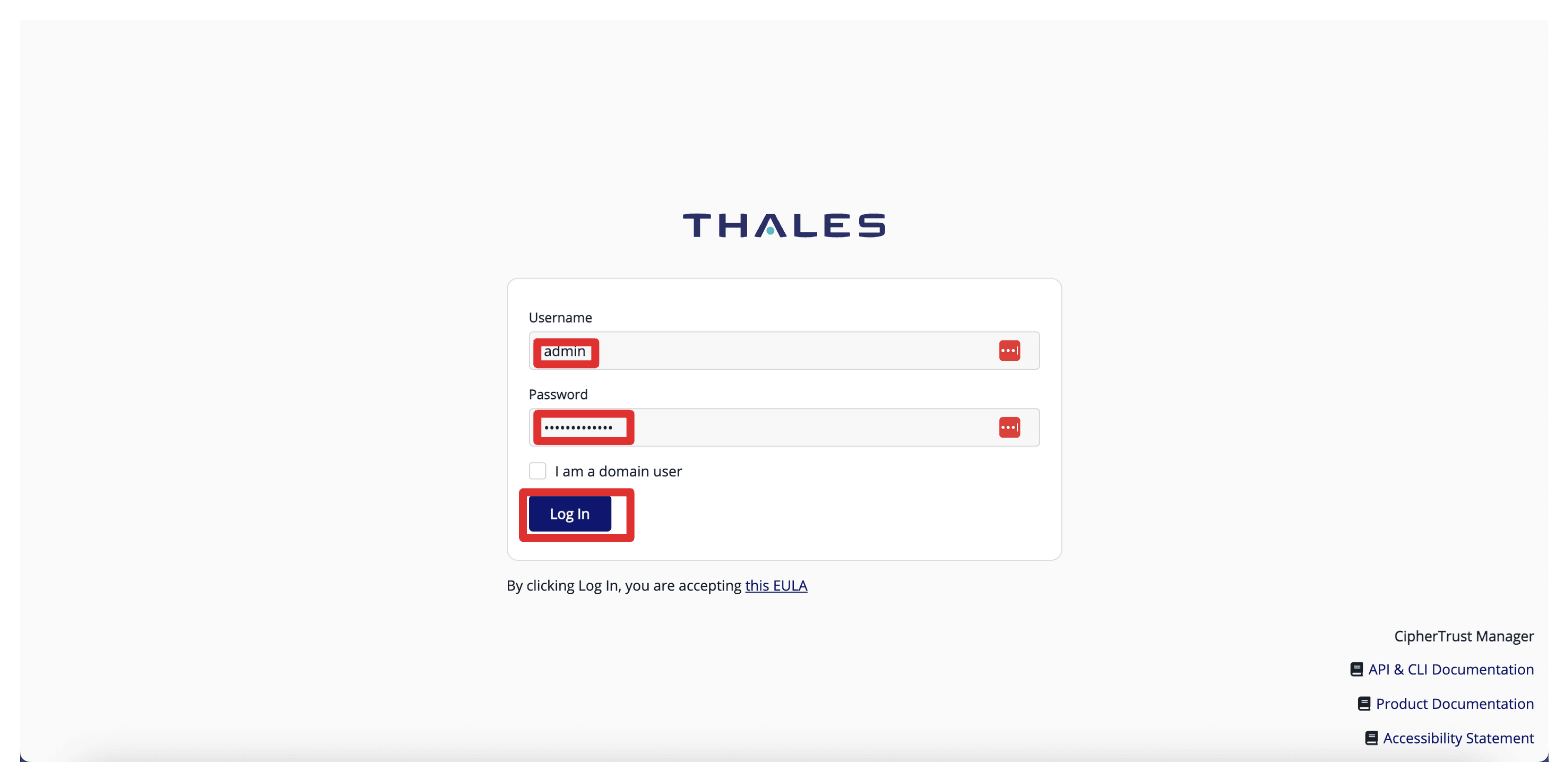

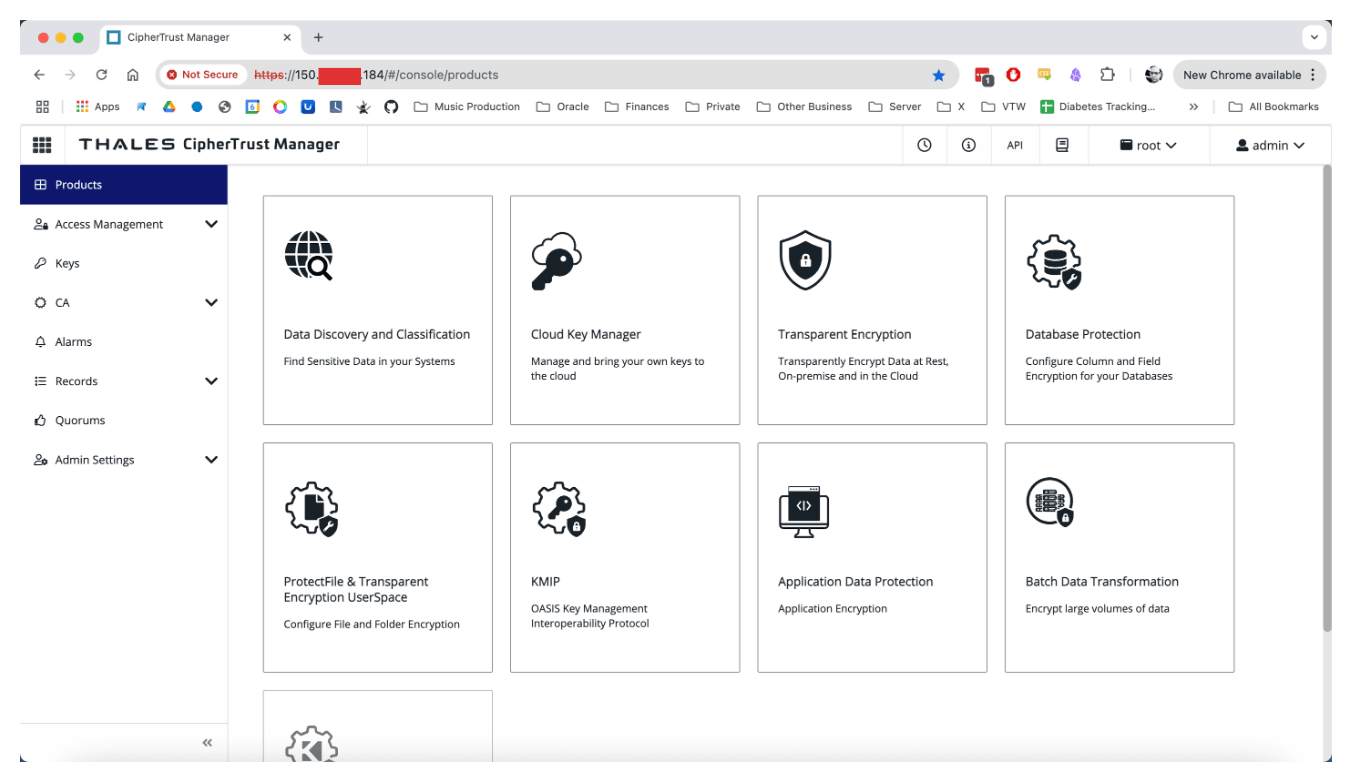

使用您的新密码登录。

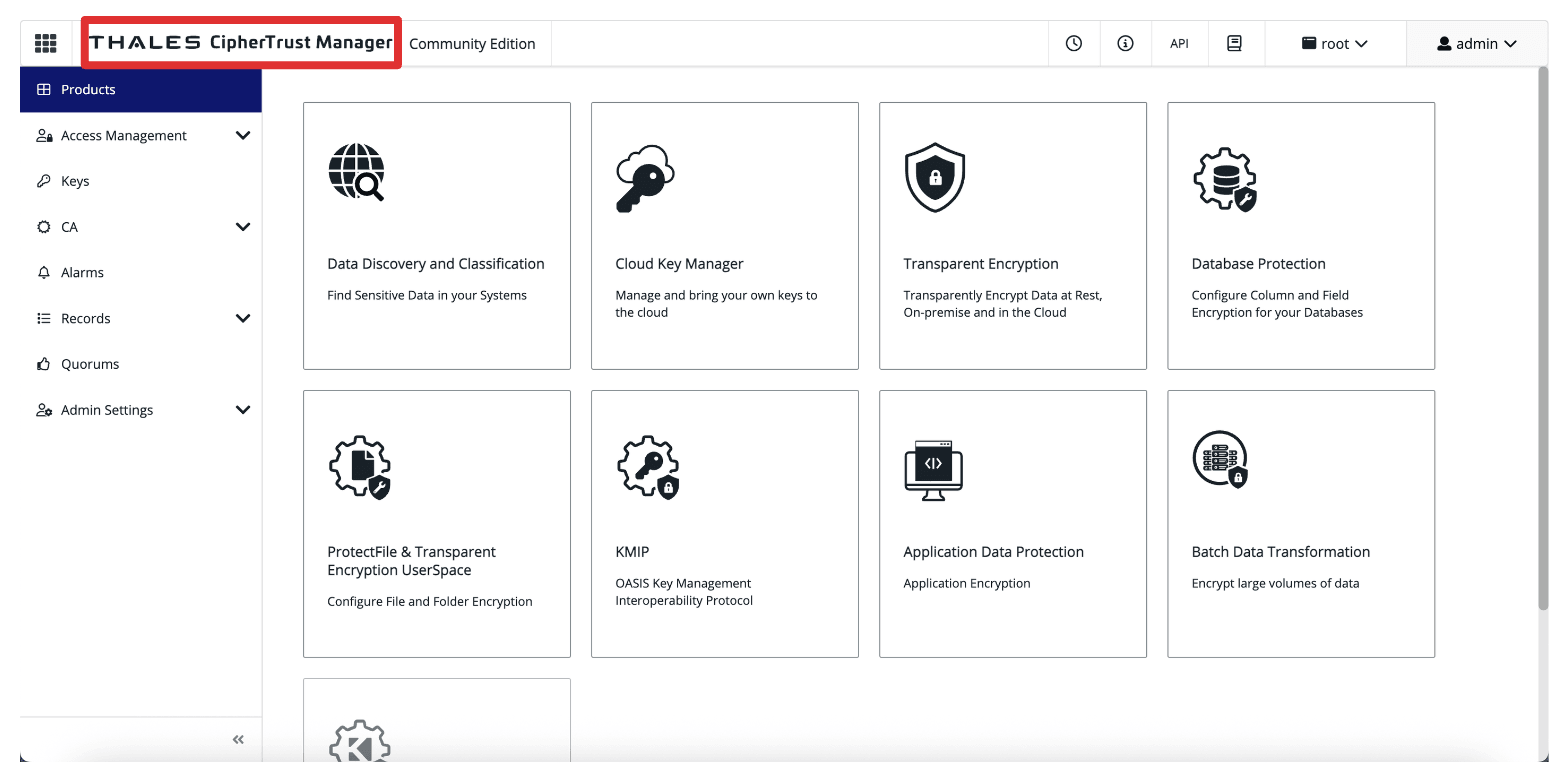

-

请注意,您已登录,并且已成功部署 CCKM。

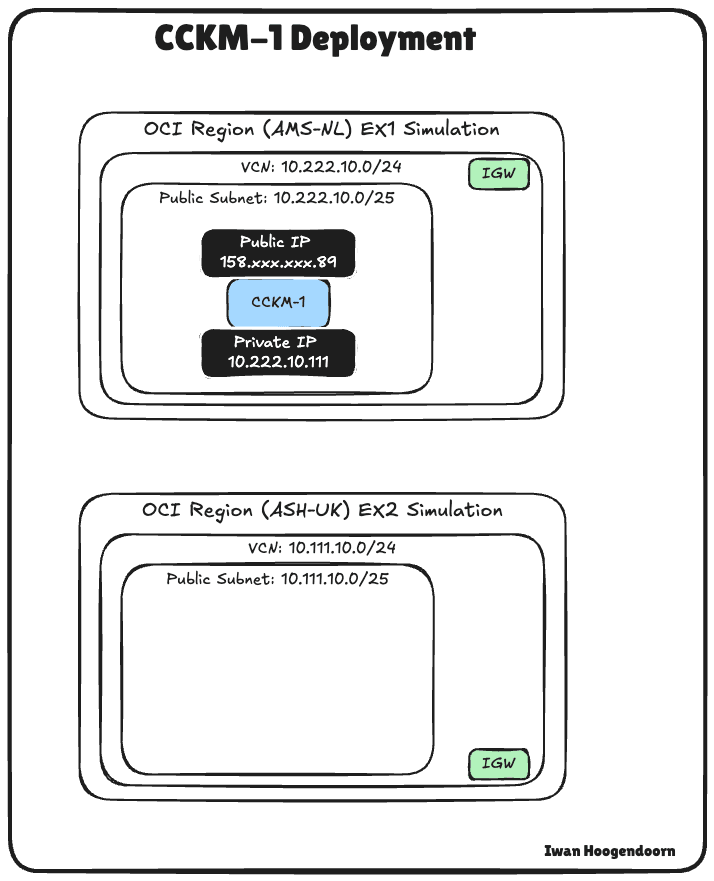

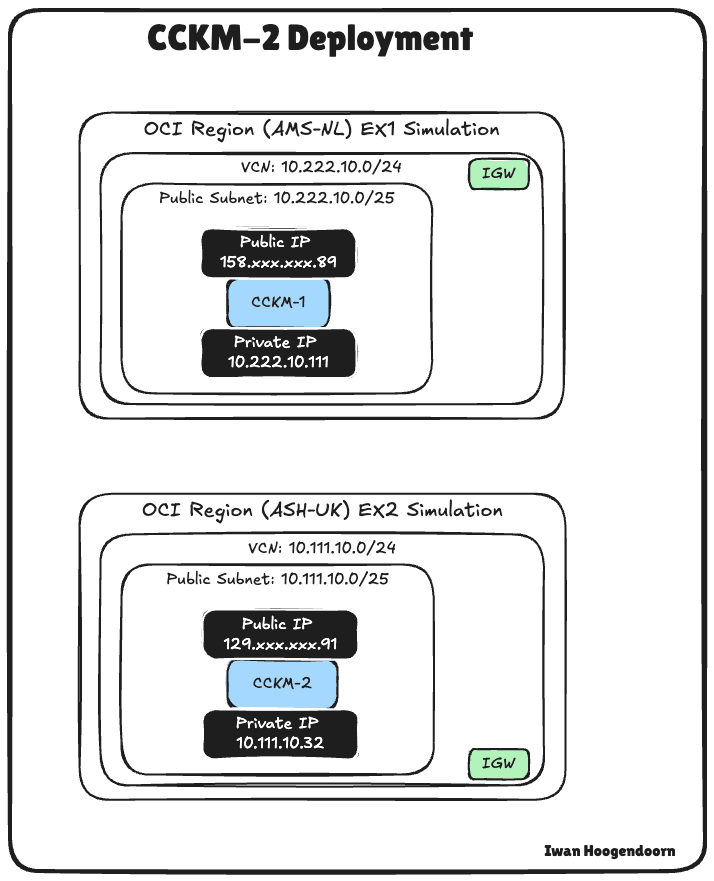

下图显示了到目前为止部署的当前状态。

任务 3:在第一个 Thales CCKM 设备上执行初始配置

现在已部署和访问第一个 CCKM 设备,现在是执行初始配置的时候了。这包括使用 NTP 服务器设置系统时钟,并激活评估许可证或由 Thales 提供的实际许可证。

这些步骤可确保设备以准确的时间运行,这对证书管理、日志记录和同步至关重要,并在评估或设置阶段完全正常运行。

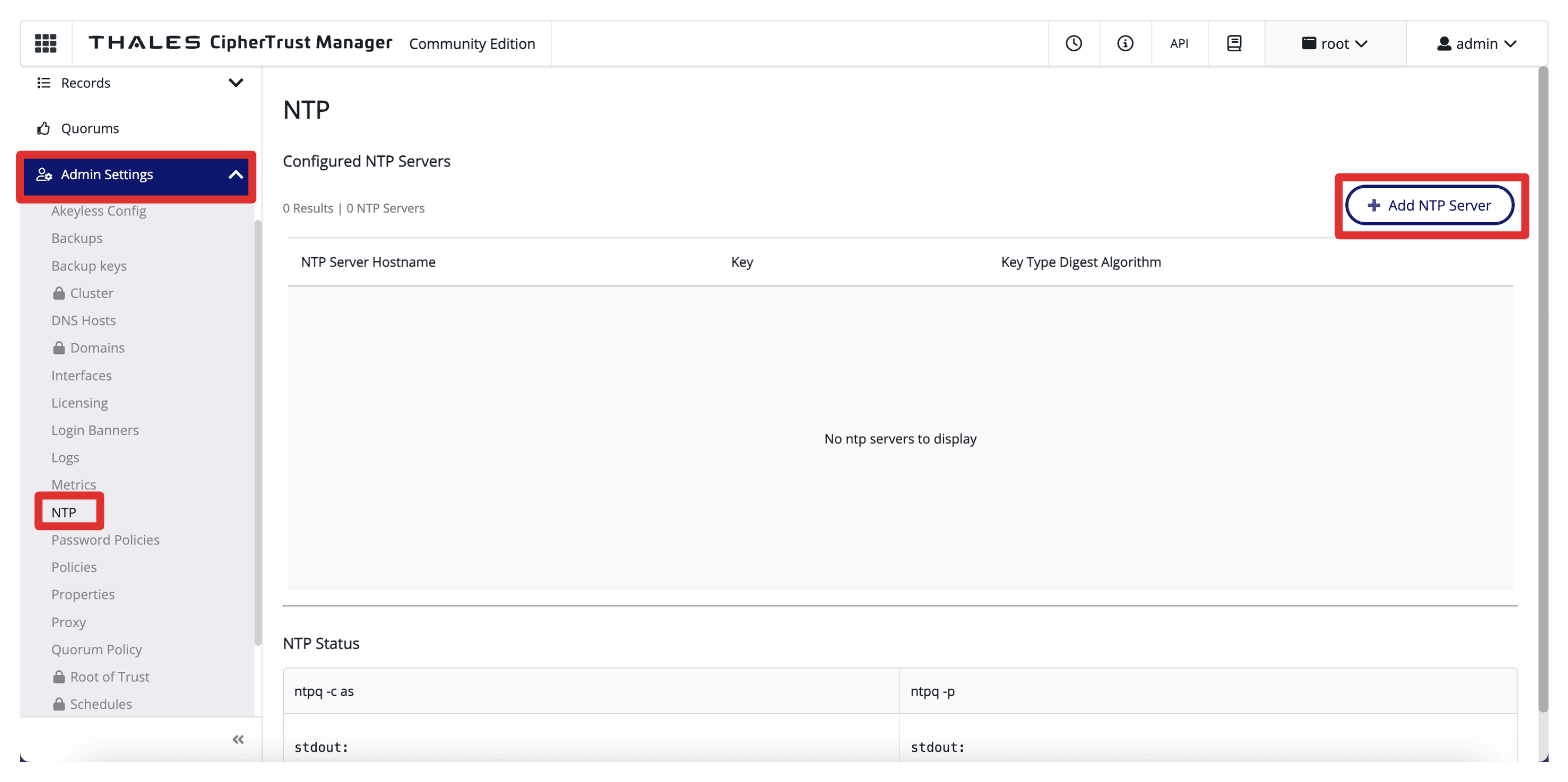

-

导航到 Admin Settings(管理设置)和 NTP ,然后选择 Add NTP Server(添加 NTP 服务器)。

-

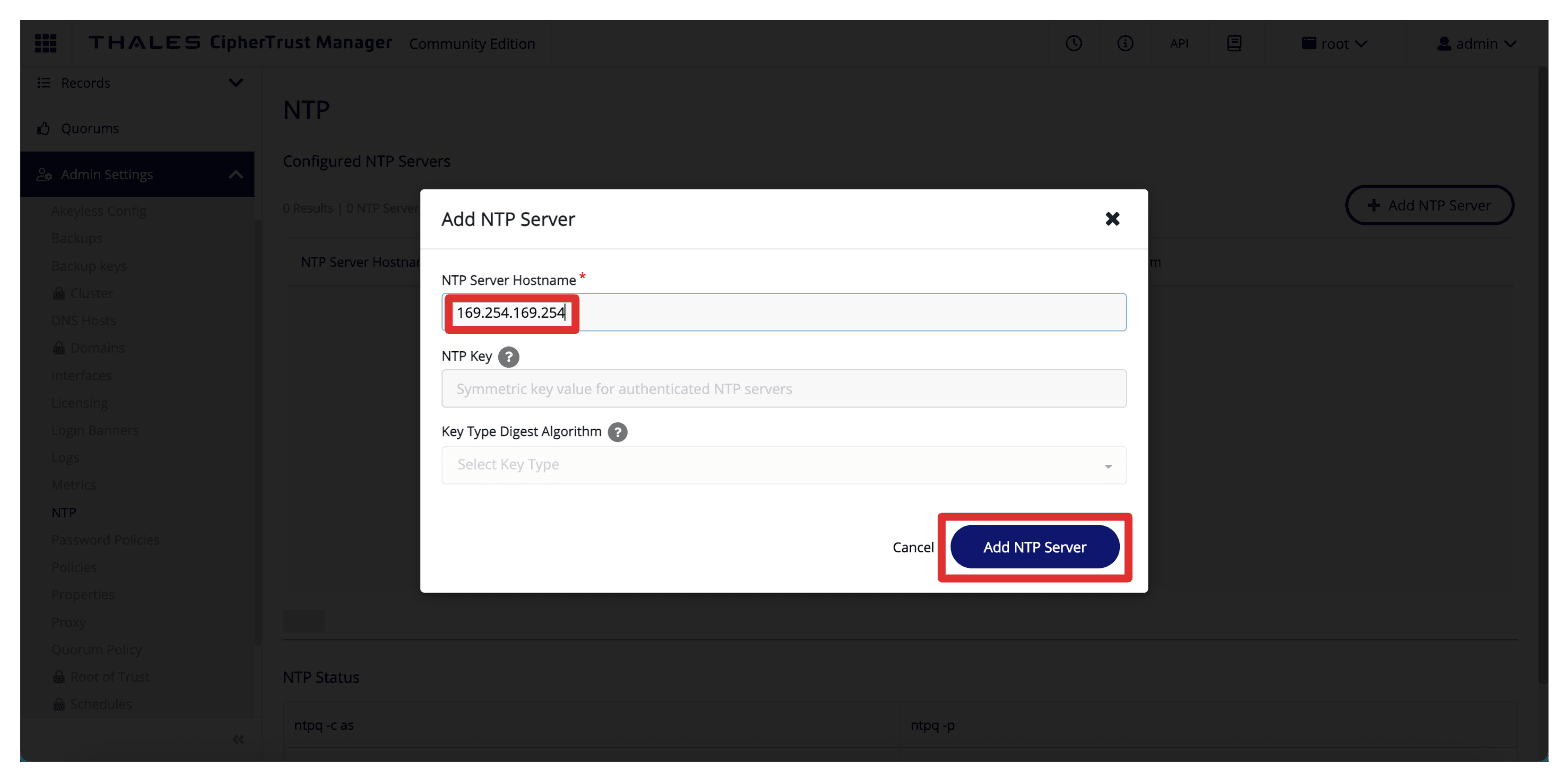

输入可靠的 NTP 服务器的主机名或 IP 地址(例如,

169.254.169.254(Oracle 的公共 NTP 服务器 IP)或组织的内部 NTP 源),然后单击添加 NTP 服务器。

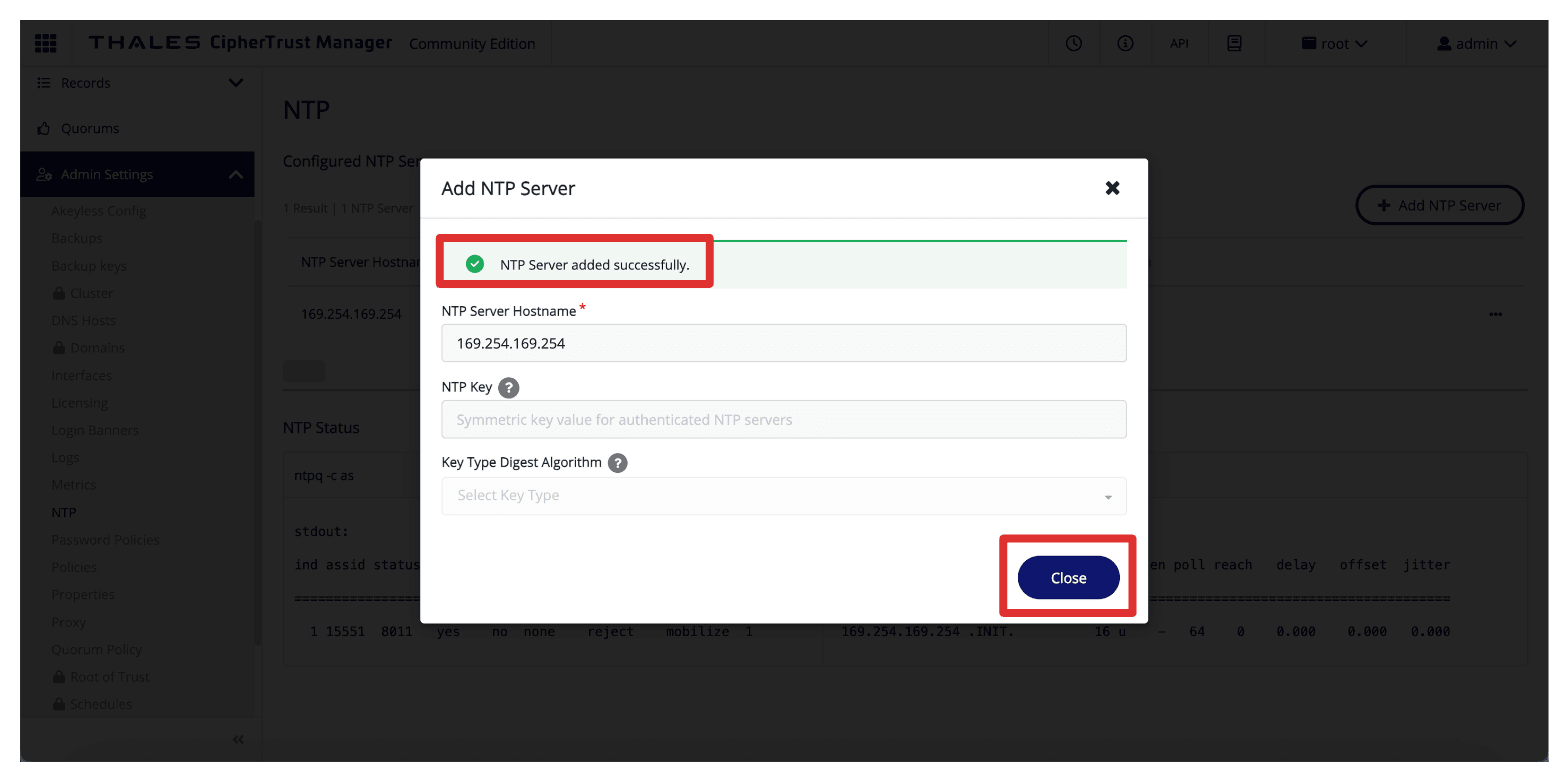

-

请注意已成功添加 NTP 服务器的消息。单击关闭。

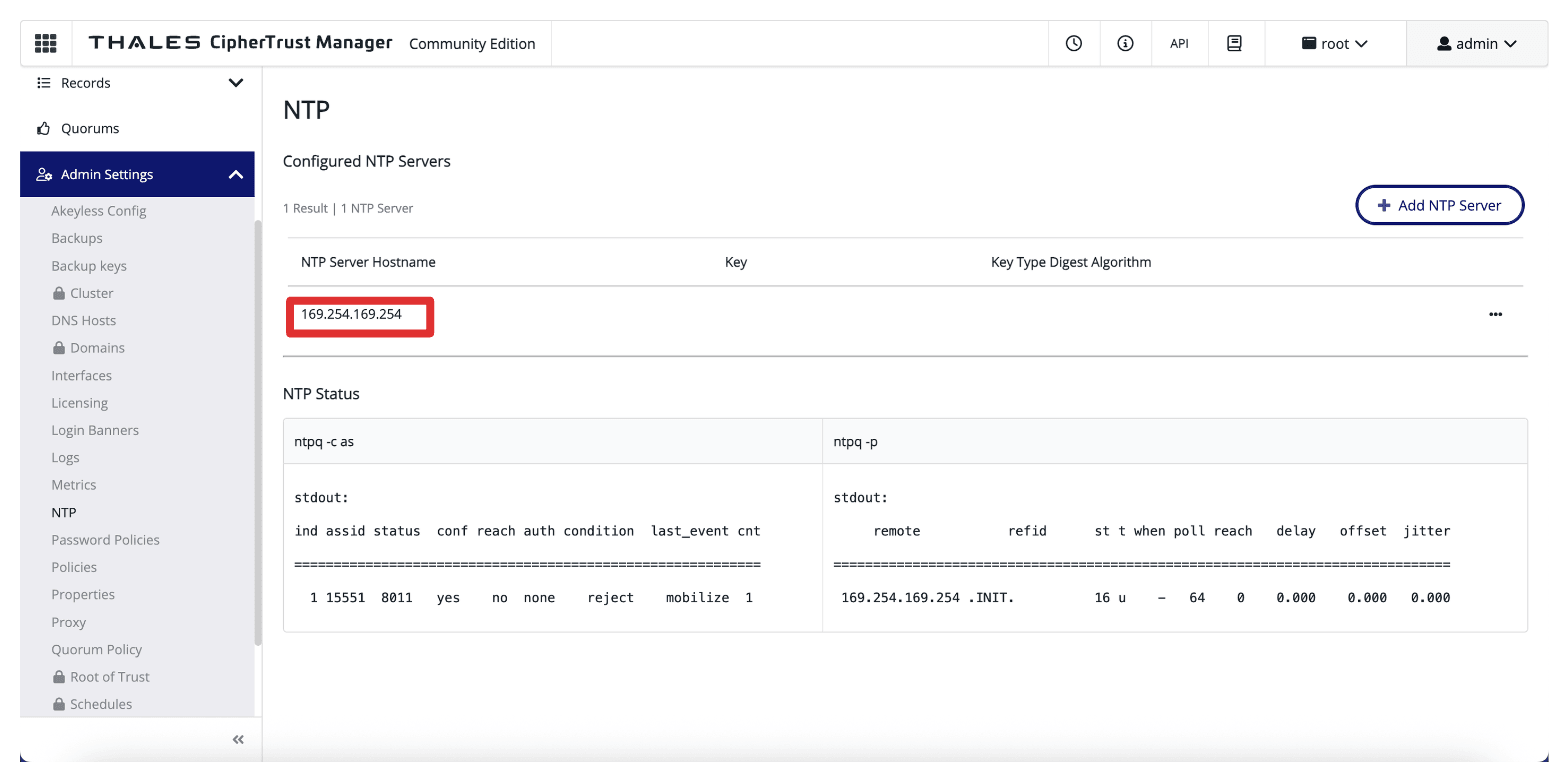

-

验证时间是否已正确同步。

-

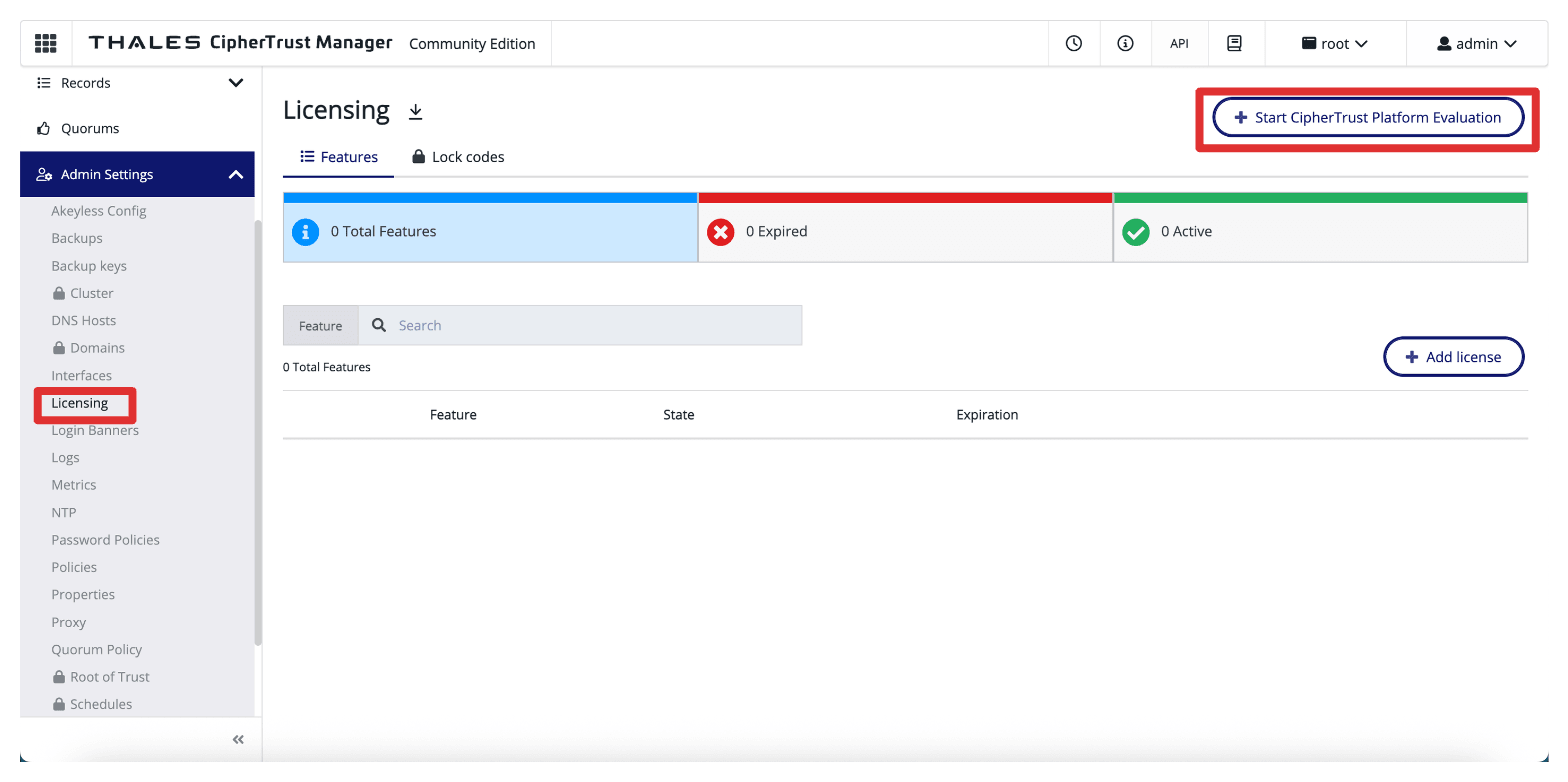

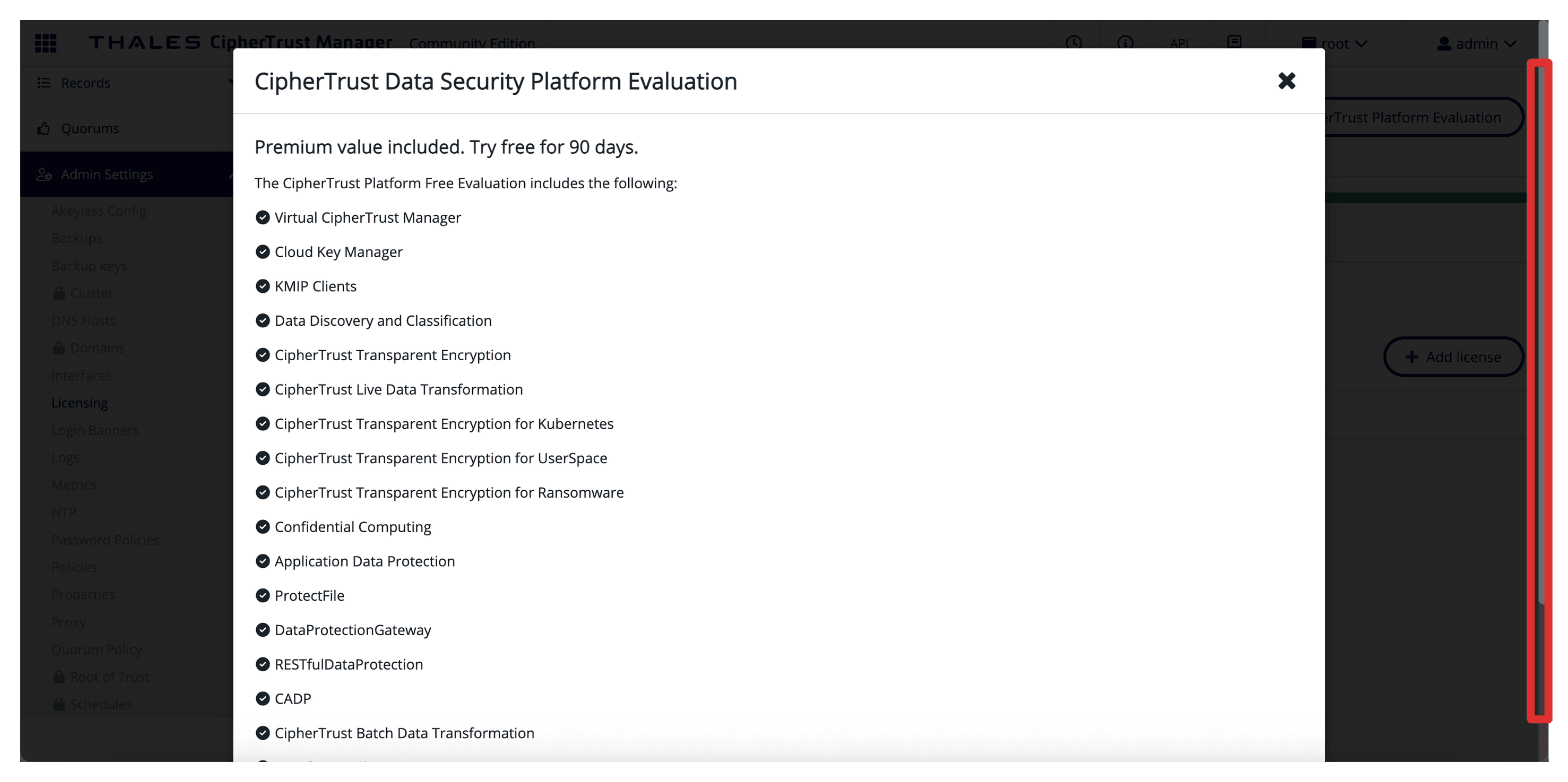

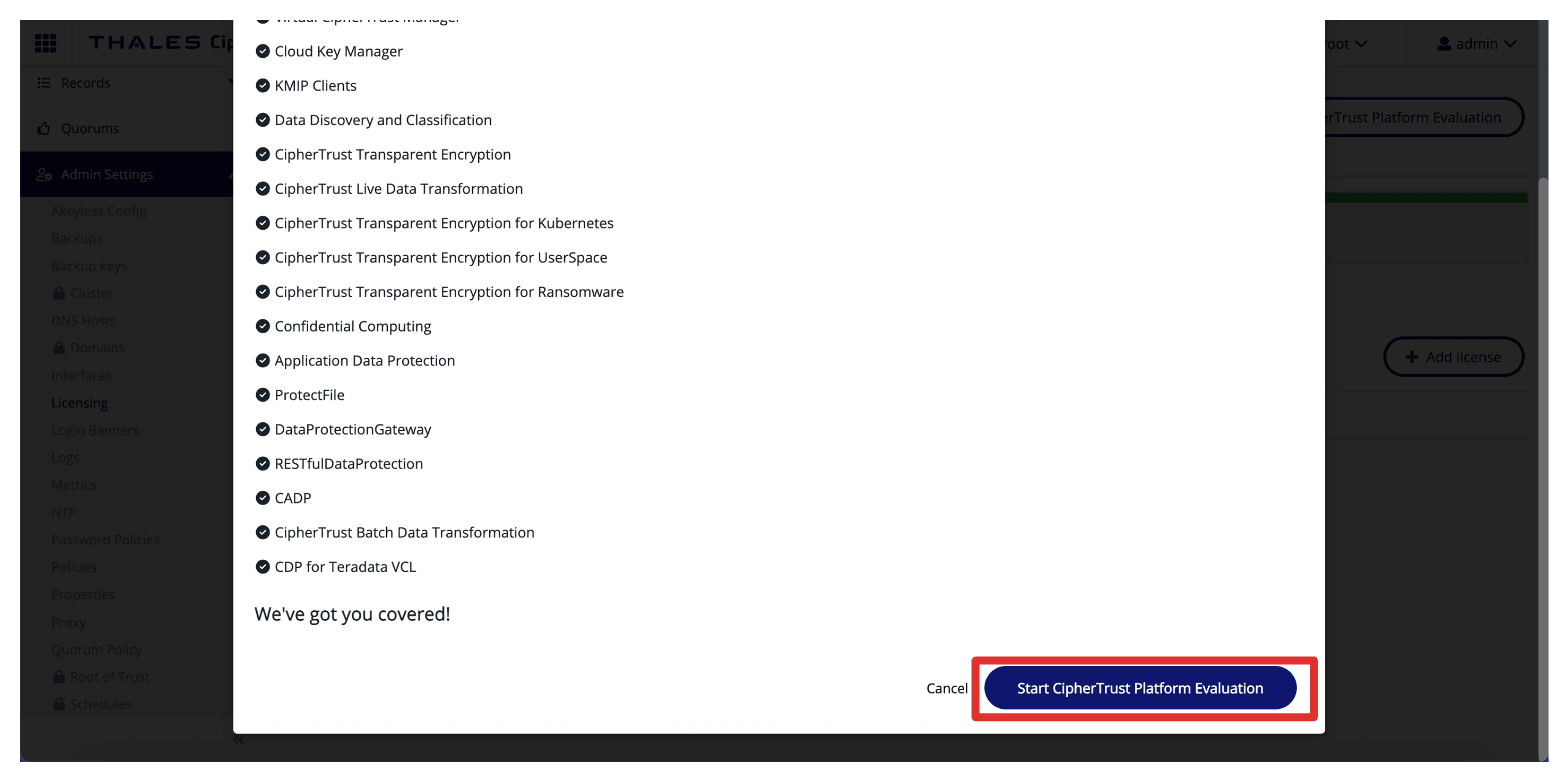

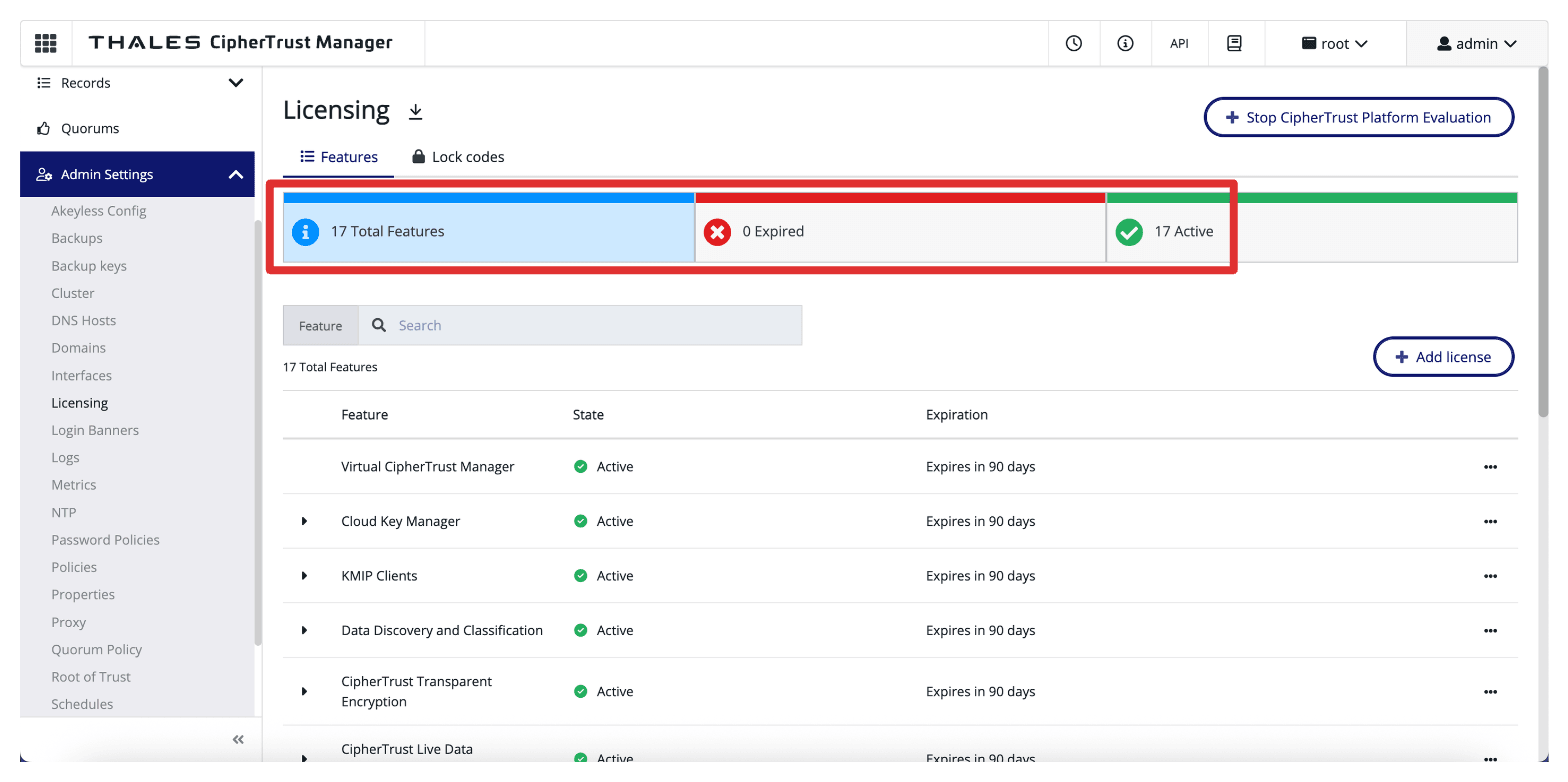

转到管理设置、许可,然后单击启动 CipherTrust 平台评估。

-

向下滚动。

-

单击启动 CipherTrust 平台评估。

-

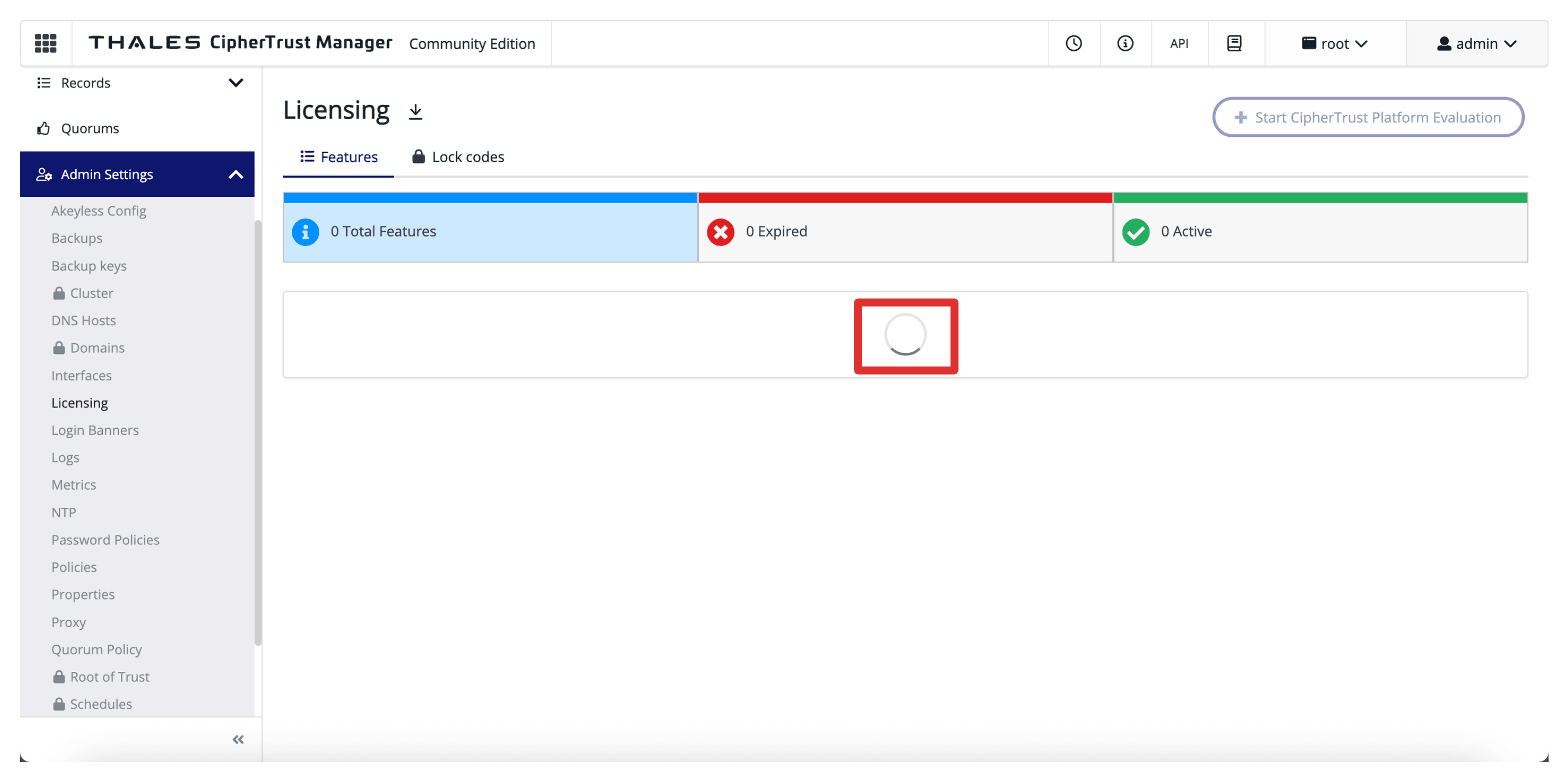

激活许可证需要几分钟时间。

-

查看激活的许可证。

任务 4:部署第二个 Thales CCKM 设备并执行初始配置

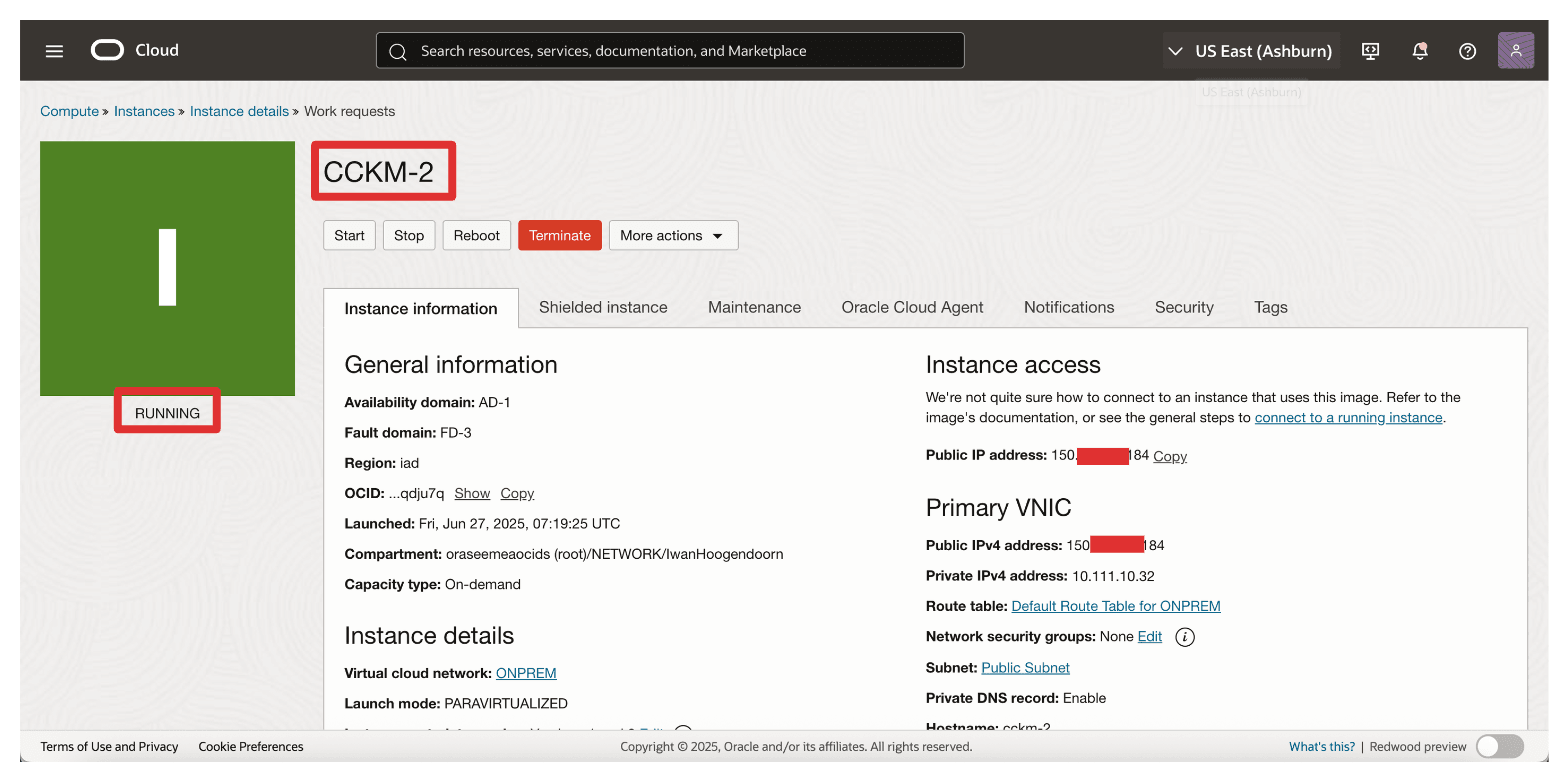

按照任务 2 和任务 3 中提供的步骤在 ASH 区域中部署第二个 CCKM。

-

确保部署了第二个 CCKM 并正在运行。

-

测试 SSH 与第二个 CCKM 之间的连接。

-

测试 Web 与第二个 CCKM 之间的连接。

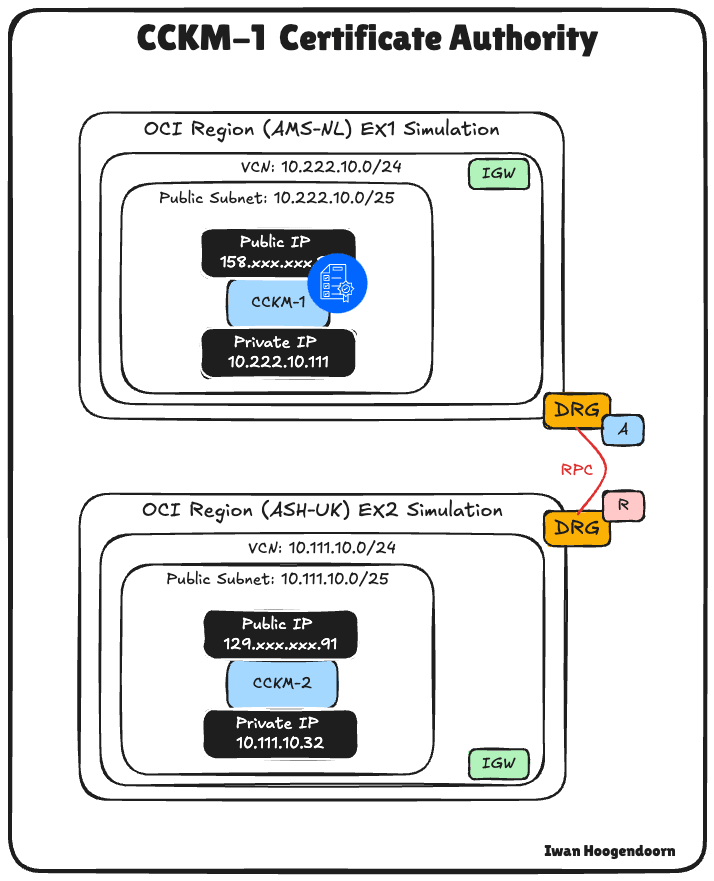

下图显示了到目前为止部署的当前状态。

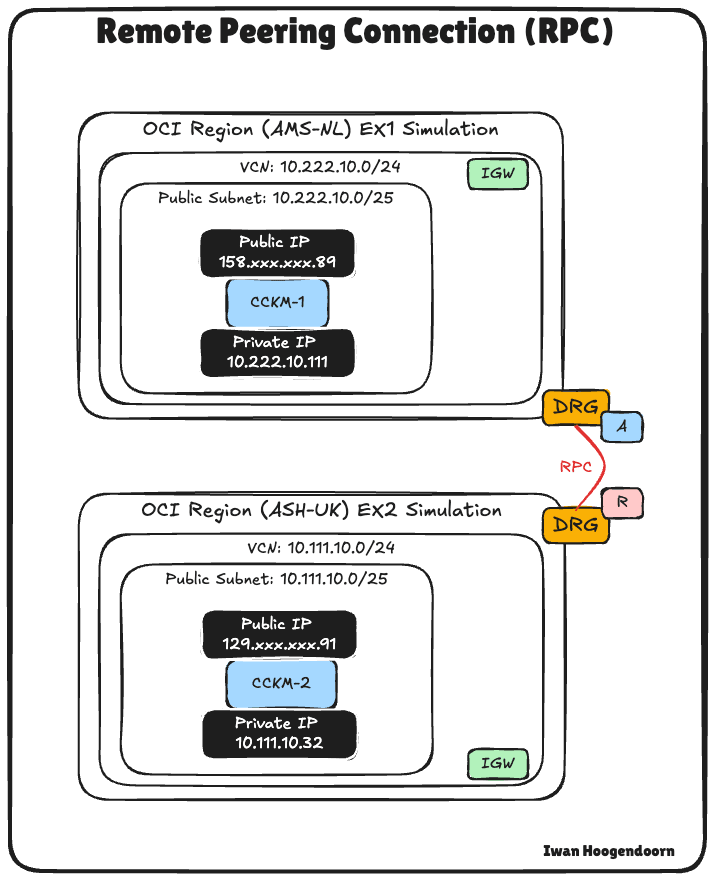

任务 5:查看 Thales CCKM 设备 RPC 之间的连接

为了准备这两台泰雷兹 CCKM 设备之间的高可用性和集群,必须确保它们在部署的区域之间建立适当的连接。

在我们的设置中,RPC 在 Amsterdam (AMS) 和 Ashburn (ASH) OCI 区域之间建立。此 RPC 可在每个 CCKM 设备所在的两个 VCN 之间实现安全、低延迟的通信。

配置的内容:

- 远程对等连接 (Remote Peering Connection,RPC) 在 AMS 和 ASH 之间建立并处于活动状态。

- 正确配置了路由表,以确保正确转发两个 VCN 之间的通信。

- 这两个区域中的安全列表当前都配置为允许所有入站和出站流量。这样做是为了简化概念验证 (PoC) 测试,并在初始设置和群集过程中消除与连接相关的问题。

注:

- 在生产环境中,强烈建议将流量限制为仅限于所需的端口,以便进行群集和管理。

- 有关确切的端口要求(例如 TCP 端口,例如

443、8443、5432以及 CCKM 群集协议使用的其他端口),请参阅 Thales 文档。

此跨区域网络设置可确保 CCKM 在群集创建过程中可以无缝通信,我们将在以下部分中介绍这一点。

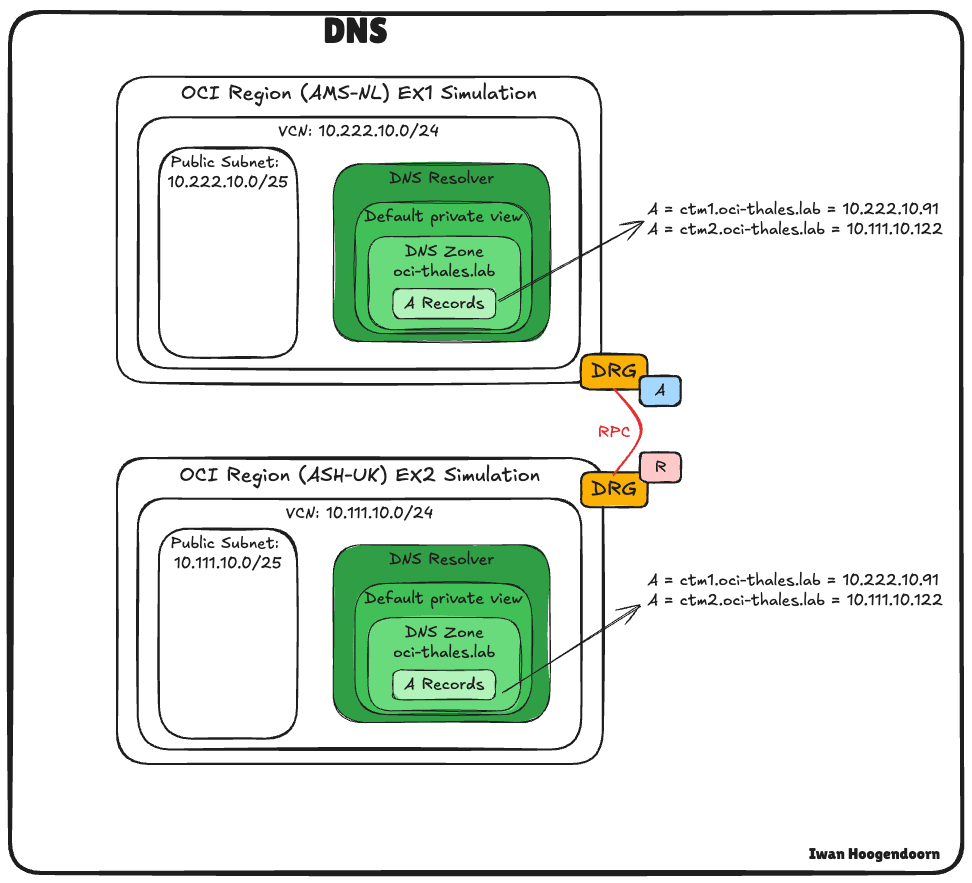

任务 6:配置 DNS

需要正确的 DNS 解析才能在两个设备之间实现无缝通信。这对于安全群集、证书处理和整体服务稳定性尤为重要。

注意:从此以后,我们将 Thales CCKM 设备称为 Thales CipherTrust Manager ,即 CyberTrust Manager 。

在使用定制内部 DNS 服务器时,我们将在此部署中利用 OCI DNS 服务和专用 DNS 区域。这使我们能够为 Thales CipherTrust 管理器分配有意义的全限定域名 (FQDN),并确保它们可以跨区域通信,而无需依赖静态 IP。

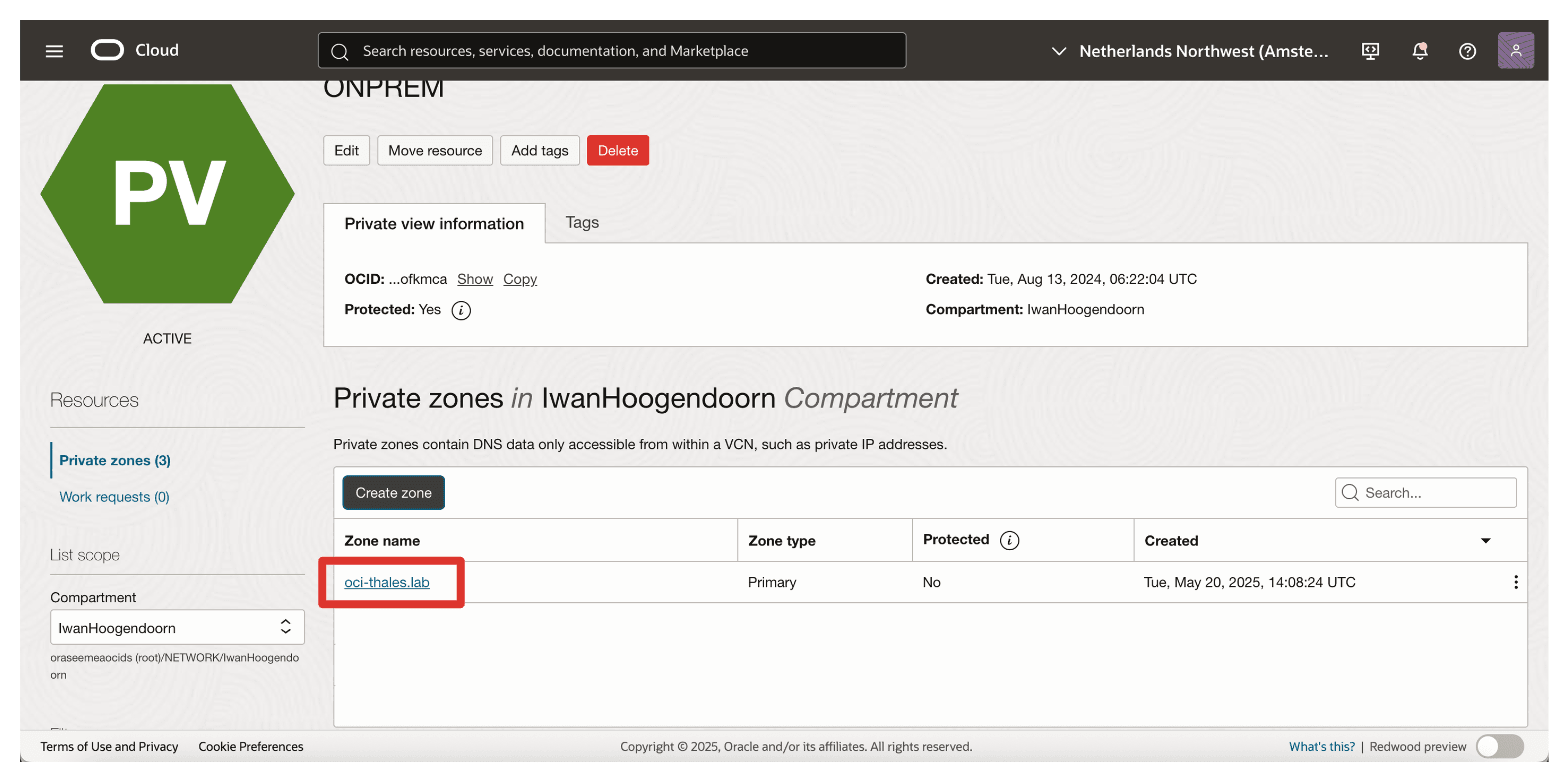

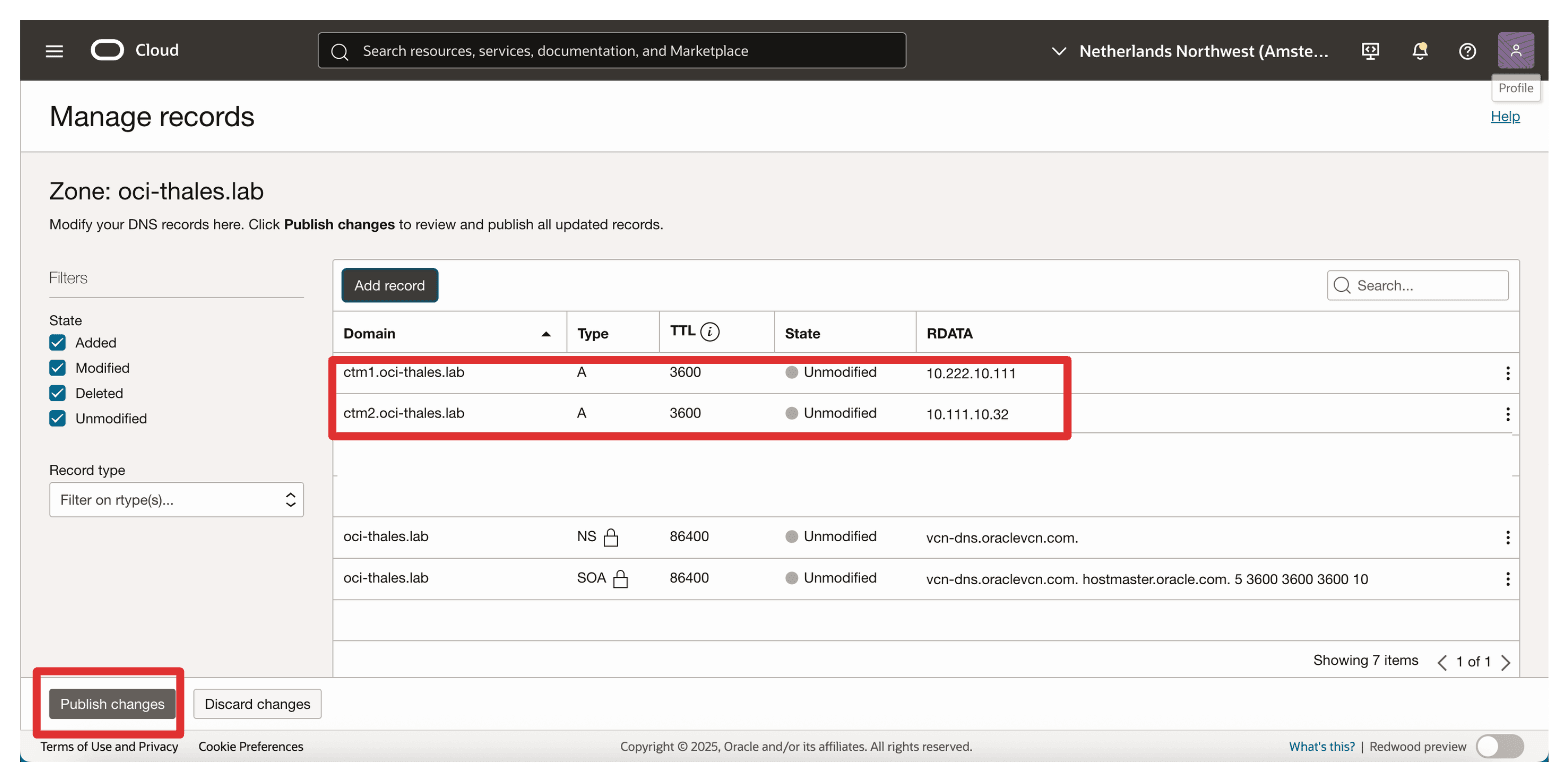

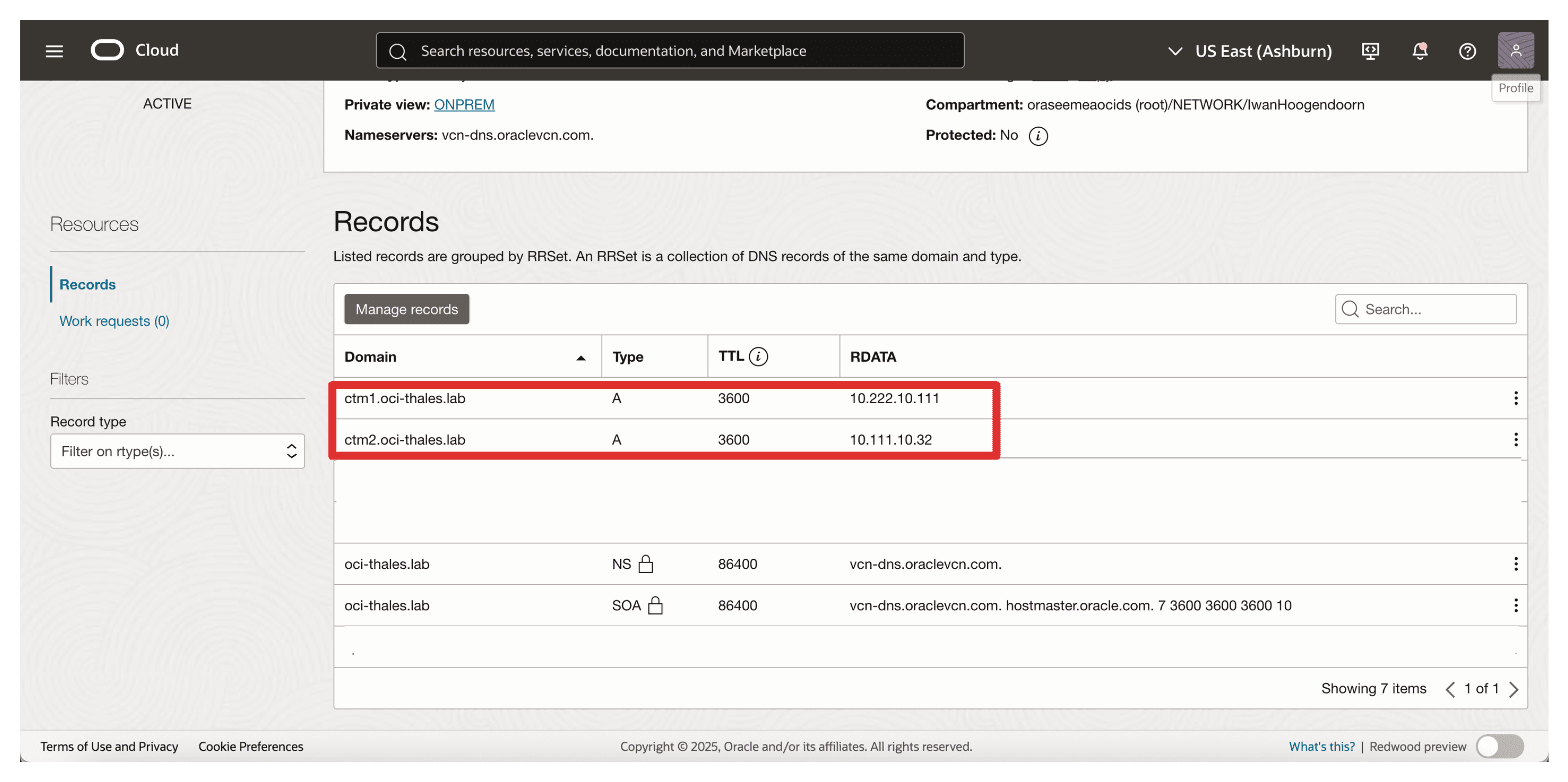

- Private DNS Zone Name: Enter

oci-thales.lab. - 范围:选择专用。

- 关联的 VCN:AMS 和 ASH VCN(允许跨区域名称解析)。

我们在 oci-thales.lab 区域中创建了两条 A 记录,指向每个 Thales CipherTrust Manager 设备的专用 IP:

| 主机名 | FQDN | 指向 |

|---|---|---|

ctm1 |

ctm1.oci-thales.lab |

AMS 中的 Thales CipherTrust 管理器的专用 IP |

ctm2 |

ctm2.oci-thales.lab |

ASH 中 Thales CipherTrust 管理器的专用 IP |

使用 FQDN 可以更轻松地管理证书和群集配置,并避免将配置与固定 IP 耦合。

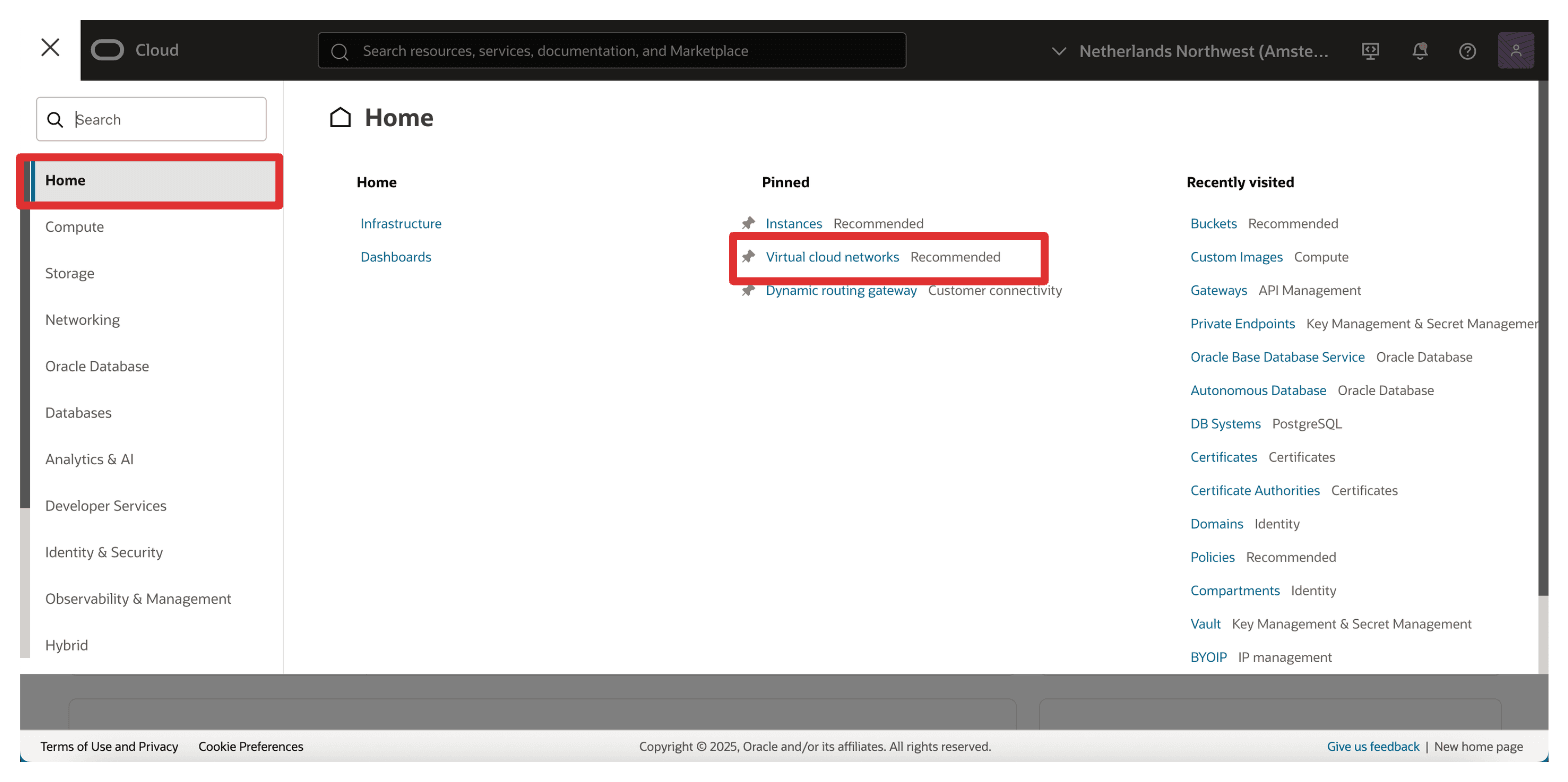

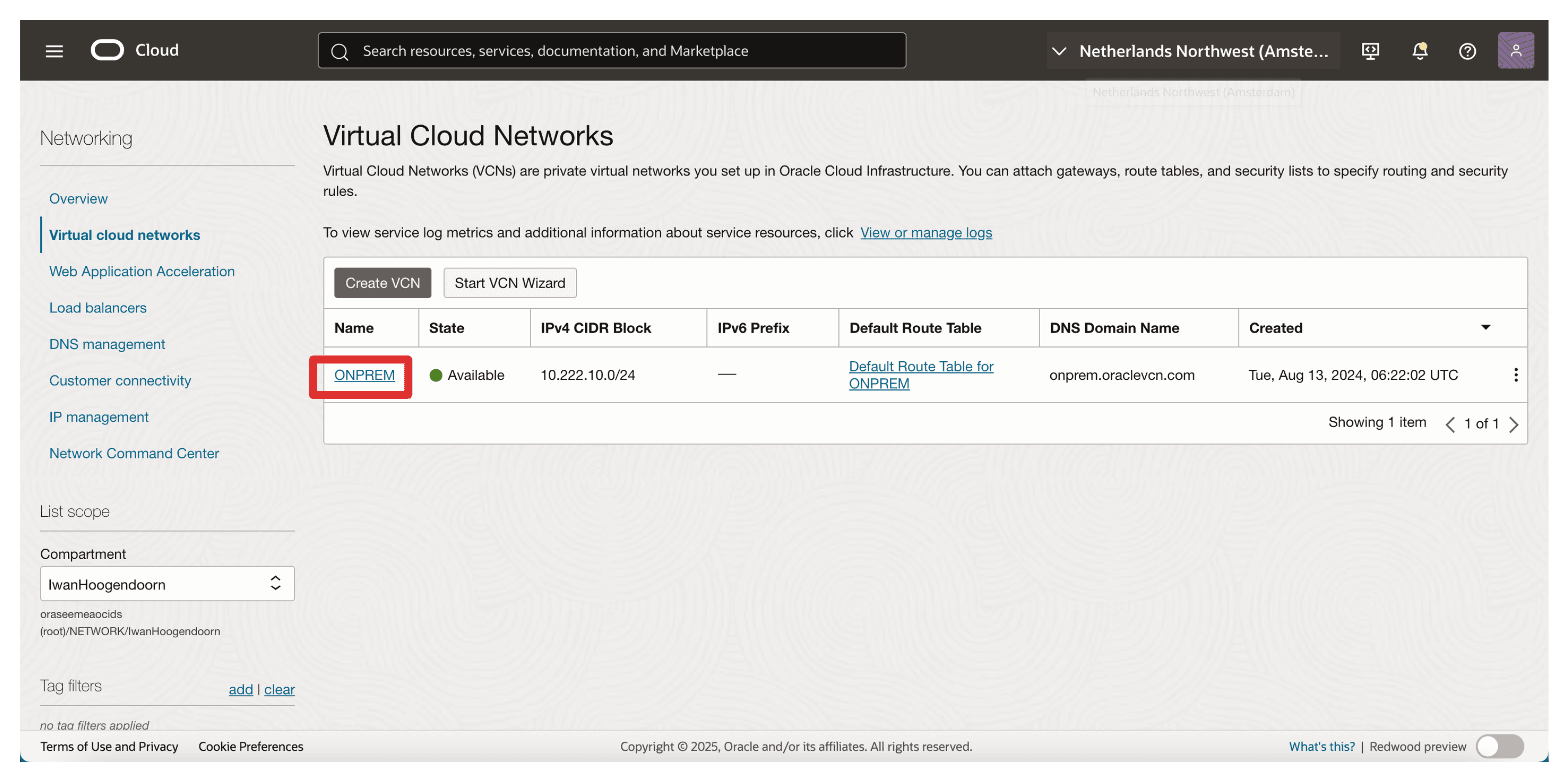

-

转到 OCI 控制台并导航到虚拟云网络。请确保您位于 AMS 区域中。

-

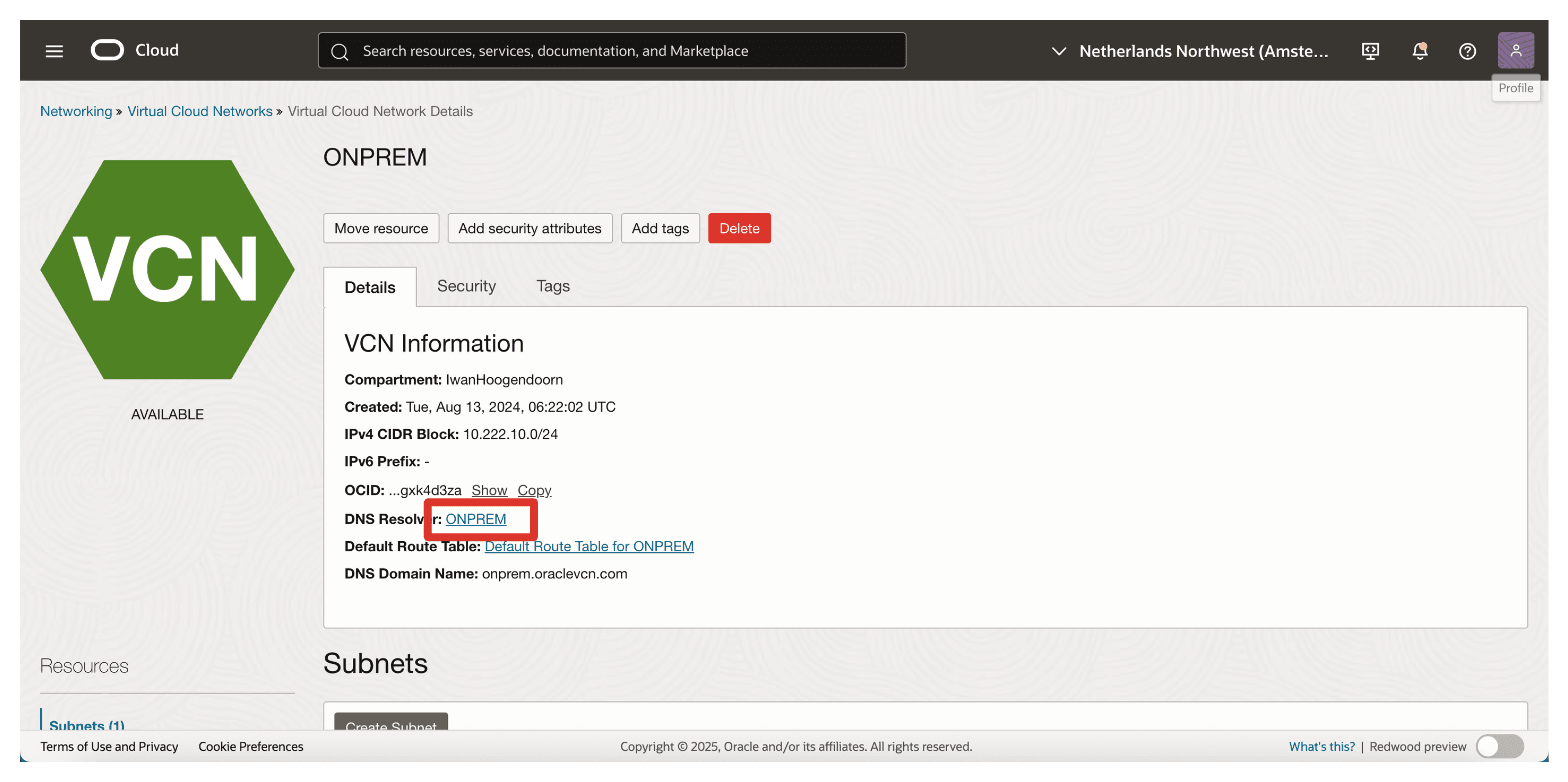

单击 VCN。

-

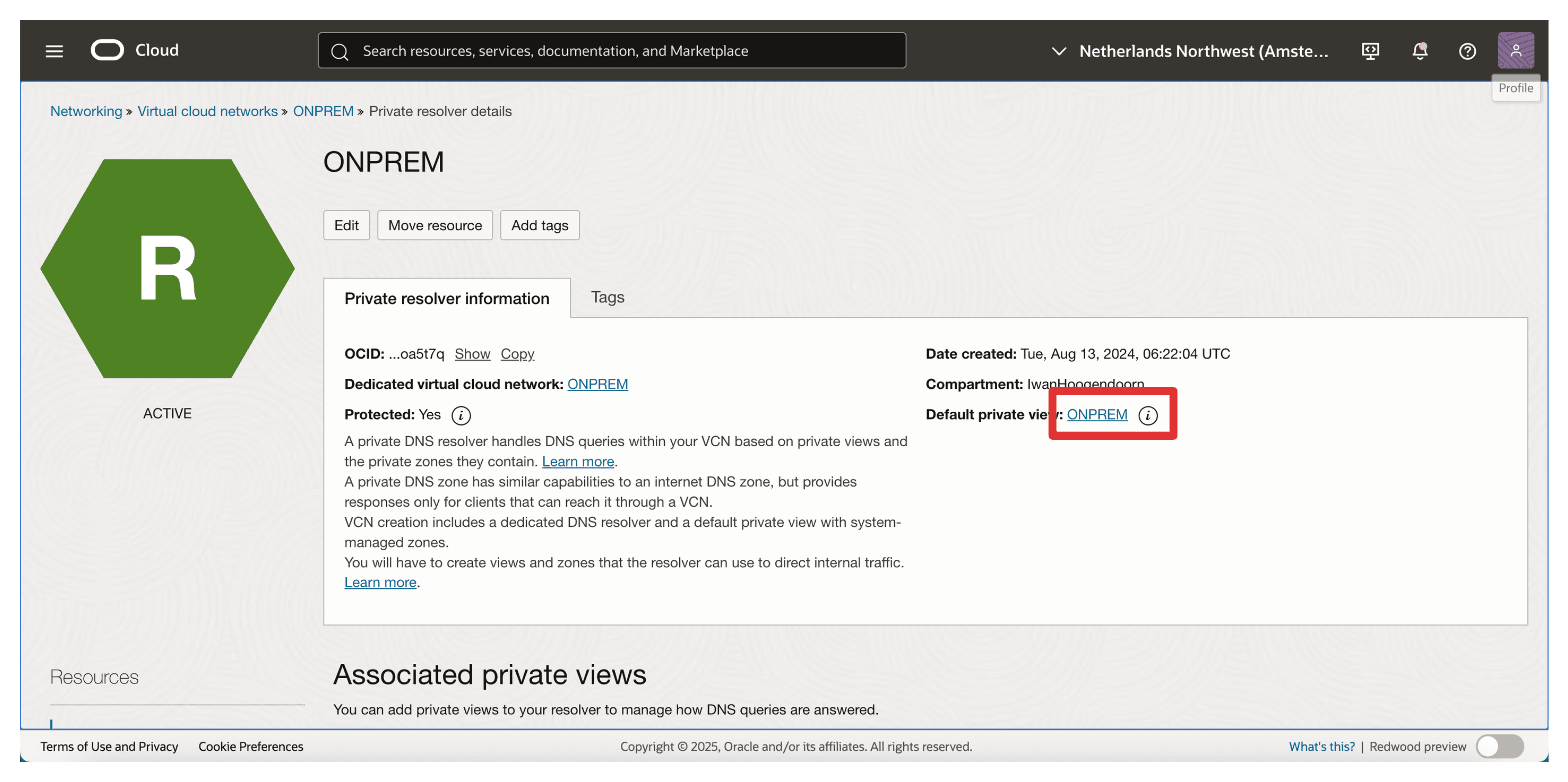

单击 DNS 解析程序(针对该 VCN)。

-

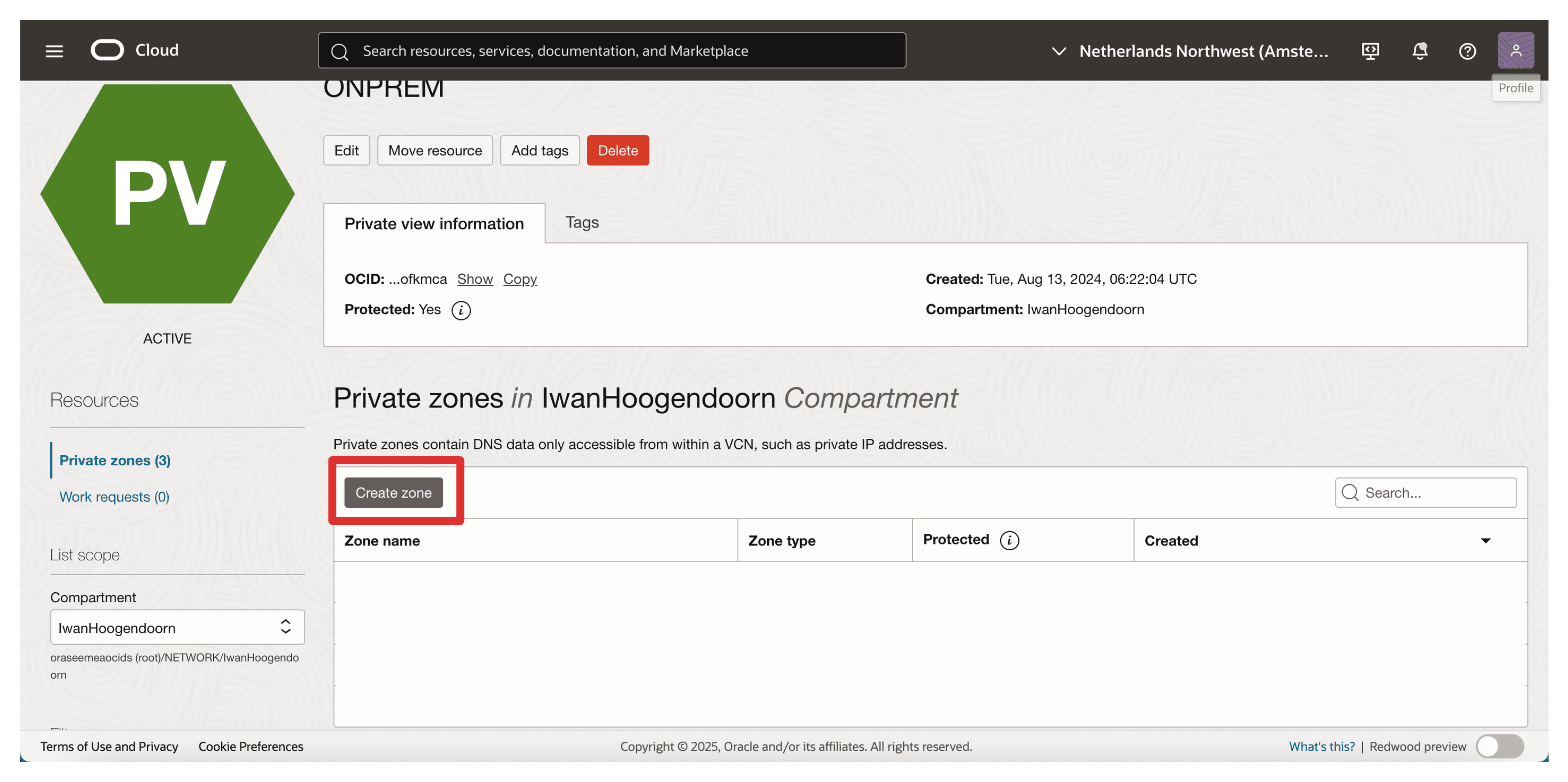

单击默认专用视图(对于该 DNS 解析程序和 VCN)。

-

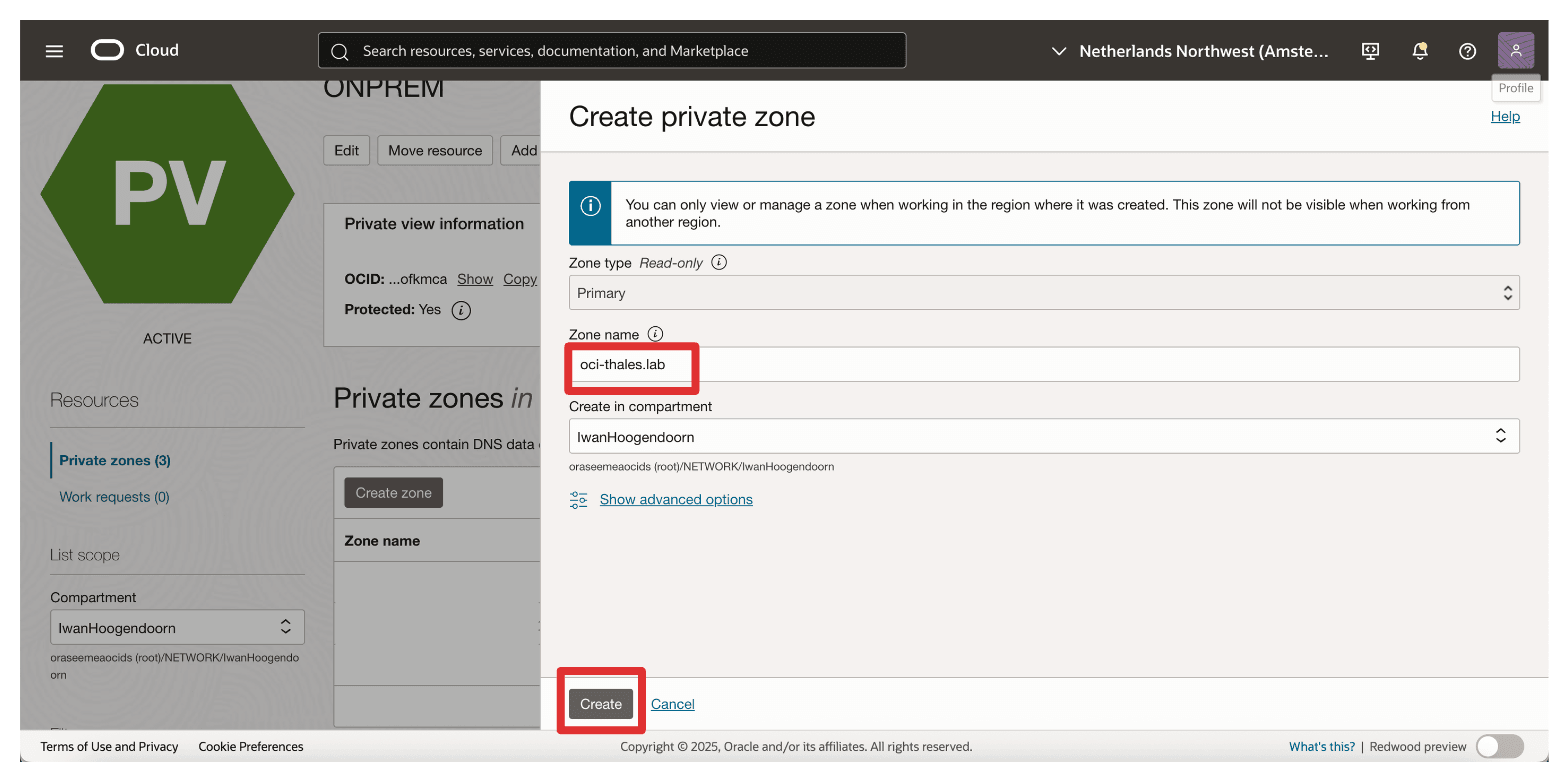

单击创建区域。

-

输入以下信息,然后单击 Create 。

- 区域名称:输入

oci-thales.lab。 - 区间:选择正确的区间。

- 区域名称:输入

-

单击区域。

-

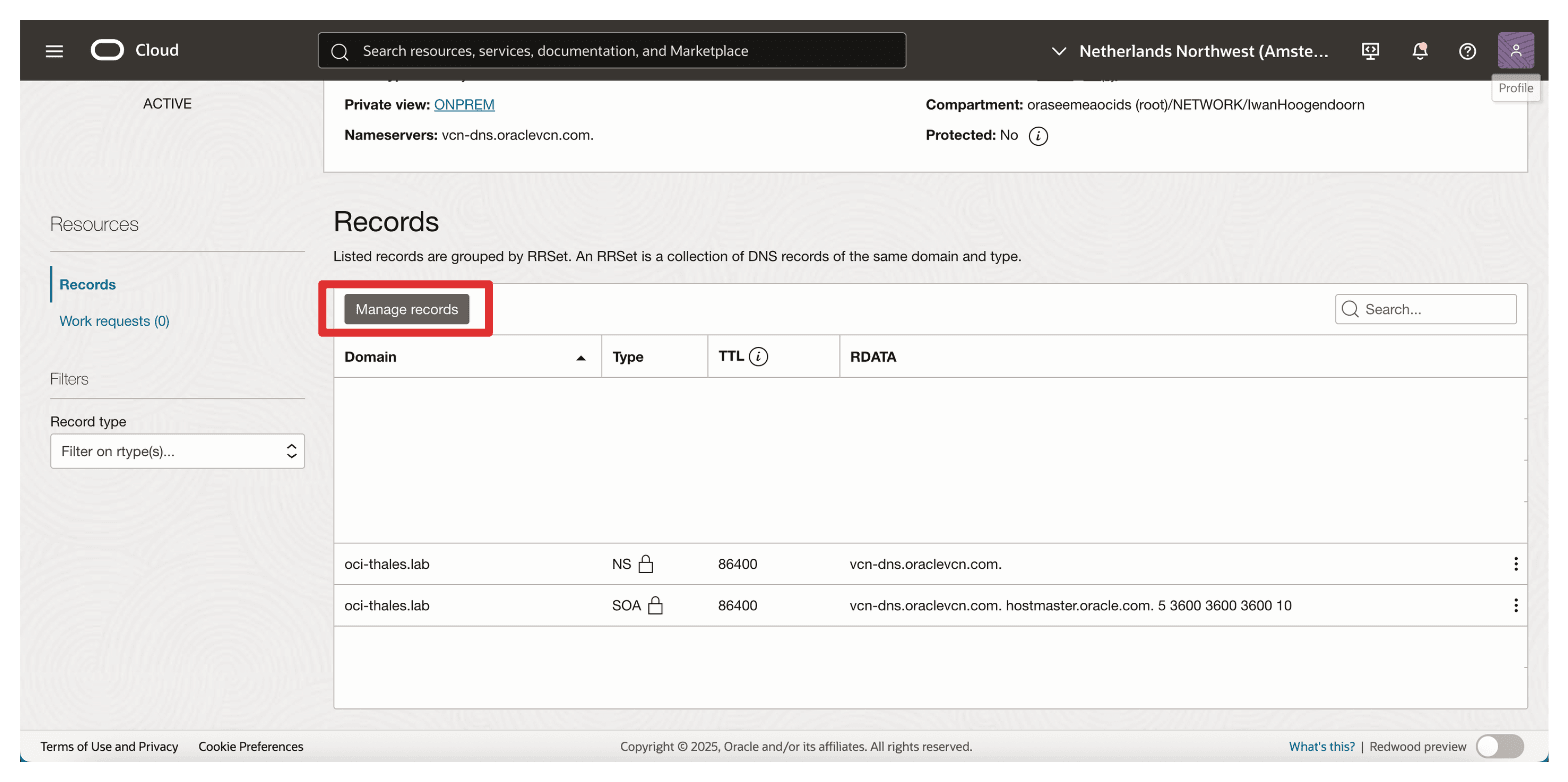

单击管理记录。

-

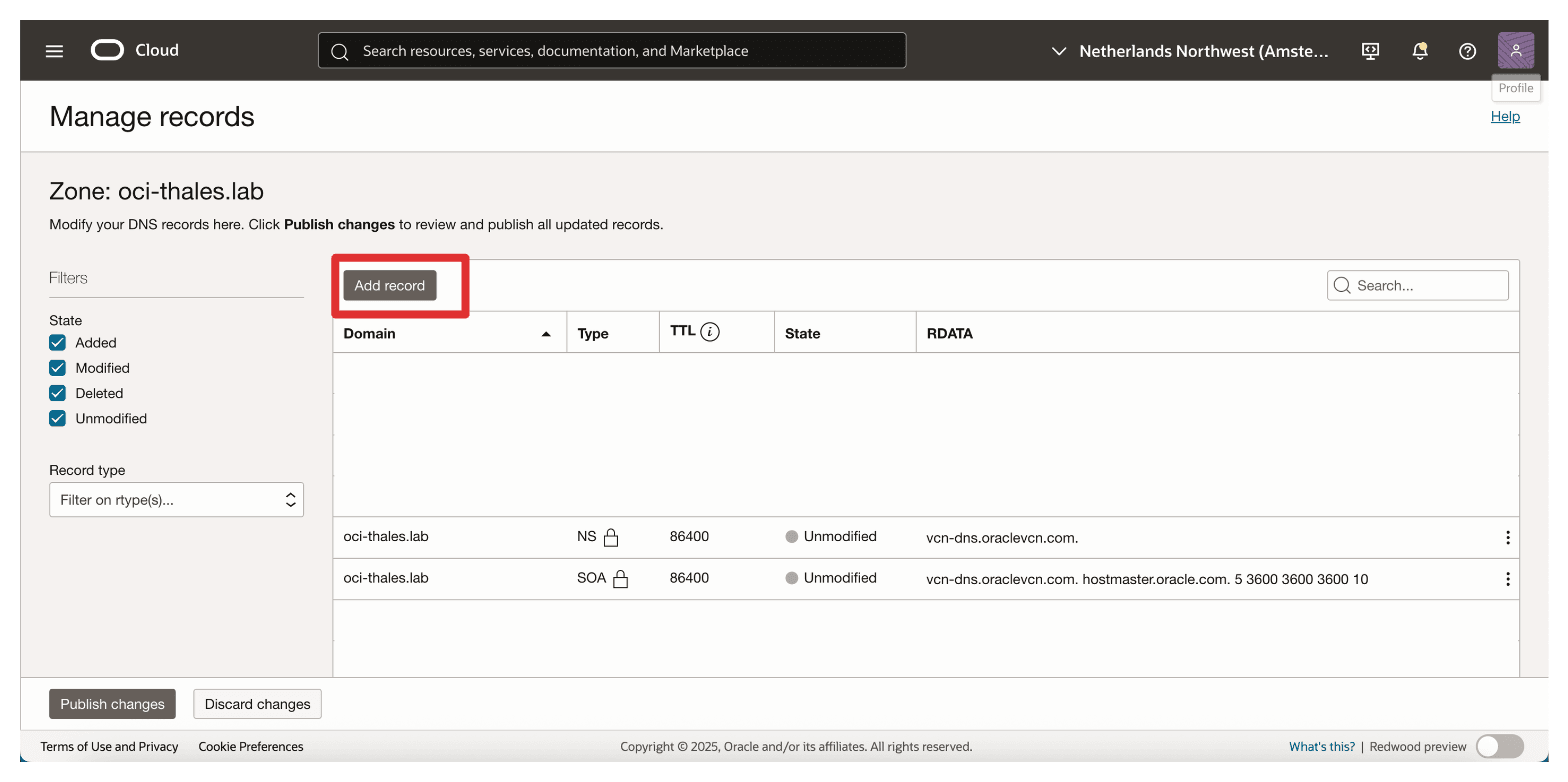

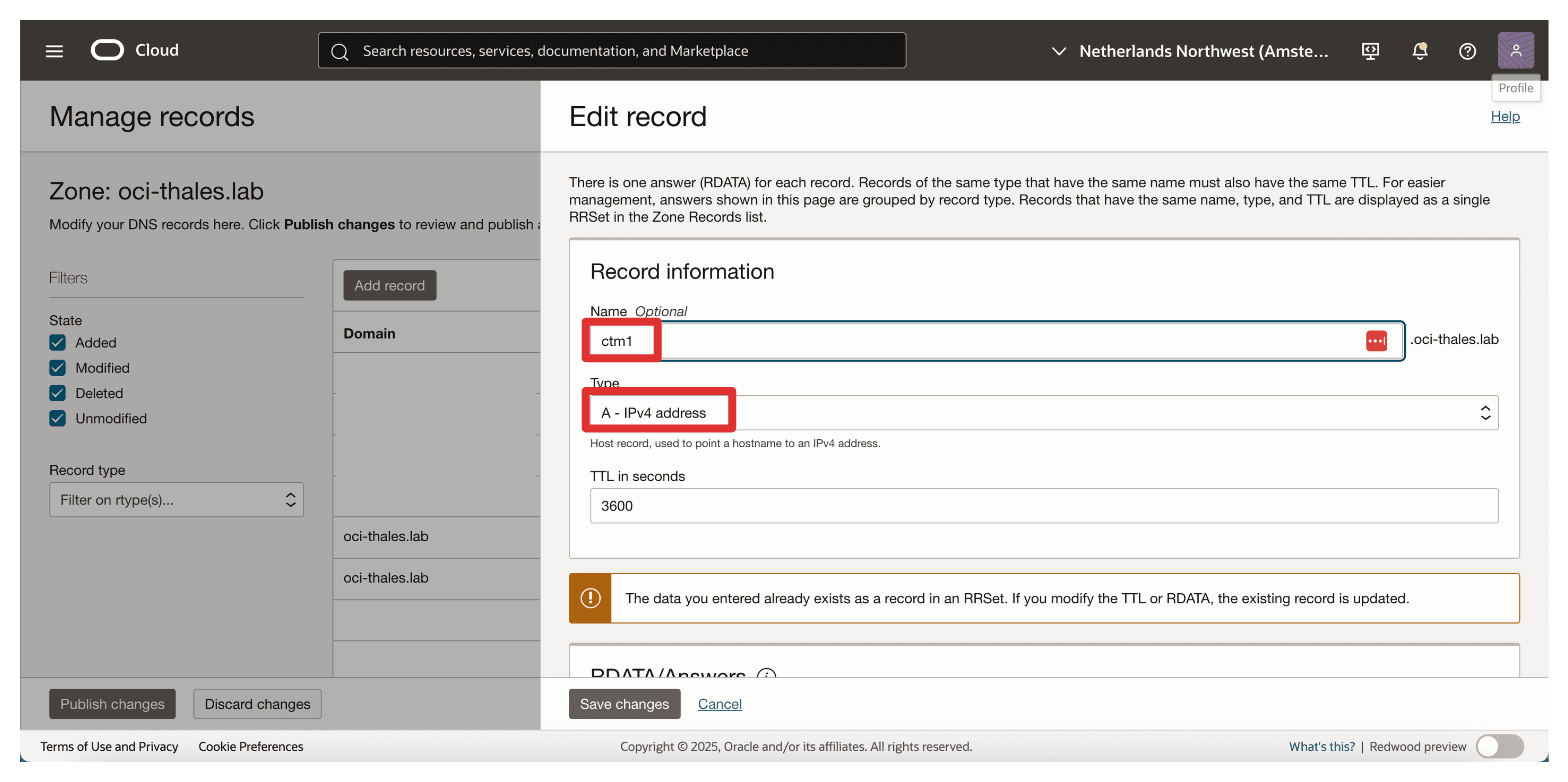

单击添加记录。

-

要为

ctm1创建记录,请输入以下信息。- 记录类型:输入 A - IPv4 地址。

- 名称:输入

ctm1。 - TTL:保留默认值(例如

300)。

-

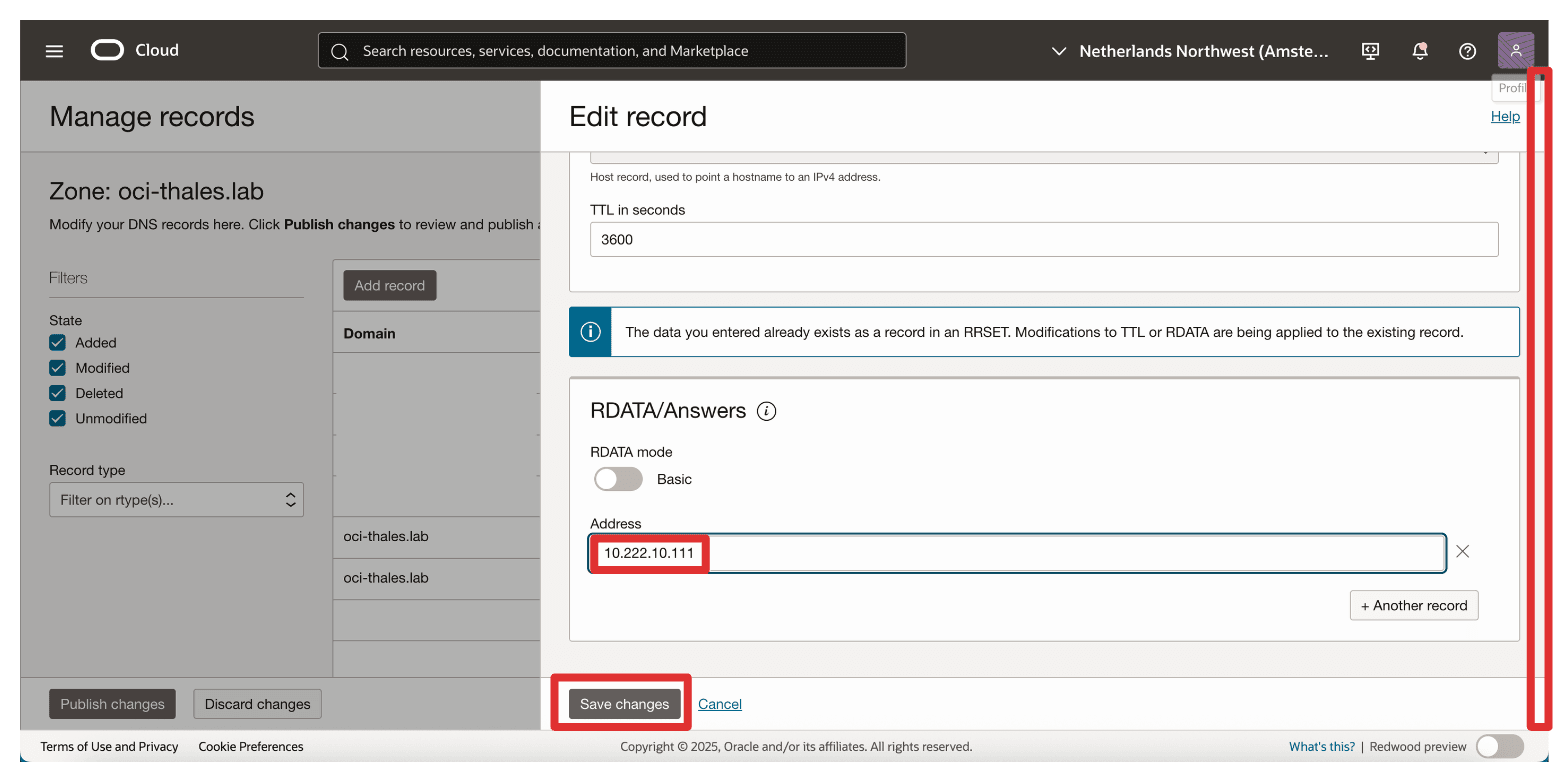

在 AMS 中输入 private IP of Thales CipherTrust Manager in AMS 作为 RDATA (IP Address) 并单击 Save Changes 。

-

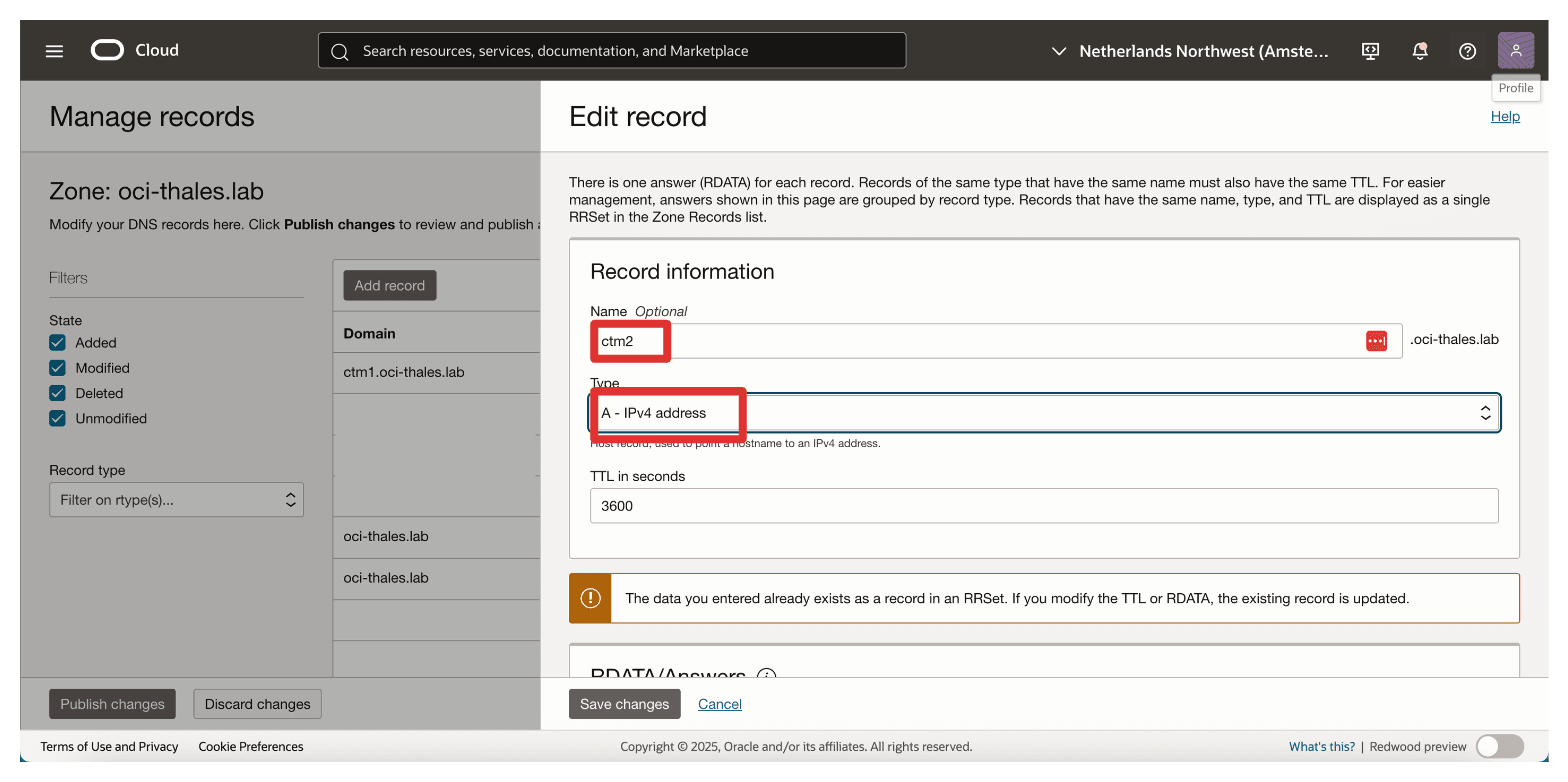

为

ctm2创建第二个 A 记录。- 记录类型:输入 A - IPv4 地址。

- 名称:输入

ctm2。 - TTL:保留默认值(例如

300)。

-

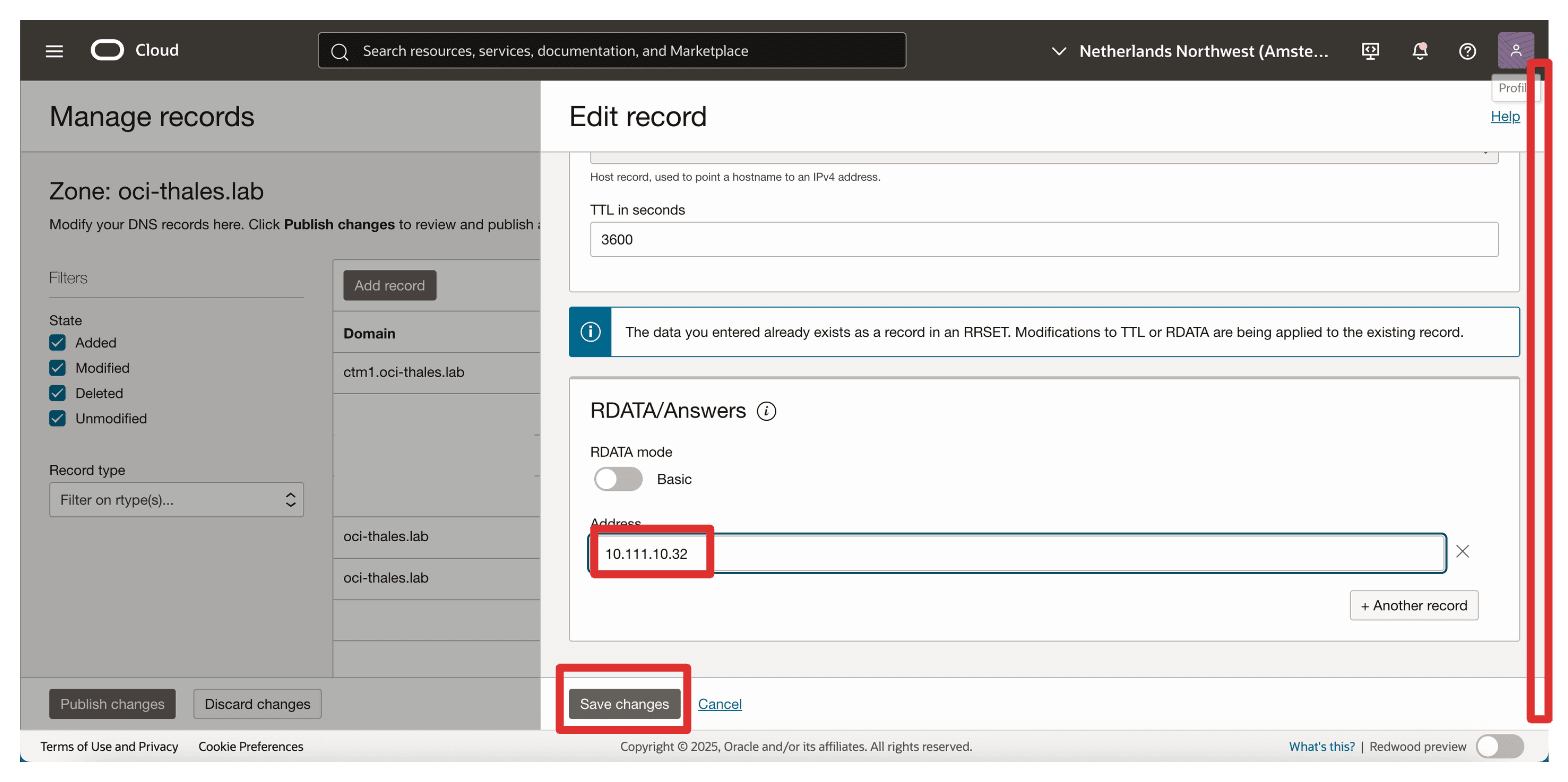

在 ASH 中输入 private IP of Thales CipherTrust Manager in ASH 作为 RDATA (IP Address) ,然后单击 Save Changes(保存更改)。

-

单击发布更改。

-

重复您在 ASH 中为 AMS 执行的相同步骤,以允许在 ASH 中解析 DNS 名称。

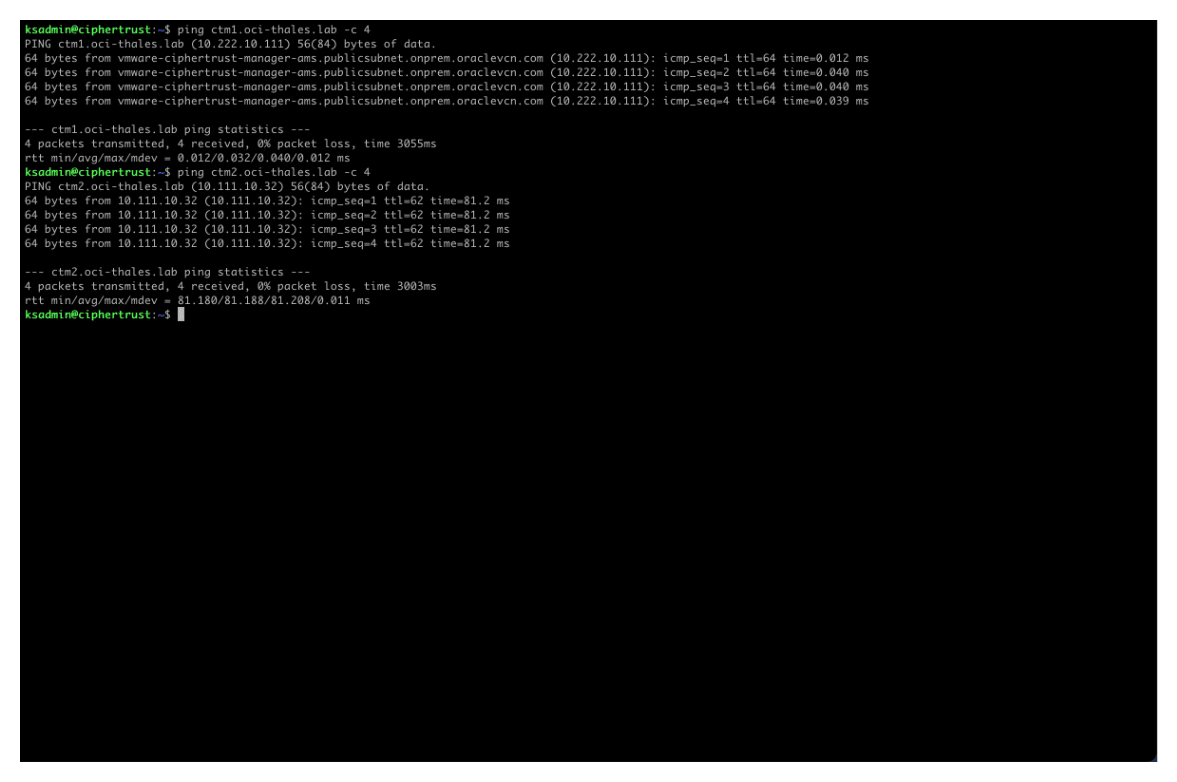

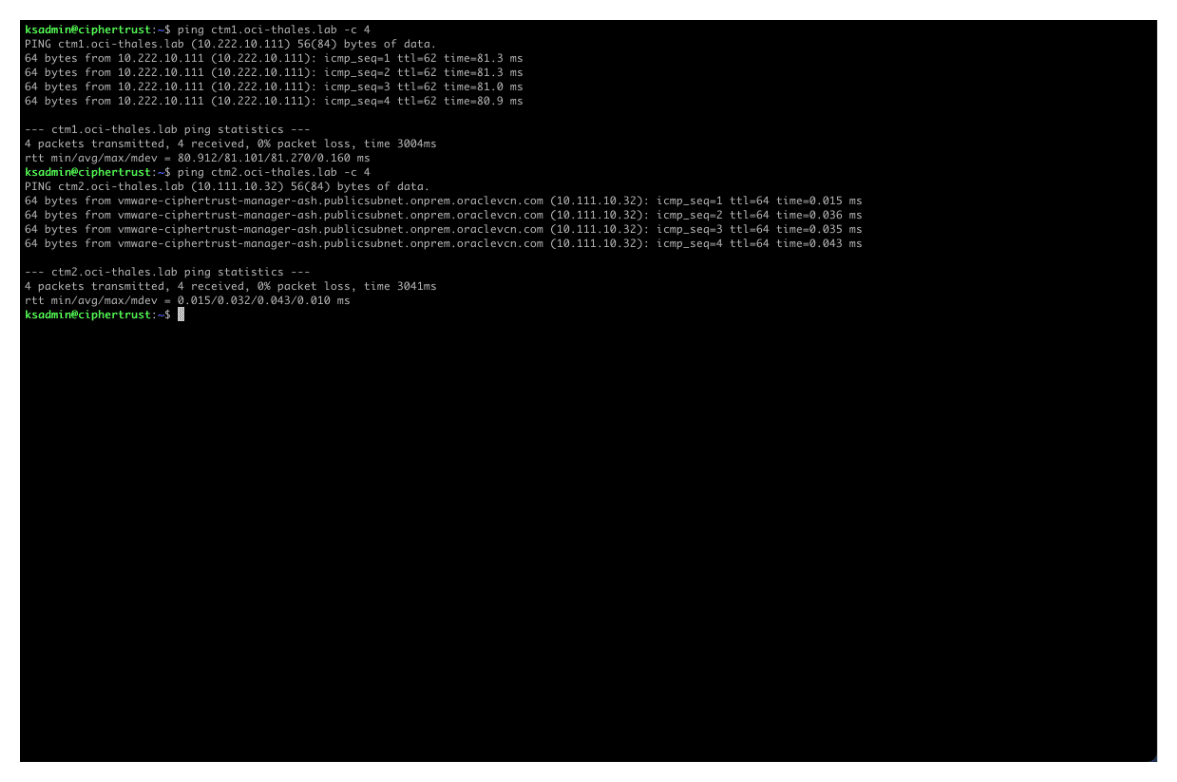

要验证 DNS 是否按预期工作,请通过 SSH 连接到 Thales CipherTrust Manager 实例之一,然后从第一个 Thales CipherTrust Manager 运行 ping ctm2.oci-thales.lab(在 AMS 中运行)。

FQDN 将解析为正确的 IP 地址,当正确配置 RPC、路由和安全列表时,ping 成功。

重复 CTM2 中的 ping(以 ASH 运行)以确认双向解析。

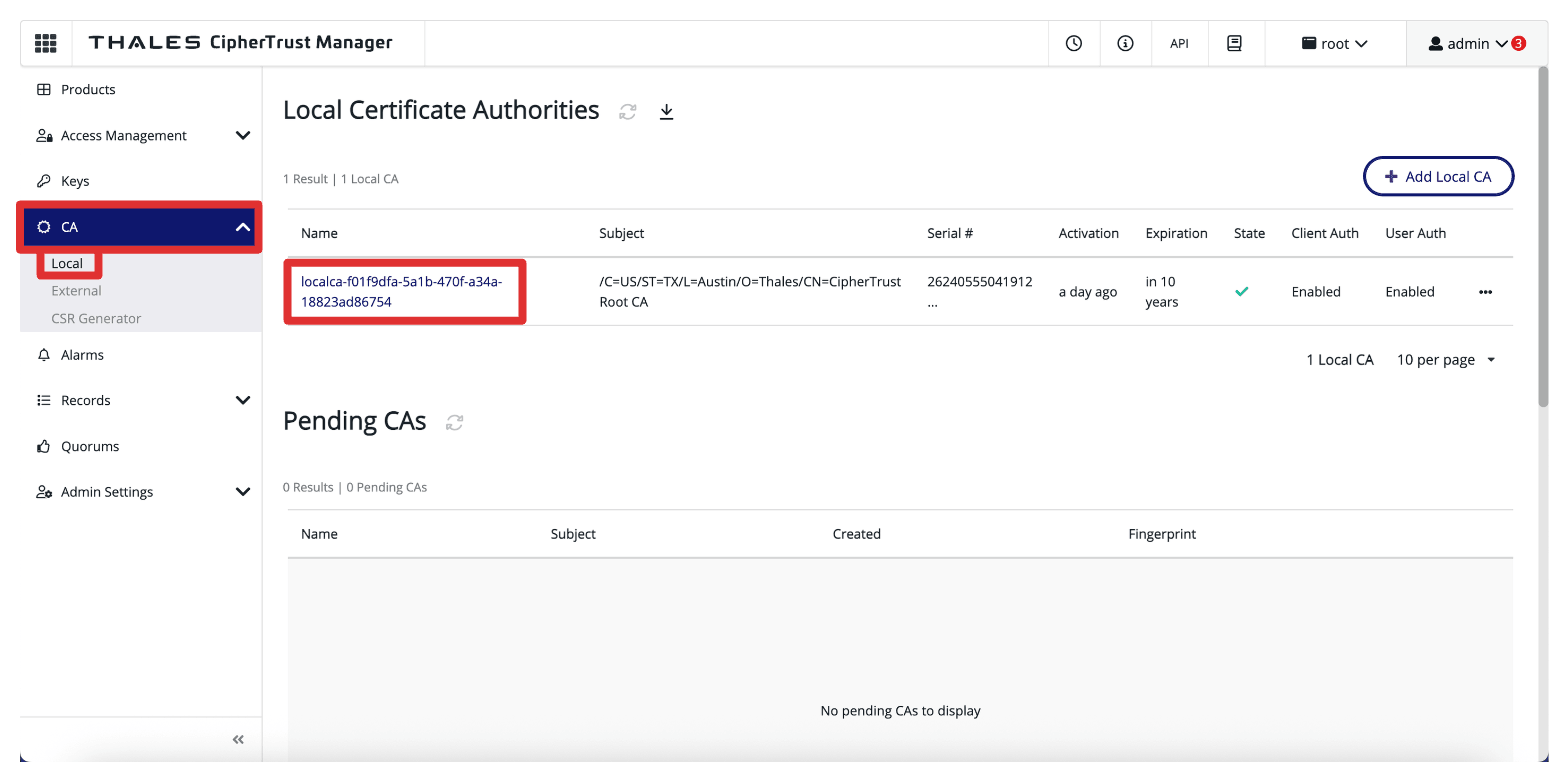

任务 7:将第一个 Thales CCKM 设备配置为证书颁发机构 (Certificate Authority,CA)

首次启动 CipherTrust 管理器时,将自动生成新的本地 CipherTrust Manager Root CA。此 CA 用于为系统中可用的接口发出初始服务器证书。因此,没有必要创建一个新的。

注:请确保您位于 AMS Thales CipherTrust 管理器上。

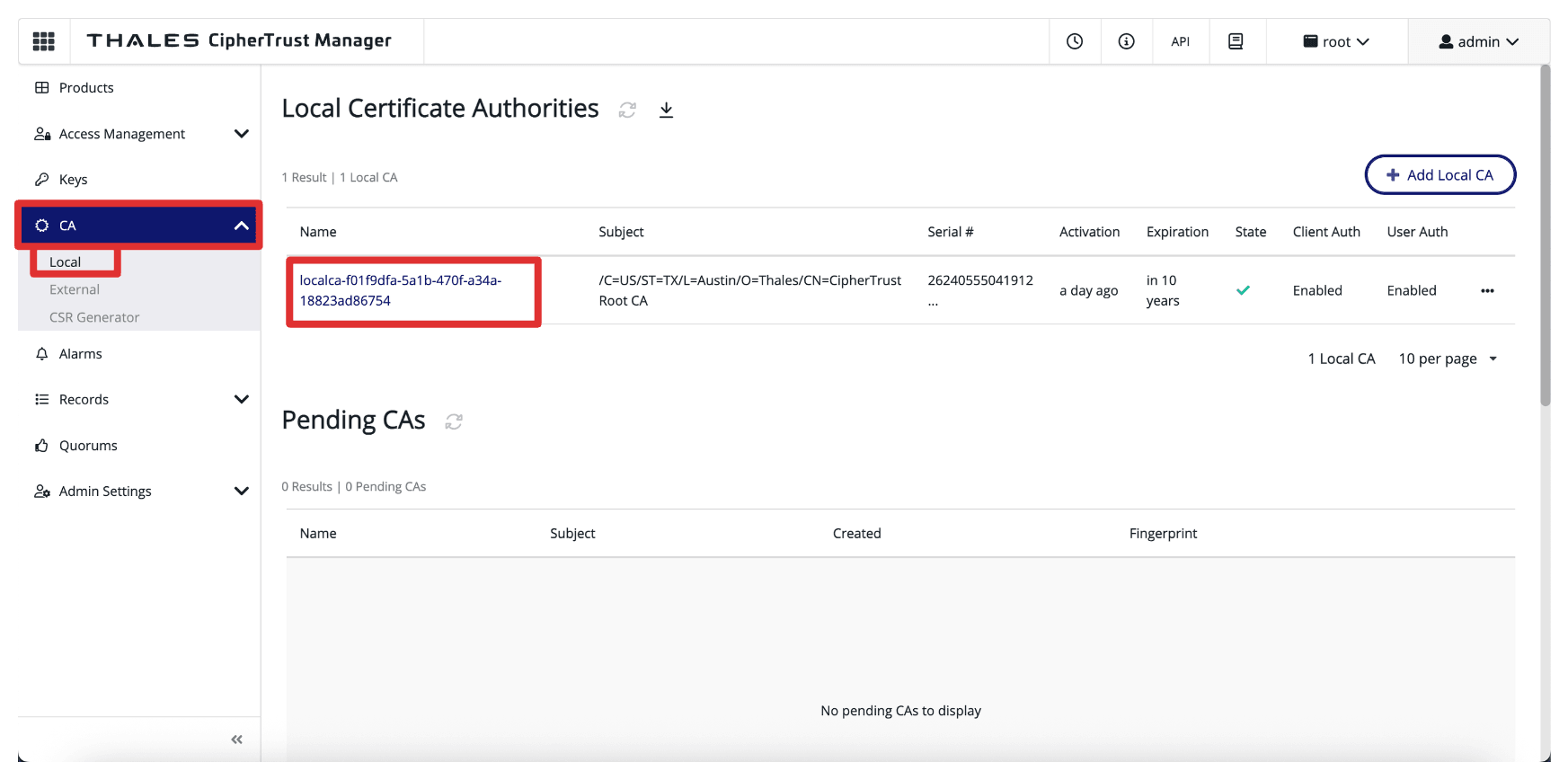

-

单击 CA 并选择本地。

-

查看将用于创建和签署 CSR 的本地自动生成的 CA (CipherTrust Manager Root CA)。

下图显示了到目前为止部署的当前状态。

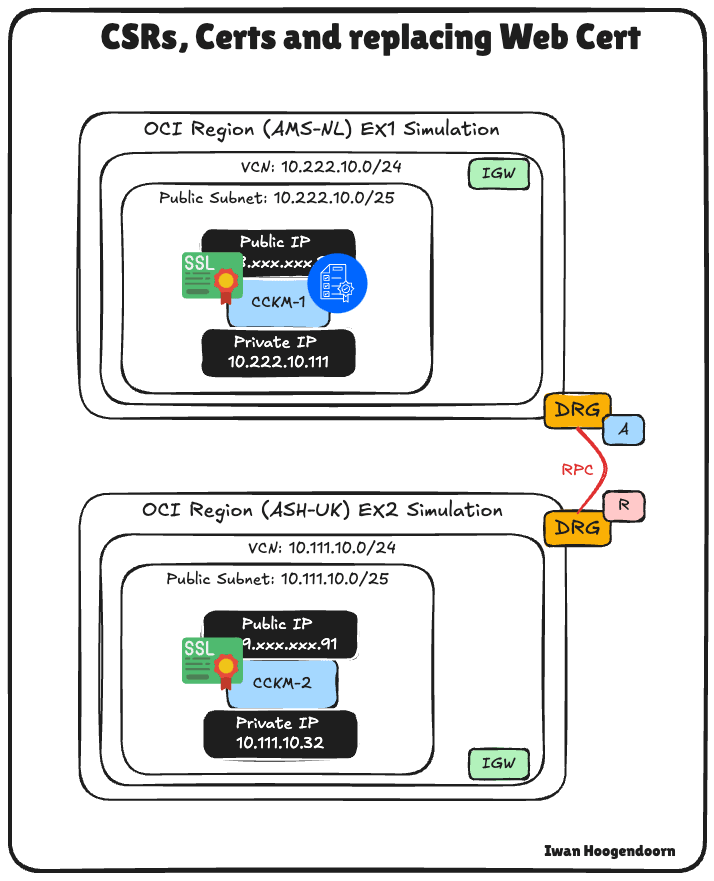

任务 8:为 Thales CCKM 设备创建 CSR 并由 CA 签名

部署了 CyberTrust Manager 设备并配置了 DNS,现在是时候在它们之间实现基于证书的安全通信了。由于 AMS Thales CipherTrust Manager and ASH 配置为 CA,因此我们将使用 AMS Thales CipherTrust Manager 为这两个设备生成证书并进行签名。

-

高级别步骤如下:

-

在 AMS Thales CipherTrust Manager 上为 Thales CipherTrust Manager(AMS 和 ASH)生成证书签名请求 (Certificate Signing Requests,CSR) 。

-

使用 AMS Thales CipherTrust Manager CA 对这两个 CSR 签名。

-

在每个 Thales CipherTrust 管理器上安装签名证书。

-

这可确保所有 Thales CipherTrust Manager-to-Thales CipherTrust Manager 通信都是可信和加密的,这是集群形成和安全 API 访问的关键要求。

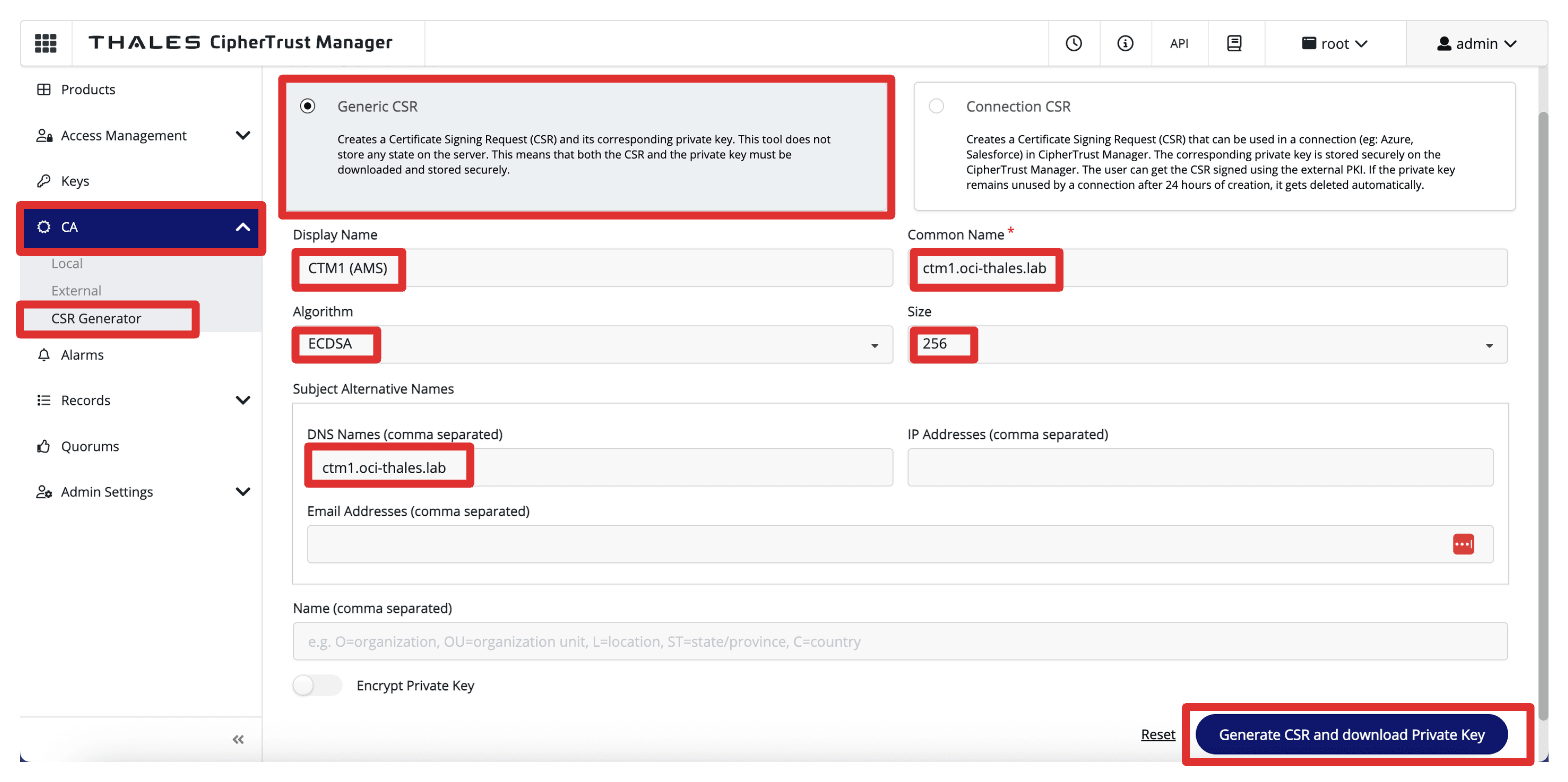

注意:仅对 AMS Thales CipherTrust Manager 执行这些步骤。

-

登录到 Thales CipherTrust Manager AMS 控制台。

-

导航 CA 并单击 CSR 生成器。

-

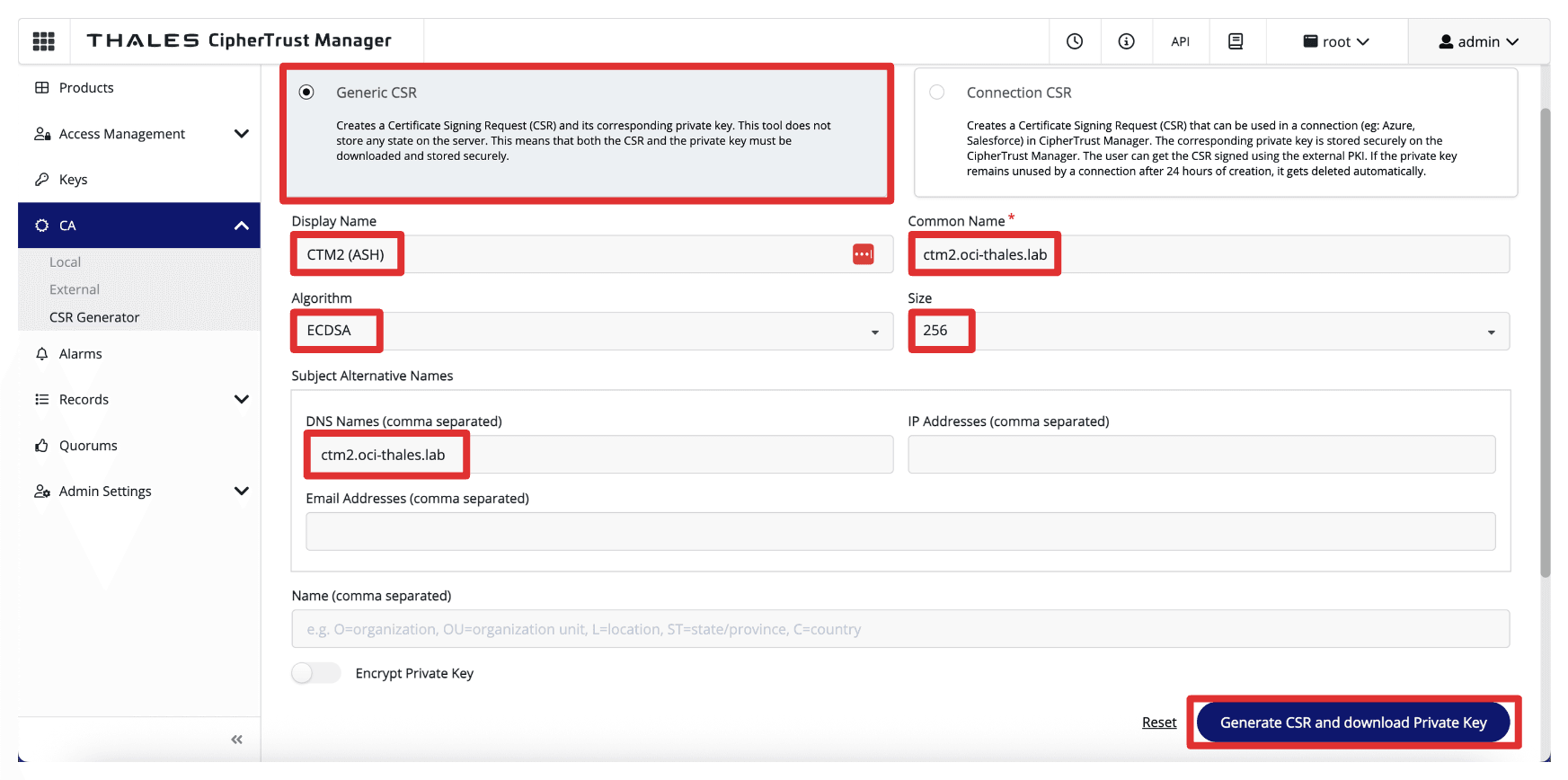

输入以下信息,然后单击 Generate CSR and download Private Key 。

- 选择 Generic CSR 。

- 通用名称:输入 Thales CipherTrust Manager 的 FQDN。例如,

ctm1.oci-thales.lab。 - 显示名称:输入名称。例如

CTM1 (AMS)。 - 演算法:选择 ECDSA 。

- 大小:选择 256 。

- 主题替代名称:此处还包括 FQDN。例如

ctm1.oci-thales.lab。

注:私钥将自动下载。

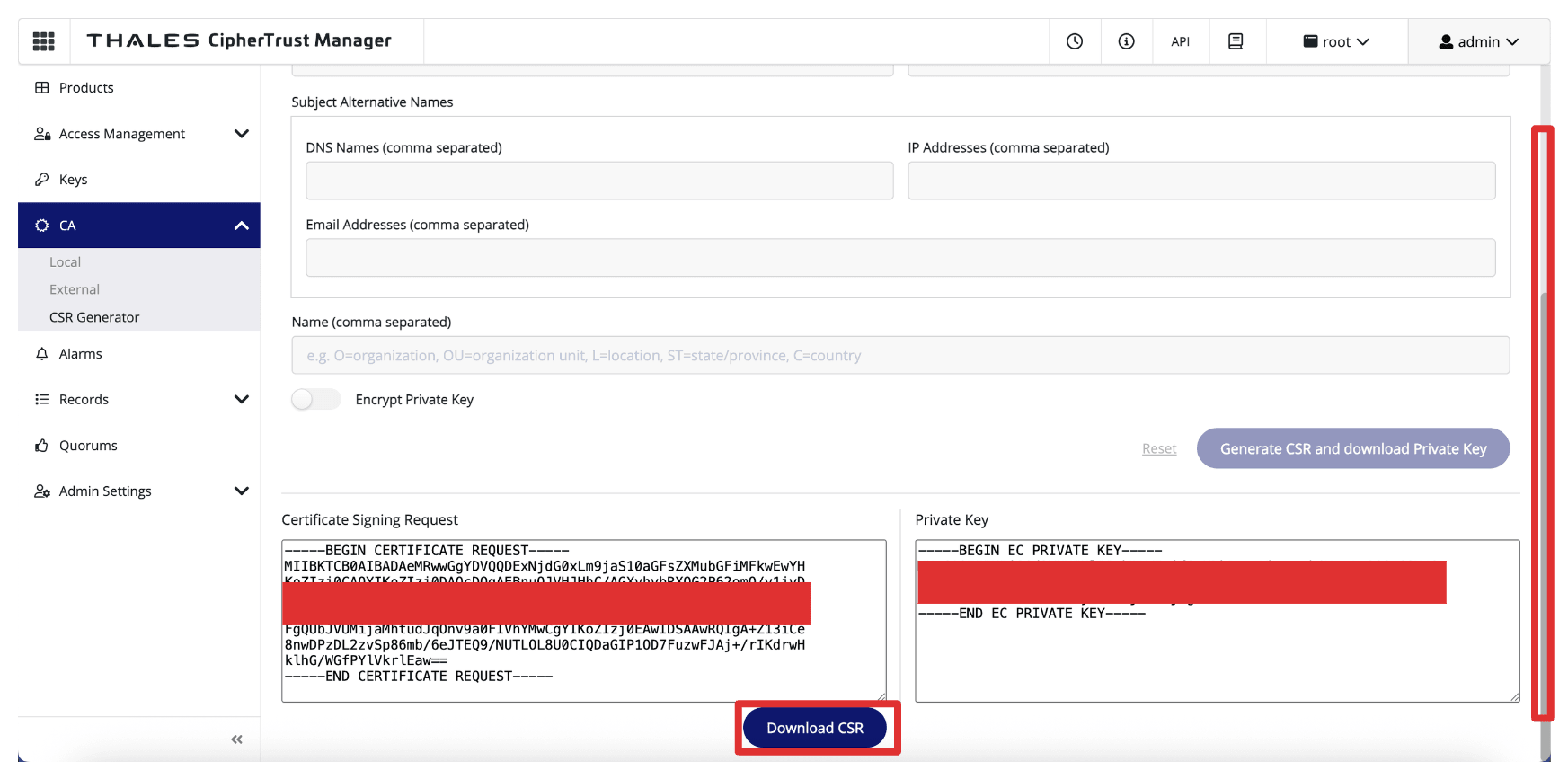

-

单击 Download CSR(下载 CSR)以下载并保存生成的

.csr文件。

-

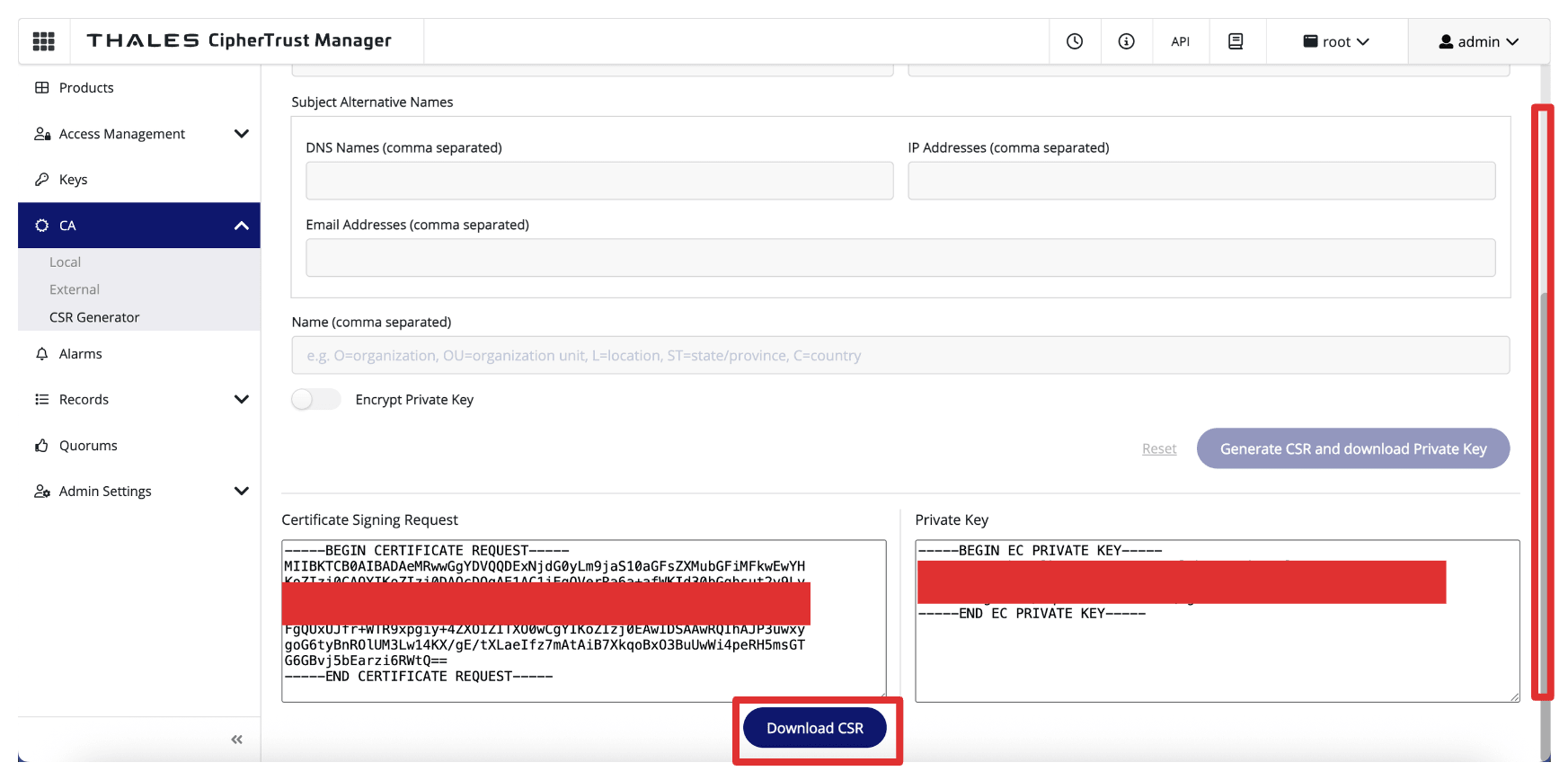

重复相同的步骤(仍然在 Thales CipherTrust Manager AMS CA 上)。

-

输入以下信息,然后单击 Generate CSR and download Private Key 。

- 选择 Generic CSR 。

- 通用名称:输入 Thales CipherTrust Manager 的 FQDN。例如,

ctm1.oci-thales.lab。 - 显示名称:输入名称。例如

CTM2 (AMS)。 - 演算法:选择 ECDSA 。

- 大小:选择 256 。

- 主题替代名称:此处还包括 FQDN。例如

ctm2.oci-thales.lab。

注:私钥将自动下载。

-

单击 Download CSR(下载 CSR)以下载并保存生成的

.csr文件。

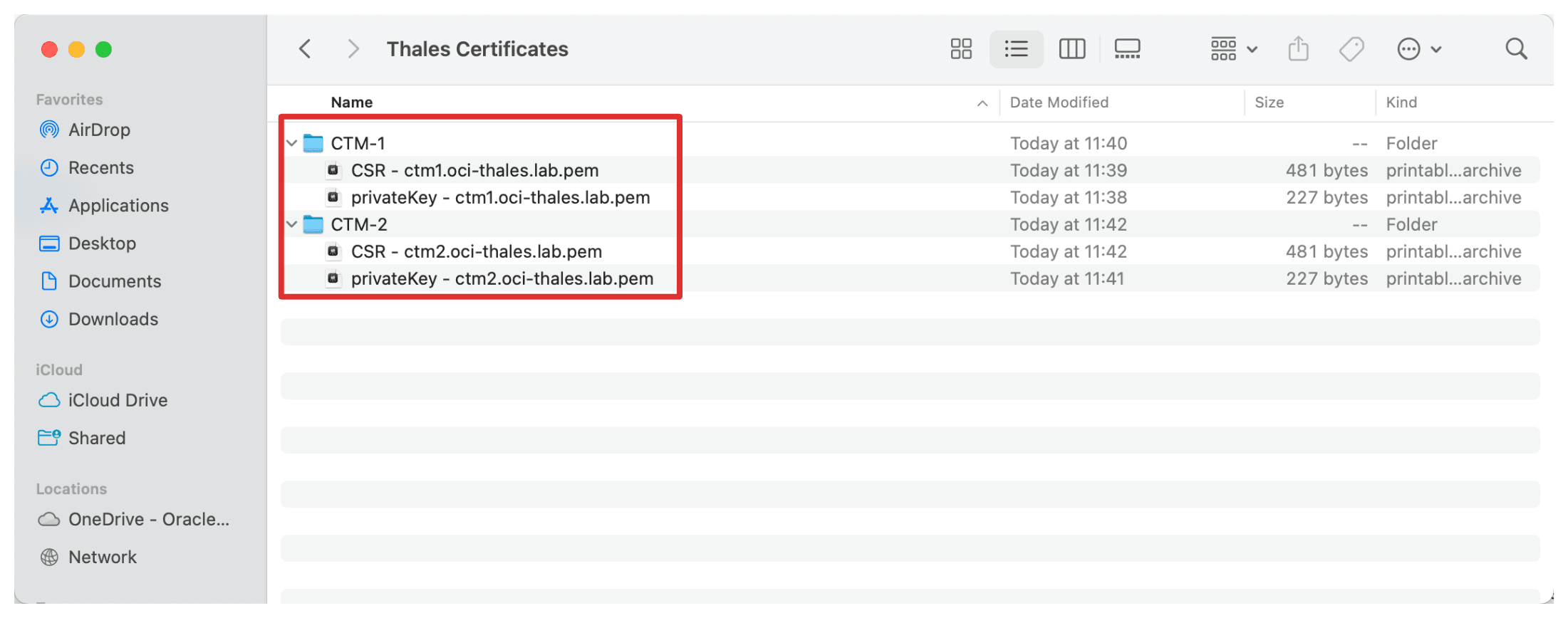

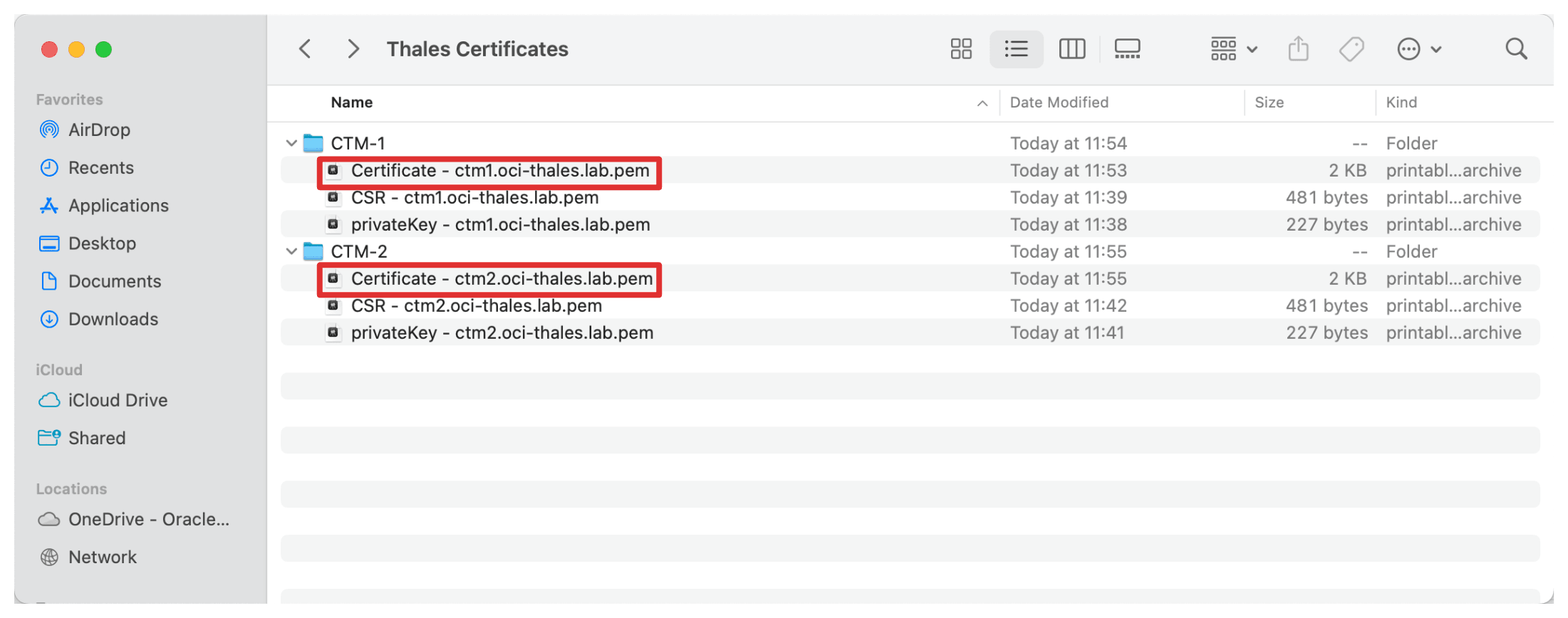

要跟踪生成的证书签名请求 (Certificate Signing Requests,CSR) 和私钥,最好在本地计算机或安全管理服务器上创建干净的文件夹结构。下面是一个简单的示例结构:

-

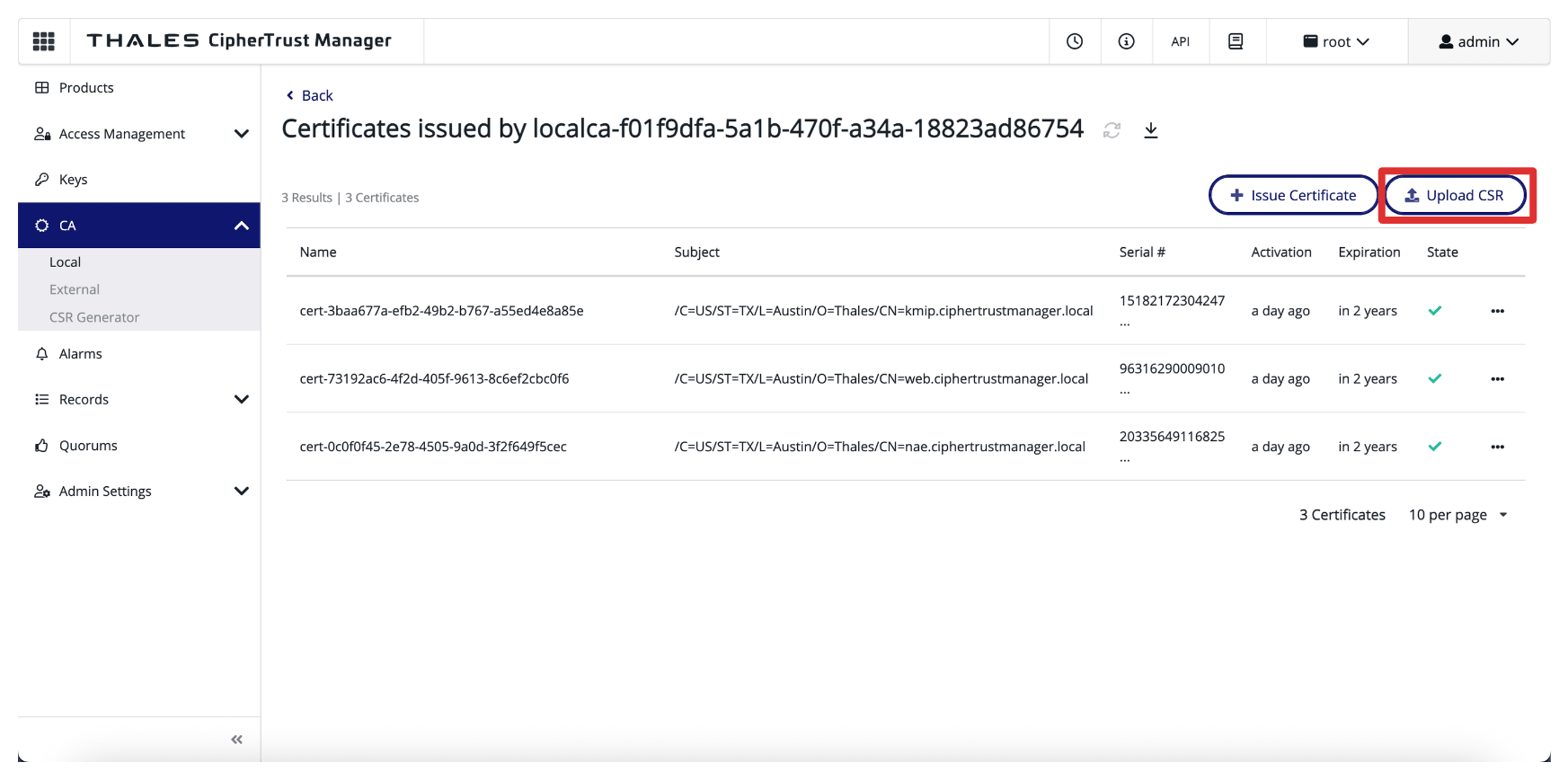

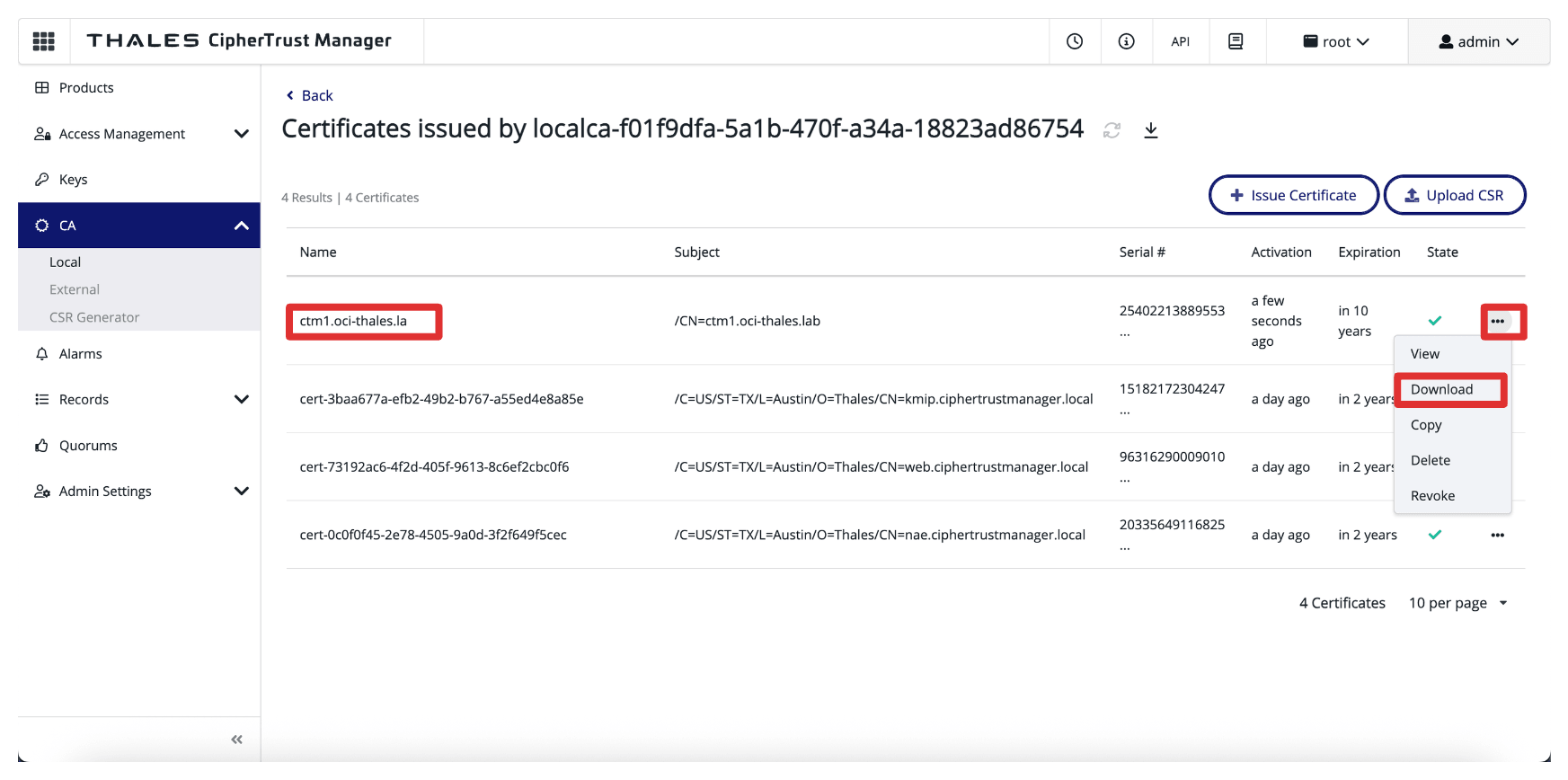

导航到 CA 、 Local(本地)并选择 CA。

-

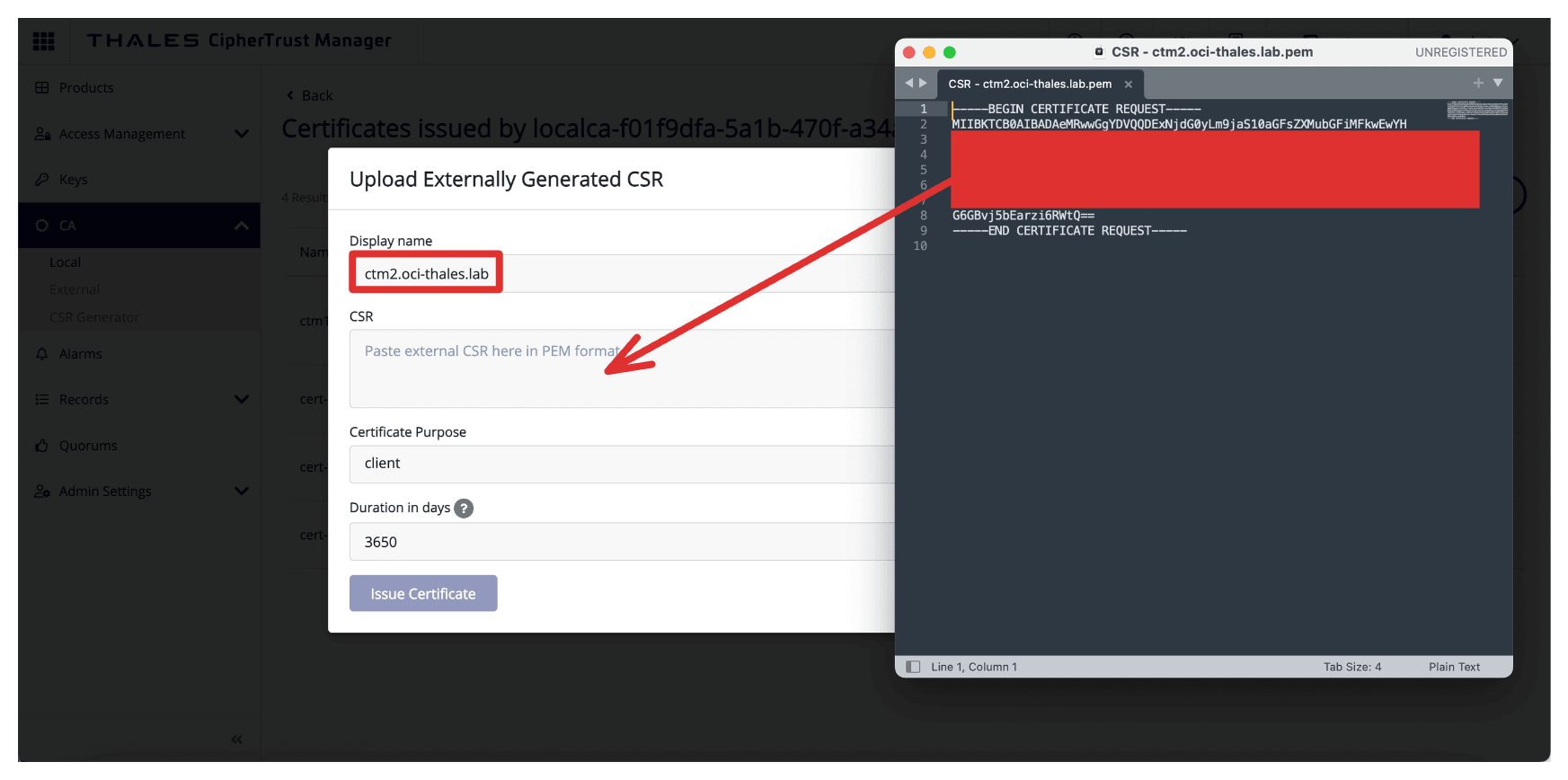

单击 Upload CSR 。

-

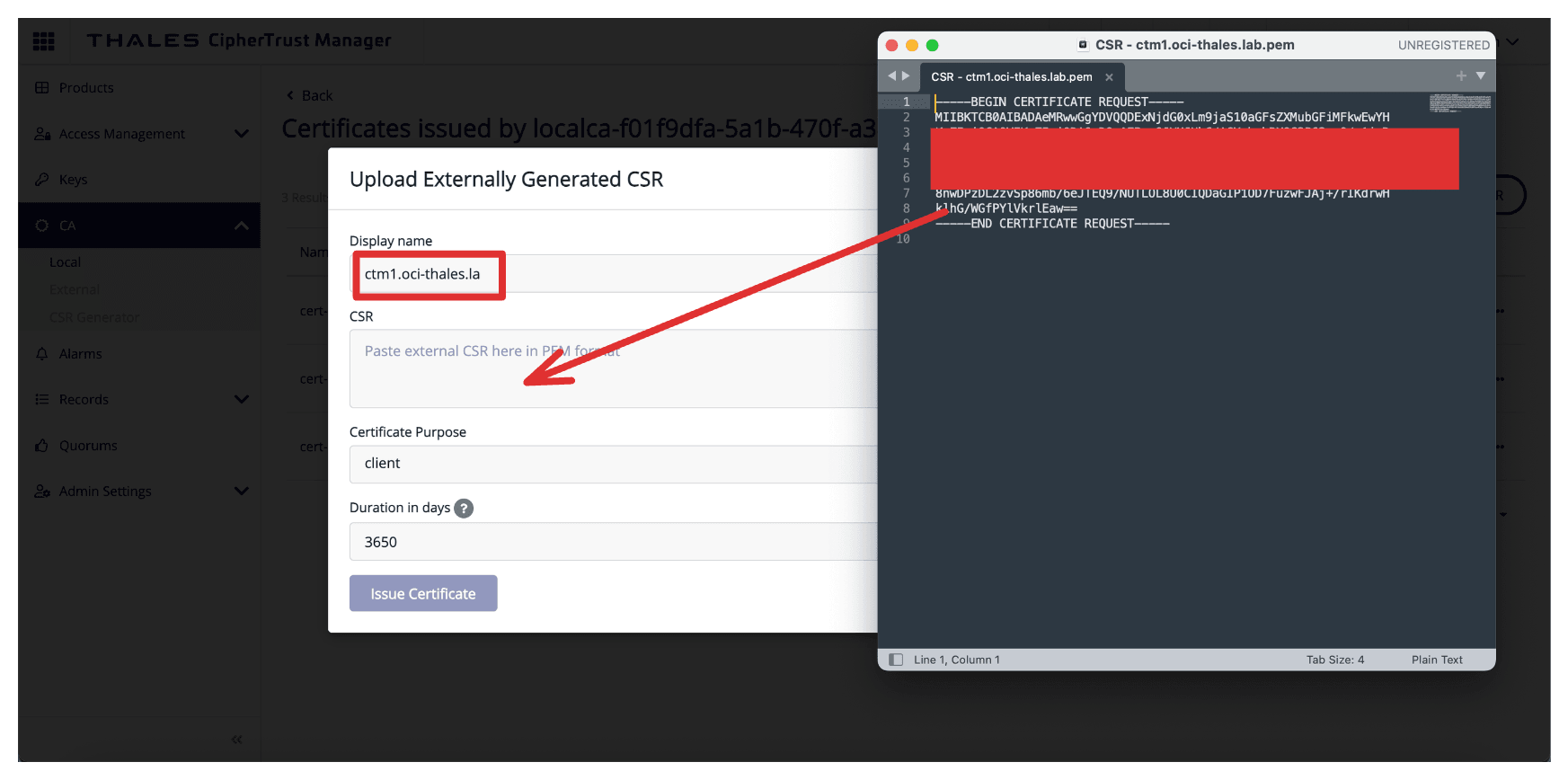

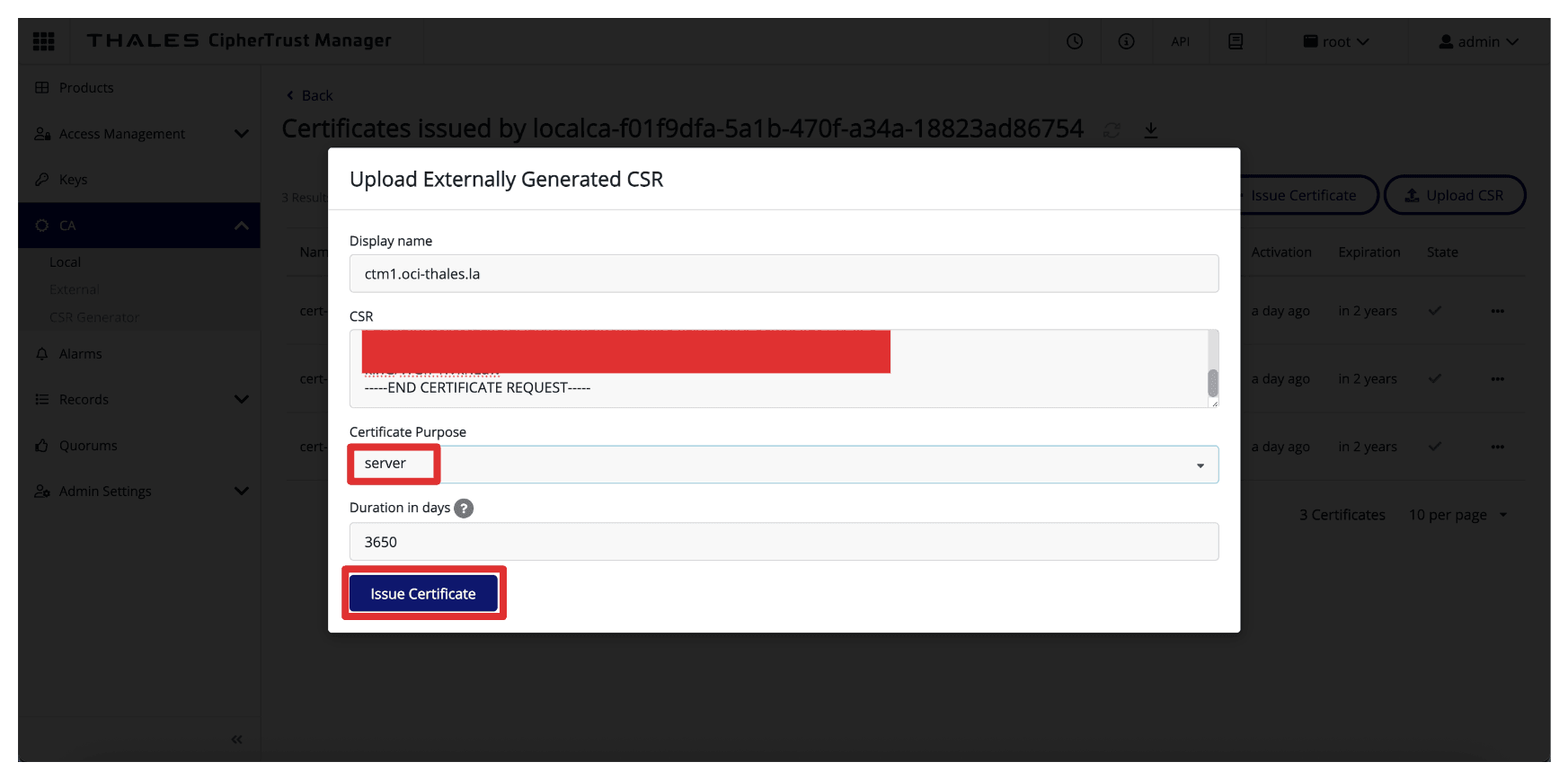

使用 Thales CipherTrust 管理器的 FQDN(例如

ctm1.oci-thales.lab)作为显示名称,并在 CSR 字段中复制生成的 CSR 的内容。

-

选择服务器作为证书用途,然后单击问题证书。

-

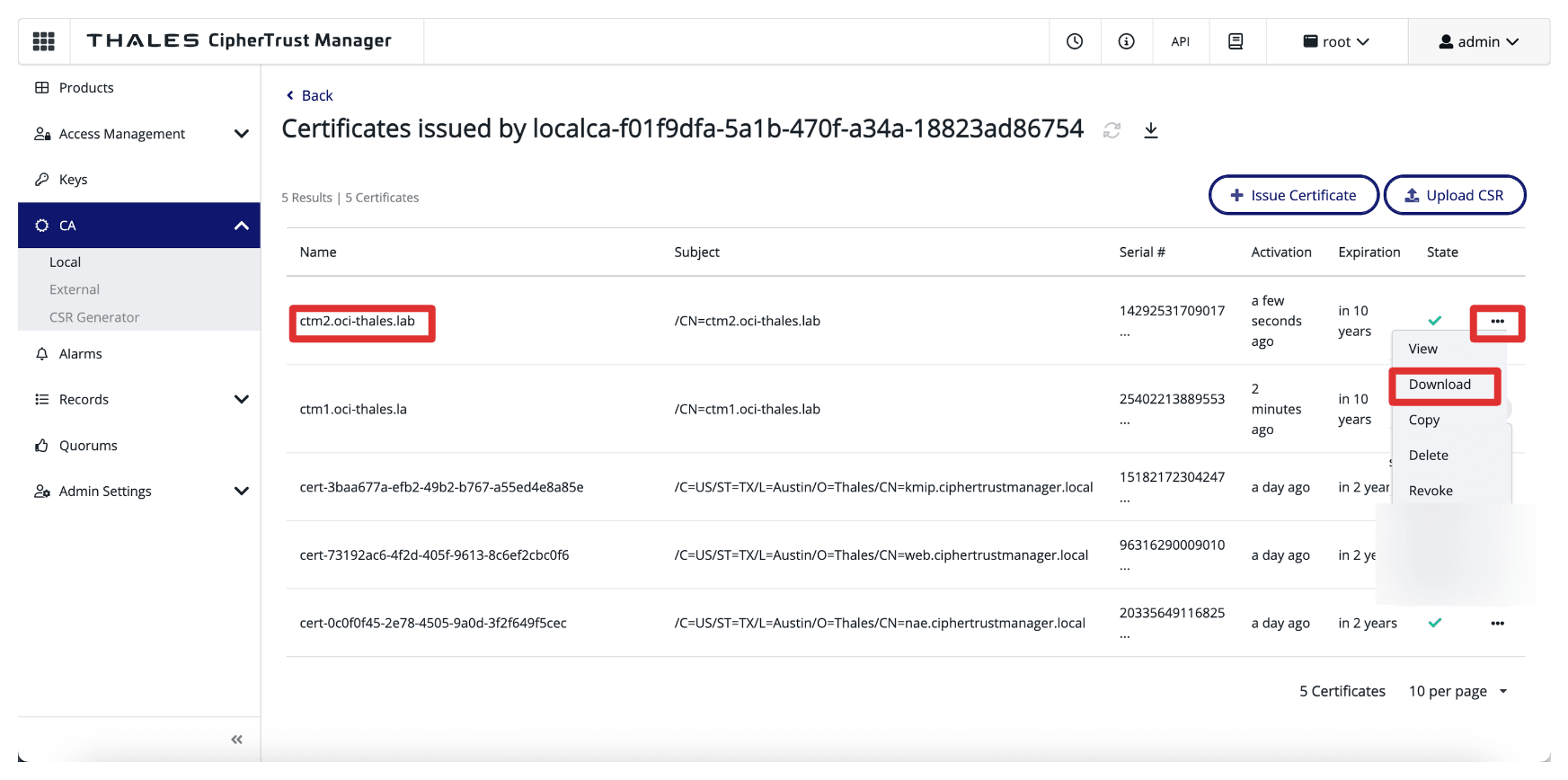

单击签名证书条目末尾的三个点,然后单击下载以下载 CTM1 的签名证书。

-

重复相同的步骤(仍然在 Thales CipherTrust Manager AMS CA 上)。

-

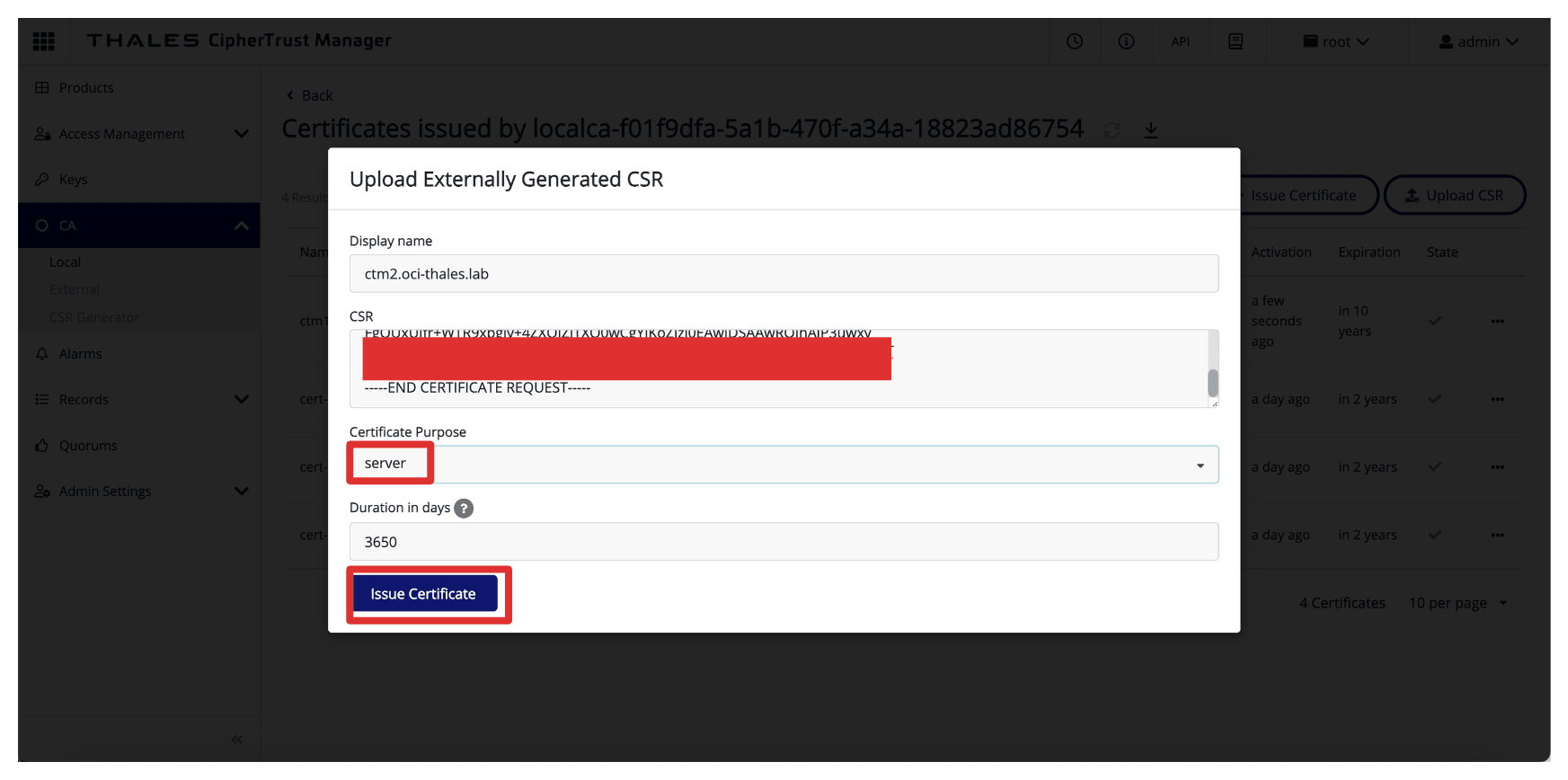

使用 Thales CipherTrust 管理器的 FQDN(例如

ctm2.oci-thales.lab)作为显示名称,并在 CSR 字段中复制生成的 CSR 的内容。

-

选择服务器作为证书用途,然后单击问题证书。

-

单击签名证书条目末尾的三个点,然后单击下载以下载 CTM2 的签名证书。

-

在创建的文件夹结构中重命名并存储签名证书。

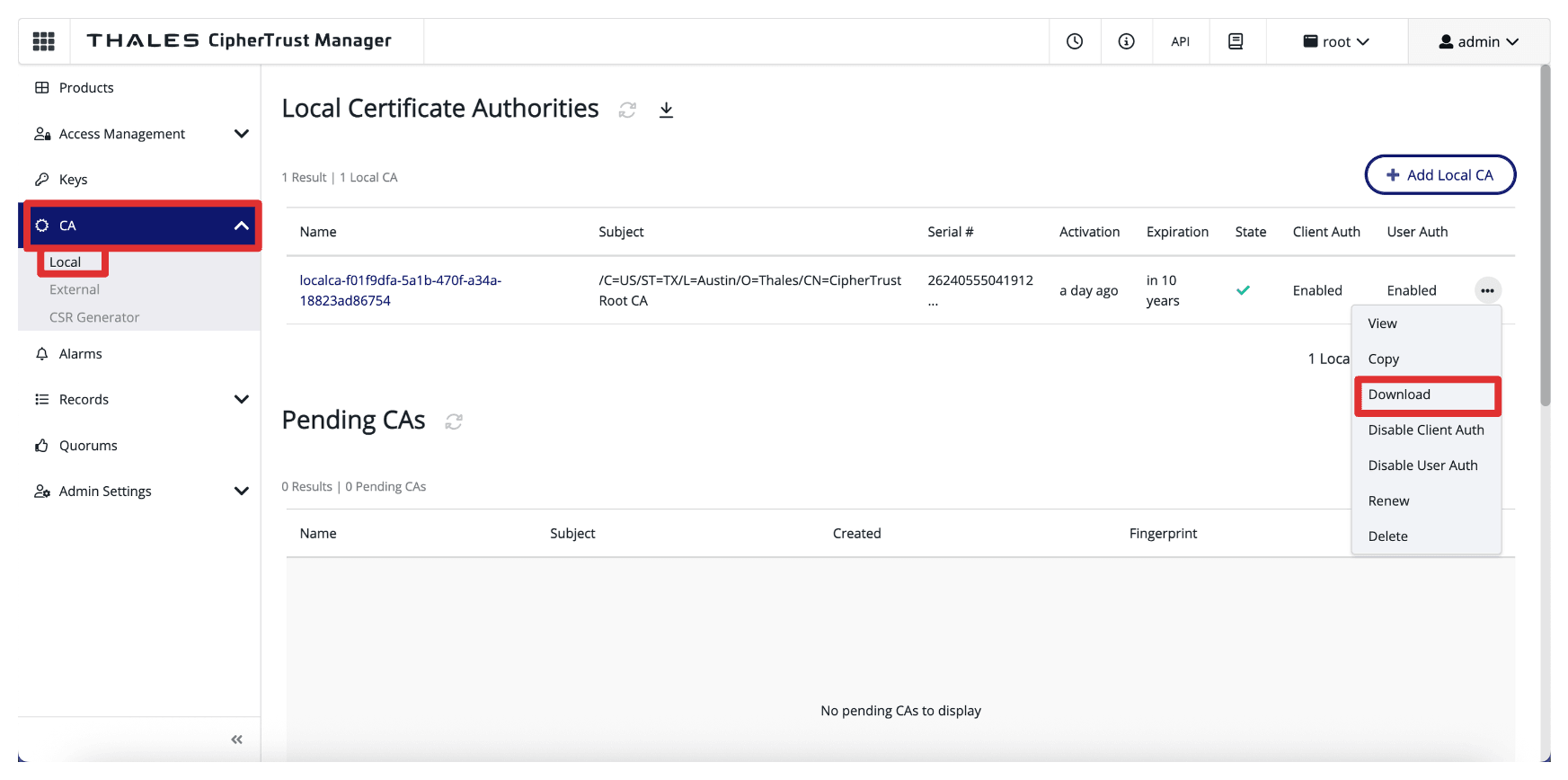

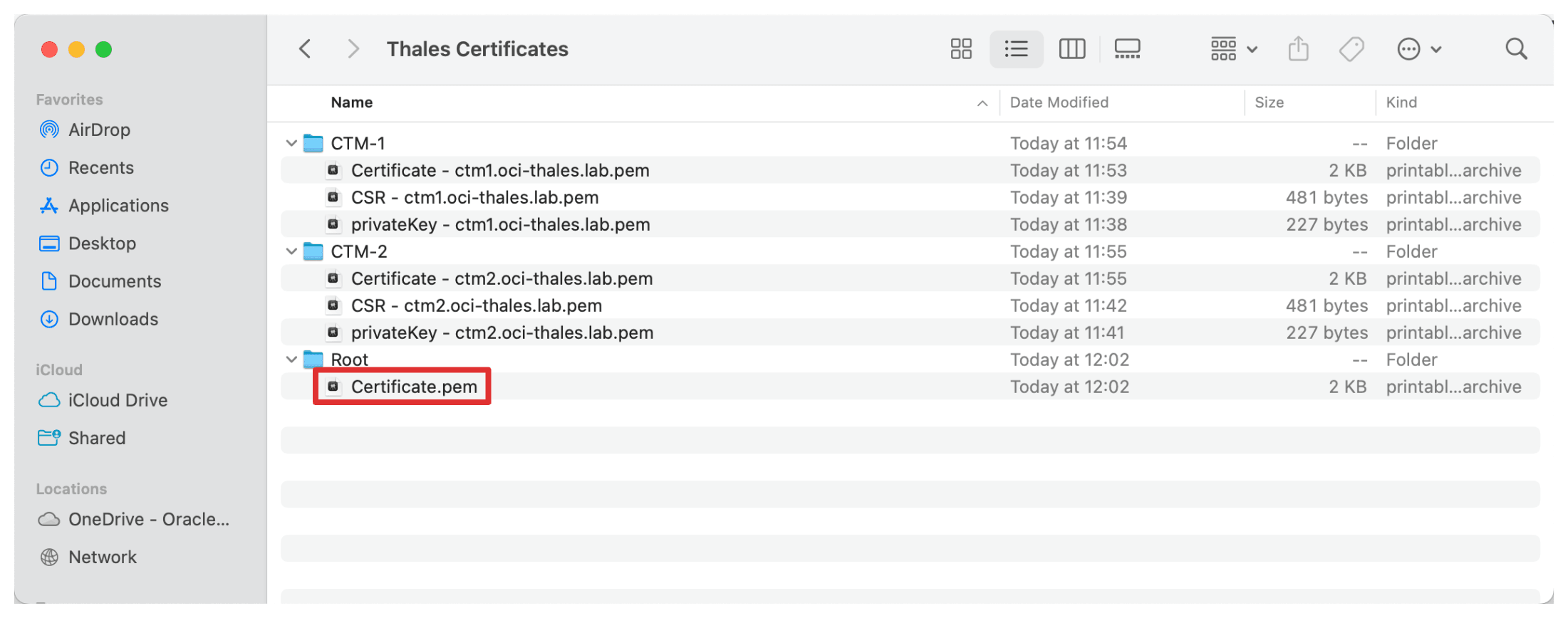

除了对单个 Thales CipherTrust Manager 证书进行签名之外, CA 根证书是信任链的重要组成部分。此根证书为 Thales CipherTrust 管理器作为 CA 颁发的所有证书建立信任基础。

-

导航到 CA (本地),单击 Thales CipherTrust Manager AMS CA 末尾的三个点,然后单击 Download(下载)以下载 Thales CipherTrust Manager AMS CA 的根 CA 证书。

-

将下载的根证书存储在创建的文件夹结构中。

-

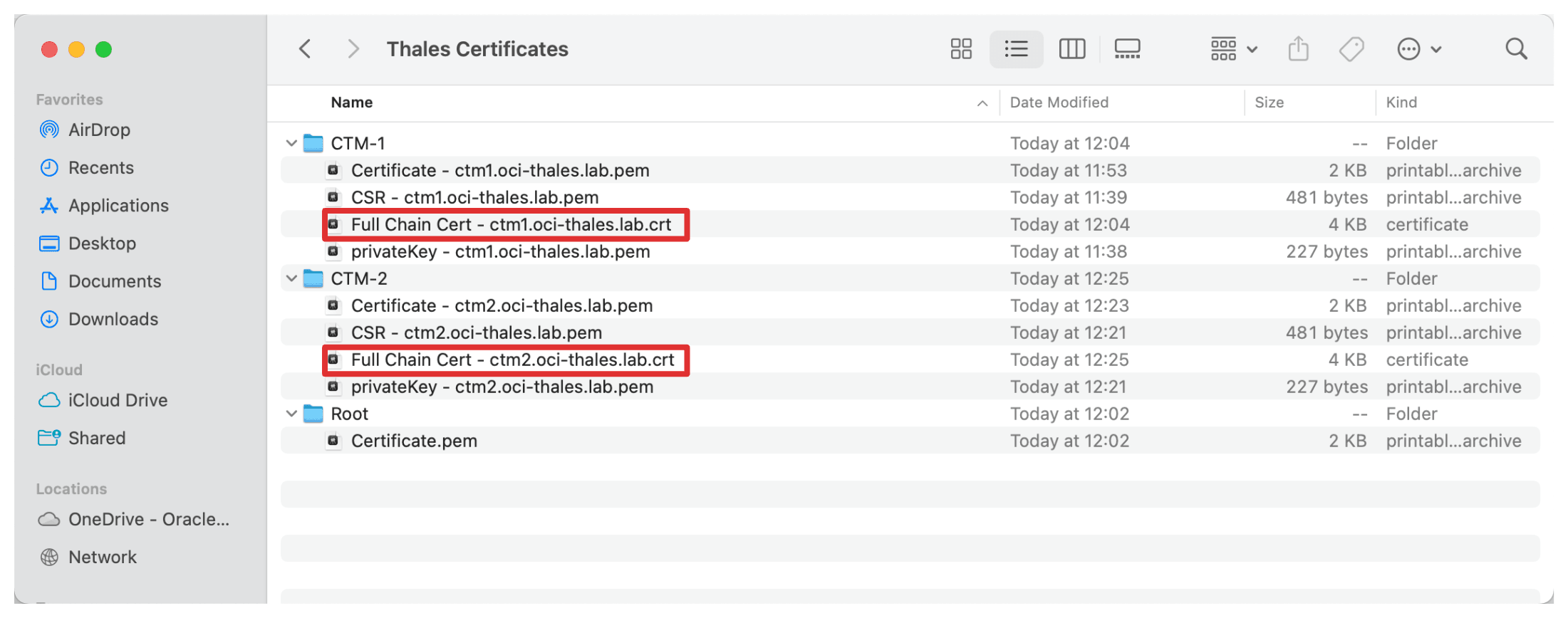

下一步是创建一个完整证书链文件,将您的签名证书、CA 根证书和私钥捆绑到单个文件中。

对于无缝 TLS 配置,Thales CipherTrust Manager 等应用程序或设备需要执行此操作。

-----BEGIN CERTIFICATE----- Signed CTM1 Cert by CA -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- Root CA Cert -----END CERTIFICATE----- -----BEGIN EC PRIVATE KEY----- Private Key -----END EC PRIVATE KEY----- -

对 Thales CipherTrust 管理器执行此操作,并将新连接的证书文件存储在创建的文件夹结构中。

-

在 CA 上创建签名证书并准备完整的证书链文件后,下一步是将其上载到每个 Thales CipherTrust Manager 设备。

让我们从 AMS 中运行的第一个 CTM1 开始。

-

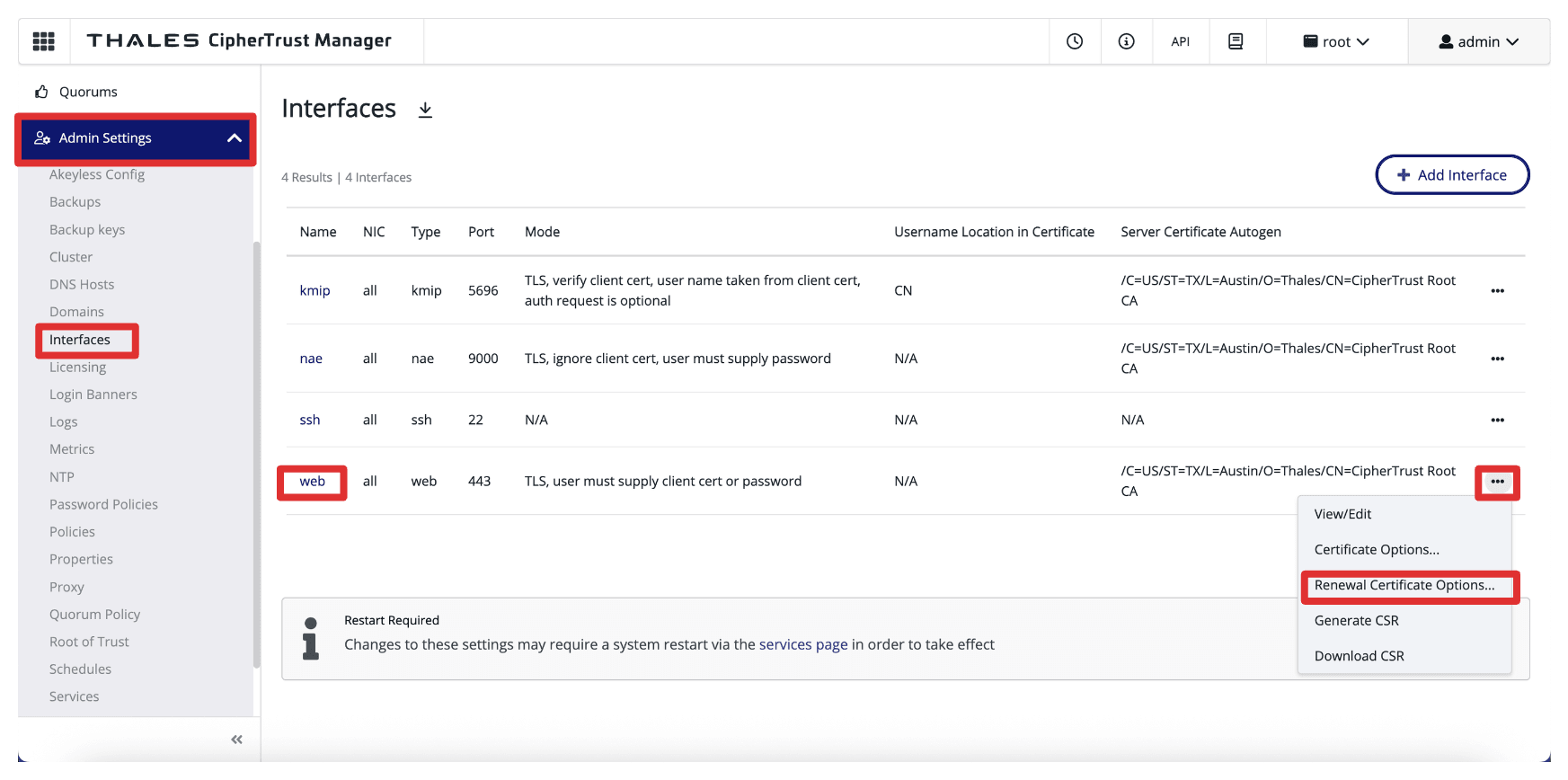

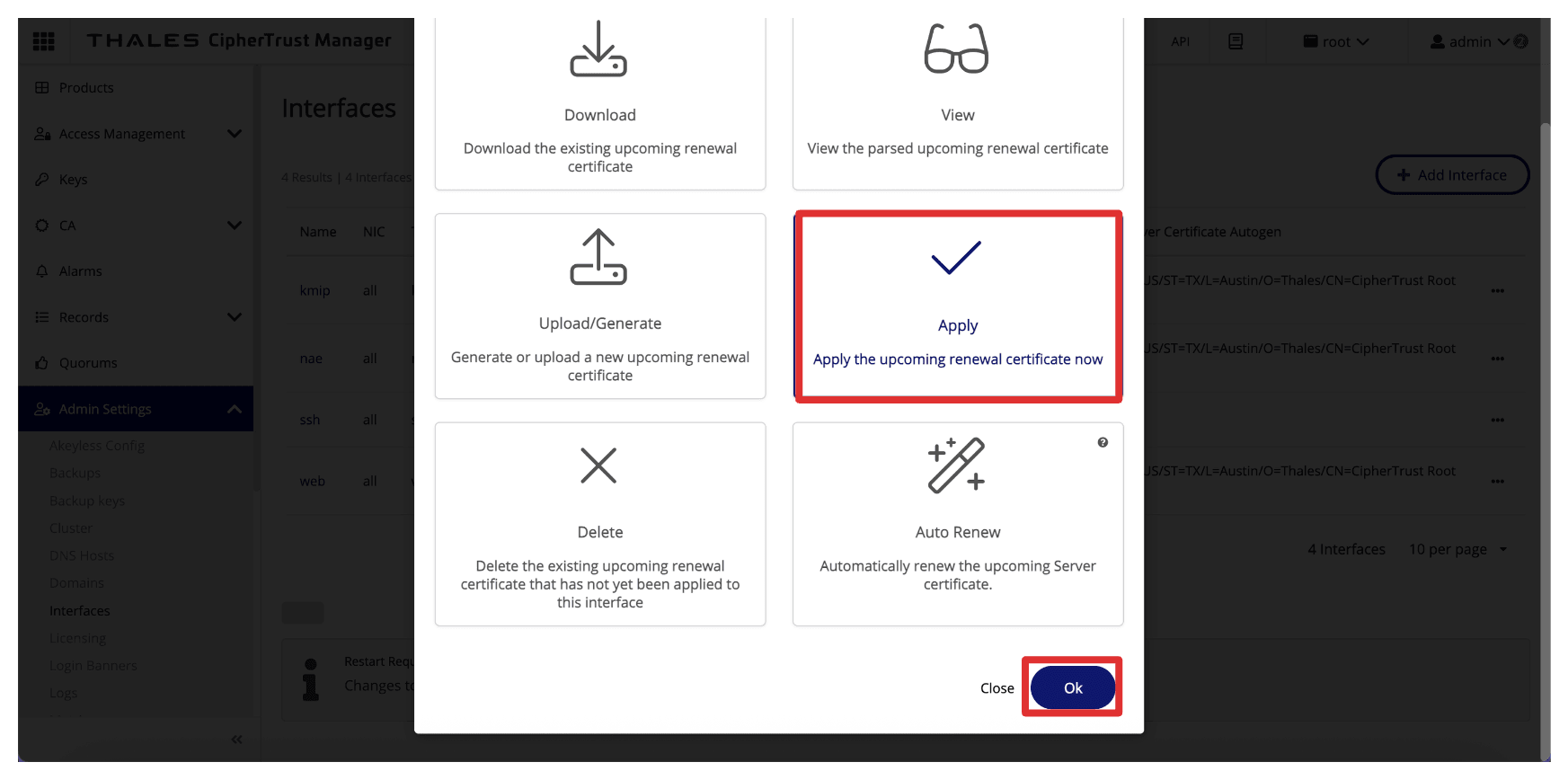

导航到 Admin Settings(管理设置)的 Interfaces(接口),单击 Web 界面的三个点并选择 Renewal Certificate Options(续订证书选项)。

-

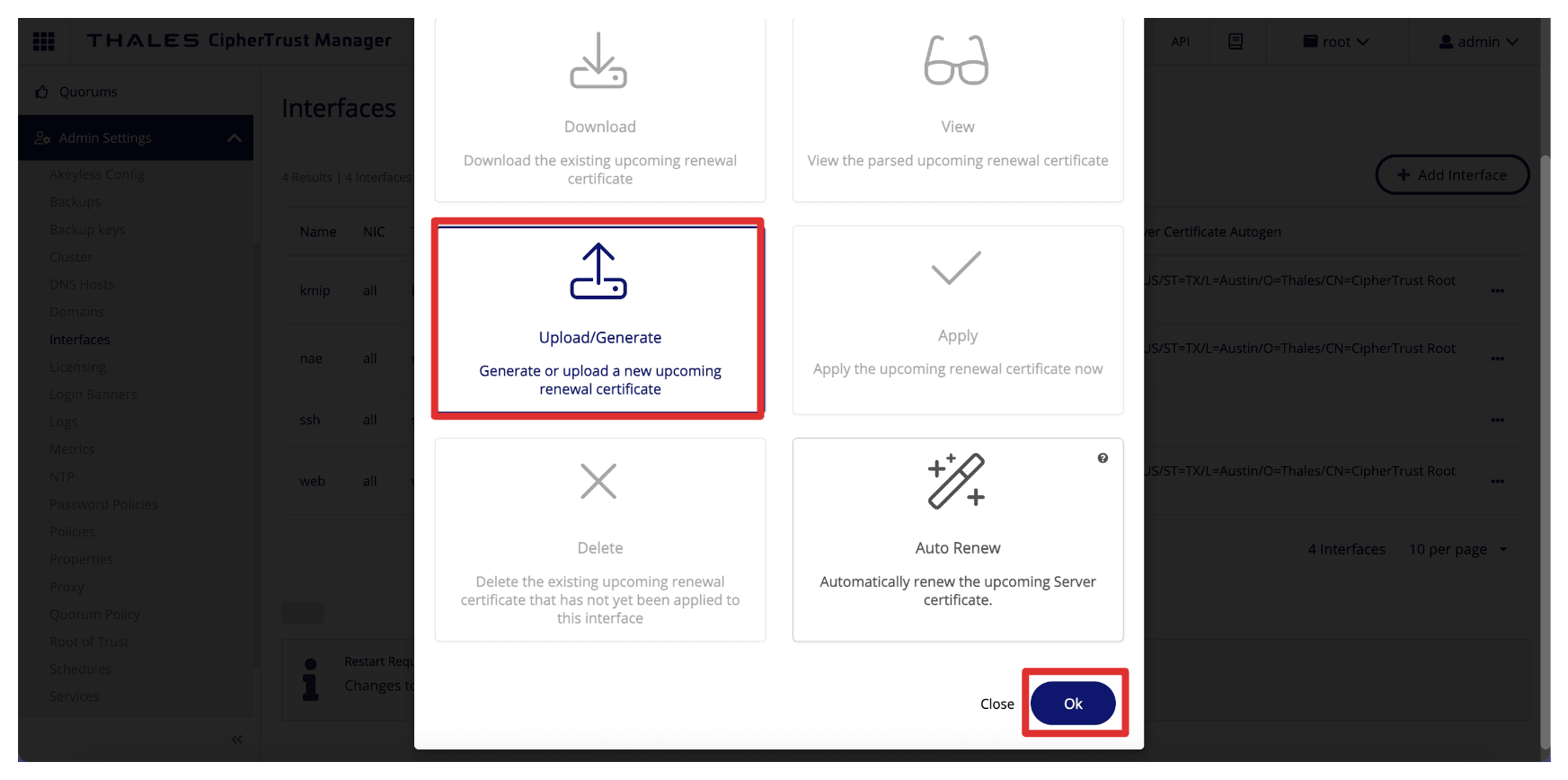

选择 Upload/Generate ,然后单击 Ok(确定)。

-

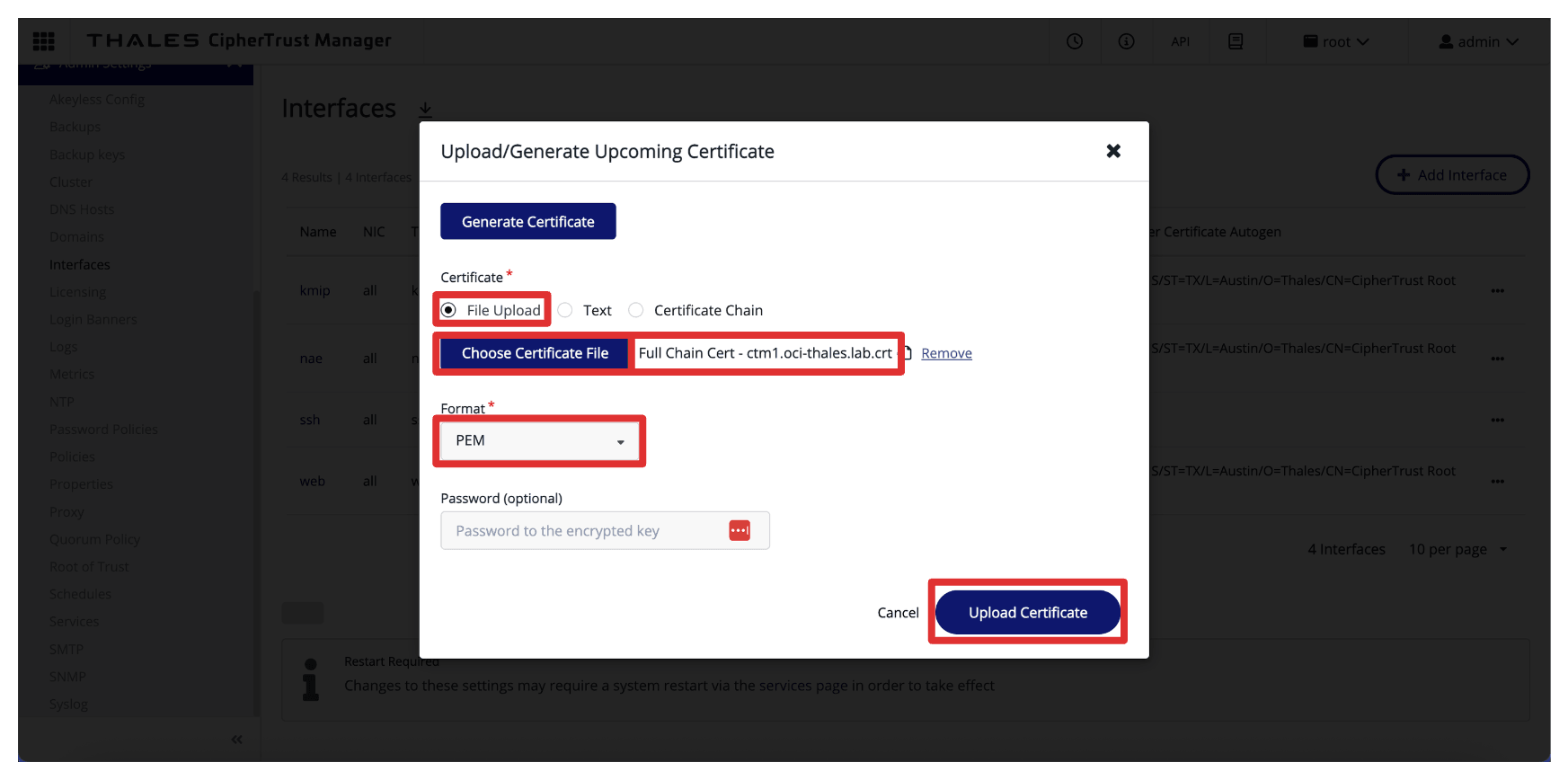

使用 PEM 格式上载 CTM1 的完整链证书,然后单击上载证书。

-

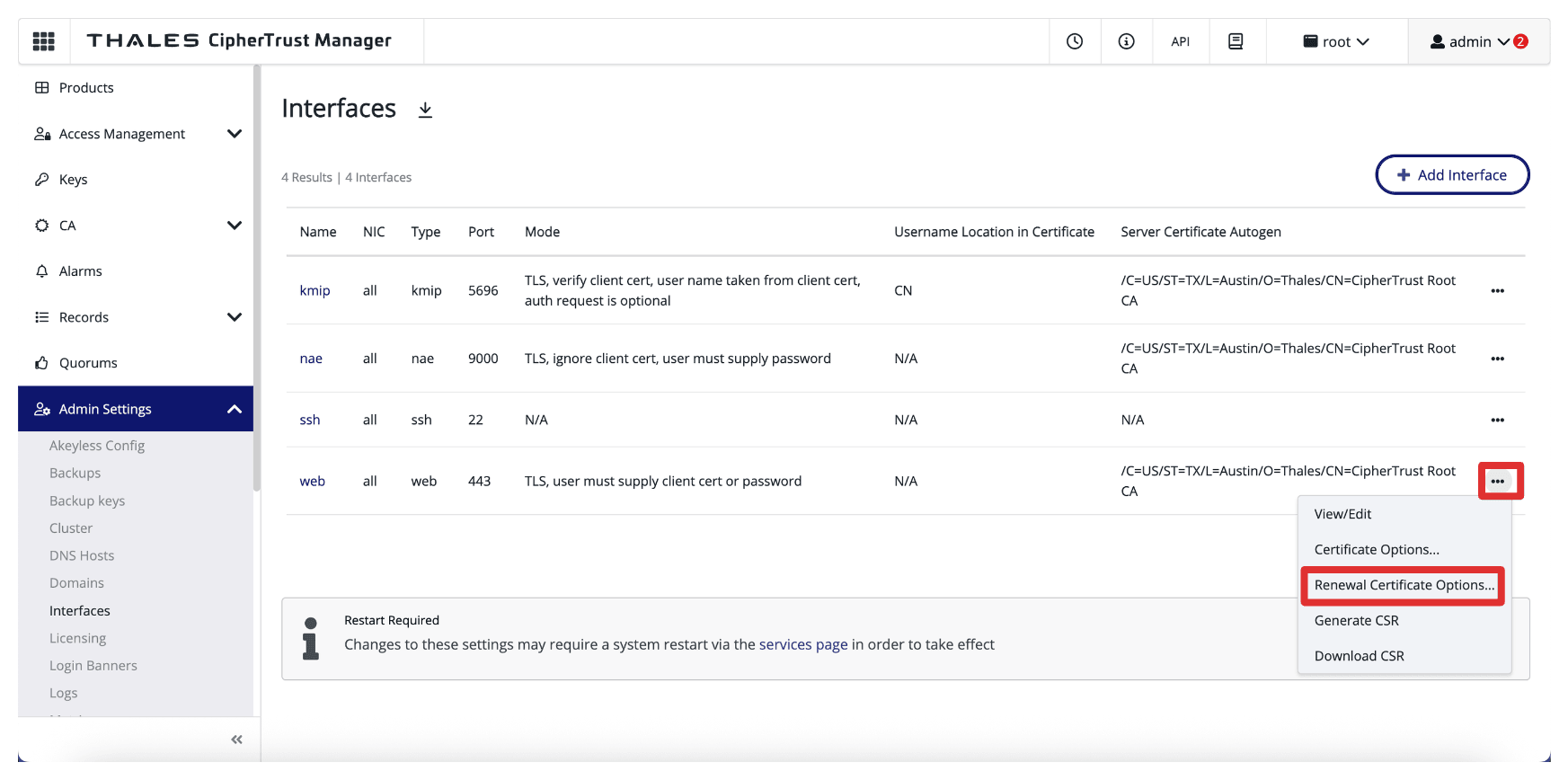

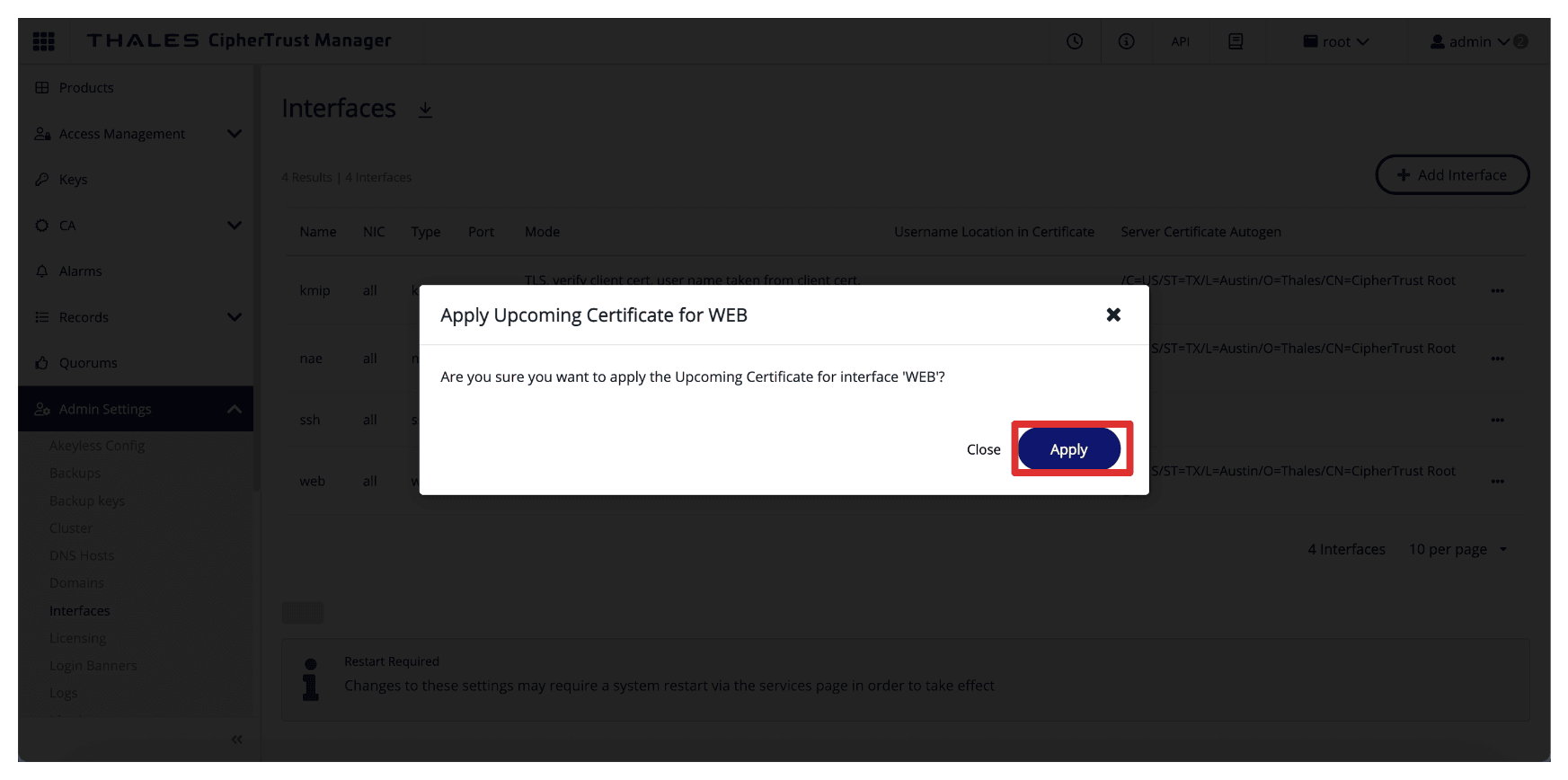

同样,单击 Web 界面的三个点并选择续订证书选项。

-

选择 Apply 并单击 Ok(确定)。

-

单击应用。

-

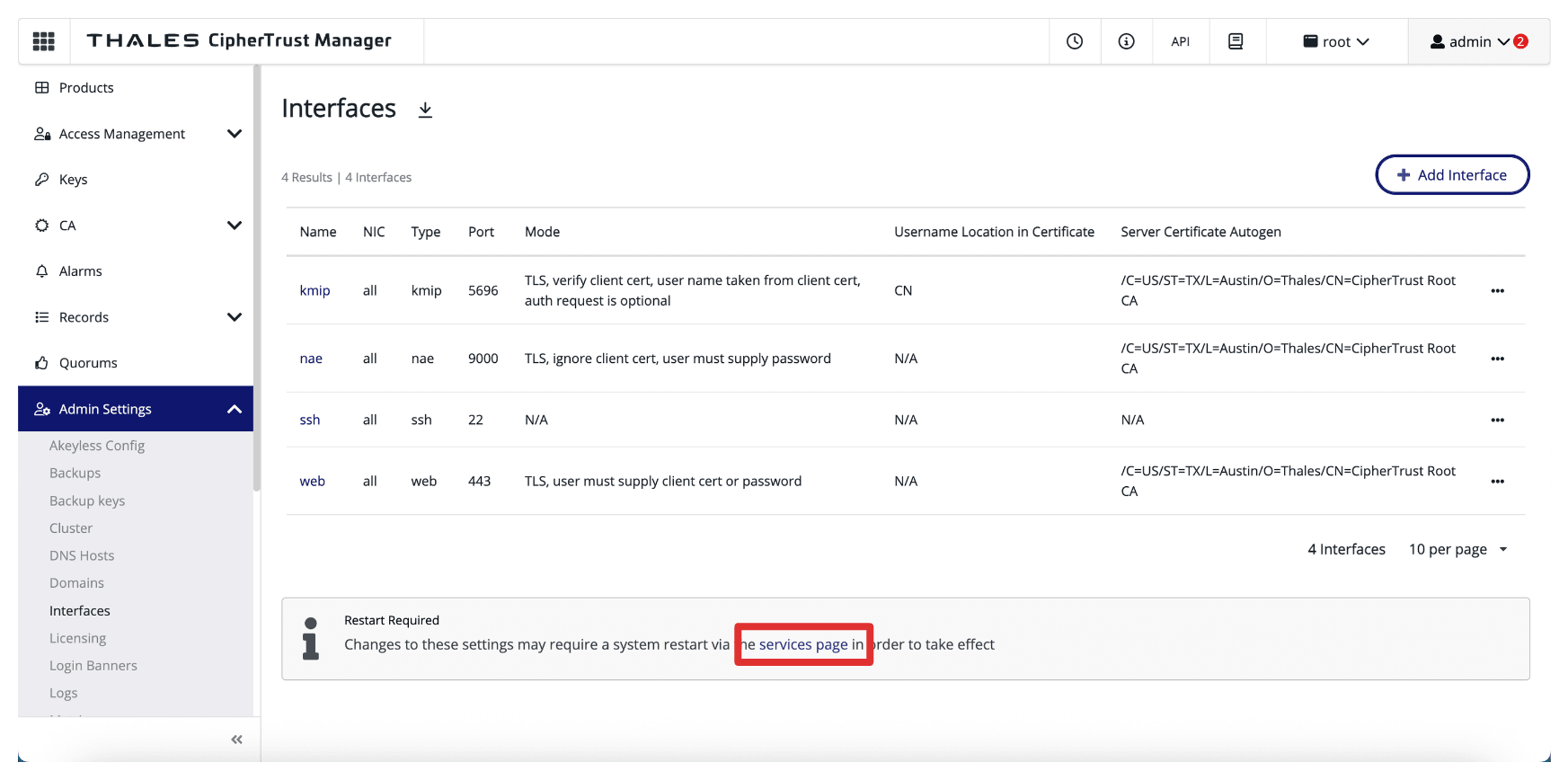

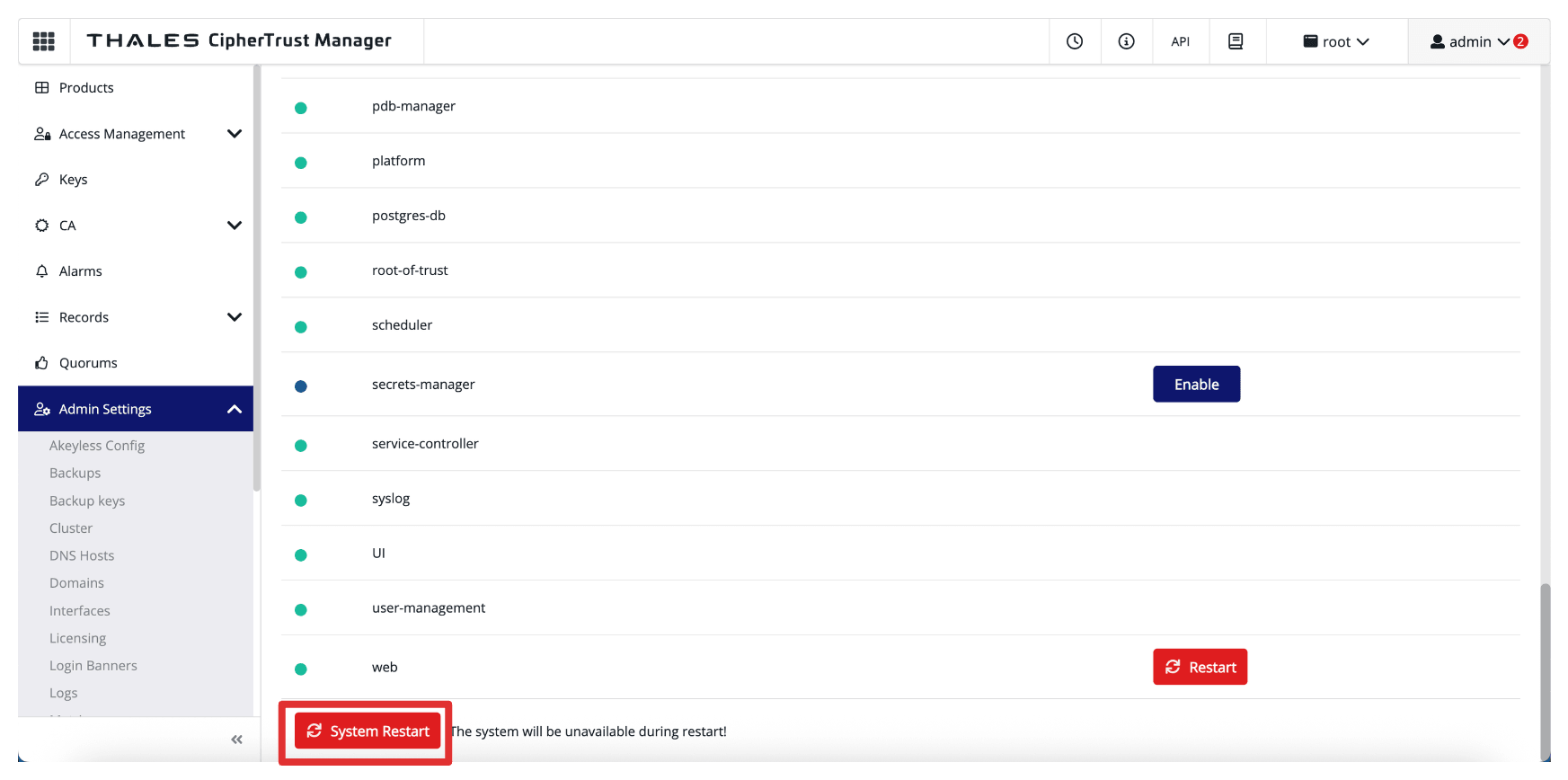

单击“服务”页。

-

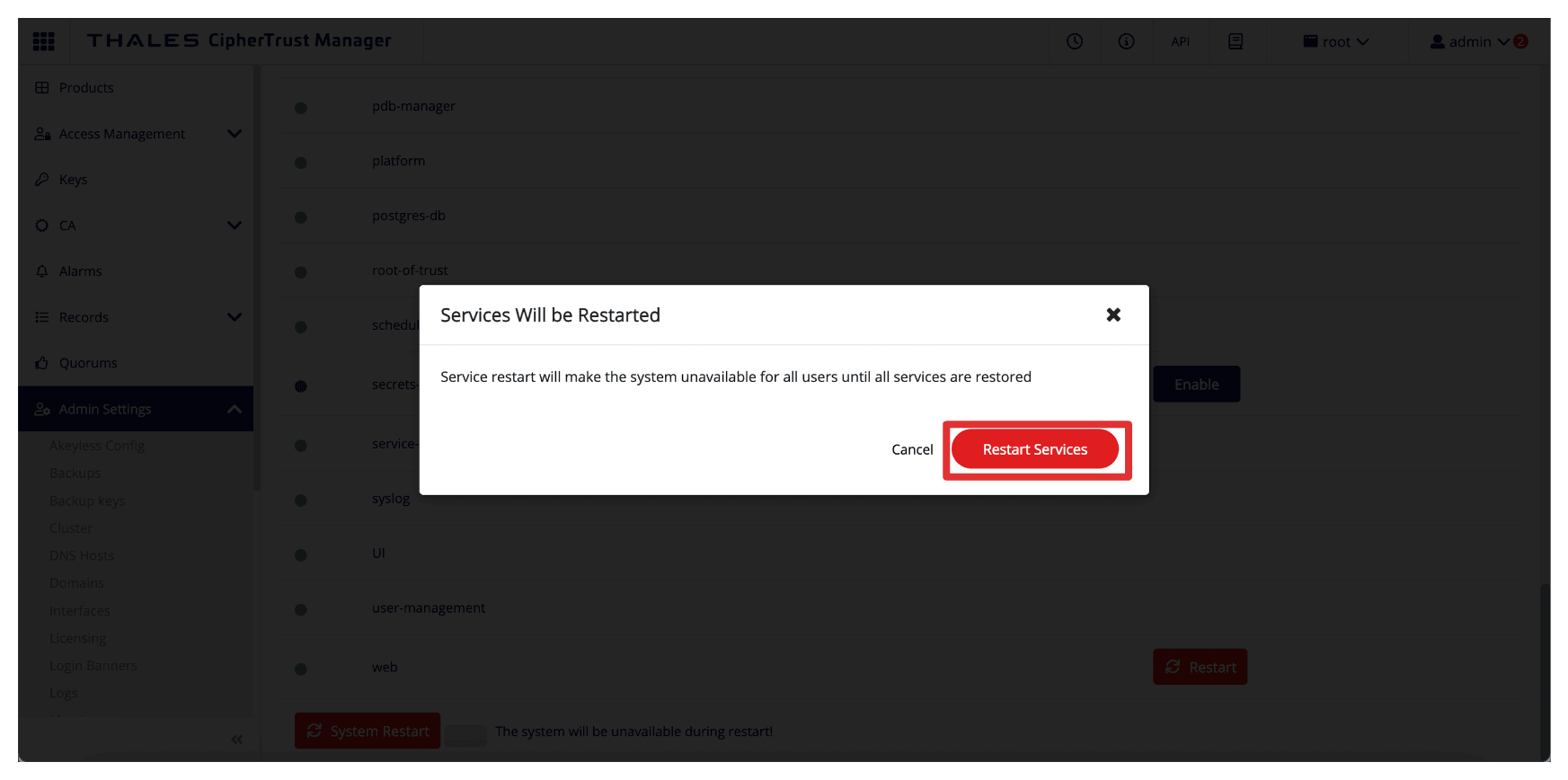

单击 System Restart 。

-

单击 Restart Services(重新启动服务)以重新启动服务器和 Web 服务以激活新证书。

-

对 ASH 中运行的 CTM2 重复相同的步骤。

-

要使用 Google Chrome 在本地环境中测试新签名的证书,首先需要将其及其 CA 链安装到操作系统的可信证书存储中。

这不在本教程的范围内,但我们将向您展示如何测试由 Thales CipherTrust Manager AMS CA 签署的新 Thales CipherTrust Manager 证书。

-

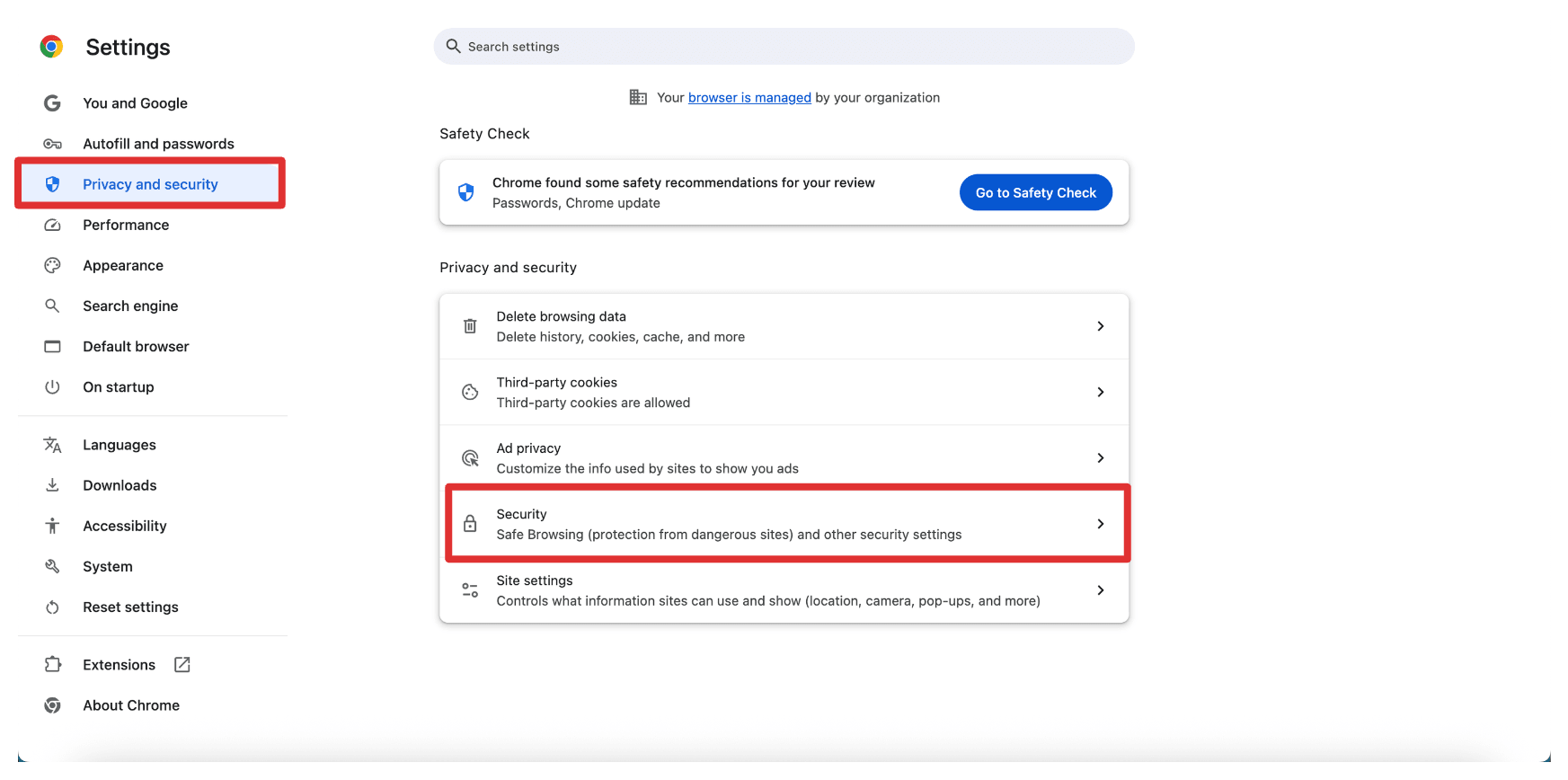

打开 Google Chrome 浏览器设置,导航到隐私和安全性,然后单击安全性。

-

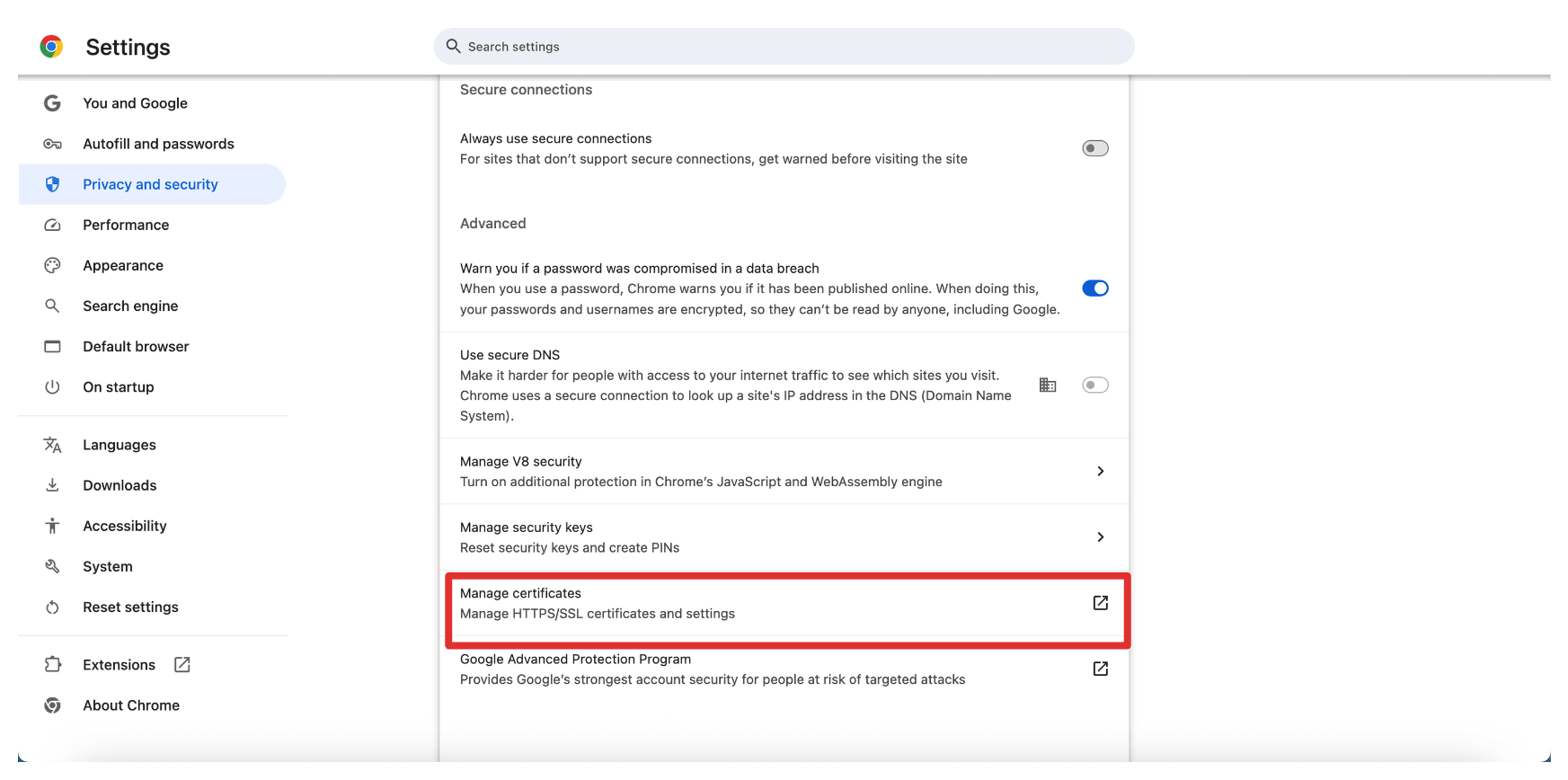

单击管理证书。

-

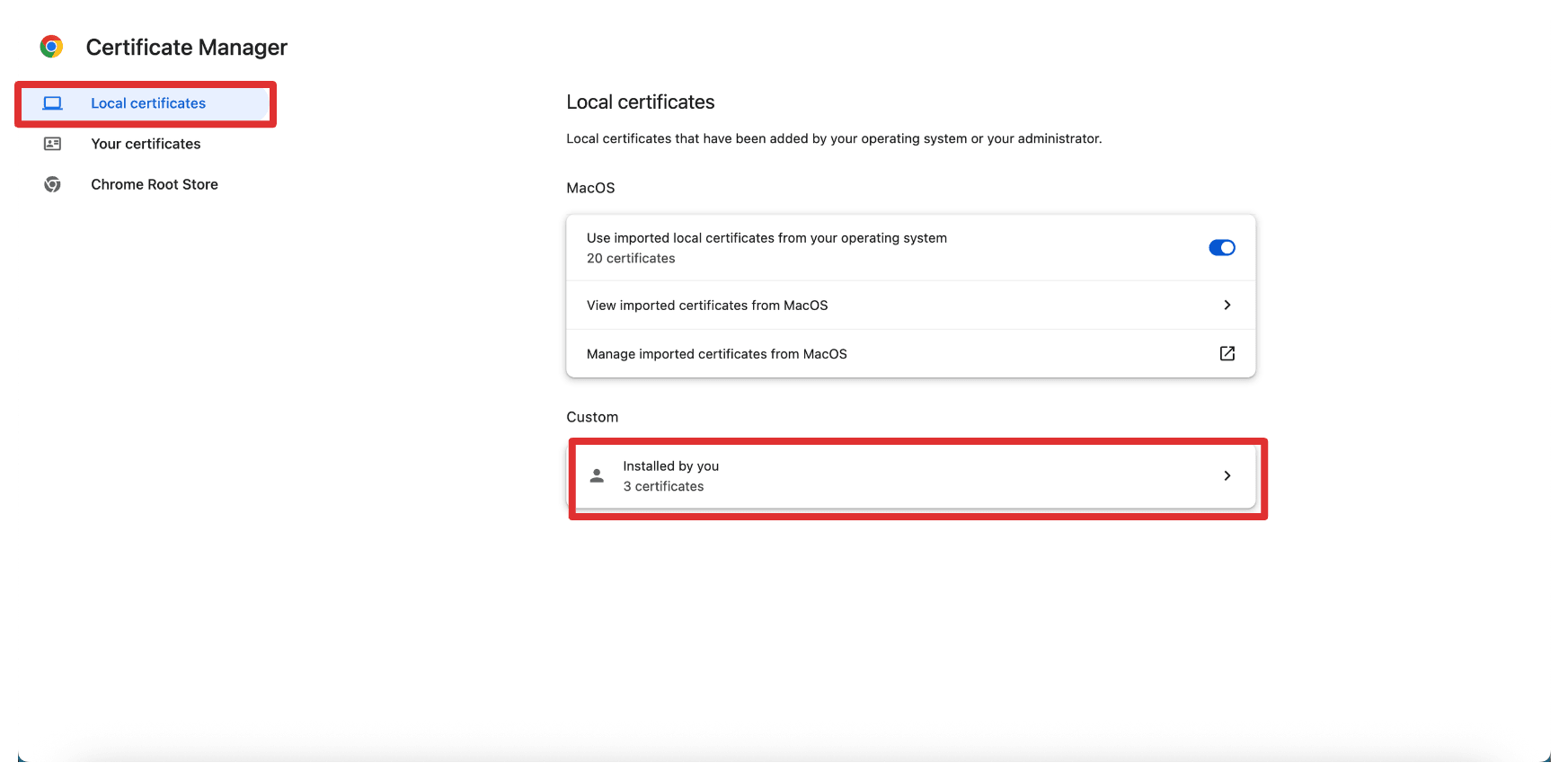

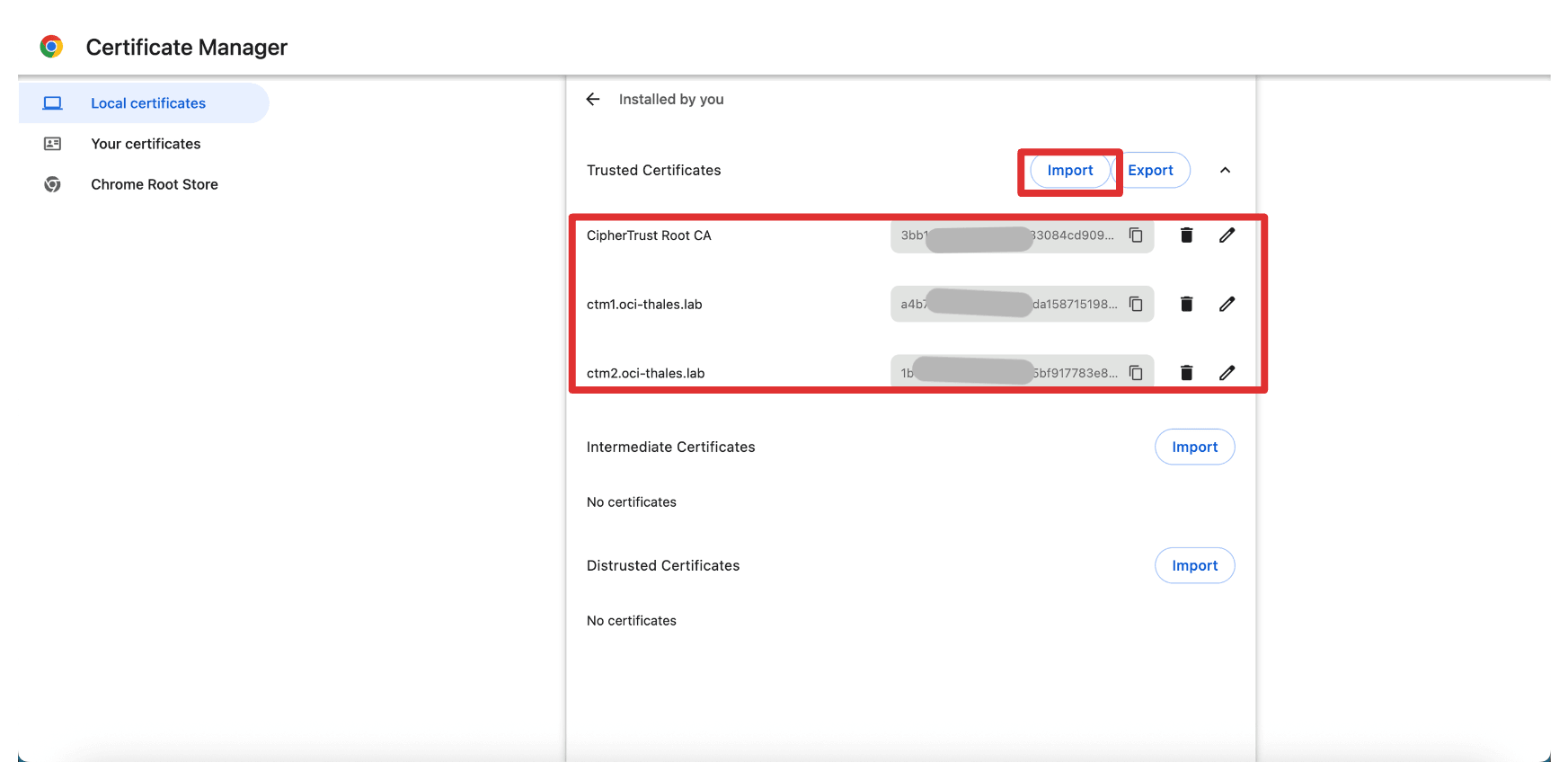

单击 Local certificates(本地证书),然后在 Custom(定制)部分中,单击 Installed by you 。

-

我们已在本地 OS 上导入了完整的链证书和根证书。

也可以在此处导入证书;此导入按钮将带您进入 OS 级别的证书设置。

-

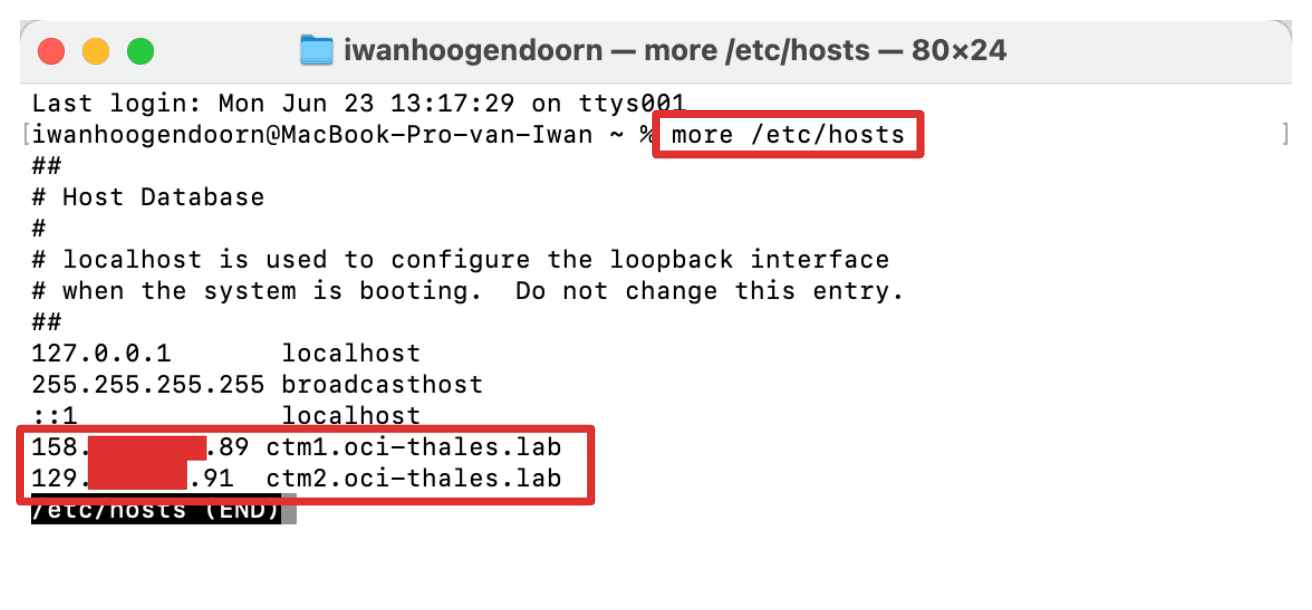

由于我们尚未在 Internet 上配置 DNS 服务器,因此我们将使用手动主机条目更新本地

/etc/hosts文件,以使用 FQDN 测试来自本地计算机的证书。

-

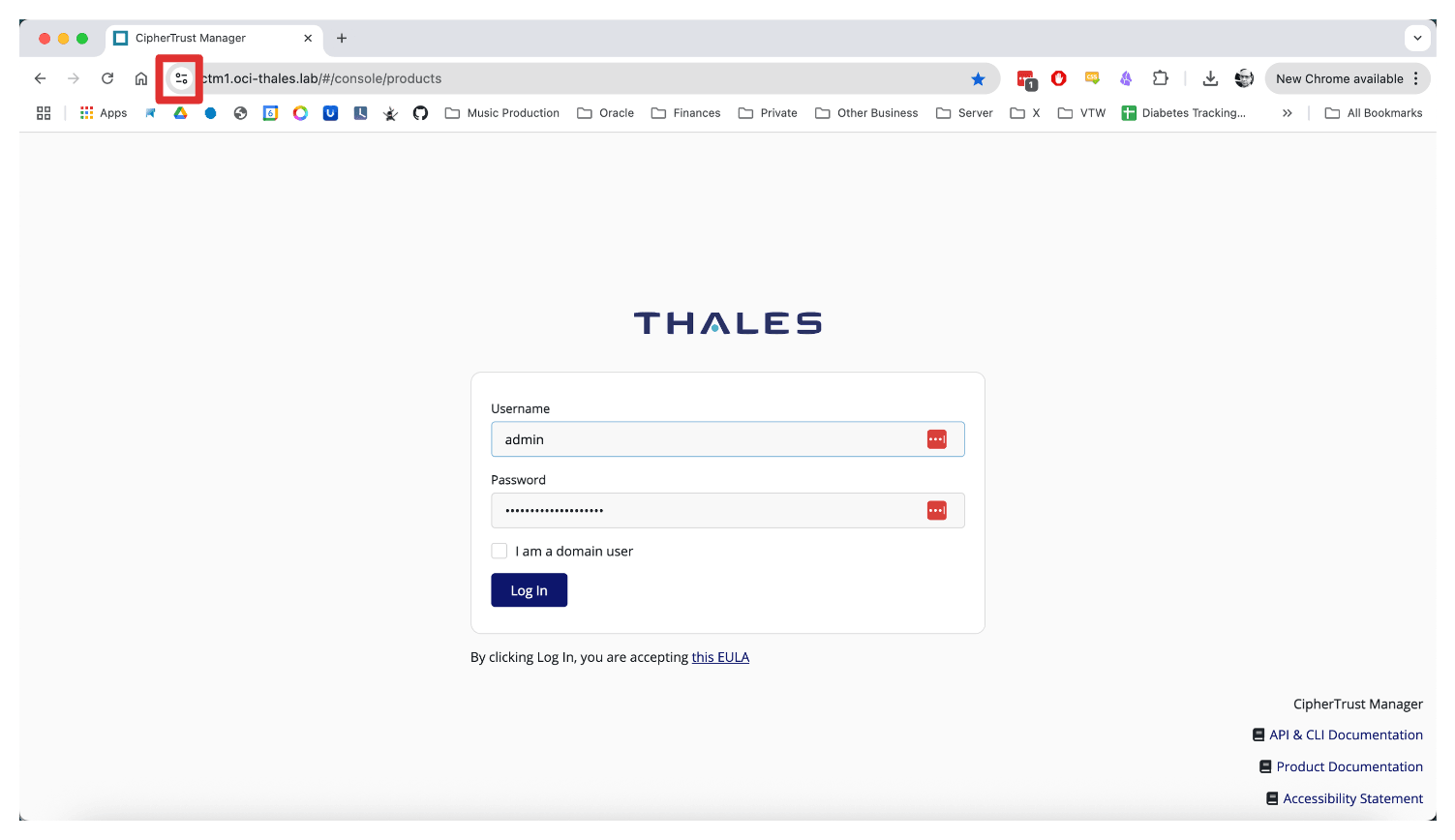

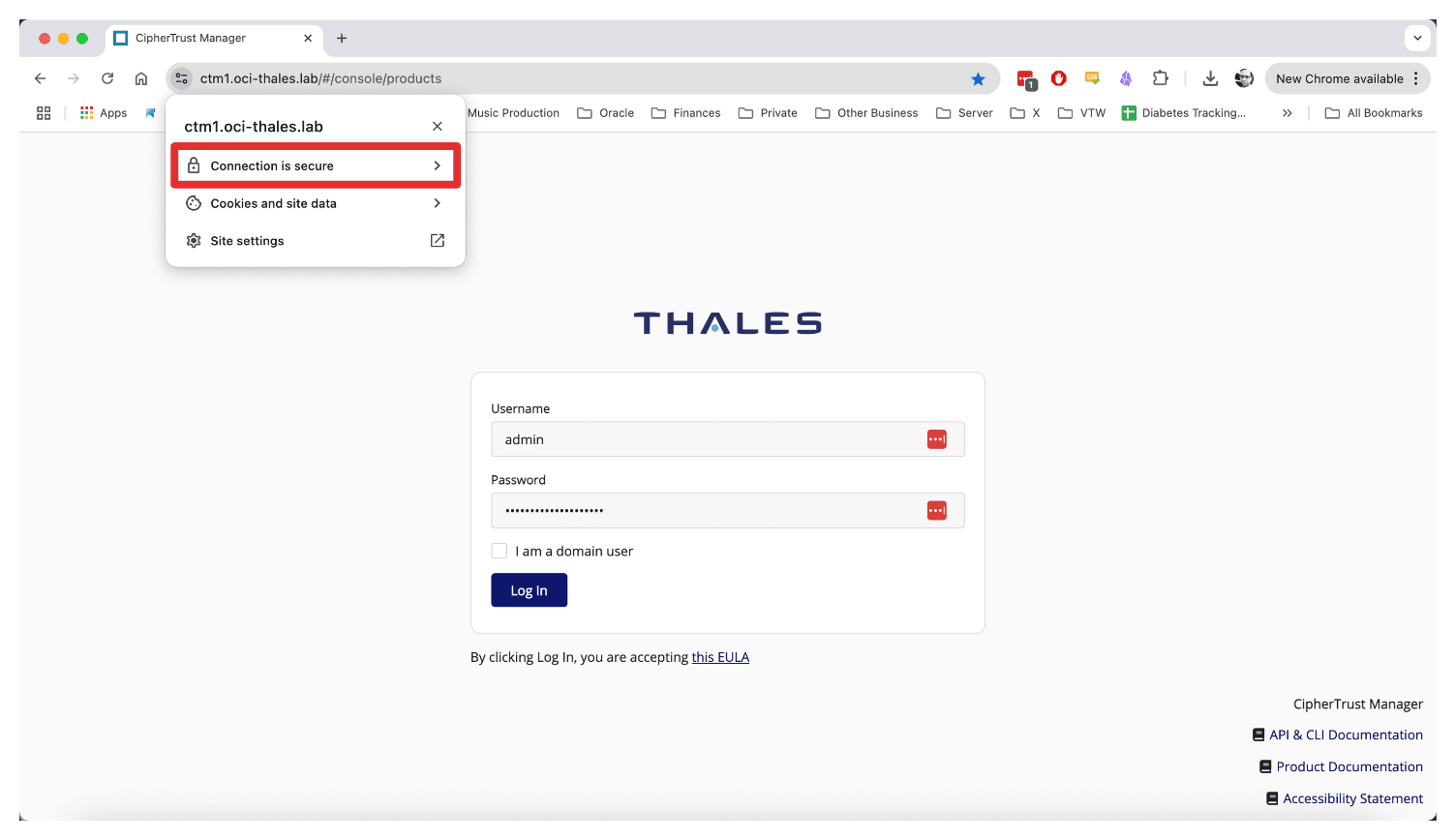

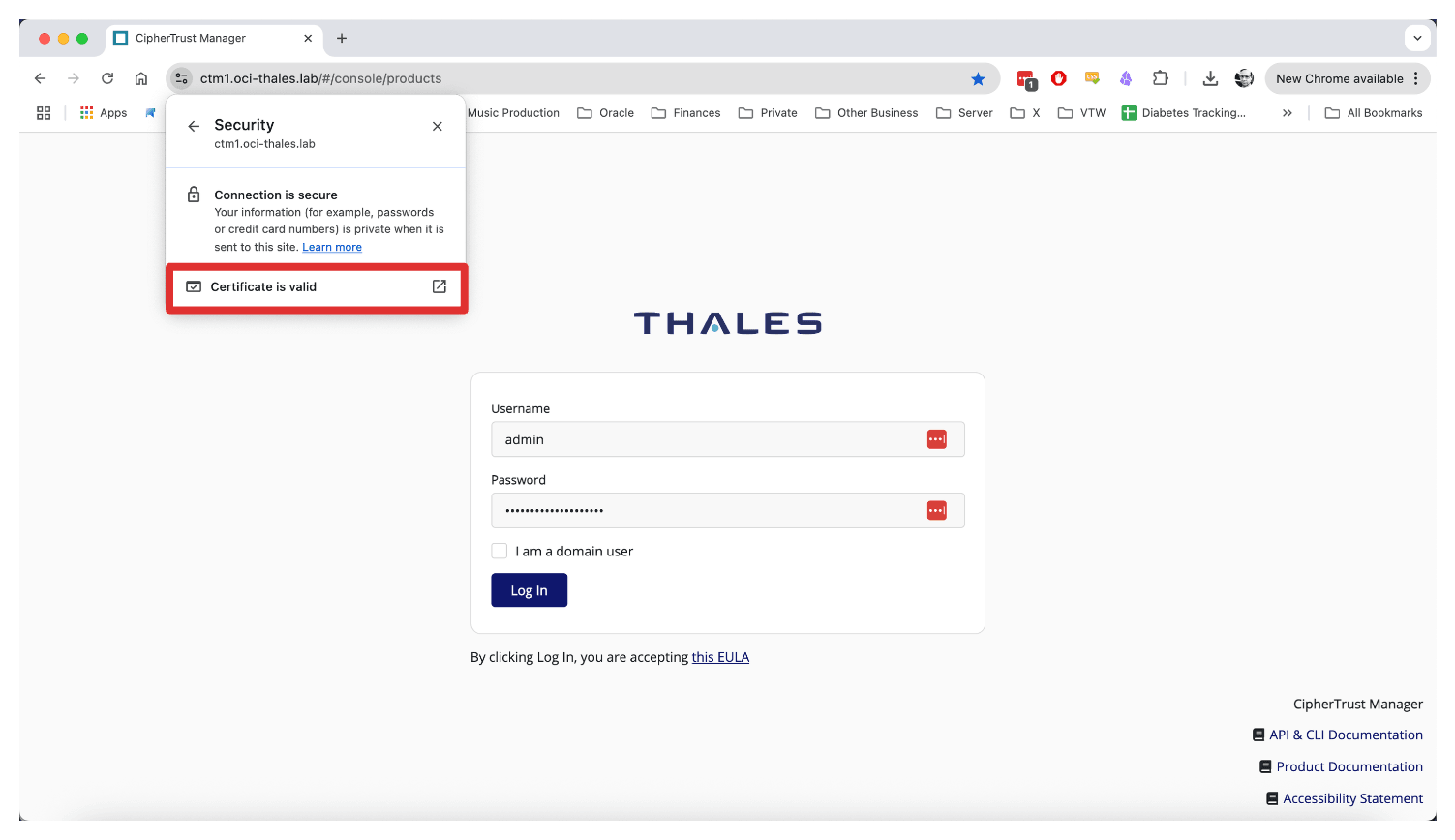

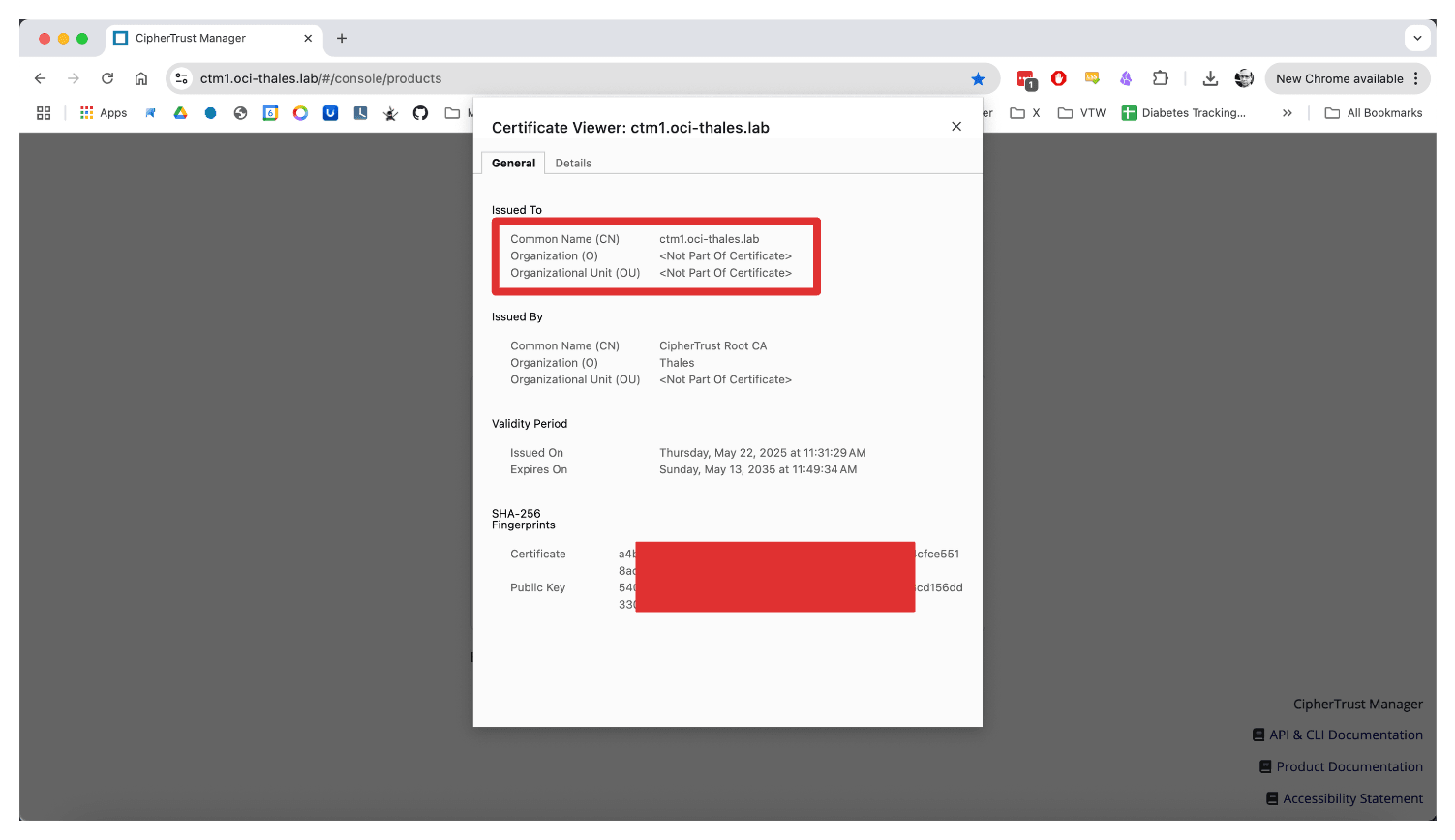

使用 Google Chrome 浏览到 CTM1 FQDN 并单击安全设置。

-

单击 Connection is secure 。

-

单击 Certificate is valid 。

-

查看签发人详细信息。

任务 9:配置 Thales CCKM 设备群集

群集 Thales CipherTrust Cloud Key Manager (CCKM) 设备可实现加密密钥管理的高可用性和负载平衡。这可确保安全基础设施中的持续服务和容错能力。

群集完全从单个(主要)Thales CipherTrust Manager 设备的管理控制台(在本例中,在 AMS 中运行的 Thales CipherTrust Manager)配置。使用此设备的界面创建群集并将其他 Thales CipherTrust Manager 设备添加为群集节点。

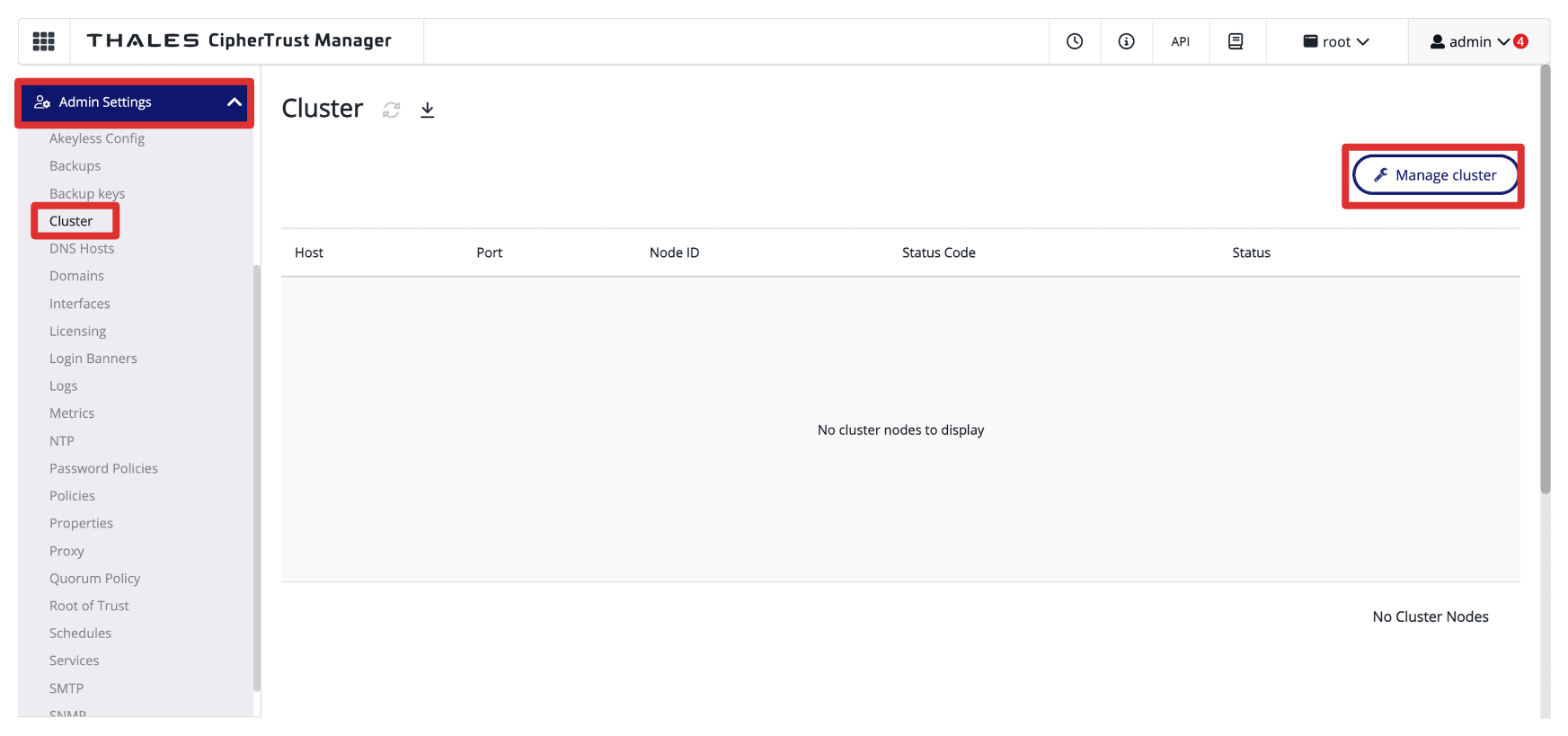

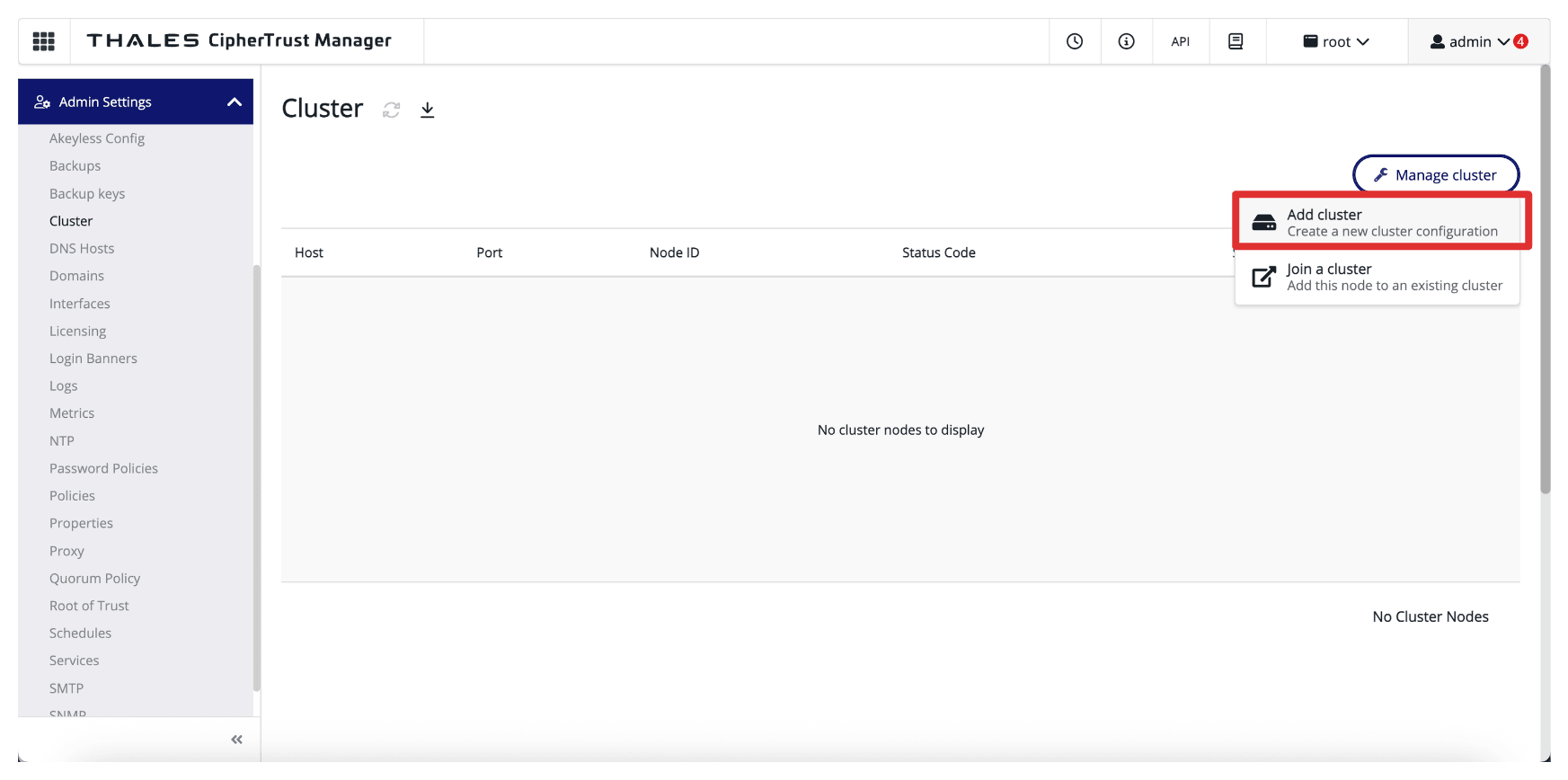

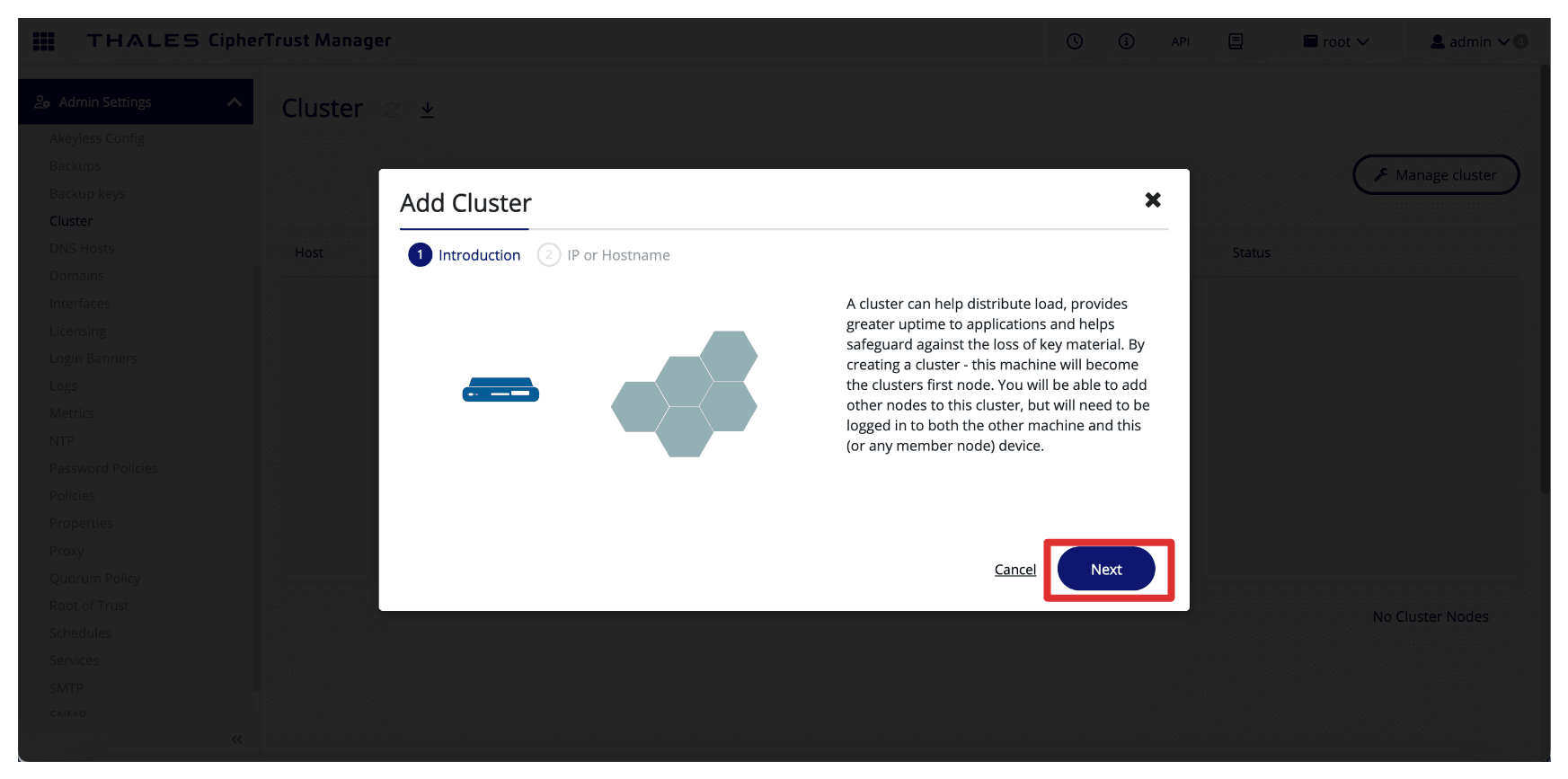

-

导航到 Admin Settings(管理设置)和 Cluster(群集),然后单击 Manage Cluster(管理群集)。

-

单击 Add cluster 。

-

单击下一步。

-

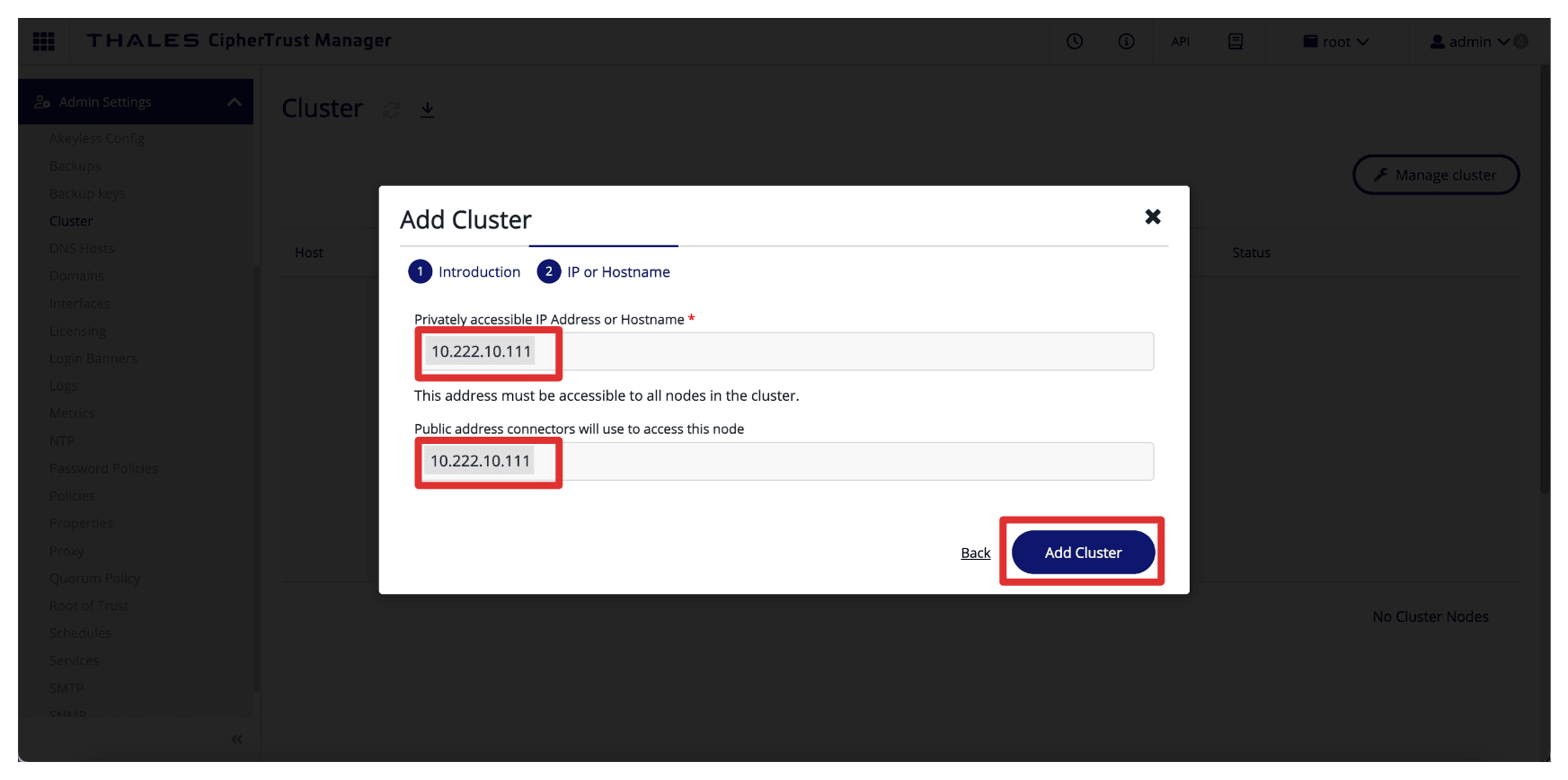

输入 AMS Thales CipherTrust 管理器的主机名(即 AMS 中具有专用 IP 10.222.10.111 的 CTM1)。

我们不打算使用公共 IP 通过互联网使用(或创建)集群,因此我们在两个字段中都使用专用 IP 地址。

-

单击 Add Cluster 。

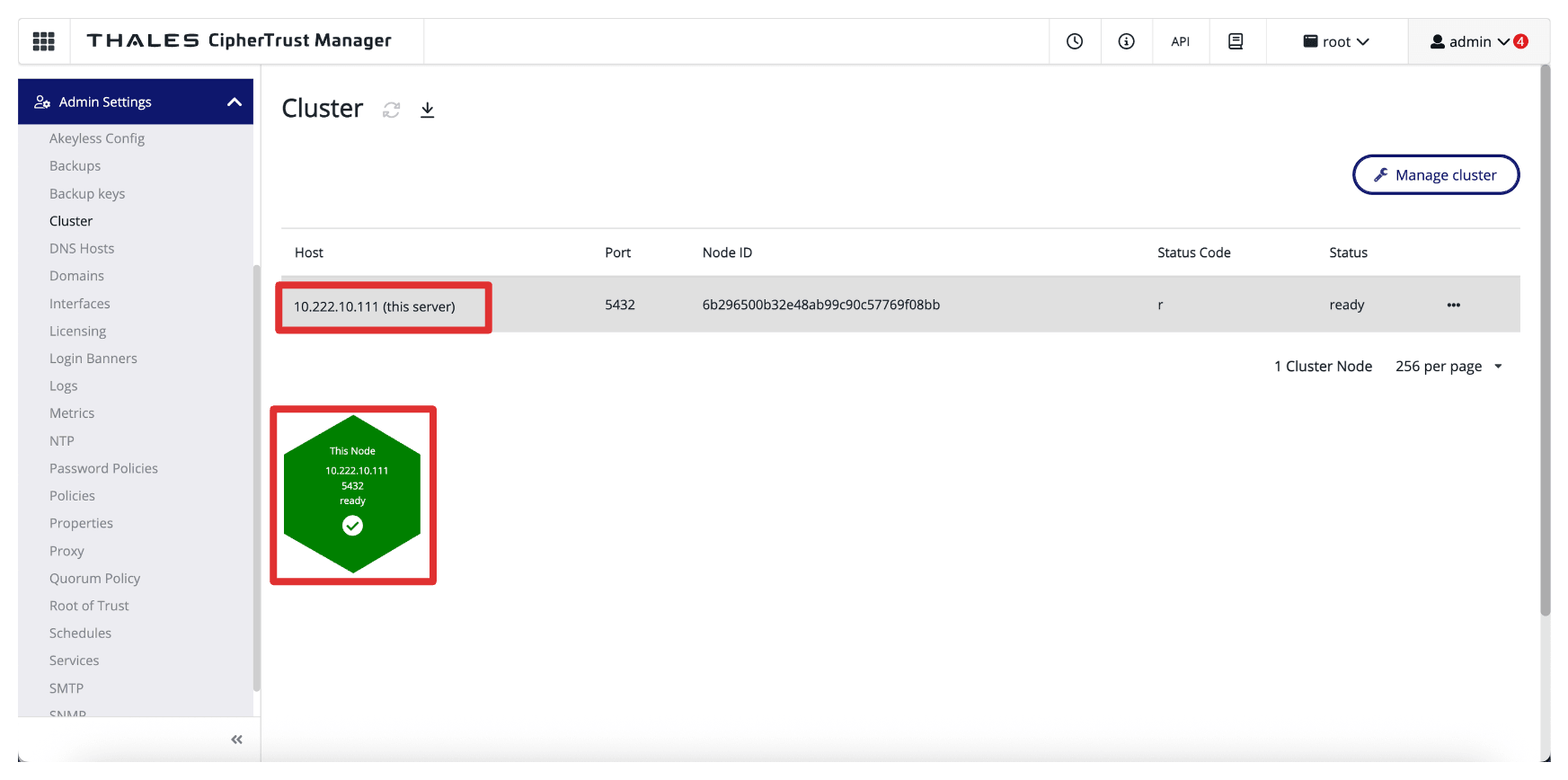

-

请注意,此计算机已创建一个新群集,并且是其群集的一部分。

-

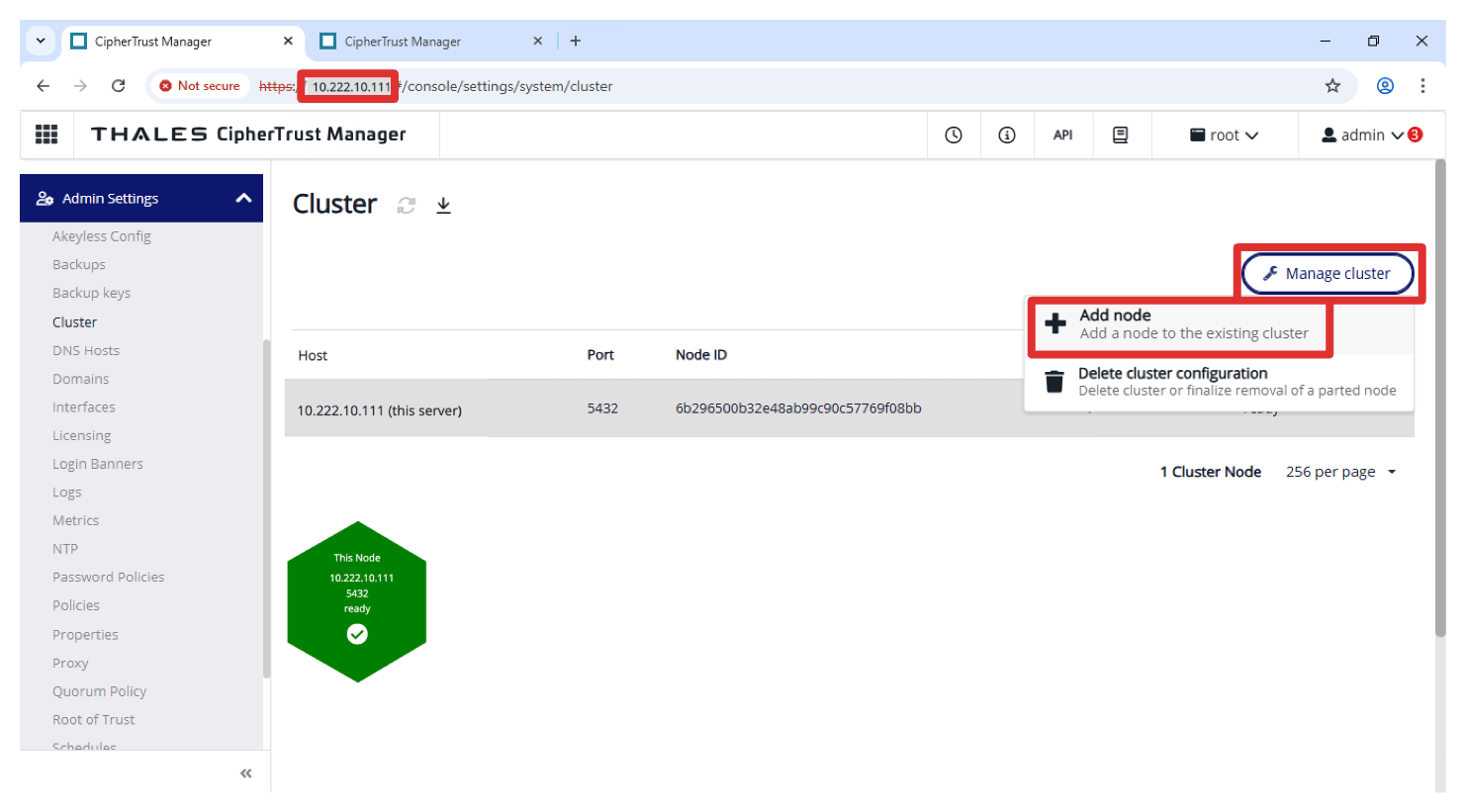

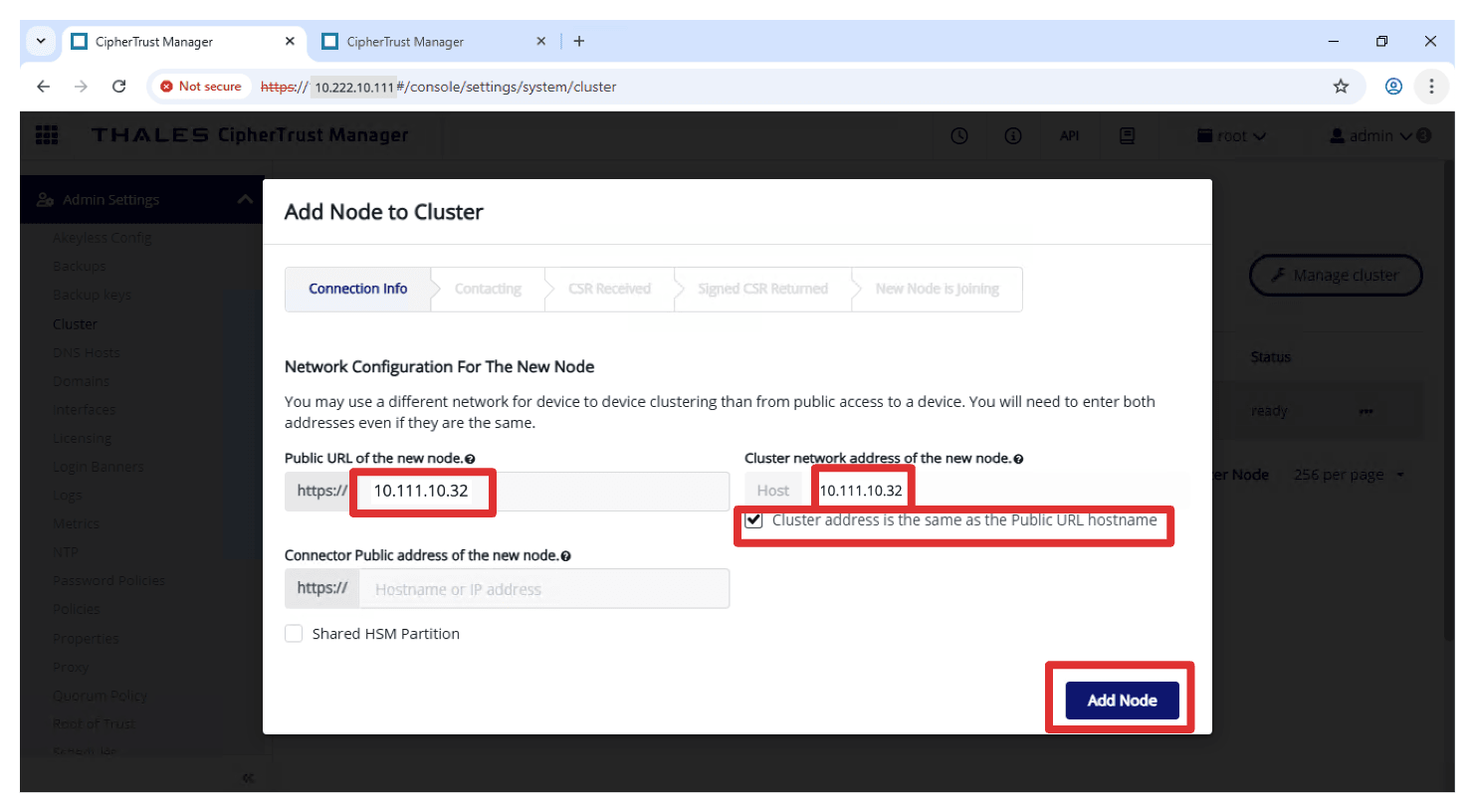

在同一 AMS CTM1 中,单击管理集群,然后选择添加节点以添加 ASH CTM2。

-

指定 ASH Thales CipherTrust Manager IP 地址作为要添加到群集的节点。我们可以在这里使用 DNS 名称。

-

单击添加节点。

-

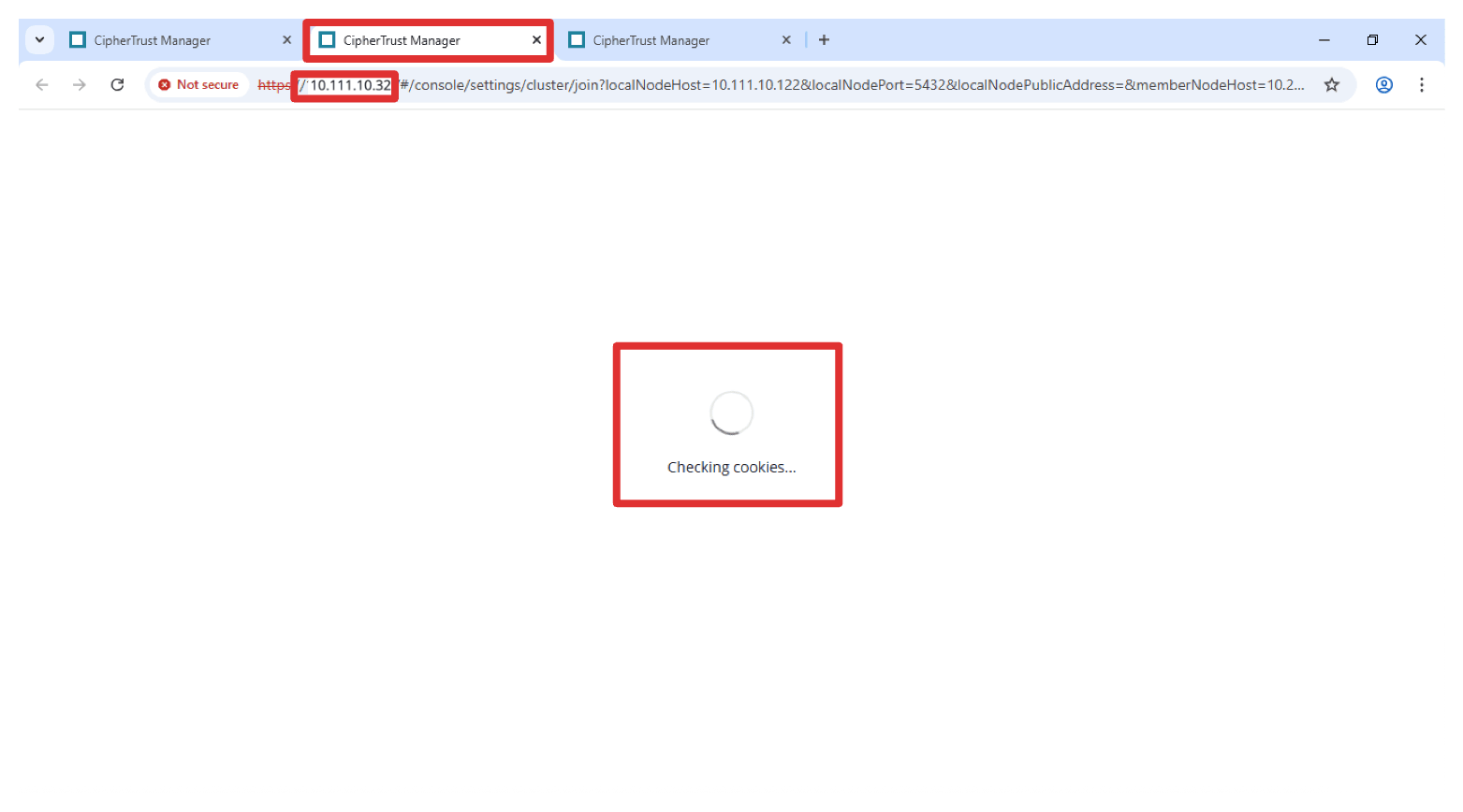

将向 ASH CMT2 打开新的浏览器窗口/选项卡。如果未登录到 ASH CMT2,则可能会首先收到登录提示。

-

某些群集配置活动将在后台进行。

-

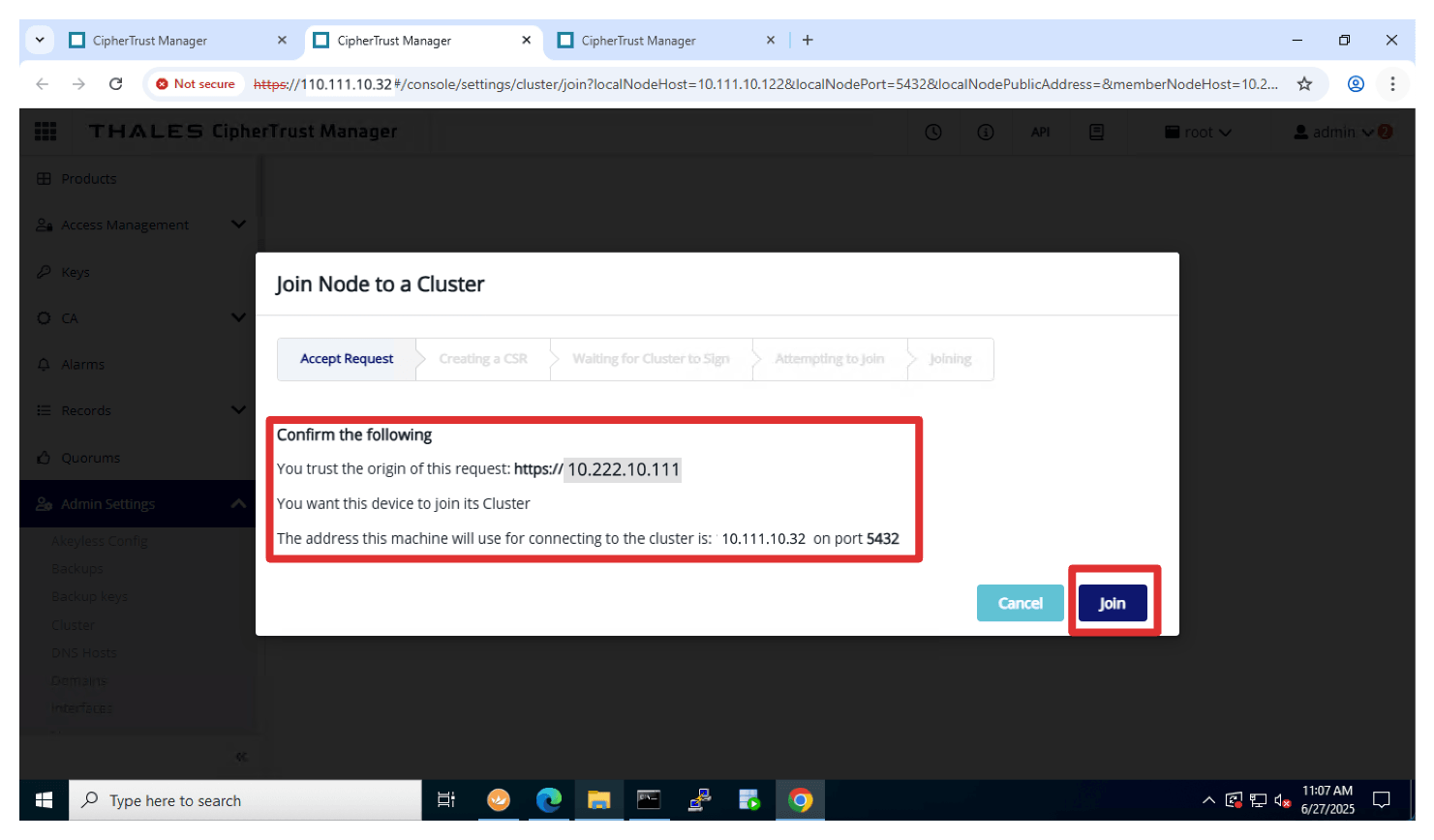

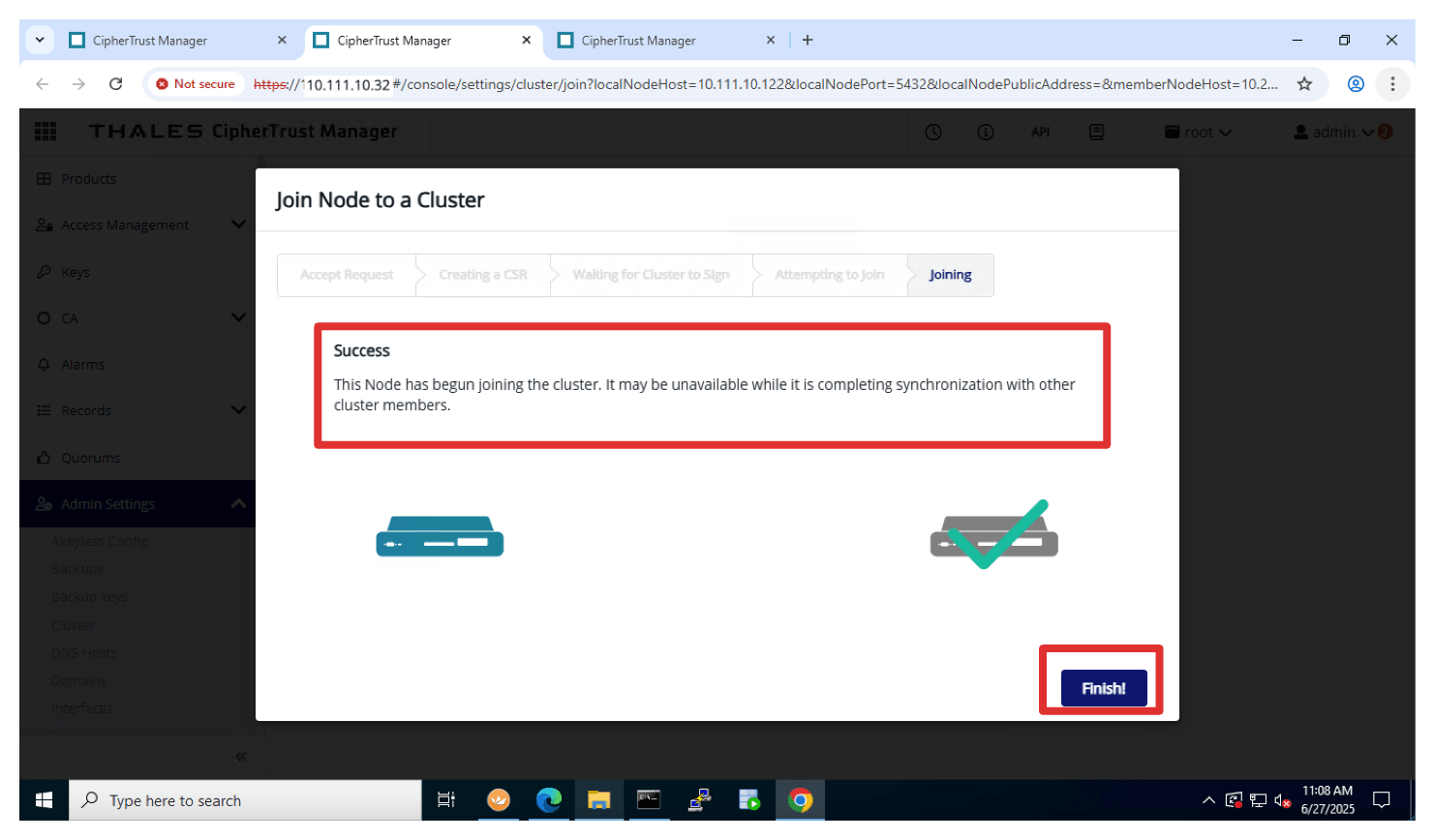

单击加入以确认加入。

-

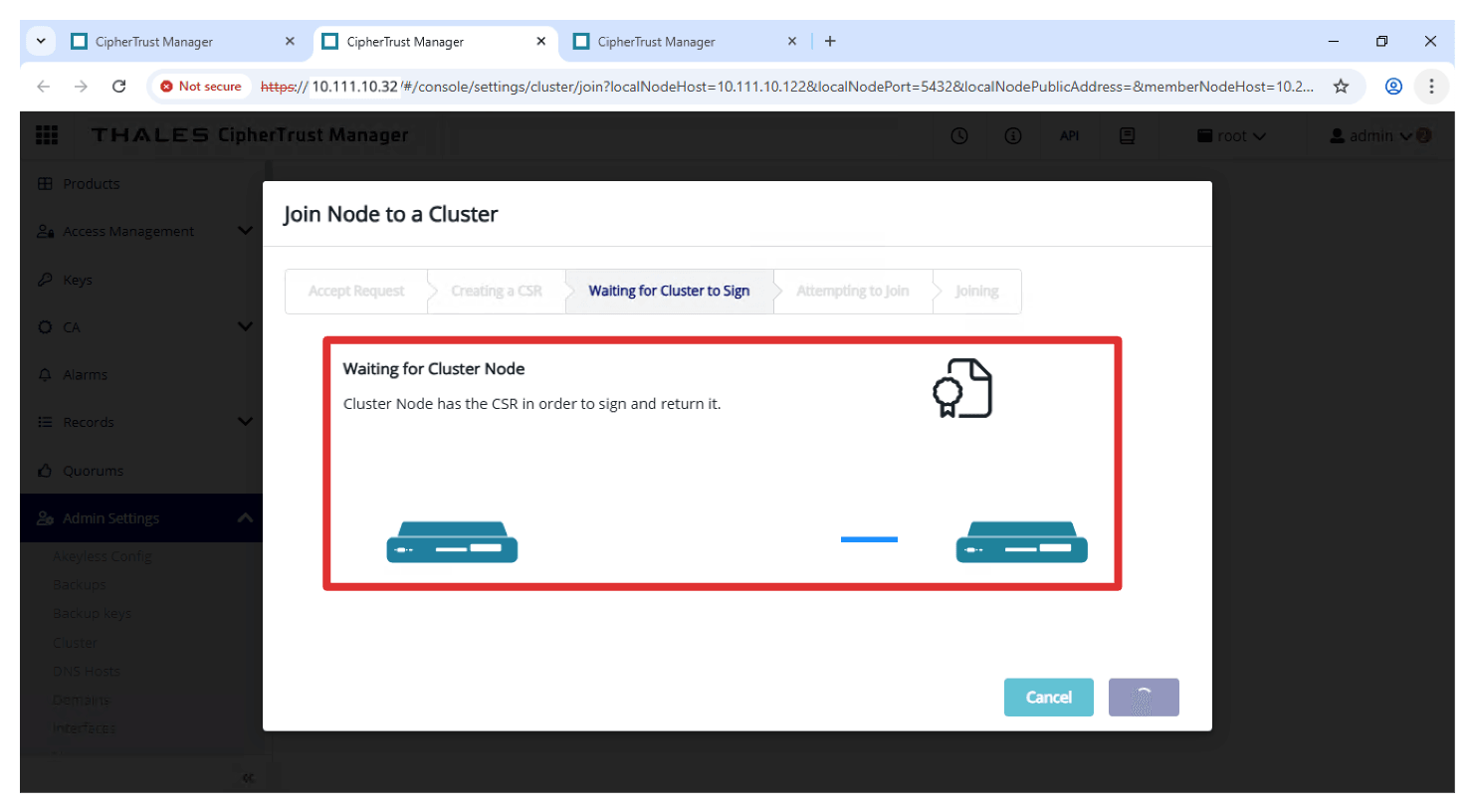

将在后台执行更多的群集配置活动。

-

单击 Finish! 确认 Success 消息。

-

如果新打开的浏览器窗口/选项卡仍处于打开状态,您可以手动关闭它。

-

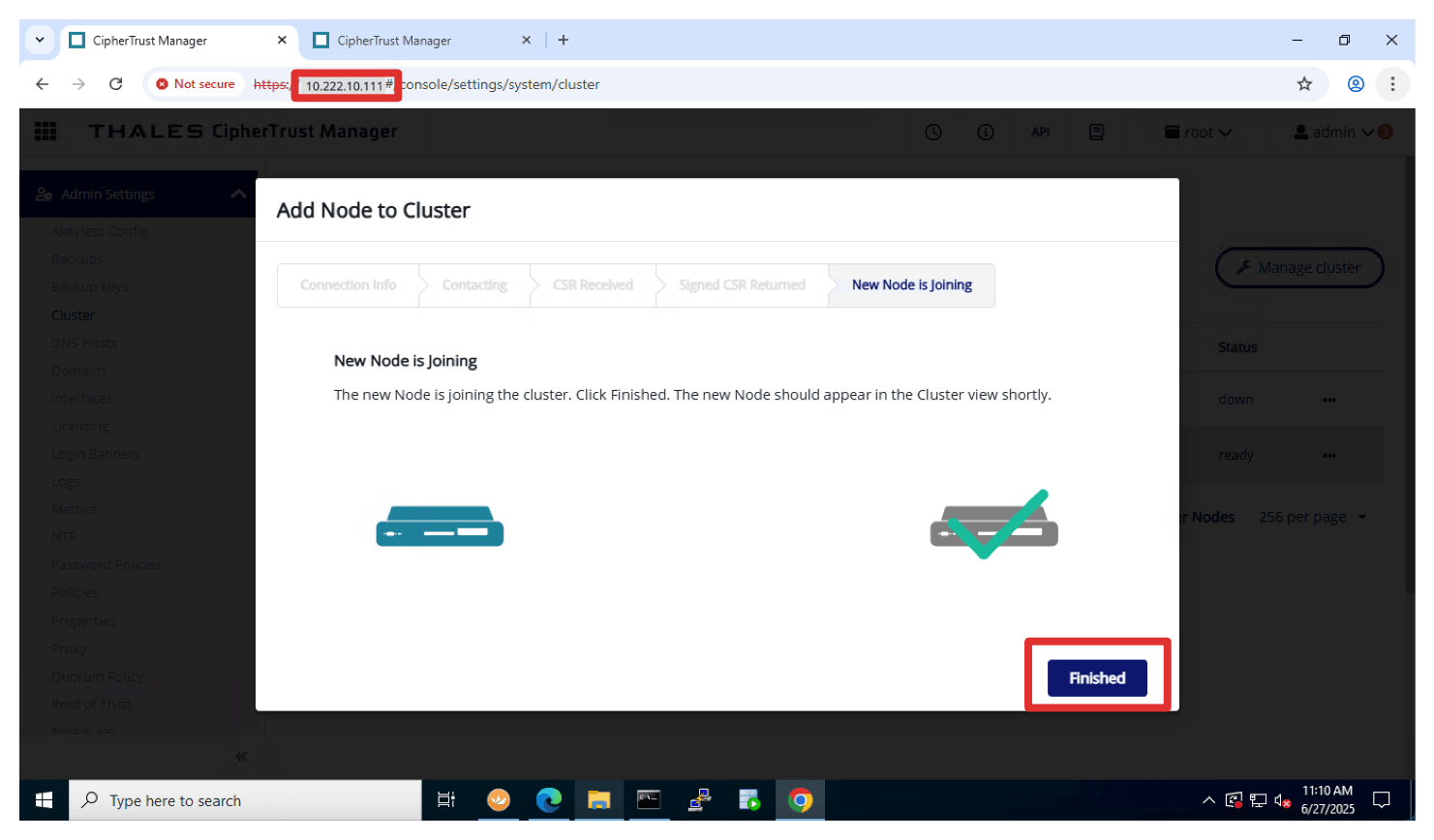

在 AMS CTM1 中,单击 Finished 确认。

-

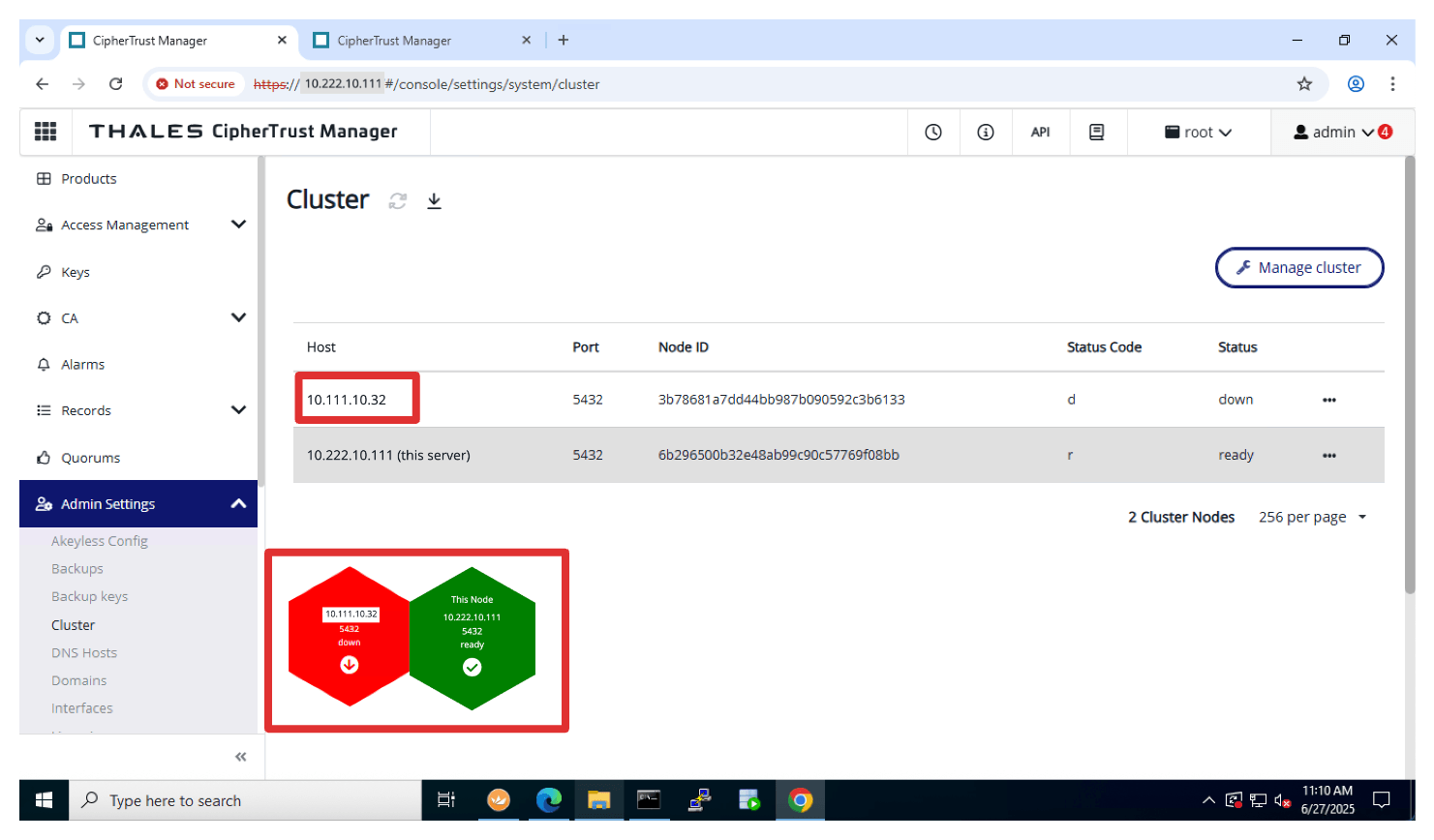

起初,新添加的节点 (ASH CTM2) 将显示为关闭。等待几分钟,以便集群可以检测其存在。

-

您还可能会在屏幕顶部看到错误消息。这意味着群集仍处于配置模式。等待几分钟,消息就会消失。

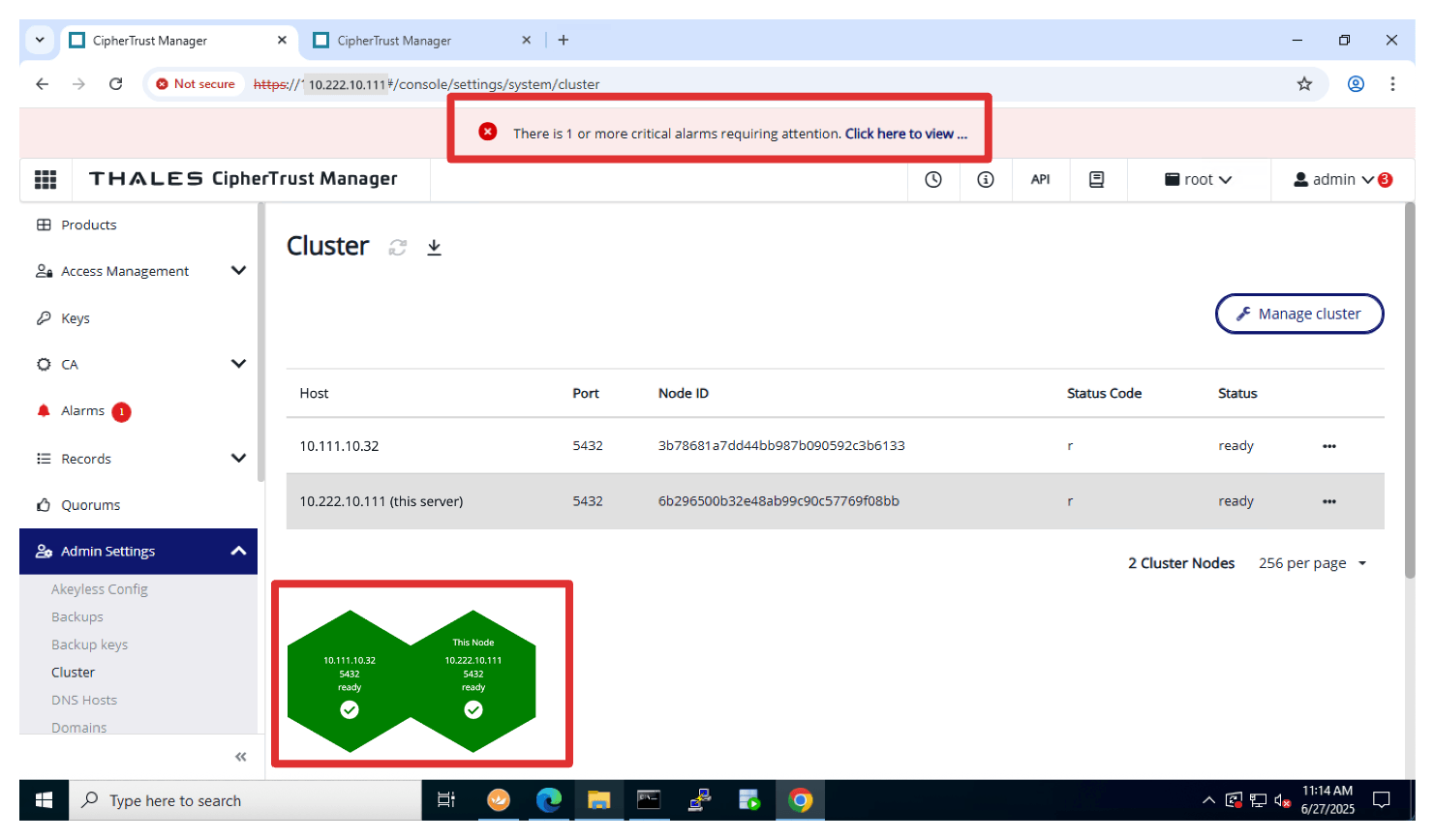

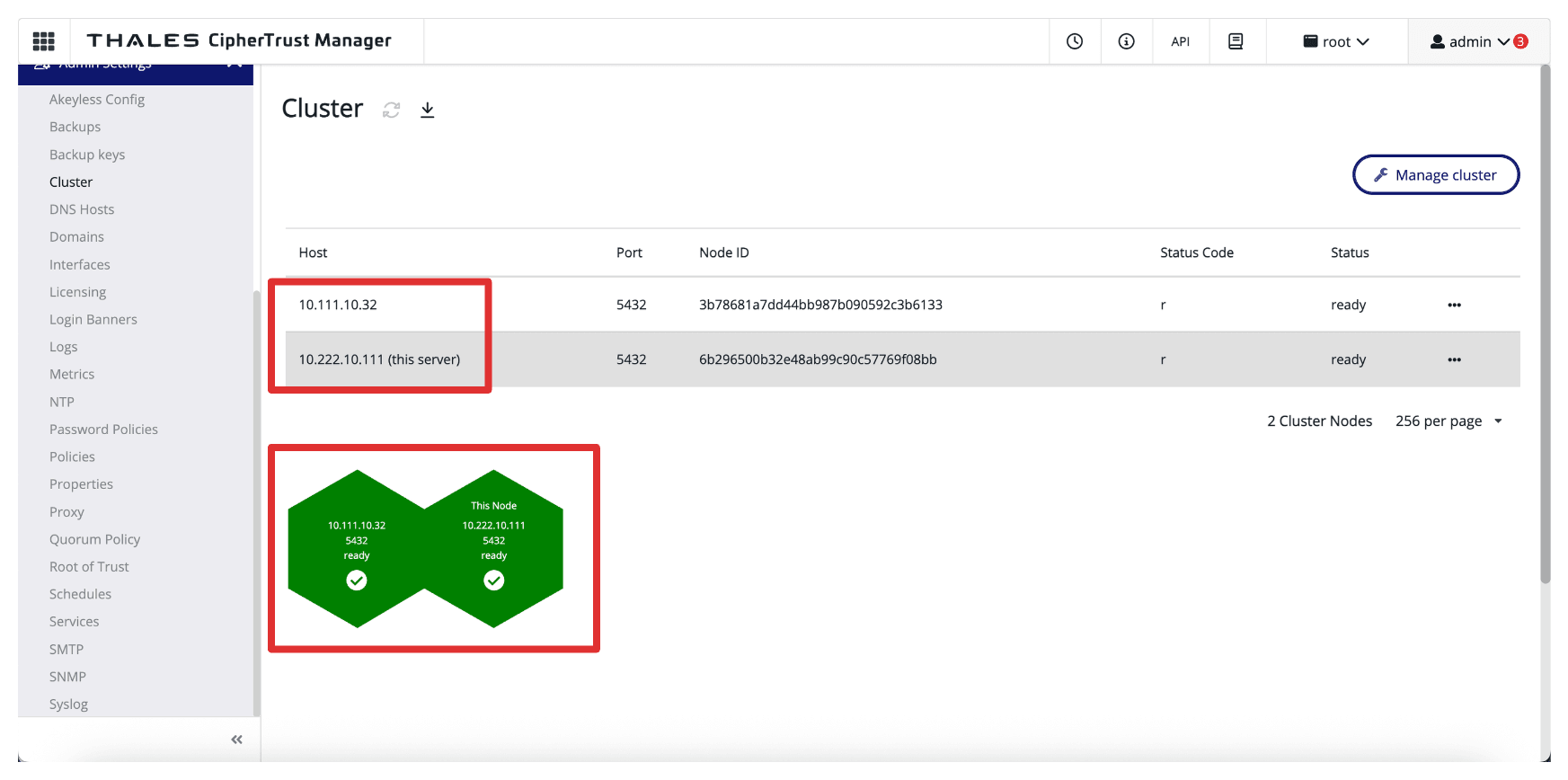

要验证 Thales CipherTrust Manager 群集配置是否正确并正常运行,可以检查 CTM1 和 CTM2。

-

在 CTM1 中,导航到 Admin Settings(管理设置)并单击 Cluster(集群)。

- 请注意,IP 地址

10.222.10.111来自此服务器 (AMS CTM1)。 - 请注意远程服务器 (ASH CTM2) 中的另一个节点 (

10.111.10.32)。

- 请注意,IP 地址

-

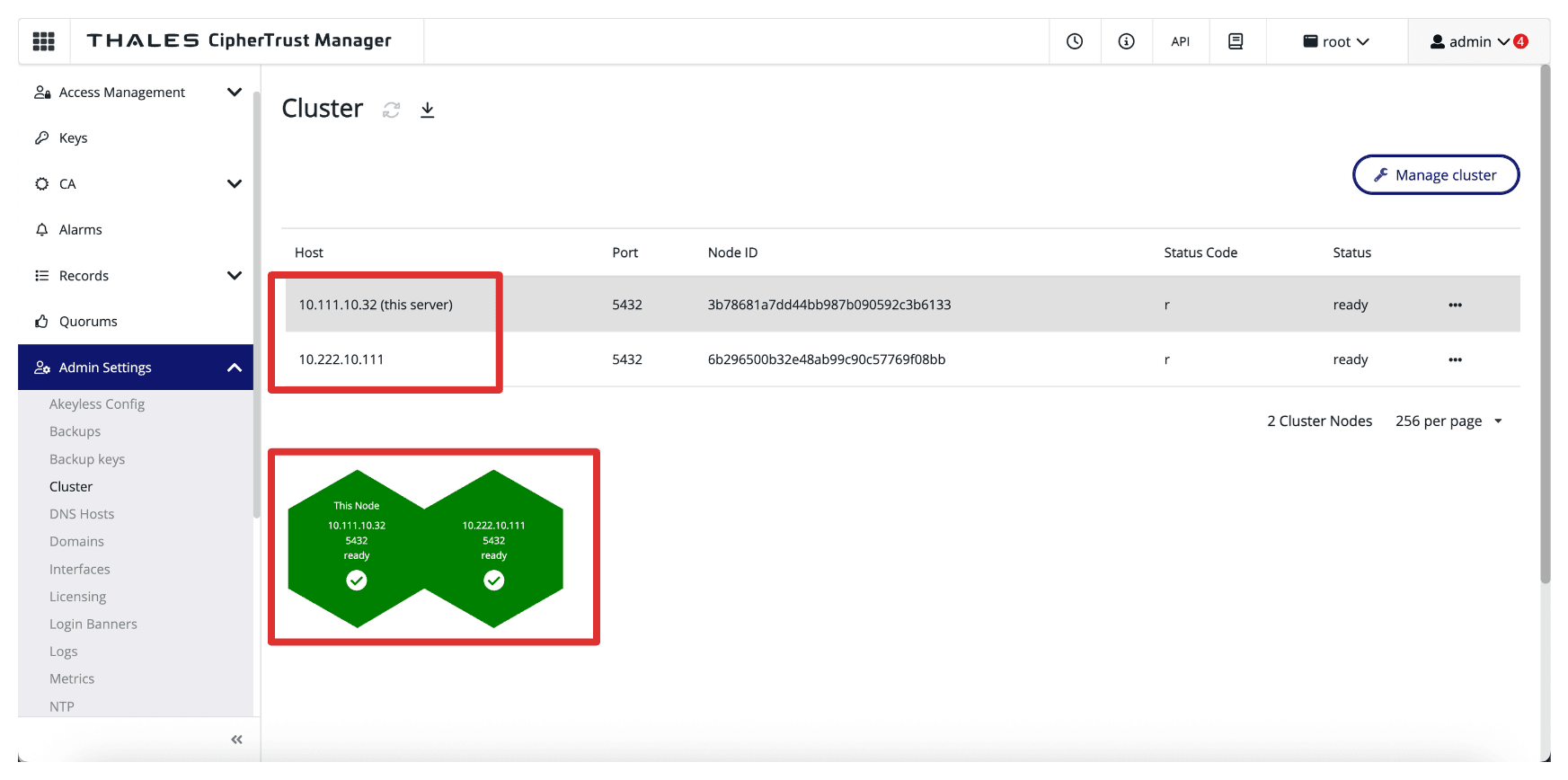

在 CTM2 中,导航到 Admin Settings(管理设置)并单击 Cluster(集群)。

-

请注意,IP 地址

10.111.10.32来自此服务器 (ASH CTM2)。 -

请注意远程服务器 (AMS CTM1) 中的另一个节点 (

10.222.10.111)。

-

下图显示了到目前为止部署的当前状态。

后续步骤

在本教程中,您成功地在 OCI 中设置了两个 Thales CCKM 设备,并在它们之间建立了一个安全集群,并将一个设备配置为 CA。您已按照从部署设备、配置网络基础结构到创建和签署 CSR 以及启用群集的分步过程构建了高度可用且安全的密钥管理环境。此设置通过集中式证书管理来确保强大的加密操作,并优化 OCI 环境中的安全性和运营弹性。

如果要使用不带 OCI API 网关选项的 Thales CipherTrust Manager 实施 Hold Your Own Key (HYOK) ,请遵循以下教程: Set up OCI Hold Your Own Key using Thales CipherTrust Manager without OCI API Gateway 。

如果要使用带有 OCI API Gateway 选项的 Thales CipherTrust Manager 实施 Hold Your Own Key (HYOK) ,请遵循以下教程: Set up OCI Hold Your Own Key using Thales CipherTrust Manager with OCI API Gateway 。

相关链接

确认

- 作者 — Iwan Hoogendoorn(云网络黑带)

更多学习资源

通过 docs.oracle.com/learn 浏览其他实验室,或者通过 Oracle Learning YouTube 频道访问更多免费学习内容。此外,请访问 education.oracle.com/learning-explorer 以成为 Oracle Learning Explorer。

有关产品文档,请访问 Oracle 帮助中心。

Set Up Two Thales CipherTrust Cloud Key Manager Appliances in OCI, Create a Cluster between them, and Configure One as a Certificate Authority

G38092-01

Copyright ©2025, Oracle and/or its affiliates.