将 ADFS 2.0 和 3.0 SP 与 OAM 集成 IdP

本文介绍了如何将 ADFS 2.0/3.0 作为 SP 和 OAM 作为 IdP 进行集成。确保读取包含先决条件的内容。

SAML 2.0 集成基于:

-

电子邮件地址将用作

NameID格式 -

NameID值包含用户的电子邮件地址 -

HTTP POST 绑定用于将 SAML 断言发送到 SP

-

用户存在于两个系统中,每个用户都具有相同的电子邮件地址,以便将其用作公用用户属性。

ADFS 2.0 在 Windows 2008 R2 中可用,而 ADFS 3.0 在 Windows 2012 R2 中可用。该文章显示了 ADFS 3.0 的屏幕截图,而记录的步骤适用于这两个版本。

ADFS 设置

要在 ADFS SP 中将 OAM 添加为 IdP,请执行以下步骤:

-

转到部署了 ADFS 的计算机。

-

如果使用 ADFS 2.0

-

单击开始菜单、程序、管理工具、 AD FS 2.0 管理

-

展开 ADFS 2.0 、信任关系

-

-

如果使用 ADFS 3.0

-

在 "Server Manager"(服务器管理器)中,单击 Tools(工具), AD FS Management(AD FS 管理)

-

展开 AD FS 、信任关系

-

-

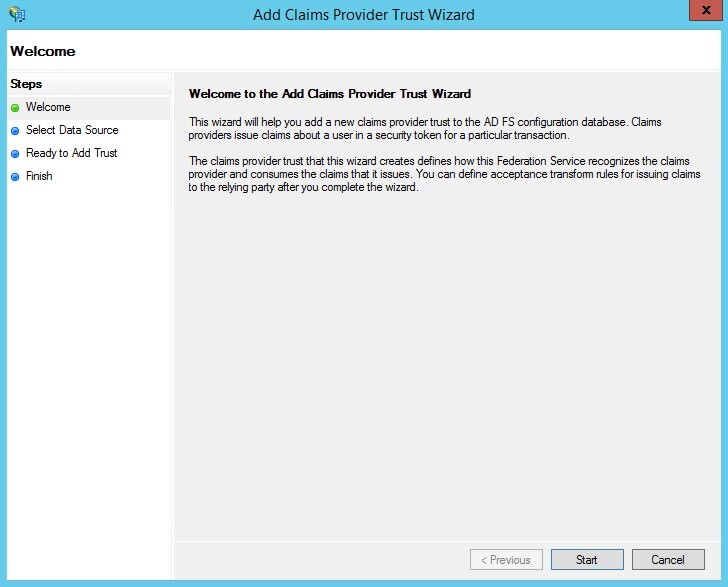

右键单击索赔提供商信托,然后选择添加索赔提供商信托。

-

单击启动。

-

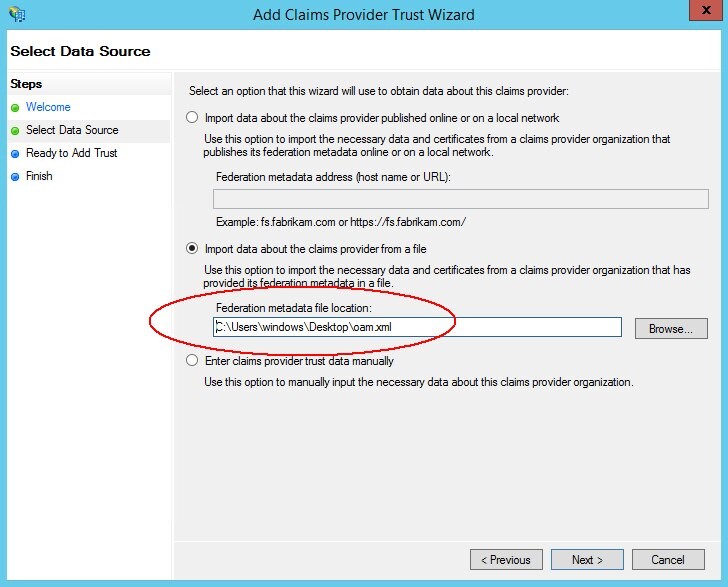

从文件中选择“导入有关索赔提供商的数据”。

-

单击“浏览”并选择本地 OAM IdP SAML 2.0 元数据文件(OAM 端点需要 SSL 终止,否则 ADFS 不会导入元数据。请参见有关 SSL 的先决条件文章 )。

-

单击下一步。

-

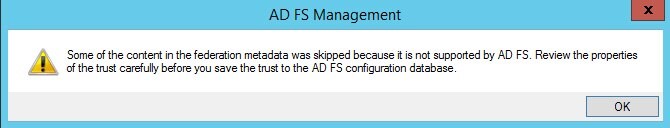

如果显示有关 ADFS 中不支持的功能的警告窗口,请单击确定继续(这与 OAM IdP SAML 2.0 元数据中列出的 SAML 属性授权功能相关)。

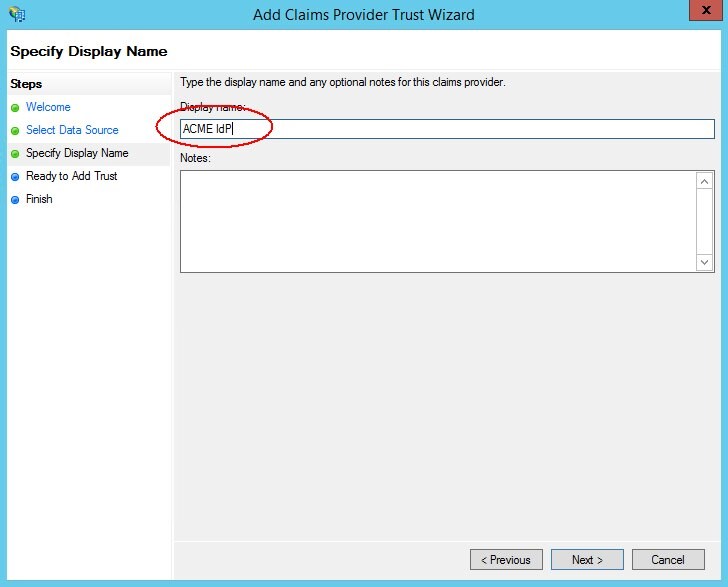

- 输入新 SAML 2.0 标识提供程序的名称。

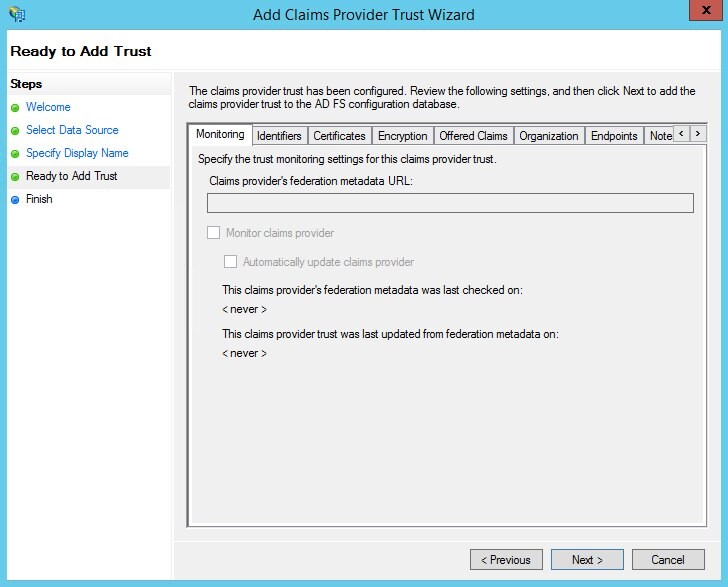

- 单击下一步。此时将显示汇总窗口

-

单击下一步。

-

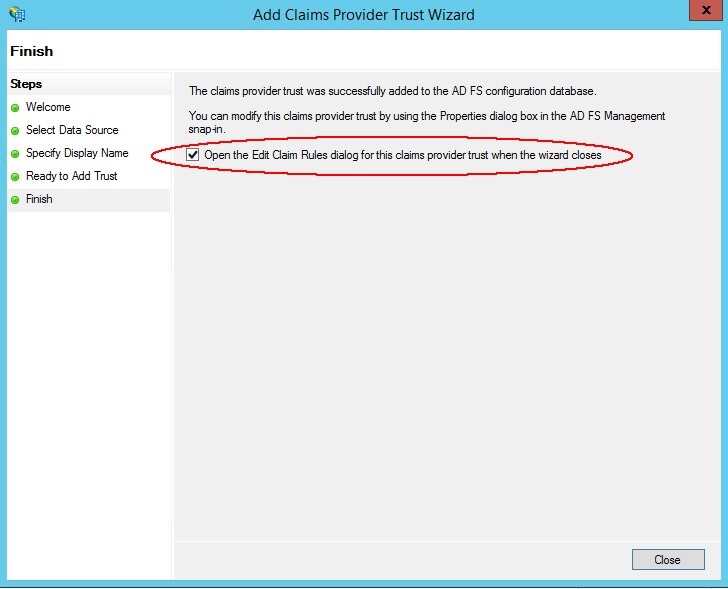

选中打开编辑索赔框

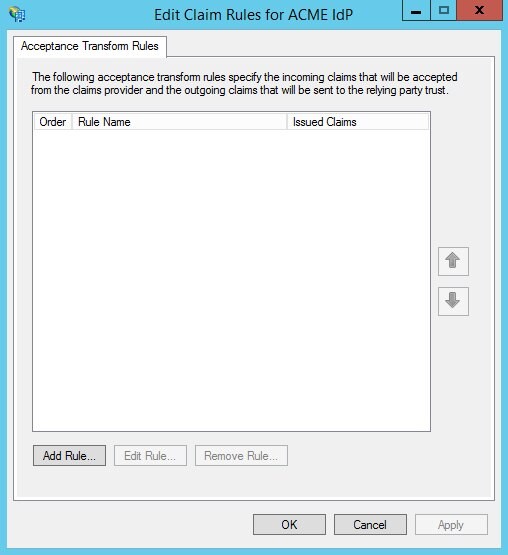

- 单击关闭。此时将显示“编辑规则”窗口

-

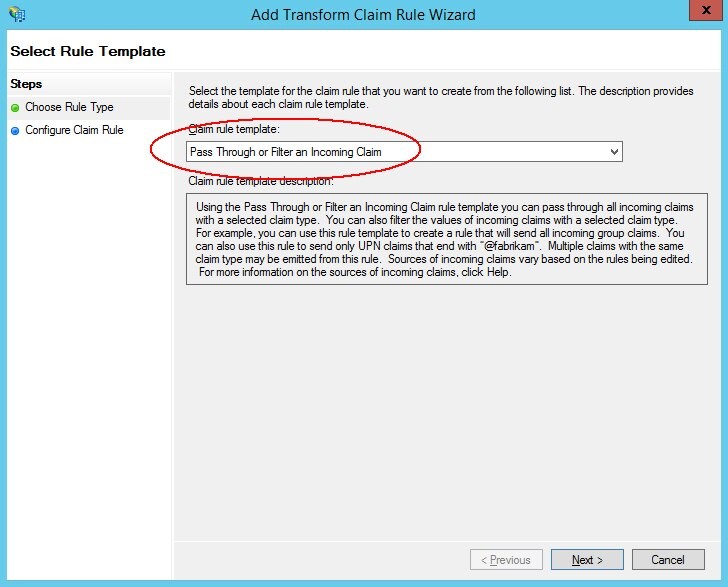

单击添加规则。

-

选择通过或筛选传入的索赔

-

单击下一步。

-

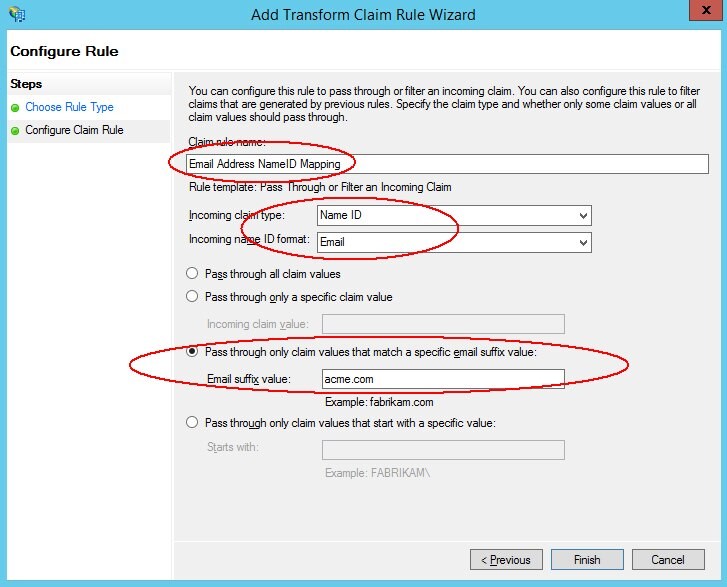

输入索赔规则的名称。

-

选择

NameID作为传入索赔类型。 -

选择“电子邮件”作为传入名称 ID 格式。

-

如果要接受任何电子邮件地址,请选择“通过所有声明”如果只想接受一组特定的电子邮件地址(在此示例中,选择此选项,因为所有用户都将具有

@acme.com电子邮件地址),请仅通过与特定电子邮件后缀值匹配的声明值。 -

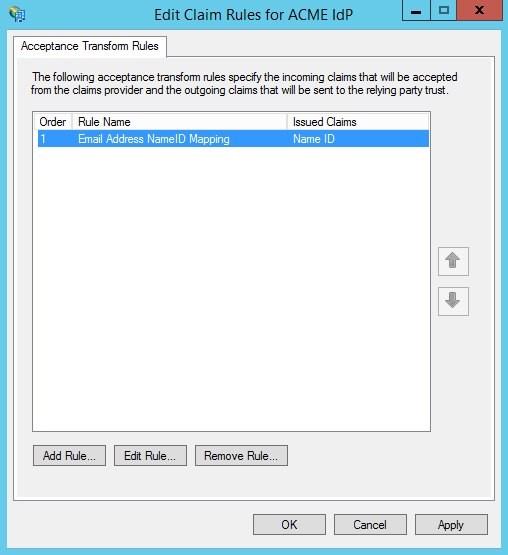

单击完成。此时将显示声明规则列表

-

单击确定。

此时将显示“添加索赔提供商信任”窗口

插图 Add_Claims_Provider.jpg 的说明

插图 Select_Rule_Template.jpg 的说明

插图 list_of_claim_rules.jpg 的说明

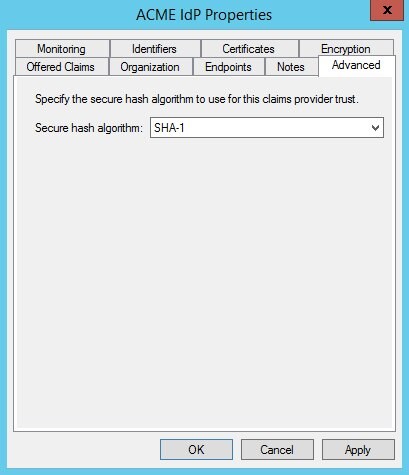

如先决条件文章中所述,如果要将 ADFS 配置为使用/接受 SHA-1 签名,请执行以下步骤(注意:如果未将 ADFS 配置为使用/接受 SHA-1 签名,则必须将 OAM 配置为将 SHA-256 用于签名):

-

转到部署了 ADFS 的计算机。

-

如果使用 ADFS 2.0

-

单击开始菜单、程序、管理工具、 AD FS 2.0 管理

-

展开 ADFS 2.0 、信任关系

-

-

如果使用 ADFS 3.0

-

在 "Server Manager"(服务器管理器)中,单击 Tools(工具), AD FS Management(AD FS 管理)

-

展开 AD FS 、信任关系

-

-

-

右键单击新创建的索赔提供商信任并选择“属性”。

-

选择高级选项卡。

-

选择 SHA-1。

-

单击确定。

插图 Secure_Hash_Algorithm.jpg 的说明

OAM 设置

要在 OAM 中将 ADFS 添加为 SP 合作伙伴,请执行以下步骤:

-

转到 OAM 管理控制台:

http(s)://oam-admin-host:oam-adminport/oamconsole。 -

导航到 Identity Federation 、 Identity Provider Administration 。

-

单击创建服务提供方合作伙伴按钮。

-

在“创建”屏幕中:

-

输入合作伙伴的名称

-

选择 SAML 2.0 作为协议

-

-

单击“Load Metadata(加载元数据)”并上载 SP 的 SAML 2.0 元数据文件。

-

选择要在 SAML 2.0 断言中设置的

NameID格式(在此情况下为电子邮件地址NameID格式)。 -

输入必须如何设置

NameID值:用户 ID。 -

在这种情况下,请存储属性和邮件属性。

-

选择指示如何使用属性填充 SAML 断言的默认属性概要文件。

-

单击保存。

如先决条件文章中所述,如果要将 OAM 配置为对签名使用 SHA-256,请执行以下步骤(注:如果未将 OAM 配置为对签名使用 SHA-256,则必须将 ADFS 配置为使用/接受 SHA-1 签名):

-

通过执行

$IAM_ORACLE_HOME/common/bin/wlst.sh进入 WLST 环境。 -

连接到 WLS 管理服务器:

connect()。 -

导航到域运行时分支:

domainRuntime()。 -

执行

configureFedDigitalSignature()命令:configureFedDigitalSignature(partner="PARTNER_NAME", partnerType="idp/sp", algorithm="SHA-256/SHA-1")。 -

将 PARTNER_NAME 替换为添加的合作伙伴的名称

-

将 partnerType 设置为 idp 或 sp

-

将算法设置为 SHA-256 或 SHA-1。例如:

configureFedDigitalSignature(partner="ADFSSP", partnerType="sp”, algorithm="SHA-256")

-

-

退出 WLST 环境:

exit()。

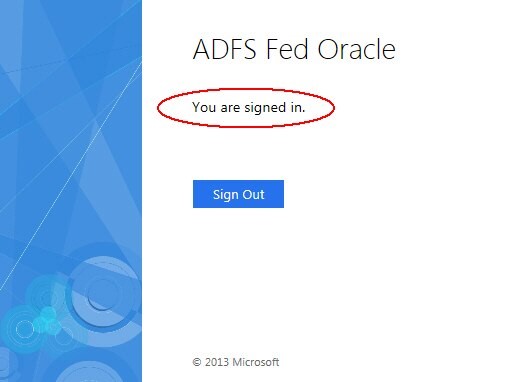

测试

要进行测试,请访问 OAM IdP 启动的 SSO 页面:

-

URL:

http(s)://oam-runtime-host:oam-runtimeport/oamfed/idp/initiatesso?providerid=PARTNER_NAME -

将

PARTNER_NAME替换为 SP 合作伙伴的名称

例如:https://acme.com/oamfed/idp/initiatesso?providerid=ADFSSP

- 用于验证的 OAM 质询

您将通过 SAML 断言重定向到 ADFS SP

更多学习资源

浏览 docs.oracle.com/learn 上的其他实验室,或在 Oracle Learning YouTube 频道上访问更多免费学习内容。此外,请访问 education.oracle.com/learning-explorer 以成为 Oracle Learning Explorer。

有关产品文档,请访问 Oracle 帮助中心。

Integrating ADFS 2.0 and 3.0 SP with OAM IdP

F60451-01

September 2022

Copyright © 2022, Oracle and/or its affiliates.