整合 Google 應用程式與 OAM 和 IdP

Google Apps 提供一組公司有時會利用其日常活動的服務,讓員工能夠在 Google 雲端中卸載郵件、行事曆及文件儲存。

當公司為其員工購買 Google 應用程式時,需要在 Google 建立使用者帳戶,並提供員工其帳戶資訊:

-

存取 Google Apps 的使用者名稱和密碼

-

如何在 Google Apps 中設定 / 重設其密碼 (最初或需要定期重設密碼)

使用者每次需要存取 Google Apps 時,系統都會進行認證作業,讓使用者輸入 Google Apps 證明資料,此證明資料與內部部署公司的使用者證明資料不同。

Google Apps 支援 SAML 2.0 SSO 協定作為「服務提供者」,其中公司的 Google Apps 服務可以與內部部署 Federation SSO IdP 伺服器整合,以便:

-

提供真實的使用者 SSO 功能:使用者認證狀態會從內部部署安全網域傳輸至 Google Apps

-

請勿強制使用者管理並記住一組不同的證明資料

-

允許內部部署管理員在本機控制更有效率的密碼制定原則。

本文將逐步說明如何透過 SAML 2.0 SSO 通訊協定將 Google Apps 整合為 SP 與 OAM 作為 IdP。

重要注意事項:啟用網域的「同盟 SSO」也會影響之後需要透過「同盟 SSO」進行認證的該網域管理員。

使用者對應

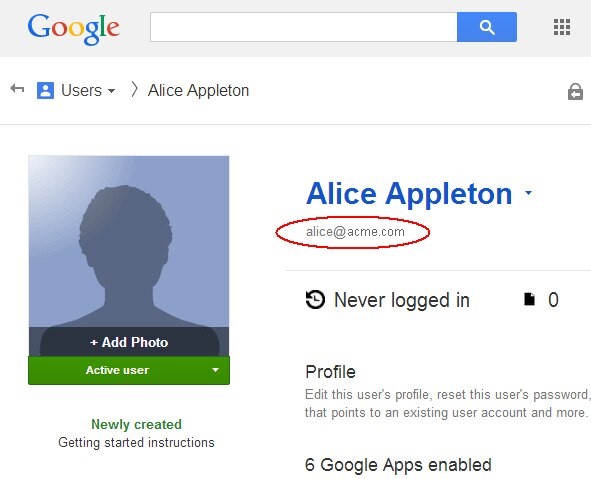

Google Apps 中的使用者會以建立使用者時所設定的電子郵件地址唯一識別。

在 SAML 2.0 SSO 流程期間,IdP 需要提供使用者 ID 給 Google Apps:

-

在 SAML 2.0

NameID欄位中,使用NameID值集: -

Google Apps 的使用者電子郵件地址

-

或者電子郵件地址的識別部分 (在 @ 字元之前)

讓我們針對 acme.com 網域購買 Google Apps 服務的公司 ACME 範例。

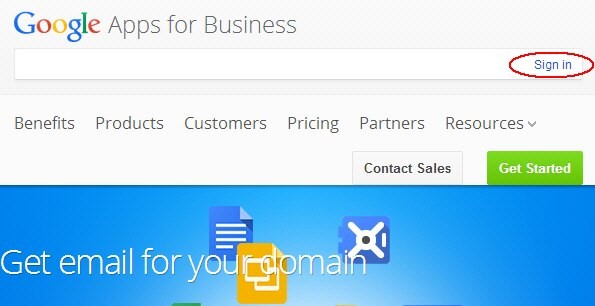

若要在 Google Apps 中檢視使用者帳戶,請執行下列步驟:

-

啟動瀏覽器

-

按一下登入

-

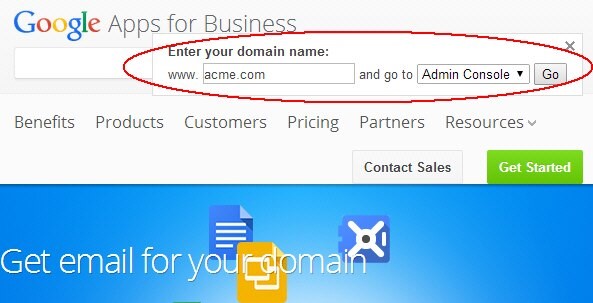

在「網域」欄位中,輸入網域的名稱 (在此範例中為 www.acme.com)

-

選取管理主控台

-

按一下執行

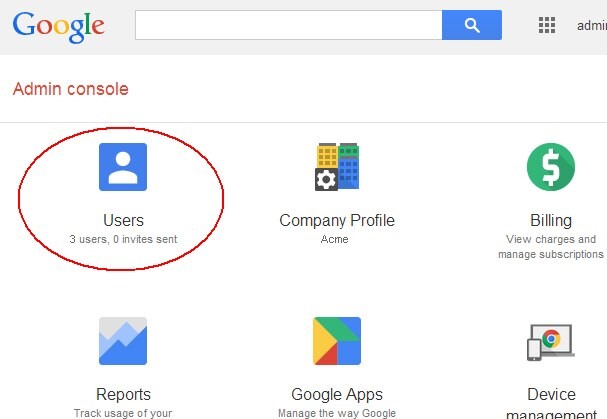

- 在「儀表板」中,按一下使用者

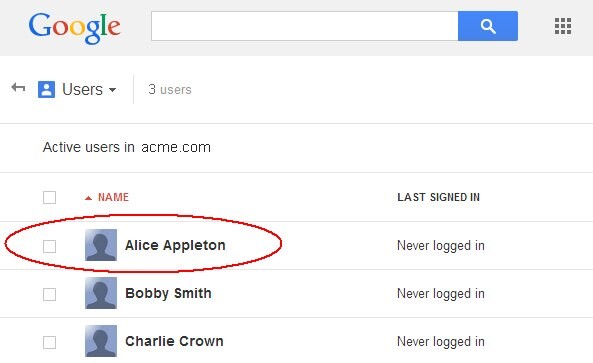

- 選取要檢視的使用者

下一個畫面顯示關於使用者的詳細資訊。電子郵件地址會顯示在使用者身分的下方。In this example, the ACME IdP will have to send to Google Apps either alice or alice@acme.com during the SAML 2.0 SSO operation:

IdP 組態

Google Apps ID

Google Apps 可由 Google Apps 管理員設定,以供 IdP 瞭解:

-

作為

google.com -

或作為

google.com/a/<YOUR_DOMAIN.COM>(例如:google.com/a/acme.com)

此行為由 Google Apps SSO 管理區段中的「使用網域特定發照者」指定。

一般而言,您不需要使用特定的發照者 /providerID,而 SAML 2.0 SSO 流程中的 Google 應用程式稱為 google.com。

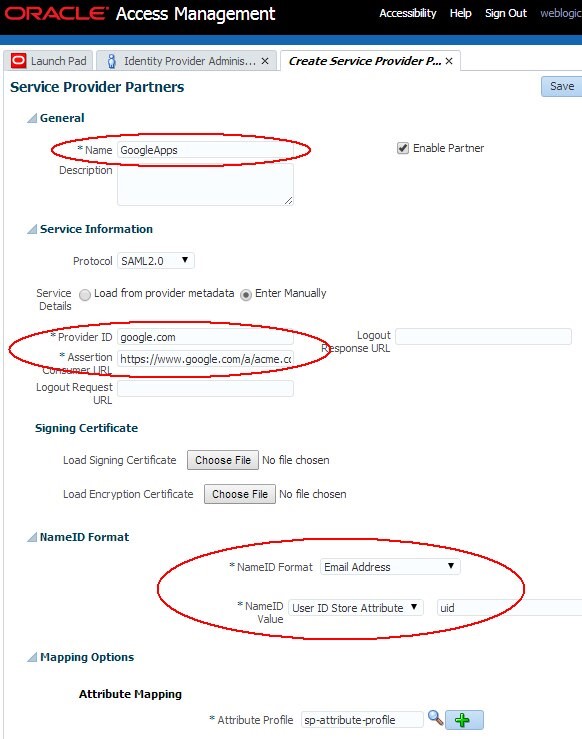

Google Apps SP 合作夥伴

若要將 Google Apps 建立為 SP 合作夥伴,請執行下列步驟:

-

移至「OAM 管理主控台」:

http(s)://oam-admin-host:oam-adminport/oamconsole -

瀏覽至 Identity Federation 、 Identity Provider Administration

-

按一下建立服務提供者夥伴按鈕

-

在「建立」畫面中:

-

輸入夥伴的名稱:GoogleApps ,例如

-

選取 SAML 2.0 作為協定

-

-

在服務詳細資訊中:

-

按一下「手動輸入」

-

將「提供者 ID」設為 google.com (如果您在 Google Apps 中啟用「使用網域特定發照者」功能,請輸入

google.com/a/<YOUR_DOMAIN.COM>)。 -

將「宣告用戶 URL」設為

https://www.google.com /a/<YOUR_DOMAIN.COM>/acs(例如https://www.google.com/a/acme.com/acs) -

以

NameID格式選取電子郵件地址

-

-

選取包含必須提供給 Google Apps 之

userID的「LDAP 使用者屬性」。在此範例中,uid屬性包含userID:選取「使用者 ID 存放區屬性」,然後輸入uid -

選取用屬性填入 SAML 宣告的屬性設定檔 (預設為空的設定檔,因為 Google Apps 不預期任何 SAML

-

NameID以外的屬性 -

按一下儲存 (Save)

收集 OAM 資訊

需要在「Google Apps SSO 管理」主控台中提供下列資訊:

-

SAML 2.0 SSO IdP 端點

-

X.509 IdP 用於簽署 SAML 2.0 宣告的簽署憑證

在較早的文章中,我們列出了 OAM 所發布的端點。SAML 2.0 SSO IdP 端點和 SAML 2.0 登出端點將是 http(s)://oampublic-hostname:oam-public-port/oamfed /idp/samlv20, with oam-public-hostname,而 oampublic-port 則是使用者存取 OAM 應用程式 (負載平衡器、HTTP 反向代理主機 ...) 的公用端點值。

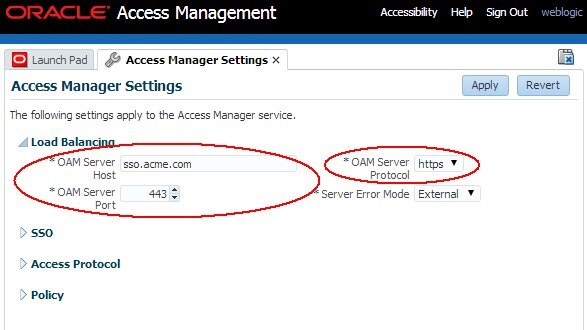

如果您不確定 oam-public-hostname 和 oam-public-port,可以:

-

移至「OAM 管理主控台」:

http(s)://oam-admin-host:oam-adminport/oamconsole -

瀏覽至組態、 Access Manager 設定值

-

oam-public-hostname是「OAM 伺服器主機」,oam-public-port是「OAM 伺服器連接埠」,而協定 (http 或 https) 則列在「OAM 伺服器協定」中。

Access_Manager_Settings.jpg 圖解說明

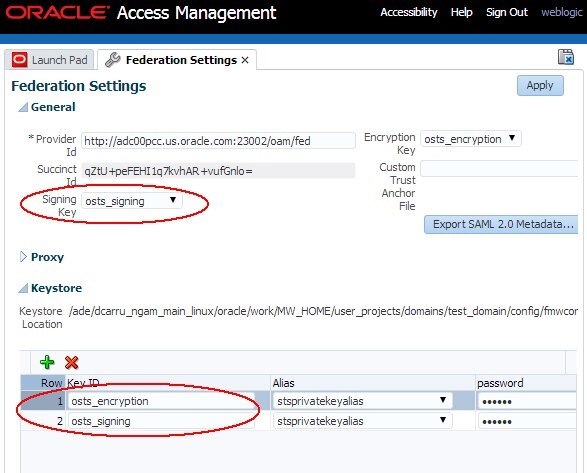

在同一文章中,我們也說明如何判斷用來簽署 SAML 訊息的金鑰項目,以及如何擷取 IdP 使用的對應簽署憑證:

-

移至「OAM 管理主控台」:

http(s)://oam-admin-host:oam-adminport/oamconsole -

瀏覽至組態、聯合設定值

-

「一般」段落中的「簽署金鑰」欄位指示用於 SAML 訊息簽章作業的金鑰 ID 項目。

若要擷取特定金鑰 ID 的憑證檔案,請開啟瀏覽器,然後使用下列 URL 擷取憑證並儲存在本機:

http://oam-runtime-host:oam-runtime-port/oamfed /idp/cert?id=<KEYENTRY_ID>

-

ID 查詢參數包含憑證的金鑰項目 ID。取代

<KEYENTRY_ID>- 範例:

http://acme.com/oamfed/idp/cert?id=osts_signing

- 範例:

Google Apps 組態

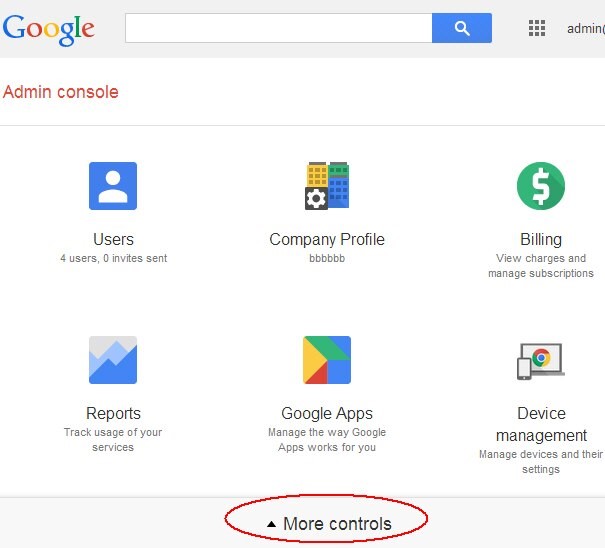

若要設定 SAML 2.0 SSO 流程的 Google 應用程式,請執行下列步驟:

-

啟動瀏覽器

-

前往

https://www.google.com/enterprise/apps/business/ -

驗證並前往管理儀表板

-

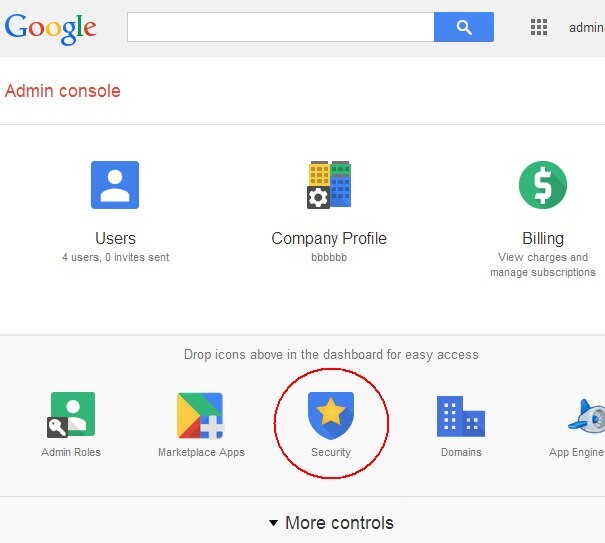

按一下更多控制項

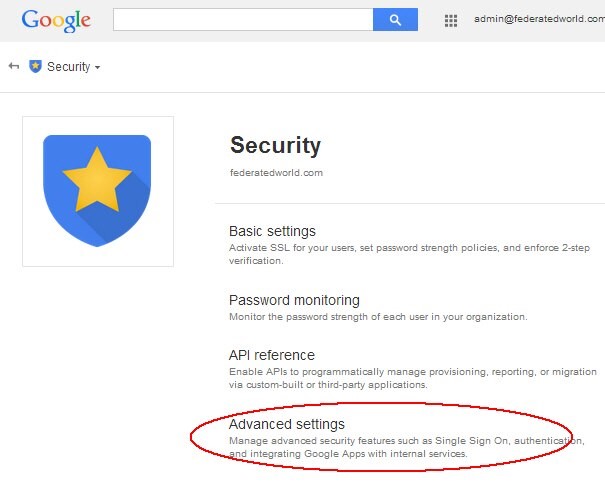

- 按一下安全

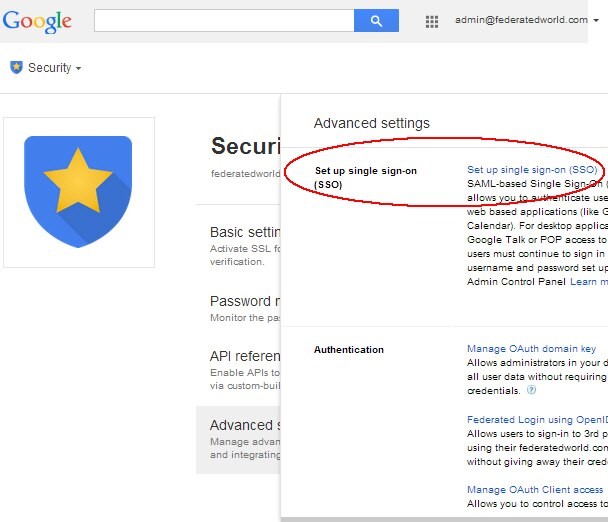

- 按一下進階設定值

- 按一下設定單一登入 (SSO)

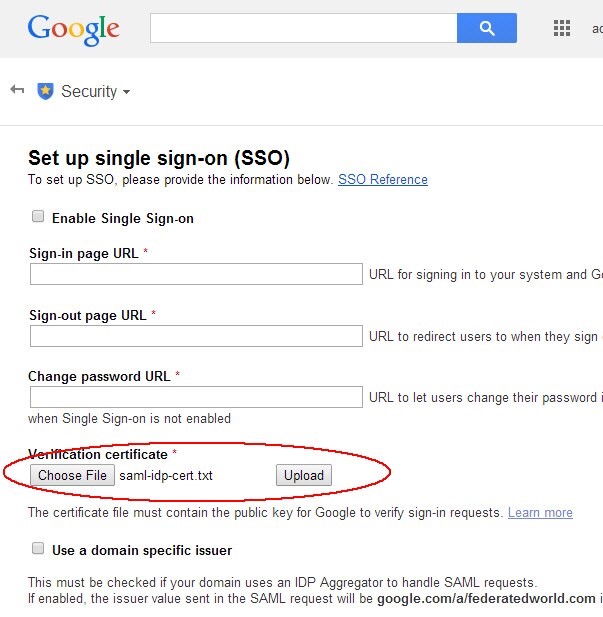

在「SSO 設定」頁面中,上傳憑證:

-

在「驗證憑證」區段中,按一下選擇檔案

-

選取先前儲存的 OAM IdP 憑證

-

按一下上傳

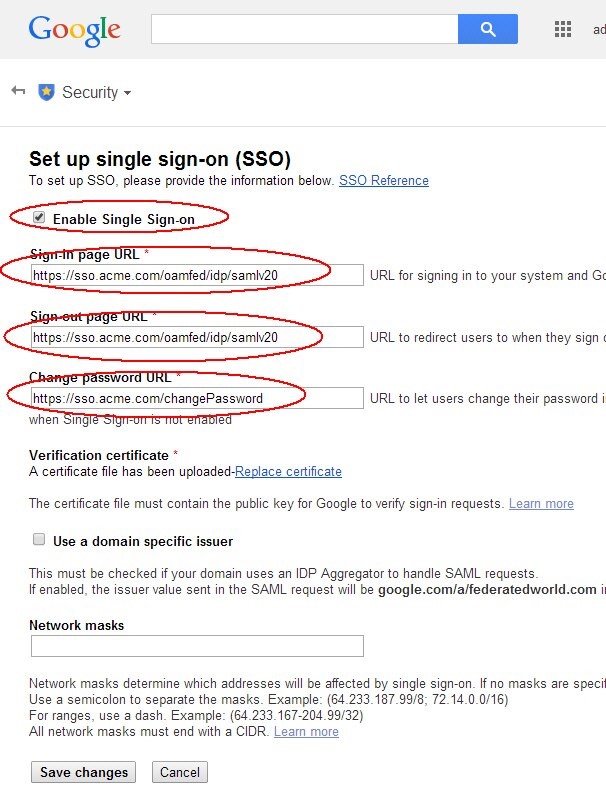

在「SSO 設定」頁面中,設定 URL 並啟用「聯合 SSO」:

-

輸入與

http(s)://oam-publichostname:oam-public-port/oamfed/idp/samlv20相似的登入 URL (IdP SAML 2.0 SSO 端點) (例如:https://sso.acme.com/oamfed/idp/samlv20) -

輸入與

http(s)://oam-publichostname:oam-public-port/oamfed/idp/samlv20相似的「登出 URL」(IdP SAML 2.0 Logout 端點) (例如:https://sso.acme.com/oamfed/idp/samlv20) -

輸入建置的「變更密碼 URL」(注意:在此範例中,使用

/changePassword,但這不是 OAM 服務;您需要輸入建置的「密碼管理」服務 URL) -

勾選啟用單一登入以開啟「聯合 SSO」

-

按一下儲存 (Save)

測試

若要測試:

-

開啟全新的瀏覽器

-

前往這些 URL 以透過下列 Google 應用程式的聯合 SSO 進行認證:

-

Gmail:

https://mail.google.com /a/\<YOUR_DOMAIN.COM\>/(例如https://mail.google.com/a/acme.com/) -

行事曆:

https://calendar.google.com /a/\<YOUR_DOMAIN.COM\>/(例如https://calendar.google.com/a/acme.com/) -

文件:

https://docs.google.com /a/\<YOUR_DOMAIN.COM\>/(例如https://docs.google.com/a/acme.com/) -

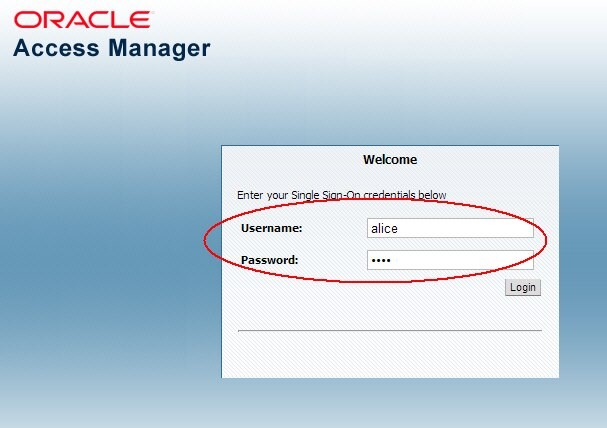

例如,輸入 Gmail URL

系統會將您重新導向至 OAM IdP

- 輸入您的證明資料

- 按一下登入

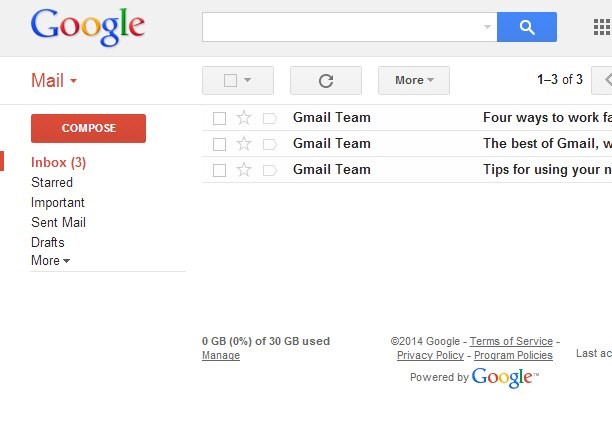

會顯示 Gmail 應用程式:

[Description of the illustration Gmail_Login.jpg](files/Gmail_Login.txt)

其他學習資源

探索 docs.oracle.com/learn 上的其他實驗室,或存取 Oracle Learning YouTube 頻道上的更多免費學習內容。此外,瀏覽 education.oracle.com/learning-explorer 成為 Oracle Learning Explorer。

如需產品文件,請造訪 Oracle Help Center 。

Integrating Google Apps with OAM and IdP

F60935-01

September 2022

Copyright © 2022, Oracle and/or its affiliates.