設計 Oracle Cloud Infrastructure 的 DDoS 保護

雖然有許多可供選取的設計選項,但大多數設計的常見因素是:

- 符合業務安全標準

- 安全的端對端

- 遵循深度防禦模式

- 容易管理

- 擴展性

OCI DDoS 保護服務的主要目標是提供安全且可擴展的解決方案,以滿足組織的 DDoS 需求,同時支援多個環境層,包括生產、暫存、開發、品質保證和災害復原。OCI DDoS 保護服務也可協助公司使用 OCI 雲端原生元件 (例如 Web Application Firewall (WAF),建立具有深度防禦安全模型的高可用性擴充架構。網路負載平衡器 (NLB)、彈性負載平衡器 (FLB)、第三方新一代防火牆 (NGFW) (啟用 DDoS)、TLS/SSL 憑證,以及每個設計的相關優點和考量。

設計選項 1:Web 應用程式防火牆與單一網路負載平衡器

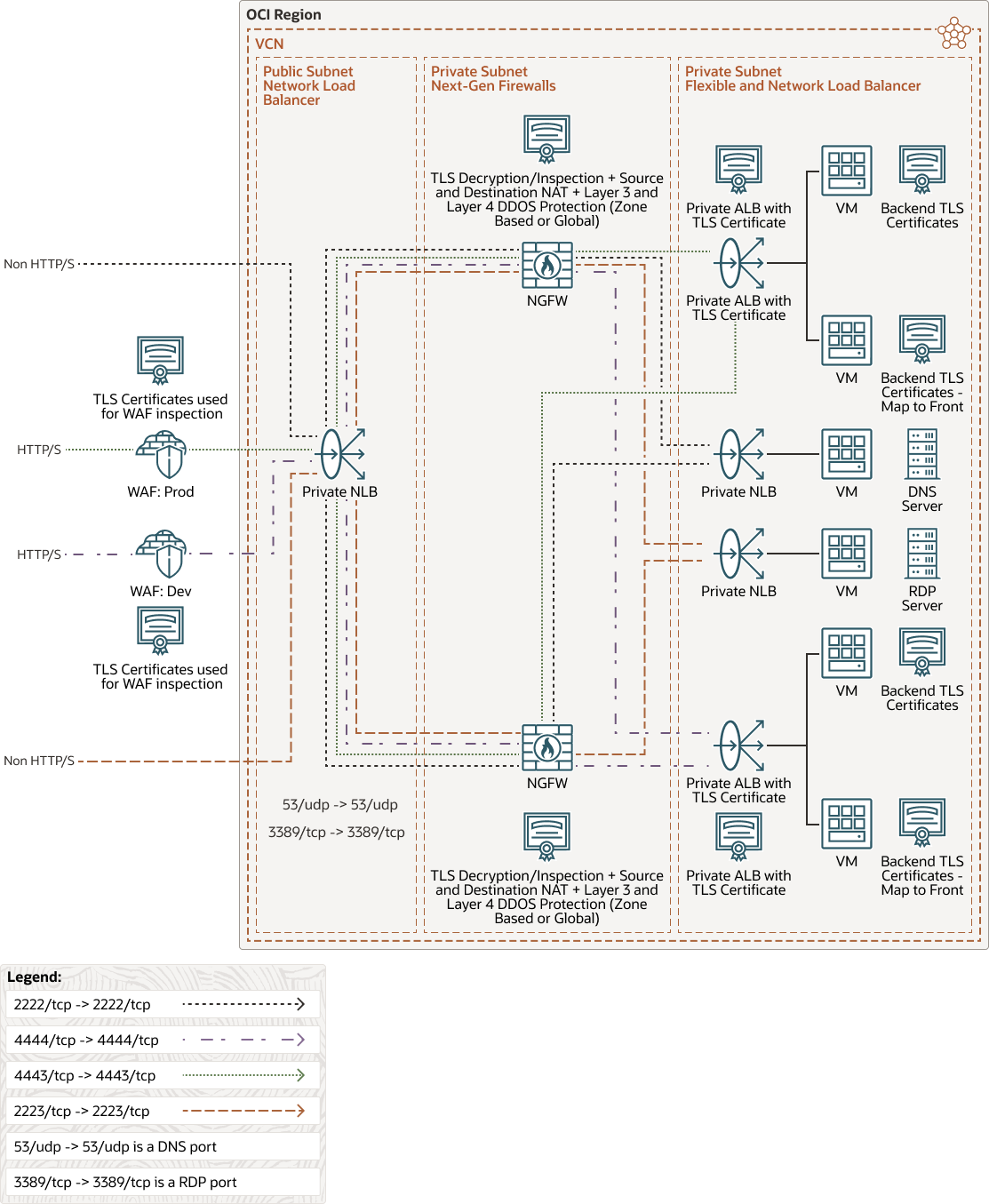

在此設計中,TPS 憑證用於 HTTP/S 流程的 WAF、NGFW、私密 FLB 以及後端伺服器。HTTP/S 流程一律會從 OCI WAF 邊緣傳入,逐步運用 NLB,接著是 NGFW,最後是專用 FLB。這個方法需要針對每個環境層 (例如生產、QA 及災害復原) 執行多個 WAF 原則,並將 HTTP/S 流量轉送至單一 NLB、單一 FLB 及其對應的後端集。

注意:

針對所有非 HTTP/S 流程,流程一律會透過 NLB 傳入、略過 OCI WAF、NGFWs 以及最後一個專用 NLB。這可讓您在區域層次或全域層次上實作防火牆 DDoS,以專注於第 3 層和第 4 層攻擊。下圖說明此架構。

當流量透過 OCI 邊緣進入時,OCI WAF 邊緣原則會執行 TLS/SSL 終止。封包接著會解密,以便在任何惡意的 WAF 第 7 層有效負載中檢查封包,然後再將流量傳送至特定連接埠上的來源。根據預設,這是 443/TCP,可以設定為在特定連接埠轉送。

OCI WAF 的來源設定為將流量轉送至單一 NLB,然後將流量轉送至指定 TCP 連接埠的第三方 NGFW 運算執行處理。例如,在上圖中,OCI WAF 邊緣的綠色和藍色流量會分別傳送至特定連接埠 4443/TCP 和 4444/TCP 的來源 (NLB 監聽器 IP 位址)。接著,NLB 會設定成將流量轉送至相同 TCP 連接埠上的後端集 (NGFW)。

NLB 會在第 3 層和第 4 層運作,並放置在公用子網路中。NLB 通常會設定為保留用戶端來源 IP 位址。透過 OCI WAF 擷取的流量將使用 OCI WAF 服務專用的記錄式 OCI WAF CIDR,予以代理。由於流量是從記載的 OCI WAF CIDR 清單中採購,因此您可以運用安全清單和 (或) NSG,將連線限制在有效且信任的 OCI WAF CIDR 清單上,以新增其他安全層。這也意味著 NLB 子網路流量日誌和第三方 NGFW 流量日誌只會看到 OCI WAF CIDR 範圍作為來源 IP 的 IP 位址。

由於此設計利用使用 NLB 的作用中 / 作用中防火牆,因此第三方防火牆必須先執行來源 NAT,才能將流量轉送至專用 FLB,以維護傳回流量的對稱路徑。NGFW 也需要執行目的地 NAT,因為目的地是私人 FLB。

假設 NGFW 支援解密和檢查,我們可將流量解密,以便在將流量轉送至指定的 FLB 之前,對 NGFW 上未加密的有效負載執行 IDS/IPS。

假設有提供的需求及上述的設計選項,我們可以針對此部署結論下列最佳做法:

- 為每個環境層 (生產、開發及 QA) 區隔 WAF 原則。

- 使用單一網路負載平衡器 (NLB)。

- 在多個環境層重複使用相同的後端 NGFW。

- 設計深度防禦架構。

- 保護環境端對端。

- 減輕並控制從內部部署進入 Oracle Cloud 的攻擊。

- 透過組織控制來取得第 3 層和第 4 層 DDoS 保護。

- 在防火牆層中設定 DDoS,讓使用者可以自行控管 Oracle 的方案。

設計選項 2:Web 應用程式防火牆與多個網路負載平衡器

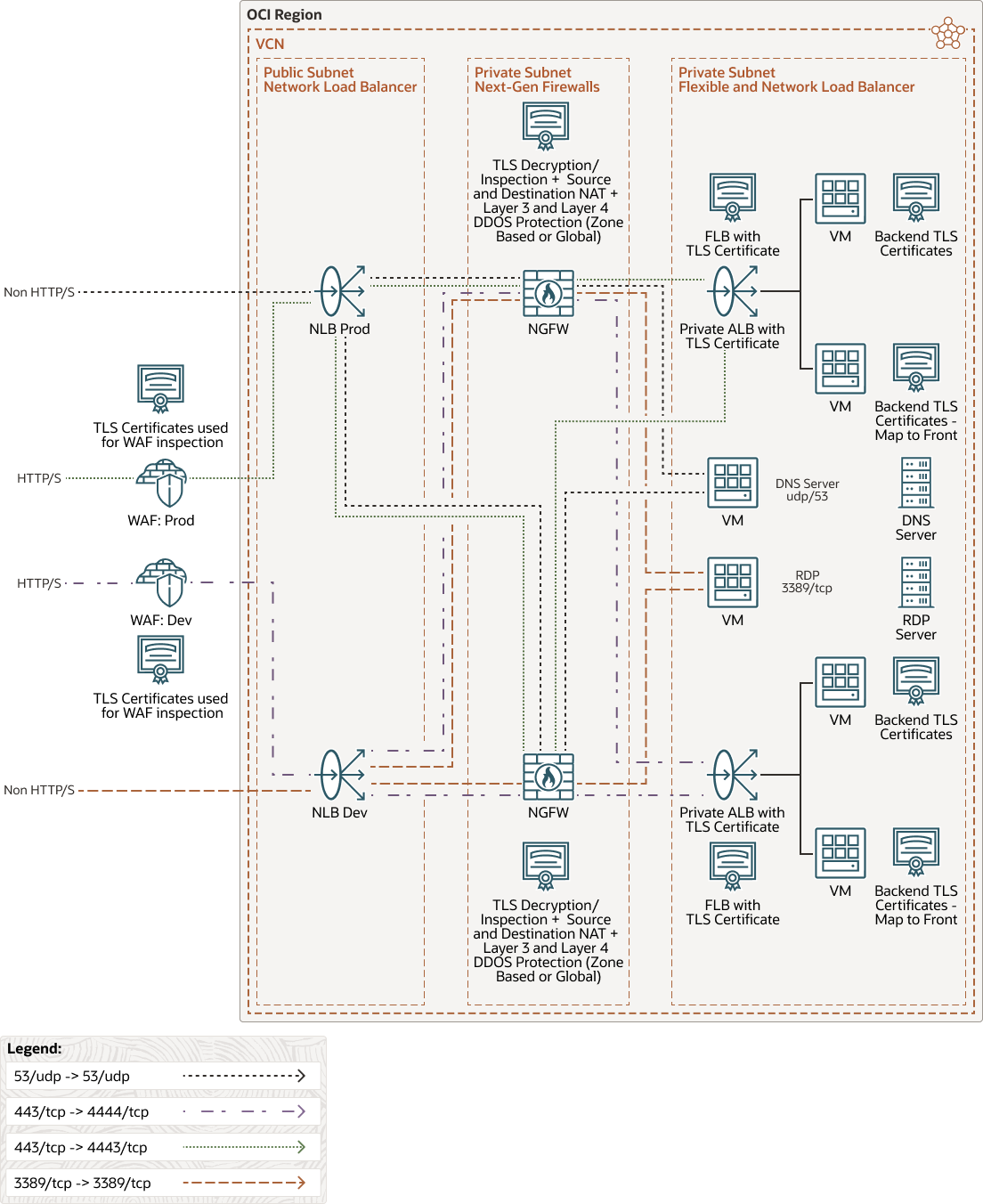

在這個設計中,技術、元件和資料流程與先前的設計相同。透過 OCI 邊緣進入流量之後,在傳送到 NLB、NGFW 及最終專用 ALB 之前,OCI WAF 邊緣原則會先處理並檢查所有惡意 WAF 第 7 層有效負載的流量。同樣地,所有非 HTTP/S 流程一律都會透過 NLB 擷取、略過 OCI WAF 和 NGFW,最後則是專用 NLB。這可讓您在區域層次或全域層次上實作防火牆 DDoS,以專注於第 3 層和第 4 層攻擊。

Option 2 設計的關鍵差異在於在每個環境層 (生產、開發和 QA) 上運用多個 NLB 來區隔環境流量。在選項 2 中,每個 NLB 在 NGFW 上使用唯一的次要 IP 位址作為後端集來轉送流量。流量最終會成為指定應用程式或服務的指定 FLB。這項設計也導入使用單一 NLB,超過 50 個監聽器限制的功能。此設計也允許重複使用 NLB 監聽器連接埠,將每個環境層的流量標準化 (生產、開發以及 QA)。

下圖說明此架構。