瞭解雲端藍圖階段

此雲端採用藍圖的目標是協助您將內部部署存取管理系統移轉至 Oracle Identity Cloud Service ,並將您的雲端和內部部署應用程式與 Oracle Identity Cloud Service 提供的單一登入整合。

此藍圖有四個階段。從一個階段移轉至另一個階段的處理是唯一的,因為您有自己的業務優先順序與時間軸。藍圖包含您必須符合每個階段才能移轉至下一個階段的最低需求。

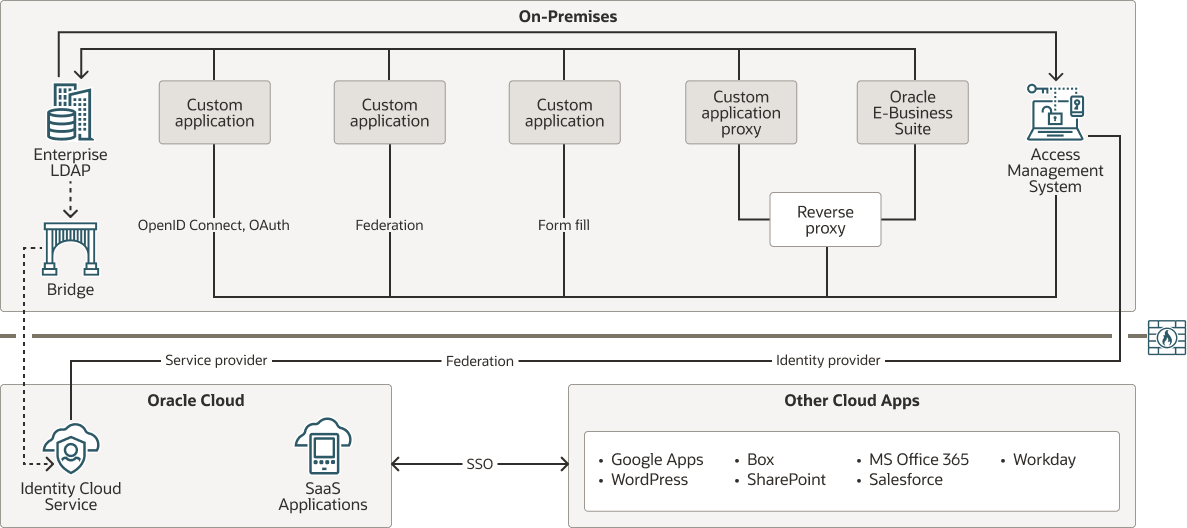

瞭解階段 1

在這個階段,您已經為內部部署和雲端應用程式區分環境。這些應用程式未整合以供驗證之用。使用者必須登入才能存取內部部署應用程式,然後再次登入以透過不同的驗證流程存取雲端應用程式。

cloud-roadmap-stage-1.png 圖解描述

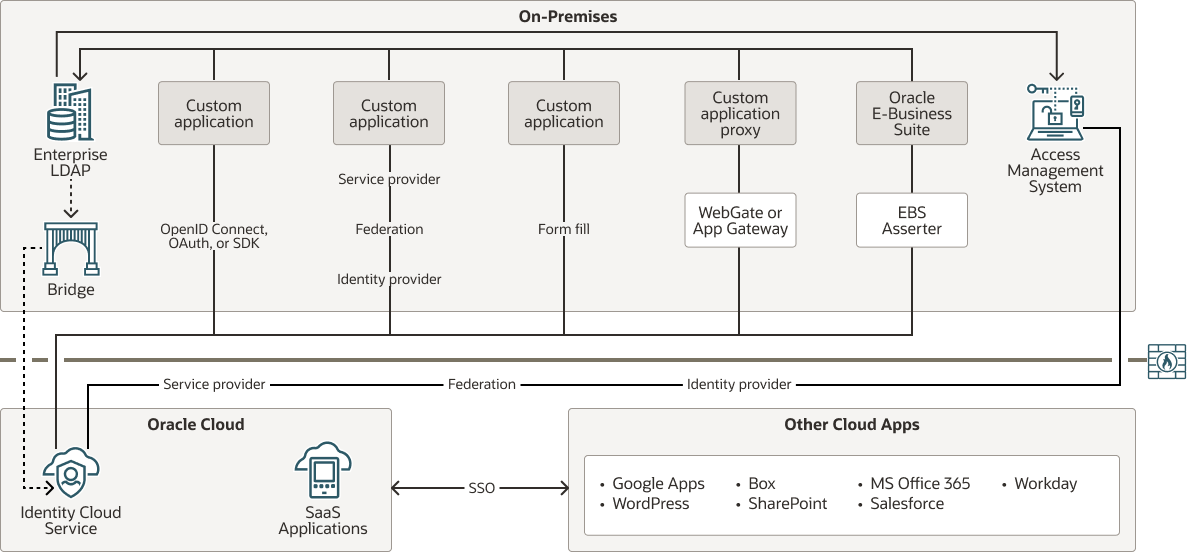

瞭解階段 2

在此階段中,您可以使用 Oracle Identity Cloud Service 在內部部署和雲端應用程式之間建立單一登入 (SSO)。

如果您不想透過變更使用者登入內部部署應用程式的方式來影響使用者,可以使用「安全宣告標記語言 (SAML)」將您的內部部署存取管理系統與 Oracle Identity Cloud Service 整合。存取管理系統扮演身分識別提供者角色,Oracle Identity Cloud Service 則以服務提供者的身分運作。

當使用者嘗試存取與 Oracle Identity Cloud Service 整合的雲端應用程式時,Oracle Identity Cloud Service 會將認證委派給內部部署存取管理系統。存取管理系統會顯示其登入頁面,使用者會將其憑證提交至系統。

cloud-roadmap-stage-2.png 圖解描述

或者,如果您希望使用者登入 Oracle Identity Cloud Service 來存取其內部部署應用程式,則可變更內部部署存取管理系統與 Oracle Identity Cloud Service 之間的信任關係。如此一來,Oracle Identity Cloud Service 可作為身分識別提供者使用,而存取管理系統則可作為服務提供者使用。當使用者嘗試存取與 Oracle Identity Cloud Service 整合的雲端應用程式時,Oracle Identity Cloud Service 會驗證使用者。如果使用者接著嘗試存取與內部部署存取管理系統整合的內部部署應用程式,系統會將認證委派給 Oracle Identity Cloud Service 。

藉由使用 Oracle Identity Cloud Service 作為身分識別提供者,您可以運用其功能,例如第 4 階段所列的功能。您也可以自訂 Oracle Identity Cloud Service 「登入」頁面,或在此頁面加上品牌以符合您公司的標準。如此一來,您便可以將使用者認證流程中變更的影響降到最低。

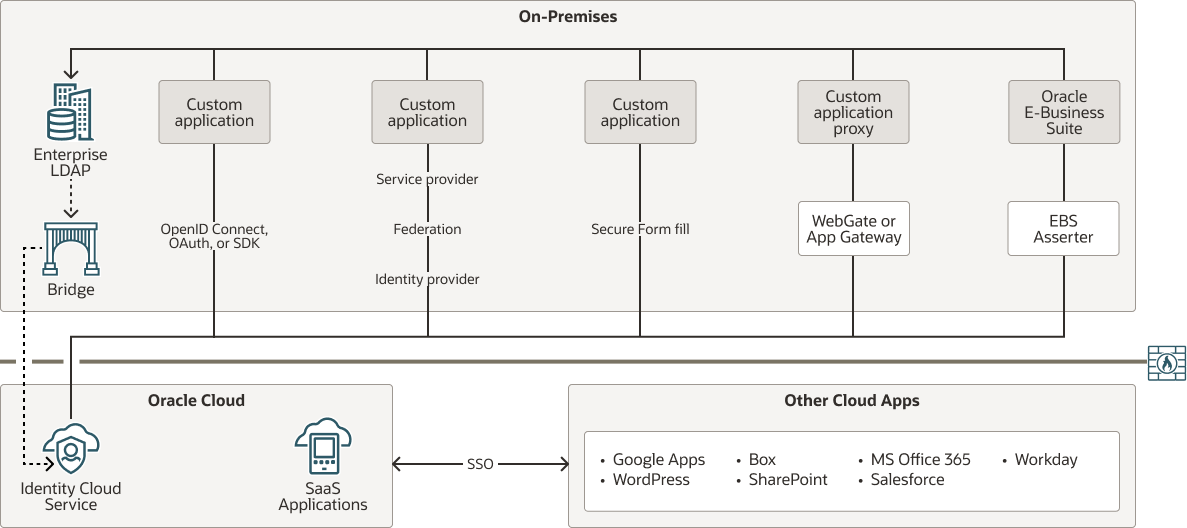

瞭解階段 3

在此階段中,您可以直接將內部部署應用程式與 Oracle Identity Cloud Service 整合。

您應該識別 Oracle Identity Cloud Service 支援整合應用程式以進行單一登入用途的整合方法,如下所示:

- 「應用程式樣板」是指列在「應用程式目錄」中的應用程式。

- 同盟,針對安全宣告標記語言 (SAML) 應用程式,您的應用程式是服務提供者,而 Oracle Identity Cloud Service 是身分識別提供者。

- OpenID Connect,適用於支援 OpenID Connect 的應用程式。

- Oracle E-Business Suite 應用程式的 EBS Asserter。

- 您可以存取原始程式碼的應用程式軟體開發套件 (SDK)。

- WebGate,適用於受 WebGate 保護的應用程式。

- 當 OpenID Connect、OAuth、SDK 或 SAML 不適用於您的應用程式時,會填入安全表單。

- App 閘道,適用於閘道支援的企業應用程式。

cloud-roadmap-stage-3.png 圖解描述

您應該評估將應用程式從內部部署存取管理系統移轉至 Oracle Identity Cloud Service 所需的努力。此外,您可能無法移轉部分應用程式,因此這些應用程式仍取決於您的存取管理系統。

瞭解階段 4

在此階段中,內部部署應用程式不再取決於存取管理系統。

您可以中斷 Oracle Identity Cloud Service 與內部部署存取管理系統的連線,然後開始使用 Oracle Identity Cloud Service 功能。以下是一些這類功能:

- 調適型安全性:根據使用者在 Oracle Identity Cloud Service 中的行為,提供強大的認證功能。啟用時,「調適型安全」會根據歷史行為分析使用者的風險設定檔,例如登入失敗次數過多和多重因素認證 (MFA) 嘗試次數。

- 登入原則:允許登入或防止使用者登入 Oracle Identity Cloud Service 的管理員定義條件。

- MFA:需要兩個因素來驗證使用者的身分。第一個因素是使用者名稱與密碼的提示。第二項驗證是由其他資訊或第二個裝置所組成,用來驗證使用者的身分並完成登入程序。這兩個因素可以共同運作,以增加另一層的安全性。

- 帳號救援:若使用者無法登入、帳號被鎖定或忘記密碼,可幫助他們存取帳號。管理員可以設定三個帳戶復原因素:安全問題、電子郵件和簡訊。

- 社群登入:使用者可以使用其社群帳戶登入 Oracle Identity Cloud Service 。

由於 Oracle Identity Cloud Service 現在可作為存取管理系統運作,因此請務必評估企業內部部署目錄。如果您需要目錄,請繼續將使用者從 Active Directory (AD) 企業目錄或企業輕量型目錄存取通訊協定 (LDAP) 同步至 Oracle Identity Cloud Service 。若要這麼做,請使用下列其中一個橋接器:

- AD 橋接器:提供 AD 企業目錄結構與 Oracle Identity Cloud Service 之間的連結。Oracle Identity Cloud Service 可以同步此目錄結構,以便將任何新的、更新或刪除的使用者記錄傳輸至 Oracle Identity Cloud Service 。此橋接器會輪詢 AD 以取得這些記錄的任何變更,並將這些變更帶入 Oracle Identity Cloud Service 。因此,如果使用者在 AD 中被刪除,則此變更會傳輸至 Oracle Identity Cloud Service 。

- 啟動設定橋接器:提供企業 LDAP (例如 Oracle Internet Directory 和 Oracle Identity Cloud Service) 之間的連結。透過同步,直接在 LDAP 上建立和更新的帳戶資料會提取至 Oracle Identity Cloud Service 並儲存給對應的使用者。這些記錄的任何變更都會傳輸至 Oracle Identity Cloud Service 。

cloud-roadmap-stage-4.png 圖解描述

對於無法移轉且仍取決於您內部部署存取管理系統的應用程式,請變更存取管理系統與 Oracle Identity Cloud Service 之間的信任關係。如此一來,Oracle Identity Cloud Service 可作為身分識別提供者使用,而存取管理系統則可作為服務提供者使用。