啟動時符合規範:預先評估的 Web 應用程式

大多數公司都需要證明其應用程式符合通用的國際安全標準,例如 ISO 27001、AICPA SOC-2 或 PCI-DSS。為了簡化在 OCI 上部署時取得該證明的處理作業;我們已建立符合這三個標準的參照架構–並已由 Schellman & Co 預先評估-其中一個先前的證明公司。

除了 PCI 之外,如果您的工作負載依賴與用來處理從屬端資訊之系統的安全性、使用狀態或處理完整性相關的控制項效能,或是處理該資訊的機密性或隱私權;則需要以 ISO 27001 和 SOC-2 規範的方式保護您的系統和設計資料安全原則。您可以使用 Oracle 的 ISO 27001 和 SOC-2 相容雲端基礎架構服務來啟動您的 Web 應用程式;透過此「參照架構」中的建議,您可以根據雲端使用的應用程式和工作負載維護及管理 ISO 27001 和 SOC 規範。

Schellman & Company、LLC:獨立認證公共會計 (CPA) 公司、全域授權 PCI 合格安全性評估員,以及 ISO 認證團體已執行此參考架構部署的「新功能評估」。

PCI 相容性

它們的 PCI 新功能報告會驗證部署此架構是否符合 PCI-DSS、SOC-2 和 ISO 27001 的需求。GitHub 中也提供概述其他建議步驟的「角色與職責矩陣」。

ISO 27001 規範

其 ISO 新功能報表會驗證依據 ISO 27001 附件 A 中定義的控制需求來部署此架構,以及識別使用者實體 (客戶) 職責以導入每個控制活動的特定層面,以達成 ISO 27001 附件 A 的調整。

SOC 2 規範

他們的 SOC 2 整備度報告會驗證部署此架構的設計是否符合控制項的適用性,以根據安全性、可用性及機密性條件 (AICPA、信任服務條件) 的準則 (適用的信任服務條件) 來達成使用者實體 (客戶) 安全性、可用性、處理完整性、機密性及隱私權 (AICPA、信任服務條件) 的設計,以及識別使用者實體 (客戶) 職責,以實行每個 CP2 信賴水準則來達成特定信賴水準則。

您必須評估及設定 PCI、ISO 27001 和 SOC 相容性的環境,並完成實際執行系統的認證稽核。

架構

本參考架構說明組織如何使用 PCI、ISO 27001 及 SOC 相容的 Chef 相容操作手冊與 Terraform 模組,設定 PCI、ISO 27001 及 SOC 相容 Web 應用程式,以增強 OCI 上資料的安全性。

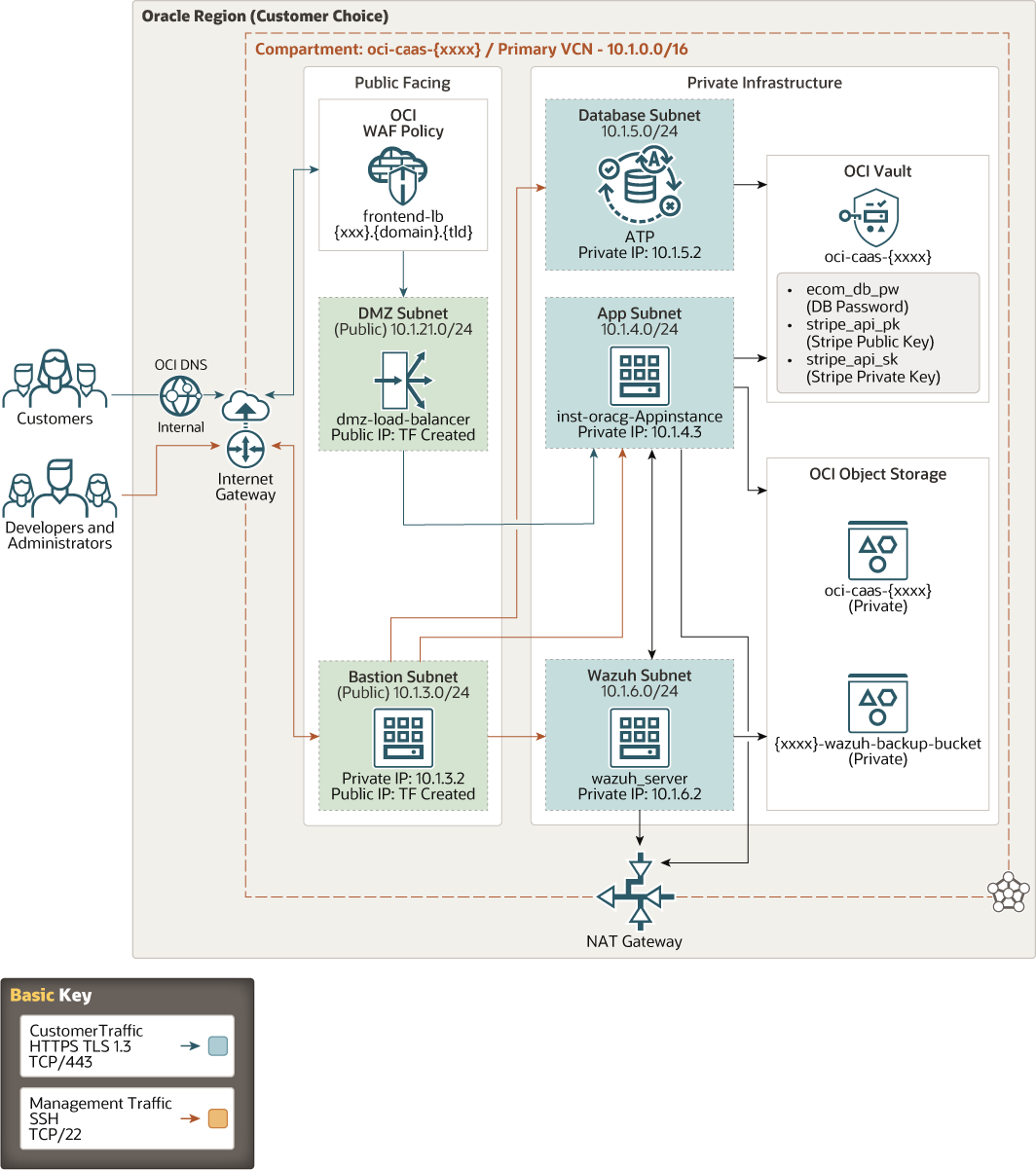

下圖說明此參考架構。 launch_pci_webapp_on_oci.png 圖解描述

launch_pci_webapp_on_oci.png 圖解描述

此架構包含一個負載平衡器和一個 NAT 閘道,以提供對網際網路的安全存取。負載平衡器、Apache Tomcat 的應用程式層,以及 Oracle Autonomous Transaction Processing 的資料庫層位於不同的子網路中。您可以透過防禦主機存取這些子網路。網際網路與防禦主機之間的流量是透過網際網路閘道。客戶可以透過 OCI Web 應用程式防火牆和負載平衡器,透過網際網路閘道存取專用子網路中的執行處理。網路位址轉譯 (NAT) 閘道可讓連附至 VCN 中專用子網路的應用程式和 Wazuh 執行處理存取公用網際網路。透過 NAT 閘道的連線可以從 VCN 內的資源起始,而非從公用網際網路起始。

架構包含下列元件:

- 地區

Oracle Cloud Infrastructure 區域是一個區域化的地理區域,包含一或多個稱為可用性網域的資料中心。區域與其他區域無關,而且大型距離可以區隔 (跨國家或甚至洲)。

- 可用性網域

可用性網域是區域內獨立的獨立資料中心。每個可用性網域中的實體資源都會與其他可用性網域中的資源隔離,以提供容錯。可用性網域不會共用基礎架構,例如電源、冷卻或內部可用性網域網路。因此,一個可用性網域的失敗並不會影響區域中的其他可用性網域。

- 容錯域

容錯域是一組可用性網域內的硬體和基礎架構。每個可用性網域都有三個具有獨立電源和硬體的容錯域。當您將資源分配到多個容錯域時,應用程式可能會容許容錯域內的實體伺服器故障、系統維護和電源故障。

- 虛擬雲端網路 (VCN) 和子網路

VCN 是您在 Oracle Cloud Infrastructure 區域中設定的可自訂軟體定義網路。VCN 就像傳統資料中心網路一樣,可讓您完全控制網路環境。VCN 可以有多個非重疊的 CIDR 區塊,供您在建立 VCN 之後變更。您可以將 VCN 區隔為子網路,子網路範圍可為區域或可用性網域。每個子網路均包含一個未與 VCN 中其他子網路重疊的連續位址範圍。您可以在建立子網路後變更子網路的大小。子網路可以是公用或專用。

- 安全清單

您可以為每個子網路建立安全規則,以指定子網路中必須允許的來源、目的地以及流量類型。

- 防禦主機

防禦主機是一種運算執行處理,可作為雲端外部拓樸的安全受控制進入點。防禦主機通常是在非軍事區 (DMZ) 中啟動設定。它可讓您將機密資源放在無法直接從雲端存取的專用網路中,以保護機密資源。拓樸有一個您可以定期監督及稽核的單一已知進入點。因此,您可以避免暴露拓樸的更敏感元件,而不會暴露它們的存取權。

- Tomcat 伺服器

Apache Tomcat ®是開放原始碼 Java 應用程式伺服器。它會實行 Java Servlet、JavaServer Pages、Java 表示式語言以及 Java WebSocket 技術。Web 應用程式存在於此層中。

- 自發交易處理

Oracle Autonomous Transaction Processing 是一項針對交易處理工作負載最佳化的自我驅動、自我保護、自行修復資料庫服務。您不需要設定或管理任何硬體,或是安裝任何軟體。Oracle Cloud Infrastructure 可處理建立資料庫,以及備份、修正、升級和調整資料庫。

- Wazuh 伺服器Wazuh 是免費、開放原始碼和企業就緒的安全監督解決方案,可用來偵測安全威脅、完整性監督、未預期事件回應以及規範。

- 主機式入侵偵測

Wazuh 代理程式是在主機層次執行,結合異常和以簽章為基礎的技術,以偵測入侵或軟體誤用。它也可用來監督使用者活動、評估系統組態以及偵測漏洞。

- 全面 SIEM 解決方案

Wazuh 可用來收集、分析及關聯資料,以及提供安全威脅偵測、相容性管理和未預期事件回應功能的能力。它可以部署在企業內部部署環境或混合和雲端環境中。

- 主機式入侵偵測

- 物件儲存

物件儲存可讓您快速存取任何內容類型的大量結構化與非結構化資料,包括資料庫備份、分析資料,以及豐富的內容 (例如影像和視訊)。使用標準儲存體作為快速、立即及經常存取所需的「熱」儲存體。將封存儲存用於您保留的「冷」儲存空間,並且很長或很少進行存取。

- 保存庫

Oracle Cloud Infrastructure Vault 可讓您集中管理保護資料的加密金鑰,以及保護對雲端資源之存取安全的秘密證明資料。

- Web 應用程式防火牆

Oracle Cloud Infrastructure Web Application Firewall (WAF) 是一種符合雲端付款卡產業 (PCI) 的全域安全服務,可保護應用程式免於惡意和不想要的網際網路流量。WAF 可以保護任何網際網路方面的端點,在客戶的應用程式之間提供一致的規則強制實行。

- DNS

您可以使用 Oracle Cloud Infrastructure 網域名稱系統 (DNS) 服務來建立及管理您的 DNS 區域。您可以建立區域、新增記錄至區域,以及允許 Oracle Cloud Infrastructure 的邊緣處理您網域的 DNS 查詢。

- SSL 憑證

SSL 憑證是使用讓我們的加密建立,並建置到「Web 應用程式防火牆」。

建議

- VCN

建立 VCN 時,請根據計畫連附至 VCN 中子網路的資源數目,決定所需的 CIDR 區塊數目和每個區塊的大小。使用標準專用 IP 位址空間內的 CIDR 區塊。

選取未與想要設定專用連線之任何其他網路 (在 Oracle Cloud Infrastructure 中、您的內部部署資料中心或其他雲端提供者) 重疊的 CIDR 區塊。

建立 VCN 之後,您可以變更、新增及移除其 CIDR 區塊。

當您設計子網路時,請考慮流量和安全需求。將特定層或角色內的所有資源連附至可作為安全界限的相同子網路。

- 網路連線

若要讓管理員管理環境,您可以使用站對站 IPSec VPN 連線或專用的 FastConnect 迴路,將雲端拓樸連線至您現有的內部部署基礎架構。

如果雲端拓樸必須與內部部署基礎架構隔離,您可以部署防禦主機來保護對專用子網路中資源的管理存取。

考量

部署此參照架構時,請注意下列幾點。

- 效能

此「參照架構」最初會部署執行 Apache Tomcat 的單一「虛擬機器」。根據您應用程式的需求,您應該修改自動調整規則,根據適當的負載測量結果來調整其他主機。

- 安全

您可以使用原則來限制誰可以存取您公司的 Oracle Cloud Infrastructure 資源以及存取方式。對於物件儲存,預設會啟用加密且無法關閉。

除了防禦主機 (如果您的架構中有防禦主機) 和負載平衡器之外,所有元件都必須放在專用子網路中。

- 管理功能

Terraform 命令檔會部署預先設定的租用戶。您可以使用它作為樣板,在自己的程式碼儲存區域中管理此基礎架構作為程式碼。

- 使用狀態

此參照架構可能利用政府雲範圍內區域不提供的服務和組態。

建置

您可以在 GitHub 上取得此參照架構的 Terraform 程式碼。您可以從 GitHub 下載程式碼至您的電腦、自訂程式碼,以及使用 Terraform CLI 部署架構。

- 移至 GitHub。

- 將儲存區域複製或下載至您的本機電腦。

- 依照

README文件中的指示進行。