| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Procedimientos de administradores de Oracle Solaris Trusted Extensions |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Procedimientos de administradores de Oracle Solaris Trusted Extensions |

1. Conceptos de la administración de Trusted Extensions

2. Herramientas de administración de Trusted Extensions

Herramientas de administración para Trusted Extensions

Secuencia de comandos txzonemgr

Herramientas de Solaris Management Console

Herramientas de Trusted Extensions en Solaris Management Console

Herramienta Security Templates

Herramienta Trusted Network Zones

Comunicación cliente-servidor con Solaris Management Console

Documentación de Solaris Management Console

Generador de etiquetas en Trusted Extensions

Herramientas de la línea de comandos en Trusted Extensions

Administración remota en Trusted Extensions

3. Introducción para administradores de Trusted Extensions (tareas)

4. Requisitos de seguridad del sistema Trusted Extensions (descripción general)

5. Administración de los requisitos de seguridad en Trusted Extensions (tareas)

6. Usuarios, derechos y roles en Trusted Extensions (descripción general)

7. Gestión de usuarios, derechos y roles en Trusted Extensions (tareas)

8. Administración remota en Trusted Extensions (tareas)

9. Trusted Extensions y LDAP (descripción general)

10. Gestión de zonas en Trusted Extensions (tareas)

11. Gestión y montaje de archivos en Trusted Extensions (tareas)

12. Redes de confianza (descripción general)

13. Gestión de redes en Trusted Extensions (tareas)

14. Correo de varios niveles en Trusted Extensions (descripción general)

15. Gestión de impresión con etiquetas (tareas)

16. Dispositivos en Trusted Extensions (descripción general)

17. Gestión de dispositivos para Trusted Extensions (tareas)

18. Auditoría de Trusted Extensions (descripción general)

19. Gestión de software en Trusted Extensions (tareas)

A. Referencia rápida a la administración de Trusted Extensions

B. Lista de las páginas del comando man de Trusted Extensions

Un dispositivo es un periférico físico que está conectado a un equipo o un dispositivo simulado mediante software que se llama pseudodispositivo. Dado que los dispositivos proporcionan un medio para la importación y la exportación de datos de un sistema a otro, estos deben controlarse a fin de proteger los datos de manera adecuada. Trusted Extensions utiliza rangos de etiquetas de dispositivos y asignación de dispositivos para controlar los datos que fluyen por los dispositivos.

Entre los dispositivos que tienen rangos de etiquetas se encuentran los búferes de trama, las unidades de cinta, las unidades de disquetes y CD-ROM, las impresoras y los dispositivos USB.

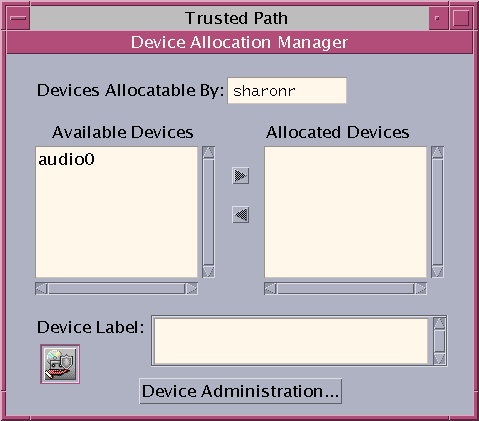

Los usuarios asignan dispositivos mediante Device Allocation Manager. Device Allocation Manager monta el dispositivo, ejecuta una secuencia de comandos clean para prepararlo y realiza la asignación. Una vez terminado esto, el usuario desasigna el dispositivo mediante Device Allocation Manager, que ejecuta otra secuencia de comandos clean y desmonta y desasigna el dispositivo.

Figura 2-1 Icono de Device Allocation Manager en Trusted CDE

Puede gestionar dispositivos con la herramienta Device Administration de Device Allocation Manager. Los usuarios comunes no tienen acceso a Device Allocation Manager.

Nota - En Solaris Trusted Extensions (JDS), esta interfaz gráfica de usuario se denomina Device Manager, y el botón de Device Administration se denomina Administration.

Figura 2-2 Interfaz gráfica de usuario de Device Allocation Manager

Para obtener más información sobre la protección de los dispositivos en Trusted Extensions, consulte el Capítulo 17Gestión de dispositivos para Trusted Extensions (tareas).