| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Procedimientos de administradores de Oracle Solaris Trusted Extensions |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Procedimientos de administradores de Oracle Solaris Trusted Extensions |

1. Conceptos de la administración de Trusted Extensions

2. Herramientas de administración de Trusted Extensions

Herramientas de administración para Trusted Extensions

Secuencia de comandos txzonemgr

Herramientas de Solaris Management Console

Herramientas de Trusted Extensions en Solaris Management Console

Herramienta Security Templates

Herramienta Trusted Network Zones

Comunicación cliente-servidor con Solaris Management Console

Generador de etiquetas en Trusted Extensions

Herramientas de la línea de comandos en Trusted Extensions

Administración remota en Trusted Extensions

3. Introducción para administradores de Trusted Extensions (tareas)

4. Requisitos de seguridad del sistema Trusted Extensions (descripción general)

5. Administración de los requisitos de seguridad en Trusted Extensions (tareas)

6. Usuarios, derechos y roles en Trusted Extensions (descripción general)

7. Gestión de usuarios, derechos y roles en Trusted Extensions (tareas)

8. Administración remota en Trusted Extensions (tareas)

9. Trusted Extensions y LDAP (descripción general)

10. Gestión de zonas en Trusted Extensions (tareas)

11. Gestión y montaje de archivos en Trusted Extensions (tareas)

12. Redes de confianza (descripción general)

13. Gestión de redes en Trusted Extensions (tareas)

14. Correo de varios niveles en Trusted Extensions (descripción general)

15. Gestión de impresión con etiquetas (tareas)

16. Dispositivos en Trusted Extensions (descripción general)

17. Gestión de dispositivos para Trusted Extensions (tareas)

18. Auditoría de Trusted Extensions (descripción general)

19. Gestión de software en Trusted Extensions (tareas)

A. Referencia rápida a la administración de Trusted Extensions

B. Lista de las páginas del comando man de Trusted Extensions

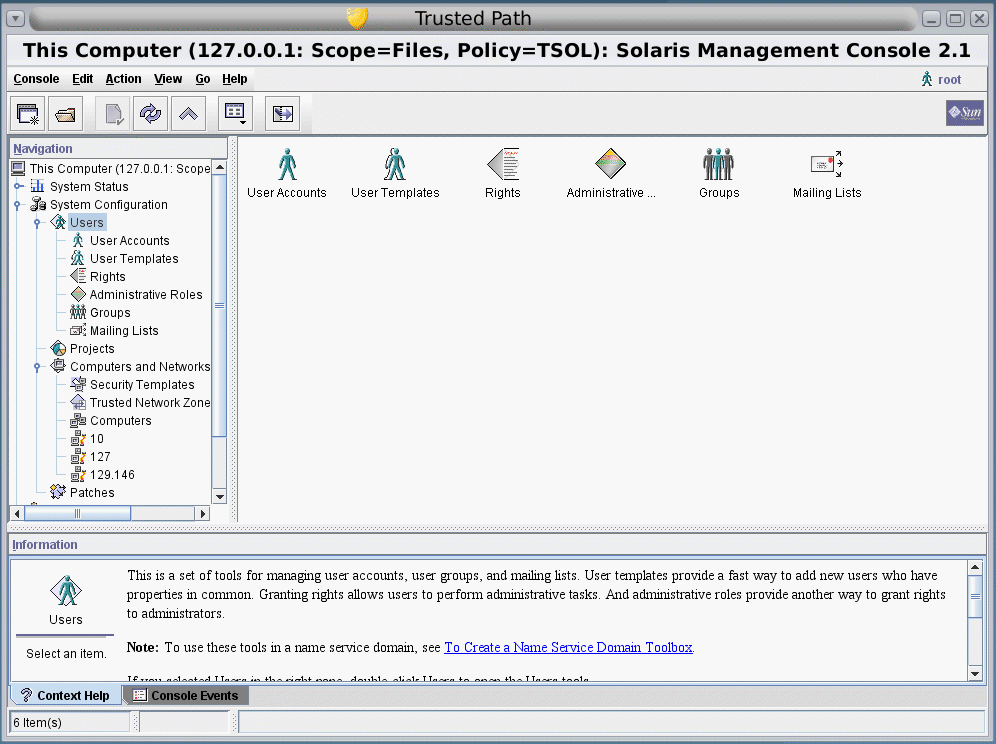

Solaris Management Console proporciona acceso a las cajas de herramientas de administración basadas en la interfaz gráfica de usuario. Estas herramientas permiten editar opciones de distintas bases de datos de configuración. En Trusted Extensions, Solaris Management Console es la interfaz administrativa para los usuarios, los roles y las bases de datos de la red de confianza.

Trusted Extensions amplía Solaris Management Console:

Trusted Extensions modifica el conjunto de herramientas Users de Solaris Management Console. Para ver una introducción al conjunto de herramientas, consulte el Capítulo 2, Working With the Solaris Management Console (Tasks) de System Administration Guide: Basic Administration.

Trusted Extensions agrega las herramientas Security Templates y Trusted Network Zones al conjunto de herramientas Computers and Networks.

Las herramientas de Solaris Management Console se reúnen en cajas de herramientas según el ámbito y la política de seguridad. Para administrar Trusted Extensions, Trusted Extensions proporciona cajas de herramientas con Policy=TSOL. Puede acceder a las herramientas en función del ámbito, es decir, según el servicio de nombres. Los ámbitos disponibles son el host local y LDAP.

En la siguiente figura, se ve una imagen de Solaris Management Console. Aparece cargada una caja de herramientas Scope=Files de Trusted Extensions, y el conjunto de herramientas Users está abierto.

Figura 2-3 Caja de herramientas típica de Trusted Extensions en Solaris Management Console

Trusted Extensions proporciona atributos de seguridad que pueden configurarse para tres herramientas:

Herramienta User Accounts: es la interfaz administrativa que permite cambiar las etiquetas de usuarios y la visualización de las etiquetas que tiene el usuario, y también controlar el uso de la cuenta.

Herramienta Administrative Roles: es la interfaz administrativa que permite cambiar el comportamiento de bloqueo de pantalla y el rango de etiquetas de los roles durante el tiempo de inactividad.

Herramienta Rights: incluye acciones de CDE que pueden asignarse a perfiles de derechos. Los atributos de seguridad pueden asignarse a estas acciones.

Trusted Extensions agrega dos herramientas al conjunto Computers and Networks:

Herramienta Security Templates: es la interfaz administrativa que permite gestionar aspectos relativos a las etiquetas de los hosts y las redes. Esta herramienta modifica las bases de datos tnrhtp y tnrhdb, aplica la precisión sintáctica y actualiza el núcleo con los cambios.

Herramienta Trusted Network Zones: es la interfaz administrativa que sirve para gestionar los aspectos relativos a las etiquetas de las zonas. Esta herramienta modifica la base de datos tnzonecfg, aplica la precisión sintáctica y actualiza el núcleo con los cambios.

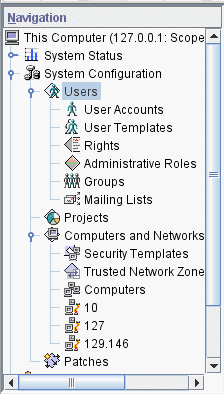

La Figura 2-4 muestra la caja de herramientas Files con el conjunto de herramientas Users resaltado. Las herramientas de Trusted Extensions aparecen debajo del conjunto de herramientas Computers and Networks.

Figura 2-4 Conjunto de herramientas Computers and Networks definido en Solaris Management Console

La plantilla de seguridad describe un conjunto de atributos de seguridad que pueden asignarse a un grupo de hosts. La herramienta Security Templates le permite asignar adecuadamente una combinación específica de atributos de seguridad a un grupo de hosts. Estos atributos controlan el modo en que los datos se empaquetan, se transmiten y se interpretan. Los hosts que se asignan a una plantilla tienen las mismas configuraciones de seguridad.

Los hosts se definen en la herramienta Computers. Los atributos de seguridad de los hosts se asignan en la herramienta Security Templates. El cuadro de diálogo Modify Template contiene dos fichas:

Ficha General: describe la plantilla. Incluye el nombre, el tipo de host, la etiqueta predeterminada, el dominio de interpretación (DOI, Domain of Interpretation), el rango de acreditación y el conjunto de etiquetas de sensibilidad discretas.

Ficha Hosts Assigned to Template: enumera todos los hosts de la red que asignó a esta pantalla.

Las redes de confianza y las plantillas de seguridad se explican en más detalle en el Capítulo 12Redes de confianza (descripción general).

La herramienta Trusted Network Zones identifica las zonas del sistema. Al inicio, la zona global aparece en la lista. Cuando agrega zonas con sus etiquetas, los nombres de las zonas se muestran en el panel. Por lo general, la creación de zonas se produce durante la configuración del sistema. La asignación de etiquetas, la configuración de puertos de varios niveles y la política de etiquetas se configuran en esta herramienta. Para obtener detalles, consulte el Capítulo 10Gestión de zonas en Trusted Extensions (tareas).

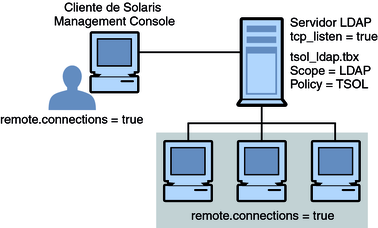

Normalmente, el cliente de Solaris Management Console administra los sistemas de manera remota. En una red que utiliza LDAP como servicio de nombres, el cliente de Solaris Management Console se conecta con el servidor de Solaris Management Console que se ejecuta en el servidor LDAP. La siguiente figura muestra esta configuración.

Figura 2-5 Cliente de Solaris Management Console que usa un servidor LDAP para administrar la red

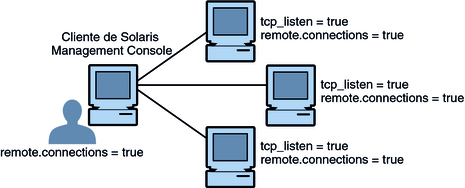

La Figura 2-6 muestra una red que no está configurada con un servidor LDAP. El administrador configuró cada sistema remoto con un servidor de Solaris Management Console.

Figura 2-6 Cliente de Solaris Management Console que administra sistemas remotos individuales en una red

La principal fuente de documentación de Solaris Management Console es la ayuda en pantalla. La ayuda contextual aparece en el panel de información y está enlazada con la función que se encuentre seleccionada. Para acceder a los temas de ayuda ampliada, vaya al menú Help o haga clic en los enlaces de la ayuda contextual. Para obtener más información, consulte el Capítulo 2, Working With the Solaris Management Console (Tasks) de System Administration Guide: Basic Administration. También, consulte Using the Solaris Management Tools With RBAC (Task Map) de System Administration Guide: Basic Administration.