| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Procedimientos de administradores de Oracle Solaris Trusted Extensions |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Procedimientos de administradores de Oracle Solaris Trusted Extensions |

1. Conceptos de la administración de Trusted Extensions

2. Herramientas de administración de Trusted Extensions

3. Introducción para administradores de Trusted Extensions (tareas)

4. Requisitos de seguridad del sistema Trusted Extensions (descripción general)

5. Administración de los requisitos de seguridad en Trusted Extensions (tareas)

6. Usuarios, derechos y roles en Trusted Extensions (descripción general)

7. Gestión de usuarios, derechos y roles en Trusted Extensions (tareas)

8. Administración remota en Trusted Extensions (tareas)

9. Trusted Extensions y LDAP (descripción general)

10. Gestión de zonas en Trusted Extensions (tareas)

11. Gestión y montaje de archivos en Trusted Extensions (tareas)

12. Redes de confianza (descripción general)

Paquetes de datos de Trusted Extensions

Comunicaciones de la red de confianza

Bases de datos de configuración de red en Trusted Extensions

Atributos de seguridad de red en Trusted Extensions

Tipo de host y nombre de plantilla en Security Templates

Etiqueta predeterminada en Security Templates

Dominio de interpretación en Security Templates

Rango de etiquetas en Security Templates

Conjunto de etiquetas de seguridad en Security Templates

Mecanismo de reserva de la red de confianza

Descripción general del enrutamiento en Trusted Extensions

Entradas de la tabla de enrutamiento en Trusted Extensions

Comprobaciones de acreditaciones de Trusted Extensions

Comprobaciones de acreditaciones del origen

Comprobaciones de acreditaciones de la puerta de enlace

Comprobaciones de acreditaciones del destino

Administración del enrutamiento en Trusted Extensions

Selección de los enrutadores en Trusted Extensions

Puertas de enlace en Trusted Extensions

Comandos de enrutamiento en Trusted Extensions

13. Gestión de redes en Trusted Extensions (tareas)

14. Correo de varios niveles en Trusted Extensions (descripción general)

15. Gestión de impresión con etiquetas (tareas)

16. Dispositivos en Trusted Extensions (descripción general)

17. Gestión de dispositivos para Trusted Extensions (tareas)

18. Auditoría de Trusted Extensions (descripción general)

19. Gestión de software en Trusted Extensions (tareas)

A. Referencia rápida a la administración de Trusted Extensions

B. Lista de las páginas del comando man de Trusted Extensions

Trusted Extensions asigna atributos de seguridad a las zonas, los hosts y las redes. Estos atributos garantizan que las siguientes funciones de seguridad se apliquen en la red:

Los datos tienen las etiquetas correctas en las comunicaciones de red.

Las reglas de control de acceso obligatorio (MAC) se aplican cuando se envían o se reciben datos mediante una red local, y cuando se montan los sistemas de archivos.

Las reglas de MAC se aplican cuando se enrutan datos a redes distantes.

Las reglas de MAC se aplican cuando se enrutan datos a zonas.

En Trusted Extensions, MAC protege los paquetes de red. Las etiquetas se utilizan para las decisiones de MAC. Los datos se etiquetan explícita o implícitamente con una etiqueta de sensibilidad. La etiqueta tiene un campo de ID, un campo de clasificación o “nivel” y un campo de compartimiento o “categoría”. Los datos deben someterse a una comprobación de acreditación. Esta comprobación determina si la etiqueta está bien formada y si se encuentra dentro del rango de acreditación del host de recepción. Los paquetes bien formados que están dentro del rango de acreditación del host de recepción obtienen acceso.

Es posible etiquetar los paquetes IP que se intercambian entre los sistemas de confianza. Trusted Extensions admite las etiquetas de opción de seguridad de IP comercial (CIPSO). La etiqueta CIPSO de un paquete sirve para clasificar, separar y enrutar paquetes IP. Las decisiones de enrutamiento comparan la etiqueta de sensibilidad de los datos con la etiqueta del destino.

Por lo general, en una red de confianza, el host de envío genera la etiqueta y el host de recepción la procesa. Sin embargo, un enrutador de confianza también puede agregar o filtrar etiquetas cuando reenvía paquetes en una red de confianza. Antes de la transmisión, se asigna una etiqueta de sensibilidad a una etiqueta CIPSO. La etiqueta CIPSO está integrada en el paquete IP. En general, el remitente y el receptor de un paquete operan en la misma etiqueta.

El software de las redes de confianza garantiza que la política de seguridad de Trusted Extensions se aplique incluso cuando los sujetos (procesos) y los objetos (datos) estén en hosts diferentes. Las redes de Trusted Extensions mantienen el MAC en todas las aplicaciones distribuidas.

Los paquetes de datos de Trusted Extensions incluyen una opción de etiqueta CIPSO. Los paquetes de datos pueden enviarse mediante las redes IPv4 o IPv6.

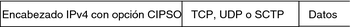

En el formato IPv4 estándar, el encabezado IPv4 con opciones va seguido de un encabezado TCP, UDP o SCTP, y, a continuación, los datos reales. La versión de Trusted Extensions de un paquete IPv4 utiliza la opción CIPSO del encabezado IP para los atributos de seguridad.

En el formato IPv6 estándar, un encabezado IPv6 con extensiones va seguido de un encabezado TCP, UDP o SCTP, y, a continuación, los datos reales. El paquete IPv6 de Trusted Extensions incluye una opción de seguridad de varios niveles en el encabezado con extensiones.

Trusted Extensions admite hosts con etiquetas y sin etiquetas en una red de confianza. LDAP es un servicio de nombres completamente admitido. Varios comandos e interfaces gráficas de usuario permiten la administración de la red.

Los sistemas que ejecutan el software de Trusted Extensions admiten las comunicaciones de red entre los hosts de Trusted Extensions y cualquiera de los siguientes tipos de sistemas:

Otros sistemas que ejecutan Trusted Extensions

Los sistemas que ejecutan sistemas operativos que no reconocen atributos de seguridad, pero admiten TCP/IP, como los sistemas de Oracle Solaris, otros sistemas UNIX, Microsoft Windows y Macintosh OS

Los sistemas que ejecutan otros sistemas operativos de confianza que reconocen etiquetas CIPSO

Como en el SO Oracle Solaris, el servicio de nombres puede administrar las comunicaciones y los servicios de red de Trusted Extensions. Trusted Extensions agrega las siguientes interfaces a las interfaces de red de Oracle Solaris:

Trusted Extensions agrega tres bases de datos de configuración de la red: tnzonecfg, tnrhdb y tnrhtp. Para obtener detalles, consulte Bases de datos de configuración de red en Trusted Extensions.

La versión de Trusted Extensions del archivo de cambio del servicio de nombres, nsswitch.conf, incluye entradas para las bases de datos tnrhtp y tnrhdb. Es posible modificar estas entradas para que se adapten a la configuración de cada sitio.

Trusted Extensions utiliza el servicio de nombres LDAP para gestionar de manera centralizada los archivos de configuración que definen los hosts, las redes y los usuarios. Las entradas nsswitch.conf predeterminadas para las bases de datos de la red de confianza del servicio de nombres LDAP son las siguientes:

# Trusted Extensions tnrhtp: files ldap tnrhdb: files ldap

El servicio de nombres LDAP en Oracle Directory Server Enterprise Edition es el único servicio de nombres completamente admitido en Trusted Extensions. Para obtener información sobre el uso de LDAP en un sistema que está configurado con Trusted Extensions, consulte el Capítulo 9Trusted Extensions y LDAP (descripción general).

Trusted Extensions agrega herramientas a Solaris Management Console. Se utiliza la consola para gestionar zonas, hosts y redes de manera centralizada. En Herramientas de Solaris Management Console, se describen las herramientas de red.

La Guía de configuración de Oracle Solaris Trusted Extensions describe cómo definir zonas y hosts cuando se configura la red. Para obtener más detalles, consulte el Capítulo 13Gestión de redes en Trusted Extensions (tareas).

Trusted Extensions agrega comandos para administrar las redes de confianza. Trusted Extensions también agrega opciones a los comandos de red de Oracle Solaris. Para obtener una descripción de estos comandos, consulte Comandos de red en Trusted Extensions.

Trusted Extensions carga tres bases de datos de configuración de red en el núcleo. Estas bases de datos se utilizan en las comprobaciones de acreditaciones cuando se transmiten los datos de un host a otro.

tnzonecfg: esta base de datos local almacena atributos de la zona que están relacionados con la seguridad. Los atributos de cada zona especifican la etiqueta de la zona y el acceso de dicha zona a los puertos de un solo nivel y de varios niveles. Otro atributo gestiona las respuestas a los mensajes de control, como ping. Las etiquetas de las zonas se definen en el archivo label_encodings. Para obtener más información, consulte las páginas del comando man label_encodings(4) y smtnzonecfg(1M). Para ver una explicación sobre los puertos de varios niveles, consulte Zonas y puertos de varios niveles.

tnrhtp: esta base de datos almacena plantillas que describen los atributos de seguridad de los hosts y las puertas de enlace. tnrhtp puede tratarse de una base de datos local o almacenada en el servidor LDAP. Los hosts y las puertas de enlace utilizan los atributos del host de destino y la puerta de enlace del próximo salto para aplicar el MAC al enviar tráfico. Cuando el tráfico se recibe, los hosts y las puertas de enlace utilizan los atributos del remitente. Para obtener detalles sobre los atributos de seguridad, consulte Atributos de seguridad de la red de confianza. Para obtener más información, consulte la página del comando man smtnrhtp(1M).

tnrhdb: esta base de datos contiene los prefijos de red (mecanismo de reserva) y las direcciones IP que corresponden a todos los hosts que tienen permiso para comunicarse. tnrhdb puede ser una base de datos local o una almacenada en el servidor LDAP. Se asigna una plantilla de seguridad de la base de datos tnrhtp a cada host o prefijo de red. Los atributos de la plantilla definen los atributos del host asignado. Para obtener más información, consulte la página del comando man smtnrhdb(1M).

En Trusted Extensions, se amplió Solaris Management Console para gestionar estas bases de datos. Para obtener detalles, consulte Herramientas de Solaris Management Console.

Trusted Extensions agrega los siguientes comandos para administrar las redes de confianza:

tnchkdb: este comando se utiliza para comprobar la precisión de las bases de datos de la red de confianza. El comando tnchkdb se utiliza cuando se modifica una plantilla de seguridad (tnrhtp), una asignación de plantilla de seguridad (tnrhdb) o la configuración de una zona (tnzonecfg). Las herramientas de Solaris Management Console ejecutan este comando automáticamente cuando se modifica una base de datos. Para obtener detalles, consulte la página del comando man tnchkdb(1M).

tnctl: este comando puede utilizarse para actualizar la información de la red de confianza en el núcleo. tnctl también es un servicio del sistema. Cuando se reinicia con el comando svcadm restart /network/tnctl, se actualiza la antememoria del núcleo de las bases de datos de la red de confianza en el sistema local. Las herramientas de Solaris Management Console ejecutan este comando automáticamente cuando se modifica una base de datos en el ámbito Files. Para obtener detalles, consulte la página del comando man tnctl(1M).

tnd: este daemon extrae la información de tnrhdb y tnrhtp del directorio LDAP y los archivos locales. La información de los servicios de nombres se carga por orden en el archivo nsswitch.conf. En el momento del inicio, el servicio svc:/network/tnd inicia el daemon tnd. Este servicio depende de svc:/network/ldap/client.

El comando tnd también puede utilizarse para la depuración y para cambiar el intervalo de sondeo. Para obtener detalles, consulte la página del comando man tnd(1M).

tninfo: este comando muestra los detalles del estado actual de la antememoria del núcleo de la red de confianza. Es posible filtrar los resultados por zona, plantilla de seguridad o nombre de host. Para obtener detalles, consulte la página del comando man tninfo(1M).

Trusted Extensions agrega opciones a los siguientes comandos de red de Oracle Solaris:

ifconfig: el indicador de interfaz all-zones de este comando pone la interfaz especificada a disposición de todas las zonas del sistema. La zona adecuada para entregar los datos se encuentra determinada por la etiqueta que está asociada con los datos. Para obtener detalles, consulte la página del comando man ifconfig(1M).

netstat: la opción -R amplía el uso de netstat de Oracle Solaris para mostrar información específica de Trusted Extensions, como los atributos de seguridad para sockets de varios niveles y las entradas de la tabla de enrutamiento. Los atributos de seguridad ampliados incluyen la etiqueta del igual y establecen si el socket es específico para una zona o si está disponible para varias zonas. Para obtener detalles, consulte la página del comando man netstat(1M).

route: la opción -secattr amplía el uso de route de Oracle Solaris para mostrar los atributos de seguridad de la ruta. El valor de la opción tiene el siguiente formato:

min_sl=label,max_sl=label,doi=integer,cipso

La palabra clave cipso es opcional y se establece de manera predeterminada. Para obtener detalles, consulte la página del comando man route(1M).

snoop: como en el SO Oracle Solaris, puede utilizarse la opción -v de este comando para mostrar los encabezados IP de manera más detallada. En Trusted Extensions, los encabezados contienen información de la etiqueta.

La administración de redes en Trusted Extensions se basa en plantillas de seguridad. Una plantilla de seguridad describe un conjunto de hosts que tienen protocolos comunes y atributos de seguridad idénticos.

Los atributos de seguridad se asignan administrativamente a los sistemas, tanto los hosts como los enrutadores, mediante plantillas. El administrador de la seguridad administra las plantillas y las asigna a los sistemas. Si un sistema no tiene una plantilla asignada, no se permiten las comunicaciones con ese sistema.

Cada plantilla recibe un nombre e incluye lo siguiente:

Un tipo de host, que puede ser sin etiquetas o CIPSO. El tipo de host de la plantilla determina el protocolo que se utiliza para las comunicaciones de red.

El tipo de host se utiliza para determinar si se usan o no las opciones CIPSO y afecta al MAC. Consulte Tipo de host y nombre de plantilla en Security Templates.

Un conjunto de atributos de seguridad que se aplican a cada tipo de host.

Para obtener más detalles sobre los tipos de hosts y los atributos de seguridad, consulte Atributos de seguridad de red en Trusted Extensions.