| 탐색 링크 건너뛰기 | |

| 인쇄 보기 종료 | |

|

Oracle Solaris Trusted Extensions 관리자 절차 Oracle Solaris 10 8/11 Information Library (한국어) |

| 탐색 링크 건너뛰기 | |

| 인쇄 보기 종료 | |

|

Oracle Solaris Trusted Extensions 관리자 절차 Oracle Solaris 10 8/11 Information Library (한국어) |

3. Trusted Extensions 관리자로 시작하기(작업)

4. Trusted Extensions 시스템의 보안 요구 사항(개요)

5. Trusted Extensions의 보안 요구 사항 관리(작업)

6. Trusted Extensions의 사용자, 권한 및 역할(개요)

7. Trusted Extensions에서 사용자, 권한 및 역할 관리(작업)

8. Trusted Extensions에서 원격 관리(작업)

9. Trusted Extensions 및 LDAP(개요)

10. Trusted Extensions에서 영역 관리(작업)

11. Trusted Extensions에서 파일 관리 및 마운트(작업)

Trusted Extensions의 네트워크 구성 데이터베이스

Trusted Extensions의 네트워크 보안 속성

Trusted Extensions의 라우팅 테이블 항목

13. Trusted Extensions에서 네트워크 관리(작업)

14. Trusted Extensions의 다중 레벨 메일(개요)

16. Trusted Extensions의 장치(개요)

17. Trusted Extensions에 대한 장치 관리(작업)

19. Trusted Extensions에서 소프트웨어 관리(작업)

A. Trusted Extensions 관리에 대한 빠른 참조

Trusted Extensions는 네트워크 간의 통신을 라우팅하는 다양한 방법을 지원합니다. 보안 관리자 역할로 사이트의 보안 정책에서 요구하는 수준의 보안을 적용하는 경로를 설정할 수 있습니다.

예를 들어, 사이트에서 로컬 네트워크 외부 통신을 단일 레이블로 제한할 수 있습니다. 이 레이블은 공개적으로 사용 가능한 정보에 적용됩니다. UNCLASSIFIED 또는 PUBLIC과 같은 레이블은 공용 정보를 나타낼 수 있습니다. 제한을 적용하기 위해 이러한 사이트에서는 외부 네트워크에 연결되는 네트워크 인터페이스에 단일 레이블 템플리트를 할당합니다. TCP/IP 및 라우팅에 대한 자세한 내용은 다음을 참조하십시오.

System Administration Guide: IP Services의 Planning for Routers on Your Network

System Administration Guide: IP Services의 Configuring Systems on the Local Network

System Administration Guide: IP Services의 Major TCP/IP Administrative Tasks (Task Map)

System Administration Guide: IP Services의 Preparing Your Network for the DHCP Service (Task Map)

Trusted Extensions 호스트는 가장 높은 수준의 신뢰를 라우터로 제공합니다. 다른 유형의 라우터는 Trusted Extensions 보안 속성을 인식할 수 없습니다. 관리 작업 없이 MAC 보안 보호를 제공하지 않는 라우터를 통해 패킷을 라우팅할 수 있습니다.

CIPSO 라우터는 IP 옵션 구역에서 올바른 유형의 정보를 찾을 수 없는 패킷을 삭제합니다. 예를 들어, CIPSO 라우터는 옵션이 필수 항목일 때 IP 옵션에서 CIPSO 옵션을 찾을 수 없거나 IP 옵션의 DOI가 대상의 승인과 일치하지 않는 경우 패킷을 삭제합니다.

Trusted Extensions 소프트웨어를 실행하지 않는 다른 유형의 라우터는 패킷을 전달하거나 CIPSO 옵션을 포함하는 패킷을 삭제하도록 구성할 수 있습니다. Trusted Extensions에서 제공하는 CIPSO 인식 게이트웨이에서만 CIPSO IP 옵션의 내용을 사용하여 MAC를 적용할 수 있습니다.

신뢰할 수 있는 라우팅을 지원하기 위해 Trusted Extensions 보안 속성을 포함하도록 Solaris 10 라우팅 테이블이 확장되었습니다. 속성에 대한 자세한 내용은 Trusted Extensions의 라우팅 테이블 항목을 참조하십시오. Trusted Extensions는 관리자가 라우팅 테이블 항목을 수동으로 만드는 정적 라우팅을 지원합니다. 자세한 내용은 route(1M) 매뉴얼 페이지의 -p 옵션을 참조하십시오.

라우팅 소프트웨어는 라우팅 테이블에서 대상 호스트로 가는 경로를 찾으려고 합니다. 호스트 이름 명시적으로 지정되지 않은 경우 라우팅 소프트웨어는 호스트가 있는 하위 네트워크에 대한 항목을 찾습니다. 호스트와 호스트가 있는 네트워크가 모두 정의되지 않은 경우 호스트는 기본 게이트웨이(정의된 경우)로 패킷을 보냅니다. 여러 기본 게이트웨이를 정의할 수 있으며 각 기본 게이트웨이는 동일하게 처리됩니다.

이 Trusted Extensions 릴리스에서 보안 관리자는 경로를 수동으로 설정한 다음 조건이 변경될 경우 라우팅 테이블을 수동으로 변경합니다. 예를 들어, 많은 사이트에서 단일 게이트웨이를 사용하여 외부 세계와 통신합니다. 이 경우 단일 게이트웨이를 네트워크의 각 호스트에 대한 기본값으로 정적으로 정의할 수 있습니다. 동적 라우팅 지원은 향후 Trusted Extensions 릴리스에서 제공될 예정입니다.

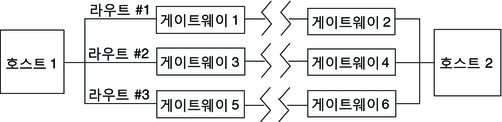

다음은 Trusted Extensions의 라우팅 예입니다. 다이어그램과 표는 Host 1과 Host 2 사이의 세 가지 잠재적 경로를 보여줍니다.

그림 12-1 일반적인 Trusted Extensions 경로 및 라우팅 테이블 항목

|

경로 #1은 CONFIDENTIAL ~ SECRET 레이블 범위 내의 패킷을 전송할 수 있습니다.

경로 #2는 ADMIN_LOW ~ ADMIN_HIGH의 패킷을 전송할 수 있습니다.

경로 #3은 라우팅 정보를 지정하지 않습니다. 따라서 게이트웨이 5에 대한 tnrhtp 데이터베이스의 템플리트에서 보안 속성이 파생됩니다.

소켓에 대한 레이블 및 확장 보안 속성을 표시하기 위해 Trusted Extensions는 다음 Oracle Solaris 네트워크 명령을 수정합니다.

netstat -rR 명령은 라우팅 테이블 항목의 보안 속성을 표시합니다.

netstat -aR 명령은 소켓에 대한 보안 속성을 표시합니다.

add 또는 delete 옵션이 있는 route -p 명령은 라우팅 테이블 항목을 변경합니다.

자세한 내용은 netstat(1M) 및 route(1M) 매뉴얼 페이지를 참조하십시오.

예는 보안 속성으로 경로를 구성하는 방법을 참조하십시오.