| 跳过导航链接 | |

| 退出打印视图 | |

|

Trusted Extensions 配置和管理 Oracle Solaris 11 Information Library (简体中文) |

| 跳过导航链接 | |

| 退出打印视图 | |

|

Trusted Extensions 配置和管理 Oracle Solaris 11 Information Library (简体中文) |

第 1 部分Trusted Extensions 的初始配置

3. 将 Trusted Extensions 功能添加到 Oracle Solaris(任务)

5. 为 Trusted Extensions 配置 LDAP(任务)

8. Trusted Extensions 系统上的安全要求(概述)

9. 执行 Trusted Extensions 中的常见任务(任务)

10. Trusted Extensions 中的用户、权限和角色(概述)

11. 在 Trusted Extensions 中管理用户、权限和角色(任务)

12. Trusted Extensions 中的远程管理(任务)

13. 在 Trusted Extensions 中管理区域(任务)

14. 在 Trusted Extensions 中管理和挂载文件(任务)

16. 在 Trusted Extensions 中管理网络(任务)

17. Trusted Extensions 和 LDAP(概述)

18. Trusted Extensions 中的多级别邮件(概述)

20. Trusted Extensions 中的设备(概述)

21. 管理 Trusted Extensions 的设备(任务)

23. Trusted Extensions 中的软件管理(参考)

由 Trusted Extensions 扩展的 Oracle Solaris 接口

Trusted Extensions 中更为严厉的安全缺省值

按字母顺序排列的 Trusted Extensions 手册页

Trusted Extensions 为区域、主机以及网络指定安全属性。这些属性将确保在网络上强制执行以下安全功能:

在网络通信中正确为数据设置标签。

通过本地网络发送或接收数据或挂载文件系统时执行强制访问控制 (Mandatory access control, MAC) 规则。

将数据路由至远程网络时执行 MAC 规则。

将数据路由至区域时执行 MAC 规则。

在 Trusted Extensions 中,网络包受 MAC 保护。标签用于 MAC 决策。用敏感标签以显式或隐式方式为数据设置标签。标签具有 ID 字段、等级或 "level"(级别)字段、以及区间或 "category"(类别)字段。数据必须通过认可检查。该检查确定标签是否格式正确,以及标签是否位于接收主机的认可范围内。位于接收主机认可范围内的格式正确的包将被授予访问权限。

在可信系统之间交换的 IP 包可以添加标签。Trusted Extensions 支持商业 IP 安全选项 (Commercial IP Security Option, CIPSO) 标签。包上的 CIPSO 标签用于对 IP 包进行分类、单独部署以及路由。路由决策比较数据的敏感标签与目标标签。

通常,在可信网络上,标签由发送主机生成,并由接收主机处理。然而,可信的路由器也可以在可信网络中转发包时添加或去除标签。在传输之前会将敏感标签映射到 CIPSO 标签。CIPSO 标签嵌入在 IP 包中。通常,包发送者和包的接收者在同一标签进行操作。

可信网络软件将确保执行 Trusted Extensions 安全策略,即使主题(进程)和对象(数据)位于不同的主机上。Trusted Extensions 网络将在分布式应用程序之间保持 MAC。

Trusted Extensions 数据包包括 CIPSO 标签选项。数据包可以通过 IPv4 或 IPv6 网络发送。

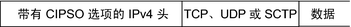

在标准的 IPv4 格式中,带有选项的 IPv4 头后跟 TCP、UDP 或 SCTP 头,然后才是实际的数据。Trusted Extensions 版本的 IPv4 包针对安全属性在 IP 头中使用 CIPSO 选项。

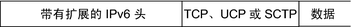

在标准的 IPv6 格式中,带有扩展的 IPv6 头后跟 TCP、UDP 或 SCTP 头,然后才是实际的数据。Trusted Extensions IPv6 包在具有扩展的头中包括多级别安全选项。

Trusted Extensions 支持可信网络上的有标签主机和无标签主机。txzonemgr GUI 和 tncfg 命令用于配置网络。

运行 Trusted Extensions 软件的系统支持 Trusted Extensions 系统与以下任一类型主机之间的网络通信:

运行 Trusted Extensions 的其他主机

运行以下操作系统的主机:这些操作系统不识别安全属性但支持 TCP/IP,例如 Oracle Solaris 系统、其他 UNIX 系统、Microsoft Windows 和 Macintosh OS 系统

运行其他可识别 CIPSO 标签的可信操作系统的主机

正如在 Oracle Solaris OS 中,Trusted Extensions 网络通信和服务可由命名服务进行管理。Trusted Extensions 将以下接口添加到 Oracle Solaris 网络接口:

Trusted Extensions 添加命令并提供 GUI 来管理可信网络。Trusted Extensions 还向 Oracle Solaris 网络命令添加选项。有关这些命令的说明,请参见Trusted Extensions 中的网络命令。

这些接口管理三个 Trusted Extensions 网络配置数据库 tnzonecfg、tnrhdb 和 tnrhtp。有关详细信息,请参见Trusted Extensions 中的网络配置数据库 。

Trusted Extensions 将 tnrhtp 和 tnrhdb 数据库添加到命名服务转换 SMF 服务 svc:/system/name-service/switch 的属性。

第 1 部分, Trusted Extensions 的初始配置介绍了如何在配置网络时定义区域和主机。有关其他过程,请参见第 16 章。

Trusted Extensions 扩展 IKE 配置文件 /etc/inet/ike/config。有关更多信息,请参见有标签 IPsec 的管理和 ike.config(4) 手册页。

Trusted Extensions 添加了以下命令来管理可信网络:

tncfg-该命令用于创建、修改和显示 Trusted Extensions 网络的配置。tncfg -t 命令用于查看、创建或修改指定的安全模板。tncfg -z 命令用于查看或修改指定区域的网络属性。有关详细信息,请参见 tncfg(1M) 手册页。

tnchkdb—该命令用于验证可信网络数据库的正确性。每次通过使用 txzonemgr 或 tncfg 命令来更改安全模板 (tnrhtp)、安全模板指定 (tnrhdb) 或区域的配置 (tnzonecfg) 时都会调用 tnchkdb 命令。有关详细信息,请参见 tnchkdb(1M) 手册页。

tnctl—该命令可用于更新内核中的可信网络信息。tnctl 还是一个系统服务。使用命令 svcadm restart /network/tnctl 重新启动时可从本地系统上的可信网络数据库刷新内核高速缓存。有关详细信息,请参见 tnctl(1M) 手册页。

tnd—该守护进程会从 LDAP 目录和本地文件中提取 tnrhdb 和 tnrhtp 信息。搜索的顺序由 name-service/switch SMF 服务指定。tnd 守护进程由 svc:/network/tnd 服务在引导时启动。该服务依赖于 svc:/network/ldap/client。

在 LDAP 网络中,tnd 命令还可用于调试和更改轮询间隔。有关详细信息,请参见tnd(1M) 手册页。

tninfo—该命令将详细显示可信网络内核高速缓存的当前状态详细信息。输出可以按主机名、区域或安全模板进行过滤。有关详细信息,请参见 tninfo(1M) 手册页。

Trusted Extensions 还向以下 Oracle Solaris 网络命令添加了选项:

ipadm-all-zones 地址属性使指定的接口可用于系统上的每个区域。可向其传送数据的相应区域由与该数据关联的标签决定。有关详细信息,请参见 ipadm(1M) 手册页。

netstat--R 选项扩展了 Oracle Solaris netstat 用途,以显示特定于 Trusted Extensions 的信息,例如多级别套接字和路由表项的安全属性。扩展的安全属性包括对等体的标签以及套接字是特定于某个区域,还是可用于若干区域。有关详细信息,请参见 netstat(1M) 手册页。

route--secattr 选项扩展了 Oracle Solaris route 用途,以显示路由的安全属性。该选项的值具有以下格式:

min_sl=label,max_sl=label,doi=integer,cipso

cipso 关键字为可选项,缺省为已设置。有关详细信息,请参见route(1M) 手册页。

snoop-与在 Oracle Solaris 中一样,该命令的 -v 选项可用于显示 IP 头的详细信息。在 Trusted Extensions 中,头包含标签信息。

ipseckey-在 Trusted Extensions 中,以下扩展可用于为受 IPsec 保护的包设置标签:label label、outer-label label 和 implicit-label label。有关详细信息,请参见 ipseckey(1M) 手册页。

Trusted Extensions 会将三个网络配置数据库装入到内核中。将数据从一台主机传输至另一台主机时,在认可检查中使用这些数据库。

tnzonecfg—该本地数据库存储与安全相关的区域属性。tncfg 命令是用于访问和修改此数据库的接口。

每个区域的属性指定区域标签和区域对单级别和多级别端口的访问。另一个属性处理对控制消息的响应,如 ping。 区域的标签在 label_encodings 文件中进行定义。有关更多信息,请参见 label_encodings(4) 手册页。有关多级别端口的讨论,请参见区域和多级别端口。

tnrhtp—该数据库存储描述主机和网关的安全属性的模板。tncfg 命令是用于访问和修改此数据库的接口。

发送通信时,主机和网关使用目标主机和下一中继站网关的属性强制执行 MAC。接收通信时,主机和网关使用发送者的属性。有关安全属性的详细信息,请参见可信网络安全属性。

tnrhdb-该数据库保存与允许和此系统进行通信的所有主机相对应的 IP 地址和 IP 地址的范围。tncfg 命令是用于访问和修改此数据库的接口。

从 tnrhtp 数据库为每个主机或 IP 地址范围指定一个安全模板。模板中的属性定义负责指定主机的属性。

Trusted Extensions 中的网络管理基于安全模板。安全模板描述了一组具有相同协议和安全属性的主机。

安全属性以模板方式通过管理行为指定给远程系统(主机和路由器)。安全管理员负责管理模板并将其指定给远程系统。如果没有为远程系统指定模板,则不允许与该系统进行通信。

每个模板都进行了命名,并包含以下内容:

"Unlabeled"(无标签)主机类型或 CIPSO 主机类型。用于网络通信的协议由模板的主机类型确定。

主机类型用于确定是否使用 CIPSO 选项并会影响 MAC。 请参见安全模板中的主机类型和模板名称。

一组适用于各个主机类型的安全属性。

有关更多详细信息,请参见Trusted Extensions 中的网络安全属性。