| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Guía de administración del sistema: servicios IP |

| Omitir V�nculos de navegaci�n | |

| Salir de la Vista de impresi�n | |

|

Guía de administración del sistema: servicios IP |

Parte I Introducción a la administración del sistema: servicios IP

1. Conjunto de protocolos TCP/IP de Oracle Solaris (descripción general)

Parte II Administración de TCP/IP

2. Planificación de la red TCP/IP (tareas)

3. Introducción a IPv6 (descripción general)

4. Planificación de una red IPv6 (tareas)

5. Configuración de servicios de red TCP/IP y direcciones IPv4 (tareas)

6. Administración de interfaces de red (tareas)

7. Configuración de una red IPv6 (tareas).

8. Administración de redes TCP/IP (tareas)

9. Resolución de problemas de red (Tareas)

10. Descripción detallada de TCP/IP e IPv4 (referencia)

11. IPv6 en profundidad (referencia)

12. Acerca de DHCP (descripción general)

13. Planificación del servicio DHCP (tareas)

14. Configuración del servicio DHCP (tareas)

15. Administración de DHCP (tareas)

16. Configuración y administración del cliente DHCP

17. Solución de problemas de DHCP (referencia)

18. Comandos y archivos DHCP (referencia)

19. Arquitectura de seguridad IP (descripción general)

20. Configuración de IPsec (tareas)

Protección del tráfico con IPsec (mapa de tareas)

Protección del tráfico con IPsec

Cómo proteger el tráfico entre dos sistemas con IPsec

Cómo utilizar IPsec para proteger un servidor web del tráfico que no procede de Internet

Cómo visualizar las directivas de IPsec

Cómo generar números aleatorios en un sistema Solaris

Cómo crear manualmente asociaciones de seguridad IPsec

Cómo verificar que los paquetes estén protegidos con IPsec

Cómo configurar una función para la seguridad de la red

Cómo administrar servicios de IPsec e IKE

Protección de una VPN con IPsec

Ejemplos de protección de una VPN con IPsec mediante el uso de túneles en modo túnel

Protección de una VPN con IPsec (mapa de tareas)

Descripción de la topología de red para la protección de una VPN por parte de las tareas de IPsec

Cómo proteger una VPN con un túnel IPsec en modo túnel mediante IPv4

Cómo proteger una VPN con un túnel IPsec en modo túnel mediante IPv6

Cómo proteger una VPN con un túnel IPsec en modo transporte mediante IPv4

Cómo proteger una VPN con un túnel IPsec en modo transporte mediante IPv6

Cómo evitar la falsificación de la IP

21. Arquitectura de seguridad IP (referencia)

22. Intercambio de claves de Internet (descripción general)

23. Configuración de IKE (tareas)

24. Intercambio de claves de Internet (referencia)

25. Filtro IP en Oracle Solaris (descripción general)

27. IP para móviles (Descripción general)

28. Administración de IP móvil (tareas)

29. Archivos y comandos de IP para móviles (referencia)

30. Introducción a IPMP (descripción general)

31. Administración de IPMP (tareas)

Parte VII Calidad de servicio IP (IPQoS)

32. Introducción a IPQoS (Descripción general)

33. Planificación para una red con IPQoS (Tareas)

34. Creación del archivo de configuración IPQoS (Tareas)

35. Inicio y mantenimiento de IPQoS (Tareas)

36. Uso de control de flujo y recopilación de estadísticas (Tareas)

Los túneles de IPsec pueden proteger una VPN. En la versión Solaris 10 7/07, un túnel puede estar en modo de túnel o de transporte. El modo de túnel es interoperable con la implementación de IPsec por parte de otros proveedores. El modo de transporte es interoperable con las versiones anteriores de SO Solaris. Para ver una descripción de los modos de túnel, consulte Modos de transporte y túnel en IPsec.

Los túneles en modo túnel ofrecen un control más preciso del tráfico. En modo túnel, para ver una dirección IP interna, puede especificar la protección concreta que desee, hasta alcanzar un único puerto.

Para ver ejemplos de las directivas de IPsec para los túneles en modo túnel, consulte Ejemplos de protección de una VPN con IPsec mediante el uso de túneles en modo túnel.

Para ver los procedimientos que protegen las VPN, consulte Protección de una VPN con IPsec (mapa de tareas).

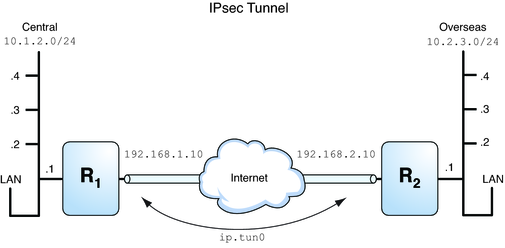

Figura 20-1 Diagrama de túnel de IPsec

Los ejemplos siguientes presuponen que el túnel se ha configurado para todas las subredes de la LAN:

## Tunnel configuration ## # Tunnel name is ip.tun0 # Intranet point for the source is 10.1.2.1 # Intranet point for the destination is 10.2.3.1 # Tunnel source is 192.168.1.10 # Tunnel destination is 192.168.2.10

Ejemplo 20-6 Creación de un túnel que puedan utilizar todas las subredes

En este ejemplo, se puede crear un túnel de todo el tráfico de las redes LAN locales de la red LAN central de la Figura 20-1 del enrutador 1 al 2 y, a continuación, transferirlo a todas las redes LAN locales de la red LAN internacional. El tráfico se cifra con AES.

## IPsec policy ##

{tunnel ip.tun0 negotiate tunnel}

ipsec {encr_algs aes encr_auth_algs sha1 sa shared}Ejemplo 20-7 Creación de un túnel que sólo conecta dos subredes

En este ejemplo, sólo se crea un túnel y se cifra el tráfico entre la subred 10.1.2.0/24 de la LAN central y la subred 10.2.3.0/24 de la LAN internacional. En caso de no haber otras directivas IPsec para Central, si la LAN central intenta enrutar el tráfico para otras LAN por este túnel, el tráfico se transferirá al enrutador 1.

## IPsec policy ##

{tunnel ip.tun0 negotiate tunnel laddr 10.1.2.0/24 raddr 10.2.3.0/24}

ipsec {encr_algs aes encr_auth_algs md5 sha1 shared}Ejemplo 20-8 Creación de un túnel sólo para el tráfico de correo electrónico entre dos subredes

En este ejemplo, se crea un túnel sólo para el tráfico de correo electrónico. El tráfico se transfiere de la subred 10.1.2.0/24 de la LAN central al servidor de correo electrónico de la subred 10.2.3.0/24 de la LAN internacional. El correo electrónico se cifra con Blowfish. Las directivas se aplican a los puertos de correo electrónico remoto y local. La directiva rport protege el correo electrónico que Central envía al puerto de correo electrónico remoto de Internacional. La directiva lport protege el correo electrónico que Central recibe de Internacional en el puerto local 25.

## IPsec policy for email from Central to Overseas ##

{tunnel ip.tun0 negotiate tunnel ulp tcp rport 25

laddr 10.1.2.0/24 raddr 10.2.3.0/24}

ipsec {encr_algs blowfish encr_auth_algs sha1 sa shared}## IPsec policy for email from Overseas to Central ##

{tunnel ip.tun0 negotiate tunnel ulp tcp lport 25

laddr 10.1.2.0/24 raddr 10.2.3.0/24}

ipsec {encr_algs blowfish encr_auth_algs sha1 sa shared}Ejemplo 20-9 Creación de un túnel para el tráfico FTP para todas las subredes

En este ejemplo, la directiva IPsec protege los puertos FTP de la Figura 20-1 con AES para todas las subredes de la red LAN central a todas las subredes de la red LAN internacional. Esta configuración funciona para el modo activo de FTP.

## IPsec policy for outbound FTP from Central to Overseas ##

{tunnel ip.tun0 negotiate tunnel ulp tcp rport 21}

ipsec {encr_algs aes encr_auth_algs sha1 sa shared}

{tunnel ip.tun0 negotiate tunnel ulp tcp lport 20}

ipsec {encr_algs aes encr_auth_algs sha1 sa shared}## IPsec policy for inbound FTP from Central to Overseas ##

{tunnel ip.tun0 negotiate tunnel ulp tcp lport 21}

ipsec {encr_algs aes encr_auth_algs sha1 sa shared}

{tunnel ip.tun0 negotiate tunnel ulp tcp rport 20}

ipsec {encr_algs aes encr_auth_algs sha1 sa shared}