| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Administration d'Oracle Solaris : Interfaces réseau et virtualisation réseau Oracle Solaris 11 Information Library (Français) |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Administration d'Oracle Solaris : Interfaces réseau et virtualisation réseau Oracle Solaris 11 Information Library (Français) |

1. Présentation de la pile réseau

Configuration réseau dans cette version d'Oracle Solaris

Pile réseau dans Oracle Solaris

Noms des périphériques réseau et des liaisons de données

Administration d'autres types de liens

Partie I Configuration automatique de réseau

3. Configuration et administration NWAM (présentation)

4. Configuration de profil NWAM (tâches)

5. Administration des profils NWAM (tâches)

6. A propos de l'interface graphique NWAM

Partie II Configuration de liaisons de données et d'interfaces

8. Configuration et administration des liaisons de données

9. Configuration d'une interface IP

10. Configuration des communications via une interface sans fil sur Oracle Solaris

12. Administration de groupements de liens

13. Administration des réseaux locaux virtuels

16. Echange d'informations sur la connectivité réseau à l'aide du protocole LLDP

Partie III Virtualisation du réseau et gestion des ressources

17. Introduction à la virtualisation du réseau et au contrôle des ressources (présentation)

Virtualisation du réseau et réseaux virtuels

Parties du réseau virtuel interne

Transit des données dans un réseau virtuel

Responsables de l'implémentation des réseaux virtuels

Définition du contrôle des ressources

Fonctionnement de la gestion de la bande passante et du contrôle de flux

Allocation du contrôle des ressources et de la gestion de la bande passante sur un réseau

Responsable de l'implémentation des fonctions de contrôle des ressources

Fonctions d'observabilité pour la virtualisation du réseau et le contrôle des ressources

18. Planification de la virtualisation du réseau et du contrôle des ressources

19. Configuration des réseaux virtuels (tâches)

20. Utilisation de la protection des liens dans les environnements virtualisés

21. Gestion des ressources réseau

22. Contrôle du trafic réseau et de l'utilisation des ressources

Le contrôle des ressource est le processus consistant à affecter les ressources du système de manière contrôlée. La fonction de contrôle des ressources d'Oracle Solaris active la bande passante afin qu'elle soit partagée entre les VNIC sur le réseau virtuel d'un système. Vous pouvez également utiliser les fonctions de contrôle des ressources pour allouer et gérer la bande passante sur une interface physique sans VNIC ni machine virtuelle. Cette section présente les principales fonctionnalités de contrôle des ressources et explique brièvement comment elles fonctionnent.

Le site Searchnetworking.com définit la bande passante comme "la quantité de données pouvant être transmise d'un point à un autre dans une période donnée (en général, une seconde)". La gestion de la bande passante vous permet d'affecter une partie de la bande passante disponible d'une carte d'interface réseau physique à un consommateur, par exemple en tant qu'application ou client. Vous pouvez contrôler la bande passante sur la base d'une application, d'un port, d'un protocole et d'une adresse. La gestion de la bande passante garantit une utilisation efficace de la grande quantité de bande passante disponible à partir des nouvelles interfaces réseau GLDv3.

Les fonctions de contrôle des ressources permettent d'implémenter une série de contrôles sur la bande passante disponible d'une interface. Par exemple, vous pouvez définir une garantie de bande passante d'une interface pour un consommateur particulier. Cette garantie est la quantité minimale de bande passante garantie allouée à l'application ou l'entreprise. La partie allouée de la bande passante est désignée comme un partage. En définissant des garanties, vous pouvez allouer suffisamment de bande passante aux applications qui peuvent fonctionner correctement sans une certaine quantité de bande passante. Par exemple, la diffusion de contenu multimédia en temps réel et la voix sur IP consomment une grande quantité de bande passante. Vous pouvez utiliser les fonctions de contrôle de ressources pour garantir que ces deux applications disposent de suffisamment de bande passante pour s'exécuter correctement.

Vous pouvez également définir une limite sur le partage. La limite est l'allocation maximale de bande passante que le partage peut consommer. Grâce aux limites, vous pouvez empêcher les services non critiques de voler de la bande passante aux services critiques.

Enfin, vous pouvez définir l'ordre de priorité entre les divers partages alloués aux consommateurs. Vous pouvez accorder la priorité absolue au trafic critique, par exemple aux paquets de pulsation d'un cluster, et une priorité inférieure aux applications de moindre importance.

Par exemple, les fournisseurs d'applications hébergées (ASP) peuvent offrir à leurs clients des niveaux de service basés sur des frais dépendant du partage de bande passante acheté par le client. Dans le cadre de l'accord de niveau de service (SLA), une quantité de bande passante est alors garantie à chaque partage, afin de ne pas dépasser la limite achetée. (Pour plus d'informations sur les accords de niveau de service, reportez-vous à la section Implémentation des accords de niveau de service du manuel Administration d’Oracle Solaris : Services IP. Les contrôles de priorité peuvent être basés sur différents niveaux de l'accord de niveau de service, ou sur différents prix payés par le client du SLA.

L'utilisation de la bande passante est contrôlée par la gestion des flux. Un flux est un flux de paquets qui possèdent tous certaines caractéristiques, telles que le numéro de port ou l'adresse de destination. Ces flux sont gérés par transport, service ou machine virtuelle, y compris les zones. Les flux ne peuvent pas dépasser la quantité de bande passante garantie pour l'application ou le partage acheté par le client.

Lorsqu'une garantie est affectée à une carte d'interface réseau virtuelle ou un flux, la carte d'interface réseau virtuelle est assurée de recevoir sa bande passante définie même si d'autres flux ou VNIC utilisent également l'interface. Cependant, les garanties affectées peuvent uniquement être utilisées si elles ne dépassent pas la bande passante maximale de l'interface physique.

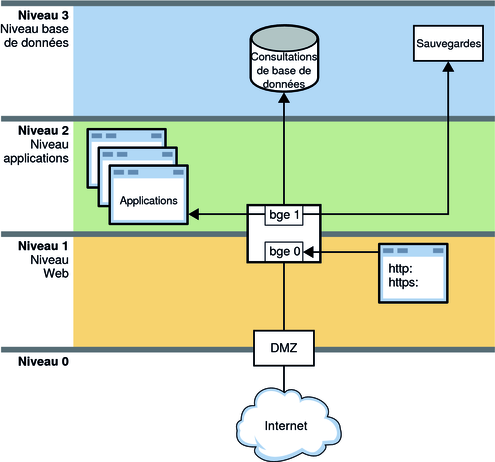

La figure suivante montre une topologie de réseau d'entreprise utilisant le contrôle des ressources pour gérer diverses applications.

Figure 17-2 Réseau avec des contrôles de ressources en place

Cette figure présente une topologie de réseau standard qui utilise des contrôles de ressources afin d'améliorer l'efficacité et les performances du réseau. Le réseau n'implémente pas de VNIC ni de conteneurs, tels que des zones exclusives et des machines virtuelles. Cependant, les VNIC et les conteneurs pourraient être utilisés sur ce réseau à des fins de consolidation, entre autres.

Le réseau est divisé en quatre niveaux :

Le niveau 0 est la zone démilitarisée (DMZ). Il s'agit d'un petit réseau local qui contrôle l'accès à partir de et vers le monde extérieur. Le contrôle des ressources n'est pas utilisé sur les systèmes de la DMZ.

Le niveau 1 est le niveau Web et comprend deux systèmes. Le premier système est un serveur proxy qui effectue le filtrage. Ce serveur dispose de deux interfaces, bge0 et bge1. Le lien bge0 connecte le serveur proxy à la zone démilitarisée (DMZ) sur le niveau 0. Le lien bge0 connecte également au serveur proxy au second système, le serveur Web. Les services http et https partagent la bande passante du serveur Web avec d'autres applications standard. En raison de la taille et de la nature critique des serveurs Web, les partages de http et https nécessitent des garanties et la définition de priorités.

Le niveau 2 est le niveau des applications et comprend également deux systèmes. La deuxième interface du serveur proxy, bge1, établit la connexion entre le niveau Web et le niveau des applications. Grâce à un commutateur, un serveur d'applications se connecte à bge1 sur le serveur proxy. Le serveur d'applications nécessite le contrôle des ressources afin de gérer les partages de la bande passante attribués aux différentes applications exécutées. Les applications critiques qui ont besoin d'une grande quantité de bande passante doivent disposer de garanties et de priorités supérieures aux applications plus petites ou de moindre importance.

Le niveau 3 est le niveau de base de données. Les deux systèmes sur ce niveau se connectent par le biais d'un commutateur à l'interface bge1 du serveur proxy. Le premier système, un serveur de base de données, doit pouvoir fournir des garanties et définir l'ordre de priorité des différents processus impliqués dans les recherches dans la base de données. Le deuxième système est un serveur de sauvegarde pour le réseau. Ce système doit utiliser une grande quantité de bande passante pendant les sauvegardes. Cependant, les activités de sauvegarde sont généralement effectuées pendant la nuit. En utilisant le contrôle des ressources, vous pouvez contrôler le moment où les processus de sauvegarde disposent des garanties de bande passante et des priorités les plus élevées.

Tout administrateur système souhaitant améliorer l'efficacité et les performances d'un système doit envisager d'implémenter les fonctions de contrôle des ressources. Les groupeurs peuvent déléguer les partages de bande passante en combinaison avec les VNIC afin d'équilibrer la charge des serveurs les plus importants. Les administrateurs de serveurs peuvent utiliser les fonctionnalités d'allocation de partage afin d'implémenter des accords de niveau de service, tels que ceux proposés par les fournisseurs d'applications hébergées. Les administrateurs système traditionnels peuvent utiliser les fonctions de gestion de la bande passante pour isoler et donner la priorité à certaines applications. Enfin, grâce à l'allocation de partage, rien de plus facile que d'observer l'utilisation de la bande passante par les consommateurs individuels.