| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Trusted Extensions 構成と管理 Oracle Solaris 11 Information Library (日本語) |

| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Trusted Extensions 構成と管理 Oracle Solaris 11 Information Library (日本語) |

パート I Trusted Extensions の初期構成

1. Trusted Extensions のセキュリティー計画

2. Trusted Extensions の構成ロードマップ

3. Oracle Solaris への Trusted Extensions 機能の追加 (手順)

4. Trusted Extensions の構成 (手順)

5. Trusted Extensions のための LDAP の構成 (手順)

8. Trusted Extensions システムのセキュリティー要件 (概要)

9. Trusted Extensions での一般的なタスクの実行 (手順)

10. Trusted Extensions でのユーザー、権利、および役割 (概要)

11. Trusted Extensions でのユーザー、権利、役割の管理 (手順)

12. Trusted Extensions での遠隔管理 (手順)

13. Trusted Extensions でのゾーンの管理 (手順)

14. Trusted Extensions でのファイルの管理とマウント (手順)

16. Trusted Extensions でのネットワークの管理 (手順)

17. Trusted Extensions と LDAP (概要)

18. Trusted Extensions でのマルチレベルメール (概要)

20. Trusted Extensions のデバイス (概要)

Trusted Extensions ソフトウェアによるデバイス保護

Trusted Extensions でのデバイスセキュリティーの実施

Trusted Extensions のデバイス (リファレンス)

21. Trusted Extensions でのデバイス管理 (手順)

22. Trusted Extensions での監査 (概要)

23. Trusted Extensions のソフトウェア管理 (リファレンス)

サイトのセキュリティーポリシーと Trusted Extensions

B. Trusted Extensions の構成チェックリスト

Trusted Extensions を構成するためのチェックリスト

Trusted Extensions による Oracle Solaris インタフェースの拡張

Trusted Extensions の厳密なセキュリティーデフォルト

Trusted Extensions で制限されるオプション

D. Trusted Extensions マニュアルページのリスト

Trusted Extensions マニュアルページ (アルファベット順)

デバイスマネージャーは、割り当て可能デバイスと割り当て不可デバイスを管理する際に管理者が使用します。一般ユーザーがデバイスを割り当てる、または割り当て解除するときにもデバイスマネージャーを使用します。ユーザーには、「デバイスの割り当て」承認が必要です。

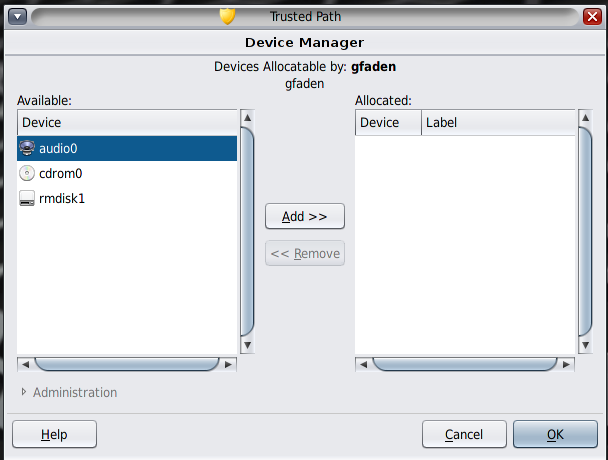

この GUI はデバイスマネージャーと呼ばれます。この GUI は、トラステッドパスメニューから「デバイスの割り当て」を選択することによって起動します。次の図は、audio デバイスを割り当てることのできるユーザーがデバイスマネージャーを開いたところです。

図 20-1 ユーザーが開いたデバイスマネージャー

デバイスの割り当てを承認されていないユーザーには、空のリストが表示されます。または、リストが空の場合、割り当て可能なデバイスが現在ほかのユーザーによって割り当てられているか、エラー状態である可能性もあります。「使用可能デバイス」リストにデバイスが表示されない場合、ユーザーは責任管理者に連絡する必要があります。

デバイス管理機能は、デバイスの管理に必要な承認を 1 つまたは両方持っている役割が使用できます。管理に必要な承認は、「デバイス属性の構成」と「デバイスの解除または再利用」です。次の図は、「デバイスの割り当て管理」ダイアログボックスを示したものです。