| Omitir Vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Guía del usuario de Trusted Extensions Oracle Solaris 11.1 Information Library (Español) |

| Omitir Vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Guía del usuario de Trusted Extensions Oracle Solaris 11.1 Information Library (Español) |

1. Introducción a Trusted Extensions

2. Inicio de sesión en Trusted Extensions (tareas)

3. Trabajo en Trusted Extensions (tareas)

Seguridad de escritorio visible en Trusted Extensions

Proceso de cierre de sesión de Trusted Extensions

Trabajo en un sistema con etiquetas

Cómo bloquear y desbloquear la pantalla

Cómo cerrar una sesión de Trusted Extensions

Cómo ver los archivos en un espacio de trabajo etiquetado

Cómo acceder a las páginas del comando man de Trusted Extensions

Cómo acceder a los archivos de inicialización en cada etiqueta

Cómo mostrar de manera interactiva una etiqueta de ventana

Cómo encontrar el puntero del mouse

Cómo realizar algunas tareas comunes de escritorio en Trusted Extensions

Realizar acciones de confianza

Cómo cambiar la contraseña en Trusted Extensions

Cómo iniciar sesión en una etiqueta diferente

Cómo asignar un dispositivo en Trusted Extensions

Cómo desasignar un dispositivo en Trusted Extensions

Cómo asumir un rol en Trusted Extensions

Cómo cambiar la etiqueta de un espacio de trabajo

Cómo agregar un espacio de trabajo en una etiqueta mínima

Cómo cambiar a un espacio de trabajo en una etiqueta diferente

Cómo mover una ventana a un espacio de trabajo diferente

Cómo determinar la etiqueta de un archivo

Cómo mover datos entre ventanas de etiquetas diferentes

Cómo actualizar los datos de un conjunto de datos con varios niveles

Cómo disminuir de nivel los datos de un conjunto de datos con varios niveles

| Precaución - Si en su espacio de trabajo falta la banda de confianza, póngase en contacto con el administrador de la seguridad. Los problemas del sistema pueden ser graves. La banda de confianza no debe aparecer durante el inicio de sesión o cuando se bloquea la pantalla. Si aparece la banda de confianza, póngase en contacto inmediatamente con el administrador. |

Si sale de su estación de trabajo por unos instantes, bloquee la pantalla.

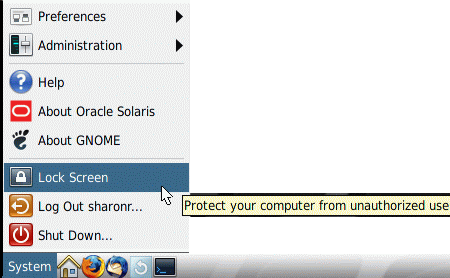

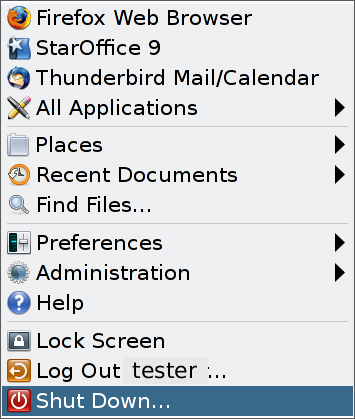

Figura 3-1 Selección de bloqueo de pantalla

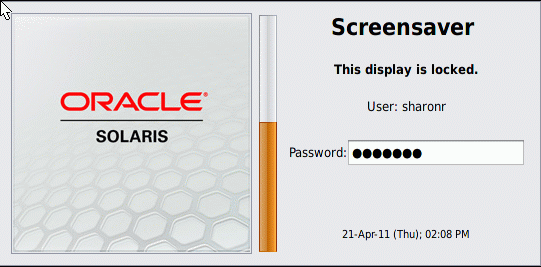

La pantalla se pondrá de color negro. En este punto, sólo podrá volver a iniciar sesión.

Nota - La banda de confianza no debe aparecer cuando la pantalla está bloqueada. Si la banda aparece, notifique al administrador de la seguridad inmediatamente.

Si no aparece el cuadro de diálogo Screensaver, presione la tecla de retorno.

Esta acción lo hará volver a la sesión en su estado anterior.

En la mayoría de los sitios, la pantalla se bloquea automáticamente después de un período de inactividad determinado. Si prevé que saldrá de la estación de trabajo por unos minutos, o que otra persona utilizará su estación de trabajo, cierre la sesión.

La manera normal de terminar una sesión de Trusted Extensions es mediante el cierre de sesión. Utilice el siguiente procedimiento si necesita desactivar su estación de trabajo.

Nota - Si no se encuentra en la consola, no puede cerrar el sistema. Por ejemplo, los clientes VNC no pueden cerrar el sistema.

Antes de empezar

Se le debe asignar el perfil de derechos de mantenimiento y reparación.

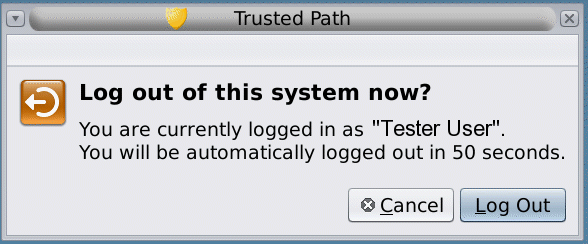

Confirme el cierre.

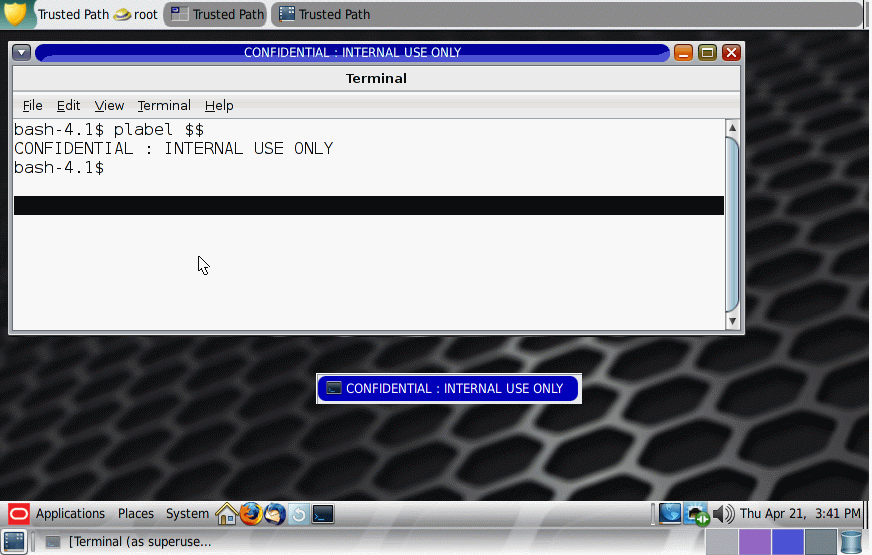

Para ver los archivos, debe utilizar las mismas aplicaciones que utilizaría en el escritorio en un sistema Oracle Solaris. Si está trabajando en varias etiquetas, sólo son visibles los archivos que se encuentran en la etiqueta del espacio de trabajo.

Haga clic con el tercer botón del mouse en el fondo. En el menú, seleccione Open Terminal.

La carpeta se abre en un explorador de archivos. La aplicación de explorador de archivos se abre en la misma etiqueta que el espacio de trabajo actual. La aplicación proporciona acceso sólo a los archivos que están en su etiqueta. Para obtener detalles sobre cómo ver archivos en distintas etiquetas, consulte Contenedores y etiquetas. Para ver los archivos de distintas etiquetas en un espacio de trabajo, consulte Cómo mover una ventana a un espacio de trabajo diferente.

% man trusted_extensions

Para obtener una lista de los comandos específicos de Trusted Extensions, consulte Apéndice D, Lista de las páginas del comando man de Trusted Extensions de Configuración y administración de Trusted Extensions. Las páginas del comando man también están disponibles en el sitio web de documentación de Oracle.

Enlazar un archivo o copiar un archivo en otra etiqueta es útil cuando desea hacer visible un archivo con una etiqueta inferior en etiquetas superiores. El archivo enlazado sólo se puede escribir en una etiqueta inferior. El archivo copiado es único en cada etiqueta y se puede modificar en cada etiqueta. Para obtener más información, consulte Archivos .copy_files y .link_files de Configuración y administración de Trusted Extensions.

Antes de empezar

Debe iniciar una sesión de varios niveles. La política de seguridad de su sitio debe permitir el enlace.

Trabaje con el administrador al modificar estos archivos.

Introduzca sus entradas de a un archivo por línea. Puede especificar las rutas a los subdirectorios en el directorio principal, pero no puede utilizar una barra inicial. Todas las rutas debe estar en su directorio principal.

Copiar un archivo de inicialización es útil cuando tiene una aplicación que siempre realiza escrituras en un archivo con un nombre específico y necesita separar los datos en distintas etiquetas.

Introduzca sus entradas de a un archivo por línea. Puede especificar las rutas a los subdirectorios en el directorio principal, pero no puede utilizar una barra inicial. Todas las rutas debe estar en su directorio principal.

Ejemplo 3-1 Creación de un archivo .copy_files

En este ejemplo, el usuario desea personalizar varios archivos de inicialización por etiqueta. En su organización, el servidor web de una compañía está disponible en el nivel Restricted. Por lo tanto, establece distintas configuraciones iniciales en el archivo .mozilla, en el nivel Restricted. Asimismo, tiene plantillas y alias especiales en el nivel Restricted. Por lo tanto, modifica los archivos de inicialización .aliases y .soffice en el nivel Restricted. Puede modificar fácilmente estos archivos después de crear el archivo .copy_files en su etiqueta inferior.

% vi .copy_files # Copy these files to my home directory in every zone .aliases .mozilla .soffice

Ejemplo 3-2 Creación de un archivo .link_files

En este ejemplo, el usuario desea que los valores predeterminados del correo y del shell C sean idénticos en todas las etiquetas.

% vi .link_files # Link these files to my home directory in every zone .cshrc .mailrc

Errores más frecuentes

Estos archivos no tienen medidas de seguridad para tratar las anomalías. Las entradas duplicadas en ambos archivos o en ambas entradas del archivo que ya existen en otras etiquetas pueden provocar errores.

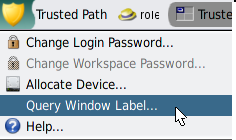

Esta operación puede ser útil para identificar la etiqueta de una ventana parcialmente oculta.

Se muestra la etiqueta de la región debajo del puntero en un pequeño cuadro rectangular en el centro de la pantalla.

Figura 3-2 Operación de etiqueta de ventana de consultas

Una aplicación que no es de confianza puede obtener el control del teclado o el puntero del mouse. Al encontrar este puntero, usted puede recuperar el control del enfoque del escritorio.

Presione las teclas simultáneamente para recuperar el control del enfoque actual del escritorio. En el teclado Sun, la tecla de diamante a cada lado de la barra espaciadora es la tecla Meta.

Si el arrastre del teclado o el puntero del mouse no son de confianza, el puntero se mueve a la banda de confianza. Si el puntero es de confianza, no se pasa a la banda de confianza.

Ejemplo 3-3 Cómo forzar el puntero del mouse a la banda de confianza

En este ejemplo, un usuario no está ejecutando ningún proceso de confianza, pero no puede ver el puntero del mouse. Para ubicar el puntero en el centro de la banda de confianza, el usuario presiona simultáneamente las teclas Meta y Stop.

Ejemplo 3-4 Cómo encontrar la banda de confianza real

En un sistema Trusted Extensions de varios encabezados cuyos monitores están configurados para mostrar un escritorio separado en cada monitor, los usuarios ven una banda de confianza por monitor. Por lo tanto, un programa que no es Trusted Extensions está generando una banda de confianza. Cuando un sistema de varios encabezados está configurado para mostrar un escritorio separado por monitor, se muestra una sola banda de confianza.

El usuario detiene el trabajo y se pone en contacto inmediatamente con el administrador de seguridad. Luego, el usuario encuentra la verdadera banda de confianza colocando el puntero del mouse en una ubicación que no es de confianza, por ejemplo, sobre el fondo del espacio de trabajo. Cuando el usuario presiona simultáneamente las teclas Alt-Break, el puntero se mueve a la banda de confianza generada por Trusted Extensions.

Algunas tareas comunes se ven afectadas por las etiquetas y la seguridad. En particular, las siguientes tareas se ven afectadas por Trusted Extensions:

Vaciado de la papelera

Búsqueda de eventos de calendario

Haga clic con el tercer botón del mouse en el icono de la papelera en el escritorio. Seleccione Empty Trash y, a continuación, confirme.

Nota - La papelera contiene archivos sólo en la etiqueta del espacio de trabajo. Suprima la información confidencial tan pronto como la información está en la papelera.

Los calendarios muestran sólo los eventos en la etiqueta del espacio de trabajo que abrió el calendario.

Puede personalizar la configuración del espacio de trabajo para cada etiqueta en la que inicia sesión.

Nota - Los usuarios pueden guardar las configuraciones de escritorio. Los roles no pueden guardar las configuraciones de escritorio.

El escritorio se restaurará en esta configuración cuando vuelva a iniciar sesión en esta etiqueta.