| Omitir vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Guía de seguridad de Oracle® VM Server for SPARC 3.1 |

| Omitir vínculos de navegación | |

| Salir de la Vista de impresión | |

|

Guía de seguridad de Oracle® VM Server for SPARC 3.1 |

Capítulo 1 Descripción general de la seguridad de Oracle VM Server for SPARC

Funciones de seguridad que utiliza Oracle VM Server for SPARC

Descripción general del producto Oracle VM Server for SPARC

Aplicación de los principios de seguridad general a Oracle VM Server for SPARC

Seguridad en un entorno virtualizado

Protección del entorno de ejecución

Amenaza: errores involuntarios de configuración

Contramedida: creación de directrices operativas

Amenaza: errores en la arquitectura del entorno virtual

Contramedida: asignación cuidadosa de dominios invitados a plataformas de hardware

Contramedida: planificación de la migración de dominios de Oracle VM Server for SPARC

Contramedida: configuración correcta de conexiones virtuales

Contramedida: uso de etiquetas en VLAN

Contramedida: uso de aplicaciones de seguridad virtuales

Amenaza: efectos secundarios del uso compartido de recursos

Evaluación: efectos secundarios del uso compartido de recursos

Contramedida: asignación cuidadosa de los recursos de hardware

Contramedida: asignación cuidadosa de los recursos compartidos

Resumen: efectos secundarios del uso compartido de recursos

Amenaza: manipulación del entorno de ejecución

Evaluación: manipulación del entorno de ejecución

Contramedida: protección de rutas de acceso interactivo

Contramedida: minimización del SO Oracle Solaris

Contramedida: refuerzo de la protección del SO Oracle Solaris

Contramedida: uso de la separación de roles y el aislamiento de aplicaciones

Contramedida: configuración de una red de gestión dedicada

Amenaza: total denegación del servicio del sistema

Evaluación: total denegación del servicio del sistema

Contramedida: protección del ILOM

Amenaza: vulneración del aislamiento

Evaluación: vulneración del aislamiento

Contramedida: validación de firmas de software y firmware

Contramedida: validación de los módulos de núcleo

Amenaza: denegación de servicio de dominio de control

Evaluación: denegación de servicio de dominio de control

Contramedida: protección del acceso a la consola

Administrador de Dominios lógicos

Amenaza: uso no autorizado de utilidades de configuración

Evaluación: uso no autorizado de utilidades de configuración

Contramedida: aplicación de la regla de dos personas

Contramedida: uso de derechos para el Administrador de Dominios lógicos

Contramedida: refuerzo de la protección del Administrador de Dominios lógicos

Contramedida: auditoría del Administrador de Dominios lógicos

Amenaza: manipulación de un dominio de servicio

Evaluación: manipulación de un dominio de servicio

Contramedida: dominios de servicios separados por la granularidad

Contramedida: aislamiento de dominios de servicio y dominios invitados

Contramedida: restricción del acceso a las consolas virtuales

Amenaza: situación de denegación de servicio de un dominio de E/S o un dominio de servicio

Evaluación: situación de denegación de servicio de un dominio de E/S o un dominio de servicio

Contramedida: configuración granular de los dominios de E/S

Contramedida: configuración de dominios raíz y hardware redundantes

Amenaza: manipulación de un dominio de E/S

Evaluación: manipulación de un dominio de E/S

Contramedida: protección de discos virtuales

Contramedida: protección del SO del dominio invitado

Capítulo 2 Instalación y configuración segura de Oracle VM Server for SPARC

Capítulo 3 Consideraciones de seguridad para desarrolladores

Apéndice A Lista de comprobación para una implementación segura

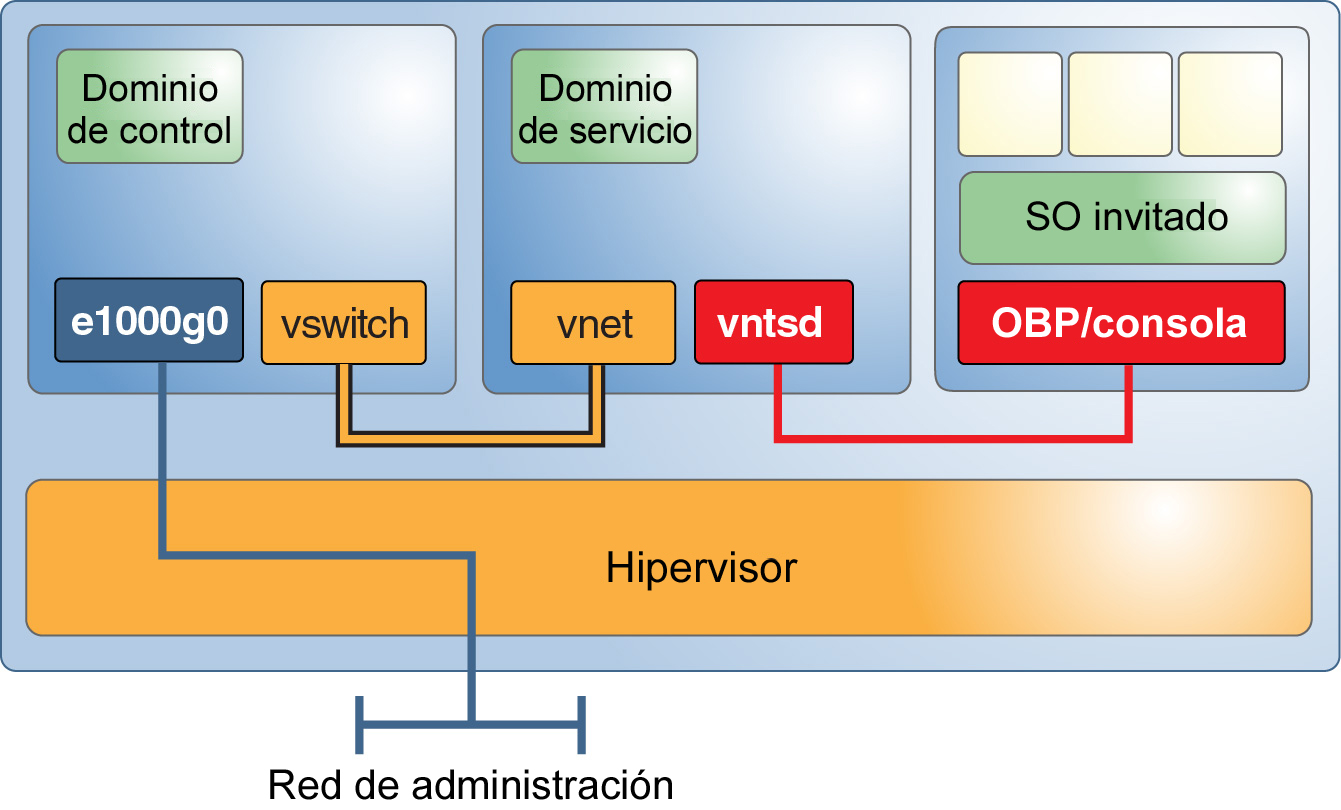

Un dominio de servicio proporciona algunos servicios virtuales a los dominios invitados del sistema. Es posible que entre dichos servicios se incluya un conmutador virtual, un disco virtual o un servicio de consola virtual.

En Figure 1–6, se muestra un ejemplo de dominio de servicio que ofrece servicios de consola. A menudo el dominio de control aloja los servicios de consola y, por lo tanto, también es un dominio de servicio. Los dominios del entorno de ejecución a menudo combinan las funciones de un dominio de control, un dominio de E/S y un dominio de servicio en uno o dos dominios.

Un atacante que obtiene el control de un dominio de servicio puede manipular los datos o escuchar cualquier comunicación que se lleve a cabo mediante los servicios ofrecidos. Este control puede incluir el acceso a la consola en dominios invitados, el acceso a los servicios de red o el acceso a los servicios de disco.

Aunque las estrategias de ataque son las mismas para un ataque al dominio de control, los posibles daños son menores porque el atacante no puede modificar la configuración del sistema. Los daños resultantes pueden incluir el robo o la manipulación de datos que se ofrezcan por medio del dominio de servicio, pero no la manipulación de las fuentes de los datos. Según el servicio, puede que se requiera que el atacante intercambie los módulos de núcleo.

Figura 1-6 Ejemplo de dominio de servicio

Si es posible, establezca que cada dominio de servicio ofrezca solamente un servicio a sus clientes. Esta configuración garantiza que sólo un servicio quede en riesgo si se vulnera un dominio de servicio. Sin embargo, debe asegurarse de evaluar la importancia de este tipo de configuración en función de la complejidad adicional. Tenga en cuenta que es muy recomendable tener dominios de E/S redundantes.

Puede aislar los dominios de servicio de Oracle Solaris 10 y Oracle Solaris 11 de los dominios invitados. Las siguientes soluciones se muestran en el orden preferido de implementación:

Asegúrese de que el dominio de servicio y el dominio invitado no compartan el mismo puerto de red. Además, no conecte ninguna interfaz de conmutador virtual en el dominio de servicio. Para los dominios de servicio de Oracle Solaris 11, no conecte ninguna VNIC en los puertos físicos que se utilizan para los conmutadores virtuales.

Si debe utilizar el mismo puerto de red para el SO Oracle Solaris 10 y el SO Oracle Solaris 11, coloque el tráfico del dominio de E/S en una VLAN que no sea utilizada por los dominios invitados.

Si no puede implementar ninguna de las soluciones anteriores, no conecte el conmutador virtual en el SO Oracle Solaris 10 y aplique los filtros IP en el SO Oracle Solaris 11.

Asegúrese de que el acceso a las consolas virtuales individuales se limite solamente a los usuarios que deban acceder a ellos. Esta configuración garantiza que ningún administrador tenga acceso a todas las consolas, lo cual impide que se acceda a consolas que no se hayan asignado a una cuenta riesgosa. Consulte Cómo crear servicios predeterminados de Guía de administración para Oracle VM Server for SPARC 3.1 .