| Oracle® Fusion Middleware Oracle Identity and Access Managementエンタープライズ・デプロイメント・ガイド 11gリリース2 (11.1.2.2.0) B71694-10 |

|

前 |

次 |

| Oracle® Fusion Middleware Oracle Identity and Access Managementエンタープライズ・デプロイメント・ガイド 11gリリース2 (11.1.2.2.0) B71694-10 |

|

前 |

次 |

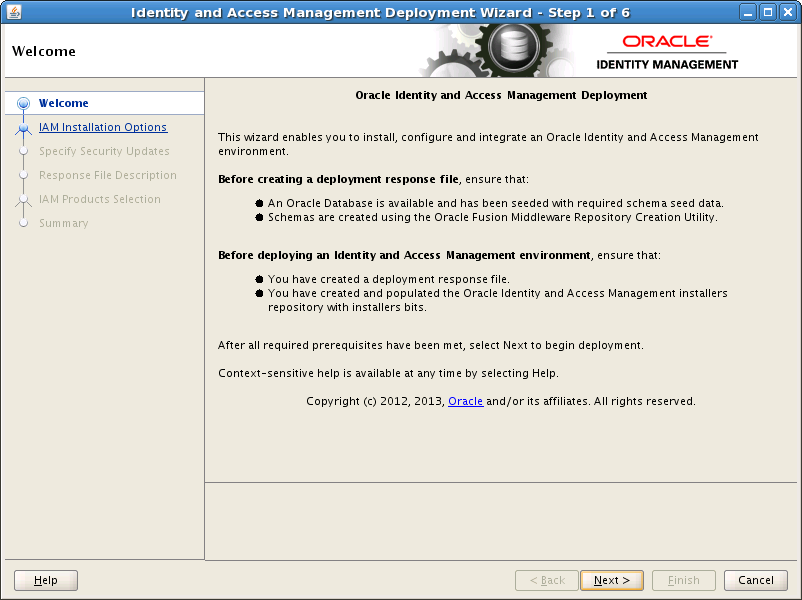

この章では、Identity and Access Managementデプロイメント・ウィザードを使用して、デプロイメント・プロファイルを作成する方法について説明します。

この章では、次のウィザード画面について説明します。

デプロイメントを実行する前に、使用しているトポロジについての情報をIdentity and Access Managementデプロイメント・ウィザードに提供する必要があります。必要な項目をすべて入力すると、デプロイメント操作の実行に使用できるデプロイメント・ファイルがウィザードにより作成されます。

第7.1項「Identity and Access Managementのデプロイメントのための情報収集」で収集した情報を参照してください。この章の画面の説明で使用される変数名は、その項で説明されています。

Identity and Access Managementデプロイメント・ウィザードを起動するには、IDMCLM/provisioning/binから次のコマンドを実行します。

JAVA_HOMEをREPOS_HOME/jdk6に設定します。

次のコマンドを発行します。

./iamDeploymentWizard.sh

ウィザードが起動したら、次の各項の説明に従って画面を進めます。

|

注意: Identity and Access Managementの処理では、デプロイメントのすべてのホスト上で同じデプロイメント・プロファイルを使用する必要があります。デプロイメント・プロファイルは、デプロイメント処理中に一度のみ作成してください。 |

「ようこそ」画面で、「次へ」をクリックします。

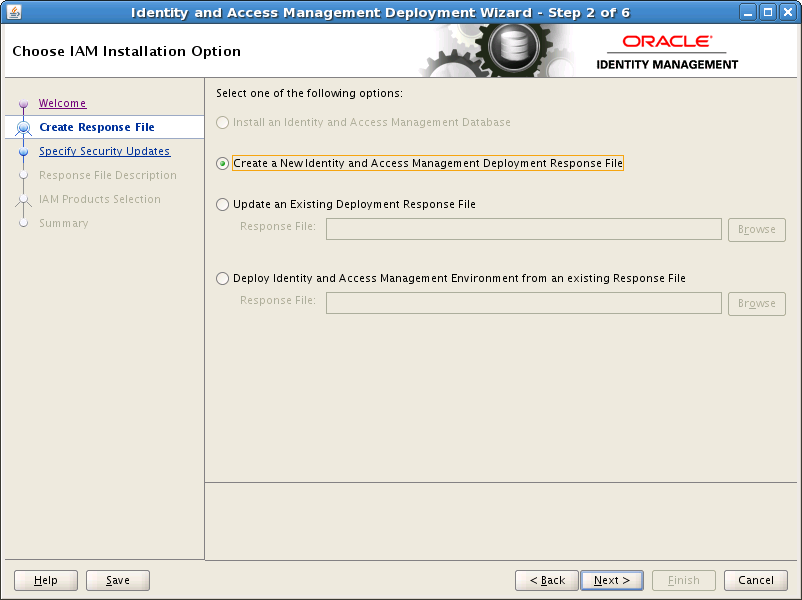

「IAMインストール・オプション」画面で「新規Identity and Access Managementデプロイメント・レスポンス・ファイルの作成」を選択し、「次へ」をクリックします。

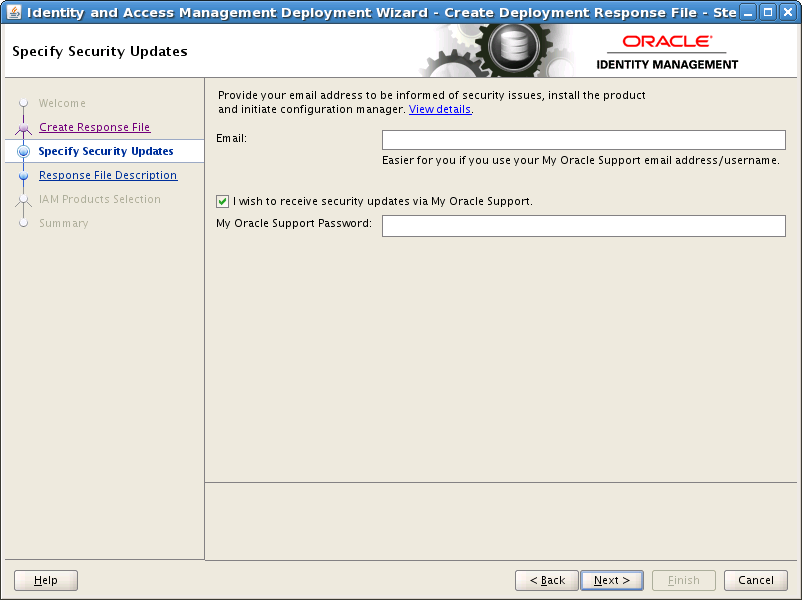

セキュリティ・アップデートの指定画面を使用して、My Oracle Supportからのセキュリティ関連アップデートおよびインストール関連情報の通知プリファレンスを設定します。この情報はオプションです。

電子メール: この方法でアップデートが送信されるようにするには、電子メール・アドレスを指定します。

セキュリティ・アップデートをMy Oracle Support経由で受け取ります。: My Oracle Supportアカウントに直接アップデートが送信されるようにするには、このオプションを選択します。このオプションを選択する場合、My Oracle Supportパスワードを入力する必要があります。

「次へ」をクリックして続行してください。

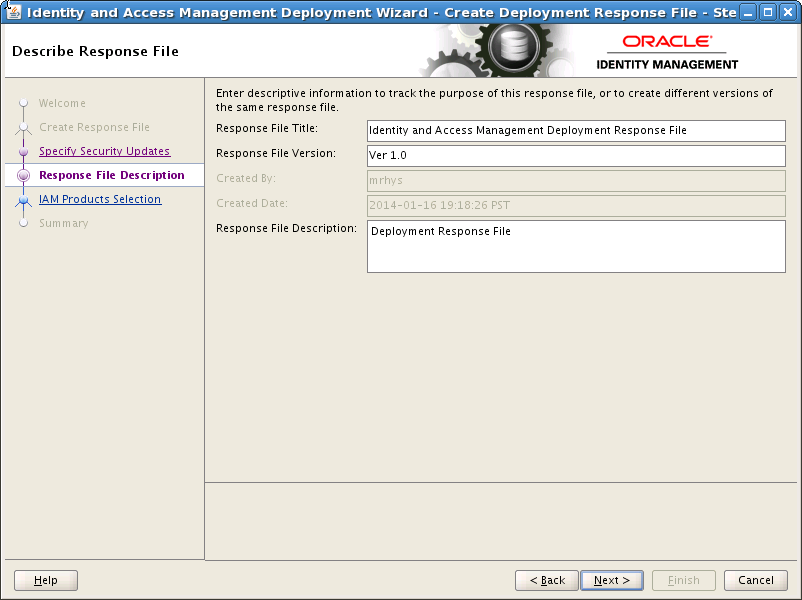

「レスポンス・ファイルの説明」画面で次の情報を入力します。

レスポンス・ファイルのタイトル: Identity and Access Management Deployment Response Fileなどのタイトルです。

レスポンス・ファイルのバージョン: Ver 1.0

レスポンス・ファイルの説明: IAM Deployment Response Fileなどのレスポンス・ファイルの説明です。

「次へ」をクリックします。

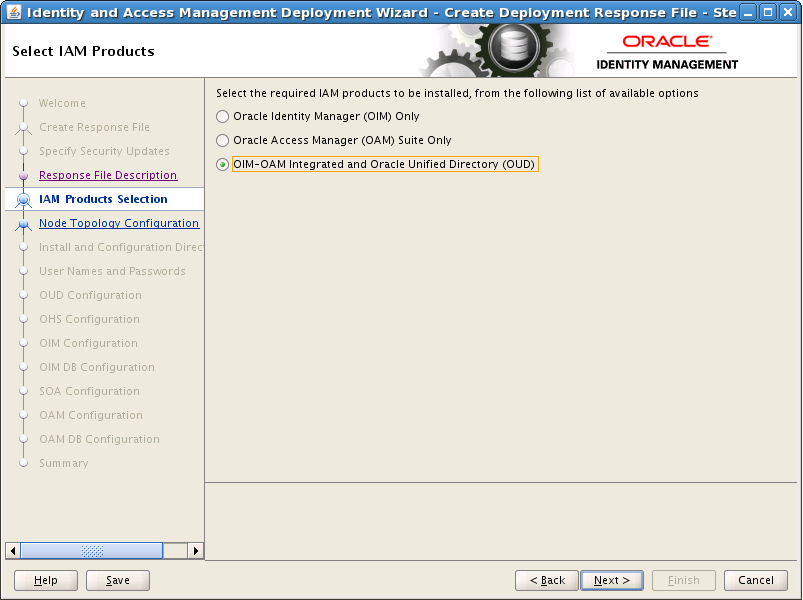

「IAM製品の選択」画面で、「OIM-OAM統合およびOracle Unified Directory (OUD)」を選択します。

デプロイするIAMコンポーネントの選択後に、製品の選択を変更するために以降の画面で「戻る」ボタンをクリックしないでください。

「次へ」をクリックします。

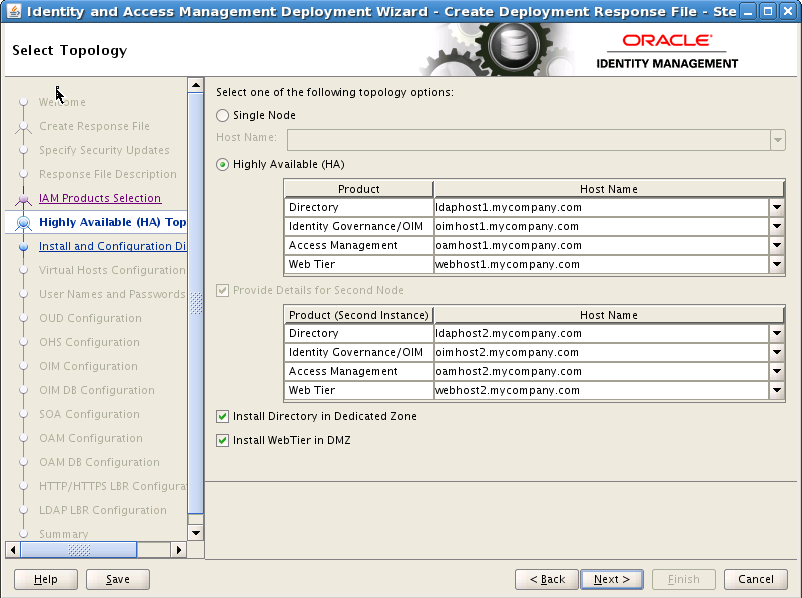

「トポロジの選択」画面で「高可用性(HA)」を選択し、次の情報を入力します。

|

注意: すべてのホスト名は完全修飾である必要があります。 |

次を入力します。

ディレクトリ: LDAPHOST1.mycompany.com (LDAPHOST1)

アイデンティティ・ガバナンス/OIM: OIMHOST1.mycompany.com (OIMHOST1)

アクセス管理: OAMHOST1.mycompany.com (OAMHOST1)

Web層: WEBHOST1.mycompany.com (WEBHOST1)

「2つ目のノードに詳細を提供する」が選択されていることを確認し、次の情報を入力します。

ディレクトリ: LDAPHOST2.mycompany.com (LDAPHOST2)

アイデンティティ・ガバナンス/OIM: OIMHOST2.mycompany.com (OIMHOST2)

アクセス管理: OAMHOST2.mycompany.com (OAMHOST2)

Web層: WEBHOST2.mycompany.com (WEBHOST2)

ディレクトリ・サーバーが専用のセキュリティ・ゾーンにあり、アイデンティティ・ガバナンス/アクセス管理サーバーと同じSW_ROOTディレクトリを共有しない場合、「専用ゾーンにディレクトリをインストール」を選択します。このオプションが選択された場合、ディレクトリ・サーバー間で個別のSW_ROOTが共有されます。詳細は、第4章「エンタープライズ・デプロイメント用の記憶域の準備」を参照してください。

SW_ROOTの場所がローカルのDMZ内の専用のWeb層を使用する場合、「DMZのWeb層をインストール」を選択します。これは、デフォルトのエンタープライズ・デプロイメント・トポロジです。

|

注意: Exalogicデプロイメントの場合は、Exalogic External OHSトポロジ以外のすべてでDMZのWeb層をインストールが選択解除されます。 |

|

注意:

|

「次へ」をクリックします。

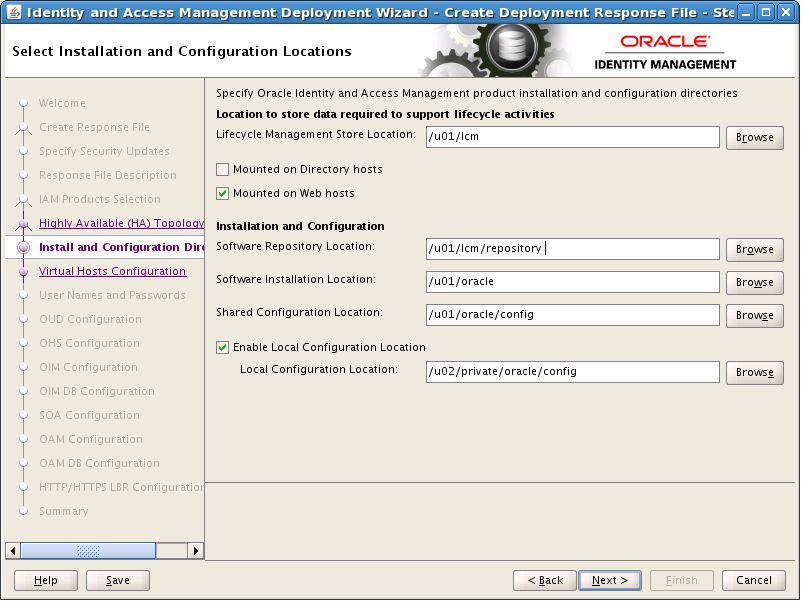

「インストール場所の構成」画面で次の情報を入力します。

ライフサイクル管理ストアの場所: これはたとえば、/u01/lcm (LCM_HOME)などのライフサイクル管理をサポートするためにデータを格納する場所です。

LCM_HOMEディレクトリをディレクトリ・ホストにマウントしている場合、「ディレクトリ・ホストにマウント済」を選択します。

LCM_HOMEディレクトリをWebホストにマウントしている場合、「Webホストにマウント済」を選択します。

|

注意: 第5.7項「共有記憶域のホストへのマウント」で説明したように、Identity and Access Managementのデプロイメントの間に各ホストに ただし、ディレクトリをプロビジョニング中にマウントできない場合でもデプロイメントは実行できますが、さらに手動の手順をいくつか実行する必要があります。詳細は、第9.4項「共通のLCM_HOMEのないIdentity and Access Managementのデプロイメント」を参照してください。 |

ソフトウェア・リポジトリの場所: これはたとえば、/u01/lcm/Repository (ワークシート中のREPOS_HOME)などのデプロイメント・リポジトリの場所です。

ソフトウェア・インストールの場所: これはたとえば、/u01/oracle (IDM_TOP)などの、Middlewareホームを配置する共有記憶域上の場所です。

|

注意: 注: このリリースでは、この場所の最大長は45文字です。 |

共有構成の場所: たとえば、/u01/oracle/config (SHARED_CONFIG_DIR)などの、共有構成の場所を入力します。

ローカル構成の場所の有効化: エンタープライズ・デプロイメントにはこれを選択します。

ローカル構成の場所: これはたとえば、/u02/private/oracle/config (LOCAL_CONFIG_DIR)などの、Oracle HTTP ServerのMiddlewareホームおよびローカル構成ファイルを格納する、ローカル記憶域上の場所です。

|

注意: Identity and Access Managementの処理では、デプロイメントのすべてのホスト上で同じデプロイメント・プロファイルを使用する必要があります。したがって、この画面で入力する場所は、すべてのホストにわたって一貫している必要があります。 |

「次へ」をクリックします。

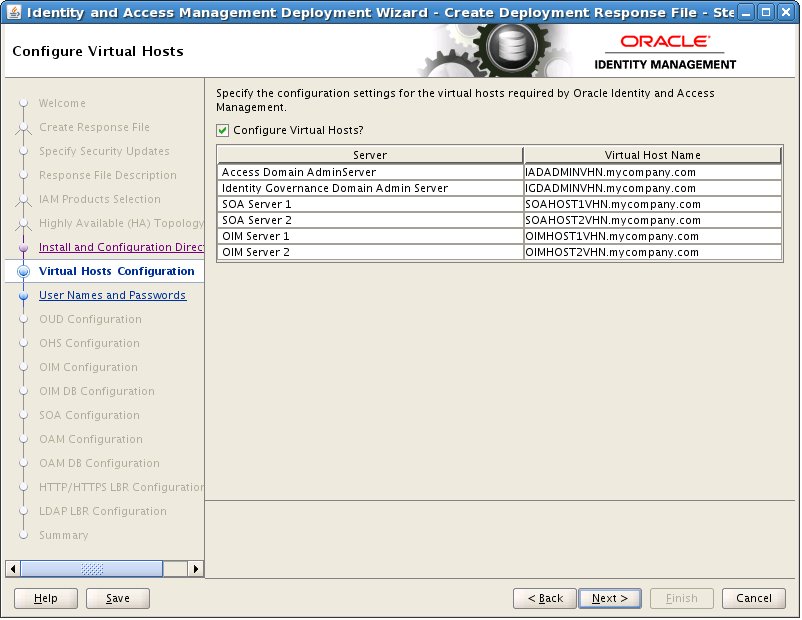

「仮想ホストの構成」画面で、「仮想ホストの構成」を選択します。

トポロジ内の各管理対象サーバーに対して「仮想ホスト名」をたとえば次のように入力します。

ドメイン管理サーバーのアクセス: IADADMINVHN.mycompany.com (IADADMINVHN)

ガバナンス・ドメイン管理サーバー: IGDADMINVHN.mycompany.com (IGDADMINVHN)

SOAサーバー: SOAHOST1VHN.mycompany.com (SOAHOST1VHN)

SOAサーバー2: SOAHOST2VHN.mycompany.com (SOAHOST2VHN)

OIMサーバー: OIMHOST1VHN.mycompany.com (OIMHOST1VHN)

OIMサーバー2: OIMHOST2VHN.mycompany.com (OIMHOST2VHN)

「次へ」をクリックします。

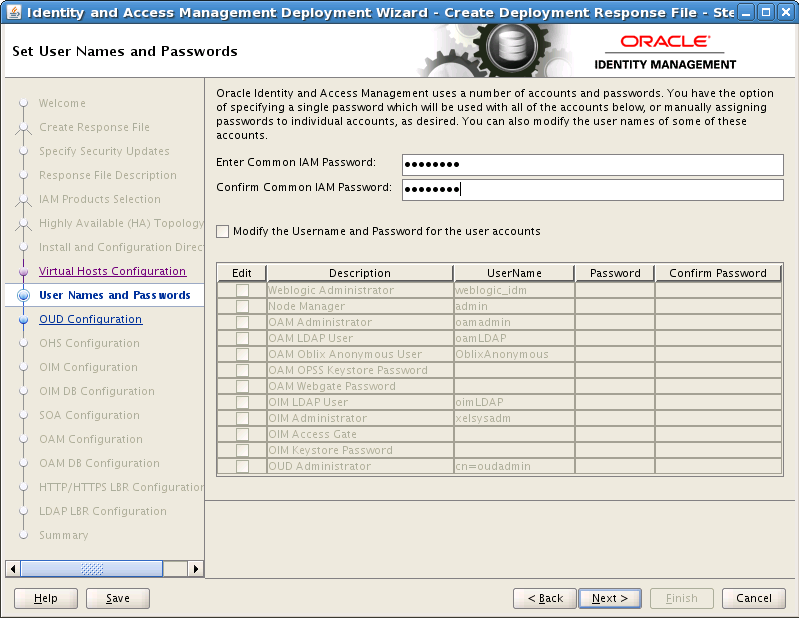

「ユーザー名およびパスワード」画面には、デプロイメント処理中に作成されるユーザーが表示されます。一覧されたユーザー・アカウントのすべてに対して共通のパスワードを設定するか、必要に応じてアカウントのそれぞれに対して個別のパスワードを設定できます。また、作成された一部のデフォルトのユーザー名を必要に応じて変更することもできます。

共通のIAMパスワードの入力 (COMMON_IDM_PASSWORD): これは、アカウント基準によりアカウント上でオーバーライドされないかぎり、すべてのアカウントで使用されるデフォルトのパスワードです。

共通のIAMパスワードの確認: パスワードを確認します。

|

注意: このガイドでは、共通のIAMパスワードが使用されていることを前提としています。 |

ユーザー・アカウントのユーザー名およびパスワードの変更: デフォルトのユーザー名および共通のパスワードをオーバーライドする場合にはこれを選択します。

変更するアカウントの横の「編集」を選択します。

必要に応じて「ユーザー名」および「パスワード」をオーバーライドします。

「次へ」をクリックします。

「次へ」をクリックします。

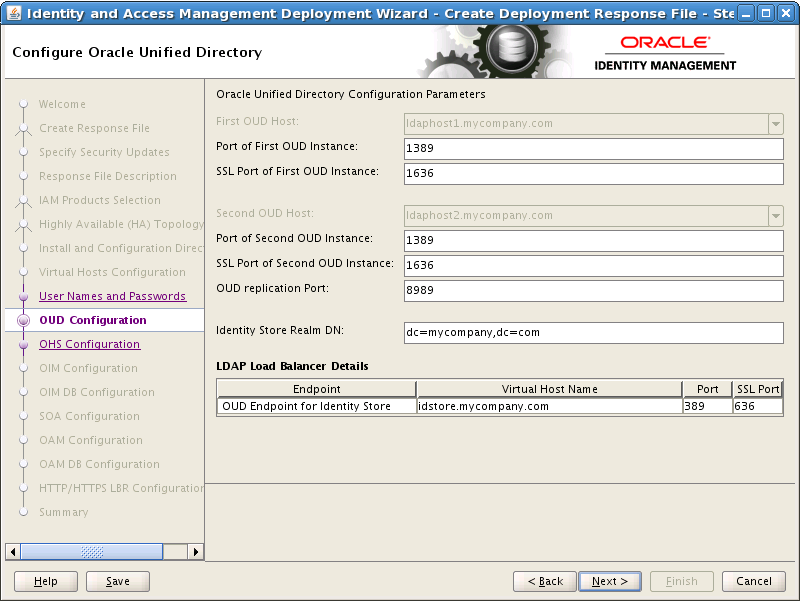

「Oracle Unified Directory構成」画面で、次の情報を入力します。

最初のOUDインスタンスのポート: たとえば、1389 (LDAP_PORT)など、LDAPHOST1でのOUD非セキュア接続に使用するポートです。

最初のOUDインスタンスのSSLポート: たとえば、1636 (LDAP_SSL_PORT)など、LDAPHOST1でのOUDセキュア接続に使用するポートです。

2番目のOUDインスタンスのポート: たとえば、1389 (LDAP_PORT)など、LDAPHOST2でのOUD非セキュア接続に使用するポートです。

2番目のOUDインスタンスのSSLポート: たとえば、1636 (LDAP_SSL_PORT)など、LDAPHOST2でのOUDセキュア接続に使用するポートです。

OUDレプリケーション・ポート: 8989 (LDAP_REPLIC_PORT)

アイデンティティ・ストア・レルムDN: dc=mycompany,dc=com (REALM_DN)

LDAPロード・バランサ詳細:

エンドポイント: たとえば、OUD Endpoint for ID Storeなどのエンドポイント名です。

仮想ホスト名: たとえば、idstore.mycompany.com (LDAP_IDSTORE_NAME)などのアイデンティティ・ストアの仮想ホストです。

ポート: 1389 (LDAP_LBR_PORT)

SSLポート: 1636 (LDAP_LBR_SSL_PORT)

「次へ」をクリックします。

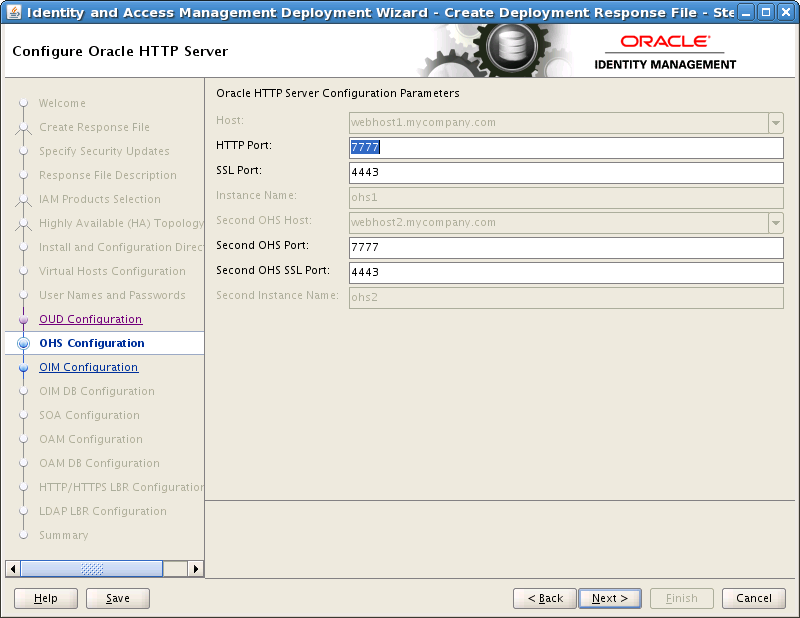

「Oracle HTTP Server構成」画面で、必要に応じてポート番号をOracle HTTP Serverの管理対象サーバーが使用するポートに変更します。たとえば、次のようにします。

ポート: 7777 (WEB_HTTP_PORT)

SSLポート: 4443 (WEB_HTTPS_PORT)

2番目のOHS SSLポート: 7777 (WEB_HTTP_PORT)

2番目のOHS SSLポート: 4443 (WEB_HTTPS_PORT)

「次へ」をクリックします。

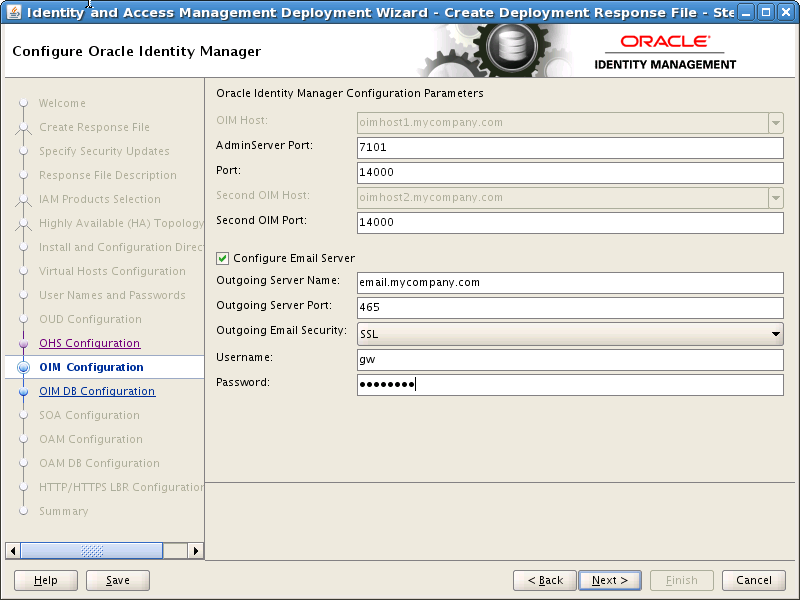

「Oracle Identity Managerの構成」画面の、「Oracle Identity Manager構成パラメータ」に次の情報を入力します。

管理サーバー・ポート: たとえば、7101 (IGD_WLS_PORT)など、IAMGovernanceDomain管理サーバーが使用するポート番号です。

ポート: たとえば、14000 (OIM_PORT)など、最初のOIM管理対象サーバーが使用するポート番号です。

2番目のOIMポート: たとえば、14000 (OIM_PORT)など、最初の管理対象サーバーが使用するポート番号です。

OIMを電子メール通知を送信するように構成する場合には、「電子メール・サーバーの構成」を選択し、次の詳細情報を入力します。

送信サーバー名: たとえば、EMAIL.mycompany.com (EMAIL_SERVER)などの、送信電子メール・サーバーの名前です。

送信サーバー・ポート: たとえば、465 (EMAIL_PORT)などの、電子メール・サーバーが使用するポートです。

送信電子メール・セキュリティ: 「なし」、「SSL」または「TLS」(EMAIL_PROTOCOL)を選択します。

ユーザー名: 電子メール・サーバーでの認証に使用するユーザー名(EMAIL_USER)です。

パスワード: 前述のユーザーのパスワード(EMAIL_PASSWORD)です。

「次へ」をクリックします。

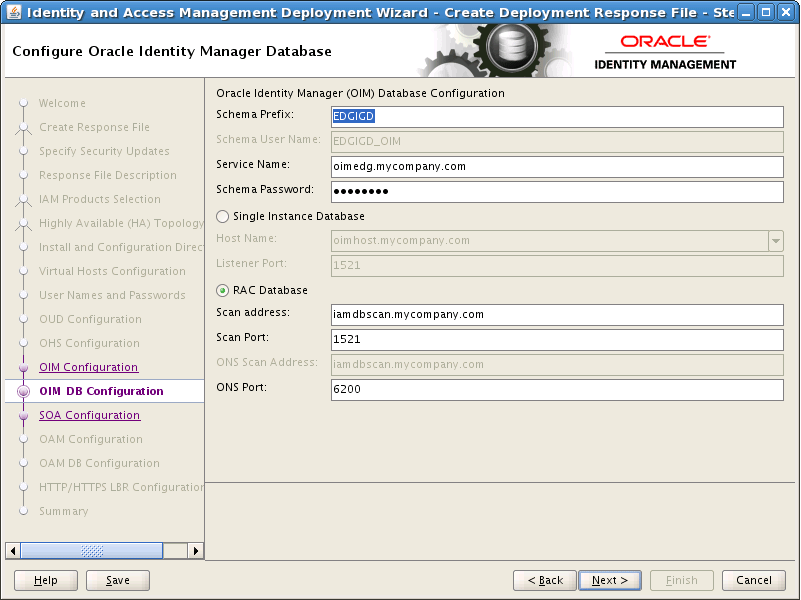

Oracle Identity ManagerのDB構成画面で、Identity Managerの情報が格納されるOracle Databaseについて詳細を入力します。

スキーマ接頭辞: これは、リポジトリ作成アシスタントを実行してデータベース・スキーマを作成したときに使用した接頭辞です。たとえば、EDGIGDなどです。

サービス名: たとえば、OIMEDG.mycompany.com (OIM_DB_SERVICENAME)などの、データベース・サービスのサービス名です。

スキーマ・パスワード: RCUでOracle Identity Managerスキーマを作成する際に使用したパスワード、OIM_SCHEMA_PASSWORDです。

「RAC DB」を選択します。

SCANアドレス: たとえば、IAMDBSCAN.mycompany.com (SCAN_ADDRESS)などの、Grid InfrastructureのSCANアドレスを入力します。

|

注意: Gridlinkに使用されるOracle Notification Server (ONS)のSCANアドレスのデフォルトの値は、データベースSCANアドレスです。 |

スキャン・リスナー・ポート: たとえば、1521 (DB_LSNR_PORT)など、グリッド・インフラストラクチャ・リスナーに使用されるポートを入力します。

スキャン・ポート: Oracle DatabaseサーバーでRAC srvctlコマンドを次の例に示すように使用して、スキャン(ONS)ポートを決定します。

srvctl config nodeapps -s ONS exists: Local port 6100, remote port 6200, EM port 2016

「次へ」をクリックします。

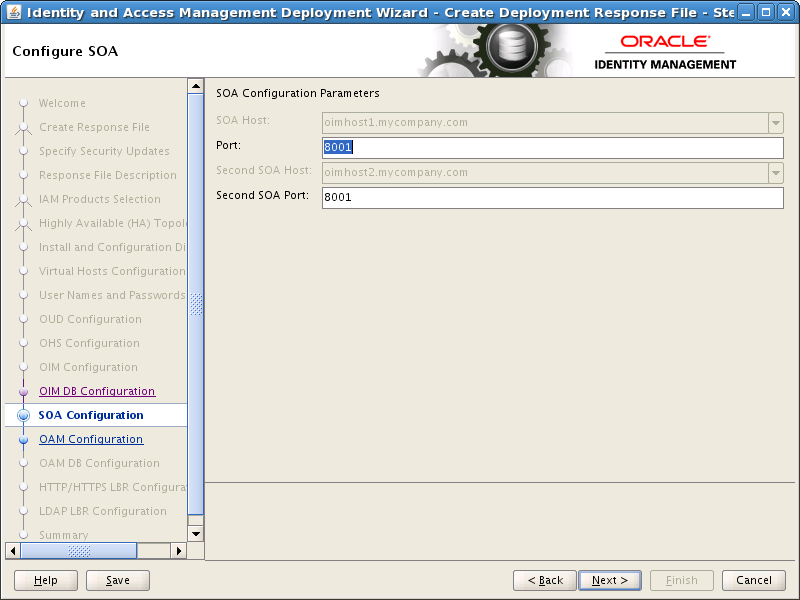

次の情報を入力します。

ポート: たとえば、8001 (SOA_PORT)など、最初のSOA管理対象サーバーが使用するポートです。

2番目のSOAポート: たとえば、8001 (SOA_PORT)など、2番目のSOA管理対象サーバーが使用するポートです。

「次へ」をクリックします。

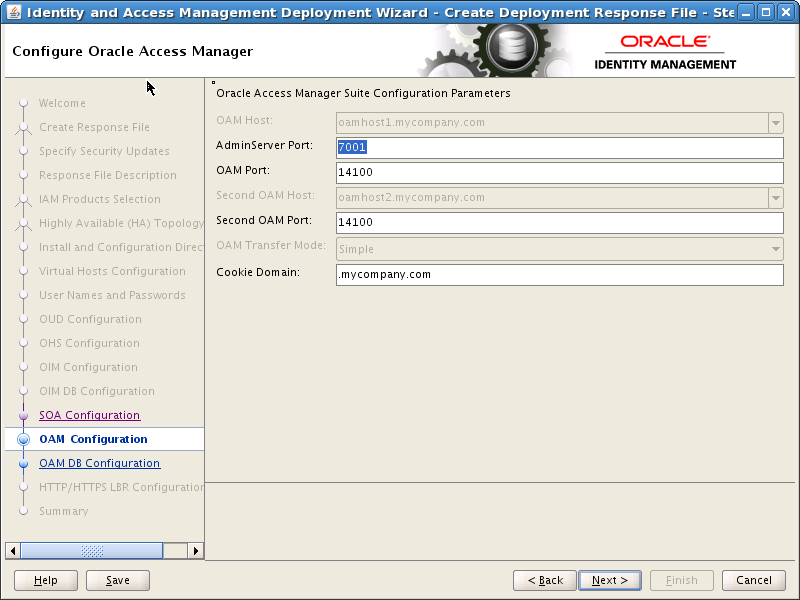

「Oracle Access Managerの構成」画面で、次の情報を入力します。

管理サーバー・ポート: たとえば、7001 (IAD_WLS_PORT)など、IAMAccessDomain管理サーバーが使用するポートです。

OAMポート: たとえば、14100 (OAM_PORT)など、最初のOAM管理対象サーバーが使用するポートです。

2番目のOAMポート: たとえば、14100 (OAM_PORT)など、2番目のOAM管理対象サーバーが使用するポートです。

Cookieドメイン: たとえば、.mycompany.com (OAM_COOKIE_DOMAIN)などです。

「次へ」をクリックします。

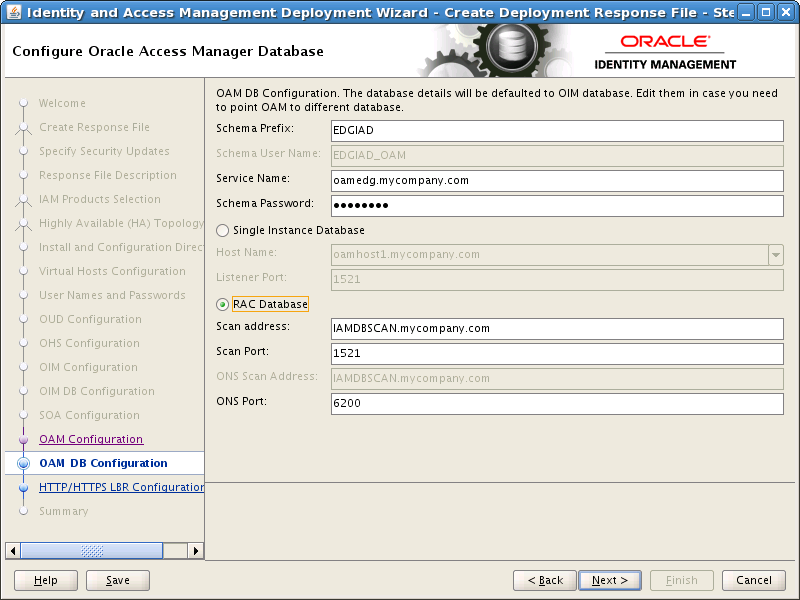

デフォルトで、「Oracle Access Manager DB構成」画面には、「Oracle Identity Managerの構成」画面と同じ値が表示されます。必要に応じて、Access Managerの情報が格納されるOracle Databaseについての詳細を入力します。

スキーマ接頭辞: これは、リポジトリ作成アシスタントを実行してデータベース・スキーマを作成したときに使用した接頭辞です。たとえば、EDGIADなどです。

サービス名: たとえば、OAMEDG.mycompany.com (OAM_DB_SERVICENAME)などの、データベース・サービスのサービス名です。

スキーマ・パスワード: RCUでOracle Access Managerスキーマを作成する際に使用したパスワード、OAM_SCHEMA_PASSWORDです。

「RAC DB」を選択します。

SCANアドレス: たとえば、IAMDBSCAN.mycompany.com (SCAN_ADDRESS)などの、Grid InfrastructureのSCANアドレスを入力します。

|

注意: Gridlinkに使用されるOracle Notification Server (ONS)のSCANアドレスのデフォルトの値は、データベースSCANアドレスです。 |

スキャン・リスナー・ポート: たとえば、1521 (DB_LSNR_PORT)など、グリッド・インフラストラクチャ・リスナーに使用されるポートを入力します。

スキャン・ポート: srvctlコマンドを次の例に示すように使用して、スキャン(ONS)ポートを決定します。

srvctl config nodeapps -s ONS exists: Local port 6100, remote port 6200, EM port 2016

「次へ」をクリックします。

「次へ」をクリックします。

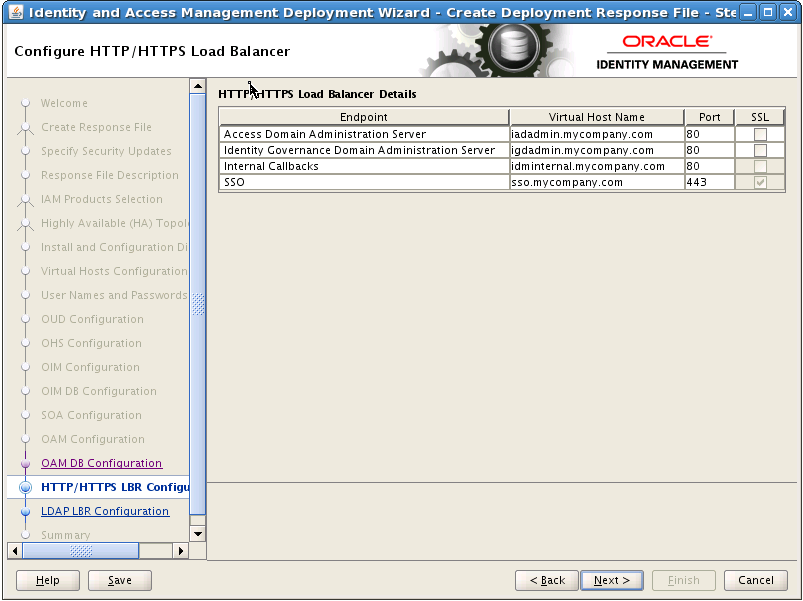

「HTTP/HTTPSロード・バランサ」画面で、ロード・バランサの仮想ホストについての詳細を入力します。

「HTTP/HTTPSロード・バランサ詳細」で、各「エンドポイント」に対して「仮想ホスト名」および「ポート」を入力します。

IAMアクセス・ドメイン管理: IAMAccessDomain管理機能(IAD_DOMAIN_LBRVHN)へのアクセスに使用されるロード・バランサ・エンドポイントです。たとえば、IADADMIN.mycompany.com、ポート80、非SSLなどです。

IAMガバナンス・ドメイン管理: IAMGovernanceDomain管理機能(IGD_DOMAIN_LBRVHN)へのアクセスに使用されるロード・バランサ・エンドポイントです。たとえば、IGDADMIN.mycompany.com、ポート80、非SSLなどです。

内部コールバック: これは、内部コール・バック仮想ホストおよびポート(IAM_INTERNAL_LBRVHN)です。たとえば、idminternal.mycompany.com、ポート80などです。

SSO: これはメイン・アプリケーション・エントリ・ポイント(IAM_LOGIN_LBRVHN)です。たとえば、sso.mycompany.com、ポート443、常にSSLなどです。

|

注意: この画面で入力した4つの仮想ホスト名は、一意にする必要があります。 |

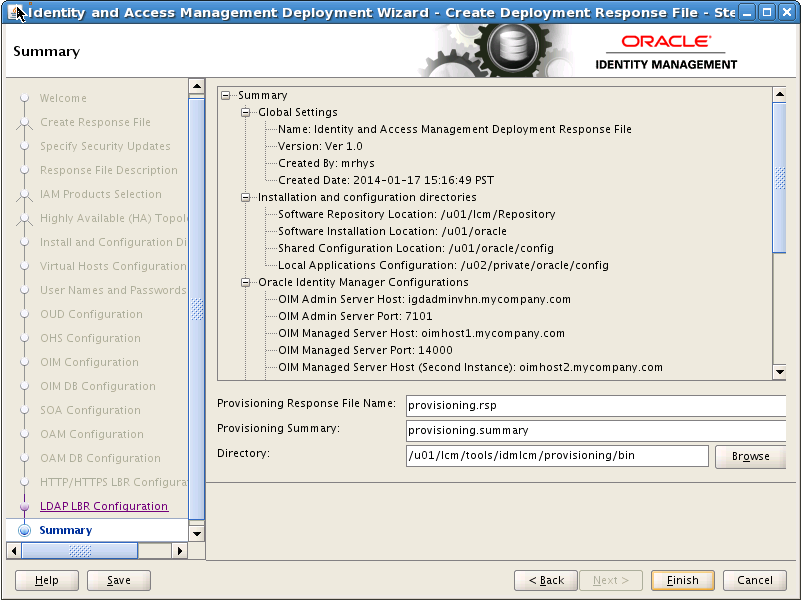

「サマリー」画面では、「デプロイメント・レスポンス・ファイル名」および格納する「ディレクトリ」を入力します。「デプロイメント・サマリー」フィールドを変更するか、デフォルトのままにしておくことができます。

Identity and Access Managementデプロイメント・ウィザードは、「サマリー」画面で指定するディレクトリに、デプロイメント・レスポンス・ファイルを作成します。また、たとえば、provisioning_dataなど、responsefilename_dataという名前のフォルダを作成します。フォルダには、cwallet.ssoファイルが含まれ、このファイルには暗号化および復号化の情報があります。このデプロイメント・レスポンス・ファイルを別の場所に移動した場合、cwallet.ssoファイルを含むresponsefilename_dataフォルダも同じ場所に移動またはコピーする必要があります。

「終了」をクリックするとデプロイメント・レスポンス・ファイルが作成されます。