사용자 및 프로세스 권한의 기본 사항

권한(privilege) 없음 또는 권한(right) 없이 용어는 Oracle Solaris에서 적용되지 않습니다. 일반 사용자 프로세스를 포함하여 Oracle Solaris의 모든 프로세스에는 최소한 일부 권한(privilege)이나 권한 부여 등의 다른 사용자 권한(right)이 있습니다. Oracle Solaris에서 모든 UNIX 프로세스에 부여하는 기본 권한(privilege) 세트에 대한 자세한 내용은 프로세스 권한 관리를 참조하십시오.

-

권한 부여 – 사용자나 역할이 추가 권한을 필요로 하는 작업 클래스를 수행할 수 있게 하는 권한입니다. 예를 들어, 기본 보안 정책은 콘솔 사용자에게 solaris.device.cdrw 권한 부여를 제공합니다. 이 권한 부여를 통해 사용자는 CD-ROM 장치를 읽고 쓸 수 있습니다. 권한 부여 목록은 auths list 명령을 사용합니다. 권한 부여는 커널이 아니라 사용자 응용 프로그램 레벨에서 적용됩니다. 사용자 권한 부여에 대한 추가 정보를 참조하십시오.

-

권한(privilege) - 명령, 사용자, 역할 또는 특정 리소스(예: 포트, SMF 메소드)에 부여할 수 있는 권한(right)입니다. 권한은 커널에서 구현됩니다. 예를 들어, proc_exec 권한을 통해 프로세스가 execve()를 호출할 수 있습니다. 일반 사용자는 기본 권한을 갖습니다. 기본 권한을 보려면 ppriv -vl basic 명령을 실행합니다. 자세한 내용은 프로세스 권한 관리를 참조하십시오.

-

보안 속성 - 프로세스가 작업 또는 권한 구현을 수행할 수 있게 하는 속성입니다. 전형적인 UNIX 환경에서 보안 속성을 통해 프로세스가 일반 사용자에게 금지된 작업을 수행할 수 있습니다. 예를 들어, setuid 및 setgid 프로그램에는 보안 속성이 있습니다. 권한(right) 모델에서 권한 부여 및 권한(privilege)은 setuid 및 setgid 프로그램과 더불어 보안 속성입니다. 이러한 속성 또는 권한을 사용자에게 지정할 수 있습니다. 예를 들어, solaris.device.allocate 권한이 부여된 사용자는 장치에 배타적 사용을 할당할 수 있습니다. 권한을 프로세스에 둘 수 있습니다. 예를 들어, file_flag_set 권한을 가진 프로세스는 immutable, no-unlink, append-only 파일 속성을 설정할 수 있습니다.

보안 속성은 권한을 제한할 수도 있습니다. 예를 들어, access_times 및 access_tz 보안 속성은 보안과 관련된 특정 작업이 허용되는 요일과 시간, 그리고 선택적으로 시간대를 설정합니다. 이러한 키워드가 포함된 인증된 권한 프로파일을 지정하거나 직접 사용자를 제한할 수 있습니다. 자세한 내용은 user_attr(4) 매뉴얼 페이지를 참조하십시오.

-

권한(privilege) 있는 응용 프로그램 - 권한(right)을 검사하여 시스템 컨트롤을 대체할 수 있는 응용 프로그램 또는 명령입니다. 자세한 내용은 권한을 검사하는 응용 프로그램 및 Developer’s Guide to Oracle Solaris 11 Security 를 참조하십시오.

-

권한 프로파일 – 역할이나 사용자에게 지정할 수 있는 권한 모음입니다. 권한(right) 프로파일에는 권한 부여, 직접 지정된 권한(privilege), 보안 속성 포함 명령 및 기타 권한(right) 프로파일이 포함될 수 있습니다. 다른 프로파일 내의 프로파일을 보충 권한 프로파일이라고 합니다. 권한 프로파일은 권한을 그룹화하는 편리한 방법입니다. 역할이라는 특수 계정이나 사용자에게 직접 지정할 수 있습니다. 프로세스에서 권한을 인식하는 경우에만 권한 프로파일의 명령을 사용할 수 있습니다. 암호를 제공해야 할 수도 있습니다. 또는 기본적으로 암호 인증을 제공할 수 있습니다. 권한 프로파일에 대한 추가 정보를 참조하십시오.

-

역할 - 권한 있는 응용 프로그램을 실행하기 위한 특수 ID입니다. 특수한 신원은 지정된 사용자만 맡을 수 있습니다. 역할에 의해 실행되는 시스템에서는 초기 구성 후에 수퍼 유저가 필요 없을 수 있습니다. 역할에 대한 추가 정보를 참조하십시오.

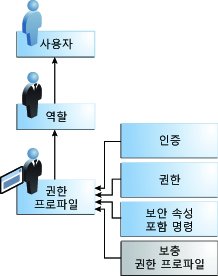

다음 요소는 Oracle Solaris에서 사용자 권한을 적용합니다. 허용적 보안 정책이나 제한적 보안 정책을 적용하도록 이러한 권한을 구성할 수 있습니다.

다음 그림은 사용자 권한 및 프로세스 권한이 함께 작동하는 방식을 보여줍니다.

그림 1-2 사용자 권한 및 프로세스 권한 연동

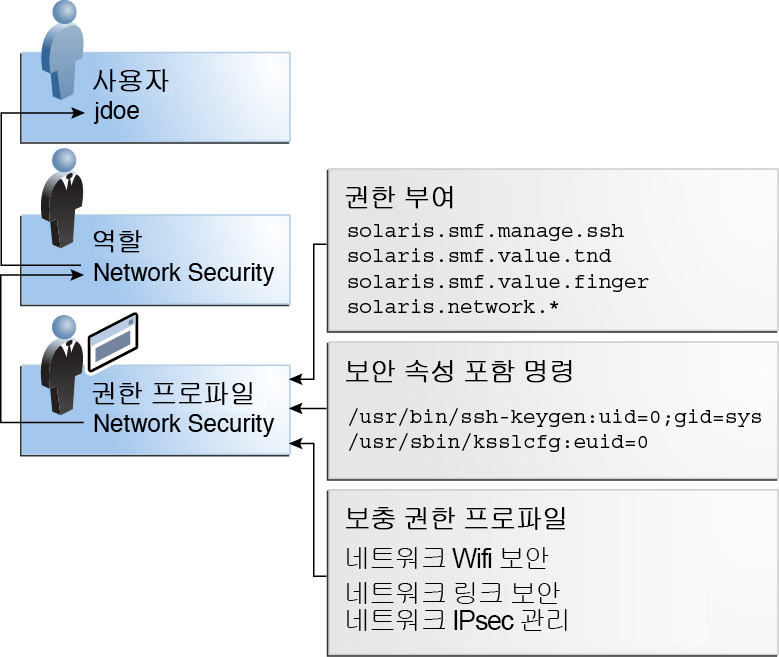

다음 그림은 Network Security 역할과 Network Security 권한 프로파일을 사용하여 지정된 권한의 작동 방식을 보여줍니다.

그림 1-3 사용자 권한 및 프로세스 권한 지정 예

Network Security 역할은 IPsec, Wifi 및 네트워크 링크를 관리하는 데 사용됩니다. 역할이 사용자 jdoe에 지정됩니다. jdoe가 해당 역할로 전환한 후 역할 암호를 제공하면 역할을 맡을 수 있습니다. 관리자는 역할이 역할 암호가 아니라 사용자 암호로 인증하도록 설정할 수 있습니다.

그림에서는 Network Security 권한 프로파일이 Network Security 역할에 지정됩니다. Network Security 권한 프로파일은 Network Wifi Security, Network Link Security, Network IPsec Management 순으로 평가되는 보충 프로파일을 포함합니다. 이러한 보충 프로파일에는 역할의 기본 작업을 완료하는 권한이 포함되어 있습니다.

Network Security 권한(right) 프로파일에는 직접 지정된 권한 부여 3개, 직접 지정된 권한(privilege) 0개, 보안 속성 포함 명령 2개가 있습니다. 보충 권한 프로파일에는 직접 지정된 권한 부여가 있고, 이들 중 2개에는 보안 속성 포함 명령이 있습니다.

jdoe가 Network Security 역할을 맡고 있는 경우 셸이 profile shell(프로파일 셸)로 변경됩니다. 프로파일 셸 프로세스에서 권한 사용을 평가할 수 있으므로 jdoe가 네트워크 보안을 관리할 수 있습니다.