1 Visão Geral

Esta seção oferece uma visão geral do produto e explica os princípios gerais da segurança de aplicativos.

Visão Geral do Produto

O Oracle Key Manager (OKM) cria, armazena e gerencia chaves de criptografia. Ele consiste nos seguintes componentes:

-

KMA (Key Management Appliance) – Um compartimento protegido que oferece serviços de Gerenciamento do Ciclo de Vida de Chaves, autenticação, controle de acesso e provisionamento de chaves baseados em política. Como uma autoridade confiável para redes de armazenamento, o KMA garante que todos os dispositivos de armazenamento sejam registrados e autenticados, e que todas as operações de provisionamento e exclusão estejam de acordo com as políticas prescritas.

-

GUI do Oracle Key Manager – Uma Interface Gráfica do Usuário que é executada em uma estação de trabalho e que se comunica com o KMA em uma rede IP para configurar e gerenciar o OKM. A GUI do Oracle Key Manager deve ser instalada em uma estação de trabalho fornecida pelo cliente.

-

CLIs do Oracle Key Manager – Duas Interfaces de Linha de Comandos executadas em uma estação de trabalho e que se comunicam com o KMA em uma rede IP para automatizar operações administrativas executadas com frequência. As CLIs do Oracle Key Manager devem ser instaladas em uma estação de trabalho fornecida pelo cliente.

-

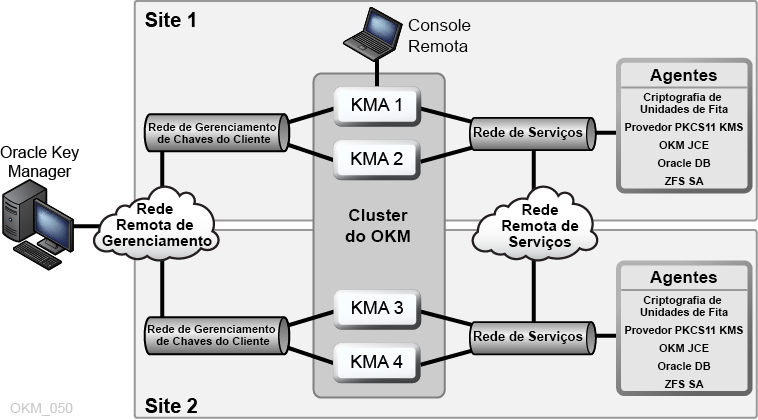

Cluster do OKM – O conjunto completo de KMAs do sistema. Todos esses KMAs reconhecem uns aos outros e replicam as informações entre si.

-

Agente – Um dispositivo ou software que executa a criptografia usando as chaves gerenciadas pelo Cluster do OKM. Uma unidade de fita de criptografia StorageTek é um exemplo de agente. Os agentes se comunicam com os KMAs usando o Protocolo de Agente KMS. A API de Agente é um conjunto de interfaces de software incorporadas no hardware ou no software do agente.

O OKM usa a rede TCP/IP para as conexões entre KMAs, Agentes e estações de trabalho em que a GUI e as CLIs do Oracle Key Manager estão sendo executadas. Para oferecer conexões de rede flexíveis, são fornecidas três interfaces em cada KMA:

-

A conexão de gerenciamento – Destinada à conexão com a rede do cliente

-

A conexão de serviço – Destinada à conexão com os agentes

-

A conexão com o ILOM/ELOM – Destinada à conexão com o ILOM ou o ELOM no KMA

Veja o exemplo na seguinte imagem:

Princípios Gerais de Segurança

Os princípios a seguir são essenciais para o uso seguro de qualquer aplicativo.

Mantenha o Software Atualizado

Um dos princípios da boa prática de segurança é manter todas as versões e patches do software atualizados. Os instaladores e os pacotes de atualização mais recentes do Oracle Key Manager estão disponíveis no site do My Oracle Support: http://support.oracle.com.

Restrinja o Acesso à Rede aos Serviços Críticos

Mantenha seus aplicativos de negócios atrás de um firewall. O firewall garante que o acesso a esses sistemas seja restrito a uma rota de rede conhecida, que pode ser monitorada e restringida, se necessário. Como alternativa, um roteador de firewall é usado no lugar de vários firewalls independentes.

Siga o Princípio do Privilégio Mínimo

O princípio do privilégio mínimo indica que os usuários devem receber o menor número possível de privilégios para executar suas tarefas. A concessão muito ambiciosa de responsabilidades, atribuições, concessões etc. com frequência deixa o sistema sujeito a abusos, especialmente no início do ciclo de vida de uma organização, quando há escassez de pessoal e o trabalho precisa ser realizado com rapidez. Os privilégios do usuário devem ser revistos periodicamente a fim de determinar a relevância para as responsabilidades do cargo atual.

Monitore a Atividade do Sistema

A segurança do sistema é apoiada em três pilares: bons protocolos de segurança, configuração adequada do sistema e monitoramento do sistema. As operações de auditoria e análise de registros de auditoria atendem a esse terceiro requisito. Cada componente de um sistema tem algum grau de capacidade de monitoramento. Siga as dicas fornecidas neste documento e monitore regularmente os registros de auditoria.