1 概要

Oracle Key Manager (OKM) は、暗号化鍵を作成、格納、および管理します。次のコンポーネントから構成されています。

-

Key Management Appliance (KMA) – ポリシーベースのライフサイクル鍵管理、認証、アクセス制御、および鍵プロビジョニングの各サービスを提供する、セキュリティーが強化されたボックスです。ストレージネットワークの信頼できる発行局として、KMA では、すべてのストレージデバイスが登録および認証されること、そしてすべての暗号化鍵が規定のポリシーに従って作成、プロビジョニング、および削除されることが保証されます。

-

OKM GUI – ワークステーション上で実行されるグラフィカルユーザーインタフェースであり、IP ネットワーク経由で KMA と通信して OKM を構成および管理します。OKM Manager GUI は、顧客が用意するワークステーションにインストールする必要があります。

-

OKM CLI – OKM Manager GUI と同じ機能のサブセットをサポートする 2 つのコマンド行インタフェース (CLI) ユーティリティーです。これらの CLI によって、バックアップ、鍵のエクスポート、監査報告などのさまざまなタスクの自動化が可能になります。

-

OKM クラスタ – システム内の KMA の完全な集合。これらのすべての KMA は相互に認識し、情報を相互にレプリケートします。

-

エージェント – OKM クラスタによって管理される鍵を使用して、暗号化を実行するデバイスまたはソフトウェア。これらには、Oracle の StorageTek 暗号化テープドライブおよび Transparent Data Encryption (TDE) を備えた Oracle データベースサーバーが含まれます。

エージェントは、エージェント API を介して KMA と通信します。エージェント API は、エージェントハードウェアまたはソフトウェアに組み込まれている一連のソフトウェアインタフェースです。

注:

OKM での TDE の使用については、付録 B, "OKM を Advanced Security の Transparent Data Encryption (TDE) とともに使用する"を参照してください。

OKM の概念

次の OKM の概念について説明します。

-

OKM クラスタ

-

エージェント

-

ネットワーク接続

-

初期設定 - 直接接続またはリモートコンソール

-

初期設定 - QuickStart プログラム

-

鍵のライフサイクル

-

状態遷移

-

OKM 鍵の状態と遷移

-

ユーザーと役割ベースのアクセス制御

-

データユニット、鍵、鍵グループ、および鍵ポリシー

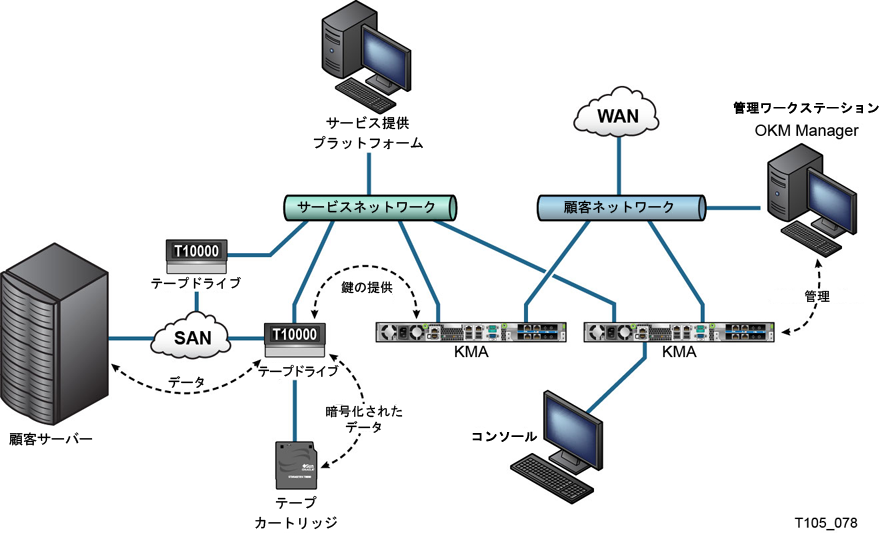

OKM クラスタ

OKM では複数の KMA のクラスタ化をサポートしており、これによって負荷分散とフェイルオーバーが実現されます。OKM クラスタ内のすべての KMA が、アクティブ/アクティブ方式で動作します。すべての KMA が、任意のエージェントにすべての機能を提供できます。ある KMA 上で実行されたアクションは、クラスタ内のほかのすべての KMA にただちにレプリケートされます。

エージェント

エージェントは、暗号化操作を実行します。具体的には、書き込み時のデータの暗号化と読み取り時のデータの復号化を実行します。エージェントは、暗号化の実行に使用される鍵を作成したり、取得したりするために OKM クラスタと通信します。

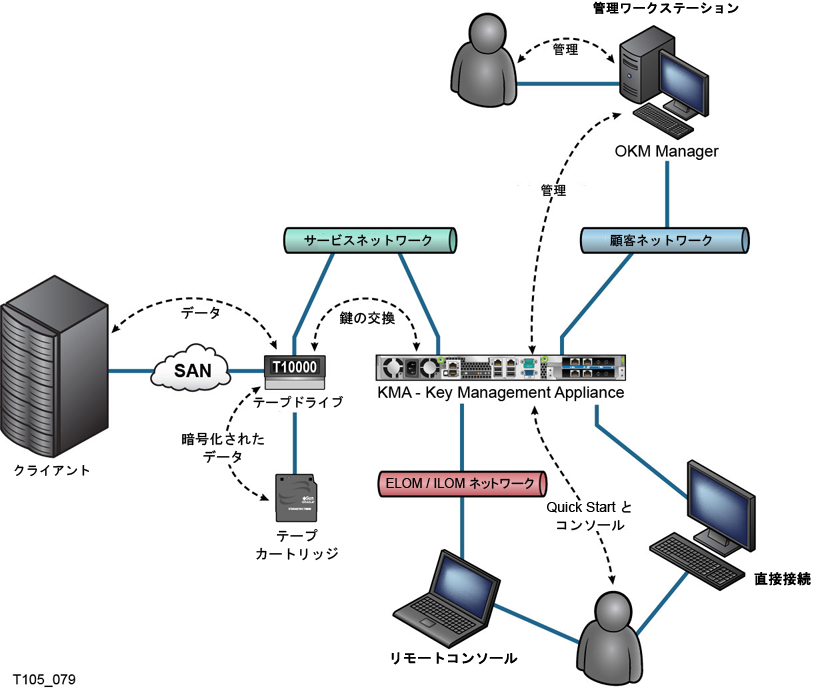

ネットワーク接続

OKM は、KMA、エージェント、および OKM Manager GUI が実行されているマシンの間の接続のために TCP/IP ネットワークを使用します。ネットワーク接続を柔軟に行うために、KMA には、ネットワーク接続用の 2 つのインタフェースが用意されています。

-

管理接続。顧客ネットワークへの接続を目的にしています

-

サービス接続。テープドライブへの接続を目的にしています。

本番 KMA インストール環境では、ライブラリ固有のアクセサリキットを利用できます。このアクセサリキットには、ドライブと KMA 間の接続に使用するスイッチおよびケーブルが含まれています。これを図 1-1 に示します。

初期設定 - 直接接続またはリモートコンソール

KMA の初期設定は、コンソール接続経由で実行します。この初期設定は、KMA に直接接続されたモニターとキーボードを使用するか、あるいは Embedded Lights Out Manager (ELOM) または Integrated Lights Out Manager (ILOM) のリモートコンソール機能を使用して実行できます。ELOM または ILOM によってコンソールへのリモート接続が提供されるため、サーバーの機能を実行できます。

ELOM/ILOM のリモートコンソール機能には、3 つ目のネットワーク接続が必要です。図 1-1 では、「ELOM/ILOM ネットワーク」と示されています。リモートコンソール機能を使用するには、"サービスプロセッサを介した KMA へのアクセス"の説明に従って ELOM または ILOM の IP アドレスを構成する必要があります。

注:

通常、ELOM/ILOM ネットワークは、実際には顧客ネットワークと同じネットワークです。初期設定 - QuickStart プログラム

出荷時のデフォルト状態にある KMA の電源を入れると、初期設定を実行するために、QuickStart と呼ばれるウィザード機能がコンソール上で実行されます。この処理が完了すると、その他のほとんどの機能を OKM Manager GUI から実行できるようになります。少数の機能に対しては、機能が制限されたコンソールインタフェースが有効なままです。

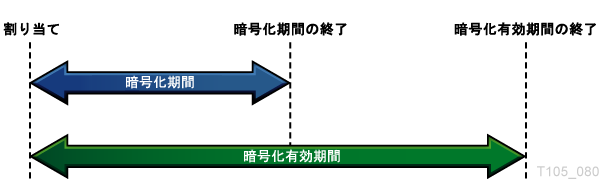

鍵のライフサイクル

鍵のライフサイクルは、鍵ポリシーに基づいて行われます。OKM によって規定されるライフサイクルは、NIST 800-57 ガイドラインに基づいています。OKM の微妙な違いに対処するために、いくつかの状態が追加されています。

鍵のライフサイクルは、鍵ポリシーで定義されている 2 つの期間に基づいています。

-

暗号化期間

-

暗号化有効期間

暗号化期間は、データの暗号化に使用できる鍵が割り当てられてからの期間です。暗号化有効期間は、復号化に使用できる期間です。この 2 つの期間は、鍵が割り当てられたときに同時に開始されます。

図 1-2 に、鍵のライフサイクルの時間間隔を示します。

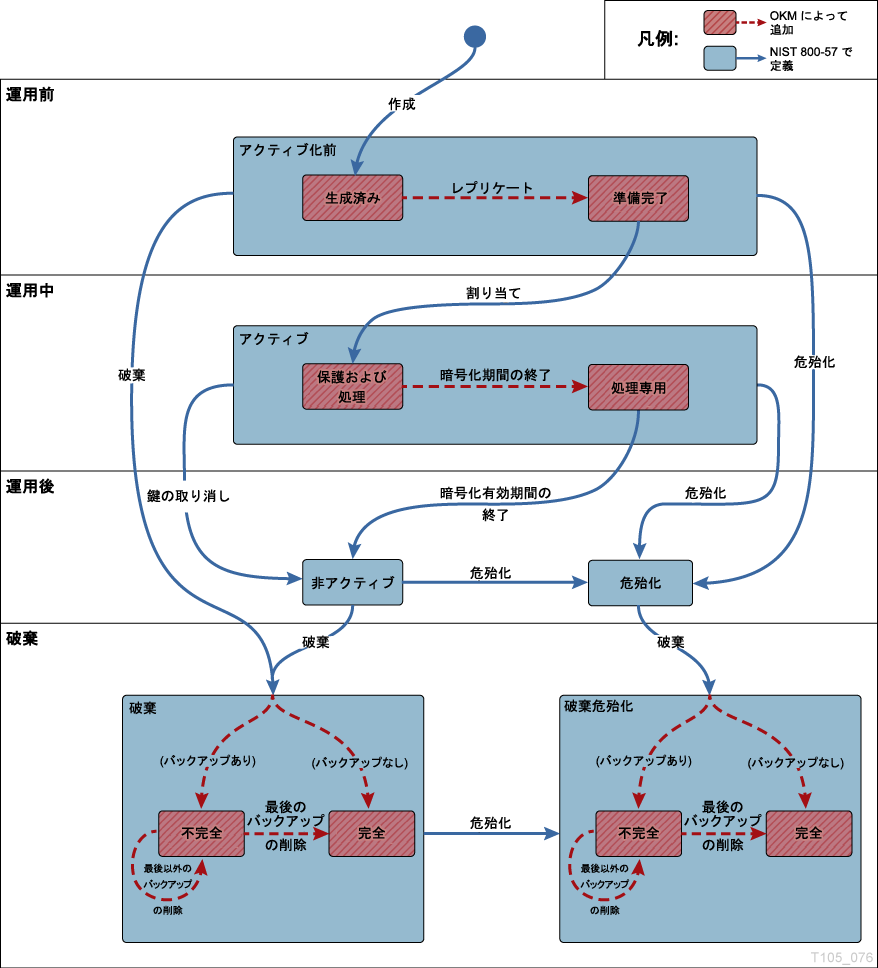

状態遷移

暗号化期間と暗号化有効期間に、OKM のその他の機能が組み合わせられ、鍵の状態遷移が定義されます。

図 1-3 に状態遷移を示します。青色で示されている状態と遷移は、NIST 800-57 で定義されています。

OKM 鍵の状態と遷移

図 1-3 で、赤色で示されている状態と遷移は OKM によって追加されたものです。OKM Manager で鍵を検査しているときは、もっとも内側の状態のみが示されます。OKM の状態を次に示します。

アクティブ化前 (Pre-activation)

この状態は、その鍵が生成されたが、まだ使用可能になっていないことを示します。アクティブ化前状態の中で、鍵はさらに、生成済みと準備完了という 2 つの状態を取ることができます。

アクティブ (Active)

この状態は、その鍵を情報の保護 (暗号化)、または以前に保護された情報の処理 (復号化) のために使用できることを示します。NIST では、アクティブな鍵を保護専用、処理専用、または保護および処理を行うために指定できることが示されています。さらに、対称データ暗号化鍵の場合は、特定の期間中は情報の保護および処理用として鍵を使用することができ、この期間が過ぎると鍵を引き続き処理専用として使用できることが明確に示されています。

OKM では、アクティブ状態の中に 2 つのサブ状態が追加されています。これらの状態は NIST に記載されていますが、状態として明確に識別されているわけではありません。

非アクティブ (Deactivated)

この状態は、その鍵が暗号化有効期間は過ぎているが、情報を処理 (復号化) するために引き続き必要になる可能性があることを示します。NIST では、この状態の鍵をデータの処理に使用できることが明確に示されています。

NIST ガイドラインでは、運用後鍵 (非アクティブ鍵や危殆化鍵を含む) をアクセス可能のままにしておく必要がある場合は、これらの鍵をアーカイブするべきであることが示されています。これは鍵の復旧処理であり、鍵をアーカイブから再度呼び出して使用可能にすることができます。

OKM には、KMA バックアップの形式のアーカイブが用意されていますが、バックアップから 1 つの鍵を再度呼び出すことはできません。そのため、OKM では運用後のフェーズの鍵を OKM クラスタ内に保持し、エージェントからの要求があったときにこれらの鍵を提供します。

危殆化 (Compromise)

承認されていない実体に解放されるか、またはそのような実体によって検出された鍵は、危殆化状態にあります。危殆化状態の鍵は、情報を保護するために使用してはいけませんが、情報を処理するためには使用できます。

破棄 (Destroyed)/破棄危殆化 (Destroyed Compromised)

破棄状態の鍵と破棄危殆化状態の鍵 (破棄の前またはあとに危殆化された鍵) は存在しなくなります。ただし、その鍵に関する情報は保持できます。破棄された鍵の鍵データは、OKM クラスタから削除されます。破棄された鍵は、エージェントに提供されません。

注:

鍵を破棄する唯一の方法は、GUI または管理 API を使用することです。NIST ガイドラインでは、時間に基づいて鍵を破棄するための基準は提供されません。

OKM では、破棄状態と破棄危殆化状態の中に、不完全と完全という 2 つのサブ状態が定義されています。これらの状態は、OKM が作成するバックアップが OKM によって制御されないために作成されます。顧客の管理者は、バックアップが破棄されたら OKM に通知する必要があります。すべてのバックアップが破棄されたあとにのみ、実際に鍵が破棄されたと見なすことができます。

不完全 (Incomplete)

このサブ状態は、破棄された鍵を含むバックアップがまだ少なくとも 1 つ存在することを示します。このサブ状態では、その鍵は OKM クラスタ内のどの KMA にも存在しません。この状態の鍵をエージェントに提供することはできません。

完全 (Complete)

このサブ状態は、その鍵を含むすべてのバックアップが破棄されたことを示します。鍵はどの KMA にもどのバックアップにも存在しません。厳密には、この鍵が含まれるバックアップがまだ存在している可能性があります。これらのバックアップは、破棄されたことが OKM によって識別されていますが、実際に破棄されたことを確認するのはユーザーの責任です。

破棄状態への遷移は、管理コマンドの実行結果としてのみ発生することに注意してください。また、鍵が非アクティブ状態または危殆化状態という運用後の段階である場合は、引き続き暗号化エージェントに提供することができます。この解釈は、運用後のフェーズに関する NIST の記述と整合性があります。NIST ガイドラインでは、運用後段階の鍵が「不要になった」場合には、これを破棄する必要があることが明確に示されています。Oracle では、鍵が「不要になった」時点を判定できるのはユーザーのみであるため、破棄状態への遷移を開始できるのは外部の実体のみであると考えています。

ユーザーと役割ベースのアクセス制御

OKM には、それぞれがユーザー ID とパスフレーズを持つ複数のユーザーを定義する機能があります。各ユーザーには、1 つ以上の事前定義済みの役割が付与されています。これらの役割は、次のとおりです。

-

セキュリティー責任者 – OKM の設定と管理を実行します。

-

オペレータ – エージェントの設定と日常業務を実行します。

-

コンプライアンス責任者 – 鍵グループを定義し、それらの鍵グループへのエージェントからのアクセスを制御します。

-

バックアップオペレータ – バックアップ操作を実行します。

-

監査者 – システムの監査証跡を表示できます。

-

定足数メンバー – 保留中の定足数操作を表示して承認します。

セキュリティー責任者は、QuickStart 処理中に定義されます。QuickStart が完了したあと、OKM Manager GUI を使用して追加のユーザーを定義できます。

各役割に許可されている操作

表 1-3 に、役割ごとの機能のリストを示します。GUI とコンソールに対して許可される操作のみが示されます。操作が表示されていたとしても、それを実行しようとすると失敗する場合があります。この状況は、表示された時点と、その操作を実行しようとした時点の間で、役割がユーザーから削除された場合に発生することがあります。

監査者を除くすべての役割で、機能する暗号化システムを作成する必要があります。各ユーザーに 1 つまたは複数の役割を割り当てることができます。

定足数保護

OKM にはまた、特定の操作に対する定足数保護も用意されています。最大 10 ユーザーの定足数と、1 から定足数ユーザーの数までのしきい値を定義できます。この情報は鍵分割資格と呼ばれます ("鍵分割資格の入力"を参照)。

そのユーザー ID とパスフレーズは、システムにログインするために使用されるユーザー ID とパスフレーズとは異なります。定足数の承認が必要な操作を実行しようとすると、すべての定足数ユーザーが各自のユーザー ID とパスフレーズを入力できる画面が表示されます。この操作が許可されるには、少なくとも指定されたしきい値のユーザー ID とパスフレーズを指定する必要があります。

データユニット、鍵、鍵グループ、および鍵ポリシー

データユニットは、エージェントによって暗号化されたデータを表すために使用されます。テープドライブの場合、データユニットはテープカートリッジであり、データユニットは常に存在しています。これは基本的な要件ではなく、将来的には、データユニットを定義しなくてもエージェントが動作する可能性があります。

鍵は、実際の鍵の値 (鍵データ) とその関連メタデータです。

鍵ポリシーは、鍵を制御するパラメータを定義します。これには、ライフサイクルパラメータ (暗号化期間と暗号化有効期間など) や、エクスポートまたはインポートパラメータ (たとえば、許可されたインポート、許可されたエクスポート) が含まれます。

鍵グループによって、鍵と鍵ポリシーが関連付けられます。鍵グループは特定の鍵ポリシーを含み、エージェントに割り当てられます。各エージェントには、許可された鍵グループのリストがあります。エージェントは、そのエージェントの許可された鍵グループのいずれかに割り当てられた鍵の取得のみを許可されます。エージェントにはまた、デフォルトの鍵グループもあります。エージェントが鍵を作成する (より具体的には、鍵をデータユニットに割り当てる) と、その鍵はそのエージェントのデフォルトの鍵グループに配置されます。エージェントによる鍵グループのより高度な制御を可能にするための機能が用意されています。ただし、既存のエージェントはこの機能を活用できません。

システムが機能するには、少なくとも 1 つの鍵ポリシーと 1 つの鍵グループが定義されている必要があります。その鍵グループは、すべてのエージェントのデフォルトの鍵グループとして割り当てられている必要があります。

TCP/IP 接続と KMA

各実体 (OKM Manager、エージェント、および同じクラスタ内のほかの KMA) と KMA の間にファイアウォールが存在する場合、そのファイアウォールでは、次のポート上での実体による KMA との TCP/IP 接続の確立が許可されている必要があります。

-

OKM Manager から KMA への通信には、ポート 3331、3332、3333、3335 が必要です。

-

エージェントから KMA への通信には、ポート 3331、3332、3334、3335 が必要です。

-

KMA から KMA への通信には、ポート 3331、3332、3336 が必要です。

注:

IPv6 アドレスを使用するように KMA を構成するユーザーの場合は、何らかの IPv6-over-IPv4 トンネル化トラフィックを使用したインターネットホストから内部ホストへのアクセスを防止するため、IPv4 ベースのエッジファイアウォールを、すべてのアウトバウンド IPv4 プロトコル 41 パケットと UDP ポート 3544 パケットをドロップするように構成します。詳細については、ファイアウォール構成のドキュメントを参照してください。表 1-1 に、KMA が明示的に使用するポート、または KMA がサービスを提供するポートを一覧表示します。

| ポート番号 | プロトコル | 方向 | 説明 |

|---|---|---|---|

|

22 |

TCP |

リスニング |

SSH (テクニカルサポートが有効になっている場合のみ) |

|

123 |

TCP/UDP |

リスニング |

NTP |

|

3331 |

TCP |

リスニング |

OKM CA サービス |

|

3332 |

TCP |

リスニング |

OKM 証明書サービス |

|

3333 |

TCP |

リスニング |

OKM 管理サービス |

|

3334 |

TCP |

リスニング |

OKM エージェントサービス |

|

3335 |

TCP |

リスニング |

OKM 検出サービス |

|

3336 |

TCP |

リスニング |

OKM レプリケーションサービス |

表 1-2 に、使用されていない可能性のあるポートで待機しているその他のサービスを示します。

| ポート番号 | プロトコル | 方向 | 説明 |

|---|---|---|---|

|

53 |

TCP/UDP |

接続 |

DNS (KMA が DNS を使用するように構成されている場合のみ) |

|

68 |

UDP |

接続 |

DHCP (KMA が DHCP を使用するように構成されている場合のみ) |

|

111 |

TCP/UDP |

リスニング |

RPC (KMA が rpcinfo クエリーに応答します)。このポートは、KMS 2.1 以前でのみ外部要求に対して開かれます。 |

|

161 |

UDP |

接続 |

SNMP (SNMP マネージャーが定義されている場合のみ) |

|

546 |

UDP |

接続 |

DHCPv6 (KMA が DHCP と IPv6 を使用するように構成されている場合のみ) |

|

4045 |

TCP/UDP |

リスニング |

NFS ロックデーモン (KMS 2.0 のみ) |

注:

ファイアウォール経由でサービスプロセッサ Web インタフェースおよび OKM コンソールにアクセスできるようにするには、ポート 443 を開けておく必要があります。ELOM および ILOM ポートについては、『Oracle Key Manager: Installation and Service Manual』を参照してください。OKM Manager のソフトウェア要件

OKM Manager を実行するには、次のいずれかが動作するワークステーションが必要です。

-

Solaris 10 10/09 (Update 8) x86

-

Solaris 10 9/10 (Update 9) SPARC

-

Solaris 10 9/10 (Update 9) x86

-

Microsoft Windows 7 Business

-

Microsoft Windows 7 Enterprise

-

Microsoft Windows Vista Business

-

Microsoft Windows XP Professional バージョン 2002

-

Microsoft Windows XP Professional

-

Microsoft Windows Server 2008 バージョン 6.0

-

Microsoft Windows Server 2003 R2 Standard Edition

-

Microsoft Windows Server 2003

GUI をインストールして起動するために、管理者 (Windows 上) またはルート (Solaris 上) 権限を持っている必要はありません。

オンラインヘルプの使用法

OKM Manager には、包括的なオンラインヘルプが含まれています。OKM Manager の任意の画面でヘルプを表示するには

-

パネルの上部にある「Help」ボタンをクリックして、全般的なヘルプを表示します。

または

-

Tab キーを押すか、またはパネル内の任意の場所をクリックして、パネルに移動します。次に、F1 キーを押して、コンテキストヘルプを表示します。

役割ベースのアクセス制御

OKM では、次の役割が定義されています。

単一 KMA ユーザーアカウントでは、1 つ以上の役割にメンバーシップを割り当てることができます。KMA では、ユーザーの役割に基づいて、要求元のユーザー実体に操作を実行する権限があるかどうかが確認されます。役割については、"KMA へのログイン"を参照してください。

役割ベースの操作

表 1-3 に、各ユーザーの役割で実行できるシステムの操作を示します。「役割」列のエントリには次の意味があります。

-

はい – この役割は操作の実行を許可されています。

-

定足数 – この役割は操作の実行を許可されていますが、定足数も提供する必要があります。

-

N/A – この役割が操作の実行を許可されていないことを示します。

| エンティティー | 操作 | 役割 | |||||

|---|---|---|---|---|---|---|---|

| セキュリティー責任者 | コンプライアンス責任者 | オペレータ | バックアップオペレータ | 監査者 | 定足数メンバー | ||

|

コンソール |

|||||||

|

ログイン |

はい |

はい |

はい |

はい |

はい |

はい |

|

|

KMA ロケールの設定 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

KMA IP アドレスの設定 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

技術サポートの有効化 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

技術サポートの無効化 |

はい |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

プライマリ管理者の有効化 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

プライマリ管理者の無効化 |

はい |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

KMA の再起動 |

N/A |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

KMA の停止 |

N/A |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

クラスタへの OKM のログイン |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

ユーザーのパスフレーズの設定 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

KMA のリセット |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

ログアウト |

はい |

はい |

はい |

はい |

はい |

はい |

|

|

接続 |

|||||||

|

ログイン |

はい |

はい |

はい |

はい |

はい |

はい |

|

|

プロファイルの作成 |

はい |

はい |

はい |

はい |

はい |

はい |

|

|

プロファイルの削除 |

はい |

はい |

はい |

はい |

はい |

はい |

|

|

構成設定の設定 |

はい |

はい |

はい |

はい |

はい |

はい |

|

|

切断 |

はい |

はい |

はい |

はい |

はい |

はい |

|

|

鍵分割資格 |

|||||||

|

一覧表示 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

変更 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

自律ロック解除 |

|||||||

|

一覧表示 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

変更 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

KMA のロック/ロック解除 |

|||||||

|

ステータスの一覧表示 |

はい |

はい |

はい |

はい |

はい |

N/A |

|

|

ロック |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

ロック解除 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

サイト |

|||||||

|

作成 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

一覧表示 |

はい |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

変更 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

削除 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

セキュリティーパラメータ |

|||||||

|

一覧表示 |

はい |

はい |

はい |

はい |

はい |

N/A |

|

|

変更 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

KMA |

|||||||

|

作成 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

一覧表示 |

はい |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

変更 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

削除 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

ユーザー |

|||||||

|

作成 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

一覧表示 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

変更 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

パスフレーズの変更 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

削除 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

役割 |

|||||||

|

追加 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

一覧表示 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

鍵ポリシー |

|||||||

|

作成 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

一覧表示 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

変更 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

削除 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

鍵グループ |

|||||||

|

作成 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

一覧表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

データユニットの一覧表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

エージェントの一覧表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

変更 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

削除 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

エージェント |

|||||||

|

作成 |

N/A |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

一覧表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

変更 |

N/A |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

パスフレーズの変更 |

N/A |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

削除 |

N/A |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

エージェント/鍵グループの割り当て |

|||||||

|

一覧表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

変更 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

データユニット |

|||||||

|

作成 |

N/A |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

一覧表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

変更 |

N/A |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

鍵グループの変更 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

削除 |

N/A |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

鍵 |

|||||||

|

データユニット鍵の一覧表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

破棄 |

N/A |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

危殆化 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

転送パートナー |

|||||||

|

構成 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

一覧表示 |

はい |

はい |

はい |

N/A |

N/A |

N/A |

|

|

変更 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

削除 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

鍵転送鍵 |

|||||||

|

一覧表示 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

更新 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

転送パートナー鍵グループの割り当て |

|||||||

|

一覧表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

変更 |

N/A |

はい |

N/A |

N/A |

N/A |

N/A |

|

|

バックアップ |

|||||||

|

作成 |

N/A |

N/A |

N/A |

はい |

N/A |

N/A |

|

|

一覧表示 |

はい |

はい |

はい |

はい |

N/A |

N/A |

|

|

破棄された鍵を含むバックアップの一覧表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

復元 |

定足数 |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

破棄の確認 |

N/A |

N/A |

N/A |

はい |

N/A |

N/A |

|

|

コアセキュリティーバックアップ |

|||||||

|

作成 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

SNMP マネージャー |

|||||||

|

作成 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

一覧表示 |

はい |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

変更 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

削除 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

イベントの監査 |

|||||||

|

表示 |

はい |

はい |

はい |

はい |

はい |

N/A |

|

|

エージェント履歴の表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

データユニット履歴の表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

データユニット鍵履歴の表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

システムダンプ |

|||||||

|

作成 |

はい |

N/A |

はい |

N/A |

N/A |

N/A |

|

|

システム時間 |

|||||||

|

一覧表示 |

はい |

はい |

はい |

はい |

はい |

N/A |

|

|

変更 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

NTP サーバー |

|||||||

|

一覧表示 |

はい |

はい |

はい |

はい |

はい |

N/A |

|

|

変更 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

ソフトウェアバージョン |

|||||||

|

一覧表示 |

はい |

はい |

はい |

はい |

はい |

N/A |

|

|

アップグレード |

N/A |

N/A |

定足数 |

N/A |

N/A |

N/A |

|

|

ネットワーク構成 |

|||||||

|

表示 |

はい |

はい |

はい |

はい |

はい |

N/A |

|

|

保留中の定足数操作 |

|||||||

|

承認 |

N/A |

N/A |

N/A |

N/A |

N/A |

定足数 |

|

|

削除 |

はい |

N/A |

N/A |

N/A |

N/A |

N/A |

|

|

鍵リスト |

|||||||

|

クエリー |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

アクティビティー履歴の一覧表示 |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

エージェントパフォーマンスリスト |

|||||||

|

クエリー |

N/A |

はい |

はい |

N/A |

N/A |

N/A |

|

|

KMA パフォーマンスリスト |

|||||||

|

クエリー |

はい |

はい |

はい |

はい |

はい |

はい |

|

|

現行ロード |

|||||||

|

クエリー |

はい |

はい |

はい |

はい |

はい |

はい |

|