1 概要

暗号化は暗号方式という技術に基づいており、今日ではデータの安全性を確保するもっとも有効な方法の 1 つとなっています。暗号化ファイルを読み取るには、そのファイルの暗号化解除を可能にする鍵にアクセスできる必要があります。

障害回復 (DR) とは、自然災害または人災のあとに組織の業務にとって重要な情報を回復または継続することおよびそのための準備に関連する、プロセス、ポリシー、および手順です。

障害回復は、業務継続計画 (BCP、Business Continuity Planning) と呼ばれる上位プロセスのサブセットで、ハードウェアの交換、ネットワークの再確立、アプリケーションの再開、およびデータの復元が含まれます。

業務継続計画には、業務の信用や継続性を復元するための主要な担当者、手段、コミュニケーションなど、IT 以外で関連する側面も含まれます。

Oracle Key Manager (OKM) は、ストレージベースのデータ暗号化に対して急速に拡大するエンタープライズコミットメントに対処するように設計された、包括的な鍵管理プラットフォームソリューションを提供します。オープンなセキュリティー標準と組み合わせることで、OKM は、広範囲に分散した異機種混在ストレージインフラストラクチャーにおける暗号鍵を集中管理するためのキャパシティー、スケーラビリティー、相互運用性を提供します。

OKM は、ストレージ鍵管理における特有の課題を満たすように特化して設計されています。

-

長期間の鍵保持 – 10 年を超えることもあるデータライフサイクル全体で、暗号化鍵をセキュアに保持します。たとえば、サイトによっては鍵保持期間が 50 年以上に設定されます。

-

相互運用性 – 単一のストレージ鍵管理システム下で、メインフレームやオープンシステムプラットフォームのどちらにも接続できるさまざまなストレージデバイスをサポートするための相互運用性レベルを提供します。

-

高可用性 – アプライアンスが同じ室内に集まっていても世界中に分散していても、アクティブな N ノードクラスタリング、動的な負荷分散、および自動化されたフェイルオーバーを使用する高可用性を提供します。

-

大容量 – 大量のストレージデバイスと、さらに多くのストレージ鍵を管理します。クラスタ化されたアプライアンスのペア 1 つで、数千ものストレージデバイスと数百万ものストレージ鍵を対象にした鍵管理サービスを提供できます。

-

最先端技術 – StorageTek の T シリーズ、Hewlett Packard (HP)、および International Business Machines (IBM) LTOx 暗号化対応テープドライブをサポートします。

この章では、復旧のためのコンポーネント、ユーザー役割、および暗号化の有効化と無効化の方法について説明します。

アーキテクチャー

OKM 暗号化ソリューションのアーキテクチャーは、次の項目で構成されます。

-

Key Management Appliance (KMA) – ポリシーベースの鍵管理および鍵プロビジョニングサービスを実現する、Solaris 10 (X2100 M2、X2200 M2、X4170 M2 の場合) および Solaris 11 (Netra SPARC T4-1 の場合) オペレーティングシステムが搭載された、セキュリティーが強化されたデュアルコアプロセッサ。

注:

KMA は、レベル 3 の FIPS 準拠 1 である SCA 6000 カードとともに導入できます。 -

OKM グラフィカルユーザーインタフェース (GUI) – ユーザーが Windows ベースまたは Solaris ベースのプラットフォームを使用する各自のシステムで実行するスタンドアロンアプリケーション。

-

OKM クラスタ – システム内の KMA の完全な集合。クラスタ内のすべての KMA は、システム内のほかの KMA を認識し、この情報をレプリケートします (アクティブ/アクティブ)。

このようにして、任意の KMA がダウンした場合も暗号化操作は続行されます。

-

エージェント (テープドライブ) – KMA クラスタおよび OKM によって管理される鍵を使用して暗号化を実行するデバイス。

役割ベースの操作

OKM は、次の役割を定義および使用します。役割を完了して割り当てるのは顧客のタスクで、サービス担当者は助言のみにするべきです。

| セキュリティー責任者 | セキュリティー設定、ユーザー、サイト、および転送パートナーを管理します |

| コンプライアンス責任者 | 鍵ポリシーと鍵グループを管理し、鍵グループを使用できるエージェントと転送パートナーを決定します |

| オペレータ | エージェント、データユニット、および鍵を管理します |

| バックアップオペレータ | バックアップを実行します |

| 監査者 | OKM クラスタに関する情報を表示します |

| 定足数メンバー | 保留中の定足数操作を表示および承認します。 |

注:

それぞれの人またはユーザーは、これらの役割の 1 つ以上を実行してもかまいません。KMA は、役割に基づいて、要求するユーザーが操作を実行する権限を持っているかを確認します。利用できない操作は通常、役割が間違っていることを示します。ユーザー/役割が実行できる基本操作は数多くあります。たとえば、作成、削除、変更、および表示です。

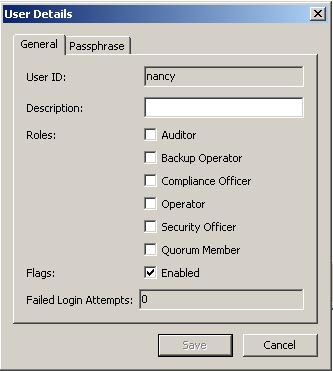

図 1-2 は、「Users Detail」画面の例を示しています。

テープドライブとメディアの比較

| 仕様 |

T10K-A | T10K-B | T10K-C | T10K-D | T9840D | HP LTO4 | HP LTO5 | HP LTO6 | IBM LTO4 | IBM LTO5 | IBM LTO6 |

|---|---|---|---|---|---|---|---|---|---|---|---|

|

容量 (ネイティブ) |

500G バイト |

1T バイト |

5T バイト |

8T バイト |

75G バイト |

800G バイト |

1.5T バイト |

2.5T バイト |

800G バイト |

1.5T バイト |

2.5T バイト |

|

転送速度 (ネイティブ) |

120M バイト/秒 |

120M バイト/秒 |

252M バイト/秒 |

252M バイト/秒 |

30M バイト/秒 |

120M バイト/秒 |

140M バイト/秒 |

160M バイト/秒 |

120M バイト/秒 |

140M バイト/秒 |

160M バイト/秒 |

|

バッファーサイズ |

256M バイト |

256M バイト |

2G バイト |

2G バイト |

64M バイト |

256M バイト |

256M バイト |

512M バイト |

256M バイト |

256M バイト |

512M バイト |

|

ロード時間 (秒) |

16 |

16 |

13.1 |

13 |

8.5 |

19 |

12 |

22 |

15 |

12 |

12 |

|

アクセス (秒) |

46 |

46 |

57 |

50 |

8 |

72 |

60 |

50 |

46 |

60 |

96 |

|

テープ速度 (m/秒) |

2 - 4.95 |

2 - 3.74 |

5.62 |

4.75 |

3.4 |

7.0 |

— |

7.12 |

7.0 |

— |

6.8 |

|

巻き戻し時間 (秒) |

90 |

90 |

10 - 13 |

10 - 13 |

16/8 |

106/54 |

96/78 |

98/51 |

106/54 |

96/78 |

42 |

|

アンロード時間 (秒) |

23 |

23 |

23 |

23 |

12 |

22 |

17 |

19 |

22 |

17 |

17 |

|

インタフェース |

|||||||||||

|

ファイバチャネル |

2 および 4G ビット/秒 |

4G ビット/秒 |

4G ビット/秒 |

16G ビット/秒 |

4G ビット/秒 |

4G ビット/秒 |

8G ビット/秒 |

8G ビット/秒 |

4G ビット/秒 |

8G ビット/秒 |

8G ビット/秒 |

|

SCSI/SAS |

N/A |

N/A |

N/A |

N/A |

N/A |

Ultra-320 |

N/A |

6G ビット/秒 |

Ultra-320 |

N/A |

6G ビット/秒 |

|

FICON FCoE |

2G ビット/秒 |

2G ビット/秒 |

4G ビット/秒 |

8G ビット/秒 10G ビット/秒 |

2G ビット/秒 |

N/A |

N/A |

N/A |

N/A |

N/A |

N/A |

|

ESCON |

いいえ |

いいえ |

いいえ |

いいえ |

2G ビット/秒 |

N/A |

N/A |

N/A |

N/A |

N/A |

N/A |

|

互換性 |

|||||||||||

|

トラック |

768 |

1152 |

3,584 |

4,608 |

576 |

896 |

1,280 |

2,176 |

896 |

1,280 |

2,176 |

|

使用可能な長さ |

855 m (2805 フィート) |

855 m (2805 フィート) |

1,107 m (3,632 フィート) |

1,107 m (3,632 フィート) |

251 m (889 フィート) |

820 m (2690 フィート) |

850 m (2789 フィート) |

846 m (2776 フィート) |

820 m (2690 フィート) |

850 m (2789 フィート) |

846 m (2776 フィート) |

|

VolSafe - WORM |

はい |

はい |

はい |

はい |

はい |

はい |

はい |

はい |

はい |

はい |

はい |

T シリーズのテープドライブ

表 1-2 は、T シリーズ (T10000 および T9840) ドライブのメディア互換性を示しています。

-

暗号化対応の T シリーズのテープドライブ

-

非暗号化の T シリーズのテープドライブ

| タスク |

暗号化登録済み |

暗号化未登録 |

|---|---|---|

|

暗号化された新しいデータの書き込み |

はい |

いいえ |

|

暗号化されていない新しいデータの書き込み |

いいえ |

はい |

|

利用可能な鍵を使った暗号化データの読み取り |

はい |

いいえ |

|

非暗号化データの読み取り |

はい |

はい |

|

暗号化テープへの非暗号化データの追加 |

いいえ |

いいえ |

表 1-3 は、次の間の比較を示しています。

-

暗号化対応テープドライブと非暗号化テープドライブ

-

暗号化メディアと非暗号化メディア

LTO テープドライブ

HP および IBM の LTO テープドライブは、次のとおりです。

-

LTO U-28、U-316、および U-416 仕様に準拠しているほかのテープドライブの暗号化されていないデータカートリッジと交換するよう指定されている。

-

適切な暗号化鍵が使用できる場合は、暗号化データカートリッジを交換できる。

将来の互換性:

将来、LTO ドライブでは次が可能になります。

-

現世代のテープの読み取りと書き込み

-

1 世代前のテープの読み取りと書き込み

-

2 世代前のテープの読み取り

注:

暗号化は、LTO4、LTO5、および LTO6 テープドライブ上の LTO4LTO5、および LTO6 データカートリッジでのみサポートされています。問題を避けるために、これらのドライブではいったんドライブが暗号化対応になると、通常モードまたはネイティブモードでの書き込みは行われません。暗号化の有効化および無効化

暗号化に適用される要件は次のとおりです。

-

T10000 テープドライブは、最小のファームウェアレベルが 1.37.114 である必要があります。

-

サービス担当者は、テープドライブのハードウェアアクティベーション鍵をインストールし、必要レベルの Virtual Operator Panel (VOP) を利用できるようにする必要があります。

-

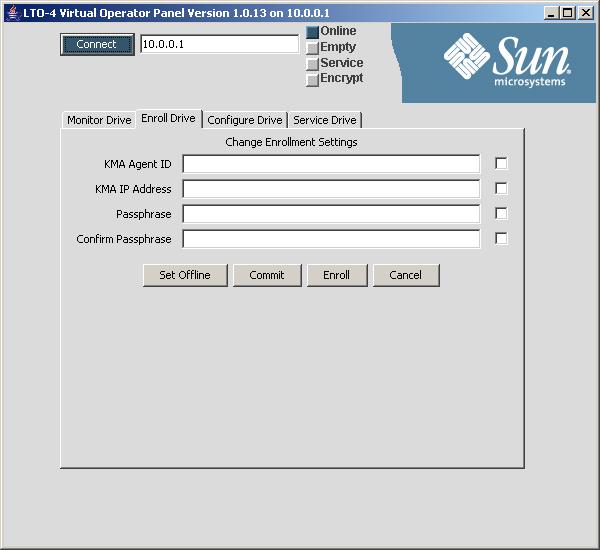

顧客、パートナー、および障害回復 (DR) サイトでは、Virtual Operator Panel (VOP) 1.0.12 以上で現在の顧客バージョンを使用する必要があります。

T シリーズのテープドライブの登録

初期の T シリーズテープドライブ登録プロセス中に、顧客はテープドライブを次のように構成する機会があります。

-

ドライブが暗号化モードと非暗号化モードを切り替えできるようにするかどうかを選択する

-

鍵管理システムのエージェント値を入力する

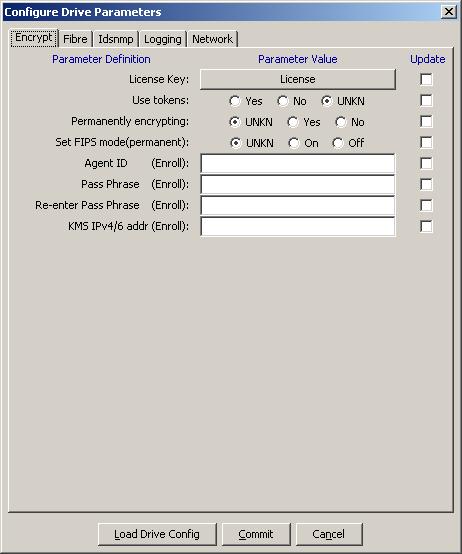

- Use tokens

-

次を選択します。

-

KMS バージョン 1.x を使用する場合は「Yes」

-

KMA バージョン 2.x または 3.x を使用する場合は「No」。

-

- Permanently encrypting

-

次を選択します。

-

永続 (無効化できない) にする場合は「Yes」

-

切り替え可能な場合は「No」。

-

- Set FIPS mode (バージョン 2.1 以降)

-

次の値を入力します。

-

エージェント ID:

-

パスフレーズ:

-

アプライアンスの OKM IP アドレス。

-