7 Oracle SOA Suiteユーザーの権限およびロールの管理

SOAの権限およびロールのサポートは、次のように11gと12cの間で変更されました:

-

11gでは、Oracle SOA Suite APIおよびランタイムはOracle SOA Suiteアプリケーション・ロールを使用して保護され、Oracle Enterprise Manager Fusion Middleware ControlではOracle WebLogic Serverロールを使用してユーザー・アクションを保護していました。ロールのマッピングが必要でした。

- 12cでは、Oracle SOA Suite APIとランタイムもOracle Enterprise Manager Fusion Middleware Controlも、Oracle SOA Suite権限を使用してユーザー・アクションおよびユーザー・インタフェースを保護します。(Oracle SOA Suiteアプリケーション・ロールは一連の権限によって定義されます。)そのため、ユーザーをアプリケーション・ロールの1つにマッピングすると、それらに必要な権限が付与されます。

ノート:

ユーザーを特定のロールに割り当てると、そのロールに関連付けられているデフォルトの権限がユーザーに付与されます。その後、特定のロールまたはユーザーに関連付けられた権限は、アプリケーション・ポリシーを管理することでカスタマイズできます。WebLogic Serverユーザーの作成

WebLogic Server管理コンソールへのユーザー・ログインを作成するには:

- WebLogic Server管理制御コンソールにログインし、左ペインで「セキュリティ・レルム」をクリックします。

- 「セキュリティ・レルムのサマリー」ページで、レルムの名前を選択します。

- 「レルム名」ページの「設定」で、「ユーザーとグループ」→「ユーザー」タブを選択し、「新規」をクリックします。

- 「新しいユーザーの作成」ページの「名前」フィールドに、ユーザーの一意の名前を入力します。

- (オプション)「説明」フィールドに説明を入力します。説明は、ユーザーの完全な名前にします。

- 「プロバイダ」ドロップダウン・リストで、DefaultAuthenticatorを選択します。

- 「パスワード」フィールドに新規ユーザーのパスワードを入力し、「パスワードの確認」フィールドにパスワードを再入力します。

- 「OK」をクリックします。

ロールの作成、グループへのユーザーの追加、およびOracle WebLogic Serverのロールとポリシーによるリソースの保護の詳細は、『Oracle WebLogic Serverロールおよびポリシーによるリソースの保護』のユーザー、グループおよびセキュリティ・ロールに関する項を参照してください。

ユーザーへのWebLogic Serverロールの割当て

WebLogic Serverロールをユーザーに割り当てるには、グループにユーザーを追加します:

- WebLogic Server管理制御コンソールの「ユーザー」表で、グループに追加するユーザーを選択します。

- 「ユーザー名」ページの「設定」で、「グループ」を選択します。

- 「使用可能」リスト・ボックスからグループを選択します。

WebLogic Serverで使用可能なデフォルト・グループの一部を次に示します:

グループ名 メンバーシップ Administratorsデフォルトでは、グループにはインストール・プロセスの一部(つまり、構成ウィザード)で入力されたユーザー情報、および systemユーザー(WebLogic Serverインスタンスが互換性セキュリティを実行している場合)が含まれます。Administratorsグループに割り当てられているユーザーには、デフォルトでAdminセキュリティ・ロールが付与されています。Deployersデフォルトでは、このグループは空。 Deployersグループに割り当てられたユーザーは、デフォルトではDeployerセキュリティ・ロールを与えられます。Operatorsデフォルトでは、このグループは空。 Operatorsグループに割り当てられたユーザーは、デフォルトではOperatorセキュリティ・ロールを与えられます。Monitorsデフォルトでは、このグループは空。 Monitorsグループに割り当てられたユーザーは、デフォルトではMonitorセキュリティ・ロールを与えられます。AppTestersデフォルトでは、このグループは空。 AppTestersグループに割り当てられたユーザーは、デフォルトではAppTesterセキュリティ・ロールを与えられます。CrossDomainConnectorsデフォルトでは、このグループは空。 CrossDomainConnectorsグループに割り当てられたユーザーは、デフォルトではCrossDomainConnectorセキュリティ・ロールを与えられます。AdminChannelUsersデフォルトでは、このグループは空。 AdminChannelUsersグループに割り当てられたユーザーは、デフォルトではAdminChannelUserセキュリティ・ロールを与えられます - 「保存」をクリックします。

ユーザーへのSOAロールの割当て

ユーザーには、アプリケーション・レベルのロール(SOAMonitorなど)またはフォルダ固有のロール(defaultフォルダのdefault_Monitorなど)を割り当てることができます。

ノート:

ロールは、グループまたは別のアプリケーション・ロールに追加することもできます。SOAロールをユーザーに割り当てるには、Oracle Enterprise Manager Fusion Middleware Controlを使用します:

- Oracle Enterprise Manager Fusion Middleware Controlに管理者としてログインします。

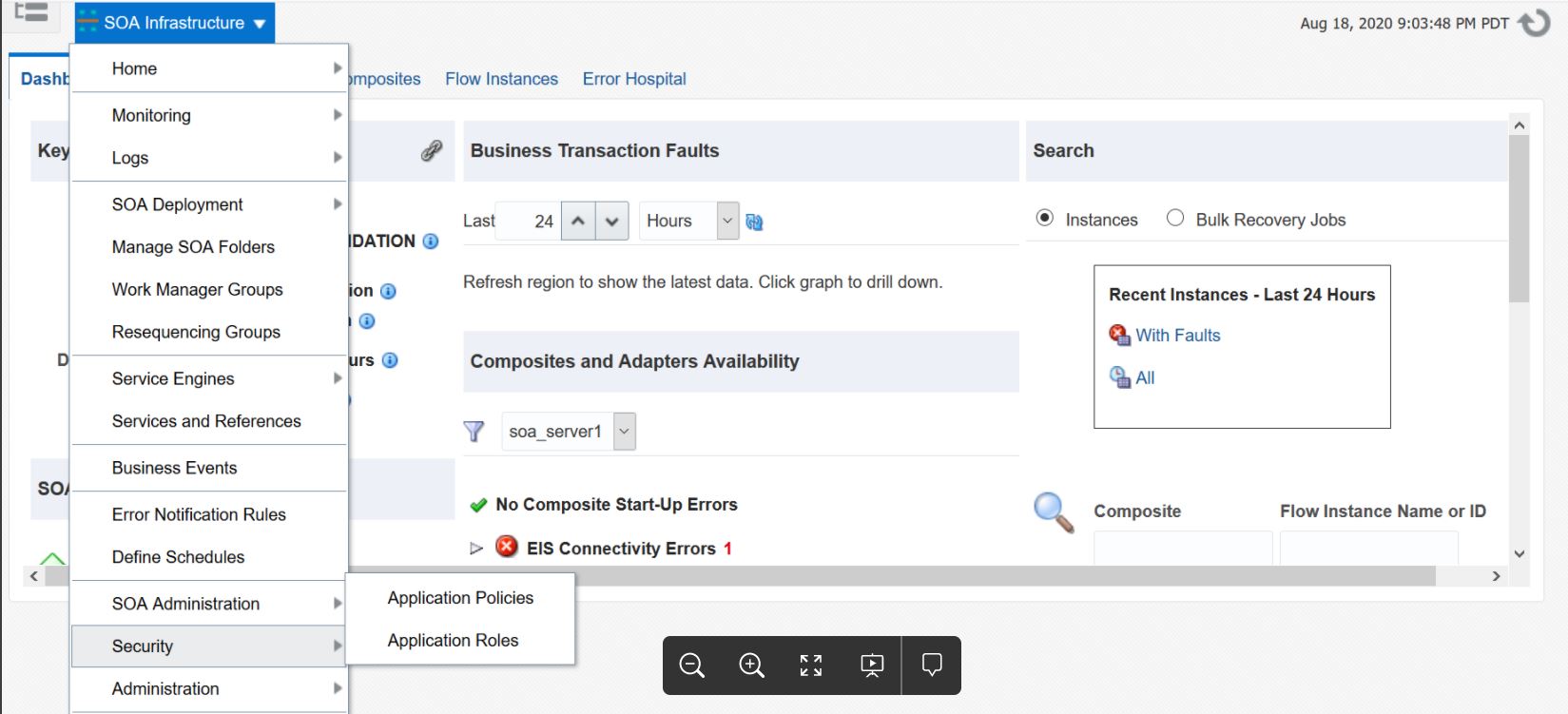

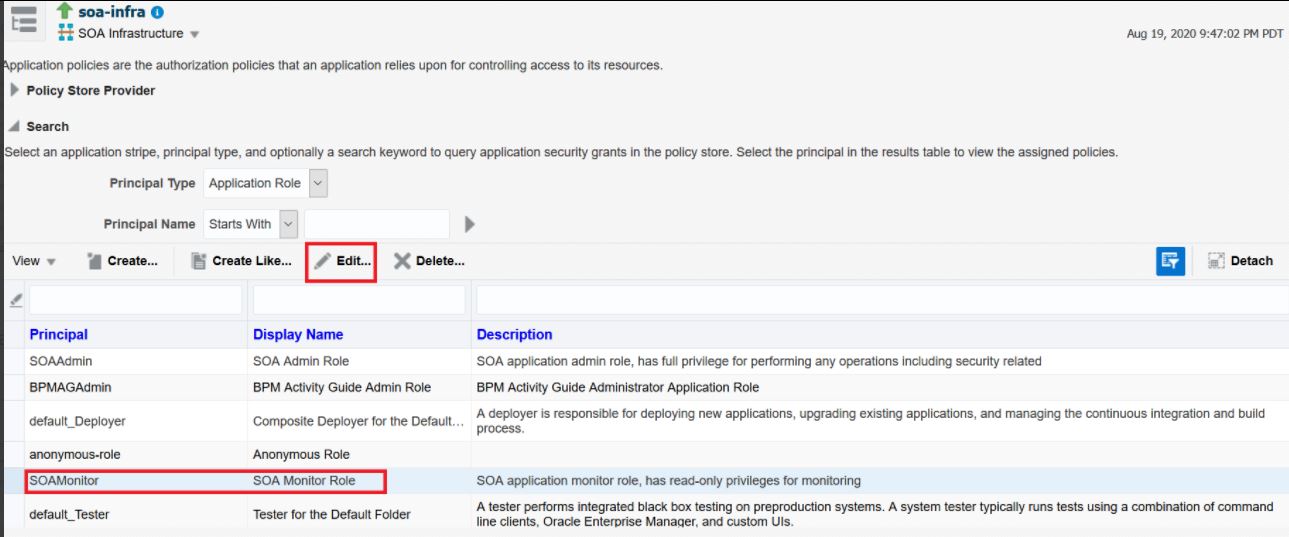

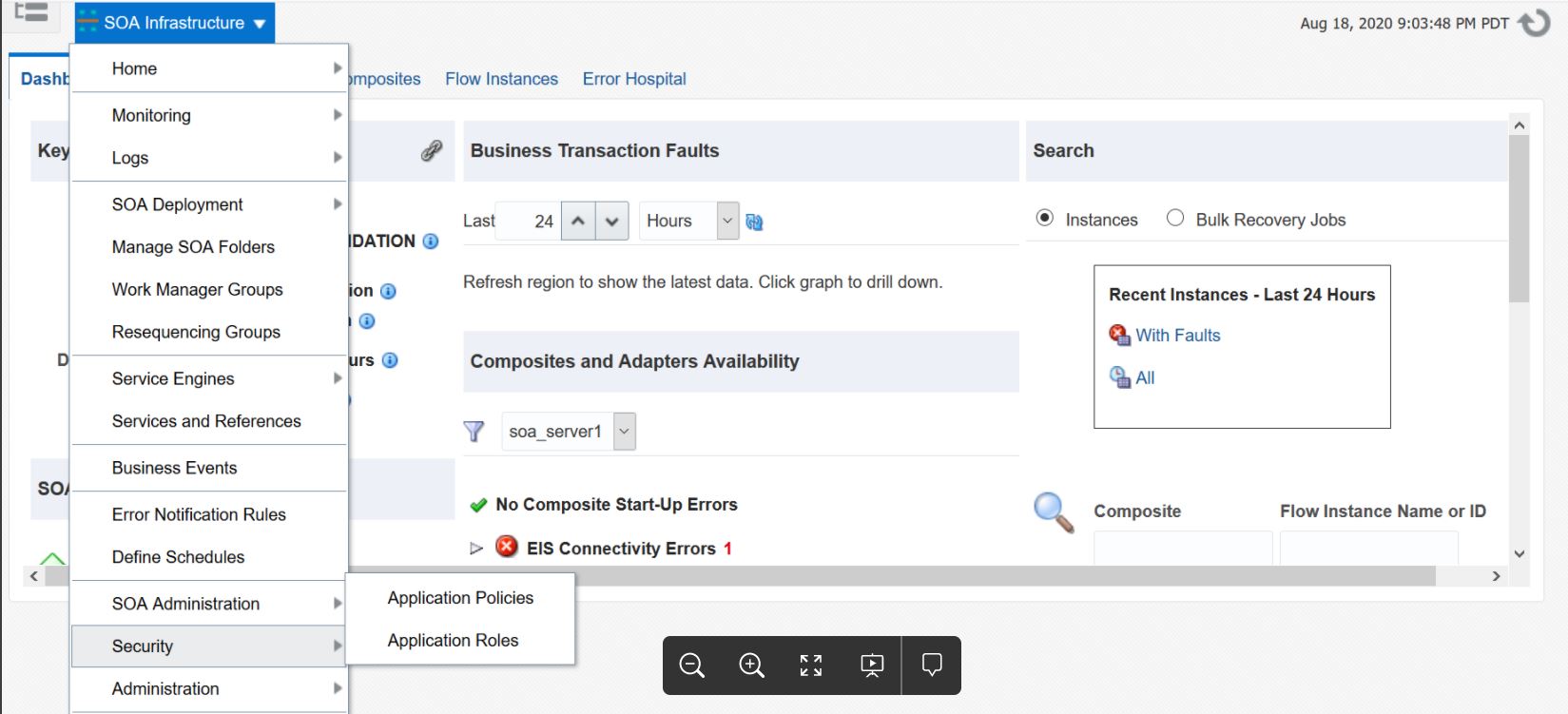

- 「SOAインフラストラクチャ」メニューから、「セキュリティ」、「アプリケーション・ロール」の順に選択します。

- リストから、ユーザーに付与するロールを選択して「編集」をクリックします。

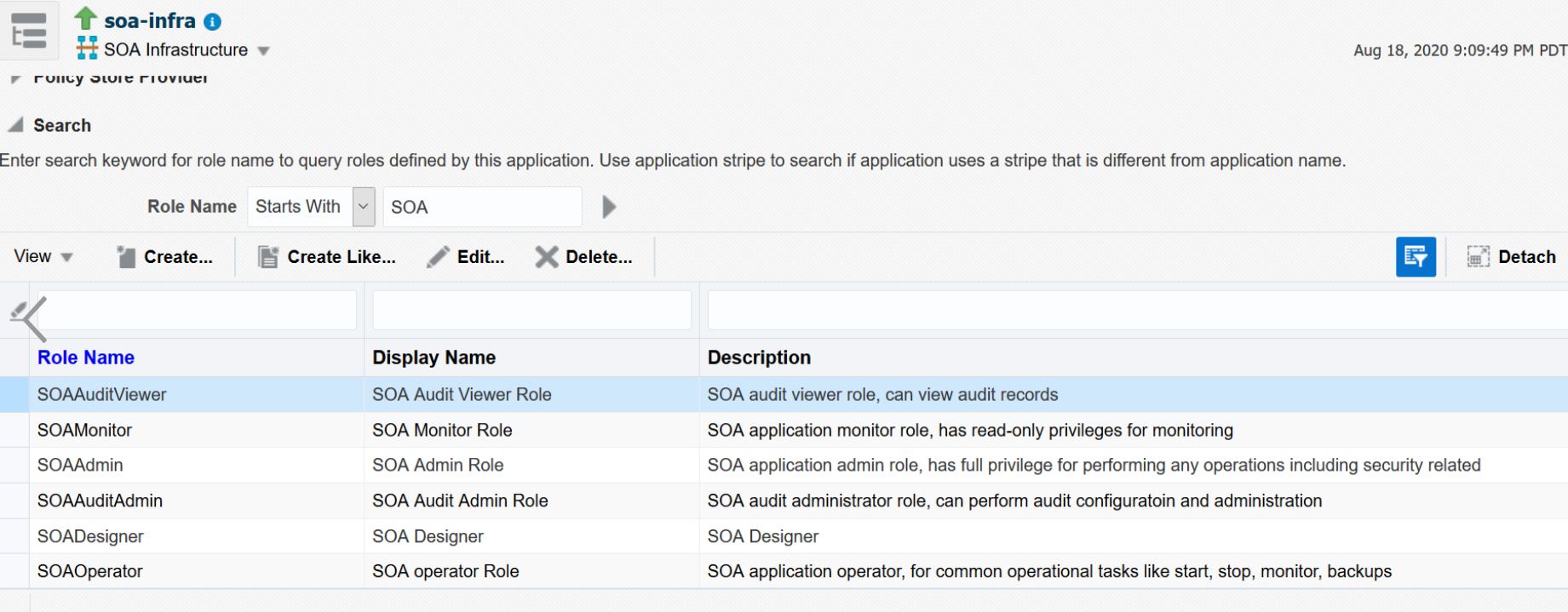

次のスクリーンショットに、使用可能なSOAロールを示します。これらのロールのいずれかにユーザーを割り当てることで、SOAアプリケーションのすべてのフォルダおよびパーティションについて関連付けられた権限がユーザーに付与されます。

- 「アプリケーション・ロールの編集」ページで、「追加」をクリックします。

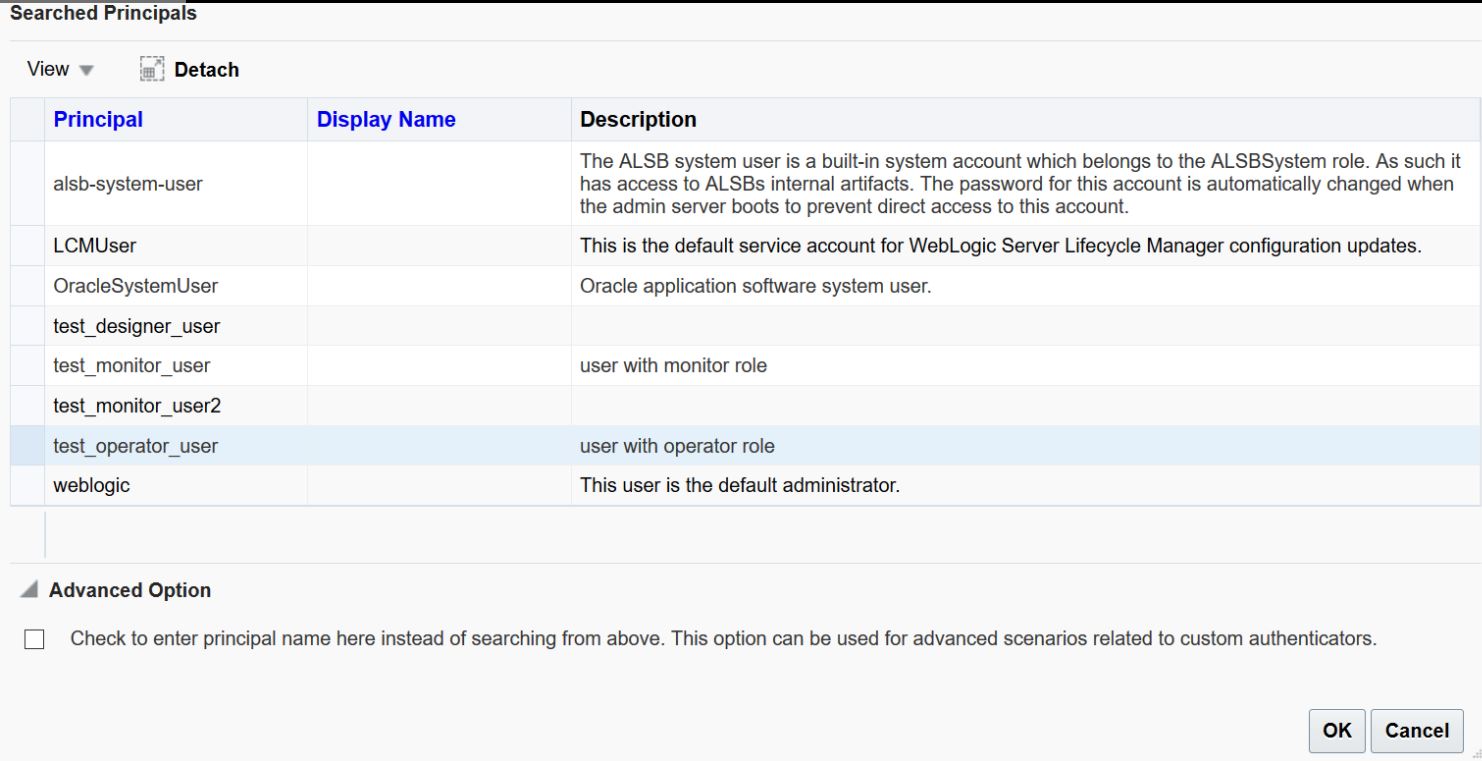

- 「プリンシパルの追加」ダイアログで、「タイプ」リストから「ユーザー」を選択します。

- 「プリンシパル名」リストでユーザーを選択し、「OK」をクリックします。

選択したユーザーに、選択したロールが付与されます。

ロール権限のカスタマイズ

アプリケーション・ポリシーを管理することで、特定のロールまたはユーザーに関連付けられた権限をカスタマイズできます。

ロール権限をカスタマイズするには:

- Oracle Enterprise Manager Fusion Middleware Controlに管理者としてログインします。

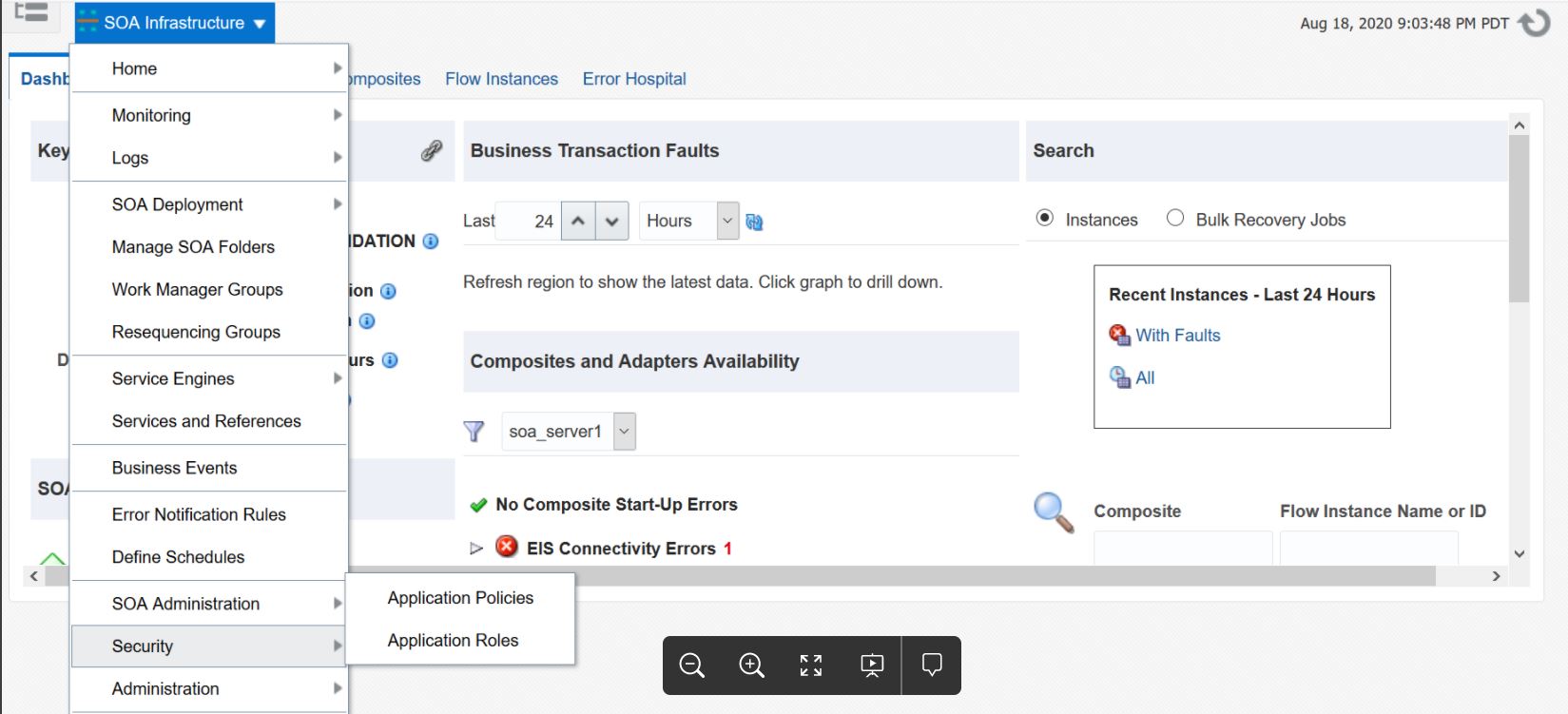

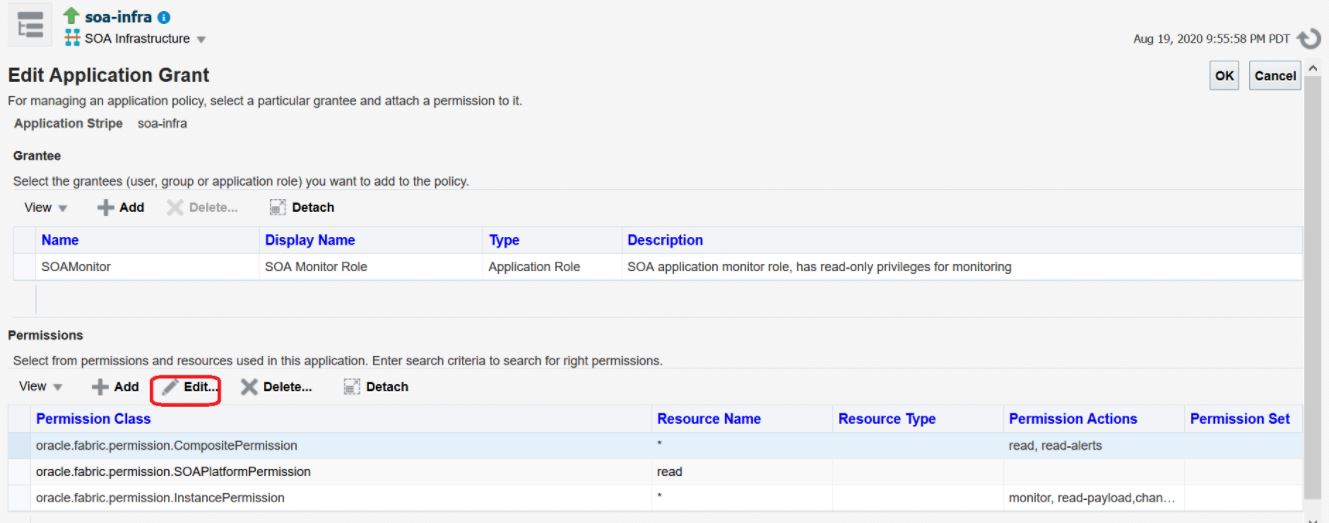

- 「SOAインフラストラクチャ」メニューから、「セキュリティ」、「アプリケーション・ポリシー」の順に選択します。

- リストで、権限をカスタマイズするユーザーおよびロールを表示する行を選択し、「編集」をクリックします。

- 「アプリケーション権限の編集」ページで、「編集」をクリックし、必要に応じて権限を編集します。

次の表に、Oracle Enterprise Managerのデフォルト・ロールの権限を示します。これらのロールを変更することも、必要な権限で新しいロールを作成することもできます。

ロール CompositePermission SOAPlatformPermission InstancePermission SOAMonitorread、すべてのフォルダ/パーティションに対するread-alerts read monitor、read-payload SOAOperatorread、write、provision、lifecycle、read-alerts、manage-alerts read、write-shared-data、read-shared-data change-state、monitor、manage-fault、read-payload、test SOADesignerread、write、provision read、write-shared-data、read-shared-data N/A SOAAdminすべて すべて すべて 説明

- CompositePermissionは、コンポジットに対する操作を呼び出す権限を表します。権限は次のとおりです:

- read - 次のような読取り専用アクション:

- コンポジット構成の表示

- デフォルト・バージョンの取得

- コンポジット・メタデータ(export_composite、export_updatesなど)の取得

- パーティションのデプロイ済コンポジットのリスト

-

write - コンポジットの変更をもたらす次のようなアクション:

- 更新のインポート

- provision - コンポジットのプロビジョニングをもたらす次のようなアクション:

- デプロイ

- アンデプロイ

- SOAパーティションを削除し、その結果、そのパーティションのすべてのコンポジットを削除します

- lifecycle - コンポジット・ライフサイクルの状態の変更をもたらす次のようなアクション:

- 開始

- 停止

- アクティブ化

- リタイア

- デフォルト・バージョンの割当て

- read-alerts - 構成アクションに関するすべての形式のアラート/通知を読み取ります

- manage-alerts - 構成アクションに関するすべての形式のアラート/通知を管理します

- read - 次のような読取り専用アクション:

- SOAPlatformPermissionは、サーバーURLの表示と更新、ロギング、監査など、SOAサーバーでの構成操作へのアクセスを表します。権限は次のとおりです:

- read - SOAサーバー構成を表示します。

- write - SOAサーバー構成を変更します。

- write-shared-data - 共有コンポジット・リソースをデプロイ/削除します。

- read-shared-data - 共有コンポジット・リソースをエクスポートします。

- InstancePermissionは、監査証跡やフォルト・リカバリなどのSOAランタイム操作を起動する権限を表します。権限は次のとおりです:

-

monitor - コンポジット・インスタンスへの読取りアクセス(

getNumberOfFaults、getNumberOfCompositeInstances、getNumberOfFaultInstances、getCompositeInstances、getComponentSnapshot、getAuditFlow、getSensorDataなどのアクション)。 - read-payload - monitor権限とともに、ランタイム・インスタンスのペイロードを表示する追加機能を提供します。

-

change-state - 次のようなインスタンス状態変更アクションへのアクセス:

- フローの一時停止

- フローの再開

-

manage-fault - 次のようなフォルト管理アクションへのアクセス:

- フォルトのリカバリ

- インスタンスの中断

- delete - コンポジット・インスタンスを削除またはパージし、拒否メッセージを削除できます。

- modify-payload - change-stateとともに、ペイロードを変更する追加機能を提供します。

- migrate - コンポジット移行アクションへのアクセス。

- test - コンポジット・テスト・メソッドへのアクセス。

-

monitor - コンポジット・インスタンスへの読取りアクセス(

- CompositePermissionは、コンポジットに対する操作を呼び出す権限を表します。権限は次のとおりです:

- 「OK」をクリックします。

次の例に、Oracle Enterprise Manager Fusion Middleware Controlの特定の機能にアクセスするために必要な権限を示します。

| 機能 | 必要な権限 |

|---|---|

| 「フロー・インスタンス」タブへのアクセス |

monitor権限を持つ read権限を持つ |

| コンポジットの起動/停止/アクティブ化/リタイア |

read権限を持つ lifecycle権限を持つ |

| コンポジットのデプロイ/アンデプロイ/再デプロイ |

write権限を持つ write権限を持つ |

| インスタンスの終了/リカバリ |

manage-fault権限を持つ

monitor権限を持つ |

| フロー・インスタンスの削除 | deleteおよびmonitor権限を持つoracle.fabric.permission.InstancePermission

|

ユーザーへのSOAフォルダ・ロールの割当て

SOAフォルダの管理の詳細は、「SOAフォルダの管理」を参照してください。

ノート:

すべてのフォルダは、アプリケーション・ロールとフォルダ・ロールによって自動的に保護されています。SOAフォルダ・ロールをユーザーに割り当てるには:

- Oracle Enterprise Manager Fusion Middleware Controlに管理者としてログインします。

- 「SOAインフラストラクチャ」メニューから、「セキュリティ」、「アプリケーション・ロール」の順に選択します。

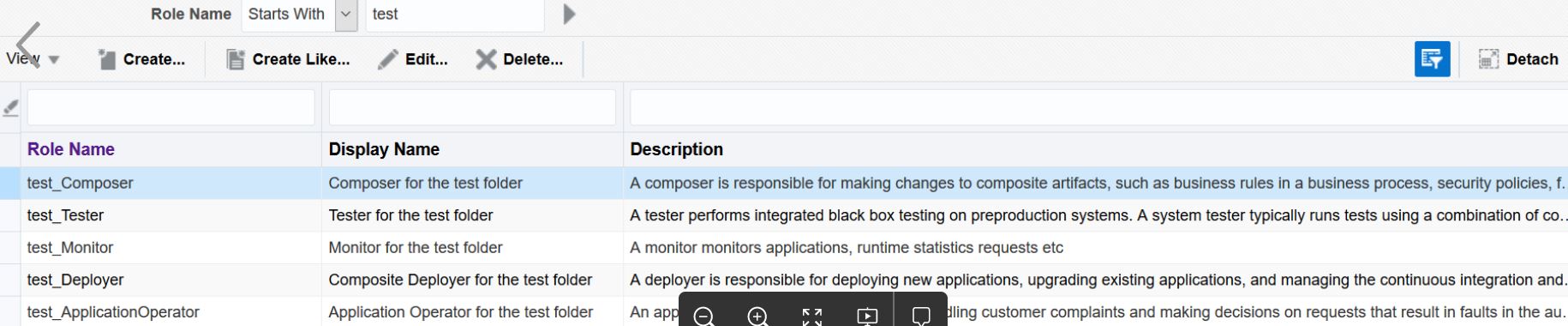

- リストで、ユーザーに割り当てる必要なロールを選択して「編集」をクリックします。

フォルダ・ベースのロールには、

folder-name_folder-roleという規則を使用して名前が付けられます。たとえば、フォルダtestに使用できるロールの一部を次に示します:

- 「アプリケーション・ロールの編集」ページで、「追加」をクリックします。

- 「プリンシパルの追加」ダイアログで、「タイプ」リストから「ユーザー」を選択します。

- 「プリンシパル名」リストでユーザーを選択し、「OK」をクリックします。

選択したユーザーに、選択したフォルダ・ロールに関連付けられた権限が付与されます。