14 Oracle Web Services Managerのドメイン構成の管理

この章の内容は次のとおりです。

14.1 OWSMのドメイン構成の概要

OWSMでは、管理者は、Fusion Middleware Controlの「WSMドメイン構成」ページを使用して、OWSM環境を集中的に構成および管理できます。このページから、ポリシー・マネージャの接続情報、キャッシュ・リフレッシュ間隔、nonceタイムアウト、クロック・スキュー、OWSMキーストア構成、ログイン・モジュール、信頼できるSAML発行者および他の類似の構成パラメータを指定できます。

WLSTコマンドでも、コマンド行またはスクリプトを使用してOWSMを構成できます。WLSTコマンドの詳細は、「WLSTを使用したOWSMドメインの構成プロパティの管理について」を参照してください。

OWSM構成は、OWSMリポジトリ内にドキュメントとして格納されます。Fusion Middlewareをインストールし、OWSMが含まれるドメインを作成すると、デフォルトで次の構成ドキュメントが作成されます。

-

ブートストラップ構成ドキュメント: ポリシー・マネージャへの接続で使用するブートストラップ情報が含まれています。ブートストラップ構成ドキュメントにも指定されているプロパティのドメイン構成を変更すると(Fusion Middleware ControlまたはWLSTを使用)、ブートストラップ構成に指定されている値はポリシー・マネージャの初期接続でのみ使用されます。以降のアクセスでは、ドメイン構成ドキュメント内の値が使用されます。

ブートストラップ構成ドキュメントは、

domain_home/config/fmwconfig/wsm-config.xmlファイルに格納されます。ここで、domain_homeは、ドメインのインストール先のディレクトリです。デフォルトでは、このディレクトリはOracle_Home/user_projects/domains/base_domainです。 -

トークン発行者信頼ドキュメント: デフォルトの信頼できるSAML発行者(

www.oracle.com)が含まれています。このドキュメントは読取り専用です。信頼できる発行者を追加し、DNリストを定義するたびに、追加の信頼ドキュメントが作成され、リポジトリに格納されます。 -

デフォルト構成ドキュメント: コンテキストで有効なすべてのプロパティとそのデフォルト値が含まれています。デフォルト構成を変更すると、ドメインの構成ドキュメントが作成され、リポジトリに保存されます。

「WSMドメイン構成」ページまたはカスタム構成WLSTコマンドを使用して行う構成は、アプリケーション・レベルではなくドメイン・レベルでのみ適用されます。

ほとんどの場合、OWSM構成を変更してもサーバーの再起動は必要ありません。ただし、キーストア構成やキーストア・タイプの変更など、状況によっては、構成の変更によってサーバーの再起動が必要です。また、キャッシュ・プロパティ(cache.refreshなど)を変更し、変更を即時に反映する場合は、サーバーを再起動する必要があります。

14.2 「WSMドメイン構成」ページへの移動

OWSMの構成は、「WSMドメイン構成」ページを使用して行います。このページから、ドメインに関する一般情報の表示と、認証、メッセージ・セキュリティおよびポリシー・アクセス・プロパティの構成を行えます。このトピックでは、「WSMドメイン構成」ページに移動する手順について説明します。

「WSMドメイン構成」ページに移動するには:

- ナビゲーション・ペインで、「WebLogicドメイン」を開き、構成するドメインを選択します。

- 「WebLogicドメイン」メニューから、「Webサービス」→「WSMドメイン構成」を選択します。

14.3 Fusion Middleware Controlを使用した一般的なOWSMドメイン構成の表示

「WSMドメイン構成」ページの「一般」タブには、ドメイン名やプラットフォーム・タイプなど、ドメインに関する基本的な情報が表示され、ドメインの表示名および説明を指定できます。この項では、この一般情報を表示する手順について説明します。

ドメインに関するバージョン情報も表示されます。これには、構成のバージョン番号、構成に対して最後に行われた更新のタイムスタンプ、およびドメインを最後に更新したユーザー名が含まれます。

注意:

バージョン情報はデータベース・ベースのOWSMリポジトリを使用している場合のみ更新されます。

ドメインに関する一般情報を表示するには:

- 「「WSMドメイン構成」ページへの移動」の説明に従って、「WSMドメイン構成」ページに移動します。

- 「一般」タブを選択します。

- ドメインに関する基本情報(「名前」、「プラットフォーム・タイプ」、「バージョン情報」など)を表示します。

- 必要に応じて、構成の「表示名」および「説明」を指定します。

- 「適用」をクリックします。

14.4 Fusion Middleware Controlを使用したドメイン・レベルの認証の構成

「WSMドメイン構成」ページの「認証」タブでは、SAML信頼、発行済トークンに対して使用する存続期間、およびOWSM認証後に作成されるJAASサブジェクトのサブジェクト・プロパティを構成できます。SAML、SAML2、Kerberos、X509およびカスタムのログイン・モジュールを構成することもできます。

次の各項では、構成の詳細を説明します。

14.4.1 Fusion Middleware Controlを使用した信頼できるSAML発行者およびDNリスト

「認証」タブの「SAML信頼」セクションで、SAML署名証明書の、信頼できるSAML発行者および信頼できる識別名(DN)のリストを定義できます。

次のトピックでは、信頼できるSAML発行者およびDNリストを構成するために役立つ情報を提供します。

WLSTを使用してこのタスクを実行するには、WLSTを使用した信頼できるSAML発行者とJWT発行者、DNリストおよびトークン属性ルールの構成を参照してください。

14.4.1.1 信頼できるSAML発行者およびDNリストの概要

「認証」ページを使用して定義したSAML発行者のリストは、このドメイン内のすべてのWebサービスに適用できるデフォルトのリストとなります。また、この方法で発行者を追加する場合、ドメインの再起動は必要ありません。

デフォルトの場合、OWSMでは、受信した発行者名を構成済の発行者のリストと照合してチェックし、SAML署名をOWSMキーストアにある構成済の証明書と照合してチェックします。信頼できる発行者の信頼できるDNリストを定義した場合は、そのDNが信頼できるDNリストに属する特定の証明書に基づいてSAML署名が署名されているかどうかも検証されます。

信頼できるDNリストの構成はオプションです。詳細な制御を必要とするユーザーは、これにより各発行者を1つ以上の署名証明書のリストに関連付けることができます。信頼できる発行者のDNリストが定義されていない場合、署名証明書の証明書チェーン内のすべての中間証明書およびCA証明書がOWSMキーストアに存在するかぎり、その証明書に基づいて署名できます。署名証明書が自己署名の場合、これがキーストア自体にある必要があります。

重要な注意事項:

-

「SAML信頼」セクションの「信頼できるSTS」表および「信頼できるクライアント」表を使用して、証明書自体ではなく、署名証明書のDNを定義します。

-

署名証明書のCA証明書および中間証明書は、署名証明書がキーストアにあるか、メッセージで渡されるかにかかわらず、OWSMキーストアにある必要があります。

-

双方向SSLの場合は、次のようにします。

-

Java EEコンテナのトラスト・ストアに証明書をインポートする必要があります。

-

検証にはクライアントSSL証明書のDNを使用します。このDNは信頼できるDNリストに存在している必要があります。

-

-

どのような場合も、署名証明書はOWSMキーストアに存在する証明書によって信頼されている必要があります。

14.4.1.2 Fusion Middleware Controlを使用したSAML発行者の追加および信頼できるDNリストの定義

SAML発行者の追加、SAML署名証明書の信頼できるDNリストの定義、または発行者のDNリストへのDNの追加を行うには、次の手順を使用します。

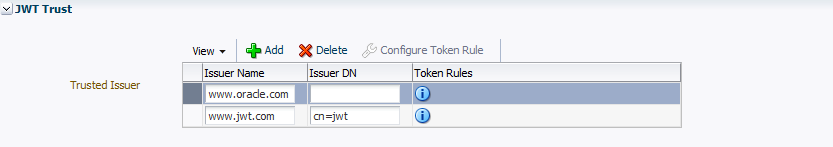

14.4.2 Fusion Middleware Controlを使用した信頼できるJWT発行者およびDNリストの構成

「認証」タブの「JWT信頼」セクションで、JWT署名証明書の、信頼できるJWT発行者および信頼できる識別名(DN)のリストを定義できます。

次のトピックでは、信頼できるJWT発行者およびDNリストを構成するために役立つ情報を提供します。

発行者、DNまたはDNリストを削除するには、Fusion Middleware Controlを使用した信頼できる発行者、DNまたはDNリストの削除を参照してください。

WLSTを使用してこのタスクを実行するには、WLSTを使用した信頼できるSAML発行者とJWT発行者、DNリストおよびトークン属性ルールの構成を参照してください。

14.4.2.1 信頼できるJWT発行者およびDNリストについて

「認証」ページを使用して定義したJWT発行者のリストは、このドメイン内のすべてのWebサービスに適用できるデフォルトのリストとなります。また、この方法で発行者を追加する場合、ドメインの再起動は必要ありません。

デフォルトの場合、OWSMでは、受信した発行者名を構成済の発行者のリストと照合してチェックし、JWT署名をOWSMキーストアにある構成済の証明書と照合してチェックします。信頼できる発行者の信頼できるDNリストを定義した場合は、そのDNが信頼できるDNリストに属する特定の証明書に基づいてJWT署名が署名されているかどうかも検証されます。

信頼できるDNリストの構成はオプションです。詳細な制御を必要とするユーザーは、これにより各発行者を1つ以上の署名証明書のリストに関連付けることができます。信頼できる発行者のDNリストが定義されていない場合、署名証明書の証明書チェーン内のすべての中間証明書およびCA証明書がOWSMキーストアに存在するかぎり、その証明書に基づいて署名できます。署名証明書が自己署名の場合、これがキーストア自体にある必要があります。

14.4.3 Fusion Middleware Controlを使用した信頼できる発行者のトークン属性ルールの構成

特定の信頼できるSAMLまたはJWTトークン発行者で、どのユーザーおよびユーザー属性を許容したり処理するかを制御したいという要求が増え続けています。トークン属性ルールを使用すると、信頼できるSTSサーバーおよび信頼できるSAMLクライアントの追加のセキュリティ制約を定義できます。Tトークン属性ルールは、信頼できるDNの上に定義できます。発行者に対して構成されている各信頼できるDNに対して、トークン属性ルールを構成して適用できます。

各ルールには2つの部分があります。それは、名前IDと、信頼できる発行者のDNがアサートできるユーザー属性の属性部分です。名前IDおよび属性部分内の各属性には、複数の値または値パターンを使用するフィルタを含めることで、名前IDまたはDNがアサートできる属性の値に対して制約を適用できます。

Fusion Middleware Controlを使用してトークン属性ルールを定義するには:

14.4.4 Fusion Middleware Controlを使用した発行済トークンの存続期間の構成

リクエスト・メッセージがセキュリティ・トークン・サービス(STS)に送信されるときに発行済トークンが使用する存続期間を指定できます。

STSから有効時間の異なるトークンが送信された場合、ランタイムはトークンの実際の有効時間を確認し、その時間内のみトークンをキャッシュします。詳細は、「トークンの存続期間およびトークンのキャッシュの理解」を参照してください。

このプロパティのデフォルトは28800000ミリ秒(8時間)です。デフォルト値を変更するには、次のいずれかの操作を行います。

-

「発行済トークン存続時間」フィールドに、目的の値を直接入力します。

-

上向き矢印または下向き矢印を使用して、デフォルト値を増減します。

14.4.5 Fusion Middleware Controlを使用したSAMLおよびSAML2ログイン・モジュールの構成

OWSMドメイン構成ページから、SAMLおよびSAML2ログイン・モジュールを構成できます。

SAMLポリシーには、ログイン・モジュールが関連付けられています。このモジュールは、ポリシーを構成するアサーションによって決まります。SAMLポリシーをWebサービスにアタッチする場合、ログイン・モジュールを編集して必要な変更を加えることができます。

OWSMドメイン構成ページから、次のSAMLログイン・モジュールを構成できます。

-

saml.loginmodule—このSAMLログイン・モジュールは、Java Authentication and Authorization Service (JAAS)ログイン・モジュールであり、ログインのためにSAMLアサーションを受け入れます。また、SAMLアサーションから作成されたプリンシパルのログイン・コンテキストを使用して、Webサービスを実行できるようにします。

-

saml2.loginmodule—このSAML2ログイン・モジュールは、JAASログイン・モジュールであり、ログインのためにSAML2アサーションを受け入れます。また、SAML2アサーションから作成されたプリンシパルのログイン・コンテキストを使用して、Webサービスを実行できるようにします。

注意:

このページで行われる構成は、OPSSログイン・モジュール・ページで行われる構成より優先されます。

OWSMでSAMLログイン・モジュールを構成するには:

WLSTを使用してこれらのプロパティを設定する方法の詳細は、「WLSTを使用したSAMLおよびSAML2ログイン・モジュールの構成」を参照してください。

14.4.6 Kerberosログイン・モジュールの構成

Kerberosポリシーは、Kerberosプロトコルを使用してユーザーを認証するJAASログイン・モジュールに関連付けられています。Kerberosログイン・モジュールには、OWSMで構成できるオプションのプロパティがあります。OWSM構成で指定した構成は、OPSSのKerberosログイン・モジュール構成よりも優先されます。

OWSMでKerberosログイン・モジュールを構成するには:

WLSTを使用してこれらおよび他のKerberosログイン・モジュール・プロパティを設定する方法の詳細は、「WLSTを使用したKerberosログイン・モジュールの構成」を参照してください。

14.4.7 Fusion Middleware Controlを使用したサブジェクト・プロパティの構成

OWSM認証後に作成されるJAASサブジェクトには、ユーザー名およびロール(認証ロール、匿名ロール、アプリケーション・ロールなど)が移入されます。

これらのロールの詳細は、『Oracle Platform Security Servicesによるアプリケーションの保護』のユーザーおよびロールの理解に関する項を参照してください。

OPSSでサポートするこれらのロールのサブジェクト・プロパティは、OWSMで構成し、各起動でOPSSに渡すことができます。OWSMで定義された構成は、OWSMでのみ作成されたすべてのサブジェクトに適用されます。OPSSログイン・モジュールを使用して作成されたサブジェクトには影響しません。

OWSMでサブジェクト・プロパティを構成するには:

WLSTを使用してこれらのプロパティを設定する方法の詳細は、「WLSTを使用したサブジェクト・プロパティの構成」を参照してください。

14.4.8 Fusion Middleware Controlを使用したX509ログイン・モジュールの構成

X509ログイン・モジュールには、OWSMで構成できるオプションのプロパティがあります。OWSM構成で指定した構成は、OPSSのX509ログイン・モジュール構成よりも優先されます。

X509ログイン・モジュールを構成するには:

14.4.9 カスタム・ログイン・モジュールの作成

Fusion Middleware Controlを使用して、カスタム・ログイン・モジュールをOWSM構成システムに作成できます。

ログイン・モジュールの作成の詳細は、http://docs.oracle.com/javase/6/docs/technotes/guides/security/jaas/JAASLMDevGuide.htmlからJava Authentication and Authorization Service (JAAS) LoginModule開発者ガイドを参照してください。

カスタム・ログイン・モジュールを作成するには:

14.5 Fusion Middleware Controlを使用したドメイン・レベルのメッセージ・セキュリティの構成

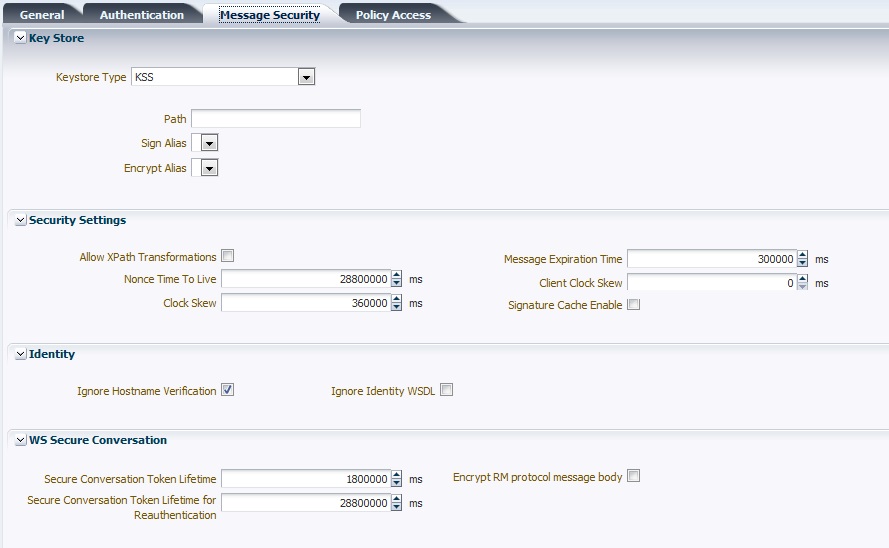

「WSMドメイン構成」ページの「メッセージ・セキュリティ」タブでは、OWSMキーストアの構成、セキュリティ・ポリシー強制の調整、公開証明書をWSDLで公開するかどうかの指定、およびホスト名検証とセキュア通信の構成を行えます。

次の各項では、構成の詳細を説明します。

14.5.1 Fusion Middleware Controlを使用したOWSMキーストアの構成

OWSMでは、KSS、JKS、HSMおよびPKCS11キーストアがサポートされます。キーストアを作成した後、OWSMを構成してキーストアにアクセスおよび使用できるようにする必要があります。

注意:

ドメインごとに単一のOWSMキーストアが存在し、ドメイン内で実行するすべてのWebサービスおよびクライアントによってそのキーストアが共有されます。

ドメインごとに単一のOWSMキーストアが存在し、ドメイン内で実行するすべてのWebサービスおよびクライアントによってそのキーストアが共有されることに注意してください。

次の各項では、OWSMの構成方法をキーストア・タイプごとに説明します。

14.5.1.1 KSSキーストアを使用するためのOWSMの構成

Fusion Middleware Controlを使用して、KSSキーストアを使用するようにOWSMを構成できます。

KSSキーストアを使用するようにOWSMを構成するには、次の手順を実行します。

注意:

KSSキーストアのデフォルトのキーストア名(kss://owsm/keystore)を使用しない場合は、OPSSでwsm-agent-core.jarへの権限を付与する必要があります。権限の付与の詳細は、『Oracle Platform Security Servicesによるアプリケーションの保護』のJavaセキュリティ・ポリシー権限の設定に関する項を参照してください。

14.5.1.2 JKSキーストアを使用するためのOWSMの構成

Fusion Middleware Controlを使用して、JKSキーストアを使用するようにOWSMを構成できます。

JKSキーストアを使用するようにOWSMを構成すると、資格証明マップoracle.wsm.securityおよび定義するすべてのキーについて、資格証明ストア内にエントリが作成されます。(資格証明ストアの構成の詳細は、資格証明ストアを構成するための鍵およびユーザー資格証明の追加を参照してください。)

JKSキーストアを使用するためにOWSMを構成するには:

14.5.1.3 HSMキーストアを使用するためのOWSMの構成

SafeNet Luna SAなどのハードウェア・セキュリティ・モジュール(HSM)をOWSMと統合することで、キーを安全に格納し、暗号処理の負荷を軽減できます。Fusion Middleware Controlを使用して、HSMキーストアを使用するようにOWSMを構成できます。

HSMキーストアを使用するためにOWSMを構成するには:

14.5.2 Fusion Middleware Controlを使用したセキュリティ・ポリシー強制の構成

「メッセージ・セキュリティ」タブの「セキュリティ設定」セクションでは、システム・クロック間のデフォルト・メッセージ・タイムスタンプの時間差、ポリシー・キャッシュ内のnonceメッセージの存続時間、およびメッセージの有効期限を調整することにより、セキュリティ・ポリシー強制の構成をチューニングできます。

セキュリティ・ポリシー強制を構成するには:

14.5.3 Fusion Middleware Controlを使用したアイデンティティ拡張プロパティの構成

「メッセージ・セキュリティ」タブの「アイデンティティ」セクションのプロパティにより、WSDLのX509証明書を公開してWebサービス・ポリシーを強制するかどうかを指定できます。X509証明書を公開する必要がない場合は(たとえばSSLの場合など)、デフォルトの設定をオーバーライドして証明書を公開しないようにすることができます。さらに、X509をパブリッシュする場合は、hostname検証機能を無視するかどうかも指定できます。

サービス・アイデンティティ証明拡張およびホスト名検証の詳細は、「サービス・アイデンティティ証明拡張の理解」を参照してください。

注意:

サービス・アイデンティティ証明拡張は、公開鍵の元となる暗号化鍵を設定しません。最初に、「メッセージ保護に関するキーストアの構成の概要」の説明に従って、この鍵を指定する必要があります。

サービス・アイデンティティ証明拡張およびホスト名検証を有効化または無効化する手順

14.5.4 Fusion Middleware Controlを使用したドメインのセキュア通信の構成

「WSMドメイン構成」ページの「メッセージ・セキュリティ」タブを使用して、ドメインのセキュア通信を構成できます。

次のトピックでは、セキュア通信を構成するために役立つ情報を提供しています。

14.5.4.1 セキュア通信について

OWSMではWeb Services Trust仕様とWeb Services Secure Conversation仕様を実装しており、これによってWebサービスとクライアントの間でセキュアな通信が行われます。WS-SecureConversationを使用すると、Webサービスのパフォーマンスとセキュリティを向上できます。

セキュア通信の詳細は、『Oracle Web Services Managerの理解』のセキュア通信の理解に関する項を参照してください。

WS-SecureConversationは、ドメイン・レベルおよびポリシー・レベルで構成できます。OWSMで提供される事前定義済のWS-SecureConversationポリシーを使用する場合、WS-SecureConversationはすでに有効です。しかし、事前定義済アサーション・テンプレートの多くにはセキュア通信機能が用意されており、このようなアサーション・テンプレートに基づくポリシーを構成して、セキュア通信を使用できます。ポリシー・レベルでのセキュア通信の構成の詳細は、「セキュア通信の構成について」を参照してください。

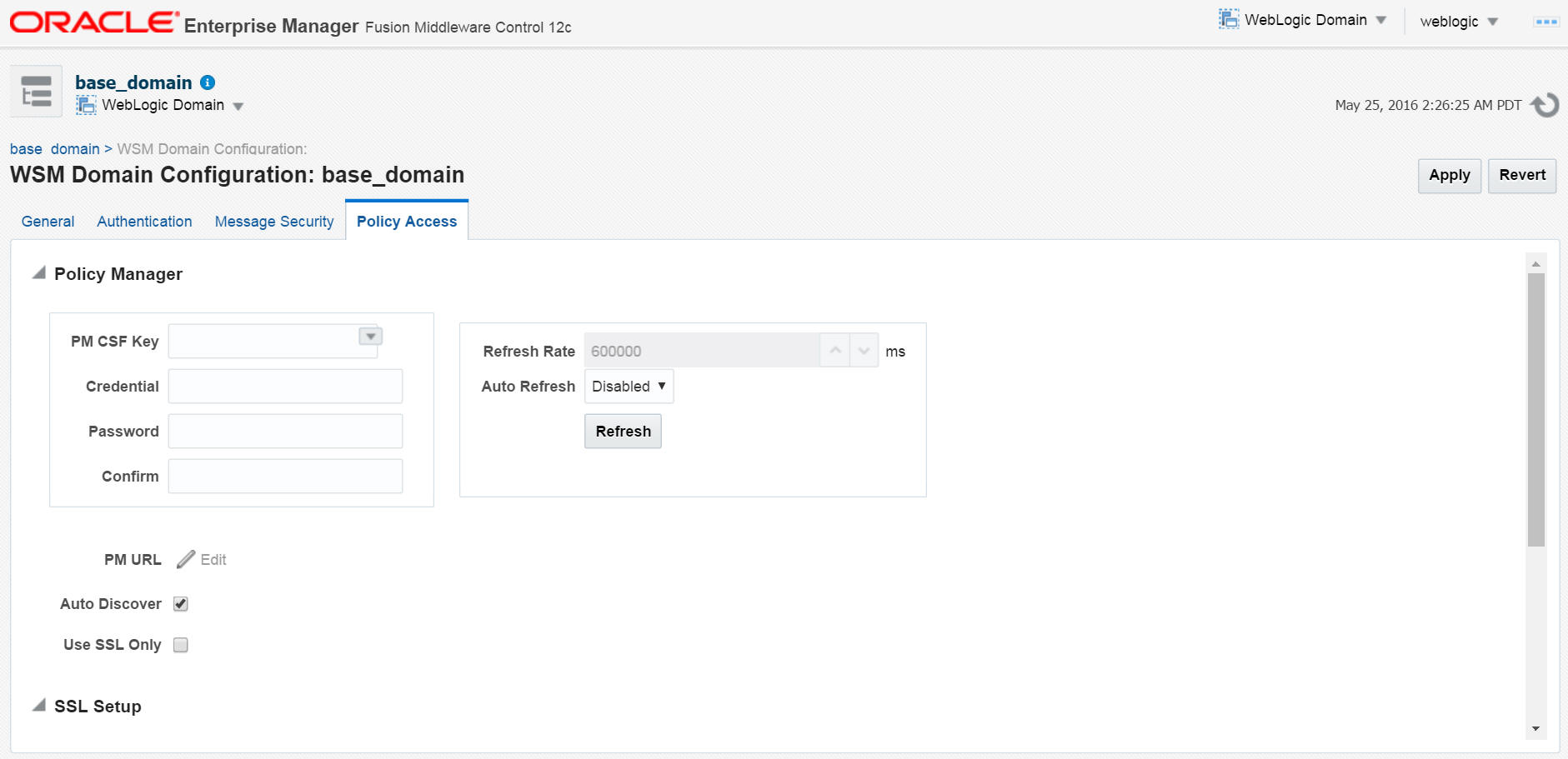

14.6 Fusion Middleware Controlを使用したOWSMポリシー・アクセスの構成

WSMドメイン構成ページの「ポリシー・アクセス」タブでは、ポリシー・マネージャの接続の自動検出や、接続にSSLを使用するかどうかの構成が可能です。また、ポリシー・キャッシュの管理および再試行ロジックのチューニングによる高可用性の構成も行えます。

次の各項では、構成の詳細を説明します。

14.6.1 Fusion Middleware Controlを使用したポリシー・マネージャ接続の構成の理解

「ポリシー・アクセス」タブの「ポリシー・マネージャ」セクションでは、ポリシー・マネージャの自動検出の構成、代替のポリシー・マネージャURLと資格証明ストア・キーおよびポリシー・マネージャにアクセスするための資格証明の指定、およびリフレッシュ構成とインベントリ遅延設定の変更を行えます。

次のトピックでは、ポリシー・マネージャ接続を構成するために役立つ情報を提供します。

14.6.1.1 自動検出およびポリシー・マネージャへの接続について

OWSMは自動検出機能を使用してOWSMポリシー・マネージャを検索し、接続します。デフォルトでは、自動検出ロジックは、常に非セキュア・プロトコルを使用してローカル・ドメイン内のポリシー・マネージャに接続します。非セキュア・ポートが無効であるために非セキュア・プロトコルを使用してポリシー・マネージャに接続できない場合、自動検出ロジックはセキュア・プロトコルを使用してポリシー・マネージャに接続しようとします。ただし、自動検出を使用する場合は、SSLを使用して接続を保護するかどうかを指定できます。指定すると、自動検出ロジックはセキュア・プロトコルのみを使用してポリシー・マネージャに接続し、SSL対応サーバーがダウンしている場合でも、非SSLサーバーにデプロイされたポリシー・マネージャへの接続を試みません。

自動検出は、OWSMポリシー・マネージャ・インスタンスをホストするWebLogicドメインでのみサポートされます。自動検出の詳細は、「ポリシー・マネージャの自動検出のためのクロス・コンポーネント・ワイヤリング」を参照してください。

次の場合には、自動検出機能を無効にできます。

-

ドメインのネットワークが2つ以上に分割されている場合(特に、ファイアウォールがネットワーク間に存在する場合)。

-

WebSphere Application Serverなど、自動検出機能をサポートしないWebLogic以外のアプリケーション・サーバーで実行中の場合。

-

デフォルト設定をオーバーライドする場合。

14.6.1.2 Fusion Middleware Controlを使用したポリシー・マネージャへの接続の構成

ポリシー・マネージャ接続を構成するには:

-

「「WSMドメイン構成」ページへの移動」の説明に従って、「WSMドメイン構成」ページに移動します。

-

「ポリシー・アクセス」タブを選択し、ページの「ポリシー・マネージャ」セクションで次の変更を行います。

-

OWSMポリシー・マネージャ・インスタンスへのアクセスを許可されたプリンシパル(および資格証明)を取得するための資格証明ストア・キーを指定します。次の場合には、このプロパティを構成する必要があります。

-

OWSMポリシー・マネージャに接続するために、デフォルトでOWSMが使用するシステム・アカウント

OracleSystemUserではなく、明示的にアカウントを指定する場合。 -

構成される認証プロバイダおよびLDAPディレクトリは、Oracle WebLogicで使用されるシステム・アカウントをサポートしませんが、OWSMはデフォルトでこれを使用します。そのために、LDAPディレクトリ内の別のアカウントを使用する必要がある場合。

-

特定のアプリケーション・サーバーにデフォルトのシステム・アカウントの概念がなく、システムがシステム・アカウントに依存できない場合。

デフォルト・ユーザーの変更の詳細は、「デフォルト・ユーザーの変更について」を参照してください。

資格証明ストアCSFキーを指定するには、次のいずれかの操作を行います。

-

必要なCSFキーが資格証明ストアに存在する場合は、「PM CSFキー」メニューから選択します。メニューからキーを選択すると、「資格証明」フィールドおよび「パスワード」フィールドが無効となり、選択したキーに関連する資格証明が使用されます。

-

CSFキーが「PM CSFキー」メニューに表示されない場合は、「PM CSFキー」フィールドにCSFキーを入力します。場合によっては、「PM CSFキー」フィールドに新しい値を入力する前に、フィールドを消去する必要があります。「資格証明」フィールドに、ポリシー・マネージャ・インスタンスにアクセスするときに使用するユーザー名を入力します。「パスワード」フィールドおよび「確認」フィールドで、資格証明フィールドに入力したユーザー名のパスワードを入力します。

「PM CSFキー」を指定しなかった場合、

OracleSystemUserプリンシパル(WebLogic Server環境の標準)が使用されます。 -

-

ポリシー・マネージャの自動検出機能を使用するかどうかを指定し、使用する場合は、SSLが必要かどうかを指定します。「自動検出」が有効の場合は、SSLを使用する必要があるかを指定するチェックボックスがアクティブになります。

デフォルトでは、自動検出は有効で、SSLは無効です。この場合、自動検出ロジックは常に非セキュア・プロトコルを使用してポリシー・マネージャに接続を試みます。非セキュア・ポートが無効であるために接続できない場合、セキュア・プロトコルを使用してポリシー・マネージャに接続しようとします。

自動検出とSSLを使用するには、「自動検出」が選択されていることを確認し、「SSLのみを使用」を選択します。SSLが有効な場合、自動検出ロジックはセキュア・プロトコルのみを使用してポリシー・マネージャに接続し、SSL対応サーバーがダウンしている場合でも、非SSLサーバーにデプロイされたポリシー・マネージャへの接続を試みません。

自動検出は、OWSMポリシー・マネージャ・インスタンスをホストするWebLogicドメインでのみサポートされます。

自動検出機能を無効にするには、「自動検出」チェック・ボックスの選択を解除します。無効な場合、「編集」アイコンが有効になり、次の手順の説明に従って、URLを手動で入力してポリシー・マネージャ・インスタンスにアクセスできます。

-

自動検出が無効な場合は、ポリシー・マネージャの場所を示すURLを指定します。これを行うには、次の手順を実行します。

-

「自動検出」チェック・ボックスの選択を解除します(まだの場合)。

-

「PM URL」フィールド内の「編集」をクリックします。

-

「PM URLの編集」ウィンドウで、+記号をクリックします。

-

空白のフィールドに、ポリシー・マネージャのURLを入力します。

次のプロトコルが有効です。

file://location_of_mds_home: リポジトリがMDSインスタンスとして直接アクセスされます(Java SEでのみサポート)。classpath://JAR_location: 事前定義済のポリシーおよびアサーション・テンプレートを含むJARファイルが、クラスパスの場所を使用してアクセスされます。注意:

クラスパス・モードは読取り専用のポリシー・マネージャ・モードのため、設計時のポリシー・アタッチメントのみが有効です。このモードでは、デプロイ後のポリシー・アタッチメントまたはグローバル・ポリシー・セットは有効ではありません。

URLフィールドに値を入力しない場合、非セキュア・プロトコルを使用して、同じドメイン内で自動検出が行われます。

-

-

必要に応じて、「リフレッシュ・レート」および「インベントリ・レコード遅延」を調整します。

-

リフレッシュ・レートは、次の構成リフレッシュまでに待機するミリ秒数を指定します。デフォルトは600,000ミリ秒(10分)です。

-

インベントリ・レコード遅延は、インベントリ・データを送信するまでに待機するミリ秒数を指定します。デフォルトは60,000ミリ秒(1分)です。

フィールドに新しい値を入力するか上下方向の矢印をクリックしてデフォルト値を増減します。

-

-

「適用」をクリックしてプロパティの更新を適用します。

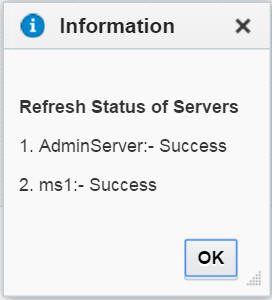

14.6.2 Fusion Middleware Controlを使用したOWSMの構成キャッシュの手動によるリフレッシュについて

OWSMには、構成およびドキュメントのキャッシュを定期的な間隔で自動的にリフレッシュするためのバックグラウンド・スレッドがあります。この間隔はrefresh.repeatプロパティおよびcache.refresh.repeatプロパティで指定します。この自動リフレッシュを無効にするには、auto.refresh構成プロパティの値に無効を設定します。その後は、必要なときに構成およびドキュメントのキャッシュを手動でリフレッシュできます。

14.6.3 Fusion Middleware Controlを使用したポリシー・マネージャ接続のSSLの構成

「ポリシー・アクセス」タブの「SSL設定」セクションのプロパティを使用して、OWSMランタイムおよびポリシー・マネージャ間の通信で使用されるSSL (ある場合)のタイプを構成できます。

SSLを構成するには、次のようにします。

14.6.4 Fusion Middleware Controlを使用した高可用性の構成およびキャッシュの管理

「ポリシー・アクセス」タブの「キャッシュ管理」セクションのプロパティを使用すると、ポリシー・キャッシュを管理し、再試行ロジックのチューニングによる高可用性を構成できます。

次のトピックでは、高可用性の構成およびポリシー・キャッシュの管理に役立つ情報を提供します。

14.6.4.1 高可用性とキャッシュ管理について

構成管理システムは、ポリシー・マネージャに定期的に接続します(たとえば、接続情報が変化する状況に対処するため)。ランタイムが再接続を試みたときにポリシー・マネージャが停止している場合は、connect.retry.delayプロパティの値を使用して、再試行のタイミングが決まります。このプロパティは、「WLSTを使用したポリシー・マネージャ接続の構成」の説明に従って設定できます。

初期接続が行われてもOWSMリポジトリが正常に動作していない場合、サービスは非操作状態で開始します。「失敗再試行回数」プロパティおよび「失敗再試行遅延」プロパティの値を調整して、エージェントが、リポジトリにアクセスするポリシー・マネージャとの通信を試みる回数と、再試行の間隔を決定できます。リポジトリが使用可能になると、サービスは操作可能になります。

「初期キャッシュ・リフレッシュ」プロパティおよび「キャッシュ・リフレッシュ時間」プロパティを調整して、キャッシュ済のドキュメントをリフレッシュするためにエージェントがポリシー・マネージャへのアクセスを試みる頻度を変更できます。「欠落ドキュメント再試行遅延」プロパティは、取得できなかったドキュメントを取得するためにポリシー・マネージャへの接続をエージェントが試みる頻度を指定します。ポリシー・マネージャとの通信が失敗したために(たとえば、ポリシー・マネージャの停止が原因)、ドキュメントまたは関連ドキュメントのグループ(ポリシー・セットなど)を取得できなかった場合、「欠落ドキュメント再試行遅延」プロパティは、ポリシー・マネージャが修正されるまで、ポリシー・マネージャとの通信を試みる頻度に引き続き影響します。

14.7 WLSTを使用したOWSMドメインの構成プロパティの管理について

WLSTを使用して、認証、メッセージ・セキュリティ、ポリシー・アクセスなど、OWSMのドメイン・レベルの構成プロパティを表示および設定できます。これらの構成プロパティのほとんどは、setWSMConfigurationコマンドを使用して設定できます。

この項の内容は、次のとおりです。

信頼できる発行者およびメッセージ保護キーストアを構成するための追加のコマンドが用意されています。これらのコマンドを使用する手順は、次の各項を参照してください。

これらのWLSTコマンドの詳細は、『インフラストラクチャ・コンポーネントのためのWLSTコマンド・リファレンス』のWebサービス・カスタムWLSTコマンドに関する項を参照してください。

14.7.1 WLSTを使用したOWSMドメイン構成の表示

リポジトリ内の現在の構成ドキュメントに指定されている構成プロパティは、その値およびグループと合せてすべて表示できます。構成ドキュメント内でプロパティが定義されていない場合は、製品に対して定義されているデフォルト値が表示されます。

OWSMドメイン構成を表示するには:

前述の出力では、構成プロパティ設定のソースがdefaultとして示されています。つまり、設定は、製品のデフォルト構成ドキュメントに基づきます。設定が変更されている場合、その設定はドメインの構成ドキュメントに保存され、SOURCEフィールドに反映されます。次に例を示します。

NAME: "remove.anonymous.role" CATEGORY: "SubjectProperties" SOURCE: "/WLS/base_domain" Value: true

14.8 WLSTを使用したドメイン・レベルの認証の構成

WLSTを使用して、SAML信頼、JWT信頼、発行済トークンに対して使用する存続期間、OWSM認証後に作成されるJAASサブジェクトのサブジェクト・プロパティなど、OWSMのドメイン・レベルの認証プロパティを構成できます。SAML、SAML2、Kerberos、X509およびカスタムのログイン・モジュールを構成することもできます。

次の各項では、構成の詳細を説明します。

14.8.1 WLSTを使用した信頼できるSAML発行者とJWT発行者、DNリストおよびトークン属性ルールの構成

信頼できるSAMLおよびJWT発行者とDNリストは、OWSMリポジトリ内の信頼構成ドキュメントに格納されます。信頼できる発行者およびDNリストを構成するには、リポジトリ内に新しいドキュメントを作成するか、リポジトリ内の既存のドキュメントを編集する必要があります。

WLSTを使用してトークン発行者信頼ドキュメントを作成、変更および削除する場合、セッションのコンテキストでコマンドを実行する必要があります。各セッションは、単一の信頼ドキュメントにのみ適用されます。

信頼できる発行者、DNリストおよびトークン属性ルールの詳細は、次の各項を参照してください。

WLSTを使用して信頼できるSAML発行者とJWT発行者、DNリストおよびトークン属性ルールを構成するには:

また、セッション中にリポジトリに加えたすべての変更を破棄するabortWSMSessionコマンドを使用することにより、すべての変更を取り消すことができます。

これらのコマンドの詳細は、『インフラストラクチャ・コンポーネントのためのWLSTコマンド・リファレンス』のトークン発行者信頼構成コマンドに関する項を参照してください。

14.8.2 WLSTを使用したトークン発行者信頼ドキュメントの削除

リポジトリからトークン発行者信頼ドキュメントを削除するには、この項の手順に従います。

トークン発行者信頼ドキュメントをリポジトリから削除するには:

14.8.3 WLSTを使用した発行済トークンの存続期間の構成

リクエスト・メッセージがセキュリティ・トークン・サービス(STS)に送信されるときに発行済トークンが使用する存続期間を指定できます。

STSから有効時間の異なるトークンが送信された場合、ランタイムはトークンの実際の有効時間を確認し、その時間内のみトークンをキャッシュします。詳細は、「トークンの存続期間およびトークンのキャッシュの理解」を参照してください。

WLSTを使用して発行済トークンの存続期間を構成するには、「setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定」の説明に従って、setWSMConfigurationコマンドを使用します。

この構成プロパティでは次の設定を使用します。

-

カテゴリ: IssuedToken

-

名前: lifetime

-

デフォルト: 28800000ミリ秒(8時間)

たとえば、デフォルト値を25200000ミリ秒(7時間)に変更するには、次のコマンドを使用します。

wls:/base_domain/serverConfig> setWSMConfiguration (None,'IssuedToken','lifetime',None,['25200000'])

A new property "lifetime" within category "IssuedToken" has been added.

The values "[25200000]" have been added to property "lifetime" within category "IssuedToken".

Configuration properties associated with the context "/WLS/base_domain" has been updated.

14.8.4 WLSTを使用したサブジェクト・プロパティの構成

このトピックでは、サブジェクト・プロパティに対して設定できるOWSMのドメイン・レベル構成プロパティについて説明します。ドメインのサブジェクト・プロパティを構成するには、setWSMConfigurationコマンドを使用します。

このコマンドについては、setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定で説明されています。

サブジェクト・プロパティの詳細は、「Fusion Middleware Controlを使用したサブジェクト・プロパティの構成」を参照してください。

表14-1は、サブジェクト・プロパティに対して設定できるOWSMのドメイン・レベル構成プロパティを示しています。

表14-1 サブジェクト・ドメイン構成プロパティ

| カテゴリ | プロパティ名 | デフォルト | 説明 |

|---|---|---|---|

|

SubjectProperties |

add.application.roles |

true |

OWSMで作成されたサブジェクトにアプリケーション・ロールを追加するかどうかを指定するフラグ。

|

|

SubjectProperties |

add.authenticated.role |

true |

OWSMで作成されたサブジェクトに認証ロールを追加するかどうかを指定するフラグ。

|

|

SubjectProperties |

remove.anonymous.role |

false |

OWSMで作成されたサブジェクトから匿名ロールを削除するかどうかを指定するフラグ。

|

14.8.5 WLSTを使用したSAMLおよびSAML2ログイン・モジュールの構成

WLSTを使用してSAMLおよびSAML2のログイン・モジュールを構成するには、setWSMConfigurationコマンドを使用できます。

このコマンドについては、setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定で説明されています。

これらのログイン・モジュールの詳細は、「Fusion Middleware Controlを使用したSAMLおよびSAML2ログイン・モジュールの構成」を参照してください。

表14-2は、SAMLおよびSAML2ログイン・モジュールに対して設定できるOWSMドメイン・レベルの構成プロパティを示しています。

表14-2 SAMLおよびSAML2ログイン・モジュールのドメイン構成プロパティ

| カテゴリ | プロパティ名 | デフォルト値 | 説明 |

|---|---|---|---|

|

SAML2LoginModule SAMLLoginModule |

add.assertion.to.subject |

true |

認証対象のサブジェクトにSAMLアサーションをプライベート資格証明として追加するかどうかを指定するフラグ。 このプロパティをfalseに設定した場合、アサーションは認証対象のサブジェクトに追加されません。 |

|

SAML2LoginModule SAMLLoginModule |

allow.virtual.user |

false |

SAMLサブジェクトを仮想ユーザーとして扱うことを許可するかどうか指定するフラグ。 このプロパティが |

|

SAML2LoginModule SAMLLoginModule |

dn.mapping.attribute |

CN |

SAMLクライアント・ポリシーで名前識別子フォーマットがX509SubjectNameに設定されている場合に、ユーザーをアイデンティティ・ストアに対してアサートするために使用する証明書DNの部分。 |

|

SAML2LoginModule SAMLLoginModule |

custom |

該当なし |

カスタム・プロパティをOPSSログイン・モジュールに設定するには、このプロパティを使用します。 |

|

SAMLLoginModule |

dns.hok |

www.oracle.com |

dns.hokトークンの信頼できる発行者のリストを定義します。SAMLトークンの承認者のDNは、SAML発行者リストでチェックされます。このプロパティはSAML HOKおよびSAMLベアラーで使用します。 |

|

SAMLLoginModule |

dns.sv |

www.oracle.com |

dns.svトークンの信頼できる発行者のリストを定義します。SAMLトークンの承認者のDNは、SAML発行者リストでチェックされます。このプロパティは、SAML送信者保証で使用します。 |

14.8.6 WLSTを使用したKerberosログイン・モジュールの構成

WLSTを使用してKerberosログイン・モジュールを構成するには、setWSMConfigurationコマンドを使用できます。

このコマンドについては、setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定で説明されています。

表14-3は、Kerberosログイン・モジュールに対して設定できるOWSMのドメイン・レベル構成プロパティを示しています。

表14-3 Kerberosログイン・モジュールのドメイン構成プロパティ

| カテゴリ | プロパティ名 | デフォルト | 説明 |

|---|---|---|---|

|

KerberosLoginModule |

class name |

該当なし |

OWSMが使用するログイン・モジュール。値が指定されていない場合、実行中のプラットフォームにより、実行時にKerberosログイン・モジュールのクラス名に次のデフォルト値の1つが使用されます。

|

|

KerberosLoginModule |

do.not.prompt |

true |

資格証明をキャッシュまたはkeytabから取得できないときに、パスワードを要求するプロンプトを表示するかどうかを指定します。 |

|

KerberosLoginModule |

key.tab |

./krb5.keytab |

プリンシパルの秘密鍵を取得するkeytabのファイル名。 |

|

KerberosLoginModule |

principal |

HOST/localhost@EXAMPLE.COM |

使用するプリンシパルの名前。プリンシパルは、資格証明一式の割当先となる特定のエンティティのことです。 |

|

KerberosLoginModule |

store.key |

true |

プリンシパルの鍵をサブジェクトの秘密資格証明に格納するかどうかを指定します。 |

|

KerberosLoginModule |

use.key.tab |

true |

モジュールがkeytabからプリンシパルの鍵を取得するかどうかを指定します。keytabが設定されていない場合は、モジュールはKerberos構成ファイルでkeytabを検索します。Kerberos構成ファイルに指定されていない場合は、ファイル |

|

KerberosLoginModule |

custom |

該当なし |

カスタム・プロパティをOPSSログイン・モジュールに設定する際に使用します。このプロパティ内には様々なグループを設定でき、これらのグループは単一の値を持ちます。 |

14.8.7 WLSTを使用したX509ログイン・モジュールの構成

X509ログイン・モジュールを構成するには、setWSMConfigurationコマンドを使用できます。

このコマンドについては、setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定で説明されています。

表14-4は、X509ログイン・モジュールに対して設定できるドメイン・レベルの構成プロパティを示しています。

表14-4 X509ログイン・モジュールのドメイン・レベル構成プロパティ

| カテゴリ | プロパティ名 | デフォルト | 説明 |

|---|---|---|---|

|

X509LoginModule |

dn.mapping.attribute |

CN |

ユーザーをアイデンティティ・ストアに対してアサートする際に使用する証明書DNの部分を指定します。指定する値は、ログイン・モジュールの各起動時にOPSSに渡されます。 |

|

x509LoginModule |

custom |

該当なし |

カスタム・プロパティをOPSSログイン・モジュールに設定する際に使用します。このプロパティ内には様々なグループを設定でき、これらのグループは単一の値を持ちます。 |

14.8.8 WLSTを使用したカスタム・ログイン・モジュールの構成

他のログイン・モジュールの構成、およびOWSM構成システムでのカスタム・ログイン・モジュールの作成には、setWSMConfigurationコマンドを使用します。

このコマンドについては、setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定で説明されています。

ログイン・モジュールの作成の詳細は、http://docs.oracle.com/javase/6/docs/technotes/guides/security/jaas/JAASLMDevGuide.htmlからJava Authentication and Authorization Service (JAAS) LoginModule開発者ガイドを参照してください。

表14-5は、デフォルトで提供されている他のログイン・モジュールの構成プロパティを示しています。

表14-5 他のログイン・モジュールのドメイン構成プロパティ

| カテゴリ | プロパティ名 | デフォルト | 説明 |

|---|---|---|---|

|

DigestLoginModule |

custom |

該当なし |

カスタム・プロパティをOPSSログイン・モジュールに設定する際に使用します。このプロパティ内には様々なグループを設定でき、これらのグループは単一の値を持ちます。 |

|

UsernameAssertionLoginModule |

custom |

該当なし |

カスタム・プロパティをOPSSログイン・モジュールに設定する際に使用します。このプロパティ内には様々なグループを設定でき、これらのグループは単一の値を持ちます。 |

|

UsernameAuthLoginModule |

custom |

該当なし |

カスタム・プロパティをOPSSログイン・モジュールに設定する際に使用します。このプロパティ内には様々なグループを設定でき、これらのグループは単一の値を持ちます。 |

|

WSSDigestLoginModule |

custom |

該当なし |

カスタム・プロパティをOPSSログイン・モジュールに設定する際に使用します。このプロパティ内には様々なグループを設定でき、これらのグループは単一の値を持ちます。 |

14.9 WLSTを使用したドメイン・レベルのメッセージ・セキュリティの構成について

WLSTを使用して、OWSMキーストアの構成、セキュリティ・ポリシー強制の調整、公開証明書をWSDLで公開するかどうかの指定、およびホスト名検証とセキュア通信の構成など、OWSMのドメイン・レベルのメッセージ・セキュリティ・プロパティを設定できます。

次の各項では、構成の詳細を説明します。

14.9.1 WLSTを使用したOWSMキーストアの構成

OWSMでは、KSS、JKS、HSMおよびPKCS11キーストアがサポートされます。キーストアを作成した後、OWSMを構成してキーストアにアクセスおよび使用できるようにする必要があります。configureWSMKeystoreコマンドを使用して、OWSMキーストアを構成できます。

ドメインごとに単一のOWSMキーストアが存在し、ドメイン内で実行するすべてのWebサービスおよびクライアントによってそのキーストアが共有されることに注意してください。

OWSMキーストアを構成するには:

14.9.2 WLSTを使用したセキュリティ・ポリシー強制の構成

セキュリティ・ポリシーの施行を構成するには、setWSMConfigurationコマンドを使用できます。

このコマンドについては、setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定で説明されています。

表14-6は、セキュリティ・ポリシー強制に対して設定できるOWSMのドメイン・レベル構成プロパティを示しています。

表14-6 セキュリティ・ポリシー強制のドメイン・レベル構成プロパティ

| カテゴリ | プロパティ名 | デフォルト | 説明 |

|---|---|---|---|

|

Agent |

allow.all.xpaths |

false |

OWSMですべてのタイプのXPath変換を受け入れるかどうかを指定します。デフォルトのOWSMでは、署名(着信SOAPメッセージ内)の すべてのタイプのXPath変換を許可および許容するには、このプロパティを |

|

Agent |

use.unified.fault.code |

true |

OWSMですべてのタイプのエラーに対してInvalidSecurityフォルト・コードが送信されるかどうかを指定します。Webサービスで異なるタイプのエラーごとに異なるフォルト・コードを送信する場合(FailedAuthentication、InvalidSecurityToken、FailedCheckなど)、XML暗号化への攻撃の可能性があります。 注意: これは、OWSMに基づくセキュリティ関連のフォルトにのみ適用されます。Webサービスからのビジネス・フォルトには適用されません。 このようなタイプの攻撃を回避するために、このプロパティが 異なるシナリオで異なるフォルト・コードを送信する必要がある場合は、このプロパティを |

|

Agent |

client.clock.skew |

0 |

SAMLトークンの生成における |

|

Agent |

compliance.check |

true |

このプロパティは、様々なセキュリティ関連の構成/チェックに対して準拠チェックを有効化し、受信メッセージが受信パーティのセキュリティ条件に準拠することを強制します。この設定は、サービスに着信するリクエスト・メッセージおよびクライアントに着信するレスポンス・メッセージに適用されます。暗号化および署名のアルゴリズム、暗号化および署名された要素と部分、アタッチメントの準拠、タイムスタンプの準拠などが確認されます。このプロパティを |

|

Agent |

clock.skew |

360000 |

クライアント・マシンとサーバー・マシンの間での時間差の許容範囲。たとえば、メッセージのタイムスタンプがタイムゾーンの異なるサービスに送信された場合に、このプロパティで指定された許容時間が許容されます。 注意: このプロパティの値は、1秒以上である必要があります。値が1秒未満の場合、このプロパティは予期したとおりに動作しません。 このプロパティの詳細は、「Fusion Middleware Controlを使用したセキュリティ・ポリシー強制の構成」の「クロック・スキュー」プロパティに関する説明を参照してください。 |

|

Agent |

expire.time |

300000 |

メッセージが作成されてから期限切れになるまでの時間。このプロパティは、タイムスタンプがSOAPヘッダーで送信される場合に、タイプスタンプが期限切れかどうかを検証するために使用されます。 このプロパティの詳細は、「Fusion Middleware Controlを使用したセキュリティ・ポリシー強制の構成」の「メッセージ期限切れ時間」プロパティに関する説明を参照してください。 |

|

Agent |

nonce.ttl |

28800000 |

Nonceがメッセージで送信されるときの、キャッシュ内でのNonceの合計存続時間。このプロパティにより、Nonceはキャッシュされ、この時間を超えるとキャッシュから削除されます。 このプロパティの詳細は、「Fusion Middleware Controlを使用したセキュリティ・ポリシー強制の構成」の「nonce存続期間」プロパティに関する説明を参照してください。 |

|

Agent |

signature.cache.enable |

false |

有効な場合、OWSMは指定された期間SOAPメッセージのプライマリ署名を署名キャッシュにキャッシュします。メッセージが同じ署名でこの期間内に発生する場合、重複メッセージとして拒否されます。この機能を取得するには、ポリシーの デフォルトでは、このプロパティは無効です。「WSMドメイン構成」ページで有効化できます。WLSTを使用して有効化することもできます。 |

14.9.3 WLSTを使用したアイデンティティ拡張プロパティの構成

アイデンティティ設定を構成するには、setWSMConfigurationコマンドを使用できます。

このコマンドについては、setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定で説明されています。

サービス・アイデンティティ証明拡張およびホスト名検証の詳細は、「サービス・アイデンティティ証明拡張の理解」を参照してください。

注意:

サービス・アイデンティティ証明拡張は、公開鍵の元となる暗号化鍵を設定しません。最初に、「メッセージ保護に関するキーストアの構成の概要」の説明に従って、この鍵を指定する必要があります。

表14-7は、サービス拡張に対して設定できるOWSMのドメイン・レベル構成プロパティを示しています。

表14-7 アイデンティティのドメイン・レベル構成プロパティ

| カテゴリ | プロパティ名 | デフォルト | 説明 |

|---|---|---|---|

|

Identity |

ignore.hostname.verification |

true |

ドメインごとのhostname検証機能を無視するかどうかを指定します。デフォルトでは、このプロパティは無効(true)です。ただし、プロパティをfalseに設定することで、ホスト名の検証を有効にできます。 |

|

Identity |

ignore.identity.wsdl |

false |

クライアント側WSDLでX509証明書の使用を有効にするか無効にするかを、ドメインごとに指定します。デフォルトでは、このプロパティは有効( |

14.9.4 WLSTを使用したドメインのセキュア通信の構成

ドメインレベルのセキュア通信を構成するには、setWSMConfigurationコマンドを使用できます。

このコマンドについては、setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定で説明されています。

ドメイン・レベルのセキュア通信の詳細は、「Fusion Middleware Controlを使用したドメインのセキュア通信の構成」を参照してください。

表14-8は、セキュア通信に対して設定できるOWSMのドメイン・レベル構成プロパティを示しています。

表14-8 セキュア通信のドメイン・レベル構成プロパティ

| カテゴリ | プロパティ名 | デフォルト | 説明 |

|---|---|---|---|

|

SecureConversation |

token.lifetime |

1800000 |

セキュア通信セッションが期限切れになるまでのデフォルトの時間(秒数)。 |

|

SecureConversation |

token.lifetime.reauth |

28800000 |

再認証ユースケースのセキュア通信セッションが期限切れになるまでのデフォルトの時間(秒数)。セッションは複数のユーザーで共有されるため、通常、再認証存続時間セッションには大きめの値を設定します。再認証が有効でセッションが複数のユーザーで共有される場合、これを大きな値に設定できます。 |

|

SecureConversation |

rm.encrypt.body |

false |

(Webサービス・クライアントにのみ適用。)WS-RMプロトコル・メッセージを暗号化するかどうかを指定します。 プロトコル・メッセージのレスポンス・メッセージ本文は、リクエスト・メッセージ本文に依存します。クライアントからのリクエスト・メッセージがプロトコル・メッセージに対して暗号化されている場合、Webサービスは暗号化されたレスポンスを送信します。逆についても同様です。 |

14.10 WLSTを使用したポリシー・アクセスの構成について

WLSTを使用して、ポリシー・マネージャ接続における自動検出に加えて、接続にSSLを使用するかどうかの構成など、OWSMのドメイン・レベルのメッセージ・ポリシー・アクセスを設定できます。また、ポリシー・キャッシュの管理および再試行ロジックのチューニングによる高可用性の構成も行えます。

次の各項では、構成の詳細を説明します。

14.10.1 WLSTを使用したポリシー・マネージャ接続の構成

ポリシー・マネージャの接続を構成するには、setWSMConfigurationコマンドを使用できます。

このコマンドについては、setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定で説明されています。

ポリシー・マネージャ接続の詳細は、「Fusion Middleware Controlを使用したポリシー・マネージャ接続の構成の理解」を参照してください。

表14-9は、ポリシー・マネージャ接続に対して設定できるOWSMのドメイン・レベル構成プロパティを示しています。

表14-9 ポリシー・マネージャ接続のドメイン・レベル構成プロパティ

| カテゴリ | プロパティ名 | デフォルト | 説明 |

|---|---|---|---|

|

ConfigManager |

connect.retry.delay |

60000 |

ポリシー・マネージャへの接続が失敗した後に接続を再試行するまでの待機時間(ミリ秒数)。 |

|

ConfigManager |

keystore.csf.key |

keystore-csf-key |

キーストアの資格証明を取得するために使用するCSFキー。双方向SSLの場合は必須です。 |

|

ConfigManager |

keystore.path |

kss://owsm/keystore |

ドメイン構成ディレクトリを基準としたキーストアの相対パス。 キーストア・パスが キーストア・パスが 双方向SSLの場合は必須です。 |

|

ConfigManager |

keystore.ssl.alias |

mykey |

キーストア別名。双方向SSLの場合は必須です。 |

|

ConfigManager |

keystore.type |

KSS |

キーストアのタイプ。デフォルト値はKSSです。双方向SSLの場合は必須です。 |

|

ConfigManager |

pm.csf.key |

OWSMポリシー・マネージャ・インスタンスへのアクセスを許可されたプリンシパル(および資格証明)を取得するためのCSFキー。指定しなかった場合、OracleSystemUserプリンシパル(WebLogic Server環境の標準)が使用されます。 |

|

|

ConfigManager |

pm.url |

ポリシー・アクセッサの場所を指定するURL。次のエントリが有効です。

注意: |

|

|

ConfigManager |

refresh.repeat |

600000 |

次の構成リフレッシュまでに待機するミリ秒数。 |

|

ConfigManager |

ssl.twoway |

false |

SSL接続が一方向であるか、双方向であるかを指定します。双方向SSLの場合は |

|

ConfigManager |

truststore.csf.key |

keystore-csf-key |

キーストアの資格証明を取得するために使用するCSFキー。一方向および双方向SSLの場合は必須です。 |

|

ConfigManager |

truststore.path |

kss://owsm/keystore |

ドメイン構成ディレクトリを基準としたトラストストアの相対パス。 トラストストア・パスが トラストストア・パスが 一方向および双方向SSLの場合は必須です。 |

14.10.2 setWSMBootstrapConfigコマンドを使用したブートストラップ構成プロパティの更新

setWSMBootstrapConfigコマンドを使用してブートストラップ構成ドキュメント(domain_home/config/fmwconfig/wsm-config.xml)を更新できます。

これを行うには、次の手順を完了します。

14.10.3 WLSTを使用したOWSMの構成キャッシュの手動によるリフレッシュについて

OWSMには、構成およびドキュメントのキャッシュを定期的な間隔で自動的にリフレッシュするためのバックグラウンド・スレッドがあります。この間隔はrefresh.repeatプロパティおよびcache.refresh.repeatプロパティで指定します。この自動リフレッシュを無効にするには、auto.refresh構成プロパティの値に無効を設定します。その後は、WLSTコマンドのrefreshWSMCache()を呼び出して、必要なときにこのキャッシュを手動でリフレッシュできます。

次の各トピックでは、これについてさらに詳しく説明しています。

14.10.3.1 WLSTを使用したOWSMの自動リフレッシュ・オプションの無効化

OWSMキャッシュの自動リフレッシュを無効にするには、auto.refresh構成プロパティの値にdisabledを設定します。

14.10.4 WLSTを使用した高可用性およびキャッシュ管理の構成

高可用性およびキャッシュ管理を構成するには、setWSMConfigurationコマンドを使用できます。

このコマンドについては、setWSMConfigurationコマンドを使用したOWSMドメインの構成プロパティの設定で説明されています。

これらのプロパティを使用して接続を調整する方法の詳細は、Fusion Middleware Controlを使用した高可用性の構成およびキャッシュの管理を参照してください。

表14-10は、高可用性およびキャッシュ管理に対して設定できるOWSMのドメイン・レベル構成プロパティを示しています。

表14-10 高可用性およびキャッシュ管理のドメイン構成プロパティ

| カテゴリ | プロパティ名 | デフォルト | 説明 |

|---|---|---|---|

|

BeanAccessor |

cache.refresh.initial |

600000 |

最初のキャッシュ・リフレッシュまでの待機時間(ミリ秒数)。 注意: このプロパティの値は、5秒以上である必要があります。値が5秒未満の場合、このプロパティは予期したとおりに動作しません。 |

|

BeanAccessor |

cache.refresh.repeat |

600000 |

次のキャッシュ・リフレッシュまでの待機時間(ミリ秒数)。 注意: このプロパティの値は、5秒以上である必要があります。値が5秒未満の場合、このプロパティは予期したとおりに動作しません。低い値を設定すると、システムが過負荷になります。 |

|

BeanAccessor |

failure.retry.count |

2 |

通信の失敗後に再試行する回数。 |

|

BeanAccessor |

failure.retry.delay |

5000 |

次の再試行までの待機時間(ミリ秒数)。 |

|

BeanAccessor |

jndi.connection.timeout |

30000 |

java.naming.provider.urlを使用した構成済のポリシー・マネージャへの接続の待機がタイムアウトされるまでに待機する時間(ミリ秒)。 |

|

BeanAccessor |

missing.retry.delay |

15000 |

欠落ドキュメントの取得を試行するまでの待機時間(ミリ秒数)。 |

|

BeanAccessor |

usage.record.delay |

30000 |

使用状況データを送信するまでの待機時間(ミリ秒数)。 |