1 Oracle Audit Vault and Database Firewallの概要

データベース・アクティビティを監視して、インシデント調査を後押しし、悪意で行われた可能性がある振る舞いを検出し、規制要件を満たすことは不可欠です。データベース監査またはネットワーク・イベントの監視のどちらかを有効にすると、この可視性を実現するのに役立ちます。

データベース・アクティビティ・モニタリング(DAM)は、データベース・アクティビティを監視および分析するためのセキュリティ・テクノロジです。DAMソリューションは、不正、違法またはその他の望ましくない動作を特定してレポートするために使用され、通常は、セキュリティおよびコンプライアンスのニーズに対応するために使用されます。

Oracle Audit Vault and Database Firewall (Oracle AVDF)は、ネイティブ・データベース監査データ収集およびネットワークベースのSQL監視をサポートし、包括的なデータベース・アクティビティ・モニタリング・ソリューションを提供します。

アクティビティの監視は不可欠ですが、組織はデータベースのセキュリティ・ポスチャについても心配しています。データベースの構成時にベスト・プラクティスに従いましたか?データベースはセキュリティ標準に準拠していますか?Oracle Databaseをさらに強化するために他に何を考慮する必要がありますか?データベース・セキュリティ・ポスチャ管理(DSPM)は、それらの質問に答えるために役立ちます。データベース構成とセキュリティ設定を評価する機能を機密データ検出と組み合せることで、データベースのリスクおよびセキュリティ・ポスチャについて内容が統合されて示されます。

Oracle AVDF 20.9以降では、製品の機能が拡張されてデータベース・アクティビティ・モニタリング(DAM)からデータベース・セキュリティ・ポスチャ管理(DSPM)になっています。

Oracle AVDFは、データベース・アクティビティ・モニタリングを発展させて、Oracle Databaseのセキュリティ・ポスチャを管理するように拡張されています。AVDFのクラス最高のアクティビティ・モニタリング機能は、セキュリティ構成、ユーザー権限、ストアド・プロシージャ、およびデータベース内のデータの量と種類を可視化することで強化されています。

ユース・ケース

データベース・アクティビティ・モニタリングの主なユース・ケースには、コンプライアンスおよび企業のセキュリティ・ガイドラインの2つがあります。

- 企業のセキュリティ・ガイドライン: 企業のセキュリティ・ガイドラインは様々に異なりますが、多くの場合、ベースライン・データベース・セキュリティ構成の設定と偏差の検出、機密オブジェクトと特権ユーザーの検出、特権ユーザー・アクティビティの監査、ログオン・イベントとログオフ・イベントの監査、機密データ・アクセスの監視、データベース・トラフィックの監視、SQLインジェクション試行の防止、およびその他の多くの一般的なセキュリティ関連アクティビティが必要です。これらのガイドラインには、通常、データベース監査とネットワーク・ベースのSQLトラフィック監視の両方の機能が必要です。

- 規制遵守の促進: 組織は、GDPR、PCI、GLBA、HIPAA、IRS 1075、SOXおよびUK DPAなどの規制の要件に対応する必要があります。これらの規制では、機密オブジェクト、特権ユーザー、値変更の監査、データ構造の変更などのアクティビティを完全に可視化する必要があります。セキュリティ・イベントのフォレンジック分析のためにこのレベルの可視性を提供するには、データベース監査およびネットワークベースのSQLトラフィックを規制要件の一部として監視する必要があります。

1.1 データベース監査およびネットワーク・ベースのSQLトラフィック監視: 両方が必要な理由

データベース監査

データベース監査では、データベース・ポリシーを作成および有効にして、データベース・オブジェクトまたはユーザーに対して実行されるアクションを追跡します。監査が有効になっている場合、指定したオブジェクトおよびユーザーに関するデータベース・アクティビティにより、これらの操作の監査証跡が生成されます。各アクションにより、実行されたデータベース操作、操作の実行者、関連するデータベース・オブジェクト、実行時間およびSQL文自体を含む監査レコードが生成されます。データベース監査では、ローカルのアクティビティのみでなく、ローカルまたはリモートのコンソール接続のロギングなど、SQLとしてネットワークを通過しないデータベース・アクティビティも取得して、データベースやユーザーを変更します。

ネットワーク・ベースのSQLトラフィックの監視

SQLインジェクションは、アプリケーションの脆弱性を利用してデータベースを攻撃するために使用される最も一般的な方法です。SQLインジェクションは、アプリケーション・コード(SQL文をデータベースに送信するアプリケーション)の不備を悪用します。アプリケーション・コードの大部分が潜在的なSQLインジェクションの問題を分析せずに記述されている場合、多くのアプリケーションが脆弱性による危険にさらされます。

Database Firewallは、データベースへのSQLトラフィックを、アプリケーション・サーバーからのものでもデータベースに直接接続しているユーザーからのいずれのものでも、監視および分析するために使用できます。SQL文を監視および分析することにより、データベース・ファイアウォールは、SQLインジェクション攻撃の結果として生成されたSQL文を傍受し、ブロックまたは他のSQL文で置換して、SQLインジェクション攻撃を阻止できます。SQL文はポリシーへの準拠について評価され、アクションはネットワーク上で実行されるため、データベース・サーバー上のリソースは消費されません。

多くの場合、企業ポリシーまたは規制ポリシーでは、企業アプリケーションへの信頼できるパス・アクセスを実施する必要があります。これには、特定のIPアドレスまたはユーザーからデータベースへのアプリケーション・アクセスを許可するだけで済みます。Database Firewallポリシーを使用すると、IPアドレスやデータベース・ユーザー名などのユーザー・セッション情報に基づいて、SQL文を監視、アラート、ブロックおよび置換できます。また、Database Firewallを使用して、標準または承認済のSQLを理解するようにトレーニングし、それ以外をブロックすることもできます。

なぜ両方

Oracleでは、データベース監査とSQLトラフィック監視の両方を必要とする、データベースアクティビティ監視への包括的なアプローチを推奨しています。監査では、通常、特定のイベントが発生した後に詳細情報を取得しますが、SQLトラフィックを監視すると、SQL文がデータベースに到達する前に監視できるため疑わしい文をブロックできます。これらはどちらも、同じイベントに対して、一方は後に、一方は前に異なる見方を示します。どちらかの機能から始めて、両方を含むようにアーキテクチャを拡張できます。

1.2 Oracle Audit Vault and Database Firewallコンポーネント

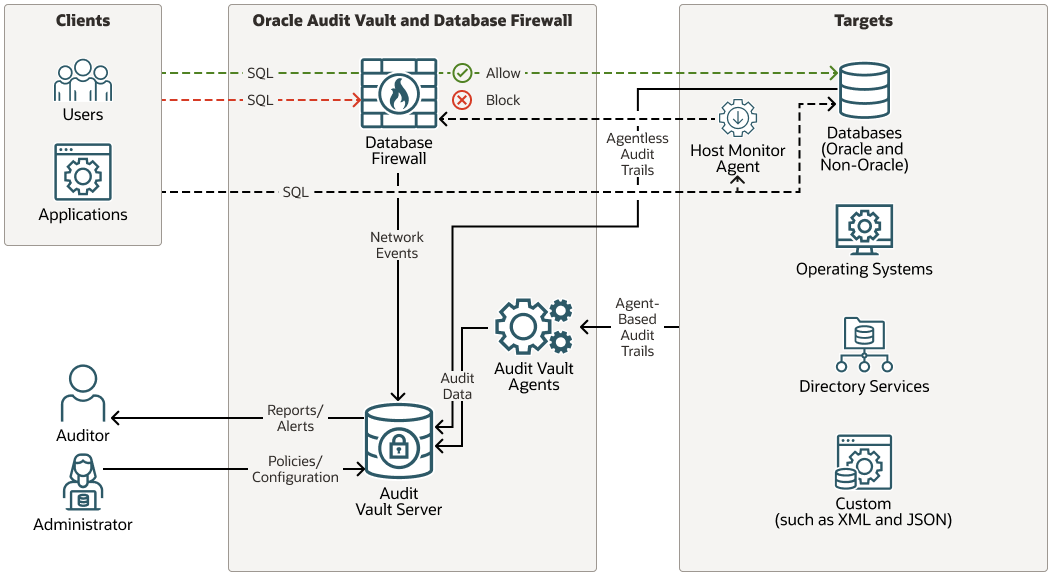

Oracle Audit Vault and Database Firewall (Oracle AVDF)には、Audit Vault Server、Audit Vault Agents、Database Firewallの3つの主要コンポーネントがあります。

Audit Vault Server

- 強化されたOracle Linuxオペレーティング・システム

- Oracle Database。これは、監査リポジトリの役割を果たします。監査リポジトリ・データベースは、Oracle Transparent Data Encryptionを使用して暗号化され、Oracle Database Vaultで保護されます。

- AVDFアプリケーション。これにより、AVDFコンソールのインタフェースおよびAudit Vaultコマンドライン・インタフェース(AVCLI)を提供します。

Audit Vault Serverは、Database Firewallによって取得された監査レコードおよびイベントの中央リポジトリです。Audit Vault Serverでは、次の4つの主要機能が実行されます。

-

Oracleデータベースの場合、前後の値およびユーザー権限とストアド・プロシージャの変更のどちらも取得します。同様に、Microsoft SQL Server (Oracle AVDF 20.9以降)およびMySQL (Oracle AVDF 20.11以降)の場合は、ストアド・プロシージャとともに、変更の前と後の値が取得されます。事前シードされた監査ポリシーのサポートにより、監査のベスト・プラクティスの実装がさらに容易になります。

-

カスタマイズ機能を備えたデフォルトの事前定義レポート: Audit Vault Serverには、データベース構成、セキュリティ、ユーザー権限の変更など、数十のデフォルト・レポートが用意されています。また、ログインとログアウト、機密データへのアクセスと変更、ストアド・プロシージャの変更およびその他多くのレポートも提供します。レポート・データは簡単にフィルタ処理して調査用に検索できます。GDPR、PCI、GLBA、HIPAA、IRS 1075、SOX、およびUK DPAの事前定義済コンプライアンス・レポートを使用して、必要なレポートを監査者に簡単に提供できます。サードパーティのレポート・ツールをAudit Vault Serverスキーマに接続して、詳細に分析できます。

- アラートの構成および特定のイベントの発生時の通知: Audit Vault Serverは、複数回のログイン失敗、認可されていないユーザーによる機密表へのアクセス、データのエクスポート操作など、ユーザー指定のイベントに対するアラートを生成します。カスタム・アラートはOracle AVDFで構成できます。

- Oracle AVDFでは、組織がコンプライアンス要件を満たすために役立つ情報ライフサイクル管理(ILM)ポリシーがサポートされています。ターゲットごとのポリシーを、オンラインおよびオフラインの保存期間を指定して作成でき、それに基づいて、アクティビティ・データがAudit Vault Serverからアーカイブに自動的に移動されます。必要に応じて、アーカイブ場所にあるデータはAudit Vault Serverにリストアでき、レポートに表示されます。

Audit Vault Serverは、監査レコードの収集が停止しないようにするための高可用性アーキテクチャをサポートしています。セカンダリの監査ボールト・サーバーを構成して、プライマリに障害が発生した場合に、手動による介入なしでセカンダリがプライマリになるようにできます。

Audit Vault Agent

Audit Vault Agentは、様々なタイプのターゲットの監査証跡(監査データのソース)から監査データを取得し、監査データをAudit Vault Serverに送信します。ディレクトリベースの証跡の場合、Audit Vault Agentは証跡と同じマシンにデプロイされ、データベース表ベースの証跡の場合は、リモート・マシンにデプロイできます。1つのAudit Vault Agentが複数のターゲットおよび証跡から収集できます。

監査証跡には、データベース監査証跡、OS証跡およびディレクトリ証跡が含まれます。データベース監査証跡には、Oracle Database、Oracle Autonomous Database、Microsoft SQL Server、SAP Sybase、IBM DB2 for LUW、MySQL、MongoDBおよびPostgreSQLが含まれます。監査データは、監査表またはファイルから取得できます。Oracle AVDFでは、Oracleデータベース、Microsoft SQL Server (Oracle AVDF 20.9以降)およびMySQL (Oracle AVDF 20.11以降)のREDOレコードから、変更の前と後の値を取得することもできます。OS監査証跡には、Oracle Linux、Red Hat Linux、Oracle Solaris、Microsoft WindowsおよびIBM AIXが含まれます。QuickCSVコレクタ(AVDF 20.11以降)を使用すると、MariaDB、EnterpriseDB (Postgres)、および監査データをCSVで作成するその他のシステムから、監査データを収集できます。

ノート:

Oracle AVDF 20.9以降、最大20のOracle Database表監査証跡にAudit Vault Agentのかわりにエージェントレス収集を使用できます。Oracle AVDF 20.10以降では、.sqlauditおよび.xel (拡張イベント)のMicrosoft SQL Serverディレクトリ監査証跡にエージェントレス収集を使用することもできます。エージェントレス収集の監査証跡の合計数が20を超えないようにしてください。エージェントレス収集による監査証跡の追加を参照してください。

Database Firewall

Database Firewallは、データベースに送信されるSQLトラフィックを検査し、SQLを許可、ログ、アラート、置換、またはブロックするかどうかを高い精度で判断します。Database FirewallのイベントはAudit Vault Serverに格納され、監査データと統合されて、すべてのアクティビティを一元的に把握できます。Database Firewallについては、次の章で詳しく説明します。

1.3 データベース・セキュリティ・ポスチャ管理

データベースのセキュリティ評価は、データの機密性、整合性および可用性を損なう可能性があるセキュリティ・リスクの特定に役立つため、不可欠です。しかしながら、徹底的かつ定期的な評価の実施は困難である場合が多く、特に、10から20個のみではなく数百や数千個のデータベースを管理している場合は難しくなります。データベース・システムが複雑だと、潜在的な脆弱性と脅威を一貫して特定することが難しくなる可能性があります。もう1つの課題は、包括的なセキュリティ評価を実行および評価する、熟練した担当者の確保です。

AVDF - データベース・セキュリティ・ポスチャ管理(DSPM)では、Oracle Databaseのセキュリティ構成評価についての、フリート全体の簡略化され一元化されたビューが、セキュリティ調査結果および関連するリスクとともに示されます。要約されたリスク調査結果は、Oracle Databaseフリートに関連する潜在的なリスクに関して、優先順位を付け、早急な処置の指針を示すために役立ちます。AVDFは、Oracle Databaseの機密データおよび特権ユーザーの検出にも役立ちます。

1.4 エンタープライズ・デプロイメント

事前構成されたソフトウェア・アプライアンスとして提供されるOracle AVDFは、最適なx86ハードウェアにインストールして必要なスケールに対応できます。Oracle AVDFの定期的なリリース更新には、埋込みオペレーティング・システム、OracleデータベースおよびOracle AVDFアプリケーション自体の更新が含まれ、メンテナンスが簡素化されます。さらに、Audit Vault Serverは、監査データの収集に使用されるエージェントを自動的に更新して管理者の関与を排除します。豊富なコマンドライン・インターフェイスを使用して、管理操作を自動化できます。

Audit Vault Serverは、数百、数千のデータベースおよびオペレーティング・システムからの監査データとファイアウォール・イベントを統合できます。アクティブ/スタンバイ・モードでデプロイできるため、可用性が確保されます。データ・アーカイブ・ポリシーを構成して、履歴データを低コストのストレージに自動的にアーカイブし、必要に応じて取得できます。

強化された構成に加えて、Oracle AVDFは透過的データ暗号化を使用して収集されたデータを暗号化し、ネットワーク・トラフィックを暗号化し、Database Vaultを使用してデータへのアクセスを制限し、管理者と監査者の職務を分離します。

1.5 ハイブリッド・クラウド・サポート

組織は、データベースの一部がオンプレミスでデプロイされる一方で、その他のデータベースがクラウドにデプロイされるような状況に直面しつつあります。課題は、それらのすべてを、理想的には単一のコンソールで監査および監視することです。オンプレミスとクラウド・データベース・ターゲットの両方にデプロイされたソリューションを利用すると、一貫性のあるポリシー、統合されたレポート、および共通のアラート管理などの多くの利点があります。既存のアラート構成とデータ保持ポリシーをクラウド・データベースに適用できます。ここでの主な利点は、クラウド・ベンダーが監査データを変更できないため、クラウド・データベースのイベントを独立して表示できることです。したがって、完全なコントロールを手に入れ、単一の統合ダッシュボードを使用して、監査データを完全に把握できます。

1.6 Oracleデータベースの監査ポリシーのプロビジョニング

データベースには機密データ(アクセスを制御および監視する必要があるデータ)が含まれています。機密データには、財務レポート、クレジット・カード番号、Eメール・アドレス、従業員や顧客を表すデータなどがあります。機密データ・アクセス監査は、組織内の機密データへのアクセスと変更を可視化する強力な監視メカニズムを提供し、それらにアクセスまたは変更するビジネス上の理由がない人に対する主要な抑止力として機能します。

一部、権限が付与される可能性があるユーザーが、データベースにアクセスします。たとえば、データベース管理者(DBA)は、データベース内での広範なアクセスのため、特権ユーザーと見なされることがよくあります。特権ユーザーのアカウントは、重要なシステムやデータにアクセスしようとするハッカーにとって、ソフト・ターゲットとなることがよくあります。特権ユーザーのアクティビティの継続的な監査により、セキュリティ・チームは異常な動作を簡単に特定し、機密データの漏洩をすばやく検出できます。

データベース・ユーザーにはデータベース内で操作を実行する権限が付与され、その権限の一部は、使用状況を常に監視する必要があるシステム権限のような強力なものとみなされる場合があります。データベースでその他に注目する必要があるアクションには、複数回のログイン試行の失敗、スキーマの変更などがあります。悪用される可能性があるため、より詳細な監視と継続的な監視を必要とするデータベース内のそのようなアクションは、セキュリティ関連のイベントに分類されます。データベース内のこのような敏感なアクションの監視メカニズムは、セキュリティ関連のイベント監査を構成し、データベース内の異常なアクティビティを非常に効率的に検出するために役立ちます。

機密データ・アクセス、特権ユーザーのアクティビティ、およびセキュリティ関連のイベントに監査構成を集中することで、より適切な監査ポリシー(重要なアクティビティに焦点を当て、不要な監査レコードの作成を減らすように選択され、監査目標を達成するのに十分な効果的なポリシー)の構築に役立ちます。

Oracle AVDFは統合監査と従来の監査の両方をサポートしていますが、今後は統合監査の使用をお薦めするため、統合監査に焦点を当てます。統合監査ポリシーをプロビジョニングするために、Oracle AVDFには次の3つのカテゴリが用意されています。

- コア監査ポリシー: ユーザーの作成、ロールの作成、プロファイルの変更、データベース・スキーマの変更、指定したユーザーのログオン・イベント、すべての管理アクティビティ、指定したユーザーのリストのユーザー・アクティビティなど、重要なデータベース・アクティビティの取得に関連してOracle AVDFによって推奨されるポリシーです。シングルクリックによって、Oracle AVDFからの特権ユーザーの監査を有効にできます。Oracle AVDFは、選択したポリシーをターゲットに作成し有効化します。

- Oracleの事前定義済ポリシー: Oracle Databaseには、ログオンの失敗、データベース・パラメータの変更、ユーザー・アカウントと権限の変更、その他のアクティビティなど、一般的なセキュリティ関連の監査設定を対象とする、事前に作成された統合監査ポリシーがいくつか用意されています。これらの事前に作成されたポリシーは、コア・ポリシーに加えてOracle AVDFから有効にできます。

- カスタム・ポリシー: スキーマと監査のニーズに固有のカスタム統合ポリシーをターゲット・データベースで開発することもできます。たとえば、一部のユーザーは、特権ユーザーによる特定の機密テーブルでの選択アクティビティを監視するカスタム監査ポリシーを作成する場合があります。これらのカスタム開発ポリシーは、Oracle AVDFからターゲット・データベースで有効または無効にできます。

1.7 Oracle Database Entitlementsの監視

権限の変更を追跡することは、悪意の可能性があるアクティビティを特定して、その発生前に是正措置を講じたり、DBAがユーザーに特定のロールを付与する際に禁止されている間違いをするなど、多くの理由で重要です。それ以外の場合、権限変更の追跡は、特定のユーザーが許されないテーブル表へのアクセス権を入手した理由をフォレンジックが理解するのに役立ちます。

Oracleデータベースの場合、Oracle AVDFでは、スケジュールに基づいて権限の設定を取得し、それらを比較して変更を理解する機能が提供されています。権限データには、ユーザー、ロール、権限、プロファイルおよびその他のオブジェクトの作成と変更に関する情報が含まれています。権限レポートを使用すると、特定の期間におけるユーザーの権限の変更をすべて確認できます。たとえば、認可されていないデータをユーザーがどのように表示できたかがわかります。

1.8 Oracleストアド・プロシージャの監視

ストアド・プロシージャには、重要なビジネスまたはデータアクセスおよび変更ロジックの一部が含まれています。したがって、これらのプロシージャが変更または削除されたかどうかを理解しておくことは非常に重要です。

Oracle AVDFを使用すると、ターゲットを定期的にチェックして、ストアド・プロシージャの作成、削除および変更について確認できます。Oracle AVDFには、ストアド・プロシージャの変更と、それがいつ誰によって発生したかに関する詳細を追跡する機能が提供されています。

1.9 まとめ

Oracle Audit Vault and Database Firewallは、データベースのセキュリティ・ポスチャを事前対策的に評価し、ネットワーク上およびデータベース内のデータベース・アクティビティを監視し、SQLインジェクションの脅威から保護し、監査データをセキュアでスケーラブルなリポジトリにまとめ、監査アクティビティとコンプライアンス・アクティビティを後押しするレポート作成を自動化することで、組織がセキュリティを強化するのに役立ちます。

AVDFはすでに、データベース監査およびアクティビティ監視のプラットフォームの、クラス最高のプロバイダでした。現在AVDFは、企業の包括的なセキュリティポスチャ管理、機密データの検出、および特権ユーザーの機能を備えた、組織の最も重要な資産であるデータの評価、検出、監視および保護のためのワンストップ・ソリューションになっています。Oracle AVDFには、エンタープライズ品質の監査データ・ウェアハウス、ホストベースの監査データ収集エージェント、強力なレポートおよび分析ツール、アラート・フレームワーク、監査ダッシュボード、マルチステージのDatabase Firewallが含まれています。ユーザーは、事前にシードされたポリシーを利用して、ワンクリックでデータベース監査をすばやく有効にできます。

次の章では、Database Firewallについて説明し、それを使用してデータベースで実行する前にSQLトラフィックを監視およびブロックする方法について説明します。

1.10 追加またはサード・パーティのソフトウェアがOracle AVDFにインストールされている場合のサポート・ポリシー

Oracle Audit Vault and Database Firewall (Oracle AVDF)はアプライアンスとして出荷されるため、サード・パーティ・ソフトウェアはAudit Vault Serverにインストールしないでください。オラクル社は、Oracle AVDFで追加またはサード・パーティのソフトウェアをテストまたは認証しません。サード・パーティ・ソフトウェアがインストールされていて、Audit Vault ServerまたはDatabase Firewall (あるいはその両方)に問題が発生した場合、オラクル社はシステムのリカバリを支援できない可能性があります。サード・パーティ・ソフトウェアが問題に関与していると考えられる場合、サード・パーティ・ソフトウェアが含まれていないOracle AVDFシステムで問題を再現するように求められることがあります。

Oracle AVDFのパッチ適用またはアップグレード中に、サード・パーティ・ソフトウェアが存在すると操作の完了が困難になる場合があります。また、Oracle AVDFのパッチ適用/アップグレードのプロセスによって、サード・パーティ・ソフトウェアが誤動作したり、まったく機能しなくなる場合があります。Oracle AVDFのアップグレードでは、基礎となるオペレーティング・システムも更新され、サード・パーティ・ソフトウェアによって追加されたカスタム・ライブラリが削除される場合があります。

監査データは特に機密性が高く、監査データが失われると、コンプライアンス・レポートおよびフォレンジック調査をサポートできなくなる可能性があります。Oracle AVDFにサード・パーティ・ソフトウェアをインストールすることを選択した場合は、サード・パーティ・ソフトウェアによってシステムが不安定になったり破損したりした場合の損傷を軽減できる可能性がある、より頻繁なバックアップなどの適切な予防措置の追加をお薦めします。