推奨されるデプロイメント構成

この項では、セキュアなインターネット・アクセスによってOracle製品をデプロイするための推奨アーキテクチャについて説明します。

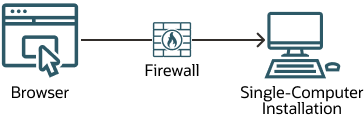

図2-1に、単純なデプロイメント・アーキテクチャを示します。

図2-1 単純なファイアウォール・デプロイメント構成

この単一コンピュータ・デプロイメントは、小規模な組織では経済的です。 しかし、すべてのコンポーネントが同一コンピュータ上に格納されるため、高可用性は実現できません。

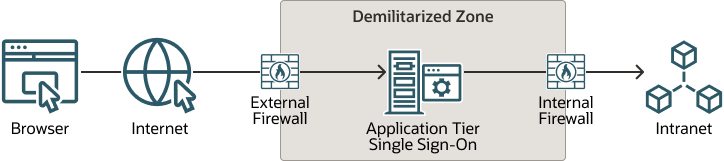

図2-2に、インターネット-ファイアウォール-DMZ-ファイアウォール-インターネット・アーキテクチャに基づくベスト・プラクティス構成を示します。

図2-2 DMZデプロイメント構成

"非武装地帯" (DMZ)とは、ファイアウォールによってインターネットとイントラネットの両方から隔離され、両者間のバッファとして機能するサーバーを指します。 DMZゾーンを区切るファイアウォールには、次の2つの重要な機能があります。

-

許可されていないトラフィック・タイプをブロックします。

-

侵入がプロセスまたはプロセッサの占拠に成功した場合に、侵入を封じ込めます。