Oracle GoldenGate用のMicrosoft Azure EntraIDの構成

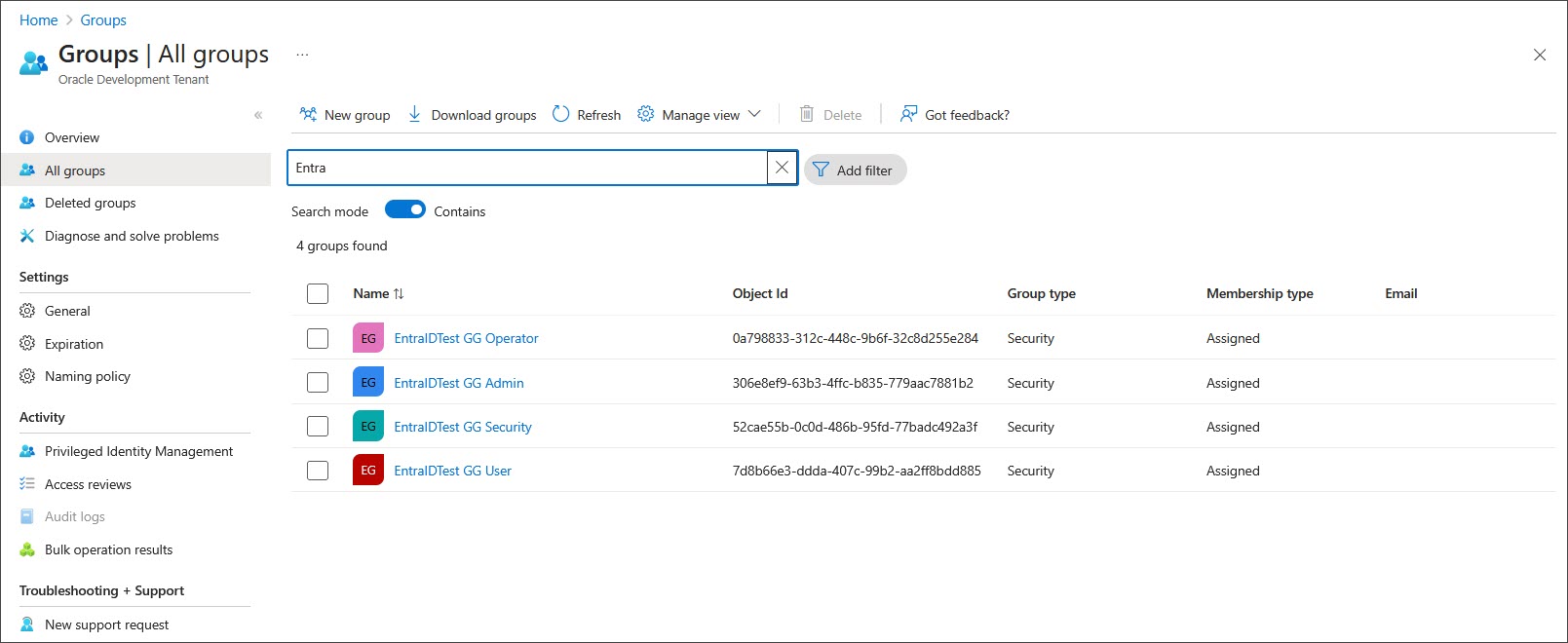

認可プロファイルを作成するときに、Oracle GoldenGateではEntra IDセキュリティ・グループを認可用の4つのロール(セキュリティ、管理者、オペレータ、ユーザー)にマップします。グループに属するEntra IDユーザーには、Oracle GoldenGateの対応するマップされたロールがあります。

Microsoft Azure EntraIDポータルで、次のタスクを実行して、Oracle GoldenGateにマップするユーザー・グループを構成します:

-

EntraIDに適切なユーザーおよびセキュリティ・グループを作成します。それぞれのOracle GoldenGateユーザー・ロール(セキュリティ、管理、オペレータ、ユーザー)にマップされる4つのセキュリティ・グループが必要です。グループ名は任意の名前にできます。

-

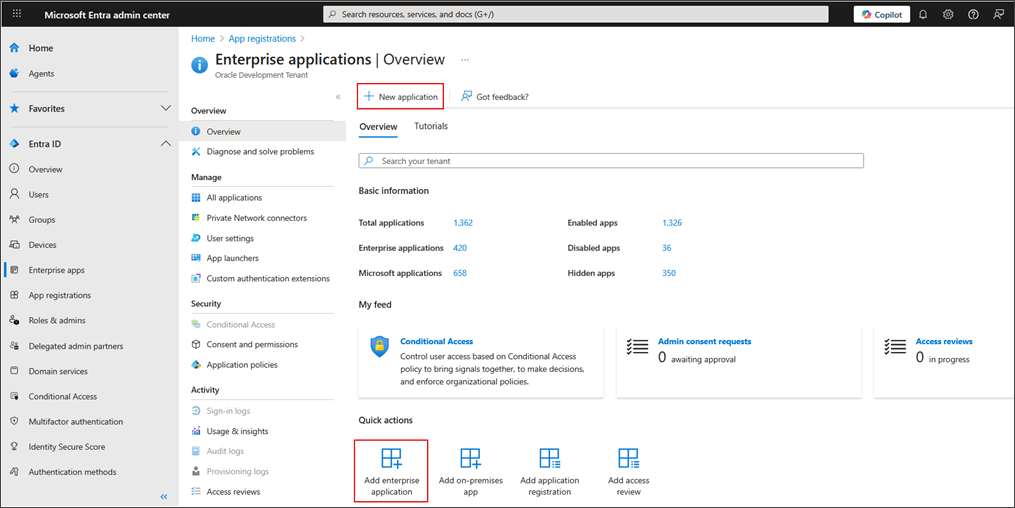

「Overview 」ページで、「Add」、「Enterprise Application」の順に選択します。

-

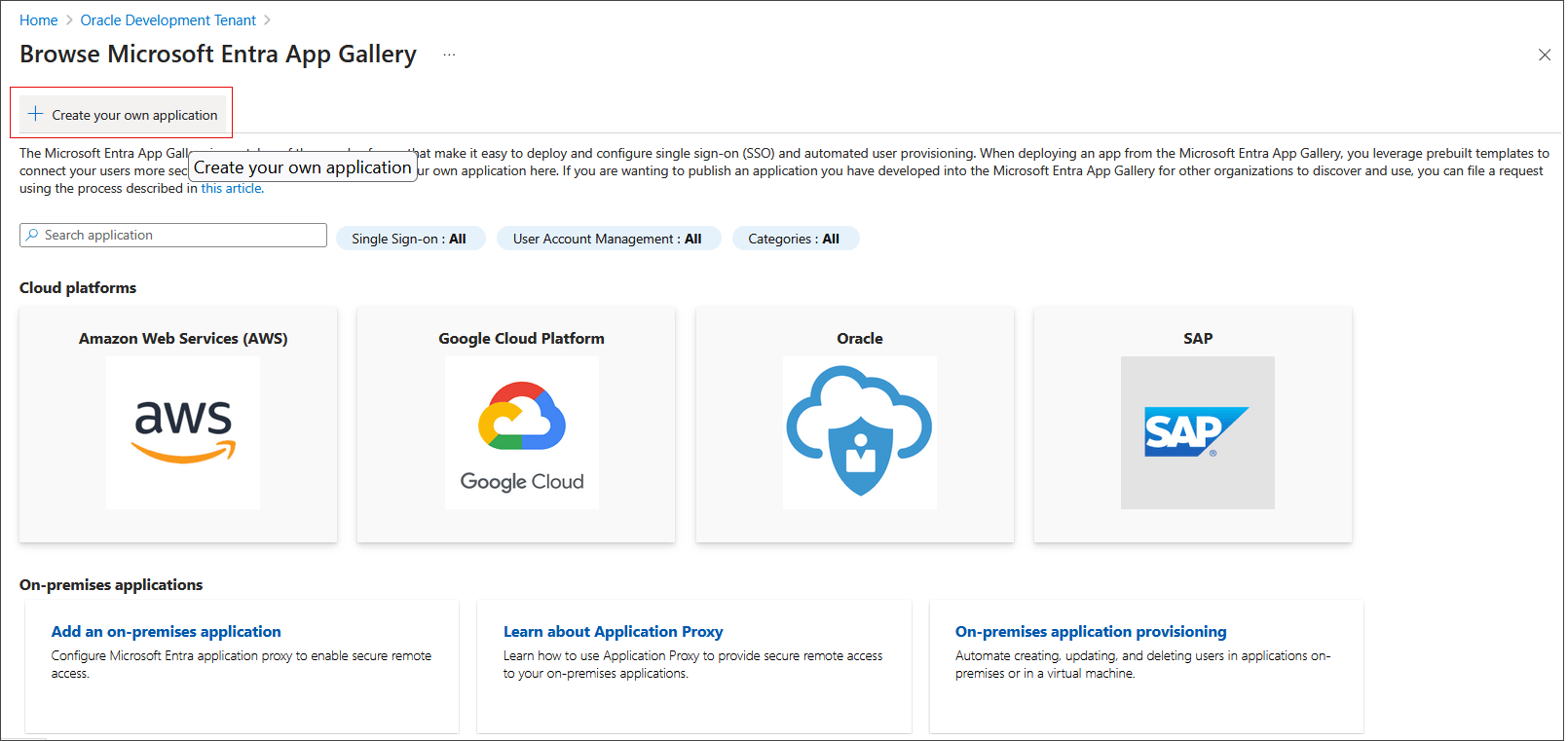

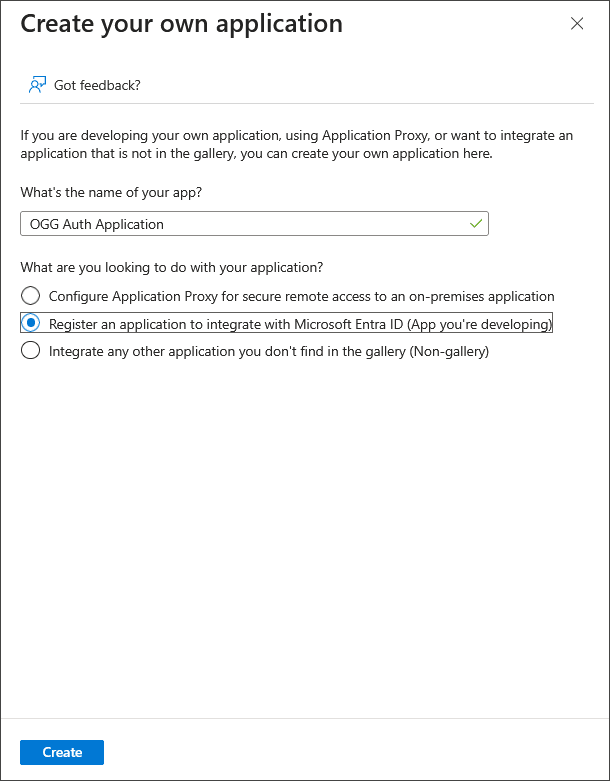

「Create your own application」をクリックします。

-

アプリケーションに名前を付け、「Register an application to integrate with Microsoft Entra ID」を選択し、「Create」をクリックします。

-

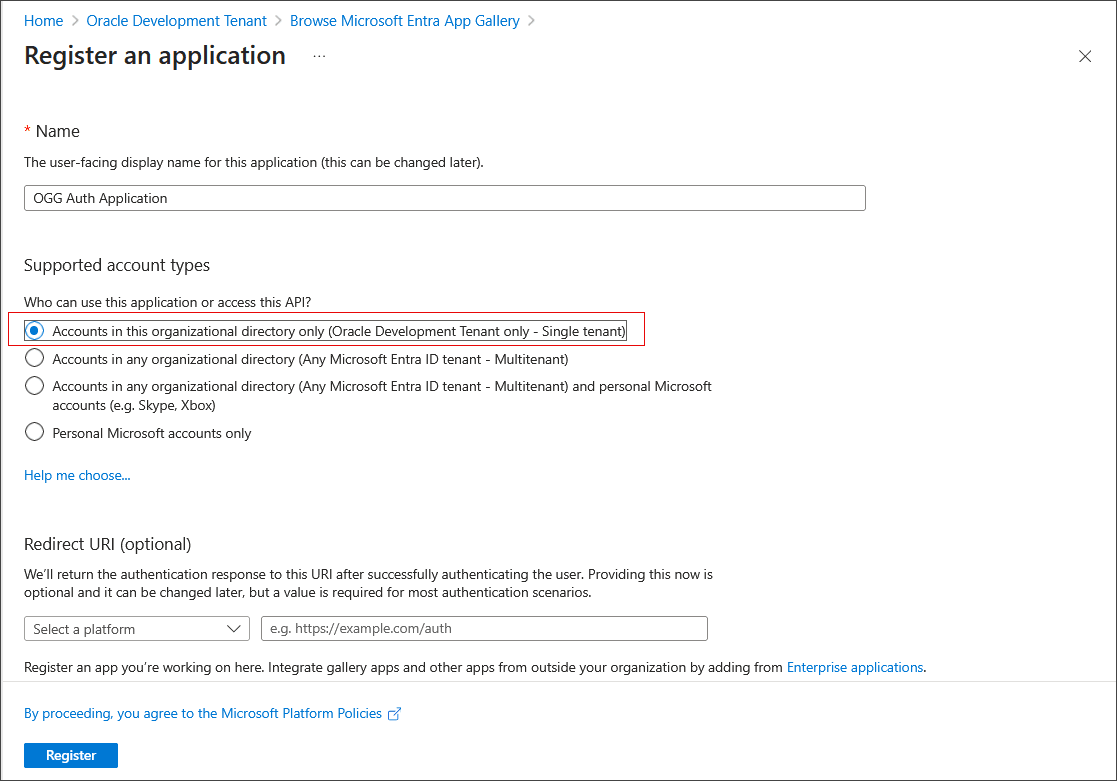

アプリケーションを登録するには、「Accounts in this organizational directory only (... - Single tenant)」を選択します。

-

Entra IDの「Overview」ページに戻り、「Manage」で「Enterprise applications」を選択し、前に作成したアプリケーション名を検索します。

-

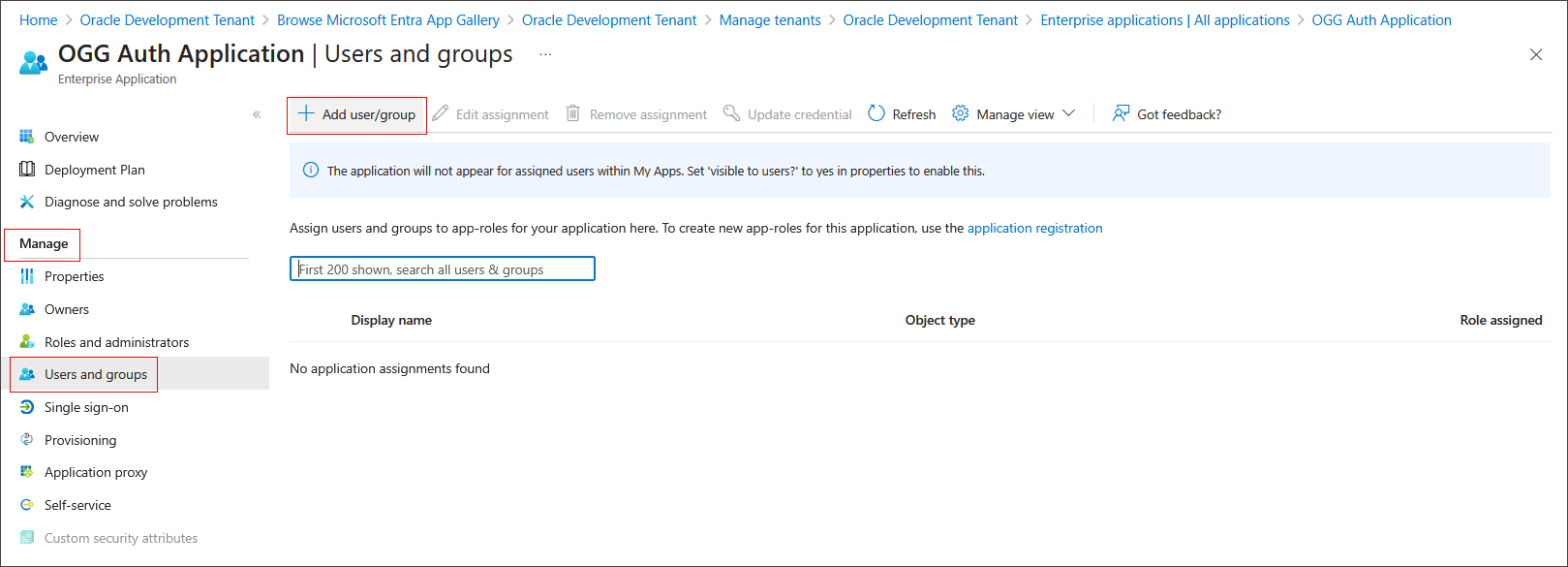

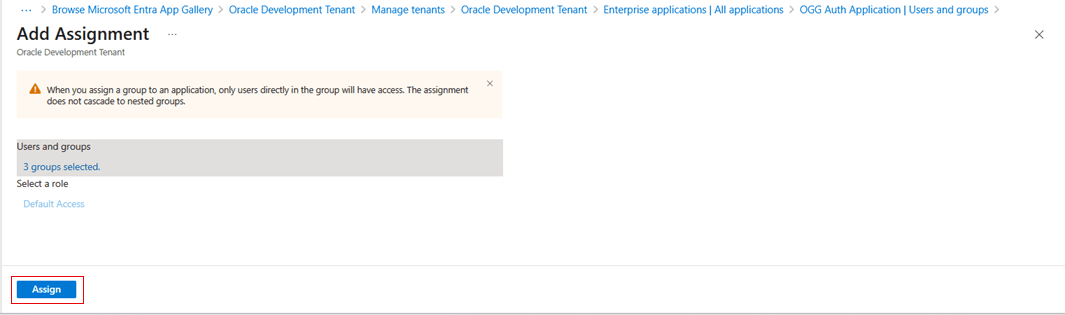

「Manage」で、「Users and groups」を選択します。ユーザー/グループの追加をクリックします。

-

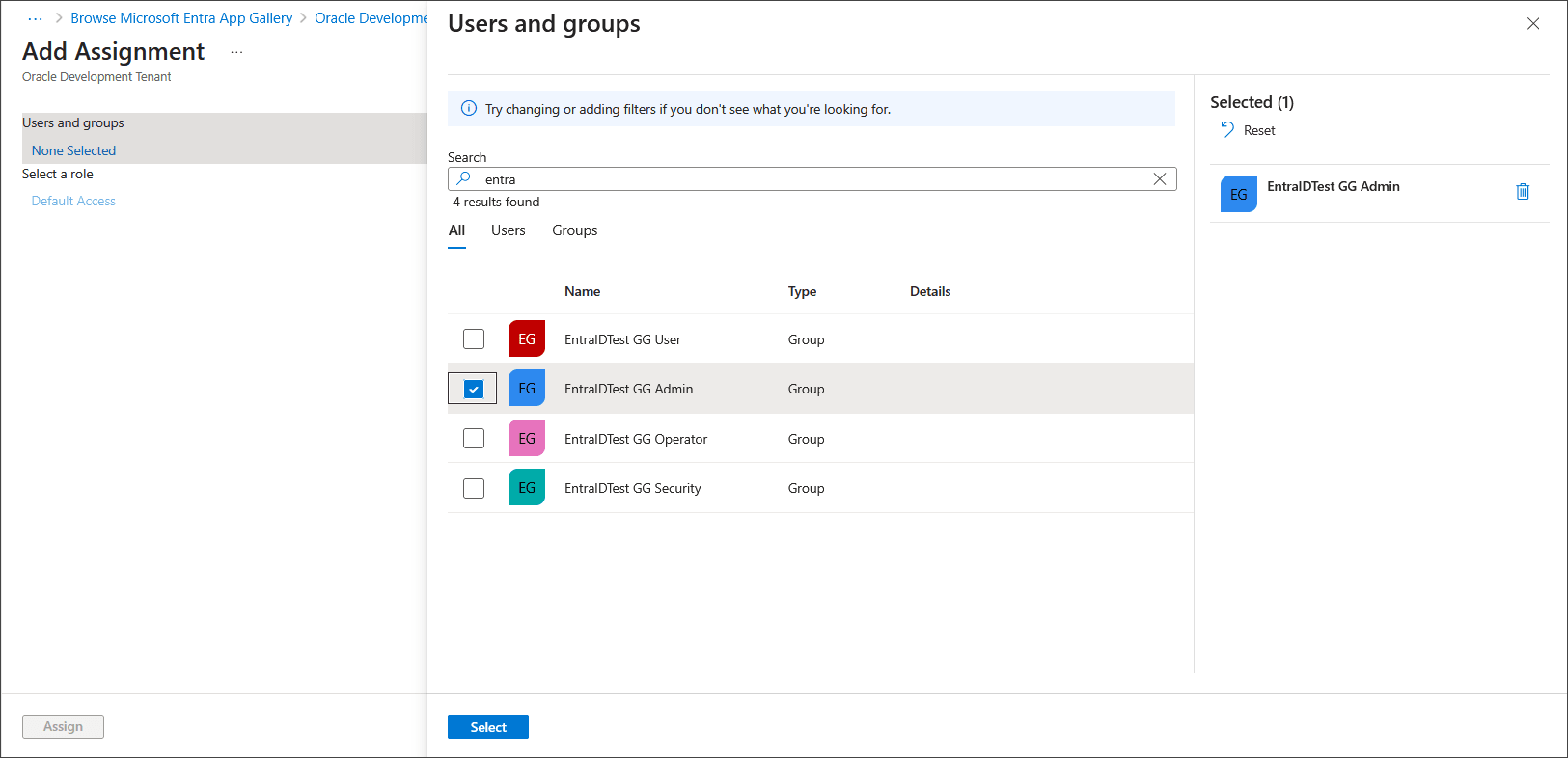

このアプリケーションに割り当てるグループを検索して選択し、選択したグループが右側のペインに表示されることを確認します。

-

すべてのグループを選択し、「Select」、「Assign」の順にクリックします。

ノート:

前のステップで作成したすべてのEntra IDセキュリティ・グループをこのアプリケーションに割り当ててください。

-

(オプション)次の手順に従って、アプリケーション所有者を割り当てます:

-

「Manage」で、「Owners」を選択します。

-

「追加」をクリックします。

-

所有者を検索して選択します。

-

選択した所有者が右側のペインに表示されることを確認します。

-

-

クライアント・シークレットを作成してアプリケーションを登録します:

-

Microsoft Entra IDの「Overview」ページに戻ります

-

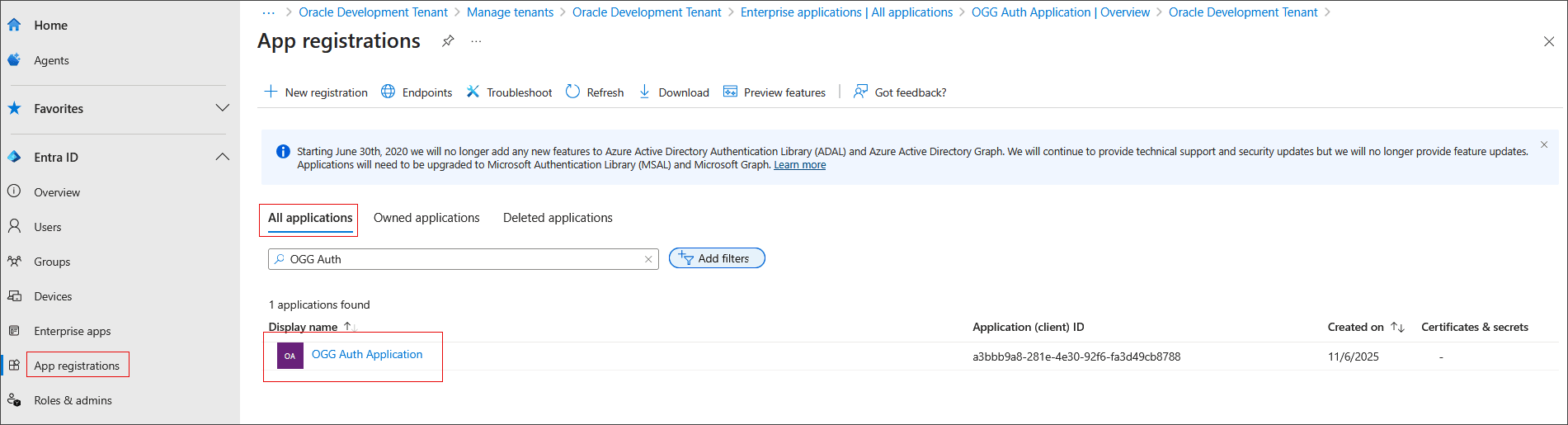

「App registrations」を選択し、「All Applications」を選択します。

-

ステップ2で作成したアプリケーション名を検索して選択します。

-

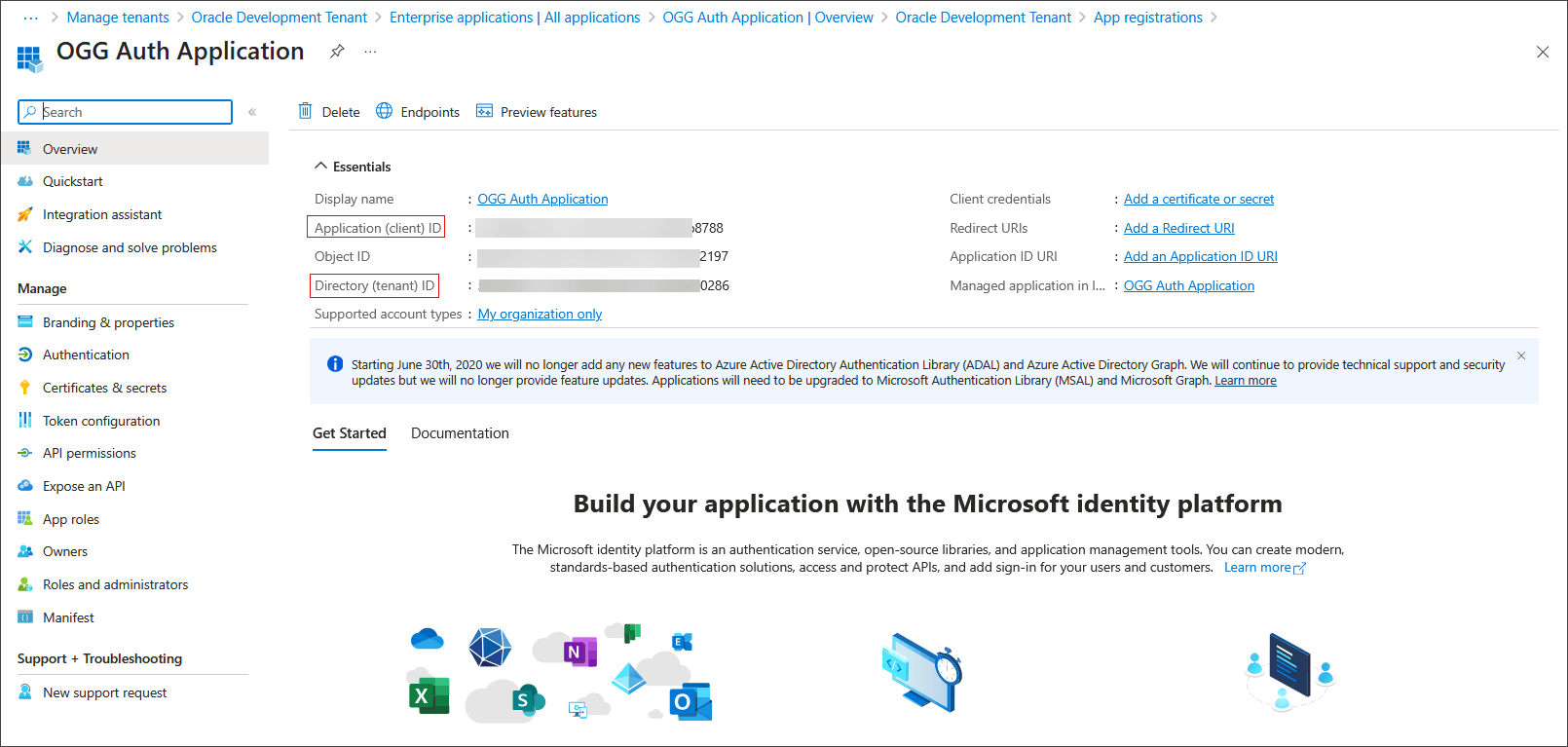

アプリケーションの詳細が表示されます。「Application (client) ID」および「Directory (tenant) ID」をメモします。

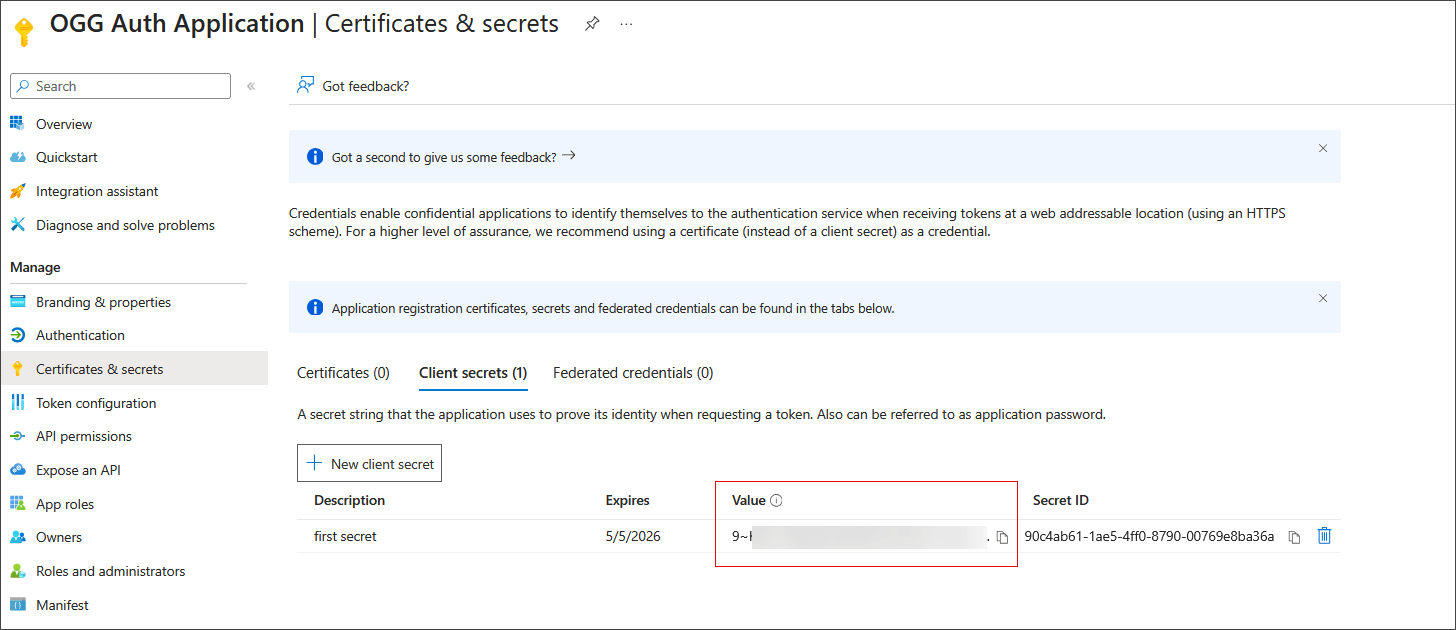

「Client ID」、「Tenant ID」および「Client Secret」の値をメモします。これらの値は、Oracle GoldenGateで認可プロファイルを構成するときに使用します。

テナントIDは、次の例に示すように、テナント検出URIの作成に使用されます:

https://login.microsoftonline.com/{tenantID}/v2.0/.well-known/openid-configuration -

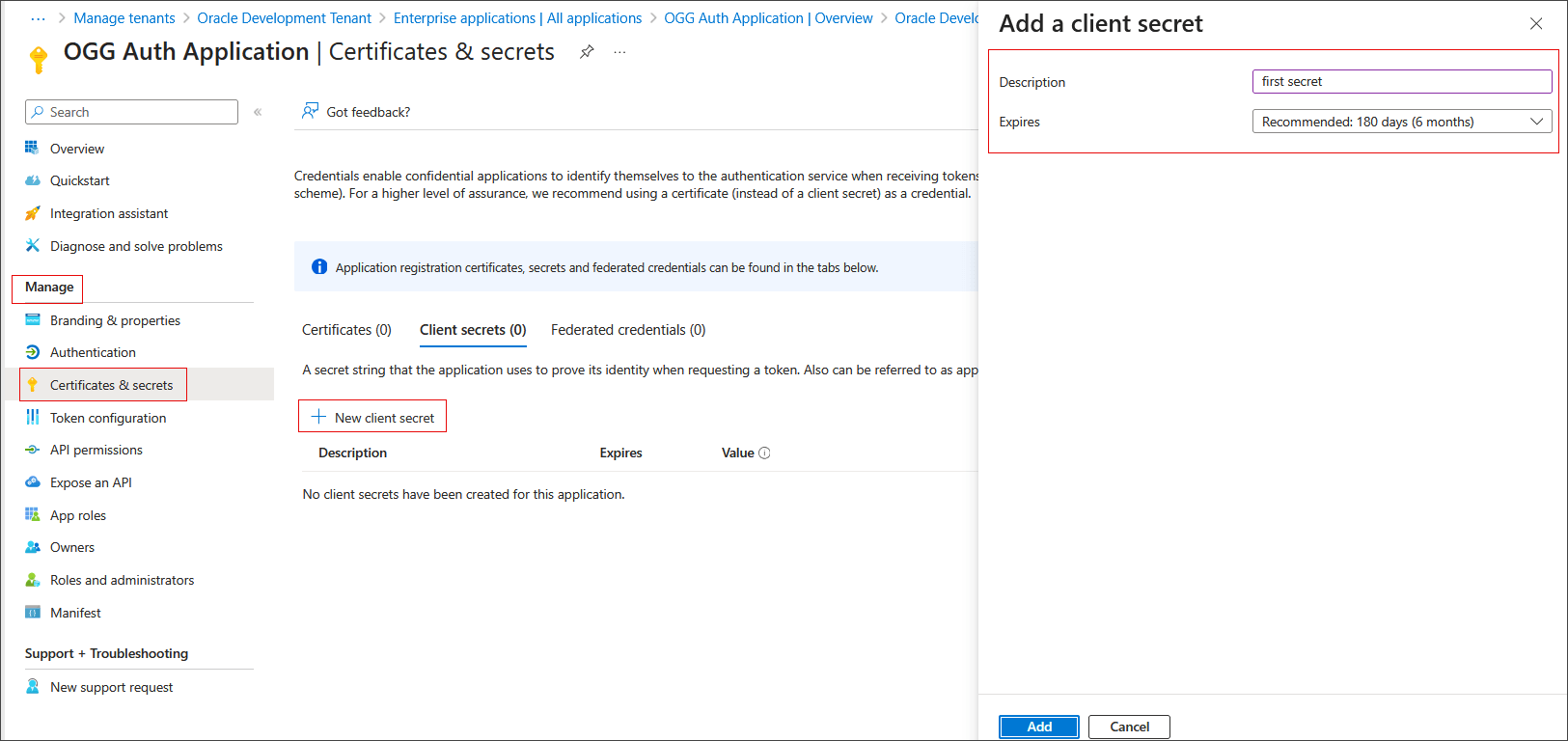

「Manage」で、「Certificates & secrets」を選択します

-

「Client secrets」を選択し、「New client secret」をクリックします。

-

説明を追加し、有効期限を選択します。

-

「追加」をクリックします。クライアント・シークレットの「Value」をメモします。

-

-

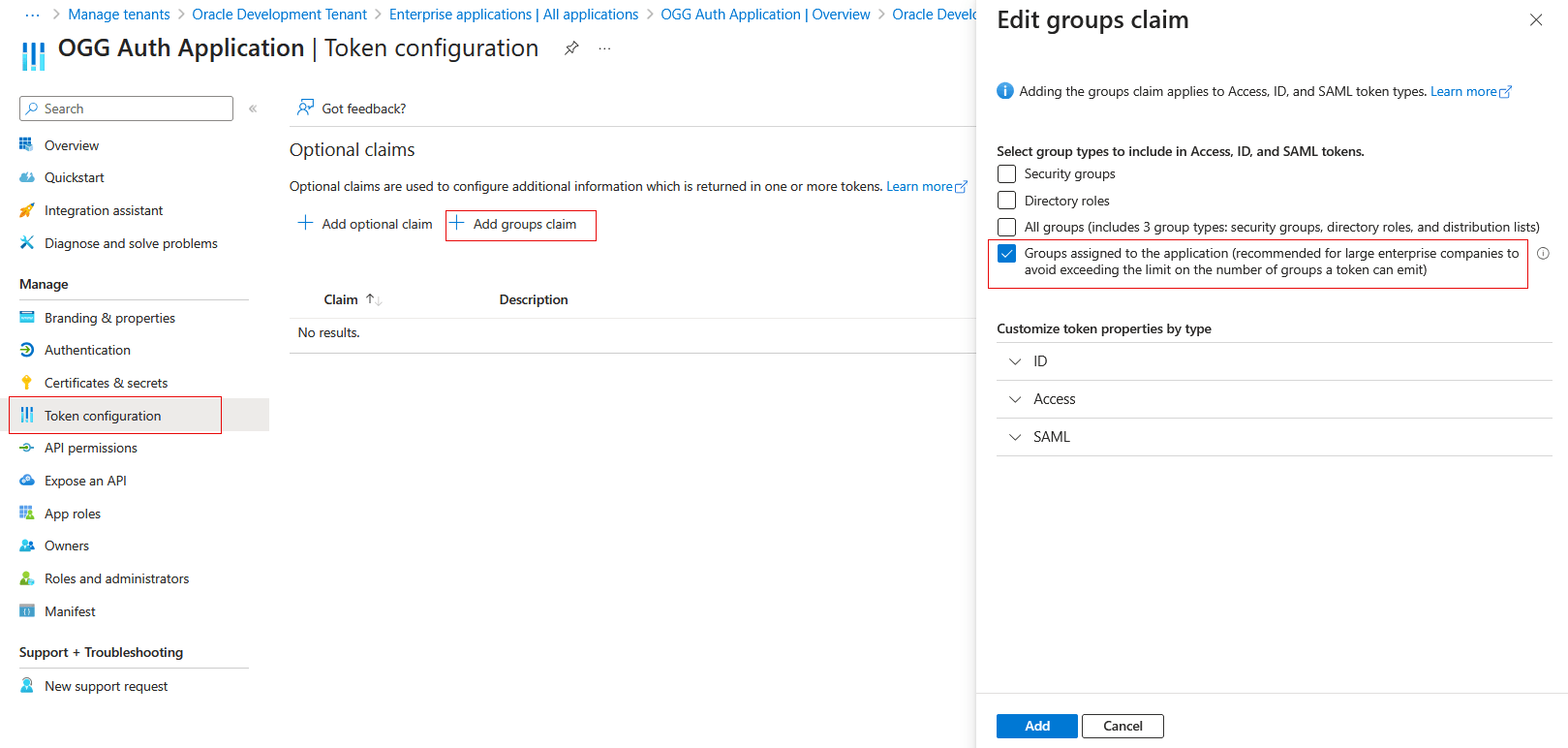

OGGアプリケーションのトークン構成を作成します:

-

ナビゲーション・ペインの「Manage」で、「Token configuration」を選択します。

-

「Add groups claim」をクリックし、「Groups assigned to the application (...)」を選択して、「Add」をクリックします。

-

-

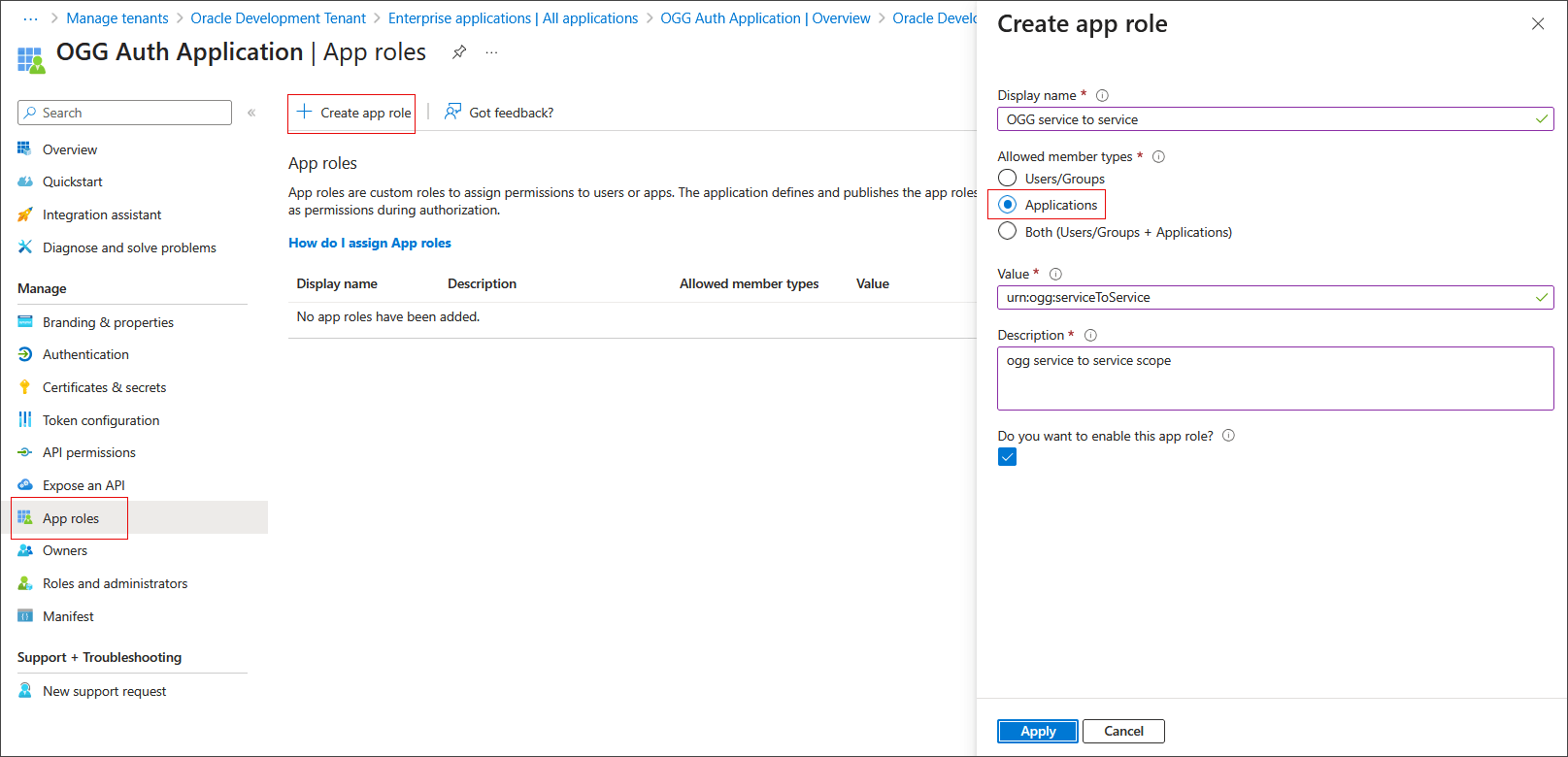

GoldenGateサービス・アプリケーション・ロールを作成します。

-

ナビゲーション・ペインの「Manage」で、「App Roles」を選択します。

-

「Create app role」をクリックし、表示名を指定します。

-

「Allowed member types」で、「Applications」を選択します。

-

「Value」に「urn:ogg:serviceToService」を設定して、説明を入力します。

-

「Do you want to enable this app role?」を選択し、「Apply」をクリックします。

-

-

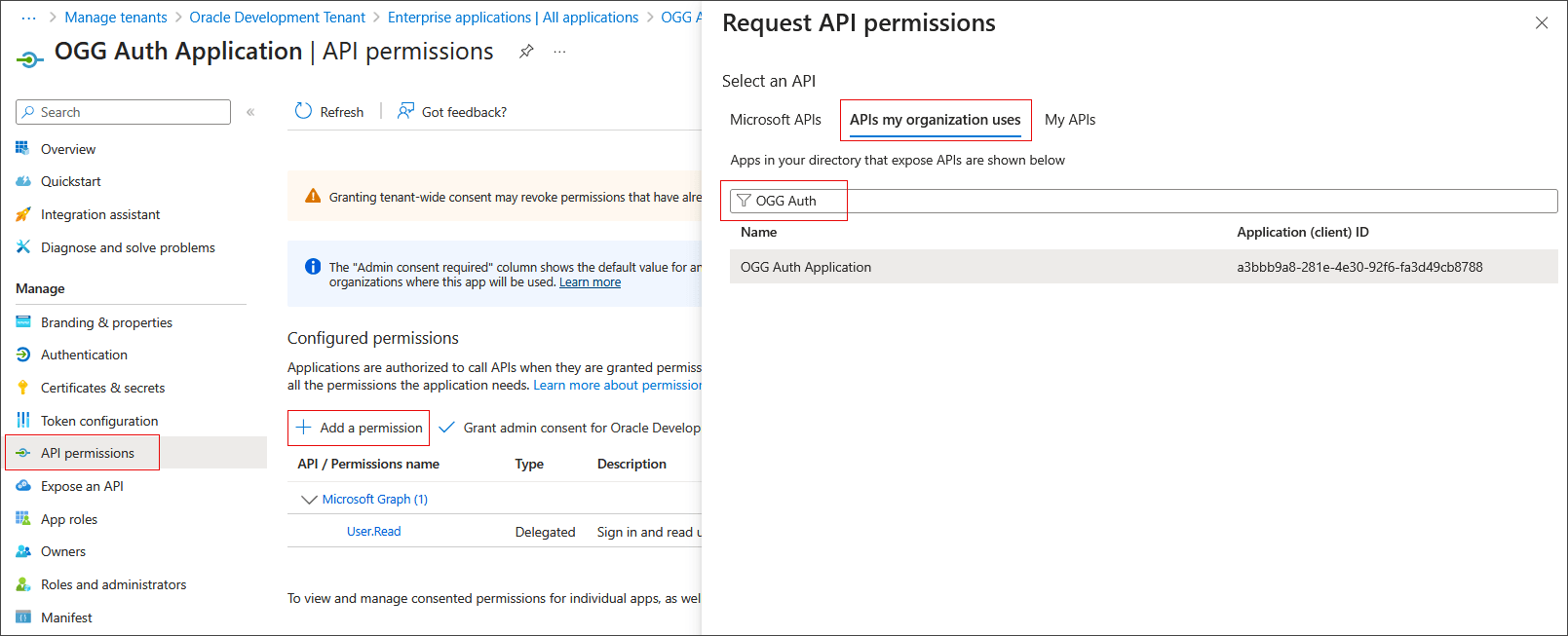

GoldenGateサービス・アプリケーション・ロールにAPI権限を追加し、管理者の同意を付与します:

-

「Manage」で、「API permissions」を選択します。

-

「Add a permission」をクリックします。

-

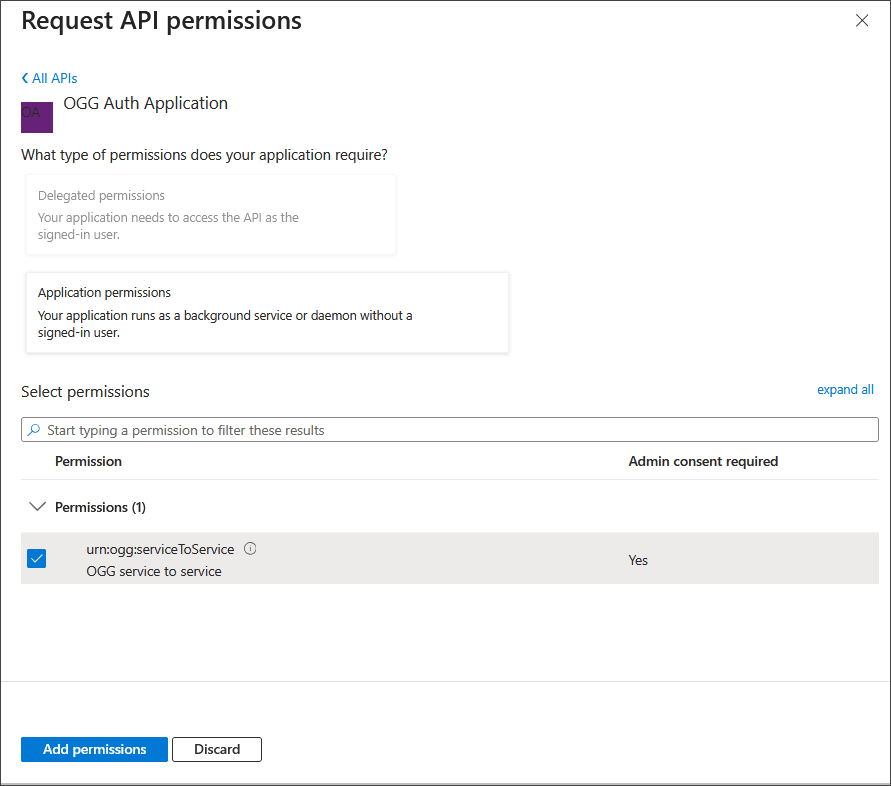

「APIs my organization uses」をクリックします。

-

ステップ2で作成したアプリケーションを検索します。

-

「Application permissions」をクリックします。

-

「urn:ogg:serviceToService」を選択し、「Add permissions」をクリックします。

-

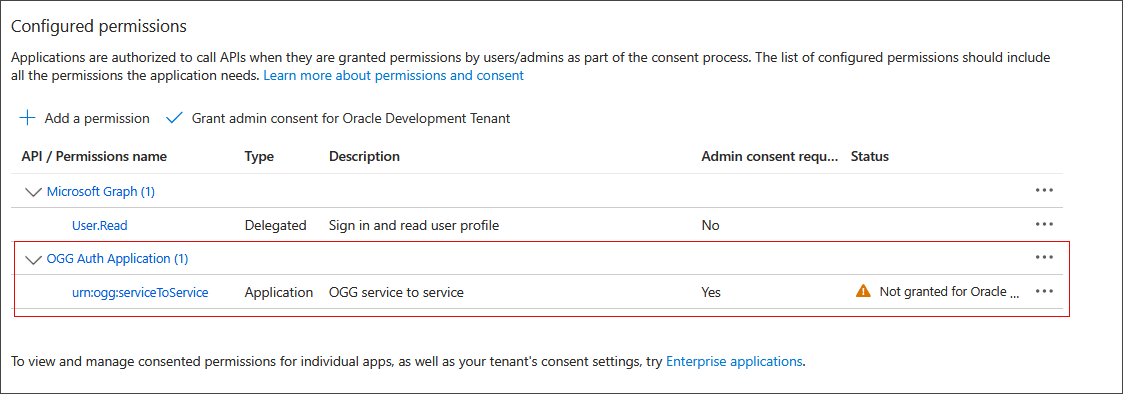

権限が、「Configured permissions」に表示されます。

-

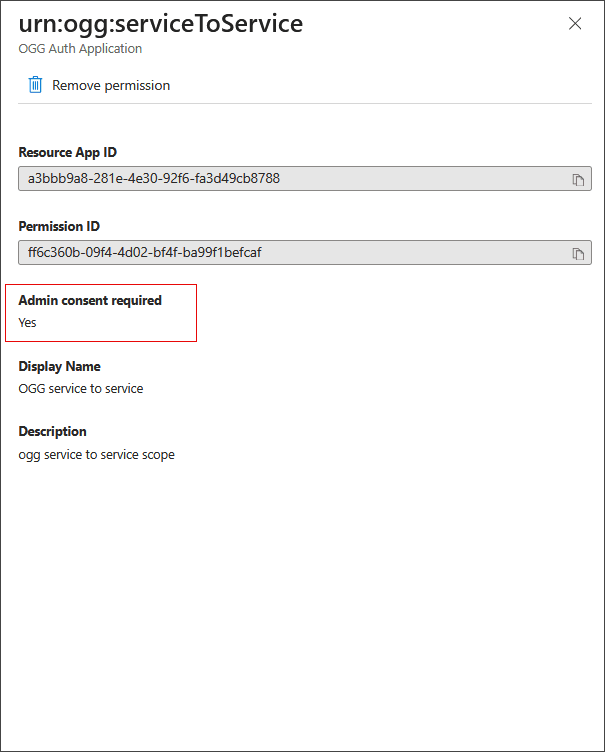

「urn:ogg:serviceToService」をクリックします。

-

ポップアップで、「Admin consent required」が「Yes」に設定されていることを確認します。

-

-

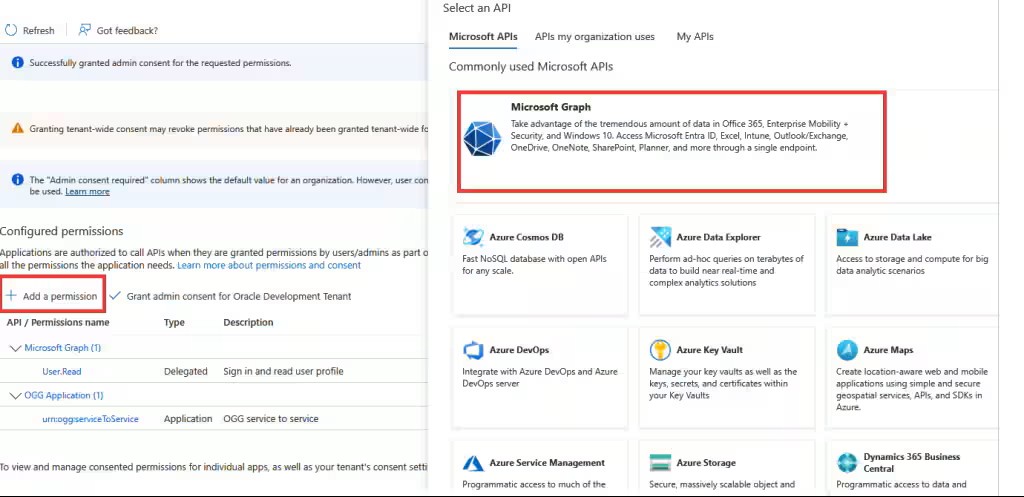

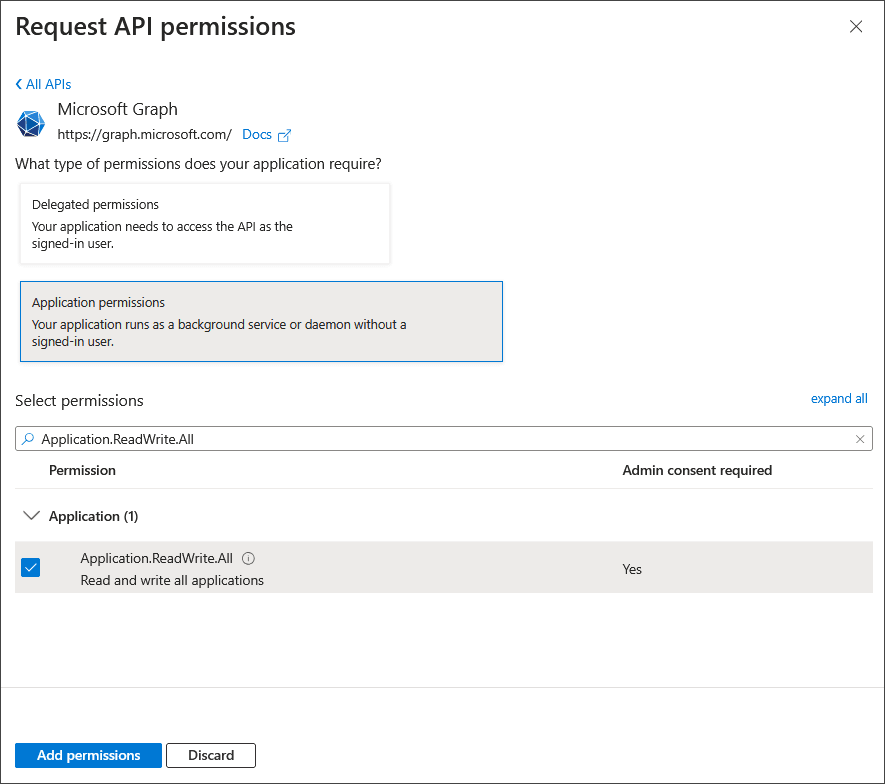

「Microsoft Graph」の「Application.ReadWrite.All」 API権限をアプリケーションに追加し、管理の同意を付与します。

-

「Add a permission」をクリックし、ポップアップ・ウィンドウから「Microsoft Graph」を選択します。

-

「Application permissions」を選択します。

-

「Application.ReadWrite.All」を検索して選択します。

-

「Add permissions」をクリックします。

-

urn:ogg:serviceToServiceに同意を付与したときと同じ手順をApplication.ReadWrite.Allに対して実行します。

-

-

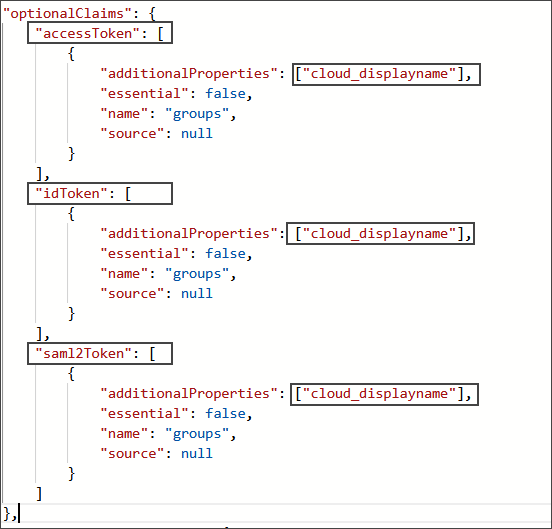

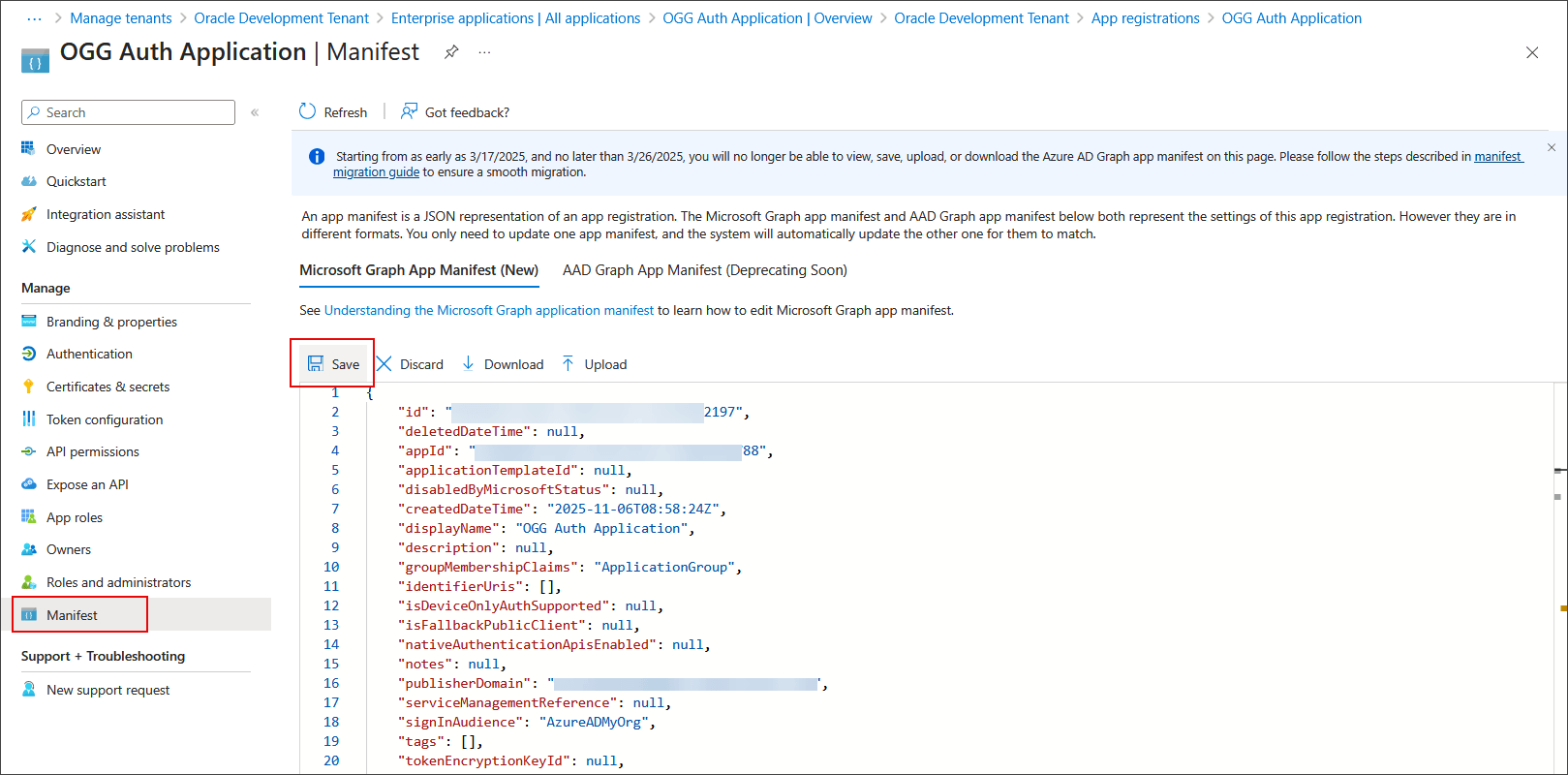

「Manifest」でトークン・リクエストのプロパティを手動で更新します。

次のオプションは他のメニューには表示されないため、次の図に示すように手動で設定する必要があります:

「Manifest」でトークン・リクエストを手動で更新します。

「Manage」で、「Manifest」をクリックします。-

JSONの

/optionalClaims/accessToken/additionalPropertiesに、値cloud_displaynameを追加します。 -

JSONの

/optionalClaims/idToken/additionalPropertiesに、値cloud_displaynameを追加します。 -

JSONの

/optionalClaims/saml2Token/additionalPropertiesに、値cloud_displaynameを追加します。 -

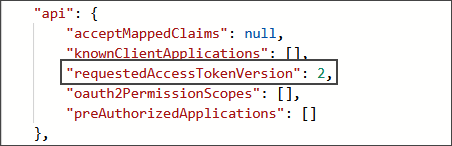

JSONの

/api/requestedAccessTokenVersionの値を2に設定します。

-

マニフェストを保存します。

-

-

(オプション)アプリケーション認証のリダイレクトURLを作成します。

-

「Microsoft Entra ID」の「Enterprise applications」で、ステップ2で作成したアプリケーションを選択します。

-

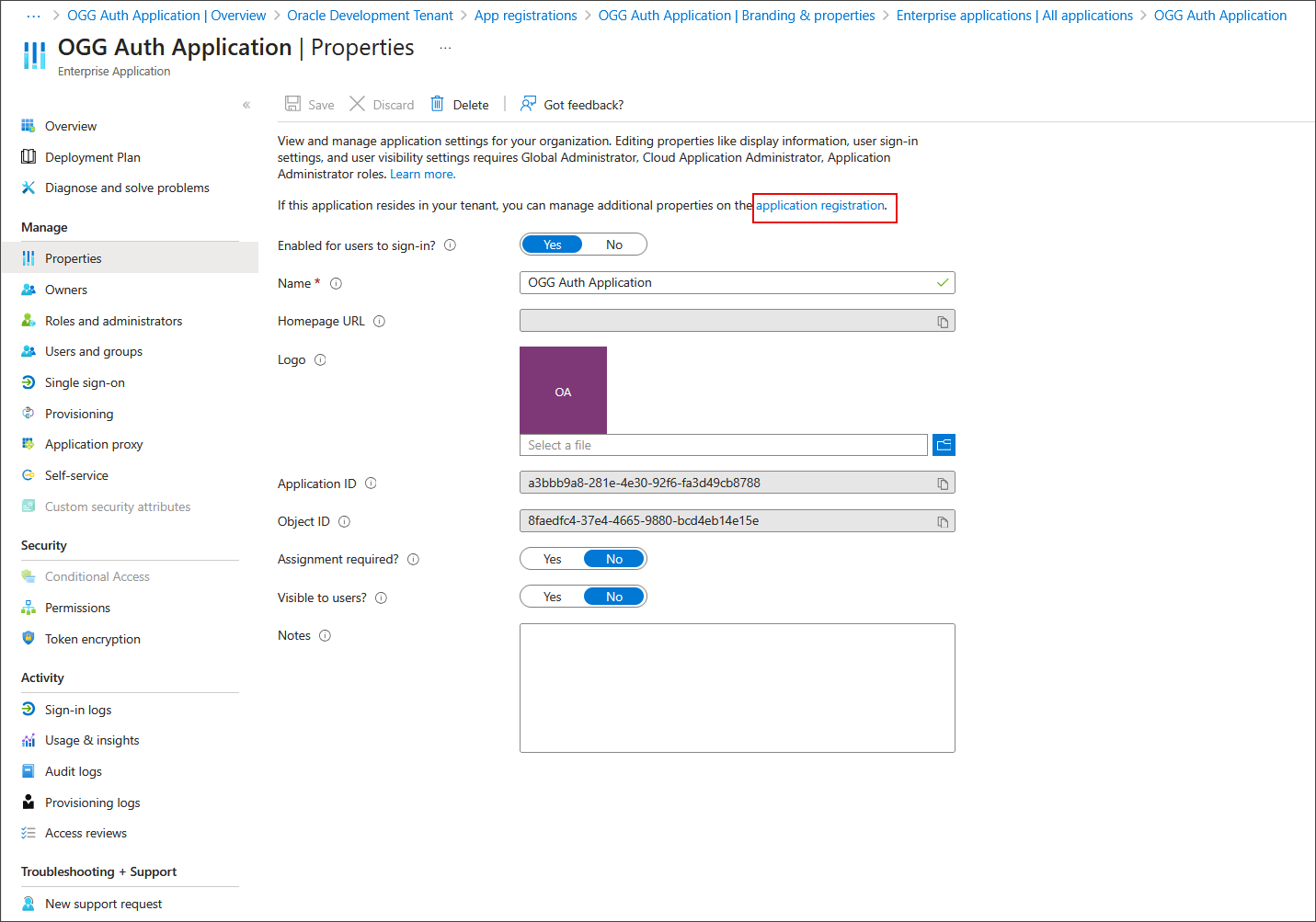

「Manage」で、「Properties」をクリックし、「application registration」リンクをクリックします。

-

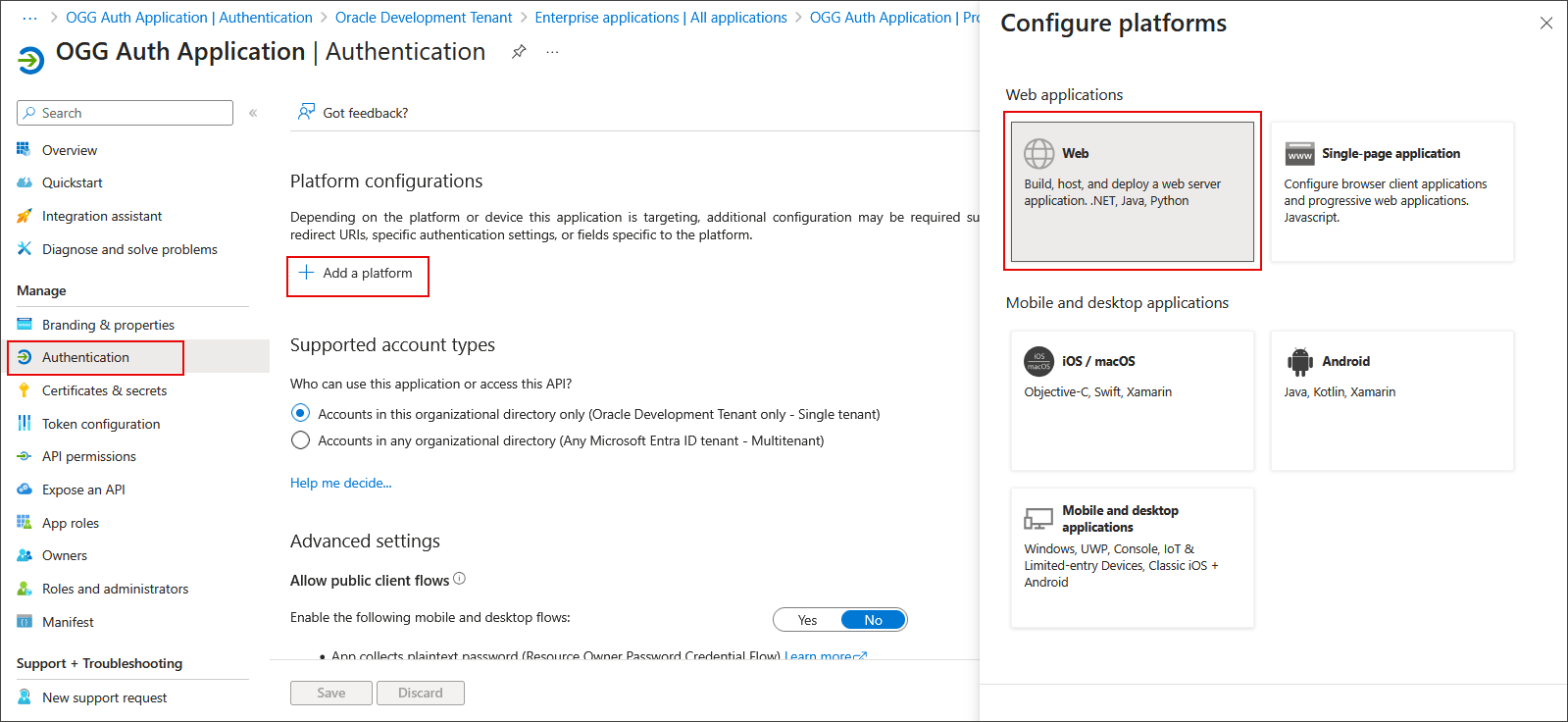

「Manage」で、「Authentication」をクリックし、「Add a platform」をクリックします。

-

「Web」をクリックします。

-

-

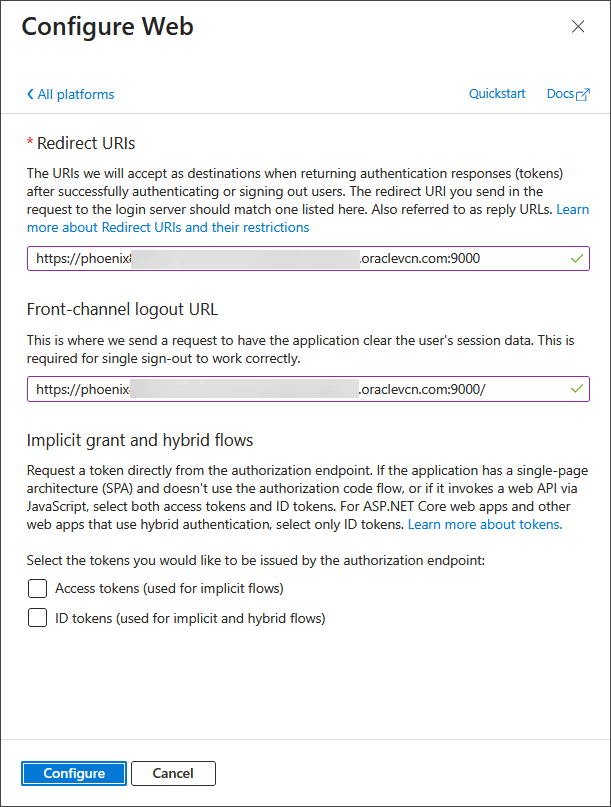

「Configure Web」ダイアログ・ボックスで、「Redirect URIs」と入力します。

サービス・マネージャ・デプロイメントの場合は、サービス・マネージャのパス

/services/v2/authorizationを追加する必要があります。Microservicesデプロイメントごとに、管理サービスのパス

/services/v2/authorizationを追加する必要があります。

- 「Configure」をクリックします。

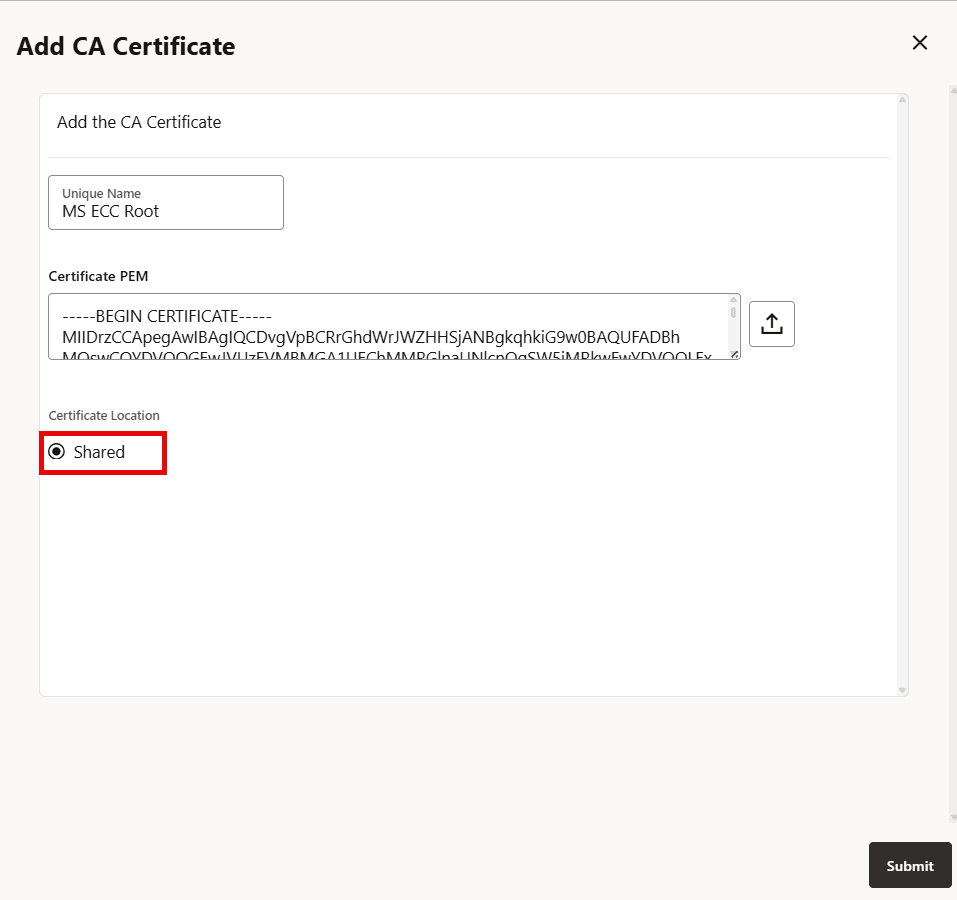

次のステップでは、Microsoft Azure EntraIDのRootCA証明書をダウンロードし、サービス・マネージャの共有RootCA証明書に追加します。

ルート認証局を設定したら、このトピックで作成した値を使用して、Oracle GoldenGate認可プロファイルを構成できます。「認可プロファイルの作成」を参照してください。