接続の作成の前提条件

Amazon Simple Notification Service (SNS)アダプタとの接続を作成するには、次の前提条件を満たす必要があります:

AWSアカウントの作成

- https://aws.amazon.comにアクセスしてください。

- 「AWSアカウントの作成」をクリックします。

- rootユーザーの電子メール・アドレスを入力します。

- 「AWSアカウント名」フィールドにアカウントの名前を入力します。

- 「メール・アドレスの確認」をクリックします。

- 電子メール・アドレスが確認されたら、rootユーザーのパスワードを作成します。

- 後続のステップで、連絡先情報と請求情報の詳細を入力します。

- トランザクションを完了して、rootユーザー・アカウントを正常に作成してください。

これで、rootユーザーの資格証明を使用してAWSアカウントにサインインできます。

ノート:

rootユーザーは、AWSリソースへの無制限のアクセスを所有しています。 Identity and Access Management (IAM)ユーザーを作成する必要があります。インライン・ポリシーの作成

- rootユーザーの資格証明を使用してAWS Consoleにログインします。

- IAMをクリックし、「ユーザー」の下の「ユーザーの選択」を選択します。

- 「権限」タブで、「権限の追加」をクリックし、「インライン・ポリシーの作成」を選択します。

- 「インライン・ポリシー」で、「サービス」としてSNSを選択します。

- トピックをリストする権限をユーザーに付与するには、「アクセス・レベル」セクションで「リスト」を選択し、ListTopicsアクションを選択します。

ノート:

トピックにメッセージを公開する場合は、対応するインライン・ポリシー(公開)を新規または既存のポリシーに追加する必要があります。 同様に、トピックをサブスクライブする場合は、対応するインライン・ポリシー(サブスクライブ)を新規または既存のポリシーに追加する必要があります。 - 「次へ」をクリックします。

- ポリシー名を入力し、「ポリシーの作成」をクリックします。

新しく作成したポリシーが「ポリシー」ページのリストに追加されます。

IAMユーザーの作成およびアクセス・キーと秘密アクセス・キーの取得

- rootユーザーの資格証明を使用してAWSアカウントにログインします。

- 検索バーに、

IAMと入力します。 - IAMをクリックし、「アクセス管理」の下の「ユーザー」を選択します。

- 「ユーザーの作成」をクリックします。

- ユーザーの名前を入力し、「次」をクリックします。

- 表示される「権限の設定」ページで、次の手順を実行します:

- 「ポリシーを直接アタッチ」を「権限オプション」として選択します。

- このユーザーに対して作成した権限ポリシーを選択し、「次」をクリックします。 「インライン・ポリシーの作成」を参照してください。

- (オプションのステップ) 「権限境界の設定」の下に権限境界を設定し、「次」をクリックします。

- (オプションのステップ) AWSリソースにタグを追加します。

- 「ユーザーの作成」をクリックします。

- 「ダッシュボード」、「アクセス管理」、「ユーザー」の順にナビゲートします。 新しく作成したユーザーがリストに表示されます。

- 「ユーザー名」列でユーザーを選択します。

- 「ユーザー情報」ページで、「サマリー」セクションで「アクセス・キーの作成」を選択します。

- 「主要なベスト・プラクティス&の代替案にアクセス」で、要件に従ってユース・ケースを選択し、「次」をクリックします。

- (オプションのステップ)必要に応じて説明タグを指定し、「次」をクリックします。

「Access key-created」メッセージが表示されます。 アクセス・キーと秘密アクセス・キーが表示されます。

- アクセス・キーIDおよび秘密キーをコピーします。

- または、「.csvファイルをダウンロード」をクリックして、アクセス・キーIDおよび秘密キーを含むファイルをダウンロードできます。

- 「完了」をクリックします。

クライアント識別子の作成

- アイデンティティ・ドメイン管理者資格証明を使用してOracle Cloudコンソールにログインします。

- ナビゲーション・ペインで、「アイデンティティ&セキュリティ」をクリックします。

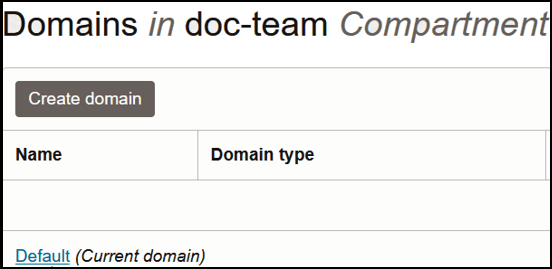

- 「ドメイン」をクリックします。

- コンパートメントを選択します。

- アイデンティティ・ドメインをクリックします。

- ナビゲーション・ペインで、「統合アプリケーション」をクリックします。

これは、権限付与タイプのクライアント・アプリケーションを作成するロケーションです。

クライアント・アプリケーションの構成

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

- 名前を入力します。 このページの残りのフィールドはオプションであり、無視してかまいません。

- 「送信」をクリックします。

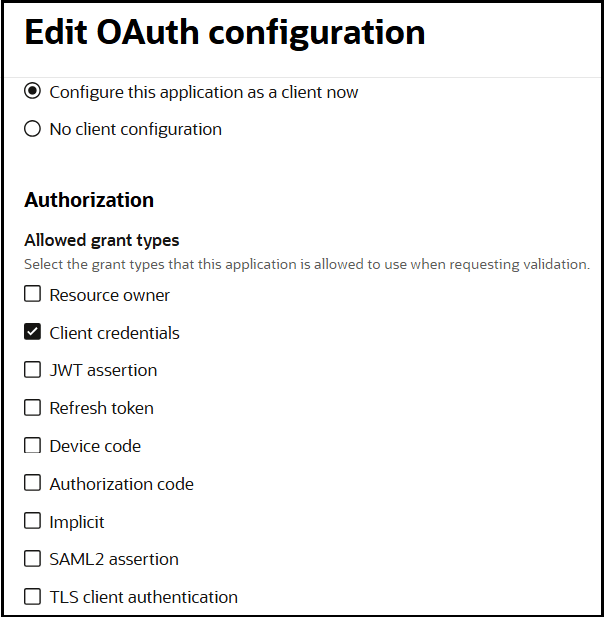

- 「OAuth構成」タブをクリックし、次に「OAuth構成の編集」サブタブをクリックします。

- 「クライアント構成」パネルで、「このアプリケーションをクライアントとして今すぐ構成」を選択します。

- 使用する付与タイプを選択します:

- クライアント資格証明の場合は、「許可された付与タイプ」セクションで「クライアント資格証明」を選択します。

- クライアント資格証明の場合は、「許可された付与タイプ」セクションで「クライアント資格証明」を選択します。

- どちらの権限タイプに対しても、次のステップを実行します:

- 「リダイレクトURL」、「ログアウト後リダイレクトURL」および「ログアウトURL」フィールドは空白のままにします。

- 「クライアント・タイプ」で、「機密」が選択されていることを確認します。

- 複数のフィールドをバイパスし、「トークン発行ポリシー」セクションまで下にスクロールします。

- 「承認済リソース」セクションで「機密」を選択します。

- 「リソースの追加」トグルをクリックします。

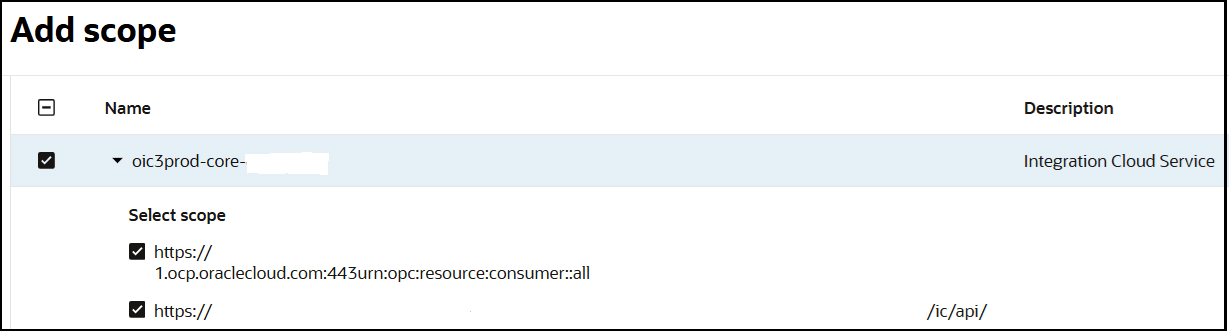

- 「スコープの追加」をクリックします。

- インスタンスのOracle Integrationアプリケーションを見つけて展開します。

- 次の詳細が追加された2つのスコープを選択します:

- urn:opc:resource:consumer::all

- ic/api/

- 「追加」をクリックします。

スコープが「リソース」セクションに表示されます。

- 「アプリケーション・ロールの追加」チェック・ボックスを無視します。 この選択は必要ありません。

- 「送信」をクリックします。

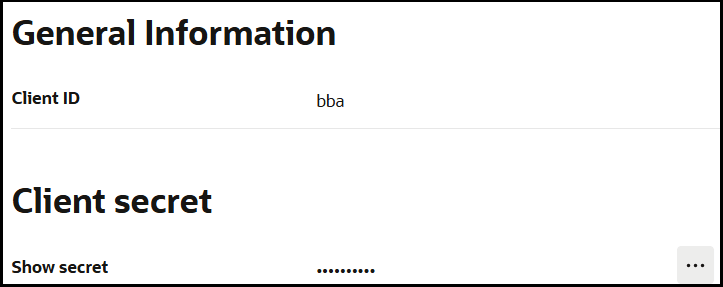

クライアント・アプリケーションの詳細ページが表示されます。

- 上部の「アクション」メニューから、「アクティブ化」、「アプリケーションのアクティブ化」の順に選択して、使用するクライアント・アプリケーションをアクティブ化します。

- 「一般情報」セクションで、クライアントIDおよびクライアント・シークレットの値を書き留めます。

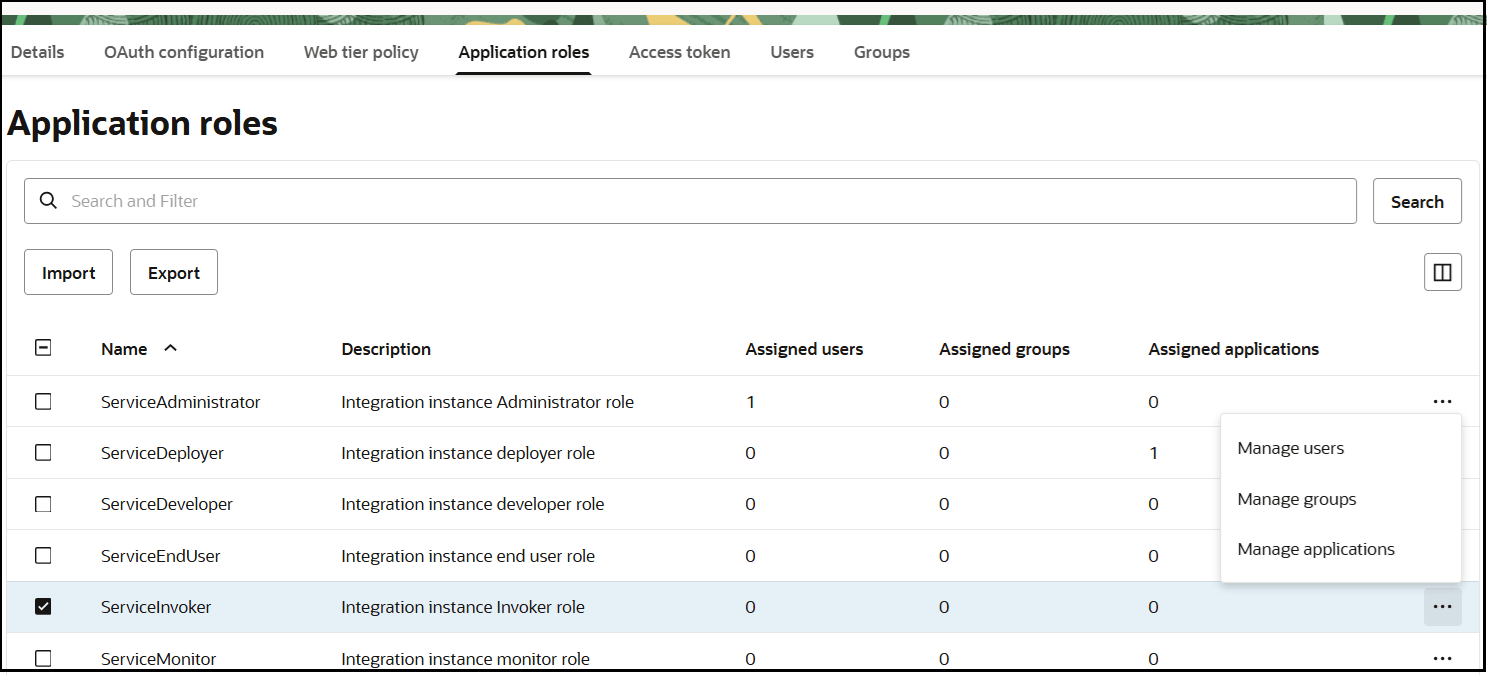

クライアント・アプリケーションへのロールの追加

- メニュー・バーで、「Oracleクラウド・サービス」をクリックします。

- Oracle Integrationインスタンスに対応する特定のアプリケーションをクリックします。

- メニュー・バーで、「アプリケーション・ロール」をクリックします。

- クライアント資格証明の付与タイプを構成する場合は、次を選択します:

- ServiceInvokerを展開し、「割当済アプリケーション」の横にある「アクション」

をクリックします。

をクリックします。

- ユーザー、グループおよびアプリケーションをインスタンス・アプリケーションに割り当てる場合に選択します。

- ServiceInvokerを展開し、「割当済アプリケーション」の横にある「アクション」