ネットワーク・アクセスの制御

ネットワーク・アクセスを制御するために、トラフィックを適切にルーティングおよび制限することで、ネットワークとデータのユーザビリティと整合性を保護します。 Oracle Integrationのネットワーク・アクセス制御は、主にOracle Integrationおよびその関連リソースにアクセスできるIPアドレスを制限することを目的としています。

トラフィックのタイプ

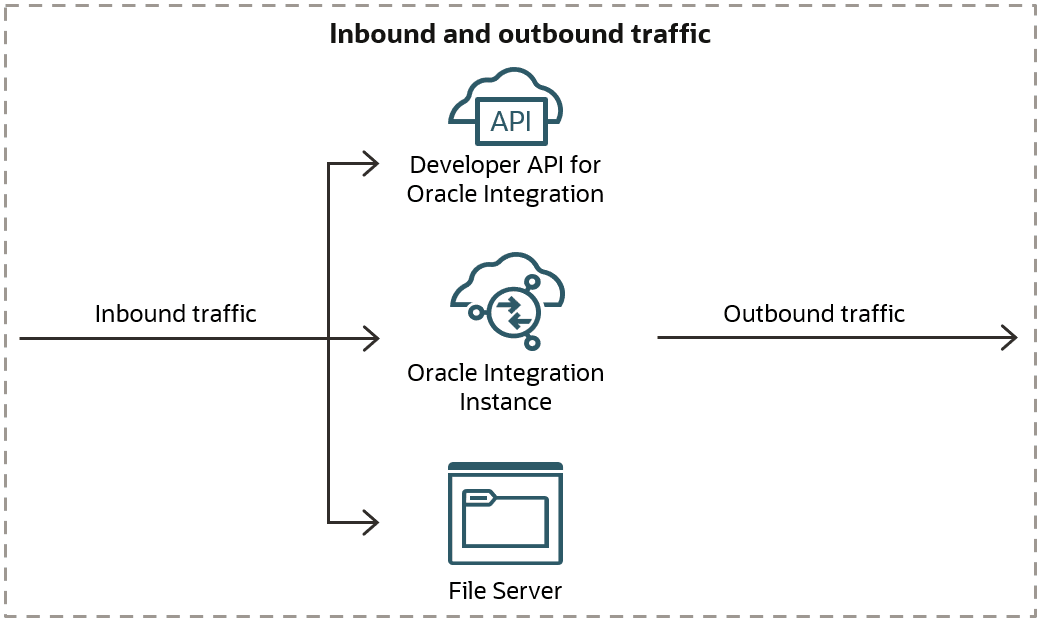

インバウンド・トラフィックはOracle Integrationインスタンスの外部に発生し、アウトバウンド・トラフィックはOracle Integrationインスタンスの内に発信されます。

Oracleは、そのタイプに従ってトラフィックをルーティングおよび制限します。 次の表に、インバウンドおよびアウトバウンド・トラフィックのルーティングおよび制限の概要を示します。

| トラフィックのタイプ | 定義 |

|---|---|

|

インバウンド・トラフィック |

イングレス・トラフィックとも呼ばれ、このトラフィックはOracle Integrationの外部に発生し、次の場所に移動します:

トラフィックを制限するには、Oracle Integrationインスタンスの許可リストを作成します。 許可リストは、サービス・ゲートウェイおよびパブリック・インターネットからのトラフィックに適用されます。 詳細およびステップ・バイ・ステップの手順へのリンクについては、引き続きお読みください。 |

|

アウトバウンド・トラフィック |

エグレス・トラフィックとも呼ばれ、このトラフィックはOracle Integrationインスタンスで発生し、ターゲット・システムに送信されます。 |

インバウンドおよびアウトバウンド・トラフィックは、次の方法でルーティングされます。

| トラフィックのタイプ | トラフィックのルーティング方法 |

|---|---|

|

「同じリージョン内」であるOracle Cloud Infrastructureサービス間のトラフィック |

リージョン内のトラフィックは、サービス・ゲートウェイを介してルーティングされます:

|

|

「異なるリージョン」であるOracle Cloud Infrastructureサービス間のトラフィック |

リージョン間のトラフィックは、NATゲートウェイまたはインターネット・ゲートウェイを介してルーティングされます。 |

|

パブリック・インターネット経由のトラフィック |

パブリック・インターネットを介したインバウンドおよびアウトバウンド・トラフィックには、構成は必要ありません。 |

|

(1) パブリック・インターネット経由の接続エージェント、または(2) FastConnectおよびVPN経由のトラフィック |

オンプレミス接続エージェントを介したインバウンドおよびアウトバウンド・トラフィックは、パブリック・インターネットを経由します。 FastConnectおよびVPN経由のインバウンドおよびアウトバウンド・トラフィックは、FastConnectリンクを経由します。 |

|

プライベート・チャネルを介して発生するアウトバウンド・トラフィック |

組織で、仮想クラウド・ネットワーク(VCN)内のプライベート・リソースに接続するようにプライベート・エンドポイントを構成している場合、これらのリソースへのアウトバウンド・トラフィックは、Oracle Cloud Infrastructure内で設定されたプライベート・チャネルを通過します。 |

インバウンド・ネットワーク・アクセスの制御

Oracle Integrationインスタンスを作成した後、Developer API for Oracle Integration 3、統合エンドポイントおよびファイル・サーバーにデフォルトでアクセスできるようになります。 ただし、許可リストを使用して、APIおよび「ファイル・サーバー」へのインバウンド・アクセスを制御できます。

許可リストは、ソース・システムまたはソース・ネットワークに基づいてアクセスを制限し、より強力なセキュリティ・ポスチャを作成します。

インバウンド・ネットワーク・アクセスの制御を選択した場合は、必要なタスクを完了する必要があります。

| セキュリティ目標 | 所有者 | 詳細情報 |

|---|---|---|

|

Oracle Integrationインスタンスと同じOracle Cloud Infrastructureリージョンからのトラフィックを制限します |

|

このトラフィックについて デフォルトでは、Oracle Integrationインスタンスと同じリージョンにあるOracle Cloud Infrastructure Virtual Cloud Network (VCN)からのすべてのインバウンド・トラフィックがオープンしています。 ただし、サービス・ゲートウェイを使用してトラフィックを制限できます。 この目標を達成する方法

ノート

|

|

Oracle IntegrationインスタンスのOracle Cloud Infrastructureリージョン外からのトラフィックを制限します |

|

このトラフィックについて Oracle Integrationへのインバウンド・トラフィックは、次のソースから取得されます:

デフォルトでは、このトラフィックはインターネット経由で送信されます。 インターネット経由で受信するトラフィックを制限すると、組織にさらにレベルのセキュリティが提供されます。 クラス・レス・ドメイン間ルーティング(CIDR)ブロック範囲を使用して、このトラフィックを制限します。 この目標を達成する方法

|

|

ネットワークに「ファイル・サーバー」へのアクセスを許可 |

|

組織のネットワークが「ファイル・サーバー」にアクセスできるように、「ファイル・サーバー」の許可リストを更新します。 この1回かぎりのタスクは、「ファイル・サーバー」を使用するすべての組織に必要です。 『Oracle Integration 3でのファイル・サーバーの使用』のパブリックIPアドレスの許可リストの作成に関する項を参照してください。 |

アウトバウンド・ネットワーク・アクセスの制御

Oracle Integrationは、それ自体からのアウトバウンド・トラフィックを制限しません。 ただし、Oracle Integrationは、組織が構成する統合の一部としてのみアウトバウンド・トラフィックを送信します。

このトラフィックを保護、有効化および許可する方法は、アウトバウンド・トラフィックを受信する外部サービスのロケーションによって異なります。 詳細は、引き続きお読みください。

| セキュリティ目標 | 所有者 | 詳細情報 |

|---|---|---|

|

次のいずれかのロケーションにあるエンドポイントへのアウトバウンド・トラフィックを保護します:

|

|

プライベート・エンドポイントを使用してこのトラフィックを保護 プライベート・エンドポイントは、Oracle Integrationインスタンスが、アクセス制御リスト(ACL)とも呼ばれる許可リストを使用してターゲット・アプリケーションと通信できるようにします。 エンドポイントがパブリック対応の場合は、プライベートNATゲートウェイを構成する必要もあります。 テナンシでZero Trust Packet Routing (ZPR)を使用し、ZPRで保護されたOCIリソースに接続する必要がある場合は、インスタンスにセキュリティ属性も割り当てる必要があります。 プライベート・エンドポイントの詳細 プライベート・エンドポイントを使用して保護できるトラフィックや、プライベート・エンドポイントと接続性エージェントの違いなど、プライベート・エンドポイントについてさらに学習するには、『Oracle Integration 3のプロビジョニングと管理』のプライベート・リソースへの接続に関する項を参照してください。 お客様の責任

|

|

組織のオンプレミス・ネットワーク(プライベート・クラウドとも呼ばれる)にあるエンドポイントへのアウトバウンド・トラフィックを有効にします |

接続エージェント・インストーラをダウンロードします:

ServiceAdministratorロールを持つインスタンス・ユーザー その他すべてのタスクを完了します:

他の管理者は、サードパーティのアプリケーションおよび仮想マシンでこれらのタスクを実行します。 |

エージェント・ベースの構成を使用して、このトラフィックを有効にします 統合が企業ネットワーク内のエンドポイントに接続する必要がある場合は、エージェント・ベースの構成を使用します。 オンプレミス接続エージェントまたはOracle Cloud Infrastructure接続エージェントを使用できます。 FastConnectピアリング・パターンを両方のオプションで使用できます。 一部のアダプタでは、接続性エージェントをインストールせずにFastConnectピアリング・パターンを使用できます。 接続エージェントでは、ネットワーク条件を緩和する必要はありません。たとえば、Oracle Integrationのポートを開く必要はありません。 コネクティビティ・エージェントが企業ネットワークで実行され、Oracle Integrationで作業がポーリングされます。 エージェントには、Oracle IntegrationインスタンスへのインターネットまたはVirtual Cloud Network (VCN)インバウンド・アクセスが必要です。 エージェント・ベースの構成を使用する必要がある組織 組織に次の要件がある場合は、エージェント・ベースの構成を使用します:

接続エージェントの詳細 コンポーネント、機能、互換性のあるアダプタ、図などの接続性エージェントについて学習するには、『Oracle Integration 3での統合の使用』の接続性エージェントを使用したオンプレミス・アプリケーションへの接続についてを参照してください。 お客様の責任

|

|

Oracle IntegrationがOracle Services Networkの外部のエンドポイントにアクセスできるようにします |

IPアドレスを取得します:

ServiceAdministrator、ServiceDeveloper、ServiceUserまたはServiceViewerロールを持つインスタンス・ユーザー

許可リストを更新します:

他の管理者は、サードパーティのアプリケーションや仮想マシンで作業します。 |

ターゲット・アプリケーションで許可リストが有効になっている場合は、次のステップを実行して、Oracle Integrationがアクセスできるように許可リストを更新します:

|

インバウンド・トラフィックのTransport Layer Security

Oracle Integrationに接続するアプリケーションは、インバウンド・トラフィックのTransport Layer Security (TLS)をネゴシエーションします。 Oracle Integrationは現在、インバウンド・トラフィックに対してTLS 1.2をサポートしています。

サポートされている暗号の詳細は、『Oracle Integration 3のプロビジョニングと管理』のTLS暗号スイートのサポートに関する項を参照してください。

アウトバウンド・トラフィックのTransport Layer Security

Oracle Integrationは、統合内のターゲット・アプリケーションとTransport Layer Security (TLS)を自動的にネゴシエートします。 Oracle Integrationでは、アウトバウンド・トラフィックに対してTLS 1.3および1.2がサポートされています。

ターゲット・アプリケーションがTLS 1.3をサポートしている場合、Oracle Integrationは1.3を使用してネゴシエートおよび通信を行います。 そうでない場合、Oracle Integrationは1.2とのネゴシエーションを試行します。 組織の優先ネットワーク・プロトコルがTLS 1.3の場合は、統合する各アプリケーションでTLS 1.3を優先プロトコルとして構成します。