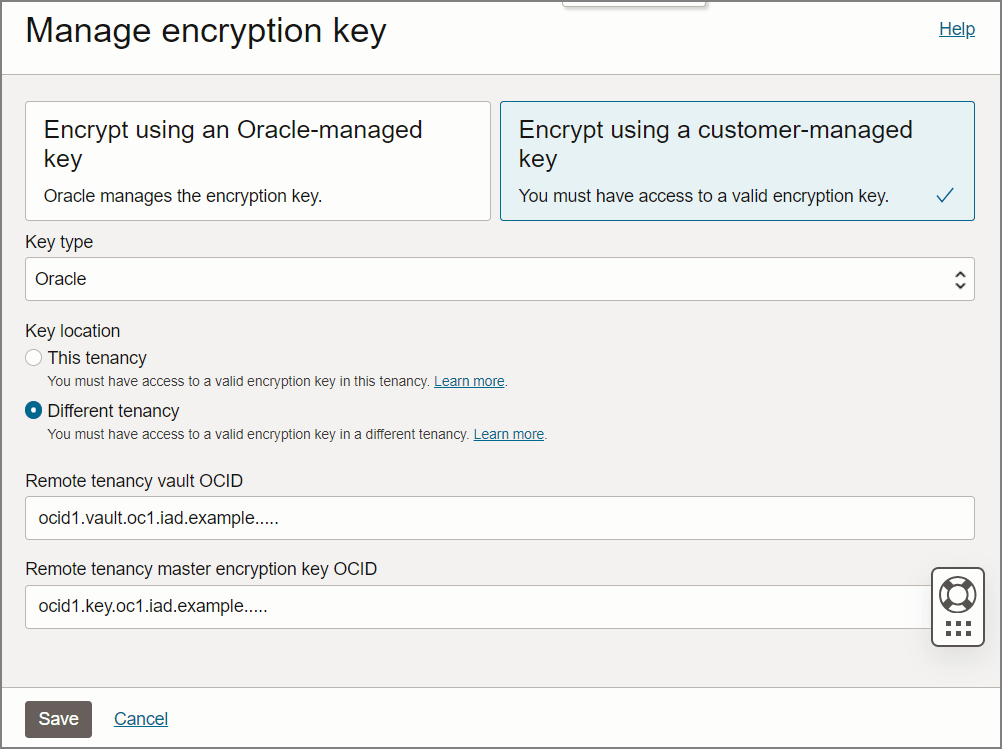

リモート・テナンシにある顧客管理暗号化キーの使用

リモート・テナンシのVaultから顧客管理のマスター暗号化キーを選択するステップを示します。

リモート・テナンシのVaultで顧客管理マスター暗号化キーを使用する場合、VaultとAutonomous AI Databaseインスタンスは同じリージョンにある必要があります。 テナンシを変更するには、サインオン・ページで「テナンシの変更」をクリックします。 テナンシを変更したら、必ずVaultインスタンスとAutonomous AI Databaseインスタンスの両方に同じリージョンを選択してください。

「ライフサイクルの状態」が「更新中」に変わります。 リクエストが完了すると、「ライフサイクルの状態」に「使用可能」と表示されます。

リクエストが完了すると、Oracle Cloud Infrastructureコンソールで、Autonomous Database情報ページに「暗号化」という見出しの下に表示されます。 この領域には、マスター暗号化キーへのリンクを含む「暗号化キー」フィールドと、マスター暗号化キーOCIDを持つ「暗号化キーOCID」フィールドが表示されます。

- Vaultサービスでの独自のキーの取得(BYOK)の使用

OCI Vaultサービスを使用して顧客管理キーを作成する場合は、Vaultサービスでキー・マテリアルを内部的に生成するかわりに、独自のキー・マテリアル(Bring Your Own KeyまたはBYOK)をインポートすることもできます。

親トピック: OCI Vaultでのマスター暗号化キーの管理

Vault Serviceでのキー持込み(BYOK)の使用

OCI Vaultサービスを使用して顧客管理キーを作成する場合、Vaultサービスでキー・マテリアルを内部的に生成するかわりに、独自のキー・マテリアル(Bring Your Own KeyまたはBYOK)をインポートすることもできます。

- 新しいボールトを作成するにはの手順に従って、Vaultサービスにボールトを作成します。

ボールトの作成後、新しいマスター暗号化キーを作成するにはの手順に従って、ボールトに少なくとも1つのマスター暗号化キーを作成できます。 顧客暗号化キーを既存のボールトにインポートすることもできます。 これらの手順に従うときは、次の選択を行います:

- コンパートメントで作成: Oracleでは、ボールトと同じコンパートメント(つまり、顧客管理キーを含むボールトを含めるために特別に作成されたコンパートメント)にマスター暗号化キーを作成することをお薦めします。

- 保護モード : ドロップダウン・リストから適切な値を選択します:

- HSM ハードウェア・セキュリティ・モジュール(HSM)に格納および処理されるマスター暗号化キーを作成します。

- 「ソフトウェア」: Vaultサービスのソフトウェア・ファイル・システムに格納されているマスター暗号化キーを作成します。 ソフトウェア保護キーは、HSMベースのルート・キーを使用して保存時に保護されます。 ソフトウェア・キーは、他のキー管理デバイスまたは別のOCIクラウド・リージョンにエクスポートできます。 HSMキーとは異なり、ソフトウェアで保護されたキーは無料です。

- キー・シェイプ・アルゴリズム: AES

- キー・シェイプの長さ: 256ビット

- 外部キーのインポート: 顧客暗号化キー(BYOK)を使用するには、外部キーのインポートを選択し、次の詳細を指定します:

- ラッピング・キー情報 このセクションは読取り専用ですが、公開ラッピング・キーの詳細を表示できます。

- ラッピング・アルゴリズム ドロップダウン・リストからラッピング・アルゴリズムを選択します。

- 外部キーのデータ・ソース ラップされたRSAキー資料を含むファイルをアップロードします。

ノート:

キー・マテリアルを新しい外部キー・バージョンとしてインポートするか、既存のマスター暗号化キーの名前をクリックして新しいキー・バージョンにローテーションできます。 - IAMサービスを使用して動的グループを作成し、作成したマスター暗号化キーへのAutonomous AI Databaseインスタンス・アクセス権を付与するポリシーを定義します。

詳細は、キー・マテリアルの外部キー・バージョンとしてのインポートを参照してください。

親トピック: リモート・テナンシにある顧客管理の暗号化キーの使用