接続の作成の前提条件

環境に固有の次の前提条件を満たし、「Oracle ERP Cloudアダプタ」との接続を作成します。

- Oracle ERP Cloudをサブスクライブします

- ロケーション・ベースのアクセス制御(LBAC)のステータスの確認

- 統合ユーザーへの必要なロールの割当て

- ファイルの一括アップロードおよび新規統合用のOracle ERP Cloudアプリケーション表へのデータの挿入

- Oracle WebCenter Contentへのファイルのアップロード

- OAuth認可コード資格証明セキュリティ・ポリシーを設定するための前提条件の実行

- Oracle ERP Cloudアダプタを介したRESTカタログへのアクセス

- カスタム・ビジネス・イベントの作成

- Oracle ERP Cloud Service Catalog Service WSDL、イベント・カタログURLまたはインタフェース・カタログURLを取得します(2/18/20)より前に作成された接続の場合)

Oracle ERP Cloudをサブスクライブします

このアクションにより、正しい権限を持つOracle ERP Cloudユーザー・アカウントを作成できます。 接続ページで「Oracle ERP Cloudアダプタ」接続を作成するときに、このユーザー・アカウントを指定します。

Oracle ERP Cloudを参照してください。

ロケーション・ベースのアクセス制御(LBAC)のステータスの確認

Fusion Applications (Oracle ERP Cloudの場合)のロケーション・ベースのアクセス制御(LBAC)を有効にしているかどうかを確認します。

LBACが有効な場合、LBACで許可リスト(識別されたエンティティへのアクセスを明示的に許可) Oracle Integration NATゲートウェイIPアドレスを許可する必要があります。 このタスクを実行しないと、Oracle Fusion Applicationsから401 Access Deniedエラーまたは403 Forbiddenエラーを受信できます。

「Oracle SCM Cloudの保護」の「事業所ベースのアクセスの仕組み」およびOracle Support ServicesのDoc ID 2615294.1を参照してください。

統合ユーザーへの必要なロールの割当て

統合で「Oracle ERP Cloudアダプタ」を使用するには、統合ユーザーに特定のロールを割り当てる必要があります。

統合ユーザーと次のロールおよび特権の関連付け

| ロール | 説明 |

|---|---|

|

統合スペシャリスト |

これは職務ロールであり、データのロールは含まれません。 Oracle ERP Cloudロールを継承するIntegration Specialistロールを割り当てます。 このロールは、リリース13に適用されます。 |

|

統合ユーザーへのOracle ERP Cloud固有のデータ・アクセス |

統合するオブジェクトに基づいて、特定のデータ・アクセス・ロールを指定する必要があります。 このロールは、リリース13に適用されます。 「Oracle Cloud ERPの保護」の「ユーザーのデータ・アクセスの管理: 解析されました」を参照してください。 |

|

添付ユーザー |

ログファイルまたは出力ファイルをERP統合サービスでダウンロードするための添付ファイル・セキュリティ・グループへのアクセスを提供します。 このロールは自動的に出荷されます。 このロールが自動的にユーザーに割り当てられることを確認する必要があります。 |

|

SOAOperator |

ERPビジネス・イベントを受信するには、SOAオペレータ・ロールが必要です。 |

|

FND_MANAGE_CATALOG_SERVICE_PRIV |

Webサービス・カタログを管理するロール。 |

|

「顧客関係管理アプリケーション管理者」 (Oracle CRM Cloud実装の場合) |

「CX SalesおよびB2B Serviceのセキュリティ・リファレンス」の第「顧客関係管理アプリケーション管理者(ジョブ・ロール)」章を参照してください。 |

各インタフェースの要件に応じて、追加のロールが必要になることがあります。

セキュリティ・コンソールの使用

セキュリティ・コンソールを使用して、ロール、ユーザー、証明書、および管理タスクなどのアプリケーション・セキュリティを管理します。 セキュリティ・コンソールへのアクセスは、あらかじめ定義された「セキュリティ・マネージャ」ロールによって提供されます。 次の方法でセキュリティ・コンソールにアクセスします:

-

設定とメンテナンス・ワークエリアで、ジョブ・ロールの管理または職務の管理タスクを使用します。

-

「ナビゲータ」、「ツール」、「セキュリティ・コンソール」の順に選択します。

「図sales_cloud_security.pngの説明」

「Oracle Cloud ERPの保護」の「セキュリティ・コンソールの使用」を参照してください。

ユーザー・ロールに基づいた接続の作成

Oracle Fusion Applicationsに複数のサービス統合ユーザー・アカウントを作成して、異なるタスクを実行するために存在する異なるOracle Fusion Applicationsロールを作成し、それらのユーザー・アカウントを使用して異なるOracle Integration接続を作成できます。

たとえば、ERP1、ERP2、ERP3などのOracle Integrationに複数の接続を作成し、これらの各接続をOracle ERP Cloudの指定アカウント(user_integration_1 (一般会計)、user_integration_2 (HCM)、user_integration_3 (プロジェクト)など)に関連付けることができます。 これらの処理により、そのジョブに対して設定されたOracle Fusion Applicationsユーザー・アカウントを使用して、様々なOracle ERP Cloudジョブを起動するための異なる接続が作成されます。

ファイルの一括アップロードおよび新規統合用のOracle ERP Cloudアプリケーション表へのデータの挿入

existing統合で「Oracle ERP Cloudアダプタ」接続を使用する場合は、ファイルの一括アップロードおよびOracle ERP Cloudアプリケーション表へのデータの挿入について、次の前提条件を満たす必要があります。

-

ファイルの一括アップロードとOracle ERP Cloudアプリケーション表へのデータの挿入には、次の前提条件を満たす必要があります。 これは、ジョブ完了時のERP Cloudコールバックにのみ必要です。 コールバックでは、ファイルベースのデータ・インポート(FBDI)準拠のジョブのみがサポートされています。

- My ServicesまたはOracle Cloud Infrastructureコンソールで、「Oracle ERP Cloudアダプタ」接続ユーザーに類似したユーザーを作成します。 このユーザーは、Oracle Integration WebLogicセキュリティ・レルムにリンクされています。 ユーザー名は、Oracle ERP Cloudユーザー名と完全に一致する必要があります。 パスワードとEメール・アドレスには、任意のものを指定できます。 このユーザーに、Oracle Integrationで統合を実行する権限があることを確認します。 統合に対する実行可能権限を持つServiceAdminやServiceDeveloperなどのロールを持つことをお薦めします。 Oracle ERP CloudアプリケーションでOracle ERP Cloudユーザーの統合ロールを選択していることを確認します。

-

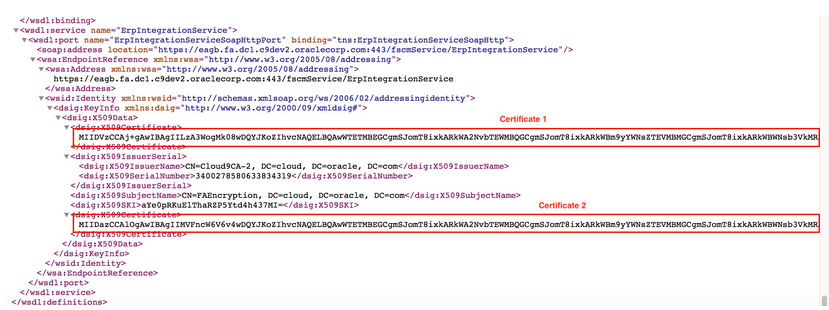

次の証明書をインポートします:

-

ブラウザで、サービス・カタログのURLを入力します:

リリース13の場合:https://hostname:port/fscmService/ServiceCatalogService?WSDL -

WSDLで、X509証明書セクションに移動します:

図erp_certificates.pngの説明 -

最初の証明書文字列をファイルにコピーします。

ノート:

作成する証明書ファイルごとに、Oracle Integrationに正常にインポートされる証明書の-----BEGIN CERTIFICATE-----行と-----END CERTIFICATE-----行の間に証明書文字列を追加します。 たとえば:-----BEGIN CERTIFICATE----- certificate_string -----END CERTIFICATE-----そうでない場合、

Invalid Certificateエラーが発生することがあります。 -

2番目の証明書をファイルにコピーします。 2つの証明書ファイル(たとえば、

erp_cert1.cerとerp_cert2.cer)があります。 -

Oracle Integrationの「証明書をアップロード」ダイアログで、両方の証明書を「メッセージ保護証明書」タイプとしてインポートし、一意の別名を入力します。 「SSL証明書のアップロード」を参照してください。

-

次のマニフェスト・ファイルの推奨事項(つまり、ユニバーサル・コンテンツ管理(UCM)にアップロードする必要があるzipファイルのプロパティ・ファイル)を満たしてください。

-

マニフェスト・ファイルは、インポート・プロセスの詳細を次の形式で想定しています:

<job package name>,<job def name>,<Manifest file name>,<job parameters (comma separated)>たとえば:

oracle/apps/ess/financials/payables/invoices/transactions,APXIIMPT,AP,#NULL,#NULL,#NULL,#NULL,#NULL,#NULL,#NULL,INVOICE -

マニフェスト・ファイル名には、

_が含まれている場合は、実際のzipファイル名のプレフィクスにする必要があります。 さもなければ、それはちょうど名前でなければなりません。 たとえば、zipファイル名がAP_301.zipの場合、マニフェスト・ファイル名はAP.propertiesで、マニフェストの3番目の値はマニフェスト・ファイル名でなければなりません。 zipファイル名がAP.zipの場合、マニフェスト・ファイル名はAP.propertiesで、マニフェストの3番目の値はマニフェスト・ファイル名にする必要があります。 -

起動ごとにサポートされるジョブは1つだけです。 マニフェスト・プロパティ・ファイルに複数の項目を入れて、インタフェース表からアプリケーション表へデータをバッチでインポートすることができます(バッチでは最大10回、並列処理では最大5回まで)。 たとえば、仕訳インポート・データ・ファイルには10のレジャーのレコードがあります。 プロパティ・ファイルには、一意のレジャー名をパラメータとする10個のエントリがあります。 データファイルがインタフェース表にロードされた後、インポート・プロセスには各レジャーごとに10のサブプロセスがあります。

-

-

-

一括インポート機能を使用する統合を構成するには、次の前提条件を満たす必要があります:

-

次のパラメータをOracle ERP Cloudアダプタにマップします。

-

パラメータ

ICSFileReferenceを、他のアダプタ(たとえば、FTPアダプタ、RESTアダプタ、またはICSFileReferenceパラメータを持つ使用したアダプタ)のFile Referenceパラメータにマップします。 -

ソース・スキーマからターゲット・スキーマに

FileNameパラメータをマップします(ターゲット・スキーマはOracle ERP Cloudバルク・インポート・スキーマです)。FileNameは、リクエストごとに一意である必要があります。

-

-

Oracle WebCenterコンテンツへのファイルのアップロード

「Oracle ERP Cloudアダプタ」を使用してOracle WebCenter Content (Universal Content Manager)にファイルをアップロードするには、次の前提条件を満たす必要があります。

-

PGP公開キーを作成します:

暗号化されたファイルをアップロードするには、PGP公開キーが必要です。 PGP公開キーを生成し、アップロード用に保存する必要があります。 公開キーでサポートされているアルゴリズムは、暗号化ではRSAであり、キーサイズは1024ビットの長さである必要があります。

Oracle ERP Cloudにファイルをアップロードする手順は次のとおりです。

-

Oracle ERP Cloud公開キーを使用してファイルを暗号化します。

-

データ・ロード・プロセスでは、Oracle ERP Cloud秘密キーを使用してファイルを復号化します。

-

-

セキュリティおよびユーザー・アクセスの構成

アップロードするファイルのセキュリティ・グループおよびドキュメント・アカウントを構成したら、「Oracle ERP Cloudアダプタ」を構成してファイルをOracle WebCenterコンテンツにアップロードできます。

「Oracle WebCenter Contentの管理」の「セキュリティおよびユーザー・アクセスの理解」を参照してください。

OAuth認可コード資格証明セキュリティ・ポリシーを設定するための前提条件の実行

Oracle Fusion Applicationsアイデンティティ・ドメインまたはOracle Fusion Applications以外のアイデンティティ・ドメイン(Oracle Integrationアイデンティティ・ドメインなど)を使用してOAuth認可コード資格証明セキュリティ・ポリシーを設定するには、次の前提条件を実行します。

Oracle Fusion Applicationsアイデンティティ・ドメインを使用したOAuth認可コード資格証明セキュリティ・ポリシーの設定

Oracle Fusion Applicationsリソースを表すリソース・アプリケーションを作成し、OAuth認可コード資格証明セキュリティ・ポリシーを使用するには、Oracle Integrationのクライアント・アプリケーションを作成する必要があります。 これらのタスクが完了したら、接続ページで接続を正常に構成できます。 Oracle Fusion Applicationsにアップロードするために、JWT署名証明書を作成する必要はありません。

Oracle Fusion Applicationsリソースを表すアイデンティティ・ドメイン・リソース・アプリケーションの作成

- Oracle Fusion Applicationsリソースを表すアイデンティティ・ドメイン・リソース・アプリケーションを作成します。

- ドメイン管理者としてアイデンティティ・ドメインにログインします。

- ナビゲーション・ペインで、「アイデンティティ&セキュリティ」をクリックします。

- 「ドメイン」をクリックします。

- コンパートメントを選択します。

- アイデンティティ・ドメインをクリックします。

- ナビゲーション・ペインで、「統合アプリケーション」をクリックします。

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

-

- 詳細ページで、名前(

FA Resourceなど)を入力し、「次」をクリックします。 - クライアント・ページで、変更せずに「次」をクリックします。

- リソース・ページで、「このアプリケーションをリソース・サーバーとして構成」をクリックします。

- オプションで、「アクセス・トークンの有効期限」フィールドの値を更新します。

- 「リフレッシュ・トークンを許可するかどうか」を選択します。

- 「主な読者」フィールドに、Oracle Fusion Applications URLおよびポートを追加します。 これは、トークンが処理されるプライマリ受信者です。

https://FA_URL:443 - 「スコープ」セクションで、「追加」をクリックします。

- 「スコープ」フィールドに

/と入力します。 - 「説明」フィールドに「すべて」と入力します。

- 「同意が必要」を選択します。

- 「追加」をクリックし、「次」をクリックします。

- Web層ポリシーおよび認可ページで、変更せずに「次」をクリックします。

- 「終了」をクリックして、リソース・アプリケーションの作成を完了します。

- 「アクティブ化」をクリックして、クライアント・アプリケーションをアクティブ化します。 リソースを表すリソース・サーバーがアクティブになりました。

- 詳細ページで、名前(

Oracle Integrationの機密クライアント・アプリケーションの作成

- アイデンティティ・ドメイン管理者としてOracle Cloud Infrastructureコンソールにサインインします。

- ナビゲーション・ペインで、「アイデンティティ&セキュリティ」をクリックします。

- 「ドメイン」をクリックします。

- コンパートメントを選択します。

- アイデンティティ・ドメインをクリックします。

- ナビゲーション・ペインで、「統合アプリケーション」をクリックします。

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

- 名前を入力します。 このページの残りのフィールドはオプションであり、無視してかまいません。

- 「次へ」をクリックします。

- 「クライアント構成」ボックスで、「このアプリケーションをクライアントとして構成」を選択します。

- 認可コードの場合は、「許可された付与タイプ」セクションで「トークンをリフレッシュ」および「承認コード」を選択します。

- 「リダイレクトURL」フィールドに、クライアント・アプリケーションのリダイレクトURLを入力します。 ユーザー・ログイン後、このURLは認可コードでリダイレクトされます。 複数のリダイレクトURLを指定できます。 これは、複数のインスタンスがあるが、ライセンスの問題が原因でクライアント・アプリケーションが1つのみである開発環境に役立ちます。 たとえば:

ノート:

次の情報がわからない場合は、管理者に確認してください:

- インスタンスが新規であるか、Oracle Integration Generation 2 Generation 2からOracle Integration Generation 2にアップグレードされた場合。

- リージョンを含む完全なインスタンスURL (新しいインスタンスで必要)。

接続用… リダイレクトURLの一部としてリージョンを含めますか。 指定するリダイレクトURLの例… 新しいOracle Integration Generation 2インスタンスで作成されます はい https://OIC_instance_URL.region.ocp.oraclecloud.com/icsapis/agent/oauth/callbackOracle Integration Generation 2 Generation 2からOracle Integration Generation 2にアップグレードされたインスタンスで作成されます

番号 このことは両方とも該当します:

- アップグレード後に作成された新しい接続

- アップグレードの一部であった既存の接続

https://OIC_instance_URL.ocp.oraclecloud.com/icsapis/agent/oauth/callbackOAuth認可コードを動作させるには、リダイレクトURIが正しく設定されている必要があります。

- 「リソース」で、「スコープの追加」をクリックして適切なスコープを追加します。

Oracle Fusion Applicationsインスタンスがアイデンティティ・ドメインとフェデレートされている場合、Oracle Integrationクラウド・サービス・アプリケーションが、選択するリソースの中でリストされます。 これにより、クライアント・アプリケーションがOracle Integrationにアクセスできるようになります。

- 「Oracle Fusion Applicationsリソースを表すアイデンティティ・ドメイン・リソース・アプリケーションの作成」で作成されたOracle Fusion Applicationsリソース・アプリケーションを検索します。

- リソースを選択し、>をクリックします。

- スコープを選択し、「追加」をクリックします。

- リソースおよび「Web層ポリシー」ページで変更を行わずに「次」をクリックします。

- 認可ページで、「終了」をクリックします。

「追加されたアプリケーション」ダイアログには、クライアントIDおよびクライアント・シークレットの値が表示されます。

- これらの値をコピーして保存します。 この情報は、接続ページでOAuth認可コード資格証明セキュリティ・ポリシーの接続を作成するときに必要です。

接続ページでアカウントを正常に認証するには、次の詳細に注意してください。

その場合... 結果 Oracle Integrationを保護するアイデンティティ・ドメインとOracle Fusion Applicationsリソース・アプリケーションは同じです。 前に作成したローカルOracle Fusion Applicationsユーザーを使用して、Oracle Integrationにログインします。 認証が成功するには、接続を作成し、接続ページで「承諾の指定」をクリックする必要があります。 Oracle Integrationを保護するアイデンティティ・ドメインとOracle Fusion Applicationsリソース・アプリケーションは異なります。 一般的なOracle Integration開発者アカウントを使用してOracle Integrationにログインし、接続を作成し、接続ページで「承諾の指定」をクリックします。 前に作成したローカルのOracle Fusion Applicationsユーザー・アカウントを使用して、Oracle Fusion Applicationsリソース・アイデンティティ・ドメイン・アプリケーションにログインする必要があります。 - アプリケーションをアクティブにします。

「同意」をクリックしたときに発生するエラーの解決

接続ページでOAuth認可コード資格証明セキュリティ・ポリシーを構成した後、接続をテストする必要があります。

Oracle Integrationユーザー・アカウントを使用してOracle Integrationにログインし、「承諾の指定」をクリックしてOAuthフローをテストすると、同意は成功します。 ただし、接続をテストすると、Unauthorized 401エラーで失敗します。

- Oracle Integrationからログアウトし、Oracle Fusion Applicationsに存在するユーザー・アカウントで再度ログインします。

- 接続ページに戻り、接続を再テストします。

今回は接続に成功しました。

Oracle Fusion Applications以外のアイデンティティ・ドメインを使用したOAuth認可コード資格証明セキュリティ・ポリシーの設定

Oracle Fusion Applicationsとアイデンティティ・ドメインの間に信頼を設定し、OAuth認可コード資格証明セキュリティ・ポリシーを使用するには、Oracle Integrationのクライアント・アプリケーションを作成する必要があります。 これらのタスクが完了したら、接続ページで接続を正常に構成できます。 このオプションは、Oracle Fusion Applications以外のアイデンティティ・ドメイン(Oracle Integrationアイデンティティ・ドメインなど)と統合する場合に使用します。

Oracle Fusion Applicationsとアイデンティティ・ドメイン間の信頼の設定

- Oracle Integrationのアイデンティティ・ドメインからJWK署名証明書を取得します。

- 署名証明書エンドポイントを付与するアイデンティティ・ドメイン・エンドポイントのREST APIを取得します。 たとえば:

/admin/v1/SigningCert/jwk「Oracle Identity Cloud ServiceのためのREST API」の「すべてのRESTエンドポイント」を参照してください。

- エンドポイントをコピーします。

- Oracle Cloud InfrastructureコンソールまたはOracle Integration 「について」メニューからアイデンティティ・ドメインURLを取得します。

- そのURLを署名証明書の前面に追加し、ツール(

postmanなど)を使用してREST APIを起動します。 たとえば:https://identity_domain_URL.identity.oraclecloud.com/admin/v1/SigningCert/jwk - GETコールを実行して、証明書のペイロードを取得します。 ペイロードには2つのセクションがあります:

- アイデンティティ・ドメイン証明書

- 認証局(CA)証明書

受信したレスポンスのタイプの例が提供されています。 「テナント署名証明書をJWK形式で取得」を参照してください。

- 両方の証明書セクションを別々のファイルにコピーします。 ファイルのヘッダーおよびフッターは、Oracle Fusion Applicationsに正常にアップロードするために、次の正確な形式である必要があります:

-----BEGIN CERTIFICATE----- content_of_certificate . . . . . . -----END CERTIFICATE-----証明書を検証できます。 たとえば:openssl x509 -in IDCS.cert -noout -text

- 署名証明書エンドポイントを付与するアイデンティティ・ドメイン・エンドポイントのREST APIを取得します。 たとえば:

- 次の詳細を含むOracle Fusion Applicationsサポートを使用して、サービス・リクエスト(SR)を提出します:

- SR要約: Oracle Fusion ApplicationsとOCIアイデンティティ・ドメイン間の信頼の設定

- カテゴリ: ログイン、ログアウトおよびSSO

アップロードする証明書を添付します。 証明書を自分でアップロードすることはできません。

- Oracle Fusion Applicationsリソースを表すリソース・アプリケーションをOracle Integrationアイデンティティ・ドメインに作成します。

- ドメイン管理者としてアイデンティティ・ドメインにログインします。

- ナビゲーション・ペインで、「アイデンティティ&セキュリティ」をクリックします。

- 「ドメイン」をクリックします。

- コンパートメントを選択します。

- アイデンティティ・ドメインをクリックします。

- ナビゲーション・ペインで、「統合アプリケーション」をクリックします。

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

- 詳細ページで、名前(

FA Resourceなど)を入力し、「次」をクリックします。 - クライアント・ページで、変更せずに「次」をクリックします。

- リソース・ページで、「このアプリケーションをリソース・サーバーとして構成」をクリックします。

- オプションで、「アクセス・トークンの有効期限」フィールドの値を更新します。

- 「リフレッシュ・トークンを許可するかどうか」を選択します。

- 「主な読者」フィールドに、Oracle Fusion Applications URLおよびポートを追加します。 これは、トークンが処理されるプライマリ受信者です。

https://FA_URL:443 - 「スコープ」セクションで、「追加」をクリックします。

- 「スコープ」フィールドに

/と入力します。 - 「説明」フィールドに「すべて」と入力します。

- 「同意が必要」を選択します。

- 「追加」をクリックし、「次」をクリックします。

- Web層ポリシーおよび認可ページで、変更せずに「次」をクリックします。

- 「終了」をクリックして、リソース・アプリケーションの作成を完了します。

- 「アクティブ化」をクリックして、クライアント・アプリケーションをアクティブ化します。 リソースを表すリソース・サーバーがアクティブになりました。

(オプション)ローカル・ユーザーの作成

ノート:

Oracle Fusion Applicationsユーザーがアイデンティティ・ドメインまたは使用しているアイデンティティ・プロバイダとフェデレートされていない場合は、次のステップが必要です。- アイデンティティ・ドメインのローカル・ユーザーを作成します。 「慎重」次の表を参照して、すでにローカル・ユーザーが存在するかどうかを確認します。

シナリオ ローカル・ユーザーを作成する必要がありますか。 Oracle Integrationを保護しているアイデンティティ・ドメインとフェデレートされたOracle Fusion Applicationsユーザーがいます。 番号 ローカル・アイデンティティ・ドメインのOracle Fusion Applicationsユーザーを作成する必要はありません。 これは、アイデンティティ・ドメインがリポジトリにすでにOracle Fusion Applicationsユーザーを持っているためです。

Oracle Fusion Applicationsと、Oracle Integrationを保護しているアイデンティティ・ドメインとの間にフェデレーションがありません。 はい Oracle IntegrationのOAuth設定で使用するローカル・アイデンティティ・ドメインOracle Fusion Applicationsユーザーを作成する必要があります。

アイデンティティ・ドメイン管理者は、Oracle Fusion Applicationsのユーザーと一致する非フェデレーテッド・ローカル・ユーザー名をアイデンティティ・ドメインに作成する必要があります。 Oracle Fusion Applications RESTエンドポイントをすでに使用および起動している場合は、Oracle Fusion ApplicationsのRESTエンドポイントを起動するために必要なロールおよびアクセス権を持つユーザーをすでに作成している可能性があります。 このユーザーは、アイデンティティ・ドメインに作成され、ローカル・ユーザー・パスワードを持っている必要があります。

Oracle Integrationの機密クライアント・アプリケーションの作成

- アイデンティティ・ドメイン管理者としてOracle Cloud Infrastructureコンソールにサインインします。

- ナビゲーション・ペインで、「アイデンティティ&セキュリティ」をクリックします。

- 「ドメイン」をクリックします。

- コンパートメントを選択します。

- アイデンティティ・ドメインをクリックします。

- ナビゲーション・ペインで、「統合アプリケーション」をクリックします。

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

- 名前を入力します。 このページの残りのフィールドはオプションであり、無視してかまいません。

- 「次へ」をクリックします。

- 「クライアント構成」ボックスで、「このアプリケーションをクライアントとして構成」を選択します。

- 認可コードの場合は、「許可された付与タイプ」セクションで「トークンをリフレッシュ」および「承認コード」を選択します。

- 「リダイレクトURL」フィールドに、クライアント・アプリケーションのリダイレクトURLを入力します。 ユーザー・ログイン後、このURLは認可コードでリダイレクトされます。 複数のリダイレクトURLを指定できます。 これは、複数のインスタンスがあるが、ライセンスの問題が原因でクライアント・アプリケーションが1つのみである開発環境に役立ちます。 たとえば:

ノート:

次の情報がわからない場合は、管理者に確認してください:

- インスタンスが新規であるか、Oracle Integration Generation 2 Generation 2からOracle Integration Generation 2にアップグレードされた場合。

- リージョンを含む完全なインスタンスURL (新しいインスタンスで必要)。

接続用… リダイレクトURLの一部としてリージョンを含めますか。 指定するリダイレクトURLの例… 新しいOracle Integration Generation 2インスタンスで作成されます はい https://OIC_instance_URL.region.ocp.oraclecloud.com/icsapis/agent/oauth/callbackOracle Integration Generation 2 Generation 2からOracle Integration Generation 2にアップグレードされたインスタンスで作成されます

番号 このことは両方とも該当します:

- アップグレード後に作成された新しい接続

- アップグレードの一部であった既存の接続

https://OIC_instance_URL.ocp.oraclecloud.com/icsapis/agent/oauth/callbackOAuth認可コードを動作させるには、リダイレクトURIが正しく設定されている必要があります。

- 「リソース」で、「スコープの追加」をクリックして適切なスコープを追加します。

Oracle Fusion Applicationsインスタンスがアイデンティティ・ドメインとフェデレートされている場合、Oracle Integrationクラウド・サービス・アプリケーションが、選択するリソースの中でリストされます。 これにより、クライアント・アプリケーションがOracle Integrationにアクセスできるようになります。

- 「Oracle Fusion Applicationsとアイデンティティ・ドメイン間の信頼の設定」で作成されたOracle Fusion Applicationsリソース・アプリケーションを検索します。

- リソースを選択し、>をクリックします。

- スコープを選択し、「追加」をクリックします。

- リソースおよび「Web層ポリシー」ページで変更を行わずに「次」をクリックします。

- 認可ページで、「終了」をクリックします。

「追加されたアプリケーション」ダイアログには、クライアントIDおよびクライアント・シークレットの値が表示されます。

- これらの値をコピーして保存します。 この情報は、接続ページでOAuth認可コード資格証明セキュリティ・ポリシーの接続を作成するときに必要です。

接続ページでアカウントを正常に認証するには、次の詳細に注意してください。

その場合... 結果 Oracle Integrationを保護するアイデンティティ・ドメインとOracle Fusion Applicationsリソース・アプリケーションは同じです。 前に作成したローカルOracle Fusion Applicationsユーザーを使用して、Oracle Integrationにログインします。 認証が成功するには、接続を作成し、接続ページで「承諾の指定」をクリックする必要があります。 Oracle Integrationを保護するアイデンティティ・ドメインとOracle Fusion Applicationsリソース・アプリケーションは異なります。 一般的なOracle Integration開発者アカウントを使用してOracle Integrationにログインし、接続を作成し、接続ページで「承諾の指定」をクリックします。 前に作成したローカルのOracle Fusion Applicationsユーザー・アカウントを使用して、Oracle Fusion Applicationsリソース・アイデンティティ・ドメイン・アプリケーションにログインする必要があります。 - アプリケーションをアクティブにします。

非フェデレーテッド・ユーザー・アカウントで接続をテストする際の潜在的なエラーの回避

接続ページでOAuth認可コード資格証明セキュリティ・ポリシーを構成した後、接続をテストする必要があります。

Oracle Integrationユーザー・アカウントを使用してOracle Integrationにログインし、「承諾の指定」をクリックしてOAuthフローをテストすると、同意は成功します。 ただし、接続をテストすると、Unauthorized 401エラーで失敗します。

- Oracle Integrationからログアウトし、Oracle Fusion Applicationsに存在するユーザー・アカウントで再度ログインします。

- 接続ページに戻り、接続を再テストします。

今回は接続に成功しました。

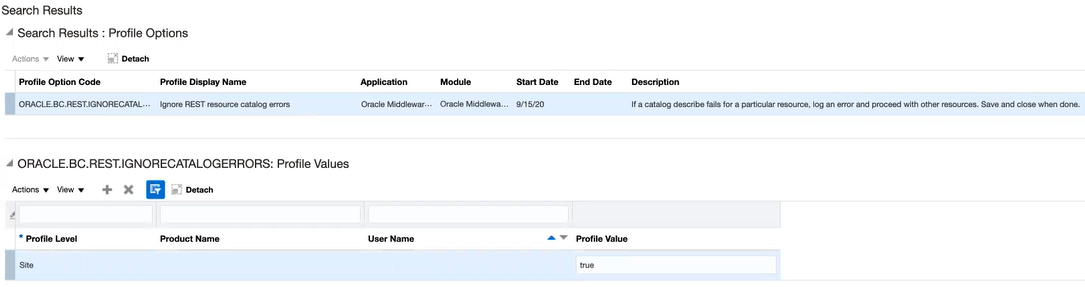

「Oracle ERP Cloudアダプタ」を介したRESTカタログへのアクセス

「Oracle ERP Cloudアダプタ」を介してRESTカタログにアクセスするには、次のステップを実行する必要があります。 これにより、アダプタ・エンドポイント構成ウィザードの操作ページでRESTリソースを参照できます。 これにより、メタデータの生成中にエラーが発生した場合に、Oracle ERP CloudでRESTリソースをスキップすることもできます。 これがない場合、Oracle ERP Cloudでは部分カタログが生成され、操作ページでビジネス・リソースが欠落します。

ノート:

プロファイル値の変更を保存した後、アダプタ・エンドポイント構成ウィザードでRESTリソースを選択できるようになるまでに約30分かかります。カスタム・ビジネス・イベントの作成

アプリケーション・コンポーザで、アダプタ・エンドポイント構成ウィザードで「Oracle ERP Cloudアダプタ」をトリガー接続として構成するときに選択できるカスタム・ビジネス・イベントを作成できます。 アプリケーション・コンポーザには、Oracle Fusion Applicationsユーザー・インタフェースからアクセスする必要があります。 アプリケーション・コンポーザの「アプリケーション」リストから「ERPとSCM Cloud」を選択すると、カスタム・オブジェクトが作成されて、「Oracle ERP Cloudアダプタ」が使用するカスタム・イベントとして昇格されます。

ノート:

カスタム・ビジネス・イベントは、Oracle ERP Cloudカスタム・ビジネス・オブジェクトに対してのみサポートされます。手順については、My Oracle Supportの技術ノート2535444.1を参照してください。

Oracle ERP Cloudサービス・カタログ・サービスWSDL、イベント・カタログURLまたはインタフェース・カタログURLを取得します(2/18/20)より前に作成された接続の場合)

「この項のステップは、2/18/20の簡易接続ページの初期リリースの前に作成された既存の接続でのみ必要です。」。 existing接続の場合、「ERPサービス・カタログWSDL URL」フィールドでサービス・カタログ・サービスのWSDL (ビジネス・オブジェクトまたはビジネス・サービスのいずれかを使用するようにインバウンドおよびアウトバウンド・アダプタにアクセスして構成するためのもの)、オプションで、「ERPイベント・カタログURL」フィールドのイベント・カタログURL (イベント・サブスクリプションを使用するためのインバウンド・アダプタへのアクセスおよび構成用)、または、「インタフェース・カタログのURL」フィールドの(RESTビジネス・リソースを使用してアウトバウンド・エンドポイントにアクセスし、構成するための)インタフェース・カタログURL、を指定するように求められます。

ノート:

「2/18/20の簡易接続の初期リリースで作成された新しい接続については、この項で説明されている事前構成詳細は必要ありません」。 すべてのWSDLとURLは、コネクション・ページの「ERP Cloudホスト」フィールドで指定したOracle ERP Cloudホスト名に基づいて自動的に識別されます。次のセクションでは、サービス・カタログ・サービスのWSDLおよびイベント・カタログURLを取得する方法について説明します:

Fusion Applicationsリリース13以降

Oracle Fusion Applicationsリリース13以降のサービス・カタログ・サービスWSDLおよびイベント・カタログURLは、次のメソッドで取得します。

サービス・カタログ・サービスWSDLの取得

インスタンスの物理エンドポイントを取得するには、以下のステップを実行します:

-

Fusion Applicationsホームページにログインします。 たとえば:

https://acme.fa.us6.oraclecloud.com/fscmUI/faces/FuseWelcomeここで、

acmeはシステム名で、us6はデータセンターです。 -

https://acme.fa.us6.oraclecloud.com/をコピーし、fscmService/ServiceCatalogService?WSDLで追加します。 たとえば:https://acme.fs.us2.oraclecloud.com/fscmService/ServiceCatalogService?WSDL

イベント・カタログURLの取得

リリース13からは、統合エンドポイントを使用してすべてのFusion Applications URLにアクセスします。 次の命名パターンに準拠した新しい統合エンドポイントに切り替える必要があります:

https://systemName.fa.dcsn.oraclecloud.com/...faドメインを指定すると、URLは次のようになります:

-

次のURLをコピーします:

https://acme.fa.us6.oraclecloud.com/ -

soa-infraをURLの末尾に追加します:https://acme.fa.us6.oraclecloud.com/soa-infra