インスタンスへのアクセスの制限

許可リスト(以前のホワイトリスト)を構成して、Oracle Integrationインスタンスにアクセスできるネットワークを制限します。 特定のIPアドレス、クラスレス・ドメイン間ルーティング(CIDR)ブロックおよび指定した仮想クラウド・ネットワークのユーザーのみがOracle Integrationインスタンスにアクセスできます。

Oracle Integrationインスタンスの場合、インスタンスの作成時またはインスタンスの作成後に許可リストを構成します。

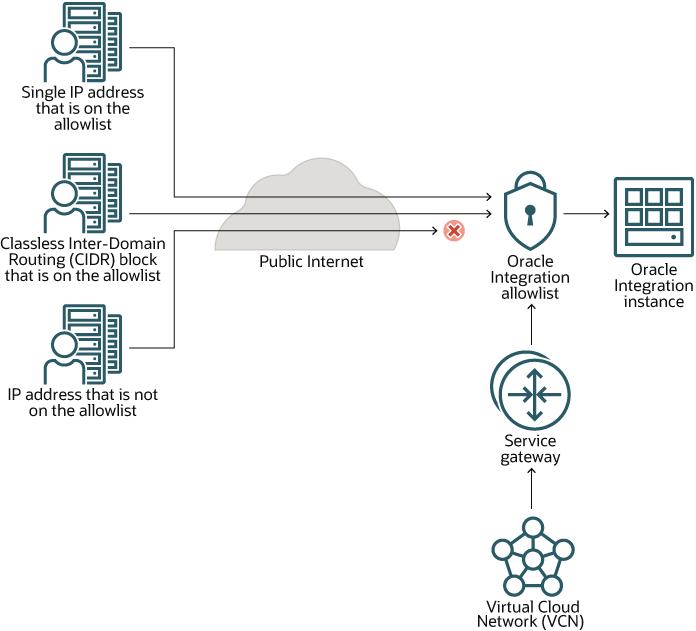

許可リストの構成のオプション1: セルフサービス許可リスト機能を使用したOracle Integrationへのアクセスの制限

このシナリオでは、許可リストを使用してOracle Integrationへのアクセスを制限します。 許可リストは、次のパラメータに基づいてアクセスを制限します:

- 単一IPアドレス

- Classless Inter-Domain Routing (CIDR)ブロック (つまり、IPアドレス範囲)

- 仮想クラウド・ネットワークOracle Cloud ID (VCN OCID)

さらに、組織にサービス・ゲートウェイがある場合もあります。 サービス・ゲートウェイを使用すると、パブリック・インターネットにデータを公開せずに、仮想クラウド・ネットワーク(VCN)がOracle Integrationにプライベートにアクセスできます。

指定されたIPアドレスおよびVCN OCIDのみがOracle Integrationにアクセスできます。 リストされたVCNからOracle Integrationにアクセスするユーザーとシステムにはフル・アクセスがあります。

メリット

- 設定が簡単です。 カスタム・エンドポイントを作成せずに、数分で許可リストを構成できます。

- REST、SOAPおよびその他のインターネット・トラフィックを含むすべてのトラフィックがサポートされます。

デメリット

- このルールでは、すべてまたは全面的なアクセスが可能であり、より緊密な制御はできません。

たとえば、許可されたIPアドレスを使用しているユーザーがコマンドライン・パラメータとしてSQLを渡す場合でも、特定のIPアドレスまたは範囲のすべてのトラフィックが許可されます。

- アクセス・ルールは15個に制限されています。

ただし、CIDRブロックは1つのエントリとしてのみカウントされるため、15を超えるルールは必要ない場合があります。

このシナリオの完了タスク

- 組織VCN OCIDを許可リストに追加します。 VCNはOracle Integrationと同じリージョンに存在し、サービス・ゲートウェイを持つ必要があります。

VCN OCIDをallowlistに追加すると、VCNのすべてのリソースがOracle Integrationにアクセスできます。

- すべてのパートナ・ネットワークおよびアプリケーションについて、IPアドレスまたはアドレス範囲を許可リストに追加します。

Oracle Integrationへのアクセスが必要なすべてのアプリケーションおよびシステムのすべてのIPアドレスが必要です。 リストのコンパイル時には、すべてのパートナ・システムおよびSaaSアプリケーションを考慮してください。 たとえば、CRMプラットフォームがアクセスを必要とする場合は、プラットフォームのIPアドレスの個別または範囲を追加する必要があります。

許可リストにIPアドレスまたはアドレス範囲を追加すると、ネットワークのユーザー・インタフェースおよび統合への完全なアクセス権を付与します。

- Oracle Integrationがそれ自体を呼び出すことができるようにループバックを有効にします。

たとえば、ループバックを有効化すると、Oracle Integrationは独自のREST APIをコールできます。

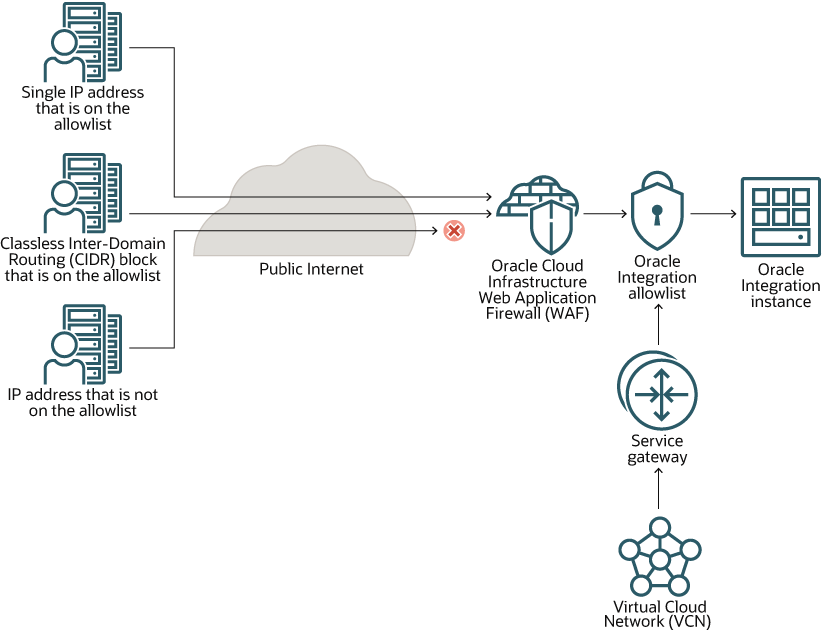

許可リストを構成するためのオプション2: 「Oracle Cloud Infrastructure Webアプリケーション・ファイアウォール」 (WAF)を使用したOracle Integrationへのアクセスの制限

このシナリオは、許可リストに最も強力な構成オプションであり、高度なルールを作成できます。 このシナリオでは、「Oracle Cloud Infrastructure Webアプリケーション・ファイアウォール」 (WAF)を使用してOracle Integrationへのアクセスを制限します。

各アイテムがアクセスを制御する方法

許可リストにより、次のエンティティがOracle Integrationにアクセスできます:

- WAF

- 仮想クラウド・ネットワークOracle Cloud ID (VCN OCID)

その結果、すべてのインターネット・トラフィックがWAFにルーティングされ、次に基づいてアクセスが制限されます:

- 単一IPアドレス

- Classless Inter-Domain Routing (CIDR)ブロック (つまり、IPアドレス範囲)

- 仮想クラウド・ネットワークOracle Cloud ID (VCN OCID)

- ユーザー定義の追加ルール

組織にサービス・ゲートウェイがある場合、サービス・ゲートウェイを使用すると、仮想クラウド・ネットワーク(VCN)がパブリック・インターネットにデータを公開せずにOracle Integrationにプライベートにアクセスできます。

メリット

- WAFでは、許可リストに高度なルールを作成できます。 次に例を示します。

- SQLをコマンドライン・パラメータとして渡す場合、リクエストを禁止できます。

- ジオ・ブロックを使用してロケーションに基づいてアクセスを制限できます。

詳細は、「Oracle Cloud Infrastructure Webアプリケーション・ファイアウォール」の「WAFポリシーの管理」を参照してください。

- REST、SOAPおよびその他のインターネット・トラフィックを含むすべてのトラフィックがサポートされます。

- 15個の許可リスト・ルールがこのシナリオには適用されません。

デメリット

- このオプションは、セルフサービスの許可リストよりも複雑で時間がかかり、エラーが生じます。

- WAFのカスタム・エンドポイントを作成し、サーバー証明書とDNSエントリが必要です。

このシナリオの完了タスク

- 組織の要件に従ってWAFを構成します。

「Oracle Cloud Infrastructure Webアプリケーション・ファイアウォール」については、「Webアプリケーション・ファイアウォールの概要」を参照してください。

- Oracle Integrationのカスタム・エンドポイントを構成します。

「インスタンスのカスタム・エンドポイントの構成」を参照してください。

- 許可リストにWAFのIP address(es)を追加します。

組織に複数のリージョンにOracle Integrationがある場合、各リージョンには独自のWAFがあります。 すべてのWAFのIPアドレスを許可リストに追加する必要があります。

- 組織VCN OCIDを許可リストに追加します。 VCNはOracle Integrationと同じリージョンに存在し、サービス・ゲートウェイを持つ必要があります。

VCN OCIDが許可リストにある場合、仮想クラウド・ネットワークはWAFをバイパスします。

ノート:

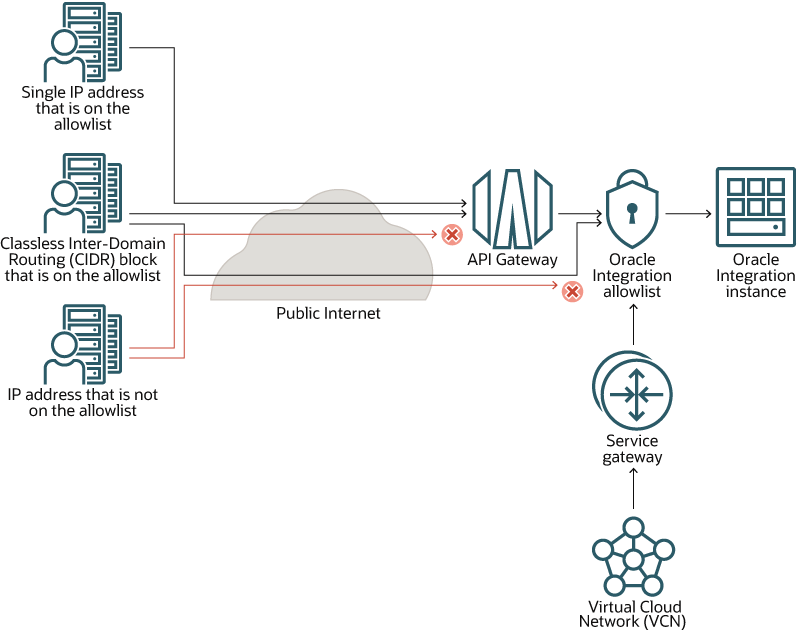

WAFを使用してOracle Integrationへのアクセスを制限する場合、ループバックを有効にする必要はありません。許可リストの構成のオプション3: APIゲートウェイを使用したOracle Integrationへのアクセスの制限

「図allowlist_with_api_gateway.pngの説明」

このシナリオでは、APIゲートウェイおよび許可リストを使用してOracle Integrationへのアクセスを制限します。

Oracle IntegrationへのすべてのトラフィックがREST APIコールの形式である場合、この設定はニーズに対応します。 ただし、REST API以外のコール形式のトラフィックがある場合、このシナリオは理想的でない可能性があります。 組織が次のいずれかの状況をサポートしている場合、REST以外のコールの形式でトラフィックが発生します:

- Visual Builderおよびプロセス機能の使用など、Oracle Integrationユーザー・インタフェースで作業しているユーザー

- Oracle Cloud Infrastructureコンソール・ユーザー・インタフェースで作業しているユーザー

- SOAPコール

REST以外のコールをサポートする場合は、Oracle Integration許可リストを使用してこのアクセスを管理する必要があります。 これが理由です: APIゲートウェイでは、許可リストにIPアドレスを追加できません。

各アイテムがアクセスを制御する方法

- インターネットからのすべてのRESTトラフィックはAPIゲートウェイにルーティングされます。

アクセスの制限方法の詳細は、APIゲートウェイの「APIゲートウェイの概要」を参照してください。

- 許可リストにより、次のエンティティがOracle Integrationにアクセスできます:

- APIゲートウェイVCN

- サービス・ゲートウェイ(組織に1つがある場合)

- RESTおよびSOAPリクエスト

ノート:

Visual Builderおよびプロセス・アクセスが必要な場合は、このパターンによってAPIゲートウェイのバイパスが可能になります。

組織にサービス・ゲートウェイがある場合、サービス・ゲートウェイを使用すると、仮想クラウド・ネットワーク(VCN)がパブリック・インターネットにデータを公開せずにOracle Integrationにプライベートにアクセスできます。

メリット

- APIゲートウェイを使用すると、セルフサービスの許可リストよりも多くの規約を作成できます。

APIゲートウェイについては、「APIデプロイメント仕様へのリクエスト・ポリシーとレスポンス・ポリシーの追加」を参照してください。

- 15個の許可リスト・ルールの制限はREST APIコールには適用されません。

デメリット

- 組織で「ファイル・サーバー」を使用している場合は、APIゲートウェイを使用してアクセスを制限できません。

「ファイル・サーバー」への直接アクセスを許可する必要があります。

- このオプションは、セルフサービスの許可リストよりも複雑で時間がかかり、エラーが生じます。

- すべてを必要なとおりに構成しない場合、ユーザーはアクセスの問題が発生します。 たとえば、ユーザーはプロセス機能にアクセスできず、内部ネットワーク上のユーザーのみがVisual Builderにアクセスできます。

- Oracle IntegrationへのREST以外のコールの場合は、Oracle Integration許可リストを使用して直接アクセスを提供する必要があります。 この許可リストのアクセス・ルールは15個に制限されています。

このシナリオの完了タスク

ノート:

これらのステップを手作業で完了し、正しい形式を使用するか、ユーザーがアクセスの問題が発生します。- 組織の要件に従ってAPIゲートウェイを構成します。

「APIゲートウェイのドキュメント」を参照してください。

- 組織VCN OCIDを許可リストに追加します。 VCNはOracle Integrationと同じリージョンにある必要があります。

VCN OCIDが許可リストにある場合、仮想クラウド・ネットワークはAPIゲートウェイをバイパス

- 許可リストにAPIゲートウェイを追加します。

- Oracle Integrationがそれ自体を呼び出すことができるようにループバックを有効にします。

たとえば、ループバックを有効化すると、Oracle Integrationは独自のREST APIをコールできます。

許可リスト用のREST API

REST APIを使用して、許可リストを作成および変更することもできます。 /integrationInstances/{integrationInstanceId}/actions/changeNetworkEndpointを参照してください。Oracle IntegrationのAllowlistを作成するための前提条件

権限リストを作成する場合、インスタンスへのアクセスが必要なアプリケーションをすべて含める必要があります。 ここに、必要な情報があります。

ノート:

これらのタスクは、Oracle Integrationに必要です。イベント・ソースであるアプリケーションのアウトバウンドIPアドレスの取得

Oracle Fusion Applications ERPイベントなど、すべてのイベント・ソースを許可リストに追加する必要があります。 これを行うには、アプリケーションのアウトバウンドIPアドレスを取得する必要があります。 アプリケーション・プロバイダに連絡して、IPアドレスを取得してください。

Oracle IntegrationへのHTTPSコールを実行するOracle SaaSアプリケーションのパブリックIPアドレスの取得

Oracle SaaSアプリケーションは、統合の設計に応じてOracle Integrationに対してHTTPSコールを実行できます。 Oracle Integrationの「バージョン情報」メニューに移動して、Oracle Integrationの許可リストに追加するSaaSインスタンスのパブリックIPアドレスを取得します。 「Oracle IntegrationインスタンスのNAT Gateway IPアドレスの取得」を参照してください。

例:

- トリガーおよびコールバックにSaaSアダプタ接続を使用する統合

- データベースのポーリングや起動など、ポーリングを実行するアダプタで接続性エージェントが使用される場合

- 接続エージェントを使用してOracle Integrationと通信する場合

Oracle Cloudアプリケーションによって開始されるwebサービス・コールの許可リストに追加できるデータ・センター別の外部IPアドレスのリストは、サポート・ノート「ID 1903739.1: Oracle Cloudアプリケーションによって開始されるWebサービス・コールのIPホワイトリスト」を参照してください。