接続の作成の前提条件

環境固有の次の前提条件を満たし、「Oracle CX SalesおよびB2B Serviceアダプタ」で接続を作成します。

- Oracle CX SalesおよびB2B Serviceのサブスクライブ

- Oracle CX SalesおよびB2B Serviceのイベント・サブスクリプションの有効化

- ロケーション・ベースのアクセス制御(LBAC)のステータスの確認

- セキュリティ証明書のアップロード

- OAuth認可コード資格証明セキュリティ・ポリシーを設定するための前提条件の実行

- エコート抑制フィルタの有効化

- Groovyスクリプトの統合

- Oracle CX SalesおよびB2B Serviceカタログ・サービスWSDL、イベント・カタログURLまたはインタフェース・カタログURLの取得(2/18/20)より前に作成された接続の場合)

「Oracle CX SalesおよびB2B Service」をサブスクライブ

このアクションにより、適切な権限を持つ「Oracle CX SalesおよびB2B Service」ユーザー・アカウントを作成できます。 このユーザー・アカウントは、接続ページで「Oracle CX SalesおよびB2B Serviceアダプタ」接続を作成するときに指定します。

「Oracle CX SalesおよびB2B Service」でのイベント・サブスクリプションの有効化

「Oracle CX SalesおよびB2B Serviceアダプタ」を使用してイベントをサブスクライブする前に、一連の構成タスクを実行する必要があります。 この例では、「Oracle Service Cloud (RightNow)アダプタ」は、この統合の「Oracle CX SalesおよびB2B Service」との他の接続です。

「Oracle CX SalesおよびB2B Service」内のソース・システム・レコードの確認

統合は、「Oracle CX SalesおよびB2B Service」リリース10と連携するように設計されています。

Oracle CX SalesおよびB2B Serviceのソース・システム・レコードを確認するには:

-

システム管理者権限を持つユーザーで「Oracle CX SalesおよびB2B Service」インスタンスにログインします。

-

「設定と保守」ページに移動します。

-

「すべてのタスク」タブを選択します。

-

「名前」フィールドに

Manage Trading community Source Systemと入力し、「検索」をクリックします。 -

「検索結果」セクションで、タスクに移動の下のアイコンをクリックします。

「取引先コミュニティ・ソース・システムの管理」ページが表示されます。

-

「コード」ドロップ・ダウン・リストから「次で始まる」を選択します。

-

「次で始まる」の右側にあるフィールドに値を入力して、「検索」をクリックします。 この例では、

RNOWが入力されています。 -

「検索結果」セクションで、入力した値(この例では、RNOW)が「コード」列に表示されることを確認して、「取引先コミュニティ・メンバーに使用可能」チェック・ボックスが選択されていることを確認します。 「取引先コミュニティ・メンバーに使用可能」チェック・ボックスが選択されていない場合は、次のステップを実行します。

-

RNOW行を選択します。

-

「Edit」アイコンをクリックします。

-

「取引先コミュニティ・メンバーに使用可能」チェック・ボックスを選択します。

-

「Oracle CX SalesおよびB2B Service」でのソース・システム・レコードの作成

Oracle CX SalesおよびB2B Serviceにソース・システム・レコードを作成するには:

ソース・システム定義RNOWレコードが「Oracle CX SalesおよびB2B Service」インスタンスに見つからない場合は、次のステップに従って作成します:

-

システム管理者権限を持つユーザーで「Oracle CX SalesおよびB2B Service」インスタンスにログインします。

-

「設定と保守」ページに移動します。

-

「すべてのタスク」タブを選択します。

-

「名前」フィールドに

Manage Trading community Source Systemと入力し、「検索」をクリックします。 -

「検索結果」セクションで、タスクに移動の下のアイコンをクリックします。

「取引先コミュニティ・ソース・システムの管理」ページが表示されます。

-

「コード」ドロップ・ダウン・リストから「次で始まる」を選択します。

-

フィールドに

RNOWと入力し、「検索」をクリックします。 この例では、「Oracle Service Cloud (RightNow)アダプタ」は、「Oracle CX SalesおよびB2B Service」が通信しているもう1つの接続です。 -

「検索結果」で、「新規」アイコンをクリックします。

-

「ソース・システムの作成」ページで、次のように値を入力します。 この例では、「Oracle Service Cloud (RightNow)アダプタ」は、「Oracle CX SalesおよびB2B Service」が通信しているもう1つの接続です。

-

「コード」フィールド:

RNOWと入力します。 -

「名前」フィールド:

Service Cloudと入力します。 -

「説明」フィールド: 説明を入力します。 たとえば:

Maintains cross references between the Oracle Fusion Applications database and records imported using comma-separated files. -

「取引先コミュニティ・メンバーに使用可能」チェック・ボックス: チェック・ボックスを選択します。

-

-

「保存」→「閉じる」の順にクリックします。

ソース・システム・エンティティの検証

ソース・システム・エンティティを確認するには:

-

「設定と保守」ページに移動します。

-

「すべてのタスク」タブを選択します。

-

「名前」フィールドに

Manage Source System Entitiesと入力し、「検索」をクリックします。 -

「検索結果」セクションで、タスクに移動の下のアイコンをクリックします。

「Manage Source System Entities」ページが表示されます。

-

「取引先コミュニティ・メンバーのソース・システム」リストから、Service Cloud (RightNow)を選択します。 この例では、「Oracle Service Cloud (RightNow)アダプタ」は、「Oracle CX SalesおよびB2B Service」が通信しているもう1つの接続です。

-

「Service Cloud (RightNow): エンティティ」セクションで、必ず「アドレス」、「連絡ポイント」、および「パーティ」の各チェック・ボックスを選択してください。

取引先コミュニティ・イベント・プロファイル・オプション使用可能

このプロファイル・オプションは、アカウントや担当者などの取引先コミュニティ・アーキテクチャ(TCA)オブジェクトにのみ適用できます。 プロファイル・オプションがNoに設定されている場合、アカウント・オブジェクトおよび連絡先オブジェクトのイベントは無効になります。 残りのオブジェクトは、プロファイル・オプションを必要とせず、ボックスからビジネス・イベントを呼び出すために有効になります。

取引先コミュニティ・イベントのプロファイル・オプションを有効化するには:

-

「設定と保守」ページに移動します。

-

「すべてのタスク」タブを選択します。

-

「名前」フィールドに

Manage Trading Community Common Profile Optionsと入力し、「検索」をクリックします。 -

「検索結果」セクションで、タスクに移動の下のアイコンをクリックします。

「取引先コミュニティ共通プロファイル・オプションの管理」ページが表示されます。

-

HZ_ENABLE_EVENT_TRACKINGを選択します。

HZ_ENABLE_EVENT_TRACKINGページの「取引先コミュニティ共通プロファイル・オプションの管理」ページが表示されます。

-

HZ_ENABLE_EVENT_TRACKING:プロファイル値セクションで、「サイト」レベルのプロファイル値を「はい」に設定します。

-

「保存」→「閉じる」の順にクリックします。

-

「取引先コミュニティ共通プロファイル・オプションの管理」ページでHZ_INVOKE_OBJ_WF_ON_TRACKINGを選択します。

HZ_INVOKE_OBJ_WF_ON_TRACKINGページの「取引先コミュニティ共通プロファイル・オプションの管理」ページが表示されます。

-

HZ_INVOKE_OBJ_WF_ON_TRACKING: プロファイル値セクションで、「サイト」レベルのプロファイル値を「はい」に設定します。

-

「保存」→「閉じる」の順にクリックします。

カスタム・ビジネス・イベントの作成

アダプタ・エンドポイント構成ウィザードでトリガー接続として「Oracle CX SalesおよびB2B Serviceアダプタ」を構成するときに選択できるカスタム・ビジネス・イベントをアプリケーション・コンポーザで作成できます。 アプリケーション・コンポーザには、Oracle Fusion Applicationsユーザー・インタフェースからアクセスする必要があります。 アプリケーション・コンポーザの「アプリケーション」リストから「CRMクラウド」を選択し、カスタム・オブジェクトを作成し、「Oracle CX SalesおよびB2B Serviceアダプタ」で使用されるカスタム・イベントとしてプロモートします。

手順については、My Oracle Supportの技術ノート2535444.1を参照してください。

統合ユーザー・アカウントの作成

Oracle Integrationから「Oracle CX SalesおよびB2B Service」サービス・カタログまたはイベント・カタログwebサービスを起動するには、別のユーザーを作成します。

-

システム管理者権限を持つユーザーで「Oracle CX SalesおよびB2B Service」にログインします。

-

ナビゲータ→「自分のチーム」→「ユーザーの管理」に移動します。

「ユーザーの管理」ページが表示されます。

-

「ユーザーの管理」をクリックします。

-

「写真の表示」の横の「新規ユーザーの作成」アイコンをクリックします。

-

次の情報を入力して、「保存」をクリックします。

フィールド 説明 姓 CUSTOMER_OIC_INTEG_USERを入力してください電子メール 有効な電子メール・アドレスを入力します。

採用日 日付を入力します。

ユーザー名 CUSTOMER_OIC_INTEG_USERと入力します。Personタイプ Employeeと入力します。雇用主 有効な法律上の組織を選択します。

ビジネス・ユニット 有効なビジネス・ユニットを選択します。

ユーザー名およびパスワードの送信 このチェック・ボックスを選択します。

ユーザー・ログイン CUSTOMER_OIC_INTEG_USERと入力します。パスワード ユーザー名に対するパスワードを入力します。

ユーザーが作成されると、電子メール・アドレスに通知電子メールが送信されます。

-

「Oracle CX SalesおよびB2B Service」からログアウトします。

-

CUSTOMER_OIC_INTEG_USERおよび通知電子メールに指定された一時パスワードを使用して、「Oracle CX SalesおよびB2B Service」インスタンスにログインします。 -

初めてログインした後で、パスワードを変更します。

「Oracle CX SalesおよびB2B Service」ページが表示されます。

-

「Oracle CX SalesおよびB2B Service」からログアウトします。

統合ロールの割当て

ユーザーを、Oracle Entitlements Server for Release 10および11のOracle Authorization Policy Managerのロールと権限に関連付けます。 リリース12以降を使用している場合は、セキュリティ・コンソールを使用してユーザーおよびロールを管理します。

ユーザー名パスワード・トークン・セキュリティ・ポリシーを使用して「Oracle CX SalesおよびB2B Serviceアダプタ」インスタンスのリソースにアクセスするようにOracle Integrationインスタンスを構成できます。

ノート:

事前作成済統合の場合は、CUSTOMER_OIC_INTEG_USERという名前を使用する必要があります。 あらかじめ組み込まれた統合では、エコー抑制の接続とフィルタ式は、ユーザー名としてCUSTOMER_OIC_INTEG_USERを参照します。 新しい統合の場合、ユーザー名は何でもかまいません。

| ロール | 説明 |

|---|---|

|

ALL_INTEGRATION_POINTS_ALL_DATA |

リリース12以降、このロールはサポートされなくなりました。 既存の顧客がリリース12にアップグレードすると、このロールを持つユーザーはセキュリティ・コンソールから隠されていますが、引き続き使用します。 リリース12以降で新規統合ユーザーを作成する場合は、このロールを割り当てることはできません。 |

|

顧客関係管理アプリケーション管理者 |

このロールはリリース12以降でサポートされています。 |

|

SOAOperator |

このロールは、ビジネス・イベントを受信するために必要です。 |

|

FND_MANAGE_CATALOG_SERVICE_PRIV |

Webサービス・カタログを管理するためのロール。 |

各インタフェース要件ごとに追加のロールが必要になることがあります。

ノート:

次のステップを実行するには、Oracle Authorization Policy Managerの管理者権限が必要です。リリース12以降での統合ロールの割り当て

セキュリティ・コンソールを使用して、ロール、ユーザー、証明書、および管理タスクなどのアプリケーション・セキュリティを管理します。 セキュリティ・コンソールへのアクセスは、あらかじめ定義された「セキュリティ・マネージャ」ロールによって提供されます。 次の方法でセキュリティ・コンソールにアクセスします:

-

設定とメンテナンス・ワークエリアで、ジョブ・ロールの管理または職務の管理タスクを使用します。

-

「ナビゲータ」 > 「ツール」 > 「セキュリティ・コンソール」を選択します。

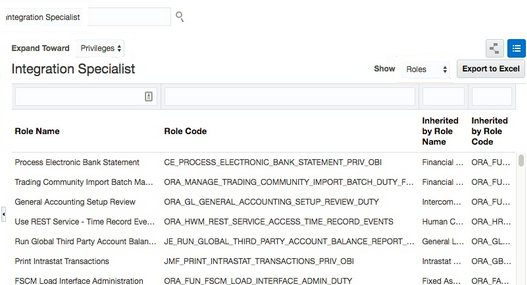

「図sales_cloud_security.pngの説明」

たとえば、「統合スペシャリスト」ユーザーのRolesページは次のようになります:

図int_special.pngの説明

「販売およびサービスの保護」の「Oracle Cloud Applicationsセキュリティ・コンソール」を参照してください。

リリース10および11での統合ロールの割り当て

-

Oracle Authorization Policy Managerにログインします。

-

「検索」で、「対象」ドロップダウン・リストから「ユーザー」を選択します。

-

「検索」フィールドに

CUSTOMER_OIC_INTEG_USER(組み込み済みの統合用)または任意の名前(新しい統合用)を入力し、「検索」アイコンをクリックします。 -

検索結果でその名前を選択し、「表示」アイコンをクリックします。

-

usernameタブ(CUSTOMER_OIC_INTEG_USERまたは自分で作成した任意の名前)で、「アプリケーション・ロールの割り当て」サブタブをクリックします。

-

「マップ」をクリックします。

-

「アプリケーション・ロールをユーザーにマップ」ダイアログで、次の手順を実行します。

-

「アプリケーション名」ドロップダウン・リストから、crmを選択します。

-

「ロール名」ドロップダウン・リストから「次を含む」を選択し、「ロール名」フィールドに

ALL_INTEGRATION_POINTS_ALL_DATA(リリース11以前の場合)またはCustomer Relationship Management Application Administrator(リリース12以降の場合)を入力し、「検索」をクリックします。 -

検索結果でALL_INTEGRATION_POINTS_ALL_DATA (リリース11以前)または「顧客関係管理アプリケーション管理者」 (リリース12以降)を選択し、「ロールのマップ」をクリックします。

ロールがcrmの下のユーザーにマップされます。

-

-

「マップ」をクリックします。

-

「アプリケーション・ロールをユーザーにマップ」ダイアログで、次のステップを実行します。

-

「アプリケーション名」ドロップダウン・リストからhcmを選択して、ステップ7.bと7.cを繰り返します。

-

ロールがhcmの下のユーザーにマップされます。

-

-

「マップ」をクリックします。

-

「アプリケーション・ロールをユーザーにマップ」ダイアログで、次のステップを実行します。

-

「アプリケーション名」ドロップダウン・リストからfscmを選択して、ステップ7.bと7.cを繰り返します。

ロールがfscmの下のユーザーにマップされます。

-

-

「マップ」をクリックします。

-

「アプリケーション・ロールをユーザーにマップ」ダイアログで、次のステップを実行します。

-

「アプリケーション名」ドロップダウン・リストから、soa-infraを選択します。

-

「表示名」の横のドロップダウン・メニューから「次を含む」を選択します。

-

「表示名」フィールドに

SOA Operatorと入力し、「検索」をクリックします。 -

検索結果で「SOA Operator」ロールを選択して、「ロールのマップ」をクリックします。

ロールがsoa-infraの下のユーザーにマップされます。

-

-

usernameタブ(CUSTOMER_OIC_INTEG_USERまたは自分が作成した名前)で、ページの右上隅の「ポリシーの検索」をクリック

-

「アプリケーションの選択」ダイアログで、fscmを選択して「OK」をクリックします。

「認可ポリシーの検索」タブが表示されます。

-

「認可ポリシーの検索」ページで、「機能ポリシー」の下の「新規」アイコンをクリックします。

-

「無題」タブの「名前」フィールドに

Policy for manage services catalogと入力します。 -

ユーザー名(CUSTOMER_OIC_INTEG_USERまたは自分で作成した名前)が「プリンシパル」の下にリストされていることを確認します。 このユーザーが「プリンシパル」の下にリストされていない場合は、「プリンシパル」の横の「+」をクリックします。

-

「プリンシパルの検索」ダイアログで、次のステップを実行します。

-

「ユーザー」タブを選択します。

-

「ユーザー名」のドロップダウン・リストから「次で始まる」を選択し、「ユーザー名」フィールドにユーザー名(

CUSTOMER_OIC_INTEG_USERまたはユーザーが作成した名前)を入力して、「検索」をクリックします。 -

検索結果でユーザー名を選択し、「選択項目の追加」をクリックします。

-

「プリンシパルの追加」をクリックします。

-

-

プリンシパルで一致の横の「すべて」を選択します。

-

「ターゲット」の横の「+」をクリックします。

-

「ターゲットの検索」ダイアログで、「権限」タブをクリックして、「名前」ドロップダウン・リストから「次で始まる」を選択します。

-

FND_MANAGE_CATALOG_SERVICE_PRIVと入力し、「検索」をクリックします。 -

検索結果でWebサービス・カタログの管理を選択して、「選択項目の追加」をクリックします。

-

Webサービス・カタログの管理が「選択されたターゲット」に追加されたことを確認します。

-

「ターゲットの追加」をクリックします。

サービス・カタログの管理用の新しいポリシーがユーザーに追加されます。

-

「無題」タブで「保存」をクリックします。

-

Oracle Authorization Policy Managerからサインアウトします。

ロケーション・ベースのアクセス制御(LBAC)のステータスの確認

Fusion Applications (「Oracle CX SalesおよびB2B Service」)に対してロケーション・ベースのアクセス制御(LBAC)を有効にしたかどうかを確認します。

LBACが有効な場合、LBACで許可リスト(識別されたエンティティへのアクセスを明示的に許可) Oracle Integration NATゲートウェイIPアドレスを許可する必要があります。

LBACが有効な場合、LBACで許可リスト(識別されたエンティティへのアクセスを明示的に許可) Oracle Integration NATゲートウェイIPアドレスを許可する必要があります。 このタスクを実行しないと、Oracle Fusion Applicationsから401 Access Deniedエラーまたは403 Forbiddenエラーを受信できます。

このタスクを実行しないと、Oracle Fusion Applicationsから401 Access Deniedエラーまたは403 Forbiddenエラーを受信できます。

セキュリティ証明書のアップロード

証明書は、アウトバウンドSSL接続を検証します。 ルート証明書がOracle Integrationに存在しないSSL接続を作成すると、例外がスローされます。 その場合、適切な証明書をアップロードする必要があります。 証明書により、Oracle Integrationは外部サービスと接続できます。

OAuth認可コード資格証明セキュリティ・ポリシーを設定するための前提条件の実行

Oracle Fusion Applicationsアイデンティティ・ドメイン、Oracle Fusion Applications以外のアイデンティティ・ドメイン(Oracle Integrationアイデンティティ・ドメインなど)またはOracle Identity Cloud Serviceを使用してOAuth認可コード資格証明セキュリティ・ポリシーを設定するには、次の前提条件を実行します。

Oracle Fusion Applicationsアイデンティティ・ドメインを使用したOAuth認可コード資格証明セキュリティ・ポリシーの設定

Oracle Fusion Applicationsリソースを表すリソース・アプリケーションを作成し、OAuth認可コード資格証明セキュリティ・ポリシーを使用するには、Oracle Integrationのクライアント・アプリケーションを作成する必要があります。 これらのタスクが完了したら、接続ページで接続を正常に構成できます。 Oracle Fusion Applicationsにアップロードするために、JWT署名証明書を作成する必要はありません。

Oracle Fusion Applicationsリソースを表すアイデンティティ・ドメイン・リソース・アプリケーションの作成

- Oracle Fusion Applicationsリソースを表すアイデンティティ・ドメイン・リソース・アプリケーションを作成します。

- ドメイン管理者としてアイデンティティ・ドメインにログインします。

- ナビゲーション・ペインで、「アイデンティティ&セキュリティ」をクリックします。

- 「ドメイン」をクリックします。

- コンパートメントを選択します。

- アイデンティティ・ドメインをクリックします。

- ナビゲーション・ペインで、「統合アプリケーション」をクリックします。

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

-

- 詳細ページで、名前(

FA Resourceなど)を入力し、「次」をクリックします。 - クライアント・ページで、変更せずに「次」をクリックします。

- リソース・ページで、「このアプリケーションをリソース・サーバーとして構成」をクリックします。

- オプションで、「アクセス・トークンの有効期限」フィールドの値を更新します。

- 「リフレッシュ・トークンを許可するかどうか」を選択します。

- 「主な読者」フィールドに、Oracle Fusion Applications URLおよびポートを追加します。 これは、トークンが処理されるプライマリ受信者です。

https://FA_URL:443 - 「スコープ」セクションで、「追加」をクリックします。

- 「スコープ」フィールドに

/と入力します。 - 「説明」フィールドに「すべて」と入力します。

- 「同意が必要」を選択します。

- 「追加」をクリックし、「次」をクリックします。

- Web層ポリシーおよび認可ページで、変更せずに「次」をクリックします。

- 「終了」をクリックして、リソース・アプリケーションの作成を完了します。

- 「アクティブ化」をクリックして、クライアント・アプリケーションをアクティブ化します。 リソースを表すリソース・サーバーがアクティブになりました。

- 詳細ページで、名前(

Oracle Integrationの機密クライアント・アプリケーションの作成

- アイデンティティ・ドメイン管理者としてOracle Cloud Infrastructureコンソールにサインインします。

- ナビゲーション・ペインで、「アイデンティティ&セキュリティ」をクリックします。

- 「ドメイン」をクリックします。

- コンパートメントを選択します。

- アイデンティティ・ドメインをクリックします。

- ナビゲーション・ペインで、「統合アプリケーション」をクリックします。

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

- 名前を入力します。 このページの残りのフィールドはオプションであり、無視してかまいません。

- 「次へ」をクリックします。

- 「クライアント構成」ボックスで、「このアプリケーションをクライアントとして構成」を選択します。

- 認可コードの場合は、「許可された付与タイプ」セクションで「トークンをリフレッシュ」および「承認コード」を選択します。

- 「リダイレクトURL」フィールドに、クライアント・アプリケーションのリダイレクトURLを入力します。 ユーザー・ログイン後、このURLは認可コードでリダイレクトされます。 複数のリダイレクトURLを指定できます。 これは、複数のインスタンスがあるが、ライセンスの問題が原因でクライアント・アプリケーションが1つのみである開発環境に役立ちます。 たとえば:

ノート:

次の情報がわからない場合は、管理者に確認してください:

- インスタンスが新規であるか、Oracle Integration Generation 2 Generation 2からOracle Integration Generation 2にアップグレードされた場合。

- リージョンを含む完全なインスタンスURL (新しいインスタンスで必要)。

接続用… リダイレクトURLの一部としてリージョンを含めますか。 指定するリダイレクトURLの例… 新しいOracle Integration Generation 2インスタンスで作成されます はい https://OIC_instance_URL.region.ocp.oraclecloud.com/icsapis/agent/oauth/callbackOracle Integration Generation 2 Generation 2からOracle Integration Generation 2にアップグレードされたインスタンスで作成されます

番号 このことは両方とも該当します:

- アップグレード後に作成された新しい接続

- アップグレードの一部であった既存の接続

https://OIC_instance_URL.ocp.oraclecloud.com/icsapis/agent/oauth/callbackOAuth認可コードを動作させるには、リダイレクトURIが正しく設定されている必要があります。

- 「リソース」で、「スコープの追加」をクリックして適切なスコープを追加します。

Oracle Fusion Applicationsインスタンスがアイデンティティ・ドメインとフェデレートされている場合、Oracle Integrationクラウド・サービス・アプリケーションが、選択するリソースの中でリストされます。 これにより、クライアント・アプリケーションがOracle Integrationにアクセスできるようになります。

- 「Oracle Fusion Applicationsリソースを表すアイデンティティ・ドメイン・リソース・アプリケーションの作成」で作成されたOracle Fusion Applicationsリソース・アプリケーションを検索します。

- リソースを選択し、>をクリックします。

- スコープを選択し、「追加」をクリックします。

- リソースおよび「Web層ポリシー」ページで変更を行わずに「次」をクリックします。

- 認可ページで、「終了」をクリックします。

「追加されたアプリケーション」ダイアログには、クライアントIDおよびクライアント・シークレットの値が表示されます。

- これらの値をコピーして保存します。 この情報は、接続ページでOAuth認可コード資格証明セキュリティ・ポリシーの接続を作成するときに必要です。

接続ページでアカウントを正常に認証するには、次の詳細に注意してください。

その場合... 結果 Oracle Integrationを保護するアイデンティティ・ドメインとOracle Fusion Applicationsリソース・アプリケーションは同じです。 前に作成したローカルOracle Fusion Applicationsユーザーを使用して、Oracle Integrationにログインします。 認証が成功するには、接続を作成し、接続ページで「承諾の指定」をクリックする必要があります。 Oracle Integrationを保護するアイデンティティ・ドメインとOracle Fusion Applicationsリソース・アプリケーションは異なります。 一般的なOracle Integration開発者アカウントを使用してOracle Integrationにログインし、接続を作成し、接続ページで「承諾の指定」をクリックします。 前に作成したローカルのOracle Fusion Applicationsユーザー・アカウントを使用して、Oracle Fusion Applicationsリソース・アイデンティティ・ドメイン・アプリケーションにログインする必要があります。 - アプリケーションをアクティブにします。

「同意」をクリックしたときに発生するエラーの解決

接続ページでOAuth認可コード資格証明セキュリティ・ポリシーを構成した後、接続をテストする必要があります。

Oracle Integrationユーザー・アカウントを使用してOracle Integrationにログインし、「承諾の指定」をクリックしてOAuthフローをテストすると、同意は成功します。 ただし、接続をテストすると、Unauthorized 401エラーで失敗します。

- Oracle Integrationからログアウトし、Oracle Fusion Applicationsに存在するユーザー・アカウントで再度ログインします。

- 接続ページに戻り、接続を再テストします。

今回は接続に成功しました。

Oracle Fusion Applications以外のアイデンティティ・ドメインを使用したOAuth認可コード資格証明セキュリティ・ポリシーの設定

Oracle Fusion Applicationsとアイデンティティ・ドメインの間に信頼を設定し、OAuth認可コード資格証明セキュリティ・ポリシーを使用するには、Oracle Integrationのクライアント・アプリケーションを作成する必要があります。 これらのタスクが完了したら、接続ページで接続を正常に構成できます。 このオプションは、Oracle Fusion Applications以外のアイデンティティ・ドメイン(Oracle Integrationアイデンティティ・ドメインなど)と統合する場合に使用します。

Oracle Fusion Applicationsとアイデンティティ・ドメイン間の信頼の設定

- Oracle Integrationのアイデンティティ・ドメインからJWK署名証明書を取得します。

- 署名証明書エンドポイントを付与するアイデンティティ・ドメイン・エンドポイントのREST APIを取得します。 たとえば:

/admin/v1/SigningCert/jwk「Oracle Identity Cloud ServiceのためのREST API」の「すべてのRESTエンドポイント」を参照してください。

- エンドポイントをコピーします。

- Oracle Cloud InfrastructureコンソールまたはOracle Integration 「について」メニューからアイデンティティ・ドメインURLを取得します。

- そのURLを署名証明書の前面に追加し、ツール(

postmanなど)を使用してREST APIを起動します。 たとえば:https://identity_domain_URL.identity.oraclecloud.com/admin/v1/SigningCert/jwk - GETコールを実行して、証明書のペイロードを取得します。 ペイロードには2つのセクションがあります:

- アイデンティティ・ドメイン証明書

- 認証局(CA)証明書

受信したレスポンスのタイプの例が提供されています。 「テナント署名証明書をJWK形式で取得」を参照してください。

- 両方の証明書セクションを別々のファイルにコピーします。 ファイルのヘッダーおよびフッターは、Oracle Fusion Applicationsに正常にアップロードするために、次の正確な形式である必要があります:

-----BEGIN CERTIFICATE----- content_of_certificate . . . . . . -----END CERTIFICATE-----証明書を検証できます。 たとえば:openssl x509 -in IDCS.cert -noout -text

- 署名証明書エンドポイントを付与するアイデンティティ・ドメイン・エンドポイントのREST APIを取得します。 たとえば:

- サービス・リクエスト(SR)をOracle Fusion Applicationsで提出し、証明書をアップロード用に添付します。 証明は自分でアップロードできません。

- Oracle Fusion Applicationsリソースを表すリソース・アプリケーションをOracle Integrationアイデンティティ・ドメインに作成します。

- ドメイン管理者としてアイデンティティ・ドメインにログインします。

- ナビゲーション・ペインで、「アイデンティティ&セキュリティ」をクリックします。

- 「ドメイン」をクリックします。

- コンパートメントを選択します。

- アイデンティティ・ドメインをクリックします。

- ナビゲーション・ペインで、「統合アプリケーション」をクリックします。

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

- 詳細ページで、名前(

FA Resourceなど)を入力し、「次」をクリックします。 - クライアント・ページで、変更せずに「次」をクリックします。

- リソース・ページで、「このアプリケーションをリソース・サーバーとして構成」をクリックします。

- オプションで、「アクセス・トークンの有効期限」フィールドの値を更新します。

- 「リフレッシュ・トークンを許可するかどうか」を選択します。

- 「主な読者」フィールドに、Oracle Fusion Applications URLおよびポートを追加します。 これは、トークンが処理されるプライマリ受信者です。

https://FA_URL:443 - 「スコープ」セクションで、「追加」をクリックします。

- 「スコープ」フィールドに

/と入力します。 - 「説明」フィールドに「すべて」と入力します。

- 「同意が必要」を選択します。

- 「追加」をクリックし、「次」をクリックします。

- Web層ポリシーおよび認可ページで、変更せずに「次」をクリックします。

- 「終了」をクリックして、リソース・アプリケーションの作成を完了します。

- 「アクティブ化」をクリックして、クライアント・アプリケーションをアクティブ化します。 リソースを表すリソース・サーバーがアクティブになりました。

(オプション)ローカル・ユーザーの作成

ノート:

Oracle Fusion Applicationsユーザーがアイデンティティ・ドメインまたは使用しているアイデンティティ・プロバイダとフェデレートされていない場合は、次のステップが必要です。- アイデンティティ・ドメインのローカル・ユーザーを作成します。 「慎重」次の表を参照して、すでにローカル・ユーザーが存在するかどうかを確認します。

シナリオ ローカル・ユーザーを作成する必要がありますか。 Oracle Integrationを保護しているアイデンティティ・ドメインとフェデレートされたOracle Fusion Applicationsユーザーがいます。 番号 ローカル・アイデンティティ・ドメインのOracle Fusion Applicationsユーザーを作成する必要はありません。 これは、アイデンティティ・ドメインがリポジトリにすでにOracle Fusion Applicationsユーザーを持っているためです。

Oracle Fusion Applicationsと、Oracle Integrationを保護しているアイデンティティ・ドメインとの間にフェデレーションがありません。 はい Oracle IntegrationのOAuth設定で使用するローカル・アイデンティティ・ドメインOracle Fusion Applicationsユーザーを作成する必要があります。

アイデンティティ・ドメイン管理者は、Oracle Fusion Applicationsのユーザーと一致する非フェデレーテッド・ローカル・ユーザー名をアイデンティティ・ドメインに作成する必要があります。 Oracle Fusion Applications RESTエンドポイントをすでに使用および起動している場合は、Oracle Fusion ApplicationsのRESTエンドポイントを起動するために必要なロールおよびアクセス権を持つユーザーをすでに作成している可能性があります。 このユーザーは、アイデンティティ・ドメインに作成され、ローカル・ユーザー・パスワードを持っている必要があります。

Oracle Integrationの機密クライアント・アプリケーションの作成

- アイデンティティ・ドメイン管理者としてOracle Cloud Infrastructureコンソールにサインインします。

- ナビゲーション・ペインで、「アイデンティティ&セキュリティ」をクリックします。

- 「ドメイン」をクリックします。

- コンパートメントを選択します。

- アイデンティティ・ドメインをクリックします。

- ナビゲーション・ペインで、「統合アプリケーション」をクリックします。

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

- 名前を入力します。 このページの残りのフィールドはオプションであり、無視してかまいません。

- 「次へ」をクリックします。

- 「クライアント構成」ボックスで、「このアプリケーションをクライアントとして構成」を選択します。

- 認可コードの場合は、「許可された付与タイプ」セクションで「トークンをリフレッシュ」および「承認コード」を選択します。

- 「リダイレクトURL」フィールドに、クライアント・アプリケーションのリダイレクトURLを入力します。 ユーザー・ログイン後、このURLは認可コードでリダイレクトされます。 複数のリダイレクトURLを指定できます。 これは、複数のインスタンスがあるが、ライセンスの問題が原因でクライアント・アプリケーションが1つのみである開発環境に役立ちます。 たとえば:

ノート:

次の情報がわからない場合は、管理者に確認してください:

- インスタンスが新規であるか、Oracle Integration Generation 2 Generation 2からOracle Integration Generation 2にアップグレードされた場合。

- リージョンを含む完全なインスタンスURL (新しいインスタンスで必要)。

接続用… リダイレクトURLの一部としてリージョンを含めますか。 指定するリダイレクトURLの例… 新しいOracle Integration Generation 2インスタンスで作成されます はい https://OIC_instance_URL.region.ocp.oraclecloud.com/icsapis/agent/oauth/callbackOracle Integration Generation 2 Generation 2からOracle Integration Generation 2にアップグレードされたインスタンスで作成されます

番号 このことは両方とも該当します:

- アップグレード後に作成された新しい接続

- アップグレードの一部であった既存の接続

https://OIC_instance_URL.ocp.oraclecloud.com/icsapis/agent/oauth/callbackOAuth認可コードを動作させるには、リダイレクトURIが正しく設定されている必要があります。

- 「リソース」で、「スコープの追加」をクリックして適切なスコープを追加します。

Oracle Fusion Applicationsインスタンスがアイデンティティ・ドメインとフェデレートされている場合、Oracle Integrationクラウド・サービス・アプリケーションが、選択するリソースの中でリストされます。 これにより、クライアント・アプリケーションがOracle Integrationにアクセスできるようになります。

- 「Oracle Fusion Applicationsとアイデンティティ・ドメイン間の信頼の設定」で作成されたOracle Fusion Applicationsリソース・アプリケーションを検索します。

- リソースを選択し、>をクリックします。

- スコープを選択し、「追加」をクリックします。

- リソースおよび「Web層ポリシー」ページで変更を行わずに「次」をクリックします。

- 認可ページで、「終了」をクリックします。

「追加されたアプリケーション」ダイアログには、クライアントIDおよびクライアント・シークレットの値が表示されます。

- これらの値をコピーして保存します。 この情報は、接続ページでOAuth認可コード資格証明セキュリティ・ポリシーの接続を作成するときに必要です。

接続ページでアカウントを正常に認証するには、次の詳細に注意してください。

その場合... 結果 Oracle Integrationを保護するアイデンティティ・ドメインとOracle Fusion Applicationsリソース・アプリケーションは同じです。 前に作成したローカルOracle Fusion Applicationsユーザーを使用して、Oracle Integrationにログインします。 認証が成功するには、接続を作成し、接続ページで「承諾の指定」をクリックする必要があります。 Oracle Integrationを保護するアイデンティティ・ドメインとOracle Fusion Applicationsリソース・アプリケーションは異なります。 一般的なOracle Integration開発者アカウントを使用してOracle Integrationにログインし、接続を作成し、接続ページで「承諾の指定」をクリックします。 前に作成したローカルのOracle Fusion Applicationsユーザー・アカウントを使用して、Oracle Fusion Applicationsリソース・アイデンティティ・ドメイン・アプリケーションにログインする必要があります。 - アプリケーションをアクティブにします。

非フェデレーテッド・ユーザー・アカウントで接続をテストする際の潜在的なエラーの回避

接続ページでOAuth認可コード資格証明セキュリティ・ポリシーを構成した後、接続をテストする必要があります。

Oracle Integrationユーザー・アカウントを使用してOracle Integrationにログインし、「承諾の指定」をクリックしてOAuthフローをテストすると、同意は成功します。 ただし、接続をテストすると、Unauthorized 401エラーで失敗します。

- Oracle Integrationからログアウトし、Oracle Fusion Applicationsに存在するユーザー・アカウントで再度ログインします。

- 接続ページに戻り、接続を再テストします。

今回は接続に成功しました。

Oracle Identity Cloud Serviceを使用したOAuth認可コード資格証明セキュリティ・ポリシーの設定

OAuth認可コード資格証明セキュリティ・ポリシーを使用する場合は、Oracle Fusion ApplicationsとOracle Identity Cloud Serviceの間の信頼を設定し、Oracle Integrationのクライアント・アプリケーションを作成する必要があります。 これらのタスクが完了したら、接続ページで接続を正常に構成できます。

ノート:

次の手順は、Oracle Identity Cloud Serviceを引き続き使用しているクラウド・テナンシに「のみ」適用します。 ほとんどのクラウド・テナンシはアイデンティティ・ドメインに移行されており、異なる構成手順が必要です。 「Oracle Fusion Applicationsアイデンティティ・ドメインを使用したOAuth認可コード資格証明セキュリティ・ポリシーの設定」または「Oracle Fusion Applications以外のアイデンティティ・ドメインを使用したOAuth認可コード資格証明セキュリティ・ポリシーの設定」を参照してください。 環境が不明な場合は、管理者に確認してください。Oracle Fusion ApplicationsとOracle Identity Cloud Service間の信頼の設定

- Oracle IntegrationのOracle Identity Cloud ServiceからJWK署名証明書を取得します。

- 署名証明書エンドポイントを提供するOracle Identity Cloud ServiceエンドポイントのREST APIを取得します。 たとえば:

/admin/v1/SigningCert/jwk「Oracle Identity Cloud ServiceのためのREST API」の「すべてのRESTエンドポイント」を参照してください。

- エンドポイントをコピーします。

- Oracle Cloud InfrastructureコンソールまたはOracle Integration 「バージョン情報」メニューからOracle Identity Cloud Service URLを取得します。

- そのURLを署名証明書の前面に追加し、ツール(

postmanなど)を使用してREST APIを起動します。 たとえば:https://IDCS_URL.identity.oraclecloud.com/admin/v1/SigningCert/jwk - GETコールを実行して、証明書のペイロードを取得します。 ペイロードには2つのセクションがあります:

- Oracle Identity Cloud Service証明書

- 認証局(CA)証明書

受信したレスポンスのタイプの例が提供されています。 「テナント署名証明書をJWK形式で取得」を参照してください。

- 両方の証明書セクションを別々のファイルにコピーします。 ファイルのヘッダーおよびフッターは、Oracle Fusion Applicationsに正常にアップロードするために、次の正確な形式である必要があります:

-----BEGIN CERTIFICATE----- content_of_certificate . . . . . . -----END CERTIFICATE-----証明書を検証できます。 たとえば:openssl x509 -in IDCS.cert -noout -text

- 署名証明書エンドポイントを提供するOracle Identity Cloud ServiceエンドポイントのREST APIを取得します。 たとえば:

- 証明書をOracle Fusion Applicationsセキュリティ・コンソールにアップロードします。

- ITセキュリティ・マネージャ・ロールを持つユーザーとしてOracle Fusion Applicationsにログインします。

- ナビゲーション・ペインで、「ツール」、「セキュリティ・コンソール」の順に選択します。

- 左側のナビゲーション・ペインで「API認証」を選択します。

- 「Oracle API認証プロバイダの作成」をクリックし、右上の「編集」をクリックします。

- 「信頼できる発行者」フィールドに、次のように入力します:

https://identity.oraclecloud.com - 「トークン・タイプ」セクションで、JWTを選択します。

- 「Save and Close」をクリックします。

- 「インバウンドAPI認証公開証明書」をクリックし、「新しい証明書の追加」をクリックします。

- 「証明書別名」フィールドに名前を入力します(たとえば、

MY_IDCS_CERT)。 - 「公開証明書のインポート」フィールドで、「ファイルを選ぶ」をクリックして最初の証明書ファイルをアップロードし、「保存」をクリックします。

- 次のステップを繰り返して、2番目の証明書ファイルをアップロードします。

- Oracle Fusion Applicationsリソースを表すOracle Identity Cloud Serviceリソース・アプリケーションを作成します。

- Oracle Identity Cloud Service管理者としてOracle Identity Cloud Serviceにログインします。

- 左側のナビゲーション・ペインで、「アプリケーション」をクリックし、「追加」をクリックします。

- 「機密アプリケーション」をクリックします。

- 詳細ページで、名前(

FA Resourceなど)を入力し、「次」をクリックします。 - クライアント・ページで、変更せずに「次」をクリックします。

- リソース・ページで、「このアプリケーションをリソース・サーバーとして構成」をクリックします。

- オプションで、「アクセス・トークンの有効期限」フィールドの値を更新します。

- 「リフレッシュ・トークンを許可するかどうか」を選択します。

- 「主な読者」フィールドに、Oracle Fusion Applications URLおよびポートを追加します。 これは、トークンが処理されるプライマリ受信者です。

https://FA_URL:443 - 「スコープ」セクションで、「追加」をクリックします。

「追加範囲」ダイアログが表示されます。

- 「スコープ」フィールドに

/と入力します。 - 「表示名」フィールドに表示名を入力します。

- 「説明」フィールドに「すべて」と入力します。

- 「同意が必要」を選択します。

- 「追加」をクリックします。

- 「次」をクリックして、ウィザードの次のページに移動します。

- 「Web層ポリシー」ページで、変更を加えずに「次」をクリックします。

- 認可ページで、変更を加えずに「次」をクリックします。

- 「終了」をクリックして、リソース・アプリケーションの作成を完了します。

- 「アクティブ化」をクリックして、クライアント・アプリケーションをアクティブ化します。 リソースを表すリソース・サーバーがアクティブになりました。

(オプション)ローカル・ユーザーの作成

ノート:

次のステップは、Oracle Fusion ApplicationsユーザーがOracle Identity Cloud Serviceまたは使用しているアイデンティティ・プロバイダとフェデレートされていない場合にのみ必要です。- Oracle Identity Cloud Serviceローカル・ユーザーを作成します。 「慎重」次の表を参照して、すでにローカル・ユーザーが存在するかどうかを確認します。

シナリオ ローカル・ユーザーを作成する必要がありますか。 Oracle Integrationを保護しているOracle Identity Cloud ServiceとフェデレートされたOracle Fusion Applicationsユーザーがあります。 番号 ローカルOracle Identity Cloud Service Oracle Fusion Applicationsユーザーを作成する必要はありません。 これは、Oracle Identity Cloud ServiceのリポジトリにOracle Fusion Applicationsユーザーがすでに存在するためです。

Oracle Fusion ApplicationsとOracle Integrationを保護しているOracle Identity Cloud Serviceの間にフェデレーションはありません。 はい Oracle IntegrationのOAuth設定で使用するローカルOracle Identity Cloud Service Oracle Fusion Applicationsユーザーを作成する必要があります。

Oracle Identity Cloud Service管理者は、Oracle Fusion Applicationsのユーザーと一致する非フェデレーテッド・ローカル・ユーザー名をOracle Identity Cloud Serviceに作成する必要があります。 Oracle Fusion Applications RESTエンドポイントをすでに使用および起動している場合は、Oracle Fusion ApplicationsのRESTエンドポイントを起動するために必要なロールおよびアクセス権を持つユーザーをすでに作成している可能性があります。 このユーザーは、Oracle Identity Cloud Serviceで作成され、ローカル・ユーザー・パスワードを持っている必要があります。

Oracle Integrationの機密クライアント・アプリケーションの作成

- Oracle Identity Cloud Service管理者としてOracle Cloud Infrastructureコンソールにサインインします。 この管理者には、Oracle Identity Cloud Serviceインスタンスへのアクセス権が必要です。

- 左側のナビゲーション・ペインで、「アプリケーション」を選択し、「追加」をクリックしてクライアント・アプリケーションを追加します。

- 「機密アプリケーション」を選択します。

機密アプリケーションの追加ウィザードが表示されます。

- 詳細ページで、アプリケーション名を入力し、「次」をクリックします。

- クライアント・ページで、「このアプリケーションをクライアントとして構成」をクリックします。

- 「認可」セクションで、「リフレッシュ・トークン」および「認可コード」を選択します。

- 「リダイレクトURL」フィールドに、Oracle IntegrationインスタンスのURLおよびポートを入力します。 たとえば:

https://OIC_URL:443/icsapis/agent/oauth/callbackOAuth認可コードを動作させるには、リダイレクトURIが正しく設定されている必要があります。

- 「リソース」で、「スコープの追加」をクリックして適切なスコープを追加します。

Oracle Fusion ApplicationsインスタンスがOracle Identity Cloud Serviceインスタンスとフェデレートされている場合、Oracle Integrationクラウド・サービス・アプリケーションが選択対象のリソースの中にリストされます。 これにより、クライアント・アプリケーションがOracle Integrationにアクセスできるようになります。

- 「Oracle Fusion ApplicationsとOracle Identity Cloud Service間の信頼の設定」で作成したOracle Fusion Applicationsリソース・アプリケーションを検索します。

- リソースを選択し、>をクリックします。

- スコープを選択し、「追加」をクリックします。

- リソースおよび「Web層ポリシー」ページで変更を行わずに「次」をクリックします。

- 認可ページで、「終了」をクリックします。

「追加されたアプリケーション」ダイアログには、クライアントIDおよびクライアント・シークレットの値が表示されます。

- これらの値をコピーして保存します。 この情報は、接続ページでOAuth認可コード資格証明セキュリティ・ポリシーの接続を作成するときに必要です。

接続ページでアカウントを正常に認証するには、次の詳細に注意してください。

その場合... 結果 Oracle IntegrationとOracle Fusion Applicationsリソース・アプリケーションを保護するOracle Identity Cloud Serviceは同じです。 前に作成したローカルOracle Fusion Applicationsユーザーを使用して、Oracle Integrationにログインします。 認証が成功するには、接続を作成し、接続ページで「承諾の指定」をクリックする必要があります。 Oracle IntegrationおよびOracle Fusion Applicationsリソース・アプリケーションを保護するOracle Identity Cloud Servicesは異なります。 一般的なOracle Integration開発者アカウントを使用してOracle Integrationにログインし、接続を作成し、接続ページで「承諾の指定」をクリックします。 前に作成したローカルOracle Fusion Applicationsユーザー・アカウントを使用して、Oracle Fusion ApplicationsリソースOracle Identity Cloud Serviceアプリケーションにログインする必要があります。 - アプリケーションをアクティブにします。

非フェデレーテッド・ユーザー・アカウントで接続をテストする際の潜在的なエラーの回避

接続ページでOAuth認可コード資格証明セキュリティ・ポリシーを構成した後、接続をテストする必要があります。

Oracle Integrationユーザー・アカウントを使用してOracle Integrationにログインし、「承諾の指定」をクリックしてOAuthフローをテストすると、同意は成功します。 ただし、接続をテストすると、Unauthorized 401エラーで失敗します。

- Oracle Integrationからログアウトし、Oracle Fusion Applicationsに存在するユーザー・アカウントで再度ログインします。

- 接続ページに戻り、接続を再テストします。

今回は接続に成功しました。

エコート抑制フィルタの有効化

双方向のオブジェクトの同期中に、エコーが生成されます。 たとえば、「Oracle CX SalesおよびB2B Service」でトリガーされたイベントは、Oracle Integrationを介してOracle Service Cloud (Oracle RightNowアダプタを使用)に同期され、Oracle Service Cloudでイベントがトリガーされ、「Oracle CX SalesおよびB2B Service」に戻ります。 Oracle Integrationベースの統合では、不要な更新またはイベントの作成(エコー)がソース・アプリケーションに戻らないようにエコー抑制が使用されます。

フィルタリングは、ソース・アプリケーションで、レコード・ペイロードのLastUpdatedBy属性とともに使用されます。 事前構築済の統合では、Oracle Integrationは、事前構築済の統合設定の一部として作成された「Oracle CX SalesおよびB2B Service」ユーザー名を使用して、アプリケーションのすべてのAPIを起動します。

フィルタリングはOracle Integrationで定義されていますが、アクティブ化/サブスクリプション時にイベント・ハンドラ・フレームワークで行われます。

「Oracle CX SalesおよびB2B Service」イベント・ハンドラ・フレームワークは、内部イベントがエンリッチされた後、エコー・ペイロードがOracle Integrationにプッシュされないように、エコー抑制式を評価します。

-

アカウントの作成または更新フローのエコー抑制式は、次のとおりです。

-

<xpathExpr xmlns:ns_0='http://xmlns.oracle.com/adf/svc/types/' xmlns:ns_1='http://xmlns.oracle.com/apps/crmCommon/salesParties/accountService/types/' xmlns:ns_5='http://xmlns.oracle.com/apps/crmCommon/salesParties/accountService/'>$eventPayload/ns_1:result/ns_0:Value/ns_5:LastUpdatedBy != 'CUSTOMER_OIC_INTEG_USER'</xpathExpr>

-

-

連絡先の作成または更新フローのエコー抑制式は、次のとおりです。

-

<xpathExpr xmlns:ns_0='http://xmlns.oracle.com/adf/svc/types/' xmlns:ns_5='http://xmlns.oracle.com/apps/crmCommon/salesParties/contactService/' xmlns:ns_1='http://xmlns.oracle.com/apps/crmCommon/salesParties/contactService/types/'>$eventPayload/ns_1:result/ns_0:Value/ns_5:LastUpdatedBy != 'CUSTOMER_OIC_INTEG_USER'</xpathExpr>

-

Groovyスクリプトの統合

「Oracle CX SalesおよびB2B Serviceアダプタ」インバウンド・エンドポイントのWSDLインタフェースは、xsd:anyTypeパラメータのかわりにWSDLのカスタム・ビジネス・オブジェクトに対する具体的な値の使用をサポートしています。 この機能により、Groovyスクリプト・エディタを使用して、統合を呼び出すスクリプトを作成できます。 groovyスクリプト・エディタがxsd:anyTypeパラメータを認識できません。

CRM Fusionホーム・ページ(つまり、Fuseユーザー・インタフェース)から次のおおまかなステップを実行し、Groovyスクリプトを統合します。

ノート:

16.3.3より前のOracle Integrationバージョンを使用して生成されたインバウンド・エンドポイント(xsd:anyTypeを持つカスタム・ビジネス・オブジェクトを含む)との既存の統合があり、groovyスクリプトを使用する場合、統合を再編集し、すべてのアーティファクトを再生成する必要があります。

-

「Oracle CX SalesおよびB2B Service」にサンドボックス環境を作成します。

-

右上隅にある「設定」→サンドボックスの管理を選択します。

-

サンドボックスを作成します。

-

アクティブとして設定を選択して、サンドボックスをアクティブ化します。

-

-

デスクトップで、「ツール」→「アプリケーション・コンポーザ」をクリックします。

-

Oracle Integration webサービスを登録します。

-

「Web Services」をクリックします。

-

新規Webサービス接続を作成するアイコンをクリックします。

-

名前とWSDL URLを入力し、WSDLの読取りをクリックします。

-

ページの他のフィールドを完了し、ページを保存して閉じます。

-

-

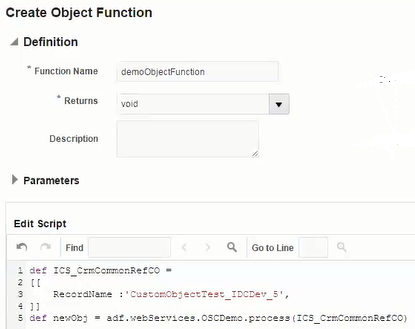

Webサービスの処理メソッドを呼び出すオブジェクト関数を作成します。

-

左側のナビゲーション・ペインで、「オブジェクト・ワークフロー」をクリックします。

-

「オブジェクト」→「カスタム・オブジェクト」→「CommonObject」→「common_object_name」と展開し、「サーバー・スクリプト」を選択します。

-

「処理」ドロップダウン・リストから「追加」を選択します。

-

関数名を入力して、戻り値(voidなど)を選択します。

-

ページの右側で、関数パレットの表示/非表示をクリックします。

-

「Web Services」をクリックします。

-

プロセス関数を選択して、「挿入」をクリックします。

「スクリプトの編集」フィールドに、Webサービスの処理メソッドを呼び出すコードで部分的に移入されます。

-

オブジェクト関数を作成するスクリプトを完成させます。 たとえば:

「図ics_create_object_func.pngの説明」 -

「検証」をクリックします。

-

保存して閉じます。

-

-

関数を実行するアクションを作成して、そのアクションをユーザー・インタフェースのボタンとして公開します。

-

左側のナビゲーション・ペインで、「処理およびリンク」をクリックします。

-

「処理」ドロップダウン・リストから「作成」を選択します。

-

表示ラベルと名前を入力します。

-

「メソッド名」ドロップダウン・リストから、使用するメソッドを選択します。

-

ページの右側で、「ソース」ドロップダウン・リストから「スクリプト」を選択します。

-

左側にあるナビゲーション・ペインの「ページ」をクリックします。

-

「デスクトップ・ページ」をクリックします。

-

「作成ページの編集」をクリックします。

-

詳細フォームの構成: ボタンおよび処理・セクションで、作成したボタンを「選択したボタン」セクションに移動します。

-

保存して閉じます。

-

ページの上部にある「ホーム」アイコンをクリックします。

-

-

ボタンをクリックしてアクションを実行します。

「Oracle CX SalesおよびB2B Service」サービス・カタログ・サービスWSDL、イベント・カタログURLまたはインタフェース・カタログURLを取得します(2/18/20)より前に作成された接続の場合)

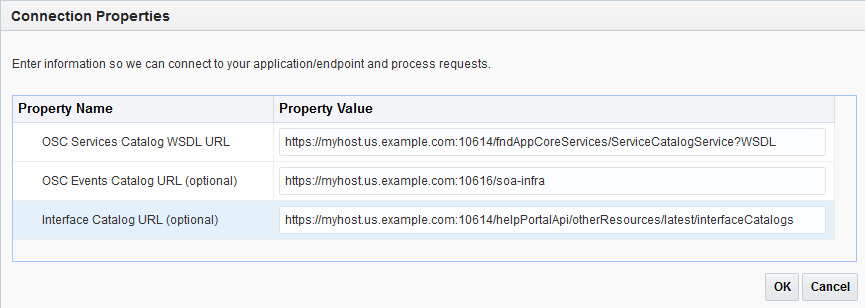

「この項のステップは、2/18/20の簡易接続ページの初期リリースの前に作成された既存の接続でのみ必要です。」。 existing接続の場合、「OSCサービス・カタログWSDL URL」フィールドでサービス・カタログ・サービスのWSDL (ビジネス・オブジェクトまたはビジネス・サービスのいずれかを使用するようにインバウンドおよびアウトバウンド・アダプタにアクセスして構成するためのもの)、また、「OSCイベント・カタログURL」フィールドの(イベント・サブスクリプションを使用するためのインバウンド・アダプタへのアクセスおよび構成用の)オプションのイベント・カタログURL、または、アウトバウンド・アダプタにアクセスして構成するためのURL (Oracle Fusion Applications REST APIリソースを使用するためのもの)を「インタフェース・カタログのURL」フィールドに、指定するように求められます。

ノート:

「2/18/20の簡易接続の初期リリースで作成された新しい接続については、この項で説明されている事前構成詳細は必要ありません」。 すべてのWSDLおよびURLは、接続ページの「CX SalesおよびB2B Serviceホスト」フィールドで指定した「Oracle CX SalesおよびB2B Service」ホスト名に基づいて自動的に識別されます。接続ページの「Oracle CX SalesおよびB2B Serviceアダプタ」「接続プロパティ」ダイアログで、適切なプロパティ値を指定します。

「図ics_osc_connect_props.pngの説明」

次のセクションでは、サービス・カタログ・サービスのWSDL、イベント・カタログURL、およびインタフェース・カタログURLを取得する方法について説明します:

Fusion Applicationsリリース10から12まで

次のメソッドで、Oracle Fusion Applicationsリリース10〜12のサービス・カタログ・サービスWSDL、イベント・カタログURL、およびインタフェース・カタログURLを取得します。

リリース10から11までのサービス・カタログ・サービスWSDLの取得

| WSDL要件 | WSDLの入手先 |

|---|---|

|

URLはサービス・カタログ・サービスWSDLのものにしてください。 サービス・カタログ・サービスは、統合用として使用可能な外部サービスのリストを返すFusion Applicationサービスです。 それを使用すると、クライアントは、そのインスタンスに利用可能なすべての公開Fusion Applicationサービス・エンドポイントに関する情報を取得できます。 サービス・カタログ・サービスを使用すると、クライアントは、そのインスタンスに利用可能なすべての公開Oracle Fusion Applicationサービス・エンドポイントに関する情報を取得できます。 それによって返される情報は、特定のクラウド・インスタンスに固有のものであり、インスタンスに適用されるパッチで導入されている新しいサービスも反映します。 このサービスは、クラウド・インスタンス上で利用可能なSOAPサービスをプログラムによって見つけ出し、必要なメタデータを取得して、ビジネス・オブジェクトを管理するSOAPサービスを呼び出します。 |

「Oracle CX SalesおよびB2B Service」接続を作成する開発者は、「Oracle CX SalesおよびB2B Service」管理者と連携して、特定のSaaSアプリケーションにプロビジョニングされたサービス・カタログ・サービスの具体的なWSDL URLを取得する必要があります。 |

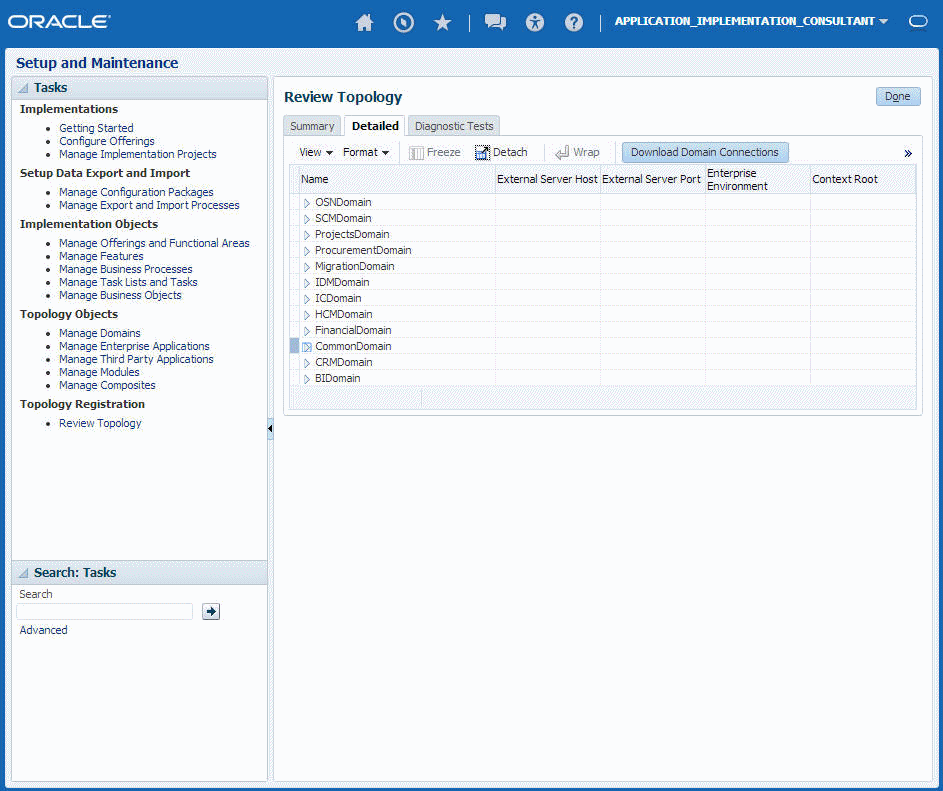

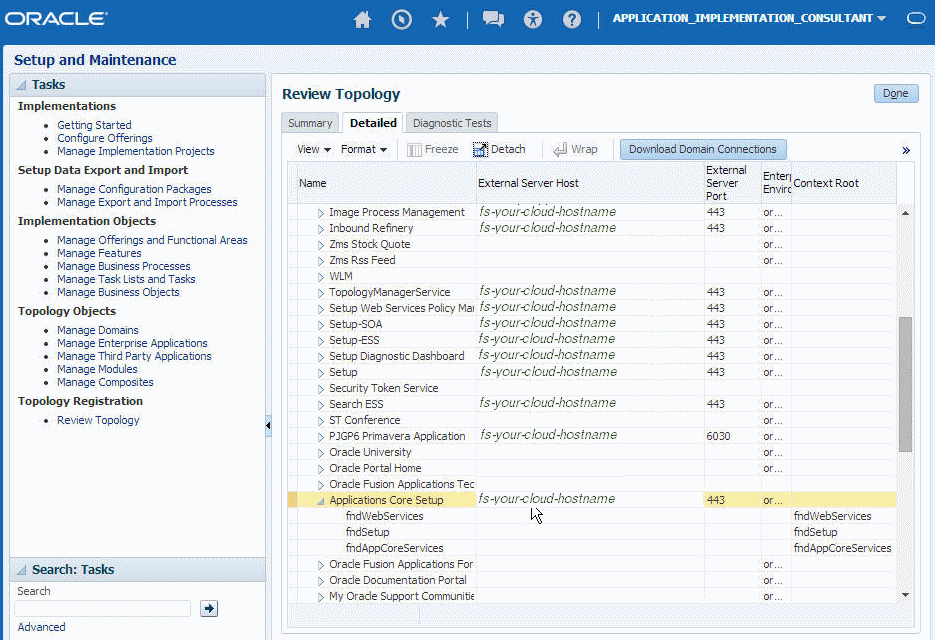

この項では、トークン化されたサービス・カタログ・サービスWSDLの外部の仮想ホストとポートを抽出する方法について説明します。 トポロジ登録設定タスクのトポロジ情報には、ドメインやアプリケーションの外部の仮想ホストとポートが含まれます。 次に、サービス・カタログ・サービスのWSDL URL (例: https://atf_server:port/fndAppCoreServices/ServiceCatalogService)を使用して値を抽出するステップについて説明します。

トポロジの確認ページにアクセスするには、ASM_REVIEW_TOPOLOGY_HIERARCHY_PRIV資格をユーザーのジョブ・ロールに付与する必要があります。 資格は、ASM_APPLICATION_DEPLOYER_DUTY義務ロールに付与されます。これは、義務ロールASM_APPLICATION_DEVELOPER_DUTYおよびASM_APPLICATION_ADMIN_DUTYによって継承されます。

次の手順で説明するメニュー項目とタスクがクラウド・サービスで利用できない場合、アカウントで必要なロールが欠落しています。 このような場合は、クラウド・インスタンスのセキュリティ管理者に連絡してください。

-

クラウド・インスタンスにログインします。

-

ウィンドウ上部のグローバル領域でナビゲータアイコンをクリックして、見出し「ツール」の「セットアップとメンテナンス」を選択します。

-

ウィンドウの左側にある「タスク」リージョン・リージョン内のトポロジ登録セクションの下のテクノロジーのレビューを選択します。

-

ウィンドウ中央の詳細タブをクリックします。

タブには、クラウド・インスタンスで構成されているドメインのリストが表示されます。

「

図osc_get_wsdl_detals.pngの説明」 -

トポロジ・マネージャで、サービス・パス値のトークン名とドメイン名をマップします。

サービス・パスのトークン名 ドメイン名 atf_server CommonDomain crm_server CRMDomain fin_server FinancialDomain hcm_server HCMDomain ic_server ICDomain prc_server ProcurementDomain prj_server ProjectsDomain scm_server SCMDomain -

ドメイン名を展開し、ドメインにデプロイされるJ2EEアプリケーションの外部の仮想ホストとポートを選択します。 サンプル・ウィンドウでは、この特定のインスタンスの値は、それぞれfs-your-cloud-hostnameおよび443です。

「

図osc_get_wsdl_detals2.pngの説明」

-

domainName_server:PortNumberを、前のステップで特定した外部の仮想ホストとポートに置き換えます。 たとえば:https://fs-your-cloud-hostname:port/fndAppCoreServices/ServiceCatalogService?wsdl

リリース12のサービス・カタログ・サービスWSDLの取得

-

Fusion Applicationsホームページにログインします。 たとえば:

https://acme.fs.us2.oraclecloud.com/homePage/faces/FuseWelcomeここで、

acmeはシステム名で、fsはFusion Applicationsドメインです。 -

https://acme.fs.us2.oraclecloud.com/をコピーし、fndAppCoreServices/ServiceCatalogService?WSDLを追加します。 たとえば:https://acme.fs.us2.oraclecloud.com/fndAppCoreServices/ServiceCatalogService?WSDL

イベント・カタログURLの取得

顧客関係管理(CRM)アプリケーション・ユーザー・インタフェースにアクセスするには、CRM URL形式を知る必要があります。 URL形式に従って、イベント・カタログURLを決定します。 たとえば、次のようなCRM URL形式だとします。

https://fusxxxx-crm-ext.us.oracle.com/customer/faces/CrmFusionHomeその場合、イベント・カタログURLは次のようになります。

https://fusxxxx-crm-ext.us.oracle.com/soa-infraイベント・カタログURL https://host:port/soa-infraは部分的なURLであり、接続ページでのみ提供する必要があります。 このURLをブラウザで開かないでください。 そうすると、Page not foundエラーが発生します。 アダプタはこのURLに直接アクセスしません。 代わりに、必要なリソース・パスを自動的に追加してURLを完全に有効にします(イベント・カタログにアクセスする必要がある場合)。

カタログに定義されているパブリック・イベントをチェックするには、ブラウザに次の完全なURLを入力します:

https://host:port/soa-infra/PublicEvent/catalogインタフェース・カタログURLの取得

インタフェース・カタログURLは次のような形式になります。 サービス・カタログ・サービスWSDLのホストを取得した方法と同じ方法でホスト名を取得します。

https://host:port_for_the_common_domain/helpPortalApi/otherResources/latest/interfaceCatalogsFusion Applicationsリリース13以降

次のメソッドで、Oracle Fusion Applicationsリリース13のサービス・カタログ・サービスWSDL、イベント・カタログURL、またはインタフェース・カタログURLを取得します。

サービス・カタログ・サービスWSDLの取得

-

Fusion Applicationsホームページにログインします。 たとえば:

https://acme.fa.us6.oraclecloud.com/fscmUI/faces/FuseWelcomeここで、

acmeはシステム名で、us6はデータセンターです。 -

https://acme.fa.us6.oraclecloud.com/をコピーし、fscmService/ServiceCatalogService?WSDLで追加します。 たとえば:https://acme.fa.us6.oraclecloud.com/fscmService/ServiceCatalogService?WSDL

イベント・カタログURLの取得

https://systemName.fa.dcsn.oraclecloud.com/...faドメインを指定すると、URLは次のようになります:

-

次のURLをコピーします:

https://acme.fa.us6.oraclecloud.com/ -

soa-infraをURLの末尾に追加します:https://acme.fa.us6.oraclecloud.com/soa-infra

インタフェース・カタログURLの取得

インタフェース・カタログURLは次のような形式になります。 サービス・カタログ・サービスWSDLのホストを取得した方法と同じ方法でホスト名を取得します。

https://host:port_for_the_common_domain/root_context/otherResources/latest/interfaceCatalogsroot_contextは、次のルート・コンテキスト値のいずれかです:

-

ERP/SCMピラー:

-

fscmRestApi: ERP/SCM RESTサービス(PPM/調達を含む)用。 -

fscmService: SOAPサービスなどのERP/SCM非RESTサービスの場合。

-

-

HCMピラー:

-

hcmRestApi: HCM RESTサービスの場合。 -

hcmService: SOAPサービスなどのHCM非RESTサービスの場合。

-

-

CRMピラー:

-

crmRestApi: CRM RESTサービス。 -

crmServices: SOAPサービスなどのCRM非RESTサービスの場合。

-