アイデンティティ・ドメイン環境でのOAuth 2.0付与の使用

Oracle Integrationのアイデンティティ・ドメイン環境で、このアダプタでOAuth 2.0権限付与タイプを使用するには、次の前提条件を実行する必要があります。

アイデンティティ・ドメインへのアクセス

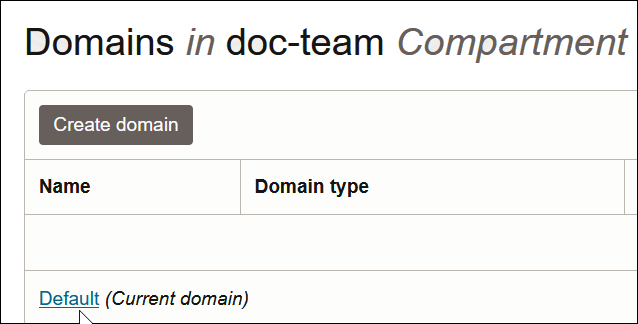

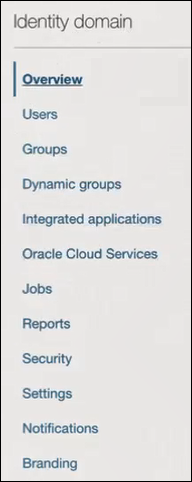

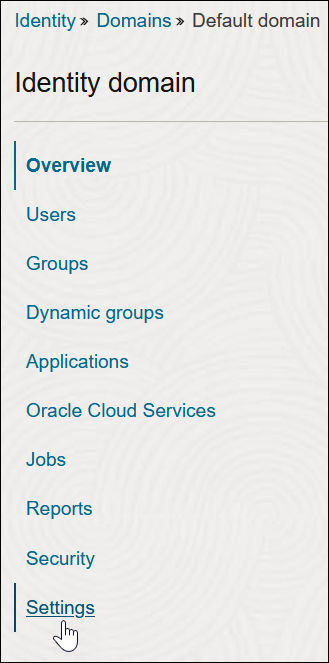

- アイデンティティ・ドメイン管理者資格証明を使用して、Oracle Cloud Infrastructureコンソールにログインします。

- ナビゲーション・ペインで、「アイデンティティ&セキュリティ」をクリックします。

- 「ドメイン」をクリックします。

- コンパートメントを選択します。

- アイデンティティ・ドメインをクリックします。

- ナビゲーション・ペインで、「統合アプリケーション」をクリックします。

これは、権限付与タイプのクライアント・アプリケーションを作成するロケーションです。

リソース所有者のパスワード資格証明の前提条件

OAuthとの統合をトリガーするには、クライアント・アプリケーションが必要です。

クライアント・アプリケーションを構成します。

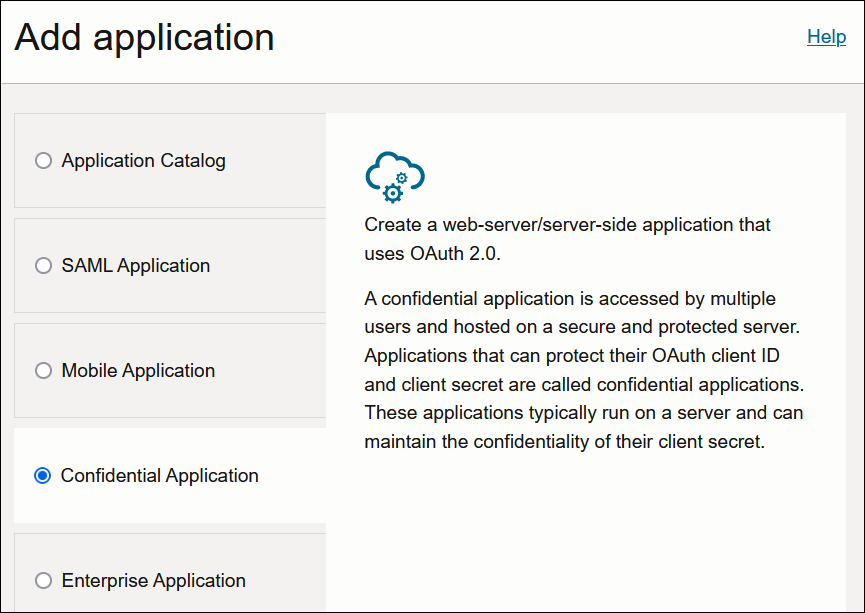

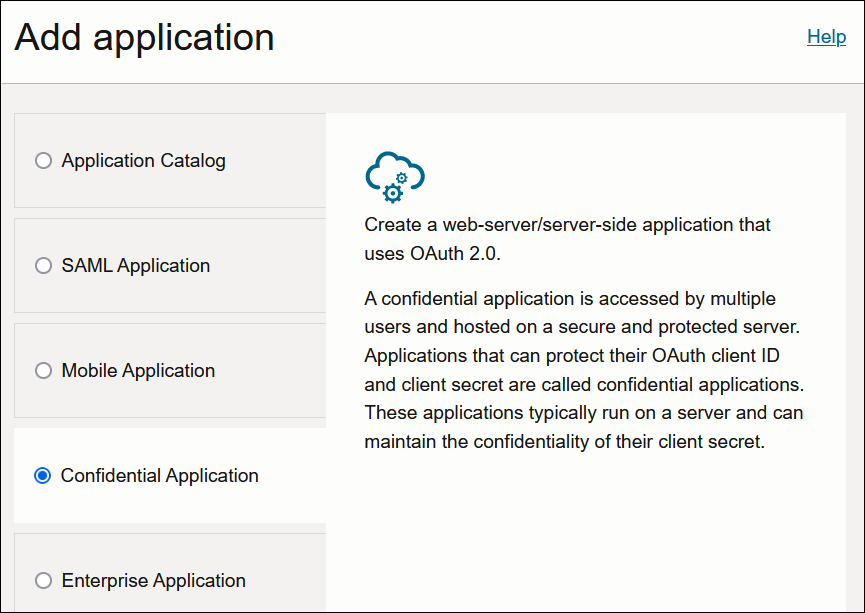

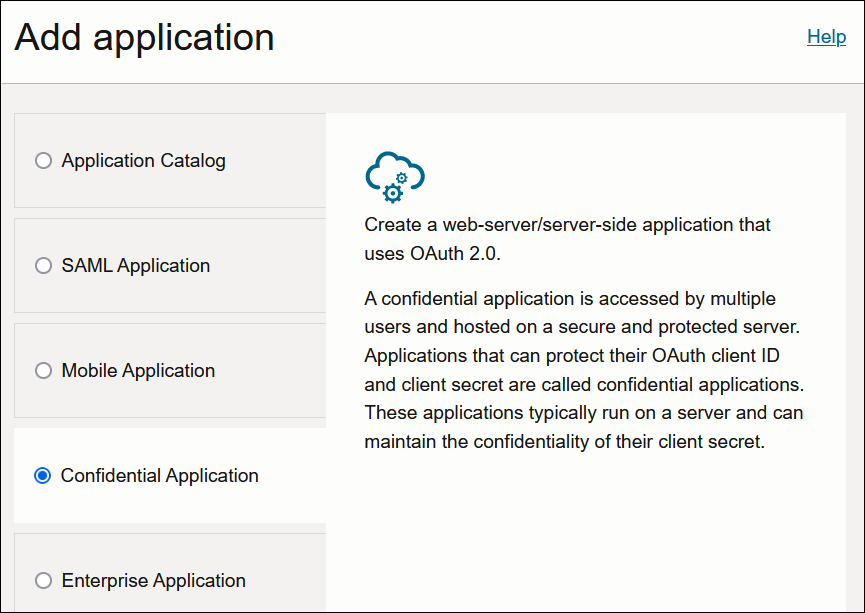

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

- 名前を入力します。 このページの残りのフィールドはオプションであり、無視してかまいません。

- 「次へ」をクリックします。

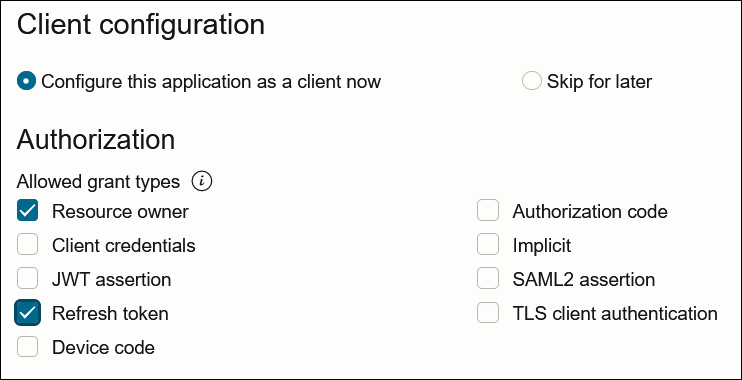

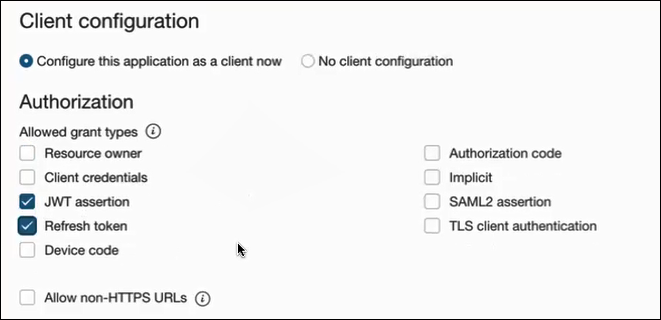

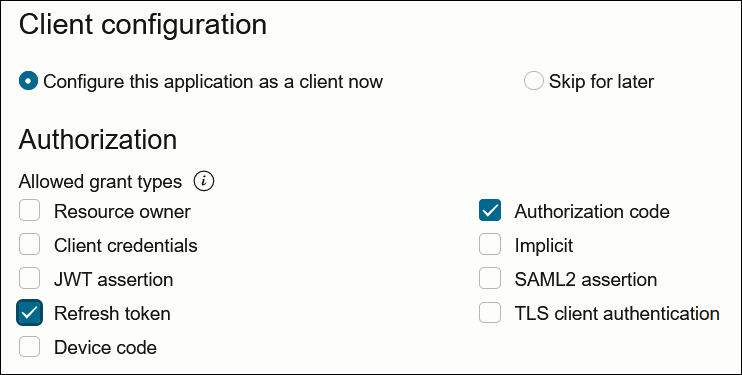

- 「クライアント構成」ボックスで、「このアプリケーションをクライアントとして構成」を選択します。

- リソース所有者のパスワード資格証明の場合は、「許可された付与タイプ」セクションで「リソース所有者」および「トークンをリフレッシュ」を選択します。

- 次のステップを実行します。

- 「リダイレクトURL」、「ログアウト後リダイレクトURL」および「ログアウトURL」フィールドは空白のままにします。

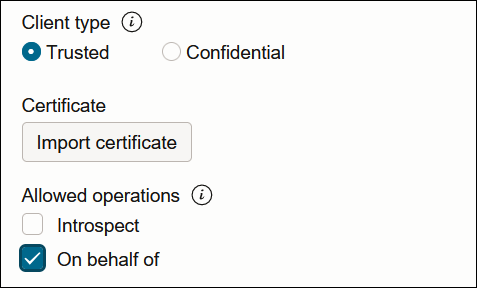

- 「クライアント・タイプ」で、「機密」が選択されていることを確認します。

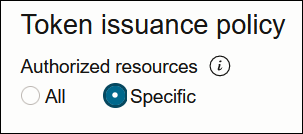

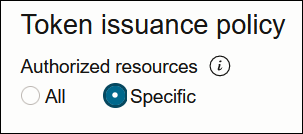

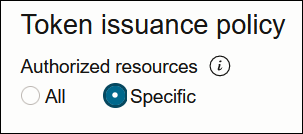

- 複数のフィールドをバイパスし、「トークン発行ポリシー」セクションまで下にスクロールします。

- 「認可されたリソース」セクションで「特定」を選択します。

- 「リソースの追加」チェック・ボックスをクリックします。

- 「スコープの追加」をクリックします。

- インスタンスのOracle Integrationアプリケーションを検索し、

をクリックします。

- 次の詳細が追加された2つのスコープを選択します:

- urn:opc:resource:consumer::all

- ic/api/

- 「追加」をクリックします。

スコープが「リソース」セクションに表示されます。

- 「アプリケーション・ロールの追加」チェック・ボックスを無視します。 この選択は必要ありません。

- 「次」、「終了」の順にクリックします。

クライアント・アプリケーションの詳細ページが表示されます。

- 「アクティブ化」、「アプリケーションのアクティブ化」の順にクリックして、使用するクライアント・アプリケーションをアクティブ化します。

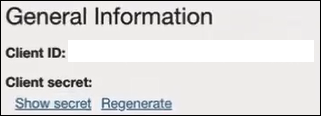

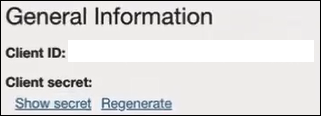

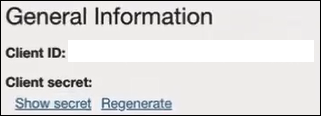

- 「一般情報」セクションで、クライアントIDおよびクライアント・シークレットの値を書き留めます。 これらの値は、アイデンティティ・ドメインと通信しているサード・パーティ・アプリケーションに必要です。

クライアント・アプリケーションへのロールの追加

- ナビゲーション・ペインで、Oracle Cloud Servicesをクリックします。

- Oracle Integrationインスタンスに対応する特定のアプリケーションを選択します。

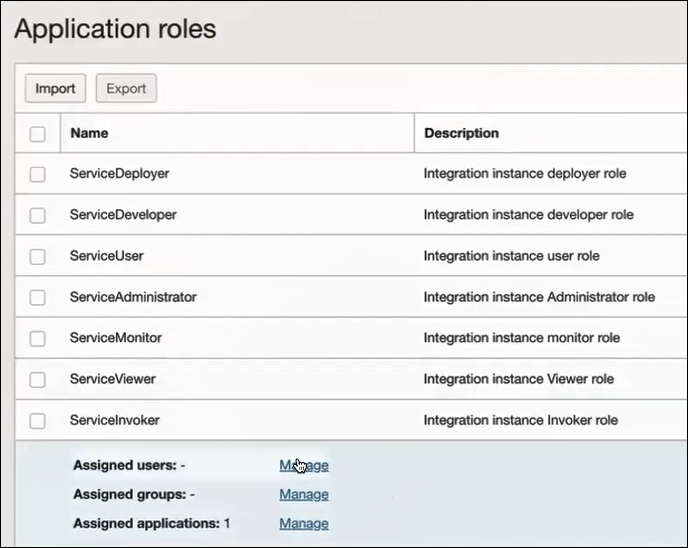

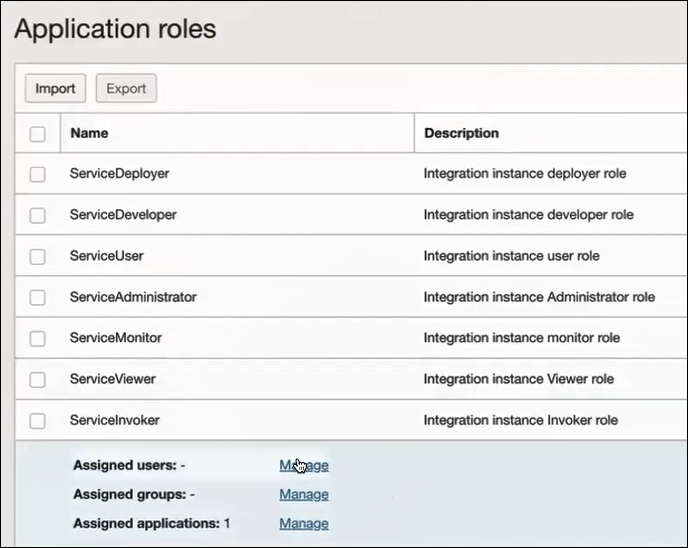

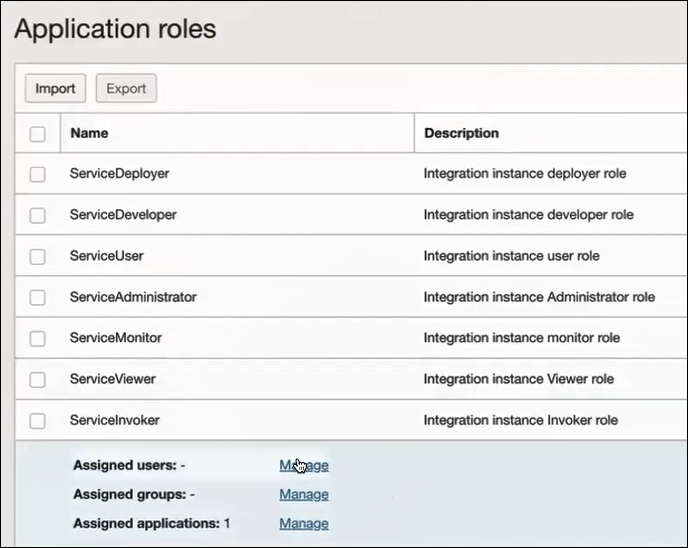

- ナビゲーション・ペインで、「アプリケーション・ロール」をクリックします。

- リソース所有者のパスワード資格証明権限付与タイプの場合は、次を選択します:

- ServiceInvokerを展開し、「割当済ユーザー」または「割当済グループ」の横にある「管理」をクリックします。 たとえば、割当済ユーザーをクリックすると、次のようになります:

- 「使用可能なユーザーの表示」をクリックします。

- ユーザーを選択し、「割り当て」をクリックしてから、「閉じる」をクリックします。

- ServiceInvokerを展開し、「割当済ユーザー」または「割当済グループ」の横にある「管理」をクリックします。 たとえば、割当済ユーザーをクリックすると、次のようになります:

- リソース所有者のパスワード資格証明権限付与タイプのクライアント・アプリケーションを検証します。

- アクセス・クライアントをフェッチするには、ペイロードでユーザー名とパスワードを使用してリクエストします。

##Syntax curl -i -H 'Authorization: Basic <base64Encoded_clientid:secret>' -H 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8' --request POST https://<Identity_Domain_Service_Instance>.identity.oraclecloud.com/oauth2/v1/token -d 'grant_type=password&username=<user-name>&password=<password>&scope=<App_Scope>%20offline_access' ###where #### <base64-clientid-secret> - Base 64 encode clientId:ClientSecret #### <username> - user for token needs to be issued (must be in serviceinvoker role). #### <password> - password for above user #### <app_scope> - Scope added while creating application in client configuration section (Ends with urn:opc:resource:consumer::all) ##Example curl -i -H 'Authorization: Basic OGQyM...ZDA0Mjcz' -H 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8' --request POST https://<identity_domain_host>/oauth2/v1/token -d 'grant_type=password&username=sampleUser&password=SamplePassword&scope=https://<Resource_APP_Audience>urn:opc:resource:consumer::all%20offline_access' - レスポンスから

access_tokenおよびrefresh_tokenを取得します。{ "access_token": "eyJ4NXQjG...dfsdfsFgets2ed", "token_type": "Bearer", "expires_in": 3600, "refresh_token": "AQAgY2MzNjVlOTVhOTRh...vM5S0MkrFSpzc=" } - 認可ヘッダーの

access_tokenを使用して、Oracle Integrationトリガー・エンドポイントを起動します。curl --location --request GET 'https://OIC host/OIC endpoint' \ --header 'Authorization: Bearer eyJ4NXQjG...dfsdfsFgets2ed' - アクセス・トークンを更新するには、リフレッシュ・トークンを使用してリクエストします。

- レスポンスから

access_tokenおよびrefresh_tokenを取得して、さらに使用します。curl -i -H 'Authorization: Basic <base64-clientid-secret>' -H 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8' --request POST https://<Identity_Domain_Service_Instance>.identity.oraclecloud.com/oauth2/v1/token -d 'grant_type=refresh_token&refresh_token=<refresh_token>' ##Example curl -i -H 'Authorization: Basic OGQyM...ZDA0Mjcz' -H 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8' --request POST https://<Identity_Domain_Service_Instance>.identity.oraclecloud.com/oauth2/v1/token -d 'grant_type=refresh_token&refresh_token=AQAgY2MzNjVlOTVhOTRh...vM5S0MkrFSpzc='

- アクセス・クライアントをフェッチするには、ペイロードでユーザー名とパスワードを使用してリクエストします。

JWTユーザー・アサーションの前提条件

キーの生成

JWTユーザー・アサーションのクライアント・アプリケーションを構成するときに、インポートするキーを最初に生成する必要があります。

- 自己署名キー・ペアを生成します。

keytool -genkey -keyalg RSA -alias <your_alias> -keystore <keystore_file> -storepass <password> -validity 365 -keysize 2048 ##example keytool -genkey -keyalg RSA -alias assert -keystore sampleKeystore.jks -storepass samplePasswd -validity 365 -keysize 2048 - JWTアサーションに署名するための公開キーをエクスポートします。

keytool -exportcert -alias <your_alias> -file <filename> -keystore <keystore_file> -storepass <password> ##example keytool -exportcert -alias assert -file assert.cer -keystore sampleKeystore.jks -storepass samplePasswd ## This should show a success message e.g. Certificate stored in file <assert.cer> - キーストアをP12形式に変換します。

keytool -importkeystore -srckeystore <filename> -srcstorepass <password> -srckeypass <password> -srcalias <your_alias> -destalias <your_alias> -destkeystore <destFileName> -deststoretype PKCS12 -deststorepass <password> -destkeypass <password> ##example keytool -importkeystore -srckeystore sampleKeystore.jks -srcstorepass samplePasswd -srckeypass samplePasswd -srcalias assert -destalias assert -destkeystore assert.p12 -deststoretype PKCS12 -deststorepass samplePasswd -destkeypass samplePasswd ## This should show a success message e.g. Importing keystore sampleKeystore.jks to assert.p12... - P12キーストアから秘密キーをエクスポートします。

openssl pkcs12 -in <destFileName> -nodes -nocerts -out <pem_file> ##example openssl pkcs12 -in assert.p12 -nodes -nocerts -out private_key.pem ## This should show a success message: MAC verified OK

クライアント・アプリケーションを構成します。

OAuthとの統合をトリガーするには、クライアント・アプリケーションが必要です。

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

- 名前を入力します。 このページの残りのフィールドはオプションであり、無視してかまいません。

- 「次へ」をクリックします。

- 「クライアント構成」ボックスで、「このアプリケーションをクライアントとして構成」を選択します。

- JWTユーザー・アサーションの場合は、「許可された付与タイプ」セクションで「JWTアサーション」および「トークンをリフレッシュ」を選択します。

- 付与タイプに対して次のステップを実行します:

- 「リダイレクトURL」、「ログアウト後リダイレクトURL」および「ログアウトURL」フィールドは空白のままにします。

- 「クライアント・タイプ」セクションで、「信頼」を選択します。

- 「キーの生成」セクションで作成した証明書をアップロードします。 このアクションは、証明書を信頼できるパートナとして追加します。

- 複数のフィールドをバイパスし、「トークン発行ポリシー」セクションまで下にスクロールします。

- 「認可されたリソース」セクションで「特定」を選択します。

- 「リソースの追加」チェック・ボックスをクリックします。

- 「スコープの追加」をクリックします。

- インスタンスのOracle Integrationアプリケーションを検索し、

をクリックします。

- 次の詳細が追加された2つのスコープを選択します:

- urn:opc:resource:consumer::all

- ic/api/

- 「追加」をクリックします。

スコープが「リソース」セクションに表示されます。

- 「アプリケーション・ロールの追加」チェック・ボックスを無視します。 この選択は必要ありません。

- 「次」、「終了」の順にクリックします。

クライアント・アプリケーションの詳細ページが表示されます。

- 「アクティブ化」、「アプリケーションのアクティブ化」の順にクリックして、使用するクライアント・アプリケーションをアクティブ化します。

- 「一般情報」セクションで、クライアントIDおよびクライアント・シークレットの値を書き留めます。 これらの値は、アイデンティティ・ドメインと通信しているサード・パーティ・アプリケーションに必要です。

- ナビゲーション・ペインで、Oracle Cloud Servicesをクリックします。

- Oracle Integrationインスタンスに対応する特定のアプリケーションを選択します。

- ナビゲーション・ペインで、「アプリケーション・ロール」をクリックします。

- ServiceInvokerを展開し、「割当済ユーザー」または「割当済グループ」の横にある「管理」をクリックします。 たとえば、割当済ユーザーをクリックすると、次のようになります:

- 「使用可能なユーザーの表示」をクリックします。

- ユーザーを選択し、「割り当て」をクリックしてから、「閉じる」をクリックします。

信頼できるパートナとしての証明書の追加

- ナビゲーション・ペインで、「設定」をクリックします。

- 「信頼できるパートナ証明書」をクリックします。

- 「証明書のインポート」をクリックして、セクション「キーの生成」で作成した証明書をアップロードします。

JWTユーザー・アサーションの生成

- 生成された秘密キーと単純なJavaコードを使用してJWTユーザー・アサーションを生成します。

ノート:

https://github.com/jwtk/jjwtライブラリを使用して、ユーザー・アサーションを生成できます。 https://jwt.io/には、複数のテクノロジ用に多数のライブラリがリストされています。Sample: header: { "alg": "RS256", "typ": "JWT", "kid": "assert" } payload: { "sub": "ssaInstanceAdmin", "jti": "8c7df446-bfae-40be-be09-0ab55c655436", "iat": 1589889699, "exp": 1589909699, "iss": "d702f5b31ee645ecbc49d05983aaee54", "aud": "https://identity.oraclecloud.com/" }説明:subでは、ユーザー・アサーションが生成されるユーザー名を指定します。jtiは一意の識別子ですiatが発行されます(エポック秒)。expはトークンの有効期限(エポック秒)です。issはクライアントIDです。audには、アイデンティティ・ドメイン・オーディエンスhttps://identity.oracle.com/が含まれている必要があります。 署名アルゴリズムはRS256である必要があります。kidは、シグネチャの検証に使用するキーを指定します。 したがって、アップロードした証明書の別名と一致する必要があります。

クライアント・アプリケーションの検証

- JWTユーザー・アサーションを生成したら、次のようにアクセス・トークンを生成します。

##Syntax curl -i -H 'Authorization: Basic <base64Encoded clientid:secret>' -H 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8' --request POST https://<Identity_Domain_Service_Instance>.identity.oraclecloud.com/oauth2/v1/token -d 'grant_type=urn%3Aietf%3Aparams%3Aoauth%3Agrant-type%3Ajwt-bearer&assertion=<user assertion>&scope=<app_scope>' ###where #### grant type - urn:ietf:params:oauth:grant-type:jwt-bearer #### <base64-clientid-secret> - Base 64 encode clientId:ClientSecret #### <user assertion> - User assertion generated #### <app scope> - Scope added while creating application in client configuration section (Ends with urn:opc:resource:consumer::all) - レスポンスから

access_tokenを取得します。{ "access_token": "eyJ4NXQjG...dfsdfsFgets2ed", "token_type": "Bearer", "expires_in": 3600 } - 認可ヘッダーの

access_tokenを使用して、Oracle Integrationトリガー・エンドポイントを起動します。curl --location --request GET 'https://OIC host/OIC endpoint' \ --header 'Authorization: Bearer eyJ4NXQjG...dfsdfsFgets2ed'

認証コードの前提条件

クライアント・アプリケーションを構成します。

OAuthとの統合をトリガーするには、クライアント・アプリケーションが必要です。

- 「Add application」をクリックします。

- 「機密アプリケーション」を選択し、「ワークフローの起動」をクリックします。

- 名前を入力します。 このページの残りのフィールドはオプションであり、無視してかまいません。

- 「次へ」をクリックします。

- 「クライアント構成」ボックスで、「このアプリケーションをクライアントとして構成」を選択します。

- 使用する付与タイプを選択します:

- 認可コードの場合は、「許可された付与タイプ」セクションで「トークンをリフレッシュ」および「承認コード」を選択します。

- 「リダイレクトURL」フィールドに、クライアント・アプリケーションのリダイレクトURLを入力します。 ユーザー・ログイン後、このURLは認可コードでリダイレクトされます。 複数のリダイレクトURLを指定できます。 これは、複数のインスタンスがあるが、ライセンスの問題が原因でクライアント・アプリケーションが1つのみである開発環境に役立ちます。

ノート:

次の情報がわからない場合は、管理者に確認してください:

- インスタンスが新規であるか、Oracle Integration Generation 2 Generation 2からOracle Integration Generation 2にアップグレードされた場合。

- リージョンを含む完全なインスタンスURL (新しいインスタンスで必要)。

接続用… リダイレクトURLの一部としてリージョンを含めますか。 指定するリダイレクトURLの例… 新しいOracle Integration Generation 2インスタンスで作成されます はい https://OIC_instance_URL.region.ocp.oraclecloud.com/icsapis/agent/oauth/callbackOracle Integration Generation 2 Generation 2からOracle Integration Generation 2にアップグレードされたインスタンスで作成されます

番号 このことは両方とも該当します:

- アップグレード後に作成された新しい接続

- アップグレードの一部であった既存の接続

https://OIC_instance_URL.ocp.oraclecloud.com/icsapis/agent/oauth/callback - 「クライアント・タイプ」セクションで、「機密」をクリックします。

- 「認可されたリソース」セクションで「特定」を選択します。

- 「リソースの追加」チェック・ボックスをクリックします。

- 「スコープの追加」をクリックします。

- インスタンスのOracle Integrationアプリケーションを検索し、

をクリックします。

- 次の詳細が追加された2つのスコープを選択します:

- urn:opc:resource:consumer::all

- ic/api/

- 「追加」をクリックします。

スコープが「リソース」セクションに表示されます。

- 「アプリケーション・ロールの追加」チェック・ボックスを無視します。 この選択は必要ありません。

- 「次」、「終了」の順にクリックします。

クライアント・アプリケーションの詳細ページが表示されます。

- 「アクティブ化」、「アプリケーションのアクティブ化」の順にクリックして、使用するクライアント・アプリケーションをアクティブ化します。

- 「一般情報」セクションで、クライアントIDおよびクライアント・シークレットの値を書き留めます。 これらの値は、アイデンティティ・ドメインと通信しているサード・パーティ・アプリケーションに必要です。

- 認可コードの場合は、「許可された付与タイプ」セクションで「トークンをリフレッシュ」および「承認コード」を選択します。

Oracle Integrationアプリケーション・ロールおよびユーザー・ロールの検証

- ナビゲーション・ペインで、Oracle Cloud Servicesをクリックします。

- Oracle Integrationインスタンスに対応する特定のアプリケーションを選択します。

- ナビゲーション・ペインで、「アプリケーション・ロール」をクリックします。

- ServiceInvokerを展開し、「割当済ユーザー」または「割当済グループ」の横にある「管理」をクリックします。 たとえば、割当済ユーザーをクリックすると、次のようになります:

- 「使用可能なユーザーの表示」をクリックします。

- ユーザーを選択し、「割り当て」をクリックしてから、「閉じる」をクリックします。

クライアント・アプリケーションの検証

- 認可コードをフェッチするには、ブラウザから次のリクエストを実行します。

##Syntax GET https://<Identity_Domain_Service_Instance>.identity.oraclecloud.com/oauth2/v1/authorize?client_id=<client-id>&response_type=code&redirect_uri=<client-redirect-uri>&scope=<app_scope>%20offline_access&nonce=<nonce-value>&state=<unique_value> ###where #### <client-id> - ID of Client application generated. #### <client-redirect-uri> - Redirect URI, in client application. #### <app_scope> - scope added while creating application in client configuration. (Ends with urn:opc:resource:consumer::all) #### nonce - Optional, unique value to mitigate replay attacks #### state - Recommended, Opaque to IDCS. Value used to maintain state between the request and the callback ##Example GET https://<identity_domain_host>/oauth2/v1/authorize?client_id=<clientID>&response_type=code&redirect_uri=https://app.getpostman.com/oauth2/callback&scope=https://<Resource_APP_Audience>urn:opc:resource:consumer::all%20offline_access&nonce=121&state=12345544 - ユーザーがまだログインしていない場合は、ユーザー資格証明の認証が要求されます。 (認証の場合は、ServiceInvokerロールを割り当てられたユーザーを使用する必要があります。)

認証が成功すると、クライアントURLは認可コードおよび状態がURLに追加されてリダイレクトされます。

##Response URL https://<redirect_URL>?code=<code_value>=&state=<state_value> ###Client should validate state received is same as one sent in request. - 前述のレスポンスからコード値を取得し、次のリクエストを実行してアクセス・トークンを取得します。

##Syntax curl -i -H 'Authorization: Basic <base64-clientid-secret>' -H 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8' --request POST https://<Identity_Domain_Service_Instance>.identity.oraclecloud.com/oauth2/v1/token -d 'grant_type=authorization_code&code=<authz-code>&redirect_uri=<client-redirect-uri> ###where #### <base64-clientid-secret> - BAse 64 encode clientId:ClientSecret #### <authz-code> - code value received as response on redirect. #### <client-redirect-uri> - Redirect URI, in client application. ##Example curl -i -H 'Authorization: Basic MDMx..NGY1' -H 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8' --request POST https://<identity_domain_host>/oauth2/v1/token -d 'grant_type=authorization_code&code=AQAg...3jKM4Gc=&redirect_uri=https://app.getpostman.com/oauth2/callback - レスポンスから

access_tokenおよびrefresh_tokenを取得します。{ "access_token": "eyJ4NXQjG...dfsdfsFgets2ed", "token_type": "Bearer", "expires_in": 3600, "refresh_token": "AQAgY2MzNjVlOTVhOTRh...vM5S0MkrFSpzc=" } - 認可ヘッダーの

access_tokenを使用して、Oracle Integrationトリガー・エンドポイントを起動します。curl --location --request GET 'https://OIC host/OIC endpoint' \ --header 'Authorization: Bearer eyJ4NXQjG...dfsdfsFgets2ed' - アクセス・トークンを更新するには、リフレッシュ・トークンを使用してリクエストを行います。

- さらに使用するために、レスポンスから

access_tokenおよびrefresh_tokenを取得します。curl -i -H 'Authorization: Basic <base64-clientid-secret>' -H 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8' --request POST https://<Identity_Domain_Service_Instance>.identity.oraclecloud.com/oauth2/v1/token -d 'grant_type=refresh_token&refresh_token=<refresh_token>' ##Example curl -i -H 'Authorization: Basic OGQyM...ZDA0Mjcz' -H 'Content-Type: application/x-www-form-urlencoded;charset=UTF-8' --request POST https://<Identity_Domain_Service_Instance>.identity.oraclecloud.com/oauth2/v1/token -d 'grant_type=refresh_token&refresh_token=AQAgY2MzNjVlOTVhOTRh...vM5S0MkrFSpzc='