接続の作成の前提条件

「Workdayアダプタ」との接続を作成するには、次の前提条件を満たす必要があります。

機能領域の有効化

アダプタ・エンドポイント構成ウィザードでWorkday Human Capital ManagementおよびWorkday Financial Management製品を使用するには、Workdayアプリケーションで次の機能領域を有効にする必要があります。

- 共通Financial Management

- 人事採用

- 人員の採用

機能領域を有効にするには、次のステップに従います:

- Workdayアプリケーションにログインします。

- 検索ボックスで「機能領域の保守」タスクを検索します。

- 「共通Financial Management」、「採用」および「要員配置」機能領域の「有効」チェック・ボックスを選択します。

- OKをクリックし、「完了」をクリックします。

- 検索ボックスで「保留中のセキュリティ・ポリシー変更のアクティブ化」を検索します。

- 「保留中のセキュリティ・ポリシー変更のアクティブ化」ページで、「コメント」フィールドにコメントを入力し、OKをクリックします。

- 「確認」チェック・ボックスを選択し、OKをクリックします。

Workdayユーザー・アカウントの作成

既存の稼働日統合システム・ユーザー・アカウントが必要です。 ユーザー・アカウントは、接続および統合の作成に必要な資格証明を指定する際に必要になります。 「統合システム・セキュリティ・グループ(無制限)」グループを使用して、Workday統合システム・ユーザーを作成します。ノート:

Oracle Integrationに接続し、操作、レポートおよびエンタープライズ・インタフェース・ビルダー(EIB)を表示するために必要なすべてのドメイン・ポリシーのリストは、「必須ポリシー」表を参照してください。カスタム・セキュリティ・グループ: 統合ユーザー用のカスタム・セキュリティ・グループを作成します。 このグループには、webサービス・オペレーション、タスク、レポート、EIBなど、顧客の要件に基づく承認が含まれる必要があります。 カスタム・セキュリティ・グループが統合システム・ユーザー(ISU)に割り当てられていることを確認します。

ISU_SOADEMOEVENT_Group

特定の承認をユーザーに割り当てるために作成されるセキュリティ・グループです。 このグループに与えられるパーミッションは、カスタマの要件に基づきます。

-

Workdayアプリケーションにログインします。

-

タスク「統合システム・ユーザーの作成」を検索します。

-

ユーザー名とパスワードを設定します。

-

タスク「セキュリティ・グループの作成」を検索します。

-

タイプとして「統合システム・セキュリティ・グループ(無制限)」を選択します。

-

グループ名を設定し、Enterを押します。

-

ドロップダウン・リストから統合システムのユーザー名を選択して、ユーザーをそのグループに割り当てます。

必須ポリシー

- Design-Time: ビジネス・ユース・ケースに基づいて目的のWorkdayサービスとレポートを選択する設計フェーズで、Workdayエンドポイントの作成に必要な最小限のWorkday認可/ポリシー。 これらのポリシーは、次の表のデザインタイム認可(構成)として分類されます。

- Run-Time: アクティブ化後および実行中に、作成された統合を実行するために必要な最小限のWorkday認可/ポリシー。 これらのポリシーは、次の表のランタイム認可(構成)として分類されます。

Workday公開Webサービス(ランタイム構成)

特定のwebサービスにアクセスするには、関連するドメイン・ポリシー・アクセスが必要です。 「ドメイン・ポリシーの割当て」を参照してください。

表2-1 EIB (設計時の構成)

| 操作 | ドメイン・ポリシー | 機能領域 |

|---|---|---|

| 表示のみ | 統合ビルド | 統合 |

| 取得のみ | 統合プロセス | 統合 |

表2-2 EIB (ランタイム構成)

| 操作 | ドメイン・ポリシー | 機能領域 |

|---|---|---|

| 表示のみ | 統合ビルド | 統合 |

| 取得のみ | 統合プロセス | 統合 |

| 取得して配置 | 統合イベント | 統合 |

EIB (設計時)の場合、すべての統合システムを参照するには、統合プロセス・ドメイン・ポリシー・アクセスが必要です。

EIB (ランタイム)の場合、統合を起動し、統合イベントを作成するには、統合イベント・ドメイン・ポリシー・アクセス権が必要です。 統合イベントを作成するには、このドメイン・ポリシーでPUT権限が必要です。

統合ビルドは、Webサービス操作セキュリティ・グループの表示レポートにアクセスして、ユーザーに割り当てられているタスクとアクションをチェックするために必要です。

さらに、ISUはEIBでデータ・ソースとして使用されているレポートのデータ・ソースにアクセスできる必要があります。 「ドメイン・ポリシーの割当て」を参照してください。

表2-3 RAAS (設計時の構成)

| 操作 | ドメイン・ポリシー | 機能領域 |

|---|---|---|

| 表示のみ | 管理: すべてのカスタム・レポート | システム |

表2-4 RAAS (ランタイム構成)

| 操作 | ドメイン・ポリシー | 機能領域 |

|---|---|---|

| 表示のみ | 管理: すべてのカスタム・レポート | システム |

ノート:

Workday EIBが「アダプタ・エンドポイント構成ウィザード」で表示可能になるように次のプロパティが設定されていることを確認してください。- データ・ソース・タイプは「カスタム・レポート」に設定する必要があります。

- MIMEタイプはCSVに設定する必要があります。

Workday RaaSレポートが「アダプタ・エンドポイント構成ウィザード」に表示されるように、次のプロパティが設定されていることを確認してください。

- レポート・タイプは「上級」または「検索」に設定する必要があります。

- レポートは「Webサービス」として有効にする必要があります。

- レポートは、Oracle Integrationユーザーによる「共有」または「所有」である必要があります。

ドメイン・ポリシーの割当て

Get Worker webサービスのGetアクセスまたはPut School Type webサービスのPutアクセスを割り当てます。

- Workdayアプリケーションにログインします。

- 検索ボックスで「セキュアなアイテムのセキュリティの表示」を検索します。

- アクセスする必要がある「セキュアなアイテム」フィールドにwebサービス名を入力し、OKをクリックします。

- 結果ページで、評価する必要がある特定のタスクの「セキュリティの表示」をクリックします。

- 特定のセキュリティ・ポリシーの省略記号アイコン(…)をクリックし、「ドメイン」 > 「セキュリティ・ポリシーの権限の編集」に移動します。

- 「統合権限」セクションで新しい行を追加し、セキュリティ・グループを検索して、Get/Putチェック・ボックスを選択して権限を割り当てます。

- 「OK」をクリックします。

- 「保留中のセキュリティ・ポリシー変更のアクティブ化」ページで、コメントを入力してOKをクリックします。

- 「確認」チェック・ボックスを選択し、OKをクリックします。

ノート:

複数のドメイン・ポリシーがある場合、それらを1つずつ選択して、ポリシーを割り当てます。 ポリシーを割り当てた後は、一度にすべてのポリシーをアクティブ化します。

- Workdayアプリケーションにログインします。

- 検索ボックスで「カスタム・レポートの表示」タスクを検索します。

- アクセスする必要があるレポート名を「カスタム・レポート」フィールドに入力し、OKをクリックします。

- 「データソース」フィールドで、データ・ソースの横にある省略記号アイコン(…)をクリックし、「セキュリティ」>「セキュリティの表示」に移動します。

- 「ドメイン」列で、特定のセキュリティ・ポリシーのeclipseアイコン(…)をクリックし、「ドメイン」>「セキュリティ・ポリシーの権限の編集」に移動します。

- 「統合権限」セクションで新しい行を追加し、アクセスを提供する必要があるセキュリティ・グループを検索し、Get/Putチェック・ボックスを選択して権限を割り当てます。

- 「OK」をクリックします。

- 「保留中のセキュリティ・ポリシー変更のアクティブ化」ページで、コメントを入力してOKをクリックします。

- 「確認」チェック・ボックスを選択し、OKをクリックします。

ノート:

複数のドメイン・ポリシーがある場合、それらを1つずつ選択して、ポリシーを割り当てます。 ポリシーを割り当てた後は、一度にすべてのポリシーをアクティブ化します。

Workday HostnameとTenant Nameのサンドボックス・ユーザー・インタフェースからの取得

-

Workdayホスト名

-

テナント名

次のステップでは、この情報を取得する方法について説明します。

Workdayホスト名を取得するには:

-

Workdayサンドボックスまたは本番インスタンスにログインします。

-

検索ボックスで「パブリックWebサービス」を検索します。

-

検索結果から「パブリックWebサービス」を選択します。

-

「アクション」で、「Webサービス」リストをクリックし、「WSDLの表示」を選択します。

WSDLファイルを開いて表示します。

-

最後までスクロールして、

location要素に割り当てられたホスト名の値を探します。 Workdayホスト名の値が表示されます。 たとえば:location=âhttps://hostname/ccx/....)â -

location要素からWorkdayホスト名の値をコピーして保存します。 たとえば:wd5-impl-services1.workday.com

サンドボックスからテナント名を取得するには:

-

Workdayサンドボックスにログインします。

-

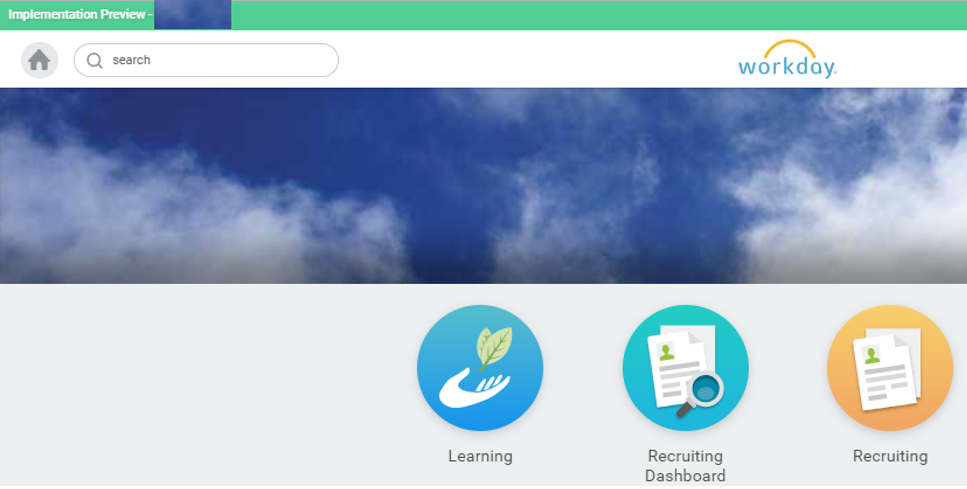

最初のページで、ページの左上隅に表示されるテナントの詳細を見つけます。 テナントの詳細は、サンドボックス・タイプ - テナント名format.

「図tenant_sandbox.pngの説明」

認可コード資格証明セキュリティ・ポリシーを使用するAPIクライアントの登録

クライアントIDおよびクライアント・シークレットを生成するには、WorkdayにAPIクライアントを登録する必要があります。

- Workdayアプリケーションにログインします。

- 検索ボックスで

API Clientを検索します。 - 「APIクライアントの登録」タスクをクリックします。

- 「クライアント名」フィールドに、クライアント名を入力します。

- 「クライアント付与タイプ」フィールドで、「許可コード権限付与」を選択します。

- 「60分アクセス・トークンの有効期限の強制」チェックボックスを選択します。

- 「アクセス・トークン・タイプ」フィールドで、Bearerを選択します。

- 「リダイレクトURI」フィールドに、リダイレクトURIを次の形式で入力します:

https://OIC_instance_URL/icsapis/agent/oauth/callback - 「スコープ(機能領域)」フィールドで、実行する必要がある操作に従ってスコープを選択します。

- 「Workday所有スコープを含める」チェックボックスを選択します。

- 「OK」をクリックします。 クライアントIDおよびクライアント・シークレットが表示されます。

- APIクライアントのクライアントIDおよびクライアント・シークレットをコピーします。 Oracle Integrationで「Workdayアダプタ」接続のセキュリティを構成する場合は、接続ページでこれらの値を入力する必要があります。 「接続セキュリティの構成」を参照してください。

- 「完了」をクリックします。