IAMインタフェースのターゲット・アイデンティティ・ドメインで完了する手順

ターゲット・ドメインのアプリケーション・カタログから汎用SCIMアプリケーション・テンプレートをダウンロードして、同期のための接続を有効にして構成します。

汎用SCIMアプリケーション・テンプレートは、Oracle Identity Cloud ServiceがSCIMをサポートするアプリケーションと通信できるように構成されています。詳細は、Oracle Identity Cloud Serviceの管理で汎用SCIMアプリケーション・テンプレートを使用する方法を参照してください

始める前に、ソース・アイデンティティ・ドメインのアプリケーションのクライアントIDとクライアント・シークレットをメモします。IAMインタフェースのソース・アイデンティティ・ドメインで完了する手順を参照してください

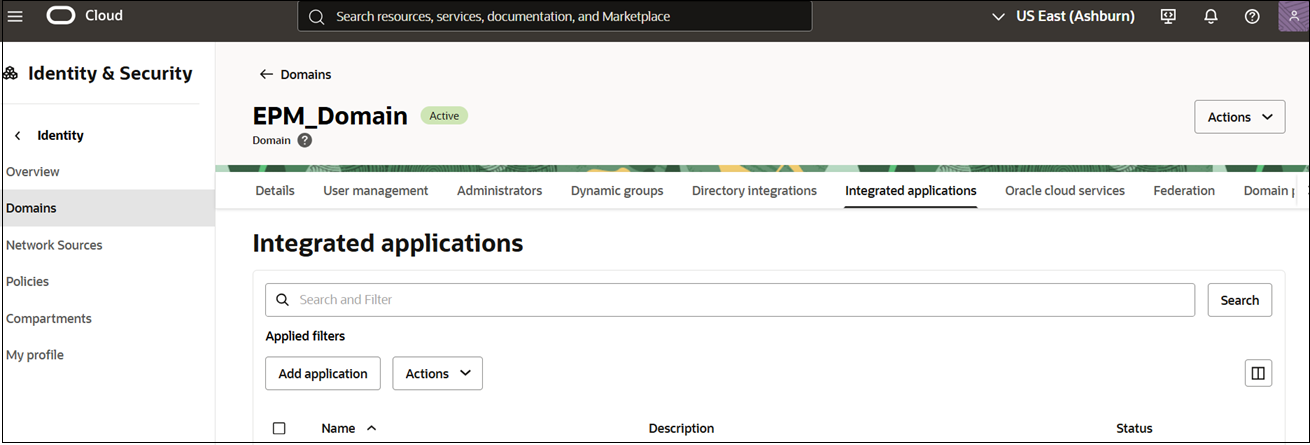

- ターゲット・ドメインのアイデンティティ・ドメイン管理者としてIAMインタフェースにサインインします。IAMインタフェースへのアクセスを参照してください。

- ドメインの詳細ページを表示するドメインを選択します。

- 「統合アプリケーション」タブに移動します。

- 「アプリケーションの追加」をクリックします。

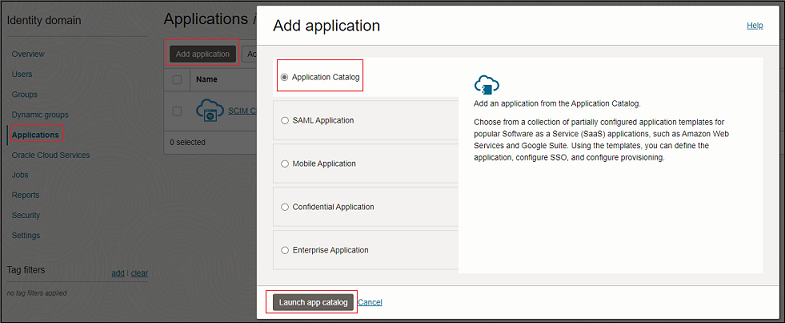

- アプリケーションの追加ページで、「アプリケーション・カタログ」、「ワークフローの起動」の順にクリックします。

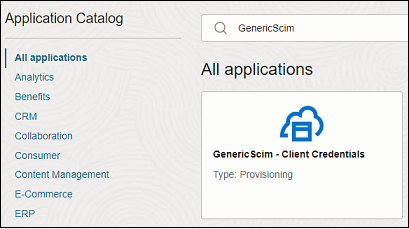

- アプリケーション・カタログでGenericSCIMを検索し、GenericScim - クライアント資格証明をクリックします。

- GenericScim- クライアント資格証明の追加ページで、必要なアプリケーション詳細を入力し、「送信」をクリックします。

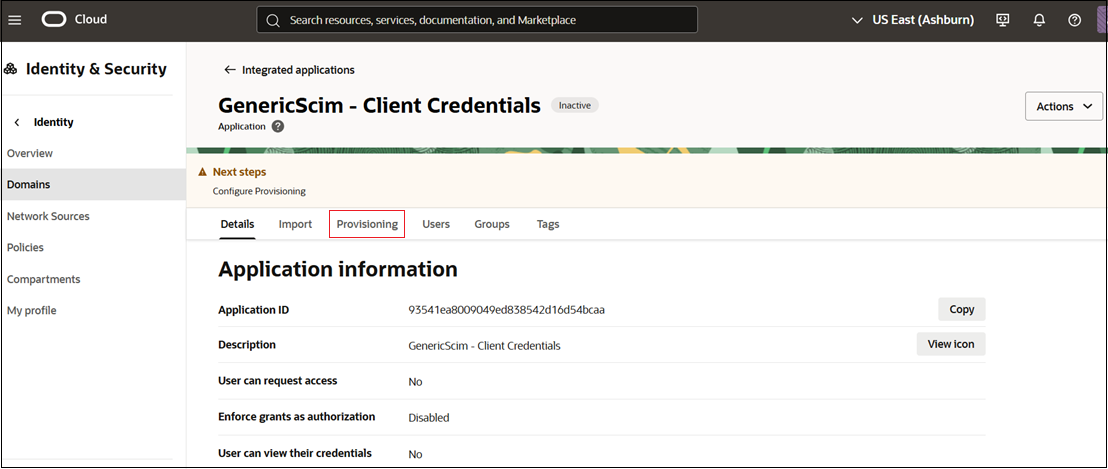

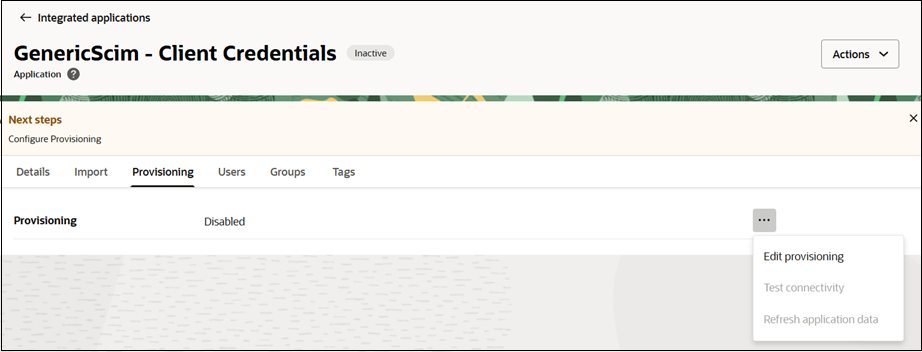

- アプリケーション・ページで、「プロビジョニング中」タブに移動します。

- 「プロビジョニング中」のヘッダーの横にある省略記号(…)ボタンをクリックし、「プロビジョニングの編集」を選択します。

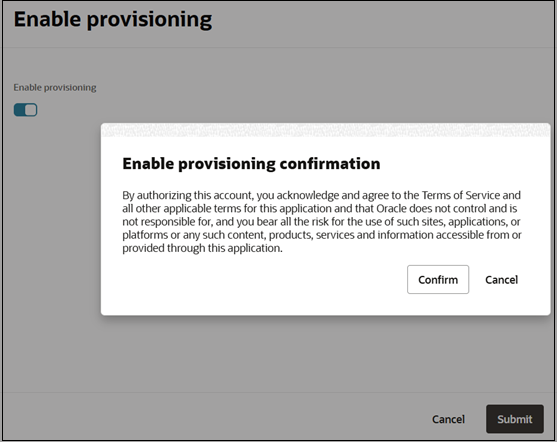

- 「プロビジョニングの有効化」をクリックします。

- 「確認」をクリックして確認メッセージを閉じます。

- 「接続の構成」で、次のパラメータの値を入力します:

パラメータ 説明および値情報 ホスト名 SCIMインタフェースのURLが https://idcs.example.com/abcの場合、ホスト名はidcs.example.comです。これがソース・アイデンティティ・ドメインのURLです。ベースURI SCIMインタフェースのURLが https://idcs.example.com/admin/v1の場合、ベースURIは/admin/v1です。クライアントID ソース・アイデンティティ・ドメインで作成した機密アプリケーションのクライアントID。 クライアント・シークレット ソース・アイデンティティ・ドメインで作成した機密アプリケーションのクライアント・シークレット。 スコープ アプリケーションのスコープとして

urn:opc:idm:__myscopes__を使用します。認証サーバーURL ソース・ドメインの認証サーバーのURL。

例:

https://idcs.example.com/oauth2/v1/token - 「接続のテスト」をクリックして構成を確認します。

- 「プロビジョニング操作の選択」で、「認可同期」を選択します。

- 「同期の有効化」を選択し、「送信」をクリックします。

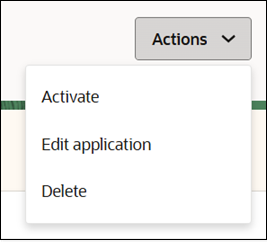

- アプリケーション・ページに戻り、「アクション」をクリックして、「アクティブ化」を選択します。

- 確認ダイアログで、「アプリケーションのアクティブ化」をクリックします。