要在 Microsoft Entra ID 中完成的步骤

要将 Microsoft Entra ID 配置为身份提供程序 (IdP),请完成以下操作:

- 在 Azure AD 中添加 Oracle Cloud Infrastructure 控制台作为企业应用程序。

- 将 Azure AD 用户分配给 Oracle IDCS 企业应用程序。

- 为 Oracle Cloud Infrastructure 控制台企业应用程序设置 SSO。

有关完成以下配置步骤的详细步骤和说明,请参阅 Microsoft Entra ID 文档。

添加 Oracle Cloud Infrastructure 控制台作为企业应用程序

- 访问 Microsoft Entra ID 登录页面并登录。

- 在主页左侧导航窗格上,依次单击 Applications 和 Enterprise applications。

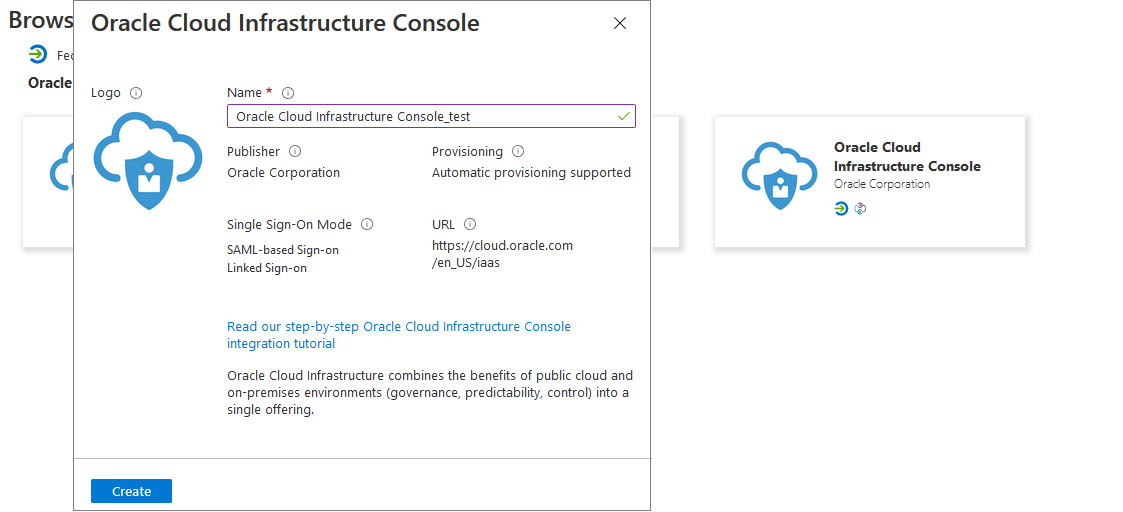

- 单击 New application。浏览 Microsoft Entra Gallery 屏幕,其中列出 Oracle 云平台。

- 单击 Oracle 以显示可用的 Oracle Cloud 平台列表。

- 单击 Oracle Cloud Infrastructure Console。

- 在 Name 中输入名称,然后单击 Create 以添加 Oracle Cloud Infrastructure 企业应用程序的实例。

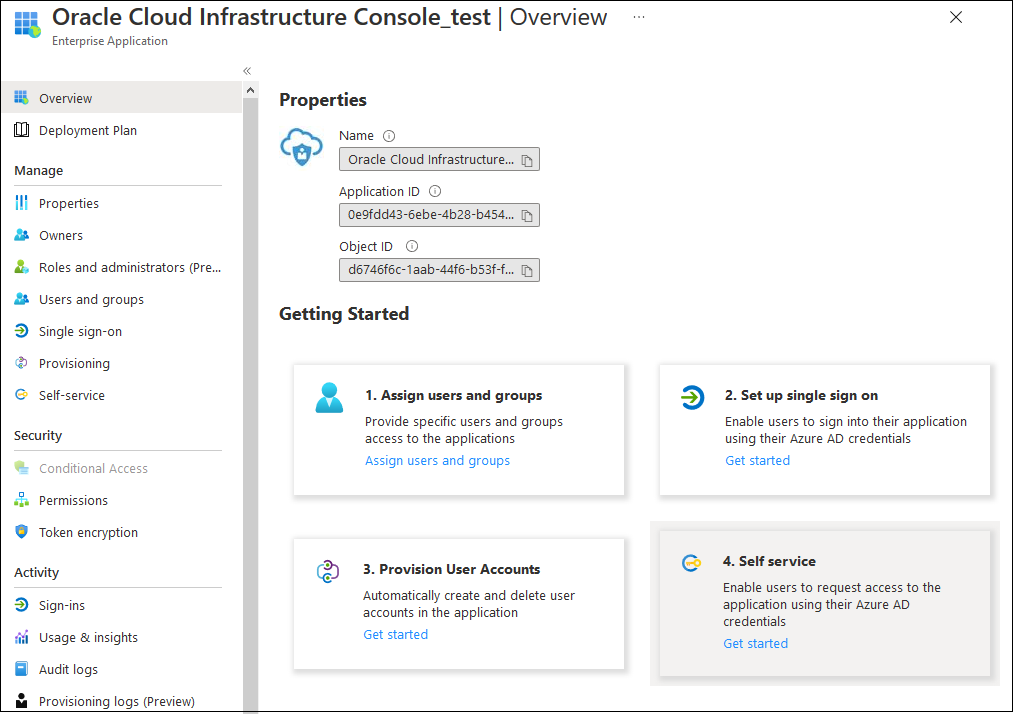

此时将显示企业应用程序属性的 "Overview" 页面。

将 Microsoft Entra ID 用户分配到 Oracle Cloud Infrastructure 控制台企业应用程序。

只有指定用户可以登录 Microsoft Entra ID,并与 Oracle Fusion Cloud Enterprise Performance Management 和 Oracle Fusion Cloud Enterprise Data Management 联合。您还可以分配用户组。确保 Microsoft Entra ID 中已存在这些用户或组。

- 在 Oracle Cloud Infrastructure Console 应用程序的左侧导航窗格中,单击 Manage 下的 Users and groups。或者,在您的企业应用程序的 "Overview" 页面中,单击 Assign users and groups。

- 单击 Add user/group。

- 在 Users 下,单击 None Selected 以打开 Users屏幕。选择要分配到应用程序的用户并单击 Select。

- 单击 Assign 将选中的用户分配给应用程序。

为 Oracle Cloud Infrastructure 控制台企业应用程序设置 SSO

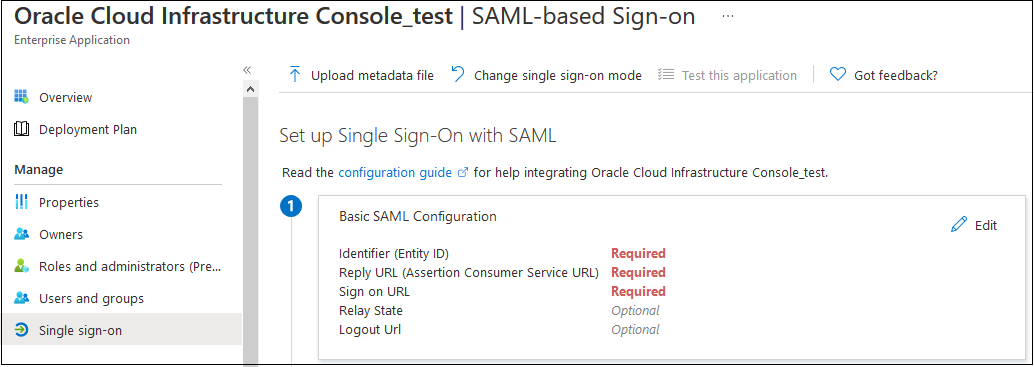

- 在左侧导航窗格中,单击 Single sign-on。

- 在 Select a single sign-on method 中,单击 SAML。

此时将打开 Set up Single Sign-on with SAML 屏幕。

- 输入基本 SAML 配置详细信息。

您应在此步骤中输入的信息是在 Oracle Identity Cloud Service 中配置 SAML 时生成的。

- 单击 Basic SAML Configuration 部分中的 Edit。

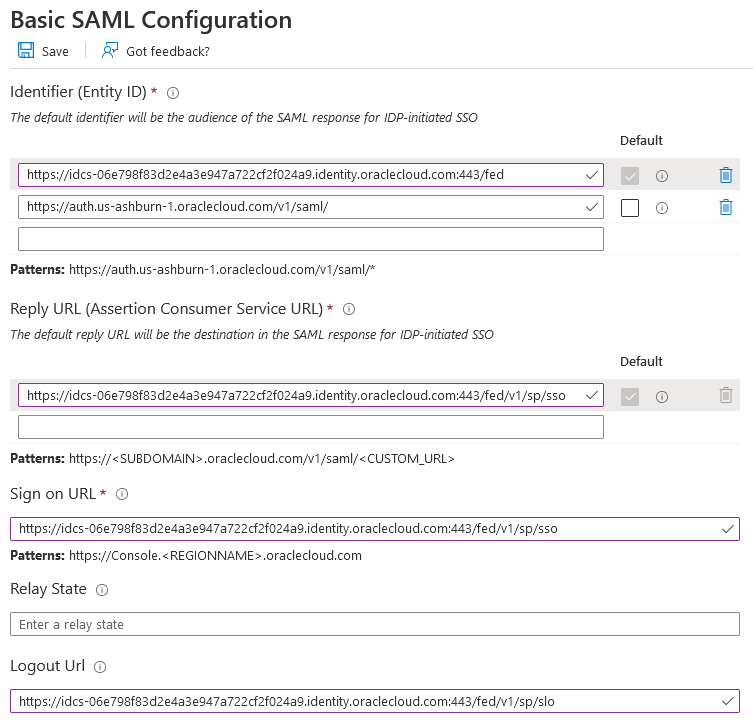

- 在 Basic SAML Configuration 页中,输入设置以使用 Oracle Identity Cloud Service 进行 SSO 访问。

Note:

您需要作为基本 SAML 设置输入的 Oracle Identity Cloud Service 设置遵循这种可预测模式。https://idcs-CUSTOMER_IDENTIFIER.identity.oraclecloud.com:443/fedCUSTOMER_IDENTIFIER 是特定于您的租户的唯一字母数字字符串。它是 Oracle Identity Cloud Service URL 的一部分。例如,如果登录 URL 是 https://idcs-01e711f676d2e4a3e456a112cf2f031a9.identity.oraclecloud.com/ui/v1/signin,则 CUSTOMER_IDENTIFIER 为 01e711f676d2e4a3e456a112cf2f031a9,它用于派生 SAML 配置设置。在此示例中,标识符(实体 ID)将为 https://idcs-01e711f676d2e4a3e456a112cf2f031a9.identity.oraclecloud.com:443/fed。

要查看您的租户的所有已知 Oracle Identity Cloud Service 配置设置,请输入您的 Oracle Identity Cloud Service URL 并附加 /.well-known/idcs-configuration。例如 https://idcs-01e711f676d2e4a3e456a112cf2f031a9.identity.oraclecloud.com/.well-known/idcs-configuration。- Identifier (Entity ID):为您的组织设置 Oracle Identity Cloud Service 时设置的提供程序 ID。

示例:https://idcs-CUSTOMER_IDENTIFIER.identity.oraclecloud.com:443/fed

Note:

选中 Default 复选框以指示这是默认标识符。 - Reply URL:Oracle Identity Cloud Service 中的端点,它将处理来自 Microsoft Entra ID 的传入 SAML 断言。也称为断言使用者服务 URL,此值是在配置 Oracle Identity Cloud Service 时设置的。

示例:https://idcs-CUSTOMER_IDENTIFIER.identity.oraclecloud.com:443/fed/v1/sp/sso

- Sign on URL:云 EPM 和云 EDM 登录页面的 URL,用于执行 Microsoft Entra ID 启动的 SSO。

示例:https://idcs-CUSTOMER_IDENTIFIER.identity.oraclecloud.com:443/fed/v1/sp/sso

- Logout URL:来自 Oracle Identity Cloud Service 的注销服务 URL。

示例:https://idcs-CUSTOMER_IDENTIFIER.identity.oraclecloud.com:443/fed/v1/sp/slo

- Identifier (Entity ID):为您的组织设置 Oracle Identity Cloud Service 时设置的提供程序 ID。

- 单击 Save。

- 关闭 Basic SAML Configuration 页面

- 在 Set up Single Sign-On with SAML 屏幕中,输入用户属性和申请:

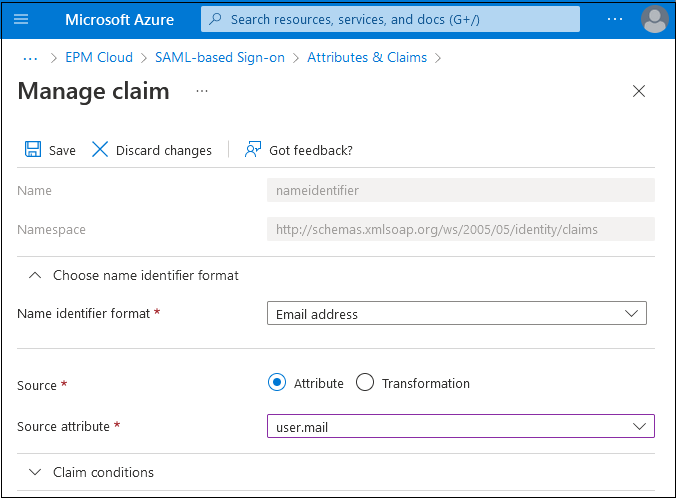

- 单击 Attributes & Claims 中的 Edit。

- 在 Claim name 下,单击 Unique User Identifier (Name ID),选择源属性值,例如 user.mail。此值应该与 Oracle Identity Cloud Service 中指定的请求的 NameID 格式匹配。

- 单击 Save。

- 关闭 Manage claim 和 Attributes & Claims 页面。

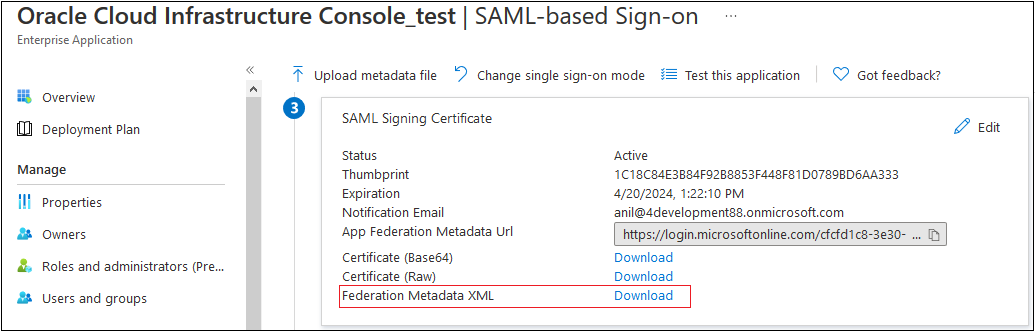

- 下载 Microsoft Entra ID 元数据文件。

- 在 Set up Single Sign-On with SAML 屏幕中的 SAML Signing Certificate 部分中,单击 Federation Metadata XML 旁边的 Download。

- 按照屏幕上的提示将元数据文件保存到可从 Oracle Identity Cloud Service 访问的本地目录。

- 在 Set up Single Sign-On with SAML 屏幕中的 SAML Signing Certificate 部分中,单击 Federation Metadata XML 旁边的 Download。