Vorteile der Anwendungsintegration

Die Integration Ihrer Anwendungen erleichtert Benutzern die Anmeldung mit Single Sign-On und bietet Ihnen einen zentralen Ort für die Verwaltung ihrer Berechtigungen. Die Anwendungsintegration umfasst die Sicherung Ihrer Benutzer, den Schutz der Ressourcen innerhalb der Anwendungen und die Möglichkeit, Benutzern über Single Sign-on (SSO) Zugriff auf Ihre Anwendungen zu erteilen. Durch die Integration Ihrer Anwendungen mit IAM erhalten Benutzer eine nahtlose Erfahrung. Mit SSO müssen Benutzer sich nicht verschiedene IDs und Kennwörter für jede Anwendung merken. Wenn Anwendungen in IAM integriert sind, wird der Administrationsaufwand erheblich reduziert, da Sie die Policys und Benutzer für die Anwendungen von einer zentralen Stelle aus verwalten können. Aus Complianceperspektive bietet IAM Ihnen einen einzelnen Ort, an dem Sie den Zugriff der Benutzer auf Ihre Anwendungen verwalten können.

Im Rahmen der Anwendungsintegration kann IAM als Identitätsprovider oder Serviceprovider für Anwendungen verwendet werden. Ein ID-Provider (auch als Identity-Assertion-Provider bezeichnet), stellt IDs für Benutzer bereit, die mit IAM über eine Website interagieren möchten, die sich außerhalb von IAM befindet. Ein Serviceprovider ist eine Website, auf der Anwendungen gehostet werden. Sie können einen Identitätsprovider aktivieren und einen oder mehrere Serviceprovider definieren. Benutzer können dann direkt vom Identitätsprovider aus auf die Anwendungen zugreifen, die von den Serviceprovidern gehostet werden.

Beispiel: Benutzer sich über eine Website mit ihren Google-Zugangsdaten bei IAM anmelden. Google fungiert als Identitätsprovider und IAM als Serviceprovider. Google verifiziert, dass der Benutzer ein autorisierter Benutzer ist, und gibt Informationen an IAM zurück (z.B. den Benutzernamen und die E-Mail-Adresse des Benutzers, wenn die E-Mail-Adresse sich vom Benutzernamen unterscheidet).

Für einige Anwendungen muss möglicherweise ein Benutzeraccount im lokalen Identitätsspeicher vorhanden sein, bevor sich der Benutzer für den Zugriff auf diese Anwendungen anmelden kann.

Wenn Benutzer nicht in IAM erstellt oder aus einer Flat File in IAM importiert werden, müssen sie von einer zuverlässigen Quelle, wie einer HR-Anwendung oder einem Unternehmens-LDAP-Verzeichnis, synchronisiert werden. Für dieses Szenario müssen die zuverlässige Quelle und die Anwendung zu Provisioning- und Synchronisierungszwecken in IAM integriert werden.

Geeignete Integrationsmethode

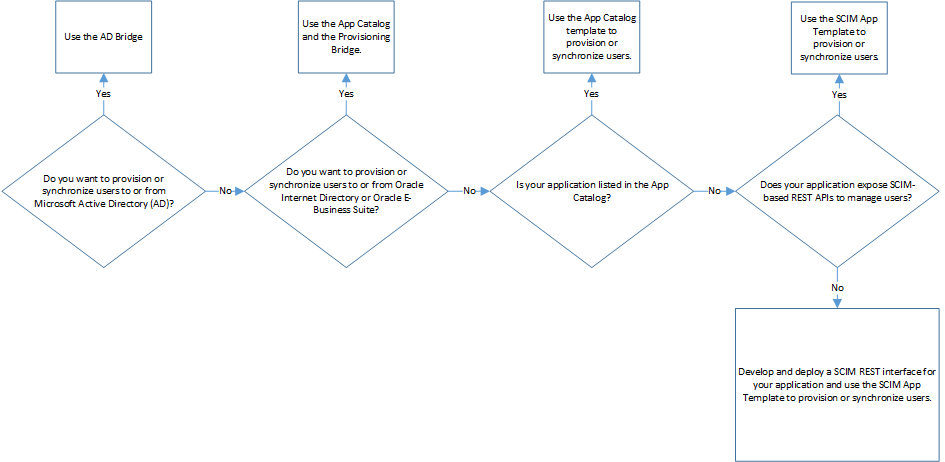

Im folgenden Ablaufdiagramm erfahren Sie, mit welcher Methode Sie Ihre Anwendung in IAM integrieren können.

In diesem Ablaufdiagramm erfahren Sie, mit welcher Methode Sie Ihre Anwendung in Oracle Identity Cloud Service integrieren können. Möchten Sie Benutzer mit oder von Microsoft Active Directory (AD) synchronisieren? Verwenden Sie in diesem Fall die AD-Bridge. Falls nein: Möchten Sie Benutzer aus einem LDAP-Verzeichnis wie Oracle Internet Directory synchronisieren? Verwenden Sie in diesem Fall den App-Katalog und die Provisioning-Bridge. Falls nein: Wird Ihre Anwendung im App-Katalog aufgeführt? Wenn ja, verwenden Sie die App-Katalogvorlage, um Benutzer bereitzustellen oder zu synchronisieren. Wenn nein: Macht Ihre Anwendung SCIM-basierte REST-APIs zur Verwaltung von Benutzern verfügbar? Verwenden Sie in diesem Fall eine der generischen SCIM-Vorlagen, um Benutzer bereitzustellen oder zu synchronisieren. Andernfalls müssen Sie eine SCIM-REST-Schnittstelle für die Anwendung entwickeln und bereitstellen und die SCIM-App-Vorlage verwenden, um Benutzer bereitzustellen oder zu synchronisieren.

Die folgenden Szenarios veranschaulichen dieses Ablaufdiagramm für Synchronisierungs- und Provisioning-Zwecke:

Szenarios für Benutzersynchronisierung

Beim Synchronisieren von Benutzern und Gruppen aus zuverlässigen Quellen kann eines der folgenden Szenarios zutreffen:

HR-Anwendung als zuverlässige Quelle

Wenn ein Unternehmen einen Mitarbeiter einstellt, fügt ein Mitarbeiter der Personalabteilung die Daten dieses Mitarbeiters direkt in die HR-Anwendung ein. Die HR-Anwendung enthält Informationen zum Benutzer, wie Vorname, Nachname, Tätigkeitsrolle und Standort des Benutzers. Mit diesen Informationen werden Accounts für Benutzer erstellt und Benutzern Anwendungen zugewiesen. In dieses Szenario möchten Sie den Benutzeraccount aus der HR-Anwendung in IAM synchronisieren.

IAM unterstützt die Integration mit der HR-Anwendung über den App-Katalog. Wenn die Anwendung nicht im App-Katalog aufgeführt ist, können Sie einen eigenen Connector erstellen oder die generische SCIM-App-Vorlage verwenden. Diese Vorlage erleichtert die Konfiguration Ihrer benutzerdefinierten Anwendung, wenn die SCIM-APIs bereitgestellt werden. Wenn die Anwendung die SCIM-APIs nicht verfügbar macht, können Sie ein benutzerdefiniertes SCIM-Gateway entwickeln, das als Schnittstelle zwischen IAM und der Anwendung fungiert.

Unternehmens-LDAP-Verzeichnis als zuverlässige Quelle

Einige Kunden speichern Benutzer und Gruppen in einem LDAP-Verzeichnis, wie Microsoft Active Directory (AD) oder Oracle Internet Directory. Diese Benutzer und Gruppen können sich mit SSO bei IAM authentifizieren. Dazu müssen die Benutzer und Gruppen zunächst aus dem LDAP-Verzeichnis mit IAM synchronisiert werden. Verwenden Sie dazu die Microsoft Active Directory-Bridge (für AD) oder Provisioning-Bridge (für Oracle Internet Directory).

Szenario für Benutzer-Provisioning

Mit IAM können Sie App-Vorlagen verwenden, um Benutzern Berechtigungen für Anwendungen zuzuweisen. Im App-Katalog finden Sie eine Liste der App-Vorlagen, die das Provisioning unterstützen. Mit diesen Vorlagen können Sie diese Anwendungen schnell in IAM integrieren. Wenn die Anwendung nicht im App-Katalog aufgeführt ist, verwenden Sie die generische SCIM-App-Vorlage.

Jetzt wissen Sie, wie Sie anhand des Ablaufdiagramms eine Methode zur Integration Ihrer Anwendung mit IAM zu Provisioning- und Synchronisierungszwecken auswählen. Als Nächstes wird ausführlicher auf jeden Integrationstyp eingegangen.

IAM mit Anwendungen aus dem App-Katalog integrieren

Dieser Abschnitt enthält Antworten auf die folgenden Fragen, zur Integration von IAM mit Software-as-a-Service-(SaaS-)Anwendungen über den App-Katalog:

Themen:

Gründe für die Integration mit SaaS-Anwendungen

In den letzten Jahren haben immer mehr Kunden ihr Zugriffsmanagementsystem von einer On-Premise-Umgebung auf eine cloudbasierte Umgebung umgestellt. Dabei verschieben sie ihre Ressourcen (wie On-Premise-Anwendungen) in die Cloud. Aufgrund der zunehmenden Verbreitung von cloudbasierten SaaS-Anwendungen auf dem Markt muss IAM in diese Anwendungen integriert werden können. IAM bietet Out-of-the-box-Integrationen für Tausende SaaS-Anwendungen. Wenn keine vordefinierte Integration für eine SaaS-Anwendung verfügbar ist, stellt IAM SAML- und SCIM-Toolsets bereit, mit denen Kunden die Integration einrichten können. Durch die Integration Ihrer SaaS-Anwendungen mit IAM steht Ihnen eine zentrale Stelle zur Verfügung, an der Sie nicht nur Anwendungen, sondern auch den Zugriff Ihrer Benutzer auf diese verwalten können.

Was ist der App-Katalog?

Der App-Katalog ist eine Sammlung von teilweise konfigurierten Anwendungsvorlagen für Tausende SaaS-Anwendungen, wie Amazon Web Services und Google Suite. Mit den Vorlagen können Sie eine Anwendung definieren sowie SSO und das Provisioning konfigurieren. Oracle erstellt und verwaltet den App-Katalog für Sie und stellt Schritt-für-Schritt-Anweisungen bereit, mit denen Sie Anwendungen konfigurieren können.

Welche Vorteile bietet der App-Katalog?

Der App-Katalog enthält Out-of-the-box-Integrationen für Tausende SaaS-Anwendungen. Wenn eine Anwendung im App-Katalog verfügbar ist, sind die meisten Metadaten, die IAM für die Integration mit der Anwendung benötigt, bereits vorhanden, sodass Sie sie nicht definieren müssen. Die Konfiguration der meisten Anwendungen für die Integration mit IAM dauert weniger als fünf Minuten. Sie müssen lediglich zum App-Katalog gehen, nach einer Anwendung suchen, eine Instanz der Anwendung erstellen und die Konnektivitätsdetails angeben, die IAM für die Kommunikation mit der Anwendung benötigt. Für die Einrichtung von Anwendungen enthält IAM geführte Assistenten, mit denen Sie diese noch weiter konfigurieren können. So erhalten Sie einen konsistenten Ansatz, wenn Sie Anwendungen mit dem App-Katalog in IAM integrieren.

Bridges zur Integration von IAM mit On-Premise-Anwendungen verwenden

In diesem Abschnitt erhalten Sie Antworten auf die folgenden Fragen zur Verwendung von Bridges für die Integration von IAM mit On-Premise-Anwendungen, einschließlich Microsoft Active Directory (AD), einem Unternehmens-LDAP-Verzeichnis (wie Oracle Internet Directory) und einer Geschäftsanwendung (wie Oracle E-Business Suite), mit der Sie geschäftsbezogenen Prozesse verwalten und automatisieren können:

Themen:

Gründe für die Verwendung von Bridges für die Integration von IAM mit On-Premise-Anwendungen

Die meisten Kunden nutzen Microsoft Active Directory (AD) als zentralen Directory Service. Diese Kunden verwenden AD auch als Netzwerkverzeichnis. Mit diesem Verzeichnis werden alle Workstations verbunden, und alle Benutzer werden dort verwaltet.

Neben AD verwenden Kunden Folgendes::

- Ein Unternehmens-LDAP-Verzeichnis zur Zentralisierung aller Benutzeridentitäten. Ein Kunde verwendet also AD für die Mitarbeiterverwaltung. Im zentralen LDAP-Verzeichnis verwaltet der Kunde jedoch Partner, Verbraucher und alle anderen Benutzer, mit denen der Kunde Beziehungen hat.

- Geschäftsanwendungen zur Verwaltung und Automatisierung von Prozessen im gesamten Unternehmen. Diese Prozesse stammen aus den Bereichen Customer Relationship Management (CRM), Enterprise Resource Planning (ERP) und Supply Chain Management (SCM).

Aus diesen Gründen ist es unerlässlich, dass IAM mit AD, einem Unternehmens- LDAP (z.B. Oracle Internet Directory) und einer On-Premise-Geschäftsanwendung (wie Oracle E-Business Suite) integriert werden kann, um CRM-, ERP-, SCM- und andere geschäftsbezogene Prozesse des Kunden zu verwalten und zu automatisieren.

Welche Typen von On-Premise-Anwendungsintegrationen gibt es?

Mit IAM können Kunden steuern, wann sie ihre verzeichnisbasierten Anwendungen in die Cloud migrieren. In der Zwischenzeit können sie eine der folgenden Optionen verwenden:

-

AD-Bridge: Diese Bridge stellt einen Link zwischen der AD-Unternehmensverzeichnisstruktur und IAM bereit. IAM kann mit dieser Verzeichnisstruktur synchronisiert werden, sodass alle neuen, aktualisierten oder gelöschten Benutzer- oder Gruppendatensätze an IAM übertragen werden. Jede Minute fragt die Bridge AD nach Änderungen an diesen Datensätzen ab und integriert diese Änderungen in IAM. Wenn ein Benutzer also in AD gelöscht wird, wird diese Änderung an IAM propagiert. Aufgrund dieser Synchronisierung wird der Status jedes Datensatzes zwischen AD und IAM synchronisiert. Nachdem der Benutzer von Microsoft Active Directory mit IAM synchronisiert wurde, werden Änderungen über die AD-Bridge an Microsoft Active Directory propagiert, wenn Sie einen Benutzer aktivieren oder deaktivieren, seine Attributwerte ändern oder seine Gruppenmitgliedschaften in IAM ändern. Siehe Microsoft Active Directory-(AD-)Bridge einrichten.

-

Provisioning-Bridge: Diese Bridge stellt einen Link zwischen dem LDAP-Verzeichnis oder der On-Premise-Geschäftsanwendung des Unternehmens (wie Oracle Internet Directory oder Oracle E-Business Suite) und IAM bereit. Durch Synchronisierung werden Accountdaten, die direkt im LDAP-Verzeichnis oder der Geschäftsanwendung erstellt und aktualisiert werden, in IAM abgerufen und für die entsprechenden IAM-Benutzer und -Gruppen gespeichert. Alle Änderungen an diesen Datensätzen werden in IAM übertragen. Aus diesem Grund wird der Status jedes Datensatzes zwischen LDAP oder Geschäftsanwendung und IAM synchronisiert.

Nachdem Benutzer von der On-Premise-Geschäftsanwendung mit IAM synchronisiert wurden, können Sie mit der Provisioning-Bridge auch Benutzer für die Anwendung bereitstellen. Durch Provisioning können Sie den Lebenszyklus von Benutzern in der Anwendung mit IAM verwalten. Dazu gehören das Erstellen, Ändern, Deaktivieren, Aktivieren und Entfernen von Benutzern und deren Profilen in der gesamten Anwendung. Alle Änderungen, die Sie an Benutzern oder deren Profilen in IAM vornehmen, werden über die Provisioning-Bridge an die Geschäftsanwendung propagiert. Siehe Provisioning-Bridges verwalten.