Überblick über IAM

Oracle Cloud Infrastructure Identity and Access Management (IAM) stellt Identitäts- und Zugriffsverwaltungsfunktionen wie Authentifizierung, Single Sign-On (SSO) und Identitätslebenszyklusmanagement für Oracle Cloud sowie Oracle- und Nicht-Oracle-Anwendungen und unabhängig davon, ob SaaS, Cloud-gehostet oder On Premise. Mitarbeiter, Geschäftspartner und Kunden können jederzeit, von überall aus und mit jedem Gerät sicher auf Anwendungen zugreifen.

IAM lässt sich in vorhandene Identitätsspeicher, externe Identitätsprovider und Anwendungen in der Cloud und On-Premise integrieren, um den einfachen Zugriff für Endbenutzer zu ermöglichen. Der Service bietet die Sicherheitsplattform für Oracle Cloud, mit der Benutzer Geschäftsanwendungen wie Oracle Human Capital Management (HCM) und Oracle Sales Cloud sowie Plattformservices wie Oracle Java Cloud Service, Oracle Business Intelligence (BI) Cloud Service und andere sicher und einfach aufrufen, entwickeln und bereitstellen können.

Administratoren und Benutzer können mit IAM eine cloudbasierte Identity-Management-Umgebung effektiv und sicher erstellen, verwalten und verwenden, ohne sich um die Einrichtung von Infrastruktur- oder Plattformdetails zu kümmern.

Aufgaben, für die der Kunde zuständig ist

Aufgaben, für die Sie zuständig sind:

- Machen Sie sich mit Oracle Cloud Infrastructure Identity and Access Management-(IAM-)Policys, -Konfigurationen und -Artefakten vertraut.

- Implementieren Sie Ihre eigenen Policys, Konfigurationen und Artefakte für alle IAM-Features.

- Benutzer, Policys, Konfigurationen und Artefakte mit IAM erstellen und verwalten.

- Halten Sie alle Anforderungen und Richtlinien für NIST 800-63 ein, einschließlich IAL3, AAL3 und FAL3.

Für alle IAM-Features müssen Sie Ihre eigenen Konfigurationswerte verwenden und Ihre eigenen Artefakte konfigurieren.

IAM-Komponenten

IAM verwendet die in diesem Abschnitt beschriebenen Komponenten. Informationen dazu, wie die Komponenten zusammenpassen, finden Sie unter Beispielszenario.

- COMPARTMENT

- Eine Sammlung zugehöriger Ressourcen. Compartments sind eine wichtige Komponente von Oracle Cloud Infrastructure für die Organisation und Isolation der Cloud-Ressourcen. Mit ihnen können Sie Ressourcen zur Nutzungsmessung und zur Abrechnung, für den Zugriff (durch die Verwendung von Policys) und zur Isolierung (Trennung der Ressourcen für ein Projekt oder eine Geschäftseinheit) eindeutig trennen. Üblicherweise erstellen Sie ein Compartment für jeden wichtigen Teil Ihrer Organisation. Weitere Informationen finden Sie unter Best Practices zum Einrichten Ihres Mandanten.

- DYNAMISCHE GRUPPE

- Ein spezieller Gruppentyp, der Ressourcen (wie Compute-Instanzen) enthält, die mit von Ihnen definierten Regeln übereinstimmen (damit die Mitgliedschaft dynamisch geändert werden kann, wenn übereinstimmende Ressourcen erstellt oder gelöscht werden). Diese Instanzen fungieren als "Principal"-Akteure und können entsprechend den Policys, die Sie für die dynamische Gruppe schreiben, API-Aufrufe für Services tätigen.

- FEDERATION

- Eine Beziehung, die ein Administrator zwischen einem Identitätsprovider und einem Serviceprovider konfiguriert. Wenn Sie Oracle Cloud Infrastructure mit einem Identitätsprovider föderieren, verwalten Sie Benutzer und Gruppen im Identitätsprovider. Sie verwalten die Autorisierung im IAM-Service von Oracle Cloud Infrastructure.

- GROUP

- Eine Sammlung von Benutzern, die eine ähnliche Gruppe von Zugriffsberechtigungen verwenden. Administratoren können Zugriffs-Policys erteilen, die einer Gruppe die Nutzung oder Verwaltung von Ressourcen in einem Mandanten gestatten. Alle Benutzer in einer Gruppe erben dieselben Berechtigungen.

- HOME REGION

- Die Region, in der sich Ihre IAM-Ressourcen befinden. Alle IAM-Ressourcen sind global und über alle Regionen hinweg verfügbar. Das Masterset der Definitionen befindet sich jedoch in einer einzelnen Region, der Hauptzone. Sie müssen Änderungen an Ihren IAM-Ressourcen in Ihrer Hauptregion vornehmen. Die Änderungen werden automatisch an alle Regionen propagiert. Weitere Informationen finden Sie unter Regionen verwalten.

- Identitätsdomain

-

Eine Identitätsdomain ist ein Container für die Verwaltung von Benutzern und Rollen, die Föderation und das Provisioning von Benutzern, die sichere Anwendungsintegration über die Oracle Single Sign-On-(SSO-)Konfiguration und die OAuth-Administration. Sie stellt eine Benutzerpopulation in Oracle Cloud Infrastructure und die zugehörigen Konfigurationen und Sicherheitseinstellungen (wie MFA) dar.

- IDENTITÄTSPROVIDER

- Eine vertrauenswürdige Beziehung mit einem Provider einer föderierten Identität. Föderierte Benutzer, die versuchen, sich bei der Oracle Cloud Infrastructure-Konsole zu authentifizieren, werden an den konfigurierten Identitätsprovider umgeleitet. Nach der erfolgreichen Authentifizierung können föderierte Benutzer Oracle Cloud Infrastructure-Ressourcen in der Konsole wie ein nativer IAM-Benutzer verwalten.

- MFA

- Die Multi-Faktor-Authentifizierung (MFA) ist eine Authentifizierungsmethode, bei der mehrere Faktoren zum Verifizieren der Benutzeridentität erforderlich sind.

- NETWORK SOURCE

- Eine Gruppe von IP-Adressen, die auf Ressourcen in Ihrem Mandanten zugreifen dürfen. Bei den IP-Adressen kann es sich um öffentliche IP-Adressen oder IP-Adressen von einem VCN in Ihrem Mandanten handeln. Nachdem Sie die Netzwerkquelle erstellt haben, verwenden Sie eine Policy, um den Zugriff nur auf Anforderungen zu beschränken, die aus den IPs in der Netzwerkquelle stammen.

- RESOURCE

- Ein Cloud-Objekt, das Sie bei der Interaktion mit Oracle Cloud Infrastructure-Services erstellen und verwenden. Beispiel: Compute-Instanzen , Blockspeicher-Volumes , virtuelle Cloud-Netzwerke (VCNs ), Subnetze, Datenbanken, Drittanbieteranwendungen, Software-as-a-Service-(SaaS-)Anwendungen, On-Premise-Software und Einzelhandelswebanwendungen.

- ROLE

- Ein Set von administrativen Berechtigungen, die einem Benutzer in einer Identitätsdomain zugewiesen werden können.

- SICHERHEITS-POLICYS

- Ein Dokument, mit dem angegeben wird, wer auf welche Ressourcen zugreifen kann und wie. Sie können Policys schreiben, um den Zugriff auf alle Services in Oracle Cloud Infrastructure zu kontrollieren. Der Zugriff wird auf Gruppen- und Compartment-Ebene erteilt. Sie können also eine Policy schreiben, mit der eine Gruppe einen bestimmten Zugriffstyp innerhalb eines bestimmten Compartments erhält oder der Mandant selbst. Wenn Sie einer Gruppe Zugriff auf den Mandanten erteilen, erhält die Gruppe automatisch denselben Zugriffstyp für alle Compartments innerhalb des Mandanten. Das Wort "Policy" wird auf unterschiedliche Arten verwendet: als einzelne in der Policy-Sprache geschriebene Anweisung, als eine Sammlung von Anweisungen in einem einzelnen benannten "Policy"-Dokument (dem eine Oracle Cloud-ID (OCID) zugewiesen ist) und als allgemeines Policy-Dokument, das von Ihrer Organisation verwendet wird, um den Zugriff auf Ressourcen zu kontrollieren.

- ANMELDE-POLICY

- Mit einer Anmelde-Policy können Identitätsdomainadministratoren, Sicherheitsadministratoren und Anwendungsadministratoren Kriterien definieren, die bestimmen, ob ein Benutzer sich bei einer Identitätsdomain anmelden kann.

- TAGS

- Mit Tags können Sie Ressourcen über mehrere Compartments hinweg für Berichtszwecke oder für Bulkaktionen organisieren.

- TENANCY

- Das Root-Compartment, das alle Oracle Cloud Infrastructure-Ressourcen Ihrer Organisation enthält. Oracle erstellt automatisch den Mandanten Ihres Unternehmens. Direkt im Mandanten befinden sich Ihre IAM-Entitys (Benutzer, Gruppen, Compartments und einige Policys). Sie können Policys auch in Compartments innerhalb des Mandanten einfügen. Sie legen die anderen Typen von Cloud-Ressourcen (z.B. Instanzen, virtuelle Netzwerke, Blockspeicher-Volumes usw.) in den von Ihnen erstellten Compartments ab.

- USER

- Einzelne Mitarbeiter oder Systeme, die Oracle Cloud Infrastructure-Ressourcen Ihres Unternehmens verwalten oder verwenden müssen. Benutzer müssen möglicherweise Instanzen starten, Remotedatenträger verwalten, mit Ihrem virtuellen Cloud-Netzwerk arbeiten usw. Endbenutzer Ihrer Anwendung sind im Allgemeinen keine IAM-Benutzer. Benutzer verfügen über mindestens eine IAM-Zugangsdaten (siehe Mit Benutzerzugangsdaten arbeiten).

Komponenten aktivieren und deaktivieren

Es gibt eine Reihe von Komponenten, die vor der Verwendung aktiviert werden müssen. Sie können sie bei Bedarf auch deaktivieren.

- Adaptive Sicherheit: Aktivieren und deaktivieren

- App-Gateway: Aktivieren und Deaktivieren.

- Anwendungen: Aktivieren und deaktivieren

- Identitätsdomains: Deaktivieren und erneut aktivieren

- Identitätsprovider: Identitätsprovider aktivieren oder Deaktivieren

- Microsoft AD-Bridge: Aktivieren und deaktivieren

- Risikoprovider: Aktivieren und deaktivieren

- Selbstregistrierungsprofile: Aktivieren

- Anmelde-Policys: Aktivieren und deaktivieren

- Nutzungsbedingungen: Aktivieren und deaktivieren

- Benutzer: Deaktivieren und erneut aktivieren

Administratorengruppe, Policy und Administratorrollen

Wenn sich Ihr Unternehmen für einen Oracle-Account und für eine Identitätsdomain anmeldet, richtet Oracle einen Standardadministrator für den Account an. Diese Person ist der erste IAM-Benutzer für Ihr Unternehmen und ist für die anfängliche Einrichtung zusätzlicher Administratoren verantwortlich. Ihr Mandant enthält eine Gruppe mit dem Namen Administratoren, und der Standardadministrator gehört automatisch zu dieser Gruppe. Sie können diese Gruppe nicht löschen, und es muss immer mindestens ein Benutzer darin enthalten sein.

Ihr Mandant enthält auch automatisch eine Policy, mit der die Administratorengruppe Zugriff auf alle Oracle Cloud Infrastructure-API-Vorgänge und alle Cloud-Ressourcen in Ihrem Mandanten erhält. Sie können diese Policy weder ändern noch löschen. Alle anderen Benutzer, die Sie in die Administratorengruppe aufnehmen, haben vollständigen Zugriff auf alle Services. Das bedeutet, dass sie IAM-Ressourcen wie Gruppen, Policys und Compartments erstellen und verwalten können. Außerdem können Cloud-Ressourcen wie virtuelle Cloud-Netzwerke (VCNs), Instanzen, Blockspeicher-Volumes und andere neue Typen von Oracle Cloud Infrastructure-Ressourcen erstellt und verwaltet werden, die in Zukunft verfügbar werden.

Neben dem Standardadministrator und der Standard-Policy können Sie Benutzeraccounts vordefinierten Administratorrollen zuweisen, um administrative Aufgaben zu delegieren. Administratorrollen sind in Identitätsdomains vorhanden. Sie können jeden Benutzeraccount in einer Identitätsdomain einer oder mehreren Administratorrollen in dieser Identitätsdomain zuweisen. Policys erteilen den Zugriff auf Compartments und die Ressourcen in diesen Compartments. Wenn Sie Administratorrollen verwenden, können Sie jedoch Zugriff auf Ressourcen erteilen, ohne die Policy-Sprache zu erlernen oder Policys zu schreiben und zu verwalten.

Wenn Benutzern oder Gruppen die Rolle des Identitätsdomainadministrors für andere Domains als die Standarddomäne erteilt werden, erhalten sie nur in dieser Domain vollständige Administratorberechtigungen (nicht für den Mandanten). Mindestens einem Administrator für die Identitätsdomain muss direkt die Rolle des Identitätsdomainadministrators erteilt werden. Dies gilt zusätzlich zu allen Identitätsdomainadministratorrollen, die von der Gruppenmitgliedschaft erteilt wurden. Weitere Informationen finden Sie unter Erläuterungen zu Administratorrollen.

IAM wertet Policys und Administratorrollen gemeinsam aus, um zu bestimmen, ob ein Benutzer Zugriff auf Ressourcen hat und welche Aktion der Benutzer mit diesen Ressourcen ausführen kann. Wenn der Mandant bereits Policys nutzt, können Sie diese weiterhin verwenden. Sie können sogar Policys schreiben, um Zugriff auf bestimmte Identitätsdomains zu erteilen. Oracle empfiehlt jedoch, dass Sie mit der Verwendung von Administratorrollen beginnen, um Benutzern Zugriff auf Ressourcen in Identitätsdomains zu erteilen.

Möglichkeiten für den Zugriff auf Oracle Cloud Infrastructure

Sie können über die Konsole (eine browserbasierte Schnittstelle) oder die REST-API auf Oracle Cloud Infrastructure zugreifen. Anweisungen für die Konsole sind in den Themen in dieser Dokumentation enthalten. Eine Liste der verfügbaren SDKs finden Sie unter Software Development Kits und Befehlszeilenschnittstelle (CLI).

Um auf die Konsole zuzugreifen, müssen Sie einen unterstützten Browser verwenden. Um zu der Anmeldeseite der Konsole zu wechseln, rufen Sie das Navigationsmenü am Anfang dieser Seite auf, und wählen Sie Infrastrukturkonsole aus. Dort werden Sie aufgefordert, Ihren Cloud-Mandanten, Ihren Benutzernamen und Ihr Kennwort einzugeben.

Die REST-API-Referenz für die IAM-API finden Sie unter Identity and Access Management-Service-API. Die REST-API-Referenz für die IAM-Identitätsdomain-API finden Sie unter IAM-Identitätsdomain-API. Allgemeine Informationen zur Verwendung der API finden Sie unter REST-API.

Dokumentation für Cloud-Identitätsverwaltung

Um Ihre Identität in Oracle Cloud Infrastructure (OCI) zu verwalten, benötigen Sie die richtige Dokumentation.

Welche Dokumentation Sie auswählen, hängt von folgenden Faktoren ab:

- Ob Ihr OCI-Mandant zur Verwendung von Oracle Cloud Infrastructure Identity and Access Management-(IAM-)Identitätsdomains aktualisiert wurde

- Ob Ihre Oracle Identity Cloud Service-(IDCS-)Stripes zu IAM-Identitätsdomains migriert wurden

Lesen Sie die folgenden Abschnitte, um die richtige Dokumentation für Sie zu finden.

Haben Sie Zugriff auf Identitätsdomains?

- Melden Sie sich bei der Oracle Cloud-Konsole an. Benötigen Sie Hilfe bei der Anmeldung? Siehe In der Konsole melden.

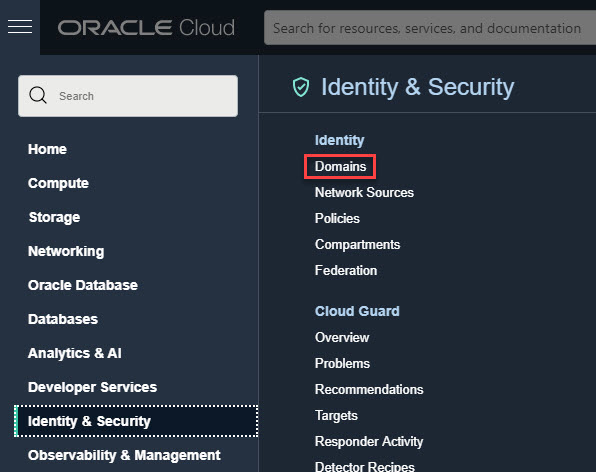

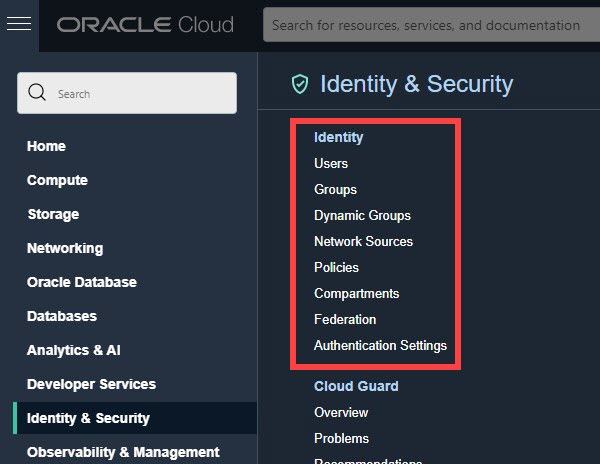

- Wählen Sie im NavigationsmenüNavigationsmenü die Option Identität und Sicherheit aus. Prüfen Sie unter Identität, ob Domains vorhanden sind. Wenn Domains angezeigt werden, wurde Ihr Cloud-Account aktualisiert.

Welche Dokumentation benötigen Sie?

Nachdem du bestimmt hast, ob dein Mandant aktualisiert wurde oder ob deine IDCS-Stripes migriert wurden, wähle die jeweils passende Dokumentation für dich aus.

| Wurde Ihr Mandant aktualisiert? | Verwenden Sie diese Dokumentation. |

|---|---|

| Domains werden in der Konsole angezeigt. Mein Mandant wurde aktualisiert. |

Bei Verwendung der Konsole:

Bei Verwendung der API:

Wenn Ihr Mandant kürzlich aktualisiert wurde, finden sie hier weitere Informationen dazu, was nach dem Update zu erwarten ist:

|

| Domains wird in der Konsole nicht angezeigt. Mein Mandant wurde nicht aktualisiert. |

Informationen zum Verwalten von IAM in Mandanten ohne Identitätsdomains mit der Konsole finden Sie unter Überblick über Identity and Access Management. Informationen zum Verwalten von IAM mit der API in Mandanten ohne Identitätsdomains finden Sie unter IAM-API. Informationen dazu, was bei einem Update zu erwarten ist, finden Sie unter OCI IAM-Identitätsdomains: Was OCI IAM-Kunden wissen müssen. |

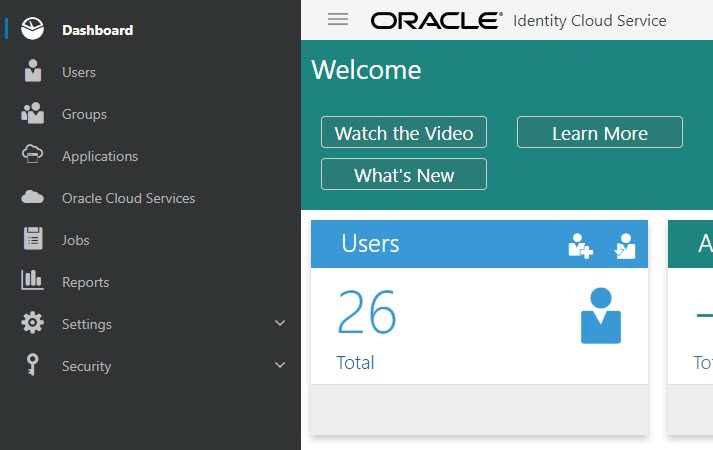

| Ich sehe die IDCS-Admin-Konsole. Meine Stripes wurden nicht zu Identitätsdomains migriert. |

Bei Verwendung der Konsole:

Informationen zum Verwalten von Stripes in IDCS mit der API finden Sie unter REST-API für Oracle Identity Cloud Service. Informationen dazu, was bei der Migration zu erwarten ist, finden Sie unter OCI IAM-Identitätsdomains: Was Oracle IDCS-Kunden wissen müssen. |